Similar presentations:

Этапы развития системы защиты информации

1. Министерство образования и науки Российской Федерации Стерлитамакский филиал федерального государственного бюджетного образовательног

Этапы развитиясистемы защиты информации

Александрова Дарья

гр. ПСО-11

2.

Цель исследования – раскрыть этапы развития проблемызащиты информации в условиях массовой информатизации

общества.

Задачи исследования – изучить научно-методическую

литературу по рассматриваемой проблеме исследования.

Объект исследования –

информации.

этапы развития системы защиты

Предмет исследования – система защиты информации.

3.

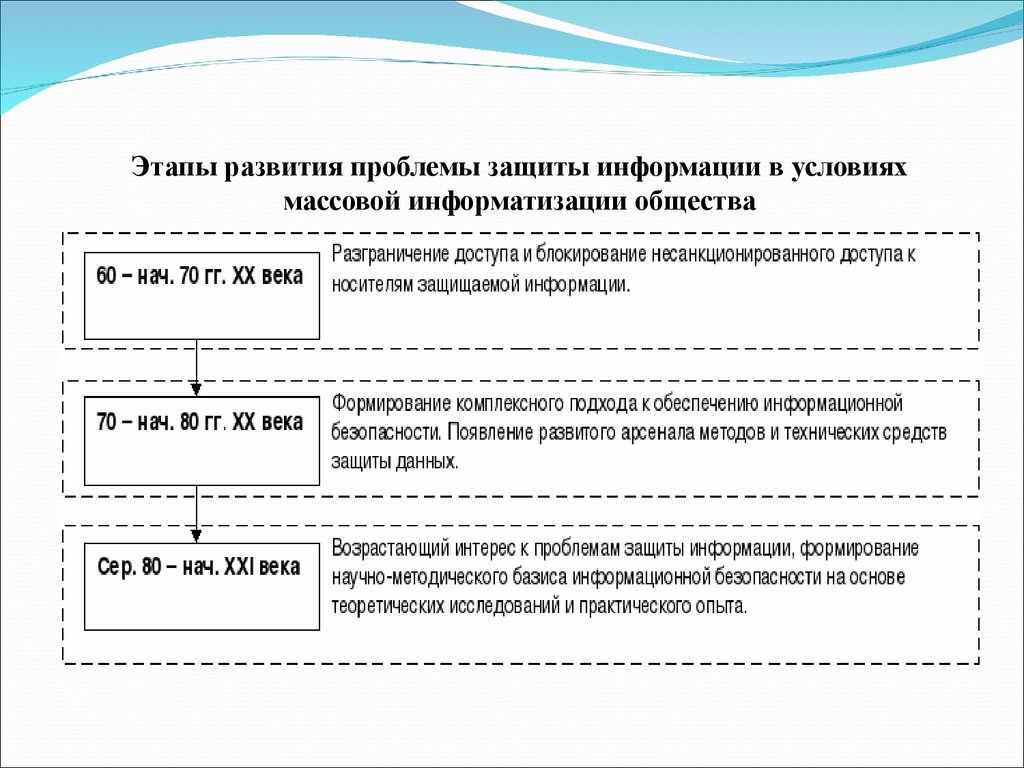

Этапы развития проблемы защиты информации в условияхмассовой информатизации общества

4.

Для опознавания лиц, имеющих право пользования конфиденциальнойинформацией, разрабатывались методы и средства, основанные на

следующих признаках:

традиционные пароли, но по усложненным процедурам;

голос человека, обладающий индивидуальными характеристиками;

отпечатки пальцев;

геометрия руки, причем доказано, что по длине четырех пальцев руки

человека можно опознать с высокой степенью надежности;

рисунок сетчатки глаза;

личная подпись человека, причем идентифицируемыми характеристиками

служат графика написания букв, динамика подписи и давление пишущего

инструмента;

фотография человека.

5.

Спасибо за внимание!6. Министерство образования и науки Российской Федерации Стерлитамакский филиал федерального государственного бюджетного образовательног

Структура систем защиты информации,применяемых в общемировой практике

обеспечения информационной безопасности

Вихляева Ксения

гр. ПСО-11

7.

Цель исследования – раскрыть основные понятия в областизащиты информации и ее структуру в условиях массовой

информатизации общества.

Задачи исследования – изучить научно-методическую

литературу по рассматриваемой проблеме исследования.

Объект исследования – структура систем защиты информации.

Предмет исследования – система защиты информации.

8.

Защита информации – соединение в единое целое отдельных элементов,механизмов, процессов, явлений, мероприятий, мер и программ их взаимосвязей,

способствующих реализации целей защиты и обеспечению структурного

построения системы защиты.

Структурно-типовая система защиты информации представляет собой

совокупность отдельных взаимосвязанных элементов, реализующих следующие её

виды:

1) Правовая защита информации – защита информации, базирующаяся на

применении статей конституции и законов государства, положений гражданского и

уголовного кодексов и других нормативно-правовых документов в области

информатики, информационных отношений и защиты информации.

9.

2) Организационная защита информации– это комплекс направлений и методовуправленческого, ограничительного и технологического характера, определяющих

основы и содержание системы защиты, побуждающих персонал соблюдать правила

защиты конфиденциальной информации. Организационные меры связаны с

установлением режима конфиденциальности в организации.

3) Техническая или инженерно-техническая защита, основывающаяся на

использовании технических устройств, узлов, блоков, элементов, систем, как в виде

отдельных средств, так и встроенных в процессе единого технологического цикла

создания средств обработки информации, сооружений и т.д.;

4) Программно-аппаратная защита, предполагающая использование программного

обеспечения информационных систем, комплексов и систем, а также аппаратных

устройств, встроенных в состав технических средств и систем обработки информации.

В качестве отдельного вида наиболее эффективных средств защиты информации

выделяются математические или криптографические методы, которые могут быть

реализованы в виде технических устройств, программ и программно-аппаратных

средств.

10.

Под психологическими видами защиты понимают допускаемые нормамиправа и морали методы и средства изучения психофизиологических

особенностей и возможностей людей, а также психологического воздействия на

людей с целью оценки соответствия их требованиям для допуска к обработке

защищаемой информации.

Под морально-этическими видами защиты понимаются нормы и правила,

которые не имеют юридической силы, но их нарушение ведет к потере

авторитета, возникновению дополнительных трудностей и другим негативным

последствиям для человека и организации.

Страховая защита информации – защита информации, предусматривающая

возмещение убытков от её уничтожения или модификации путем получения

страховых выплат.

11.

В заключение, отмечаем, что в ряде стран при построении систем защиты втиповую модель вносят изменения. Так, во Франции элементы правовой и

организационной защиты информации рассматривают в едином ракурсе, а в

программно-аппаратной защите наоборот выделяют отдельно программные и

аппаратные методы и средства защиты информации. Морально-этические и

психологические элементы защиты информации практически во всех странах до

настоящего времени рассматривались лишь в теории.

12.

Спасибо за внимание!13. Министерство образования и науки Российской Федерации Стерлитамакский филиал федерального государственного бюджетного образовательног

Законодательство в сфереинформационной безопасности

в Китае

Даянова Регина

гр. ПСО-11

14.

1. «О каналах компьютерных и информационных систем»,2. «Об

охране

безопасности

международной

сети,

компьютерных

и

информационных

сетей

общего

пользования»,

3. «О регистрации доменных имен китайской части сети

Интернет» и др.

15.

Основные элементы правовой системыстраны в области защиты информации:

1.Планирование

и

разработка

компьютерных

и

информационных систем.

2.Управление

компьютерными

и

информационными

системами.

3.Обеспечение

безопасности

компьютерных

и

информационных систем.

4.Уголовная и иная ответственность за правонарушения в

данной области.

5.Сетевая атака и повреждение компьютерной системы.

16.

В настоящее время к правонарушениям в области сетевая атака в Китаеотнесены следующие:

1.хакерская атака с целью перехвата, уничтожения, изменения и подделки

информации,

хранящейся

в

компьютере,

нарушения

нормального

функционирования компьютерной системы и сетей.

2. разработка и распространение компьютерных вирусов.

3. хищение информации, хранящейся в компьютере.

4. сетевое мошенничество.

5. хищение денежных средств из финансовых учреждений путем

несанкционированного доступа к компьютерным системам.

6. азартные игры в онлайновой среде и реклама услуг сексуального характера в

Интернете.

17.

7. посягательства на авторские и смежные права, преступления противинтеллектуальной собственности.

8. хищение информации, составляющей государственную тайну, проникновение в

информационные системы государственных служб.

9. распространение порнографической продукции, информационных продуктов,

вызывающих проявления расизма и разжигания межнациональной розни, иной

информации, угрожающей государственной безопасности.

10. посягательство на частную жизнь гражданина, включающее в себя:

подделка, распространение информации, ущемляющей честь и достоинство

гражданина;

откровенная клевета, ложь, распространение информации от чужого имени;

разглашение информации о личной жизни человека без какого-либо на то

разрешения. откровенная клевета, ложь, распространение информации от чужого

имени;

разглашение информации о личной жизни человека без какого-либо на то

разрешения.

18.

В настоящее время китайский исполнительный аппарат безопасностисети Интернет достаточно успешно проводит работу по контролю

информационного обмена и пресечению незаконной деятельности в

китайском сегменте сети Интернет.

19.

Спасибо за внимание!20. Министерство образования и науки Российской Федерации Стерлитамакский филиал федерального государственного бюджетного образовательног

Международные организации в областиинформационной безопасности

Закарина Карина

гр. ПСО-11

21.

Цель исследования – представить и раскрыть работу основныхмеждународных организаций в области информационной

безопасности.

Задачи

исследования

–

анализ

научно-методической

литературы по рассматриваемой проблеме исследования.

Объект исследования – работа основных международных

организаций в области информационной безопасности.

Предмет исследования – международные организации в

области информационной безопасности.

22.

1. Ассоциация аудита и контроля информационных систем –ISACA

2. Центр интернет-безопасности – CIS

3. Интернет-союз

ISAlliance

информационной

безопасности

–

informatics

informatics