Similar presentations:

Презентация Эдилов СВ

1.

МИНИСТЕРСТВО НАУКИ И ВЫСШЕГО ОБРАЗОВАНИЯ И РОССИЙСКОЙ ФЕДЕРАЦИИФГАОУ ВО «СЕВЕРО-КАВКАЗСКИЙ ФЕДЕРАЛЬНЫЙ УНИВЕРСИТЕТ»

ФАКУЛЬТЕТ МАТЕМАТИКИ И КОМПЬЮТЕРНЫХ НАУК ИМЕНИ ПРОФЕССОРА Н. И. ЧЕРВЯКОВА

НАУЧНЫЙ ПРОЕКТ

ПО ДИСЦИПЛИНЕ

«ОРГАНИЗАЦИЯ НАУЧНЫХ ИССЛЕДОВАНИЙ»

Влияние длины и сложности пароля на устойчивость к перебору

Выполнил:

Эдилов Станислав Валидович,

Студент 1 курса группы ИБАС-с-о-25–1

направления 10.05.03 Информационная

безопасность автоматизированных систем

очной формы обучения

Проверил:

Ширяев Егор Михайлович

старший преподаватель

кафедры вычислительной

математики и кибернетики

Ставрополь, 2025 г.

2.

ВведениеЕщё совсем недавно - лет 10–15 назад - пароль для большинства людей

был чем-то простым и незамысловатым. Сейчас всё изменилось. Мы

постоянно пользуемся цифровыми сервисами. И везде нужен пароль.

Казалось бы, мелочь - пара десятков символов, - но от этого «ключа»

порой зависит очень многое.

3.

• Проблема исследования:Несоответствие между теоретической стойкостью паролей и их практической уязвимостью из-за психологических и поведенческих

ограничений пользователей.

• Объект исследования:

Пароли, используемые для аутентификации в информационных системах.

• Предмет исследования:

Влияние требований к длине и сложности пароля на поведение пользователей при их создании и использовании, а также на

итоговую безопасность аутентификации.

• Цель:

Провести анализ и дать оценку того, как различные комбинации требований к длине и сложности пароля влияют на его

устойчивость к атакам перебором и на способность пользователей безопасно применять такие пароли.

• Задачи:

• Провести анализ существующих подходов к формированию требований к паролям и методов оценки их стойкости.

• Оценить устойчивость паролей разных к атакам полного перебора с использованием актуальных вычислительных мощностей.

• Исследовать поведенческие паттерны пользователей при создании и запоминании паролей под различные требования.

• Сопоставить и проанализировать полученные данные: выявить зависимости между сложностью, стойкостью и удобством.

• На основе проведенного анализа сформулировать практические рекомендации по построению сбалансированной парольной

политики для различных типов информационных систем.

• Гипотеза:

• парольная политика, требующая минимальной длины без обязательного использования всех категорий символов, приводит к

созданию более устойчивых к перебору паролей по сравнению с политикой, требующей коротких, но сложных паролей, так как

пользователи чаще создают запоминающиеся длинные конструкции.

4.

Виды атакБрутфорс (brute-force), или атака полным перебором, - это метод

взлома, при котором хакер подбирает разные варианты логинов,

паролей и ключей шифрования. Цель - войти в систему или получить

доступ к защищённым данным.

Перебор по словарю (англ. dictionary attack) - атака на систему

защиты, использующая метод перебора предполагаемых паролей,

используемых для аутентификации

Фишинг – это такой вид мошенничества, когда злоумышленник

вынуждает вас совершить действие, позволяющее ему получить

доступ к вашему устройству, учетным записям или персональным

данным.

5.

Методы исследованияКомбинаторика

Вычисление всех возможных вариантов паролей, и зная

мощность компьютера, определить необходимое для взлома

время

Брутфорс софт

Использование брутфорс софта для перебора паролей

Анализ источников

Обработка данных из открытых источников по

вопросу перебора паролей

6.

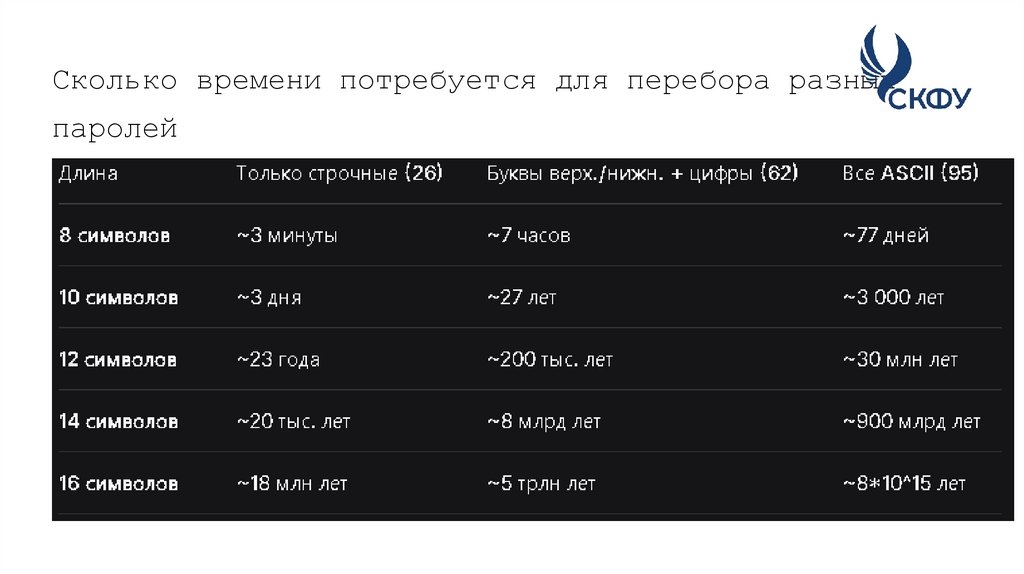

Сколько времени потребуется для перебора разныхпаролей

7. ЗАКЛЮЧЕНИЕ

Исследование подтвердило выдвинутую гипотезу: парольная политика, ориентированная наминимальную длину пароля (от 16 символов) без жёстких требований к использованию всех

категорий символов, способствует созданию более устойчивых к перебору комбинаций по

сравнению с политикой, настаивающей на коротких (8–10 символов), но сложных паролях.

Это объясняется тем, что пользователи склонны формировать длинные, но осмысленные и

потому легко запоминаемые конструкции, которые при достаточной длине обеспечивают

высокую криптографическую стойкость.