Similar presentations:

Разработка системы обеспечения обнаружения и реагирования на инциденты в инфокоммуникационных системах

1.

Министерство науки и высшего образования Российской ФедерацииФедеральное государственное бюджетное образовательное учреждение

высшего образования

«Тамбовский государственный технический университет»

Кафедра «Информационные системы и защита информации»

Дипломная работа

Шубин Арсений Дмитриевич

Разработка системы обеспечения обнаружения

и реагирования на инциденты в

инфокоммуникационных системах органов

государственной власти

Руководитель: к.т.н., доцент Дерябин Андрей Сергеевич

Тамбов 2025

2.

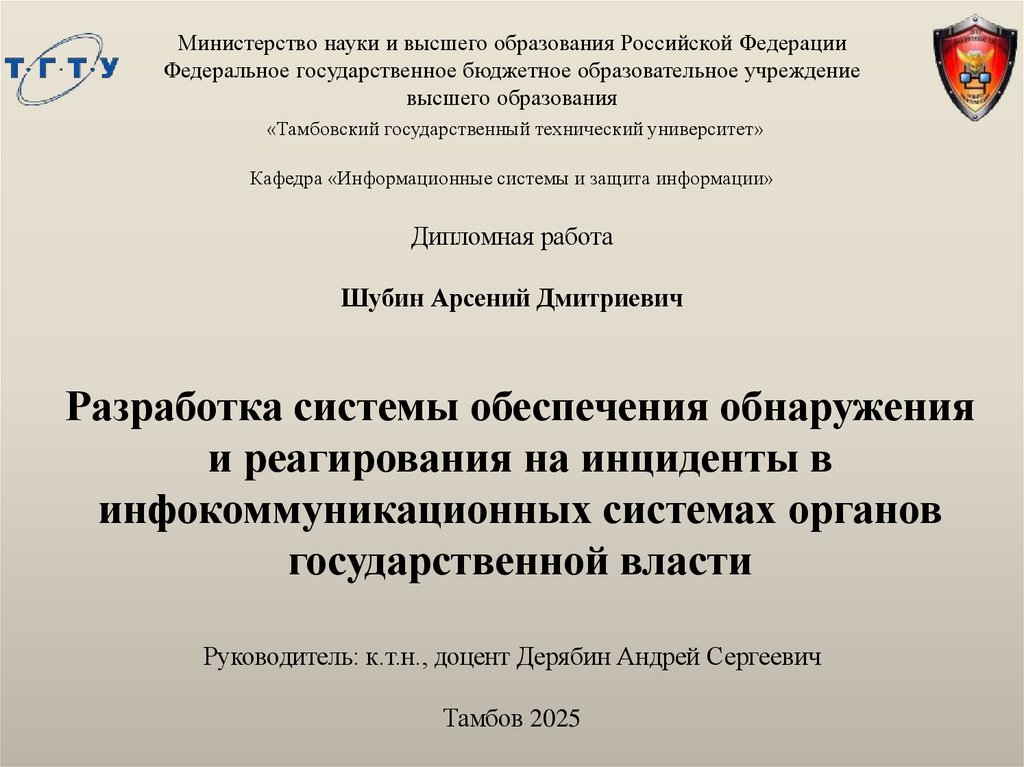

АКТУАЛЬНОСТЬ, ПРЕДМЕТ И ОБЪЕКТДИПЛОМНОЙ РАБОТЫ

АКТУАЛЬНОСТЬ ТЕМЫ ДИПЛОМНОЙ РАБОТЫ

Одним из основных элементов защиты информационных

систем является система обнаружения и реагирования на

инциденты (SIEM), которая позволяет своевременно выявлять

угрозы безопасности и минимизировать их последствия.

Однако, с учетом развития технологий и увеличения сложности

атак, традиционные методы защиты становятся недостаточными. В условиях современной угрозы, когда кибератаки

становятся более разнообразными и сложными, важно иметь

механизмы для оперативного обнаружения инцидентов и

быстрой реакции на них.

ОБЪЕКТ

ПРЕДМЕТ

Система обеспечения

информационной

безопасности в органах

государственной власти

Процессы и технологии обеспечения

безопасности, направленные на

предотвращение и ликвидацию

инцидентов в

инфокоммуникационных си-стемах.

1

3.

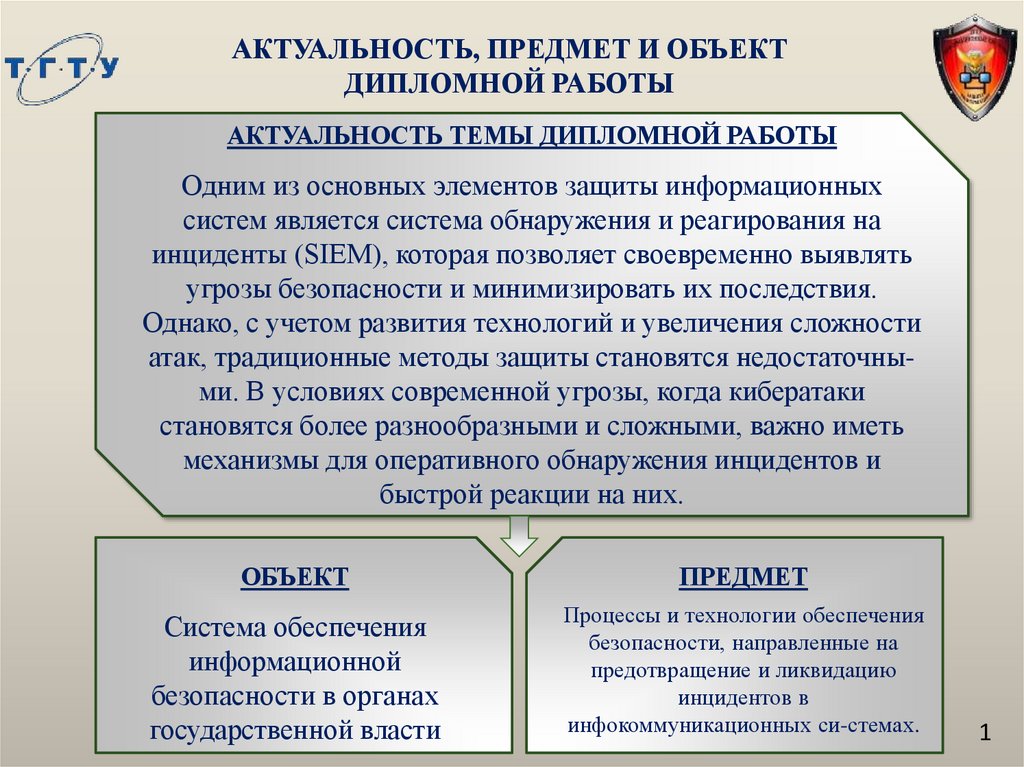

ЦЕЛИ И ЗАДАЧИ ДИПЛОМНОЙ РАБОТЫЦЕЛЬ ДИПЛОМНОЙ РАБОТЫ

Разработка системы обеспечения обнаружения и

реагирования на инциденты в инфокоммуникационных

системах органов государственной власти и плана

реагирования

Задачи

Проанализировать существующие методы и

инструменты для обнаружения инцидентов в

инфокоммуникационных системах

Исследовать особенности функционирования

информационных систем органов государственной

власти и специфику их безопасности

Разработать план обнаружения и реагирования на

инциденты с учетом особенностей государственного

сектора

Оценить эффективность предложенной системы и

провести морфологический синтез

2

4.

ИНФОРМАЦИОННЫЕ УГРОЗЫ, ИХ ВИДЫ, ПРИЧИНЫИнформационные

угрозы

Для государства

Информационная

война

Информационные

воздействия

Информационное

оружие

Кибершпионаж

Распространение

секретной

служебной

информации

Для компании

(Юридического лица)

Разглашение

Для личности

(физического лица)

Киберслежка

Утечка

Онлайновое

мошенничество

Несанкциониров

анный доступ

Фишинг

Фальшивые

сайты

3

5.

ИНФОРМАЦИОННЫЕ УГРОЗЫ, ИХ ВИДЫ, ПРИЧИНЫИнформационные

системы

Государственные

Муниципальные

Иные

Информационные угрозы по

факторам возникновении

Человеческий

фактор

Естественные

Активные угрозы

Пассивные угрозы

Умышленные

угрозы

Неумышленные

(Случайные)

Внутренние угрозы

Внешние угрозы

5

6.

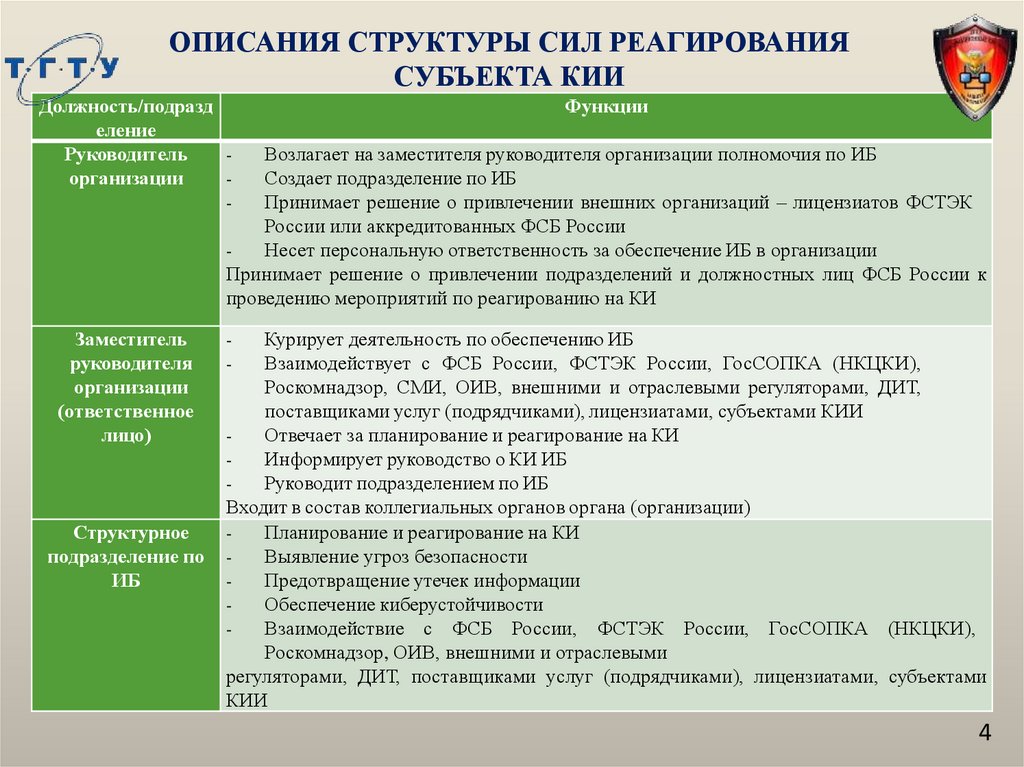

ОПИСАНИЯ СТРУКТУРЫ СИЛ РЕАГИРОВАНИЯСУБЪЕКТА КИИ

Должность/подразд

еление

Руководитель

организации

-

Функции

Возлагает на заместителя руководителя организации полномочия по ИБ

Создает подразделение по ИБ

Принимает решение о привлечении внешних организаций – лицензиатов ФСТЭК

России или аккредитованных ФСБ России

Несет персональную ответственность за обеспечение ИБ в организации

Принимает решение о привлечении подразделений и должностных лиц ФСБ России к

проведению мероприятий по реагированию на КИ

Заместитель

руководителя

организации

(ответственное

лицо)

Структурное

подразделение по

ИБ

Курирует деятельность по обеспечению ИБ

Взаимодействует с ФСБ России, ФСТЭК России, ГосСОПКА (НКЦКИ),

Роскомнадзор, СМИ, ОИВ, внешними и отраслевыми регуляторами, ДИТ,

поставщиками услуг (подрядчиками), лицензиатами, субъектами КИИ

Отвечает за планирование и реагирование на КИ

Информирует руководство о КИ ИБ

Руководит подразделением по ИБ

Входит в состав коллегиальных органов органа (организации)

Планирование и реагирование на КИ

Выявление угроз безопасности

Предотвращение утечек информации

Обеспечение киберустойчивости

Взаимодействие с ФСБ России, ФСТЭК России, ГосСОПКА (НКЦКИ),

Роскомнадзор, ОИВ, внешними и отраслевыми

регуляторами, ДИТ, поставщиками услуг (подрядчиками), лицензиатами, субъектами

КИИ

-

4

7.

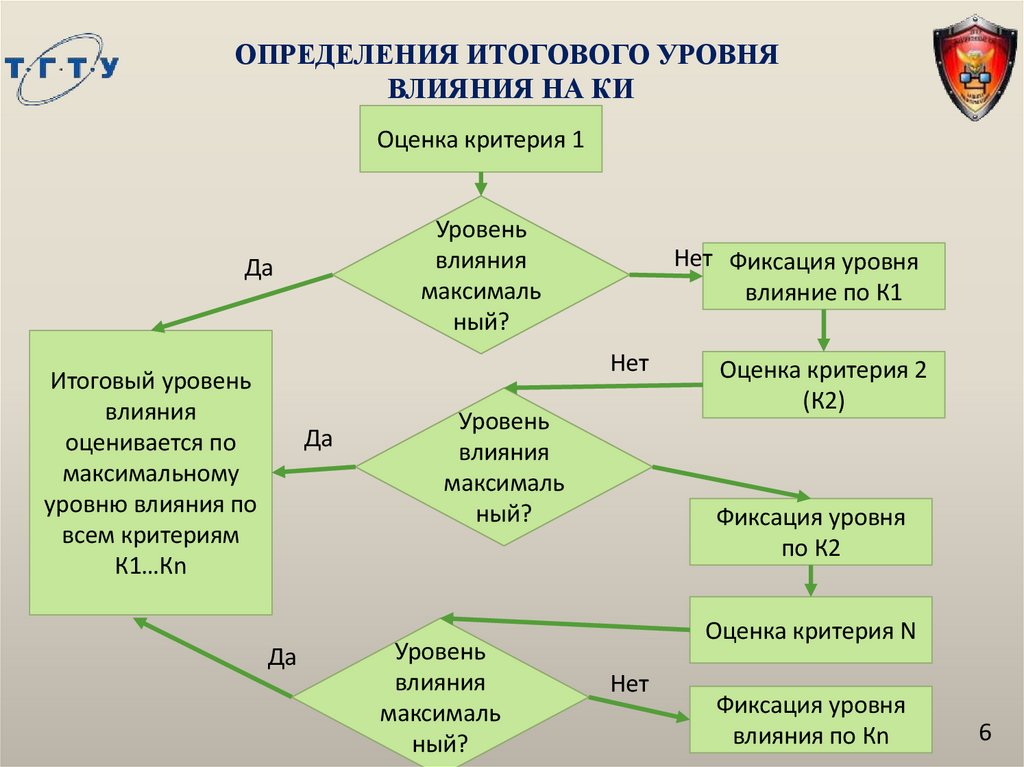

ОПРЕДЕЛЕНИЯ ИТОГОВОГО УРОВНЯВЛИЯНИЯ НА КИ

Оценка критерия 1

Уровень

влияния

максималь

ный?

Да

Нет Фиксация уровня

влияние по К1

Нет

Итоговый уровень

влияния

оценивается по

максимальному

уровню влияния по

всем критериям

К1…Кn

Да

Да

Уровень

влияния

максималь

ный?

Уровень

влияния

максималь

ный?

Оценка критерия 2

(К2)

Фиксация уровня

по К2

Оценка критерия N

Нет

Фиксация уровня

влияния по Кn

6

8.

Определения итогового уровня влияния на КИКоличество СВТ, на которых обнаружены

признаки зарегистрированного КИ

30% и более

10% - 30%

10%

Приоритет

Высокий

Средний

Низкий

Высокий Средний

Средний Средний

Низкий

7-я

8-я

9-я

Низкий

6-я

Низкий

5-я

Средний Низкий

4-я

Высокий Низкий

3-я

Средний

2-я

Средний Высокий

Высокий Критическ

ий

Очередь

1-я

реагирования

Уровень

влияния

компьютерного

инцидента

Приоритет

компьютерного

инцидента

Высокий Высокий

Определение приоритета по масштабу КИ

Определение приоритета по значимости вовлечённых СВТ

6

9.

МЕРЫ ПО ПЛАНИРОВАНИЯ МЕРОПРИЯТИЙ РЕАГИРОВАНИЯ НАКИ И ПРИНЯТИЮ МЕР ПО ЛИКВИДАЦИИ

Приказ о назначении

ответственного

Координирует

заместитель

руководителя по ИБ

Регламент

взаимодействия

Согласования ФСБ

России (при

необходимости)

Разработка плана

Приказ об

утверждении

Направления

НКЦКИ копии плана

Корректировка

плана

Тренировки по

отработке плана

мероприятий

8

10.

АЛГОРИТМ РЕАГИРОВАНИЯ НА КИНачало

Регистрация одного или группы событий

безопасности

(причина возможного КИ)

Работа

Регистрация

признаков

возможного

возникновения КИ

была вызвана КА?

Регистрация КИ в

журнале

Реагирование КИ в

соответствии с планом

Подготовка информации

о КА

Заполнение карточки

Полный отчет

Конец

8

11.

СОСТАВ ЗНАЧИМОГО ОБЪЕКТА КИИ8

12.

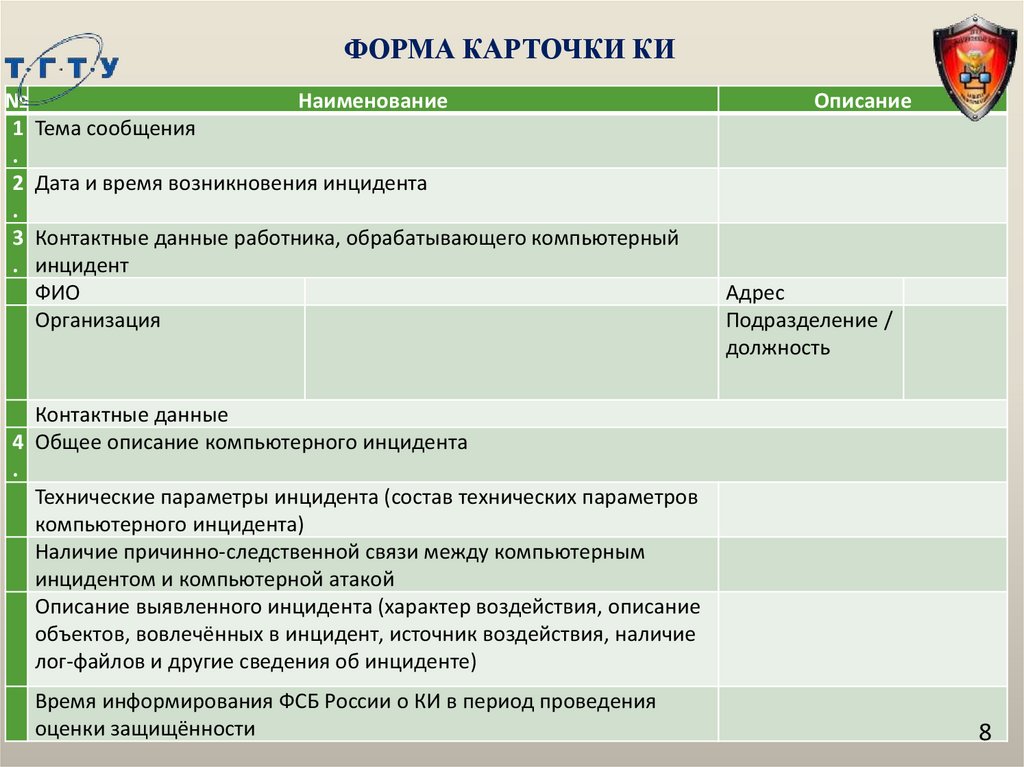

ФОРМА КАРТОЧКИ КИ№

Наименование

1 Тема сообщения

.

2 Дата и время возникновения инцидента

.

3 Контактные данные работника, обрабатывающего компьютерный

. инцидент

ФИО

Организация

Описание

Адрес

Подразделение /

должность

Контактные данные

4 Общее описание компьютерного инцидента

.

Технические параметры инцидента (состав технических параметров

компьютерного инцидента)

Наличие причинно-следственной связи между компьютерным

инцидентом и компьютерной атакой

Описание выявленного инцидента (характер воздействия, описание

объектов, вовлечённых в инцидент, источник воздействия, наличие

лог-файлов и другие сведения об инциденте)

Время информирования ФСБ России о КИ в период проведения

оценки защищённости

8

13.

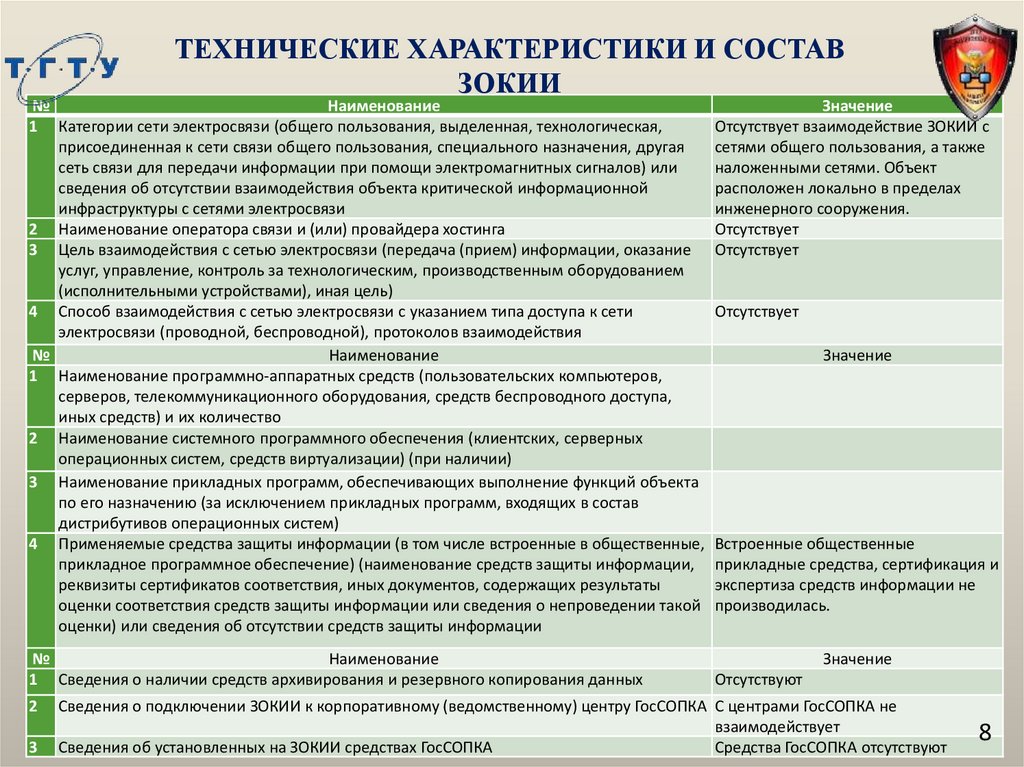

ТЕХНИЧЕСКИЕ ХАРАКТЕРИСТИКИ И СОСТАВЗОКИИ

№

Наименование

Значение

1 Категории сети электросвязи (общего пользования, выделенная, технологическая,

Отсутствует взаимодействие ЗОКИИ с

присоединенная к сети связи общего пользования, специального назначения, другая

сетями общего пользования, а также

сеть связи для передачи информации при помощи электромагнитных сигналов) или

наложенными сетями. Объект

сведения об отсутствии взаимодействия объекта критической информационной

расположен локально в пределах

инфраструктуры с сетями электросвязи

инженерного сооружения.

2 Наименование оператора связи и (или) провайдера хостинга

Отсутствует

3 Цель взаимодействия с сетью электросвязи (передача (прием) информации, оказание Отсутствует

услуг, управление, контроль за технологическим, производственным оборудованием

(исполнительными устройствами), иная цель)

4 Способ взаимодействия с сетью электросвязи с указанием типа доступа к сети

Отсутствует

электросвязи (проводной, беспроводной), протоколов взаимодействия

№

Наименование

Значение

1 Наименование программно-аппаратных средств (пользовательских компьютеров,

серверов, телекоммуникационного оборудования, средств беспроводного доступа,

иных средств) и их количество

2 Наименование системного программного обеспечения (клиентских, серверных

операционных систем, средств виртуализации) (при наличии)

3 Наименование прикладных программ, обеспечивающих выполнение функций объекта

по его назначению (за исключением прикладных программ, входящих в состав

дистрибутивов операционных систем)

4 Применяемые средства защиты информации (в том числе встроенные в общественные, Встроенные общественные

прикладное программное обеспечение) (наименование средств защиты информации, прикладные средства, сертификация и

реквизиты сертификатов соответствия, иных документов, содержащих результаты

экспертиза средств информации не

оценки соответствия средств защиты информации или сведения о непроведении такой производилась.

оценки) или сведения об отсутствии средств защиты информации

№

Наименование

1 Сведения о наличии средств архивирования и резервного копирования данных

2

3

Значение

Отсутствуют

Сведения о подключении ЗОКИИ к корпоративному (ведомственному) центру ГосСОПКА С центрами ГосСОПКА не

взаимодействует

Сведения об установленных на ЗОКИИ средствах ГосСОПКА

Средства ГосСОПКА отсутствуют

8

14.

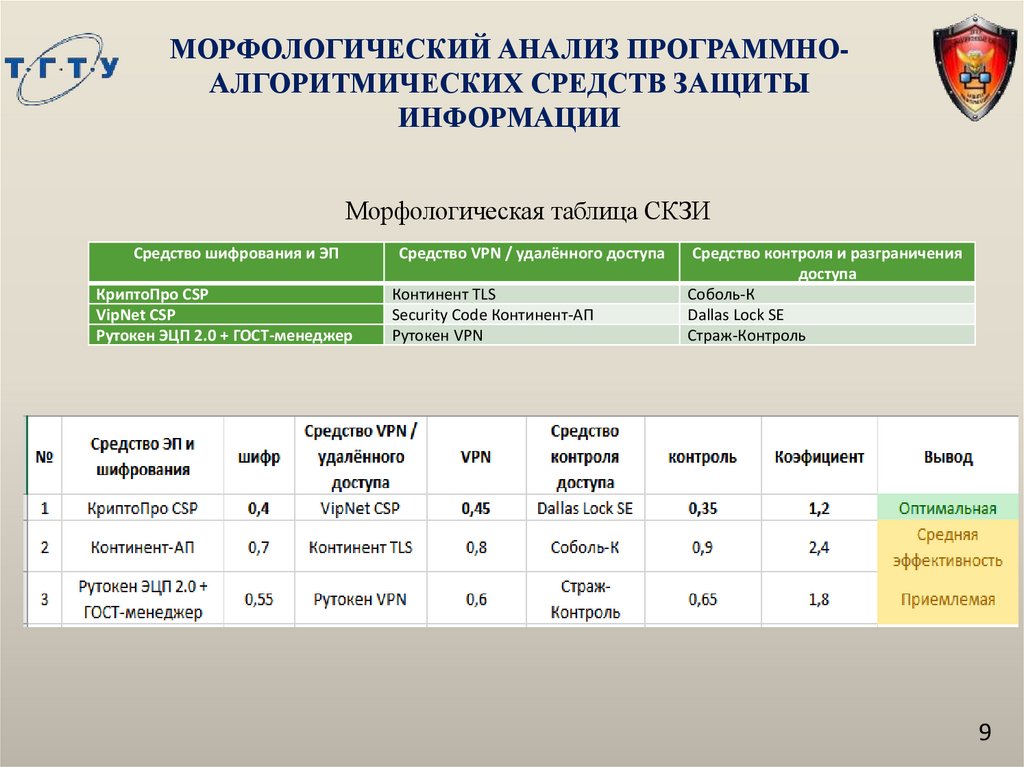

МОРФОЛОГИЧЕСКИЙ АНАЛИЗ ПРОГРАММНОАЛГОРИТМИЧЕСКИХ СРЕДСТВ ЗАЩИТЫИНФОРМАЦИИ

Морфологическая таблица СКЗИ

Средство шифрования и ЭП

КриптоПро CSP

VipNet CSP

Рутокен ЭЦП 2.0 + ГОСТ-менеджер

Средство VPN / удалённого доступа

Континент TLS

Security Code Континент-АП

Рутокен VPN

Средство контроля и разграничения

доступа

Соболь-К

Dallas Lock SE

Страж-Контроль

9

15.

РЕЗУЛЬТАТЫ ДИПЛОМНОЙ РАБОТЫПроанализированы существующие методы и инструменты для

обнаружения инцидентов в инфокоммуникационных системах

Исследованы особенности функционирования информационных систем

органов государственной власти и специфика их защиты.

Разработан План обнаружения и

адаптированный под нужды госсектора.

реагирования

на

инциденты,

Оценена эффективность предложенной системы в условиях ре-альных угроз

и сценариев.

15

law

law