Similar presentations:

Нормативная база, российские и международные стандарты по информационной безопасности

1.

Нормативная база,российские и международные стандарты

по информационной безопасности

Родичев Юрий Андреевич

Доцент кафедры БИС СамГУ

2.

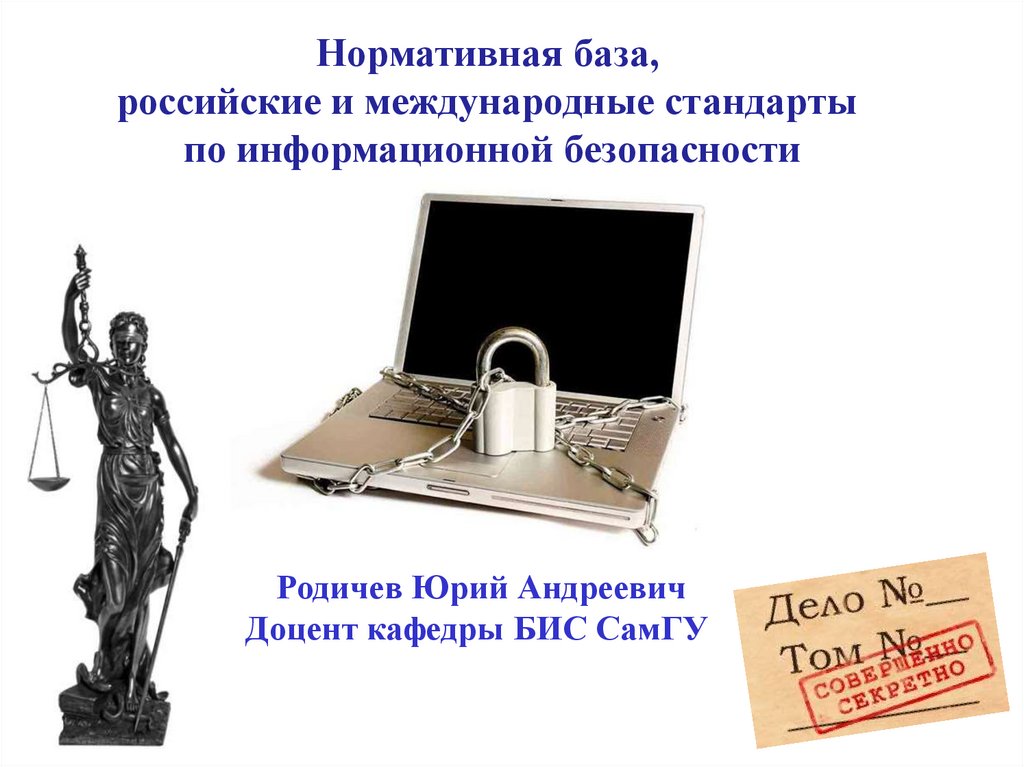

Учебный план:Лекции – 32 часа Практика – 32 часа Контроль:

Тесты

Экзамен

Литература:

1. Родичев Ю.А. Информационная безопасность: нормативно-правовые

аспекты. Учебное пособие. – С.Петербург, «Питер», 2008.- 272с.

2. Галатенко В.А. Стандарты информационной безопасности: курс лекций :

уч. пособие / Интернет-Университет Информационных Технологий, 2006.

3. Родичев Ю.А. Компьютерные сети. Нормативно-правовые аспекты

информационной безопасности. Часть 1. Учеб. пособие для вузов. – Самара:

изд-во «Универс-групп», 2007. – 344 с.

4. Курило А.П., и др. Основы управления информационной безопасностью.

Учебное пособие для вузов. – 2-е изд., испр. – М.: Горячая линия-Телеком,

2016. – 244 с.6 ил. – Серия «Вопросы управления ИБ. Выпуск 1.»

5. Моисеев А.И. Информационная безопасность распределённых

информационных систем: учеб. / А.И. Моисеев, Д.Б. Жмуров. – Самара: Изд-во

Самар. гос. аэрокосм. ун-та, 2013. – 180 с.

6. Марков А.С., Цирлов В.Л., Барабанов А.В. Методы оценки несоответствия

средств защиты информации / А.С.Марков, В.Л.Цирлов, А.В.Барабанов; под

ред. А.С.Маркова. - М.: Радио и связь, 2012. 192 с.

3.

7. Родичев Ю.А. Нормативная база и стандарты в области информационнойбезопасности. Учебное пособие. СПб.: Питер, 2017 г.-256 с.

8. Родичев Ю.А., Кубанков Ю.А., Симонов П.И. Безопасность

инфокоммуникаций: стандартизация, измерения соответствия и

подготовка кадров. Учебное пособие для вузов / Под ред. Родичева Ю.А. –

М.: Горячая линия – телеком, 2018. – 160 с.: ил.

9. Родичев Ю.А. Информационная безопасность. Национальные стандарты

Российской Федерации. 3-е изд. – СПб.: Питер, 2023 – 384 с.

Электронные ресурсы на сервере Inf (\\ JUPITER4):

tutorial\Teachers\Yury A. Rodichev\нормативная база

Правовая система «Консультант Плюс» Сайты: ФСТЭК, ФСБ, Роскомнадзора.

http://docs.cntd.ru – тексты нормативных документов и стандартов

https://allgosts.ru

4.

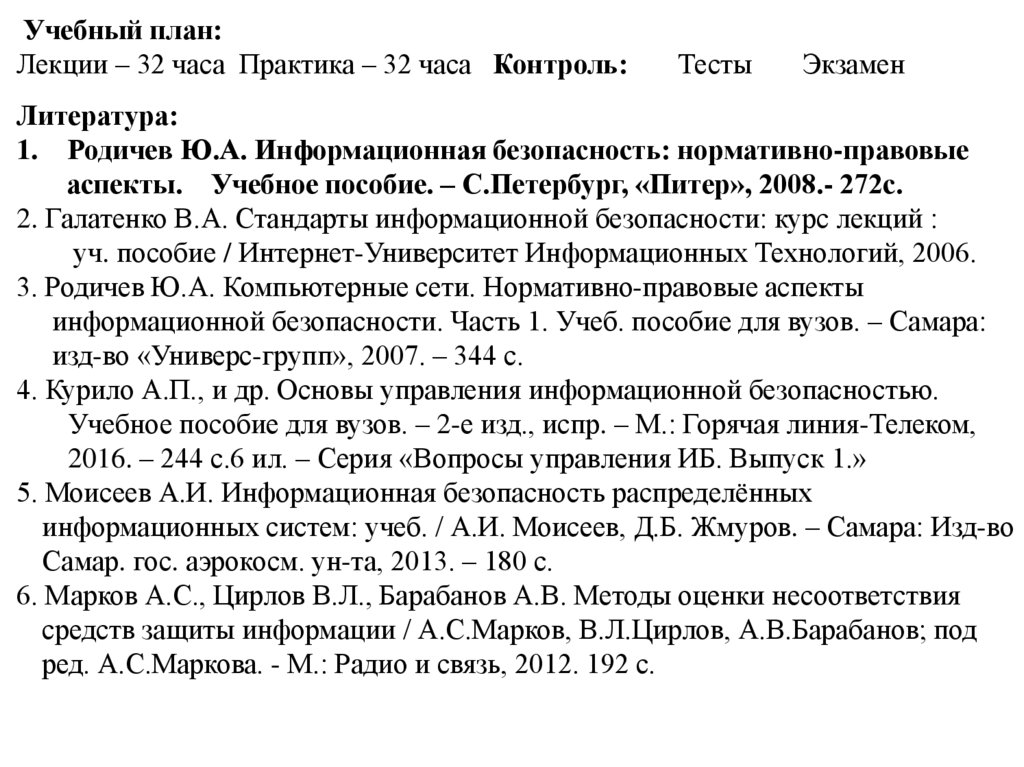

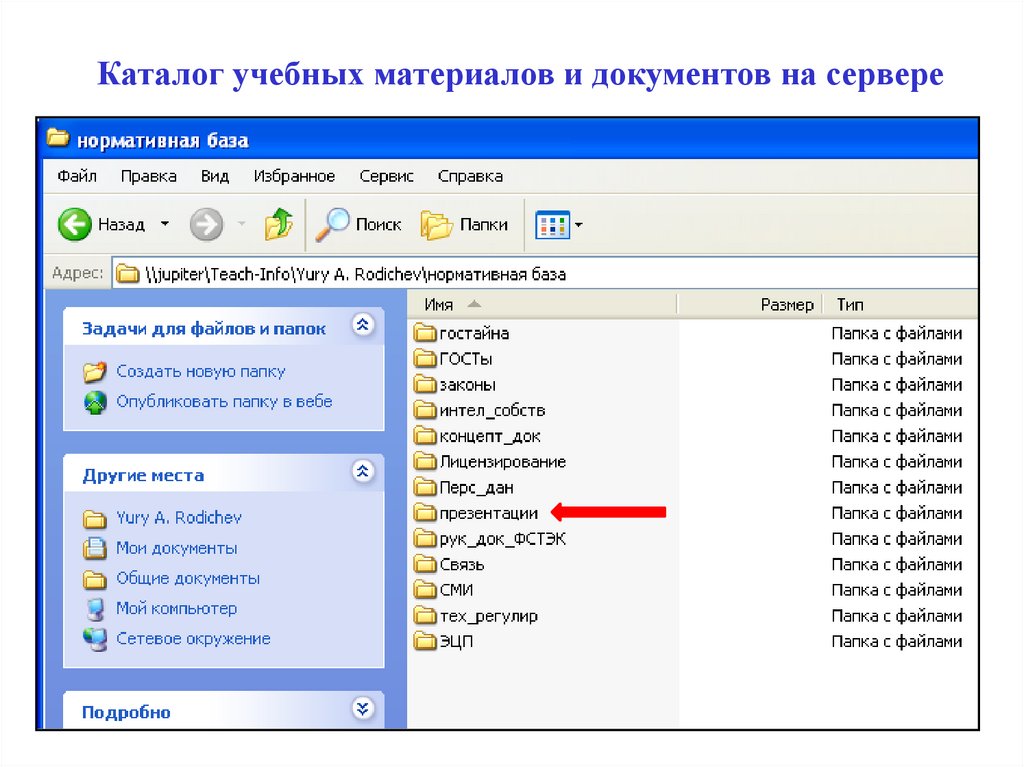

Каталог материалов на сервере«нормативная база»

5.

Каталог учебных материалов и документов на сервере6.

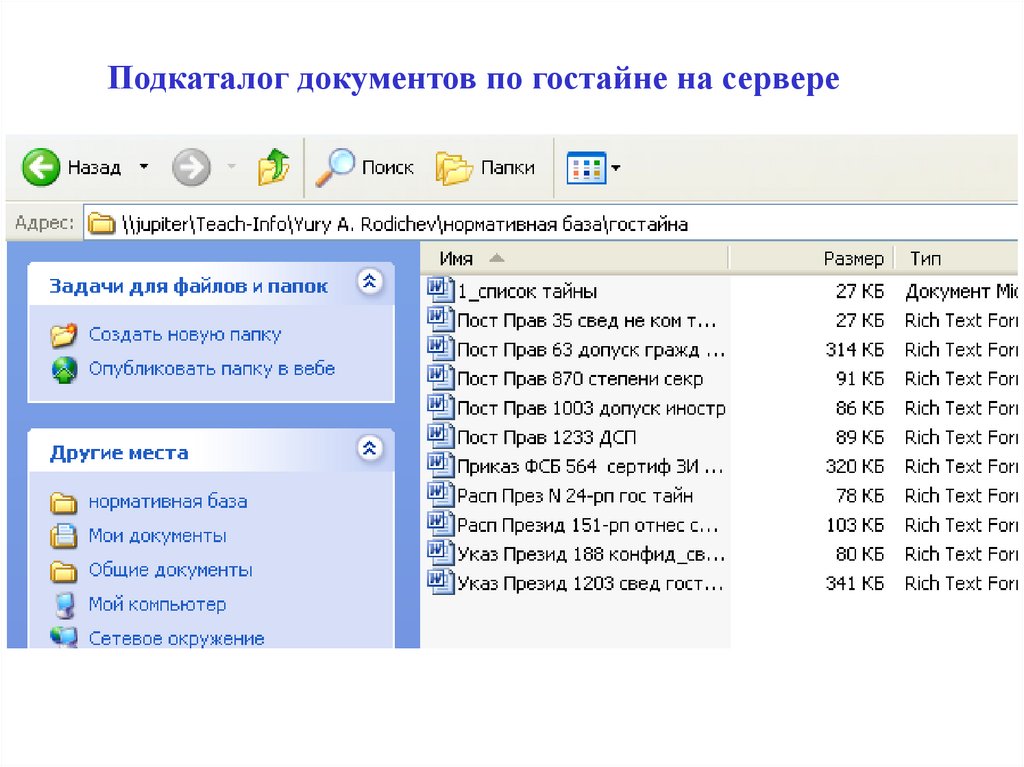

Подкаталог документов по гостайне на сервере7.

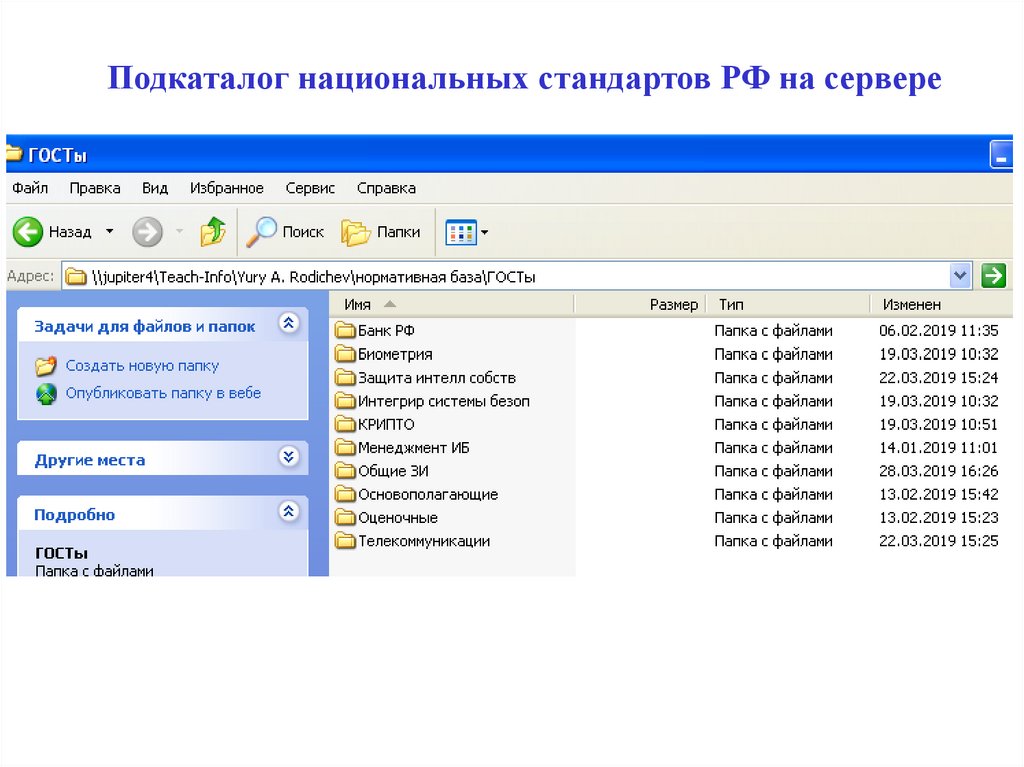

Подкаталог национальных стандартов РФ на сервере8.

Организационно-правовые средства ЗИ – часть комплексной системы ЗИПрепятствие

Физические

Управление

доступом

Аппаратные

Маскировка

информации

Программные:

Регламентация

Принуждение

Побуждение

Средства ОС

Спец.средства

Организационные

Законодательные

Моральноэтические

Организационноправовые

Противодействие вирусам

Технические

Средства

Способы

9.

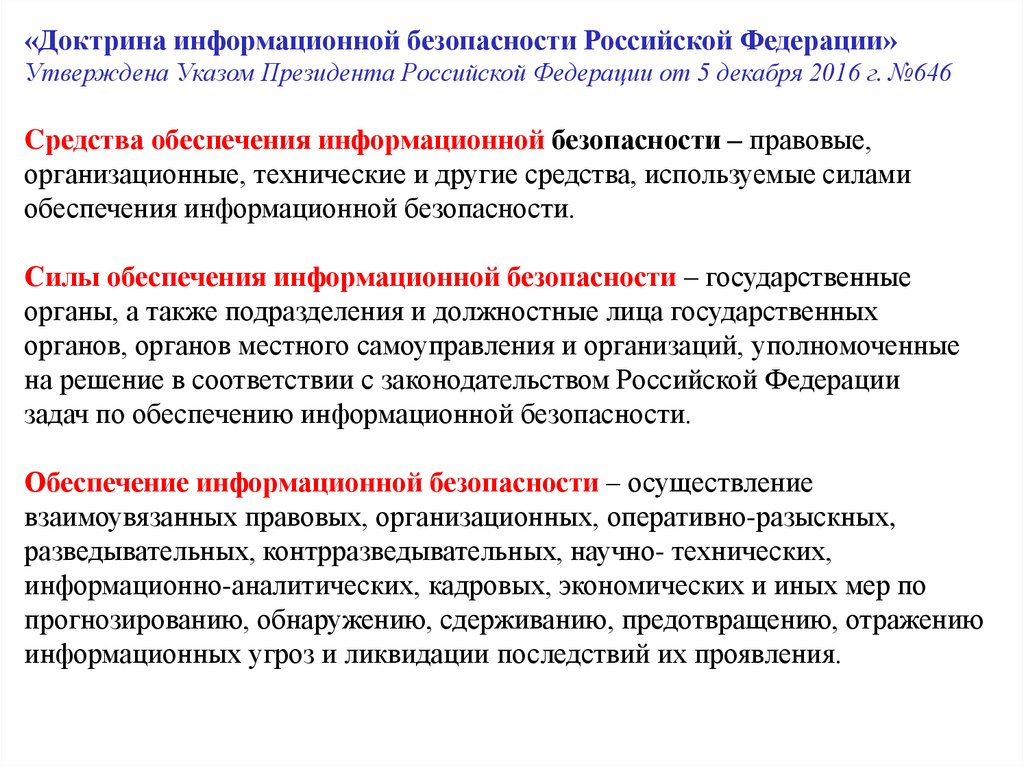

«Доктрина информационной безопасности Российской Федерации»Утверждена Указом Президента Российской Федерации от 5 декабря 2016 г. №646

Cредства обеспечения информационной безопасности – правовые,

организационные, технические и другие средства, используемые силами

обеспечения информационной безопасности.

Силы обеспечения информационной безопасности – государственные

органы, а также подразделения и должностные лица государственных

органов, органов местного самоуправления и организаций, уполномоченные

на решение в соответствии с законодательством Российской Федерации

задач по обеспечению информационной безопасности.

Обеспечение информационной безопасности – осуществление

взаимоувязанных правовых, организационных, оперативно-разыскных,

разведывательных, контрразведывательных, научно- технических,

информационно-аналитических, кадровых, экономических и иных мер по

прогнозированию, обнаружению, сдерживанию, предотвращению, отражению

информационных угроз и ликвидации последствий их проявления.

10.

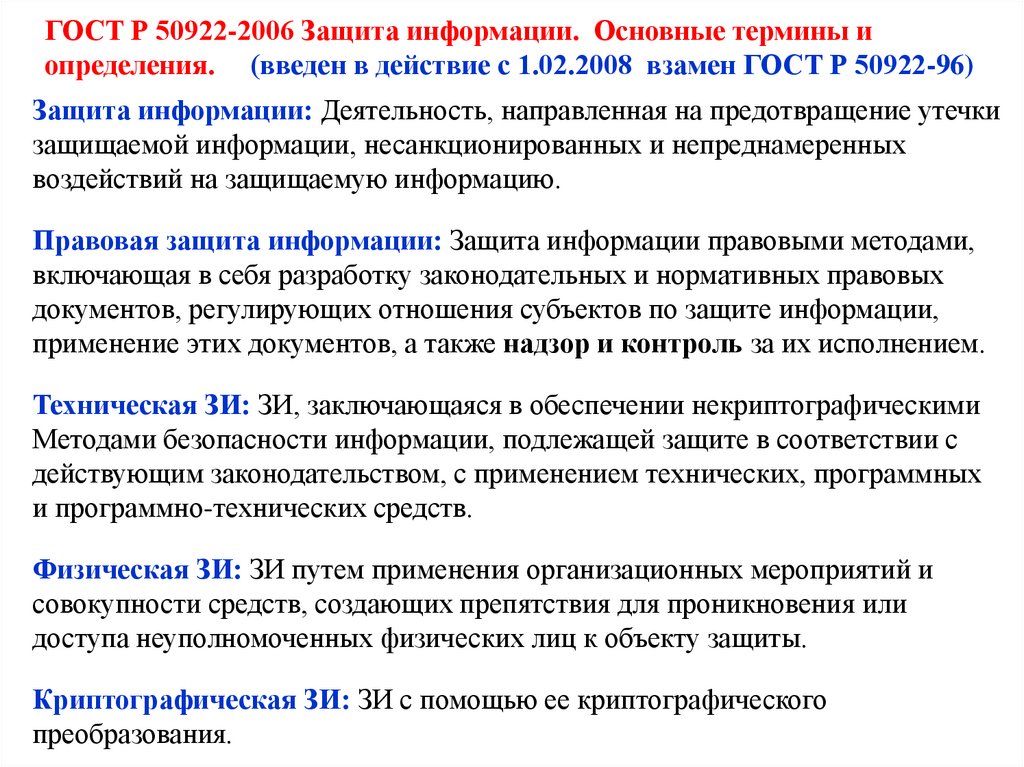

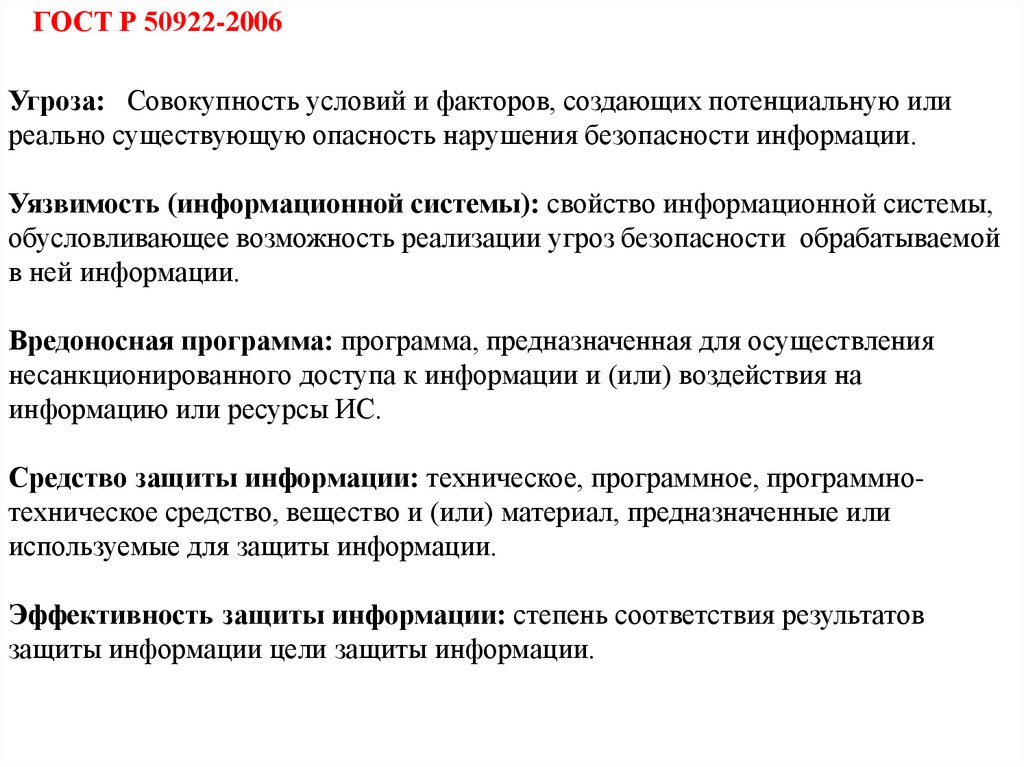

ГОСТ Р 50922 -2006 «Защита информации. Основные термины и определения»Правовая защита информации – защита информации правовыми методами,

включающая в себя разработку законодательных и нормативных правовых документов

(актов), регулирующих отношения субъектов по защите информации, применение этих

документов (актов), а также надзор и контроль за их исполнением.

Техническая защита информации – защита информации, заключающаяся в

обеспечении некриптографическими методами безопасности информации, подлежащей

защите в соответствии с действующим законодательством, с применением технических,

программных и программно-технических средств.

Физическая защита информации – защита информации путем применения

организационных мероприятий и совокупности средств, создающих препятствия для

проникновения или доступа неуполномоченных физических лиц к объекту защиты.

Криптографическая защита информации – защита информации с помощью ее

криптографического преобразования.

ГОСТ Р 53114-2008 Защита информации. Обеспечение информационной

безопасности в организации. Основные термины и определения

Организационные меры обеспечения информационной безопасности – меры

обеспечения ИБ, предусматривающие установление временных, территориальных,

пространственных, правовых, методических и иных ограничений на условия

использования и режимы работы объекта информатизации.

11.

Иерархия средств защиты информацииЗаконодательный уровень

Правовое регулирование, лицензирование,

стандартизация, сертификация, нормативное обеспечение,…

Административный уровень

Политика информационной безопасности,

оценка активов и угроз, выделение фин.

средств, кадровое обеспечение,…

Процедурный уровень

Разработка процедур выполнения

различных процессов (резервного копирования, ремонта, управление персоналом,…

Технический уровень

Реализация технических мер защиты

Средства каждого уровня используются на разных этапах жизненного

цикла системы обеспечения ИБ.

Успех в области ИБ может принести только системный подход, при котором

средства защиты разных типов применяются совместно и под

централизованным управлением.

12.

К средствам безопасности законодательного уровня относятся правовоерегулирование, стандартизация, лицензирование, сертификация (оценка

соответствия) и морально-этические нормы, принятые в обществе.

Федеральные законы, нормативно-методические документы и стандарты

регулируют все правоотношения в области обработки и защиты информации,

устанавливают степень конфиденциальности информации, формируют

требования по безопасности, определяют систему контроля и оценки системы

защиты информации.

Средства безопасности административного уровня базируются на политике

безопасности предприятия, которая определяет критически важные ресурсы,

цели и стратегические направления обеспечения ИБ. Политика оформляется в

виде локального нормативного документа.

На основе принятой стратегии разрабатываются конкретные планы обеспечения

ИБ, планируется соответствующий бюджет, формируется кадровый состав, а

также определяются должностные обязанности и зоны ответственности всех

сотрудников служб обеспечения ИБ.

13.

Средства безопасности процедурного уровня решают задачи, поставленныеадминистративным уровнем с использованием средств технического уровня.

Основным средством процедурного уровня является специалист, выполняющий

конкретные действия, направленные на решение конкретных задач обеспечения

ИБ. Порядок выполнения таких действий (процедур) должен быть закреплен в

виде соответствующих инструкций (резервное копирование, антивирусная и

парольная защита , установка ПО, выполнение профилактических работ и т.п.).

К средствам процедурного уровня относится также управление персоналом

(подбор, повышение квалификации,…), организация пропускного режима и т.п.

Средства безопасности технического уровня можно разделить на аппаратные,

программные и аппаратно-программные (средства защиты ОС, антивирусные,

средства контроля доступа в помещения, межсетевые экраны, средства

криптографической защиты и т.п.).

Все средства данного уровня реализуются в соответствии с требованиями

нормативных документов регуляторов с учетом специфики предприятия.

14.

Законодательные или правовые меры в сфере информационнойбезопасности направлены на создание в стране законодательной

базы, упорядочивающей и регламентирующей поведение

субъектов и объектов информационных отношений, а также

определяющей ответственность за нарушение установленных

норм.

Работа по созданию нормативной базы предусматривает

разработку новых или корректировку существующих

законов, положений, постановлений и инструкций, а также

создание действенной системы контроля за исполнением

указанных документов.

15.

Информационная сфера - одна из наиболее динамичных и быстроразвивающихся сфер общественных отношений, нуждающихся в

адекватном правовом регулировании.

Появляются новые формы информационных отношений, существование

которых должно быть определено законодательно.

Принятые во второй половине 90-х годов

законодательные акты уже не отвечают

современному состоянию общественных

отношений и реалиям использования

информационных технологий и

информационно-телекоммуникационных

сетей, по отдельным вопросам вступают

в противоречие с более поздними актами,

тормозят развитие информационного

общества.

16.

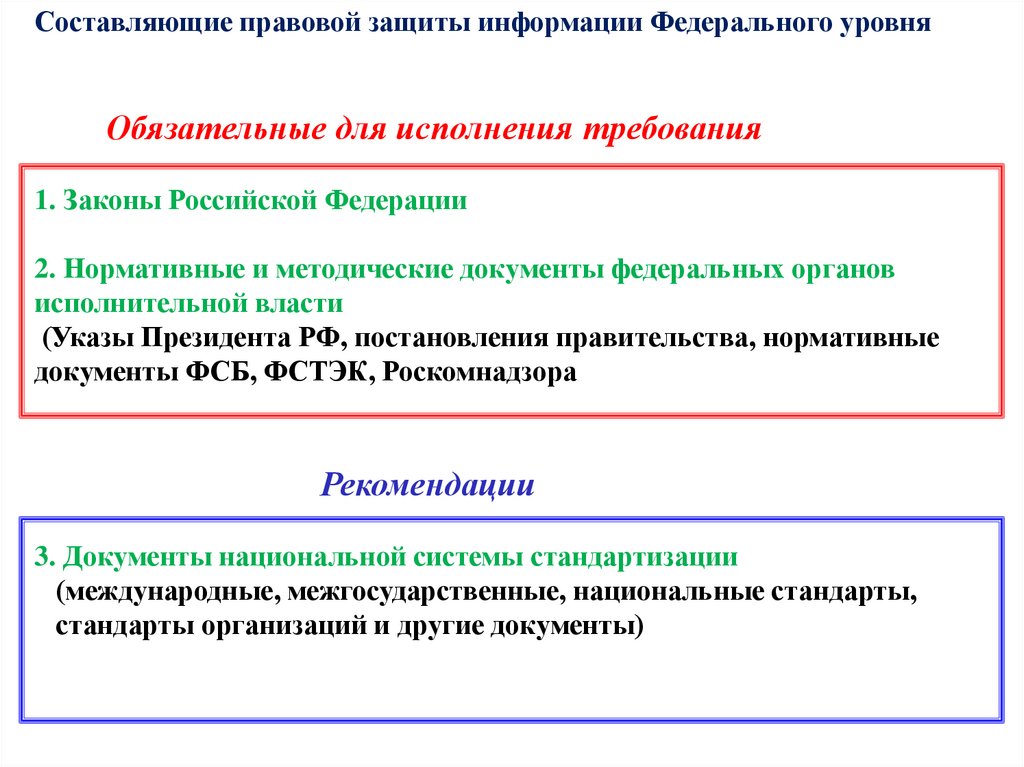

Составляющие правовой защиты информации Федерального уровняОбязательные для исполнения требования

1. Законы Российской Федерации

2. Нормативные и методические документы федеральных органов

исполнительной власти

(Указы Президента РФ, постановления правительства, нормативные

документы ФСБ, ФСТЭК, Роскомнадзора

Рекомендации

3. Документы национальной системы стандартизации

(международные, межгосударственные, национальные стандарты,

стандарты организаций и другие документы)

17.

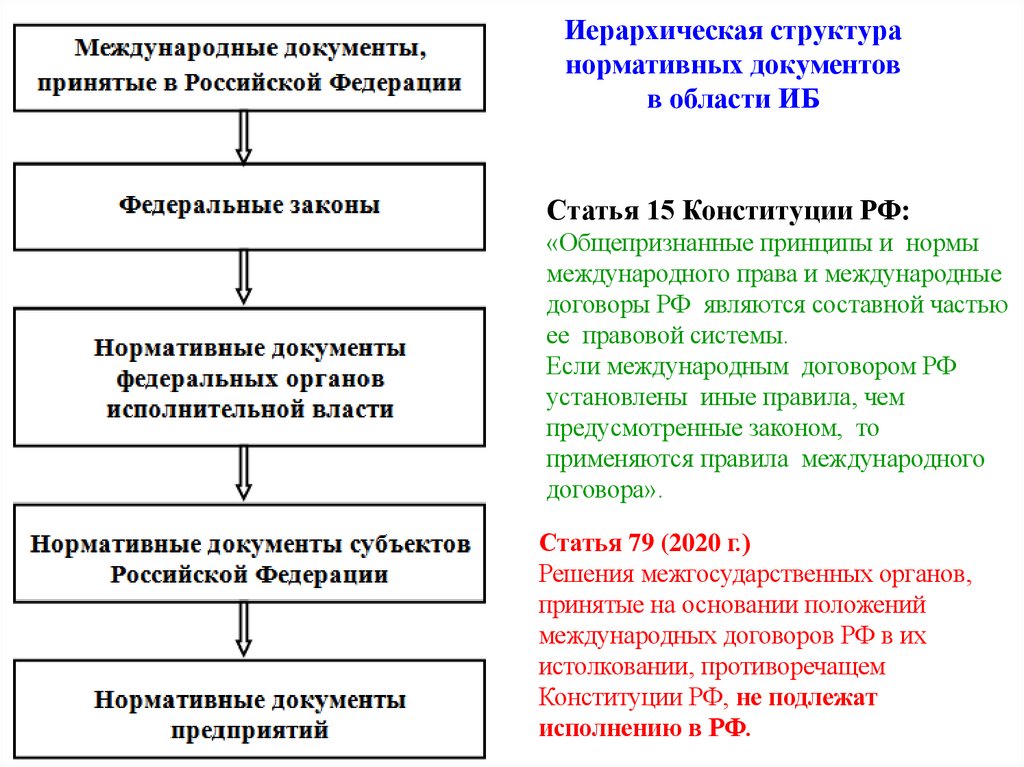

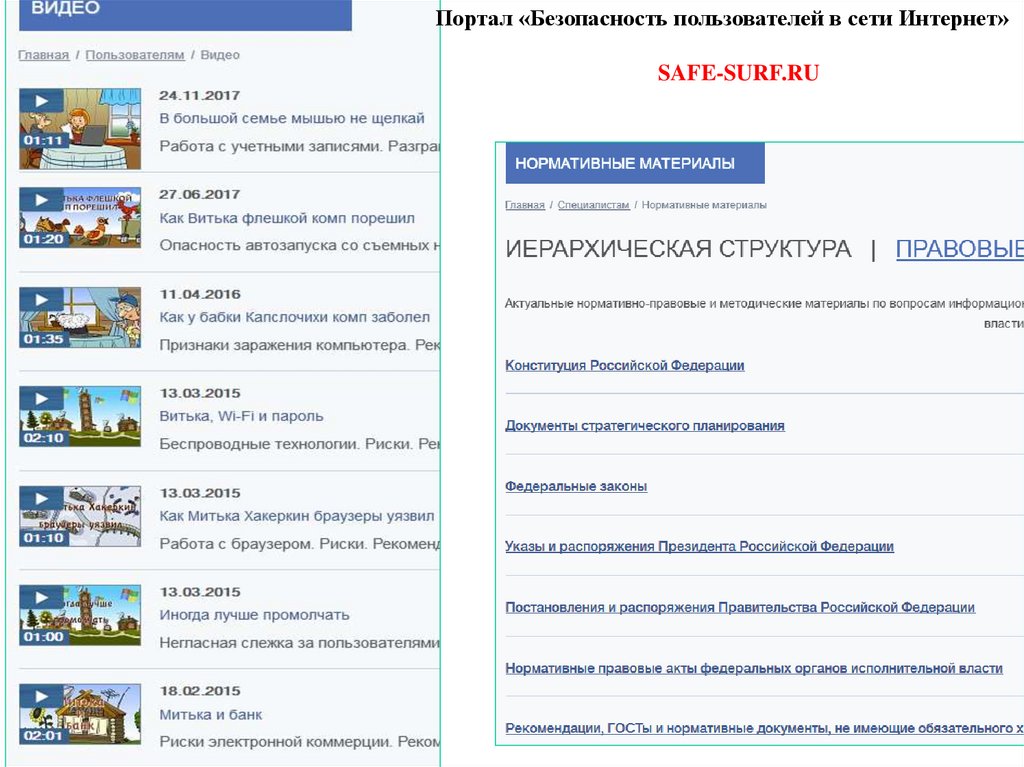

Иерархическая структуранормативных документов

в области ИБ

Статья 15 Конституции РФ:

«Общепризнанные принципы и нормы

международного права и международные

договоры РФ являются составной частью

ее правовой системы.

Если международным договором РФ

установлены иные правила, чем

предусмотренные законом, то

применяются правила международного

договора».

Статья 79 (2020 г.)

Решения межгосударственных органов,

принятые на основании положений

международных договоров РФ в их

истолковании, противоречащем

Конституции РФ, не подлежат

исполнению в РФ.

18.

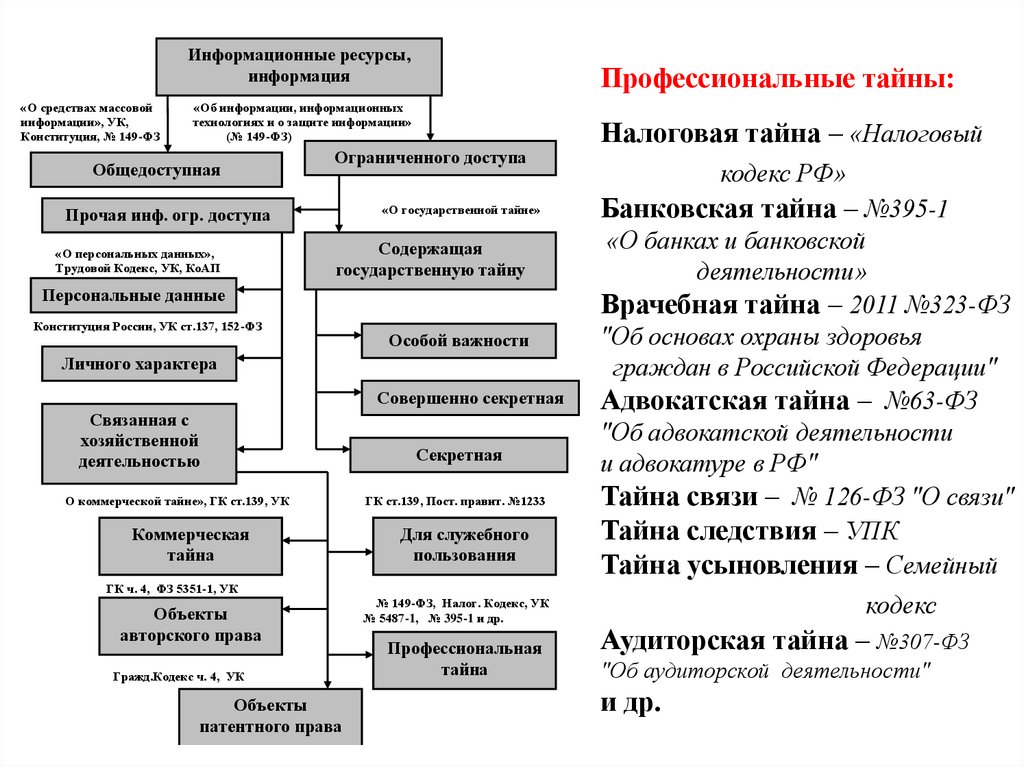

Информационные ресурсы,информация

«О средствах массовой

информации», УК,

Конституция, № 149-ФЗ

Профессиональные тайны:

«Об информации, информационных

технологиях и о защите информации»

(№ 149-ФЗ)

Общедоступная

Ограниченного доступа

«О государственной тайне»

Прочая инф. огр. доступа

«О персональных данных»,

Трудовой Кодекс, УК, КоАП

Содержащая

государственную тайну

Персональные данные

Конституция России, УК ст.137, 152-ФЗ

Особой важности

Личного характера

Совершенно секретная

Связанная с

хозяйственной

деятельностью

О коммерческой тайне», ГК ст.139, УК

Коммерческая

тайна

Секретная

ГК ст.139, Пост. правит. №1233

Для служебного

пользования

Налоговая тайна – «Налоговый

кодекс РФ»

Банковская тайна – №395-1

«О банках и банковской

деятельности»

Врачебная тайна – 2011 №323-ФЗ

"Об основах охраны здоровья

граждан в Российской Федерации"

Адвокатская тайна – №63-ФЗ

"Об адвокатской деятельности

и адвокатуре в РФ"

Тайна связи – № 126-ФЗ "О связи"

Тайна следствия – УПК

Тайна усыновления – Семейный

ГК ч. 4, ФЗ 5351-1, УК

Объекты

авторского права

Гражд.Кодекс ч. 4, УК

Объекты

патентного права

№ 149-ФЗ, Налог. Кодекс, УК

№ 5487-1, № 395-1 и др.

Профессиональная

тайна

кодекс

Аудиторская тайна – №307-ФЗ

"Об аудиторской деятельности"

и др.

19.

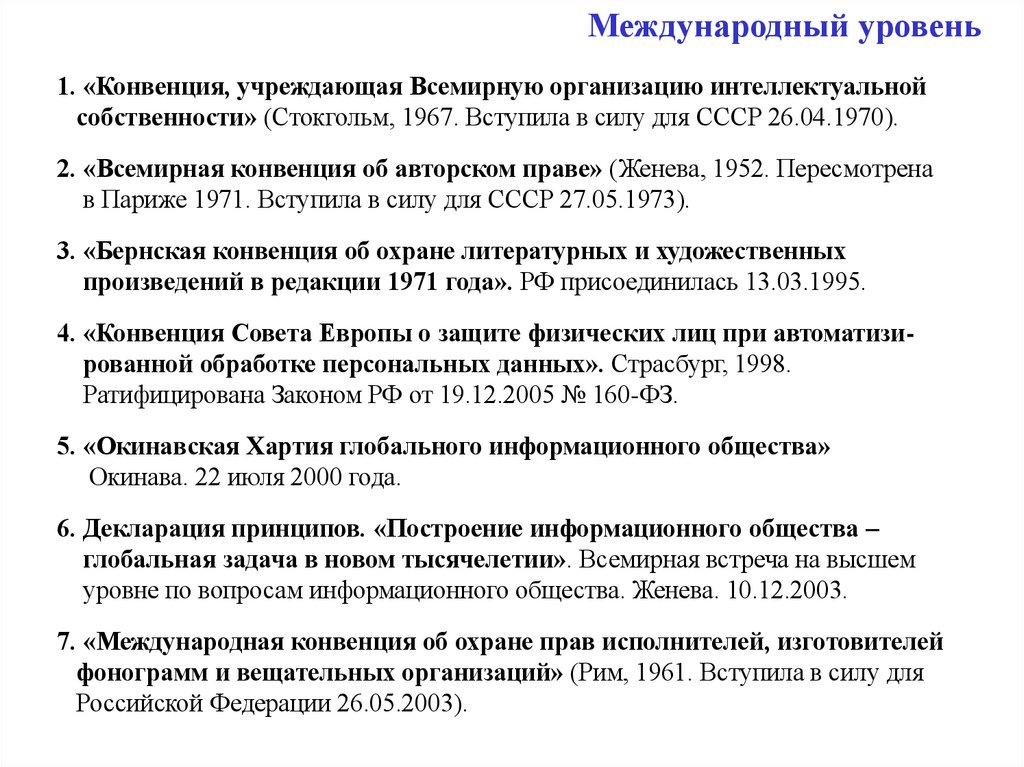

Международный уровень1. «Конвенция, учреждающая Всемирную организацию интеллектуальной

собственности» (Стокгольм, 1967. Вступила в силу для СССР 26.04.1970).

2. «Всемирная конвенция об авторском праве» (Женева, 1952. Пересмотрена

в Париже 1971. Вступила в силу для СССР 27.05.1973).

3. «Бернская конвенция об охране литературных и художественных

произведений в редакции 1971 года». РФ присоединилась 13.03.1995.

4. «Конвенция Совета Европы о защите физических лиц при автоматизированной обработке персональных данных». Страсбург, 1998.

Ратифицирована Законом РФ от 19.12.2005 № 160-ФЗ.

5. «Окинавская Хартия глобального информационного общества»

Окинава. 22 июля 2000 года.

6. Декларация принципов. «Построение информационного общества –

глобальная задача в новом тысячелетии». Всемирная встреча на высшем

уровне по вопросам информационного общества. Женева. 10.12.2003.

7. «Международная конвенция об охране прав исполнителей, изготовителей

фонограмм и вещательных организаций» (Рим, 1961. Вступила в силу для

Российской Федерации 26.05.2003).

20.

Международный уровень8. «Конвенция об охране интересов производителей фонограмм от

незаконного воспроизводства их фонограмм» (Женева, 1971.

Вступила в силу для Российской Федерации 13.03.1995).

9. «Соглашение о сотрудничестве государств – участников СНГ в борьбе

с преступлениями в сфере компьютерной информации» (Минск 1.06.2001)

10. Стратегия коллективной безопасности Организации Договора о коллективной

безопасности на период до 2025 года. 14.10.2016 г.

Конвенция Совета Европы о компьютерных преступлениях.

СДСЕ № 185.

Будапешт. Открыта для подписания 23.11.2001, вступила в силу 1.07.2004.

Не подписана Российской Федерацией

21.

Международный уровень11. Резолюция Генеральной Ассамблеи ООН от 5 декабря 2018 года № 73/27

Достижения в сфере информатизации и телекоммуникаций в контексте

международной безопасности.

12. Резолюция Генеральной Ассамблеи ООН от 31.12.2003 года № 57/239

Создание глобальной культуры кибербезопасности.

13. Резолюция Генеральной Ассамблеи ООН от 20 января 2020 года № 74/247

Противодействие использованию информационно-коммуникационных

технологий в преступных целях.

14. «Конвенция ООН против киберпреступности; укрепление международного

сотрудничества в борьбе с определенными преступлениями, совершаемыми с

использованием информационно-коммуникационных систем, и в обмене

доказательствами в электронной форме, относящимися к серьезным

преступлениям».

Принята резолюцией № 79/243Генеральной Ассамблеи от 24 декабря 2024 года.

22.

Нормативная базаЗАРУБЕЖНЫЕ ТЕХНИЧЕСКИЕ НОРМАТИВЫ:

«Оранжевая книга» – гос. стандарт США «Критерии оценивания безопасности

надежных вычислительных систем» (1984г.);

«Европейские критерии безопасности информационных технологий» (1991 г.)

«Федеральные критерии безопасности информационных технологий» США

«Канадские критерии безопасности компьютерных систем» (1993 г.)

«Единые критерии оценивания безопасности информационных технологий»

(Великобритания, Германия, Канада, Нидерланды, США, Франция 1997 г.)

Единый международный стандарт оценивания безопасности информационных

технологий (ISO/IEC 15408: 1999 «Общие критерии»)

ISO/IEC 15408:2002

ISO/IEC 15408:2005 ISO/IEC 15408:2008

«Общие критерии» обобщили содержание и опыт использования «Оранжевой

книги» и ее интерпретаций.

23.

Нормативная база«Общие критерии» - наиболее полная на сегодняшний день совокупность

требований безопасности информационных технологий.

Соглашение о взаимном признании оценок, полученных на основе Общих

критериев подписали 26 стран (на 31.12.2013 г.).

В рамках Соглашения в 17 странах действуют аккредитованные органы по

сертификации.

Аналоги в России: ГОСТ Р ИСО/МЭК 15408:2002 ГОСТ Р ИСО/МЭК 15408:2005

ГОСТ Р ИСО/МЭК 15408:2008

Руководящие документы Гостехкомиссии РФ (ч. 1, 2,3): «Безопасность информационных

технологий. Критерии оценки безопасности информационных технологий»

(Введены Приказом Гостехкомиссии от 19.06.2002 г. № 187)

Часть 1 РД определяет виды требований безопасности, основные конструкции

представления требований безопасности и содержит основные методические

положения по оценке безопасности ИТ.

Часть 2 РД содержит каталог функциональных требований безопасности.

Часть 3 РД содержит каталог требований доверия к безопасности и оценочные

уровни доверия.

24.

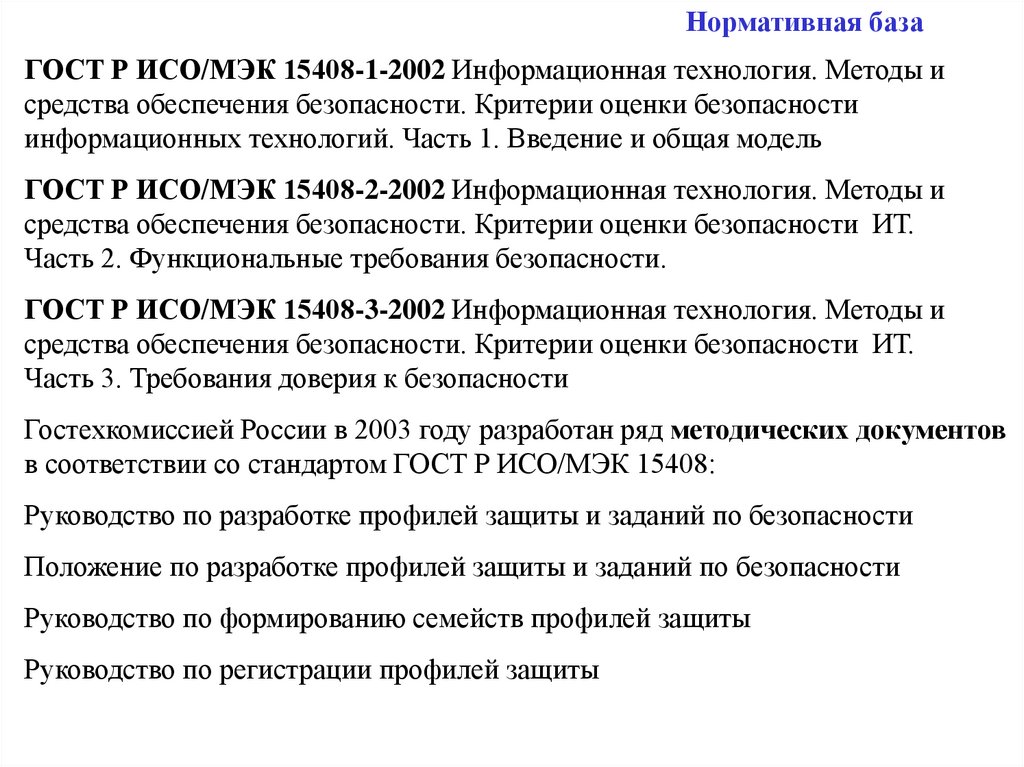

Нормативная базаГОСТ Р ИСО/МЭК 15408-1-2002 Информационная технология. Методы и

средства обеспечения безопасности. Критерии оценки безопасности

информационных технологий. Часть 1. Введение и общая модель

ГОСТ Р ИСО/МЭК 15408-2-2002 Информационная технология. Методы и

средства обеспечения безопасности. Критерии оценки безопасности ИТ.

Часть 2. Функциональные требования безопасности.

ГОСТ Р ИСО/МЭК 15408-3-2002 Информационная технология. Методы и

средства обеспечения безопасности. Критерии оценки безопасности ИТ.

Часть 3. Требования доверия к безопасности

Гостехкомиссией России в 2003 году разработан ряд методических документов

в соответствии со стандартом ГОСТ Р ИСО/МЭК 15408:

Руководство по разработке профилей защиты и заданий по безопасности

Положение по разработке профилей защиты и заданий по безопасности

Руководство по формированию семейств профилей защиты

Руководство по регистрации профилей защиты

25.

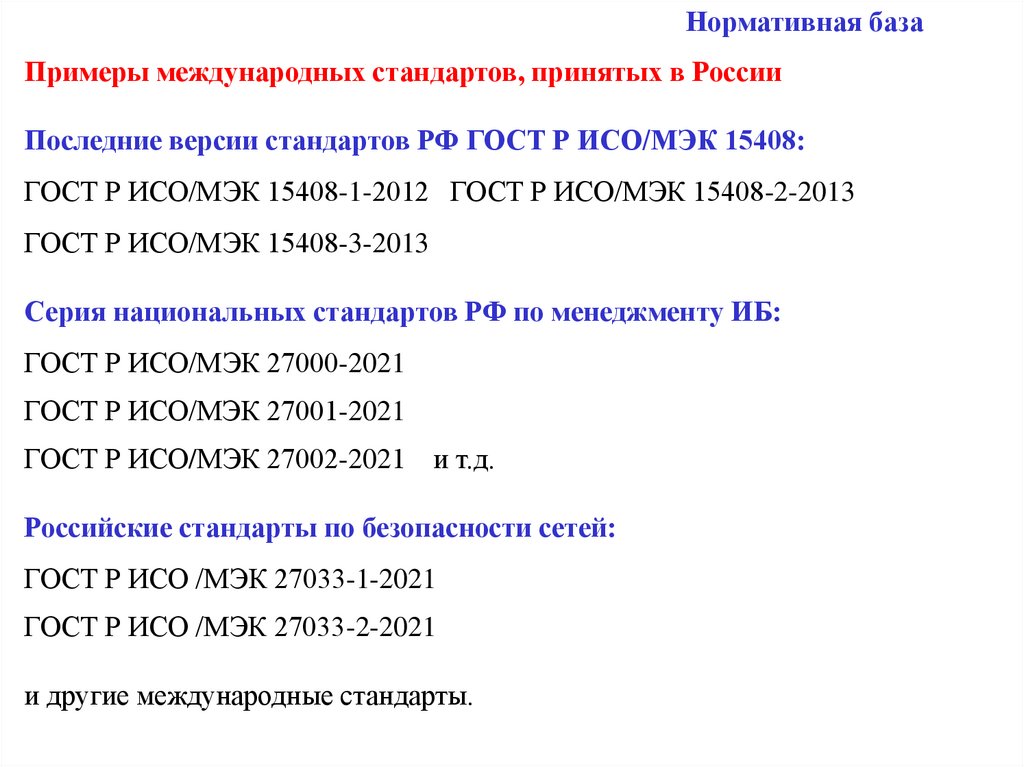

Нормативная базаПримеры международных стандартов, принятых в России

Последние версии стандартов РФ ГОСТ Р ИСО/МЭК 15408:

ГОСТ Р ИСО/МЭК 15408-1-2012 ГОСТ Р ИСО/МЭК 15408-2-2013

ГОСТ Р ИСО/МЭК 15408-3-2013

Серия национальных стандартов РФ по менеджменту ИБ:

ГОСТ Р ИСО/МЭК 27000-2021

ГОСТ Р ИСО/МЭК 27001-2021

ГОСТ Р ИСО/МЭК 27002-2021 и т.д.

Российские стандарты по безопасности сетей:

ГОСТ Р ИСО /МЭК 27033-1-2021

ГОСТ Р ИСО /МЭК 27033-2-2021

и другие международные стандарты.

26.

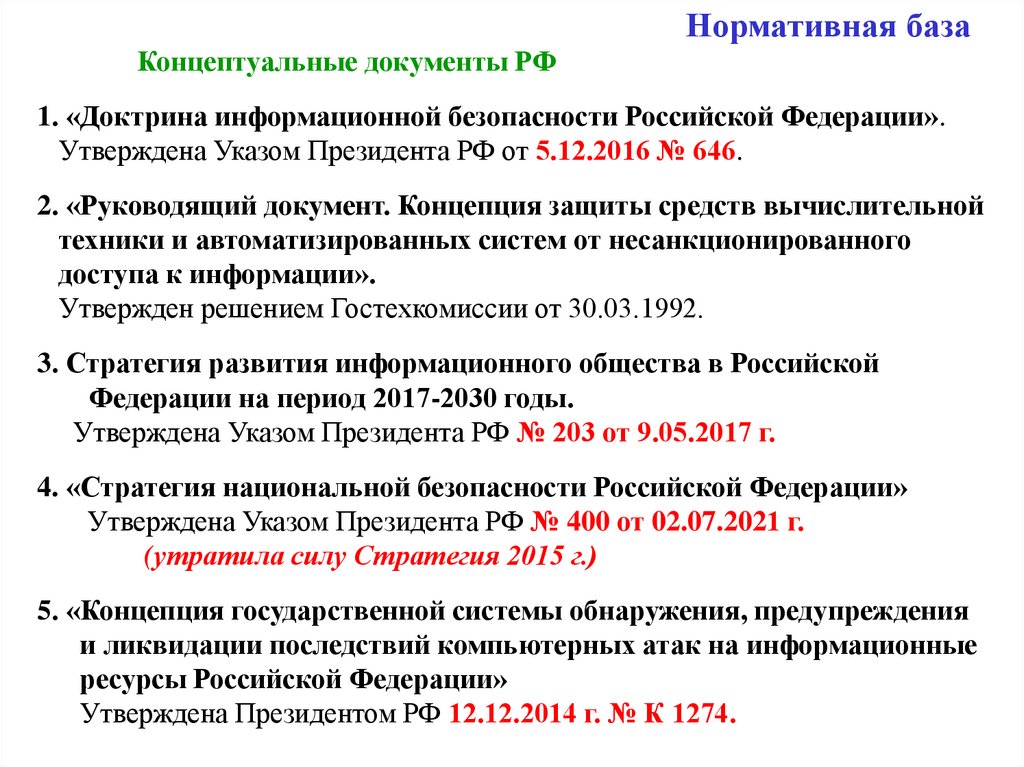

Нормативная базаКонцептуальные документы РФ

1. «Доктрина информационной безопасности Российской Федерации».

Утверждена Указом Президента РФ от 5.12.2016 № 646.

2. «Руководящий документ. Концепция защиты средств вычислительной

техники и автоматизированных систем от несанкционированного

доступа к информации».

Утвержден решением Гостехкомиссии от 30.03.1992.

3. Стратегия развития информационного общества в Российской

Федерации на период 2017-2030 годы.

Утверждена Указом Президента РФ № 203 от 9.05.2017 г.

4. «Стратегия национальной безопасности Российской Федерации»

Утверждена Указом Президента РФ № 400 от 02.07.2021 г.

(утратила силу Стратегия 2015 г.)

5. «Концепция государственной системы обнаружения, предупреждения

и ликвидации последствий компьютерных атак на информационные

ресурсы Российской Федерации»

Утверждена Президентом РФ 12.12.2014 г. № К 1274.

27.

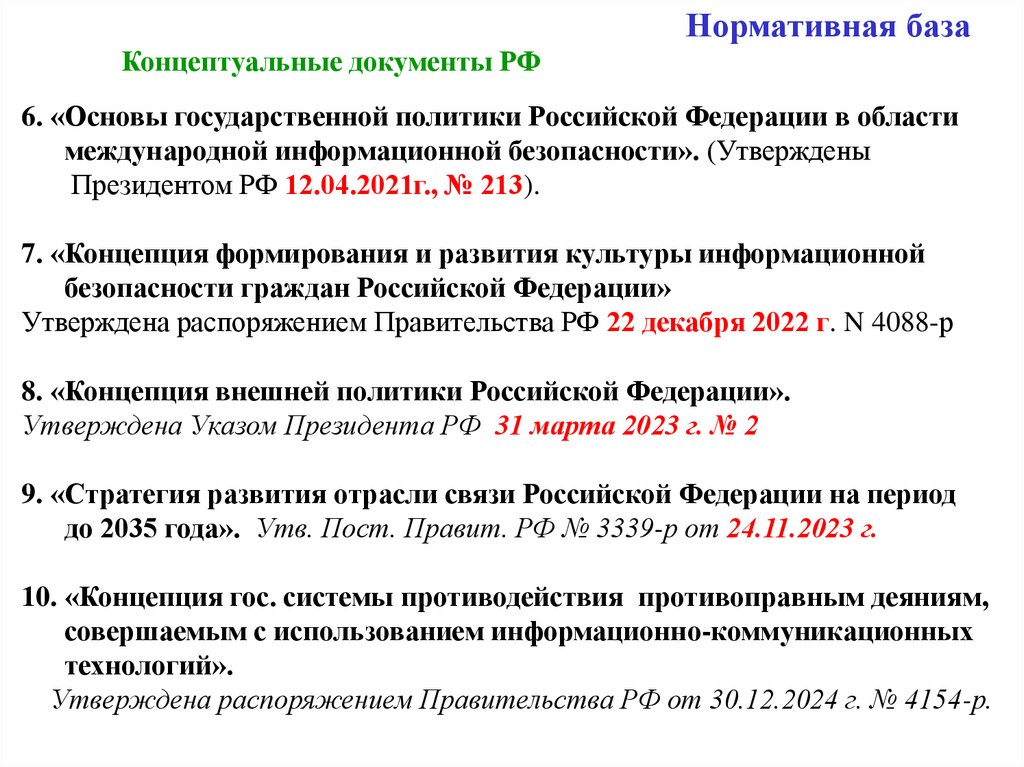

Нормативная базаКонцептуальные документы РФ

6. «Основы государственной политики Российской Федерации в области

международной информационной безопасности». (Утверждены

Президентом РФ 12.04.2021г., № 213).

7. «Концепция формирования и развития культуры информационной

безопасности граждан Российской Федерации»

Утверждена распоряжением Правительства РФ 22 декабря 2022 г. N 4088-р

8. «Концепция внешней политики Российской Федерации».

Утверждена Указом Президента РФ 31 марта 2023 г. № 2

9. «Стратегия развития отрасли связи Российской Федерации на период

до 2035 года». Утв. Пост. Правит. РФ № 3339-р от 24.11.2023 г.

10. «Концепция гос. системы противодействия противоправным деяниям,

совершаемым с использованием информационно-коммуникационных

технологий».

Утверждена распоряжением Правительства РФ от 30.12.2024 г. № 4154-р.

28.

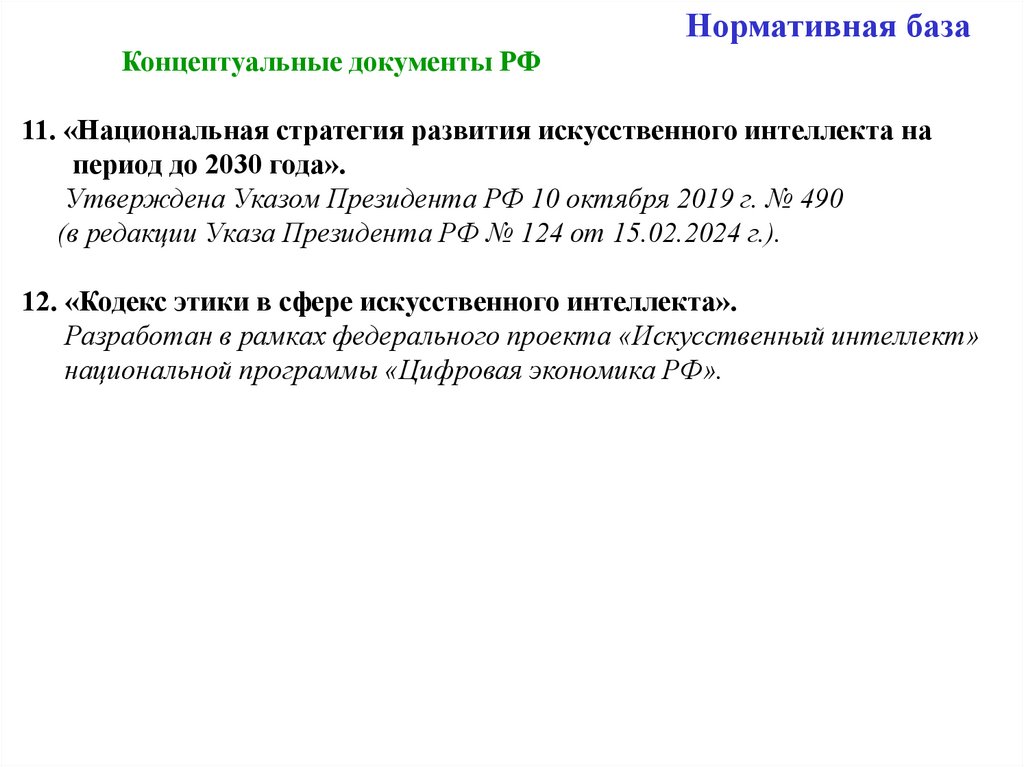

Нормативная базаКонцептуальные документы РФ

11. «Национальная стратегия развития искусственного интеллекта на

период до 2030 года».

Утверждена Указом Президента РФ 10 октября 2019 г. № 490

(в редакции Указа Президента РФ № 124 от 15.02.2024 г.).

12. «Кодекс этики в сфере искусственного интеллекта».

Разработан в рамках федерального проекта «Искусственный интеллект»

национальной программы «Цифровая экономика РФ».

29.

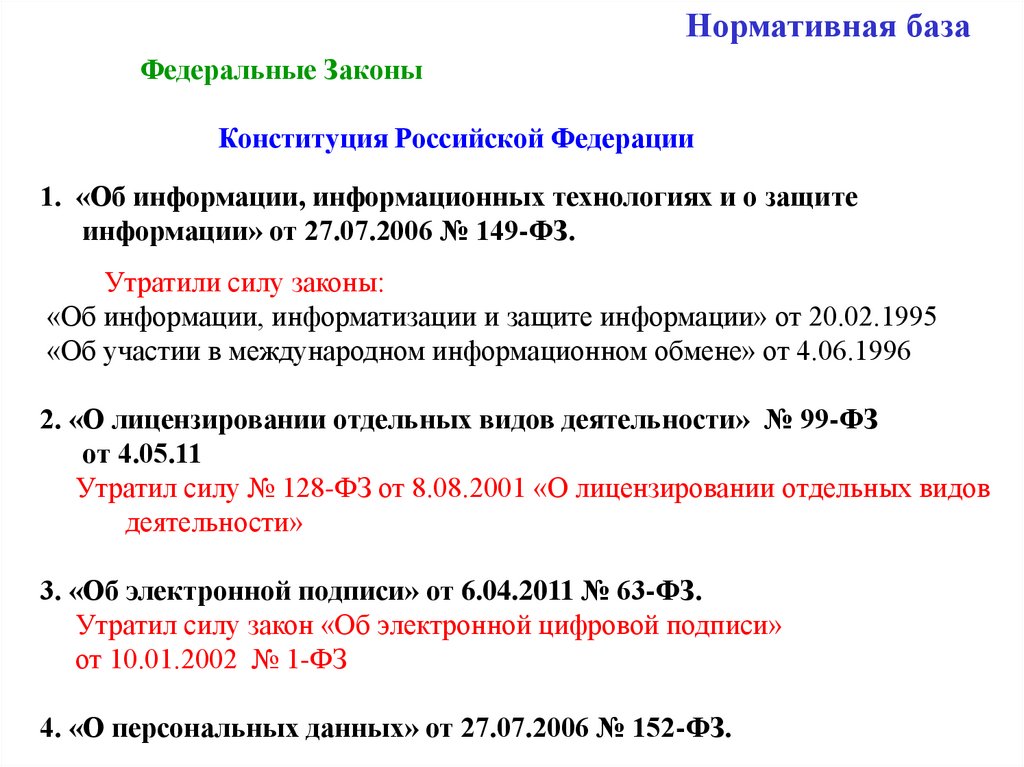

Нормативная базаФедеральные Законы

Конституция Российской Федерации

1. «Об информации, информационных технологиях и о защите

информации» от 27.07.2006 № 149-ФЗ.

Утратили силу законы:

«Об информации, информатизации и защите информации» от 20.02.1995

«Об участии в международном информационном обмене» от 4.06.1996

2. «О лицензировании отдельных видов деятельности» № 99-ФЗ

от 4.05.11

Утратил силу № 128-ФЗ от 8.08.2001 «О лицензировании отдельных видов

деятельности»

3. «Об электронной подписи» от 6.04.2011 № 63-ФЗ.

Утратил силу закон «Об электронной цифровой подписи»

от 10.01.2002 № 1-ФЗ

4. «О персональных данных» от 27.07.2006 № 152-ФЗ.

30.

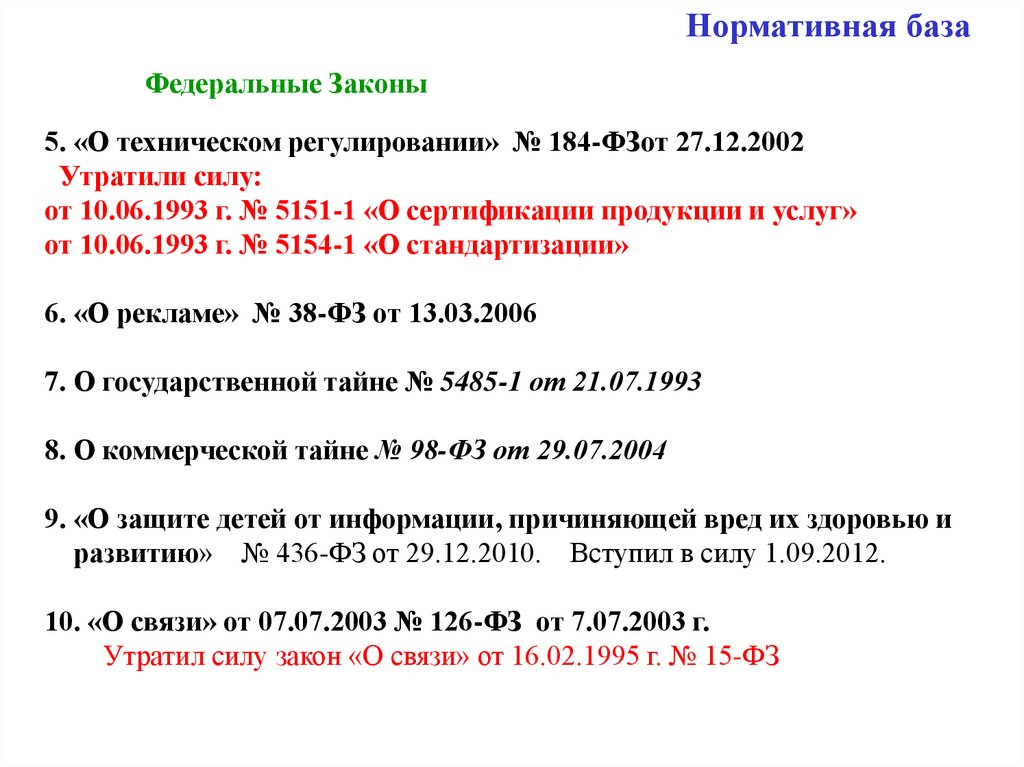

Нормативная базаФедеральные Законы

5. «О техническом регулировании» № 184-ФЗот 27.12.2002

Утратили силу:

от 10.06.1993 г. № 5151-1 «О сертификации продукции и услуг»

от 10.06.1993 г. № 5154-1 «О стандартизации»

6. «О рекламе» № 38-ФЗ от 13.03.2006

7. О государственной тайне № 5485-1 от 21.07.1993

8. О коммерческой тайне № 98-ФЗ от 29.07.2004

9. «О защите детей от информации, причиняющей вред их здоровью и

развитию» № 436-ФЗ от 29.12.2010. Вступил в силу 1.09.2012.

10. «О связи» от 07.07.2003 № 126-ФЗ от 7.07.2003 г.

Утратил силу закон «О связи» от 16.02.1995 г. № 15-ФЗ

31.

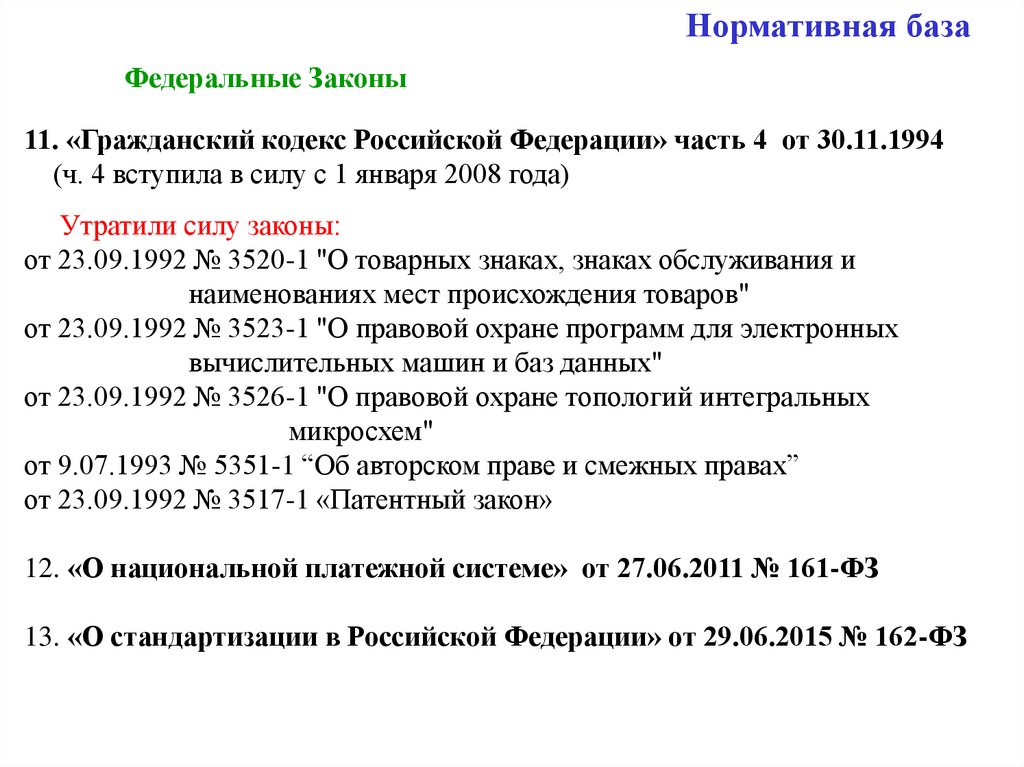

Нормативная базаФедеральные Законы

11. «Гражданский кодекс Российской Федерации» часть 4 от 30.11.1994

(ч. 4 вступила в силу с 1 января 2008 года)

Утратили силу законы:

от 23.09.1992 № 3520-1 "О товарных знаках, знаках обслуживания и

наименованиях мест происхождения товаров"

от 23.09.1992 № 3523-1 "О правовой охране программ для электронных

вычислительных машин и баз данных"

от 23.09.1992 № 3526-1 "О правовой охране топологий интегральных

микросхем"

от 9.07.1993 № 5351-1 “Об авторском праве и смежных правах”

от 23.09.1992 № 3517-1 «Патентный закон»

12. «О национальной платежной системе» от 27.06.2011 № 161-ФЗ

13. «О стандартизации в Российской Федерации» от 29.06.2015 № 162-ФЗ

32.

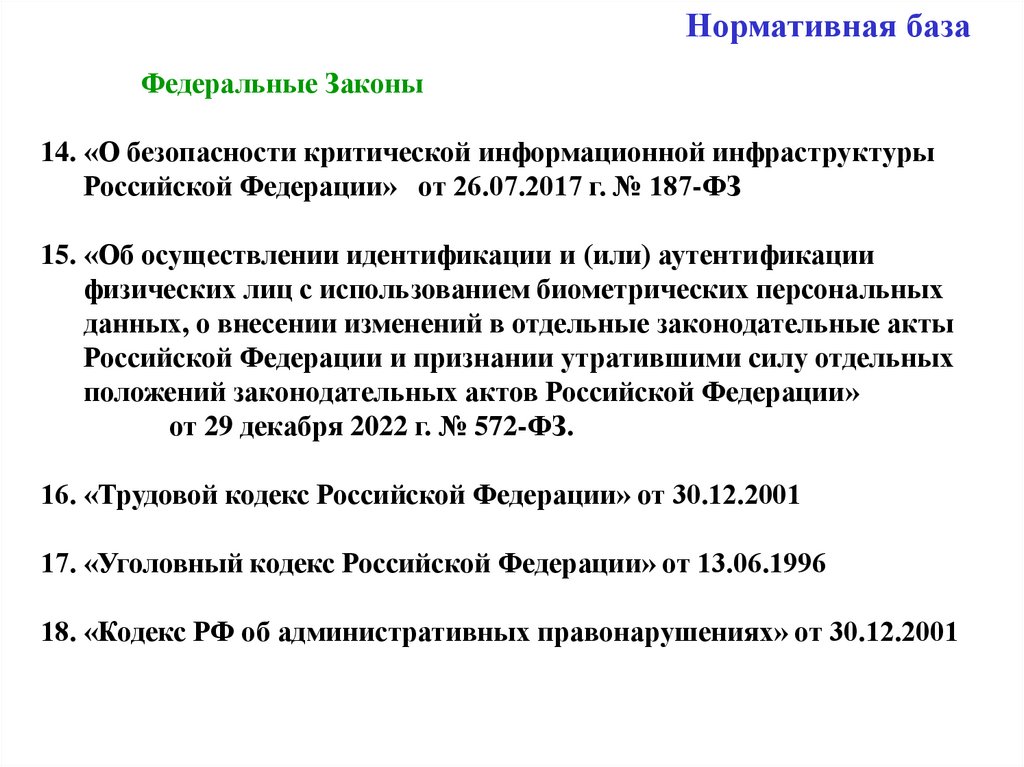

Нормативная базаФедеральные Законы

14. «О безопасности критической информационной инфраструктуры

Российской Федерации» от 26.07.2017 г. № 187-ФЗ

15. «Об осуществлении идентификации и (или) аутентификации

физических лиц с использованием биометрических персональных

данных, о внесении изменений в отдельные законодательные акты

Российской Федерации и признании утратившими силу отдельных

положений законодательных актов Российской Федерации»

от 29 декабря 2022 г. № 572-ФЗ.

16. «Трудовой кодекс Российской Федерации» от 30.12.2001

17. «Уголовный кодекс Российской Федерации» от 13.06.1996

18. «Кодекс РФ об административных правонарушениях» от 30.12.2001

33.

5 Федеральных законовв области защиты прав

на результаты

интеллектуальной

деятельности

Федеральные законы в

области ИКТ

Гражданский кодекс

часть 4

(2008 г.)

ПРОЕКТ

(149-ФЗ, 152-ФЗ, …)

Информационный

кодекс

(Инфофорум-2018)

КОДИФИКАЦИЯ или СИСТЕМАТИЗАЦИЯ

(Инфофорум-2019)

?!

34.

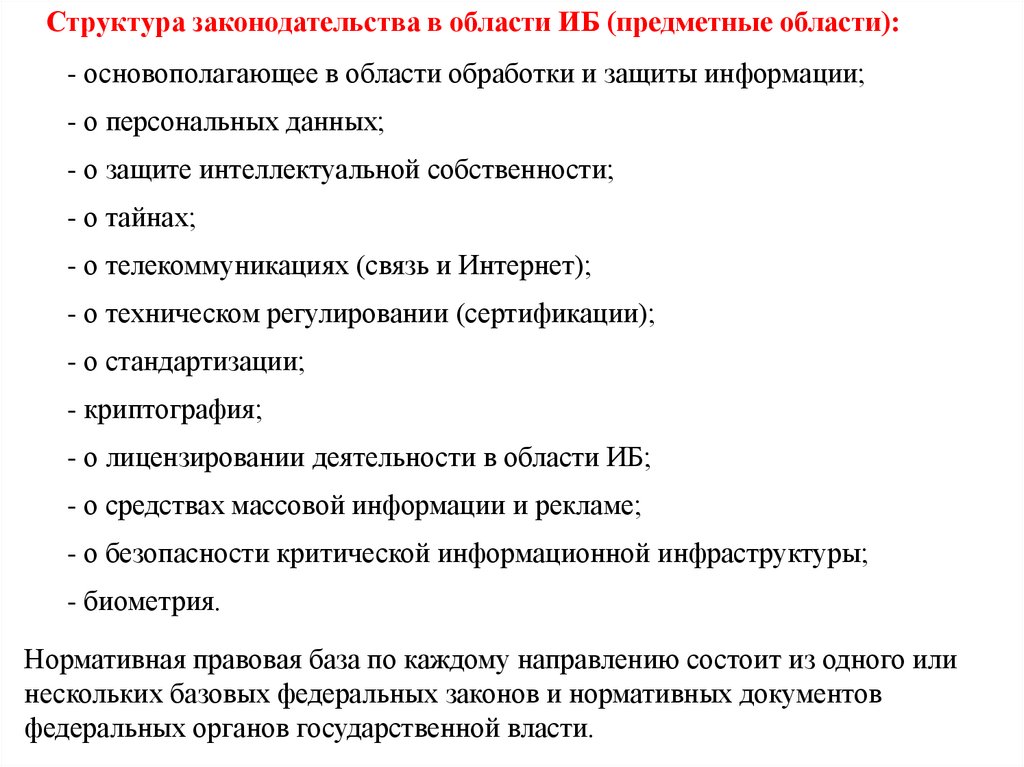

Структура законодательства в области ИБ (предметные области):- основополагающее в области обработки и защиты информации;

- о персональных данных;

- о защите интеллектуальной собственности;

- о тайнах;

- о телекоммуникациях (связь и Интернет);

- о техническом регулировании (сертификации);

- о стандартизации;

- криптография;

- о лицензировании деятельности в области ИБ;

- о средствах массовой информации и рекламе;

- о безопасности критической информационной инфраструктуры;

- биометрия.

Нормативная правовая база по каждому направлению состоит из одного или

нескольких базовых федеральных законов и нормативных документов

федеральных органов государственной власти.

35.

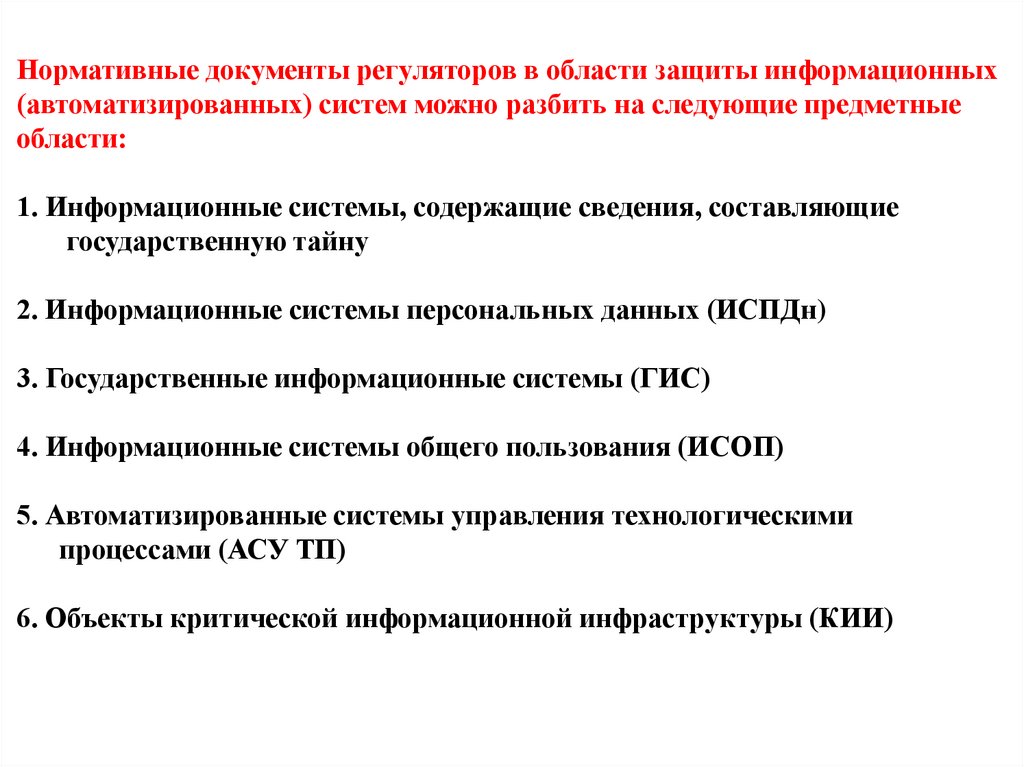

Нормативные документы регуляторов в области защиты информационных(автоматизированных) систем можно разбить на следующие предметные

области:

1. Информационные системы, содержащие сведения, составляющие

государственную тайну

2. Информационные системы персональных данных (ИСПДн)

3. Государственные информационные системы (ГИС)

4. Информационные системы общего пользования (ИСОП)

5. Автоматизированные системы управления технологическими

процессами (АСУ ТП)

6. Объекты критической информационной инфраструктуры (КИИ)

36.

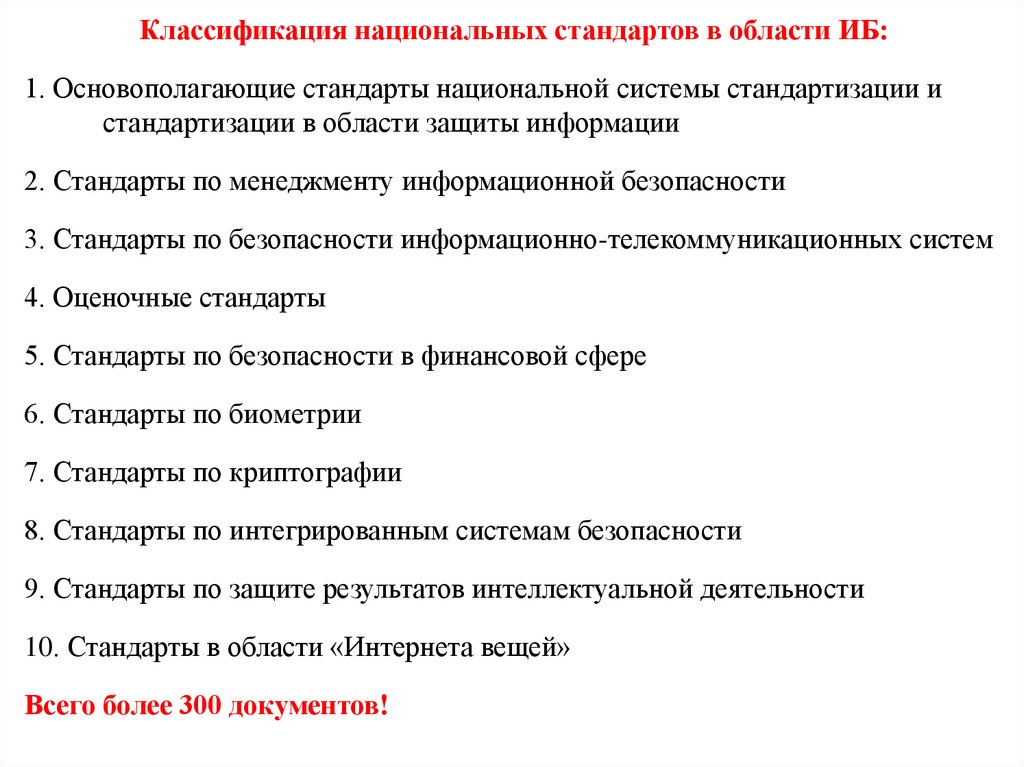

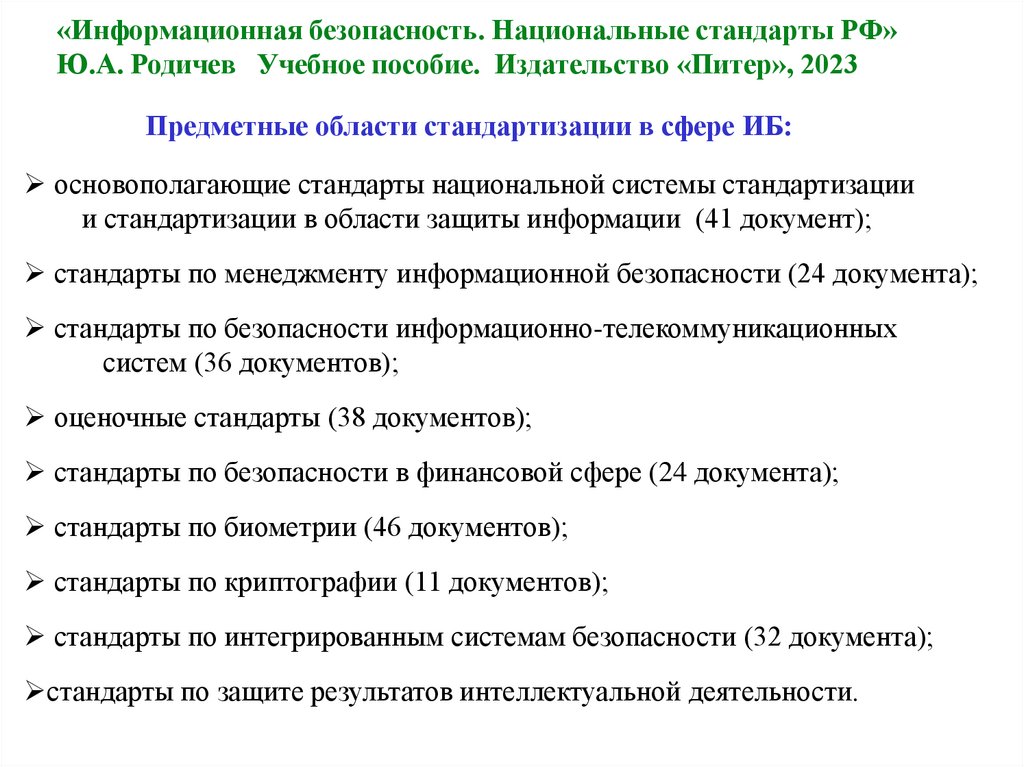

Классификация национальных стандартов в области ИБ:1. Основополагающие стандарты национальной системы стандартизации и

стандартизации в области защиты информации

2. Стандарты по менеджменту информационной безопасности

3. Стандарты по безопасности информационно-телекоммуникационных систем

4. Оценочные стандарты

5. Стандарты по безопасности в финансовой сфере

6. Стандарты по биометрии

7. Стандарты по криптографии

8. Стандарты по интегрированным системам безопасности

9. Стандарты по защите результатов интеллектуальной деятельности

10. Стандарты в области «Интернета вещей»

Всего более 300 документов!

37.

Рассмотрено более 300 действующихнациональных стандартов РФ в области

ИБ по состоянию на начало 2023 года.

Справочно приведен список из более 100

нормативных документов регуляторов по

защите объектов КИИ, информационных

систем персональных данных, АСУ ТП,

ГИС.

Родичев Ю.А. Информационная безопасность. Национальные стандарты

Российской Федерации. Учебное пособие. 3-е изд. – СПб.: Питер, 2023 – 384 с.

38.

Концептуальные документы+

Федеральные законы

+

Документы регуляторов

+

Стандарты

==================

Всего более 500 документов!

Не грусти. Рано или поздно все станет

понятно, все станет на свои места и

выстроится в единую красивую схему,

как кружева.

Станет понятно, зачем все было нужно,

потому что все будет правильно.

(Льюис Кэрролл. «Алиса в стране чудес»)

39.

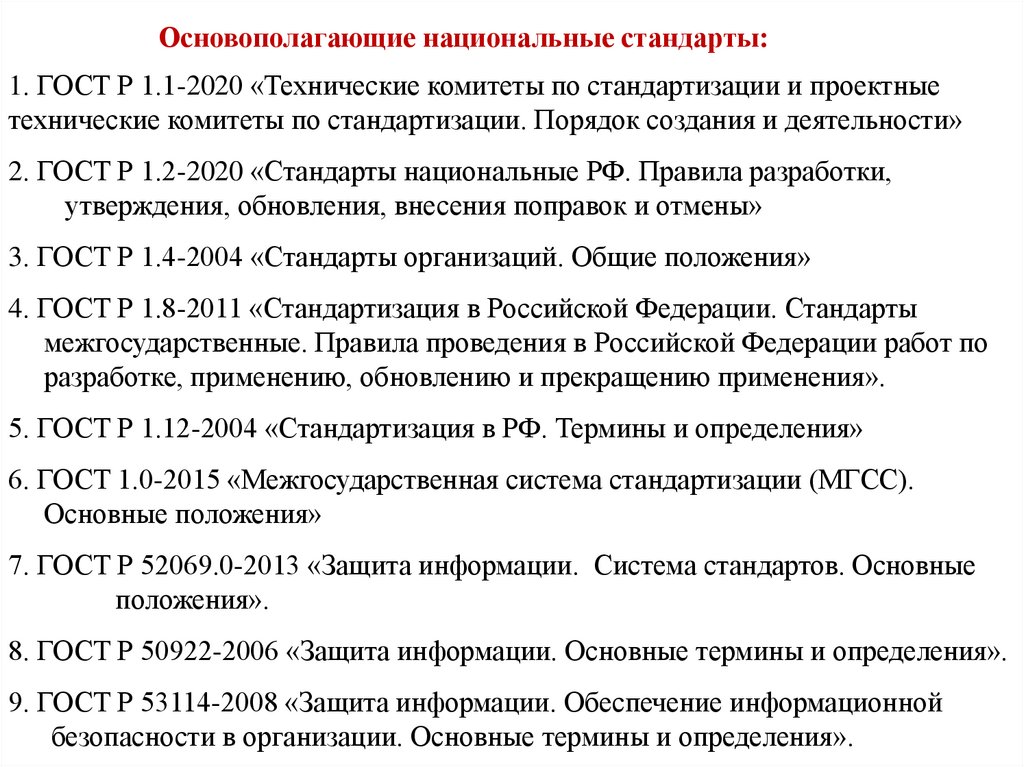

Основополагающие национальные стандарты РФ(включая основополагающие стандарты по ИБ)

(38 документов)

«-...А уж кто хочет по-настоящему

углубиться в науку, тот должен

добраться до самого дна!

Вот это и называется

Законченное Низшее Образование!

Но, конечно, это не каждому дано!...

— Мне вот так и не удалось по-настоящему углупиться! Не хватило меня на это.

Так я и остался при высшем образовании...»

(Алиса в стране чудес)

40.

Система менеджмента ИБ (СМИБ)(60 документов)

«План, что и говорить, был превосходный: простой и ясный, лучше не придумать.

Недостаток у него был только один: было совершенно неизвестно, как привести его

в исполнение.»

(Алиса в стране чудес)

41.

Стандарты по защите сетей(55 документов)

«— Скажите, пожалуйста, куда мне отсюда

идти?

— А куда ты хочешь попасть? — ответил Кот.

— Мне все равно… — сказала Алиса.

— Тогда все равно, куда и идти, — заметил Кот.

— … только бы попасть куда-нибудь, — пояснила

Алиса.

— Куда-нибудь ты обязательно попадешь, —

сказал Кот. —

Нужно только достаточно долго идти»

(Алиса в стране чудес)

42.

ОЦЕНОЧНЫЕ СТАНДАРТЫ(42 документа)

«Нужно бежать со всех ног, чтобы только

оставаться на месте, а чтобы куда-то

попасть, надо бежать как минимум вдвое

быстрее!»

(Алиса в стране чудес)

43.

Безопасность финансовых операций(23 документа)

«Подумать только, что из-за какой-то вещи можно так уменьшиться,

что превратиться в ничто.» (Алиса в стране чудес)

44.

Национальные стандарты по биометрии(55 документов)

«— А где я могу найти кого-нибудь нормального?

— Нигде, — ответил Кот, — нормальных не бывает. Ведь все такие разные и

непохожие. И это, по-моему, нормально.»

(Алиса в стране чудес)

45.

Стандарты в области криптографии.(14 документов)

«— Я этого письма не писал. Там нет моей подписи.

— Тем хуже! Значит ты что-то худое задумал, иначе подписался бы!»

(Алиса в стране чудес)

46.

Интегрированные системы безопасности.(36 документов)

«— Как мне попасть в дом? – повторила Алиса громче.

— А стоит ли туда попадать? – сказал Лягушонок. – Вот в чем вопрос.»

(Алиса в стране чудес)

47.

Стандарты по защите результатов интеллектуальной деятельности.(13 документов)

Я придумал средство против выпадения волос, - сказал Рыцарь.

Ты берешь вертикальную палку и поднимаешь волосы по этой палке вверх, чтобы они

вились вокруг нее, как дикий виноград или плющ, видела? Вот и все. Почему волосы

падают? Потому, что они висят вниз. Наверх вещь ведь упасть не может. Это мое

собственное изобретение! Можешь испробовать его, если хочешь.

Льюис Кэрролл. «Алиса в Зазеркалье»

48.

Нормативная базаДОКТРИНА ИНФОРМАЦИОННОЙ БЕЗОПАСНОСТИ РФ (2016)

Совокупность официальных взглядов на цели, задачи, принципы и основные

направления обеспечения информационной безопасности РФ.

Обеспечение информационной безопасности:

осуществление взаимоувязанных правовых, организационных,

оперативно-розыскных, разведывательных,

контрразведывательных, научно- технических,

информационно-аналитических, кадровых,

экономических и иных мер

по

прогнозированию, обнаружению, сдерживанию,

предотвращению,

отражению

информационных угроз и ликвидации последствий их проявления

Средства обеспечения информационной безопасности - правовые,

организационные, технические и другие средства, используемые силами

обеспечения информационной безопасности

49.

Нормативная базаДОКТРИНА ИНФОРМАЦИОННОЙ БЕЗОПАСНОСТИ РФ

Силы обеспечения информационной безопасности - государственные органы,

а также подразделения и должностные лица государственных органов, органов

местного самоуправления и организаций, уполномоченные на решение в

соответствии с законодательством Российской Федерации задач по обеспечению

информационной безопасности

Система обеспечения информационной безопасности - совокупность сил

обеспечения информационной безопасности, осуществляющих

скоординированную и спланированную деятельность, и используемых ими

средств обеспечения информационной безопасности

Информационная инфраструктура РФ - совокупность объектов

информатизации, информационных систем, сайтов в сети "Интернет" и сетей

связи, расположенных на территории РФ, а также на территориях, находящихся

под юрисдикцией РФ или используемых на основании международных

договоров РФ.

50.

Нормативная базаДОКТРИНА ИНФОРМАЦИОННОЙ БЕЗОПАСНОСТИ РФ

Национальные интересы РФ в информационной сфере:

а) соблюдение конституционных прав и свобод человека и гражданина в области

получения информации и пользования ею.

б) обеспечение устойчивого и бесперебойного функционирования

информационной инфраструктуры

в) развитие в Российской Федерации отрасли информационных технологий и

электронной промышленности

г) доведение до российской и международной общественности достоверной

информации о государственной политике РФ

д) содействие формированию системы международной информационной

безопасности, направленной на противодействие угрозам использования

информационных технологий в целях нарушения стратегической

стабильности, на укрепление равноправного стратегического партнерства в

области информационной безопасности, а также на защиту суверенитета РФ

в информационном пространстве.

51.

ДОКТРИНА ИБУгрозы ИБ РФ:

1. Наращивание рядом зарубежных стран возможностей информационнотехнического воздействия на информационную инфраструктуру в военнополитических целях.

2. Увеличение масштабов и ростом скоординированности компьютерных атак на

объекты критической информационной инфраструктуры, усилением

разведывательной деятельности иностранных государств в отношении РФ, а

также нарастанием угроз применения ИТ в целях нанесения ущерба

суверенитету, территориальной целостности, политической и социальной

стабильности РФ.

3. Высокий уровень зависимости отечественной промышленности от зарубежных

ИТ в части, касающейся электронной компонентной базы, программного

обеспечения, вычислительной техники и средств связи.

4. Недостаточная эффективность научных исследований, направленных на

создание перспективных ИТ, низкий уровнем внедрения отечественных

разработок и недостаточное кадровое обеспечение в области ИБ.

5. Стремление отдельных государств использовать технологическое

превосходство для доминирования в информационном пространстве.

52.

ДОКТРИНА ИБСтратегические цели ИБ РФ:

1. Защита жизненно важных интересов личности, общества и государства от

внутренних и внешних угроз, связанных с применением информационных

технологий в военно-политических целях.

2. Защита суверенитета, поддержание политической и социальной стабильности,

территориальной целостности РФ, обеспечение основных прав и свобод

человека, а также защита критической информационной инфраструктуры.

3. Сведение к минимально возможному уровню влияния негативных факторов,

обусловленных недостаточным уровнем развития отечественной отрасли

ИТ и электронной промышленности, разработка и производство

конкурентоспособных средств обеспечения ИБ, а также повышение объемов

и качества оказания услуг в области обеспечения ИБ.

4. Поддержка инновационного и ускоренного развития системы обеспечения ИБ,

отрасли ИТ и электронной промышленности, развитие кадрового потенциала

в области обеспечения ИБ.

5. Формирование устойчивой системы неконфликтных межгосударственных

отношений в информационном пространстве, развитие национальной

системы управления российским сегментом сети «Интернет».

53.

ДОКТРИНА ИБОрганизационные основы обеспечения ИБ РФ:

Система обеспечения ИБ безопасности является частью системы обеспечения

национальной безопасности РФ.

Обеспечение ИБ осуществляется на основе сочетания законодательной,

правоприменительной, правоохранительной, судебной, контрольной и других

форм деятельности государственных органов во взаимодействии с органами

местного самоуправления, организациями и гражданами.

Состав системы обеспечения ИБ определяется Президентом РФ.

Организационную основу системы обеспечения ИБ составляют:

Совет Федерации, Государственная Дума, Правительство РФ,

Совет Безопасности РФ, федеральные органы исполнительной власти,

Центральный банк РФ, Военно-промышленная комиссия РФ,

межведомственные органы, органы исполнительной власти субъектов РФ,

органы местного самоуправления, органы судебной власти.

54.

ДОКТРИНА ИБОрганизационные основы обеспечения ИБ РФ:

Участниками системы обеспечения ИБ являются:

- собственники объектов критической информационной инфраструктуры и

организации, эксплуатирующие такие объекты;

- средства массовой информации и массовых коммуникаций;

- организации денежно-кредитной, валютной, банковской сфер;

- операторы связи, операторы информационных систем,;

- организации, осуществляющие деятельность по созданию и эксплуатации

ИС и сетей связи, по разработке, производству и эксплуатации средств

обеспечения ИБ, по оказанию услуг в области обеспечения ИБ;

- организации, осуществляющие образовательную деятельность в области ИБ;

- общественные объединения, иные организации и граждане, которые в

соответствии с законодательством РФ участвуют в решении задач по

обеспечению ИБ.

55.

ДОКТРИНА ИБОрганизационные основы обеспечения ИБ РФ:

Задачи гос. органов в рамках деятельности по обеспечению ИБ:

а) обеспечение защиты прав и законных интересов граждан и организаций в

информационной сфере;

б) оценка состояния ИБ, прогнозирование и обнаружение информационных

угроз, определение приоритетных направлений их предотвращения и

ликвидации последствий их проявления;

в) планирование, осуществление и оценка эффективности комплекса мер по

обеспечению ИБ;

г) организация деятельности и координация взаимодействия сил обеспечения

ИБ, совершенствование их правового, организационного, разведывательного,

контрразведывательного, научно-технического, информационноаналитического, кадрового и экономического обеспечения;

д) выработка и реализация мер государственной поддержки организаций,

осуществляющих деятельность по разработке, производству и эксплуатации

средств обеспечения ИБ, по оказанию услуг в области обеспечения ИБ,

организаций, осуществляющих образовательную деятельность в области ИБ.

56.

Обеспечение устойчивого и бесперебойного функционированияинформационной инфраструктуры, в первую очередь критической

информационной инфраструктуры РФ – один из главных вопросов

обеспечения ИБ.

«Обеспечение защищенности граждан от информационных

угроз, в том числе за счет формирования культуры личной

информационной безопасности»

57.

«Стратегической целью государственной политики в областиповышения культуры ИБ граждан РФ является повышение

общего уровня грамотности по вопросам ИБ граждан РФ».

«Концепция формирования и развития культуры информационной

безопасности граждан Российской Федерации»

Утверждена распоряжением Правительства РФ от 22 декабря 2022 г. N 4088-р

58.

«Концепция формирования и развития культуры информационнойбезопасности граждан Российской Федерации»

Ввиду отсутствия в РФ системного подхода к повышению грамотности граждан

по вопросам ИБ особую актуальность принимает вопрос формирования и

развития культуры информационной безопасности.

Культура информационной безопасности - это совокупность

сформированных знаний, умений и навыков по вопросам ИБ,

обеспечивающая безопасное пребывание гражданина РФ в

информационном пространстве.

Культура ИБ затрагивает и профессиональную, и бытовую деятельность

граждан РФ, причем в профессиональной деятельности культура ИБ

неразрывно связана с вопросами корпоративной ИБ, в бытовой - с личной ИБ.

При формировании культуры ИБ особое внимание должно уделяться

сегментированию граждан на различные группы в целях более точного

донесения информации об основных правилах ИБ.

59.

Основные принципы повышения уровня культуры ИБ граждан:- ответственность государства за соблюдение законных интересов граждан в

информационной сфере;

. . .

-формирование у граждан РФ ответственного отношения к личной ИБ в

цифровом пространстве.

Механизмы реализации повышения уровня культуры ИБ:

-проведение общей информационной кампании для граждан РФ, направленной

на повышение грамотности по вопросам ИБ.

-повышение грамотности по вопросам ИБ лиц, замещающих должности

государственной гражданской и муниципальной службы РФ.

Ожидаемые результаты:

Реализация Концепции будет способствовать непосредственному повышению

уровня грамотности широких слоев населения РФ по вопросам ИБ, сокращению

ущерба представителей широких слоев населения от преступлений с

использованием ИКТ, сохранности их данных, в том числе персональных,

повышению уровня доверия к цифровым сервисам, а также дальнейшей

цифровизации экономики РФ.

60.

«Концепция внешней политики Российской Федерации».Утверждена Указом Президента РФ 31 марта 2023 г. № 2

«В случае совершения иностранными государствами или их

объединениями недружественных действий, представляющих

угрозу суверенитету и территориальной целостности Российской

Федерации, в том числе связанных с применением

ограничительных мер (санкций) политического или

экономического характера либо с использованием современных

информационно-коммуникационных технологий, Российская

Федерация считает правомерным принять симметричные и

асимметричные меры, необходимые для пресечения таких

недружественных действий, а также для предотвращения их

повторения в будущем».

61.

Стратегия развития информационного общества в РФ (2017)Определяет цели, задачи и меры по реализации внутренней и внешней политики

РФ в сфере применения информационных и коммуникационных технологий.

Новые термины:

индустриальный интернет - концепция построения информационных и

коммуникационных инфраструктур на основе подключения к сети «Интернет»

промышленных устройств, оборудования, датчиков, сенсоров, систем управления

технологическими процессами, а также интеграции данных программноаппаратных средств между собой без участия человека;

интернет вещей - концепция вычислительной сети, соединяющей вещи

(физические предметы), оснащенные встроенными информационными

технологиями для взаимодействия друг с другом или с внешней средой без

участия человека;

критическая информационная инфраструктура - совокупность объектов

критической информационной инфраструктуры (КИИ), а также сетей

электросвязи, используемых для организации взаимодействия объектов КИИ

между собой;

62.

Стратегия развития информационного общества в РФоблачные вычисления - информационно-технологическая модель обеспечения

повсеместного и удобного доступа с использованием сети "Интернет" к общему

набору конфигурируемых вычислительных ресурсов ("облаку"), устройствам

хранения данных, приложениям и сервисам, которые могут быть оперативно

предоставлены и освобождены от нагрузки с минимальными эксплуатационными

затратами или практически без участия провайдера;

туманные вычисления - информационно-технологическая модель системного

уровня для расширения облачных функций хранения, вычисления и сетевого

взаимодействия, в которой обработка данных осуществляется на конечном

оборудовании (компьютеры, мобильные устройства, датчики, смарт-узлы и

другое) в сети, а не в "облаке";

Пользователей российского сегмента сети "Интернет" в 2016 г. – более

80 млн. человек.

63.

Стратегия развития информационного общества в РФПриоритеты развития:

а) формирование информационного пространства с учетом потребностей

граждан и общества в получении качественных и достоверных сведений;

б) развитие информационной и коммуникационной инфраструктуры РФ;

в) создание и применение российских ИКТ, обеспечение их

конкурентоспособности на международном уровне;

г) формирование новой технологической основы для развития экономики и

социальной сферы;

д) обеспечение национальных интересов в области цифровой экономики.

64.

Стратегия развития информационного общества в РФНекоторые основные задачи:

- заменить импортное оборудование, ПО и электронную компонентную базу

российскими аналогами, обеспечить технологическую и производственную

независимость и информационную безопасность;

- обеспечить комплексную защиту информационной инфраструктуры РФ, в том числе с

использованием государственной системы обнаружения, предупреждения и ликвидации

последствий компьютерных атак на информационные ресурсы и системы критической

информационной инфраструктуры;

- проводить непрерывный мониторинг и анализ угроз, возникающих в связи с

внедрением новых ИТ, для своевременного реагирования на них;

- создать российское общесистемное и прикладное ПО, телекоммуникационное

оборудование и пользовательские устройства для широкого использования, в том числе

на основе обработки больших объемов данных, применения облачных технологий и

интернета вещей;

- создать встроенные средства защиты информации для применения в российских ИКТ;

65.

Стратегия развития информационного общества в РФНекоторые основные задачи:

- совершенствовать нормативно-правовое регулирование в сфере обеспечения

безопасной обработки информации;

- разрабатывать нормы международно-правового регулирования, касающиеся

безопасного и устойчивого функционирования и развития сети «Интернет»;

- вести работу, направленную против использования сети "Интернет" в военных целях;

- осуществить интеграцию российских стандартов в сфере ИКТ в соответствующие

международные стандарты, а также обеспечить гармонизацию межгосударственной и

национальной систем стандартов в данной сфере.

66.

Стратегия развития информационного общества в РФПрограмма «Цифровая экономика РФ»

Утверждена распоряжением Правительства РФ № 1632-р от 28.07.2017 г.

Основным результатом ее реализации должно стать создание не менее 10

национальных компаний-лидеров – высокотехнологичных предприятий,

развивающих "сквозные" технологии (промышленный интернет, большие

данные, беспроводная связь и т.д.).

РФ занимает 41-е место по готовности к цифровой экономике со значительным

отрывом от десятки лидирующих стран, таких, как Сингапур, Финляндия,

Швеция, Норвегия, США, Нидерланды, Швейцария, Великобритания,

Люксембург и Япония.

В докладе Всемирного экономического форума о глобальной

конкурентоспособности 2016 - 2017 годов подчеркивается особое значение

инвестиций в инновации.

В международном рейтинге РФ занимает 43-е место, значительно отстав от

многих наиболее конкурентоспособных экономик мира, таких, как Швейцария,

Сингапур, Соединенные Штаты Америки, Нидерланды, Германия, Швеция,

Великобритания, Япония, Гонконг и Финляндия.

67.

Программа «Цифровая экономика РФ»Программа определяет цели и задачи в рамках 5 базовых направлений

развития цифровой экономики в РФ на период до 2024 года:

1. Нормативное регулирование

2. Кадры и образование

3. Формирование исследовательских компетенций и технических заделов

4. Информационная инфраструктура

5. Информационная безопасность.

Основополагающие принципы ИБ:

1. Использование российских технологий обеспечения целостности,

конфиденциальности, аутентификации и доступности передаваемой

информации и процессов ее обработки;

2. Преимущественное использование отечественного ПО и оборудования;

3. Применение технологий защиты информации с использованием

российских криптографических стандартов.

68.

«Стратегия национальной безопасности РФ»(утверждена Указом Президента России 02.07.2021 г. № 400)

Анализ современного мира:

Проводятся информационные кампании, направленные на формирование

враждебного образа России. Ограничивается использование русского языка,

запрещается деятельность российских средств массовой информации и

использование российских информационных ресурсов.

Увеличивается количество компьютерных атак на российские информационные

ресурсы. Большая часть таких атак осуществляется с территорий иностранных

государств. Инициативы РФ в области обеспечения международной

информационной безопасности встречают противодействие со стороны

иностранных государств, стремящихся доминировать в глобальном

информационном пространстве.

Использование в Российской Федерации иностранных информационных

технологий и телекоммуникационного оборудования повышает уязвимость

российских информационных ресурсов, включая объекты критической

информационной инфраструктуры Российской Федерации, к воздействию из-за

рубежа.

69.

«Стратегия национальной безопасности РФ»Национальные интересы и приоритеты России на современном этапе:

- развитие безопасного информационного пространства, защита российского

общества от деструктивного информационно-психологического воздействия;

- информационная безопасность….

Достижение цели обеспечения информационной безопасности осуществляется

путем решения следующих задач:

- снижение до минимально возможного уровня количества утечек информации

ограниченного доступа и персональных данных, а также уменьшение

количества нарушений установленных российским законодательством

требований по защите такой информации;

- обеспечение приоритетного использования в информационной

инфраструктуре Российской Федерации российских информационных

технологий и оборудования, отвечающих требованиям информационной

безопасности.

70.

Концепция государственной системы обнаружения, предупреждения иликвидации последствий компьютерных атак на информационные

ресурсы Российской Федерации

(утверждена Президентом РФ 12 декабря 2014 г. № К 1274)

Принята во исполнение Указа Президента РФ от 15.01.2013 г. № 31С

«О создании государственной системы обнаружения, предупреждения и ликвидации

последствий компьютерных атак на информационные ресурсы РФ»

Концепция определяет назначение, функции и принципы создания государственной

системы обнаружения, предупреждения и ликвидации последствий компьютерных

атак на информационные ресурсы РФ (ГосСОПКА).

Система представляет собой единый централизованный, территориально

распределенный комплекс, включающий силы и средства обнаружения, предупреждения

и ликвидации последствий компьютерных атак, орган исполнительной власти,

уполномоченный в области обеспечения безопасности критической информационной

инфраструктуры РФ, и орган исполнительной власти, уполномоченный в области

создания и обеспечения функционирования Системы.

71.

КонцепцияТермины:

Силы обнаружения, предупреждения и ликвидации последствий

компьютерных атак - уполномоченные подразделения субъектов Системы и

специально выделенные сотрудники субъектов Системы, принимающие участие

в обнаружении, предупреждении и ликвидации последствий компьютерных атак

на информационные ресурсы РФ;

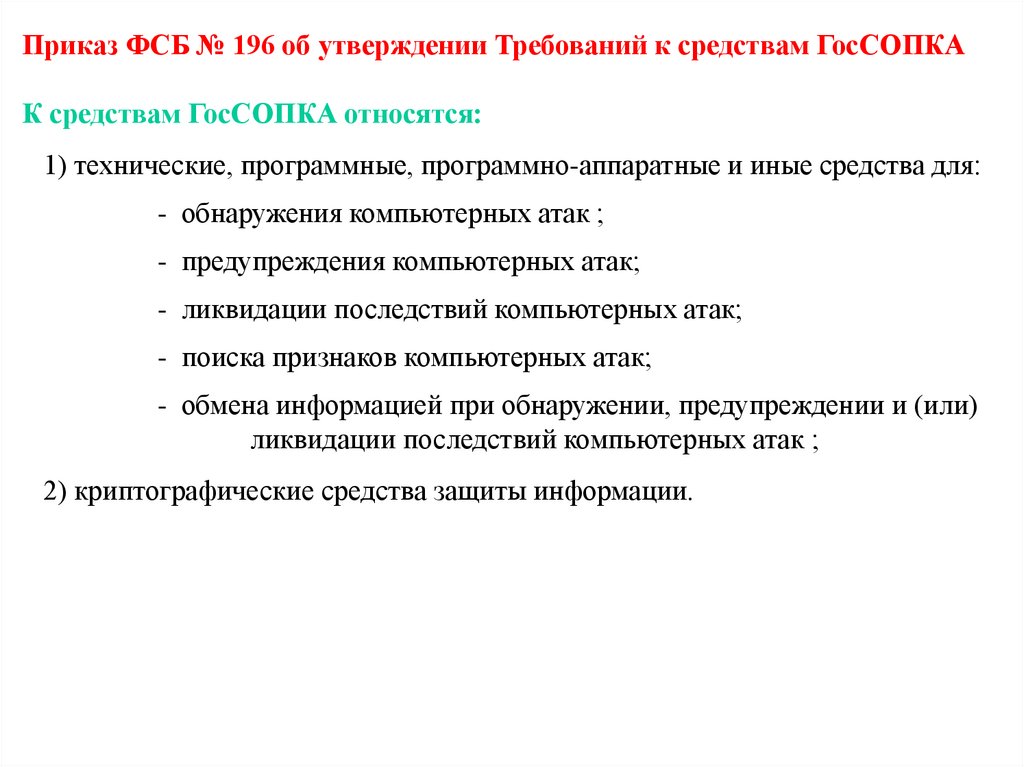

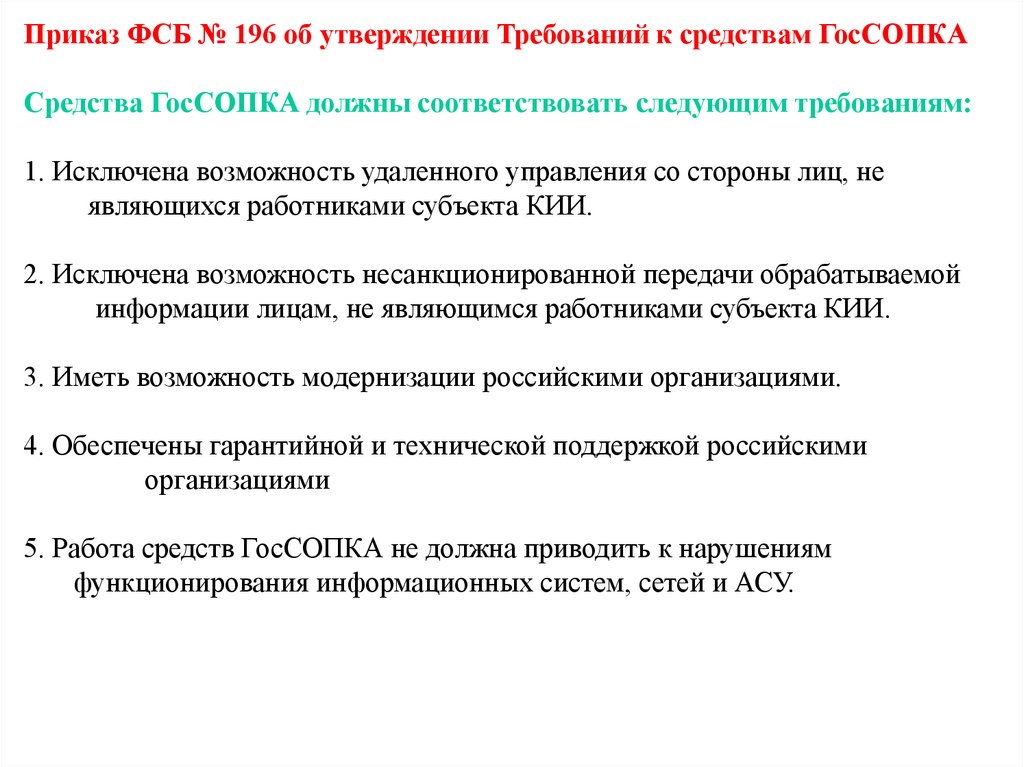

Средства обнаружения, предупреждения и ликвидации последствий

компьютерных атак - технологии, а также технические, программные,

лингвистические, правовые, организационные средства, включая сети и средства

связи, средства сбора и анализа информации, поддержки принятия

управленческих решений (ситуационные центры), предназначенные для

обнаружения, предупреждения и ликвидации последствий компьютерных атак

на информационные ресурсы РФ.

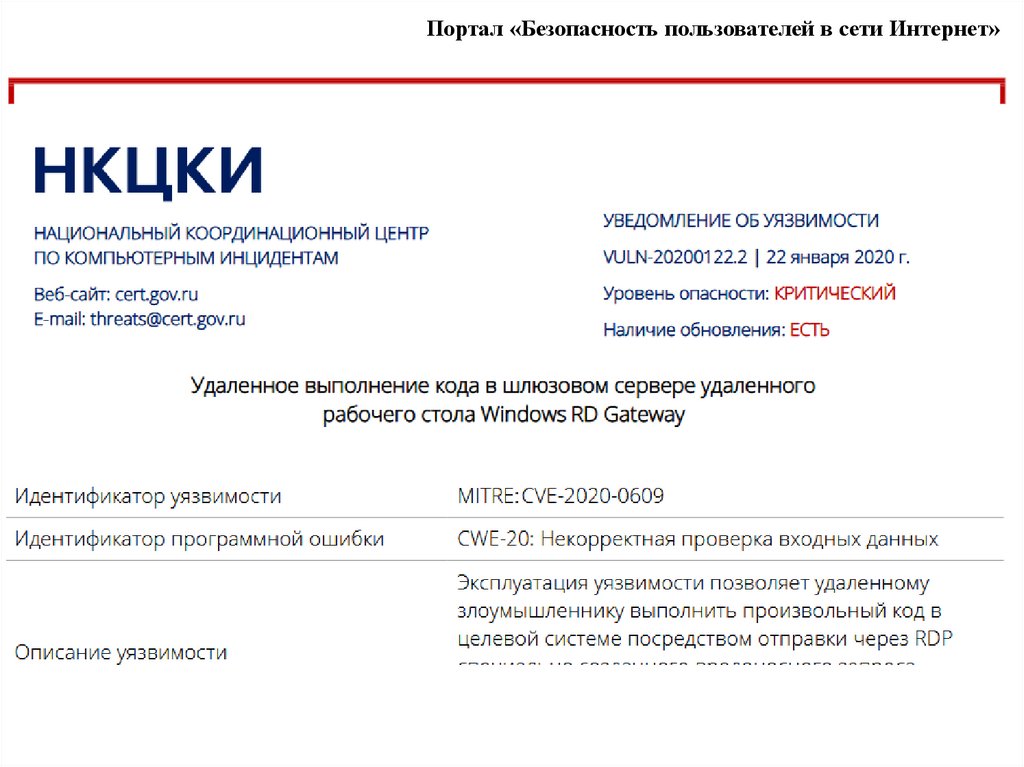

В составе Системы функционирует созданный в ФСБ РФ Национальный

координационный центр по компьютерным инцидентам (НКЦКИ), который

организует и осуществляет обмен информацией о компьютерных инцидентах.

72.

КонцепцияФункции Системы:

а) выявление признаков проведения компьютерных атак, определение их

источников, методов, способов и средств осуществления, а также разработка

методов и средств обнаружения, предупреждения и ликвидации их последствий;

б) формирование информации об информационных ресурсах РФ;

в) прогнозирование ситуации в области обеспечения ИБ РФ;

г) организация и осуществление взаимодействия с правоохранительными

органами и другими государственными органами, владельцами

информационных ресурсов, операторами связи, интернет-провайдерами и

иными организациями в области обнаружения компьютерных атак;

д) организация и проведение научных исследований в указанной сфере;

е) осуществление мероприятий по подготовке кадров, требующихся для

создания и функционирования Системы;

73.

КонцепцияФункции Системы:

ж) сбор и анализ информации о компьютерных атаках и компьютерных

инцидентах в отношении информационных ресурсов РФ, а также о

компьютерных инцидентах в ИС и сетях других стран, с которыми

взаимодействуют владельцы информационных ресурсов РФ;

з) осуществление мероприятий по оперативному реагированию на

компьютерные атаки и компьютерные инциденты, а также по ликвидации

последствий инцидентов;

и) выявление, сбор и анализ сведений об уязвимостях ПО и оборудования;

к) мониторинг степени защищенности ИС и сетей, а также разработка

рекомендаций по организации защиты информационных ресурсов РФ от

компьютерных атак;

м) организация и осуществление антивирусной защиты;

н) совершенствование оперативно-тактического взаимодействия сил и средств

обнаружения, предупреждения и ликвидации последствий компьютерных атак.

74.

«Основы государственной политики Российской Федерации в областимеждународной информационной безопасности» (2021)

Целью гос. политики в области международной ИБ является содействие

установлению международно-правового режима, при котором создаются

условия для предотвращения межгосударственных конфликтов в глобальном

информационном пространстве, а также для формирования с учетом

национальных интересов РФ системы обеспечения международной ИБ.

Основные угрозы международной ИБ:

- использование ИКТ в военно-политической и иных сферах в целях подрыва

суверенитета, нарушения территориальной целостности государств;

- использование ИКТ в террористических, экстремистских и преступных целях,

а также для вмешательства во внутренние дела суверенных государств;

- использование ИКТ для проведения компьютерных атак на информационные

ресурсы государств

- использование государствами технологического доминирования в глобальном

информационном пространстве для монополизации рынка ИКТ.

75.

«Основы государственной политики Российской Федерации в областимеждународной информационной безопасности» (2021)

Для нейтрализации угроз в документе определены основные направления

реализации гос. политики в области международной ИБ

в частности:

- выработка принципов и норм международного права, регулирующих

деятельность государств в глобальном информационном пространстве;

- организация международных конференций и семинаров по вопросам

международной ИБ;

- развитие сотрудничества с иностранными государствами в целях

предотвращения межгосударственных конфликтов в глобальном

информационном пространстве;

- содействие разработке и реализации комплекса мер, направленных на

противодействие угрозе использования ИКТ в террористических и

экстремистских целях, предотвращение компьютерных атак на

информационные ресурсы государств;

- содействие обеспечению безопасного и стабильного функционирования и

развития сети «Интернет».

76.

«Стратегия развития отрасли связи Российской Федерации на периоддо 2035 года». (2023 г.)

В основе Стратегии - построение современной и защищенной

телекоммуникационной инфраструктуры, внедрение новых технологических

направлений, развитие научного и кадрового потенциала, совершенствование

нормативно-правовой базы для предоставления качественных, востребованных

и конкурентоспособных услуг связи.

Разделы Стратегии:

I. Основные положения

II. Оценка состояния отрасли связи и глобальные тенденции развития

отрасли связи

III. Цели, приоритеты и задачи развития отрасли связи

IV. Нормативное регулирование

V. Ресурсное обеспечение и источники финансирования Стратегии

VI. Мониторинг, контроль и управление реализацией Стратегии

77.

«Концепция государственной системы противодействия противоправнымдеяниям, совершаемым с использованием ИКТ». (30.12.2024 г.)

Концепция определяет принципы, цели, задачи и функции государственной системы

противодействия противоправным деяниям, совершаемым с использованием ИКТ, а также

нормативно-правовое, научно-техническое, информационно-аналитическое, кадровое,

организационно-штатное и финансовое обеспечение ее создания и функционирования.

Противоправные деяния, совершенные с использованием ИКТ – общественно

опасные деяния, за которые предусмотрена уголовная либо административная

ответственность, совершенные с использованием ИКТ или в сфере компьютерной

информации, в том числе с использованием электронных или информационнотелекоммуникационных сетей, включая сеть "Интернет", информационной

инфраструктуры, компьютерной техники, программных средств, онлайнсервисов, средств коммуникации, электронных средств платежа, операций с

цифровой валютой и цифровыми финансовыми активами.

Система представляет собой совокупность гос. органов, организаций в сфере

ИКТ и потребителей их услуг, институтов гражданского общества, объектов

информационной инфраструктуры.

Информационно-коммуникационные технологии - процессы и методы создания,

обработки, распространения информации, а также способы и средства их

осуществления.

78.

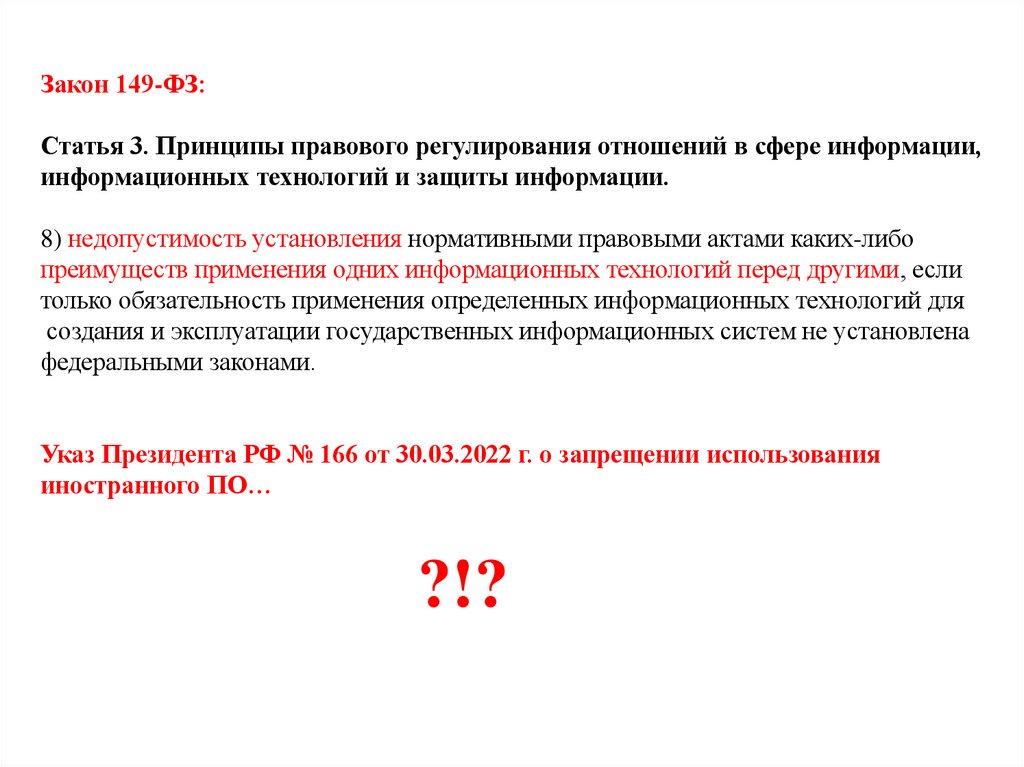

Законодательство об информации, информационных технологияхи о защите информации.

Базовый закон в области ИТ и защиты информации:

№ 149-ФЗ «Об информации, информационных технологиях и о защите

информации»

Предмет регулирования: отношения, возникающие при осуществлении права

на поиск, получение, распространение и защиту информации, применение ИТ.

Цель регулирования: защита прав и свобод человека в области доступа к

информации и ИТ, а также ее защиты от НСД.

Ограничение доступа к информации

устанавливается только федеральными

Законами в целях защиты основ

конституционного строя, прав и

законных интересов других лиц,

обеспечения безопасности государства.

79.

Федеральный Закон 149-ФЗИнформация - сведения (сообщения, данные) независимо от формы их

представления.

Информация в зависимости от категории доступа к ней подразделяется на:

общедоступную

ограниченного доступа.

Информация в зависимости от порядка распространения подразделяется на:

- свободно распространяемую;

- информацию, предоставляемую по соглашению лиц, участвующих в

соответствующих отношениях;

- информацию, которая в соответствии с федеральными законами

подлежит предоставлению или распространению;

- распространение ограничивается или запрещается.

Виды информации ограниченного распространения:

государственная тайна

коммерческая тайна

профессиональная тайна

служебная тайна

информация о частной жизни

личная и семейная тайна

персональные данные

80.

Законодательство о персональных данных.Базовый закон - № 152-ФЗ «О персональных данных», а также ряд других

законов и нормативных документов.

«Конвенция Совета Европы о защите физических лиц при автоматизированной

обработке персональных данных».

Предмет регулирования: отношения, возникающие при осуществлении

обработки персональных данных как с применением ИТ, так и без их

применения.

Цель регулирования: защита прав и свобод человека при обработке

персональных данных, в том числе защиты прав на неприкосновенность

частной жизни.

Основные угрозы безопасности этих прав

заключаются в неправомерном использовании

собираемых персональных данных операторами.

81.

Законодательство об интеллектуальной собственности.Базовый закон – Гражданский Кодекс РФ (часть 4), а также ряд других

законов и нормативных документов, в том числе международных

конвенций о защите авторских прав.

Предмет регулирования: отношения, возникающие в связи с правовой

охраной интеллектуальных прав на объекты интеллектуальной собственности.

Виды прав в сфере ИТ:

авторское право;

право смежное с авторским;

патентное право;

право на топологию интегральных микросхем;

право на секрет производства (ноу-хау);

право на средства индивидуализации товаров,

услуг, юридических лиц, предприятий

(фирменное наименование, товарный знак и др.);

право на использование результатов интеллектуальной

деятельности в составе единой технологии.

82.

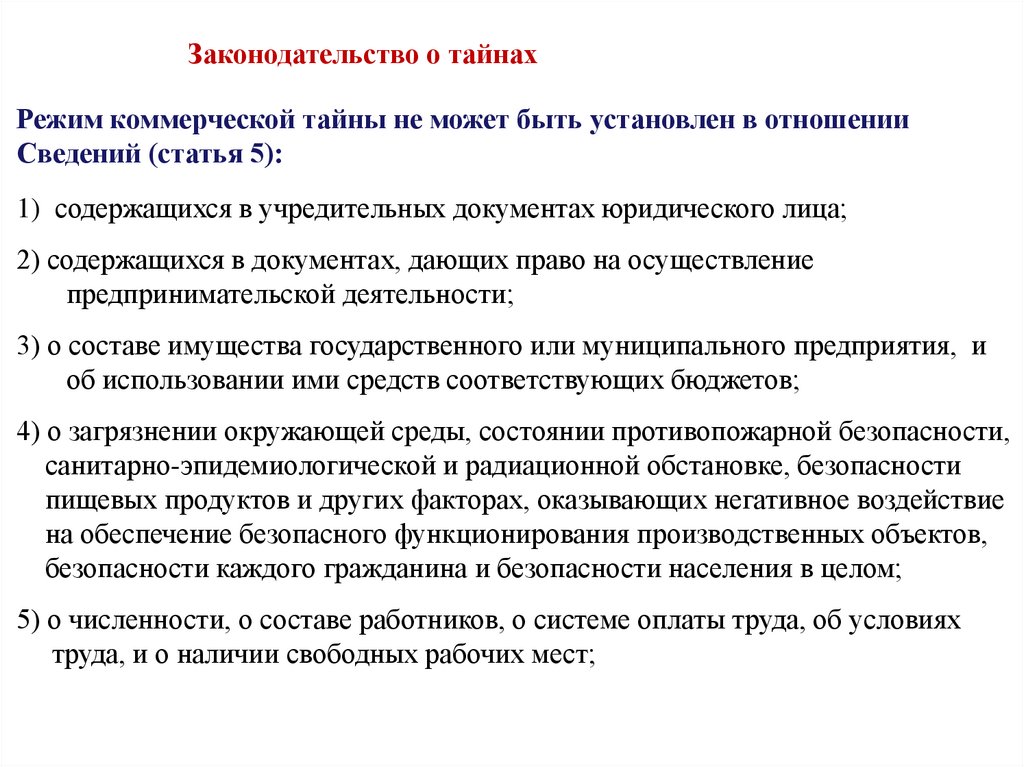

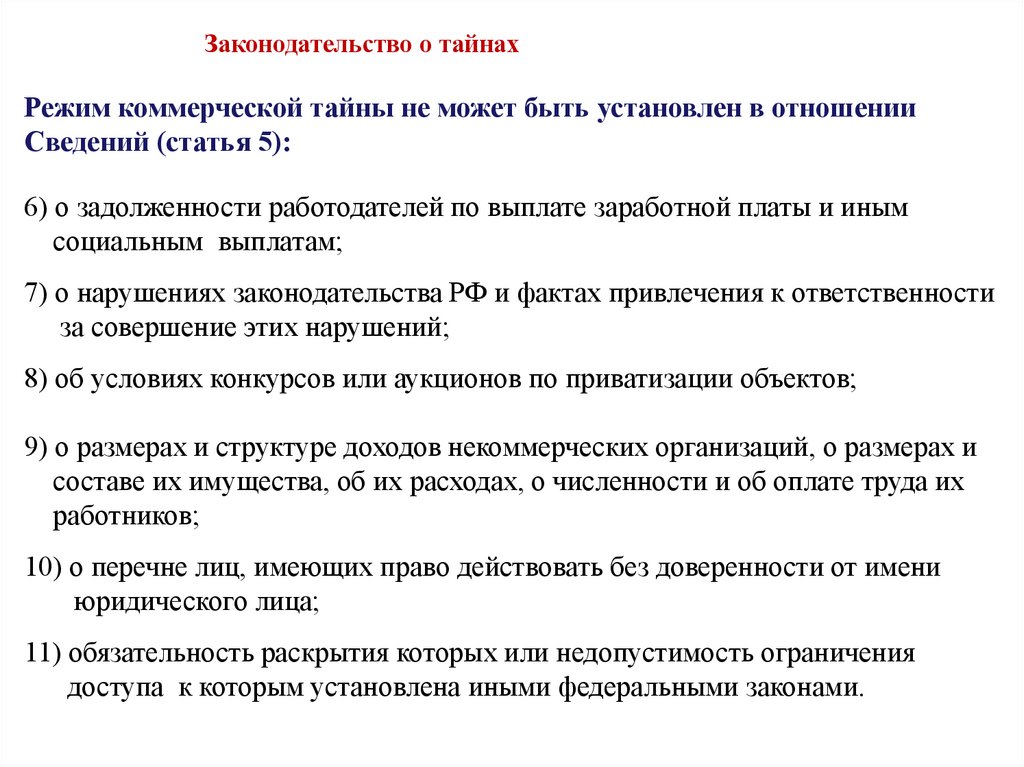

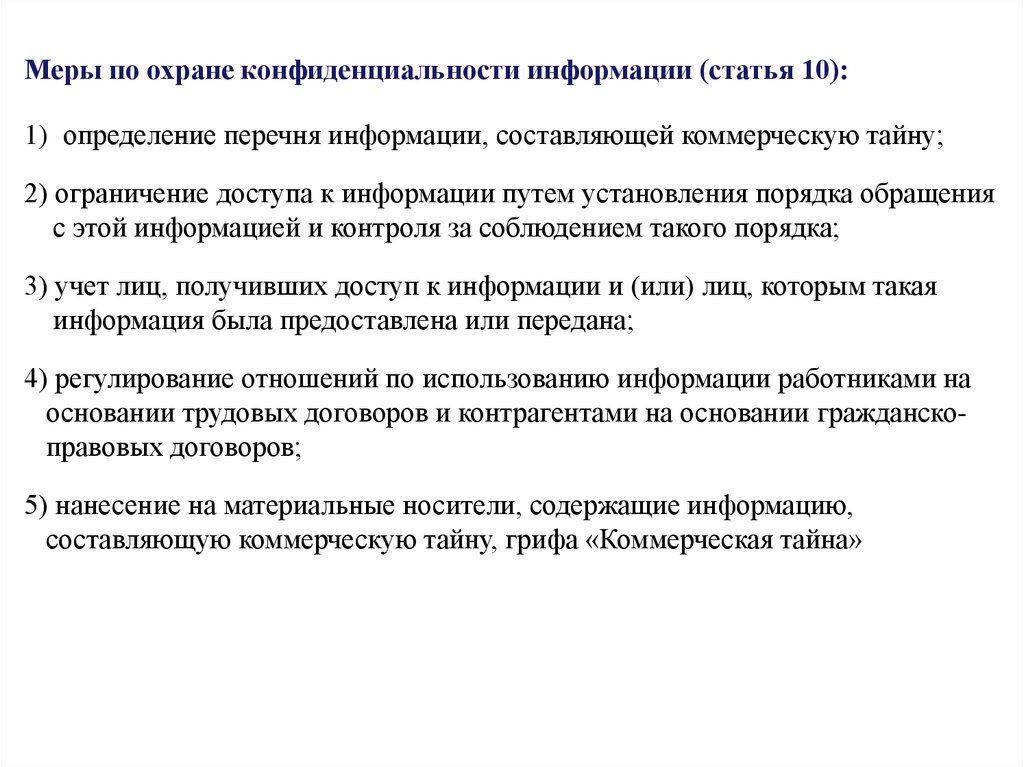

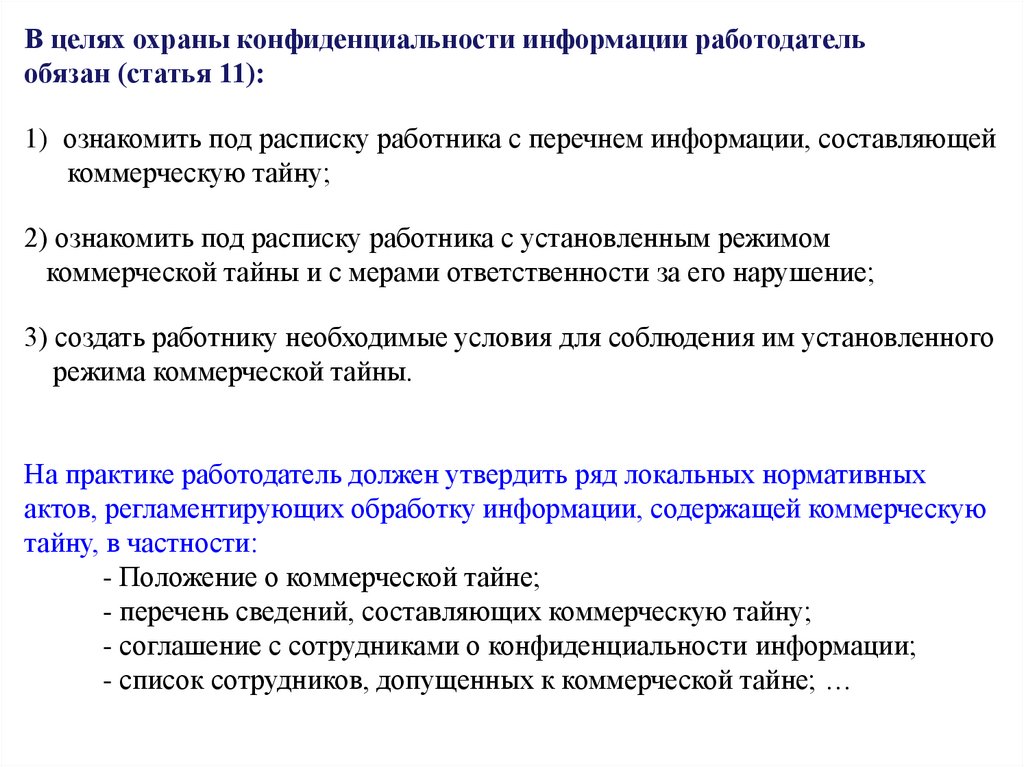

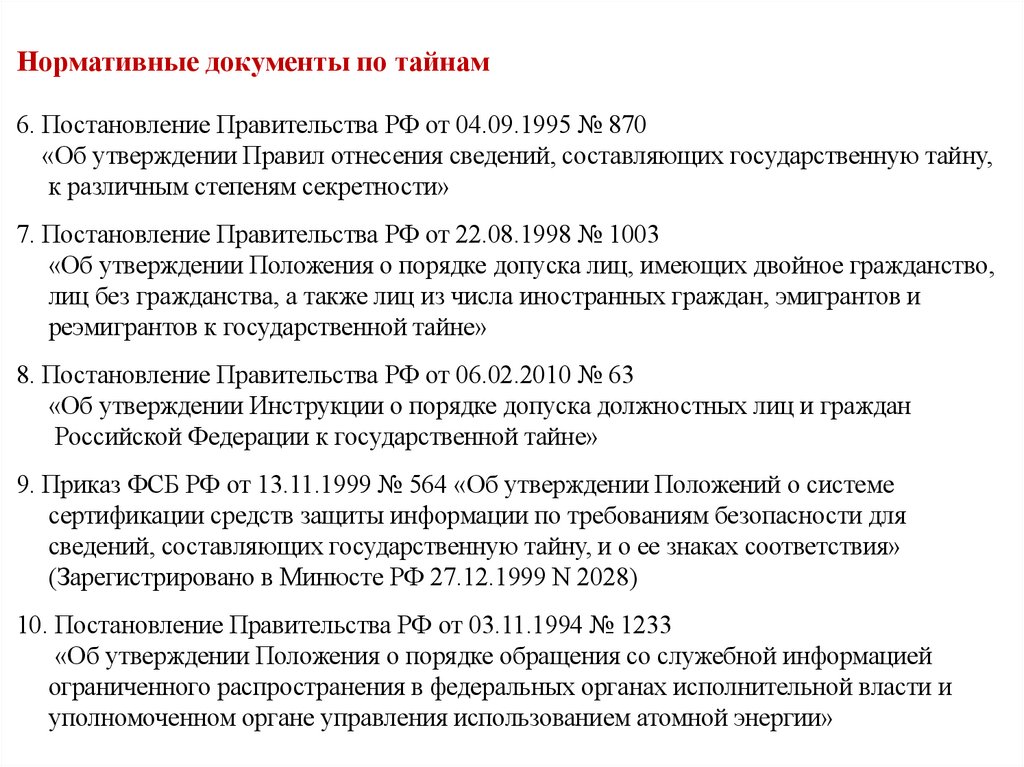

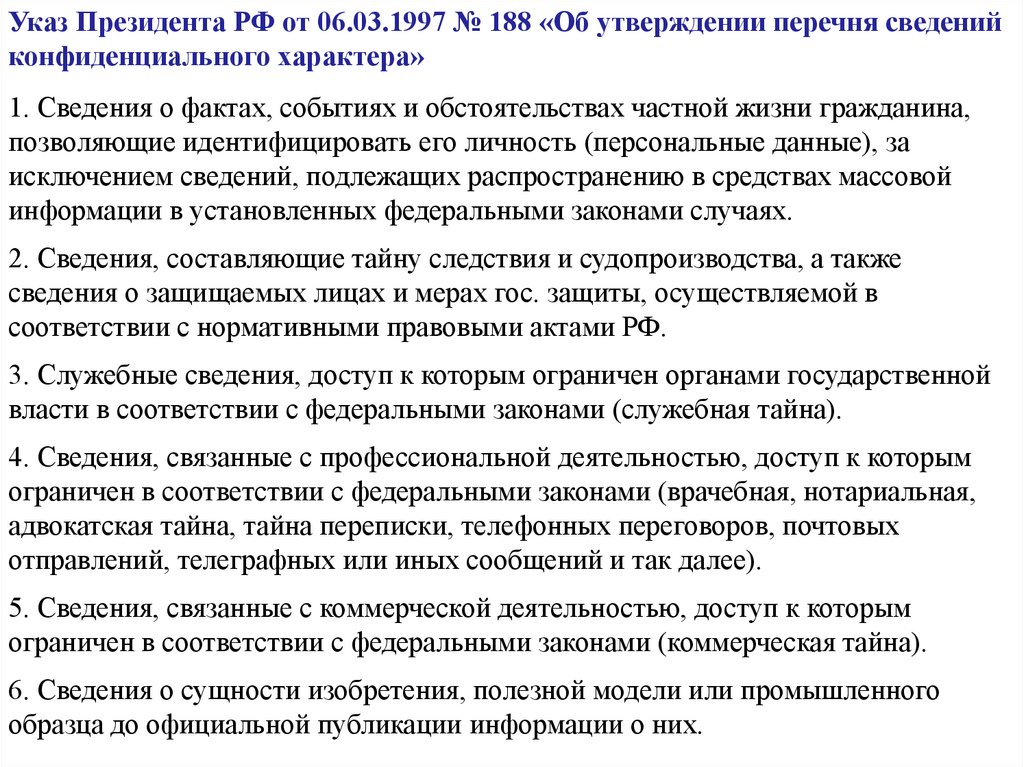

Законодательство о тайнах.Базовые законы – «О государственной тайне» от 21.07.1993 № 5485-1

«О коммерческой тайне» от 29.07.2004 № 98-ФЗ, а также ряд других законов

и нормативных документов.

Предмет регулирования: отношения, связанные с отнесением информации к

конкретному виду тайны, распоряжением этой информацией, охраной ее

конфиденциальности.

Режим соответствующей тайны образуется

совокупностью правовых, организационных,

технических и иных мер, принимаемых

обладателем информации, по

регламентированию порядка отнесения

информации к виду тайн, ее распоряжением

и обеспечением защиты.

83.

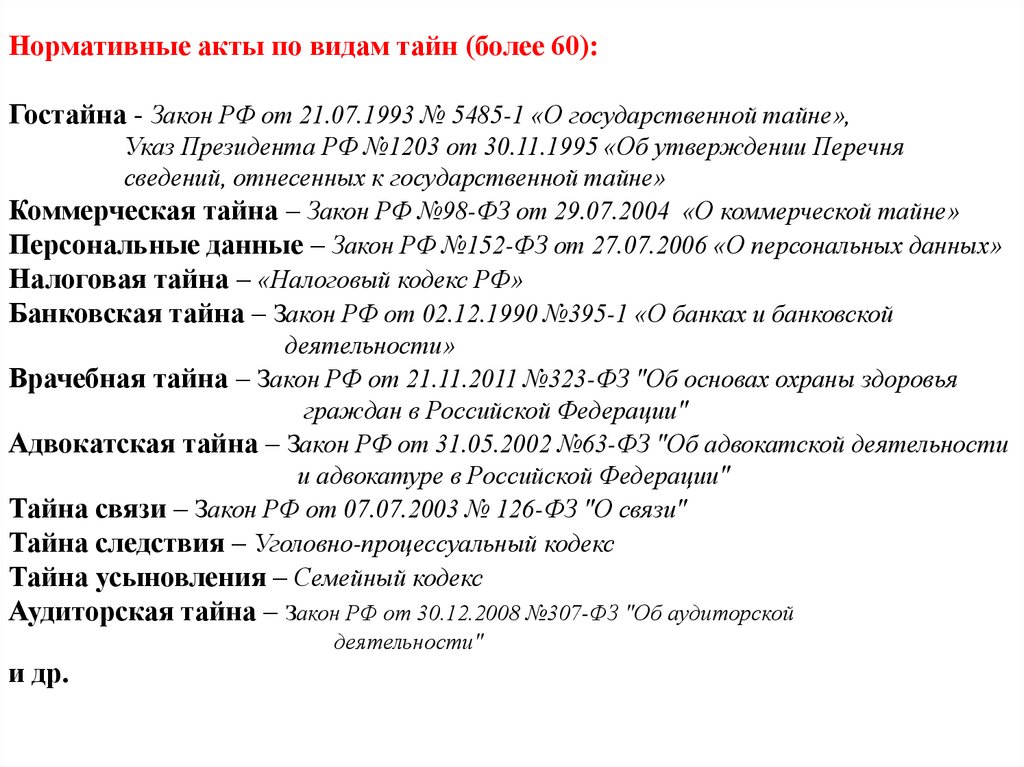

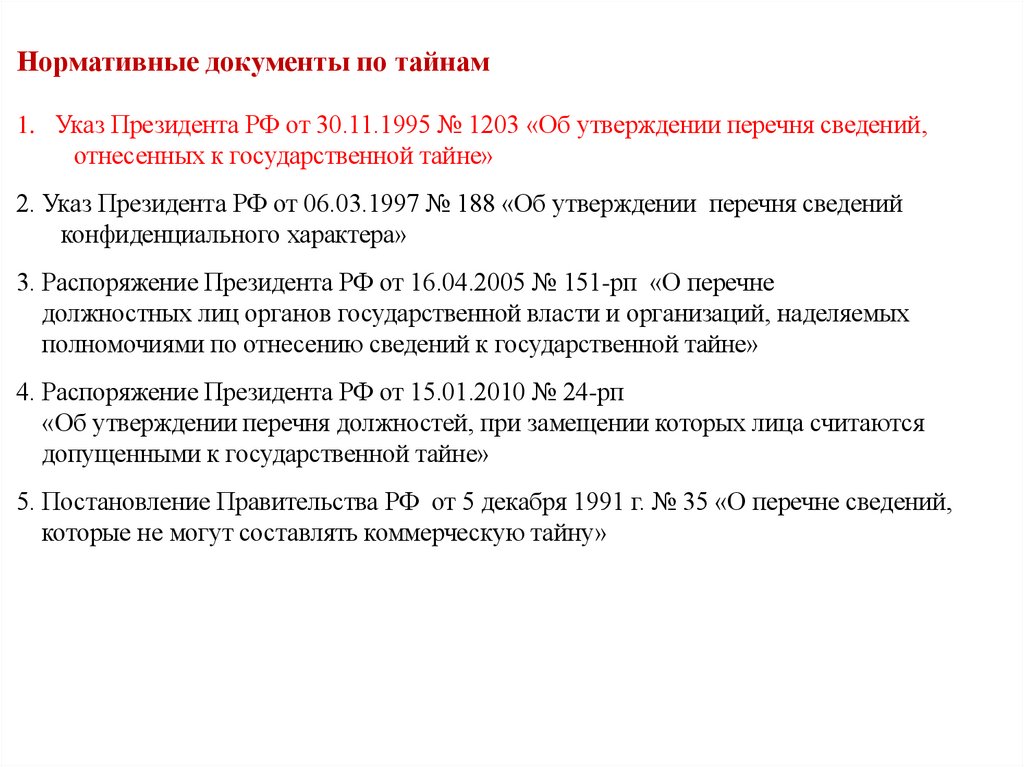

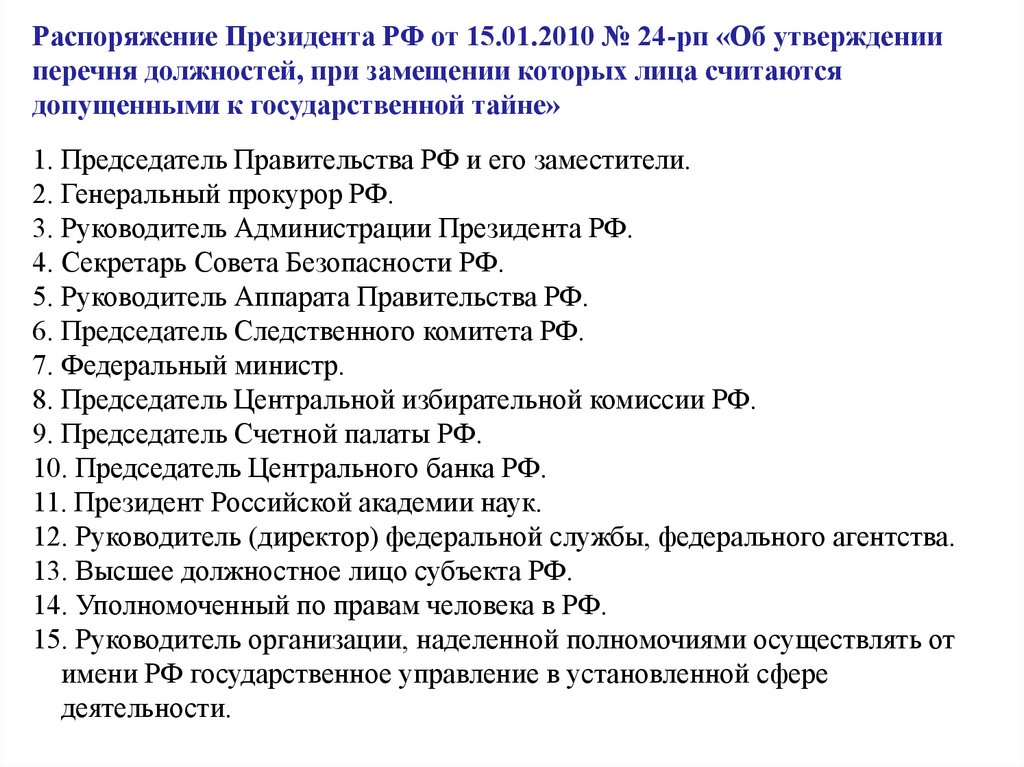

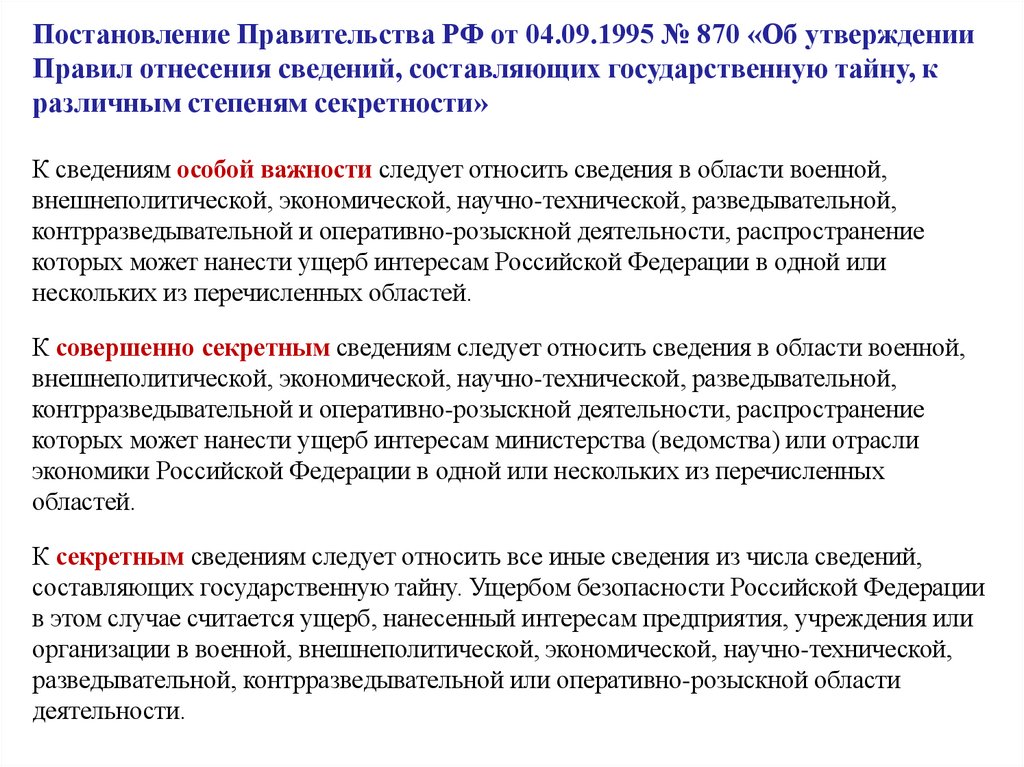

Нормативные акты по видам тайн (более 60):Гостайна - Закон РФ от 21.07.1993 № 5485-1 «О государственной тайне»,

Указ Президента РФ №1203 от 30.11.1995 «Об утверждении Перечня

сведений, отнесенных к государственной тайне»

Коммерческая тайна – Закон РФ №98-ФЗ от 29.07.2004 «О коммерческой тайне»

Персональные данные – Закон РФ №152-ФЗ от 27.07.2006 «О персональных данных»

Налоговая тайна – «Налоговый кодекс РФ»

Банковская тайна – Закон РФ от 02.12.1990 №395-1 «О банках и банковской

деятельности»

Врачебная тайна – Закон РФ от 21.11.2011 №323-ФЗ "Об основах охраны здоровья

граждан в Российской Федерации"

Адвокатская тайна – Закон РФ от 31.05.2002 №63-ФЗ "Об адвокатской деятельности

и адвокатуре в Российской Федерации"

Тайна связи – Закон РФ от 07.07.2003 № 126-ФЗ "О связи"

Тайна следствия – Уголовно-процессуальный кодекс

Тайна усыновления – Семейный кодекс

Аудиторская тайна – Закон РФ от 30.12.2008 №307-ФЗ "Об аудиторской

деятельности"

и др.

84.

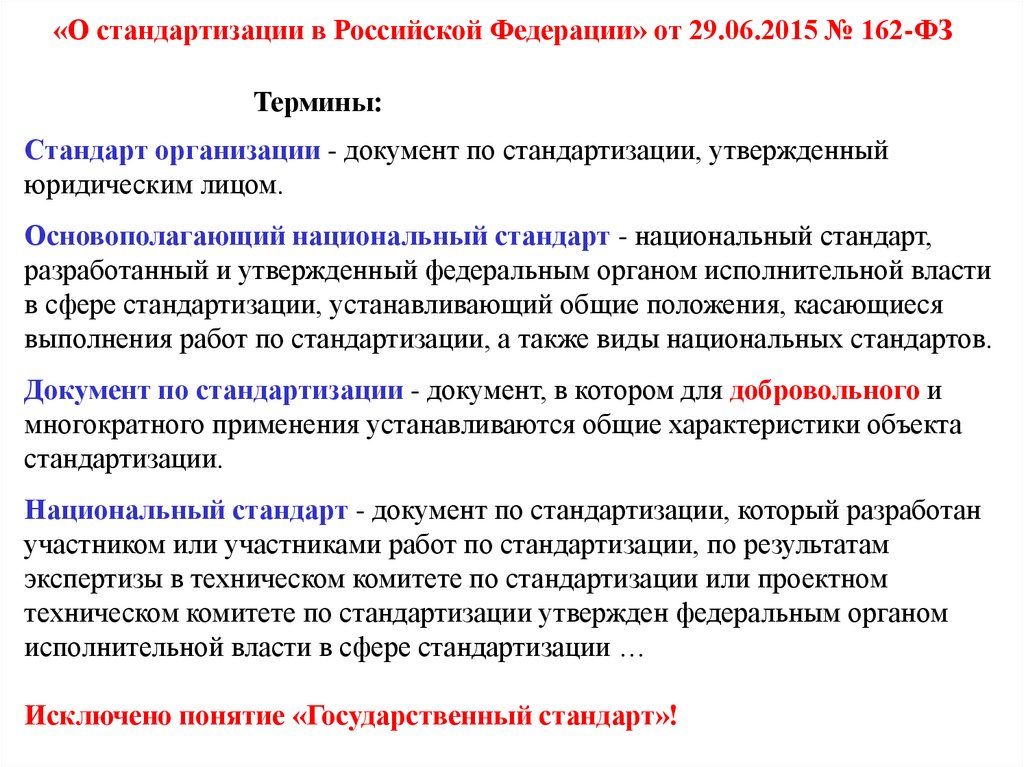

Законодательство о техническом регулировании.Базовые законы:

«О техническом регулировании» от 27.12.2002 № 184-ФЗ

«О стандартизации в Российской Федерации» от 29.06.2015 № 162-ФЗ

Утратили силу:

от 10.06.1993 г. № 5151-1 «О сертификации продукции и услуг»

от 10.06.1993 г. № 5154-1 «О стандартизации»

Предмет регулирования: отношения, возникающие при:

исполнении обязательных требований к продукции, процессам производства,

эксплуатации;

исполнении на добровольной основе требований к продукции, процессам

производства, эксплуатации;

оценке соответствия.

Технический регламент – документ, устанавливающий обязательные для

исполнения требования к объектам технического регулирования.

Документ по стандартизации (стандарт) - документ, в котором для

добровольного применения устанавливаются общие характеристики объекта

стандартизации.

85.

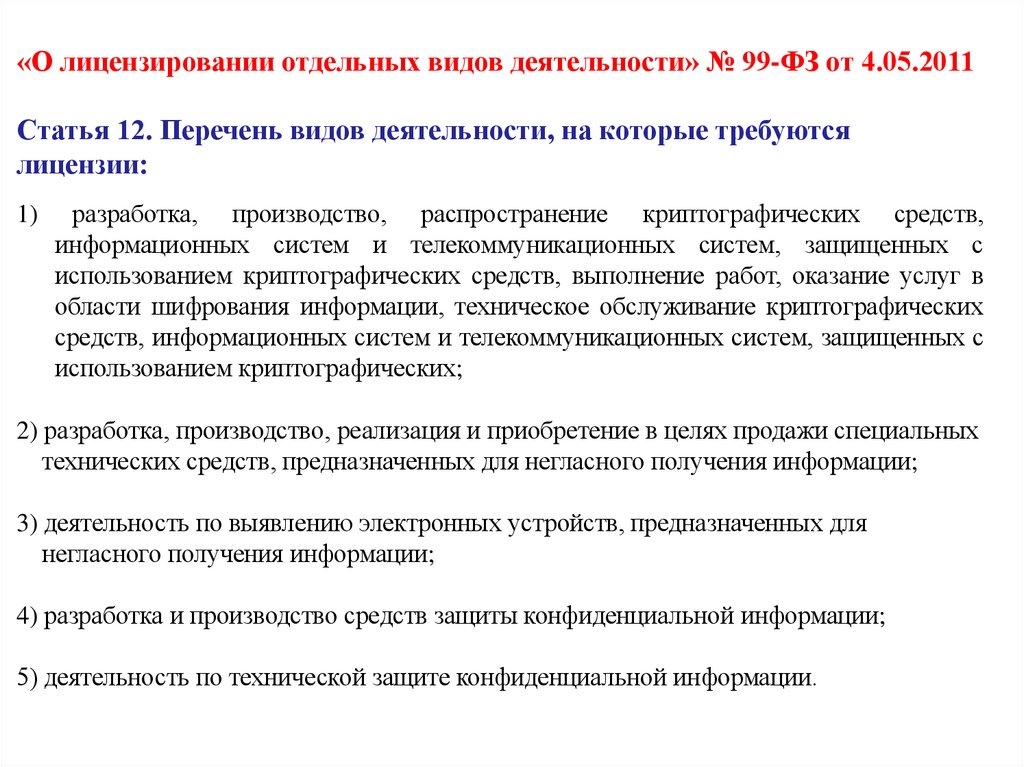

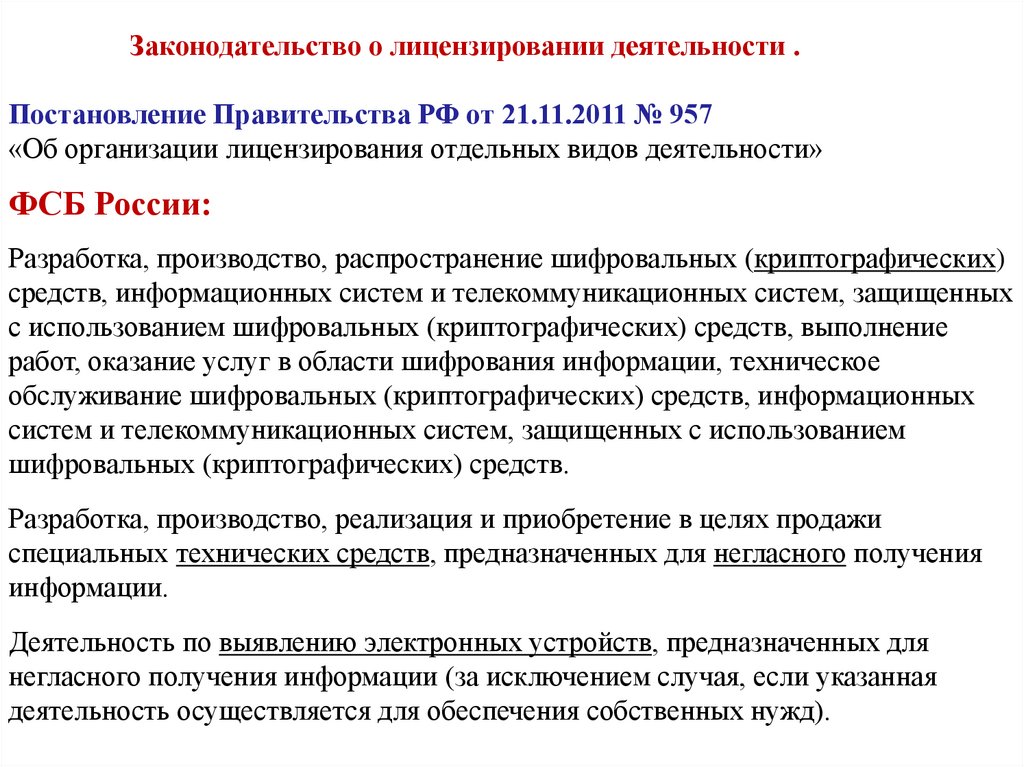

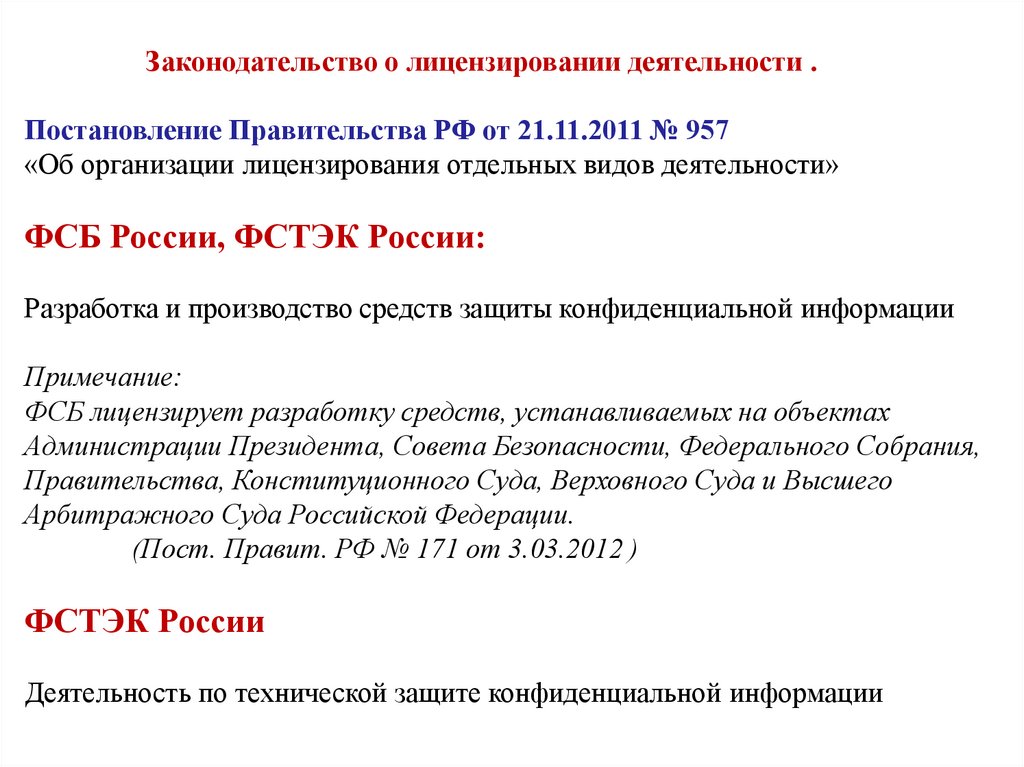

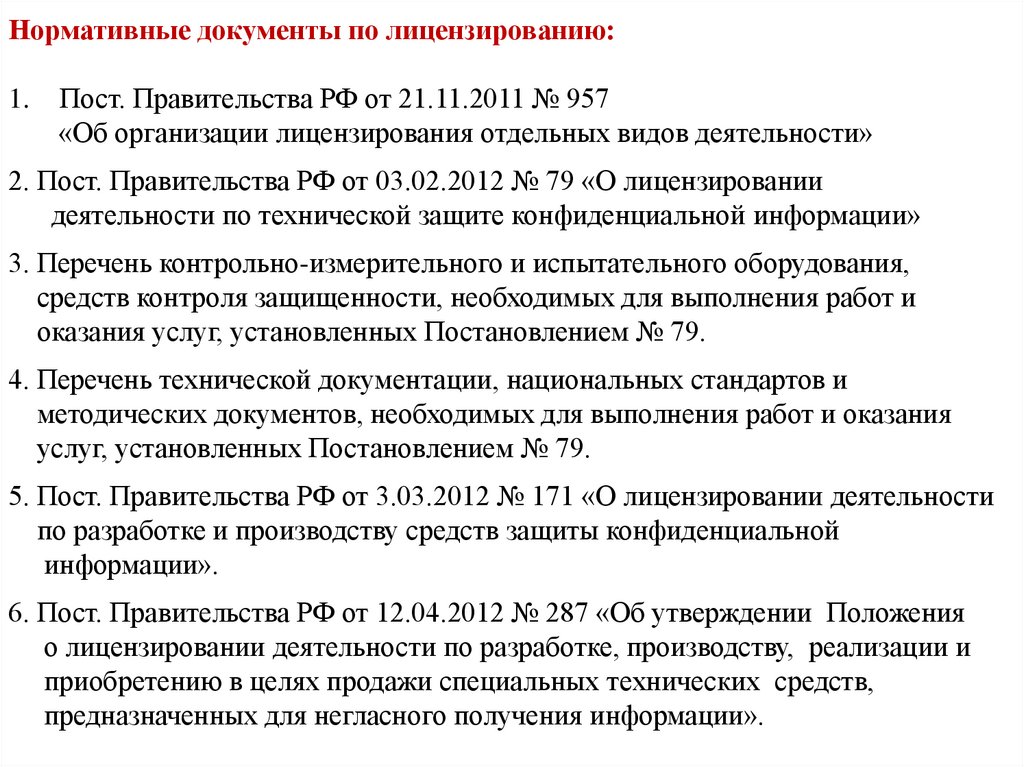

Законодательство о лицензировании деятельности .Базовый закон – «О лицензировании отдельных видов деятельности»

от 04.05.2011 № 99-ФЗ, а также ряд нормативных документов.

Предмет регулирования: регулирует отношения, возникающие между

федеральными органами исполнительной власти, органами исполнительной

власти субъектов Российской Федерации, юридическими лицами и

индивидуальными предпринимателями в связи с осуществлением

лицензирования отдельных видов деятельности.

Лицензирование отдельных видов деятельности осуществляется в целях

предотвращения ущерба правам, законным интересам, жизни или здоровью

граждан, окружающей среде, обороне и безопасности государства, возможность

нанесения которого связана с осуществлением юридическими лицами и

индивидуальными предпринимателями отдельных видов деятельности.

86.

Законодательство о связи и Интернет.Базовый закон – «О связи» от 07.07.2003 № 126-ФЗ, а также ряд других законов

и нормативных документов.

Предмет регулирования: установление правовых основ деятельности в области

связи на территории РФ и на находящихся под юрисдикцией РФ территориях,

определяет полномочия органов государственной власти в области связи, а также

права и обязанности лиц, участвующих в указанной деятельности или

пользующихся услугами связи.

Цели:

-создание условий для оказания услуг связи на всей территории РФ;

- содействие внедрению перспективных технологий и стандартов;

- создание условий для развития российской инфраструктуры связи, обеспечения

ее интеграции с международными сетями связи;

- создание условий для обеспечения потребностей в связи для нужд органов

государственной власти, нужд обороны страны, безопасности государства и

обеспечения правопорядка.

87.

Законодательство об электронной подписи.Базовый закон – «Об электронной подписи» от 6.04.2011 № 63-ФЗ.

Утратил силу закон «Об электронной цифровой подписи»

от 10.01.2002 № 1-ФЗ

Предмет регулирования: закон регулирует отношения в области использования

электронных подписей при совершении гражданско-правовых сделок, оказании

государственных и муниципальных услуг, исполнении государственных и

муниципальных функций, при совершении иных юридически значимых

действий.

88.

Федеральный закон 572-ФЗ от 29.12.2022 г.«Об осуществлении идентификации и (или) аутентификации физических лиц с

использованием биометрических персональных данных…»

Закон регулирует отношения, возникающие при осуществлении идентификации

и (или) аутентификации физических лиц с использованием биометрических

персональных данных с использованием государственной информационной

системы «Единая система идентификации и аутентификации физических лиц с

использованием биометрических персональных данных».

В единой биометрической системе размещаются и обрабатываются

биометрические ПД следующих видов:

1. Изображение лица человека, полученное с помощью фотовидеоустройств;

2. Запись голоса человека, полученная с помощью звукозаписывающих

устройств.

89.

Законодательство о средствах массовой информации и рекламе.Базовые законы:

«О средствах массовой информации» от 27.12.1991 № 2124-1

«О рекламе» от 13.03.2006 № 38-ФЗ

Предмет регулирования: деятельность средств массовой информации и

отношения, возникающие в процессе производства, размещения и

распространения рекламы.

Закон «О средствах массовой информации»

регламентирует правовое положение учредителей,

редакций, журналистов, дает определение основных

понятий в сфере масс-медиа, описывает права и

обязанности журналистов, закладывает основы

свободы массовой информации, устанавливает

недопустимость цензуры.

Закон «О рекламе» регулирует отношения, возникающие в процессе

производства, размещения и распространения рекламы.

90.

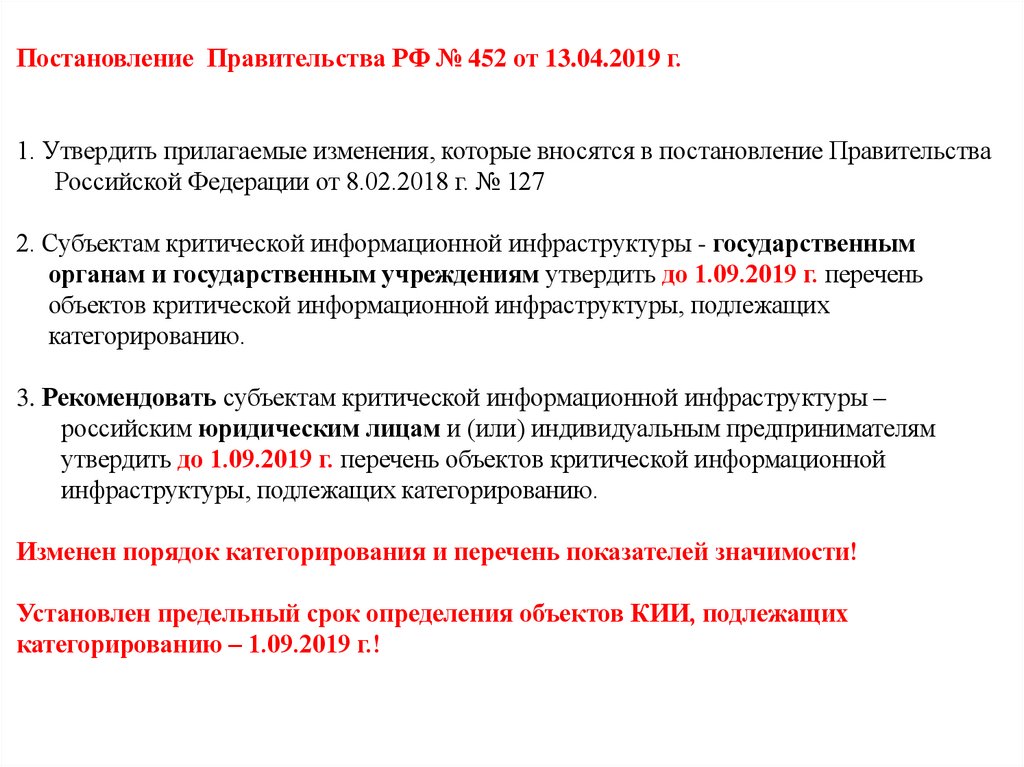

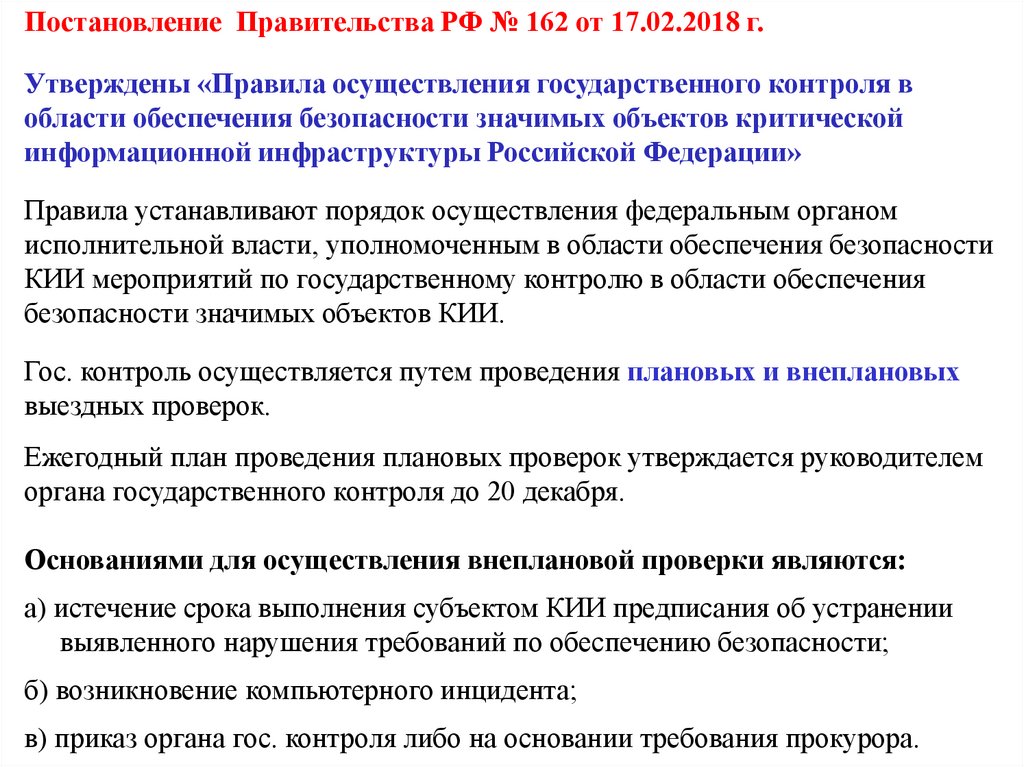

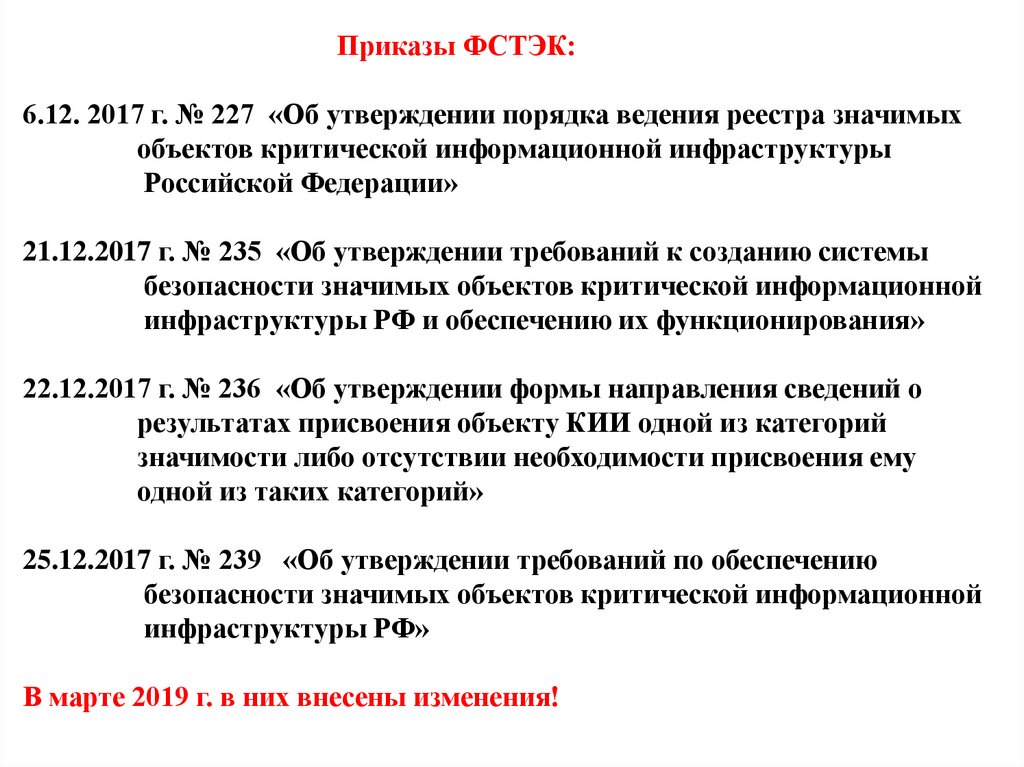

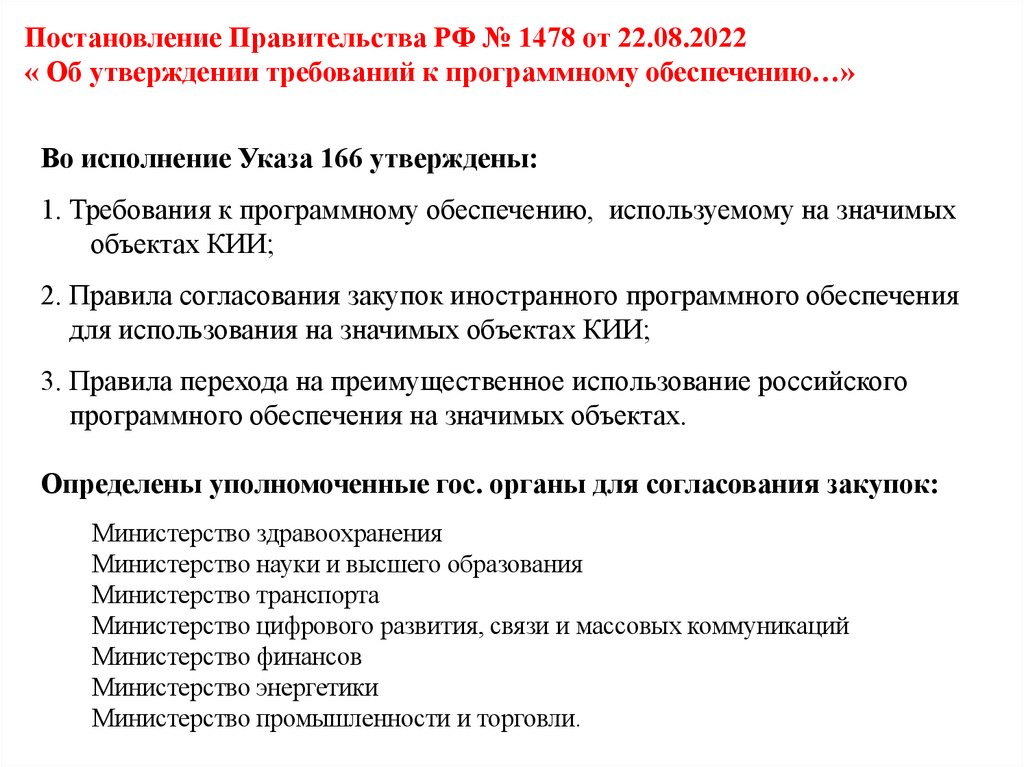

Законодательство о безопасности критической информационнойинфраструктуры (КИИ)

Эффективное правовое регулирование в этой сфере было затруднено из-за

отсутствия системообразующих законодательных актов, устанавливающих

порядок отношений в сфере обеспечения безопасности КИИ в России.

Федеральный закон от 26.07.2017 № 187-ФЗ «О безопасности критической

информационной инфраструктуры Российской Федерации»

Вступил в силу с 1.01.2018 г.

Критическая информационная инфраструктура включает в себя

информационные системы, информационно-телекоммуникационные сети,

автоматизированные системы управления субъектов критической

информационной инфраструктуры, а также сети электросвязи, используемые

для организации взаимодействия таких объектов.

Закон устанавливает основные принципы обеспечения безопасности КИИ,

полномочия Президента, Правительства и органов государственной власти РФ в

области обеспечения безопасности КИИ, права и обязанности субъектов,

порядок осуществления оценки безопасности, порядок категорирования и

ведения реестра значимых объектов КИИ.

91.

Основополагающие документы в сфере безопасности КИИ:УКАЗ ПРЕЗИДЕНТА РФ № 31С от 15.01.2013 г.

«О создании государственной системы обнаружения, предупреждения и

ликвидации последствий компьютерных атак на информационные ресурсы

Российской Федерации» (ГосСОПКА)

(ФСБ поручено создать систему «ГосСОПКА»)

Распоряжение Правительства РФ от 15.04.2013 N 611-р

«Об утверждении перечня нарушений целостности, устойчивости

функционирования и безопасности единой сети электросвязи РФ»

Стратегия национальной безопасности Российской Федерации до 2020 г.

Утверждена Указом Президента РФ № 683 от 31.12.2015 г.

Доктрина информационной безопасности Российской Федерации.

Утверждена Указом Президента РФ от 5.12.2016 № 646.

Концепция государственной системы обнаружения, предупреждения и

ликвидации последствий компьютерных атак на информационные ресурсы

Российской Федерации

Утверждена Президентом РФ 12 декабря 2014 г. № К 1274

92.

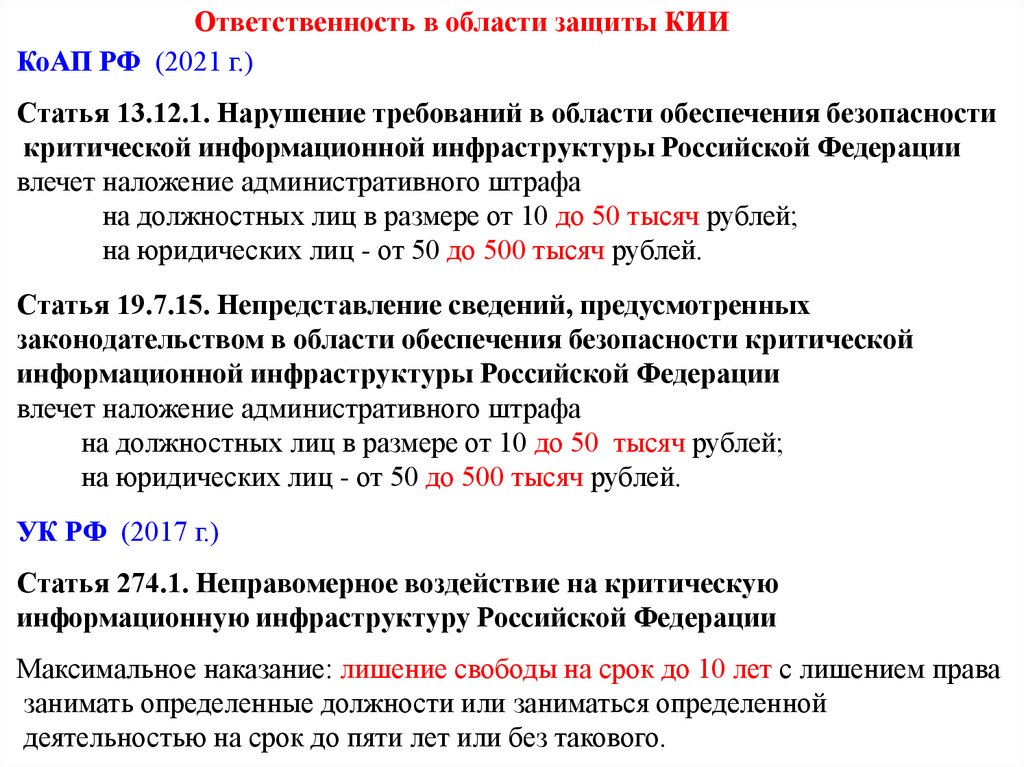

Одновременно приняты и с 1.01.2018 г. вступили в силу поправки к законам:«О связи»,

«О государственной тайне»,

УК РФ,

УПК РФ

Неправомерное воздействие на критическую информационную

инфраструктуру РФ может повлечь за собой уголовную ответственность в

виде лишения свободы до 10 лет (ст. 274-1 УК РФ).

Предварительное следствие по преступлениям в сфере КИИ будет

производиться следователями органов ФСБ.

Меры по обеспечению безопасности критической информационной

инфраструктуры РФ и о состоянии ее защищенности от компьютерных

атак отнесены к сведениям, составляющим государственную тайну.

93.

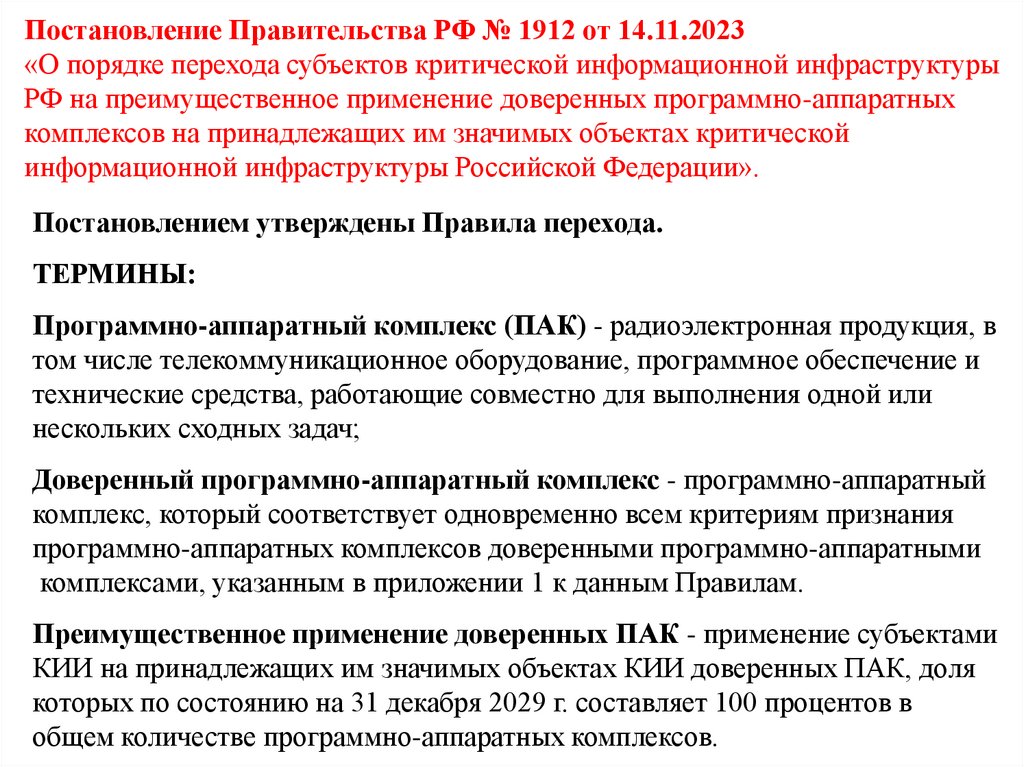

Закон 187-ФЗ вводит целый ряд важный понятий:Критическая информационная инфраструктура - объекты критической

информационной инфраструктуры, а также сети электросвязи, используемые

для организации взаимодействия таких объектов;

Объекты КИИ - информационные системы, информационнотелекоммуникационные сети, автоматизированные системы управления

субъектов критической информационной инфраструктуры;

Субъекты КИИ - государственные органы, государственные учреждения,

российские юридические лица и (или) индивидуальные предприниматели,

которым на праве собственности, аренды или на ином законном основании

принадлежат информационные системы, информационно-телеком. сети, АСУ,

функционирующие в сфере здравоохранения, науки, транспорта, связи, …,

российские юридические лица и (или) индивидуальные предприниматели,

которые обеспечивают взаимодействие указанных систем или сетей.

Автоматизированная система управления - комплекс программных и

программно-аппаратных средств, предназначенных для контроля за

технологическим и (или) производственным оборудованием и производимыми

ими процессами, а также для управления такими оборудованием и процессами;

94.

Закон вводит целый ряд важный понятий:Безопасность КИИ - состояние защищенности КИИ, обеспечивающее ее

устойчивое функционирование при проведении в отношении ее компьютерных

атак;

Значимый объект КИИ - объект КИИ, которому присвоена одна из категорий

значимости и который включен в реестр значимых объектов КИИ;

Компьютерная атака - целенаправленное воздействие программных и (или)

программно-аппаратных средств на объекты КИИ, сети электросвязи,

используемые для организации взаимодействия таких объектов, в целях

нарушения и (или) прекращения их функционирования и (или) создания угрозы

безопасности обрабатываемой такими объектами информации;

Средствами, предназначенными для обнаружения, предупреждения и

ликвидации последствий компьютерных атак и реагирования на компьютерные

инциденты, являются технические, программные, программно-аппаратные и

иные средства для обнаружения, предупреждения, ликвидации последствий

компьютерных атак.

95.

Сферы действия 187-ФЗ:96.

Сферы действия 187-ФЗ:97.

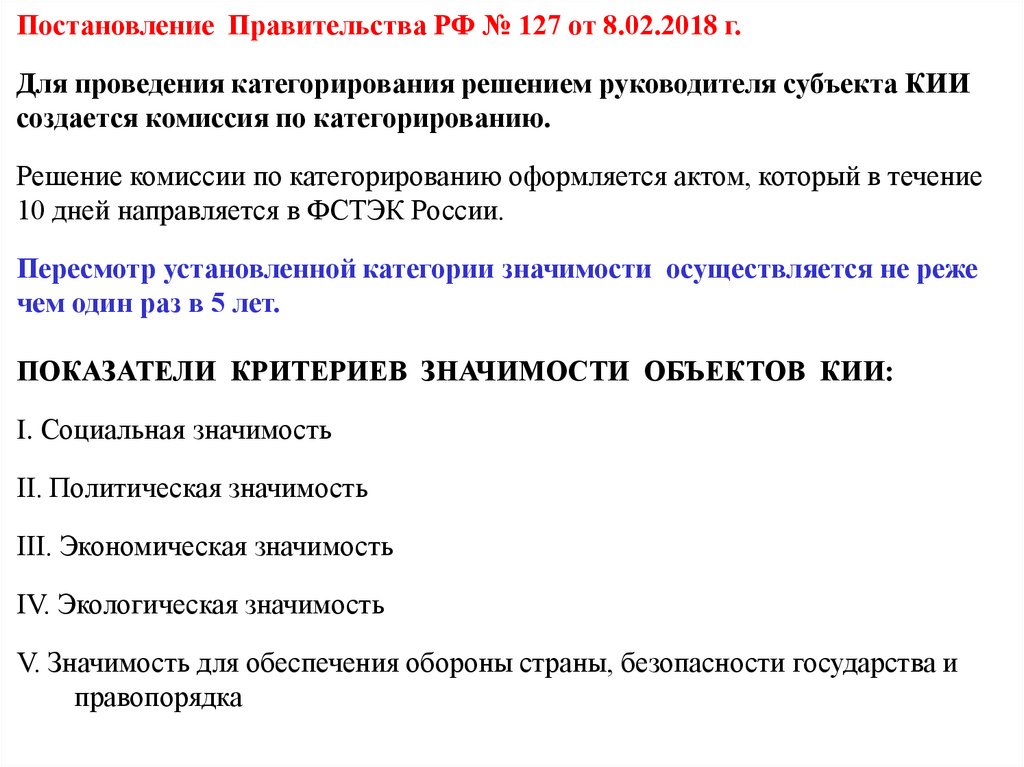

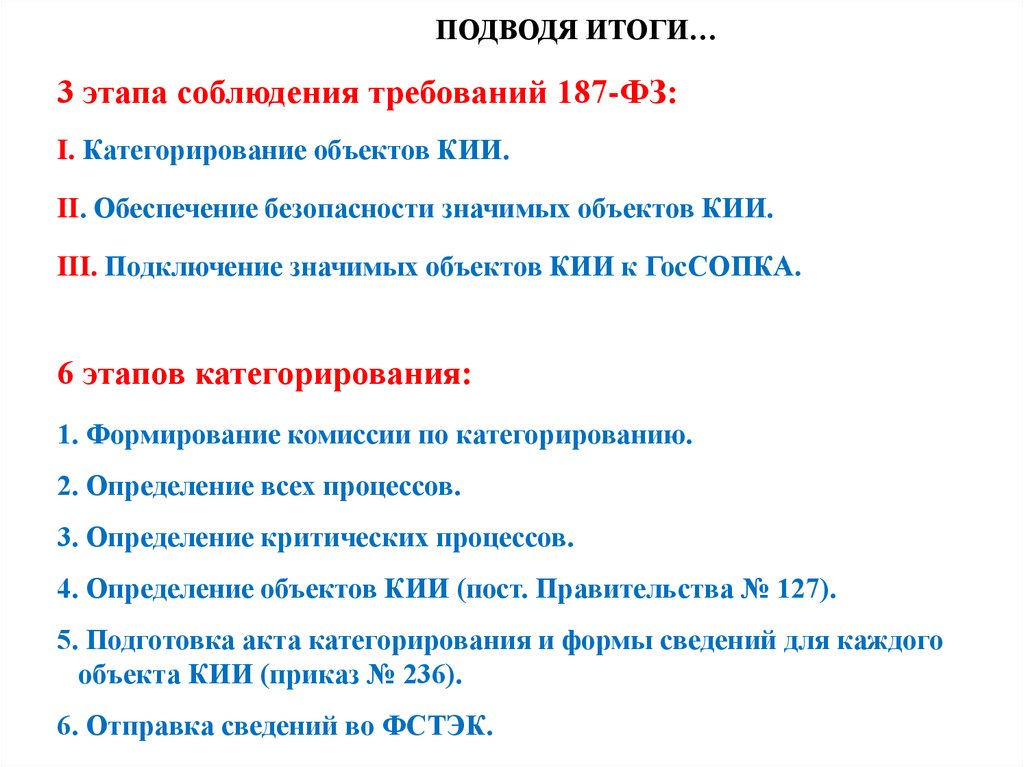

Статья 7.Категорирование объекта КИИ - установление соответствия объекта КИИ

критериям значимости и показателям их значений, присвоение ему одной из

категорий значимости, проверку сведений о результатах ее присвоения.

Категорирование объекта КИИ осуществляется исходя из:

- социальной значимости,

- политической значимости,

- экономической значимости,

- экологической значимости,

- значимости для обеспечения обороны страны, безопасности государства и

правопорядка.

Устанавливаются три категории значимости объектов КИИ - первая, вторая и

третья.

В целях учета значимых объектов КИИ федеральный орган исполнительной

власти, уполномоченный в области обеспечения безопасности КИИ РФ, ведет

реестр значимых объектов КИИ.

98.

Заседание Совета безопасности РФ 26 октября 2017 г.Основная повестка: защита информационной инфраструктуры государства

и меры по её развитию.

Доклад В.В. Путина:

«Устойчивая работа информационных систем, средств коммуникации и связи,

их защищённость имеют для страны стратегическое значение.»

«Уровень угроз в информационном пространстве повышается, число рисков

увеличивается, а негативные последствия разного рода кибератак носят уже

не локальный, а действительно глобальный характер и масштаб.»

«Ряд стран уже фактически поставили информационные технологии на

военную службу: формируют свои кибервойска, а также активно используют

информационное поле для ослабления конкурентов, продвижения своих

экономических и политических интересов, решения геополитических задач в

целом, в том числе в качестве фактора так называемой мягкой силы.»

«В этой связи мы должны чётко представлять тенденции развития глобальной

информационной сферы, прогнозировать потенциальные угрозы и риски.

И главное – наметить дополнительные меры, которые позволят нам не просто

своевременно выявлять угрозы, а активно реагировать на них.»

99.

Заседание Совета безопасности РФ 26 октября 2017 г.Доклад В.В. Путина:

На чём в первую очередь необходимо сконцентрировать усилия.

1. Совершенствование государственной системы СОПКА.

2. Повышение защищённости информационных систем и сетей связи

государственных органов.

3. Максимально снизить риски, связанные с объективной необходимостью

использовать иностранные программы и телекоммуникационное

оборудование.

4. Повышение безопасности и устойчивости работы инфраструктуры

российского сегмента интернета.

5. Активнее содействовать созданию системы международной информационной

безопасности, развивать сотрудничество с партнёрами на глобальных и

региональных площадках (ООН, БРИКС, ШОС,…).

100.

Указ Президента РФ № 569 от 25.11.2017 г. «О внесении изменений вПоложение о ФСТЭК»

(вступил в силу с 1.01.2018 г.)

1. ФСТЭК России является федеральным органом исполнительной власти,

осуществляющим реализацию государственной политики, организацию

межведомственной координации и взаимодействия, специальные и контрольные

функции в области государственной безопасности по вопросам:

1) обеспечения безопасности КИИ РФ;

2. ФСТЭК России является федеральным органом исполнительной власти,

уполномоченным в области обеспечения безопасности критической

информационной инфраструктуры, противодействия техническим

разведкам и технической защиты информации, а также…

4. Основными задачами ФСТЭК России являются:

1) реализация в пределах своей компетенции государственной политики в

области обеспечения безопасности значимых объектов критической

информационной инфраструктуры, противодействия техническим

разведкам и технической защиты информации;

101.

Указ Президента РФ № 620 от 22.12.2017 г. «О совершенствованиигосударственной системы обнаружения, предупреждения и ликвидации

последствий компьютерных атак на информационные ресурсы РФ»

(вступил в силу с 1.01.2018 г.)

1. Возложить на ФСБ России функции федерального органа исполнительной

власти, уполномоченного в области обеспечения функционирования

государственной системы СОПКА.

2. Установить, что задачами государственной системы являются:

а) прогнозирование ситуации в области обеспечения ИБ РФ;

б) обеспечение взаимодействия владельцев информационных ресурсов РФ,

операторов связи, иных субъектов, осуществляющих лицензируемую

деятельность в области защиты информации, при решении задач, касающихся

обнаружения, предупреждения и ликвидации последствий компьютерных атак;

в) осуществление контроля степени защищенности информационных ресурсов

РФ от компьютерных атак;

г) установление причин компьютерных инцидентов, связанных с

функционированием информационных ресурсов РФ.

102.

Указ Президента РФ № 620 от 22.12.2017 г.3. Установить, что ФСБ России:

а) обеспечивает и контролирует функционирование государственной

системы, названной в п.1 настоящего Указа;

б) формирует и реализует в пределах своих полномочий государственную

научно-техническую политику в области обнаружения, предупреждения и

ликвидации последствий компьютерных атак на информационные ресурсы

Российской Федерации;

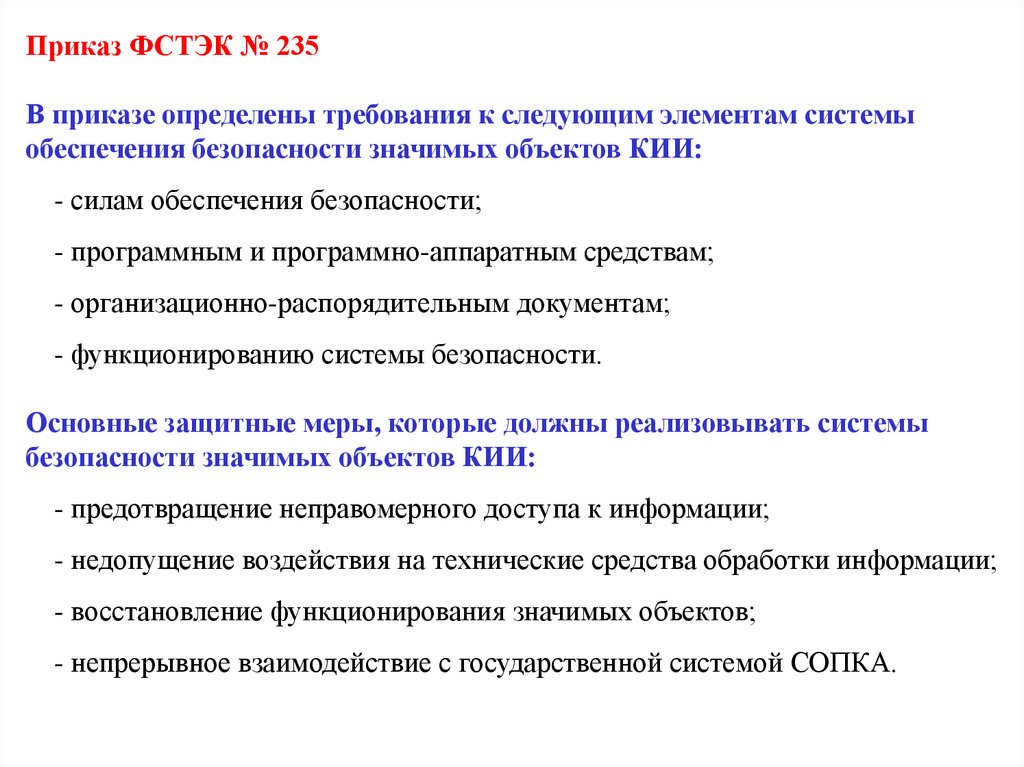

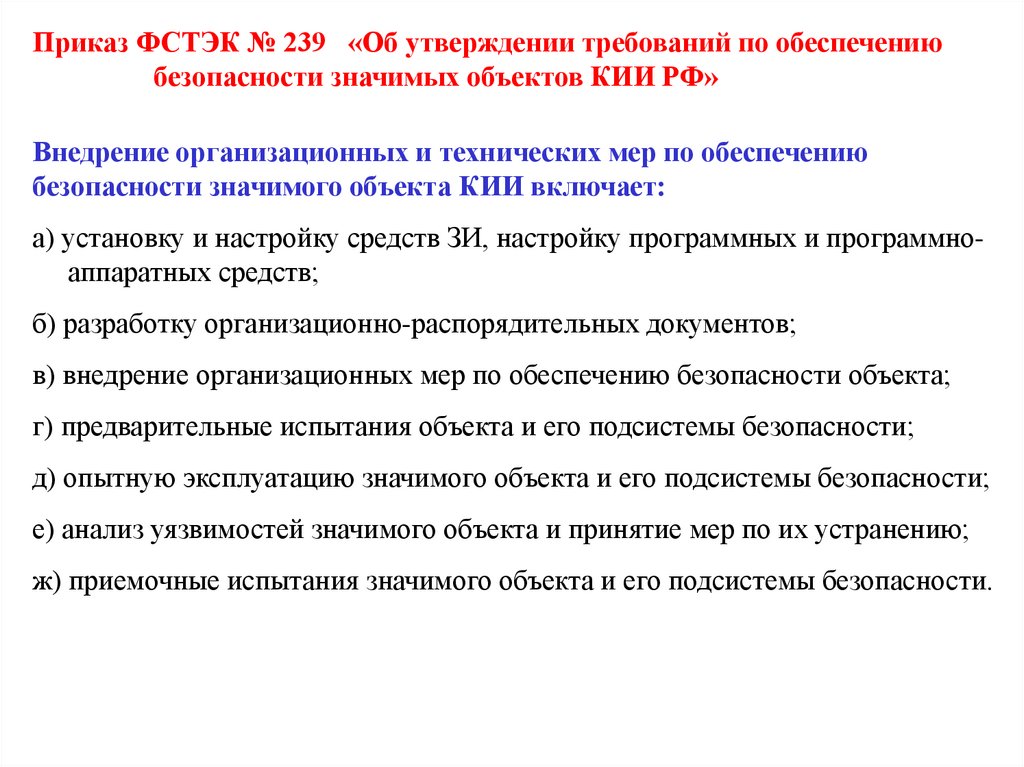

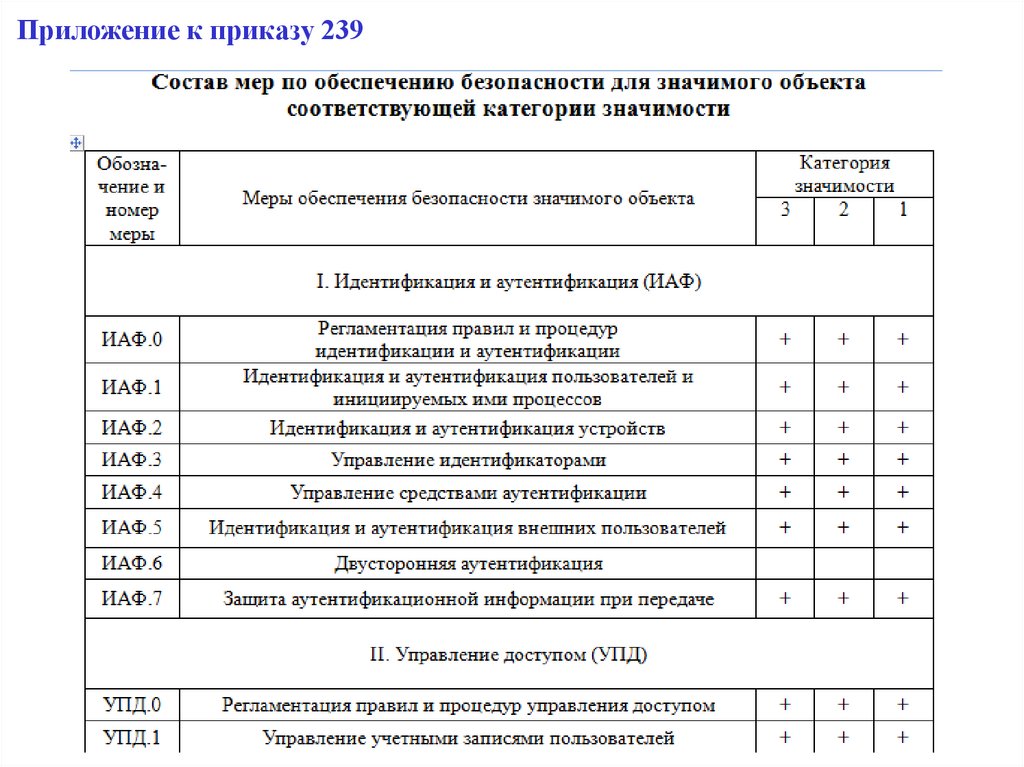

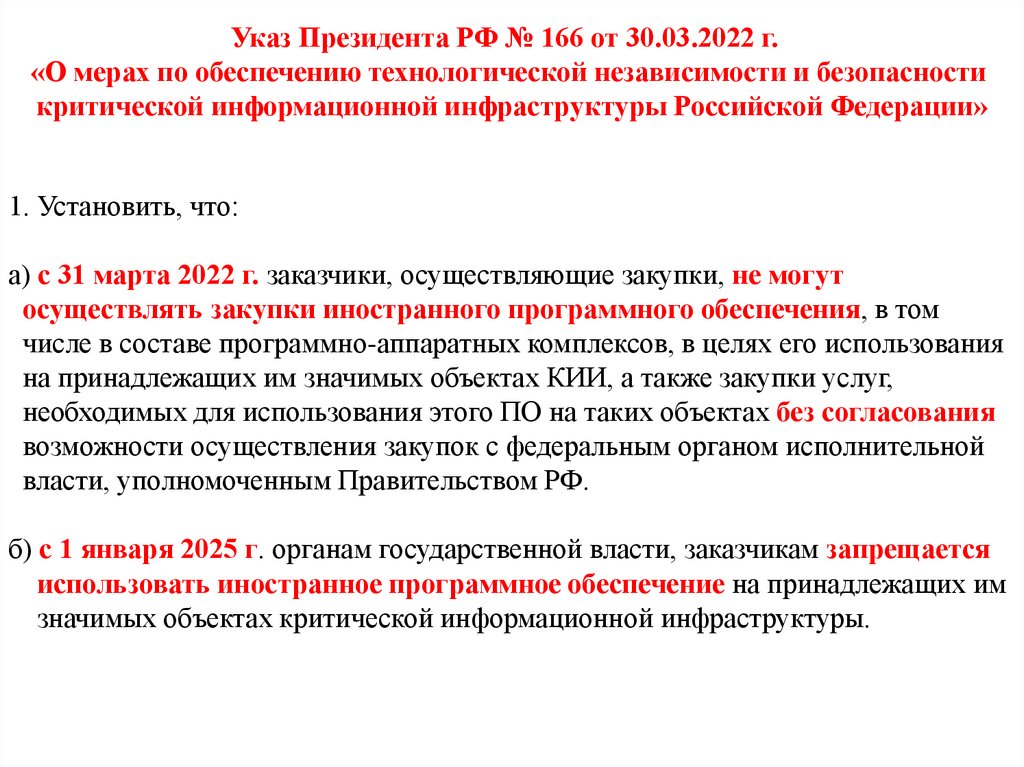

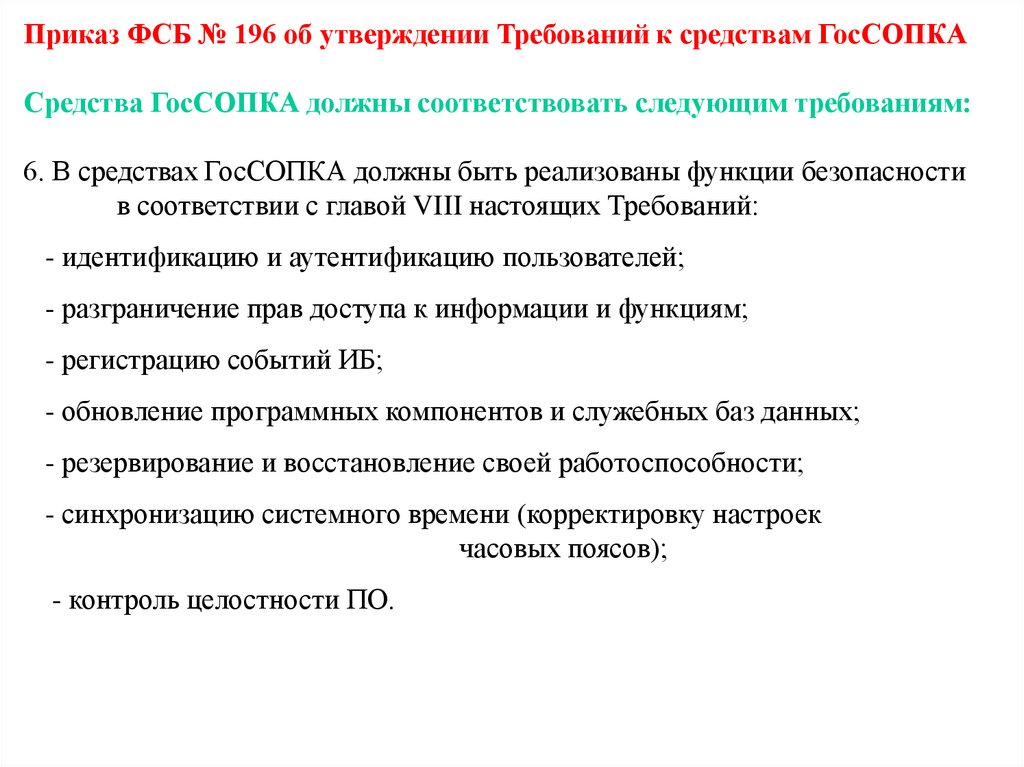

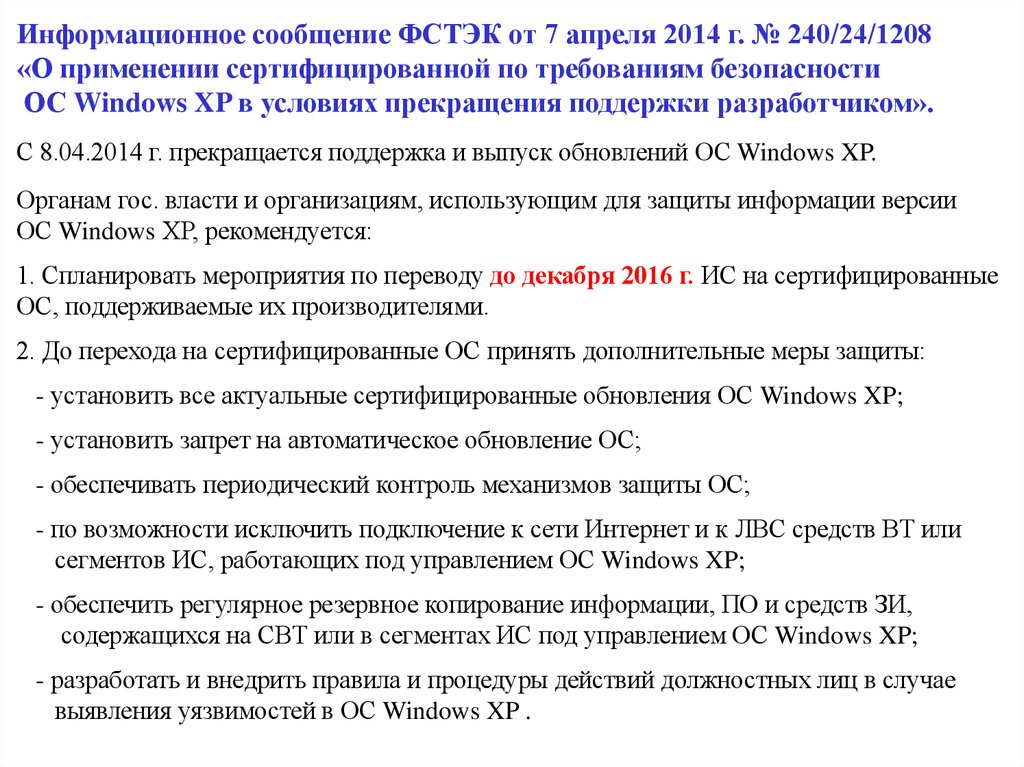

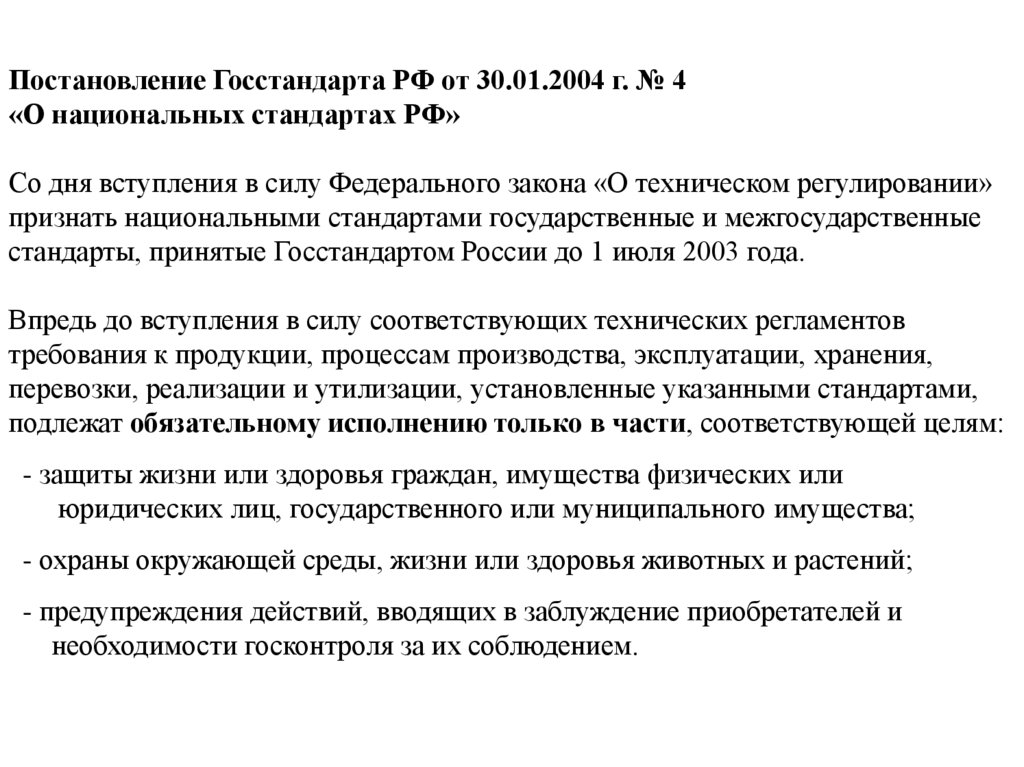

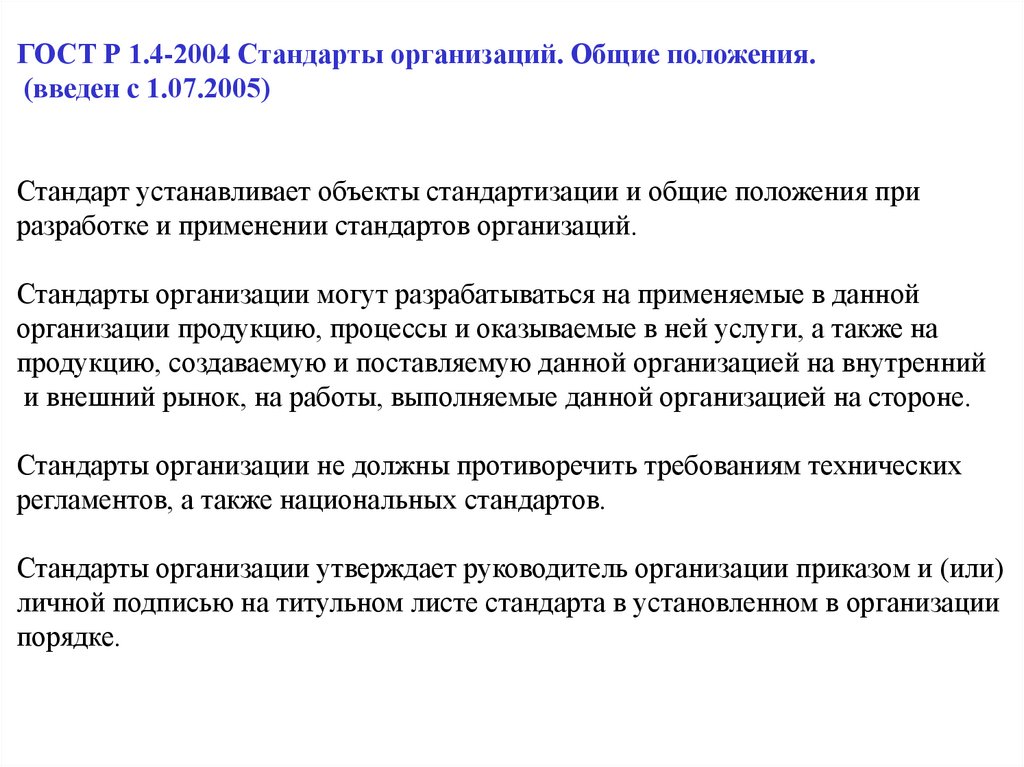

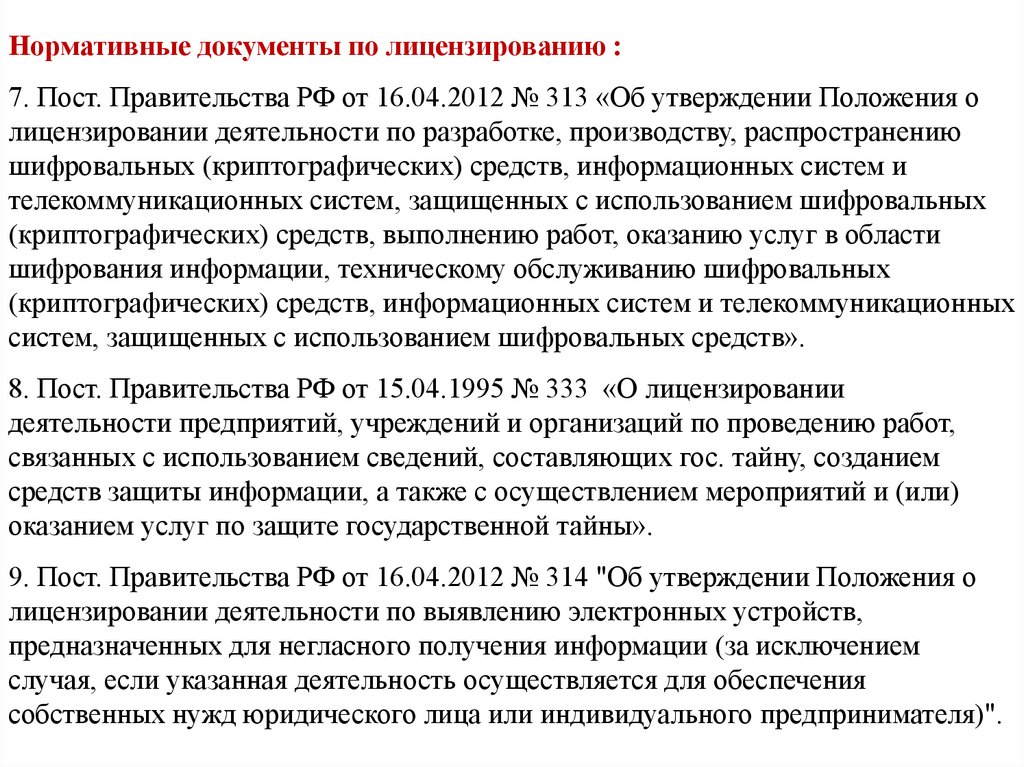

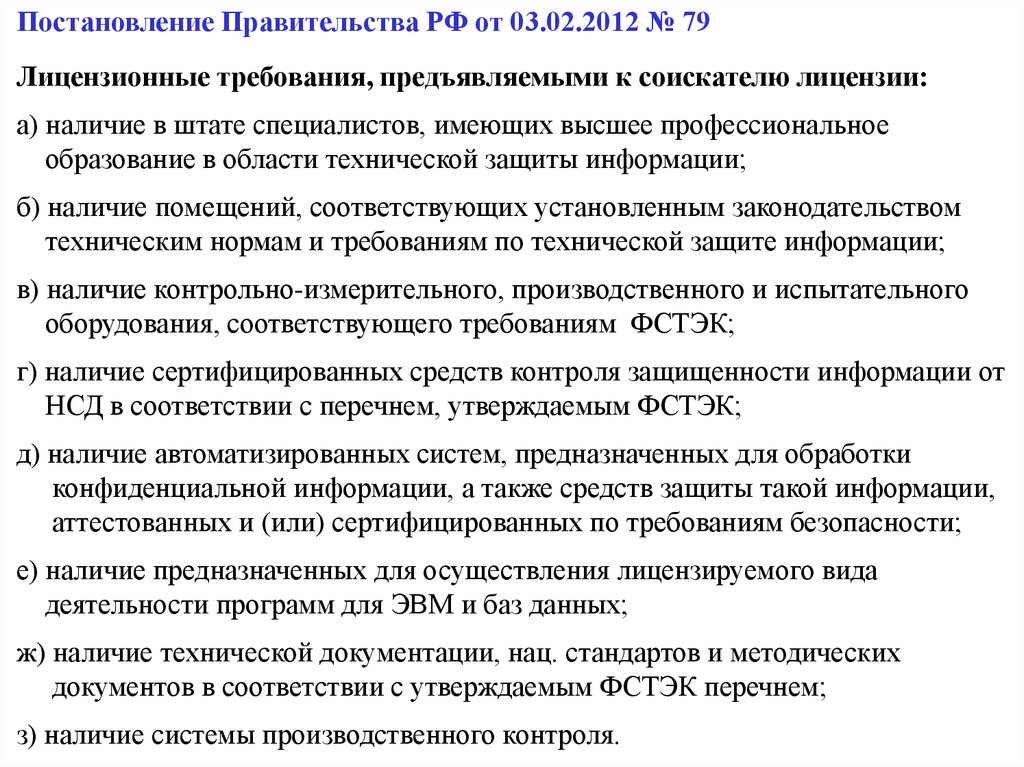

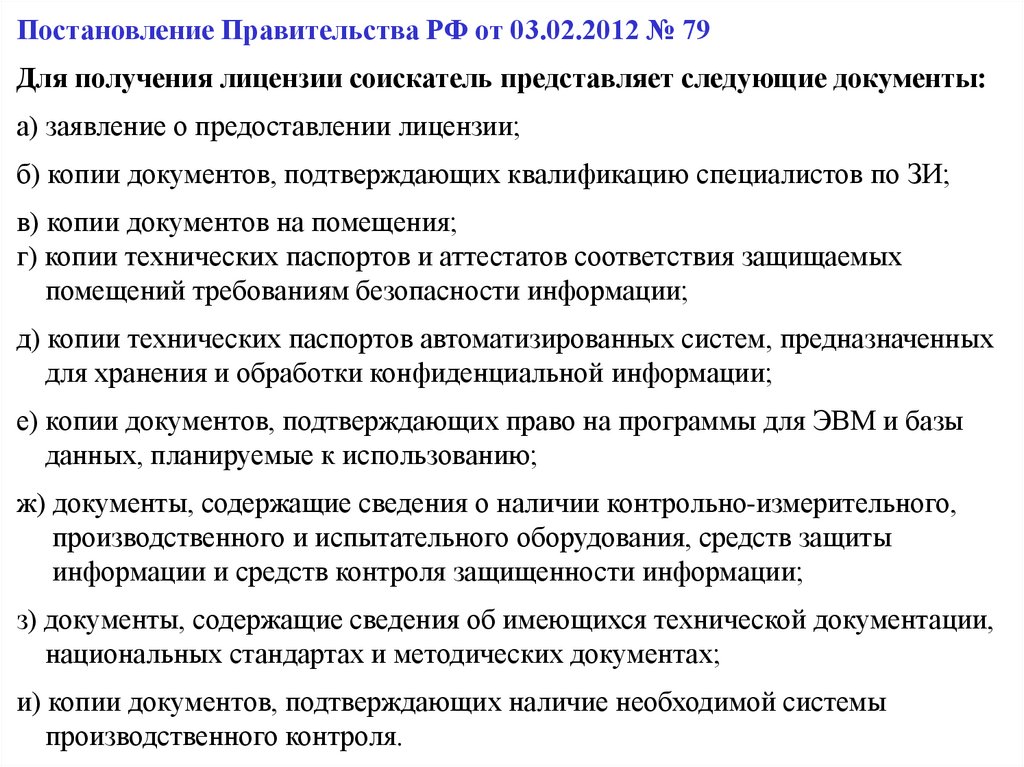

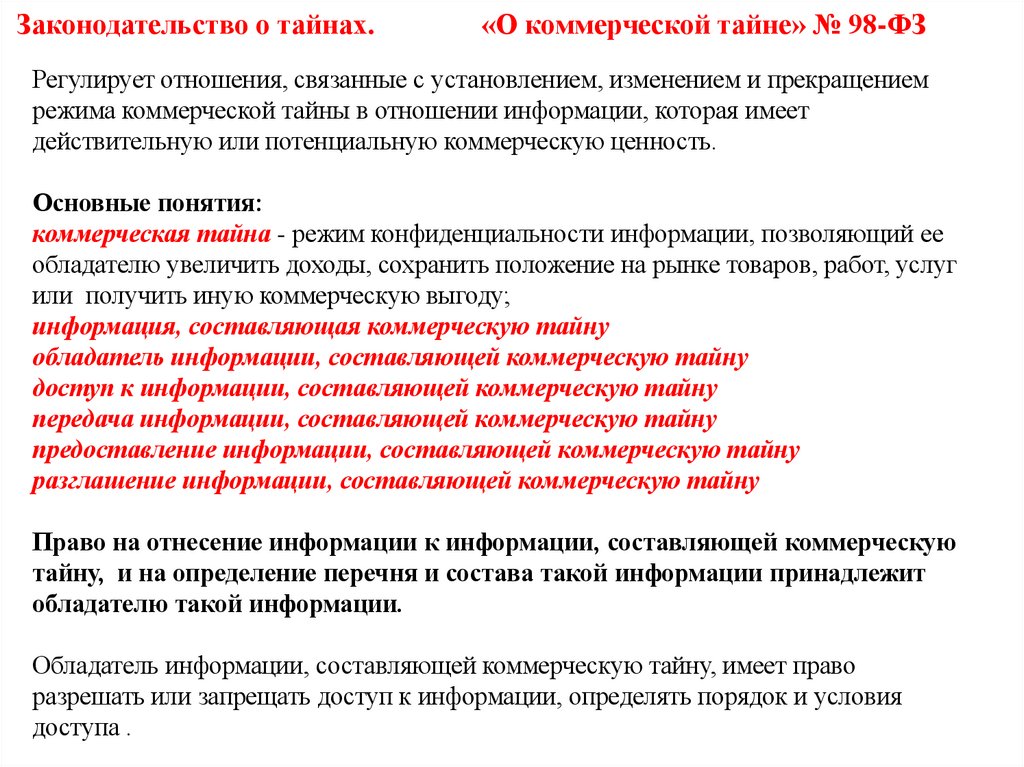

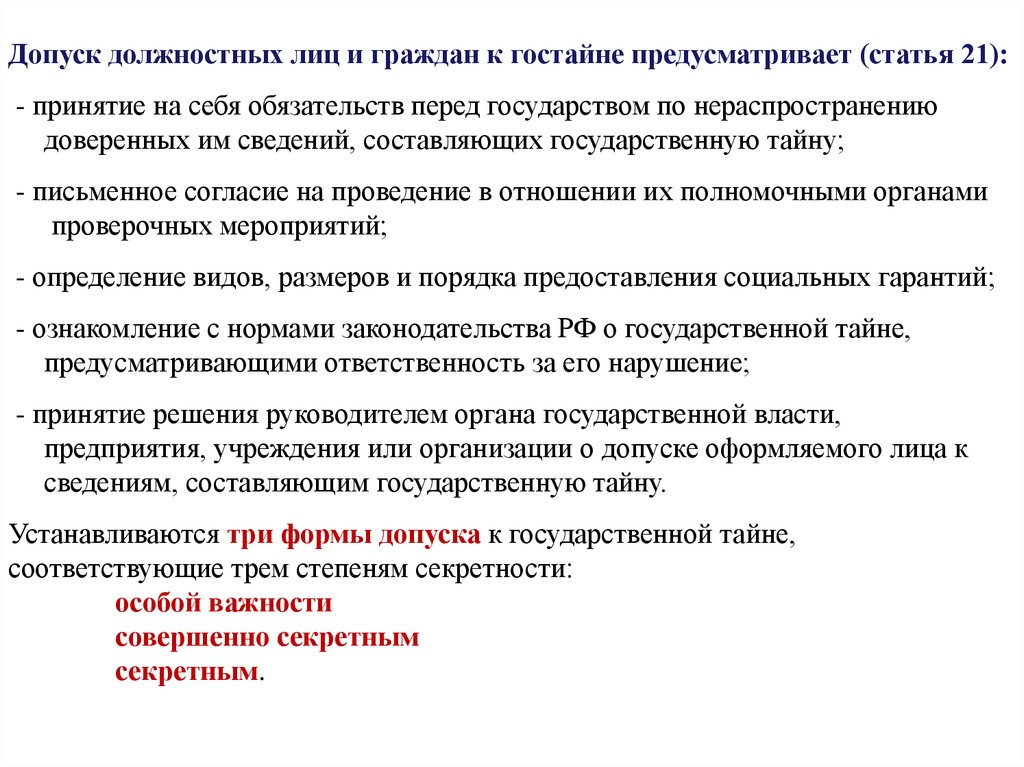

в) разрабатывает методические рекомендации: