Similar presentations:

Традиционные шифры перестановки. Шифры перестановки. Одно и двух направленные. Поточные и блочные шифры. Механизация шифрования

1.

Традиционные шифры перестановки. Шифрыперестановки. Одно и двух направленные.

Поточные и блочные шифры. Механизация

шифрования.

2.

Шифры перестановкиШифр перестановки один из самых старых и часто встречаемых методов шифрования.

Шифр перестановки заключается в том, что символы шифруемого текста

переставляются по определенным правилам внутри шифруемого блока символов.

Криптограмма и исходный текст состоят из одних и тех же букв.

3.

Самая простая перестановка — написать исходный текст задом наперед иодновременно разбить шифрограмму на группы из нескольких букв. Пусть группа

состоит из пяти букв. Например, из фразы

ПУСТЬ БУДЕТ ТАК, КАК МЫ ХОТЕЛИ

получится такой шифротекст:

ИЛЕТОХ ЫМ КАК КАТ ТЕДУБ ЬТСУП

4.

Шифр простой вертикальный перестановкиОткрытый текст пишется по горизонтали фиксированной ширины, а шифртекст

считывается по вертикали.

Для расшифрования такого текста достаточно написать шифртекст по вертикали той

же самой ширины, и затем прочитать открытый текст по горизонтали.

5.

Фраза «байты сохраняются в виде файлов» размещается следующим образом:байтысохр

аняютсявв

идефайлов

После считывания по вертикали получаем криптограмму: «баи анд йяе тюф

ыта ссй оял хво рвв» (если в последнем блоке не хватает символов, добавляется буква

х).

6.

Шифр двойной перестановкиВ таблицу записывается текст сообщения, а потом поочередно переставляются

столбцы, затем строки.

При расшифровке порядок перестановок обратный.

7.

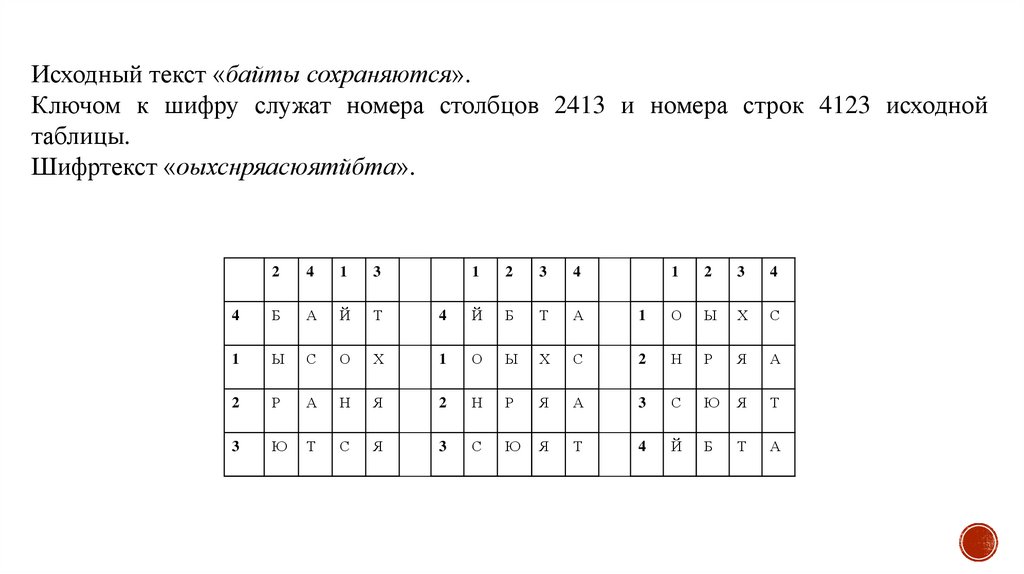

Исходный текст «байты сохраняются».Ключом к шифру служат номера столбцов 2413 и номера строк 4123 исходной

таблицы.

Шифртекст «оыхснряасюятйбта».

2

4

1

3

1

2

3

4

4

Б

А

Й

Т

1

Ы

С

О

2

Р

А

3

Ю

Т

1

2

3

4

4

Й

Б

Т

А

1

О

Ы

Х

С

Х

1

О

Ы

Х

С

2

Н

Р

Я

А

Н

Я

2

Н

Р

Я

А

3

С

Ю

Я

Т

С

Я

3

С

Ю

Я

Т

4

Й

Б

Т

А

8.

Магические квадратыМагический квадрат – квадратная таблица со вписанными в ее клетки

последовательными натуральными числами (с 1), в которой сумма по всем строкам,

столбцам и диагоналям одинакова.

9.

Текст вписывается в таблицу в соответствии с приведенной в ней нумерацией, затемтекст выписывается по строкам.

Надежность шифра: квадратов 3*3 – 1, 4*4 – 880, 5*5 – 250000.

Для расшифровки записать текст в таблицу по строкам и по ключу получить открытый

текст.

10.

Ключ:Текст: БИТЫ СОХРАНЯЮТСЯ В ВИДЕ ФАЙЛОВ

Шифртекст:

ИХОАСБЫТРЯВЯИСНТЮВЕОЛ_ЙДАФВ

И Х О

А С Б

ЫТ Р

Я В Я

И С Н

Т ЮВ

Е О Л

Й Д

АФ В

11.

Поточное шифрованиеПоточное шифрование состоит в том, что каждый бит открытого текста и

соответствующий бит ключа преобразовываются по определенному алгоритму

(например, складываются по модулю 2).

К достоинствам поточных шифров относятся высокая скорость шифрования,

относительная простота реализации и отсутствие размножения ошибок. Недостатком

является необходимость использовать для каждого сообщения другой ключ.

12.

Блочное шифрованиеПри блочном шифровании открытый текст сначала разбивается на равные по длине

блоки, затем применяется зависящая от ключа функция шифрования для

преобразования блока открытого текста длиной «m» бит в блок шифротекста такой же

длины.

При блочном шифровании каждый бит блока шифротекста зависит от значений всех

битов соответствующего блока открытого текста и никакие два блока открытого

текста не могут быть представлены одним и тем же блоком шифротекста.

informatics

informatics