Similar presentations:

Информационная этика и право, информационная безопасность

1.

Информационнаяэтика и право,

информационная

безопасность

2.

Информационное право• Право распоряжения состоит в том, что

только субъект-владелец информации

имеет право определять, кому эта

информация может быть предоставлена.

• Право владения должно обеспечивать

субъекту-владельцу информации

хранение информации в неизменном

виде. Никто, кроме него, не может ее

изменять.

• Право пользования предоставляет

субъекту владельцу информации право ее

использования только в своих интересах.

3.

Правила этикетадля электронной почты

• Всегда заполняйте поле «Тема» для своего

письма.

• Отвечая на пришедшее письмо, принято

цитировать некоторые его отрывки.

• Используйте ПРОПИСНЫЕ буквы, только если это

является действительно необходимым.

• В официальной переписке принято использовать

подпись, содержащую некоторую информацию об

авторе письма.

• Старайтесь не допускать грамматических ошибок.

• Не вставляйте в электронное письмо файлы

большого объема.

• В обычной переписке принято использовать

смайлики.

4.

Правила этикета для общенияв чате, форуме, телеконференции

• Следует быть тактичным и корректным в своих

высказываниях.

• Выбирайте себе псевдоним, или ник, не

оскорбляющий других участников чата.

• Обращаясь к кому-либо, пишите его ник в начале

вашей фразы.

• Не повторяйте многократно одну и ту ж е фразу.

• Не используйте много прописных букв и

восклицательных знаков.

• Не злоупотребляйте смайликами.

• Уходя из чата, не забудьте попрощаться с вашими

собеседниками.

5.

Информационная безопасность• Информационная среда –это совокупность

условий, средств и методов на базе

компьютерных систем, предназначенных для

создания и использования информационных

ресурсов.

• Информационные угрозы – совокупность

факторов, представляющих опасность для

функционирования информационной среды.

• Информационная безопасность –

совокупность мер по защите

информационной среды общества и

человека.

6.

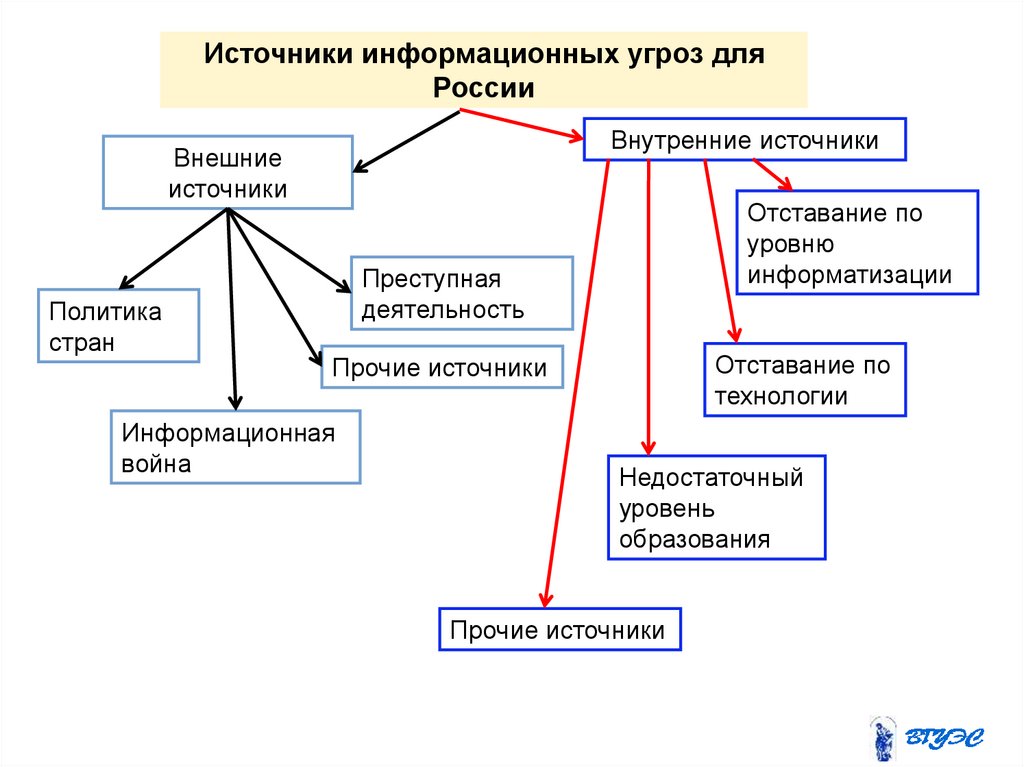

Источники информационных угроз дляРоссии

Внутренние источники

Внешние

источники

Политика

стран

Отставание по

уровню

информатизации

Преступная

деятельность

Отставание по

технологии

Прочие источники

Информационная

война

Недостаточный

уровень

образования

Прочие источники

7.

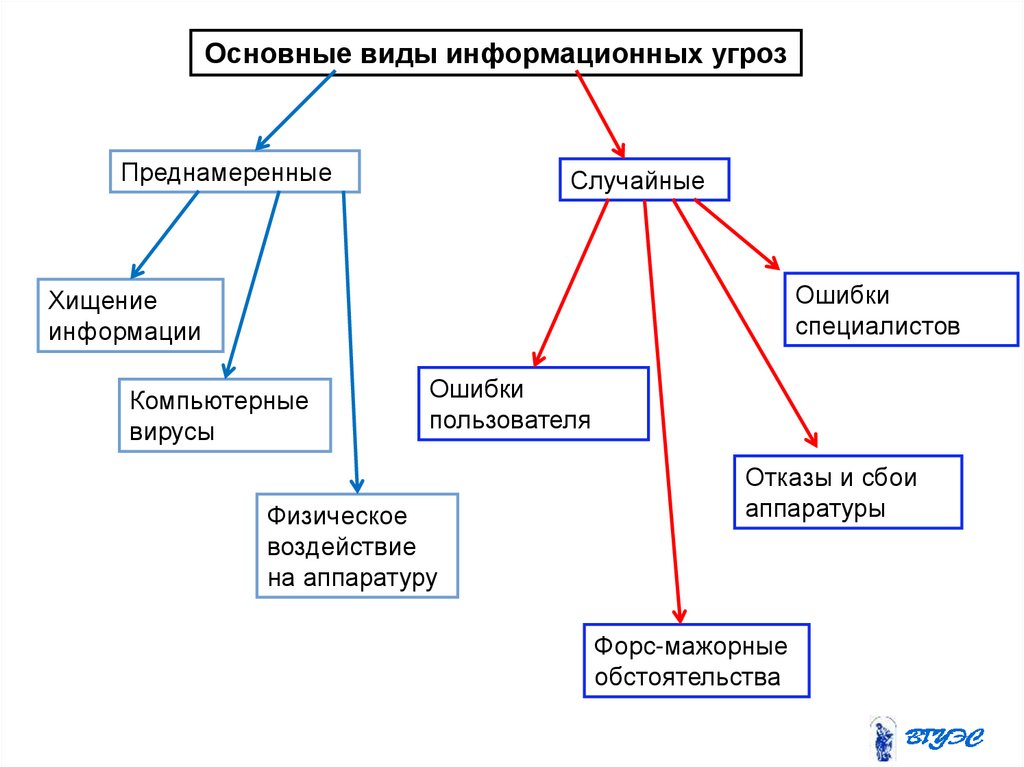

Основные виды информационных угрозПреднамеренные

Случайные

Ошибки

специалистов

Хищение

информации

Компьютерные

вирусы

Ошибки

пользователя

Физическое

воздействие

на аппаратуру

Отказы и сбои

аппаратуры

Форс-мажорные

обстоятельства

8.

8Использование материалов презентации

Использование данной презентации, может осуществляться только при условии соблюдения требований законов РФ

об авторском праве и интеллектуальной собственности, а также с учетом требований настоящего Заявления.

Презентация является собственностью авторов. Разрешается распечатывать копию любой части презентации для

личного некоммерческого использования, однако не допускается распечатывать какую-либо часть презентации с

любой иной целью или по каким-либо причинам вносить изменения в любую часть презентации. Использование

любой части презентации в другом произведении, как в печатной, электронной, так и иной форме, а также

использование любой части презентации в другой презентации посредством ссылки или иным образом допускается

только после получения письменного согласия авторов.

internet

internet culturology

culturology