Similar presentations:

Сравнительный анализ средств защиты информации от несанкционированного доступа «Блокхост-Сеть 2.0» и «Dallas Lock 8.0-С»

1. Сравнительный анализ средств защиты информации от несанкционированного доступа «Блокхост-Сеть 2.0» и «Dallas Lock 8.0-С»

Подготовил: студент группы N3355 факультета БИТНауменко В.C.

Санкт-Петербург, 2018

2. Министерство образования и науки Российской Федерации Федеральное государственное автономное образовательное учреждение

Министерство образования и науки Российской ФедерацииФедеральное государственное автономное образовательное

учреждение высшего образования

«Санкт-Петербургский национальный исследовательский

университет информационных технологий, механики и оптики»

Факультет: Безопасности информационных технологий

Сравнительный анализ средств защиты информации от

несанкционированного доступа «Блокхост-Сеть 2.0» и «Dallas

Lock 8.0-С»

Выполнил: Науменко Валентин, гр. N3355

Преподаватель: Югансон Андрей Николаевич

3. Основные понятия

«Сравнение СЗИ от НСД Блокхост-Сеть 2.0 и Dallas Lock 8.0,Науменко Валентин»

Основные понятия

Средства защиты информации – это совокупность инженернотехнических, электрических, электронных, оптических и других

устройств, приборов и технических систем, а также иных

вещных элементов, используемых для решения различных

задач по защите информации, в том числе предупреждения

утечки и обеспечения безопасности защищаемой информации.

3

4. Основные понятия

«Сравнение СЗИ от НСД Блокхост-Сеть 2.0 и Dallas Lock 8.0,Науменко Валентин»

Основные понятия

Несанкционированный доступ – доступ к информации в

нарушение должностных полномочий сотрудника, доступ к

закрытой для публичного доступа информации со стороны

лиц, не имеющих разрешения на доступ к ней.

4

5. Dallas Lock 8.0

«Сравнение СЗИ от НСД Блокхост-Сеть 2.0 и Dallas Lock 8.0,Науменко Валентин»

Dallas Lock 8.0

Dallas Lock 8.0 – сертифицированная система защиты

информации накладного типа для автономных и сетевых

АРМ (применима для сложных сетевых инфраструктур)

является флагманским решением в продуктовой линейке

ЦЗИ ООО «Конфидент» и одним из самых популярных и

востребованных решений на рынке систем защиты

информации.

5

6. Блокхост-Сеть 2.0

«Сравнение СЗИ от НСД Блокхост-Сеть 2.0 и Dallas Lock 8.0,Науменко Валентин»

Блокхост-Сеть 2.0

Средство защиты информации «Блокхост-Сеть 2.0»

предназначено для защиты информационных ресурсов от

несанкционированного доступа в локальных

вычислительных сетях. «Блокхост-Сеть 2.0» дополняет и

усиливает собственные возможности защиты операционной

системы, создавая тем самым доверенную рабочую среду

функционирования процессов.

6

7. Рассматриваемый функционал

«Сравнение СЗИ от НСД Блокхост-Сеть 2.0 и Dallas Lock 8.0,Науменко Валентин»

Рассматриваемый функционал

двухфакторная аутентификация с применением персональных

идентификаторов;

дискреционный и мандатный механизмы контроля доступа;

контроль целостности;

контроль печати;

контроль внешних устройств;

использование аппаратных идентификаторов;

Аудит (журналирование).

7

8. Нефункциональные аспекты сравнения

«Сравнение СЗИ от НСД Блокхост-Сеть 2.0 и Dallas Lock 8.0,Науменко Валентин»

Нефункциональные аспекты сравнения

Доступность дистрибутивов: нет предпочтения;

Процесс установки: БХС;

Простота процесса удаления: нет предпочтения;

Документация, ее полнота: БХС;

Наивысший уровень секретности: DL;

Допустимые информационные системы: нет предпочтения;

Интерфейс: нет предпочтения;

Цены: БХС.

Итог: БХС

8

9.

«Сравнение СЗИ от НСД Блокхост-Сеть 2.0 и Dallas Lock 8.0,Науменко Валентин»

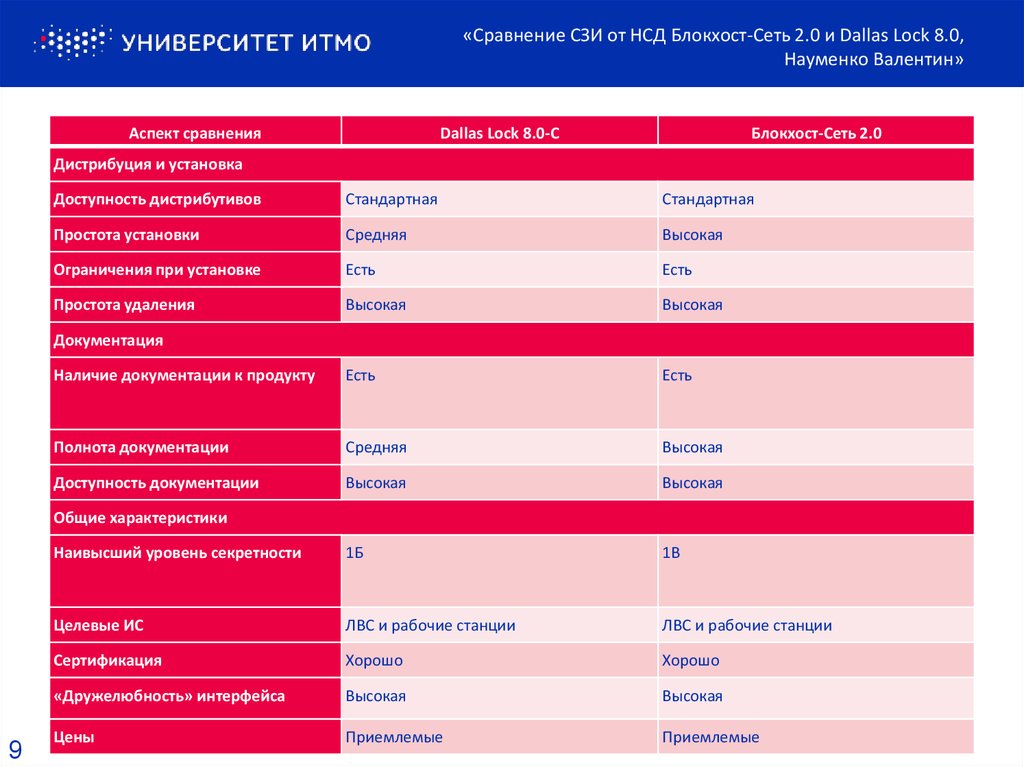

Аспект сравнения

Dallas Lock 8.0-C

Блокхост-Сеть 2.0

Дистрибуция и установка

Доступность дистрибутивов

Стандартная

Стандартная

Простота установки

Средняя

Высокая

Ограничения при установке

Есть

Есть

Простота удаления

Высокая

Высокая

Наличие документации к продукту

Есть

Есть

Полнота документации

Средняя

Высокая

Доступность документации

Высокая

Высокая

Наивысший уровень секретности

1Б

1В

Целевые ИС

ЛВС и рабочие станции

ЛВС и рабочие станции

Сертификация

Хорошо

Хорошо

«Дружелюбность» интерфейса

Высокая

Высокая

Цены

Приемлемые

Приемлемые

Документация

Общие характеристики

9

10. Дискреционная и мандатная модели разграничения доступа

«Сравнение СЗИ от НСД Блокхост-Сеть 2.0 и Dallas Lock 8.0,Науменко Валентин»

Дискреционная и мандатная модели

разграничения доступа

10

11. Сравнение по следующим критериям:

«Сравнение СЗИ от НСД Блокхост-Сеть 2.0 и Dallas Lock 8.0,Науменко Валентин»

Сравнение по следующим критериям:

контроль обращений к защищаемым объектам

файловой системы с использованием штатных

средств;

устойчивость к атакам из-под системных

учетных записей;

чтение теневых копий защищаемых файлов.

11

12. Защищаемые файлы

«Сравнение СЗИ от НСД Блокхост-Сеть 2.0 и Dallas Lock 8.0,Науменко Валентин»

Защищаемые файлы

Dallas Lock:

C:\Docs\balanced.txt – для

проверки работы подсистемы

дискреционного доступа;

С:\TopSecret\secretdoc.txt –

для проверки работы

подсистемы мандатного

доступа.

12

Блокхост-Сеть:

C:\Docs\balanced.txt - для

проверки работы подсистемы

дискреционного доступа;

C:\VeryScretPapka\ochsecret.txt

- для проверки работы

подсистемы мандатного

доступа.

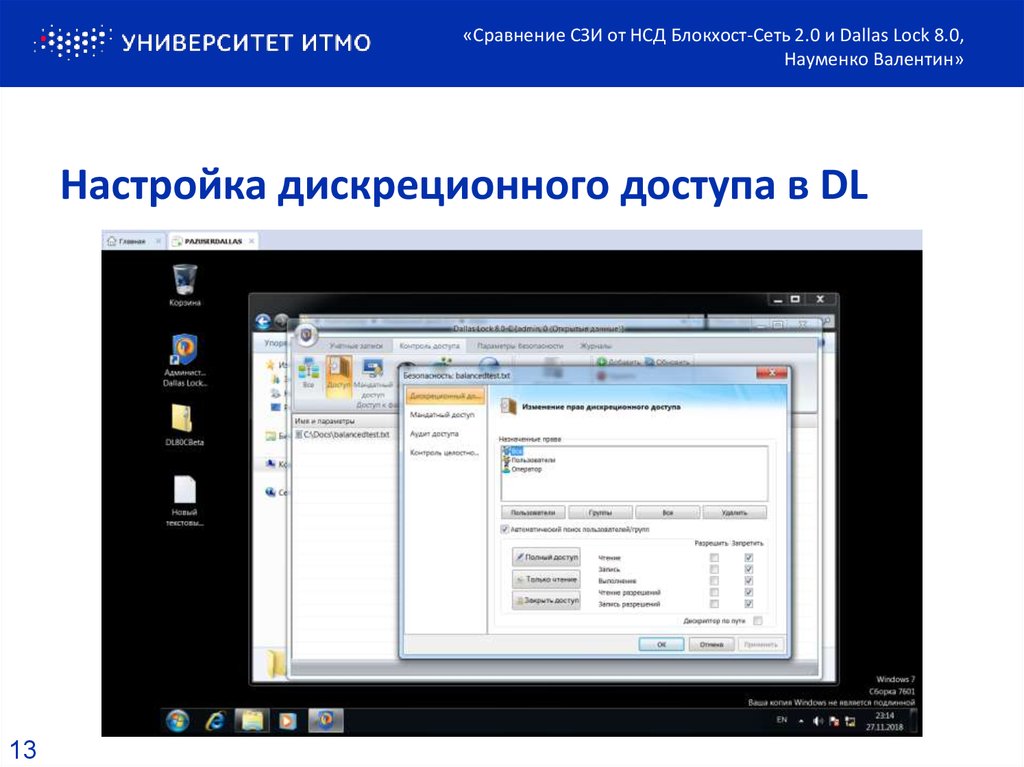

13. Настройка дискреционного доступа в DL

«Сравнение СЗИ от НСД Блокхост-Сеть 2.0 и Dallas Lock 8.0,Науменко Валентин»

Настройка дискреционного доступа в DL

13

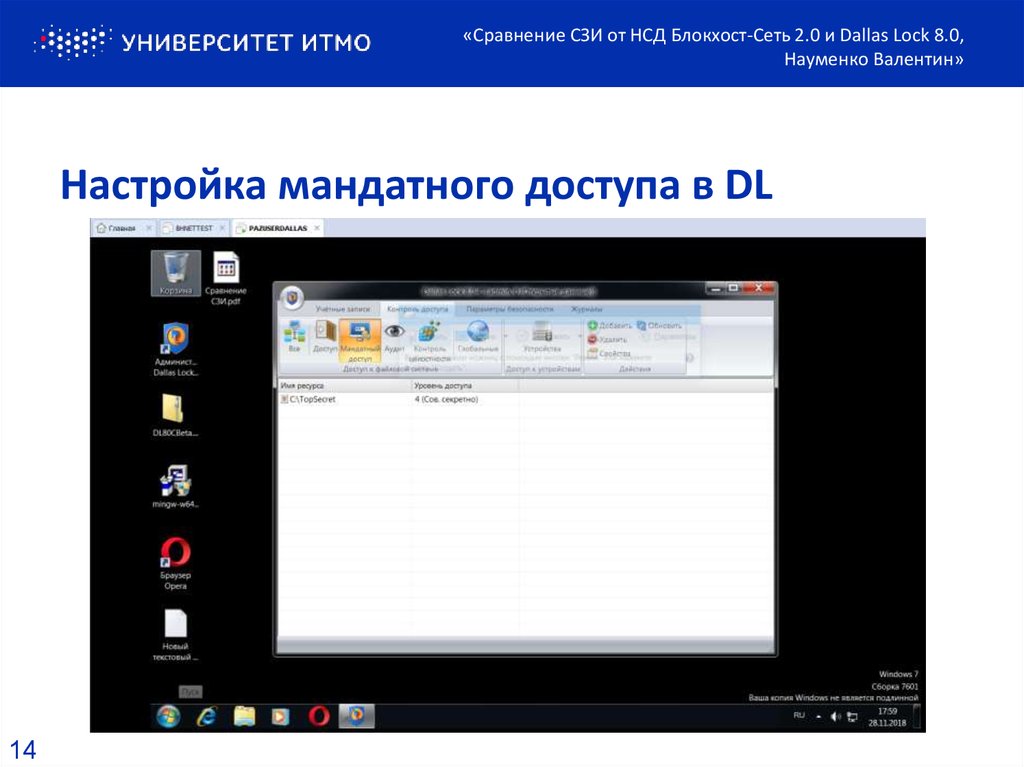

14. Настройка мандатного доступа в DL

«Сравнение СЗИ от НСД Блокхост-Сеть 2.0 и Dallas Lock 8.0,Науменко Валентин»

Настройка мандатного доступа в DL

14

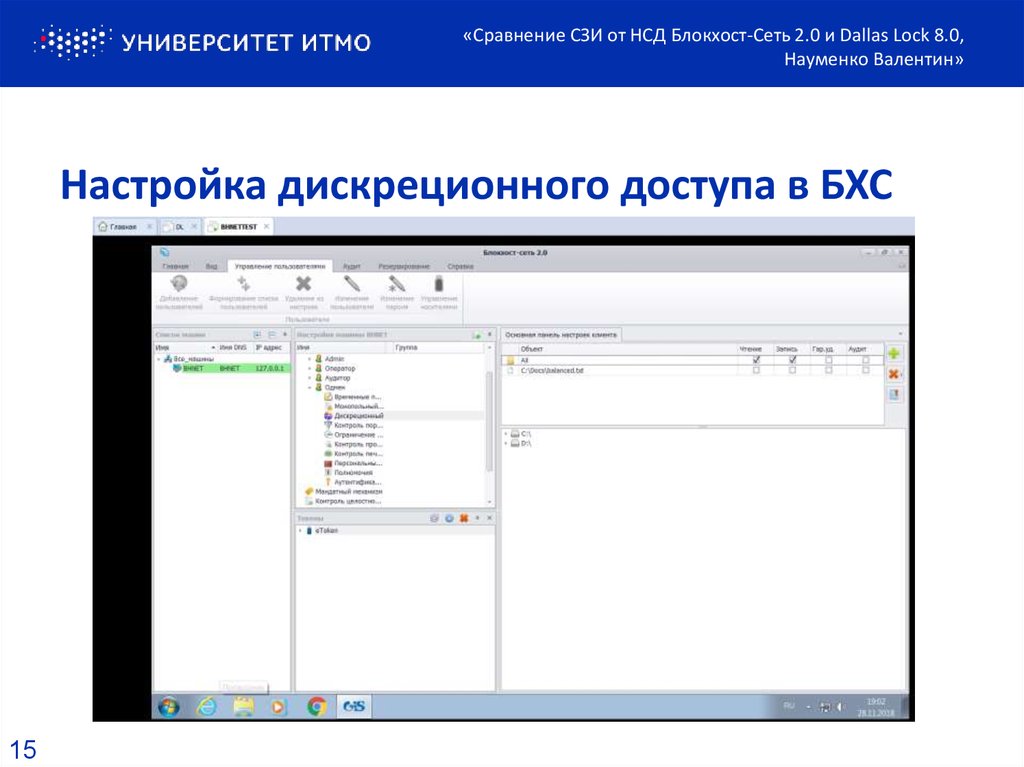

15. Настройка дискреционного доступа в БХС

«Сравнение СЗИ от НСД Блокхост-Сеть 2.0 и Dallas Lock 8.0,Науменко Валентин»

Настройка дискреционного доступа в БХС

15

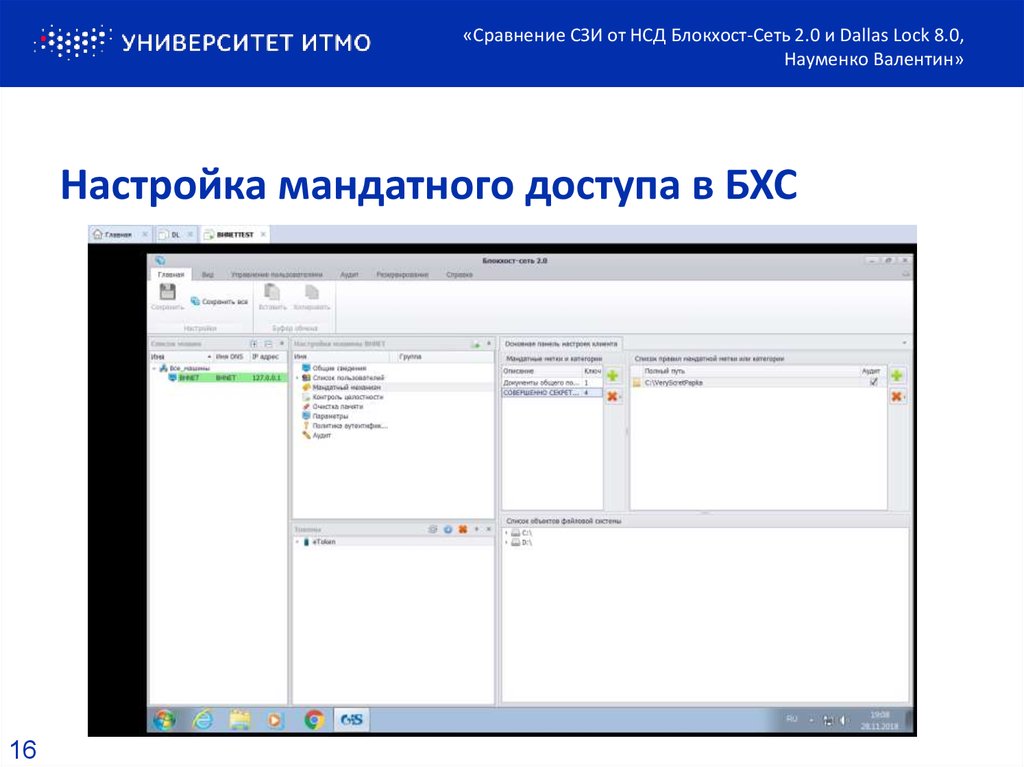

16. Настройка мандатного доступа в БХС

«Сравнение СЗИ от НСД Блокхост-Сеть 2.0 и Dallas Lock 8.0,Науменко Валентин»

Настройка мандатного доступа в БХС

16

17. Проверка на устойчивость к атакам из-под системных учетных записей Dallas Lock

«Сравнение СЗИ от НСД Блокхост-Сеть 2.0 и Dallas Lock 8.0,Науменко Валентин»

Проверка на устойчивость к атакам из-под

системных учетных записей

Dallas Lock

17

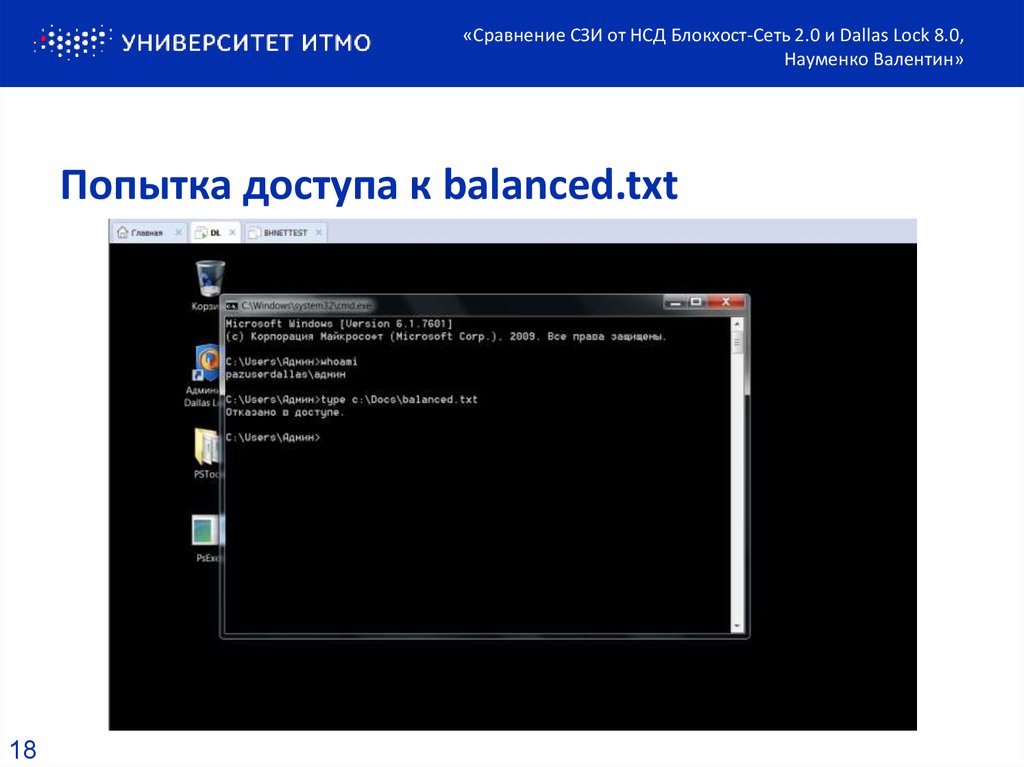

18. Попытка доступа к balanced.txt

«Сравнение СЗИ от НСД Блокхост-Сеть 2.0 и Dallas Lock 8.0,Науменко Валентин»

Попытка доступа к balanced.txt

18

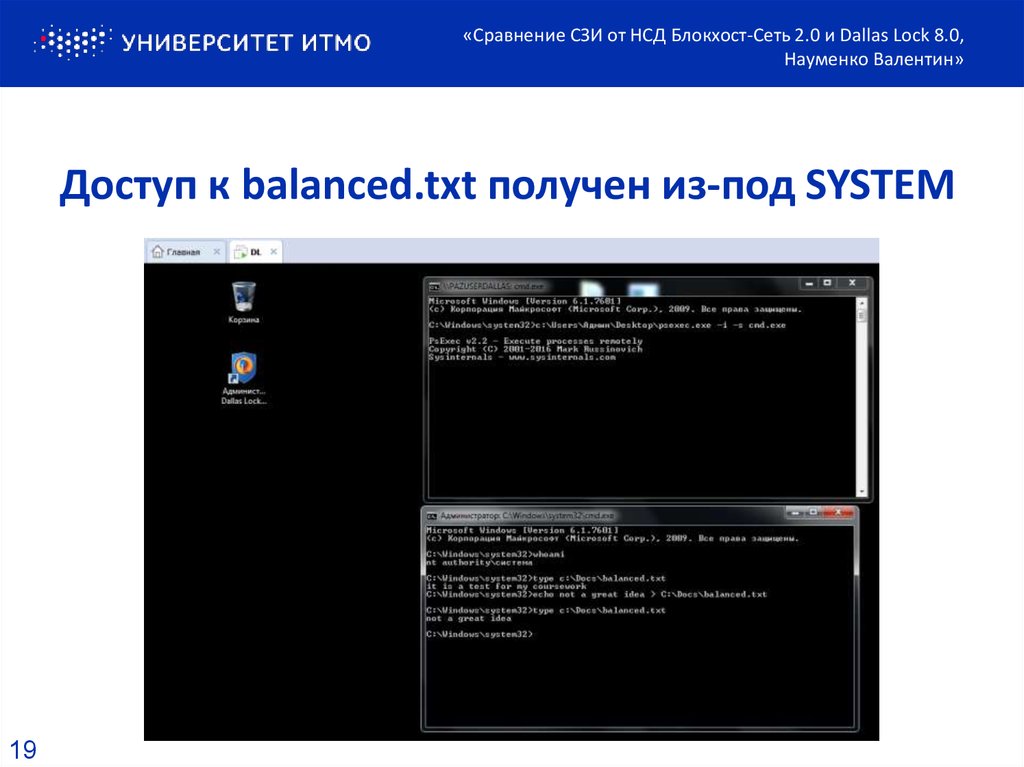

19. Доступ к balanced.txt получен из-под SYSTEM

«Сравнение СЗИ от НСД Блокхост-Сеть 2.0 и Dallas Lock 8.0,Науменко Валентин»

Доступ к balanced.txt получен из-под SYSTEM

19

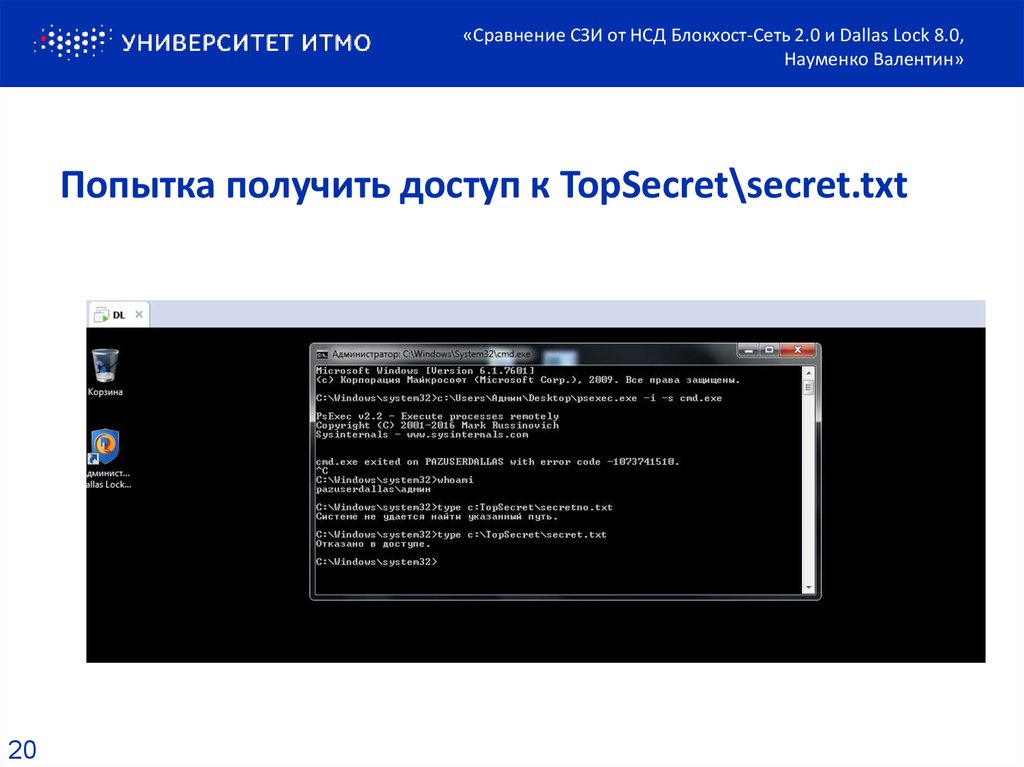

20. Попытка получить доступ к TopSecret\secret.txt

«Сравнение СЗИ от НСД Блокхост-Сеть 2.0 и Dallas Lock 8.0,Науменко Валентин»

Попытка получить доступ к TopSecret\secret.txt

20

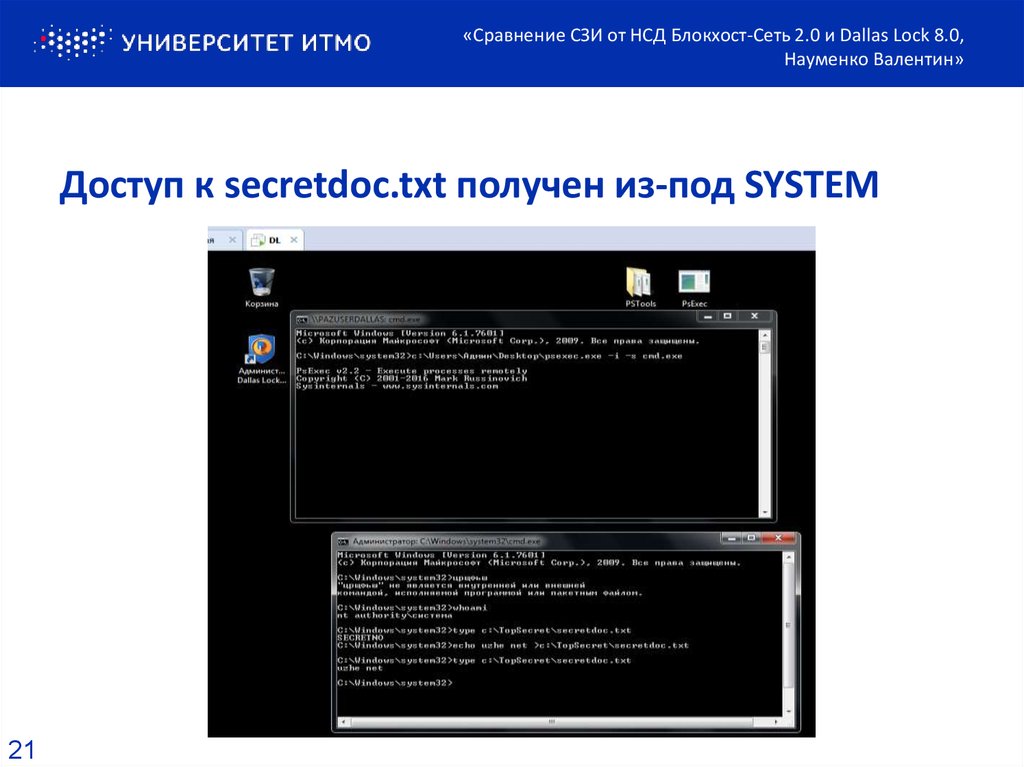

21. Доступ к secretdoc.txt получен из-под SYSTEM

«Сравнение СЗИ от НСД Блокхост-Сеть 2.0 и Dallas Lock 8.0,Науменко Валентин»

Доступ к secretdoc.txt получен из-под SYSTEM

21

22. Блокхост-Сеть 2.0

«Сравнение СЗИ от НСД Блокхост-Сеть 2.0 и Dallas Lock 8.0,Науменко Валентин»

Блокхост-Сеть 2.0

22

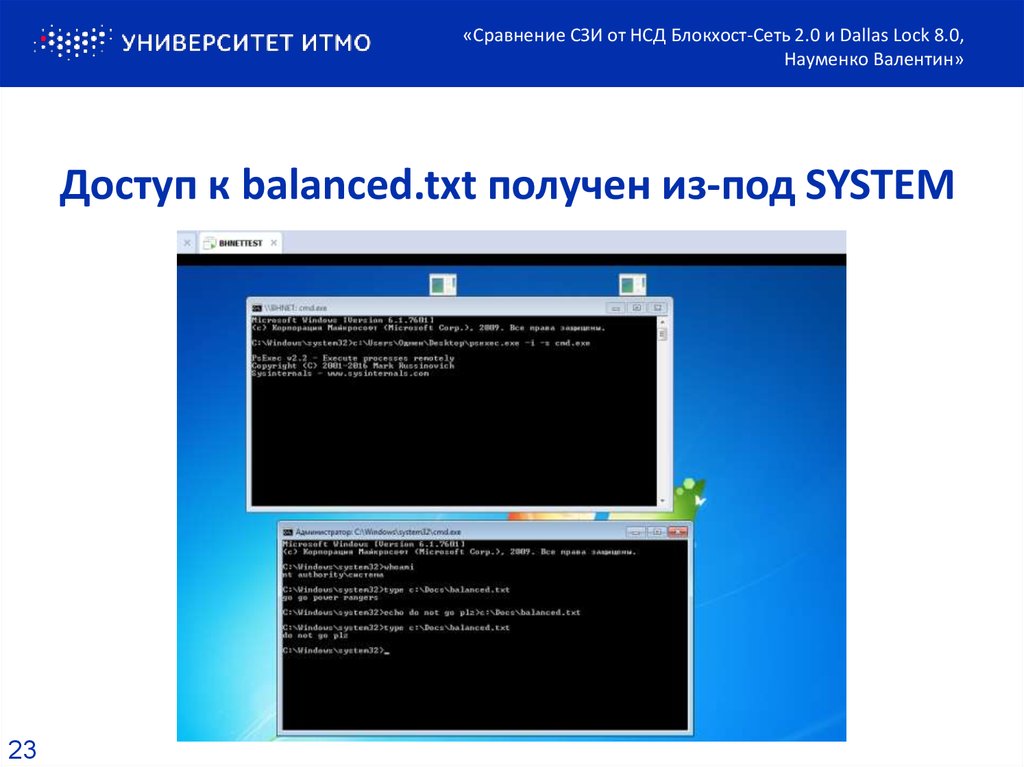

23. Доступ к balanced.txt получен из-под SYSTEM

«Сравнение СЗИ от НСД Блокхост-Сеть 2.0 и Dallas Lock 8.0,Науменко Валентин»

Доступ к balanced.txt получен из-под SYSTEM

23

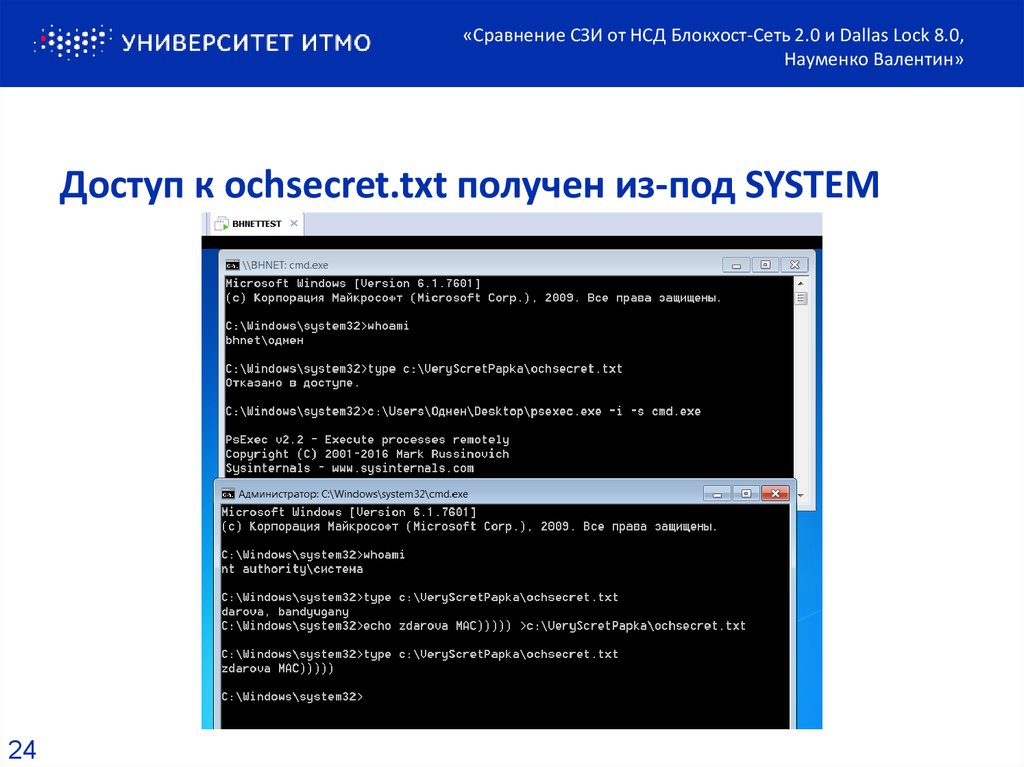

24. Доступ к ochsecret.txt получен из-под SYSTEM

«Сравнение СЗИ от НСД Блокхост-Сеть 2.0 и Dallas Lock 8.0,Науменко Валентин»

Доступ к ochsecret.txt получен из-под SYSTEM

24

25. Чтение теневых копий защищаемых файлов Dallas Lock

«Сравнение СЗИ от НСД Блокхост-Сеть 2.0 и Dallas Lock 8.0,Науменко Валентин»

Чтение теневых копий защищаемых файлов

Dallas Lock

25

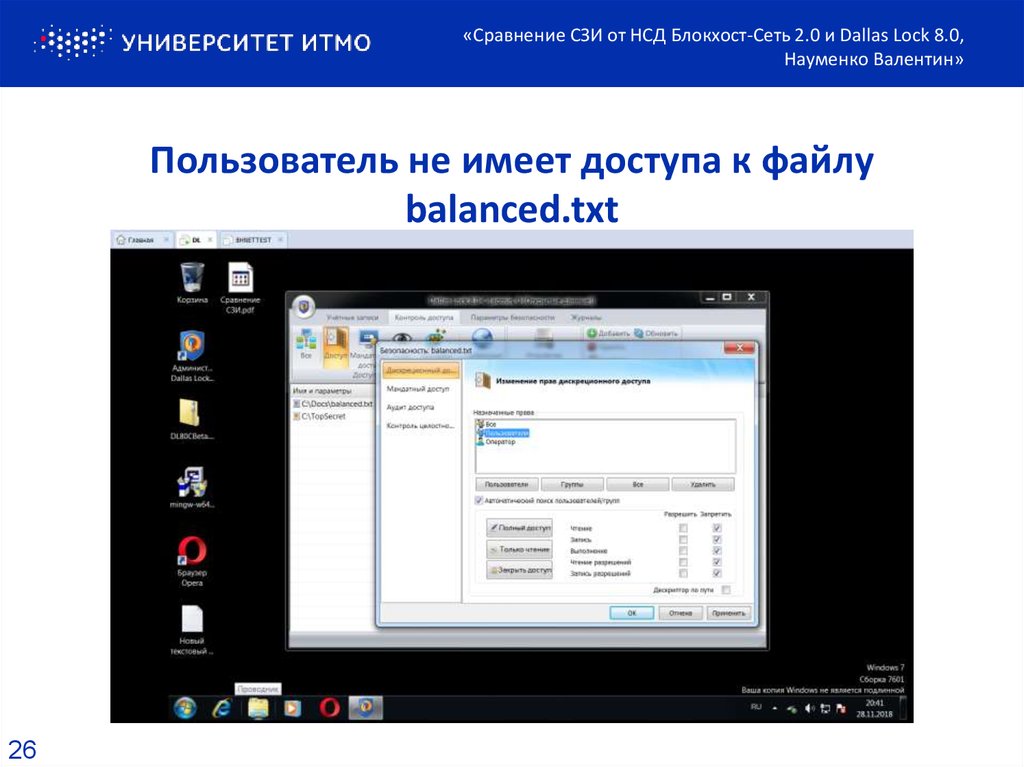

26. Пользователь не имеет доступа к файлу balanced.txt

«Сравнение СЗИ от НСД Блокхост-Сеть 2.0 и Dallas Lock 8.0,Науменко Валентин»

Пользователь не имеет доступа к файлу

balanced.txt

26

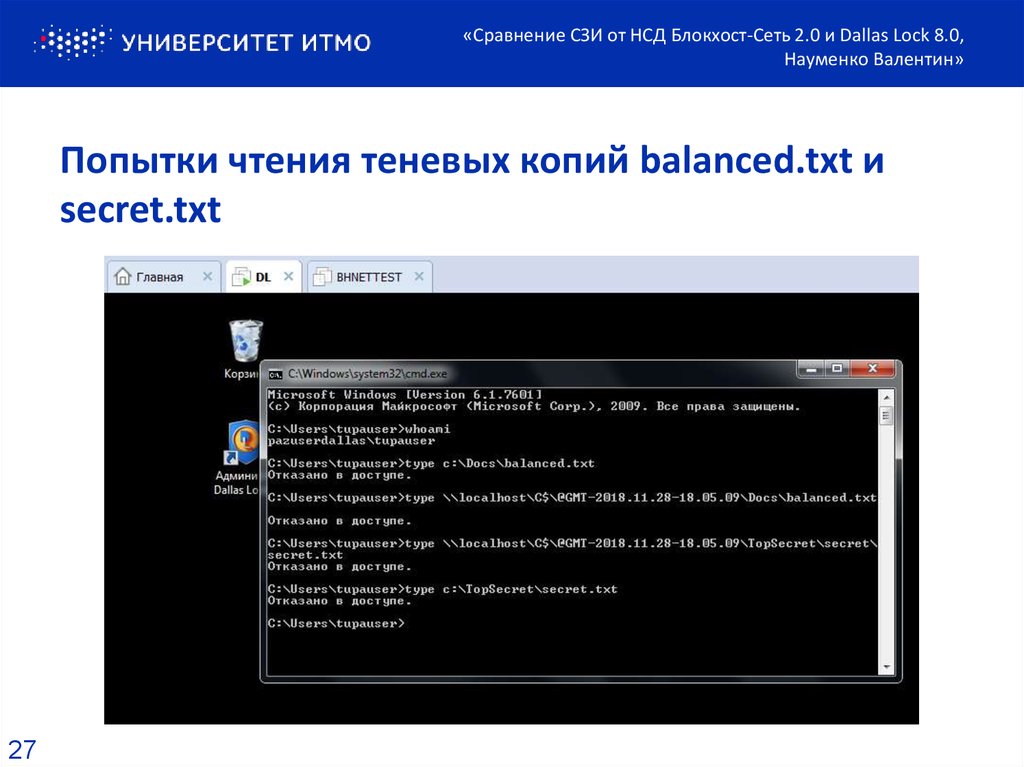

27. Попытки чтения теневых копий balanced.txt и secret.txt

«Сравнение СЗИ от НСД Блокхост-Сеть 2.0 и Dallas Lock 8.0,Науменко Валентин»

Попытки чтения теневых копий balanced.txt и

secret.txt

27

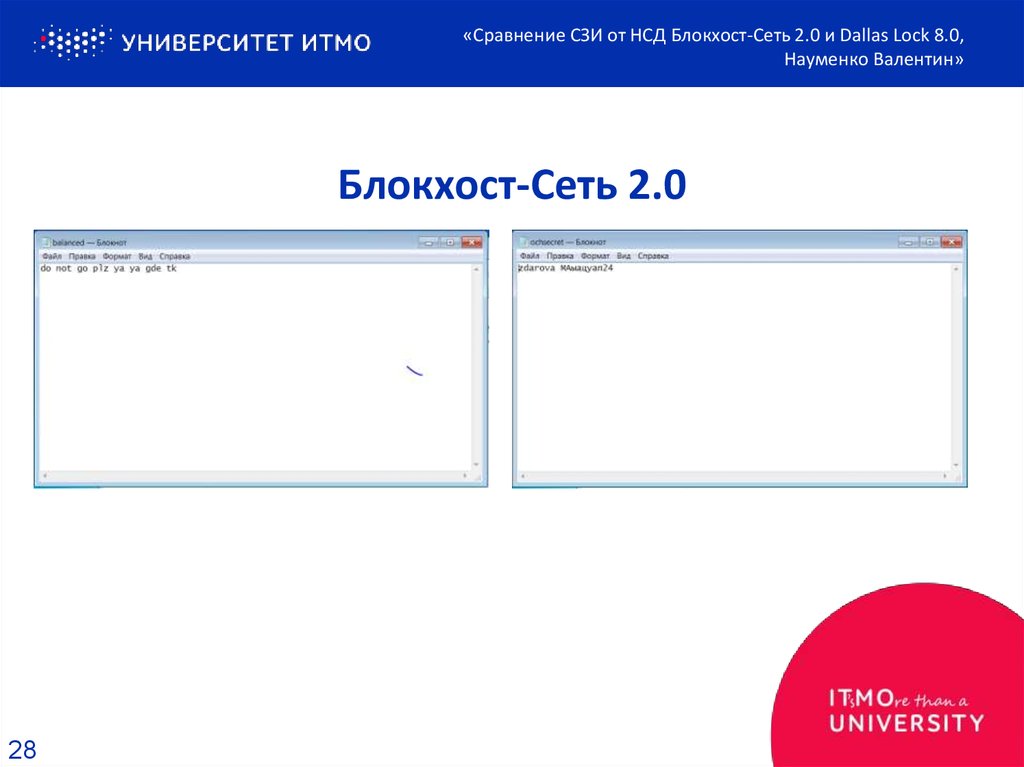

28. Блокхост-Сеть 2.0

«Сравнение СЗИ от НСД Блокхост-Сеть 2.0 и Dallas Lock 8.0,Науменко Валентин»

Блокхост-Сеть 2.0

28

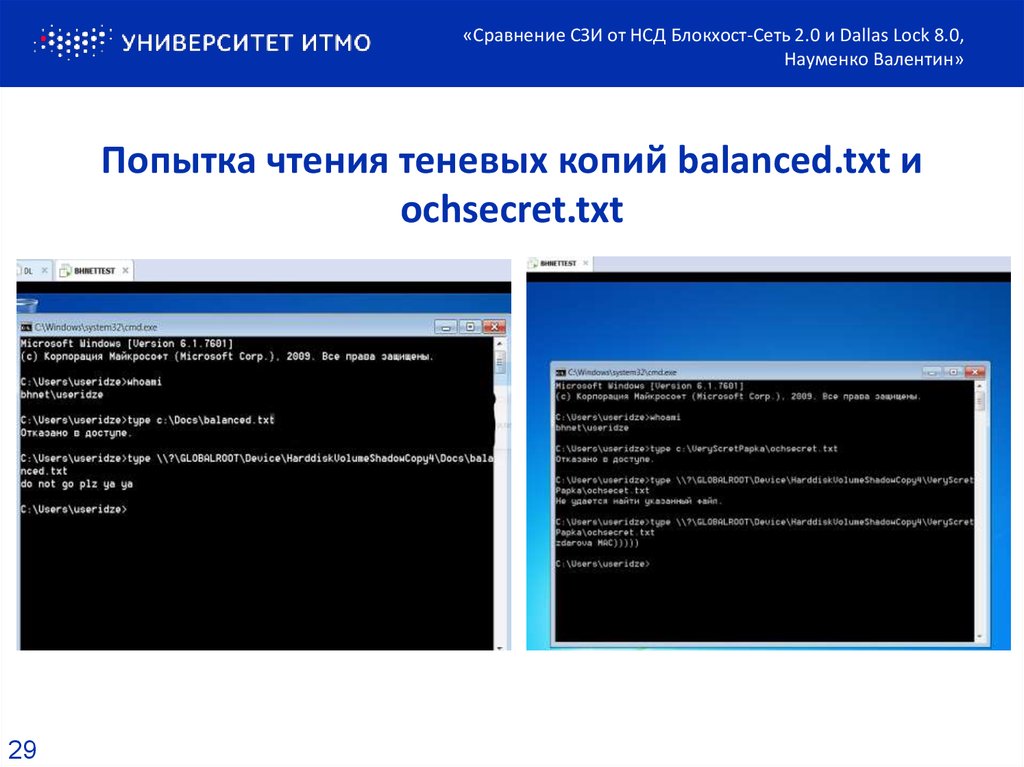

29. Попытка чтения теневых копий balanced.txt и ochsecret.txt

«Сравнение СЗИ от НСД Блокхост-Сеть 2.0 и Dallas Lock 8.0,Науменко Валентин»

Попытка чтения теневых копий balanced.txt и

ochsecret.txt

29

30. Результат сравнения работы DAC и MAC

«Сравнение СЗИ от НСД Блокхост-Сеть 2.0 и Dallas Lock 8.0,Науменко Валентин»

Результат сравнения работы DAC и MAC

Критерий

30

Dallas Lock

Блокхост-Сеть

Дискреционный принцип контроля

доступа

2

1

Контроль обращений к объектам с

использованием штатных средств

1

1

Устойчивость к атакам из-под

системных учетных записей

0

0

Защита теневых копий

1

0

Мандатный принцип контроля доступа

2

1

Контроль обращений к объектам с

использованием штатных средств

1

1

Устойчивость к атакам из-под

системных учетных записей

0

0

Защита теневых копий

1

0

ИТОГ:

4

2

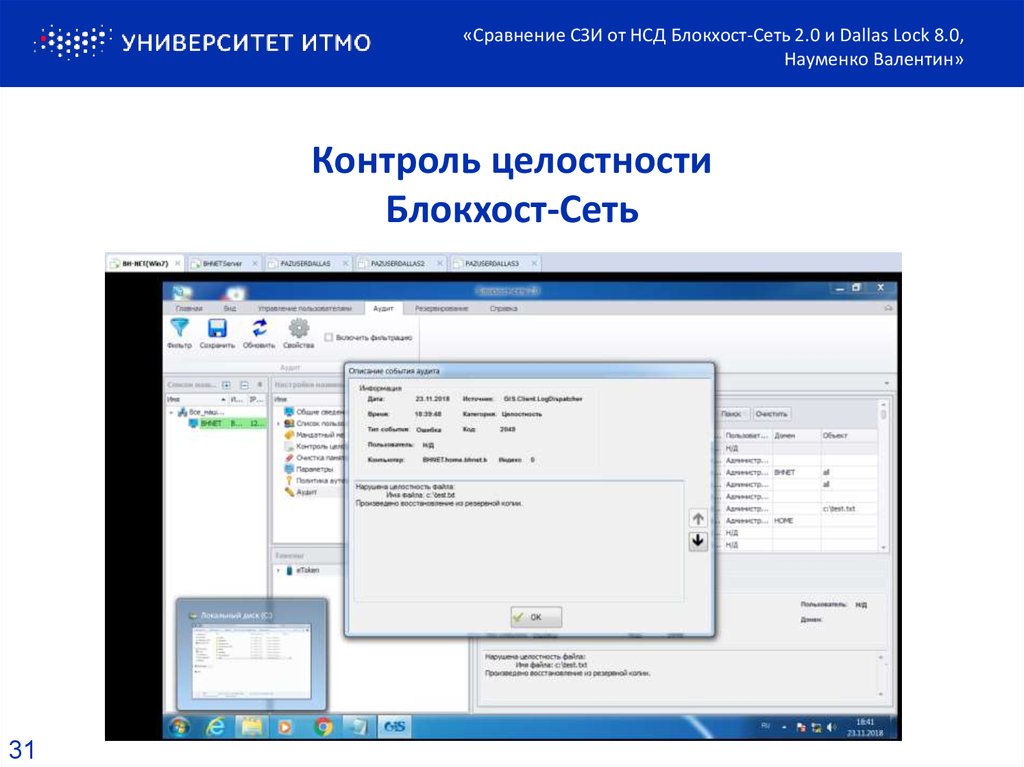

31. Контроль целостности Блокхост-Сеть

«Сравнение СЗИ от НСД Блокхост-Сеть 2.0 и Dallas Lock 8.0,Науменко Валентин»

Контроль целостности

Блокхост-Сеть

31

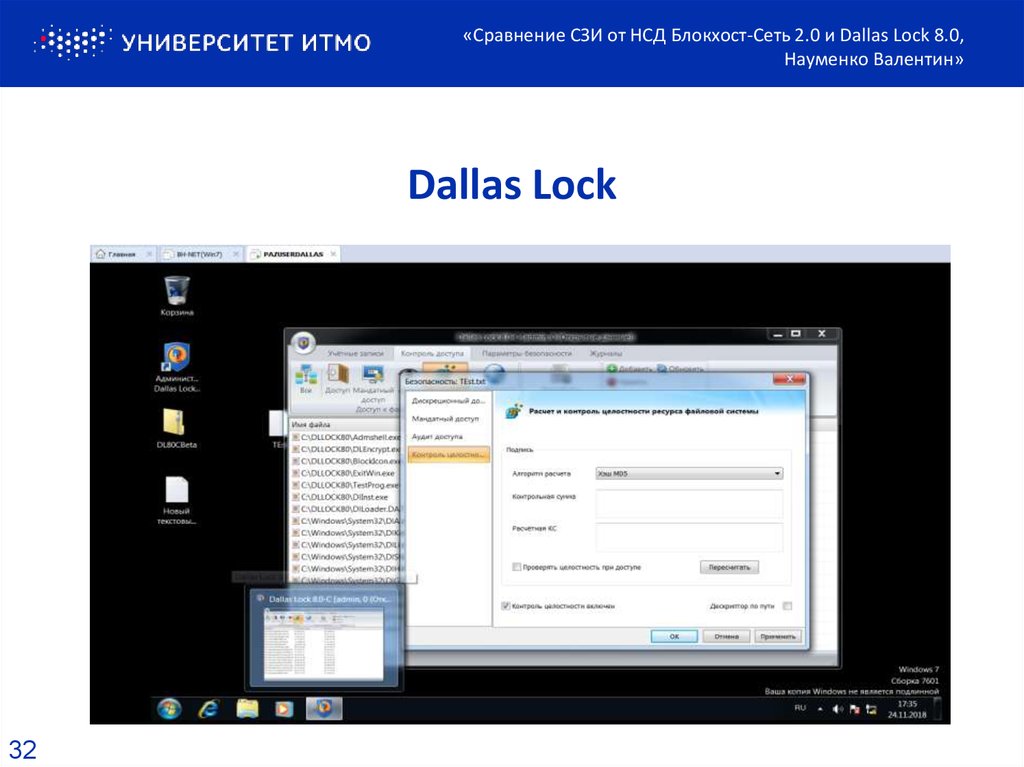

32. Dallas Lock

«Сравнение СЗИ от НСД Блокхост-Сеть 2.0 и Dallas Lock 8.0,Науменко Валентин»

Dallas Lock

32

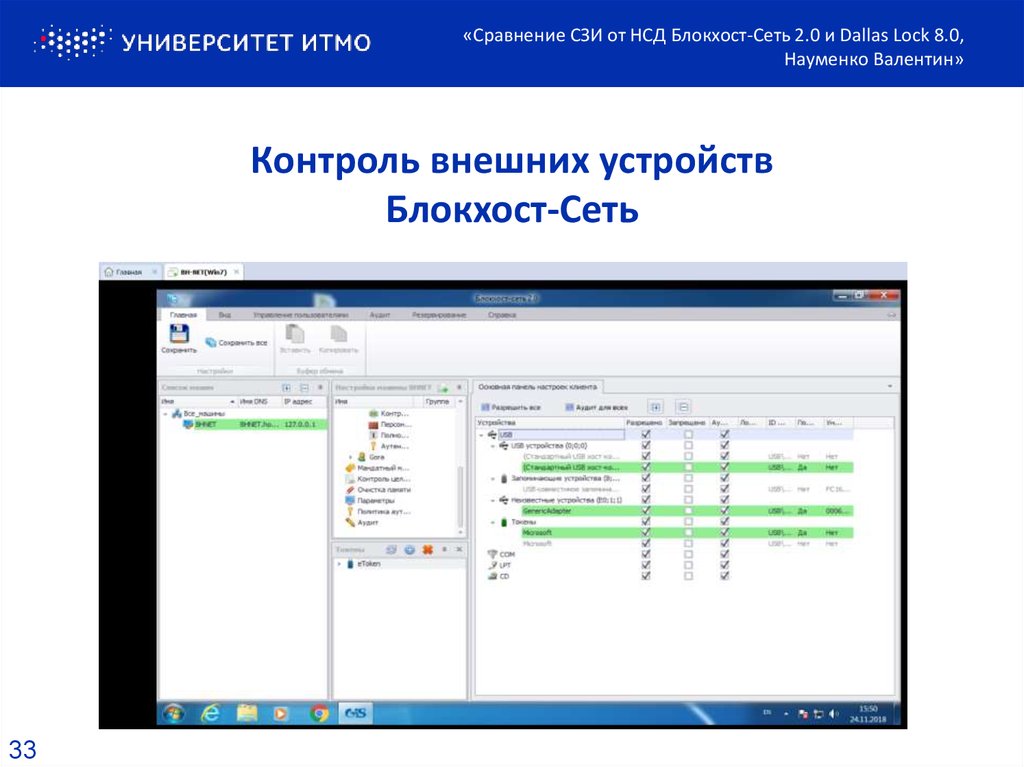

33. Контроль внешних устройств Блокхост-Сеть

«Сравнение СЗИ от НСД Блокхост-Сеть 2.0 и Dallas Lock 8.0,Науменко Валентин»

Контроль внешних устройств

Блокхост-Сеть

33

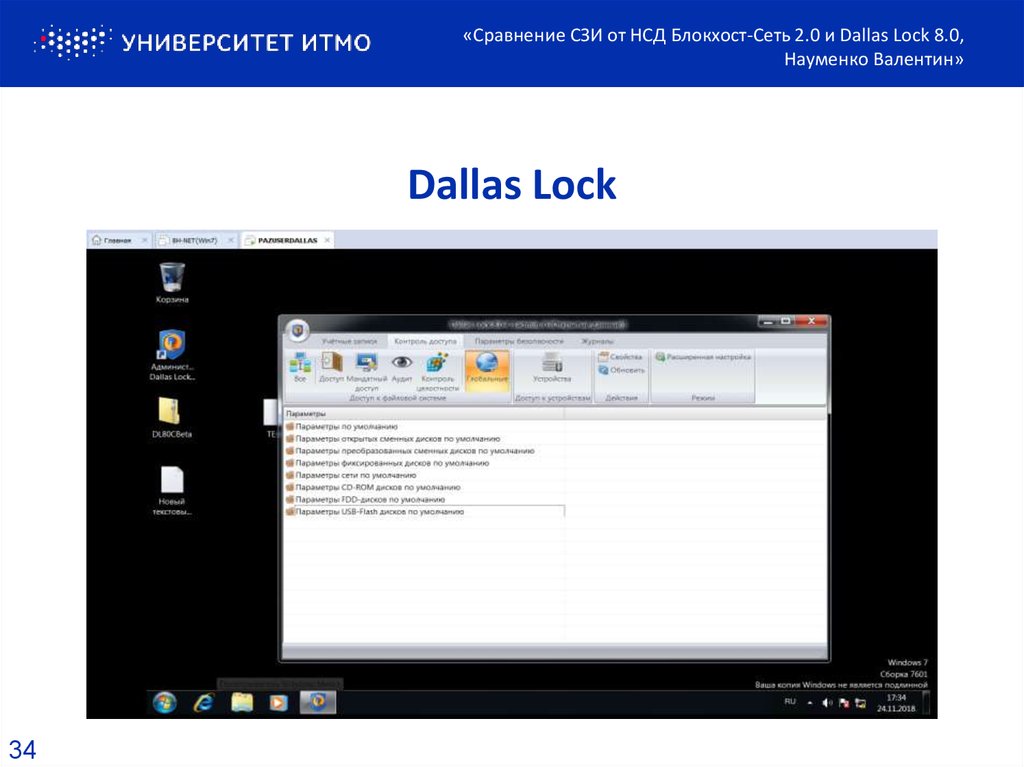

34. Dallas Lock

«Сравнение СЗИ от НСД Блокхост-Сеть 2.0 и Dallas Lock 8.0,Науменко Валентин»

Dallas Lock

34

35. Использование аппаратных идентификаторов

«Сравнение СЗИ от НСД Блокхост-Сеть 2.0 и Dallas Lock 8.0,Науменко Валентин»

Использование аппаратных идентификаторов

35

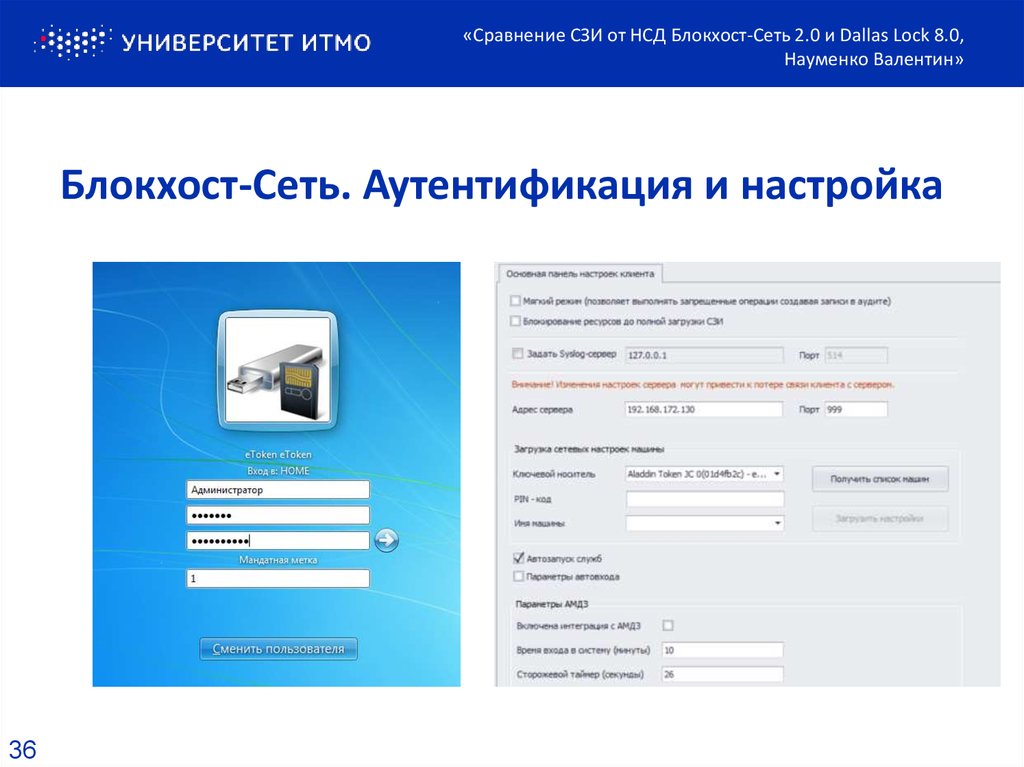

36. Блокхост-Сеть. Аутентификация и настройка

«Сравнение СЗИ от НСД Блокхост-Сеть 2.0 и Dallas Lock 8.0,Науменко Валентин»

Блокхост-Сеть. Аутентификация и настройка

36

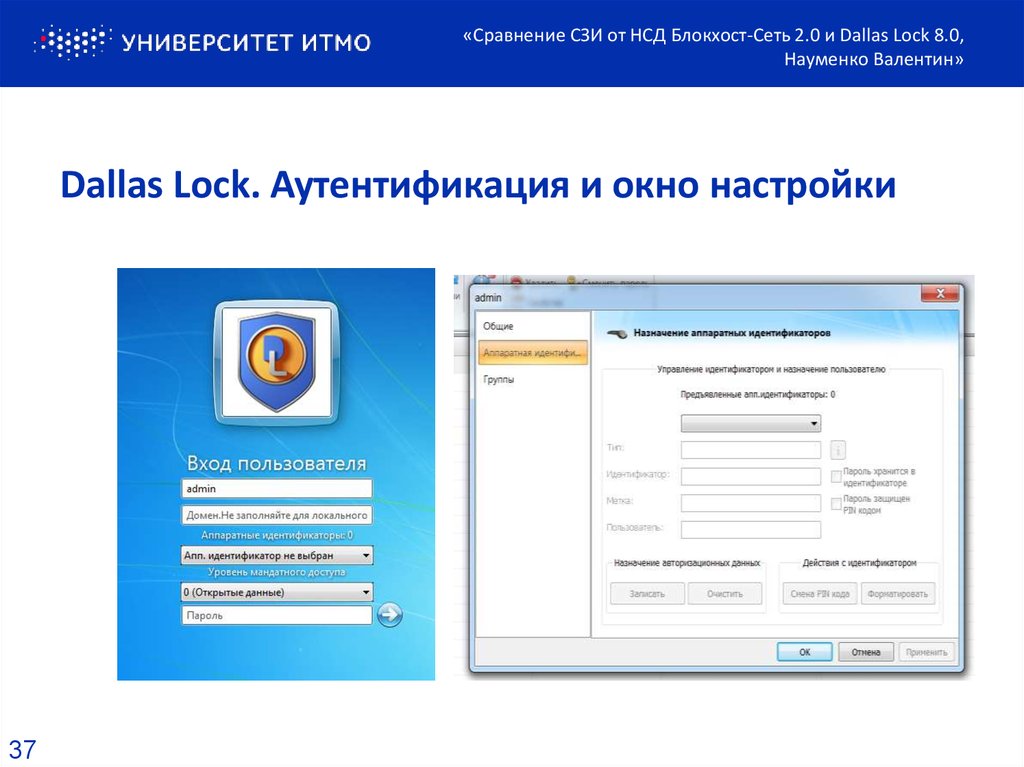

37. Dallas Lock. Аутентификация и окно настройки

«Сравнение СЗИ от НСД Блокхост-Сеть 2.0 и Dallas Lock 8.0,Науменко Валентин»

Dallas Lock. Аутентификация и окно настройки

37

38. Контроль печати

«Сравнение СЗИ от НСД Блокхост-Сеть 2.0 и Dallas Lock 8.0,Науменко Валентин»

Контроль печати

38

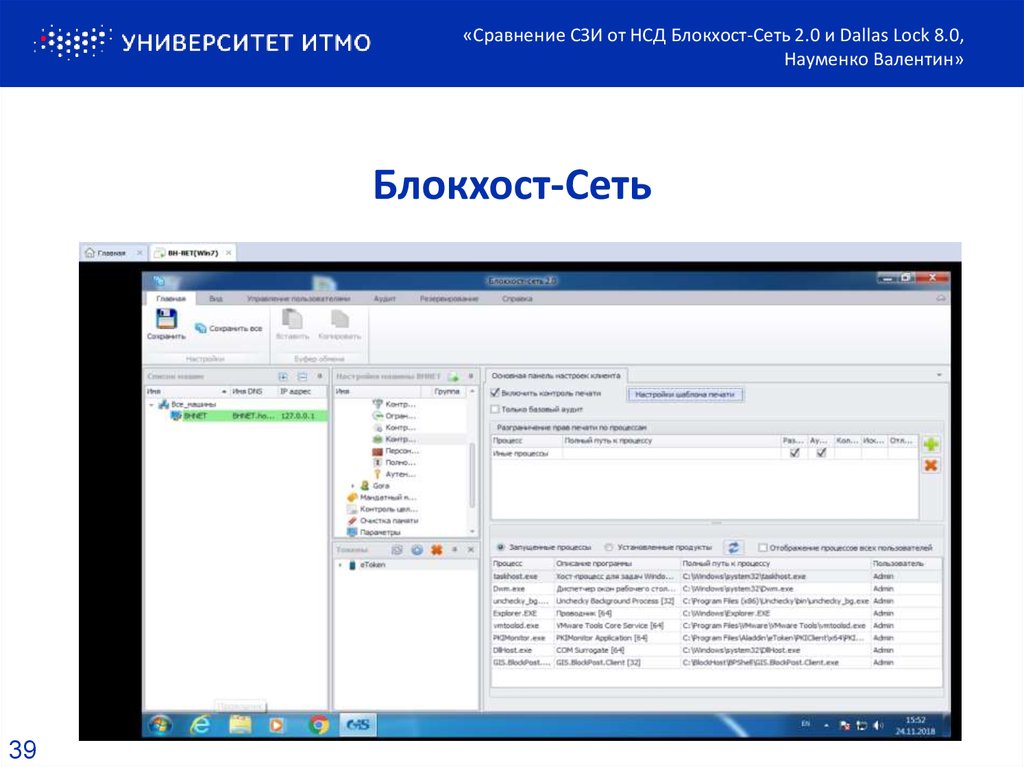

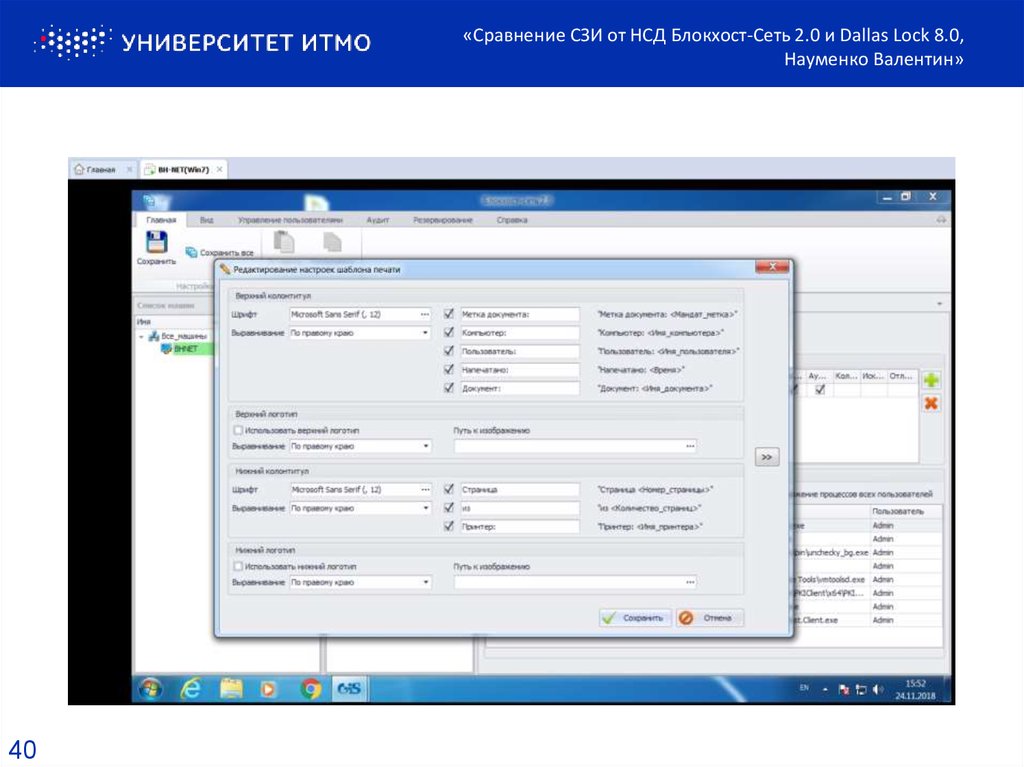

39. Блокхост-Сеть

«Сравнение СЗИ от НСД Блокхост-Сеть 2.0 и Dallas Lock 8.0,Науменко Валентин»

Блокхост-Сеть

39

40.

«Сравнение СЗИ от НСД Блокхост-Сеть 2.0 и Dallas Lock 8.0,Науменко Валентин»

40

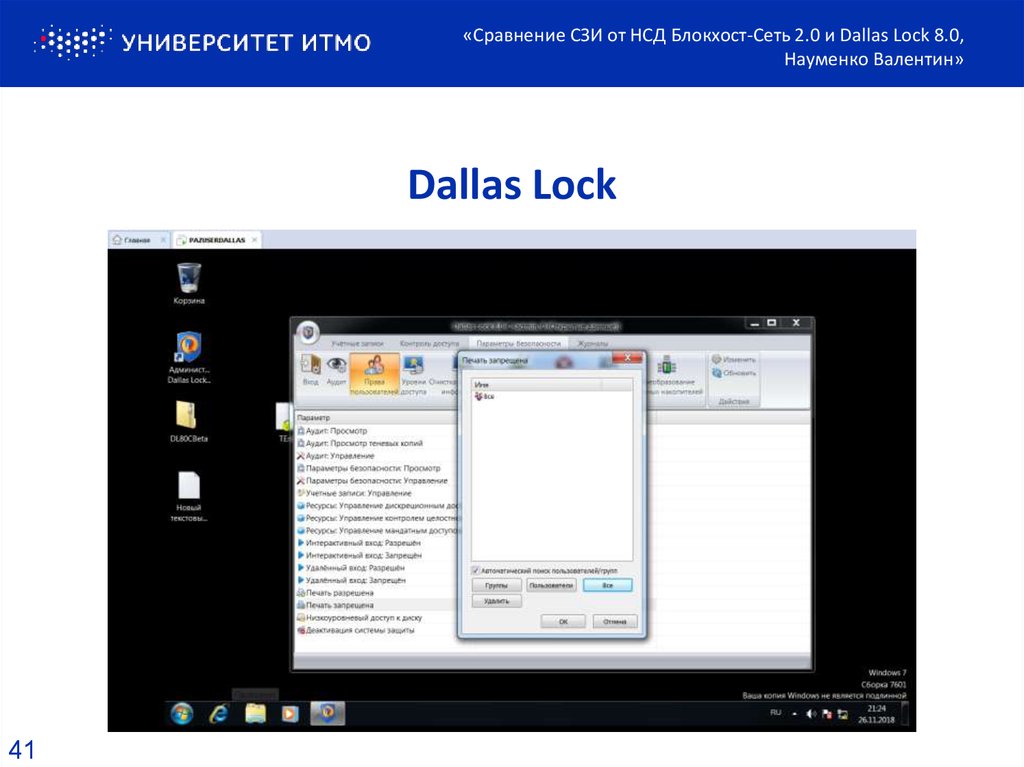

41. Dallas Lock

«Сравнение СЗИ от НСД Блокхост-Сеть 2.0 и Dallas Lock 8.0,Науменко Валентин»

Dallas Lock

41

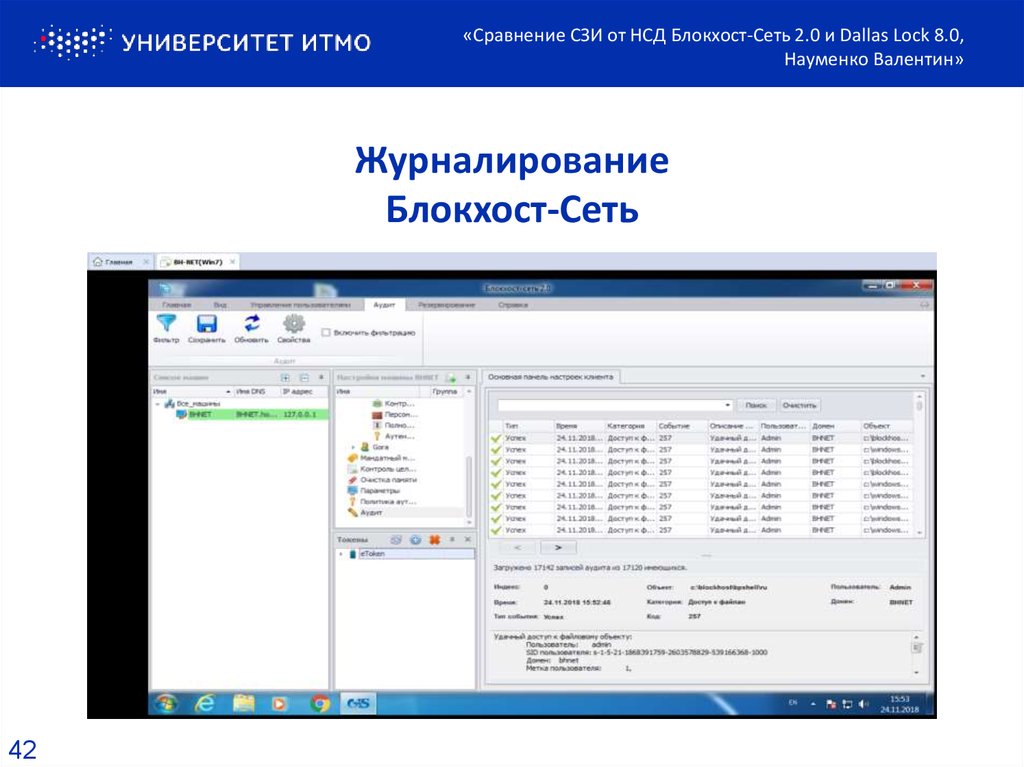

42. Журналирование Блокхост-Сеть

«Сравнение СЗИ от НСД Блокхост-Сеть 2.0 и Dallas Lock 8.0,Науменко Валентин»

Журналирование

Блокхост-Сеть

42

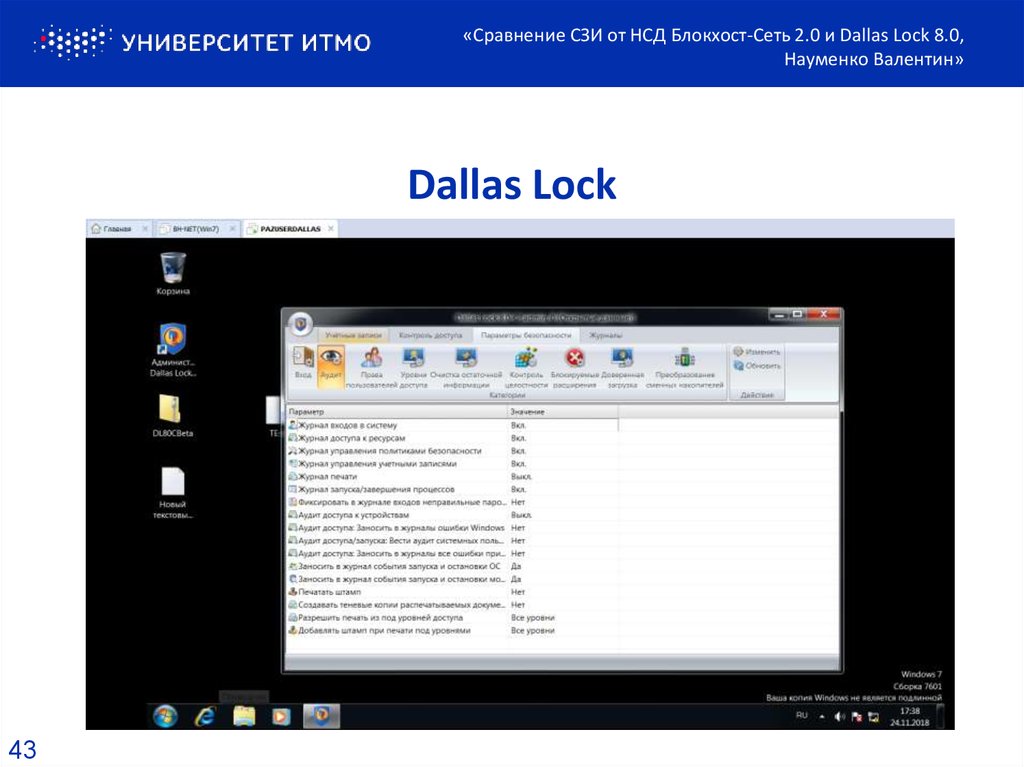

43. Dallas Lock

«Сравнение СЗИ от НСД Блокхост-Сеть 2.0 и Dallas Lock 8.0,Науменко Валентин»

Dallas Lock

43

44. Dallas Lock

«Сравнение СЗИ от НСД Блокхост-Сеть 2.0 и Dallas Lock 8.0,Науменко Валентин»

Dallas Lock

44

45.

«Сравнение СЗИ от НСД Блокхост-Сеть 2.0 и Dallas Lock 8.0,Науменко Валентин»

Блокхост-Сеть

Dallas Lock

Критерий сравнения

Функционал

Контроль запуска

Есть

Есть

Контроль целостности

Есть, широкий функционал

Есть

Контроль внешних

Есть

Есть

Есть

Есть

Есть

Есть, тонкая настройка,

процессов

устройств

Использование

электронных

идентификаторов

Контроль печати

широкий функционал

Аудит (журналирование) Есть

45

Есть

46. Заключение

«Сравнение СЗИ от НСД Блокхост-Сеть 2.0 и Dallas Lock 8.0,Науменко Валентин»

Заключение

Нефункциональные аспекты: победа БлокхостСеть;

Дискреционная и мандатная модели

разграничения доступа: победа Dallas Lock;

Остальной функционал: зависит от нужных

конкретных функций, каждая из систем имеет

свои недостатки/более проработанные

функции.

Общий итог: так как DL оказался защищеннее,

нефункциональные аспекты отходят на второй

план, побеждает Dallas Lock 8.0-C.

46

software

software