Similar presentations:

Анализ работы служб каталогов и продукта "Dallas lock" в состав СЗИ

1.

«Анализ работы служб каталогов ипродукта "Dallas lock" в состав СЗИ»

подготовил студент группы 4405 Митику

2.

Dallas Lockсистема защиты информации от

несанкционированного доступа в процессе её

хранения и обработки. Представляет собой

программный комплекс средств защиты

информации в автоматизированных системах.

3.

Назначение• СЗИ Dallas Lock обеспечивает защиту стационарных, портативных и

мобильных компьютеров как автономных, так и в составе локальной

вычислительной сети, от несанкционированного доступа к информации.

• Использование Dallas Lock в проектах по защите информации

ограниченного доступа (конфиденциальная информация, в том числе

персональные данные, и сведения, составляющие государственную

тайну) позволяет привести автоматизированные системы,

государственные информационные системы и обработку персональных

данных в соответствие требованиям законов Российской Федерации,

стандартов и руководящих документов.

• СЗИ Dallas Lock позволяет, при некоторых типовых условиях, уменьшить

вероятность угроз персональным данным на 50 %

4.

Технические характеристики• Язык программирования C++.

• СЗИ Dallas Lock входит в Государственный реестр

сертифицированных средств защиты информации

ФСТЭК России и может быть использована при

создании автоматизированных систем классов 1Б, 1В,

1Г, 1Д , 2А, 2Б, 3А, 3Б, для обеспечения 1 уровня

защищенности (УЗ1) персональных данных и в

государственных информационных системах 1 класса

защищённости.

5.

Среда функционирования• СЗИ Dallas Lock может быть установлена на любые

компьютеры, работающие под управлением ОС

Windows, Linux. До версии системы 8.0 Dallas Lock

поддерживает 32-битные версии операционных

систем, начиная с версии Dallas Lock 8.0 (сборка 195)

— 32- и 64-битные.

6.

Варианты использования• Защита компьютеров без централизованного управления —

защита небольшого количества рабочих станций и серверов.

Администрирование защищённого ПК как локально, так и

удалённо.

• Защита компьютеров с централизованным управлением в

сетях (не требуется наличие Active Directory) с помощью

модуля «Сервер безопасности Dallas Lock», либо с помощью

Единого центра управления (Возможно использование Active

Directory). Объединение нескольких серверов безопасности с

помощью модуля «Менеджер серверов безопасности Dallas

Lock».

7.

Использование аппаратных идентификаторов• СЗИ Dallas Lock позволяет в качестве средства

опознавания пользователей использовать аппаратные

электронные идентификаторы:

• USB-Flash-накопители (флешки),

• электронные ключи Touch Memory (iButton),

• USB-ключи и смарт-карты Aladdin eToken,

• USB-ключи Рутокен,

• USB-ключи и смарт-карты JaCarta.

8.

Версии9.

Сравнительный анализ• Для Сравнительный анализ

средств защиты

информации от

несанкционированного

доступа «БлокХост-Сеть» и

«Dallas-Lock»

10.

Дистрибуция и установка• В обоих случаях продемонстрирована высокая доступность

дистрибутивов демо-версий для ознакомления. Дистрибутивы

доступны для скачивания при обращении на сайт

разработчика. Тем не менее, в случае БХС, для получения

дистрибутива необходимо заполнить форму запроса. После

заполнения ссылка на скачивание отправляется на e-mail

автоматически и без какого-либо промедления, что ставит под

сомнение сам факт обработки выданных данных заявителя.

Кроме того, использования электронной почты (в том числе,

бесплатной) в качестве посредника при предоставлении

дистрибутива - потенциально проблемное усложнение

процесса. Логичнее предоставление прямой ссылки с сайта

разработчика, как в случае DL

11.

• Установка обоих программных продуктов не содержит проблемныхмоментов. Обе системы устанавливаются с использованием

автоматизированных инсталляторов, количество предоставляемых

настроек при установке минимально (однако, в случае БХС несколько

больше). В обоих случаях после установки требуется перезагрузка

системы. После перезагрузки предполагается введение пароля

администратора. При этом, в случае установки DL не указывается,

требуется ли ввести пароль администратора системы или указанный

при установке пароль администратора серверной части DL, что может

послужить причиной затруднений персонала при первом запуске

системы с установленным программным продуктом.

• Также, установка БХС происходит значительно быстрее (более чем в 2

раза).

12.

• В процессе установки программного продукта Dallas-Lockпредъявляется следующее требование: операционная

система должна быть инсталлирована на диск С. В случае,

если в организации имеется большой штат компьютеров с

операционными системами, установленными на разделы с

другой стандартной меткой, это может послужить источником

проблем (даже в случае прямой замены метки диска такая

операция может вызвать проблемы с обратной

совместимостью прочих установленных программных

продуктов).

13.

• Оба программных продукта обладают максимальнодружественным интерфейсом деинсталляции.

14.

Документация• Оба программных продукта обладают развёрнутой

документацией. Задокументированы все стадии

использования продукта различными пользователями:

администратором, пользователем, описаны процессы

установки и удаления.

15.

• Документация обоих программных продуктовдоступна с сайта разработчика. В случае БХС процесс

поиска ресурсов документации несколько более

сложный, однако, это незначительный недостаток, так

как для нахождения всех нужных ресурсов так или

иначе требуется не более пяти минут.

16.

• БлокХостСеть. Определяющим фактором, помимособственно наличия, является простота и понятность

документации. В этом пункте БХС предпочтительнее.

17.

Общие характеристики• Dallas-Lock имеет верхнюю планку на уровне 1Б

(совершенно секретно).

• БлокХостСеть позволяет защищать информацию до

класса 1В (секретно).

18.

• Оба программных продукта могут применяться всистемах одного класса - локальных сетях с доменной

структурой, либо на отдельных рабочих станциях.

Максимальные масштабы сетей не отличаются.

19.

• При экспериментах с программной средойБлокХостСеть было обнаружено, что при наличии на

рабочей станции второй операционной системы,

установленной на другой раздел, возможно удаление

программного продукта внештатным методом правкой реестра, ручной заменой драйверов,

удалением программных файлов. Процесс крайне

трудоёмкий, однако позволяет получать контроль над

защищённой системой и может быть расценен как

эксплойт, пусть и маловероятный

20.

• В случае с Dallas-Lock подобные операции привели кнеработоспособности системы, на которую был

установлен программный продукт. В то же время, оба

продукта имеют достаточно высокий уровень «защиты

от дурака» - простыми способами повредить их или

деинсталлировать не представляется возможным.

21.

• Оба программных продукта обладают всемнеобходимым набором сертификатов для указанного

класса защиты информации.

22.

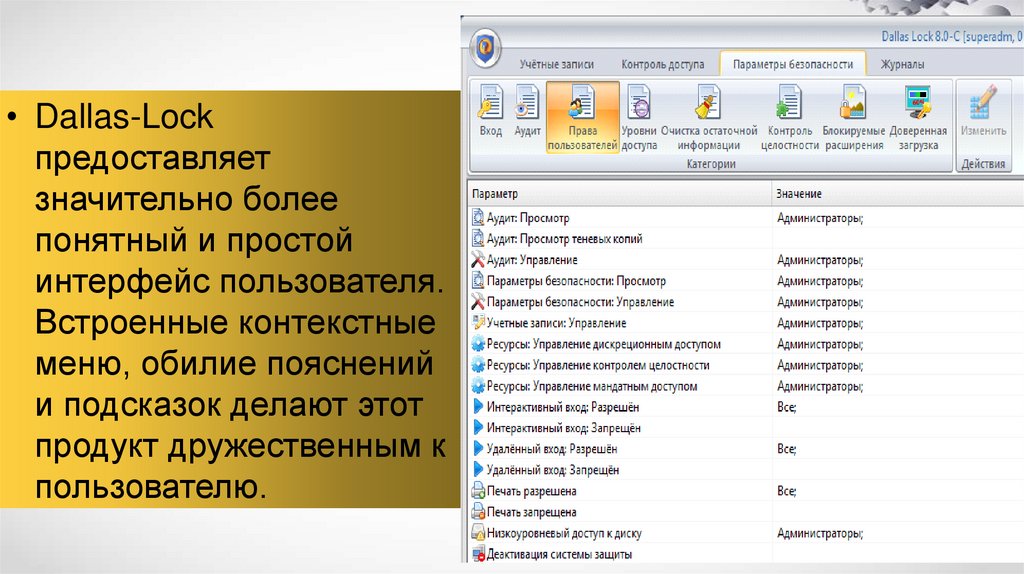

• Dallas-Lockпредоставляет

значительно более

понятный и простой

интерфейс пользователя.

Встроенные контекстные

меню, обилие пояснений

и подсказок делают этот

продукт дружественным к

пользователю.

23.

интерфейса БлокХостСеть24.

• Dallas-Lock - значительно более дешёвое решение. В среднемцена лицензии для одной рабочей станции примерно в полтора

раза меньше, чем у БлокХостСеть, при этом, при возрастающих

объёмах клиентской сети использование продукта становится

ещё выгоднее.

25.

• По общим характеристикам DL лидирует с большимотрывом (предпочтение отдано в 4 случаях из шести,

при прочих двух равных).

26.

Возможности• БлокХостСеть обладает

средствами предоставления

дискреционного доступа с

использованием матричной

модели: каждому

пользователю

предоставляются права на

определённые действия с

определённым

именованным ресурсом

файловой системы, будь то

файл, каталог или раздел.

Матричная система дискреционного доступа в БлокХостСеть

27.

• При этом предоставляются права на чтение, запись,также возможен аудит доступа и санкционирование

гарантированного удаления.

28.

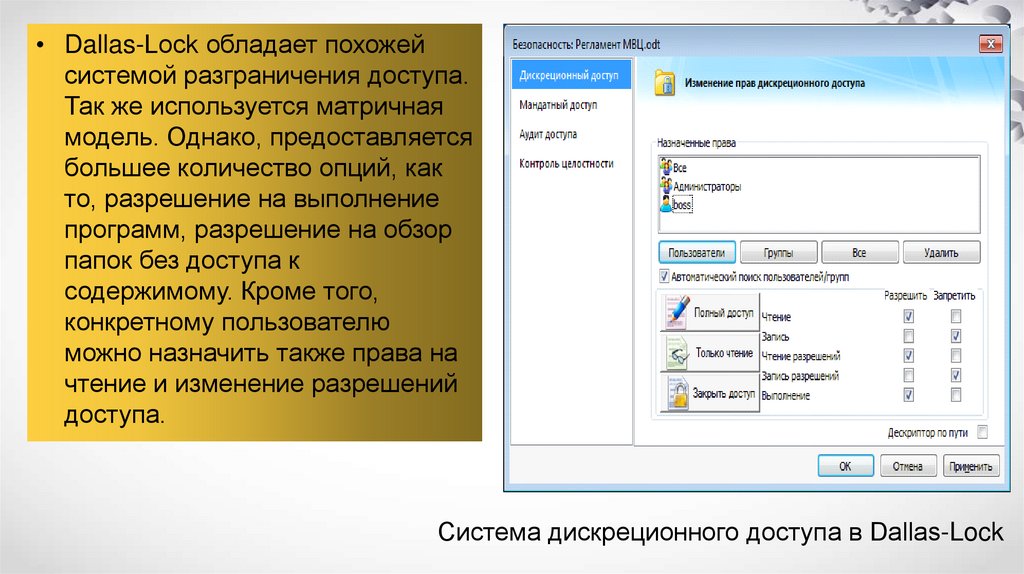

• Dallas-Lock обладает похожейсистемой разграничения доступа.

Так же используется матричная

модель. Однако, предоставляется

большее количество опций, как

то, разрешение на выполнение

программ, разрешение на обзор

папок без доступа к

содержимому. Кроме того,

конкретному пользователю

можно назначить также права на

чтение и изменение разрешений

доступа.

Система дискреционного доступа в Dallas-Lock

29.

• В системе реализован также дискреционный доступ кглобальным параметрам. Реализация доступа

независима от файловой системы и может быть

применена не только на NTFS.

30.

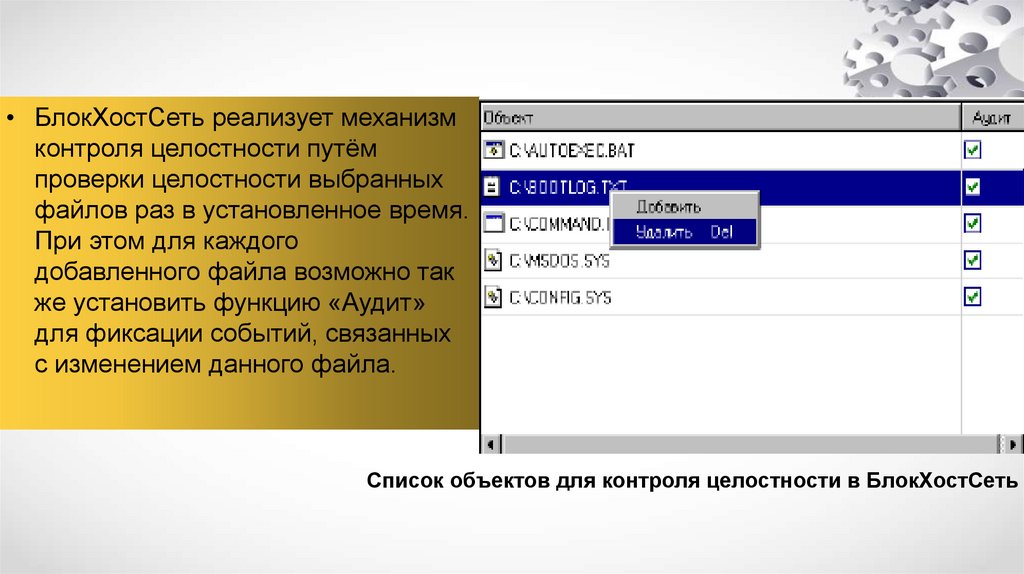

• БлокХостСеть реализует механизмконтроля целостности путём

проверки целостности выбранных

файлов раз в установленное время.

При этом для каждого

добавленного файла возможно так

же установить функцию «Аудит»

для фиксации событий, связанных

с изменением данного файла.

Список объектов для контроля целостности в БлокХостСеть

31.

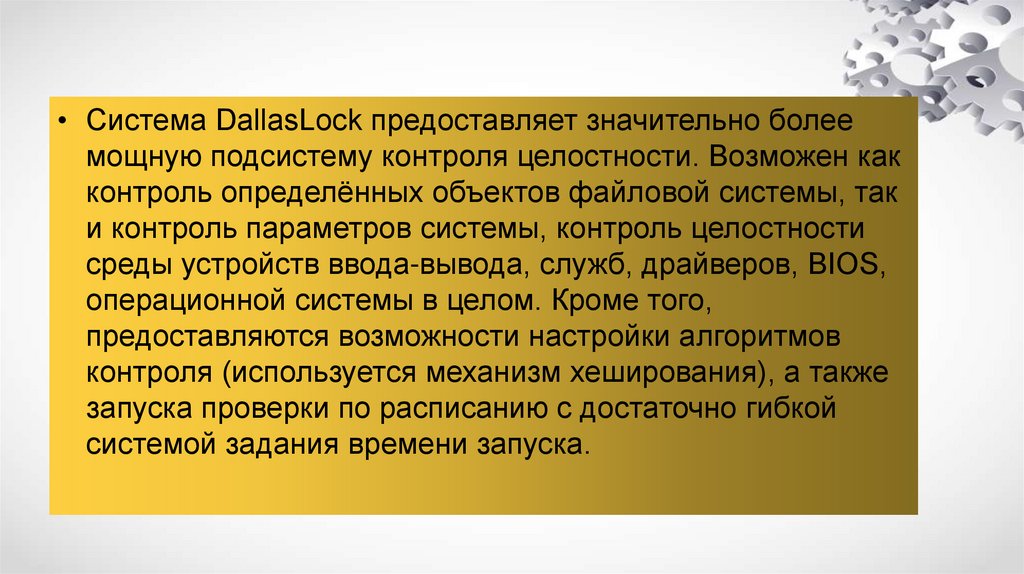

• Система DallasLock предоставляет значительно болеемощную подсистему контроля целостности. Возможен как

контроль определённых объектов файловой системы, так

и контроль параметров системы, контроль целостности

среды устройств ввода-вывода, служб, драйверов, BIOS,

операционной системы в целом. Кроме того,

предоставляются возможности настройки алгоритмов

контроля (используется механизм хеширования), а также

запуска проверки по расписанию с достаточно гибкой

системой задания времени запуска.

32.

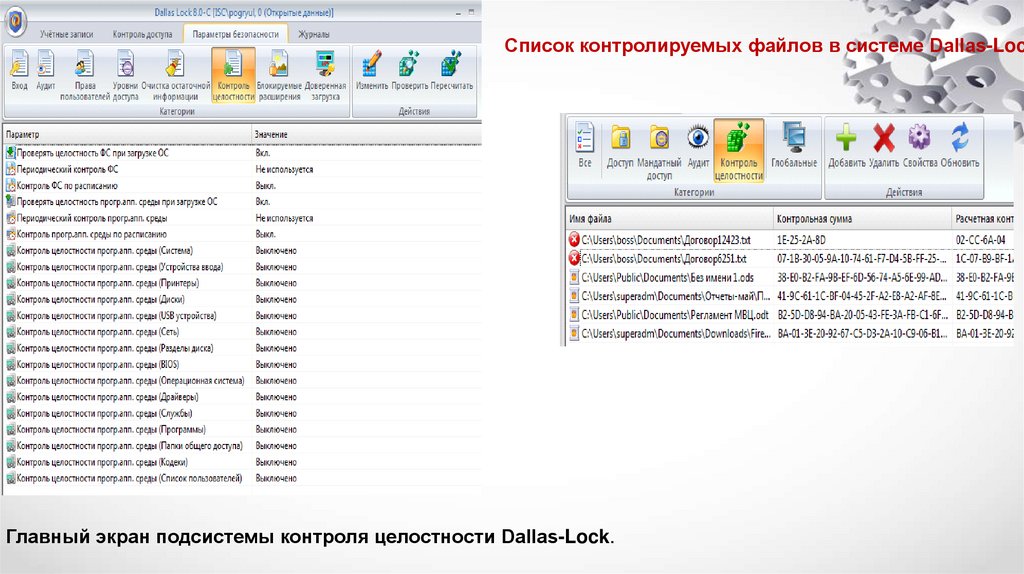

Список контролируемых файлов в системе Dallas-LocГлавный экран подсистемы контроля целостности Dallas-Lock.

33.

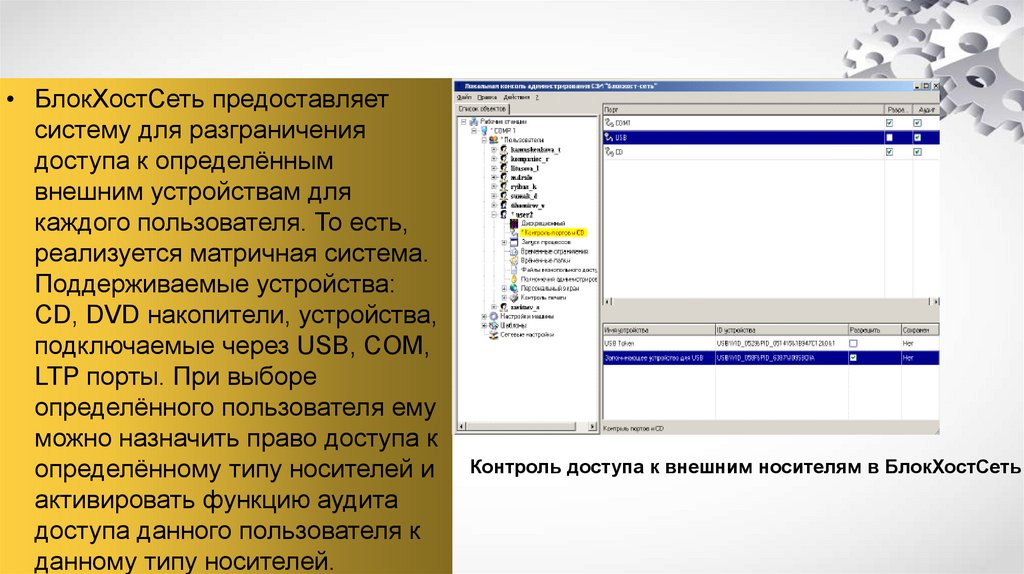

• БлокХостСеть предоставляетсистему для разграничения

доступа к определённым

внешним устройствам для

каждого пользователя. То есть,

реализуется матричная система.

Поддерживаемые устройства:

CD, DVD накопители, устройства,

подключаемые через USB, COM,

LTP порты. При выборе

определённого пользователя ему

можно назначить право доступа к

определённому типу носителей и

активировать функцию аудита

доступа данного пользователя к

данному типу носителей.

Контроль доступа к внешним носителям в БлокХостСеть

34.

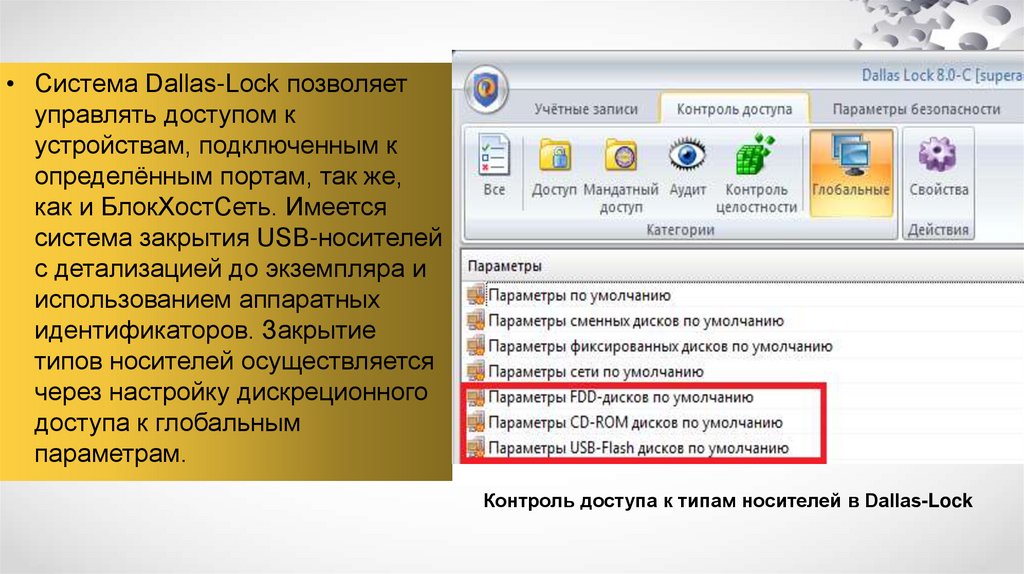

• Система Dallas-Lock позволяетуправлять доступом к

устройствам, подключенным к

определённым портам, так же,

как и БлокХостСеть. Имеется

система закрытия USB-носителей

с детализацией до экземпляра и

использованием аппаратных

идентификаторов. Закрытие

типов носителей осуществляется

через настройку дискреционного

доступа к глобальным

параметрам.

Контроль доступа к типам носителей в Dallas-Lock

35.

• БлокХостСеть позволяет использовать в качествеэлектронных идентификаторов eToken, ruToken, USBнакопитель и дискету. При использовании USB-накопителя

и дискеты проверка подлинности осуществляется

программными средствами БХС.

36.

• При существовании пароля,назначенного пользователю,

он может быть сохранён на

подключенный электронный

идентификатор. После этого

данный идентификатор

может быть использован для

входа в систему

Сохранение пароля на электронный носитель

37.

• Dallas-Lock предоставляет возможности аппаратнойидентификации с использованием следующих устройств: USBFlash-накопители, электронные ключи Touch Memory (iButton),

USB-ключи Aladdin eToken Pro/Java, смарт-карты Aladdin eToken

PRO/SC, USB-ключи Rutoken (Рутокен) и Rutoken ЭЦП.

• При подключении идентификатора в соответствующий порт он

становится виден в системе и может быть назначен

определённому пользователю.

38.

Настройка средств аппаратной идентификации в Dallas-Lock39.

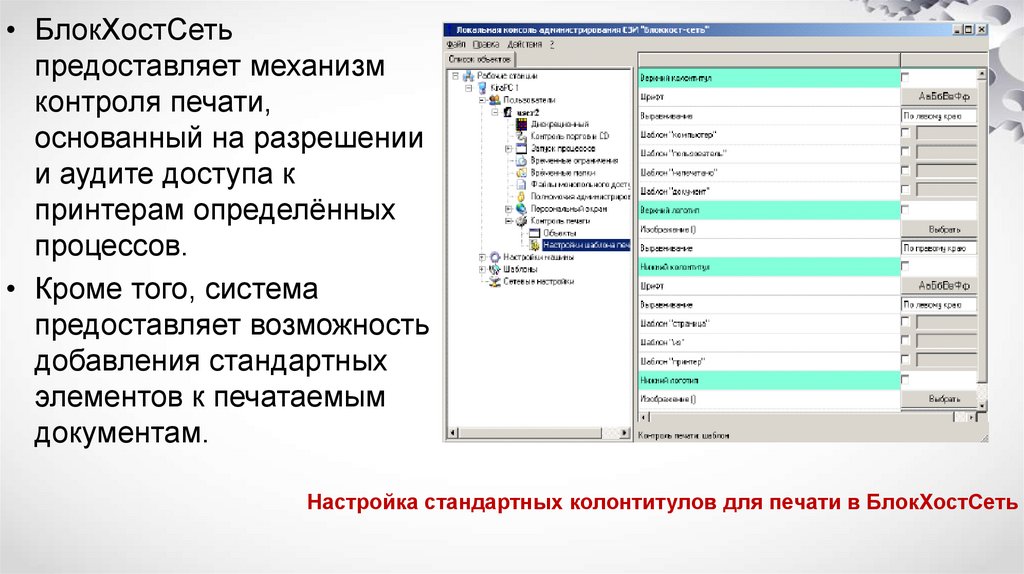

• БлокХостСетьпредоставляет механизм

контроля печати,

основанный на разрешении

и аудите доступа к

принтерам определённых

процессов.

• Кроме того, система

предоставляет возможность

добавления стандартных

элементов к печатаемым

документам.

Настройка стандартных колонтитулов для печати в БлокХостСеть

40.

Результаты сравнения и выводы• В двух группах характеристик из четырёх («Дистрибуция и установка» и

«Документация») предпочтение отдано продукту БлокХостСеть. В двух

других («Общие характеристики» и «Возможности») предпочтение

отдано продукту Dallas-Lock.

• Несмотря на то, что предпочтение поделены поровну, последние два

пункта обладают значительно большей важностью. Кроме того, в том,

что касается функционала, Dallas-Lock показал подавляющее

преимущество. Также эта система обладает более дружелюбным

интерфейсом и производит впечатление более надёжного продукта.

Более того, она подходит для защиты информации вплоть до

совершенно секретной, в отличие от БлокХостСеть, которая имеет

верхний предел на секретной информации.

• Наконец, продукт Dallas-Lock более привлекателен по цене.

• Общий вывод: к использованию рекомендуется программное средство

Dallas-Lock, как более функциональное, дешёвое и надёжное.

software

software