Similar presentations:

Идентификация пользователей в Сети как фактор безопасности в интернете: правовые проблемы

1. Идентификация пользователей в Сети как фактор безопасности в интернете: правовые проблемы

ЯКУШЕВ Михаил Владимирович17 октября 2013 г.

2. Идентификация в Интернете: фактор безопасности

Постановка проблемыТерминологические вопросы

Анонимность в Интернете

Способы идентификации

Зарубежный опыт

Ситуация в Российской Федерации

Выводы

Рекомендации

3. Идентификация в Интернете

Интернет - значимый фактор социально-экономического развития (нанациональном уровне) и вошедший в число важнейших глобальных

приоритетов элемент системы международных отношений

Идентифицируемость [юридическая] пользователей Сети, операторов

Интернет-услуг и владельцев сетевых ресурсов не является отличительной

особенностью построения, функционирования и развития Интернета

в силу присущих Интернету исторических причин и технических принципов

Идентификация (аутентификация, верификация) пользователей Сети

вызывается необходимостью обеспечения стабильности гражданскоправовых отношений и публичного порядка

Отсутствует общепризнанное понимание, каким образом вопрос

идентификации в Интернете может (должен) быть решён с учётом

трансграничности Сети и допустимой в ней степени анонимности

Стандартные процедуры идентификации существуют на международном уровне

только для сервисов WHOIS в системе DNS

Практика законодательного регулирования в разных юрисдикциях различна

4. Идентификация в Интернете Ключевые вопросы

Возможно ли создание универсальной системыидентификации пользователей Интернета, операторов

Интернет-услуг и владельцев сетевых ресурсов в целях

обеспечения максимальной безопасности Сети?

Если да, то на каких принципах и с использованием

каких правовых механизмов?

Каковы цели такой идентификации?

Не будет ли нарушений прав человека?

Если нет, то по каким причинам?

Возможны ли «частные» (локальные, функциональные)

системы идентификации?

5. Термины и определения

Идентификация (1) – установление тождественности неизвестного объектаизвестному на основании совпадения признаков; опознание

Идентификация (2) – присвоение объектам и субъектам [в информационных

системах] определённых идентификаторов и (или) сравнение

идентификатора с перечнем присвоенных идентификаторов

«Называние лица себе информационной системе»

Аутентификация – проверка принадлежности субъекту предъявленного им

идентификатора; проверка подлинности пользователя информационной

системы

Установление соответствия лица названному им идентификатору

Авторизация – предоставление лицу прав на выполнение определённых

действий (или подтверждение, проверка таких прав)

Предоставление идентифицируемому лицу возможностей в соответствии с

положенными ему правами или проверка наличия таких прав

6. Анонимность в теории и на практике

Анонимный = «безымянный»Анонимность = право (свобода) человека?

Правовые режимы анонимности:

Анонимность разрешается (допускается) или

подразумевается

Анонимность предписывается

Анонимность запрещается (не допускается)

7. Анонимность относительная и абсолютная

Анонимность «относительная»: реальное имя известноодному контрагенту, но неизвестно остальным

Анонимные банковские счета (?) и прочие профессиональные тайны

(медицинская, аудиторская и т.п.)

Телефонная связь (абонентские номера) и т.п.

Анонимность «абсолютная»: реальное имя неизвестно никому

(в общем случае)

Пользователи таксофонных аппаратов, интернет-кафе, интерактивное общение в

Интернете [использование веб-сервисов, не требующих регистрации]

Повседневное («оффлайновое») общение, не порождающее юридических прав и

обязанностей

Анонимность «пассивная» и «активная»

Аноним не сообщает своего имени [«пока не спрашивают»]

ИЛИ

Аноним скрывает своё имя [даже в случае прямого запроса]

8. Анонимность разрешается (подразумевается)

Большинство бытовых, повседневных ситуацийУстные сделки; «повседневные» договоры: транспортной

перевозки, купли-продажи и т.п.

Интеллектуальная собственность

Право авторства -> право на анонимную публикацию

Анонимность не означает отказа от авторства!

(Право на псевдоним)

Право журналиста на сохранение анонимности источника

информации

Биоэтика

Анонимное лечение алкоголизма, наркомании и т.п.

Хозяйственные (акционерные) общества

Безличные (неименные) ценные бумаги

9. Анонимность предписывается

Этически обусловленные режимы конфиденциальностиинформации (включая биоэтику)

Тайна усыновления (удочерения), «суррогатное материнство»

Лечение ВИЧ-инфицированных и пр.

Трансплантация органов

Защита персональных данных

СМИ (сведения о лицах, совершающих противоправные деяния и пр.)

Обезличивание статистических персональных данных

Голосование в избирательных процессах

Недопустимость отождествления заполненных избирательных

бюллетеней с конкретными избирателями

Не только применительно к выборным органам власти!

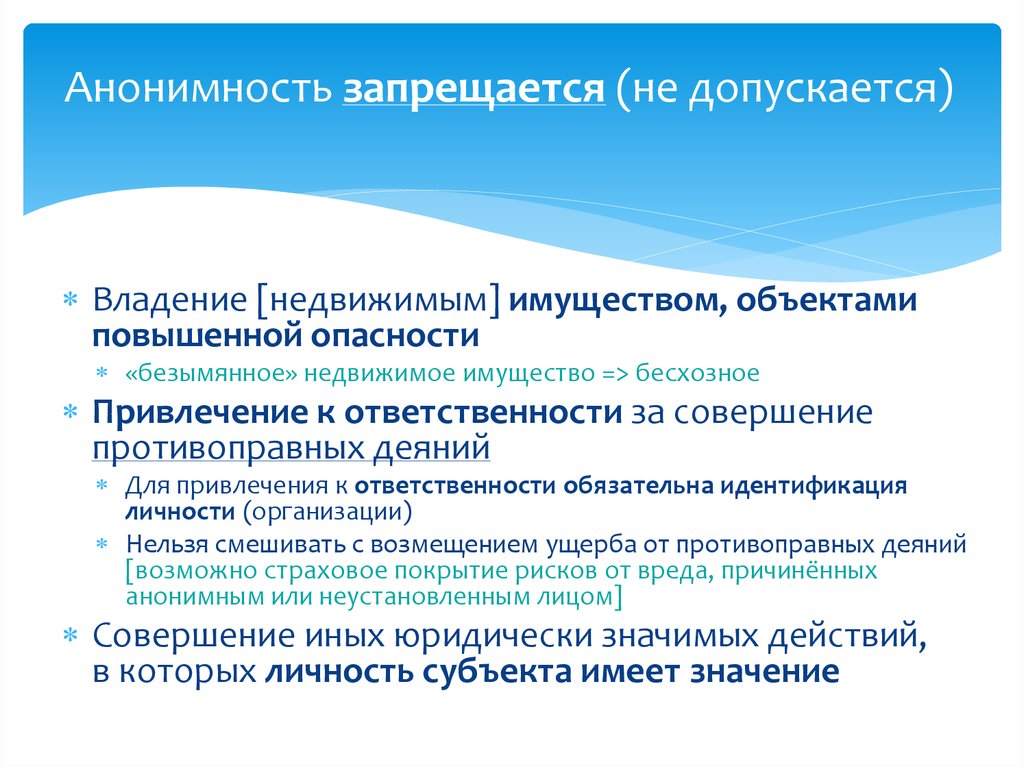

10. Анонимность запрещается (не допускается)

Владение [недвижимым] имуществом, объектамиповышенной опасности

«безымянное» недвижимое имущество => бесхозное

Привлечение к ответственности за совершение

противоправных деяний

Для привлечения к ответственности обязательна идентификация

личности (организации)

Нельзя смешивать с возмещением ущерба от противоправных деяний

[возможно страховое покрытие рисков от вреда, причинённых

анонимным или неустановленным лицом]

Совершение иных юридически значимых действий,

в которых личность субъекта имеет значение

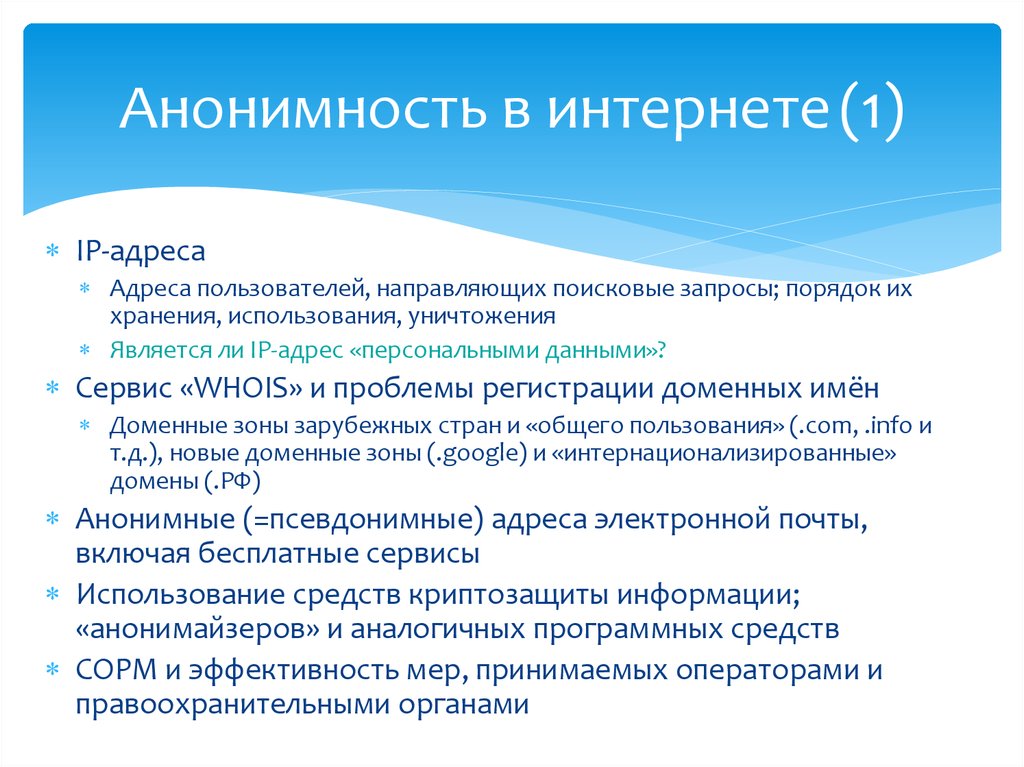

11. Анонимность в интернете (1)

IP-адресаАдреса пользователей, направляющих поисковые запросы; порядок их

хранения, использования, уничтожения

Является ли IP-адрес «персональными данными»?

Сервис «WHOIS» и проблемы регистрации доменных имён

Доменные зоны зарубежных стран и «общего пользования» (.com, .info и

т.д.), новые доменные зоны (.google) и «интернационализированные»

домены (.РФ)

Анонимные (=псевдонимные) адреса электронной почты,

включая бесплатные сервисы

Использование средств криптозащиты информации;

«анонимайзеров» и аналогичных программных средств

СОРМ и эффективность мер, принимаемых операторами и

правоохранительными органами

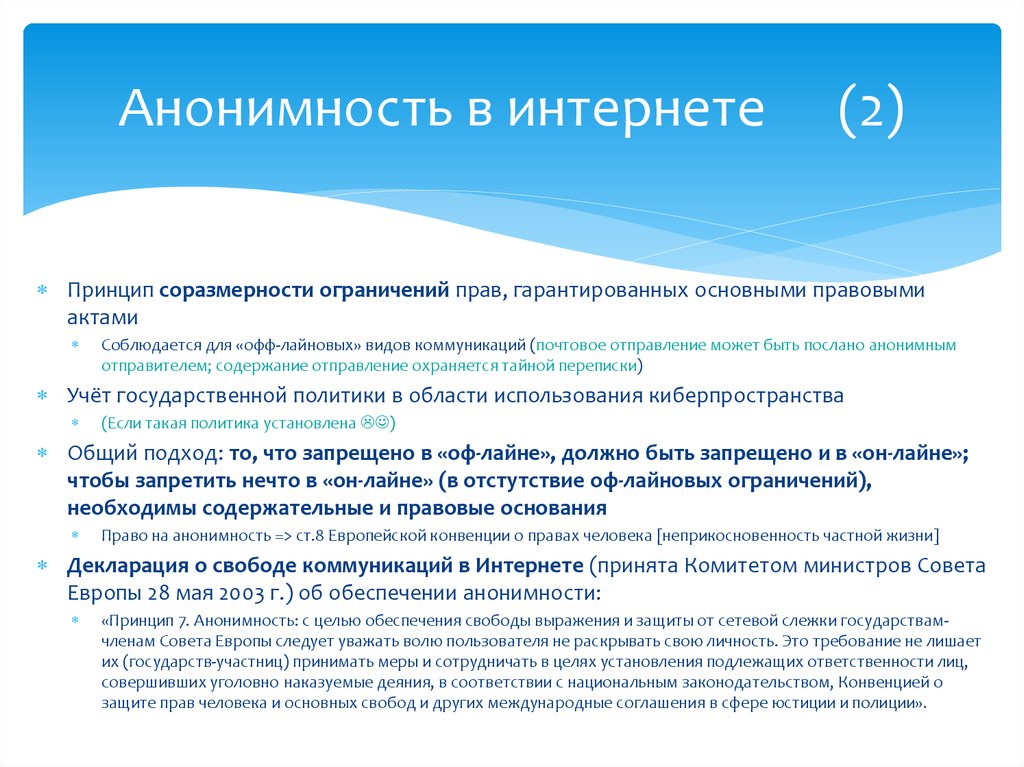

12. Анонимность в интернете (2)

Принцип соразмерности ограничений прав, гарантированных основными правовымиактами

Соблюдается для «офф-лайновых» видов коммуникаций (почтовое отправление может быть послано анонимным

отправителем; содержание отправление охраняется тайной переписки)

Учёт государственной политики в области использования киберпространства

(Если такая политика установлена )

Общий подход: то, что запрещено в «оф-лайне», должно быть запрещено и в «он-лайне»;

чтобы запретить нечто в «он-лайне» (в отстутствие оф-лайновых ограничений),

необходимы содержательные и правовые основания

Право на анонимность => ст.8 Европейской конвенции о правах человека [неприкосновенность частной жизни]

Декларация о свободе коммуникаций в Интернете (принята Комитетом министров Совета

Европы 28 мая 2003 г.) об обеспечении анонимности:

«Принцип 7. Анонимность: с целью обеспечения свободы выражения и защиты от сетевой слежки государствамчленам Совета Европы следует уважать волю пользователя не раскрывать свою личность. Это требование не лишает

их (государств-участниц) принимать меры и сотрудничать в целях установления подлежащих ответственности лиц,

совершивших уголовно наказуемые деяния, в соответствии с национальным законодательством, Конвенцией о

защите прав человека и основных свобод и других международные соглашения в сфере юстиции и полиции».

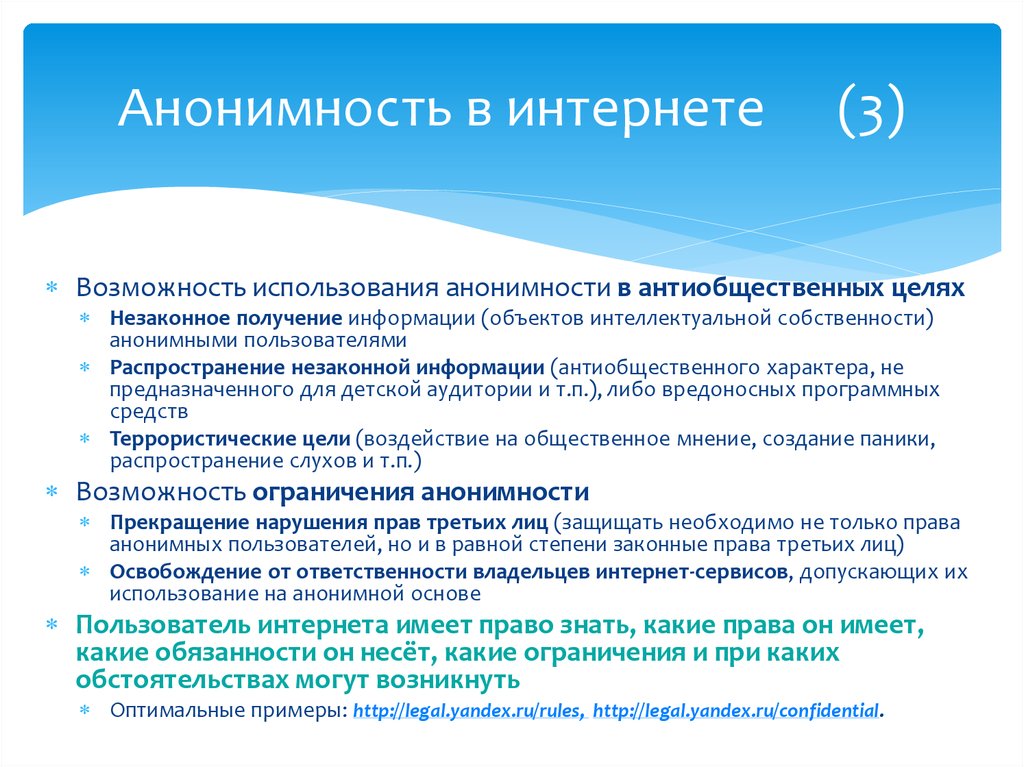

13. Анонимность в интернете (3)

Возможность использования анонимности в антиобщественных целяхНезаконное получение информации (объектов интеллектуальной собственности)

анонимными пользователями

Распространение незаконной информации (антиобщественного характера, не

предназначенного для детской аудитории и т.п.), либо вредоносных программных

средств

Террористические цели (воздействие на общественное мнение, создание паники,

распространение слухов и т.п.)

Возможность ограничения анонимности

Прекращение нарушения прав третьих лиц (защищать необходимо не только права

анонимных пользователей, но и в равной степени законные права третьих лиц)

Освобождение от ответственности владельцев интернет-сервисов, допускающих их

использование на анонимной основе

Пользователь интернета имеет право знать, какие права он имеет,

какие обязанности он несёт, какие ограничения и при каких

обстоятельствах могут возникнуть

Оптимальные примеры: http://legal.yandex.ru/rules, http://legal.yandex.ru/confidential.

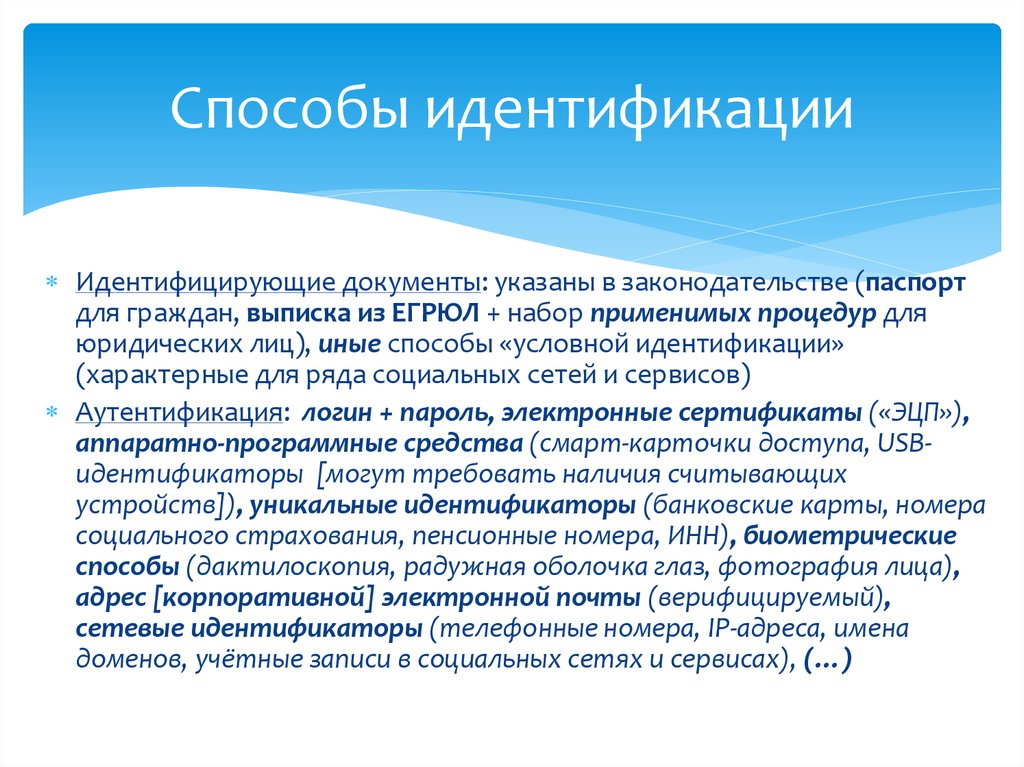

14. Способы идентификации

Идентифицирующие документы: указаны в законодательстве (паспортдля граждан, выписка из ЕГРЮЛ + набор применимых процедур для

юридических лиц), иные способы «условной идентификации»

(характерные для ряда социальных сетей и сервисов)

Аутентификация: логин + пароль, электронные сертификаты («ЭЦП»),

аппаратно-программные средства (смарт-карточки доступа, USBидентификаторы [могут требовать наличия считывающих

устройств]), уникальные идентификаторы (банковские карты, номера

социального страхования, пенсионные номера, ИНН), биометрические

способы (дактилоскопия, радужная оболочка глаз, фотография лица),

адрес [корпоративной] электронной почты (верифицируемый),

сетевые идентификаторы (телефонные номера, IP-адреса, имена

доменов, учётные записи в социальных сетях и сервисах), (…)

15. Автоматическое отслеживание активности пользователей Интернета

При каждом подключении к сети ИнтернетПользователь указывает уникальный идентификатор (login) и (или), чаще всего, может

быть идентифицирован иными способами (IP-aдрес, телефонный номер коммутируемого

соединения, абонентский номер договора с оператором доступа и т.д.)

При каждом посещении ресурса в сети Интернет

Может быть зафиксирована следующая информация (список не является

исчерпывающим):

Сетевой адрес просматриваемой страницы (URL)

Сетевой адрес ссылающейся страницы

IP-aдрес пользователя (наименование провайдера и страна регистрации)

Характеристики браузера (тип, язык, встроенные расширения, поддержка

приложений) и прочие настройки компьютера (разрешение экрана, цвета)

Данные прокси-сервера

Поддержка cookie и Java

Часовой пояс

(…)

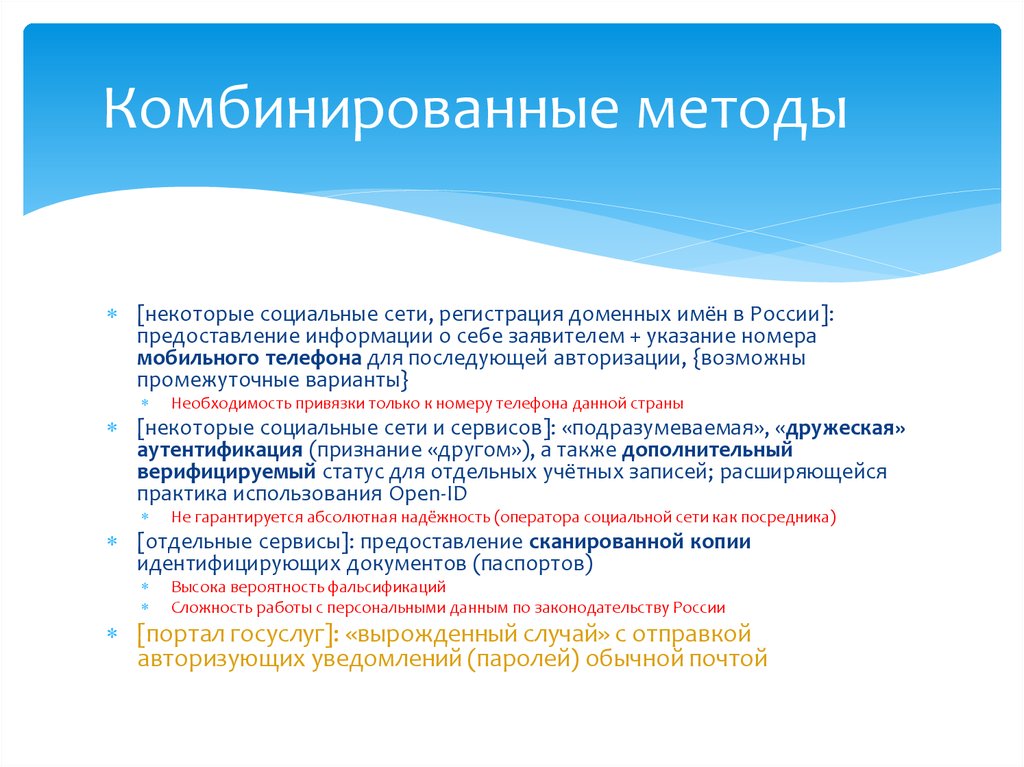

16. Комбинированные методы

[некоторые социальные сети, регистрация доменных имён в России]:предоставление информации о себе заявителем + указание номера

мобильного телефона для последующей авторизации, {возможны

промежуточные варианты}

Необходимость привязки только к номеру телефона данной страны

Не гарантируется абсолютная надёжность (оператора социальной сети как посредника)

Высока вероятность фальсификаций

Сложность работы с персональными данным по законодательству России

[некоторые социальные сети и сервисов]: «подразумеваемая», «дружеская»

аутентификация (признание «другом»), а также дополнительный

верифицируемый статус для отдельных учётных записей; расширяющейся

практика использования Open-ID

[отдельные сервисы]: предоставление сканированной копии

идентифицирующих документов (паспортов)

[портал госуслуг]: «вырожденный случай» с отправкой

авторизующих уведомлений (паролей) обычной почтой

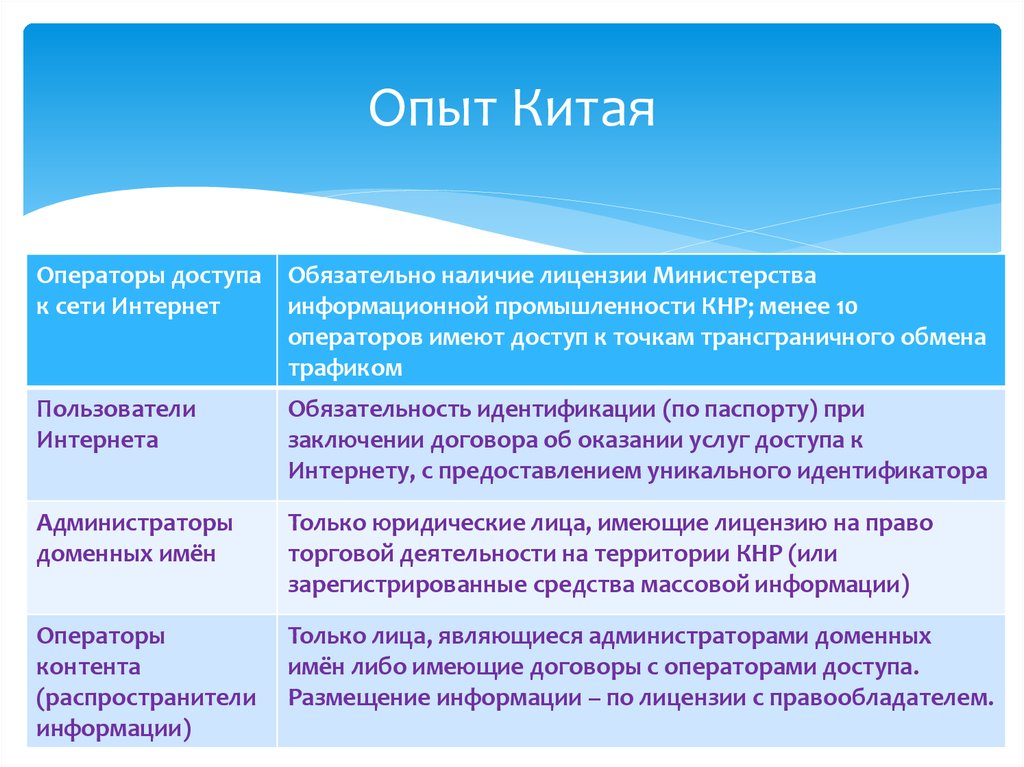

17. Опыт Китая

Операторы доступак сети Интернет

Обязательно наличие лицензии Министерства

информационной промышленности КНР; менее 10

операторов имеют доступ к точкам трансграничного обмена

трафиком

Пользователи

Интернета

Обязательность идентификации (по паспорту) при

заключении договора об оказании услуг доступа к

Интернету, с предоставлением уникального идентификатора

Администраторы

доменных имён

Только юридические лица, имеющие лицензию на право

торговой деятельности на территории КНР (или

зарегистрированные средства массовой информации)

Операторы

контента

(распространители

информации)

Только лица, являющиеся администраторами доменных

имён либо имеющие договоры с операторами доступа.

Размещение информации – по лицензии с правообладателем.

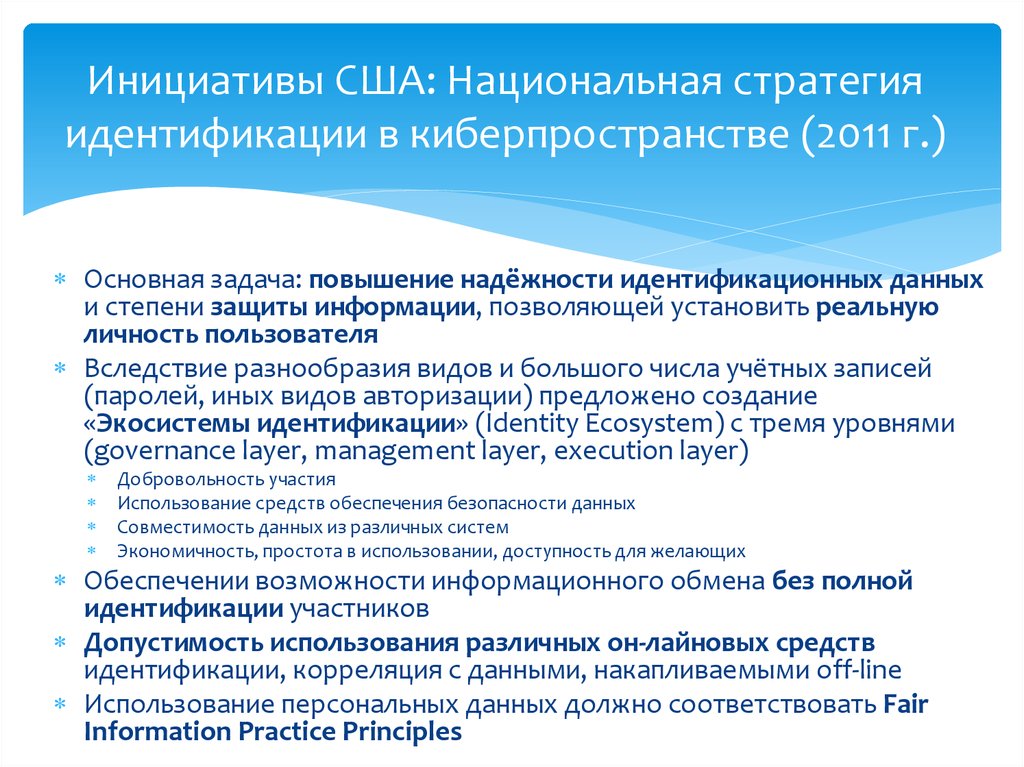

18. Инициативы США: Национальная стратегия идентификации в киберпространстве (2011 г.)

Основная задача: повышение надёжности идентификационных данныхи степени защиты информации, позволяющей установить реальную

личность пользователя

Вследствие разнообразия видов и большого числа учётных записей

(паролей, иных видов авторизации) предложено создание

«Экосистемы идентификации» (Identity Ecosystem) с тремя уровнями

(governance layer, management layer, execution layer)

Добровольность участия

Использование средств обеспечения безопасности данных

Совместимость данных из различных систем

Экономичность, простота в использовании, доступность для желающих

Обеспечении возможности информационного обмена без полной

идентификации участников

Допустимость использования различных он-лайновых средств

идентификации, корреляция с данными, накапливаемыми off-line

Использование персональных данных должно соответствовать Fair

Information Practice Principles

19. Неприкосновенность частной жизни

Конституция РФ закрепляет право на неприкосновенность частнойжизни

Каждый имеет право на неприкосновенность частной жизни, личную и семейную тайну, защиту своей чести и доброго

имени (ст.23 ч.1)

Сбор, хранение, использование и распространение информации о частной жизни лица без его согласия не

допускаются (ст.24 ч.1)

В отношении персональных данных (например, пользователя интернета)

должна обеспечиваться конфиденциальность информации

Пользователь имеет право на анонимность, на невмешательство, на отсутствие контроля и надзора за его

деятельностью (* см. ниже)

Лицо, получившее доступ к информации, идентифицирующего анонимного пользователя, не вправе распространять

её

Право на неприкосновенность частной жизни подлежит осуществлению с

учётом признания прав и законных интересов третьих лиц

(*) В ряде случаев федеральными закоными предусмотрены ограничения права на неприкосновенность частной

жизни

20. Ситуация в России:

ФЗ «Об обеспечении доступа к информации о деятельности судов вРоссийской Федерации» (2008)

При размещении в сети "Интернет" текстов судебных актов, вынесенных судами общей юрисдикции (…), в

целях обеспечения безопасности участников судебного процесса из указанных актов исключаются

персональные данные, кроме фамилий и инициалов истца, ответчика (…). Вместо исключенных

персональных данных используются инициалы, псевдонимы или другие обозначения, не позволяющие

идентифицировать участников судебного процесса.

ФЗ «Об электронной подписи» (2011)

Простая электронная подпись

Коды, пароли или иные средства, подтверждающие факт формирования подписи

Неквалифицированная электронная подпись

Позволяет определить лицо, подписавшего электронный документ

Позволяет обнаружить факт внесения изменений в электронный документ после

подписания

Получена в результате криптографического преобразования информации с

использованием ключа электронной подписи

Квалифицированная электронная подпись

Неквалифицированная электронная подпись + наличие квалифицированного

сертификата + использование аттестованных средств электронной подписи

21. Концепция Конвенции об обеспечении международной информационной безопасности (2011 г.)

Дополнительными факторами, усиливающими опасность (…) угроз {информационнойбезопасности}, являются:

неопределенность в идентификации источника враждебных действий, особенно с учетом возрастающей активности отдельных лиц, групп

и организаций (…),

различия в национальных законодательствах и практике формирования безопасной и быстро восстанавливающейся информационной

инфраструктуры.

{К}аждое государство-участник вправе устанавливать суверенные нормы и управлять в

соответствии с национальными законами своим информационным пространством.

Суверенитет и законы распространяются на информационную инфраструктуру,

расположенную на территории государства-участника или иным образом находящуюся

под его юрисдикцией. Государства-участники должны стремиться к гармонизации

национальных законодательств, различия в них не должны создавать барьеры на пути

формирования надежной и безопасной информационной среды (…)

{К}аждое государство-участник должно придерживаться принципа ответственности за

собственное информационное пространство, в том числе за его безопасность и за

содержание размещаемой в нем информации (…)

В целях организации уголовного процесса государства-участники:

(…)

принимают законодательные и иные меры, необходимые для того, чтобы гарантировать оперативное

предоставление компетентным органам государства-участника или лицу, назначенному этими органами,

достаточного количества данных о потоках информации, которые позволят идентифицировать поставщиков услуг

и путь, которым передавалось конкретное сообщение в его информационном пространстве (…)

22. Выводы (1)

Простых решений не просматривается.В силу разнообразия используемых в различных странах и в

различных ситуациях мер идентификации (аутентификации,

авторизации) в Интернете любые решения, принимаемые на

локальном (страновом) уровне могут быть эффективны только на

территории данной страны, а попытки распространить такие

решения на иные («несвойственные») сферы применения чреваты

конфликтами на межгосударственном уровне

При этом такие решения могут быть и неэффективными

Нарушение принципа технологической нейтральности способно

привести к реальной «сегментации» Интернета и может отразиться на

стабильности его развития в соответствующих «сегментах»

23. Выводы (2)

Введение обязательных мер по «всеобщей идентификации» по«китайскому» (тем более – «северокорейскому») образцу может

быть оправдано только при обозначении цели, соразмерной

объёму (и обременительности) предлагаемых мер. Без

комплексного подхода – в том числе в отношении ограничения

доступа к информации, признаваемой «антиобщественной», такие меры либо бесполезны, либо легко обходимы

Право на анонимность является составным элементом законного

права на неприкосновенность частной жизни и в этом качестве

должно безусловно признаваться и уважаться

«Абсолютного» права на анонимность быть не должно, можно лишь говорить о степени

«относительности» такого права (абсолютная анонимность = абсолютный криминал)

Ограничения права на анонимность должны быть соразмерными и установлены законом

24. Выводы (3)

Не могут и не должны ограничиваться в «он-лайне» права и свободы,гарантированные для «оф-лайна»

Пользователь интернета должен быть уведомлен о своих правах и

обязанностях, в том числе о случаях и пределах ограничения его права

на анонимность (такое уведомление – обязанность лица, оказывающего

услугу в Интернете)

Случаи и порядок идентификации пользователей, операторов

Интернета и владельцев сетевых ресурсов не должны принципиально

(в правовом смысле) отличаться от случаев и порядка идентификации

лиц, не использующих Интернет

В противном случае пользователи и операторы Интернета явным

образом дискриминируются

Насильно телевизор их всё равно уже невозможно заставить смотреть

25. Выводы (4)

Случаи и способы идентификации (аутентификации,авторизации) в Интернете должны соответствовать характеру

тех правовых отношений, в которых такая идентификация

необходима и учитывать реальную практику российских и

зарубежных интернет-компаний

Допустима «неполная» идентификация, достаточная для определённых

целей и не являющейся релевантной в других случаях

Обязательно соблюдение требований законодательства о защите

персональных данных

С учётом трансграничности Интернета необходимы

согласованные меры на международном уровне для взаимного

признания национальных «систем» идентификации

Предложения не должны носить конфронтационный характер и учитывать

сложившиеся de facto стандарты и процедуры

law

law