Similar presentations:

postanovlenie_1119

1.

АНАЛИЗ И ОЦЕНКА УГРОЗИНФОРМАЦИОННОЙ

БЕЗОПАСНОСТИ

ОБЪЕКТА

2.

Постановление Правительства РФот 01.11.2012 № 1119

"Об утверждении требований

к защите персональных данных

при их обработке в информационных

системах персональных данных"

3.

Настоящий документ устанавливает:- требования к защите,

- уровни защищенности,

при обработке персональных данных

в информационных системах.

4.

Безопасность персональных данных при ихобработке в ИС обеспечивается с помощью системы

защиты персональных данных, нейтрализующей

актуальные угрозы, определенные в соответствии

с частью 5 статьи 19 Федерального закона

"О персональных данных".

Система защиты персональных данных включает

в себя организационные и (или) технические меры,

определенные с учетом актуальных угроз

безопасности персональных данных и

информационных технологий,

используемых в информационной системе.

5.

Оператор информационной системы :- обеспечивает безопасность персональных данных

при их обработке;

- определяет типы актуальных угроз безопасности

персональных данных;

- осуществляет выбор средств защиты информации

для системы защиты персональных данных;

- организует и проводит контроль за выполнением

требований

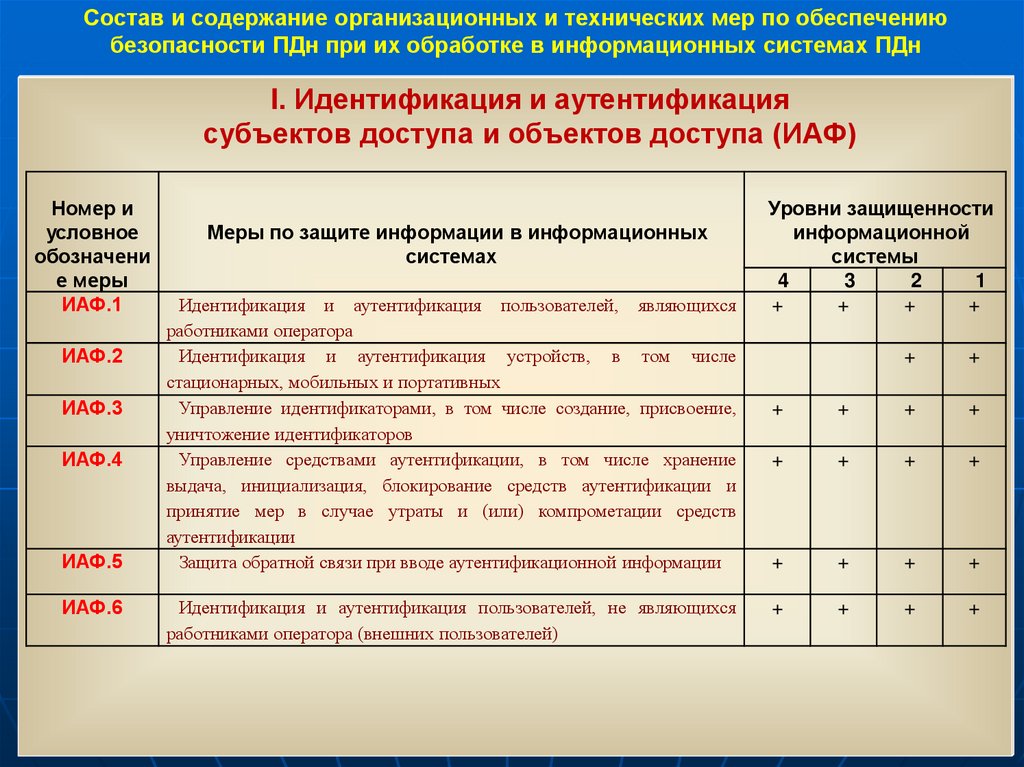

по

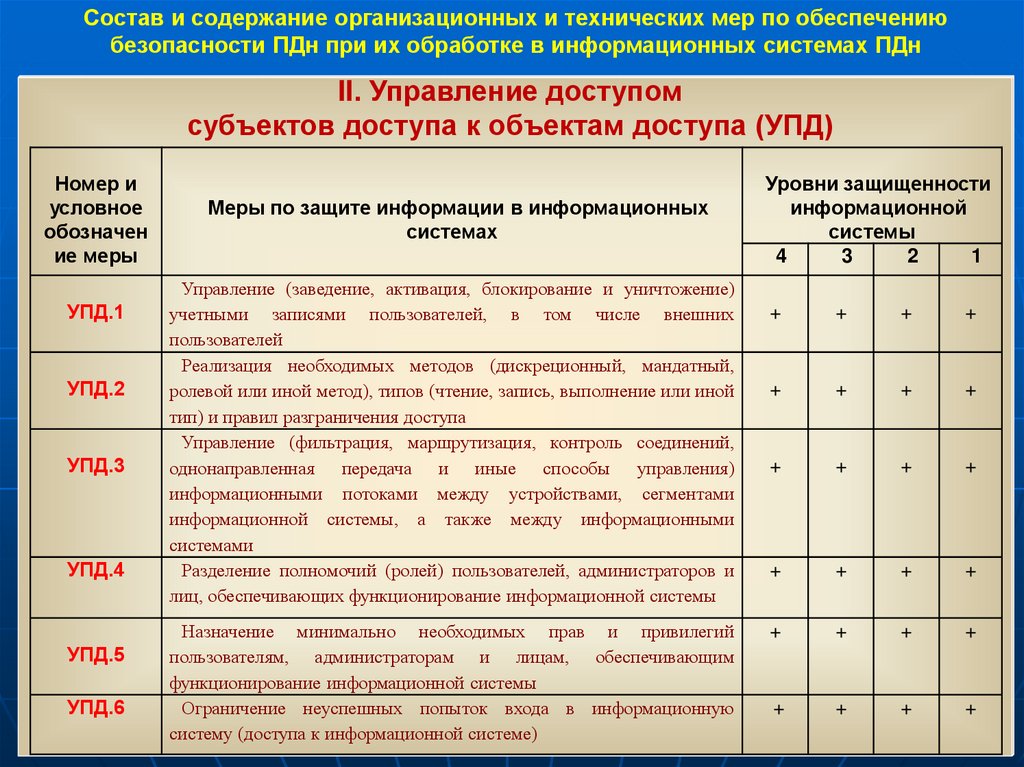

обеспечению

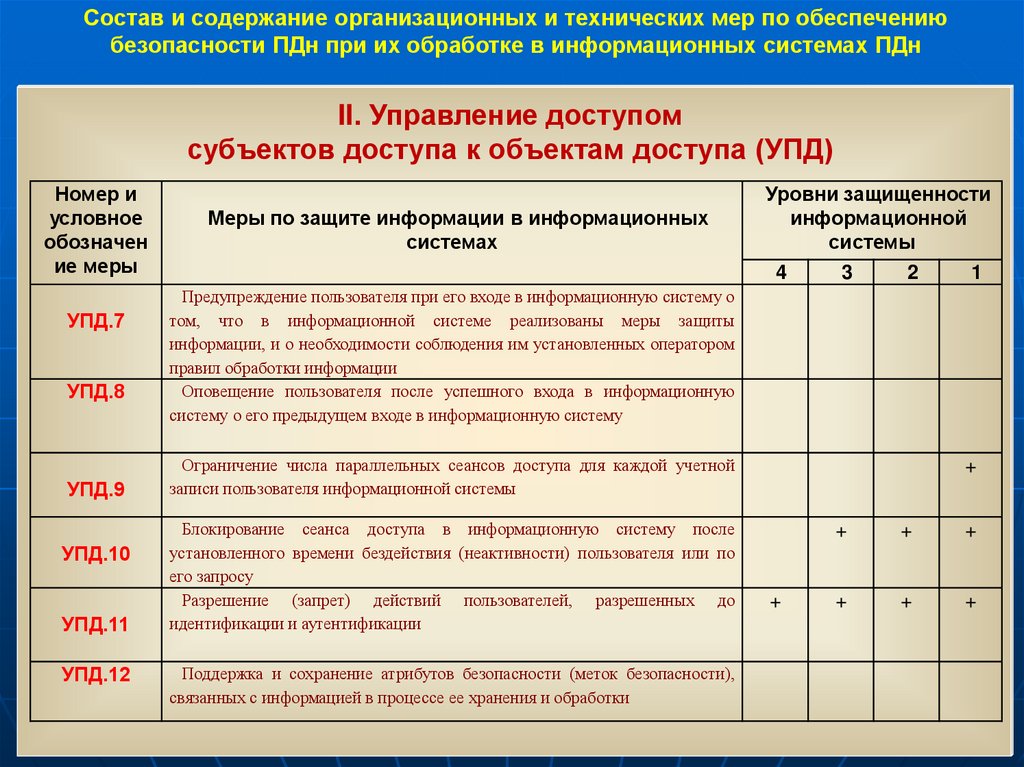

защищенности

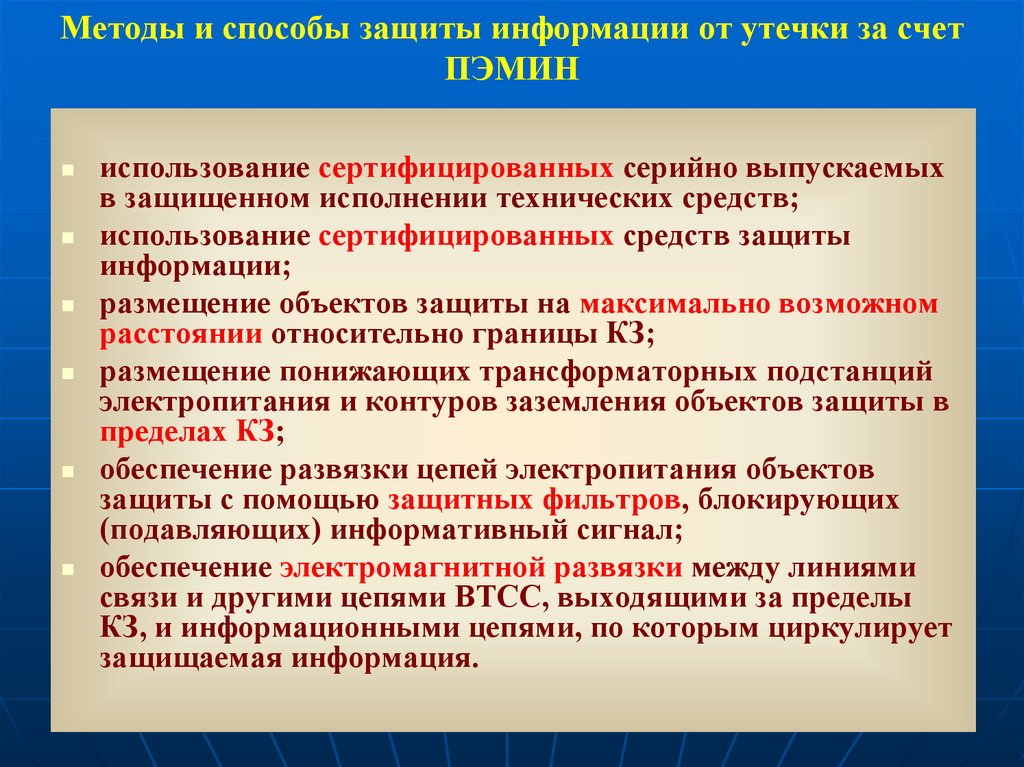

персональных данных.

6.

Информационная система,обрабатывающая специальные категории

персональных данных

– при обработке персональных данных,

касающихся расовой, национальной

принадлежности, политических взглядов,

религиозных или философских

убеждений, состояния здоровья, интимной

жизни субъектов персональных данных.

7.

Информационная система, обрабатывающаябиометрические персональные данные

– при обработке в ней сведений,

характеризующих физиологические и

биологические особенности человека,

на основании которых можно установить

его личность и которые используются

оператором для установления личности

субъекта персональных данных,

и не обрабатываются сведения,

относящиеся к специальным категориям

персональных данных.

8.

Информационная система, обрабатывающаяобщедоступные персональные данные

– при обработке в ней персональных данных

субъектов персональных данных,

полученных только из общедоступных

источников персональных данных,

созданных в соответствии со статьей 8

Федерального закона "О персональных

данных".

9.

Информационная система,обрабатывающая иные категории

персональных данных

– информационная система

не обрабатывающая

специальные, биометрические и

общедоступные категории

персональных данных.

10.

Информационная система,обрабатывающая

персональные данные

сотрудников оператора

– при обработке в ней

персональных данных

сотрудников оператора.

11.

Информационная система,обрабатывающая персональные

данные субъектов персональных

данных, не являющихся

сотрудниками оператора

– при обработке в ней персональных

субъектов персональных данных,

не являющихся сотрудниками

оператора.

12.

Информационные системыЛокальные информационные

системы

Автономные

АРМ

Распределенные

информационные системы

- без подключения к ССОП или СМИО

- с подключением к ССОП или СМИО

Информационная система,

обрабатывающая специальные

категории персональных данных

Информационная система,

обрабатывающая биометрические

персональные данные

Информационная система,

обрабатывающая общедоступные

персональные данные

Информационная система,

обрабатывающая иные категории

персональных данных

Информационная система,

обрабатывающая персональные

данные сотрудников оператора

Информационная система,

обрабатывающая персональные

данные субъектов персональных

данных, не являющихся

сотрудниками оператора

13.

Угрозы безопасности персональных данныхАктуальные угрозы безопасности

персональных данных

– совокупность условий и факторов,

создающих актуальную опасность

несанкционированного, в том числе

случайного, доступа к персональным данным

при их обработке в ИС, результатом которого

могут стать уничтожение, изменение,

блокирование, копирование, предоставление,

распространение персональных данных,

а также иные неправомерные действия.

14.

Угрозы безопасности персональных данныхУгрозы 1-го типа

актуальны для информационной

системы, если для нее в том числе

актуальны угрозы, связанные с

наличием недокументированных

возможностей в системном

программном обеспечении,

используемом в ИС.

15.

Угрозы безопасности персональных данныхУгрозы 2-го типа

актуальны для информационной

системы, если для нее в том числе

актуальны угрозы, связанные

с наличием недокументированных

возможностей в прикладном

программном обеспечении,

используемом в информационной

системе.

16.

Угрозы безопасности персональных данныхУгрозы 3-го типа

актуальны для информационной

системы, если для нее актуальны

угрозы, не связанные с наличием

недокументированных возможностей

в системном и прикладном

программном обеспечении,

используемом в информационной

системе.

17.

При обработке персональныхданных в информационных

системах устанавливаются

4 уровня защищенности

персональных данных.

18.

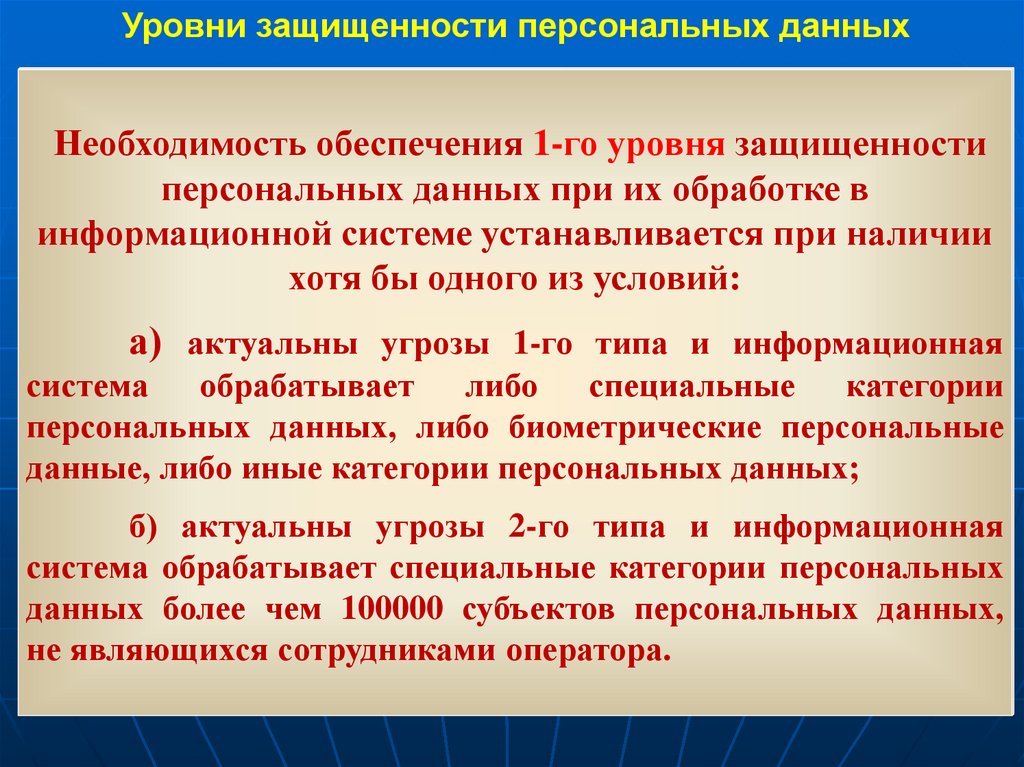

Уровни защищенности персональных данныхНеобходимость обеспечения 1-го уровня защищенности

персональных данных при их обработке в

информационной системе устанавливается при наличии

хотя бы одного из условий:

а) актуальны угрозы 1-го типа и информационная

система обрабатывает либо специальные категории

персональных данных, либо биометрические персональные

данные, либо иные категории персональных данных;

б) актуальны угрозы 2-го типа и информационная

система обрабатывает специальные категории персональных

данных более чем 100000 субъектов персональных данных,

не являющихся сотрудниками оператора.

19.

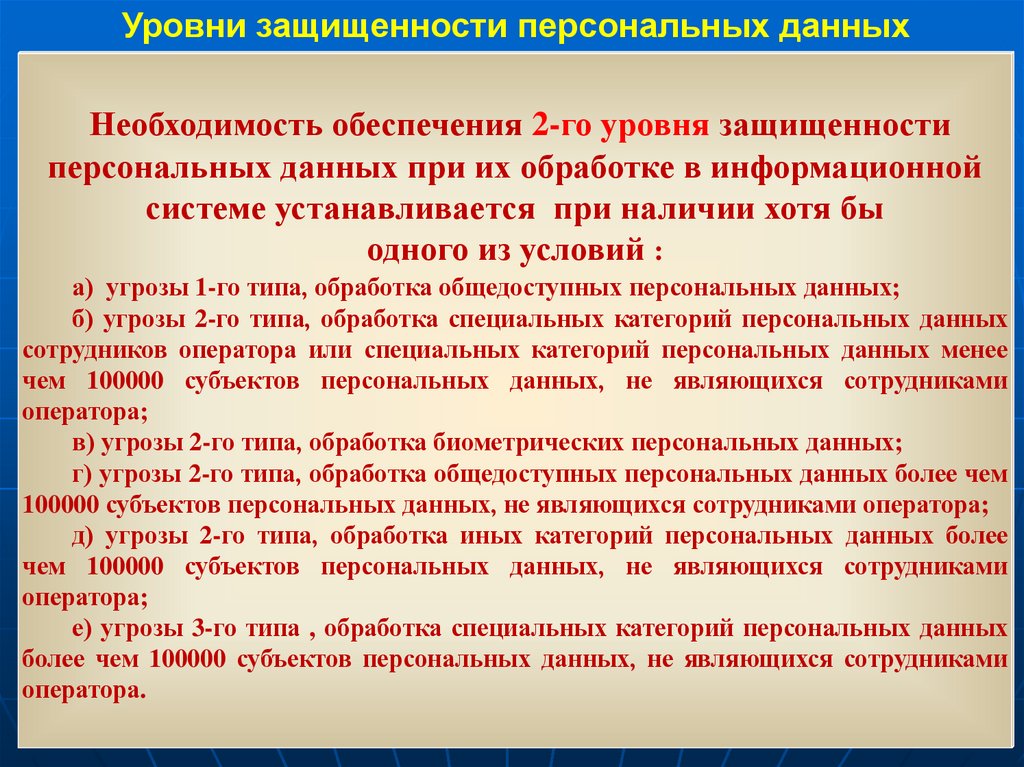

Уровни защищенности персональных данныхНеобходимость обеспечения 2-го уровня защищенности

персональных данных при их обработке в информационной

системе устанавливается при наличии хотя бы

одного из условий :

а) угрозы 1-го типа, обработка общедоступных персональных данных;

б) угрозы 2-го типа, обработка специальных категорий персональных данных

сотрудников оператора или специальных категорий персональных данных менее

чем 100000 субъектов персональных данных, не являющихся сотрудниками

оператора;

в) угрозы 2-го типа, обработка биометрических персональных данных;

г) угрозы 2-го типа, обработка общедоступных персональных данных более чем

100000 субъектов персональных данных, не являющихся сотрудниками оператора;

д) угрозы 2-го типа, обработка иных категорий персональных данных более

чем 100000 субъектов персональных данных, не являющихся сотрудниками

оператора;

е) угрозы 3-го типа , обработка специальных категорий персональных данных

более чем 100000 субъектов персональных данных, не являющихся сотрудниками

оператора.

20.

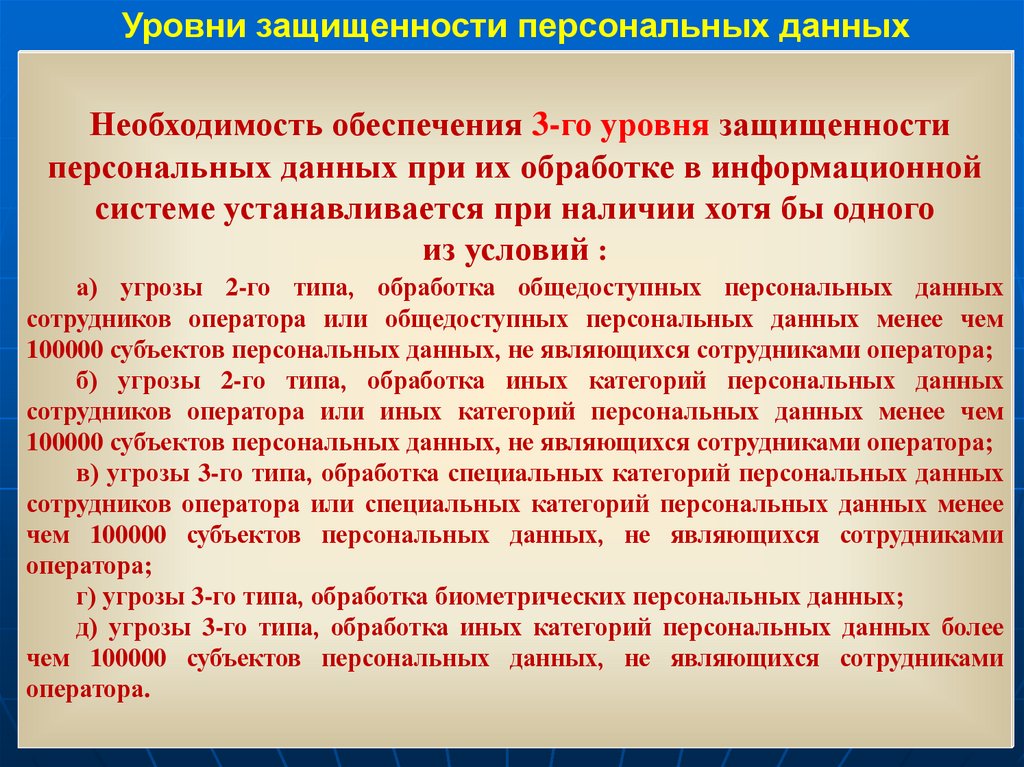

Уровни защищенности персональных данныхНеобходимость обеспечения 3-го уровня защищенности

персональных данных при их обработке в информационной

системе устанавливается при наличии хотя бы одного

из условий :

а) угрозы 2-го типа, обработка общедоступных персональных данных

сотрудников оператора или общедоступных персональных данных менее чем

100000 субъектов персональных данных, не являющихся сотрудниками оператора;

б) угрозы 2-го типа, обработка иных категорий персональных данных

сотрудников оператора или иных категорий персональных данных менее чем

100000 субъектов персональных данных, не являющихся сотрудниками оператора;

в) угрозы 3-го типа, обработка специальных категорий персональных данных

сотрудников оператора или специальных категорий персональных данных менее

чем 100000 субъектов персональных данных, не являющихся сотрудниками

оператора;

г) угрозы 3-го типа, обработка биометрических персональных данных;

д) угрозы 3-го типа, обработка иных категорий персональных данных более

чем 100000 субъектов персональных данных, не являющихся сотрудниками

оператора.

21.

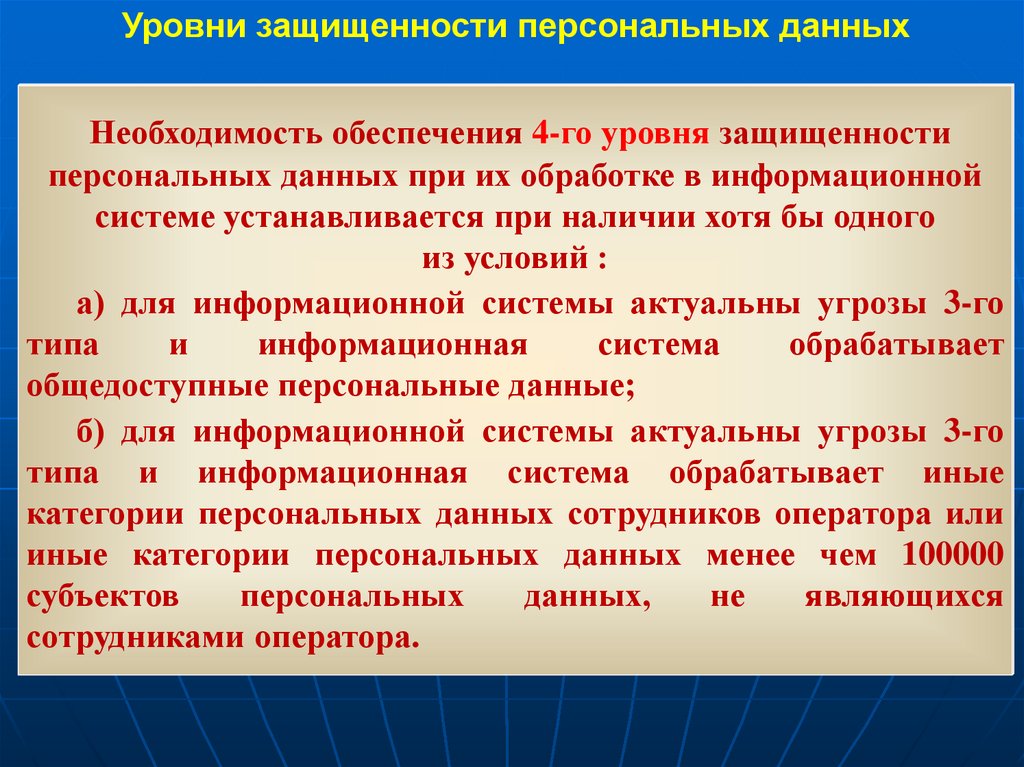

Уровни защищенности персональных данныхНеобходимость обеспечения 4-го уровня защищенности

персональных данных при их обработке в информационной

системе устанавливается при наличии хотя бы одного

из условий :

а) для информационной системы актуальны угрозы 3-го

типа

и

информационная

система

обрабатывает

общедоступные персональные данные;

б) для информационной системы актуальны угрозы 3-го

типа и информационная система обрабатывает иные

категории персональных данных сотрудников оператора или

иные категории персональных данных менее чем 100000

субъектов

персональных

данных,

не

являющихся

сотрудниками оператора.

22.

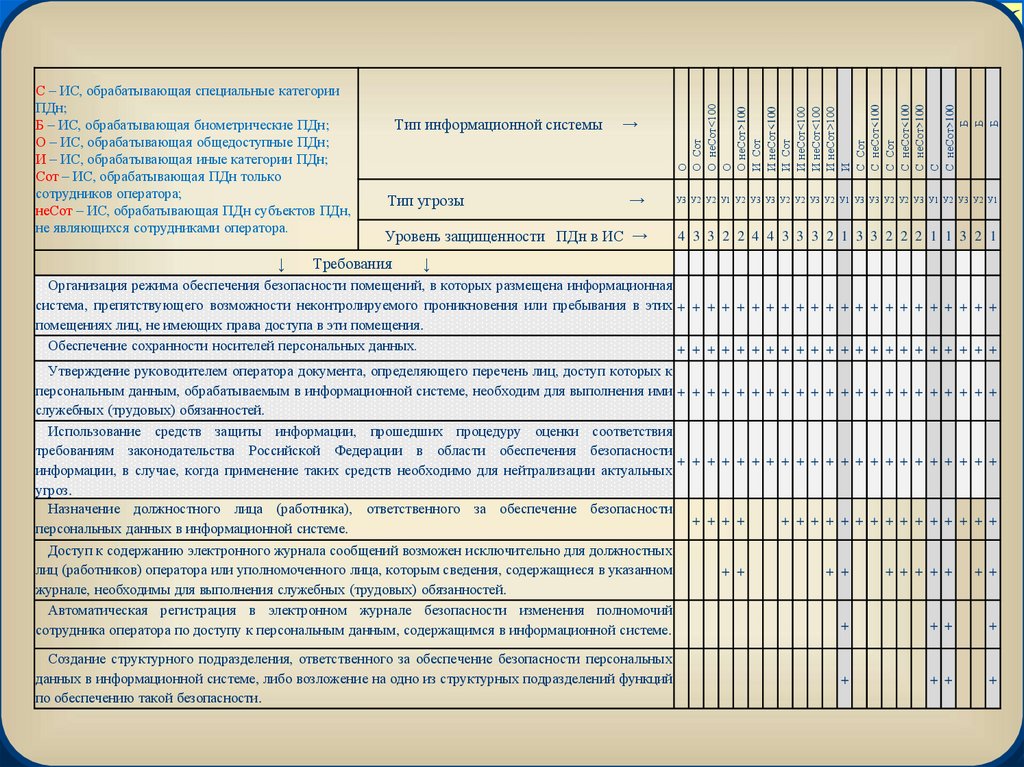

С – ИС, обрабатывающая специальные категорииПДн;

Б – ИС, обрабатывающая биометрические ПДн;

О – ИС, обрабатывающая общедоступные ПДн;

И – ИС, обрабатывающая иные категории ПДн;

Сот – ИС, обрабатывающая ПДн только

сотрудников оператора;

неСот – ИС, обрабатывающая ПДн субъектов ПДн,

не являющихся сотрудниками оператора.

↓

О

О Сот

О неСот<100

О

О неСот>100

И Сот

И неСот<100

И Сот

И неСот<100

И неСот<100

И неСот>100

И

С Сот

С неСот<100

С Сот

С неСот<100

С неСот>100

С

С неСот>100

Б

Б

Б

26

Тип информационной системы

→

Тип угрозы

→

У3 У2 У2 У1 У2 У3 У3 У2 У2 У3 У2 У1 У3 У3 У2 У2 У3 У1 У2 У3 У2 У1

Уровень защищенности ПДн в ИС →

4 3 3 2 2 4 4 3 3 3 2 1 3 3 2 2 2 1 1 3 2 1

Требования

↓

Организация режима обеспечения безопасности помещений, в которых размещена информационная

система, препятствующего возможности неконтролируемого проникновения или пребывания в этих + + + + + + + + + + + + + + + + + + + + + +

помещениях лиц, не имеющих права доступа в эти помещения.

Обеспечение сохранности носителей персональных данных.

+ + + + + + + + + + + + + + + + + + + + + +

Утверждение руководителем оператора документа, определяющего перечень лиц, доступ которых к

персональным данным, обрабатываемым в информационной системе, необходим для выполнения ими + + + + + + + + + + + + + + + + + + + + + +

служебных (трудовых) обязанностей.

Использование средств защиты информации, прошедших процедуру оценки соответствия

требованиям законодательства Российской Федерации в области обеспечения безопасности

+ + + + + + + + + + + + + + + + + + + + + +

информации, в случае, когда применение таких средств необходимо для нейтрализации актуальных

угроз.

Назначение должностного лица (работника), ответственного за обеспечение безопасности

+ + + +

+ + + + + + + + + + + + + + +

персональных данных в информационной системе.

Доступ к содержанию электронного журнала сообщений возможен исключительно для должностных

лиц (работников) оператора или уполномоченного лица, которым сведения, содержащиеся в указанном

журнале, необходимы для выполнения служебных (трудовых) обязанностей.

Автоматическая регистрация в электронном журнале безопасности изменения полномочий

сотрудника оператора по доступу к персональным данным, содержащимся в информационной системе.

Создание структурного подразделения, ответственного за обеспечение безопасности персональных

данных в информационной системе, либо возложение на одно из структурных подразделений функций

по обеспечению такой безопасности.

+ +

+ +

+ + + + +

+ +

+

+ +

+

+

+ +

+

23.

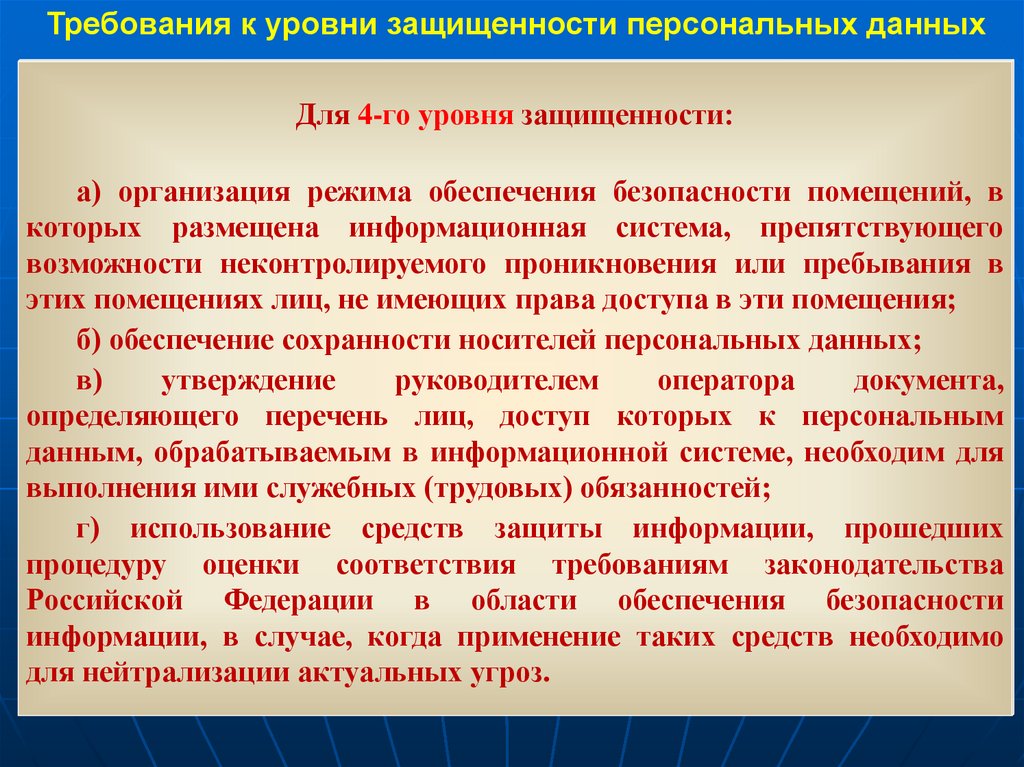

Требования к уровни защищенности персональных данныхДля 4-го уровня защищенности:

а) организация режима обеспечения безопасности помещений, в

которых размещена информационная система, препятствующего

возможности неконтролируемого проникновения или пребывания в

этих помещениях лиц, не имеющих права доступа в эти помещения;

б) обеспечение сохранности носителей персональных данных;

в)

утверждение

руководителем

оператора

документа,

определяющего перечень лиц, доступ которых к персональным

данным, обрабатываемым в информационной системе, необходим для

выполнения ими служебных (трудовых) обязанностей;

г) использование средств защиты информации, прошедших

процедуру оценки соответствия требованиям законодательства

Российской Федерации в области обеспечения безопасности

информации, в случае, когда применение таких средств необходимо

для нейтрализации актуальных угроз.

24.

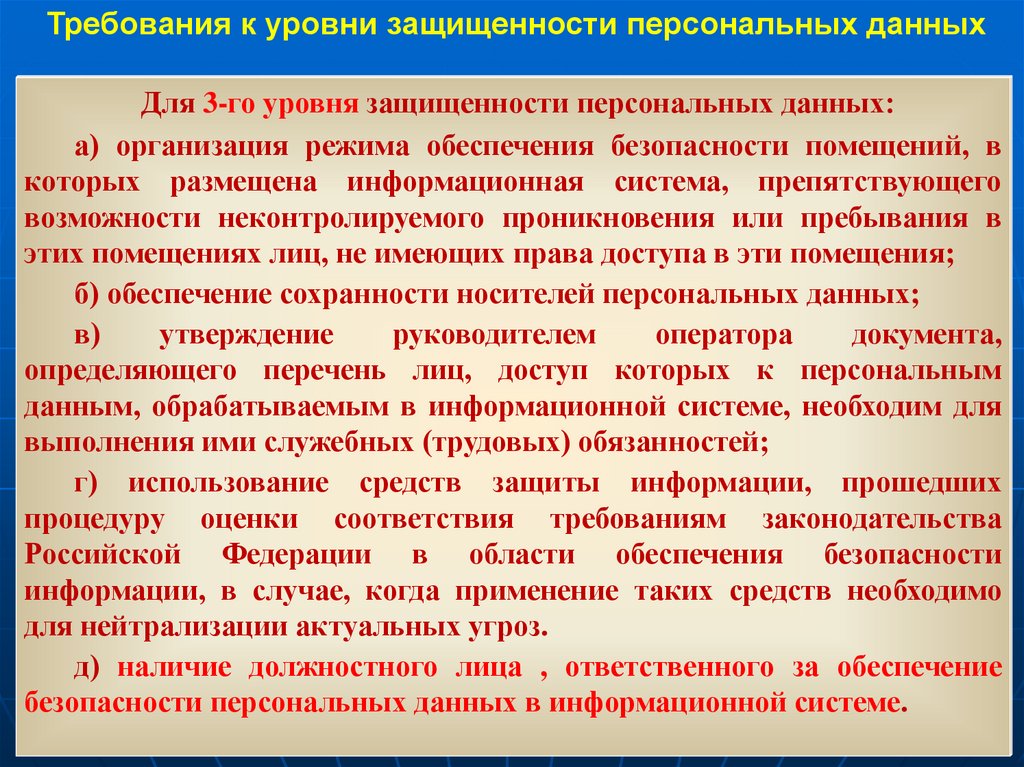

Требования к уровни защищенности персональных данныхДля 3-го уровня защищенности персональных данных:

а) организация режима обеспечения безопасности помещений, в

которых размещена информационная система, препятствующего

возможности неконтролируемого проникновения или пребывания в

этих помещениях лиц, не имеющих права доступа в эти помещения;

б) обеспечение сохранности носителей персональных данных;

в)

утверждение

руководителем

оператора

документа,

определяющего перечень лиц, доступ которых к персональным

данным, обрабатываемым в информационной системе, необходим для

выполнения ими служебных (трудовых) обязанностей;

г) использование средств защиты информации, прошедших

процедуру оценки соответствия требованиям законодательства

Российской Федерации в области обеспечения безопасности

информации, в случае, когда применение таких средств необходимо

для нейтрализации актуальных угроз.

д) наличие должностного лица , ответственного за обеспечение

безопасности персональных данных в информационной системе.

25.

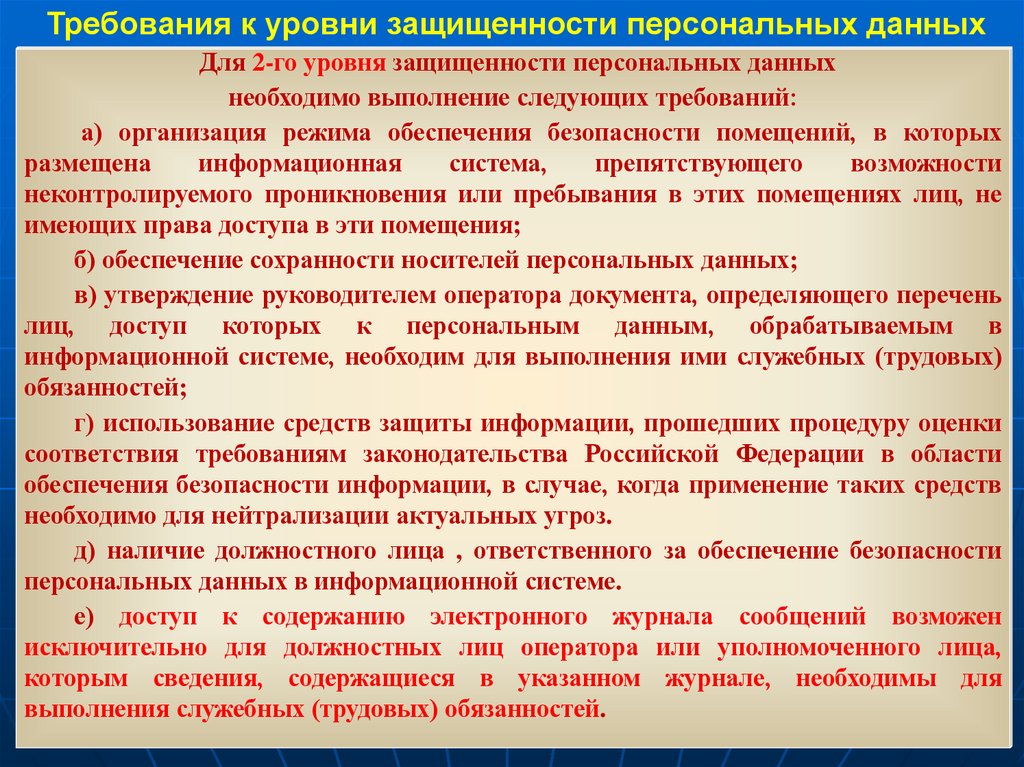

Требования к уровни защищенности персональных данныхДля 2-го уровня защищенности персональных данных

необходимо выполнение следующих требований:

а) организация режима обеспечения безопасности помещений, в которых

размещена

информационная

система,

препятствующего

возможности

неконтролируемого проникновения или пребывания в этих помещениях лиц, не

имеющих права доступа в эти помещения;

б) обеспечение сохранности носителей персональных данных;

в) утверждение руководителем оператора документа, определяющего перечень

лиц, доступ которых к персональным данным, обрабатываемым в

информационной системе, необходим для выполнения ими служебных (трудовых)

обязанностей;

г) использование средств защиты информации, прошедших процедуру оценки

соответствия требованиям законодательства Российской Федерации в области

обеспечения безопасности информации, в случае, когда применение таких средств

необходимо для нейтрализации актуальных угроз.

д) наличие должностного лица , ответственного за обеспечение безопасности

персональных данных в информационной системе.

е) доступ к содержанию электронного журнала сообщений возможен

исключительно для должностных лиц оператора или уполномоченного лица,

которым сведения, содержащиеся в указанном журнале, необходимы для

выполнения служебных (трудовых) обязанностей.

26.

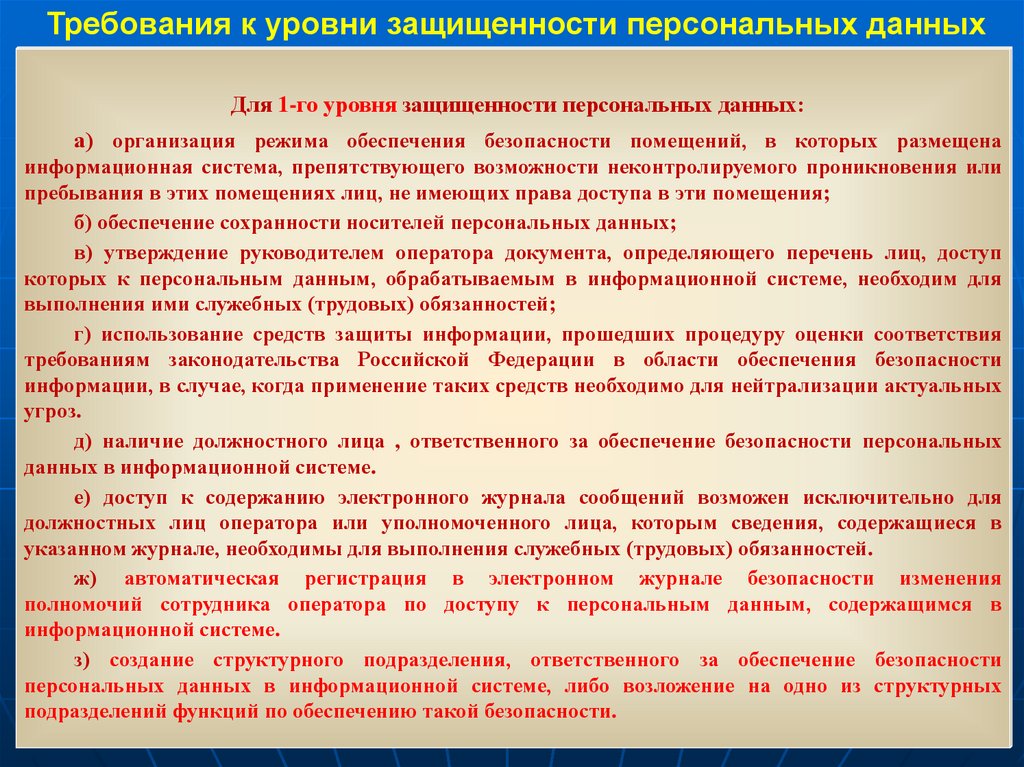

Требования к уровни защищенности персональных данныхДля 1-го уровня защищенности персональных данных:

а) организация режима обеспечения безопасности помещений, в которых размещена

информационная система, препятствующего возможности неконтролируемого проникновения или

пребывания в этих помещениях лиц, не имеющих права доступа в эти помещения;

б) обеспечение сохранности носителей персональных данных;

в) утверждение руководителем оператора документа, определяющего перечень лиц, доступ

которых к персональным данным, обрабатываемым в информационной системе, необходим для

выполнения ими служебных (трудовых) обязанностей;

г) использование средств защиты информации, прошедших процедуру оценки соответствия

требованиям законодательства Российской Федерации в области обеспечения безопасности

информации, в случае, когда применение таких средств необходимо для нейтрализации актуальных

угроз.

д) наличие должностного лица , ответственного за обеспечение безопасности персональных

данных в информационной системе.

е) доступ к содержанию электронного журнала сообщений возможен исключительно для

должностных лиц оператора или уполномоченного лица, которым сведения, содержащиеся в

указанном журнале, необходимы для выполнения служебных (трудовых) обязанностей.

ж) автоматическая регистрация в электронном журнале безопасности изменения

полномочий сотрудника оператора по доступу к персональным данным, содержащимся в

информационной системе.

з) создание структурного подразделения, ответственного за обеспечение безопасности

персональных данных в информационной системе, либо возложение на одно из структурных

подразделений функций по обеспечению такой безопасности.

27.

Контроль за выполнением настоящихтребований организуется и проводится

оператором

(уполномоченным

лицом)

самостоятельно и (или) с привлечением

на договорной основе юридических лиц и

индивидуальных

предпринимателей,

имеющих лицензию на осуществление

деятельности по технической защите

конфиденциальной

информации.

Указанный контроль проводится не реже 1

раза в 3 года в сроки, определяемые

оператором (уполномоченным лицом).

28.

СОСТАВ И СОДЕРЖАНИЕОРГАНИЗАЦИОННЫХ И ТЕХНИЧЕСКИХ

МЕР ПО ОБЕСПЕЧЕНИЮ БЕЗОПАСНОСТИ

ПЕРСОНАЛЬНЫХ ДАННЫХ ПРИ ИХ

ОБРАБОТКЕ В ИНФОРМАЦИОННЫХ

СИСТЕМАХ ПЕРСОНАЛЬНЫХ ДАННЫХ

29. ОБЩИЕ ПОЛОЖЕНИЯ

Документ устанавливает состав и содержаниеорганизационных и технических мер по

обеспечению безопасности персональных

данных при их обработке в информационных

системах персональных данных для каждого

из уровней защищенности персональных

данных, установленных в Требованиях к

защите персональных данных при их

обработке в информационных системах

персональных данных, утвержденных

постановлением Правительства Российской

Федерации от 1 ноября 2012 г. № 1119.

30. ОБЩИЕ ПОЛОЖЕНИЯ

Меры по обеспечению безопасностиперсональных данных принимаются для

защиты персональных данных

от неправомерного или случайного

доступа к ним, уничтожения, изменения,

блокирования, копирования,

предоставления, распространения

персональных данных, а также от иных

неправомерных действий в отношении

персональных данных.

31. ОБЩИЕ ПОЛОЖЕНИЯ

Меры по обеспечению безопасностиперсональных данных реализуются в том числе

посредством применения в информационной

системе средств защиты информации,

прошедших в установленном порядке процедуру

оценки соответствия, в случаях, когда

применение таких средств необходимо для

нейтрализации актуальных угроз безопасности

персональных данных.

32. ОБЩИЕ ПОЛОЖЕНИЯ

Оценка эффективности реализованных в рамкахсистемы защиты персональных данных мер

по обеспечению безопасности персональных

данных проводится оператором самостоятельно

или с привлечением на договорной основе

юридических лиц и индивидуальных

предпринимателей, имеющих лицензию на

осуществление деятельности по технической

защите конфиденциальной информации.

Указанная оценка проводится не реже одного

раза в 3 года.

33. Состав и содержание мер по обеспечению безопасности персональных данных

В состав мер по обеспечению безопасности персональных данных,реализуемых в рамках системы защиты персональных данных с

учетом актуальных угроз безопасности персональных данных и

применяемых информационных технологий, входят:

- идентификация и аутентификация субъектов доступа и объектов

доступа;

- управление доступом субъектов доступа к объектам доступа;

- ограничение программной среды;

- защита машинных носителей информации, на которых хранятся и

(или) обрабатываются персональные данные;

- регистрация событий безопасности;

- антивирусная защита;

- обнаружение (предотвращение) вторжений;

- контроль (анализ) защищенности персональных данных;

34. Состав и содержание мер по обеспечению безопасности персональных данных

- обеспечение целостности информационной системы иперсональных данных;

- обеспечение доступности персональных данных;

- защита среды виртуализации;

- защита технических средств;

- защита информационной системы, ее средств, систем связи и

передачи данных;

- выявление инцидентов (одного события или группы событий),

которые могут привести к сбоям или нарушению функционирования

информационной системы и (или) к возникновению угроз

безопасности персональных данных и реагирование на них;

- управление конфигурацией информационной системы и системы

защиты персональных данных.

Состав и содержание мер по обеспечению безопасности

персональных данных, необходимых для обеспечения каждого

из уровней защищенности персональных данных, приведены в

приложении.

35. Состав и содержание мер по обеспечению безопасности персональных данных

Выбор мер по обеспечению безопасности персональныхданных, подлежащих реализации в информационной

системе в рамках системы защиты персональных

данных, включает:

1. Определение базового набора мер по обеспечению безопасности

персональных данных для установленного уровня защищенности

персональных данных в соответствии с базовыми наборами мер по

обеспечению безопасности персональных данных, приведенными в

приложении к настоящему документу;

2. Адаптацию базового набора мер по обеспечению безопасности

персональных данных с учетом структурно-функциональных

характеристик информационной системы, информационных

технологий, особенностей функционирования информационной

системы (в том числе исключение из базового набора мер,

непосредственно связанных с информационными технологиями, не

используемыми в информационной системе, или структурнофункциональными характеристиками, не свойственными

информационной системе);

36. Состав и содержание мер по обеспечению безопасности персональных данных

Выбор мер по обеспечению безопасности персональныхданных, подлежащих реализации в информационной

системе в рамках системы защиты персональных

данных, включает:

3. Уточнение адаптированного базового набора мер по обеспечению

безопасности персональных данных с учетом не выбранных ранее

мер, приведенных в приложении к настоящему документу, в

результате чего определяются меры по обеспечению безопасности

персональных данных, направленные на нейтрализацию всех

актуальных угроз безопасности персональных данных для

конкретной информационной системы;

4. Дополнение уточненного адаптированного базового набора мер

по обеспечению безопасности персональных данных мерами,

обеспечивающими выполнение требований к защите персональных

данных, установленными иными нормативными правовыми актами

в области обеспечения безопасности персональных данных и

защиты информации).

37. Состав и содержание мер по обеспечению безопасности персональных данных

При невозможности технической реализации отдельныхвыбранных мер по обеспечению безопасности

персональных данных, а также с учетом экономической

целесообразности на этапах адаптации базового набора

мер и (или) уточнения адаптированного базового набора

мер могут разрабатываться иные (компенсирующие)

меры, направленные на нейтрализацию актуальных

угроз безопасности персональных данных.

В этом случае в ходе разработки системы защиты

персональных данных должно быть проведено

обоснование применения компенсирующих мер для

обеспечения безопасности персональных данных.

38.

Состав и содержание организационных и технических мер по обеспечениюбезопасности ПДн при их обработке в информационных системах ПДн

I. Идентификация и аутентификация

субъектов доступа и объектов доступа (ИАФ)

Номер и

условное

обозначени

е меры

ИАФ.1

ИАФ.2

ИАФ.3

ИАФ.4

ИАФ.5

ИАФ.6

Меры по защите информации в информационных

системах

Идентификация и аутентификация пользователей, являющихся

работниками оператора

Идентификация и аутентификация устройств, в том числе

стационарных, мобильных и портативных

Управление идентификаторами, в том числе создание, присвоение,

уничтожение идентификаторов

Управление средствами аутентификации, в том числе хранение

выдача, инициализация, блокирование средств аутентификации и

принятие мер в случае утраты и (или) компрометации средств

аутентификации

Защита обратной связи при вводе аутентификационной информации

Идентификация и аутентификация пользователей, не являющихся

работниками оператора (внешних пользователей)

Уровни защищенности

информационной

системы

4

3

2

1

+

+

+

+

+

+

+

+

+

+

+

+

+

+

+

+

+

+

+

+

+

+

39.

Состав и содержание организационных и технических мер по обеспечениюбезопасности ПДн при их обработке в информационных системах ПДн

II. Управление доступом

субъектов доступа к объектам доступа (УПД)

Номер и

условное

обозначен

ие меры

УПД.1

УПД.2

УПД.3

УПД.4

УПД.5

УПД.6

Меры по защите информации в информационных

системах

Управление (заведение, активация, блокирование и уничтожение)

учетными записями пользователей, в том числе внешних

пользователей

Реализация необходимых методов (дискреционный, мандатный,

ролевой или иной метод), типов (чтение, запись, выполнение или иной

тип) и правил разграничения доступа

Управление (фильтрация, маршрутизация, контроль соединений,

однонаправленная передача и иные способы управления)

информационными потоками между устройствами, сегментами

информационной системы, а также между информационными

системами

Разделение полномочий (ролей) пользователей, администраторов и

лиц, обеспечивающих функционирование информационной системы

Назначение минимально необходимых прав и привилегий

пользователям, администраторам и лицам, обеспечивающим

функционирование информационной системы

Ограничение неуспешных попыток входа в информационную

систему (доступа к информационной системе)

Уровни защищенности

информационной

системы

4

3

2

1

+

+

+

+

+

+

+

+

+

+

+

+

+

+

+

+

+

+

+

+

+

+

+

+

40.

Состав и содержание организационных и технических мер по обеспечениюбезопасности ПДн при их обработке в информационных системах ПДн

II. Управление доступом

субъектов доступа к объектам доступа (УПД)

Номер и

условное

обозначен

ие меры

УПД.7

УПД.8

УПД.9

УПД.10

УПД.11

УПД.12

Меры по защите информации в информационных

системах

Уровни защищенности

информационной

системы

4

3

2

1

Предупреждение пользователя при его входе в информационную систему о

том, что в информационной системе реализованы меры защиты

информации, и о необходимости соблюдения им установленных оператором

правил обработки информации

Оповещение пользователя после успешного входа в информационную

систему о его предыдущем входе в информационную систему

Ограничение числа параллельных сеансов доступа для каждой учетной

записи пользователя информационной системы

Блокирование сеанса доступа в информационную систему после

установленного времени бездействия (неактивности) пользователя или по

его запросу

Разрешение (запрет) действий пользователей, разрешенных до

идентификации и аутентификации

Поддержка и сохранение атрибутов безопасности (меток безопасности),

связанных с информацией в процессе ее хранения и обработки

+

+

+

+

+

+

+

+

41. Методы и способы защиты информации от утечки за счет ПЭМИН

использование сертифицированных серийно выпускаемыхв защищенном исполнении технических средств;

использование сертифицированных средств защиты

информации;

размещение объектов защиты на максимально возможном

расстоянии относительно границы КЗ;

размещение понижающих трансформаторных подстанций

электропитания и контуров заземления объектов защиты в

пределах КЗ;

обеспечение развязки цепей электропитания объектов

защиты с помощью защитных фильтров, блокирующих

(подавляющих) информативный сигнал;

обеспечение электромагнитной развязки между линиями

связи и другими цепями ВТСС, выходящими за пределы

КЗ, и информационными цепями, по которым циркулирует

защищаемая информация.

42. Методы и способы защиты информации в информационных системах персональных данных

Размещение устройств вывода информации средств вычислительнойтехники, информационно-вычислительных комплексов,

технических средств обработки графической, видео- и буквенноцифровой информации, входящих в состав информационной

системы, в помещениях, в которых они установлены,

осуществляется таким образом, чтобы была исключена возможность

просмотра посторонними лицами текстовой и графической видовой

информации, содержащей персональные данные.

Методы и способы защиты акустической (речевой) информации

заключаются в реализации организационных и технических мер для

обеспечения звукоизоляции ограждающих конструкций помещений,

в которых расположена информационная система, их систем

вентиляции и кондиционирования, не позволяющей вести

прослушивание акустической (речевой) информации при голосовом

вводе персональных данных в информационной системе или

воспроизведении информации акустическими средствами.

43. Методы и способы защиты информации от несанкционированного доступа

реализация разрешительной системы допуска пользователей (обслуживающего персонала) кинформационным ресурсам, информационной системе и связанным с ее использованием работам,

документам;

ограничение доступа пользователей в помещения, где размещены технические средства,

позволяющие осуществлять обработку персональных данных, а также хранятся носители

информации;

разграничение доступа пользователей и обслуживающего персонала к информационным ресурсам,

программным средствам обработки (передачи) и защиты информации;

регистрация действий пользователей и обслуживающего персонала, контроль несанкционированного

доступа и действий пользователей, обслуживающего персонала и посторонних лиц;

учет и хранение съемных носителей информации и их обращение, исключающее хищение, подмену и

уничтожение;

резервирование технических средств, дублирование массивов и носителей информации;

использование средств защиты информации, прошедших в установленном порядке процедуру оценки

соответствия;

использование защищенных каналов связи;

размещение технических средств, позволяющих осуществлять обработку персональных данных, в

пределах охраняемой территории;

организация физической защиты помещений и собственно технических средств, позволяющих

осуществлять обработку персональных данных;

предотвращение внедрения в информационные системы вредоносных программ (программ-вирусов)

и программных закладок.

law

law