Similar presentations:

Презентация Сушко ОИБ11-323П (1)

1.

МИНИСТЕРСТВО ЦИФРОВОГО РАЗВИТИЯ, СВЯЗИ И МАССОВЫХКОММУНИКАЦИЙ РОССИЙСКОЙ ФЕДЕРАЦИИ

Ордена Трудового Красного Знамени федеральное государственное

бюджетное образовательное учреждение высшего образования

Колледж Телекоммуникаций

МОСКОВСКИЙ ТЕХНИЧЕСКИЙ УНИВЕРСИТЕТ СВЯЗИ И ИНФОРМАТИКИ

(КТ МТУСИ)

Выпускная квалифицированная работа

на тему:

«Реализация системы защиты конфиденциальной информации от

несанкционированной модификации»

Выполнил студент 3 курса

Группы ОИБ11-323П

31.10.2025

Сушко М.А.

2.

ВведениеАктуальность темы: Актуальность выбранной темы заключается в необходимости повышения

защищённости компьютерных систем в условиях постоянно эволюционирующих угроз. Современная

практика показывает, что использование только базовых средств защиты часто оказывается

недостаточным.

Цель работы: реализация системы защиты конфиденциальной информации от несанкционированной

модификации.

Задачи ВКР:

• Рассмотрение понятия информация, подлежащая защите и классификация компьютерных систем.

• Обзор уязвимостей и угрозы информации в компьютерных системах.

• Изучение средств защиты от уязвимостей и угроз информации в компьютерных системах.

• Практическая реализация комплекса мер по защите информации от несанкционированного доступа.

Объект ВКР: система защиты конфиденциальных данных компании ООО «ИнфоТех».

Предмет ВКР: методы и средства защиты конфиденциальной информации от несанкционированной

модификации.

2

3.

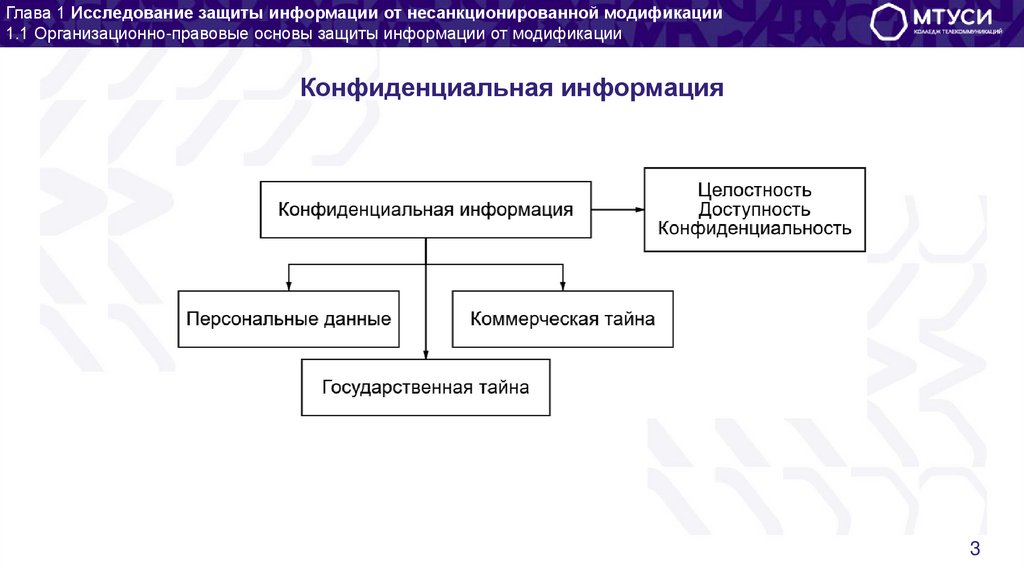

Глава 1 Исследование защиты информации от несанкционированной модификации1.1 Организационно-правовые основы защиты информации от модификации

Конфиденциальная информация

3

4.

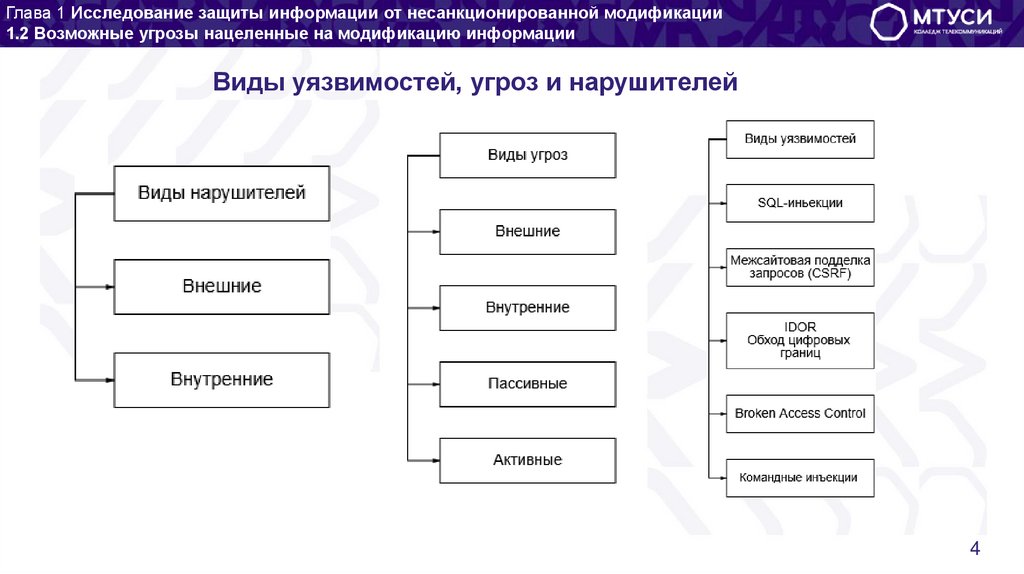

Глава 1 Исследование защиты информации от несанкционированной модификации1.2 Возможные угрозы нацеленные на модификацию информации

Виды уязвимостей, угроз и нарушителей

4

5.

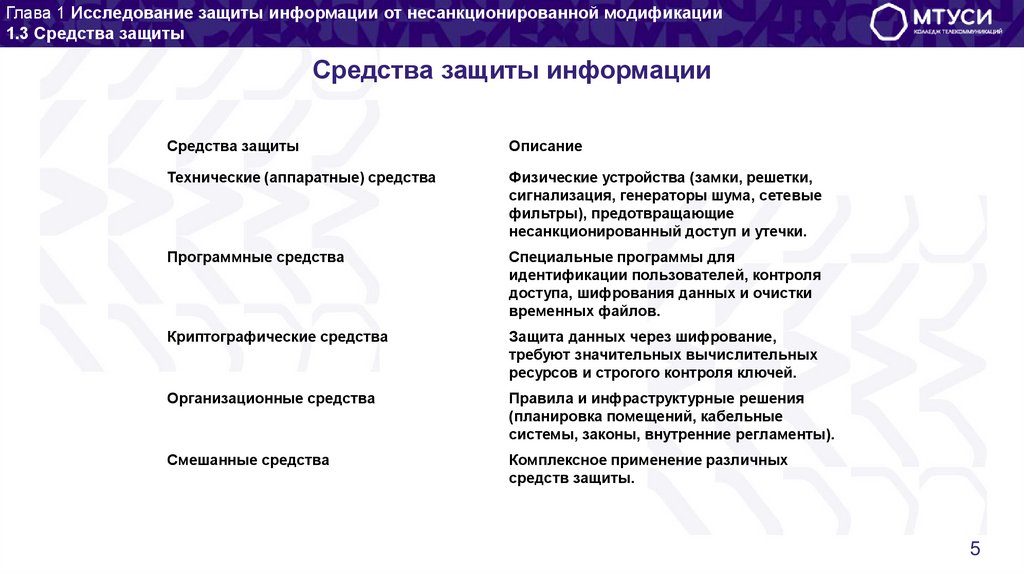

Глава 1 Исследование защиты информации от несанкционированной модификации1.3 Средства защиты

Средства защиты информации

Средства защиты

Описание

Технические (аппаратные) средства

Физические устройства (замки, решетки,

сигнализация, генераторы шума, сетевые

фильтры), предотвращающие

несанкционированный доступ и утечки.

Программные средства

Специальные программы для

идентификации пользователей, контроля

доступа, шифрования данных и очистки

временных файлов.

Криптографические средства

Защита данных через шифрование,

требуют значительных вычислительных

ресурсов и строгого контроля ключей.

Организационные средства

Правила и инфраструктурные решения

(планировка помещений, кабельные

системы, законы, внутренние регламенты).

Смешанные средства

Комплексное применение различных

средств защиты.

5

6.

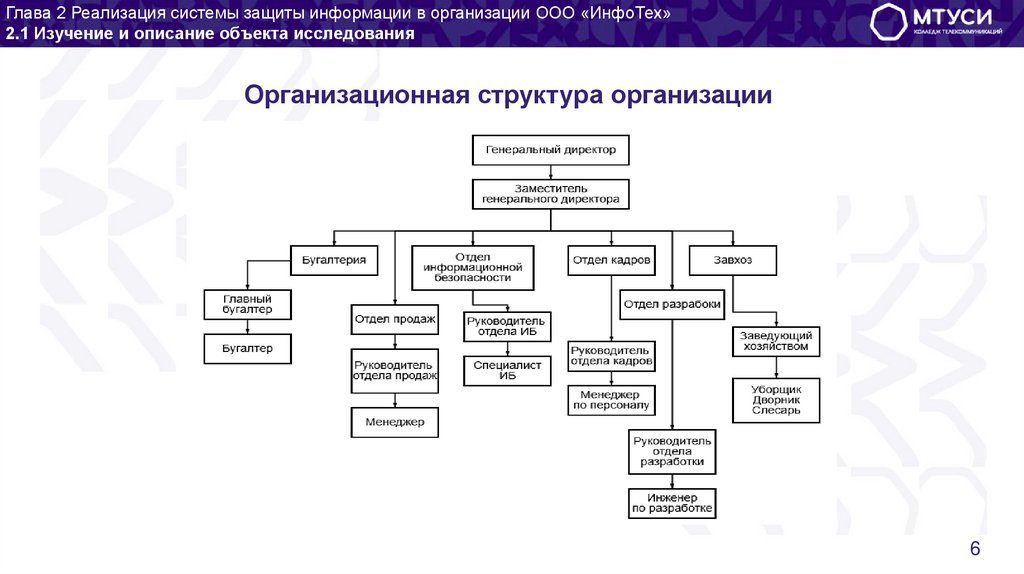

Глава 2 Реализация системы защиты информации в организации ООО «ИнфоТех»2.1 Изучение и описание объекта исследования

Организационная структура организации

6

7.

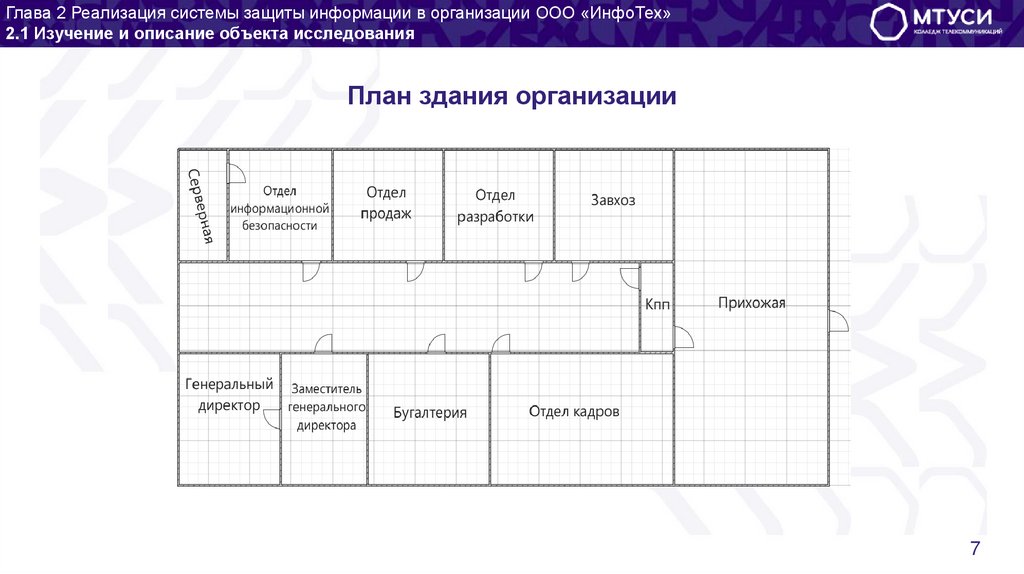

Глава 2 Реализация системы защиты информации в организации ООО «ИнфоТех»2.1 Изучение и описание объекта исследования

План здания организации

7

8.

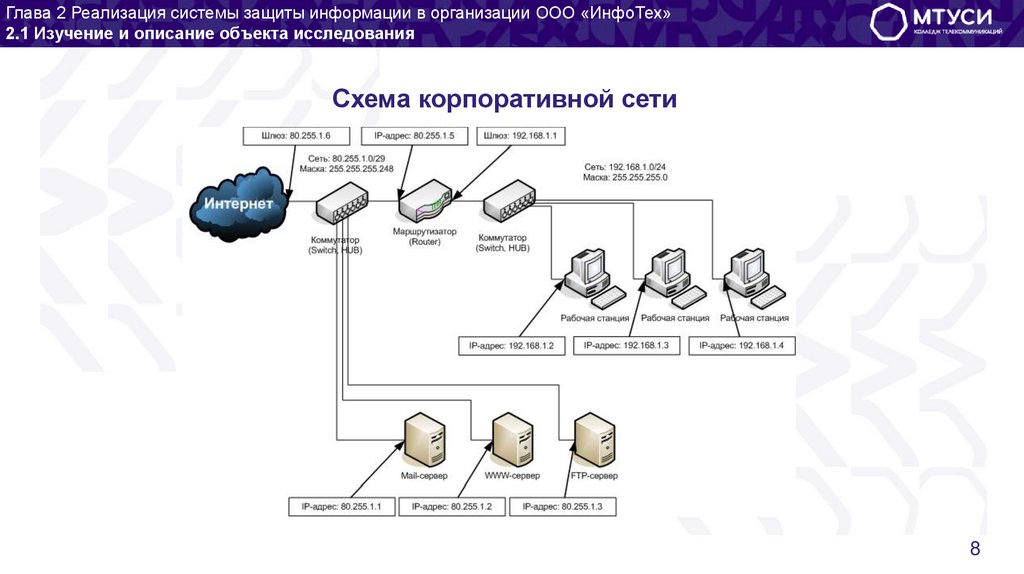

Глава 2 Реализация системы защиты информации в организации ООО «ИнфоТех»2.1 Изучение и описание объекта исследования

Схема корпоративной сети

8

9.

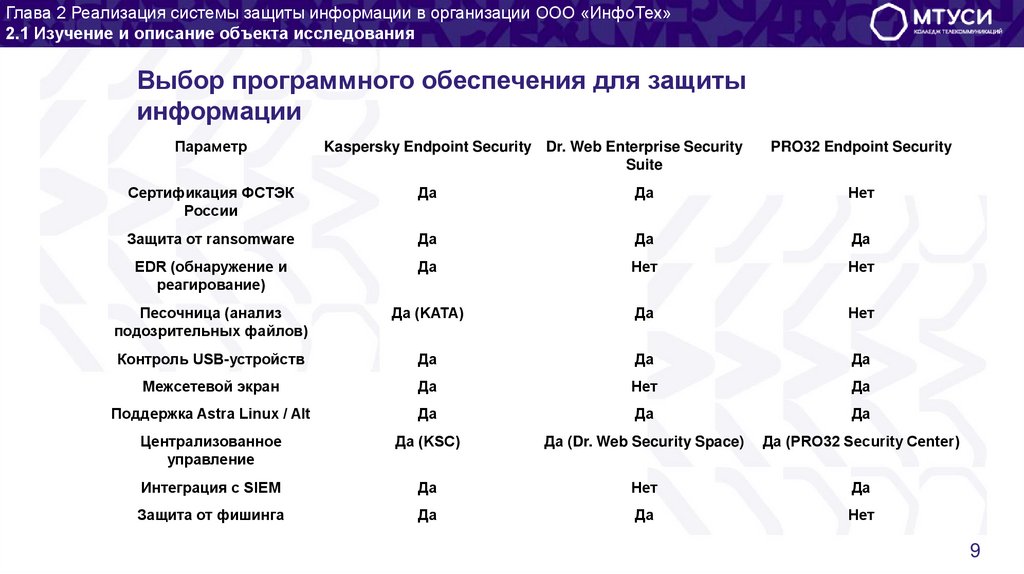

Глава 2 Реализация системы защиты информации в организации ООО «ИнфоТех»2.1 Изучение и описание объекта исследования

Выбор программного обеспечения для защиты

информации

Параметр

Kaspersky Endpoint Security Dr. Web Enterprise Security

Suite

PRO32 Endpoint Security

Сертификация ФСТЭК

России

Да

Да

Нет

Защита от ransomware

Да

Да

Да

EDR (обнаружение и

реагирование)

Да

Нет

Нет

Песочница (анализ

подозрительных файлов)

Да (KATA)

Да

Нет

Контроль USB-устройств

Да

Да

Да

Межсетевой экран

Да

Нет

Да

Поддержка Astra Linux / Alt

Да

Да

Да

Централизованное

управление

Да (KSC)

Да (Dr. Web Security Space)

Да (PRO32 Security Center)

Интеграция с SIEM

Да

Нет

Да

Защита от фишинга

Да

Да

Нет

9

10.

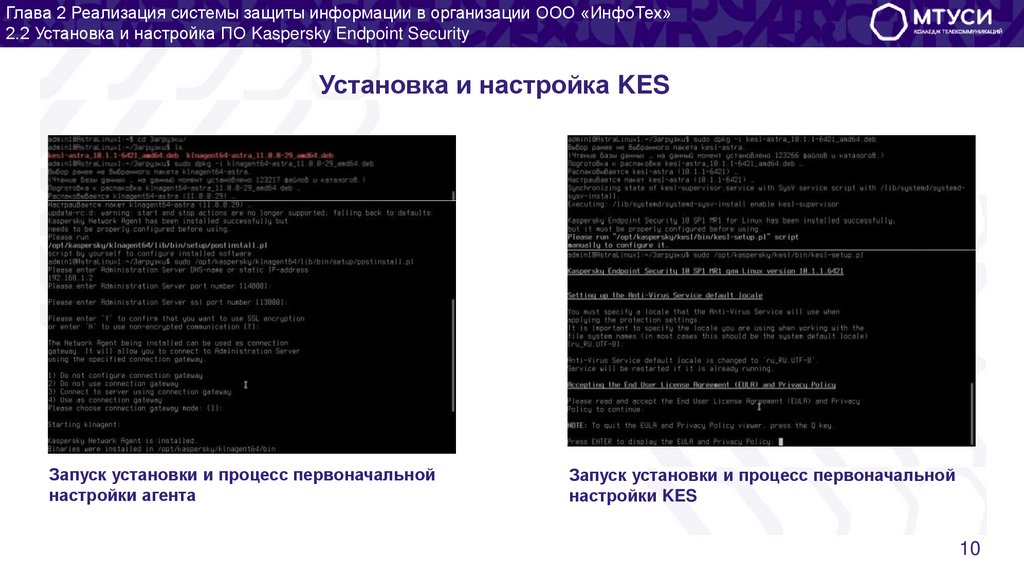

Глава 2 Реализация системы защиты информации в организации ООО «ИнфоТех»2.2 Установка и настройка ПО Kaspersky Endpoint Security

Установка и настройка KES

Запуск установки и процесс первоначальной

настройки агента

Запуск установки и процесс первоначальной

настройки KES

10

11.

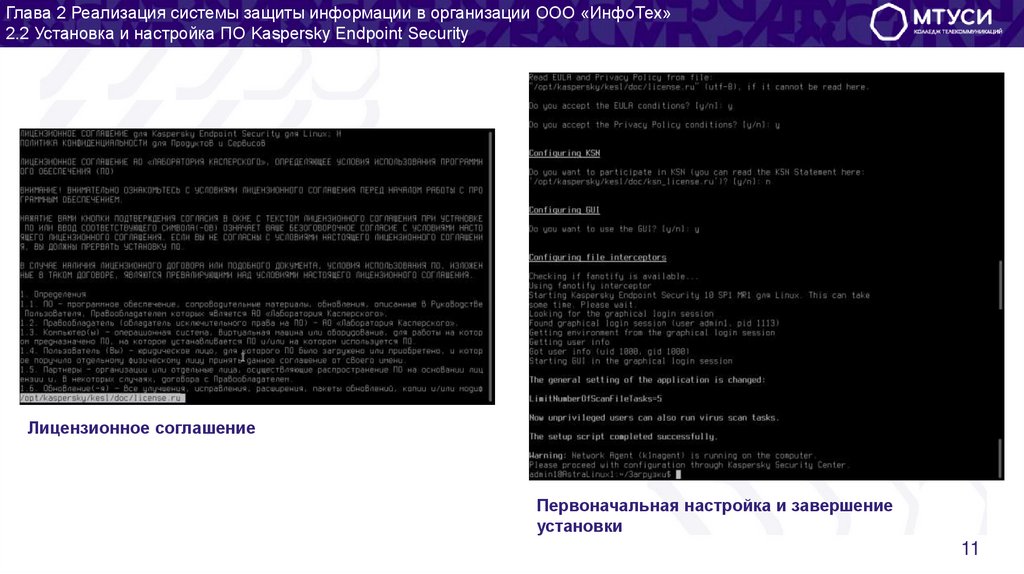

Глава 2 Реализация системы защиты информации в организации ООО «ИнфоТех»2.2 Установка и настройка ПО Kaspersky Endpoint Security

Лицензионное соглашение

Первоначальная настройка и завершение

установки

11

12.

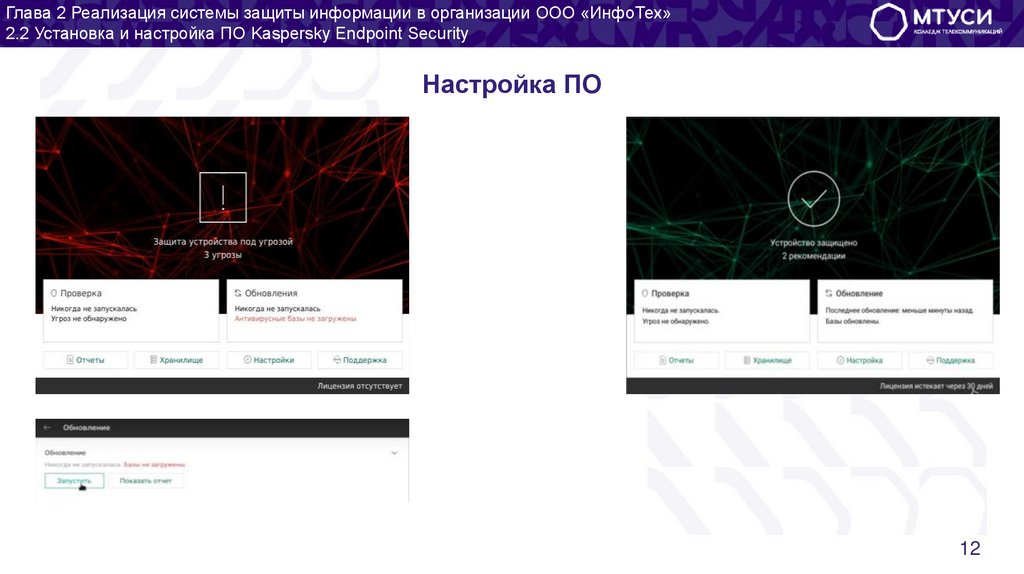

Глава 2 Реализация системы защиты информации в организации ООО «ИнфоТех»2.2 Установка и настройка ПО Kaspersky Endpoint Security

Настройка ПО

12

13.

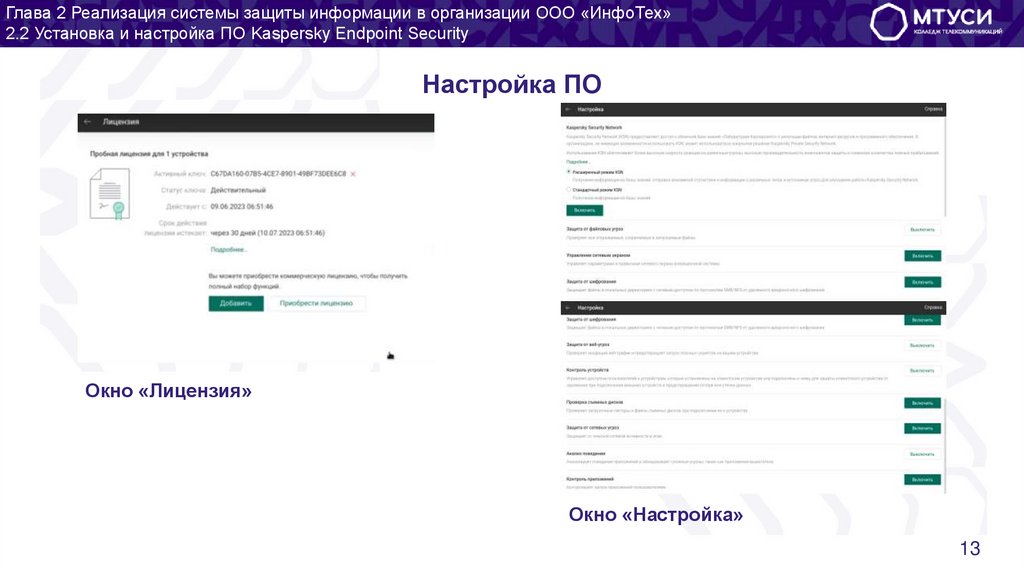

Глава 2 Реализация системы защиты информации в организации ООО «ИнфоТех»2.2 Установка и настройка ПО Kaspersky Endpoint Security

Настройка ПО

Окно «Лицензия»

Окно «Настройка»

13

14.

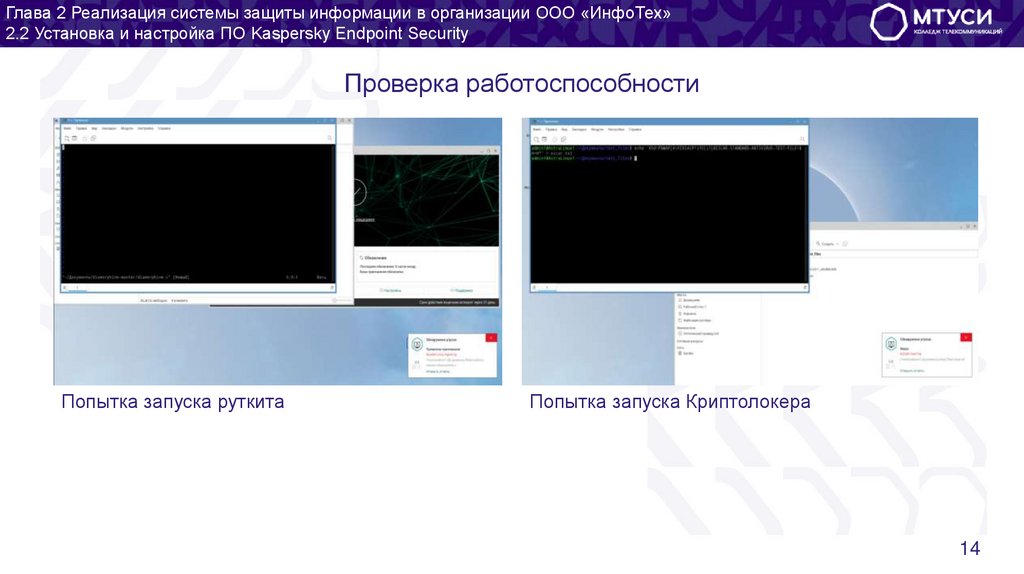

Глава 2 Реализация системы защиты информации в организации ООО «ИнфоТех»2.2 Установка и настройка ПО Kaspersky Endpoint Security

Проверка работоспособности

Попытка запуска руткита

Попытка запуска Криптолокера

14

15.

ЗаключениеКурсовая работа была посвящена реализации системы защиты

конфиденциальной информации от несанкционированной модификации.

В ходе работы были изучены структурная часть организации, с

помощью которой были выявлены угрозы безопасности информации, а так

же последующее решение угроз.

Реализованная система защиты конфиденциальной информации

позволила обезвредить обнаруженные угрозы, а так же обезопасить

рабочую среду организации от других угроз.

Таким образом, поставленная цель работы была достигнута, а

поставленные задачи – выполнены в полном объёме.

15