Similar presentations:

AegisC2_presentation

1.

AegisC2 — Adaptive EvasiveCommand & Control

Next-gen C2 для современных

угроз. Презентация для

топ-менеджмента

2.

Проблема• Существующие C2-инструменты (Cobalt Strike, Sliver, Metasploit,

Covenant, Havoc) всё чаще детектируются современными EDR/NDR.

• Высокая стоимость легальных лицензий и/или громоздкость

настройки для гибридных операций.

• Сложность управления и низкая прозрачность для бизнеса — риск

репутационных и операционных потерь.

Ключевая мысль: рынок требует C2, который сочетает невидимость, легкость управления и бизнес-дружелюбность.

3.

Наше решение• AegisC2 — лёгкий, адаптивный C2 с фокусом на эвазивность,

автоматическую настройку каналов и удобный веб-интерфейс.

• Дизайн для цивильных команд: прозрачные метрики,

централизованное управление и безопасная интеграция в SOC/IR

цепочки.

• Модульность: плагины под разные сценарии (red-team, purple-team,

advanced phishing simulations).

4.

Почему сейчас?• Усиление автоматических детекторов и правил у поставщиков

EDR/NDR.

• Недостаток инструментов, которые одновременно просты для

бизнеса и гибки для операторов.

• Спрос на решения, которые уменьшают время подготовки и

позволяют быстро масштабироваться.

5.

Киллер-фичи — часть 1• Adaptive Channeling: автоматический выбор и переключение каналов

C2 на основе детектирования (лингвистика, тайминги, транспорт).

• Behavioral Camouflage: целевые поведения имитируются в сетевом

трафике (тайминг-профили, заголовки, TLS-fingerprint).

• Automated Playbooks: шаблоны операций и готовые сценарии с

отчетностью для бизнес-стейкхолдеров.

6.

Киллер-фичи — часть 2• Zero-Trust Safe Mode: возможность «песочницы» для командной

отладки без риска утечки.

• Lite-Agent: минимальный агент с полным функционалом, малый

отпечаток на хосте.

• Privacy-Aware Logging: логирование с маскированием чувствительной

информации для соответствия правилам.

7.

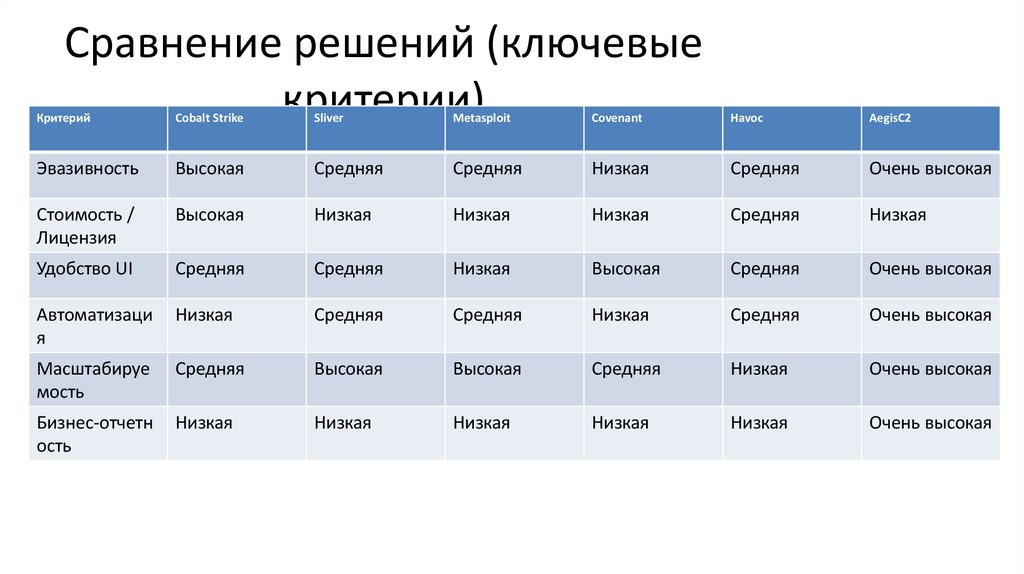

Сравнение решений (ключевыекритерии)

Критерий

Cobalt Strike

Sliver

Metasploit

Covenant

Havoc

AegisC2

Эвазивность

Высокая

Средняя

Средняя

Низкая

Средняя

Очень высокая

Стоимость /

Лицензия

Высокая

Низкая

Низкая

Низкая

Средняя

Низкая

Удобство UI

Средняя

Средняя

Низкая

Высокая

Средняя

Очень высокая

Автоматизаци

я

Низкая

Средняя

Средняя

Низкая

Средняя

Очень высокая

Масштабируе

мость

Средняя

Высокая

Высокая

Средняя

Низкая

Очень высокая

Бизнес-отчетн

ость

Низкая

Низкая

Низкая

Низкая

Низкая

Очень высокая

8.

Архитектура — высокоуровневоМодули: веб-интерфейс, оркестратор, адаптивный движок каналов, лёгкий агент на цели.

9.

Веб-интерфейс — обзорИнтуитивная панель управления: метрики операций, быстрый доступ к playbooks.

10.

Веб-интерфейс — агентыСписок агентов с метриками каналов и статусами — быстрое масштабирование и контроль.

11.

Бизнес-выгоды и следующий шаг• Уменьшение времени подготовки операций — TTM сокращается на

40% (оценочно).

• Снижение риска детекции и повышение эффективности — экономия

операционных затрат на расследования.

• Следующий шаг: пилот с 1-2 командами на 6 недель, интеграция с

SOC-панелью и обучение персонала.

Контакты команды: product@aegisc2.example (для демо/пилота).