Similar presentations:

Методы перестановки

1. Методы перестановки

2.

При шифровании перестановкой символышифруемого текста переставляются по

определенным правилам внутри шифруемого блока

этого текста.

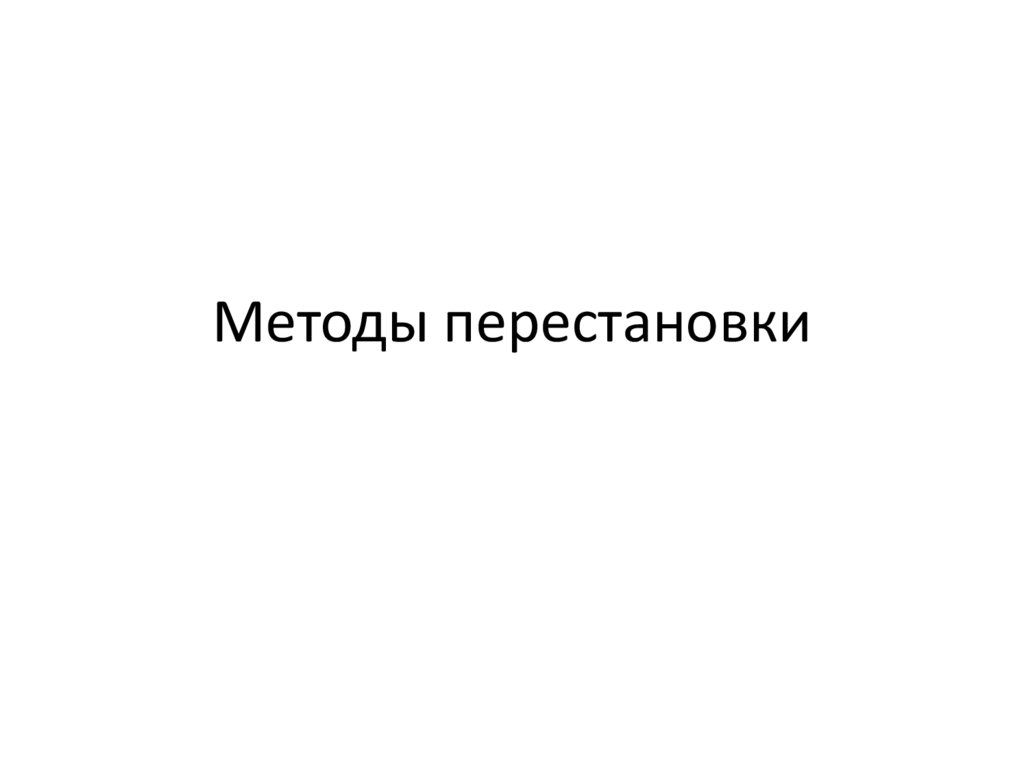

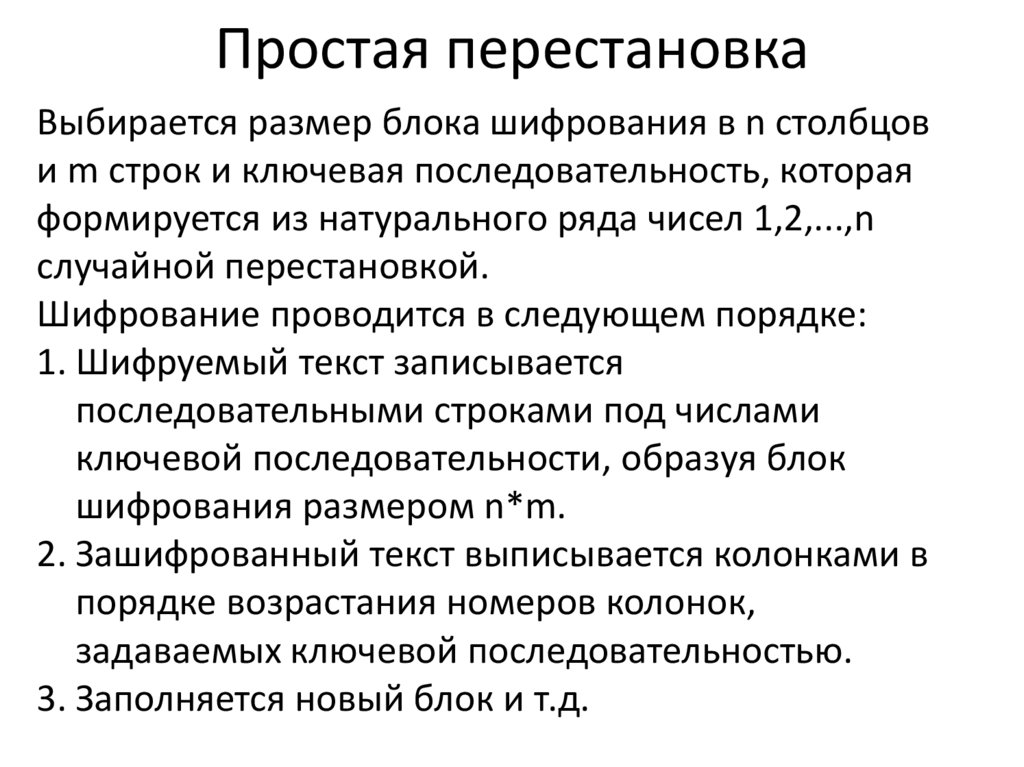

3. Простая перестановка

Выбирается размер блока шифрования в n столбцови m строк и ключевая последовательность, которая

формируется из натурального ряда чисел 1,2,...,n

случайной перестановкой.

Шифрование проводится в следующем порядке:

1. Шифруемый текст записывается

последовательными строками под числами

ключевой последовательности, образуя блок

шифрования размером n*m.

2. Зашифрованный текст выписывается колонками в

порядке возрастания номеров колонок,

задаваемых ключевой последовательностью.

3. Заполняется новый блок и т.д.

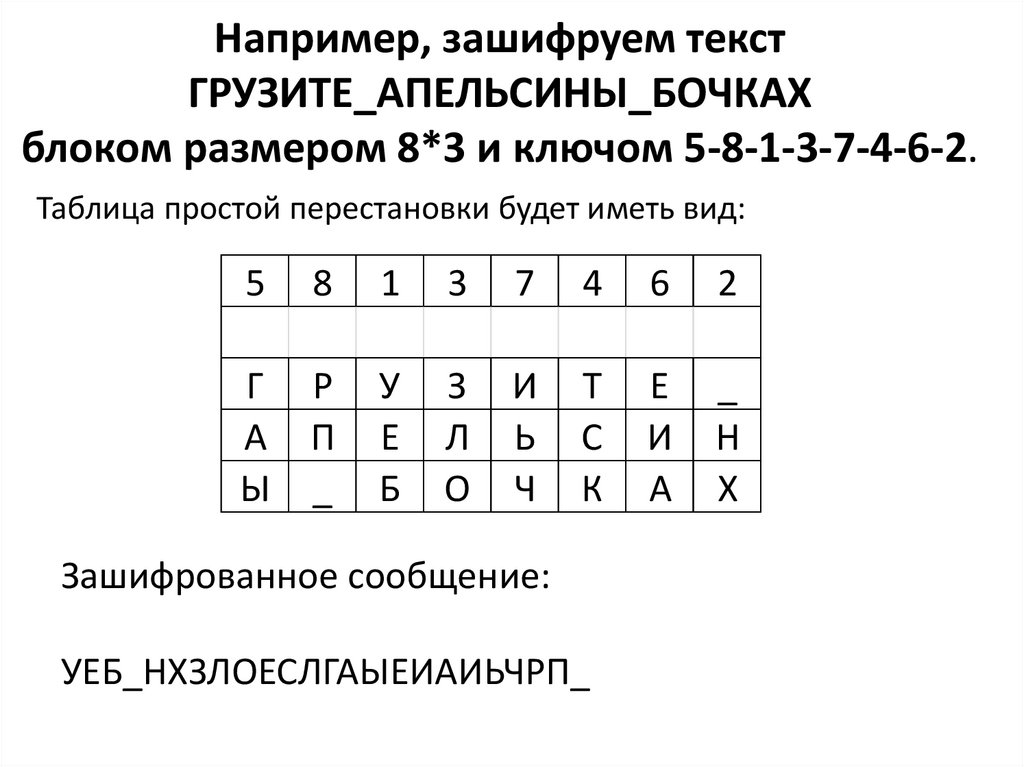

4. Например, зашифруем текст ГРУЗИТЕ_АПЕЛЬСИНЫ_БОЧКАХ блоком размером 8*3 и ключом 5-8-1-3-7-4-6-2.

Таблица простой перестановки будет иметь вид:5

8

1

3

7

4

6

2

Г

А

Ы

Р

П

_

У

Е

Б

З

Л

О

И

Ь

Ч

Т

С

К

Е

И

А

_

Н

Х

Зашифрованное сообщение:

УЕБ_НХЗЛОЕСЛГАЫЕИАИЬЧРП_

5. Расшифрование выполняется в следующем порядке:

1. Из зашифрованного текста выделяется блоксимволов размером n*m.

2. Этот блок разбивается на n групп по m символов.

3. Символы записываются в те столбцы таблицы

перестановки, номера которых совпадают с

номерами групп в блоке. Расшифрованный текст

читается по строкам таблицы перестановки.

4. Выделяется новый блок символов и т.д.

6. Перестановка, усложненная по таблице

При усложнении перестановки по таблицам для повышениястойкости шифра в таблицу перестановки вводятся

неиспользуемые клетки таблицы. Количество и

расположение неиспользуемых элементов является

дополнительным ключом шифрования.

При шифровании текста в неиспользуемые элементы не

заносятся символы текста и в зашифрованный текст из них не

записываются никакие символы - они просто пропускаются.

При расшифровке символы зашифрованного текста также не

заносятся в неиспользуемые элементы.

Для дальнейшего увеличения криптостойкости шифра можно

в процессе шифрования менять ключи, размеры таблицы

перестановки, количество и расположение неиспользуемых

элементов по некоторому алгоритму, причем этот алгоритм

становится дополнительным ключом шифра.

7. Перестановка, усложненная по маршрутам

Широкое применение получили так называемыемаршрутные перестановки, основанные на

некоторой геометрической фигуре. Отрезок

открытого текста записывается в такую фигуру по

некоторой траектории. Шифрованный текст является

последовательностью, полученной при выписывании

текста по другой траектории. Например, можно

записывать сообщения в прямоугольную таблицу,

выбрав маршрут: двигаться по горизонтали, начиная

с верхнего левого угла, слева направо и справа

налево, а списывать сообщения можно по вертикали,

начиная с верхнего правого угла поочередно сверху

вниз и снизу вверх.

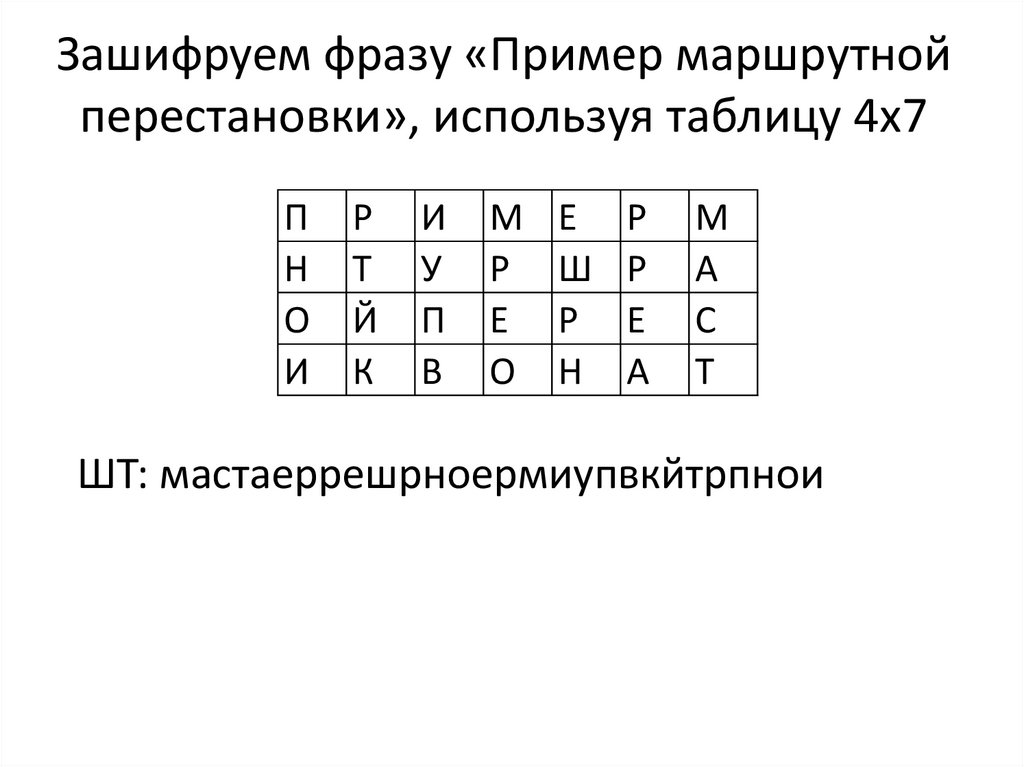

8. Зашифруем фразу «Пример маршрутной перестановки», используя таблицу 4х7

ПН

О

И

Р

Т

Й

К

И

У

П

В

М

Р

Е

О

Е

Ш

Р

Н

Р

Р

Е

А

М

А

С

Т

ШТ: мастаеррешрноермиупвкйтрпнои

informatics

informatics