Similar presentations:

Обзор и ключевые темы развития защищённых телекоммуникационных сетей (ЗТКС)

1.

Обзор и ключевые темыразвития защищённых

телекоммуникационных

сетей (ЗТКС)

Безопасность передачи данных: вызовы,

технологии, нормы и будущее развитие.

2.

Важность защищённыхтелекоммуникационных

систем в современном мире

Информация превратилась в один из ключевых

стратегических ресурсов современности. В условиях

роста числа и сложности кибератак, а также активной

цифровизации критически важных объектов

инфраструктуры, обеспечение защиты данных и

устойчивости телекоммуникационных систем

становится приоритетной задачей для всех отраслей

экономики и государственных структур.

2

3.

Основные определения и ключевые принципы ЗТКСПонятие защищённых телекоммуникационных сетей

ЗТКС — специализированные коммуникационные системы,

обеспечивающие конфиденциальность, целостность и

доступность передаваемых данных, используя комплекс

технических и организационных мер.

Ключевые принципы построения

Применяются многоуровневая защита,

сегментация, строгая аутентификация, сквозное

шифрование и ЭЦП для обеспечения надёжной

безопасности и подтверждения подлинности

сообщений.

3

4.

Классификация угроз информационной безопасности ЗТКСУгрозы информационной безопасности делятся на

внешние — исходящие от киберпреступников,

хакерских групп и государственных организаций, а

также внутренние — связанные с действиями

сотрудников, обладающих легальным доступом и

способных нарушить систему изнутри.

Угрозы классифицируются по воздействию на

конфиденциальность, целостность и доступность

данных. Они учитывают уязвимости программного

обеспечения, аппаратных средств и человеческого

фактора, влияя на безопасность и устойчивость

информационных систем.

4

5.

Нормативно-правовая база обеспечения безопасности ЗТКС в России1. Федеральные законы №187-ФЗ и №152-ФЗ

устанавливают комплексные требования по

защите критической информационной

инфраструктуры и персональных данных,

определяя ответственность субъектов за

обеспечение конфиденциальности и

целостности информации.

2. Приказы ФСТЭК №239 и №21

регламентируют технические и

организационные меры безопасности, а

стандарты ГОСТ Р ISO/IEC 27000

обеспечивают системный подход к управлению

информационной безопасностью в ЗТКС,

включая оценку рисков и методы контроля

доступа.

5

6.

Переход на постквантовые криптографические алгоритмыСовременные угрозы квантовых вычислений

Разработка и внедрение постквантовых методов

Квантовые компьютеры способны взламывать

традиционные алгоритмы шифрования, такие как

RSA и ECC, используя методы факторизации и

дискретных логарифмов. Это требует срочного

перехода к новым криптографическим решениям,

устойчивым к квантовым атакам.

Постквантовые алгоритмы основываются на

сложных математических задачах, включая

решётки и кодирование, устойчивых к квантовым

вычислениям. Внедрение требует пересмотра

стандартов безопасности и обновления

инфраструктуры систем защиты данных.

6

7.

Квантовое распределение ключей (QKD) и его значениеQKD обеспечивает безусловную

криптографическую безопасность,

используя квантовые принципы для

обнаружения попыток перехвата

ключей.

Технология применяется для создания

защищённых каналов и гибридных

сетей, закладывая фундамент для

будущих квантовых коммуникационных

систем.

7

8.

Использование SDN и NFV для гибкости и безопасности сетей1. SDN отделяет управление от

передачи данных, позволяя

централизованно применять

политики безопасности и

оперативно изолировать угрозы.

2. NFV виртуализирует функции

сети, обеспечивая

масштабируемость, снижение

затрат и ускоренное развертывание

средств защиты.

8

9.

Роль искусственного интеллекта и машинного обучения в безопасностиЗТКС

Обнаружение и прогнозирование угроз

ML-алгоритмы анализируют поведение сети

для раннего выявления аномалий и zero-day

атак, повышая точность обнаружения

сложных угроз.

Автоматизация реакции на инциденты

Интеграция AI с системами SOAR позволяет

автоматически блокировать вредоносную

активность, сокращая время реагирования и

минимизируя риски.

9

10.

Мониторинг и защита физической инфраструктуры ЗТКСТехнология рефлектометрии DAS

выявляет проникновения и повреждения

волоконно-оптических линий в реальном

времени, предотвращая перехват

данных.

Это критически важно для

магистральных каналов, обеспечивая

защиту от физического вмешательства и

поддерживая целостность

коммуникаций.

10

11.

Технологические и инфраструктурные сложности внедренияперспективных ЗТКС

Совместимость устаревшего оборудования с

современными технологиями вызывает

значительные трудности, требуя затрат и

сложной интеграции. Отсутствие единой

стандартизации для QKD и NFV усугубляет

этот процесс.

Ограничения QKD по дальности и скорости

препятствуют масштабированию квантовых

сетей. Также постквантовые алгоритмы

требуют существенных вычислительных

ресурсов, а риск скрытых закладок в цепочках

поставок остаётся критически важным

вопросом.

11

12.

Кадровый дефицит специалистов по ЗТКС и повышение квалификацииНехватка кадров

Непрерывное обучение

Отмечается острый дефицит

архитекторов и инженеров, способных

проектировать и управлять

комплексными системами ЗТКС.

Необходима постоянная адаптация

знаний из-за быстрой эволюции

угроз и технологий в сфере

защищённых сетей связи.

Появление новых технологий

Внедрение квантовой криптографии и

SDN/NFV требует специалистов с

глубокими междисциплинарными

знаниями в физике, ИТ и

Создание образовательных программ

Разрабатываются

специализированные курсы и

программы повышения квалификации

для подготовки узкопрофильных

специалистов.

безопасности.

12

13.

Экономические аспекты и барьеры стандартизации в развитии ЗТКСВысокие инвестиционные затраты

Проблемы стандартизации и сертификации

Внедрение новых технологий требует

значительных финансовых вложений в

оборудование и программное обеспечение,

complicating обоснование окупаемости

инвестиций в превентивные меры

безопасности.

Отсутствие общепринятых стандартов для

QKD и постквантовых алгоритмов тормозит

развитие, а длительные процессы

сертификации усложняют внедрение

инноваций в государственных сетях.

13

14.

Сравнение классических и постквантовыхкриптографических методов

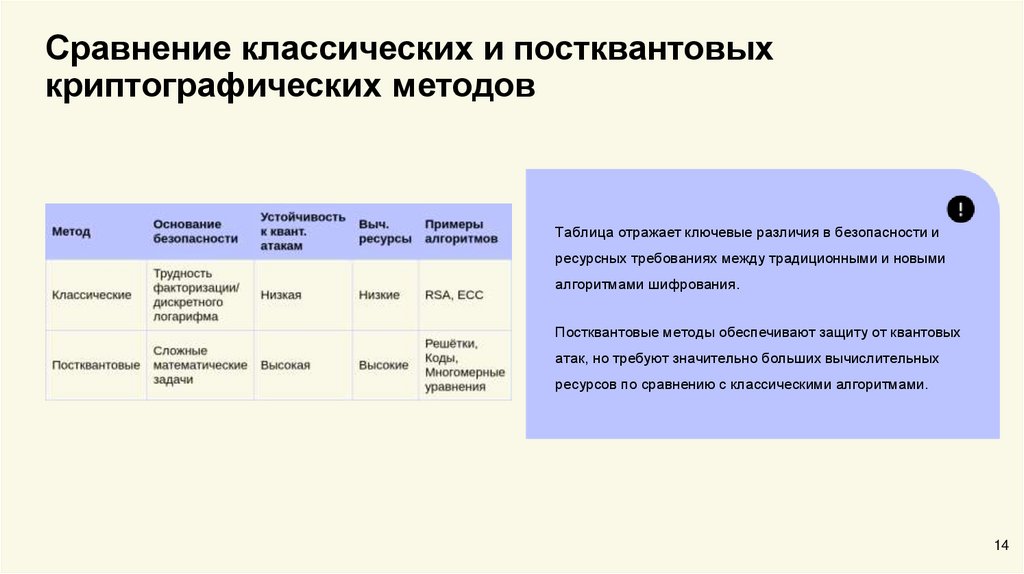

Таблица отражает ключевые различия в безопасности и

ресурсных требованиях между традиционными и новыми

алгоритмами шифрования.

Постквантовые методы обеспечивают защиту от квантовых

атак, но требуют значительно больших вычислительных

ресурсов по сравнению с классическими алгоритмами.

14

15.

Динамика роста кибератак и сложность угроз к 2025году

Увеличивается количество многоуровневых

сложных атак, нацеленных на критическую

инфраструктуру и цепочки поставок, усиливая

угрозы для национальной безопасности.

Рост количества кибератак указывает на

необходимость усиления мер защиты и

проактивного мониторинга угроз в ЗТКС.

Отчёты ведущих компаний в области кибербезопасности, 2019-2025

15

16.

Примеры успешного применения QKD в реальных сетяхТехнология QKD успешно внедрена в

защищённые каналы правительственных и

критически важных учреждений России,

обеспечивая высокий уровень безопасности

передачи данных на значительные

расстояния.

Международные проекты в Европе и Китае

демонстрируют передачу квантовых ключей

на расстояния до 200 км, что подтверждает

потенциал QKD как основы для будущих

квантовых сетей.

16

17.

Основные нормативные документы и стандарты дляЗТКС в России

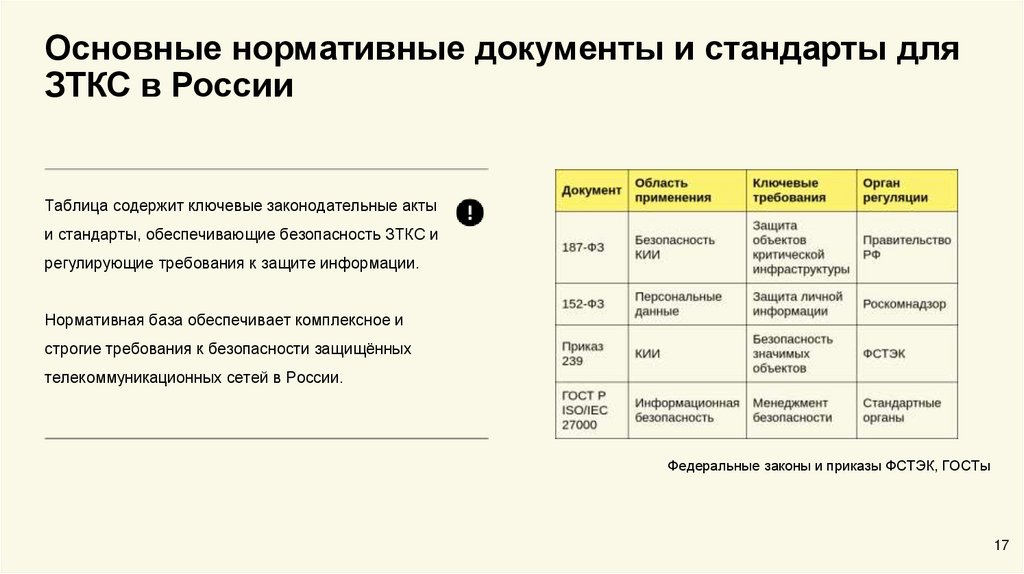

Таблица содержит ключевые законодательные акты

и стандарты, обеспечивающие безопасность ЗТКС и

регулирующие требования к защите информации.

Нормативная база обеспечивает комплексное и

строгие требования к безопасности защищённых

телекоммуникационных сетей в России.

Федеральные законы и приказы ФСТЭК, ГОСТы

17

18.

Влияние SDN/NFV на архитектуру и безопасность ЗТКСДинамическое управление и изоляция угроз

SDN и NFV позволяют централизованно и быстро

применять политики безопасности, изолируя

заражённые сегменты и адаптируя защиту в

реальном времени без задержек.

Снижение затрат и ускорение развертывания

Виртуализация сетевых функций снижает

капитальные затраты и время внедрения новых

защитных механизмов, обеспечивая

масштабируемость и гибкость инфраструктуры.

18

19.

Эффективность AI/ML в обнаружении аномалий всетях

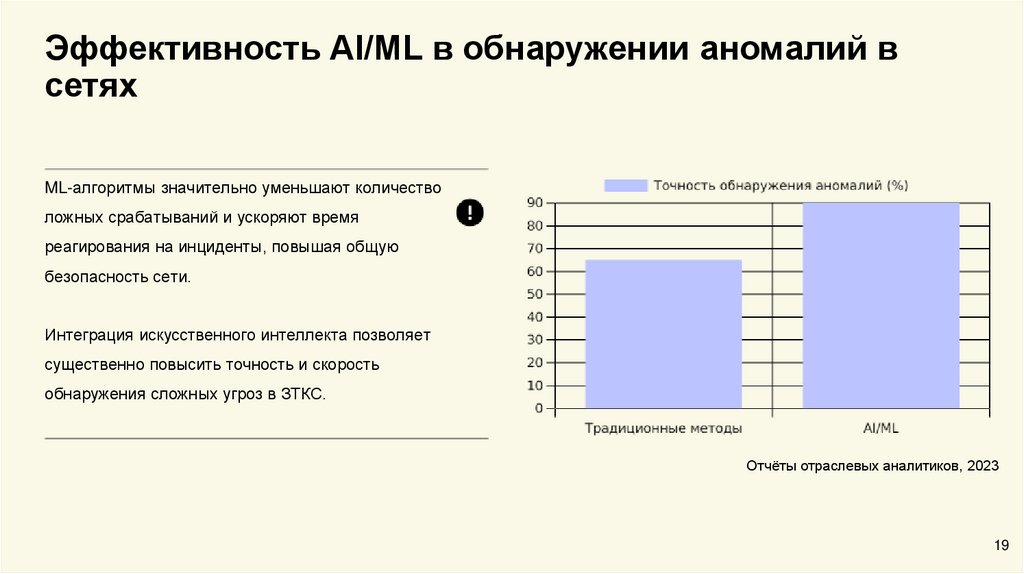

ML-алгоритмы значительно уменьшают количество

ложных срабатываний и ускоряют время

реагирования на инциденты, повышая общую

безопасность сети.

Интеграция искусственного интеллекта позволяет

существенно повысить точность и скорость

обнаружения сложных угроз в ЗТКС.

Отчёты отраслевых аналитиков, 2023

19

20.

Текущие технические ограничения технологии QKDQKD ограничена дальностью

передачи ключей — примерно до

200 км без квантовых повторителей,

которые ещё находятся в стадии

разработки и внедрения в

коммерческие сети.

Низкая скорость генерации ключей и

сложность интеграции с традиционной

телекоммуникационной инфраструктурой

затрудняют массовое применение

технологии в масштабных защищённых

сетях.

20

21.

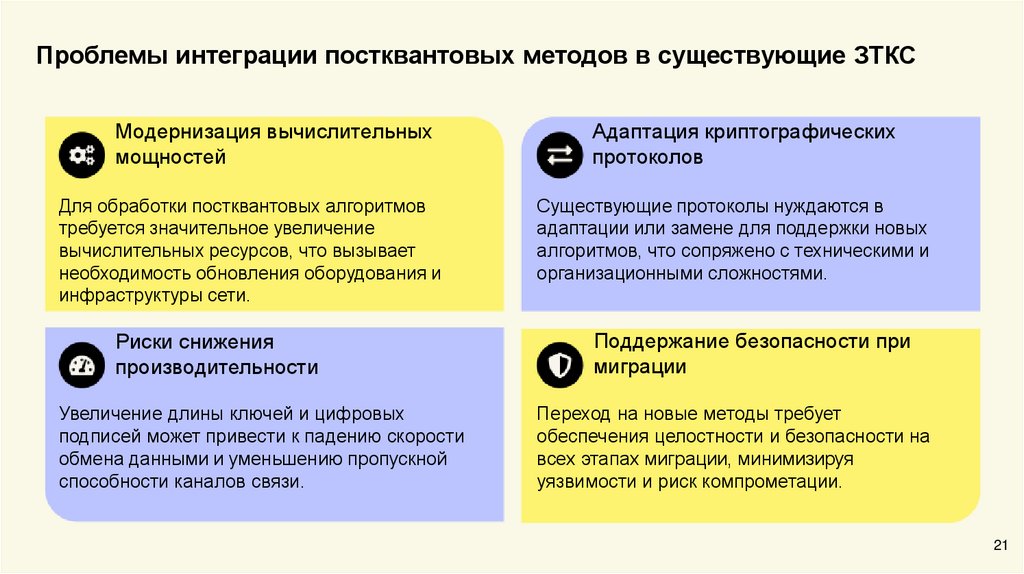

Проблемы интеграции постквантовых методов в существующие ЗТКСМодернизация вычислительных

мощностей

Для обработки постквантовых алгоритмов

требуется значительное увеличение

вычислительных ресурсов, что вызывает

необходимость обновления оборудования и

инфраструктуры сети.

Риски снижения

производительности

Увеличение длины ключей и цифровых

подписей может привести к падению скорости

обмена данными и уменьшению пропускной

способности каналов связи.

Адаптация криптографических

протоколов

Существующие протоколы нуждаются в

адаптации или замене для поддержки новых

алгоритмов, что сопряжено с техническими и

организационными сложностями.

Поддержание безопасности при

миграции

Переход на новые методы требует

обеспечения целостности и безопасности на

всех этапах миграции, минимизируя

уязвимости и риск компрометации.

21

22.

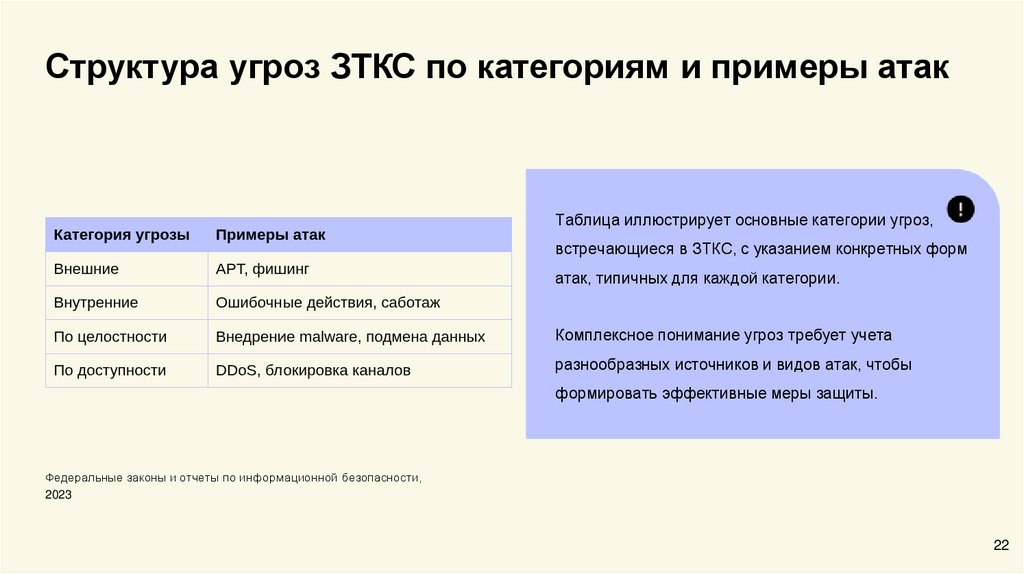

Структура угроз ЗТКС по категориям и примеры атакТаблица иллюстрирует основные категории угроз,

встречающиеся в ЗТКС, с указанием конкретных форм

атак, типичных для каждой категории.

Комплексное понимание угроз требует учета

разнообразных источников и видов атак, чтобы

формировать эффективные меры защиты.

Федеральные законы и отчеты по информационной безопасности,

2023

22

23.

Социальная инженерия как фактор угрозы ЗТКССоциальная инженерия зачастую направлена

на обман сотрудников с целью получения

несанкционированного доступа к

критическим ресурсам через фишинг и

маскировку под доверенных лиц.

Для уменьшения влияния таких угроз

необходимо регулярное обучение персонала,

повышение их осведомленности и внедрение

многофакторной аутентификации для

подтверждения подлинности пользователей.

23

24.

Инвестиции и окупаемость в развитие технологийЗТКС

Рост инвестиций обусловлен внедрением QKD,

постквантовой криптографии и технологий

SDN/NFV, что требует значительных ресурсов на

этапе развития.

Прогнозы свидетельствуют об окупаемости

инвестиций в течение 5-7 лет за счёт снижения

рисков киберинцидентов и повышения

устойчивости сетей.

Аналитический отчет МЦР cвязи РФ, 2024

24

25.

Развитие ЗТКС опирается на синергииновейших технологий и нормативов,

требуя скоординированных усилий для

преодоления технических, кадровых и

экономических вызовов.

industry

industry