Similar presentations:

Анализ методов и технологий контроля доступа с распознаванием лиц на базе ИИ

1.

Анализ методов и технологий контролядоступа с распознаванием лиц на базе ИИ

Подготовил: студент группы ВМ-22б Ходунов Р.В.

Научный руководитель: доц. к.т.н. Лапина Т.И.

Кафедра вычислительной техники, ЮЗГУ

2.

Введение в темуАктуальность

Цель исследования

• Рост киберугроз и атак на

охраняемые объекты.

• Недостатки традиционных методов

(карты, пароли).

• Развитие технологий ИИ и

компьютерного зрения.

Анализ систем контроля доступа на

закрытых объектах на базе

распознавания лиц с использованием

искусственного интеллекта.

3.

Основные задачи исследованияПровести систематический анализ современных методов и технологий контроля

доступа, выделив их ключевые характеристики, преимущества и ограничения.

Исследовать современное состояние технологий биометрической аутентификации,

уделив особое внимание методам распознавания лиц на основе СИИ.

Выполнить сравнительный анализ существующих интеллектуальных систем контроля

доступа, использующих технологии распознавания лиц.

Изучить нормативные требования и стандарты, предъявляемые к системам

контроля доступа на особо важных объектах.

Проанализировать перспективные направления развития систем контроля доступа

на основе технологий искусственного интеллекта.

4.

Классификация систем контроля доступаПо методу идентификации

• Карточные (магнитные, RFID)

• Кодовые (статические, динамические)

• Биометрические (лицо, отпечатки, радужка)

• Комбинированные (многофакторная)

5.

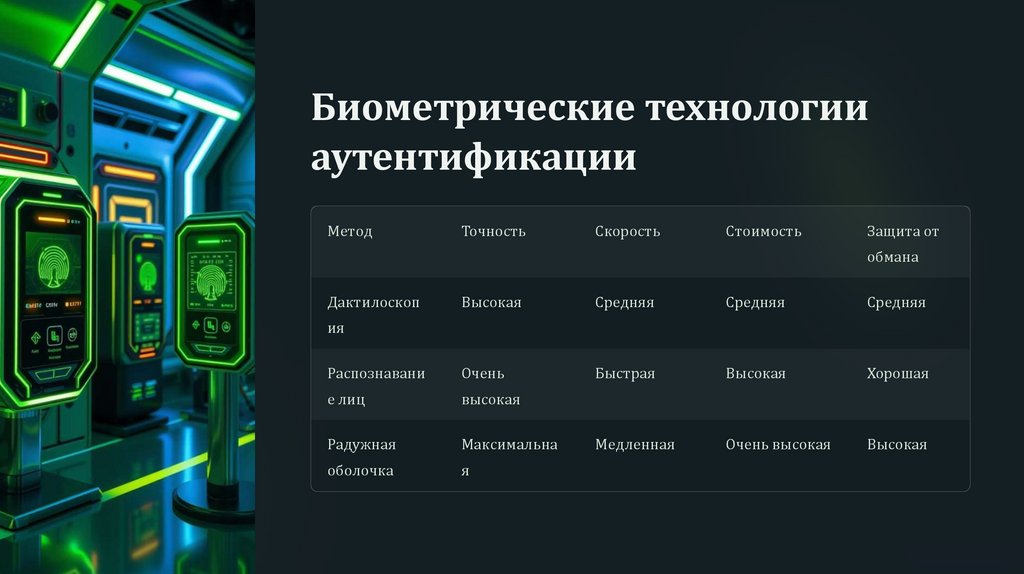

Биометрические технологииаутентификации

Метод

Точность

Скорость

Стоимость

Защита от

обмана

Дактилоскоп

Высокая

Средняя

Средняя

Средняя

Распознавани

Очень

Быстрая

Высокая

Хорошая

е лиц

высокая

Радужная

Максимальна

Медленная

Очень высокая

Высокая

оболочка

я

ия

6.

Современные ИИ технологии распознаваниялиц

Ключевые технологии

Примеры применения

• Нейросети: FaceNet, DeepFace

• Обработка: детекция, нормализация,

сравнение

• Защита: 3D-структуры, микродвижения

• Банки: контроль доступа клиентов

• Аэропорты: ускорение проверки

• Умные города: безопасность и мони торинг

7.

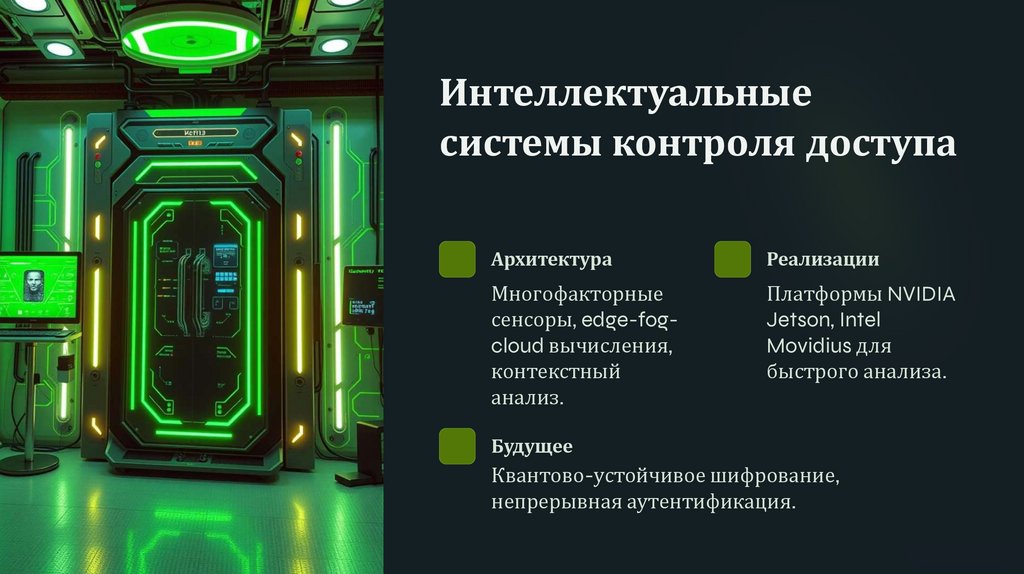

Интеллектуальныесистемы контроля доступа

Архитектура

Реализации

Многофакторные

сенсоры, edge-fogcloud вычисления,

контекстный

анализ.

Платформы NVIDIA

Jetson, Intel

Movidius для

быстрого анализа.

Будущее

Квантово-устойчивое шифрование,

непрерывная аутентификация.

8.

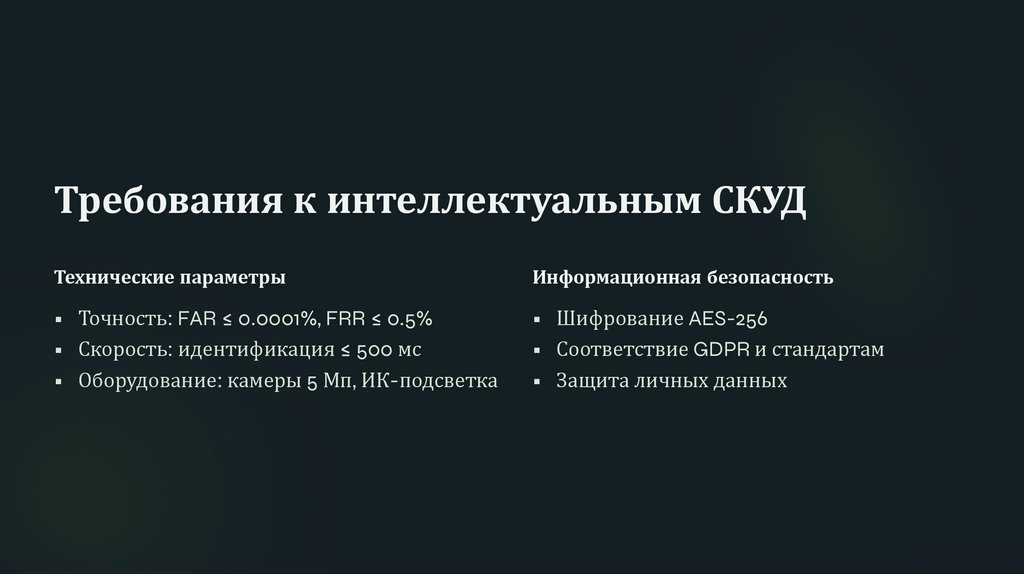

Требования к интеллектуальным СКУДТехнические параметры

Информационная безопасность

• Точность: FAR ≤ 0.0001%, FRR ≤ 0.5%

• Скорость: идентификация ≤ 500 мс

• Оборудование: камеры 5 Мп, ИК-подсветка

• Шифрование AES-256

• Соответствие GDPR и стандартам

• Защита личных данных

9.

Заключение и выводыПреимущества

биометрии

Роль ИИ

Выше точность и скорость по

защиту от мошенничества.

Обеспечивает надежность и

сравнению с классикой.

Баланс

Обеспечение безопасности и защиты приватности пользователей.

Перспективы: интеграция с умными городами и улучшение алгоритмов.

10.

Пути развития системконтроля доступа

Интеграция с инфраструктурой

Внедрение в системы Smart City и корпоративные сети.

Улучшение алгоритмов

Разработка алгоритмов для сложных условий распознавания.

Укрепление безопасности

Квантово-устойчивое шифрование и непрерывная

аутентификация.

informatics

informatics