Similar presentations:

Организация защиты компьютеров за пределами корпоративной сети

1.

Организация защитыкомпьютеров за

пределами

корпоративной сети

Ведущий:

Инструктор Учебного центра Diona Master Lab

Ковалев Федор

2.

Темы вебинараКак подготовить шлюз соединений для подключения

удаленных компьютеров?

Установка шлюза соединений

Настройка шлюза на Сервере

администрирования

Как правильно развернуть Kaspersky Endpoint Security и Kaspersky Network Agent на

удаленных стационарных компьютерах?

Подготовка автономного пакета

Практические советы по настройке и эксплуатации защиты на

«путешествующих» ноутбуках

Политика Out-Of-Office

Сетевые расположения

Обновления

2

3.

Схема внедрения защиты на компьютеры вне периметра корпоративной сетиII.a

I. Шлюз соединений

II. Внешние защищаемые узлы

II.b

I.

DM Z

a)

стационарные внешние компьютеры

b)

путешествующие ноутбуки

3

4.

Что нужно знать про DMZ?4

DMZ = Demilitarized Zone, демилитаризованная

зона, специальная подсеть для серверов, к

которым возможен доступ из-за периметра

Доступ из DMZ во внутренние подсети, как

правило, запрещен, чтобы

скомпрометированный сервер в DMZ не мог

атаковать внутреннюю сеть

Доступ к серверам в DMZ из-за периметра

ограничен только теми портами, которые

необходимы для предоставления услуги

Доступ к серверам в DMZ из внутренней сети

тоже ограничен только теми портами,

которые необходимы для предоставления

услуги

DM Z

5.

Точка распространенияЭто специальная роль Агента администрирования Kaspersky Security Center

Точкой распространения может быть любой компьютер с Агентом

администрирования

Точки распространения могут:

Опрашивать сеть

Распространять пакеты установки для задач установки

Выполнять удаленную установку от имени Сервера администрирования

Распространять политики и задачи

Выступать в роли источника обновлений

Выступать в роли прокси-сервера для обращений в Kaspersky Security Network — KSN Proxy

Выступать в роли шлюза соединений

5

6.

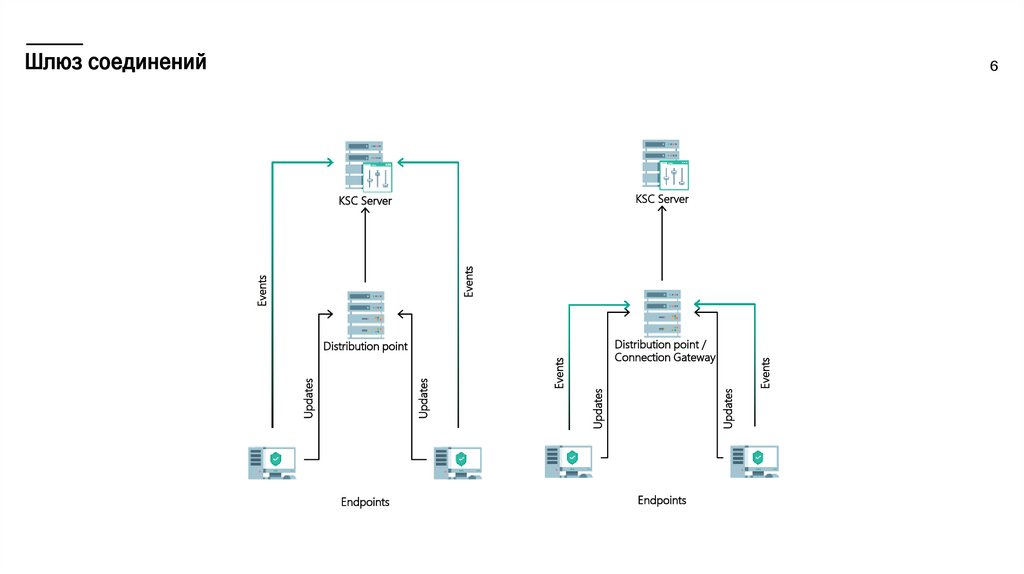

Шлюз соединений6

KSC Server

Updates

Events

Updates

Updates

Endpoints

Endpoints

Events

Distribution point /

Connection Gateway

Distribution point

Updates

Events

Events

KSC Server

7.

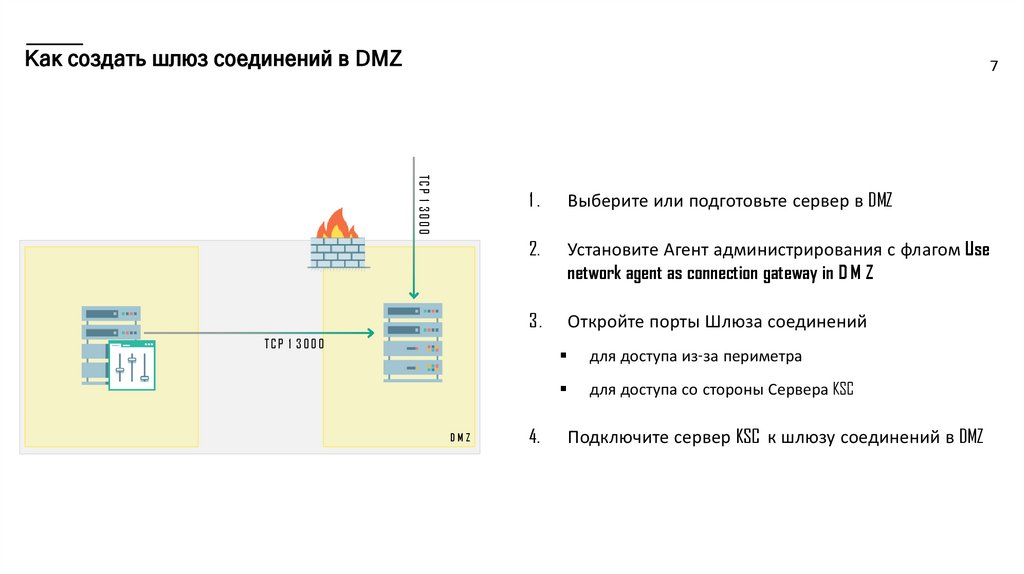

Как создать шлюз соединений в DMZ7

TC P 1 3 0 0 0

1.

Выберите или подготовьте сервер в DMZ

2.

Установите Агент администрирования с флагом Use

network agent as connection gateway in D M Z

3.

Откройте порты Шлюза соединений

TC P 1 3 0 0 0

DM Z

4.

для доступа из-за периметра

для доступа со стороны Сервера KSC

Подключите сервер KSC к шлюзу соединений в DMZ

8.

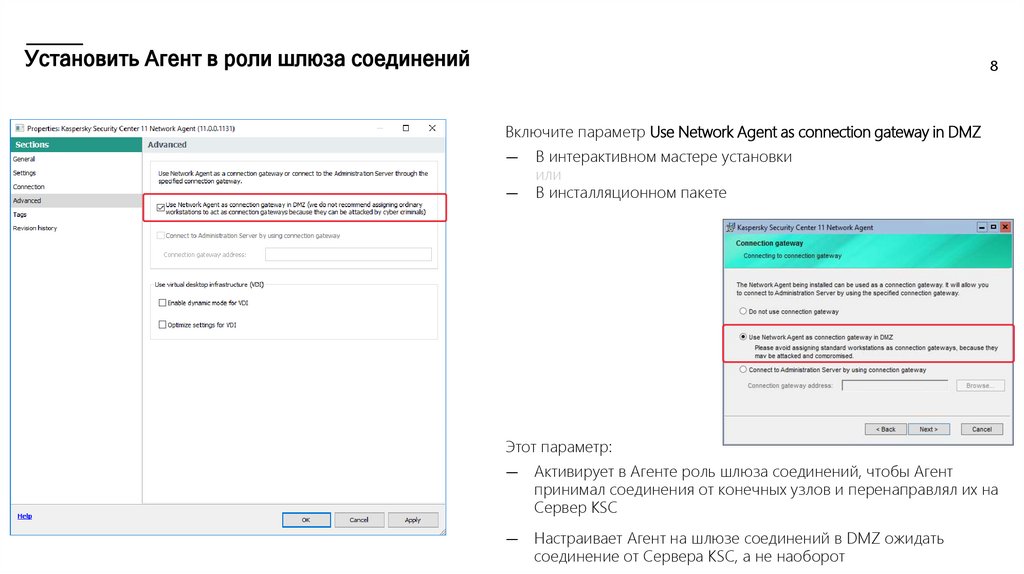

Установить Агент в роли шлюза соединений8

Включите параметр Use Network Agent as connection gateway in DMZ

—

—

В интерактивном мастере установки

или

В инсталляционном пакете

Этот параметр:

—

Активирует в Агенте роль шлюза соединений, чтобы Агент

принимал соединения от конечных узлов и перенаправлял их на

Сервер KSC

—

Настраивает Агент на шлюзе соединений в DMZ ожидать

соединение от Сервера KSC, а не наоборот

9.

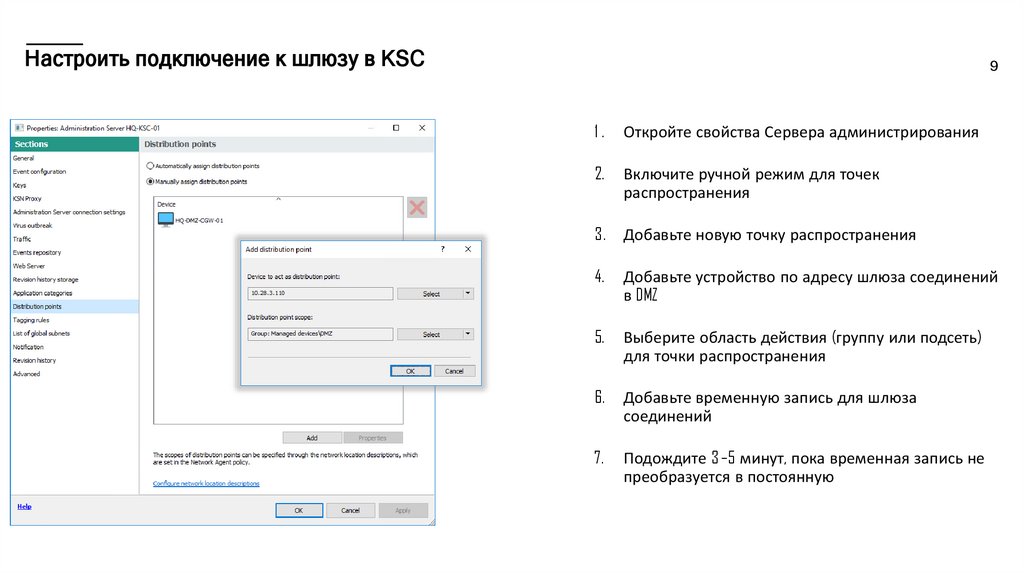

Настроить подключение к шлюзу в KSC9

1.

Откройте свойства Сервера администрирования

2.

Включите ручной режим для точек

распространения

3.

Добавьте новую точку распространения

4.

Добавьте устройство по адресу шлюза соединений

в DMZ

5.

Выберите область действия (группу или подсеть)

для точки распространения

6.

Добавьте временную запись для шлюза

соединений

7.

Подождите 3 –5 минут, пока временная запись не

преобразуется в постоянную

10.

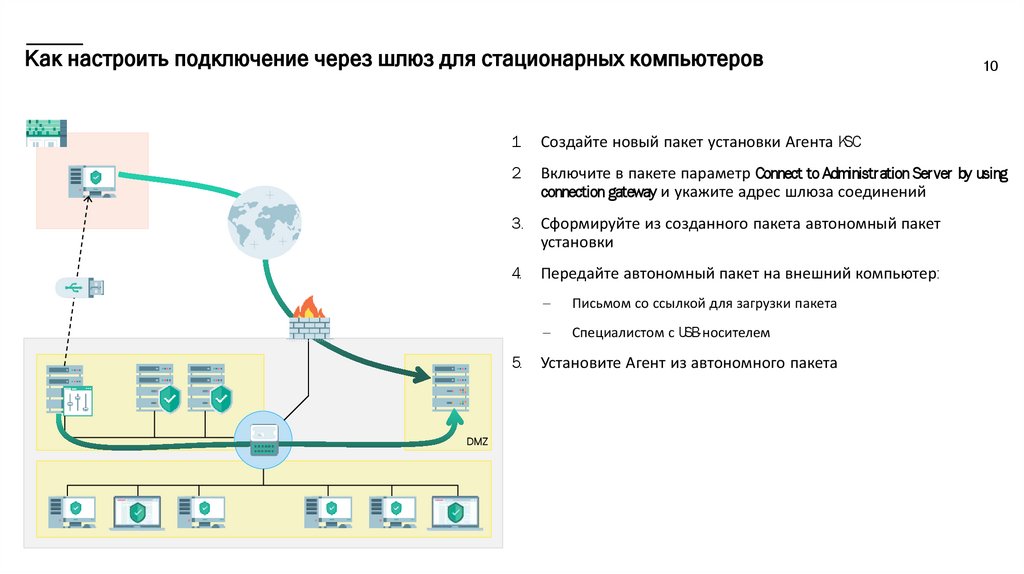

Как настроить подключение через шлюз для стационарных компьютеров1.

Создайте новый пакет установки Агента KSC

2.

Включите в пакете параметр Connect to Administration Server by using

connection gateway и укажите адрес шлюза соединений

3. Сформируйте из созданного пакета автономный пакет

установки

4.

5.

DMZ

10

Передайте автономный пакет на внешний компьютер:

Письмом со ссылкой для загрузки пакета

Специалистом с USB-носителем

Установите Агент из автономного пакета

11.

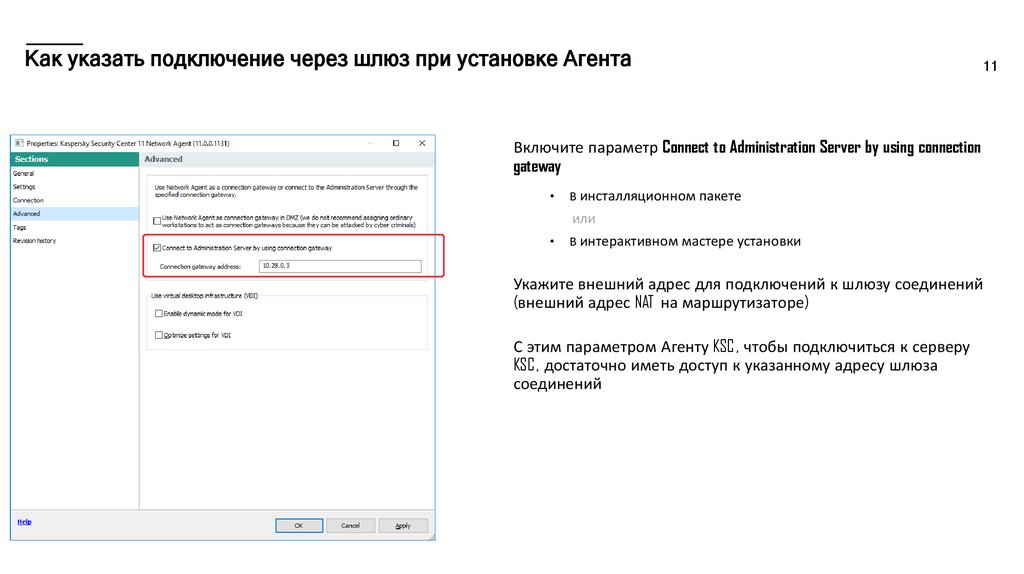

Как указать подключение через шлюз при установке Агента11

Включите параметр Connect to Administration Server by using connection

gateway

В инсталляционном пакете

или

В интерактивном мастере установки

Укажите внешний адрес для подключений к шлюзу соединений

(внешний адрес NAT на маршрутизаторе)

С этим параметром Агенту KSC , чтобы подключиться к серверу

KSC , достаточно иметь доступ к указанному адресу шлюза

соединений

12.

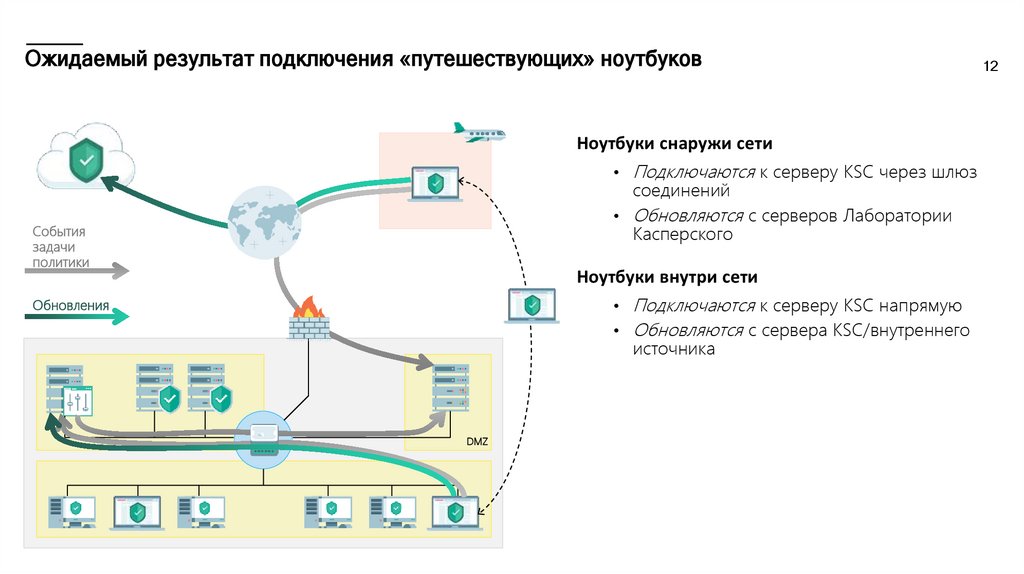

Ожидаемый результат подключения «путешествующих» ноутбуковНоутбуки снаружи сети

• Подключаются к серверу KSC через шлюз

соединений

• Обновляются с серверов Лаборатории

Касперского

События

задачи

политики

Ноутбуки внутри сети

• Подключаются к серверу KSC напрямую

• Обновляются с сервера KSC/внутреннего

источника

Обновления

DMZ

12

13.

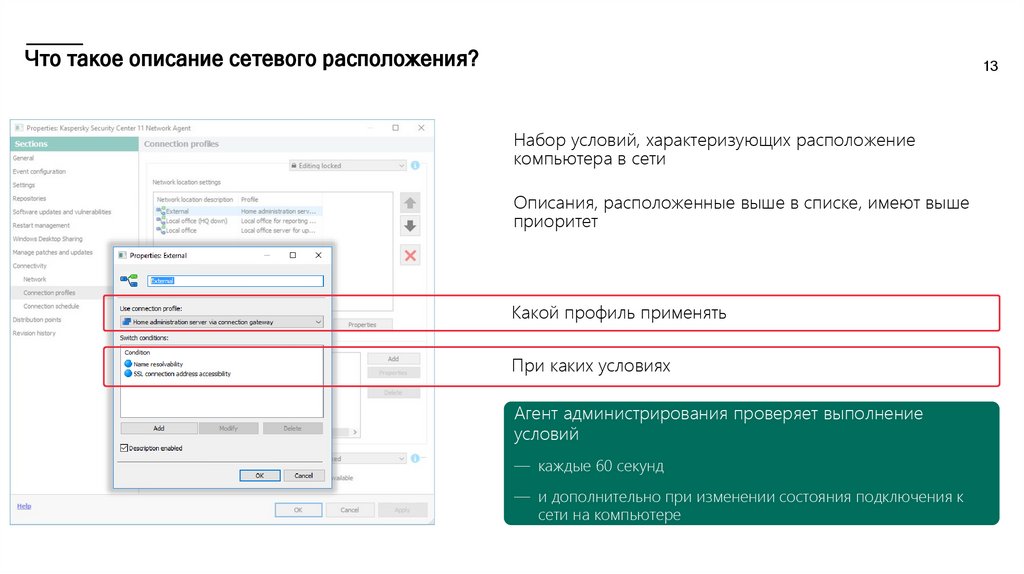

Что такое описание сетевого расположения?13

Набор условий, характеризующих расположение

компьютера в сети

Описания, расположенные выше в списке, имеют выше

приоритет

Какой профиль применять

При каких условиях

Агент администрирования проверяет выполнение

условий

— каждые 60 секунд

— и дополнительно при изменении состояния подключения к

сети на компьютере

14.

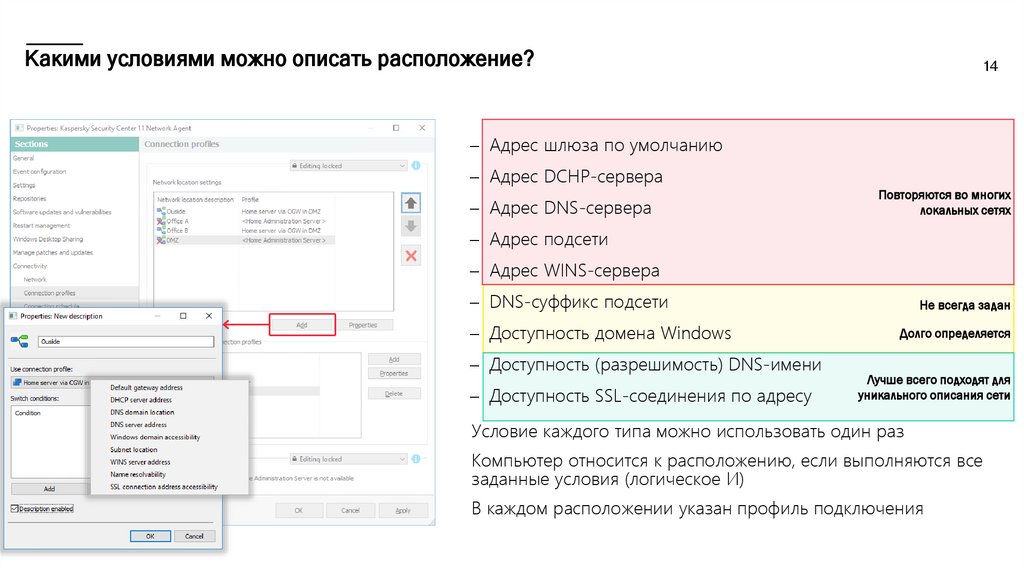

Какими условиями можно описать расположение?14

Адрес шлюза по умолчанию

Адрес DCHP-сервера

Адрес DNS-сервера

Повторяются во многих

локальных сетях

Адрес подсети

Адрес WINS-сервера

DNS-суффикс подсети

Доступность домена Windows

Доступность (разрешимость) DNS-имени

Доступность SSL-соединения по адресу

Не всегда задан

Долго определяется

Лучше всего подходят для

уникального описания сети

Условие каждого типа можно использовать один раз

Компьютер относится к расположению, если выполняются все

заданные условия (логическое И)

В каждом расположении указан профиль подключения

15.

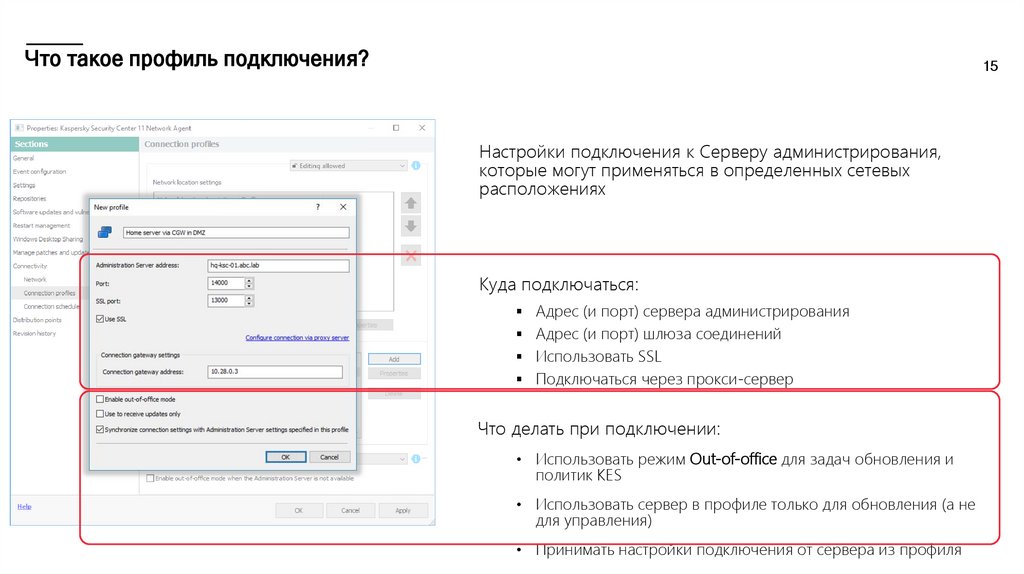

Что такое профиль подключения?15

Настройки подключения к Серверу администрирования,

которые могут применяться в определенных сетевых

расположениях

Куда подключаться:

Адрес (и порт) сервера администрирования

Адрес (и порт) шлюза соединений

Использовать SSL

Подключаться через прокси-сервер

Что делать при подключении:

• Использовать режим Out-of-office для задач обновления и

политик KES

• Использовать сервер в профиле только для обновления (а не

для управления)

• Принимать настройки подключения от сервера из профиля

16.

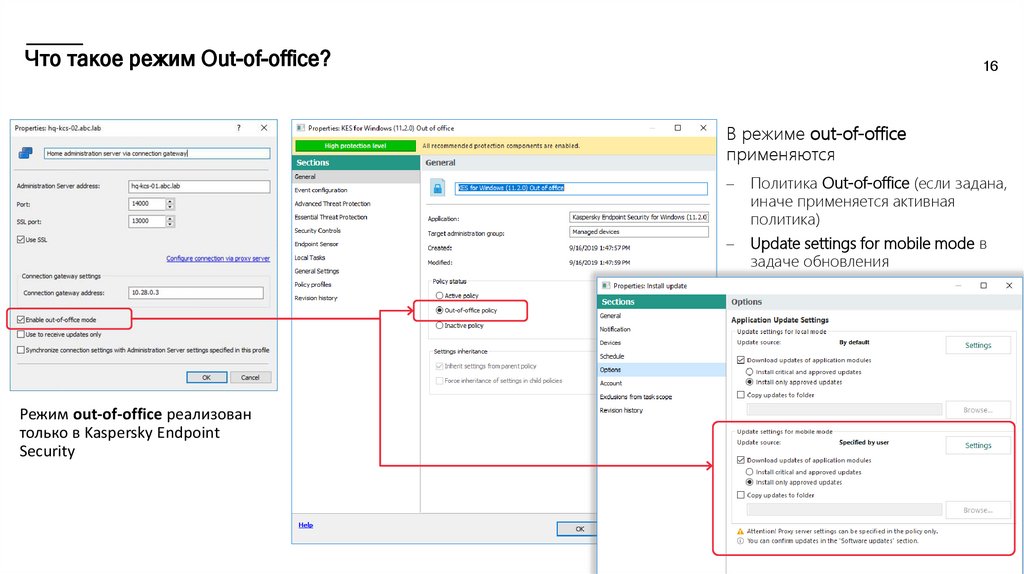

Что такое режим Out-of-office?16

В режиме out-of-office

применяются

Режим out-of-office реализован

только в Kaspersky Endpoint

Security

Политика Out-of-office (если задана,

иначе применяется активная

политика)

Update settings for mobile mode в

задаче обновления

17.

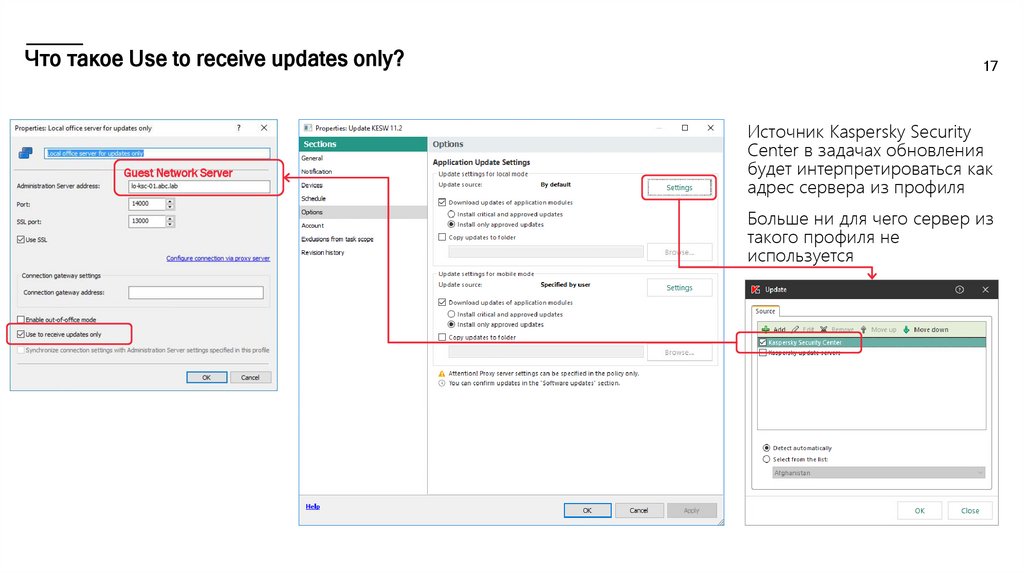

Что такое Use to receive updates only?Guest Network Server

17

Источник Kaspersky Security

Center в задачах обновления

будет интерпретироваться как

адрес сервера из профиля

Больше ни для чего сервер из

такого профиля не

используется

18.

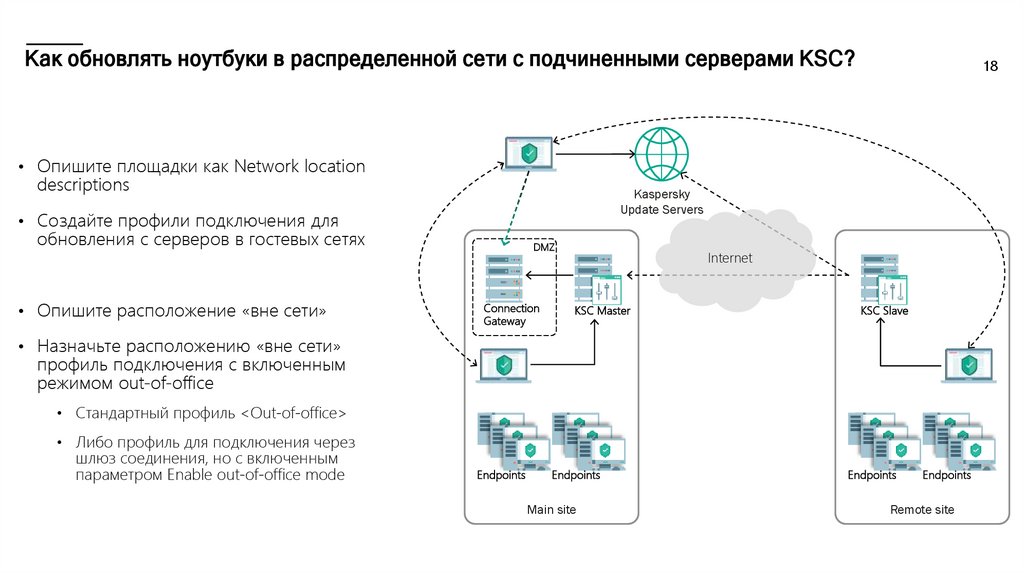

Как обновлять ноутбуки в распределенной сети с подчиненными серверами KSC?• Опишите площадки как Network location

descriptions

Kaspersky

Update Servers

• Создайте профили подключения для

обновления с серверов в гостевых сетях

• Опишите расположение «вне сети»

18

DMZ

Connection

Gateway

Internet

KSC Master

KSC Slave

• Назначьте расположению «вне сети»

профиль подключения с включенным

режимом out-of-office

• Стандартный профиль <Out-of-office>

• Либо профиль для подключения через

шлюз соединения, но с включенным

параметром Enable out-of-office mode

Endpoints

Endpoints

Main site

Endpoints

Endpoints

Remote site

19.

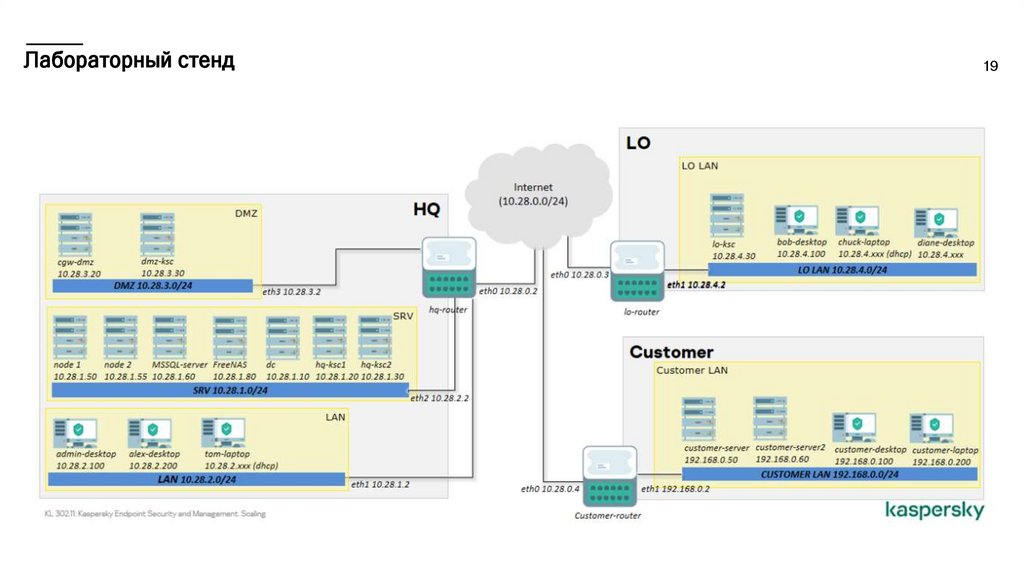

Лабораторный стенд19

20.

Авторизованный учебный центр «Diona Master Lab»20

21.

Заполните анкету и оставьте Ваши комментарии и пожелания к следующим вебинарам здесьПрямая ссылка к анкете

https://forms.gle/zybcE9SaMCWBPKPq8

21

22.

Контактыdiona@masterlab.ru

+7 (495) 797-32-96

masterlab.ru

software

software