Similar presentations:

Компьютерные сети

1.

Компьютерные сетиТонких Артём Петрович

Физический уровень OSI

2.

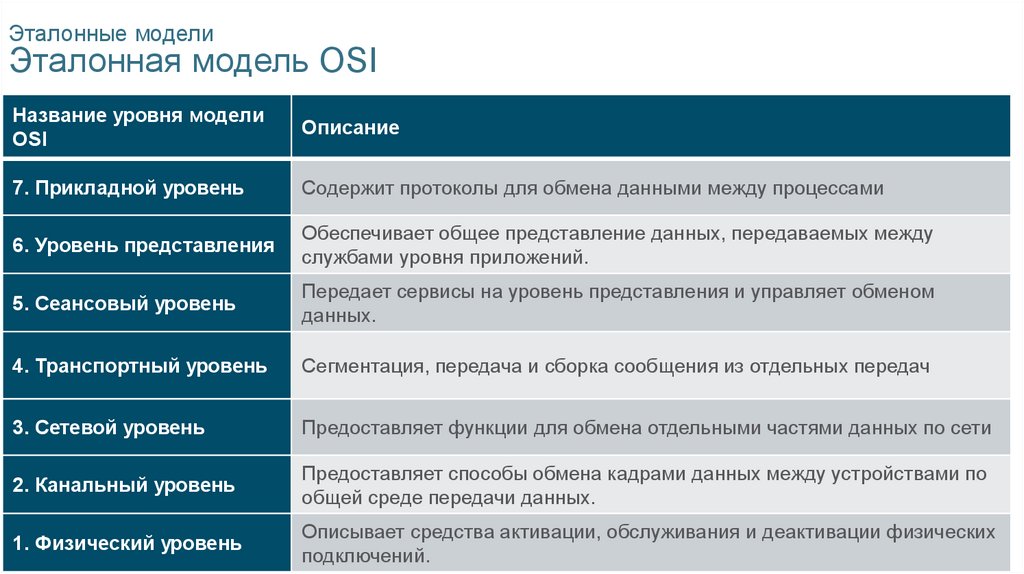

Эталонные моделиЭталонная модель OSI

Название уровня модели

OSI

Описание

7. Прикладной уровень

Содержит протоколы для обмена данными между процессами

6. Уровень представления

Обеспечивает общее представление данных, передаваемых между

службами уровня приложений.

5. Сеансовый уровень

Передает сервисы на уровень представления и управляет обменом

данных.

4. Транспортный уровень

Сегментация, передача и сборка сообщения из отдельных передач

3. Сетевой уровень

Предоставляет функции для обмена отдельными частями данных по сети

2. Канальный уровень

Предоставляет способы обмена кадрами данных между устройствами по

общей среде передачи данных.

1. Физический уровень

© Cisco и/или Партнеры, 2016 г. Все права защищены.

Описывает средства активации, обслуживания

и деактивации физических

Конфиденциальная информация Cisco

2

подключений.

3.

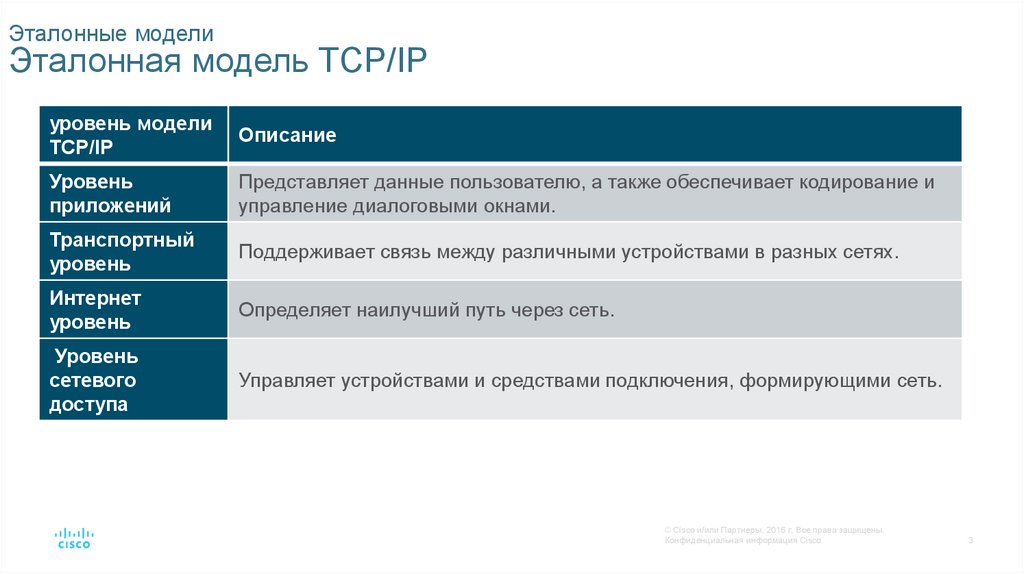

Эталонные моделиЭталонная модель TCP/IP

уровень модели

TCP/IP

Описание

Уровень

приложений

Представляет данные пользователю, а также обеспечивает кодирование и

управление диалоговыми окнами.

Транспортный

уровень

Поддерживает связь между различными устройствами в разных сетях.

Интернет

уровень

Определяет наилучший путь через сеть.

Уровень

сетевого

доступа

Управляет устройствами и средствами подключения, формирующими сеть.

© Cisco и/или Партнеры, 2016 г. Все права защищены.

Конфиденциальная информация Cisco

3

4.

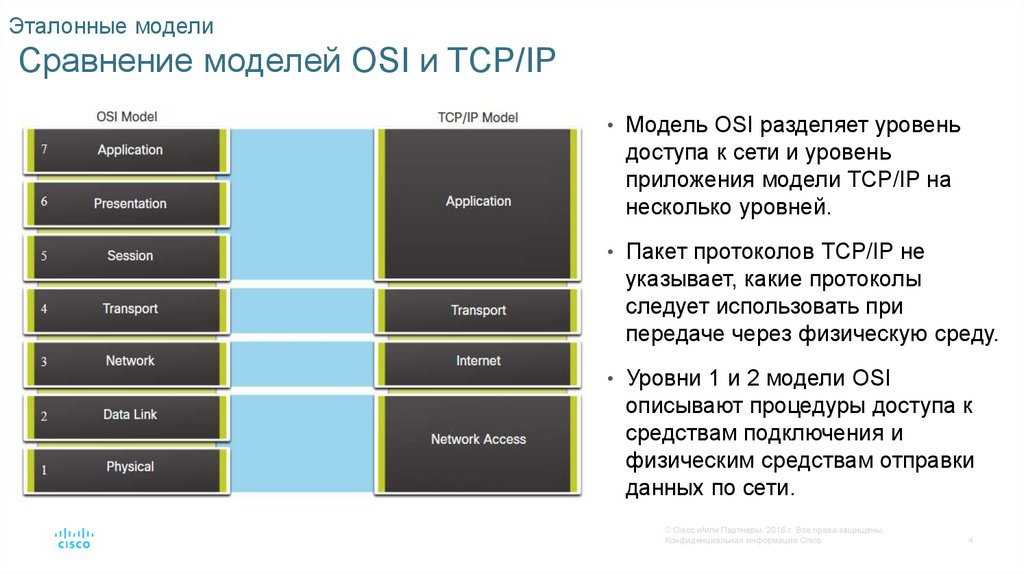

Эталонные моделиСравнение моделей OSI и TCP/IP

• Модель OSI разделяет уровень

доступа к сети и уровень

приложения модели TCP/IP на

несколько уровней.

• Пакет протоколов TCP/IP не

указывает, какие протоколы

следует использовать при

передаче через физическую среду.

• Уровни 1 и 2 модели OSI

описывают процедуры доступа к

средствам подключения и

физическим средствам отправки

данных по сети.

© Cisco и/или Партнеры, 2016 г. Все права защищены.

Конфиденциальная информация Cisco

4

5.

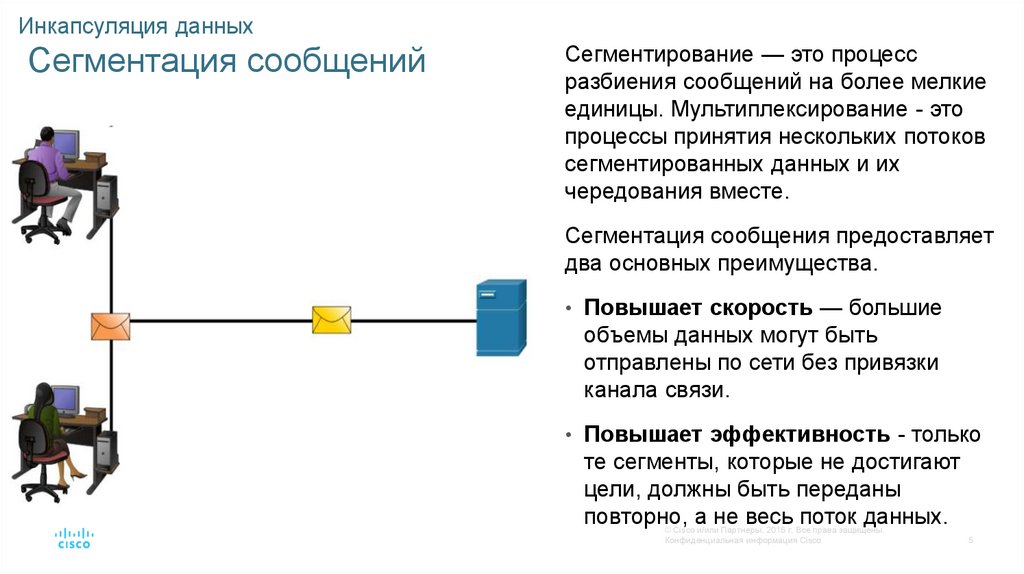

Инкапсуляция данныхСегментация сообщений

Сегментирование — это процесс

разбиения сообщений на более мелкие

единицы. Мультиплексирование - это

процессы принятия нескольких потоков

сегментированных данных и их

чередования вместе.

Сегментация сообщения предоставляет

два основных преимущества.

• Повышает скорость — большие

объемы данных могут быть

отправлены по сети без привязки

канала связи.

• Повышает эффективность - только

те сегменты, которые не достигают

цели, должны быть переданы

повторно, а не весь поток данных.

© Cisco и/или Партнеры, 2016 г. Все права защищены.

Конфиденциальная информация Cisco

5

6.

Инкапсуляция данныхПоследовательность

Последовательность сообщений —

это процесс нумерации сегментов, так

что сообщение может быть собрано

повторно в месте назначения.

TCP отвечает за последовательность

отдельных сегментов.

© Cisco и/или Партнеры, 2016 г. Все права защищены.

Конфиденциальная информация Cisco

6

7.

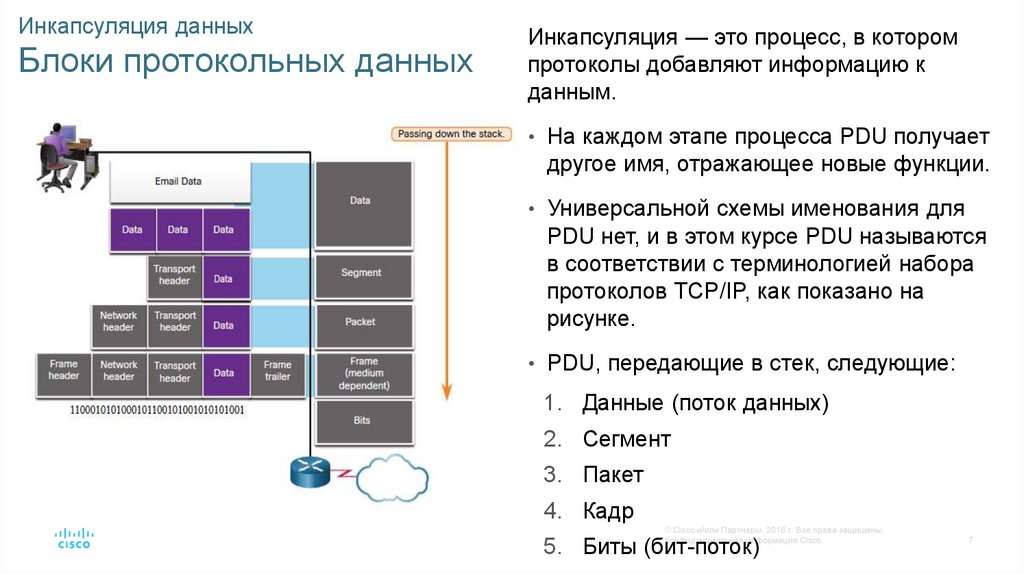

Инкапсуляция данныхБлоки протокольных данных

Инкапсуляция — это процесс, в котором

протоколы добавляют информацию к

данным.

• На каждом этапе процесса PDU получает

другое имя, отражающее новые функции.

• Универсальной схемы именования для

PDU нет, и в этом курсе PDU называются

в соответствии с терминологией набора

протоколов TCP/IP, как показано на

рисунке.

• PDU, передающие в стек, следующие:

1. Данные (поток данных)

2. Сегмент

3. Пакет

4. Кадр

© Cisco и/или Партнеры, 2016 г. Все права защищены.

Конфиденциальная информация Cisco

5. Биты (бит-поток)

7

8.

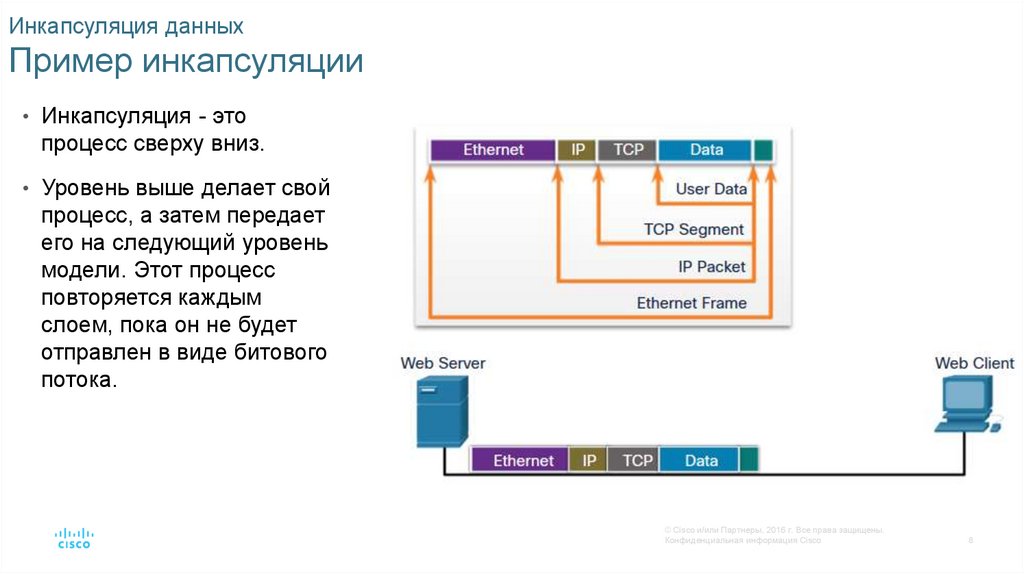

Инкапсуляция данныхПример инкапсуляции

• Инкапсуляция - это

процесс сверху вниз.

• Уровень выше делает свой

процесс, а затем передает

его на следующий уровень

модели. Этот процесс

повторяется каждым

слоем, пока он не будет

отправлен в виде битового

потока.

© Cisco и/или Партнеры, 2016 г. Все права защищены.

Конфиденциальная информация Cisco

8

9.

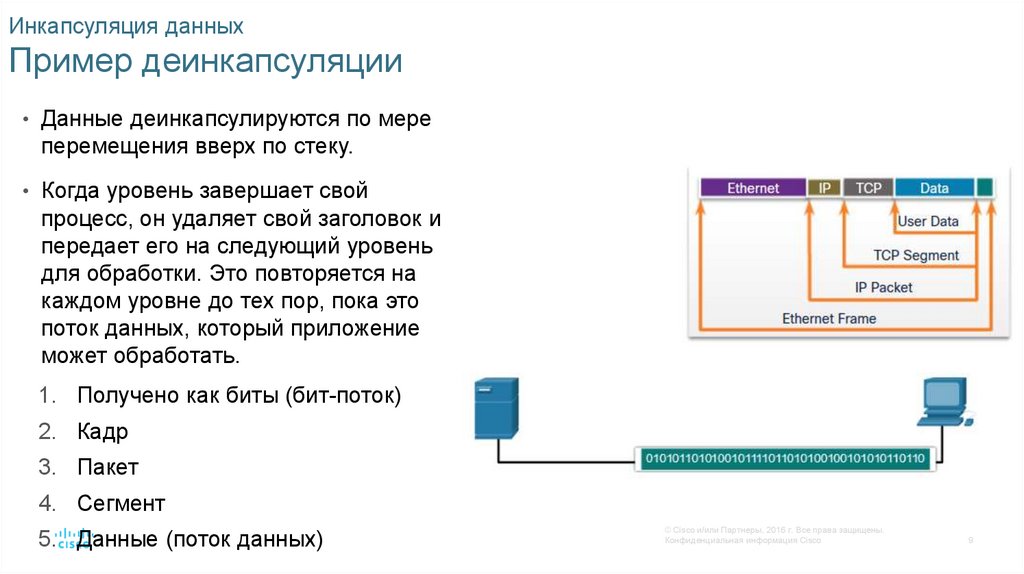

Инкапсуляция данныхПример деинкапсуляции

• Данные деинкапсулируются по мере

перемещения вверх по стеку.

• Когда уровень завершает свой

процесс, он удаляет свой заголовок и

передает его на следующий уровень

для обработки. Это повторяется на

каждом уровне до тех пор, пока это

поток данных, который приложение

может обработать.

1. Получено как биты (бит-поток)

2. Кадр

3. Пакет

4. Сегмент

5. Данные (поток данных)

© Cisco и/или Партнеры, 2016 г. Все права защищены.

Конфиденциальная информация Cisco

9

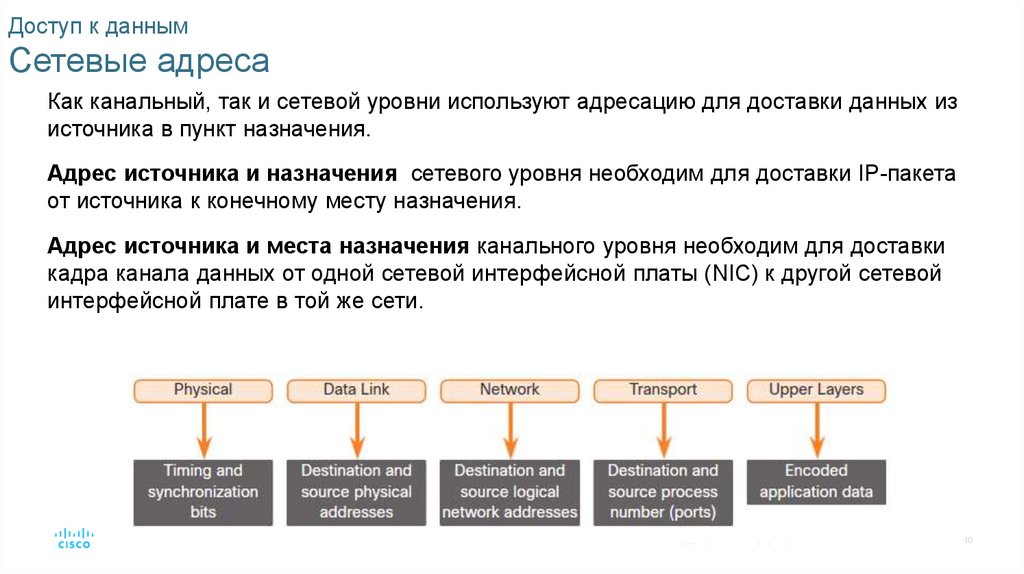

10.

Доступ к даннымСетевые адреса

Как канальный, так и сетевой уровни используют адресацию для доставки данных из

источника в пункт назначения.

Адрес источника и назначения сетевого уровня необходим для доставки IP-пакета

от источника к конечному месту назначения.

Адрес источника и места назначения канального уровня необходим для доставки

кадра канала данных от одной сетевой интерфейсной платы (NIC) к другой сетевой

интерфейсной плате в той же сети.

© Cisco и/или Партнеры, 2016 г. Все права защищены.

Конфиденциальная информация Cisco

10

11.

Доступ к даннымЛогический адрес 3-го уровня

IP-пакет содержит два IP-адреса.

• IP-адрес источника — IP-адрес

устройства-отправителя,

изначального источника пакета.

• IP-адрес назначения — IP-адрес

устройства-получателя, конечного

места назначения пакета.

Эти адреса могут находиться на одном

и том же канале или на удаленном

компьютере.

© Cisco и/или Партнеры, 2016 г. Все права защищены.

Конфиденциальная информация Cisco

11

12.

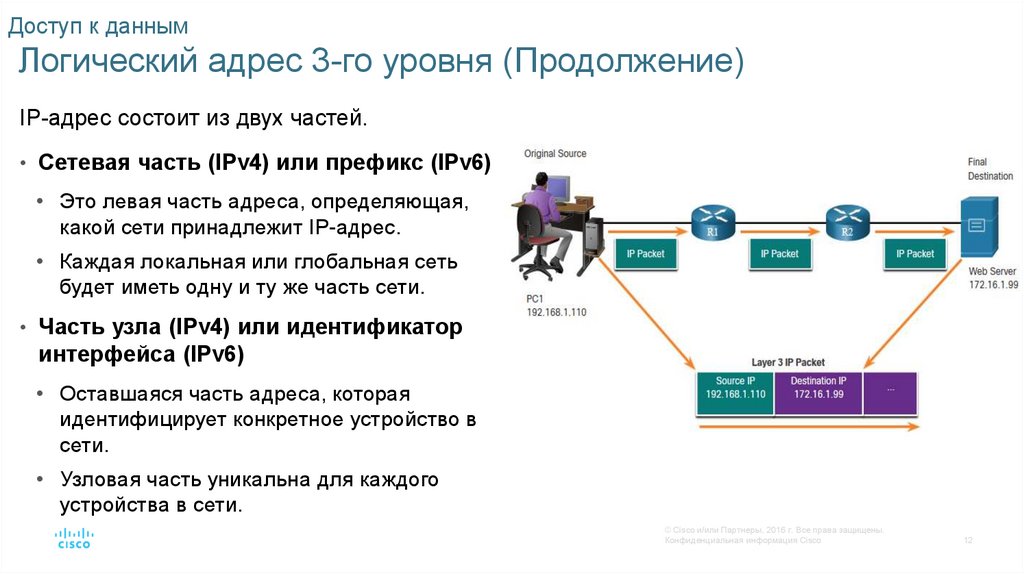

Доступ к даннымЛогический адрес 3-го уровня (Продолжение)

IP-адрес состоит из двух частей.

• Сетевая часть (IPv4) или префикс (IPv6)

• Это левая часть адреса, определяющая,

какой сети принадлежит IP-адрес.

• Каждая локальная или глобальная сеть

будет иметь одну и ту же часть сети.

• Часть узла (IPv4) или идентификатор

интерфейса (IPv6)

• Оставшаяся часть адреса, которая

идентифицирует конкретное устройство в

сети.

• Узловая часть уникальна для каждого

устройства в сети.

© Cisco и/или Партнеры, 2016 г. Все права защищены.

Конфиденциальная информация Cisco

12

13.

Доступ к даннымУстройства в одной сети

Когда устройства находятся в одной

сети, источник и пункт назначения

будут иметь одинаковый номер в

сетевой части адреса.

• PC1 — 192.168.1.110

• FTP-сервер — 192.168.1.9

© Cisco и/или Партнеры, 2016 г. Все права защищены.

Конфиденциальная информация Cisco

13

14.

Доступ к даннымРоль адресов канального уровня: Одна IP-сеть

Когда устройства находятся в одной

сети Ethernet, кадр канала передачи

данных будет использовать

фактический MAC-адрес сетевой

платы назначения.

MAC-адреса физически встроены в

сетевой адаптер Ethernet и являются

локальной адресацией.

• Исходным MAC-адресом будет адрес

отправителя в ссылке.

• MAC-адрес назначения всегда будет

находиться на той же ссылке, что и

источник, даже если конечный пункт

назначения удаленный.

© Cisco и/или Партнеры, 2016 г. Все права защищены.

Конфиденциальная информация Cisco

14

15.

Доступ к даннымУстройства в удаленной сети

• Что происходит, когда фактический

(конечный) пункт назначения

находится не в той же локальной

сети и является удаленным?

• Что происходит, когда PC1 пытается

достичь веб-сервера?

• Влияет ли это на сетевой и

канальный уровни?

© Cisco и/или Партнеры, 2016 г. Все права защищены.

Конфиденциальная информация Cisco

15

16.

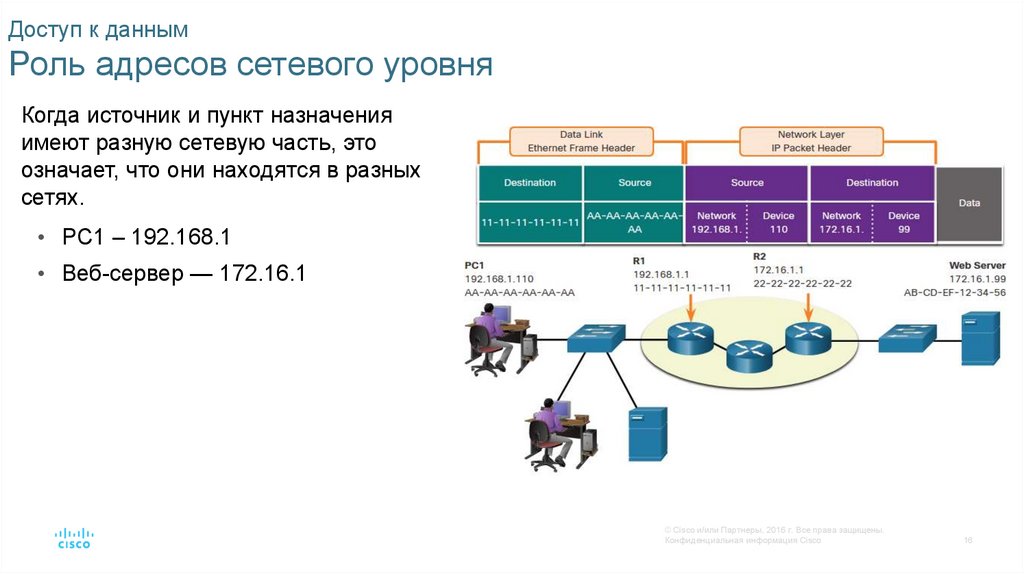

Доступ к даннымРоль адресов сетевого уровня

Когда источник и пункт назначения

имеют разную сетевую часть, это

означает, что они находятся в разных

сетях.

• PC1 – 192.168.1

• Веб-сервер — 172.16.1

© Cisco и/или Партнеры, 2016 г. Все права защищены.

Конфиденциальная информация Cisco

16

17.

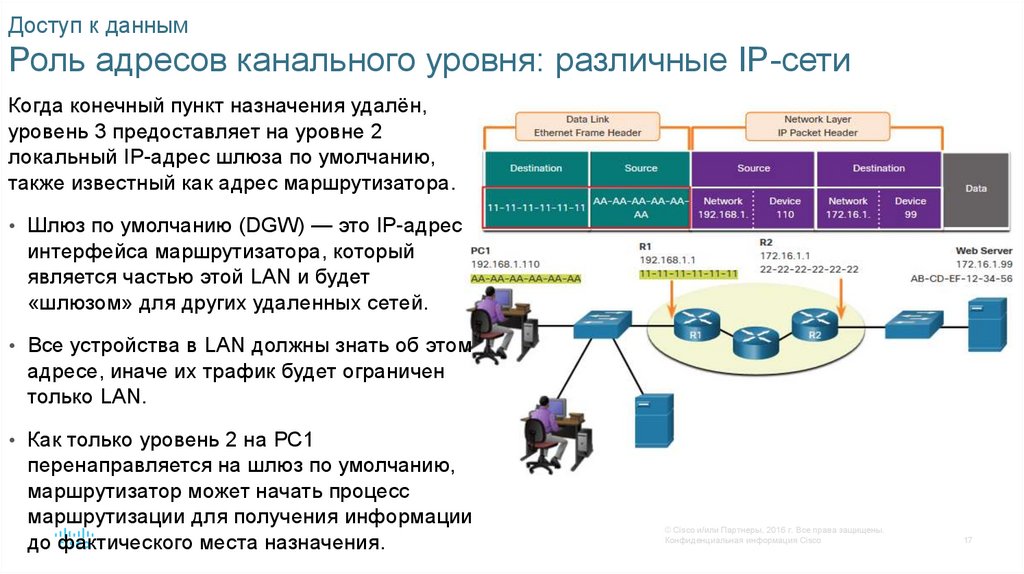

Доступ к даннымРоль адресов канального уровня: различные IP-сети

Когда конечный пункт назначения удалён,

уровень 3 предоставляет на уровне 2

локальный IP-адрес шлюза по умолчанию,

также известный как адрес маршрутизатора.

• Шлюз по умолчанию (DGW) — это IP-адрес

интерфейса маршрутизатора, который

является частью этой LAN и будет

«шлюзом» для других удаленных сетей.

• Все устройства в LAN должны знать об этом

адресе, иначе их трафик будет ограничен

только LAN.

• Как только уровень 2 на PC1

перенаправляется на шлюз по умолчанию,

маршрутизатор может начать процесс

маршрутизации для получения информации

до фактического места назначения.

© Cisco и/или Партнеры, 2016 г. Все права защищены.

Конфиденциальная информация Cisco

17

18.

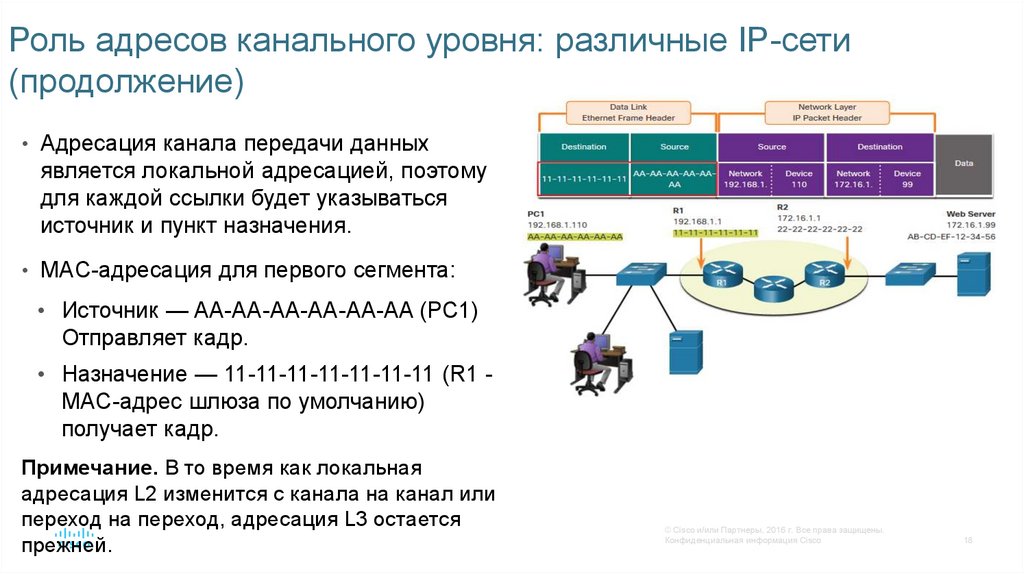

Роль адресов канального уровня: различные IP-сети(продолжение)

• Адресация канала передачи данных

является локальной адресацией, поэтому

для каждой ссылки будет указываться

источник и пункт назначения.

• MAC-адресация для первого сегмента:

• Источник — AA-AA-AA-AA-AA-AA (PC1)

Отправляет кадр.

• Назначение — 11-11-11-11-11-11-11 (R1 MAC-адрес шлюза по умолчанию)

получает кадр.

Примечание. В то время как локальная

адресация L2 изменится с канала на канал или

переход на переход, адресация L3 остается

прежней.

© Cisco и/или Партнеры, 2016 г. Все права защищены.

Конфиденциальная информация Cisco

18

19.

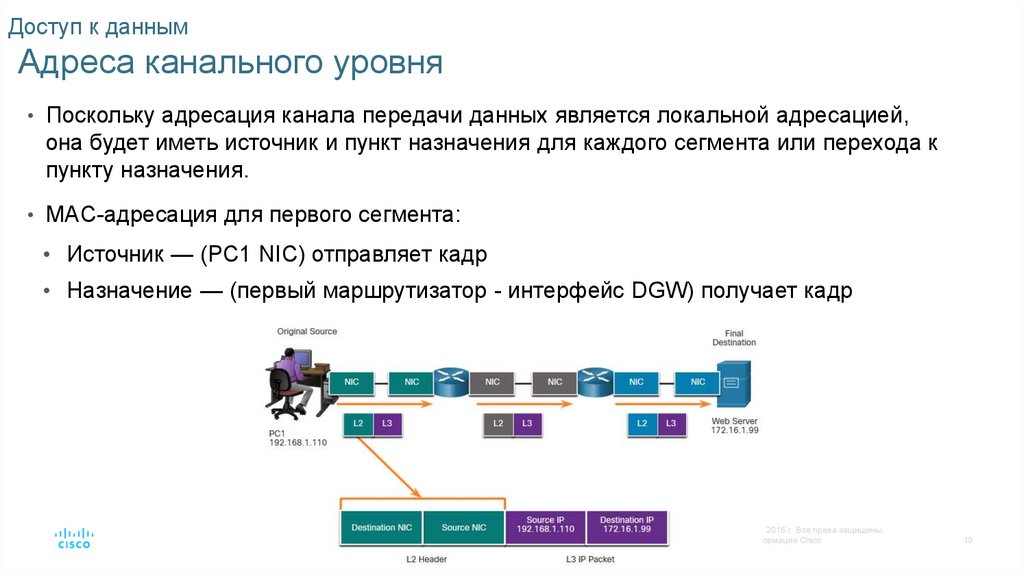

Доступ к даннымАдреса канального уровня

• Поскольку адресация канала передачи данных является локальной адресацией,

она будет иметь источник и пункт назначения для каждого сегмента или перехода к

пункту назначения.

• MAC-адресация для первого сегмента:

• Источник — (PC1 NIC) отправляет кадр

• Назначение — (первый маршрутизатор - интерфейс DGW) получает кадр

© Cisco и/или Партнеры, 2016 г. Все права защищены.

Конфиденциальная информация Cisco

19

20.

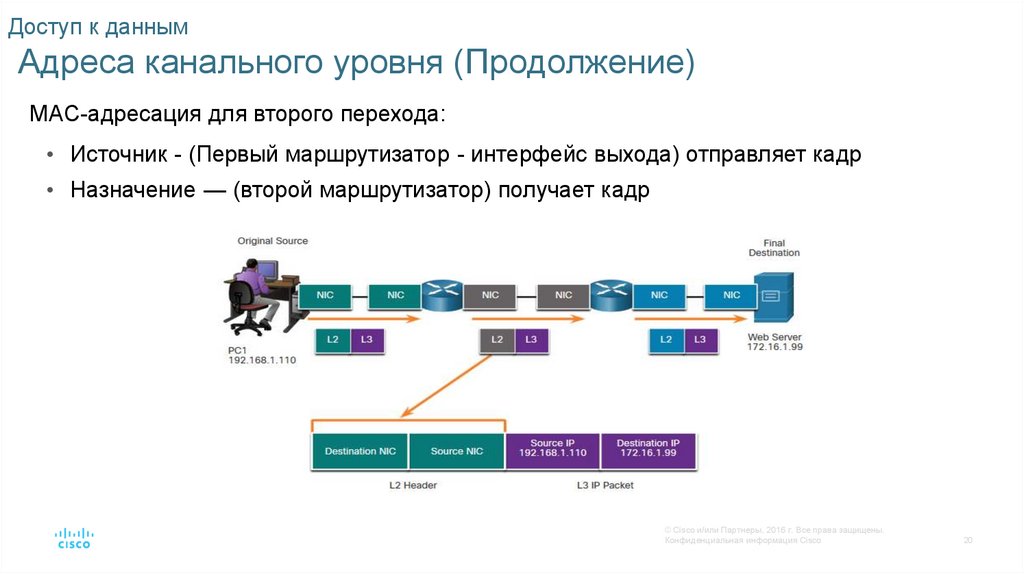

Доступ к даннымАдреса канального уровня (Продолжение)

MAC-адресация для второго перехода:

• Источник - (Первый маршрутизатор - интерфейс выхода) отправляет кадр

• Назначение — (второй маршрутизатор) получает кадр

© Cisco и/или Партнеры, 2016 г. Все права защищены.

Конфиденциальная информация Cisco

20

21.

Доступ к даннымАдреса канального уровня (Продолжение)

MAC-адресация для последнего сегмента:

• Источник - (Второй маршрутизатор - интерфейс выхода) отправляет кадр

• Назначение — (сетевая плата веб-сервера) получает фрейм

© Cisco и/или Партнеры, 2016 г. Все права защищены.

Конфиденциальная информация Cisco

21

22.

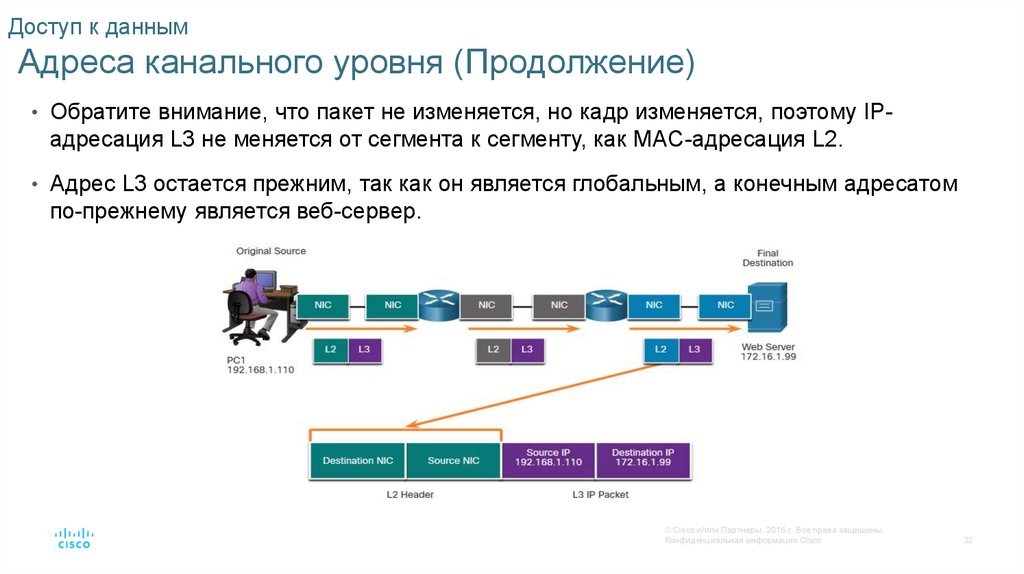

Доступ к даннымАдреса канального уровня (Продолжение)

• Обратите внимание, что пакет не изменяется, но кадр изменяется, поэтому IP-

адресация L3 не меняется от сегмента к сегменту, как MAC-адресация L2.

• Адрес L3 остается прежним, так как он является глобальным, а конечным адресатом

по-прежнему является веб-сервер.

© Cisco и/или Партнеры, 2016 г. Все права защищены.

Конфиденциальная информация Cisco

22

23.

Назначение физического уровняФизическое подключение

Чтобы получить возможность обмениваться данными по сети, в первую очередь

необходимо установить физическое подключение к локальной сети.

Это подключение может быть проводным или беспроводным, в зависимости от

настройки сети.

Это, как правило, не зависит от того, планируете ли вы корпоративный офис или

дом.

Сетевые интерфейсные платы (Network Interface Card, NIC) служат для подключения

устройства к сети.

Некоторые устройства могут иметь только один сетевой адаптер, в то время как

другие могут иметь несколько сетевых адаптеров (например, проводные и/или

беспроводные).

Не все физические подключения обеспечивают одинаковый уровень

производительности.

© Cisco и/или Партнеры, 2016 г. Все права защищены.

Конфиденциальная информация Cisco

23

24.

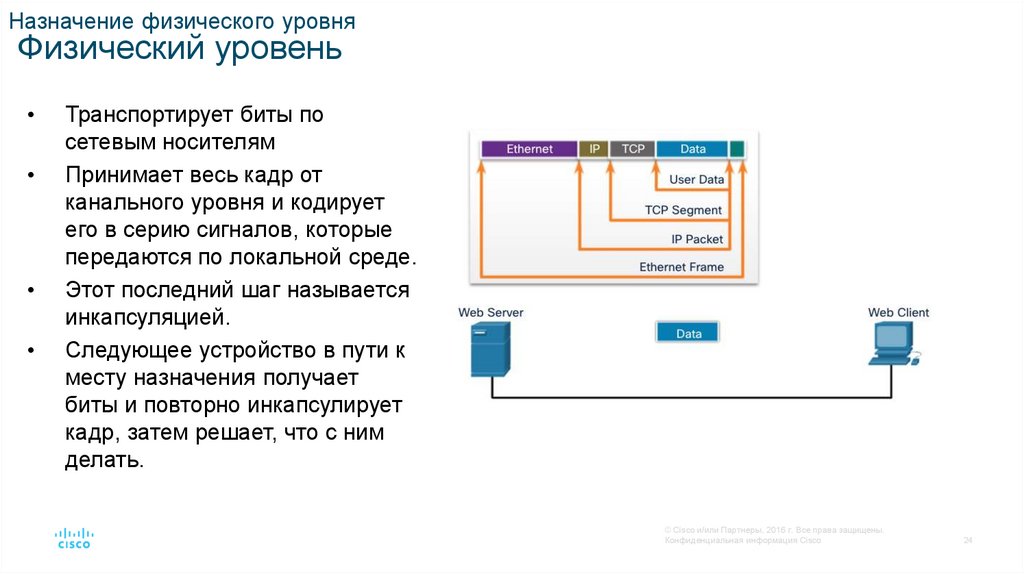

Назначение физического уровняФизический уровень

Транспортирует биты по

сетевым носителям

Принимает весь кадр от

канального уровня и кодирует

его в серию сигналов, которые

передаются по локальной среде.

Этот последний шаг называется

инкапсуляцией.

Следующее устройство в пути к

месту назначения получает

биты и повторно инкапсулирует

кадр, затем решает, что с ним

делать.

© Cisco и/или Партнеры, 2016 г. Все права защищены.

Конфиденциальная информация Cisco

24

25.

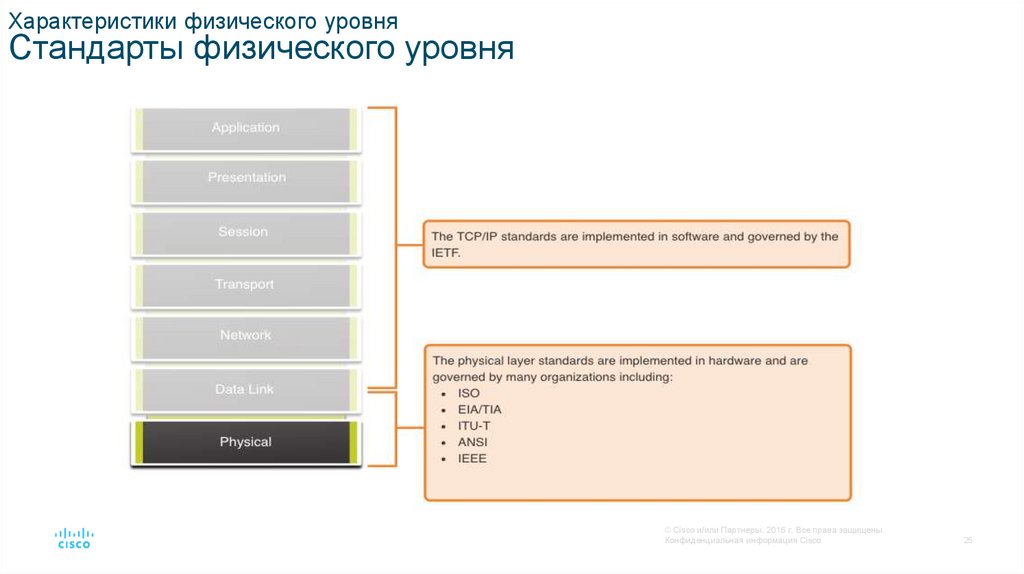

Характеристики физического уровняСтандарты физического уровня

© Cisco и/или Партнеры, 2016 г. Все права защищены.

Конфиденциальная информация Cisco

25

26.

Характеристики физического уровняСтандарты физического уровня

Стандарты физического уровня регламентируют три

функциональные области:

Физические компоненты

Кодирование

Способы передачи сигналов

Физические компоненты — это аппаратные устройства, средства

подключения, а также другие соединители и разъемы,

обеспечивающие передачу сигналов, с помощью которых

представлены биты информации.

Все аппаратные компоненты, в том числе сетевые интерфейсные платы (NIC), интерфейсы

и соединители, а также материалы и конструкция кабелей описаны в стандартах,

относящихся к физическому уровню.

© Cisco и/или Партнеры, 2016 г. Все права защищены.

Конфиденциальная информация Cisco

26

27.

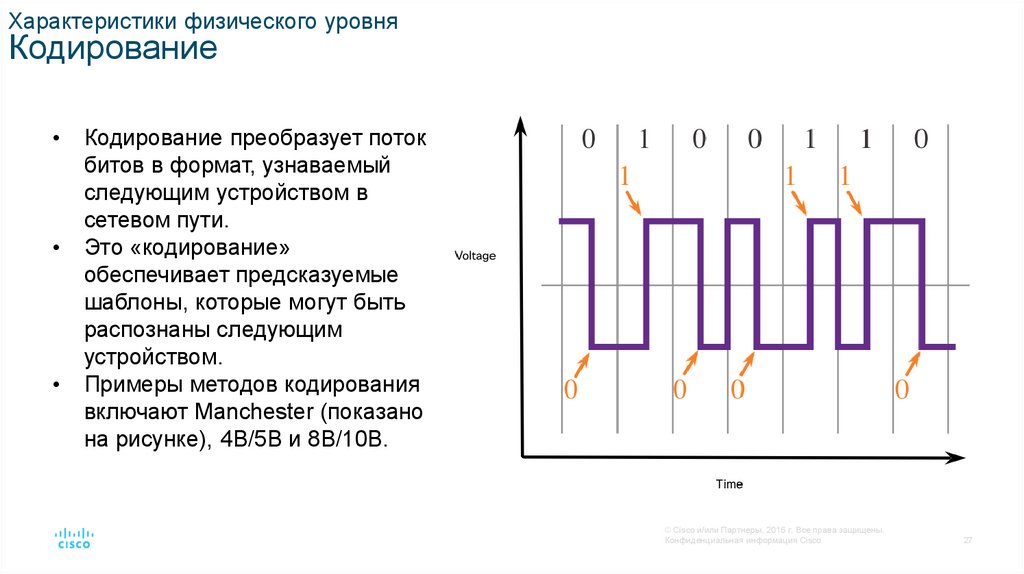

Характеристики физического уровняКодирование

Кодирование преобразует поток

битов в формат, узнаваемый

следующим устройством в

сетевом пути.

Это «кодирование»

обеспечивает предсказуемые

шаблоны, которые могут быть

распознаны следующим

устройством.

Примеры методов кодирования

включают Manchester (показано

на рисунке), 4B/5B и 8B/10B.

© Cisco и/или Партнеры, 2016 г. Все права защищены.

Конфиденциальная информация Cisco

27

28.

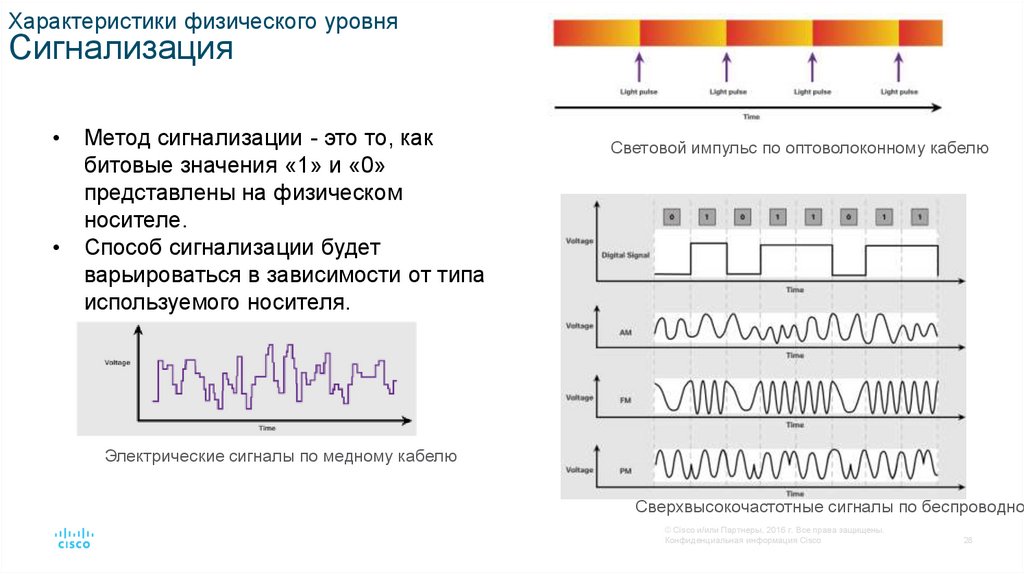

Характеристики физического уровняСигнализация

Метод сигнализации - это то, как

битовые значения «1» и «0»

представлены на физическом

носителе.

Способ сигнализации будет

варьироваться в зависимости от типа

используемого носителя.

Световой импульс по оптоволоконному кабелю

Электрические сигналы по медному кабелю

Сверхвысокочастотные сигналы по беспроводной

© Cisco и/или Партнеры, 2016 г. Все права защищены.

Конфиденциальная информация Cisco

28

29.

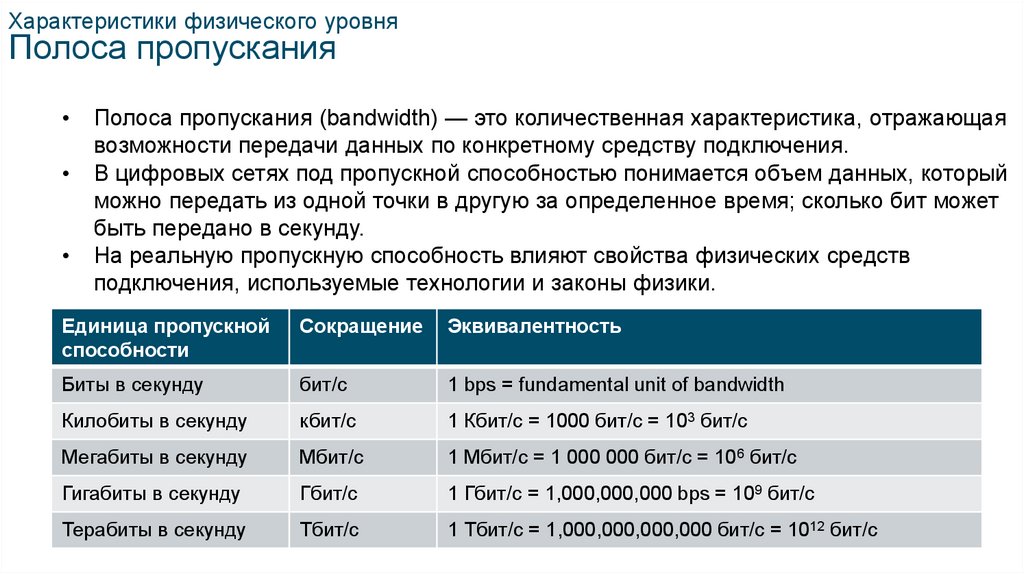

Характеристики физического уровняПолоса пропускания

Полоса пропускания (bandwidth) — это количественная характеристика, отражающая

возможности передачи данных по конкретному средству подключения.

В цифровых сетях под пропускной способностью понимается объем данных, который

можно передать из одной точки в другую за определенное время; сколько бит может

быть передано в секунду.

На реальную пропускную способность влияют свойства физических средств

подключения, используемые технологии и законы физики.

Единица пропускной

способности

Сокращение

Эквивалентность

Биты в секунду

бит/с

1 bps = fundamental unit of bandwidth

Килобиты в секунду

кбит/с

1 Кбит/с = 1000 бит/с = 103 бит/с

Мегабиты в секунду

Мбит/с

1 Мбит/с = 1 000 000 бит/с = 106 бит/с

Гигабиты в секунду

Гбит/с

1 Гбит/с = 1,000,000,000 bps = 109 бит/с

Терабиты в секунду

Тбит/с

© Cisco и/илибит/с

Партнеры, 2016

г. Все12

права

защищены.

1 Тбит/с = 1,000,000,000,000

= 10

бит/с

Конфиденциальная информация Cisco

29

30.

Характеристики физического уровняПропускная способность

Задержка

Количество времени, включая задержки, для перемещения данных из одной заданной точки

в другую

Пропускная способность

Количество битов, передаваемых по среде передачи за определенный период времени

Полезная пропускная способность

Объем полезных данных, передаваемых за определенный период времени

Goodput = пропускная способность - накладные расходы на трафик

© Cisco и/или Партнеры, 2016 г. Все права защищены.

Конфиденциальная информация Cisco

30

31.

Медные кабелиХарактеристики медных кабелей

Медный кабель является наиболее распространенным типом кабелей,

используемых в сетях сегодня. Медные кабели используются в сетях из-за их

невысокой стоимости, простоты монтажа и низкого электрического сопротивления.

Ограничения:

Затухание — чем дольше должны идти электрические сигналы, тем слабее они становятся.

Электрический сигнал чувствителен к помехам от двух источников, которые могут искажать

и повреждать сигналы данных (электромагнитные помехи (EMI) и радиочастотные

интерференции (RFI) и перекрестные помехи.

Устранение:

Строгое соблюдение предельных значений длины кабеля позволит уменьшить затухание.

Некоторые виды медных кабелей смягчают EMI и RFI с помощью металлического

экранирования и заземления.

Некоторые виды медного кабеля могут смягчить перекрестный стебель путем скручивания

противоположных проводов цепи вместе.

© Cisco и/или Партнеры, 2016 г. Все права защищены.

Конфиденциальная информация Cisco

31

32.

Медные кабелиТипы медных кабелей

© Cisco и/или Партнеры, 2016 г. Все права защищены.

Конфиденциальная информация Cisco

32

33.

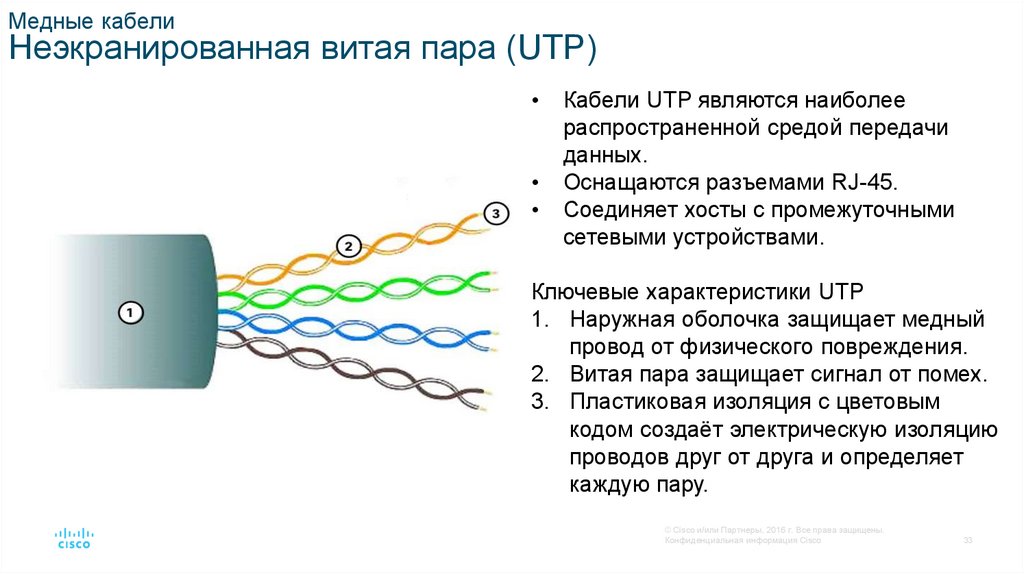

Медные кабелиНеэкранированная витая пара (UTP)

Кабели UTP являются наиболее

распространенной средой передачи

данных.

Оснащаются разъемами RJ-45.

Соединяет хосты с промежуточными

сетевыми устройствами.

Ключевые характеристики UTP

1. Наружная оболочка защищает медный

провод от физического повреждения.

2. Витая пара защищает сигнал от помех.

3. Пластиковая изоляция с цветовым

кодом создаёт электрическую изоляцию

проводов друг от друга и определяет

каждую пару.

© Cisco и/или Партнеры, 2016 г. Все права защищены.

Конфиденциальная информация Cisco

33

34.

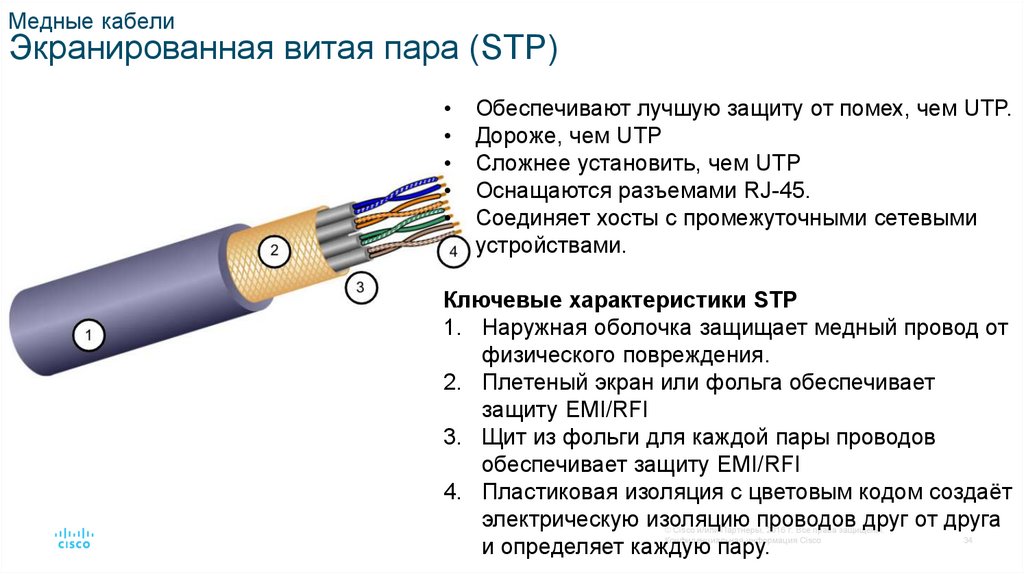

Медные кабелиЭкранированная витая пара (STP)

Обеспечивают лучшую защиту от помех, чем UTP.

Дороже, чем UTP

Сложнее установить, чем UTP

Оснащаются разъемами RJ-45.

Соединяет хосты с промежуточными сетевыми

устройствами.

Ключевые характеристики STP

1. Наружная оболочка защищает медный провод от

физического повреждения.

2. Плетеный экран или фольга обеспечивает

защиту EMI/RFI

3. Щит из фольги для каждой пары проводов

обеспечивает защиту EMI/RFI

4. Пластиковая изоляция с цветовым кодом создаёт

электрическую изоляцию проводов друг от друга

и определяет каждую пару.

© Cisco и/или Партнеры, 2016 г. Все права защищены.

Конфиденциальная информация Cisco

34

35.

Медные кабелиКоаксиальный кабель

Включают в себя следующие элементы:

1. Наружная оболочка кабеля предотвращает от

незначительных физических повреждений

2. Медная оплетка или металлическая фольга,

окружающая слой изолирующего материала и

выступающая в качестве второго провода в цепи, а

также экрана для внутреннего проводника.

3. Слой гибкой пластиковой изоляции

4. Медный проводник используется для передачи

электрических сигналов.

С коаксиальным кабелем используются различные типы

разъемов.

Обычно используются в следующих двух случаях.

• Оборудование беспроводных сетей - используются для

подключения антенн к устройствам беспроводной

связи.

• Кабельные интернет-установки - проводка помещений

заказчика

© Cisco и/или Партнеры, 2016 г. Все права защищены.

Конфиденциальная информация Cisco

35

36.

UTP-кабелиСвойства UTP-кабелей

UTP-кабель состоит из четырех скрученных пар

медных проводников с цветовой маркировкой,

заключенных в общую гибкую пластиковую оболочку.

Экранирование не используется. UTP использует

следующие свойства для ограничения перекрестных

помех:

Аннулирование или отмена- каждый провод в паре

проводов использует противоположную полярность.

Один провод отрицательный, другой - положительный.

Они скручены вместе, и магнитные поля эффективно

отменяют друг друга и вне EMI/RFI.

Разница в скручивании в каждом проводе - каждый

провод изгибается по-разному, что помогает

предотвратить перекрестные помехи между проводами

в кабеле.

© Cisco и/или Партнеры, 2016 г. Все права защищены.

Конфиденциальная информация Cisco

36

37.

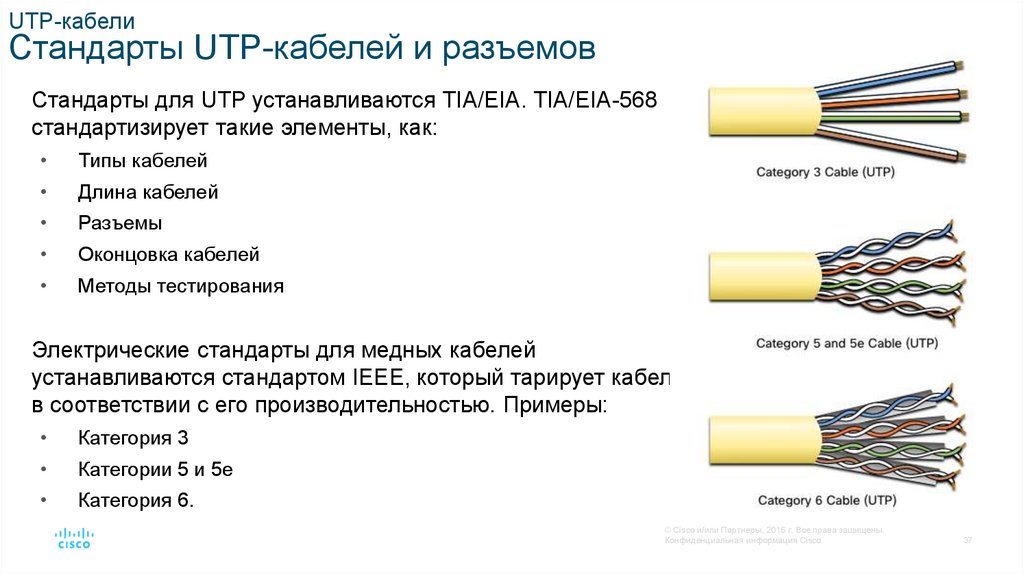

UTP-кабелиСтандарты UTP-кабелей и разъемов

Стандарты для UTP устанавливаются TIA/EIA. TIA/EIA-568

стандартизирует такие элементы, как:

Типы кабелей

Длина кабелей

Разъемы

Оконцовка кабелей

Методы тестирования

Электрические стандарты для медных кабелей

устанавливаются стандартом IEEE, который тарирует кабель

в соответствии с его производительностью. Примеры:

Категория 3

Категории 5 и 5e

Категория 6.

© Cisco и/или Партнеры, 2016 г. Все права защищены.

Конфиденциальная информация Cisco

37

38.

UTP-кабелиСтандарты UTP-кабелей и разъемов (Продолжение)

Разъем RJ-45

Неправильная оконцовка кабеля UTP

Правильная оконцовка кабеля UTP

Розетка RJ-45

© Cisco и/или Партнеры, 2016 г. Все права защищены.

Конфиденциальная информация Cisco

38

39.

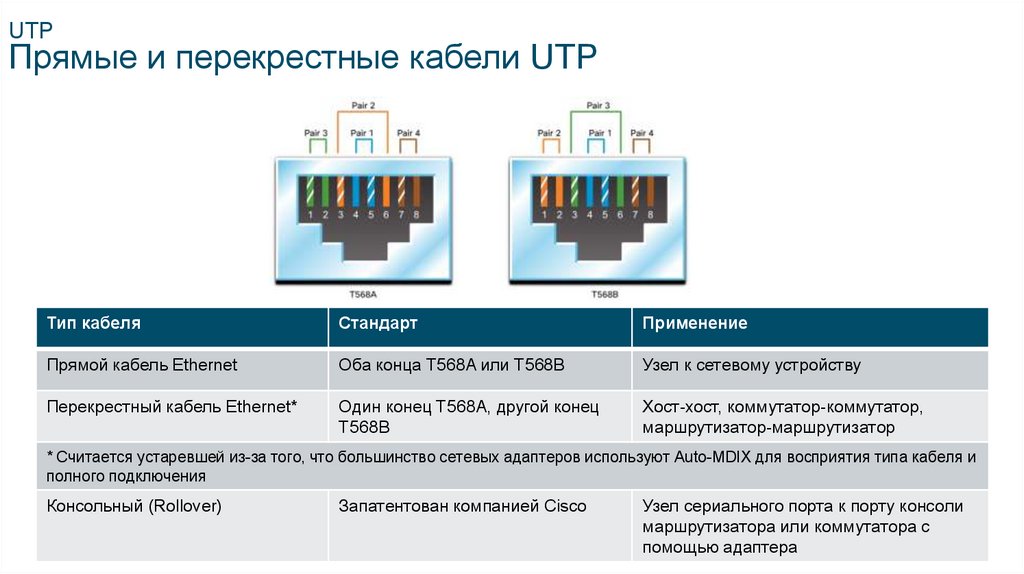

UTPПрямые и перекрестные кабели UTP

Тип кабеля

Стандарт

Применение

Прямой кабель Ethernet

Оба конца T568A или T568B

Узел к сетевому устройству

Перекрестный кабель Ethernet*

Один конец T568A, другой конец

T568B

Хост-хост, коммутатор-коммутатор,

маршрутизатор-маршрутизатор

* Считается устаревшей из-за того, что большинство сетевых адаптеров используют Auto-MDIX для восприятия типа кабеля и

полного подключения

Консольный (Rollover)

Запатентован компанией Cisco

Узел сериального порта к порту консоли

маршрутизатора

или

коммутатора

с

© Cisco и/или Партнеры, 2016

г. Все права

защищены.

Конфиденциальная информация Cisco

39

помощью адаптера

40.

Оптоволоконные кабелиСвойства оптоволоконных кабелей

Используются не так часто, как UTP, из-за связанных с этим расходов

Идеально подходит для некоторых сетевых сценариев

Оптоволоконные кабели позволяют передавать данные на большие

расстояния и с более высокой пропускной способностью, чем другие

средства сетевого подключения.

Менее восприимчивы к затуханию и полностью невосприимчивы к EMI/RFI

Изготовлен из гибких, очень тонких нитей из очень чистого стекла

Использует лазер или светодиод для кодирования битов как импульсы

света

Оптоволоконный кабель действует как световод, обеспечивающий

передачу светового сигнала между двумя концами кабеля с минимальными

потерями.

© Cisco и/или Партнеры, 2016 г. Все права защищены.

Конфиденциальная информация Cisco

40

41.

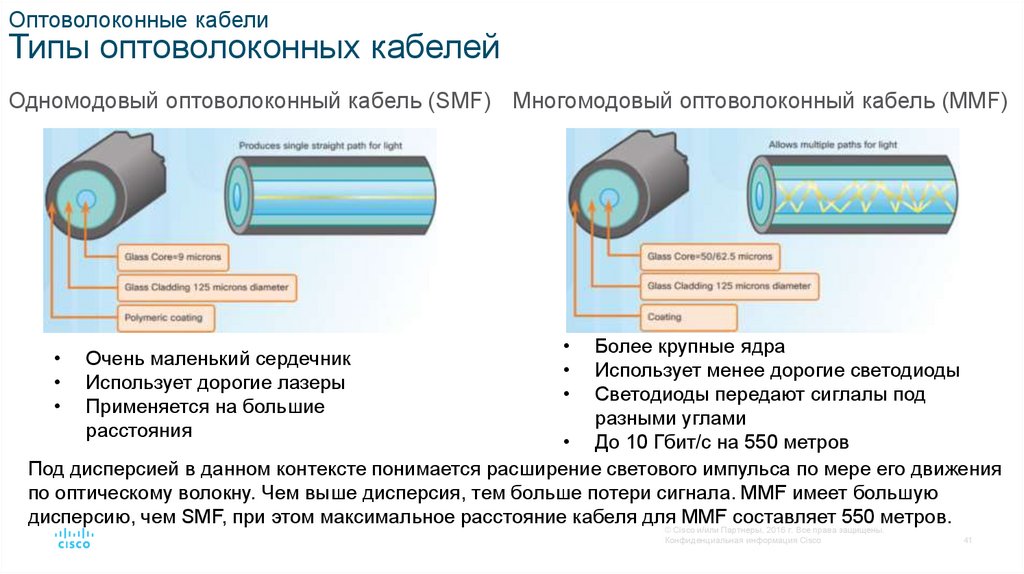

Оптоволоконные кабелиТипы оптоволоконных кабелей

Одномодовый оптоволоконный кабель (SMF) Многомодовый оптоволоконный кабель (MMF)

Более крупные ядра

Использует менее дорогие светодиоды

Светодиоды передают сиглалы под

разными углами

• До 10 Гбит/с на 550 метров

Под дисперсией в данном контексте понимается расширение светового импульса по мере его движения

по оптическому волокну. Чем выше дисперсия, тем больше потери сигнала. MMF имеет большую

дисперсию, чем SMF, при этом максимальное расстояние кабеля для

MMF составляет 550 метров.

© Cisco и/или Партнеры, 2016 г. Все права защищены.

Очень маленький сердечник

Использует дорогие лазеры

Применяется на большие

расстояния

Конфиденциальная информация Cisco

41

42.

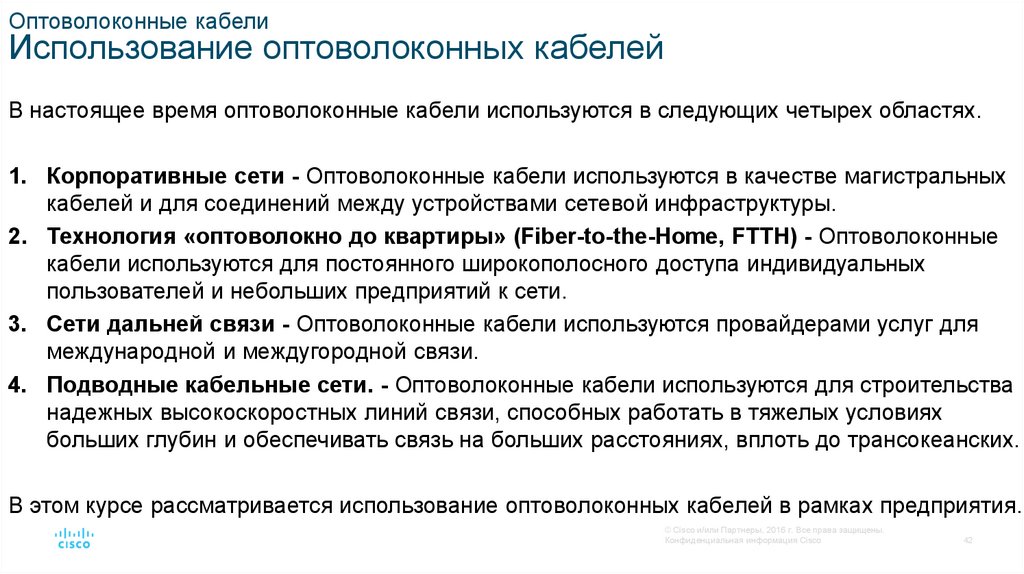

Оптоволоконные кабелиИспользование оптоволоконных кабелей

В настоящее время оптоволоконные кабели используются в следующих четырех областях.

1. Корпоративные сети - Оптоволоконные кабели используются в качестве магистральных

кабелей и для соединений между устройствами сетевой инфраструктуры.

2. Технология «оптоволокно до квартиры» (Fiber-to-the-Home, FTTH) - Оптоволоконные

кабели используются для постоянного широкополосного доступа индивидуальных

пользователей и небольших предприятий к сети.

3. Сети дальней связи - Оптоволоконные кабели используются провайдерами услуг для

международной и междугородной связи.

4. Подводные кабельные сети. - Оптоволоконные кабели используются для строительства

надежных высокоскоростных линий связи, способных работать в тяжелых условиях

больших глубин и обеспечивать связь на больших расстояниях, вплоть до трансокеанских.

В этом курсе рассматривается использование оптоволоконных кабелей в рамках предприятия.

© Cisco и/или Партнеры, 2016 г. Все права защищены.

Конфиденциальная информация Cisco

42

43.

Оптоволоконные кабелиРазъемы для оптоволоконных кабелей

Разъемы ST (Straight-Tip, байонетного типа)

Разъемы SC (Subscriber Connector)

Симплексные разъемы LC (Lucent Connector)

Дуплексные многомодовые разъемы LC

© Cisco и/или Партнеры, 2016 г. Все права защищены.

Конфиденциальная информация Cisco

43

44.

Оптоволоконные кабелиОптоволоконные патч-корды

SC-SC MM патч-корд

LC-LC SM патч-корд

ST-LC MM патч-корд

ST-SC SM патч-корд

Желтая маркировка используется для одномодовых оптоволоконных кабелей, а

оранжевая (или голубая) — для многомодовых.

© Cisco и/или Партнеры, 2016 г. Все права защищены.

Конфиденциальная информация Cisco

44

45.

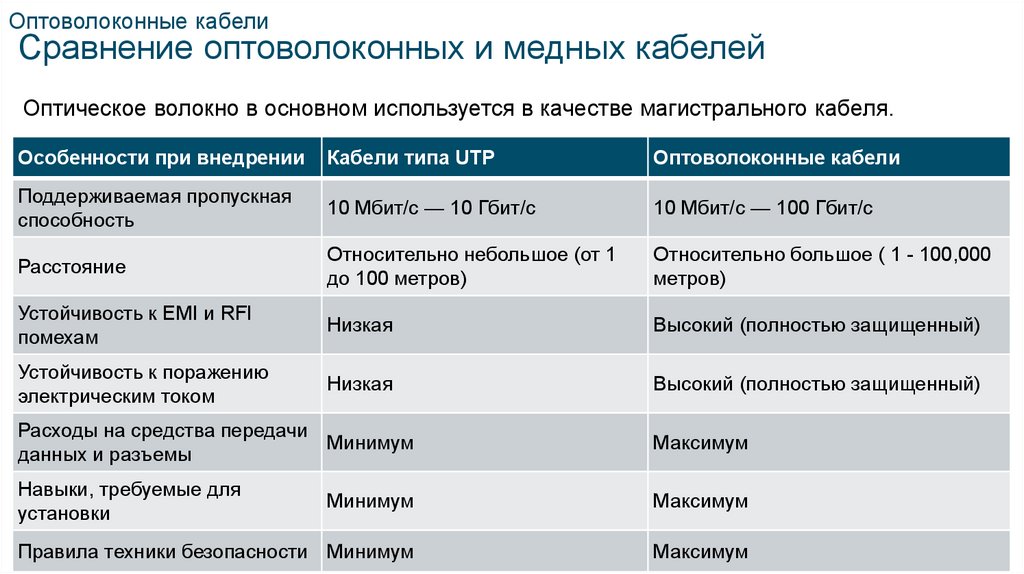

Оптоволоконные кабелиСравнение оптоволоконных и медных кабелей

Оптическое волокно в основном используется в качестве магистрального кабеля.

Особенности при внедрении

Кабели типа UTP

Оптоволоконные кабели

Поддерживаемая пропускная

способность

10 Мбит/с — 10 Гбит/с

10 Мбит/с — 100 Гбит/с

Расстояние

Относительно небольшое (от 1

до 100 метров)

Относительно большое ( 1 - 100,000

метров)

Устойчивость к EMI и RFI

помехам

Низкая

Высокий (полностью защищенный)

Устойчивость к поражению

электрическим током

Низкая

Высокий (полностью защищенный)

Расходы на средства передачи

Минимум

данных и разъемы

Максимум

Навыки, требуемые для

установки

Максимум

Минимум

Правила техники безопасности Минимум

© Cisco и/или Партнеры, 2016 г. Все права защищены.

Конфиденциальная информация Cisco

Максимум

45

46.

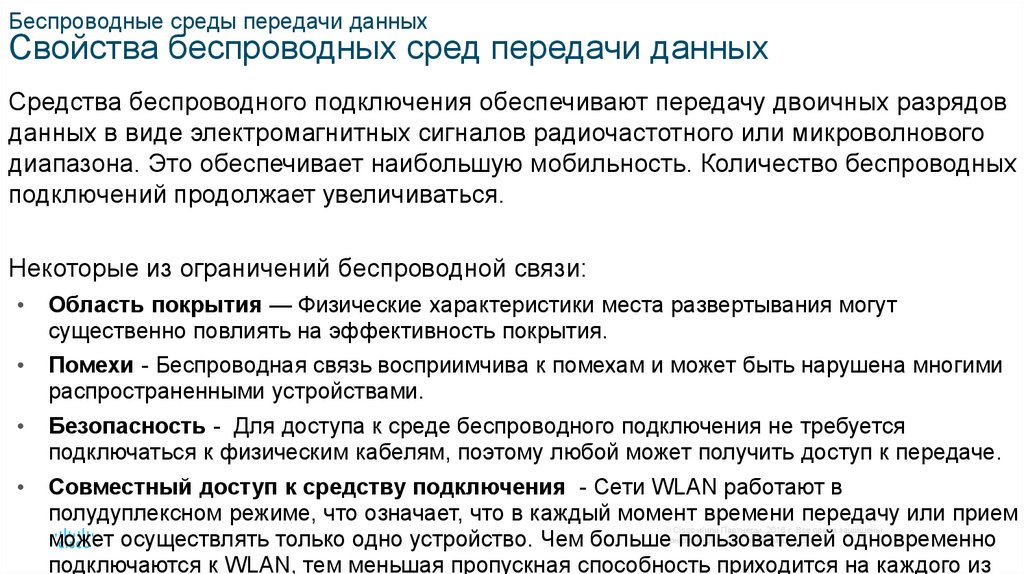

Беспроводные среды передачи данныхСвойства беспроводных сред передачи данных

Средства беспроводного подключения обеспечивают передачу двоичных разрядов

данных в виде электромагнитных сигналов радиочастотного или микроволнового

диапазона. Это обеспечивает наибольшую мобильность. Количество беспроводных

подключений продолжает увеличиваться.

Некоторые из ограничений беспроводной связи:

Область покрытия — Физические характеристики места развертывания могут

существенно повлиять на эффективность покрытия.

Помехи - Беспроводная связь восприимчива к помехам и может быть нарушена многими

распространенными устройствами.

Безопасность - Для доступа к среде беспроводного подключения не требуется

подключаться к физическим кабелям, поэтому любой может получить доступ к передаче.

Совместный доступ к средству подключения - Сети WLAN работают в

полудуплексном режиме, что означает, что в каждый момент времени передачу или прием

может осуществлять только одно устройство. Чем больше пользователей одновременно

подключаются к WLAN, тем меньшая пропускная способность приходится на каждого из

© Cisco и/или Партнеры, 2016 г. Все права защищены.

Конфиденциальная информация Cisco

46

47.

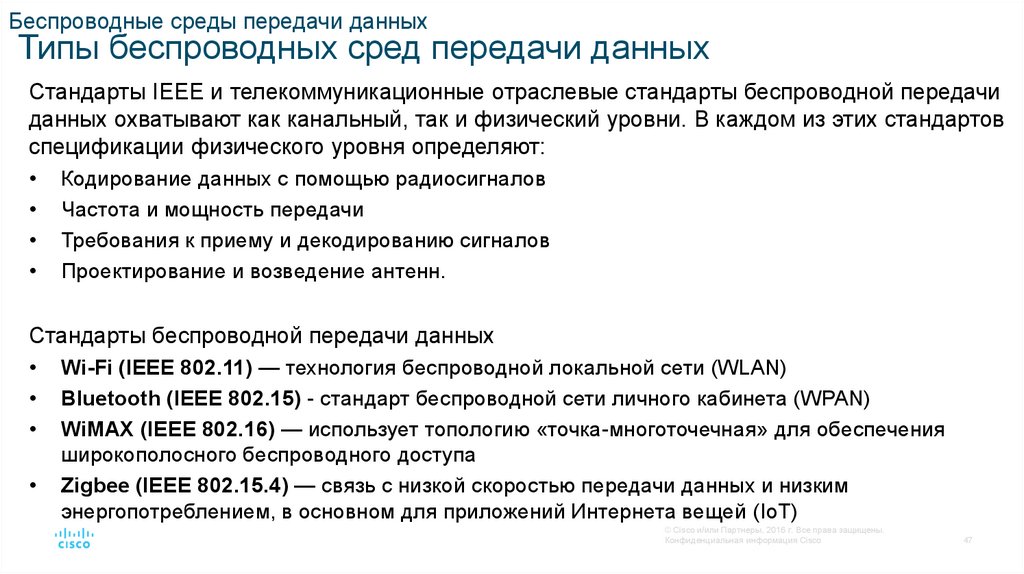

Беспроводные среды передачи данныхТипы беспроводных сред передачи данных

Стандарты IEEE и телекоммуникационные отраслевые стандарты беспроводной передачи

данных охватывают как канальный, так и физический уровни. В каждом из этих стандартов

спецификации физического уровня определяют:

Кодирование данных с помощью радиосигналов

Частота и мощность передачи

Требования к приему и декодированию сигналов

Проектирование и возведение антенн.

Стандарты беспроводной передачи данных

Wi-Fi (IEEE 802.11) — технология беспроводной локальной сети (WLAN)

Bluetooth (IEEE 802.15) - стандарт беспроводной сети личного кабинета (WPAN)

WiMAX (IEEE 802.16) — использует топологию «точка-многоточечная» для обеспечения

широкополосного беспроводного доступа

Zigbee (IEEE 802.15.4) — связь с низкой скоростью передачи данных и низким

энергопотреблением, в основном для приложений Интернета вещей (IoT)

© Cisco и/или Партнеры, 2016 г. Все права защищены.

Конфиденциальная информация Cisco

47

48.

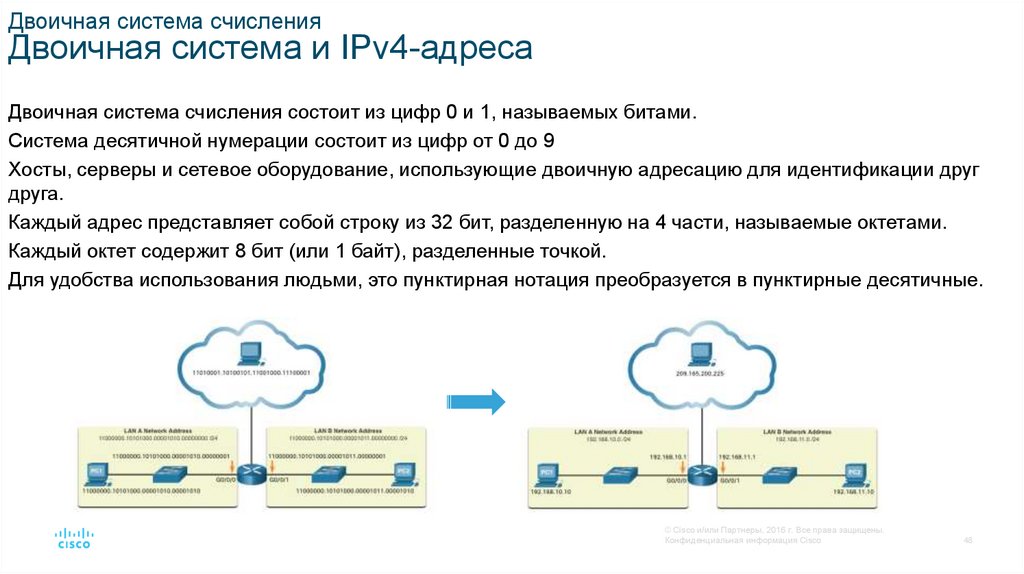

Двоичная система счисленияДвоичная система и IPv4-адреса

Двоичная система счисления состоит из цифр 0 и 1, называемых битами.

Система десятичной нумерации состоит из цифр от 0 до 9

Хосты, серверы и сетевое оборудование, использующие двоичную адресацию для идентификации друг

друга.

Каждый адрес представляет собой строку из 32 бит, разделенную на 4 части, называемые октетами.

Каждый октет содержит 8 бит (или 1 байт), разделенные точкой.

Для удобства использования людьми, это пунктирная нотация преобразуется в пунктирные десятичные.

© Cisco и/или Партнеры, 2016 г. Все права защищены.

Конфиденциальная информация Cisco

48

49.

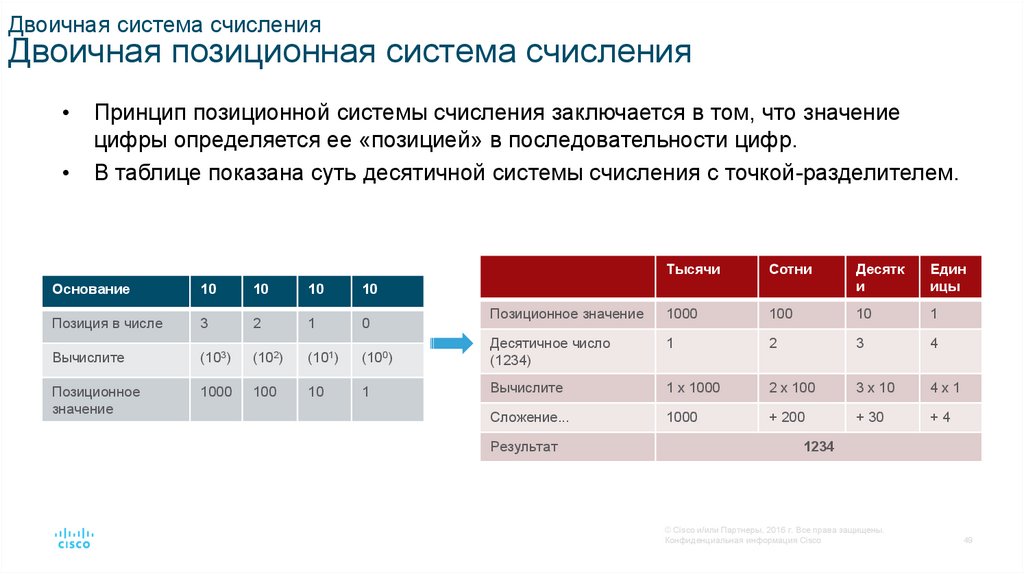

Двоичная система счисленияДвоичная позиционная система счисления

Принцип позиционной системы счисления заключается в том, что значение

цифры определяется ее «позицией» в последовательности цифр.

В таблице показана суть десятичной системы счисления с точкой-разделителем.

Тысячи

Сотни

Десятк

и

Един

ицы

Позиционное значение

1000

100

10

1

Десятичное число

(1234)

1

2

3

4

(100)

1

Вычислите

1 x 1000

2 x 100

3 x 10

4x1

Сложение...

1000

+ 200

+ 30

+4

Основание

10

10

10

10

Позиция в числе

3

2

1

0

Вычислите

(103)

(102)

(101)

Позиционное

значение

1000

100

10

Результат

1234

© Cisco и/или Партнеры, 2016 г. Все права защищены.

Конфиденциальная информация Cisco

49

50.

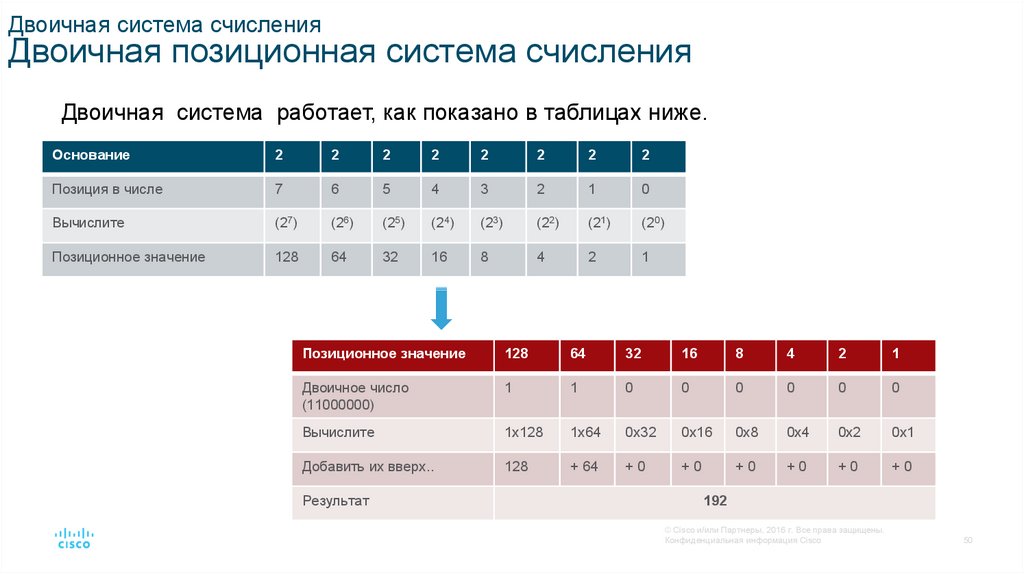

Двоичная система счисленияДвоичная позиционная система счисления

Двоичная система работает, как показано в таблицах ниже.

Основание

2

2

2

2

2

2

2

2

Позиция в числе

7

6

5

4

3

2

1

0

Вычислите

(27)

(26)

(25)

(24)

(23)

(22)

(21)

(20)

Позиционное значение

128

64

32

16

8

4

2

1

Позиционное значение

128

64

32

16

8

4

2

1

Двоичное число

(11000000)

1

1

0

0

0

0

0

0

Вычислите

1x128

1x64

0x32

0x16

0x8

0x4

0x2

0x1

Добавить их вверх..

128

+ 64

+0

+0

+0

+0

+0

+0

Результат

192

© Cisco и/или Партнеры, 2016 г. Все права защищены.

Конфиденциальная информация Cisco

50

51.

Бинарная система чиселПреобразование двоичных чисел в десятичные

Преобразовать 11000000.10101000.00001011.00001010 в десятичную систему.

Позиционное значение

128

64

32

16

8

4

2

1

Двоичное число

(11000000)

1

1

0

0

0

0

0

0

Вычислите

1x128

1x64

0x32

0x16

0x8

0x4

0x2

0x1

Добавить их вверх..

128

+ 64

+0

+0

+0

+0

+0

+0

Двоичное число

(10101000)

1

0

1

0

1

0

0

0

Вычислите

1x128

0x64

1x32

0x16

1x8

0x4

0x2

0x1

Добавить их вверх..

128

+0

+ 32

+0

+8

+0

+0

+0

Двоичное число

(00001011)

0

0

0

0

1

0

1

1

Вычислите

0x128

0x64

0x32

0x16

1x8

0x4

1x2

1x1

Добавить их вверх..

0

+0

+0

+0

+8

+0

+2

+1

Двоичное число

(00001010)

0

0

0

0

1

0

1

0

Вычислите

0x128

0x64

0x32

0x16

1x8

0x4

1x2

0x1

Добавить их вверх..

0

+0

+0

+0

+8

+0

+2

+0

192

168

192.168.11.10

11

10

© Cisco и/или Партнеры, 2016 г. Все права защищены.

Конфиденциальная информация Cisco

51

52.

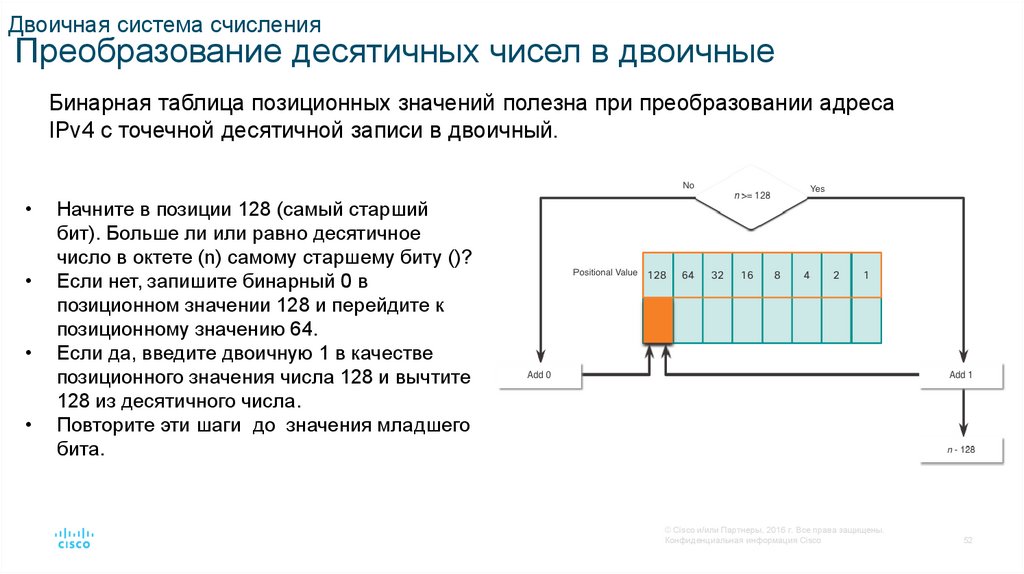

Двоичная система счисленияПреобразование десятичных чисел в двоичные

Бинарная таблица позиционных значений полезна при преобразовании адреса

IPv4 с точечной десятичной записи в двоичный.

Начните в позиции 128 (самый старший

бит). Больше ли или равно десятичное

число в октете (n) самому старшему биту ()?

Если нет, запишите бинарный 0 в

позиционном значении 128 и перейдите к

позиционному значению 64.

Если да, введите двоичную 1 в качестве

позиционного значения числа 128 и вычтите

128 из десятичного числа.

Повторите эти шаги до значения младшего

бита.

© Cisco и/или Партнеры, 2016 г. Все права защищены.

Конфиденциальная информация Cisco

52

53.

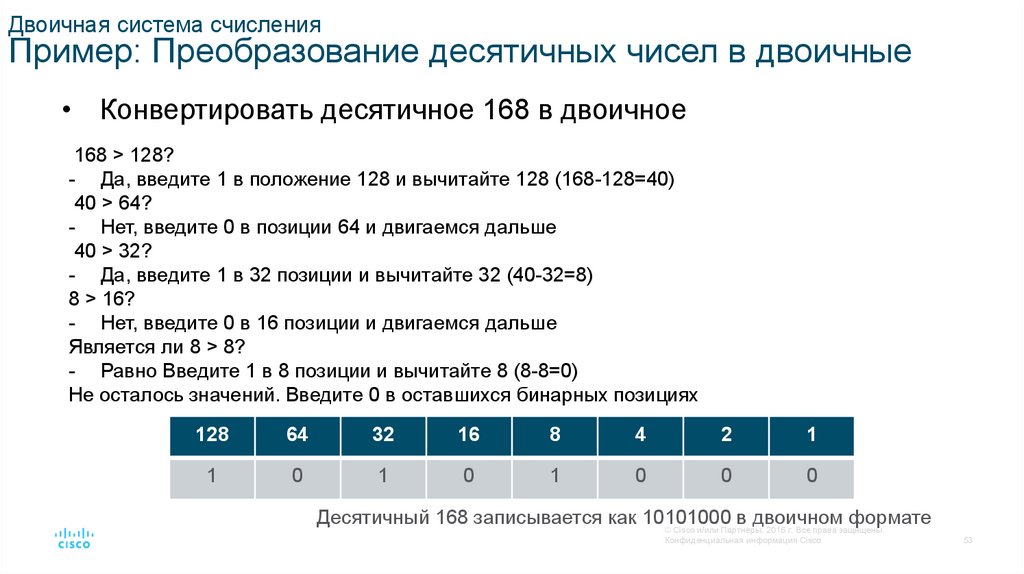

Двоичная система счисленияПример: Преобразование десятичных чисел в двоичные

• Конвертировать десятичное 168 в двоичное

168 > 128?

- Да, введите 1 в положение 128 и вычитайте 128 (168-128=40)

40 > 64?

- Нет, введите 0 в позиции 64 и двигаемся дальше

40 > 32?

- Да, введите 1 в 32 позиции и вычитайте 32 (40-32=8)

8 > 16?

- Нет, введите 0 в 16 позиции и двигаемся дальше

Является ли 8 > 8?

- Равно Введите 1 в 8 позиции и вычитайте 8 (8-8=0)

Не осталось значений. Введите 0 в оставшихся бинарных позициях

128

64

32

16

8

4

2

1

1

0

1

0

1

0

0

0

Десятичный 168 записывается как 10101000

в двоичном формате

© Cisco и/или Партнеры, 2016 г. Все права защищены.

Конфиденциальная информация Cisco

53

54.

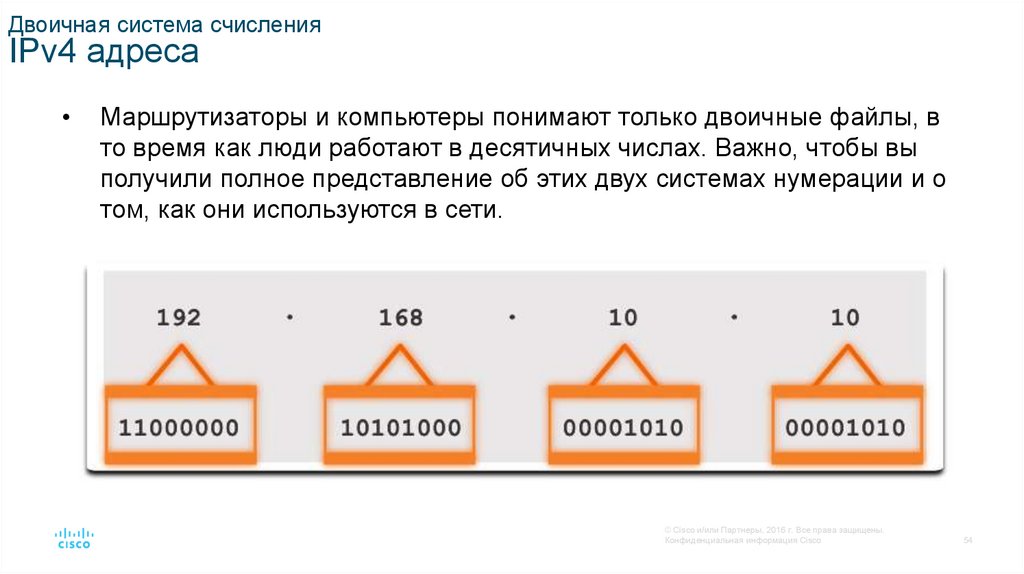

Двоичная система счисленияIPv4 адреса

Маршрутизаторы и компьютеры понимают только двоичные файлы, в

то время как люди работают в десятичных числах. Важно, чтобы вы

получили полное представление об этих двух системах нумерации и о

том, как они используются в сети.

© Cisco и/или Партнеры, 2016 г. Все права защищены.

Конфиденциальная информация Cisco

54

55.

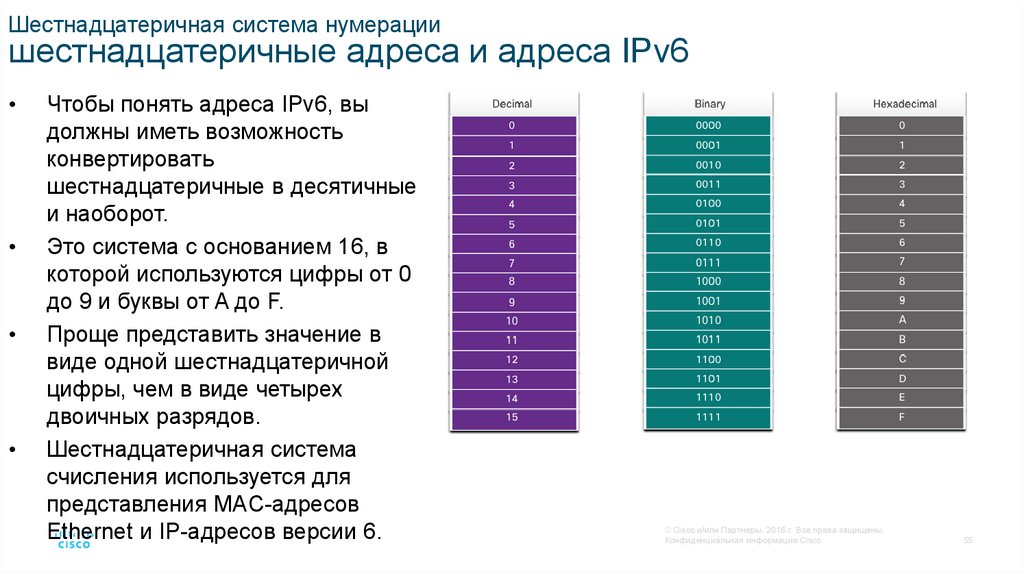

Шестнадцатеричная система нумерациишестнадцатеричные адреса и адреса IPv6

Чтобы понять адреса IPv6, вы

должны иметь возможность

конвертировать

шестнадцатеричные в десятичные

и наоборот.

Это система с основанием 16, в

которой используются цифры от 0

до 9 и буквы от A до F.

Проще представить значение в

виде одной шестнадцатеричной

цифры, чем в виде четырех

двоичных разрядов.

Шестнадцатеричная система

счисления используется для

представления MAC-адресов

Ethernet и IP-адресов версии 6.

© Cisco и/или Партнеры, 2016 г. Все права защищены.

Конфиденциальная информация Cisco

55

56.

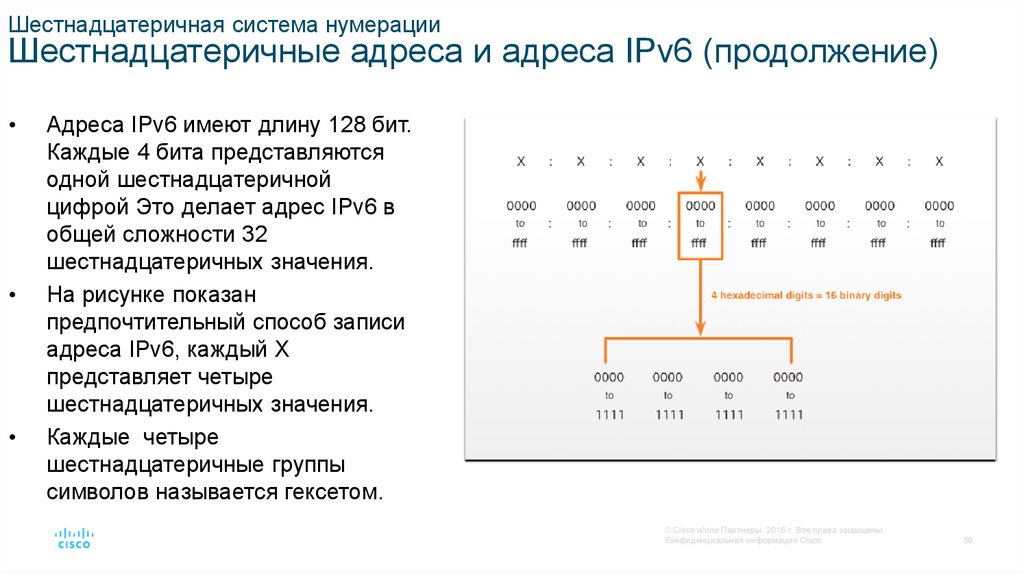

Шестнадцатеричная система нумерацииШестнадцатеричные адреса и адреса IPv6 (продолжение)

Адреса IPv6 имеют длину 128 бит.

Каждые 4 бита представляются

одной шестнадцатеричной

цифрой Это делает адрес IPv6 в

общей сложности 32

шестнадцатеричных значения.

На рисунке показан

предпочтительный способ записи

адреса IPv6, каждый X

представляет четыре

шестнадцатеричных значения.

Каждые четыре

шестнадцатеричные группы

символов называется гексетом.

© Cisco и/или Партнеры, 2016 г. Все права защищены.

Конфиденциальная информация Cisco

56

57.

Шестнадцатеричная система счисленияДесятичное в шестнадцатеричное

Выполните перечисленные шаги для преобразования десятичных чисел в

шестнадцатеричные значения:

• Преобразование десятичного числа в 8-битные двоичные строки.

• Разделите двоичные строки на группы по четыре, начиная с самой правой позиции.

• Преобразуйте каждые четыре двоичных числа в их эквивалентные шестнадцатеричные

цифры.

Например, 168 преобразуется в шестнадцатеричный с помощью трехэтапного процесса.

• 168 в двоичном формате составляет 10101000.

• 10101000 в двух группах из четырех двоичных цифр 1010 и 1000.

• 1010 является шестнадцатеричным A, а 1000 - шестнадцатеричным 8, поэтому 168 - A8

в шестнадцатеричном.

© Cisco и/или Партнеры, 2016 г. Все права защищены.

Конфиденциальная информация Cisco

57

58.

Шестнадцатеричная система счисленияШестнадцатеричное в десятичное

Выполните перечисленные шаги для преобразования шестнадцатеричных чисел в

десятичные значения:

• Преобразовать шестнадцатеричное число в 4-битные двоичные строки.

• Создайте 8-битную бинарную группировку, начиная с самой правой позиции.

• Преобразуйте каждую 8-битную бинарную группировку в эквивалентную

десятичную цифру.

Например, D2 преобразуется в десятичные с помощью трехэтапного процесса:

• D2 в 4-битных двоичных строках - 1110 и 0010.

• 1110 и 0010 — это 11100010 в 8-битной группировке.

• 11100010 в двоичном формате эквивалентно 210 в десятичной системе, поэтому

D2 равно 210 десятичной

© Cisco и/или Партнеры, 2016 г. Все права защищены.

Конфиденциальная информация Cisco

58

59.

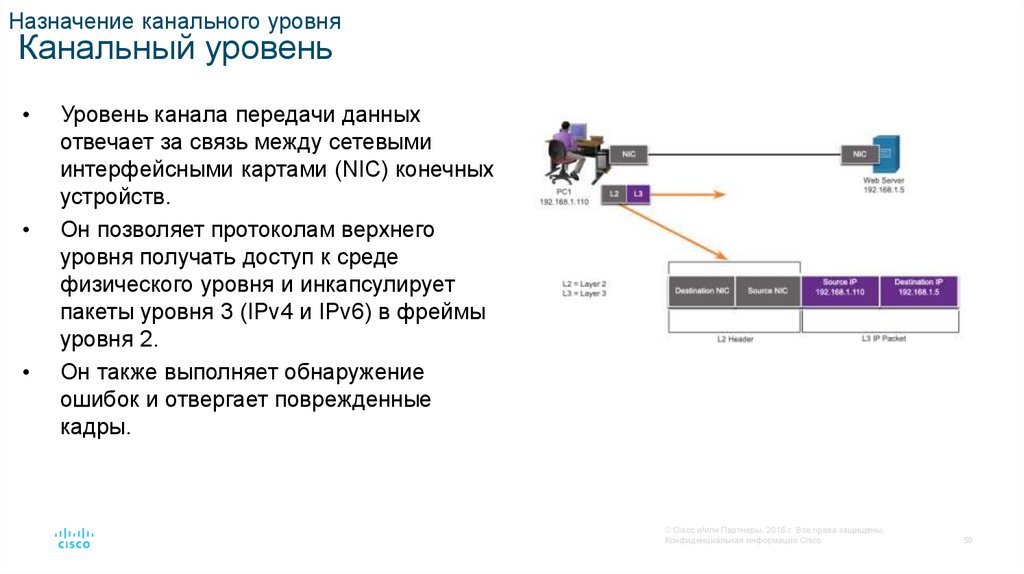

Назначение канального уровняКанальный уровень

Уровень канала передачи данных

отвечает за связь между сетевыми

интерфейсными картами (NIC) конечных

устройств.

Он позволяет протоколам верхнего

уровня получать доступ к среде

физического уровня и инкапсулирует

пакеты уровня 3 (IPv4 и IPv6) в фреймы

уровня 2.

Он также выполняет обнаружение

ошибок и отвергает поврежденные

кадры.

© Cisco и/или Партнеры, 2016 г. Все права защищены.

Конфиденциальная информация Cisco

59

60.

Назначение канального уровняПодуровни канального уровня IEEE 802 LAN/MAN

Стандарт IEEE 802 LAN/MAN специфичны для

типа сети (Ethernet, WLAN, WPAN и т.д.).

Канальный уровень состоит из двух

подуровней. Logical Link Control (LLC) и

Media Access Control (MAC).

Подуровень LLC взаимодействует между

сетевым программным обеспечением на

верхних слоях и аппаратным

обеспечением устройства на нижних

слоях.

Подуровень MAC отвечает за

инкапсуляцию данных и управление

доступом к среде передачи данных.

© Cisco и/или Партнеры, 2016 г. Все права защищены.

Конфиденциальная информация Cisco

60

61.

Назначение канального уровняПредоставление доступа к среде передачи данных

Пакеты, которыми обмениваются узлы, могут сталкиваться с

многочисленными уровнями канала передачи данных и

переходами между различными физическими средами

На каждом переходе маршрутизатор выполняет четыре

основные функции уровня 2:

Принимает кадр из сетевой среды

Деинкапсулирует кадр для предоставления инкапсулированного пакета.

Повторно инкапсулирует пакет в новый кадр

Переадресует новый кадр в среду следующего сегмента сети.

© Cisco и/или Партнеры, 2016 г. Все права защищены.

Конфиденциальная информация Cisco

61

62.

Назначение канального уровняСтандарты канального уровня

Протоколы уровня связи

данных определяются

инженерными организациями:

Институт инженеров по

электротехнике и

радиоэлектронике (IEEE).

Международный союз электросвязи

(ITU)

Международная организация по

стандартизации (ISO)

American National Standards Institute

(ANSI)

© Cisco и/или Партнеры, 2016 г. Все права защищены.

Конфиденциальная информация Cisco

62

63.

ТопологииФизические и логические топологии

Топология сети описывает расположение или взаимосвязь сетевых

устройств, а также соединения между ними.

Существует два типа топологий, используемых при описании сетей:

• Физическая топология — показывает физические соединения и

взаимодействие устройств.

• Логическая топология — определяет виртуальные соединения между

устройствами, используя интерфейсы устройств и схемы IP-адресации.

© Cisco и/или Партнеры, 2016 г. Все права защищены.

Конфиденциальная информация Cisco

63

64.

ТопологииТопологии сетей WAN

Существуют три распространенные физические топологии WAN:

• Точка-точка — самая простая и наиболее распространенная

топология WAN. Она представляет собой постоянное соединение

между двумя оконечными устройствами.

• «Звезда» ― версия звездообразной топологии для глобальной сети, в

которой центральный узел соединен с периферийными с помощью

соединений «точка-точка».

• Ячеистая – эта топология обеспечивает высокую доступность, но

требует, чтобы каждая оконечная система была связана со всеми

остальными системами.

© Cisco и/или Партнеры, 2016 г. Все права защищены.

Конфиденциальная информация Cisco

64

65.

ТопологииТопология «точка-точка» сети WAN

• Физические топологии точка-точка напрямую соединяют два

конечных устройства (узла).

• Узлы не могут совместно использовать общую с другими узлами

среду передачи данных.

• Поскольку все кадры в среде могут перемещаться только на оба узла

или от них, протоколы WAN точка-точка могут быть очень простыми.

© Cisco и/или Партнеры, 2016 г. Все права защищены.

Конфиденциальная информация Cisco

65

66.

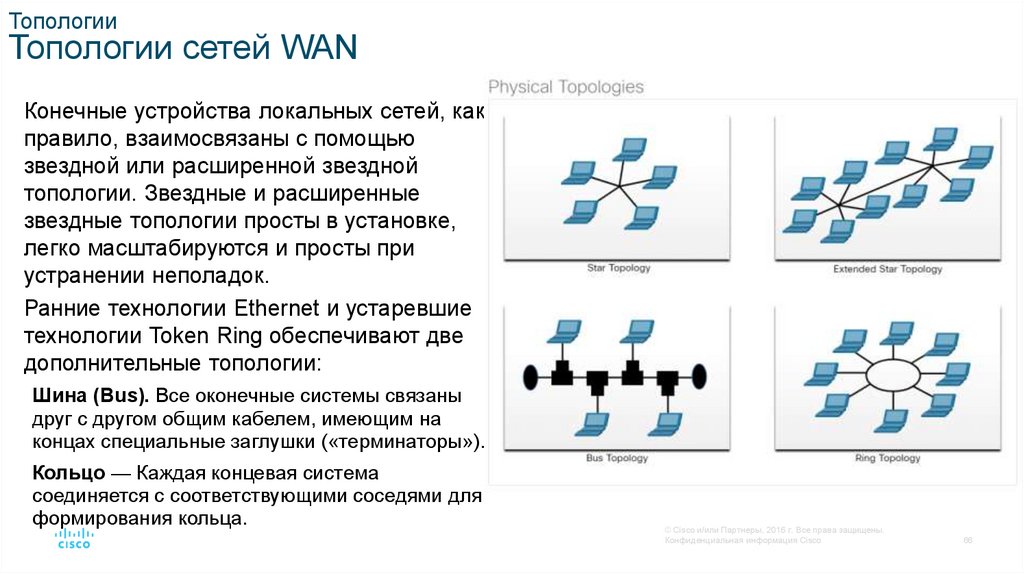

ТопологииТопологии сетей WAN

Конечные устройства локальных сетей, как

правило, взаимосвязаны с помощью

звездной или расширенной звездной

топологии. Звездные и расширенные

звездные топологии просты в установке,

легко масштабируются и просты при

устранении неполадок.

Ранние технологии Ethernet и устаревшие

технологии Token Ring обеспечивают две

дополнительные топологии:

Шина (Bus). Все оконечные системы связаны

друг с другом общим кабелем, имеющим на

концах специальные заглушки («терминаторы»).

Кольцо — Каждая концевая система

соединяется с соответствующими соседями для

формирования кольца.

© Cisco и/или Партнеры, 2016 г. Все права защищены.

Конфиденциальная информация Cisco

66

67.

ТопологииПолудуплексная и полнодуплексная связь

Полудуплексная передача данных

Полудуплексный режим позволяет осуществлять передачу или прием по общей

среде одновременно только одному устройству.

Используется в устаревших топологиях шины и при использовании

концентраторов Ethernet.

Полнодуплексная передача данных

Оба устройства могут одновременно передавать и принимать в общей среде.

По умолчанию коммутаторы Ethernet работают в полнодуплексном режиме.

© Cisco и/или Партнеры, 2016 г. Все права защищены.

Конфиденциальная информация Cisco

67

68.

ТопологииМетоды контроля доступа к среде передачи данных

Конкурентный доступ

Все узлы, работающие в полудуплексном режиме, конкурируют за использование

среды. Ниже приведены некоторые примеры:

Множественный доступ с прослушиванием несущей и обнаружением

столкновений (Carrier Sense Multiple Access/Collision Detection; CSMA/CD) в

старых шинотопологических сетях Ethernet

Множественный доступ с прослушиванием несущей и обнаружением

столкновений применяется в беспроводных LAN

Контролируемый доступ

Детерминированный доступ, где каждый узел имеет свое время в среде.

Используется в устаревших сетях, таких как Token Ring и ARCNET.

© Cisco и/или Партнеры, 2016 г. Все права защищены.

Конфиденциальная информация Cisco

68

69.

ТопологииКонкурирующий доступ – CSMA/CD

CSMA/CD

Используется в традиционных сетях Ethernet.

Работает в полудуплексном режиме, когда только одно устройство отправляет или

получает данные одновременно.

При этом необходим процесс обнаружения столкновений, определяющий, когда

устройство может осуществлять передачу, и что происходит в случае

одновременной передачи несколькими устройствами.

Процесс обнаружения столкновений CSMA/CD:

Устройства, передающие одновременно, приведут к столкновению сигналов в

общей среде.

Устройства обнаруживают столкновение.

Устройства ожидают случайного периода времени и повторно передают данные.

© Cisco и/или Партнеры, 2016 г. Все права защищены.

Конфиденциальная информация Cisco

69

70.

ТопологииКонкурирующий доступ – CSMA/CD

CSMA/CA

Используется в WLAN IEEE 802.11.

Работает в полудуплексном режиме, когда только одно устройство отправляет

или получает данные одновременно.

При этом необходим процесс обнаружения столкновений, определяющий, когда

устройство может осуществлять передачу, и что происходит в случае

одновременной передачи несколькими устройствами.

Процесс предотвращения столкновений CSMA/CA:

При передаче устройства также включают время, необходимое для передачи.

Другие устройства в общей среде получают информацию о длительности

времени и знают, как долго носитель будет недоступен.

© Cisco и/или Партнеры, 2016 г. Все права защищены.

Конфиденциальная информация Cisco

70

71.

Кадр канала передачи данныхКадр

Данные инкапсулируются канальным уровнем с заголовком и концевиком для

формирования кадра.

Кадр связи данных состоит из трех частей:

Заголовок

Данные

• Концевик

Поля заголовка и трейлера различаются в зависимости от протокола канального

уровня.

Объем управляющей информации, переносимой в кадре, зависит от информации

управления доступом и логической топологии.

© Cisco и/или Партнеры, 2016 г. Все права защищены.

Конфиденциальная информация Cisco

71

72.

Кадр канала передачи данныхПоля кадра

Поле

Описание

Начало и конец кадра

Определяет начало и конец кадра

Адресация

Указывает узлы источника и назначения.

Тип

Идентифицирует инкапсулированный протокол уровня 3

Элемент управления

Идентифицирует службы управления потоком

Данные

Содержит полезную нагрузку для кадра

Обнаружение ошибок

Используется для определения ошибок передачи

© Cisco и/или Партнеры, 2016 г. Все права защищены.

Конфиденциальная информация Cisco

72

73.

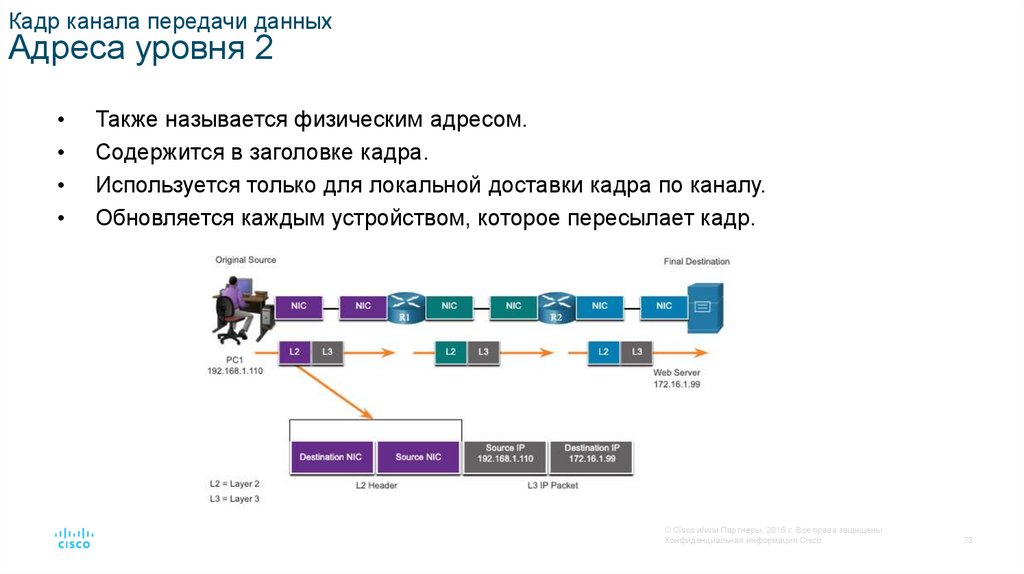

Кадр канала передачи данныхАдреса уровня 2

Также называется физическим адресом.

Содержится в заголовке кадра.

Используется только для локальной доставки кадра по каналу.

Обновляется каждым устройством, которое пересылает кадр.

© Cisco и/или Партнеры, 2016 г. Все права защищены.

Конфиденциальная информация Cisco

73

74.

Кадр канала передачи данныхКадры локальной и глобальной сети

Логическая топология и физический носитель определяют

используемый протокол канала передачи данных:

Ethernet

Беспроводная сеть 802.11

Протокол «точка-точка» (PPP)

Высокоуровневый протокол управления каналом (HDLC)

Frame-Relay

Каждый протокол управляет доступом к среде для указанных

логических топологий уровня 2.

© Cisco и/или Партнеры, 2016 г. Все права защищены.

Конфиденциальная информация Cisco

74

75.

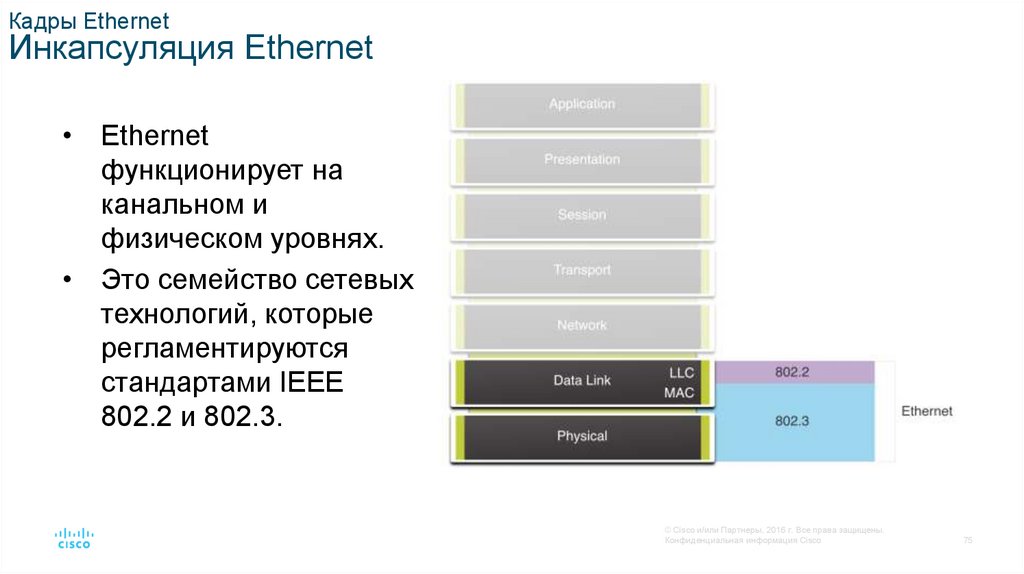

Кадры EthernetИнкапсуляция Ethernet

• Ethernet

функционирует на

канальном и

физическом уровнях.

• Это семейство сетевых

технологий, которые

регламентируются

стандартами IEEE

802.2 и 802.3.

© Cisco и/или Партнеры, 2016 г. Все права защищены.

Конфиденциальная информация Cisco

75

76.

Кадры EthernetПодуровни канала передачи данных

Стандарты 802 LAN/MAN, включая Ethernet,

используют два отдельных подуровня

канала передачи данных:

LLC: (IEEE 802.2) Он помещает в кадр

информацию, указывающую, какой протокол

сетевого уровня используется для данного

кадра.

MAC: (IEEE 802.3, 802.11 или 802.15) Отвечает

за инкапсуляцию данных и контроль доступа к

среде и обеспечивает адресацию на уровне

каналов передачи данных.

© Cisco и/или Партнеры, 2016 г. Все права защищены.

Конфиденциальная информация Cisco

76

77.

Кадры EthernetПодуровень MAC

Подуровень MAC отвечает за инкапсуляцию данных и доступ к среде

передачи данных.

Инкапсуляция данных

Инкапсуляция данных IEEE 802.3 включает следующее:

1.

2.

3.

Кадр Ethernet - это внутренняя структура кадра Ethernet.

Адресация Ethernet - Кадр Ethernet включает MAC-адрес источника и назначения

для доставки кадра Ethernet из Ethernet NIC в Ethernet в одной локальной сети.

Обнаружение ошибокEthernet. Кадр Ethernet включает трейлер

последовательности проверок кадров (FCS), используемый для обнаружения

ошибок.

© Cisco и/или Партнеры, 2016 г. Все права защищены.

Конфиденциальная информация Cisco

77

78.

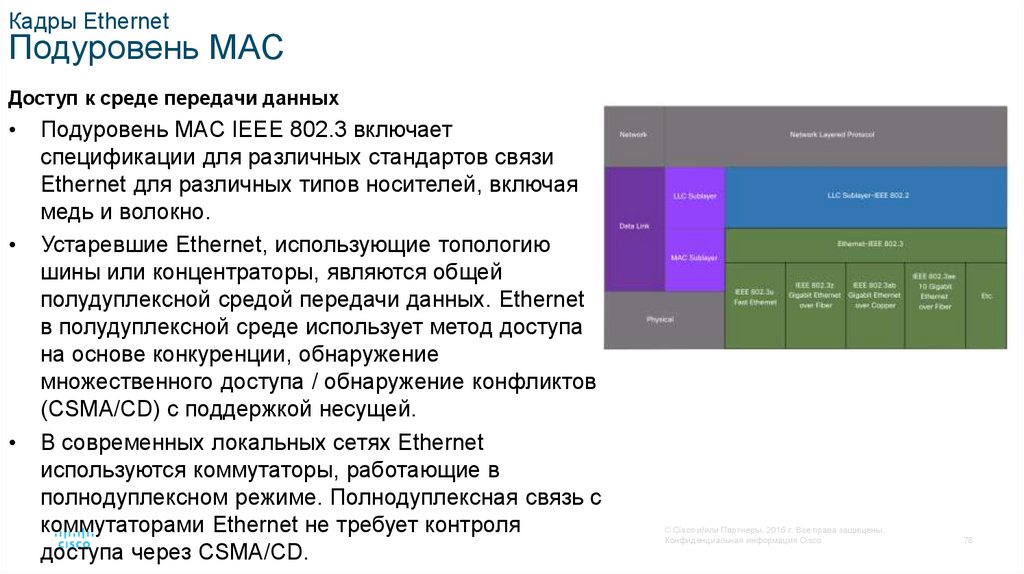

Кадры EthernetПодуровень MAC

Доступ к среде передачи данных

Подуровень MAC IEEE 802.3 включает

спецификации для различных стандартов связи

Ethernet для различных типов носителей, включая

медь и волокно.

Устаревшие Ethernet, использующие топологию

шины или концентраторы, являются общей

полудуплексной средой передачи данных. Ethernet

в полудуплексной среде использует метод доступа

на основе конкуренции, обнаружение

множественного доступа / обнаружение конфликтов

(CSMA/CD) с поддержкой несущей.

В современных локальных сетях Ethernet

используются коммутаторы, работающие в

полнодуплексном режиме. Полнодуплексная связь с

коммутаторами Ethernet не требует контроля

доступа через CSMA/CD.

© Cisco и/или Партнеры, 2016 г. Все права защищены.

Конфиденциальная информация Cisco

78

79.

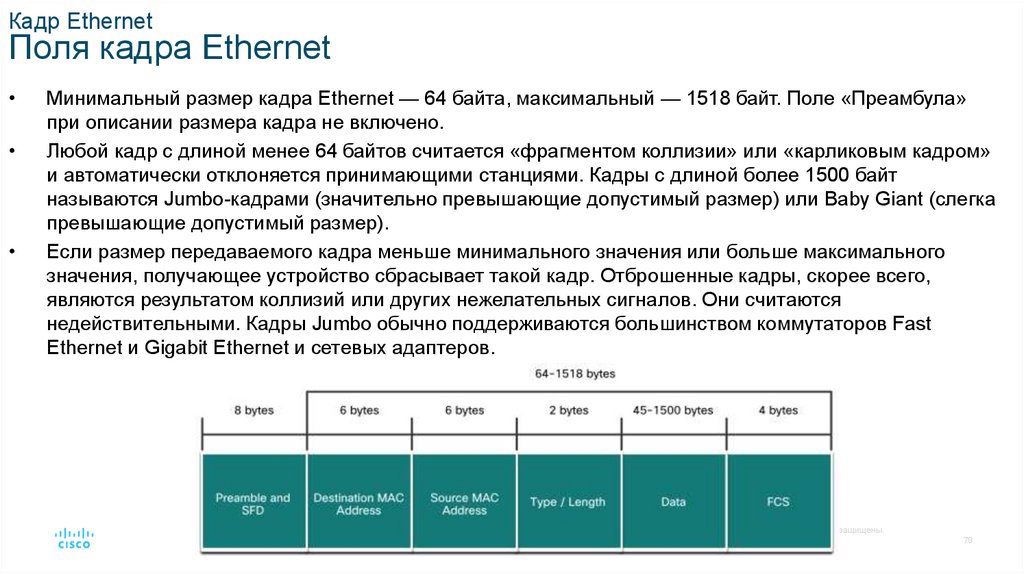

Кадр EthernetПоля кадра Ethernet

Минимальный размер кадра Ethernet — 64 байта, максимальный — 1518 байт. Поле «Преамбула»

при описании размера кадра не включено.

Любой кадр с длиной менее 64 байтов считается «фрагментом коллизии» или «карликовым кадром»

и автоматически отклоняется принимающими станциями. Кадры с длиной более 1500 байт

называются Jumbo-кадрами (значительно превышающие допустимый размер) или Baby Giant (слегка

превышающие допустимый размер).

Если размер передаваемого кадра меньше минимального значения или больше максимального

значения, получающее устройство сбрасывает такой кадр. Отброшенные кадры, скорее всего,

являются результатом коллизий или других нежелательных сигналов. Они считаются

недействительными. Кадры Jumbo обычно поддерживаются большинством коммутаторов Fast

Ethernet и Gigabit Ethernet и сетевых адаптеров.

© Cisco и/или Партнеры, 2016 г. Все права защищены.

Конфиденциальная информация Cisco

79

80.

MAC-адреса EthernetMAC-адреса и шестнадцатеричные значения

Таким образом 48-разрядный MAC-адрес Ethernet может быть выражен только с

помощью 12 шестнадцатеричных значений.

Если 8 бит (1 байт) — это общепринятая бинарная группа, то двоичный код

00000000–11111111 может быть представлен в шестнадцатеричной системе

счисления как диапазон 00–FF.

Чтобы заполнить 8-битное представление, всегда отображаются ведущие нули.

Например, двоичное значение 0000 1010 показано в шестнадцатеричной системе

как 0A.

Шестнадцатеричные числа часто представлены значением, предшествующим 0x

(например, 0x73), чтобы различать десятичные и шестнадцатеричные значения в

документации.

Шестнадцатеричное число также может быть представлено индексом 16 или

шестнадцатеричным числом, за которым следует H (например, 73H).

© Cisco и/или Партнеры, 2016 г. Все права защищены.

Конфиденциальная информация Cisco

80

81.

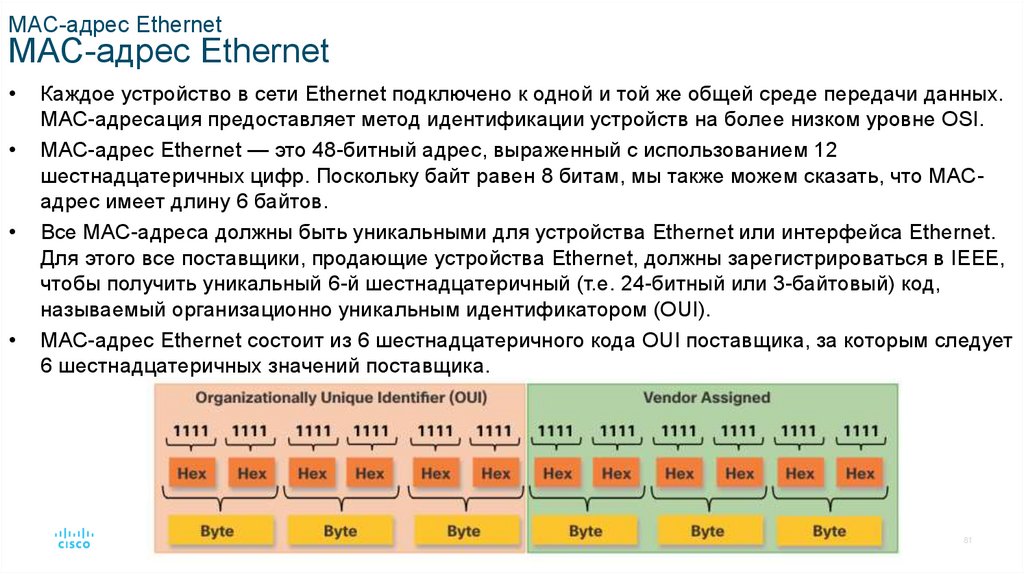

MAC-адрес EthernetMAC-адрес Ethernet

Каждое устройство в сети Ethernet подключено к одной и той же общей среде передачи данных.

MAC-адресация предоставляет метод идентификации устройств на более низком уровне OSI.

MAC-адрес Ethernet — это 48-битный адрес, выраженный с использованием 12

шестнадцатеричных цифр. Поскольку байт равен 8 битам, мы также можем сказать, что MACадрес имеет длину 6 байтов.

Все MAC-адреса должны быть уникальными для устройства Ethernet или интерфейса Ethernet.

Для этого все поставщики, продающие устройства Ethernet, должны зарегистрироваться в IEEE,

чтобы получить уникальный 6-й шестнадцатеричный (т.е. 24-битный или 3-байтовый) код,

называемый организационно уникальным идентификатором (OUI).

MAC-адрес Ethernet состоит из 6 шестнадцатеричного кода OUI поставщика, за которым следует

6 шестнадцатеричных значений поставщика.

© Cisco и/или Партнеры, 2016 г. Все права защищены.

Конфиденциальная информация Cisco

81

82.

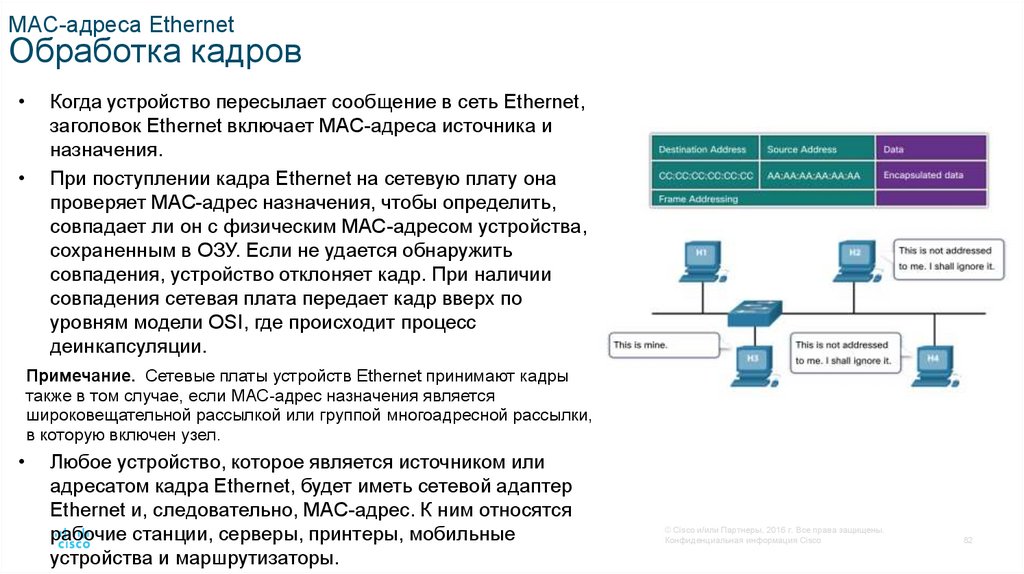

MAC-адреса EthernetОбработка кадров

Когда устройство пересылает сообщение в сеть Ethernet,

заголовок Ethernet включает MAC-адреса источника и

назначения.

При поступлении кадра Ethernet на сетевую плату она

проверяет MAC-адрес назначения, чтобы определить,

совпадает ли он с физическим MAC-адресом устройства,

сохраненным в ОЗУ. Если не удается обнаружить

совпадения, устройство отклоняет кадр. При наличии

совпадения сетевая плата передает кадр вверх по

уровням модели OSI, где происходит процесс

деинкапсуляции.

Примечание. Сетевые платы устройств Ethernet принимают кадры

также в том случае, если MAC-адрес назначения является

широковещательной рассылкой или группой многоадресной рассылки,

в которую включен узел.

Любое устройство, которое является источником или

адресатом кадра Ethernet, будет иметь сетевой адаптер

Ethernet и, следовательно, MAC-адрес. К ним относятся

рабочие станции, серверы, принтеры, мобильные

устройства и маршрутизаторы.

© Cisco и/или Партнеры, 2016 г. Все права защищены.

Конфиденциальная информация Cisco

82

83.

MAC-адреса EthernetИндивидуальный MAC-адрес

В сети Ethernet для одноадресной,

многоадресной и широковещательной

рассылки уровня 2 используются разные

MAC-адреса.

Индивидуальный MAC-адрес (unicast) — это

уникальный адрес, который используется при

отправке кадра от одного передающего

устройства к одному устройству назначения.

Для определения MAC-адреса назначения на

узле источника используется протокол

разрешения адресов (ARP). Процесс, который

использует хост-источник для определения

MAC-адреса назначения, связанного с адресом

IPv6, называется Neighbor Discovery (ND).

Примечание: MAC-адрес источника всегда

должен быть адресом одноадресной рассылки

(индивидуальным).

© Cisco и/или Партнеры, 2016 г. Все права защищены.

Конфиденциальная информация Cisco

83

84.

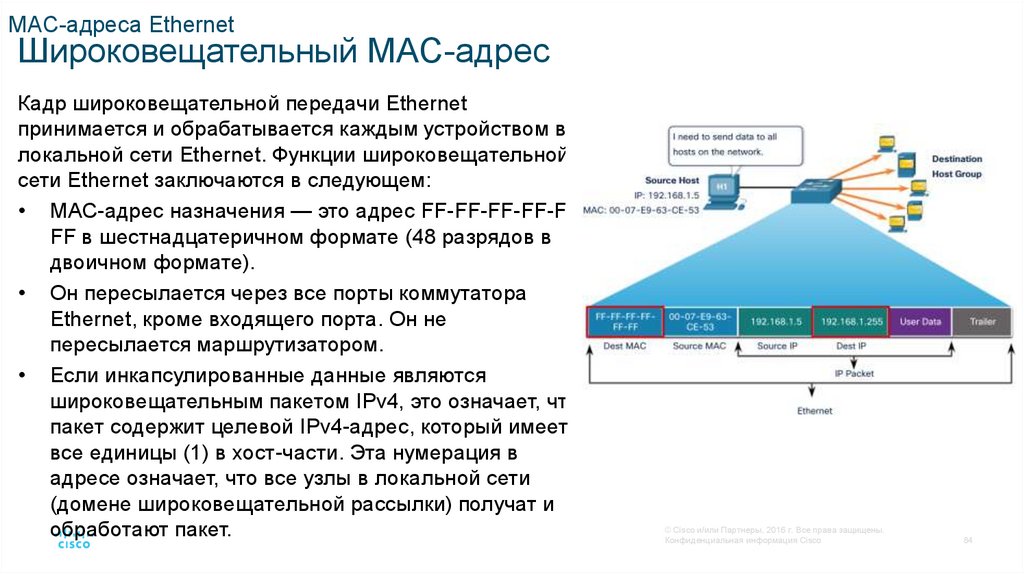

MAC-адреса EthernetШироковещательный MAC-адрес

Кадр широковещательной передачи Ethernet

принимается и обрабатывается каждым устройством в

локальной сети Ethernet. Функции широковещательной

сети Ethernet заключаются в следующем:

• MAC-адрес назначения — это адрес FF-FF-FF-FF-FFFF в шестнадцатеричном формате (48 разрядов в

двоичном формате).

• Он пересылается через все порты коммутатора

Ethernet, кроме входящего порта. Он не

пересылается маршрутизатором.

• Если инкапсулированные данные являются

широковещательным пакетом IPv4, это означает, что

пакет содержит целевой IPv4-адрес, который имеет

все единицы (1) в хост-части. Эта нумерация в

адресе означает, что все узлы в локальной сети

(домене широковещательной рассылки) получат и

обработают пакет.

© Cisco и/или Партнеры, 2016 г. Все права защищены.

Конфиденциальная информация Cisco

84

85.

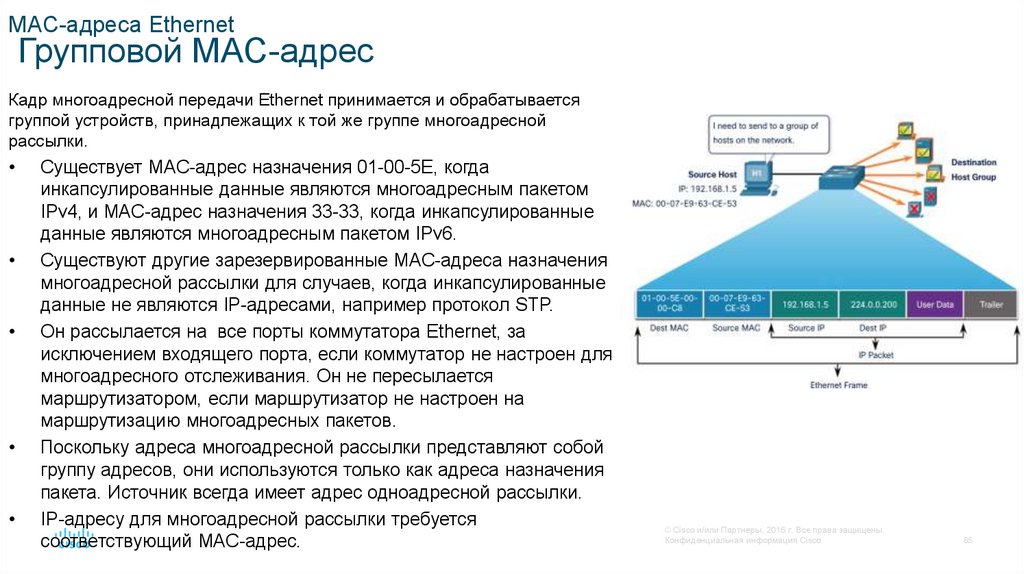

MAC-адреса EthernetГрупповой MAC-адрес

Кадр многоадресной передачи Ethernet принимается и обрабатывается

группой устройств, принадлежащих к той же группе многоадресной

рассылки.

Существует MAC-адрес назначения 01-00-5E, когда

инкапсулированные данные являются многоадресным пакетом

IPv4, и MAC-адрес назначения 33-33, когда инкапсулированные

данные являются многоадресным пакетом IPv6.

Существуют другие зарезервированные MAC-адреса назначения

многоадресной рассылки для случаев, когда инкапсулированные

данные не являются IP-адресами, например протокол STP.

Он рассылается на все порты коммутатора Ethernet, за

исключением входящего порта, если коммутатор не настроен для

многоадресного отслеживания. Он не пересылается

маршрутизатором, если маршрутизатор не настроен на

маршрутизацию многоадресных пакетов.

Поскольку адреса многоадресной рассылки представляют собой

группу адресов, они используются только как адреса назначения

пакета. Источник всегда имеет адрес одноадресной рассылки.

IP-адресу для многоадресной рассылки требуется

соответствующий MAC-адрес.

© Cisco и/или Партнеры, 2016 г. Все права защищены.

Конфиденциальная информация Cisco

85

86.

Таблица MAC-адресовОсновная информация о коммутаторах

Коммутатор Ethernet уровня 2 использует MAC-адреса для принятия решения о

пересылке. Устройство не имеет информации о протоколе, передаваемом в

части кадра, выделенной для данных, например, в IPv4-пакете или ND-пакет

IPv6. Коммутатор пересылает пакеты только на основе MAC-адресов Ethernet

уровня 2.

В отличие от устаревших концентраторов Ethernet, которые повторяют биты на

всех портах, кроме входящего, коммутатор Ethernet обращается к таблице MACадресов для пересылки каждого конкретного кадра.

Когда переключатель включен, таблица MAC-адресов пуста

Примечание. Таблицу MAC-адресов иногда называют таблицей ассоциативной

памяти (CAM).

© Cisco и/или Партнеры, 2016 г. Все права защищены.

Конфиденциальная информация Cisco

86

87.

Таблица MAC-адресовПереключение получения информации и пересылки

Получение информации: проверка MAC-адреса источника

При каждом поступлении кадра в коммутатор выполняется проверка на наличие

новой информации. Проверяются MAC-адрес источника, указанный в кадре, и

номер порта, по которому кадр поступает в коммутатор. Если MAC-адрес источника

отсутствует, он добавляется в таблицу вместе с номером входящего порта. Если

MAC-адрес источника уже существует, коммутатор обновляет таймер обновления

для этой записи. По умолчанию в большинстве коммутаторов Ethernet данные в

таблице хранятся в течение 5 минут.

Примечание. Если MAC-адрес источника указан в таблице, но с другим портом,

коммутатор считает эту запись новой. Запись заменяется на тот же MAC-адрес, но с

более актуальным номером порта.

© Cisco и/или Партнеры, 2016 г. Все права защищены.

Конфиденциальная информация Cisco

87

88.

Таблица MAC-адресовПереключение получения информации и пересылки

(Продолжение)

Пересылка: поиск MAC-адреса назначения

Если MAC-адрес назначения является адресом одноадресной рассылки,

коммутатор ищет совпадения между MAC-адресом назначения кадра и записью в

таблице MAC-адресов. Если MAC-адрес назначения есть в таблице, коммутатор

пересылает кадр через указанный порт. Если MAC-адреса назначения нет в

таблице, коммутатор пересылает кадр через все порты, кроме входящего порта. Это

называется одноадресной рассылкой неизвестному получателю.

Примечание. Если MAC-адрес назначения является адресом широковещательной

или многоадресной рассылки, коммутатор также пересылает кадр через все порты,

кроме входящего порта.

© Cisco и/или Партнеры, 2016 г. Все права защищены.

Конфиденциальная информация Cisco

88

89.

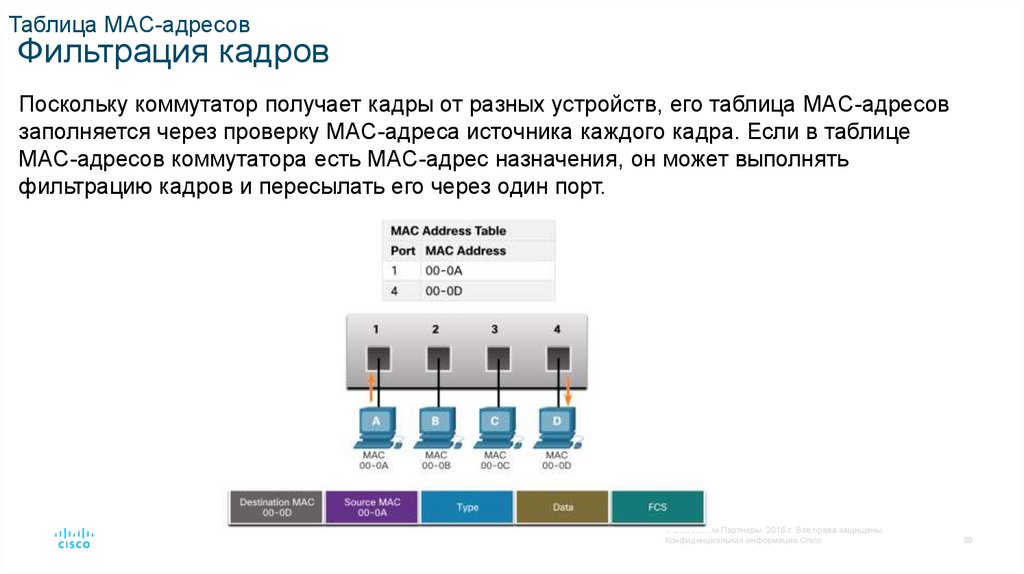

Таблица MAC-адресовФильтрация кадров

Поскольку коммутатор получает кадры от разных устройств, его таблица MAC-адресов

заполняется через проверку MAC-адреса источника каждого кадра. Если в таблице

MAC-адресов коммутатора есть MAC-адрес назначения, он может выполнять

фильтрацию кадров и пересылать его через один порт.

© Cisco и/или Партнеры, 2016 г. Все права защищены.

Конфиденциальная информация Cisco

89

90.

Способы переадресации на коммутаторахСпособы переадресации кадров на коммутаторах Cisco

Коммутаторы используют один из двух способов пересылки для коммутации данных между

сетевыми портами:

• Коммутация с промежуточным хранением - В этом методе пересылки кадров коммутатор

получает кадр целиком и вычисляет циклический избыточный кода (CRC). Если значение CRC

допустимо, коммутатор ищет адрес назначения, который определяет выходной интерфейс.

Затем кадр перенаправляется к правильному порту.

• Коммутация со сквозной пересылкой - В этом режиме коммутатор пересылает данный кадр

до его полного получения. Рекомендуется указать адрес назначения кадра в начале, прежде чем

кадр может быть переадресован.

• Большим преимуществом коммутации с промежуточным хранением является то, что он

определяет, есть ли у кадра ошибки перед распространением кадра. Если же в кадре

обнаружена ошибка, коммутатор отклонит его. Отклонение кадров с ошибками позволяет

уменьшить ширину полосы пропускания, потребляемую поврежденными данными.

• Коммутация с промежуточным хранением необходима для анализа качества обслуживания

(QoS) в конвергированных сетях, в которых требуется классификация кадра для назначения

приоритетов проходящего трафика. Например, при передаче речи по IP потоки данных должны

иметь больший приоритет, чем трафик, используемый для просмотра веб-страниц.

© Cisco и/или Партнеры, 2016 г. Все права защищены.

Конфиденциальная информация Cisco

90

91.

Способы переадресации на коммутаторахСквозная коммутация

При использовании сквозной коммутации коммутатор обрабатывает данные по мере их

поступления даже в том случае, если передача еще не завершена. Коммутатор добавляет в

буфер только ту часть кадра, которая требуется для чтения MAC-адреса назначения, чтобы

он смог определить, на какой порт пересылать данные. Коммутатор не проверяет кадр на

наличие каких-либо ошибок.

Существуют два варианта сквозной коммутации.

• Коммутация с быстрой пересылкой - При такой коммутации пакет пересылается сразу же

после чтения адреса назначения, с минимальным уровнем задержки Поскольку при

коммутации с быстрой пересылкой переадресация начинается до получения всего кадра

целиком, могут возникнуть случаи, когда пакеты передаются с ошибками. При получении

конечный сетевой адаптер отбрасывает неисправный пакет. Коммутация с быстрой

пересылкой является типичным способом сквозной коммутации.

• Коммутация с исключением фрагментов представляет собой компромисс между большой

задержкой с высокой целостностью (коммутация с промежуточным хранением) и малой

задержкой с меньшей целостностью (коммутация с быстрой пересылкой), коммутатор

сохраняет и выполняет проверку ошибок на первых 64 байтах кадра перед пересылкой.

Поскольку большинство сетевых ошибок и конфликтов происходят в течение первых 64 байт,

это гарантирует, что столкновение не произошло перед переадресацией кадра.

© Cisco и/или Партнеры, 2016 г. Все права защищены.

Конфиденциальная информация Cisco

91

92.

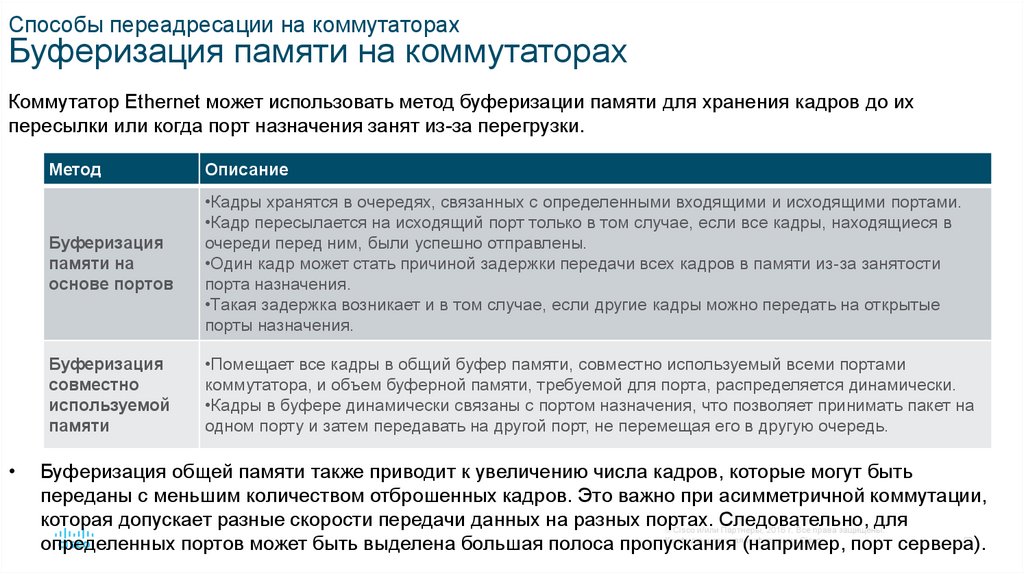

Способы переадресации на коммутаторахБуферизация памяти на коммутаторах

Коммутатор Ethernet может использовать метод буферизации памяти для хранения кадров до их

пересылки или когда порт назначения занят из-за перегрузки.

Метод

Описание

Буферизация

памяти на

основе портов

•Кадры хранятся в очередях, связанных с определенными входящими и исходящими портами.

•Кадр пересылается на исходящий порт только в том случае, если все кадры, находящиеся в

очереди перед ним, были успешно отправлены.

•Один кадр может стать причиной задержки передачи всех кадров в памяти из-за занятости

порта назначения.

•Такая задержка возникает и в том случае, если другие кадры можно передать на открытые

порты назначения.

Буферизация

совместно

используемой

памяти

•Помещает все кадры в общий буфер памяти, совместно используемый всеми портами

коммутатора, и объем буферной памяти, требуемой для порта, распределяется динамически.

•Кадры в буфере динамически связаны с портом назначения, что позволяет принимать пакет на

одном порту и затем передавать на другой порт, не перемещая его в другую очередь.

Буферизация общей памяти также приводит к увеличению числа кадров, которые могут быть

переданы с меньшим количеством отброшенных кадров. Это важно при асимметричной коммутации,

которая допускает разные скорости передачи данных на разных портах.

Следовательно, для

© Cisco и/или Партнеры, 2016 г. Все права защищены.

Конфиденциальная информация Cisco

92

определенных портов может быть выделена большая полоса пропускания (например, порт сервера).

93.

Скорость и способы пересылки на коммутаторахНастройка дуплексного режима и скорости

К двум базовым параметрам коммутатора относятся пропускная способность (bandwidth) и

дуплексный режим, которые задаются для каждого отдельного порта коммутатора. Важно,

чтобы настройки дуплексного режима и пропускной способности порта коммутатора и

подключенных устройств.

Для обмена данными в сетях Ethernet используются два типа настроек дуплексного режима.

Полнодуплексный режим: одновременная отправка и получение данных в обе

стороны.

Полудуплексный режим: отправка данных только одной стороной.

Автоопределение — это дополнительная функция, которой оснащено большинство

коммутаторов и сетевых плат Ethernet. Автоопределение позволяет двум устройствам

автоматически обмениваться информацией о скорости и возможностях дуплексного режима.

Примечание. Порты Gigabit Ethernet работают только в полнодуплексном режиме.

© Cisco и/или Партнеры, 2016 г. Все права защищены.

Конфиденциальная информация Cisco

93

94.

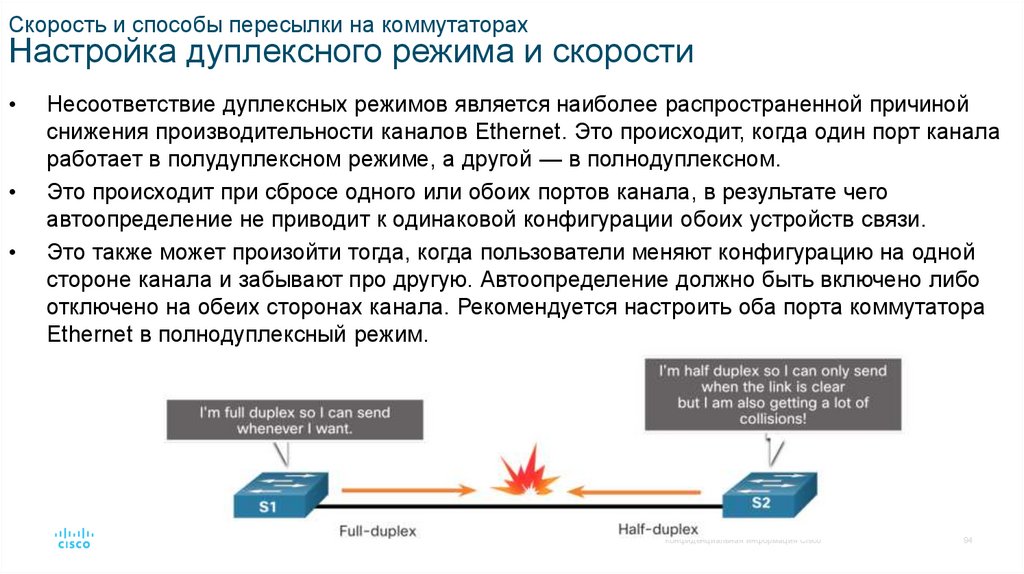

Скорость и способы пересылки на коммутаторахНастройка дуплексного режима и скорости

Несоответствие дуплексных режимов является наиболее распространенной причиной

снижения производительности каналов Ethernet. Это происходит, когда один порт канала

работает в полудуплексном режиме, а другой — в полнодуплексном.

Это происходит при сбросе одного или обоих портов канала, в результате чего

автоопределение не приводит к одинаковой конфигурации обоих устройств связи.

Это также может произойти тогда, когда пользователи меняют конфигурацию на одной

стороне канала и забывают про другую. Автоопределение должно быть включено либо

отключено на обеих сторонах канала. Рекомендуется настроить оба порта коммутатора

Ethernet в полнодуплексный режим.

© Cisco и/или Партнеры, 2016 г. Все права защищены.

Конфиденциальная информация Cisco

94

95.

Способы переадресации на коммутаторахФункция Auto-MDIX

Для соединений между устройствами когда-то требовалось использование либо

перекрестного, либо прямого кабеля. Тип необходимого кабеля зависит от типа

соединительных устройств.

Примечание. Прямое соединение между маршрутизатором и хостом требует

перекрестного подключения.

• Теперь большинство устройств поддерживают функцию автоматического определения

перекрещивания пар на зависящем от среды передачи интерфейсе (Auto-MDIX). Если

функция Auto-MDIX включена, коммутатор определяет необходимый тип кабеля,

подключенного к порту, и настраивает интерфейс соответствующим образом.

• Функция Auto-MDIX включена по умолчанию на коммутаторах с операционной системой

Cisco IOS 12.2 (18) SE или более поздней версии. Однако эта функция может быть

отключена. По этой причине всегда следует использовать правильный тип кабеля и не

полагаться на функцию автоматического MDIX.

• Функция Auto-MDIX может быть повторно включена с помощью команды конфигурации

интерфейса mdix auto

© Cisco и/или Партнеры, 2016 г. Все права защищены.

Конфиденциальная информация Cisco

95

96.

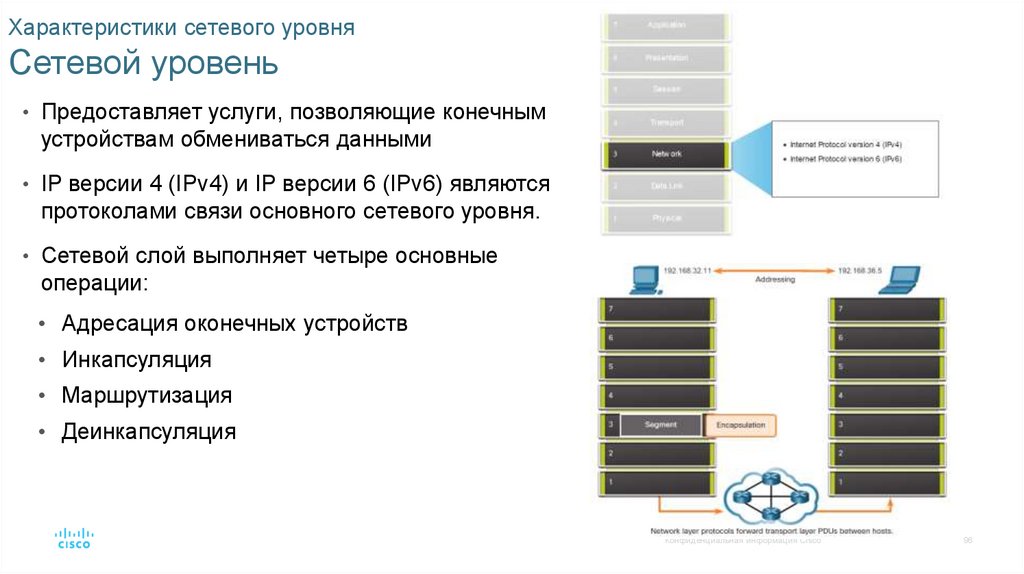

Характеристики сетевого уровняСетевой уровень

• Предоставляет услуги, позволяющие конечным

устройствам обмениваться данными

• IP версии 4 (IPv4) и IP версии 6 (IPv6) являются

протоколами связи основного сетевого уровня.

• Сетевой слой выполняет четыре основные

операции:

• Адресация оконечных устройств

• Инкапсуляция

• Маршрутизация

• Деинкапсуляция

© Cisco и/или Партнеры, 2016 г. Все права защищены.

Конфиденциальная информация Cisco

96

97.

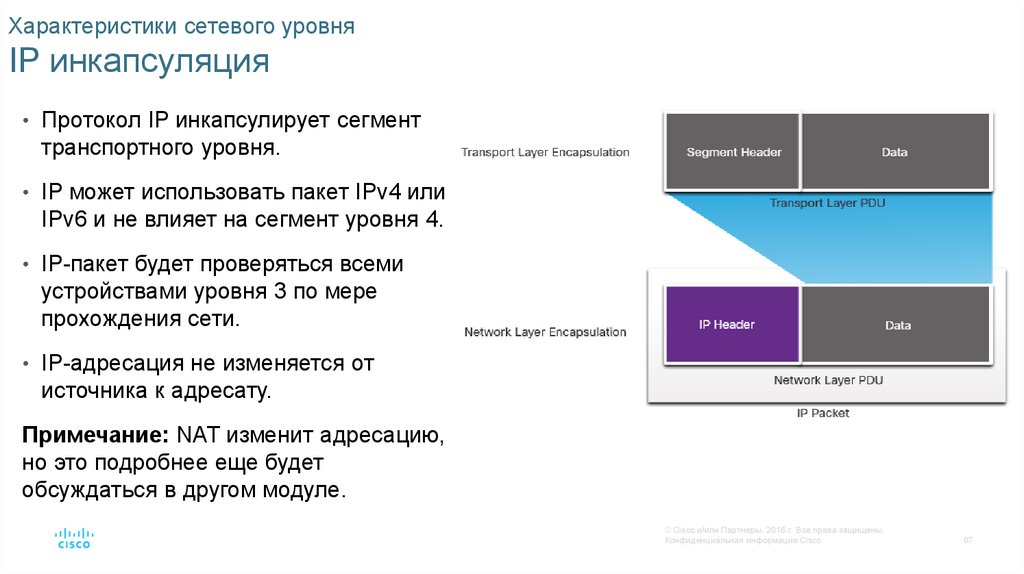

Характеристики сетевого уровняIP инкапсуляция

• Протокол IP инкапсулирует сегмент

транспортного уровня.

• IP может использовать пакет IPv4 или

IPv6 и не влияет на сегмент уровня 4.

• IP-пакет будет проверяться всеми

устройствами уровня 3 по мере

прохождения сети.

• IP-адресация не изменяется от

источника к адресату.

Примечание: NAT изменит адресацию,

но это подробнее еще будет

обсуждаться в другом модуле.

© Cisco и/или Партнеры, 2016 г. Все права защищены.

Конфиденциальная информация Cisco

97

98.

Характеристики сетевого уровняХарактеристики протокола IP

IP предназначен для того, чтобы иметь низкие накладные расходы и может быть

описан как:

• Без установления соединения

• Негарантированная доставка

• Независимость от среды

© Cisco и/или Партнеры, 2016 г. Все права защищены.

Конфиденциальная информация Cisco

98

99.

Характеристики сетевого уровняБез установления соединения.

Протокол IP. Без установления соединения.

• IP не устанавливает соединение с пунктом назначения до отправки пакета.

• Управляющая информация не требуется (синхронизация, подтверждения и т.д.).

• Пункт назначения получит пакет, когда он прибудет, но предварительные уведомления

по IP не отправляются.

• Если существует потребность в трафике, ориентированном на соединение, то другой

протокол будет обрабатывать это (обычно TCP на транспортном уровне).

© Cisco и/или Партнеры, 2016 г. Все права защищены.

Конфиденциальная информация Cisco

99

100.

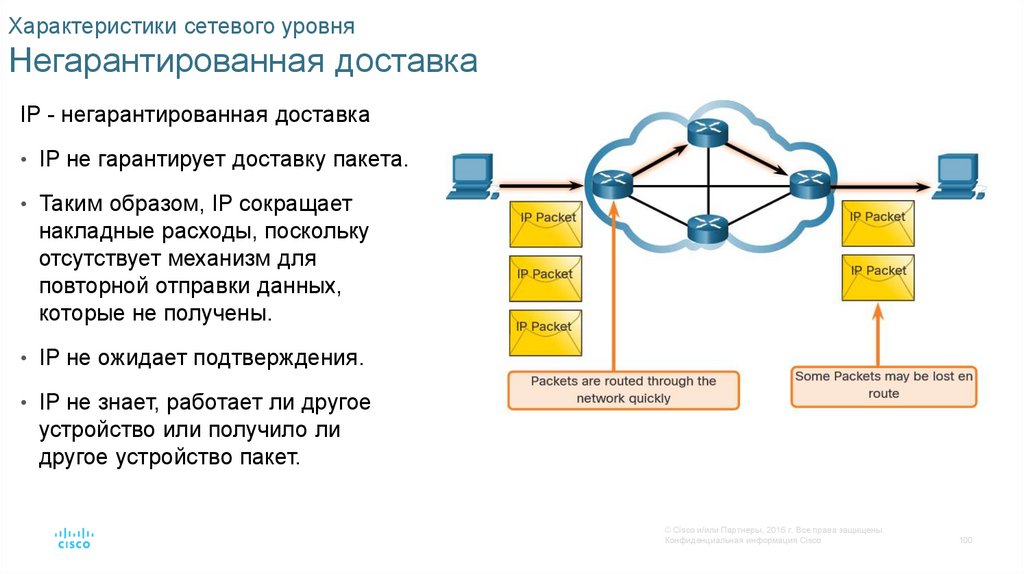

Характеристики сетевого уровняНегарантированная доставка

IP - негарантированная доставка

• IP не гарантирует доставку пакета.

• Таким образом, IP сокращает

накладные расходы, поскольку

отсутствует механизм для

повторной отправки данных,

которые не получены.

• IP не ожидает подтверждения.

• IP не знает, работает ли другое

устройство или получило ли

другое устройство пакет.

© Cisco и/или Партнеры, 2016 г. Все права защищены.

Конфиденциальная информация Cisco

100

101.

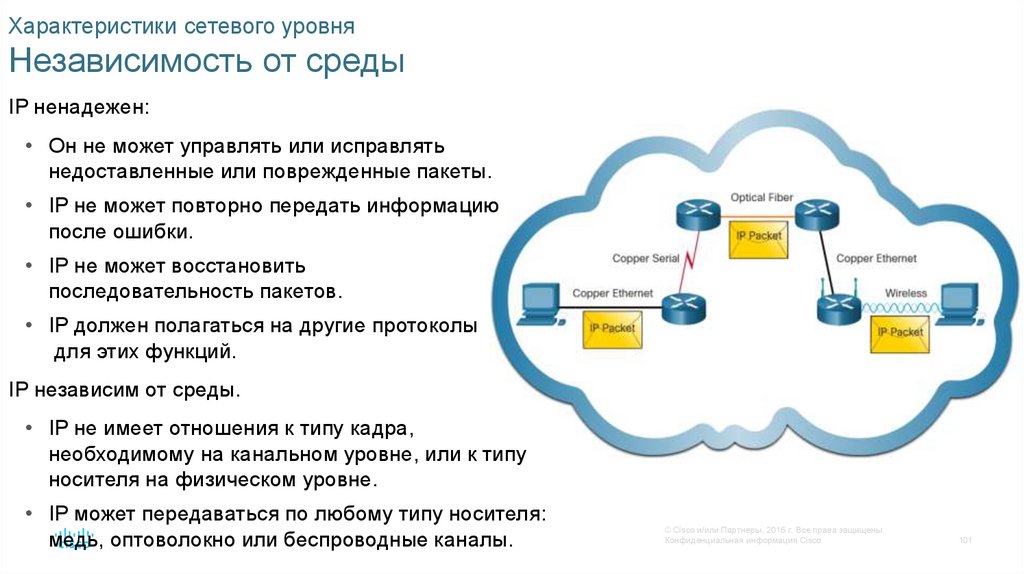

Характеристики сетевого уровняНезависимость от среды

IP ненадежен:

• Он не может управлять или исправлять

недоставленные или поврежденные пакеты.

• IP не может повторно передать информацию

после ошибки.

• IP не может восстановить

последовательность пакетов.

• IP должен полагаться на другие протоколы

для этих функций.

IP независим от среды.

• IP не имеет отношения к типу кадра,

необходимому на канальном уровне, или к типу

носителя на физическом уровне.

• IP может передаваться по любому типу носителя:

медь, оптоволокно или беспроводные каналы.

© Cisco и/или Партнеры, 2016 г. Все права защищены.

Конфиденциальная информация Cisco

101

102.

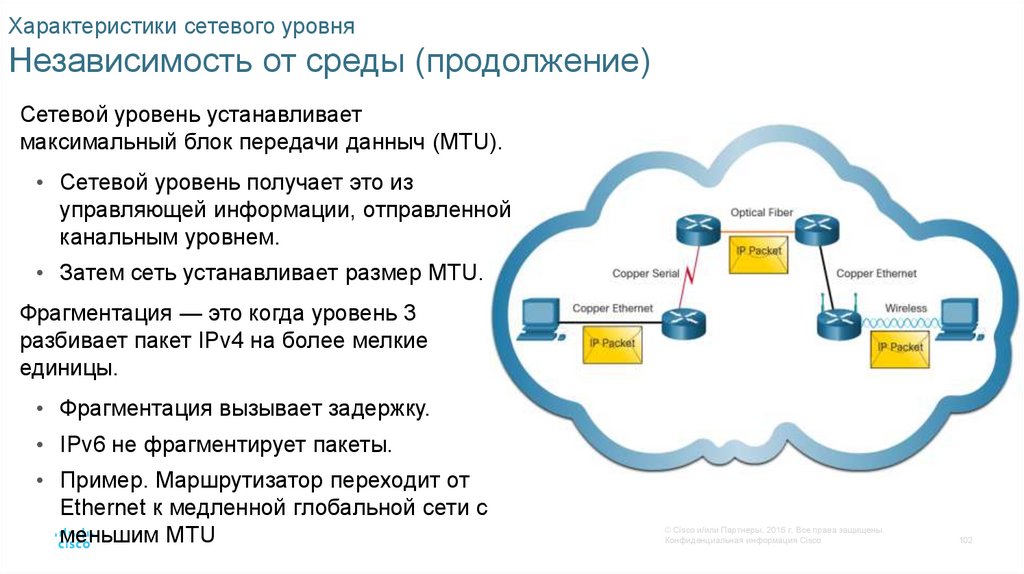

Характеристики сетевого уровняНезависимость от среды (продолжение)

Сетевой уровень устанавливает

максимальный блок передачи данныч (MTU).

• Сетевой уровень получает это из

управляющей информации, отправленной

канальным уровнем.

• Затем сеть устанавливает размер MTU.

Фрагментация — это когда уровень 3

разбивает пакет IPv4 на более мелкие

единицы.

• Фрагментация вызывает задержку.

• IPv6 не фрагментирует пакеты.

• Пример. Маршрутизатор переходит от

Ethernet к медленной глобальной сети с

меньшим MTU

© Cisco и/или Партнеры, 2016 г. Все права защищены.

Конфиденциальная информация Cisco

102

103.

Пакет IPv4Заголовок пакета IPv4

IPv4 является одним из основных протоколов связи сетевого уровня.

Сетевой заголовок имеет много целей:

• Он гарантирует, что пакет отправляется в правильном направлении (к месту

назначения).

• Он содержит информацию для обработки сетевого уровня в различных полях.

• Информация в заголовке используется всеми устройствами уровня 3, которые

обрабатывают пакет

© Cisco и/или Партнеры, 2016 г. Все права защищены.

Конфиденциальная информация Cisco

103

104.

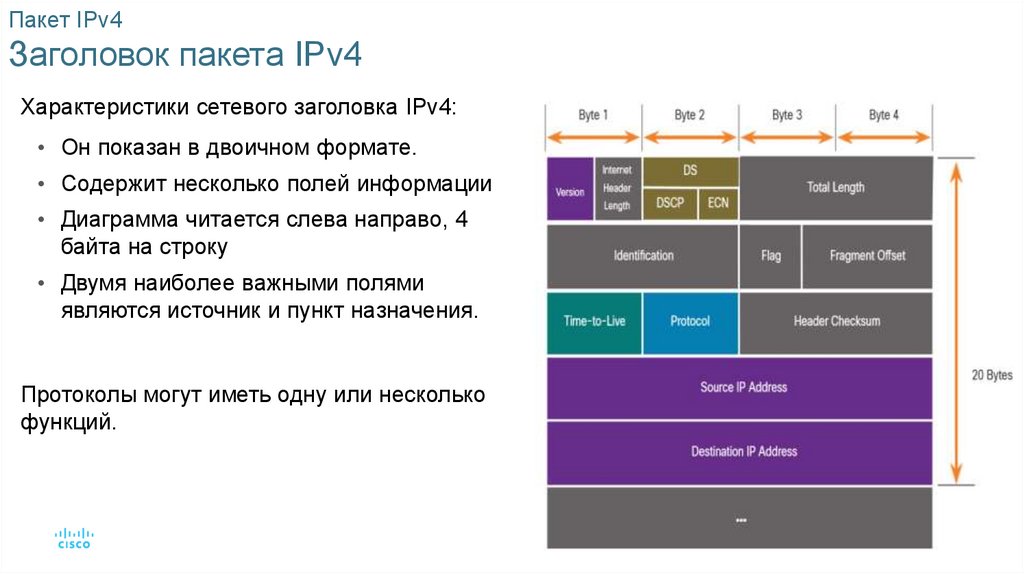

Пакет IPv4Заголовок пакета IPv4

Характеристики сетевого заголовка IPv4:

• Он показан в двоичном формате.

• Содержит несколько полей информации

• Диаграмма читается слева направо, 4

байта на строку

• Двумя наиболее важными полями

являются источник и пункт назначения.

Протоколы могут иметь одну или несколько

функций.

© Cisco и/или Партнеры, 2016 г. Все права защищены.

Конфиденциальная информация Cisco

104

105.

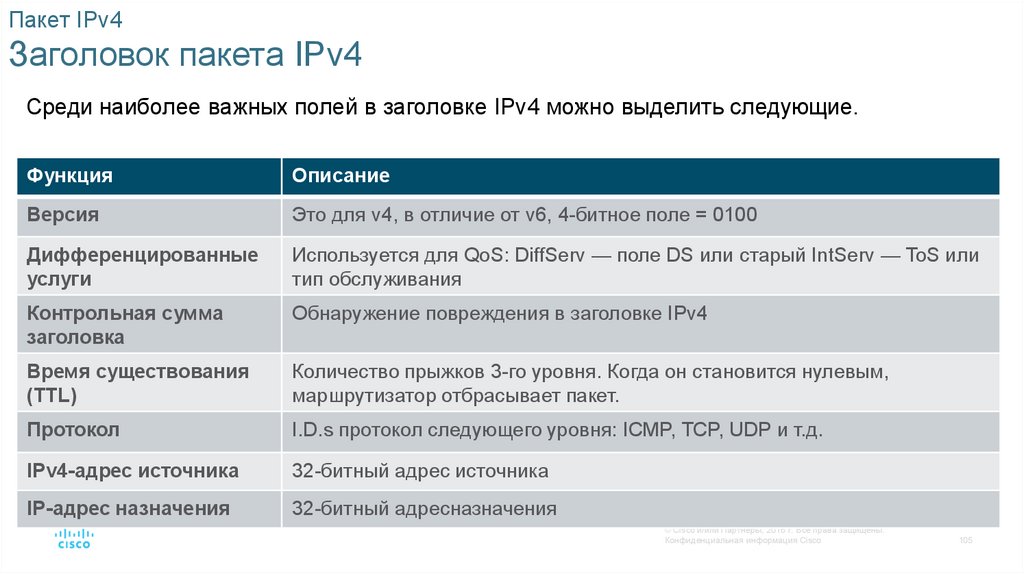

Пакет IPv4Заголовок пакета IPv4

Среди наиболее важных полей в заголовке IPv4 можно выделить следующие.

Функция

Описание

Версия

Это для v4, в отличие от v6, 4-битное поле = 0100

Дифференцированные

услуги

Используется для QoS: DiffServ — поле DS или старый IntServ — ToS или

тип обслуживания

Контрольная сумма

заголовка

Обнаружение повреждения в заголовке IPv4

Время существования

(TTL)

Количество прыжков 3-го уровня. Когда он становится нулевым,

маршрутизатор отбрасывает пакет.

Протокол

I.D.s протокол следующего уровня: ICMP, TCP, UDP и т.д.

IPv4-адрес источника

32-битный адрес источника

IP-адрес назначения

32-битный адресназначения

© Cisco и/или Партнеры, 2016 г. Все права защищены.

Конфиденциальная информация Cisco

105

106.

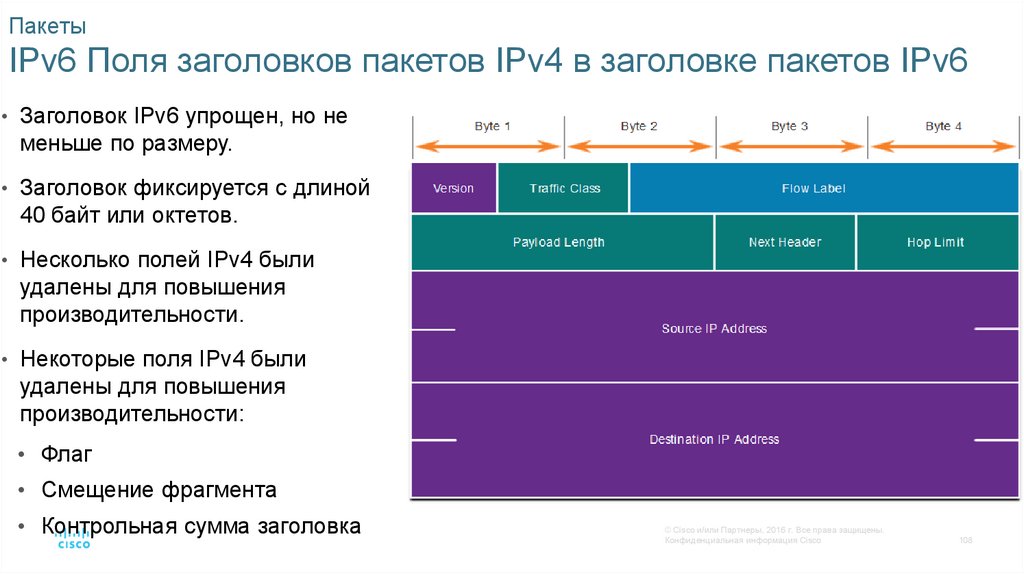

Пакеты IPv6Ограничения пакетов IPv4

IPv4 имеет три основных ограничения:

• Истощение адресов IPv4 — в настотящее время исчерпали возможности IPv4

адресации.

• Отсутствие сквозного подключения - чтобы IPv4 существовал так долго, были

созданы частная адресация и NAT. Это положило конец прямой связи с публичной

адрессацией.

• Повышенная сложность сети — NAT была задумана как временное решение, она

создает такие проблемы в сети как побочный эффект манипулирования адресацией

сетевых заголовков. NAT вызывает проблемы с задержкой и устранением

неполадок.

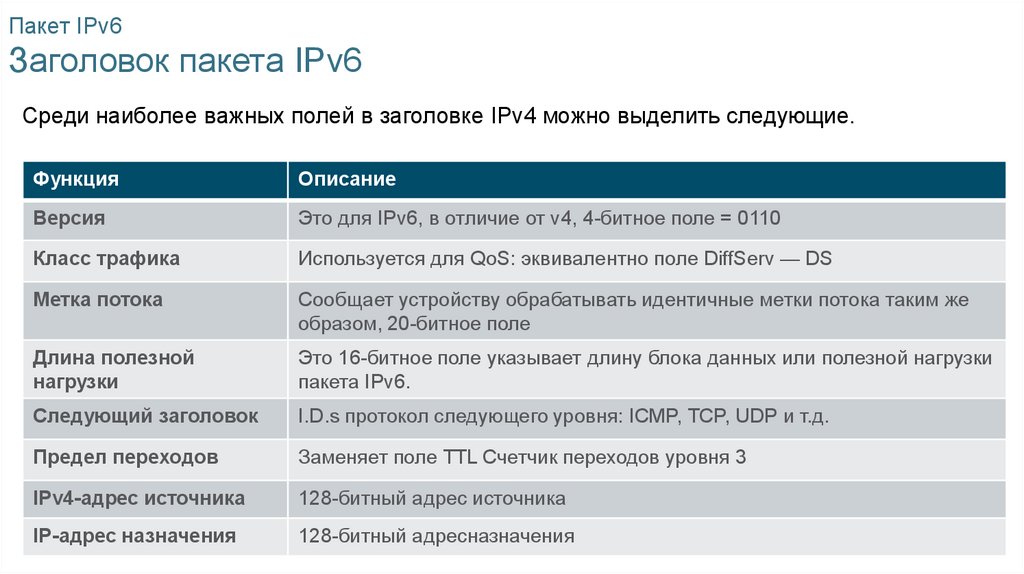

© Cisco и/или Партнеры, 2016 г. Все права защищены.

Конфиденциальная информация Cisco

106

107.

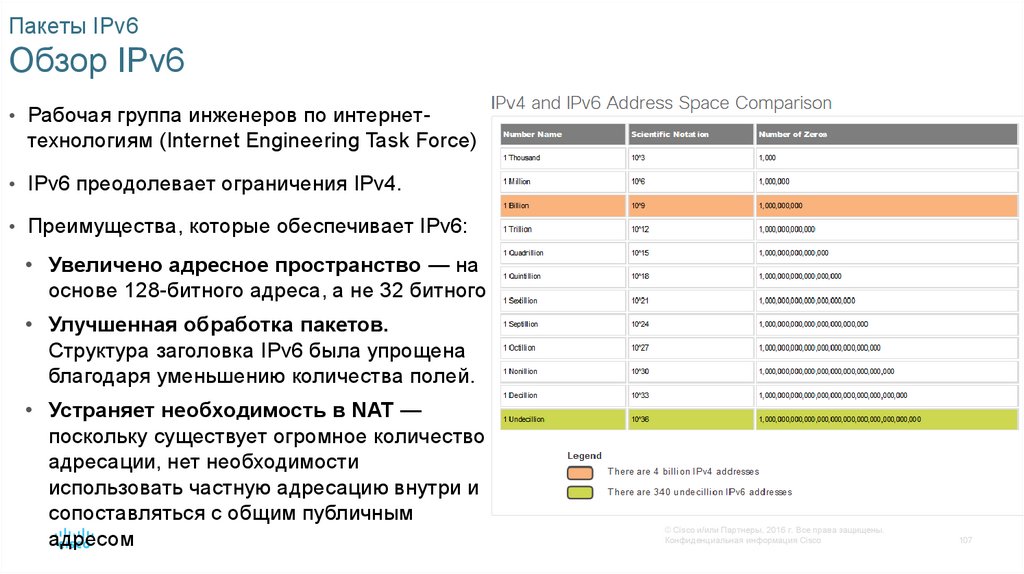

Пакеты IPv6Обзор IPv6

• Рабочая группа инженеров по интернет-

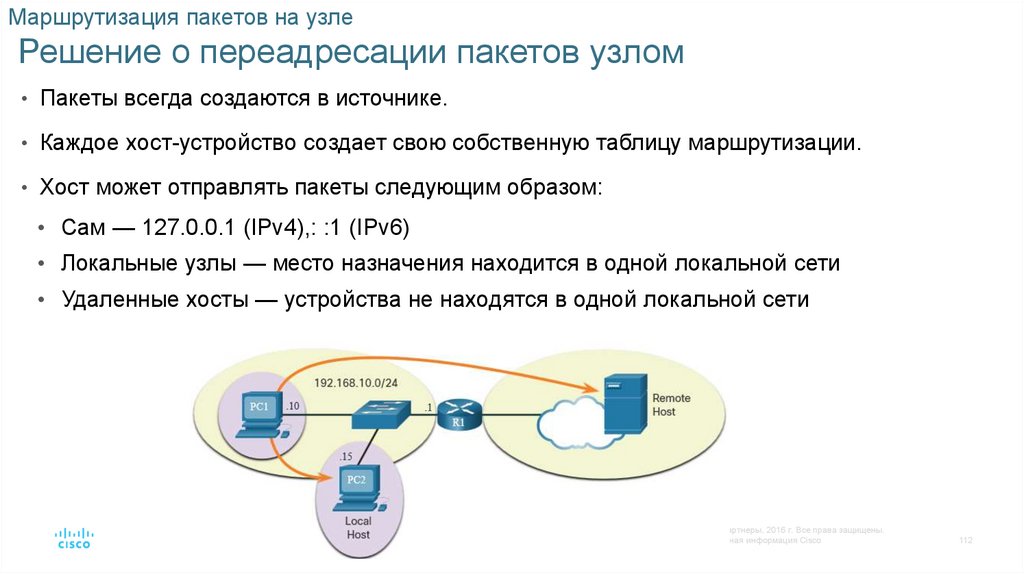

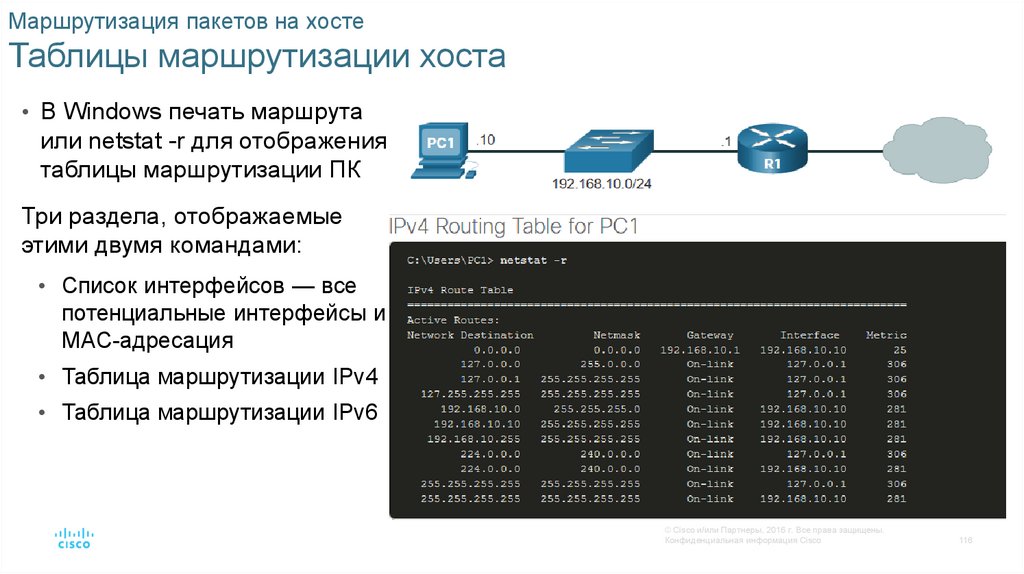

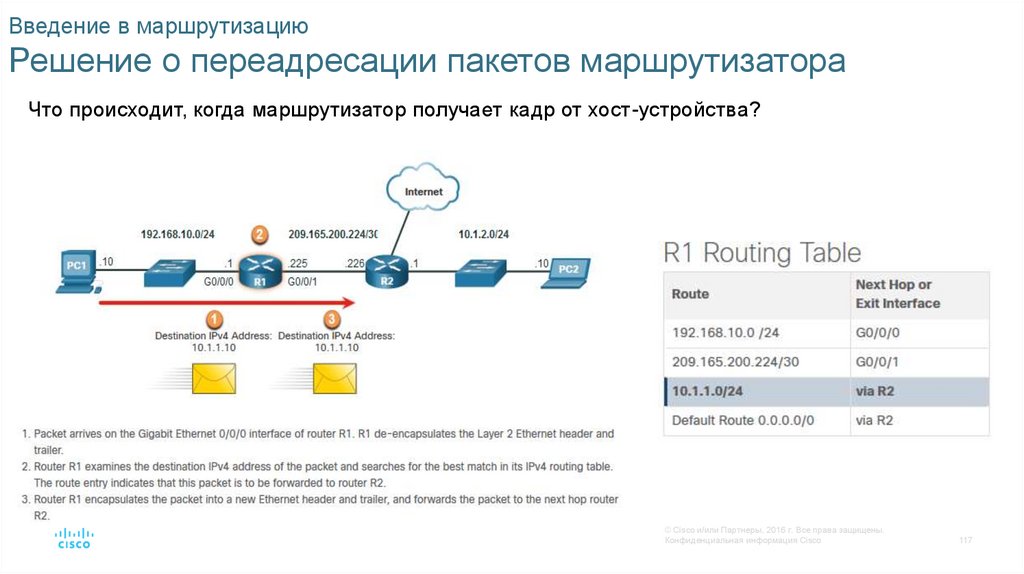

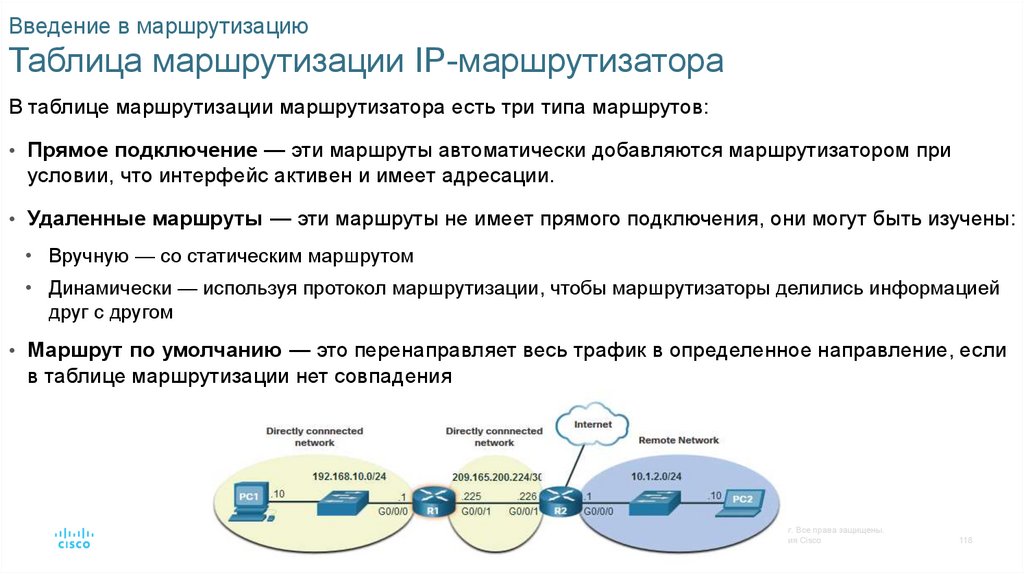

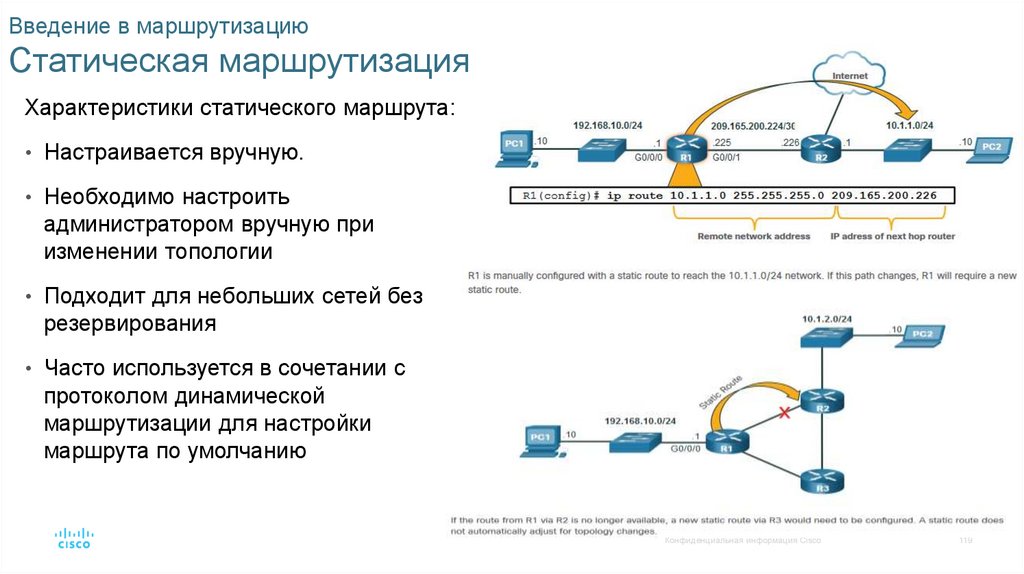

технологиям (Internet Engineering Task Force)