Similar presentations:

Социальная безопасность

1.

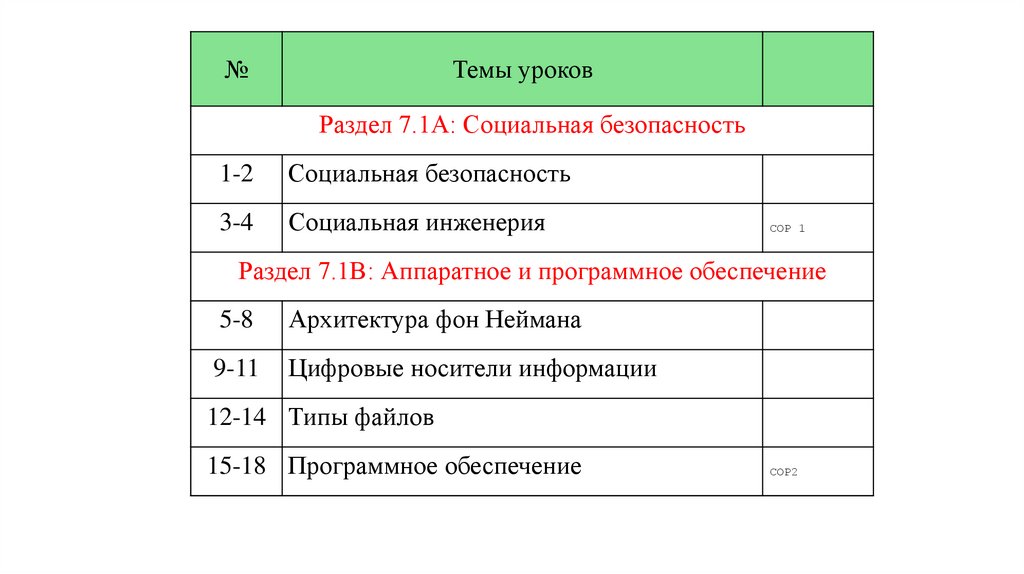

№Темы уроков

Раздел 7.1А: Социальная безопасность

1-2

Социальная безопасность

3-4

Социальная инженерия

СОР 1

Раздел 7.1В: Аппаратное и программное обеспечение

5-8

Архитектура фон Неймана

9-11

Цифровые носители информации

12-14 Типы файлов

15-18 Программное обеспечение

СОР2

2.

Раздел 7.1А: Социальнаябезопасность

Тема урока: Социальная

безопасность

Цель обучения:

7.2.1.1 соблюдать правила

социальной безопасности при

работе за компьютером.

3.

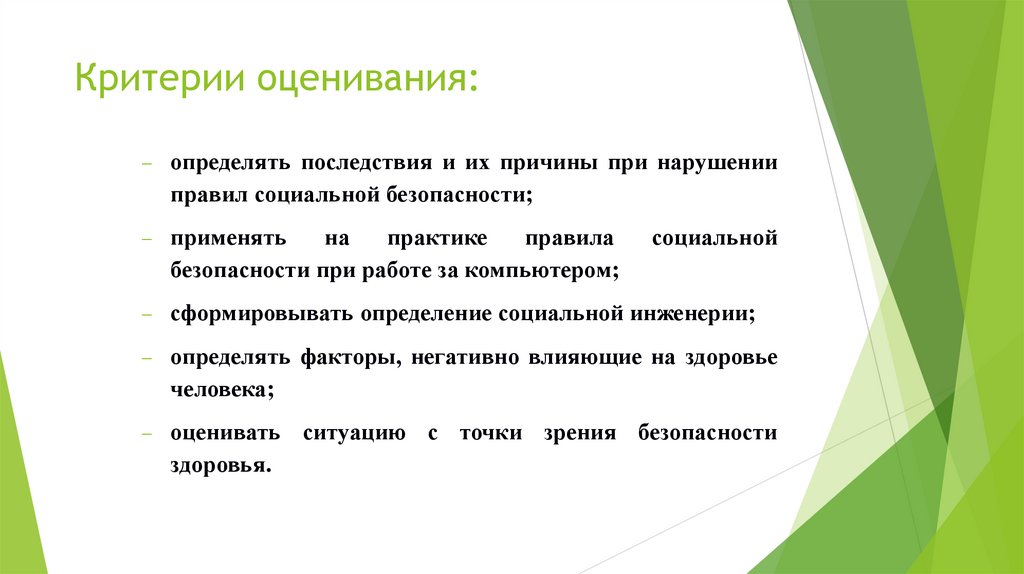

Критерии оценивания:определять последствия и их причины при нарушении

правил социальной безопасности;

применять

на

практике

правила

безопасности при работе за компьютером;

сформировывать определение социальной инженерии;

определять факторы, негативно влияющие на здоровье

человека;

оценивать ситуацию с точки зрения безопасности

здоровья.

социальной

4.

Социальная безопасность:1.Типы социальной безопасности:

1. Экономическая безопасность: Меры защиты населения от

бедности и безработицы.

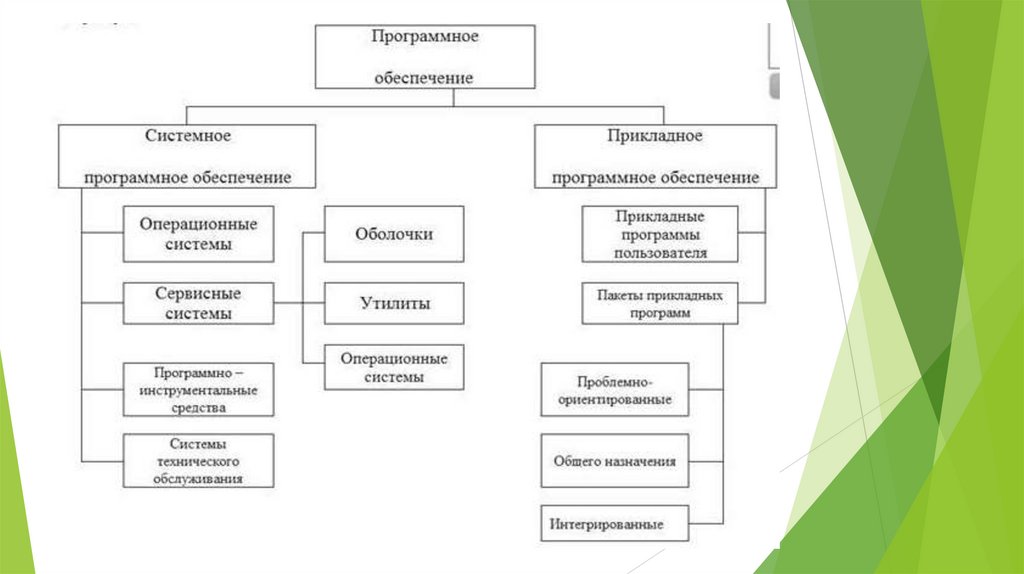

2. Кибербезопасность: Защита от угроз в цифровом пространстве.

3. Здоровье и санитария: Обеспечение общественного здоровья и

санитарных условий.

4. Пенсионная и социальная защита: Поддержка пожилых людей

и уязвимых групп.

2.Методы защиты:

1. Государственная поддержка: Программы социального

обеспечения и защиты, субсидии.

2. Законодательство: Создание и соблюдение законов,

направленных на защиту социальных прав.

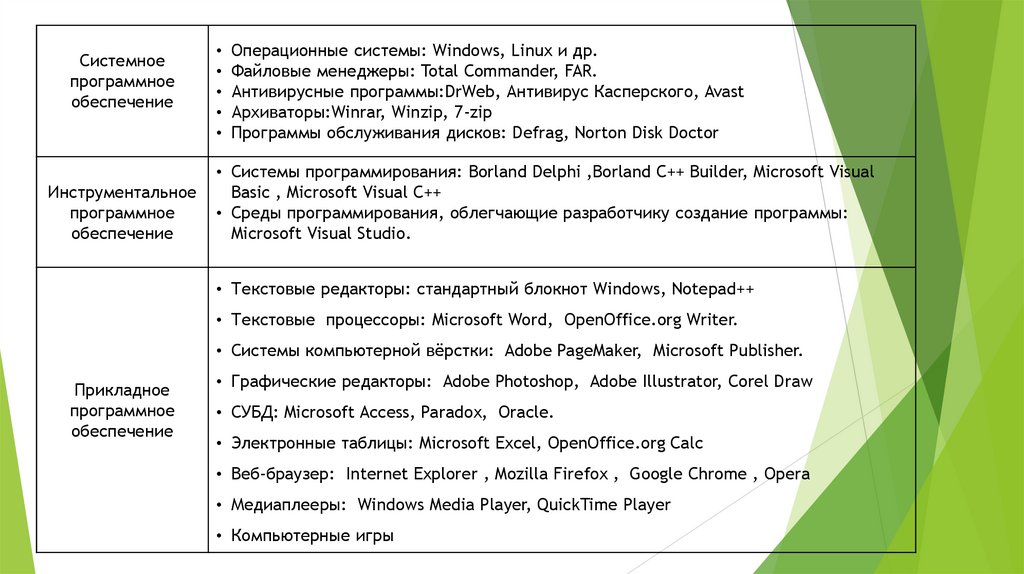

3. Общественное участие: Вовлечение граждан в процессы

защиты социальных интересов через активизм и общественные

организации.

4. Международное сотрудничество: Совместные усилия

государств и международных организаций по обеспечению

социальной безопасности.

5.

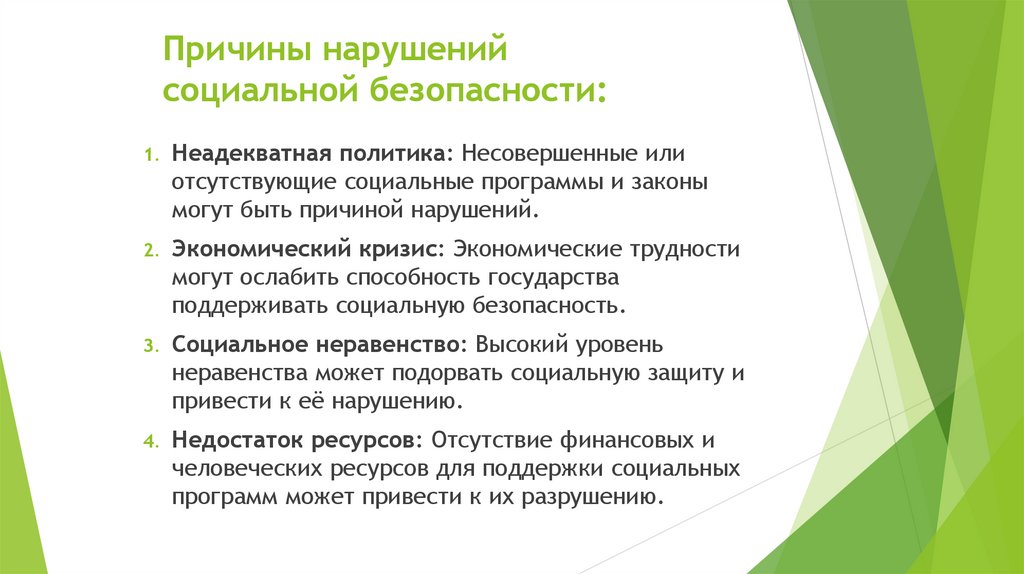

Причины нарушенийсоциальной безопасности:

1. Неадекватная политика: Несовершенные или

отсутствующие социальные программы и законы

могут быть причиной нарушений.

2. Экономический кризис: Экономические трудности

могут ослабить способность государства

поддерживать социальную безопасность.

3. Социальное неравенство: Высокий уровень

неравенства может подорвать социальную защиту и

привести к её нарушению.

4. Недостаток ресурсов: Отсутствие финансовых и

человеческих ресурсов для поддержки социальных

программ может привести к их разрушению.

6.

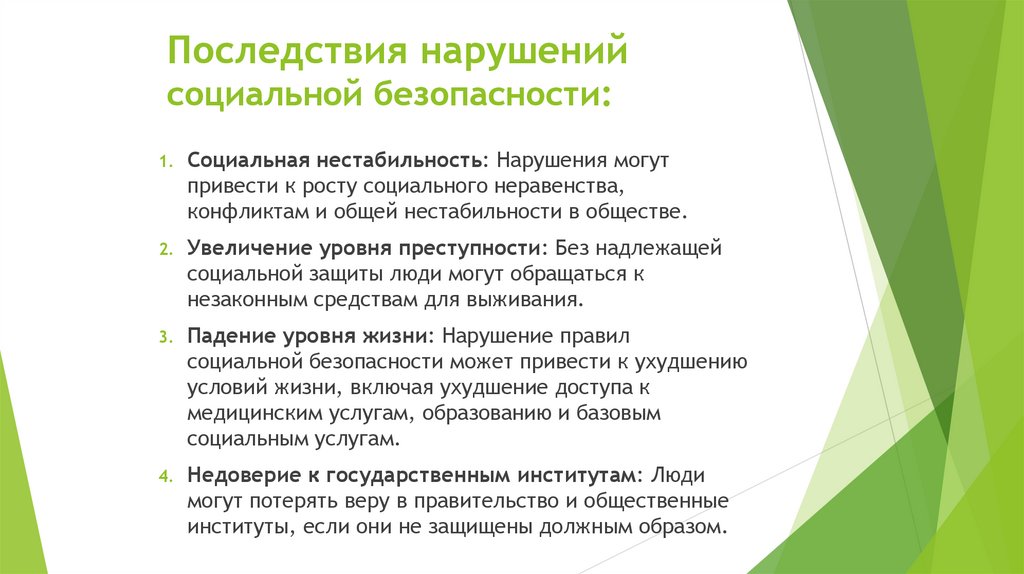

Последствия нарушенийсоциальной безопасности:

1.

Социальная нестабильность: Нарушения могут

привести к росту социального неравенства,

конфликтам и общей нестабильности в обществе.

2.

Увеличение уровня преступности: Без надлежащей

социальной защиты люди могут обращаться к

незаконным средствам для выживания.

3.

Падение уровня жизни: Нарушение правил

социальной безопасности может привести к ухудшению

условий жизни, включая ухудшение доступа к

медицинским услугам, образованию и базовым

социальным услугам.

4.

Недоверие к государственным институтам: Люди

могут потерять веру в правительство и общественные

институты, если они не защищены должным образом.

7.

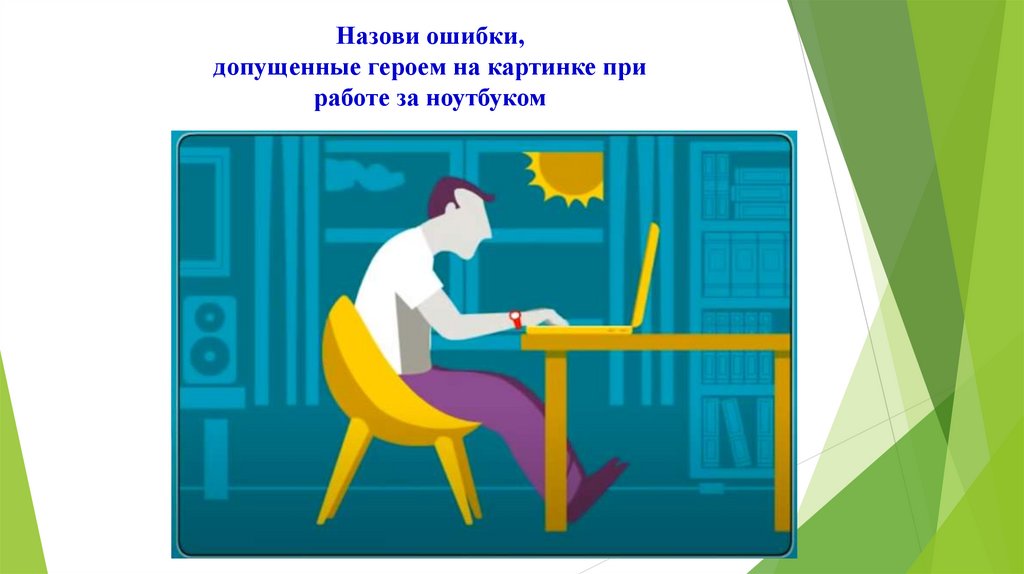

Назови ошибки,допущенные героем на картинке при

работе за ноутбуком

8.

Почему это плохо?9.

10.

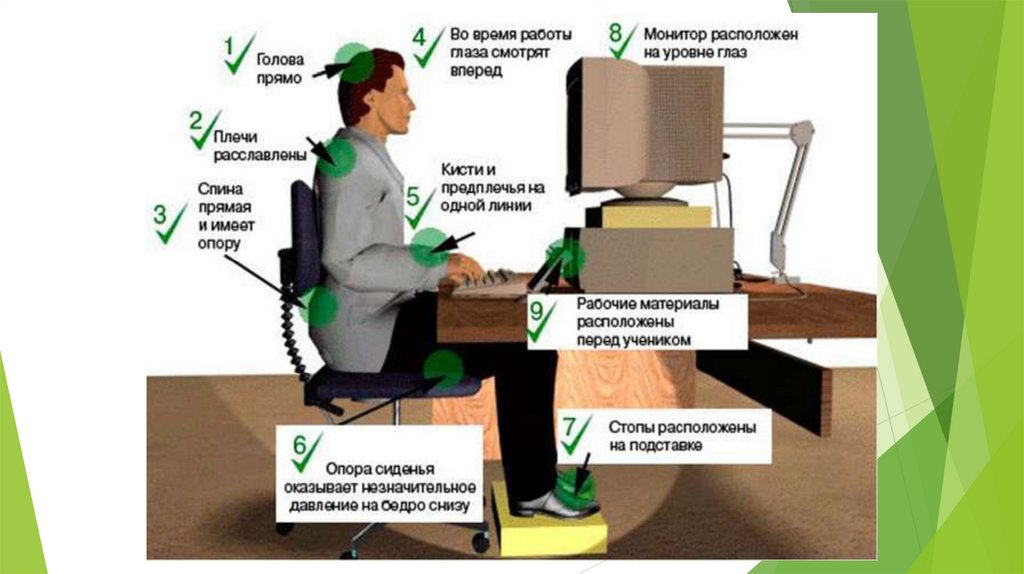

Практические правила социальнойбезопасности при работе за

компьютером:

Правильная организация рабочего места:

Эргономика: Регулируйте высоту стула и стола так, чтобы ноги стояли на

полу, а руки находились на уровне клавиатуры. Монитор должен находиться

на уровне глаз, чтобы избежать напряжения шеи.

Освещение: Рабочее место должно быть хорошо освещено, чтобы избежать

напряжения глаз. Избегайте прямых источников света на экране.

Соблюдение режима работы и отдыха:

Регулярные перерывы: Делайте перерывы каждые 30-60 минут, чтобы

дать глазам отдохнуть и размять тело.

Гимнастика для глаз: Выполняйте простые упражнения для глаз,

например, смотрите вдаль на несколько секунд, чтобы уменьшить

усталость.

Физическая активность: Включите в свой день физические упражнения,

чтобы компенсировать малоподвижный образ жизни.

11.

Кибербезопасность:Использование антивирусного ПО: Устанавливайте и регулярно

обновляйте антивирусные программы для защиты компьютера от

вредоносного ПО.

Безопасное поведение в интернете: Избегайте подозрительных

сайтов, не открывайте сомнительные ссылки и файлы, особенно от

неизвестных отправителей.

Сильные пароли: Используйте сложные и уникальные пароли для

различных аккаунтов и регулярно их обновляйте.

Защита личных данных:

Шифрование данных: Используйте шифрование для защиты

важной информации на компьютере.

Резервное копирование: Регулярно создавайте резервные копии

важных файлов для предотвращения их потери.

Ограничение доступа: Устанавливайте пароли на учетные записи и

файлы, чтобы ограничить доступ к личной информации.

Психологическое здоровье:

Ограничение времени работы: Не перегружайте себя длительной

работой за компьютером, чтобы избежать стресса и выгорания.

Социальное взаимодействие: Поддерживайте контакт с коллегами

и близкими, чтобы избежать социальной изоляции.

12.

Правила техники безопасностипри работе за компьютером

❖Правильно включать и выключать ПК

❖ Не допускать попадания влаги на ПК

❖ Не трогать монитор руками.

❖ Садиться за компьютер с чистыми руками.

❖ Не трогать разъемы соединительных проводов.

❖???

13.

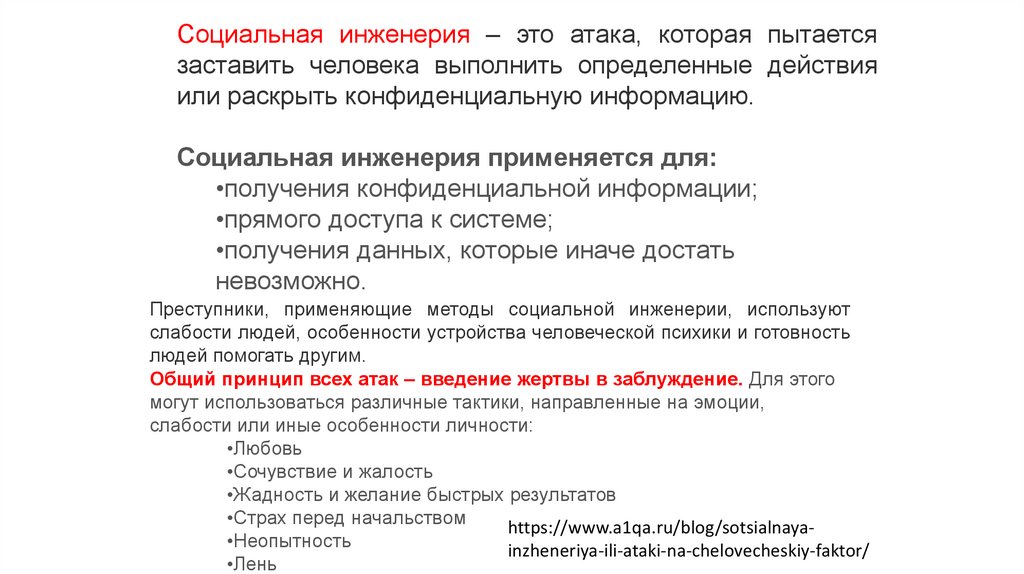

Социальная инженерия – это атака, которая пытаетсязаставить человека выполнить определенные действия

или раскрыть конфиденциальную информацию.

Социальная инженерия применяется для:

•получения конфиденциальной информации;

•прямого доступа к системе;

•получения данных, которые иначе достать

невозможно.

Преступники, применяющие методы социальной инженерии, используют

слабости людей, особенности устройства человеческой психики и готовность

людей помогать другим.

Общий принцип всех атак – введение жертвы в заблуждение. Для этого

могут использоваться различные тактики, направленные на эмоции,

слабости или иные особенности личности:

•Любовь

•Сочувствие и жалость

•Жадность и желание быстрых результатов

•Страх перед начальством

https://www.a1qa.ru/blog/sotsialnaya•Неопытность

inzheneriya-ili-ataki-na-chelovecheskiy-faktor/

•Лень

14.

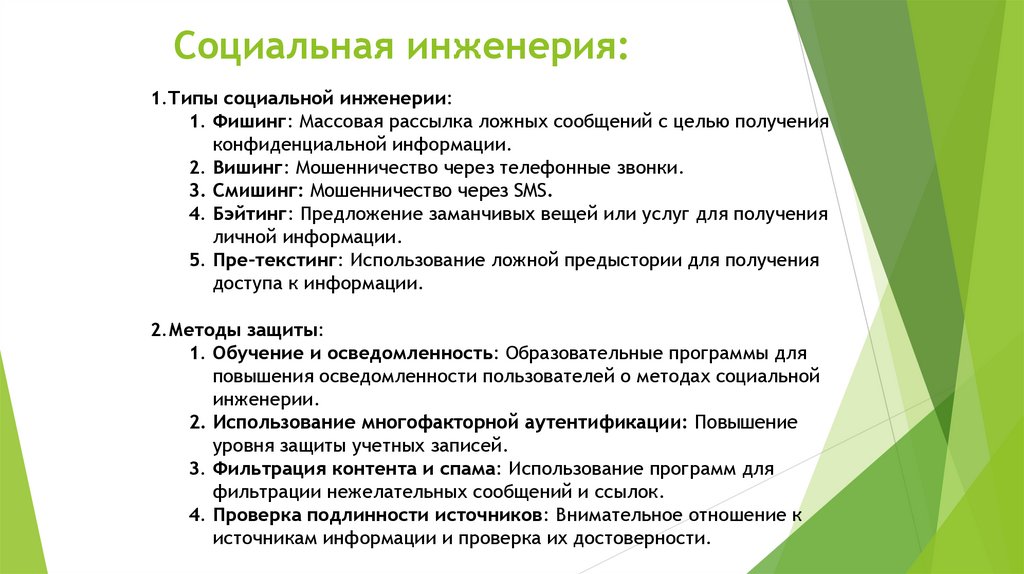

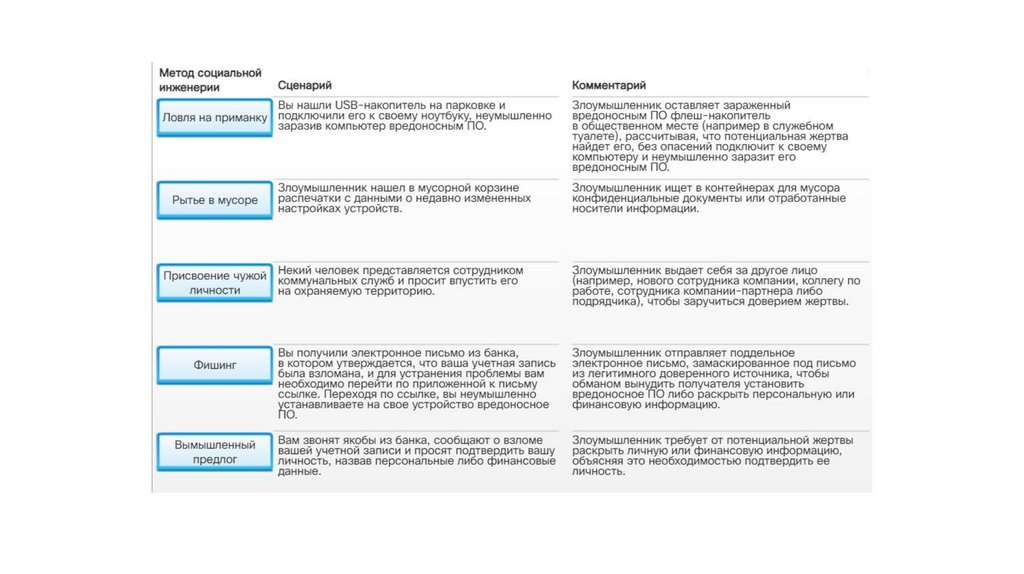

Социальная инженерия:1.Типы социальной инженерии:

1. Фишинг: Массовая рассылка ложных сообщений с целью получения

конфиденциальной информации.

2. Вишинг: Мошенничество через телефонные звонки.

3. Смишинг: Мошенничество через SMS.

4. Бэйтинг: Предложение заманчивых вещей или услуг для получения

личной информации.

5. Пре-текстинг: Использование ложной предыстории для получения

доступа к информации.

2.Методы защиты:

1. Обучение и осведомленность: Образовательные программы для

повышения осведомленности пользователей о методах социальной

инженерии.

2. Использование многофакторной аутентификации: Повышение

уровня защиты учетных записей.

3. Фильтрация контента и спама: Использование программ для

фильтрации нежелательных сообщений и ссылок.

4. Проверка подлинности источников: Внимательное отношение к

источникам информации и проверка их достоверности.

15.

16.

17.

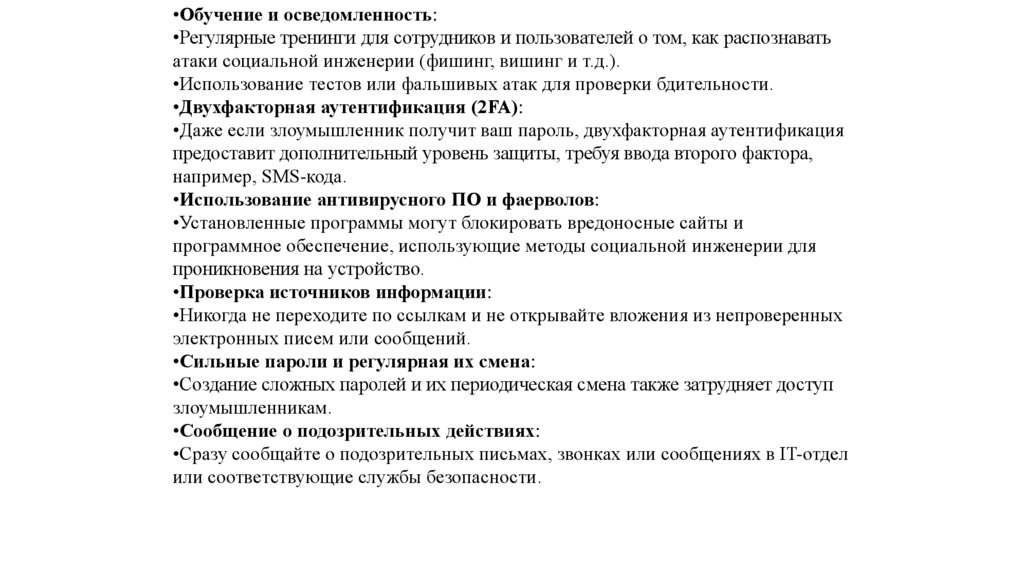

•Обучение и осведомленность:•Регулярные тренинги для сотрудников и пользователей о том, как распознавать

атаки социальной инженерии (фишинг, вишинг и т.д.).

•Использование тестов или фальшивых атак для проверки бдительности.

•Двухфакторная аутентификация (2FA):

•Даже если злоумышленник получит ваш пароль, двухфакторная аутентификация

предоставит дополнительный уровень защиты, требуя ввода второго фактора,

например, SMS-кода.

•Использование антивирусного ПО и фаерволов:

•Установленные программы могут блокировать вредоносные сайты и

программное обеспечение, использующие методы социальной инженерии для

проникновения на устройство.

•Проверка источников информации:

•Никогда не переходите по ссылкам и не открывайте вложения из непроверенных

электронных писем или сообщений.

•Сильные пароли и регулярная их смена:

•Создание сложных паролей и их периодическая смена также затрудняет доступ

злоумышленникам.

•Сообщение о подозрительных действиях:

•Сразу сообщайте о подозрительных письмах, звонках или сообщениях в IT-отдел

или соответствующие службы безопасности.

18.

Раздел 7.1В – Аппаратное и программное обеспечение19.

Процессор представляет собой микросхему небольшого размера, черезкоторую в определенное количество времени проходят миллионы

операций и инструкций. Они выполняются в двух устройствах,

которые входят в состав процессора: арифметико-логическое

устройство (АЛУ) и устройство управления (УУ).

Быстродействие ПК в значительной мере определяется скоростью

работы процессора.

20.

• Арифметико-логическое устройство – это устройствопроцессора, которое выполняет все арифметические и

логические операции.

• Устройство управления – это устройство процессора,

которое обеспечивает выполнение последовательности

инструкций, указанных в программе.

21.

Принципы архитектуры фонНеймана

1.Принцип двоичности.

Для представления данных и команд используется двоичная система счисления.

2. Принцип программного управления.

Программа состоит из набора команд, которые выполняются процессором друг за

другом в определённой последовательности.

3.Принцип однородности памяти.

Как программы (команды), так и данные хранятся в одной и той же памяти. Над

командами можно выполнять такие же действия, как и над данными.

4.Принцип адресуемости памяти.

Структурно основная память состоит из пронумерованных ячеек; процессору в

произвольный момент времени доступна любая ячейка.

5.Принцип последовательного программного управления.

Все команды располагаются в памяти и выполняются последовательно, одна после

завершения другой.

6.Принцип условного перехода.

Kоманды из программы не всегда выполняются одна за другой. Возможно

присутствие в программе команд условного перехода, которые изменяют

последовательность выполнения команд в зависимости от значений данных.

22.

Архитектура фон Неймана — широко известный принцип совместногохранения команд и данных в памяти компьютера. Большинство современных

процессоров для персональных компьютеров в общем основаны на той или иной

версии циклического процесса последовательной обработки данных,

изобретённого Джоном фон Нейманом.

Устройства ввода-вывода и память

взаимодействуют через процессор, а

именно все инструкции к различным

устройствам поступают через

устройство управления в виде

сигналов, а в АЛУ обрабатываются

данные.

https://www.youtube.com/watch?v=-u13PBY5YYo

23.

Скопируй в тетрадьЧитаем вслух пример из учебника

24.

25.

https://www.youtube.com/watch?v=4H4sD1P2Zs42.58 - 5.03

1. Что такое архитектура компьютера?

2. Что определяет архитектура компьютера?

3. Как называются все программы компьютера?

4. Как обычно называют все устройства компьютера?

5. Сердце любого компьютера?

6. Что на самом деле управляет работой всего компьютера?

26.

27.

28.

29.

ВИДЫ ЦИФРОВЫХНОСИТЕЛЕЙ

Накопитель на жестком

магнитном диске (HDD)

Оптические диски

Флеш-накопитель

30.

Основные характеристикидолговременной памяти

Максимальная

Тип устройства информационная

емкость

Опасные

воздействия

Гибкий

магнитный диск

1,4 Мбайт

Нагревание,

сильные

магнитные поля

Жесткий

магнитный диск

CD-диск

DVD-диск

3 Тбайт

Удары

700 Мбайт

4,7 Гб - 8Гб

Flash-диск

128 Гбайт

Царапины

Царапины

Неправильное

отключение

31.

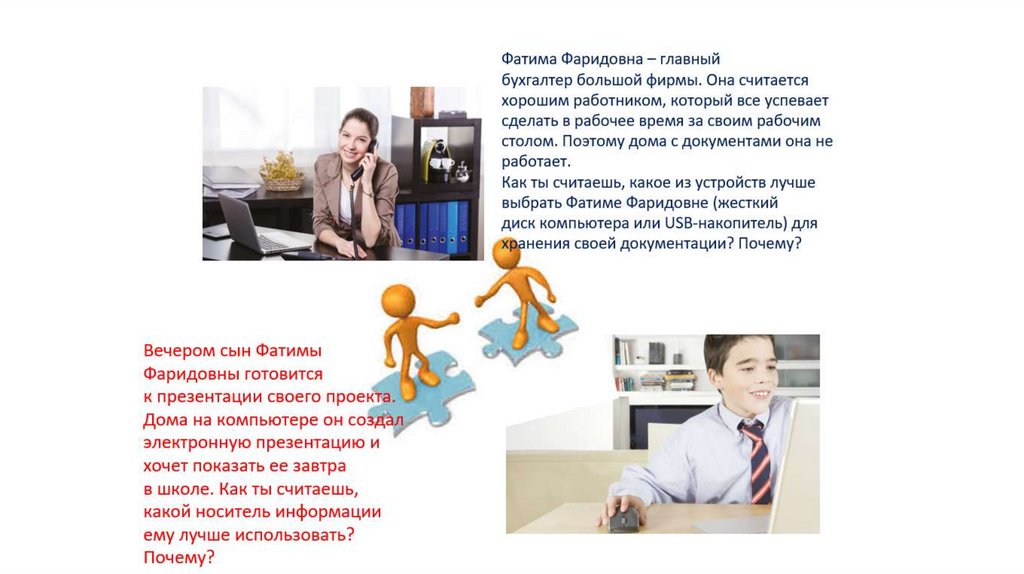

32.

Что такое формат (тип) файла?33.

Что такое графические форматы?34.

35.

Что такое сжатие?36.

Формат файла – тип данных, хранящихся в файле. Например, три буквы TXT в myfile.txt помогают

компьютеру понять, что это текстовый файл.

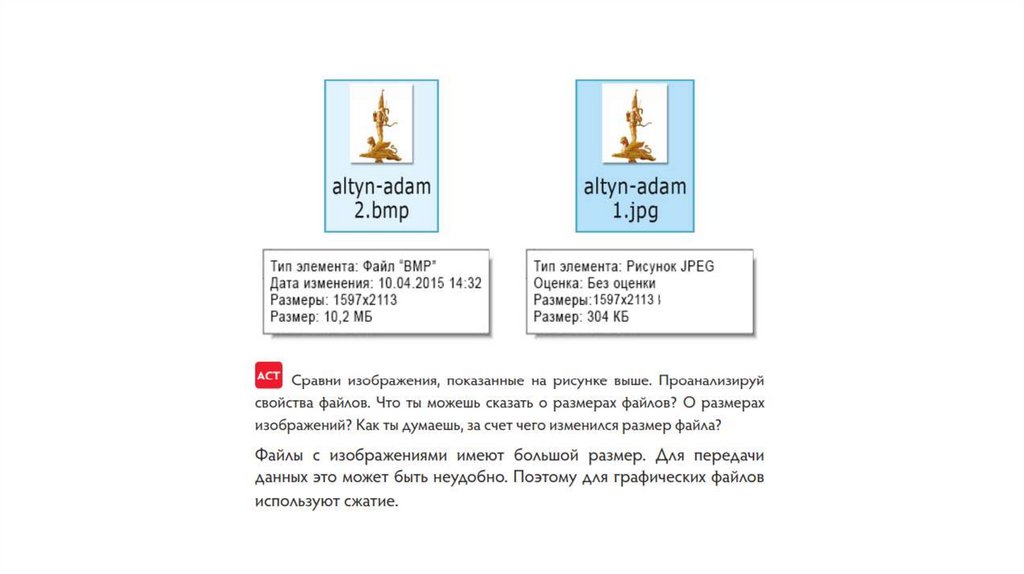

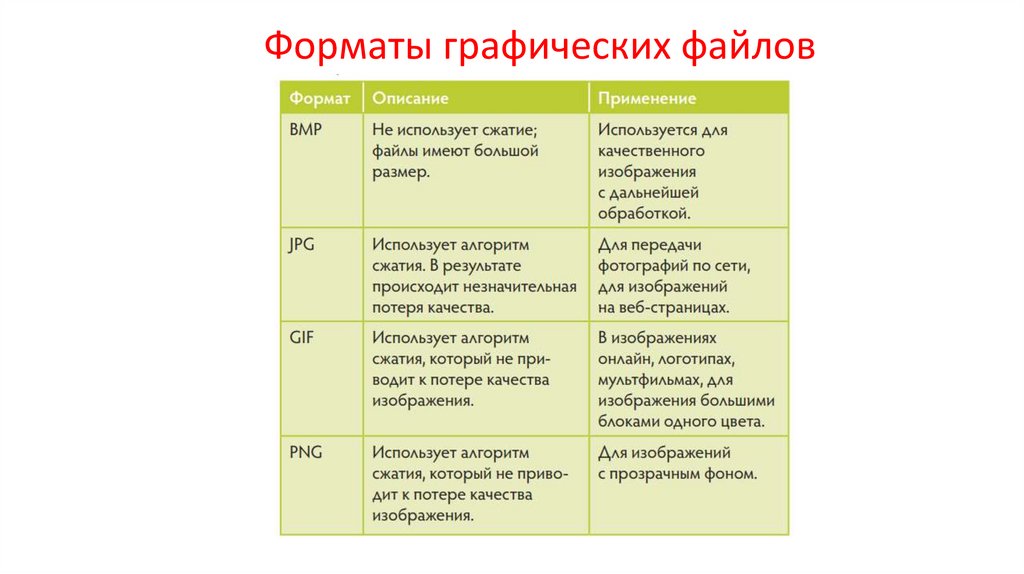

Графические форматы – типы файлов для хранения изображений. Например, BMP, JPG, GIF, PNG.

Сжатие – уменьшение объема данных (но возможна незначительная потеря качества

изображения).

Текстовые форматы – это типы файлов для хранения текстовых документов, таких как книги и

эссе. Например, TXT, DOC, RTF.

37.

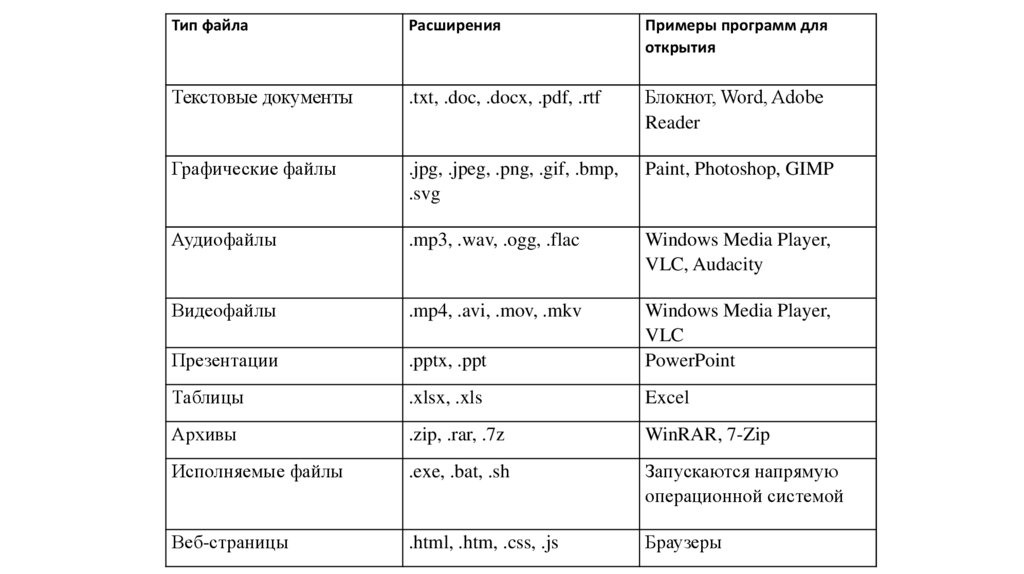

Тип файлаРасширения

Примеры программ для

открытия

Текстовые документы

.txt, .doc, .docx, .pdf, .rtf

Блокнот, Word, Adobe

Reader

Графические файлы

.jpg, .jpeg, .png, .gif, .bmp,

.svg

Paint, Photoshop, GIMP

Аудиофайлы

.mp3, .wav, .ogg, .flac

Windows Media Player,

VLC, Audacity

Видеофайлы

.mp4, .avi, .mov, .mkv

Презентации

.pptx, .ppt

Windows Media Player,

VLC

PowerPoint

Таблицы

.xlsx, .xls

Excel

Архивы

.zip, .rar, .7z

WinRAR, 7-Zip

Исполняемые файлы

.exe, .bat, .sh

Запускаются напрямую

операционной системой

Веб-страницы

.html, .htm, .css, .js

Браузеры

38.

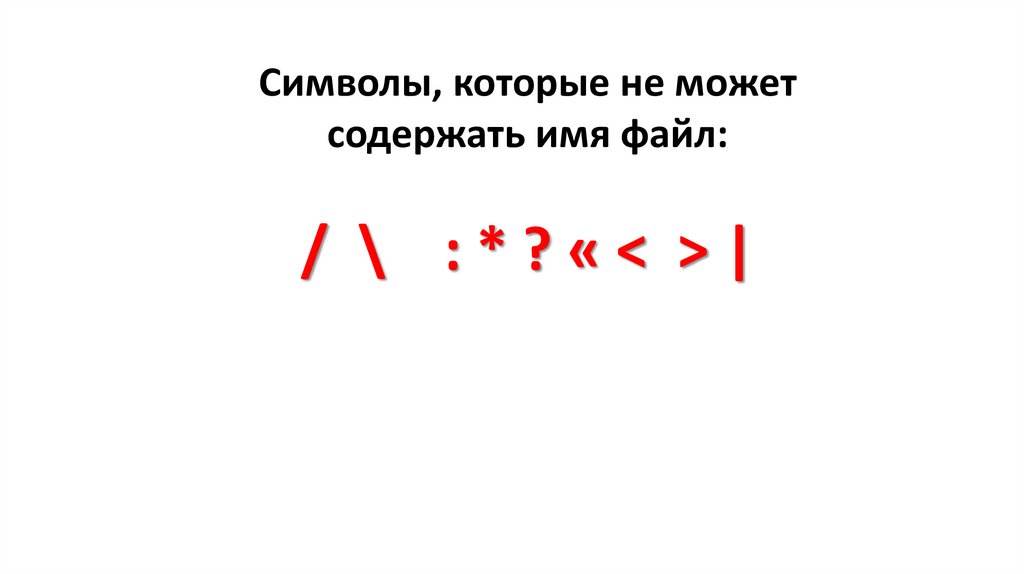

Символы, которые не можетсодержать имя файл:

/ \ :*?«< >|

39.

Форматы графических файлов40.

Форматы графических файлов41.

Что представляют собой программное и аппаратноеобеспечение компьютера?

Программное и аппаратное обеспечение в компьютере

работают в неразрывной связи и в непрерывном

взаимодействии.

Аппаратное обеспечение — это физическая часть

компьютера — то, что вы можете видеть, к чему можете

прикоснуться.

Программное обеспечение — это мозг компьютера.

Именно оно руководит работой всех компьютерных

устройств.

Но, следует поглубже рассмотреть каждое из них…

42.

43.

ПРОГРАММАэто описание на формальном

языке, «понятном» компьютеру,

последовательности действий,

которые необходимо выполнить

над данными для решения

поставленной задачи.

44.

КОМПЬЮТЕРНЫЕ ПРОГРАММЫСИСТЕМНОЕ

ПО

ПРИКЛАДНОЕ ПО

45.

СИСТЕМНОЕ ПОСистемное

программное

обеспечение включает

в себя операционную

систему и сервисные

программы.

46.

ОПЕРАЦИОННАЯСИСТЕМА

комплекс

программ,

обеспечивающих

совместное

функционирование

всех

устройств

компьютера

и

предоставляющих пользователю

доступ к ресурсам компьютера.

47.

ОПЕРАЦИОНАЯ СИСТЕМАWINDOWS

LINUX

MAC OS

48.

ИНТЕРФЕЙСсредства,

обеспечивающие

взаимосвязь между

объектами этой системы.

49.

ИНТЕРФЕЙСПОЛЬЗОВАТЕЛЬСКИЙ

АППАРАТНЫЙ

АППАРАТНОПРОГРАММНЫЙ

50.

ЗАГРУЗКА ПКпоследовательная

загрузка

программ

операционной системы из

долговременной

памяти

(жёсткого

или

оптического

диска)

в

оперативную

память

компьютера.

51.

ПРИКЛАДНОЕ ПОпрограммы, с помощью

которых пользователь

может работать с разными

видами информации.

52.

ПРИКЛАДНОЕ ПОПРИЛОЖЕНИЯ

ОБЩЕГО

НАЗНАЧЕНИЯ

ПРИЛОЖЕНИЯ

СПЕЦИАЛЬНОГО

НАЗНАЧЕНИЯ

53.

54.

Системноепрограммное

обеспечение

Инструментальное

программное

обеспечение

• Операционные системы: Windows, Linux и др.

• Файловые менеджеры: Total Commander, FAR.

• Антивирусные программы:DrWeb, Антивирус Касперского, Avast

• Архиваторы:Winrar, Winzip, 7-zip

• Программы обслуживания дисков: Defrag, Norton Disk Doctor

• Системы программирования: Borland Delphi ,Borland C++ Builder, Microsoft Visual

Basic , Microsoft Visual C++

• Среды программирования, облегчающие разработчику создание программы:

Microsoft Visual Studio.

• Текстовые редакторы: стандартный блокнот Windows, Notepad++

• Текстовые процессоры: Microsoft Word, OpenOffice.org Writer.

• Системы компьютерной вёрстки: Adobe PageMaker, Microsoft Publisher.

Прикладное

программное

обеспечение

• Графические редакторы: Adobe Photoshop, Adobe Illustrator, Corel Draw

• СУБД: Microsoft Access, Paradox, Oracle.

• Электронные таблицы: Microsoft Excel, OpenOffice.org Calc

• Веб-браузер: Internet Explorer , Mozilla Firefox , Google Chrome , Opera

• Медиаплееры: Windows Media Player, QuickTime Player

• Компьютерные игры

informatics

informatics