Similar presentations:

Информационная защита в обществе

1.

2.

Зачем она нужна ичто это такое?

Информационная безопасность —

это комплекс мер, направленных на

защиту информации от

несанкционированного доступа,

изменения, распространения или

уничтожения, обеспечивая

конфиденциальность, целостность и

доступность данных.

В основе информационной

безопасности лежит

деятельность по защите

информации — обеспечению

её конфиденциальности,

доступности и целостности, а

также недопущению какойлибо компрометации в

критической ситуации[5]. К

таким ситуациям относятся

природные, техногенные и

социальные катастрофы,

компьютерные сбои,

физическое похищение и тому

подобные явления.

3.

Угрозы и мерыпротиводействия

Угрозы информационной

безопасности могут принимать

весьма разнообразные формы. На

2018 год наиболее серьёзными

считаются угрозы связанные с

«преступлением как услугой»

Преступление как услуга»

представляет собой модель

предоставления зрелыми

преступными сообществами

пакетов криминальных услуг на

даркнет-рынке по доступным ценам

начинающим

киберпреступникам[en][К 1]. Это

позволяет последним совершать

хакерские атаки, ранее недоступные

из-за высокой технической

сложности или дороговизны, делая

киберпреступность массовым

явлением[12]. Организации активно

внедряют Интернет вещей,

устройства которого зачастую

спроектированы без учёта

требований безопасности, что

открывает дополнительные

возможности для атаки.

4.

С появлением самых ранних средств связидипломаты и военные деятели осознали

необходимость разработки механизмов защиты

конфиденциальной корреспонденции и способов

выявления попыток её фальсификации.

Во время Первой мировой войны многоуровневые

системы классификации и шифрования

использовались для передачи информации всеми

воюющими сторонами, что способствовало

появлению и интенсивному использованию

подразделений шифрования и криптоанализа.

5.

Защищаемая информация — информация, подлежащая защите в соответствии с требованияминормативных правовых актов или требованиями, устанавливаемыми обладателем информации[45].

Обладатель информации — лицо, самостоятельно создавшее информацию либо получившее на

основании закона или договора право разрешать или ограничивать доступ к информации, определяемой

по каким-либо признакам. Обладателями информации могут быть: государство, юридическое лицо,

группа физических лиц, отдельное физическое лицо[45].

Безопасность информации — такое состояние защищенности информации, при котором обеспечены её

конфиденциальность, целостность и доступность[45].

Организация защиты информации — совокупность действий, направленных на выявление угроз

безопасности информации, планирование, реализацию мероприятий по защите информации и контроль

состояния защиты информации[45].

Система защиты информации — совокупность органов и (или) исполнителей, используемой ими техники

защиты информации, а также объектов защиты информации, организованная и функционирующая в

соответствии с требованиями о защите информации[45].

Политика безопасности информации в организации — совокупность документированных правил,

процедур, практических приёмов или руководящих принципов в области безопасности информации,

которыми руководствуется организация в своей деятельности[45].

6.

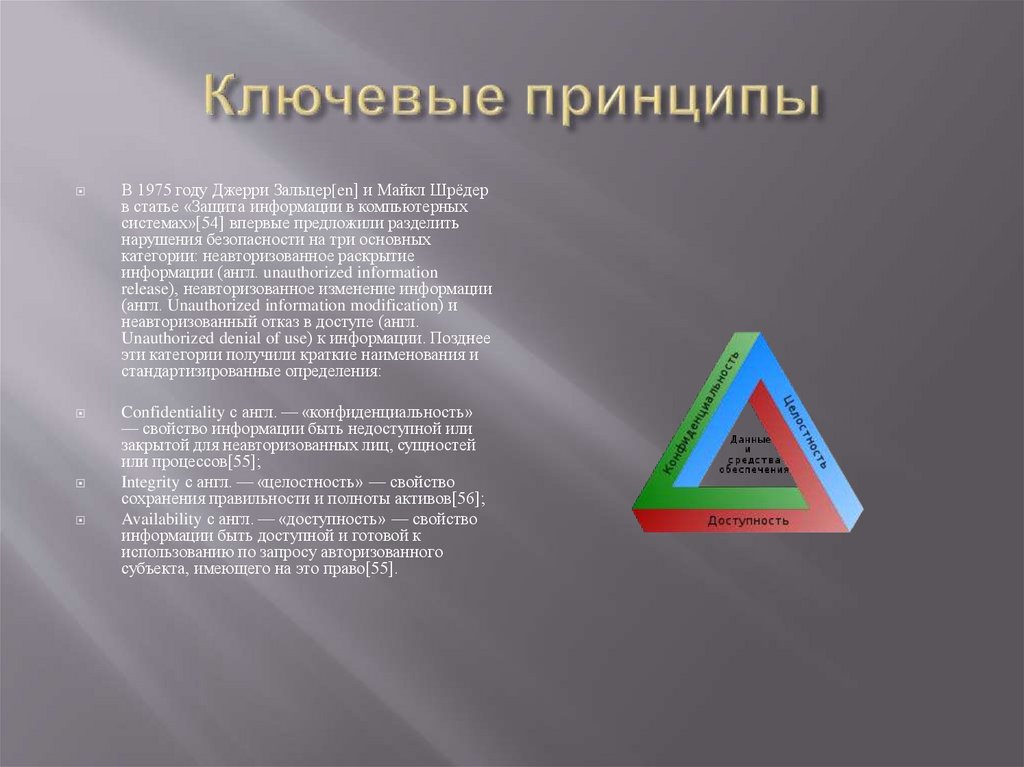

В 1975 году Джерри Зальцер[en] и Майкл Шрёдерв статье «Защита информации в компьютерных

системах»[54] впервые предложили разделить

нарушения безопасности на три основных

категории: неавторизованное раскрытие

информации (англ. unauthorized information

release), неавторизованное изменение информации

(англ. Unauthorized information modification) и

неавторизованный отказ в доступе (англ.

Unauthorized denial of use) к информации. Позднее

эти категории получили краткие наименования и

стандартизированные определения:

Confidentiality с англ. — «конфиденциальность»

— свойство информации быть недоступной или

закрытой для неавторизованных лиц, сущностей

или процессов[55];

Integrity с англ. — «целостность» — свойство

сохранения правильности и полноты активов[56];

Availability с англ. — «доступность» — свойство

информации быть доступной и готовой к

использованию по запросу авторизованного

субъекта, имеющего на это право[55].

7.

• Целостностьинформации и данных;

• Абсолютная

конфиденциальность;

• Доступность

данных;

• Достоверность.

8.

На профессиональном жаргоне информационнойбезопасности киберпреступников часто

называют Black hat с англ. — «чёрная шляпа»

9.

Домарев В. В.Безопасность

информационных

технологий. Системный

подход.

www.security.ukrnet.net.

Дата обращения: 10 мая

2013. Архивировано из

оригинала 10 мая 2013

года. — К.: ООО ТИД Диа

Софт, 2004. — 992 с.

Лапина М. А., Ревин А. Г.,

Лапин В. И.

Информационное право.

М.: ЮНИТИ-ДАНА, Закон

и право, 2004.

Организационная

безопасность на

предприятии: бумажная и

практическая

безопасность. inforsec.ru.

Дата обращения: 13 января

2019. Архивировано 25

апреля 2014 года.

informatics

informatics