Similar presentations:

Цифровое будущее начинается здесь

1.

Цифровое будущее начинается здесь2.

ВводнаяHardware & Software

2023

3.

Оглавление.Hardware

Что такое аппаратная часть?

Внутри корпуса ПК

Порты компьютера

Software

• Инструменты настройки системы

• Панель управления

• Редактор реестра

• Remote Connection Tool (RDP) - Средство для удалённого

доступа

• Средства Администрирования

• Micrsoft Management Console

• Device manager

• Event Viewer

• Local Users and Groups

• Services

• Прочие компоненты

3

4.

1.Hardware

5.

Что такое аппаратная часть?Аппаратное (техническое) обеспечение – это физическая составляющая машины или устройства.

Аппаратное обеспечение – термин собирательный. Он включает в себя не только само устройство в целом, но и кабели,

коннекторы, блоки питания, а также периферийные устройства: клавиатура, мышь, колонки и принтеры.

Внутренние компоненты:

• Оперативная память

• Материнская плата

• Центральный процессор

• Жесткий диск и т.д.

Дополнительные компоненты

• Монитор

• Клавиатура

• Мышь

• Колонки и т.д.

5

6.

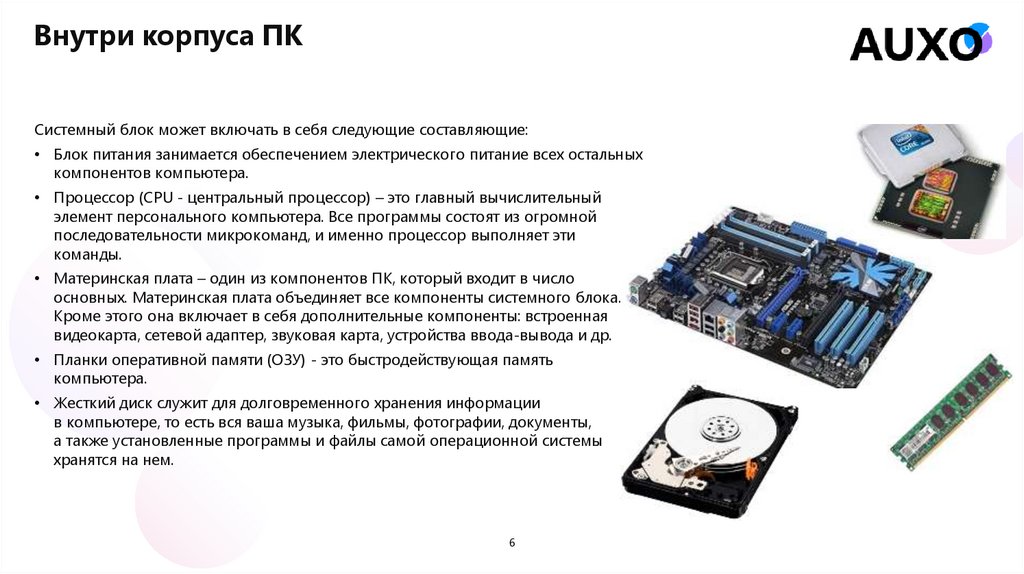

Внутри корпуса ПКСистемный блок может включать в себя следующие составляющие:

• Блок питания занимается обеспечением электрического питание всех остальных

компонентов компьютера.

• Процессор (CPU - центральный процессор) – это главный вычислительный

элемент персонального компьютера. Все программы состоят из огромной

последовательности микрокоманд, и именно процессор выполняет эти

команды.

• Материнская плата – один из компонентов ПК, который входит в число

основных. Материнская плата объединяет все компоненты системного блока.

Кроме этого она включает в себя дополнительные компоненты: встроенная

видеокарта, сетевой адаптер, звуковая карта, устройства ввода-вывода и др.

• Планки оперативной памяти (ОЗУ) - это быстродействующая память

компьютера.

• Жесткий диск служит для долговременного хранения информации

в компьютере, то есть вся ваша музыка, фильмы, фотографии, документы,

а также установленные программы и файлы самой операционной системы

хранятся на нем.

6

7.

Порты компьютераПорты компьютера – это разъемы, служащие для подсоединения к системному блоку разнообразных периферийных устройств.

Разъемы компьютерных портов вынесены на заднюю и переднюю панель системного блока, а в ноутбуках их располагают на

боковых сторонах корпуса.

• Порт Ethernet – служит для подключения проводного

интернета.

• HDMI – используется для передачи

высококачественного видео. Через него можно

соединить компьютер и современный телевизор,

домашний кинотеатр или проектор.

• D-SUB (VGA) – предназначен для подключения

внешнего монитора или проектора.

• Аудио разъемы – один для звуковых колонок или

наушников, другой для микрофона. Их бывает и

больше, и они служат для подключения другого

аудио оборудования.

7

8.

Software.3. Инструменты

настройки системы

9.

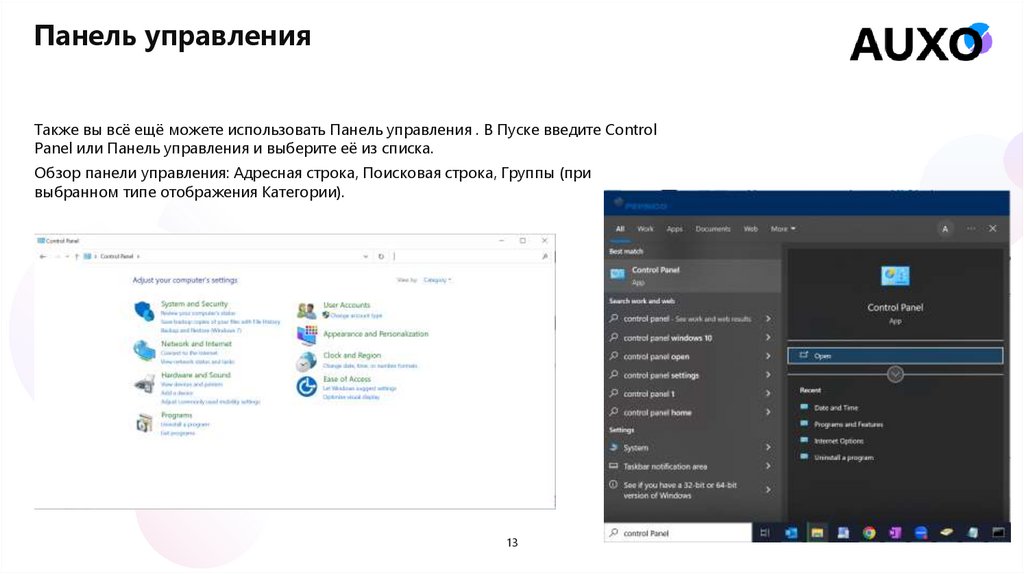

Панель управленияТакже вы всё ещё можете использовать Панель управления . В Пуске введите Control

Panel или Панель управления и выберите её из списка.

Обзор панели управления: Адресная строка, Поисковая строка, Группы (при

выбранном типе отображения Категории).

13

10.

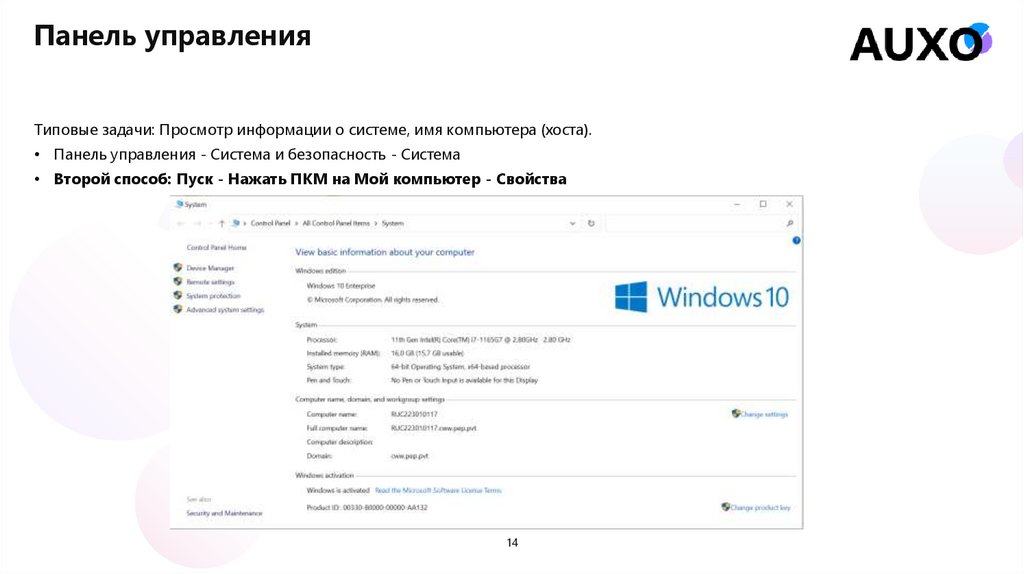

Панель управленияТиповые задачи: Просмотр информации о системе, имя компьютера (хоста).

• Панель управления - Система и безопасность - Система

• Второй способ: Пуск - Нажать ПКМ на Мой компьютер - Свойства

14

11.

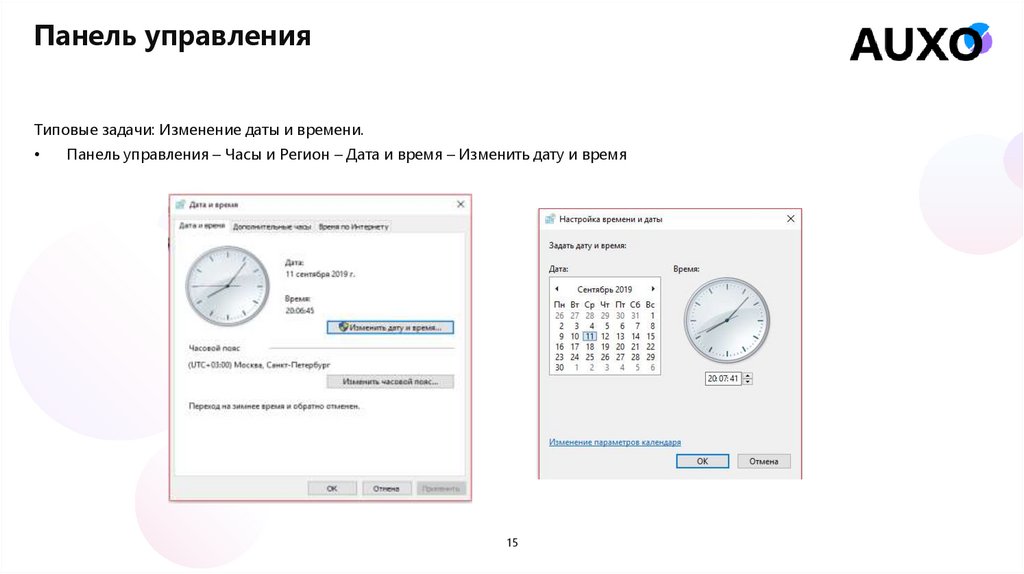

Панель управленияТиповые задачи: Изменение даты и времени.

Панель управления – Часы и Регион – Дата и время – Изменить дату и время

15

12.

Панель управленияТиповые задачи: Просмотр/Удаление обновлений, Вкл/выкл компонентов Windows.

Панель управления – Программы – Программы и компоненты

16

13.

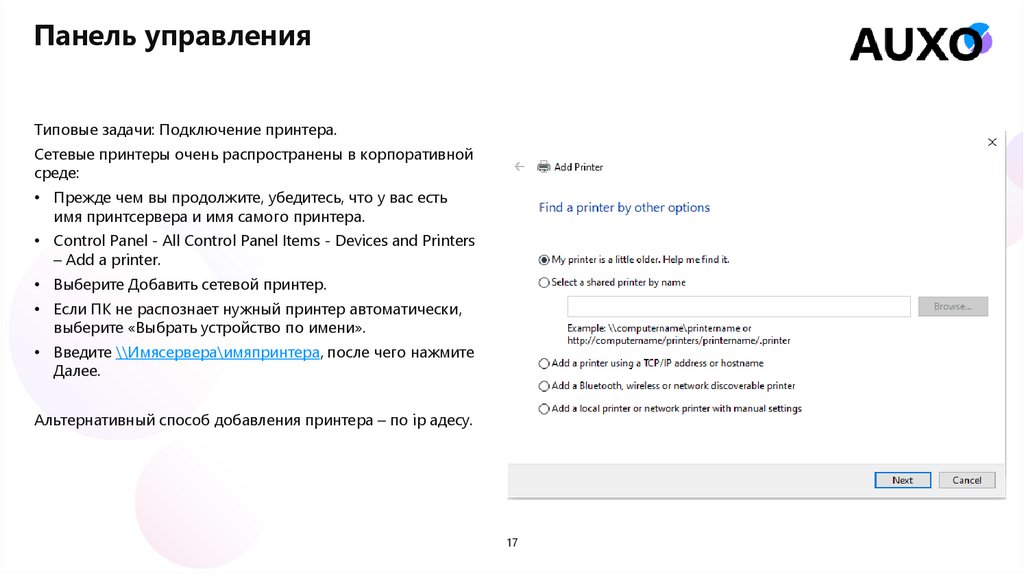

Панель управленияТиповые задачи: Подключение принтера.

Сетевые принтеры очень распространены в корпоративной

среде:

• Прежде чем вы продолжите, убедитесь, что у вас есть

имя принтсервера и имя самого принтера.

• Control Panel - All Control Panel Items - Devices and Printers

– Add a printer.

• Выберите Добавить сетевой принтер.

• Если ПК не распознает нужный принтер автоматически,

выберите «Выбрать устройство по имени».

• Введите \\Имясервера\имяпринтера, после чего нажмите

Далее.

Альтернативный способ добавления принтера – по ip адесу.

17

14.

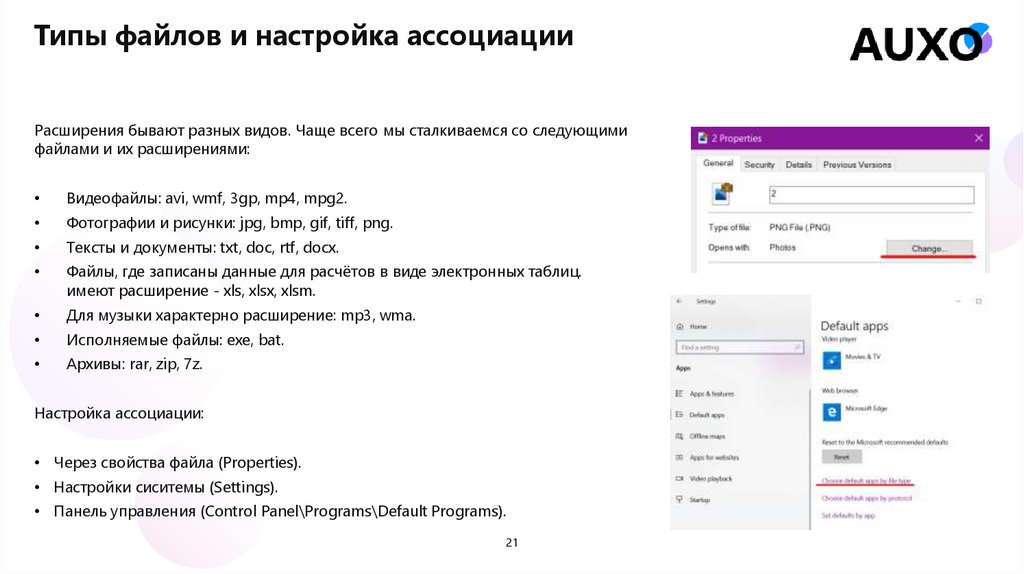

Типы файлов и настройка ассоциацииРасширения бывают разных видов. Чаще всего мы сталкиваемся со следующими

файлами и их расширениями:

Видеофайлы: avi, wmf, 3gp, mp4, mpg2.

Фотографии и рисунки: jpg, bmp, gif, tiff, png.

Тексты и документы: txt, doc, rtf, docx.

Файлы, где записаны данные для расчётов в виде электронных таблиц.

имеют расширение - xls, xlsx, xlsm.

Для музыки характерно расширение: mp3, wma.

Исполняемые файлы: exe, bat.

Архивы: rar, zip, 7z.

Настройка ассоциации:

• Через свойства файла (Properties).

• Настройки сиситемы (Settings).

• Панель управления (Control Panel\Programs\Default Programs).

21

15.

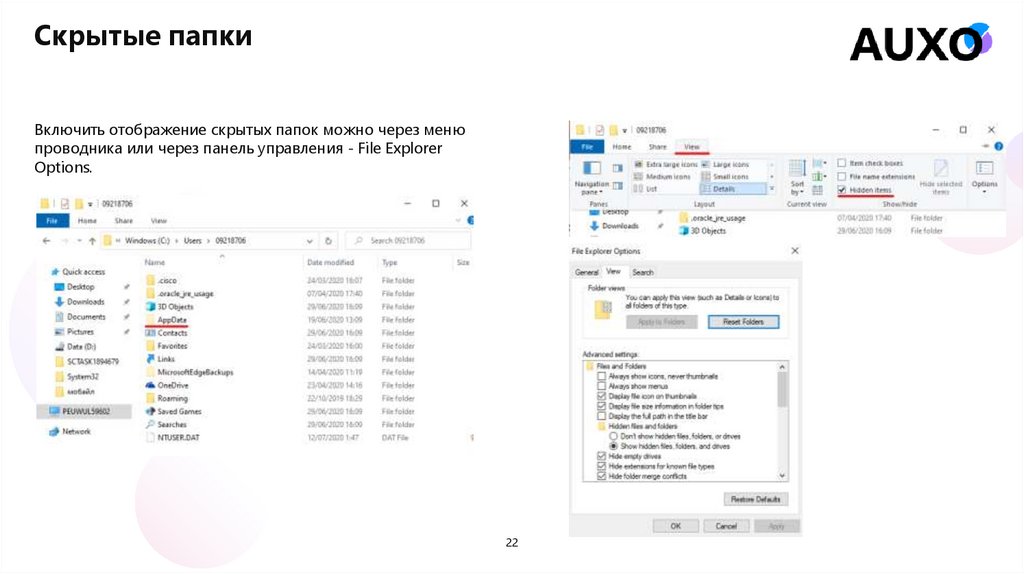

Скрытые папкиВключить отображение скрытых папок можно через меню

проводника или через панель управления - File Explorer

Options.

22

16.

Не отображаются элементы рабочего столаПри условии, что в проводнике в папке рабочего стола элементы отображаются - необходимо включить отображение элементов

через ПКМ на рабочем столе.

23

17.

Software. Редактор4. реестра

18.

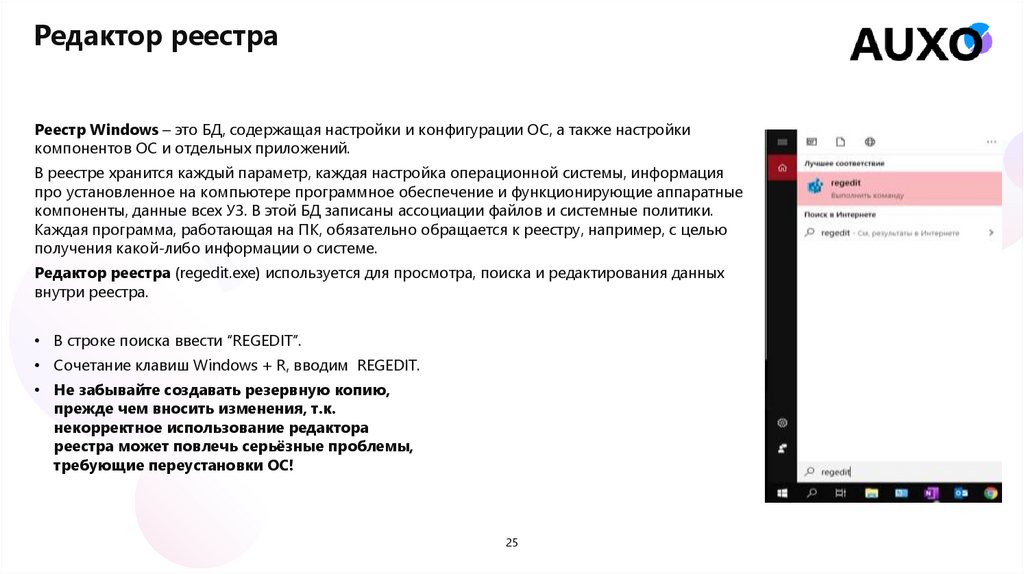

Редактор реестраРеестр Windows – это БД, содержащая настройки и конфигурации ОС, а также настройки

компонентов ОС и отдельных приложений.

В реестре хранится каждый параметр, каждая настройка операционной системы, информация

про установленное на компьютере программное обеспечение и функционирующие аппаратные

компоненты, данные всех УЗ. В этой БД записаны ассоциации файлов и системные политики.

Каждая программа, работающая на ПК, обязательно обращается к реестру, например, с целью

получения какой-либо информации о системе.

Редактор реестра (regedit.exe) используется для просмотра, поиска и редактирования данных

внутри реестра.

• В строке поиска ввести “REGEDIT”.

• Сочетание клавиш Windows + R, вводим REGEDIT.

• Не забывайте создавать резервную копию,

прежде чем вносить изменения, т.к.

некорректное использование редактора

реестра может повлечь серьёзные проблемы,

требующие переустановки ОС!

25

19.

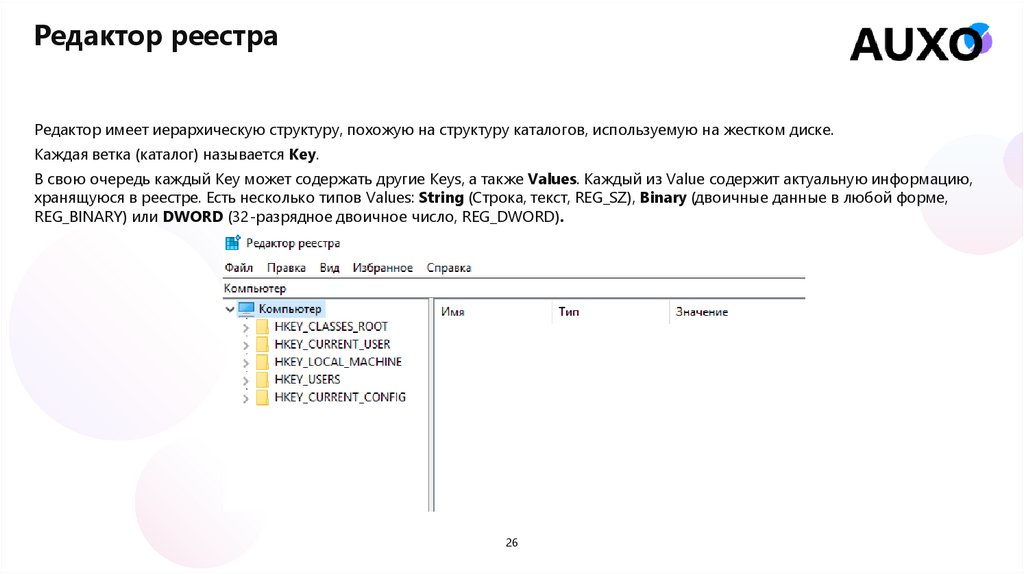

Редактор реестраРедактор имеет иерархическую структуру, похожую на структуру каталогов, используемую на жестком диске.

Каждая ветка (каталог) называется Key.

В свою очередь каждый Key может содержать другие Keys, а также Values. Каждый из Value содержит актуальную информацию,

хранящуюся в реестре. Есть несколько типов Values: String (Строка, текст, REG_SZ), Binary (двоичные данные в любой форме,

REG_BINARY) или DWORD (32-разрядное двоичное число, REG_DWORD).

26

20.

ValuesString (Строка текст, REG_SZ),

Текстовая строка в формате, удобном для восприятия человеком. Значениям, представляющим собой описания

компонентов, обычно присваивается именно этот тип данных. Имеет фиксированную длину.

Binary (двоичные данные в любой форме, REG_BINARY)

Необработанные двоичные данные. Большинство сведений об аппаратных компонентах хранится в виде двоичных

данных и выводится в редакторе реестра в шестнадцатеричном формате.

DWORD (32-разрядное двоичное число, REG_DWORD).

Данные, представленные целым числом (4 байта, 32 бита). Многие параметры служб и драйверов устройств имеют этот

тип и отображаются в двоичном, шестнадцатеричном или десятичном форматах.

27

21.

Редактор реестраВ реестре можно увидеть 5 основных разделов:

HKEY_CLASSES_ROOT (HKCR) – (Part of HKLM) Содержит настройки для всех приложений, утилит и программ,

установленных в системе.

HKEY_CURRENT_USER (HKCU) – (Part of HKU) Содержит настройки пользовательского профиля для того

пользователя, который в данный момент залогинен.

HKEY_LOCAL_MACHINE (HKLM) – Содержит особенные настройки клиента, на котором установлена ОС.

HKEY_USERS (HKU) – Содержит настройки для всех пользовательских УЗ в системе.

HKEY_CURRENT_CONFIG (HKCC) - (Part of HKLM) Содержит настройки, которые были обнаружены в процессе

запуска системы.

28

22.

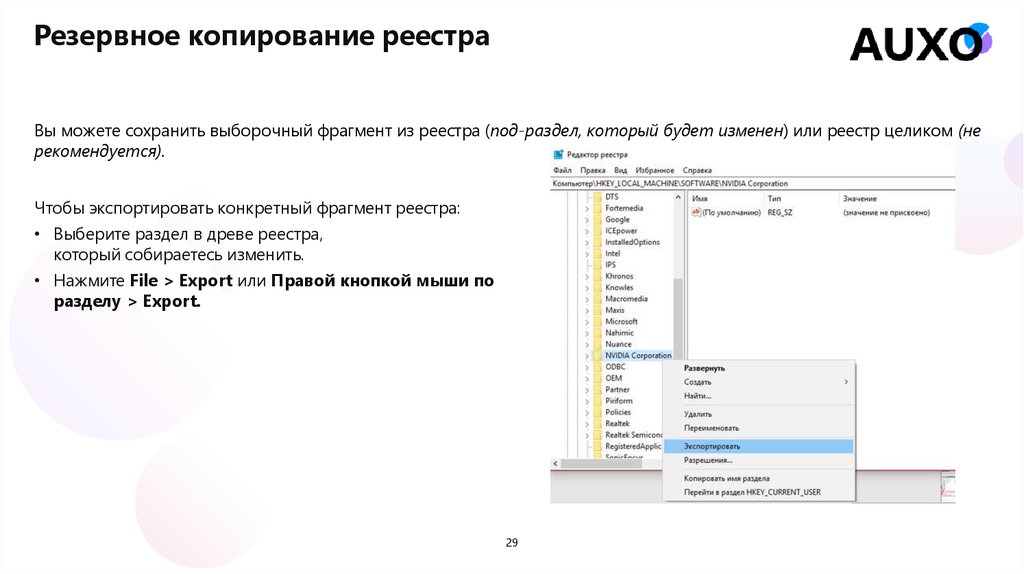

Резервное копирование реестраВы можете сохранить выборочный фрагмент из реестра (под-раздел, который будет изменен) или реестр целиком (не

рекомендуется).

Чтобы экспортировать конкретный фрагмент реестра:

• Выберите раздел в древе реестра,

который собираетесь изменить.

• Нажмите File > Export или Правой кнопкой мыши по

разделу > Export.

29

23.

Изменение\удаление разделов реестраИзменение:

• Запустите реестр из меню Пуск и создайте резервную копию раздела, который собираетесь редактировать.

• Выберите элемент, который собираетесь изменить.

• Нажмите ПКМ на изменяемый элемент и нажмите Modify. (или нажмите дважды ЛКМ)

• Внесите изменения в поле “Value data” и нажмите OK.

Удаление:

• Удалите элементы через ПКМ -> Delete или с помощью кнопки Delete.

30

24.

Поиск разделов в реестре• Выберите меню Edit и выберите опцию Find

• Введите в поисковую строку искомый материал

нажмите “Find Next”.

(Можно снять галочки с параметров функции Look at ,

если заранее известно в каком из элементов находится

искомый материал)

Примечание: редактор реестра показывает первый найденный результат поиска. Чтобы найти следующий – нажмите F3.

31

25.

5.Software. Средства

администрирования

26.

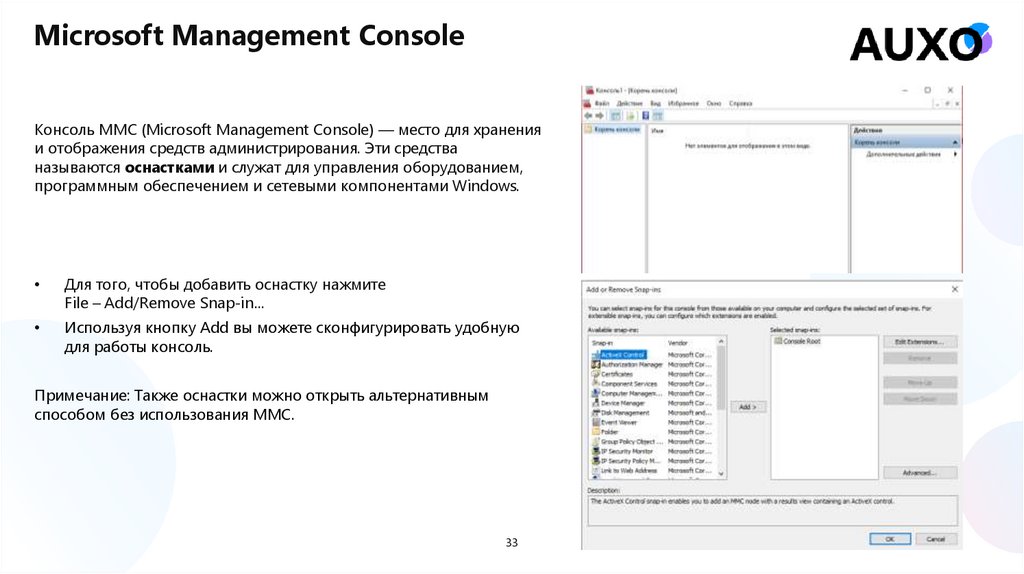

Microsoft Management ConsoleКонсоль MMC (Microsoft Management Console) — место для хранения

и отображения средств администрирования. Эти средства

называются оснастками и служат для управления оборудованием,

программным обеспечением и сетевыми компонентами Windows.

Для того, чтобы добавить оснастку нажмите

File – Add/Remove Snap-in…

Используя кнопку Add вы можете сконфигурировать удобную

для работы консоль.

Примечание: Также оснастки можно открыть альтернативным

способом без использования MMC.

33

27.

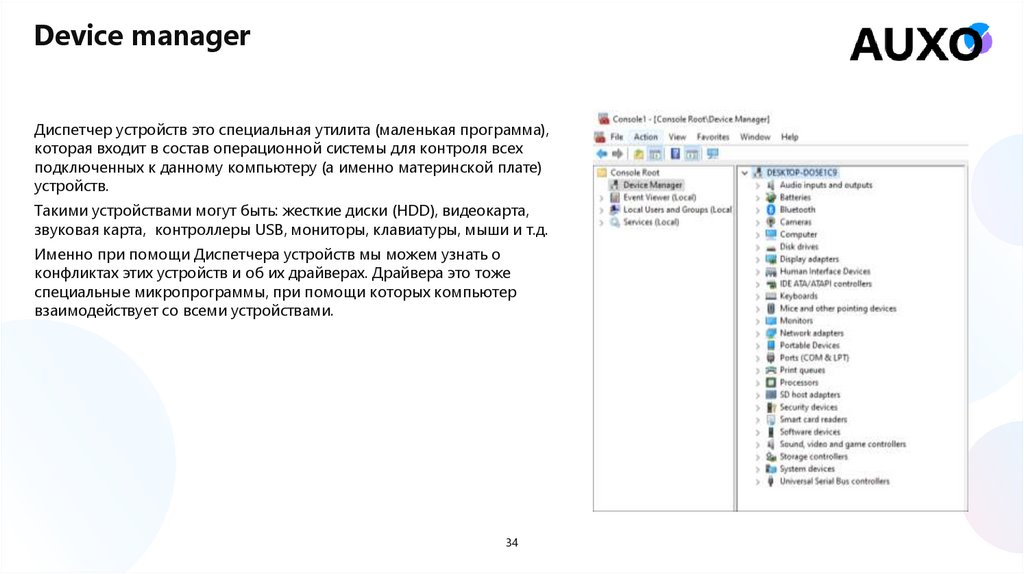

Device managerДиспетчер устройств это специальная утилита (маленькая программа),

которая входит в состав операционной системы для контроля всех

подключенных к данному компьютеру (а именно материнской плате)

устройств.

Такими устройствами могут быть: жесткие диски (HDD), видеокарта,

звуковая карта, контроллеры USB, мониторы, клавиатуры, мыши и т.д.

Именно при помощи Диспетчера устройств мы можем узнать о

конфликтах этих устройств и об их драйверах. Драйвера это тоже

специальные микропрограммы, при помощи которых компьютер

взаимодействует со всеми устройствами.

34

28.

Event ViewerНаиболее важные события в системе отслеживаются и

автоматически записываются в особый лог, который в Windows

называется Журналом событий.

Основным предназначением Журнала событий в Windows 7/10

является сбор данных, которые могут пригодиться при устранении

неисправностей в работе системы, программного обеспечения и

оборудования

Всего можно выделить четыре типа событий: критическое, ошибка,

предупреждение и сведения.

35

29.

ServicesВ операционных системах Windows всем управляют службы

(services). Это незаметно работающие программы, за счет

которых в ОС функционируют различные компоненты и

функции.

В диспетчере управления службами вы сможете запускать,

останавливать, отключать, откладывать запуск Служб

Windows 10.

36

30.

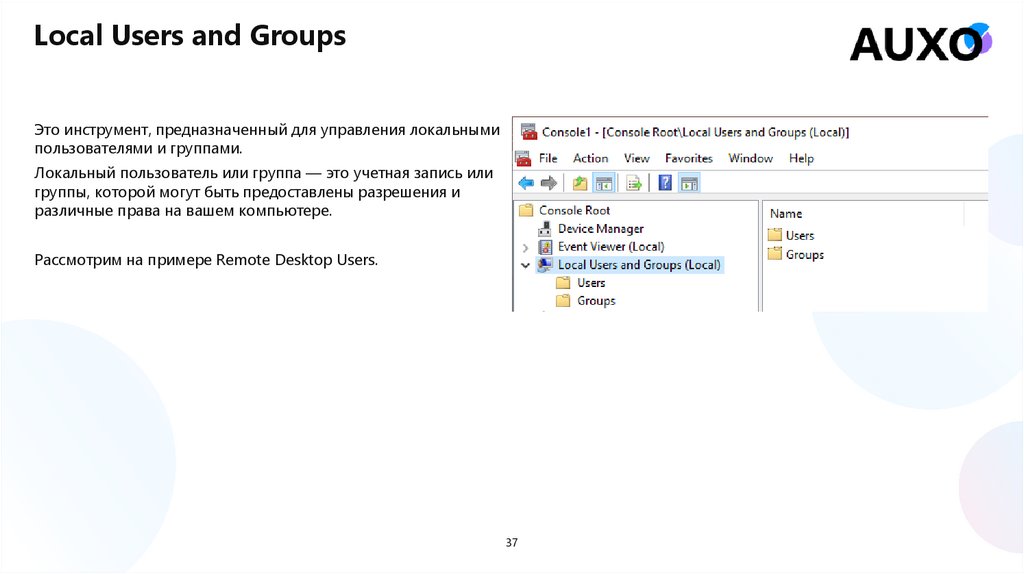

Local Users and GroupsЭто инструмент, предназначенный для управления локальными

пользователями и группами.

Локальный пользователь или группа — это учетная запись или

группы, которой могут быть предоставлены разрешения и

различные права на вашем компьютере.

Рассмотрим на примере Remote Desktop Users.

37

31.

Software. RemoteConnection Tool

6.

(RDP)

Средство для

удалённого доступа

32.

Remote Connection Tool (RDP)Средство для удалённого доступа

Многие версии Windows поставляются с предустановленным Средством для удалённого доступа, приложением которое

позволяет вам подключаться к другим компьютерам удалённо. Данное приложение состоит из 2х частей: 1 часть запущена на

вашем компьютере и вторая на ПК к которому вы подключаетесь.

Данное ПО включено в Win7,8,10 professional, business, и ultimate.

Удалённый рабочий стол позволяет вам использовать ПК также, будто вы сидите прямо напротив него. Это защищённый и

безопасный путь для получения доступа к другим компьютерам.

Для подключения к удаленному ПК, необходимо на ПК, к которому

хотим подключиться, добавить УЗ пользователя в группу Remote

Desktop Users.

Это можно сделать через mmc или через control panel ->

Administrative Tools -> Computer Management.

39

33.

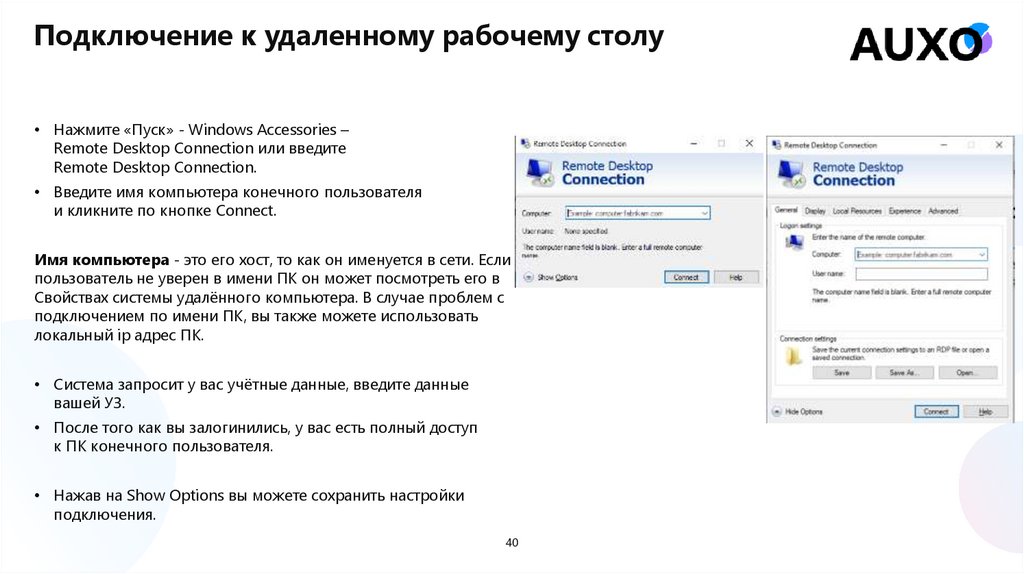

Подключение к удаленному рабочему столу• Нажмите «Пуск» - Windows Accessories –

Remote Desktop Connection или введите

Remote Desktop Connection.

• Введите имя компьютера конечного пользователя

и кликните по кнопке Connect.

Имя компьютера - это его хост, то как он именуется в сети. Если

пользователь не уверен в имени ПК он может посмотреть его в

Свойствах системы удалённого компьютера. В случае проблем с

подключением по имени ПК, вы также можете использовать

локальный ip адрес ПК.

• Система запросит у вас учётные данные, введите данные

вашей УЗ.

• После того как вы залогинились, у вас есть полный доступ

к ПК конечного пользователя.

• Нажав на Show Options вы можете сохранить настройки

подключения.

40

34.

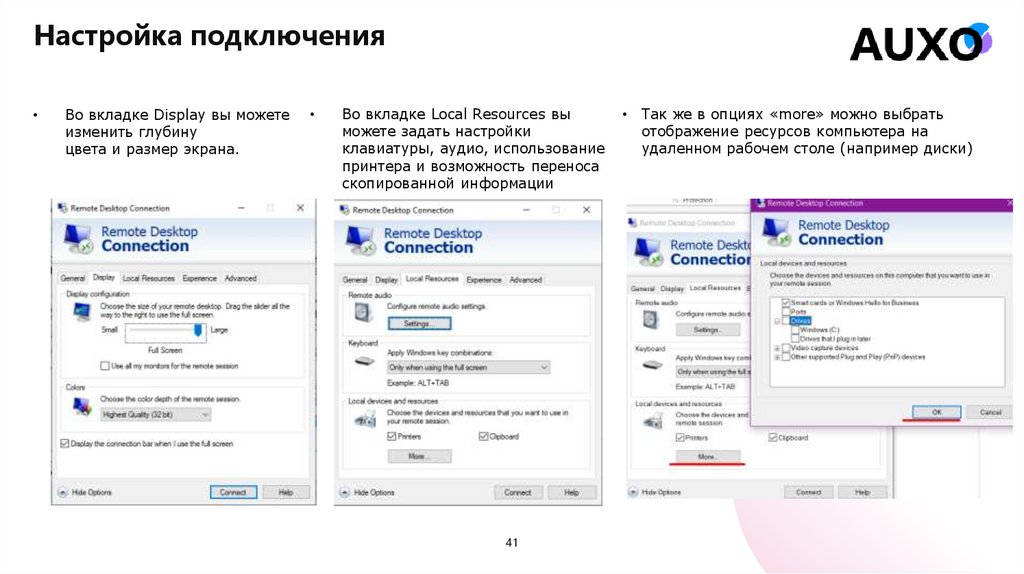

Настройка подключенияВо вкладке Display вы можете

изменить глубину

цвета и размер экрана.

Во вкладке Local Resources вы

можете задать настройки

клавиатуры, аудио, использование

принтера и возможность переноса

скопированной информации

41

Так же в опциях «more» можно выбрать

отображение ресурсов компьютера на

удаленном рабочем столе (например диски)

35.

Software. Прочие7.

компоненты

36.

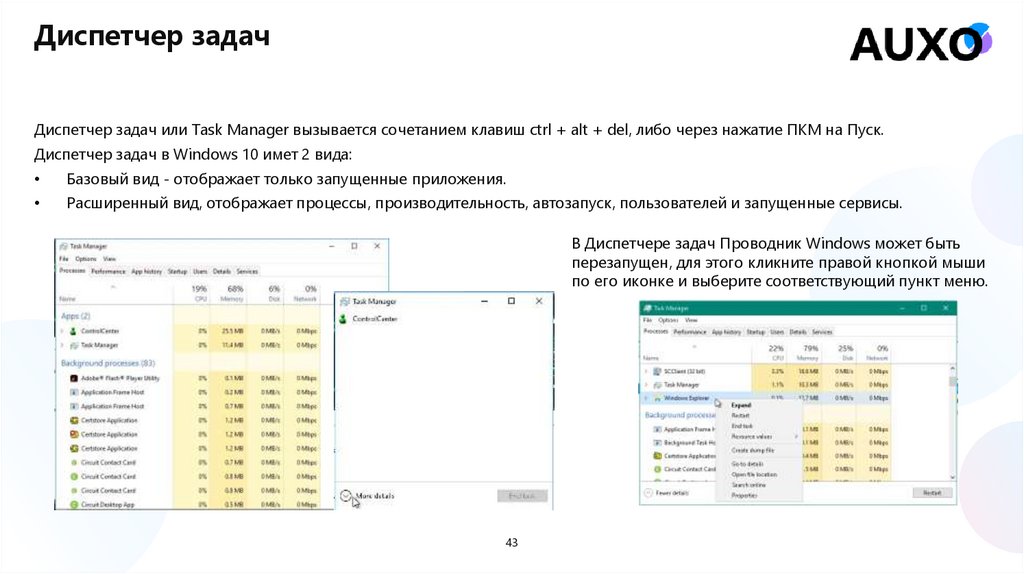

Диспетчер задачДиспетчер задач или Task Manager вызывается сочетанием клавиш ctrl + alt + del, либо через нажатие ПКМ на Пуск.

Диспетчер задач в Windows 10 имет 2 вида:

Базовый вид - отображает только запущенные приложения.

Расширенный вид, отображает процессы, производительность, автозапуск, пользователей и запущенные сервисы.

В Диспетчере задач Проводник Windows может быть

перезапущен, для этого кликните правой кнопкой мыши

по его иконке и выберите соответствующий пункт меню.

43

37.

Служба и процессыСлужба – это процесс, который работает в фоновом режиме и не взаимодействует с рабочим столом.

Процесс заключается в том, что он проявляется в приложении, с которым вы напрямую взаимодействуете.

У приложения может быть несколько процессов, работающих одновременно.

44

38.

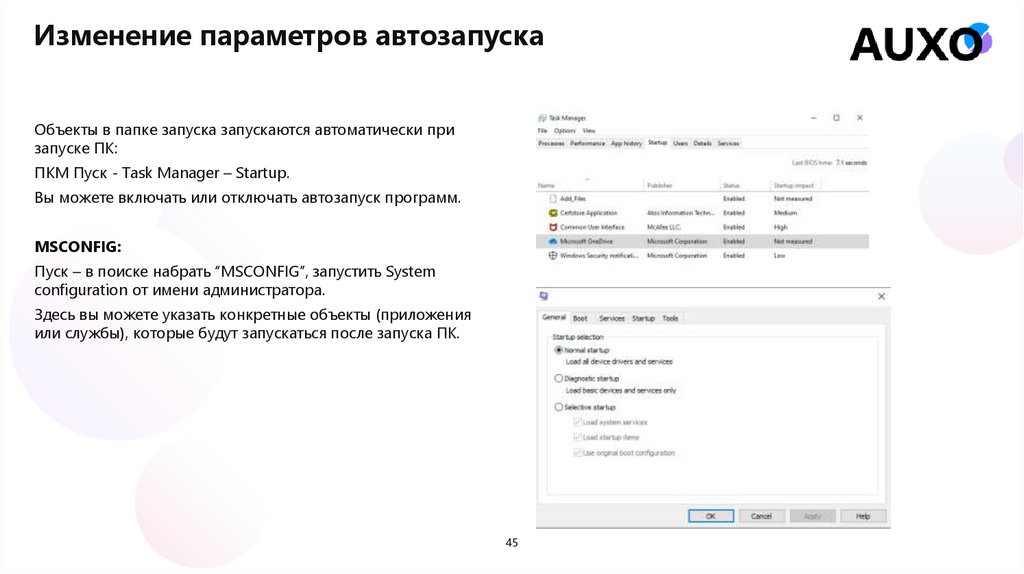

Изменение параметров автозапускаОбъекты в папке запуска запускаются автоматически при

запуске ПК:

ПКМ Пуск - Task Manager – Startup.

Вы можете включать или отключать автозапуск программ.

MSCONFIG:

Пуск – в поиске набрать “MSCONFIG”, запустить System

configuration от имени администратора.

Здесь вы можете указать конкретные объекты (приложения

или службы), которые будут запускаться после запуска ПК.

45

39.

Командная строкаКомандная строка — это специальная программа,

обеспечивающая связь пользователя напрямую с операционной

системой.

Запуск:

• Пуск – Windows system – Command prompt

• Пуск – Ввести cmd

Некоторые команды:

• HostName - имя устройства

• query session - активные сессии УЗ

• Logoff X - где X это ID сессии УЗ, команда выхода из УЗ

• shutdown –r –f –t 0

shutdown /r - выполнить перезагрузку локального компьютера.

По умолчанию, перезагрузка выполнится через 30 секунд.

f - принудительное закрытие запущенных приложений без

предупреждения пользователей.

t X – Задание задержки в x секунд перед завершением работы

компьютера. Допустимый диапазон: 0-315360000 (10 лет);

значение по умолчанию: 30 секунд.

46

40.

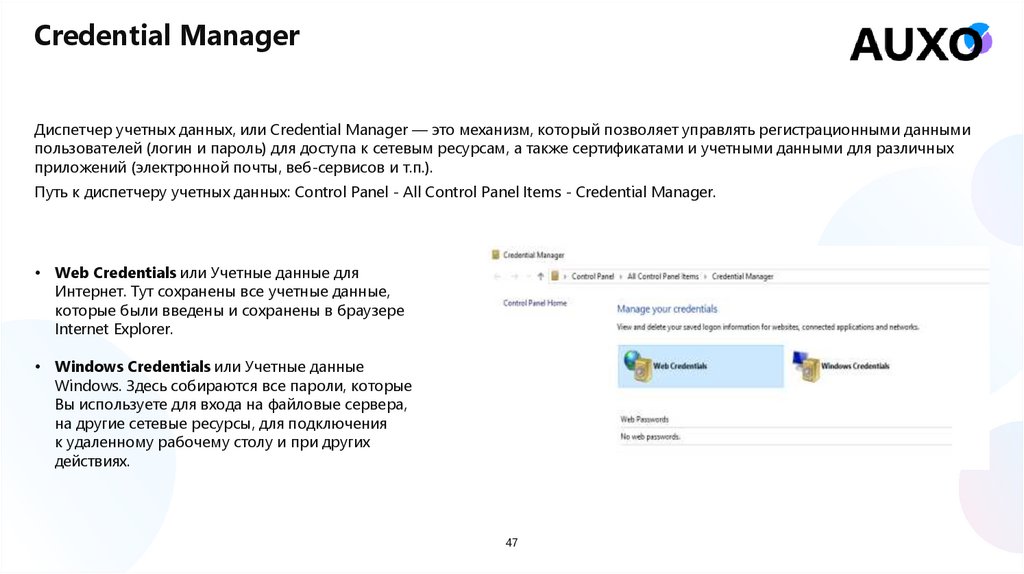

Credential ManagerДиспетчер учетных данных, или Credential Manager — это механизм, который позволяет управлять регистрационными данными

пользователей (логин и пароль) для доступа к сетевым ресурсам, а также сертификатами и учетными данными для различных

приложений (электронной почты, веб-сервисов и т.п.).

Путь к диспетчеру учетных данных: Control Panel - All Control Panel Items - Credential Manager.

• Web Credentials или Учетные данные для

Интернет. Тут сохранены все учетные данные,

которые были введены и сохранены в браузере

Internet Explorer.

• Windows Credentials или Учетные данные

Windows. Здесь собираются все пароли, которые

Вы используете для входа на файловые сервера,

на другие сетевые ресурсы, для подключения

к удаленному рабочему столу и при других

действиях.

47

41.

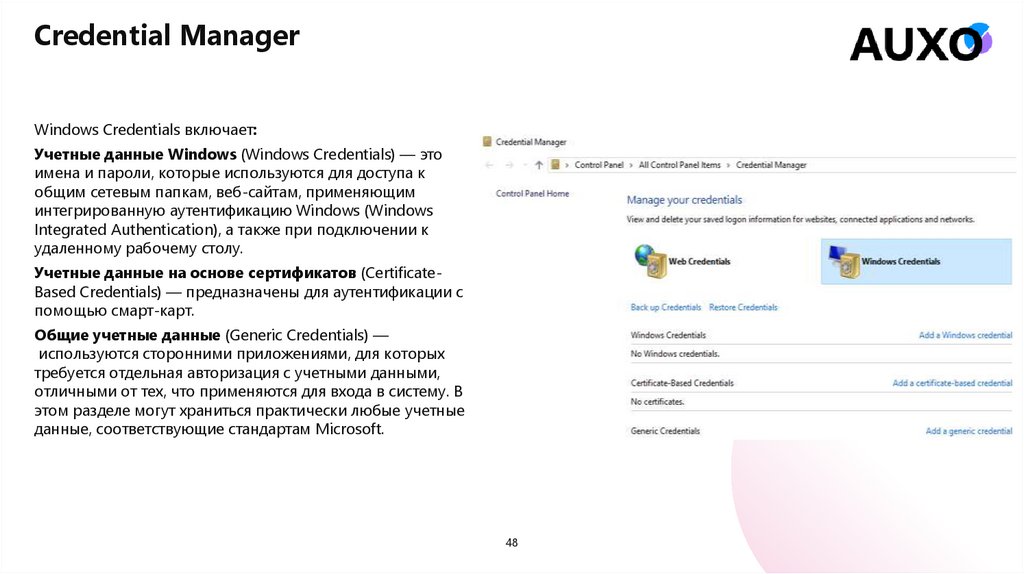

Credential ManagerWindows Credentials включает:

Учетные данные Windows (Windows Credentials) — это

имена и пароли, которые используются для доступа к

общим сетевым папкам, веб-сайтам, применяющим

интегрированную аутентификацию Windows (Windows

Integrated Authentication), а также при подключении к

удаленному рабочему столу.

Учетные данные на основе сертификатов (CertificateBased Credentials) — предназначены для аутентификации с

помощью смарт-карт.

Общие учетные данные (Generic Credentials) —

используются сторонними приложениями, для которых

требуется отдельная авторизация с учетными данными,

отличными от тех, что применяются для входа в систему. В

этом разделе могут храниться практически любые учетные

данные, соответствующие стандартам Microsoft.

48

42.

Credential ManagerУчетные данные можно не только сохранять в процессе

подключения, но и вводить прямо в диспетчере. Для этого

надо выбрать раздел и нажать на ссылку «Добавить

учетные данные».

Нажав на стрелочку вниз напротив записи учетных данных,

можно удалить пароль или изменить его.

49

43.

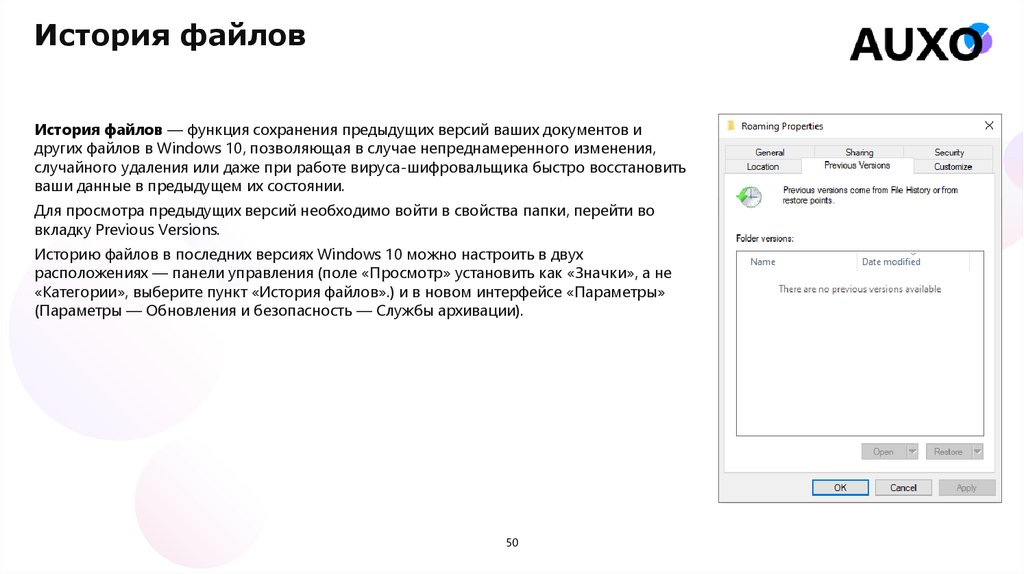

История файловИстория файлов — функция сохранения предыдущих версий ваших документов и

других файлов в Windows 10, позволяющая в случае непреднамеренного изменения,

случайного удаления или даже при работе вируса-шифровальщика быстро восстановить

ваши данные в предыдущем их состоянии.

Для просмотра предыдущих версий необходимо войти в свойства папки, перейти во

вкладку Previous Versions.

Историю файлов в последних версиях Windows 10 можно настроить в двух

расположениях — панели управления (поле «Просмотр» установить как «Значки», а не

«Категории», выберите пункт «История файлов».) и в новом интерфейсе «Параметры»

(Параметры — Обновления и безопасность — Службы архивации).

50

44.

Папка AppDataПапка Application Data или AppData — это по умолчанию скрытая системная папка, в которой располагаются все данные о

зарегистрированных пользователях и установленных программных продуктах. В ней содержатся рабочие файлы установленного

в систему программного обеспечения, а именно временные файлы, конфигурационные файлы, сохранённые сеансы, логи

приложений и другие.

Расположена по пути: C:\Users\(user name)\AppData

• «Local» — хранит временные файлы и локальные данные программ, специфичные для конкретного пользователя, без

возможности перенести данные с профилем пользователя на другой ПК;

• «LocalLow» — папка включает в себя низкоуровневые системы доступа, например, временные файлы вашего браузера при

работе в защищенном режиме;

• «Roaming» — хранит конфигурационные и пользовательские данные, которые могут перемещаться с профилем пользователя с

компьютера на компьютер, например, закладки браузера.

51

45.

Snipping Tool and Snip & SketchSnipping tool - утилита для снимков экрана, встроенная в Windows версии Vista и более поздних. С её помощью можно делать

снимки любого открытого окна, а также прямоугольные снимки, вплоть до целого экрана.

Приложение выглядит так:

При выборе секции «Новый снимок» весь наш снимок мутнеет, позволяя нам выбрать желаемую область. После, эта область

появится в окне самого приложения как снимок.

Snip & Sketch – утилита для снимков экрана, встроенная в Windows 10

win + shift + s - быстрый доступ к созданию скриншота экрана \ области экрана

52

46.

Создание ярлыковЯрлык в компьютере – это иконка (значок)

который запускает программу, открывает

папку или загружает документ в

соответствующую программу для его

обработки. Ярлык является указателем на

тот файл, который вы хотите открыть.

Способы создать ярлык:

• ПКМ на рабочий стол – New – Shortcut (в

wizard’е ввести путь к файлу).

• ПКМ на программе – Send to – Desktop.

53

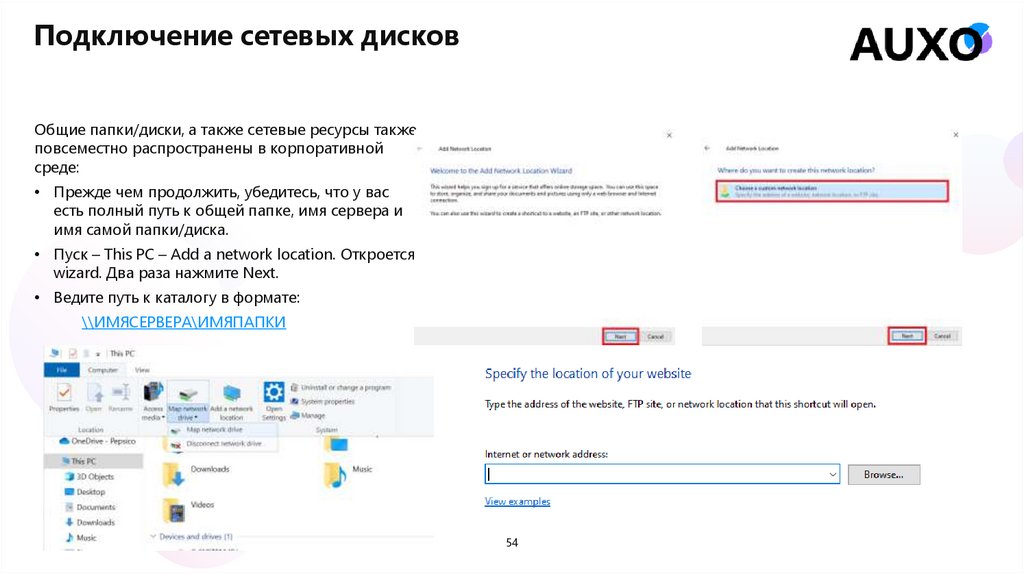

47.

Подключение сетевых дисковОбщие папки/диски, а также сетевые ресурсы также

повсеместно распространены в корпоративной

среде:

• Прежде чем продолжить, убедитесь, что у вас

есть полный путь к общей папке, имя сервера и

имя самой папки/диска.

• Пуск – This PC – Add a network location. Откроется

wizard. Два раза нажмите Next.

• Ведите путь к каталогу в формате:

\\ИМЯСЕРВЕРА\ИМЯПАПКИ

54

48.

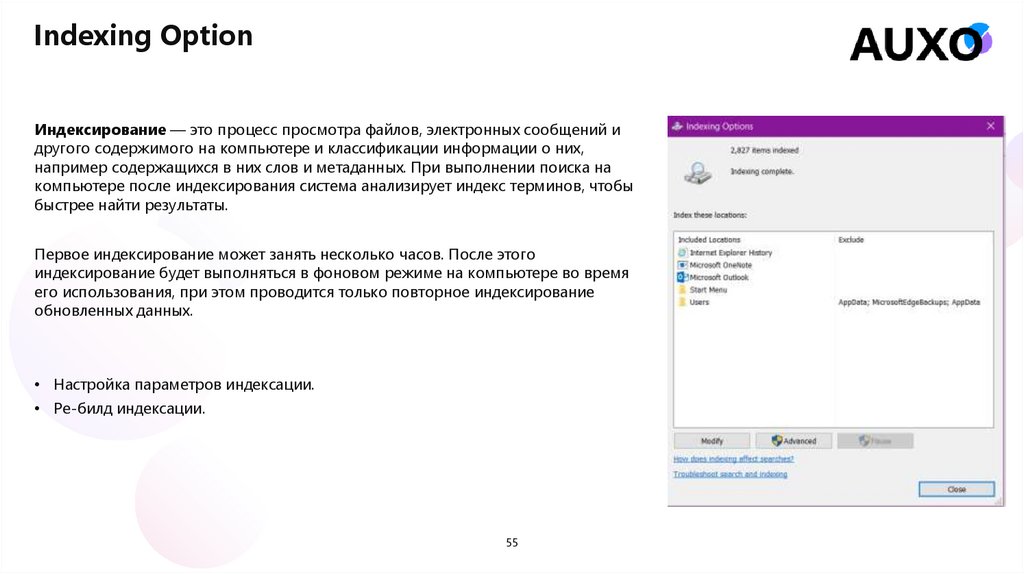

Indexing OptionИндексирование — это процесс просмотра файлов, электронных сообщений и

другого содержимого на компьютере и классификации информации о них,

например содержащихся в них слов и метаданных. При выполнении поиска на

компьютере после индексирования система анализирует индекс терминов, чтобы

быстрее найти результаты.

Первое индексирование может занять несколько часов. После этого

индексирование будет выполняться в фоновом режиме на компьютере во время

его использования, при этом проводится только повторное индексирование

обновленных данных.

• Настройка параметров индексации.

• Ре-билд индексации.

55

49.

Network. Active Directory2023

50.

Оглавление.Network

• Стек протоколов TCP/IP

• IP адресация

• DNS (DNS серверы)

Команды для диагностики сети

• Команда Ipconfig

• Команда Ping

• Команда Tracert

• Команда Nslookup

• TCP и UDP протоколы

Active Directory

• Введение

• Основные принципы работы AD

• Групповые политики

• Учетная запись пользователя

Браузер

• Кэш браузера

• Cookie (куки)

• HTTP и HTTPS протоколы

• POP3, IMAP и SMTP протоколы

• Proxy

• VPN

• Switch, Router, Точка доступа

• DHCP

• Примеры корпоративных сетей

57

51.

1.Network

52.

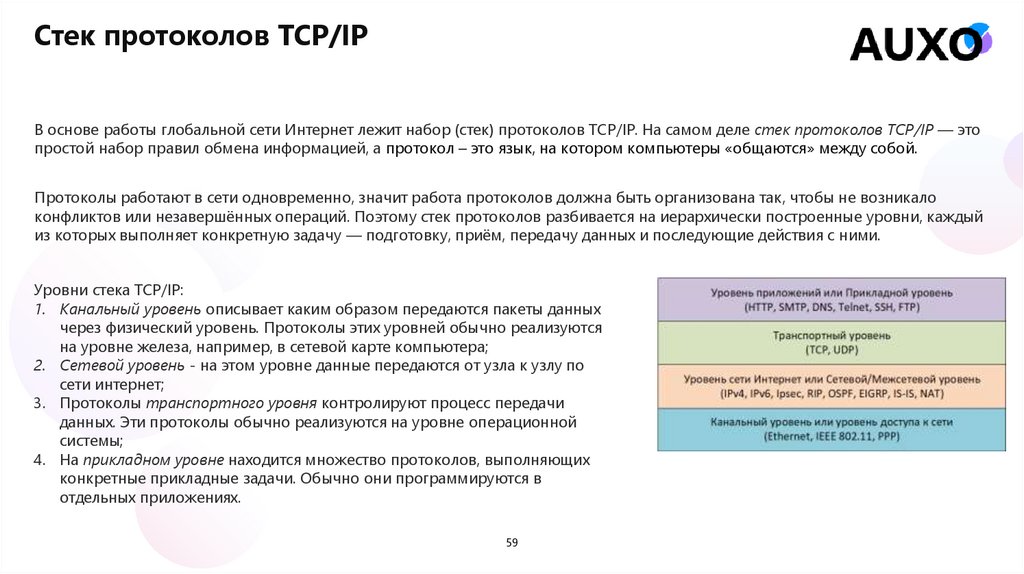

Стек протоколов TCP/IPВ основе работы глобальной сети Интернет лежит набор (стек) протоколов TCP/IP. На самом деле стек протоколов TCP/IP — это

простой набор правил обмена информацией, а протокол – это язык, на котором компьютеры «общаются» между собой.

Протоколы работают в сети одновременно, значит работа протоколов должна быть организована так, чтобы не возникало

конфликтов или незавершённых операций. Поэтому стек протоколов разбивается на иерархически построенные уровни, каждый

из которых выполняет конкретную задачу — подготовку, приём, передачу данных и последующие действия с ними.

Уровни стека TCP/IP:

1. Канальный уровень описывает каким образом передаются пакеты данных

через физический уровень. Протоколы этих уровней обычно реализуются

на уровне железа, например, в сетевой карте компьютера;

2. Сетевой уровень - на этом уровне данные передаются от узла к узлу по

сети интернет;

3. Протоколы транспортного уровня контролируют процесс передачи

данных. Эти протоколы обычно реализуются на уровне операционной

системы;

4. На прикладном уровне находится множество протоколов, выполняющих

конкретные прикладные задачи. Обычно они программируются в

отдельных приложениях.

59

53.

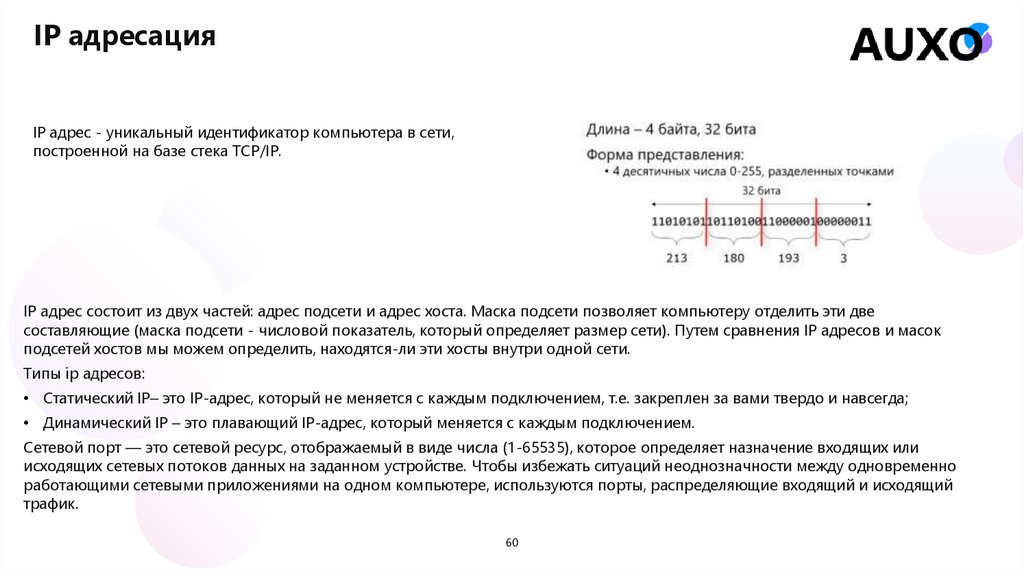

IP адресацияIP адрес - уникальный идентификатор компьютера в сети,

построенной на базе стека TCP/IP.

IP адрес состоит из двух частей: адрес подсети и адрес хоста. Маска подсети позволяет компьютеру отделить эти две

составляющие (маска подсети - числовой показатель, который определяет размер сети). Путем сравнения IP адресов и масок

подсетей хостов мы можем определить, находятся-ли эти хосты внутри одной сети.

Типы ip адресов:

• Статический IP– это IP-адрес, который не меняется с каждым подключением, т.е. закреплен за вами твердо и навсегда;

• Динамический IP – это плавающий IP-адрес, который меняется с каждым подключением.

Сетевой порт — это сетевой ресурс, отображаемый в виде числа (1-65535), которое определяет назначение входящих или

исходящих сетевых потоков данных на заданном устройстве. Чтобы избежать ситуаций неоднозначности между одновременно

работающими сетевыми приложениями на одном компьютере, используются порты, распределяющие входящий и исходящий

трафик.

60

54.

DNS (DNS серверы)Аббревиатура DNS расшифровуется как domain name system, система доменных имен. Доменные имена - это пригодные для

человеческого понимания адреса сайтов, которые мы используем каждый день. Например, доменное имя Google - google.com.

Если вам нужно открыть сайт Google, вы просто вводите строку google.com в адресную строку своего браузера. С другой

стороны, ваш компьютер не понимает где находится “google.com”. Для соединения компьютеров и серверов в Интернет и других

сетях используют IP адреса (“Internet protocol” адреса). Google.com расположен по адресу 173.194.39.78 в Интернет. Если вы

введете этот адрес в адресной строке вашего браузера, вы также попадете на сайт Google.

Серверы доменных имен отвечают за определение соответствия между IP адресом (173.194.39.78) и доменным именем сервера

(google.com). Когда вы вводите в строке адреса своего браузера google.com, ваш компьютер соединяется с основным для него

DNS сервером и узнает у него, какой IP адрес соответствует доменному имени google.com. После выяснения IP адреса, ваш

компьютер подключается к серверу и отображает сайт “google.com”. В вашем браузере подключение к 173.194.39.78

осуществляется прозрачно без участия пользователя.

Серверу распознавания

имен (DNS-сервер)

соответствует порт 53.

61

55.

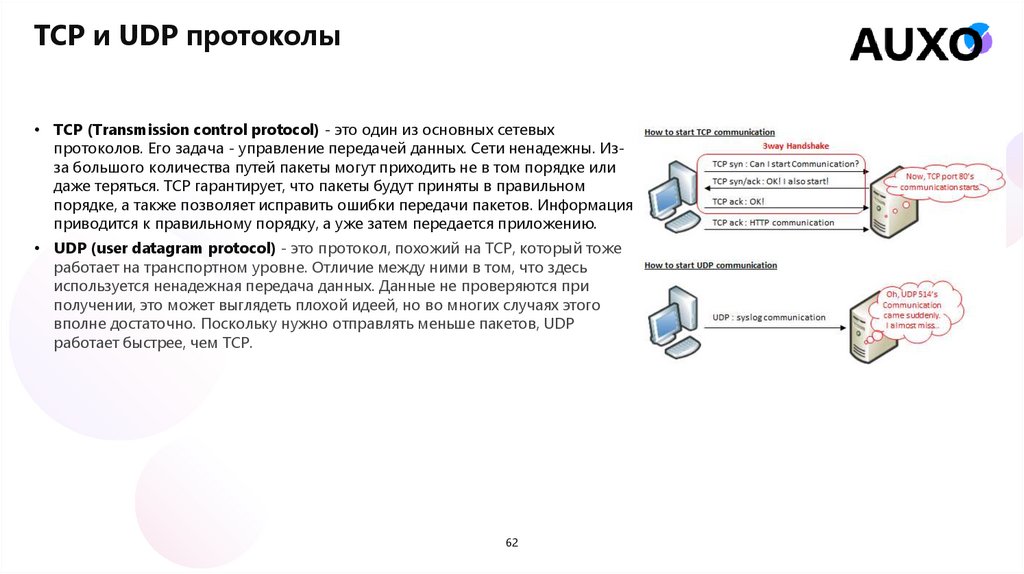

TCP и UDP протоколы• TCP (Transmission control protocol) - это один из основных сетевых

протоколов. Его задача - управление передачей данных. Сети ненадежны. Изза большого количества путей пакеты могут приходить не в том порядке или

даже теряться. TCP гарантирует, что пакеты будут приняты в правильном

порядке, а также позволяет исправить ошибки передачи пакетов. Информация

приводится к правильному порядку, а уже затем передается приложению.

• UDP (user datagram protocol) - это протокол, похожий на TCP, который тоже

работает на транспортном уровне. Отличие между ними в том, что здесь

используется ненадежная передача данных. Данные не проверяются при

получении, это может выглядеть плохой идеей, но во многих случаях этого

вполне достаточно. Поскольку нужно отправлять меньше пакетов, UDP

работает быстрее, чем TCP.

62

56.

HTTP и HTTPS протоколыHTTP (от англ. HyperText Transfer Protocol — протокол передачи гипертекста) — это прикладной протокол

передачи данных в сети. На текущий момент используется для получения информации с веб-сайтов.

Протокол HTTP основан на использовании технологии «клиент-сервер»: клиент, отправляющий запрос,

является инициатором соединения; сервер, получающий запрос, выполняет его и отправляет клиенту

результат.

HTTPS (от англ. HyperText Transfer Protocol Secure — безопасный протокол передачи гипертекста) — это

расширение протокола HTTP, поддерживающее шифрование посредством криптографических протоколов

SSL и TLS.

Заметим, что:

• HTTPS не является отдельным протоколом передачи данных, а представляет собой расширение протокола

HTTP с надстройкой шифрования;

• передаваемые по протоколу HTTP данные не защищены, HTTPS обеспечивает конфиденциальность

информации путем ее шифрования;

• HTTP использует порт 80, HTTPS — порт 443.

Чтобы сайт стал работать по протоколу безопасного соединения HТТPS, нужен SSL-сертификат. Это

виртуальный документ, который содержит данные об организации, её владельце и подтверждает их

существование. SSL-соединение позволяет узнать сервер и подтвердить безопасность сайта.

63

57.

POP3, IMAP и SMTP протоколы• POP3, IMAP и SMTP - протоколы для работы с электронной почтой. POP3 и IMAP

отвечают за получение почты с удаленного сервера на почтовый клиент.

Основной задачей SMTP является отправка сообщений.

• При использовании POP3 ваш локальный почтовый клиент будет иметь доступ к

удаленному серверу и загружать письма на локальный компьютер. Как правило,

электронные письма удаляются с удаленного сервера, что может причинить

много неприятностей, если вы хотите получить доступ к электронной почте с

нескольких устройств.

• При использовании протокола IMAP письма хранятся на удаленном сервере, так

что вы можете использовать несколько устройств, чтобы получить доступ к ним

одновременно из разных мест.

Порты SMTP:

• Порт 25 — порт без

шифрования;

• Порт 465 — порт SSL/TLS, также

известный как SMTPS.

Порты IMAP:

• Порт 143 — порт без шифрования;

• Порт 993 — порт SSL/TLS, также

известный как IMAPS.

64

Порты POP3:

• Порт 110 — порт без

шифрования;

• Порт 995 — порт SSL/TLS, также

известный как POP3S.

58.

ProxyПрокси можно рассматривать как систему, которая перенаправляет вашу активность в браузере. Обычно, когда вы открываете

сайт, например, с домашнего ПК, провайдер обрабатывает запрос на доступ к этому сайту, соединяя вас с этой платформой. Если

ваш интернет-трафик следует по данному маршруту, то провайдер раскрывает ваш реальный IP-адрес, а это значит, что все

посещенные вами сайты получают информацию о вашем реальном IP и местонахождении.

При использовании Прокси, этот маршрут изменяется. Ваш трафик перенаправляется: запрос на получение доступа к сайту

отправляется с вашего устройства провайдеру, который направляет его на прокси-сервер. Затем уже прокси-сервер посылает

запрос на доступ к сайту, а это значит, что в итоге сайт будет видеть IP-адрес и местоположение прокси-сервера, а не ваши.

Чаще всего прокси-серверы применяются для следующих целей:

• ограничение доступа из локальной сети к внешней: например, можно запрещать доступ к определённым веб-сайтам,

ограничивать использование интернета каким-то локальным пользователям, устанавливать квоты на трафик или полосу

пропускания, фильтровать рекламу и вирусы;

• сжатие данных: прокси-сервер загружает информацию из Интернета и передаёт информацию конечному пользователю в

сжатом виде для экономии внешнего сетевого трафика клиента или внутреннего — организации, в которой установлен

прокси-сервер;

• защита локальной сети от внешнего доступа: например, можно настроить прокси-сервер так, что локальные компьютеры будут

обращаться к внешним ресурсам только через него, а внешние компьютеры не смогут обращаться к локальным вообще (они

«видят» только прокси-сервер);

65

59.

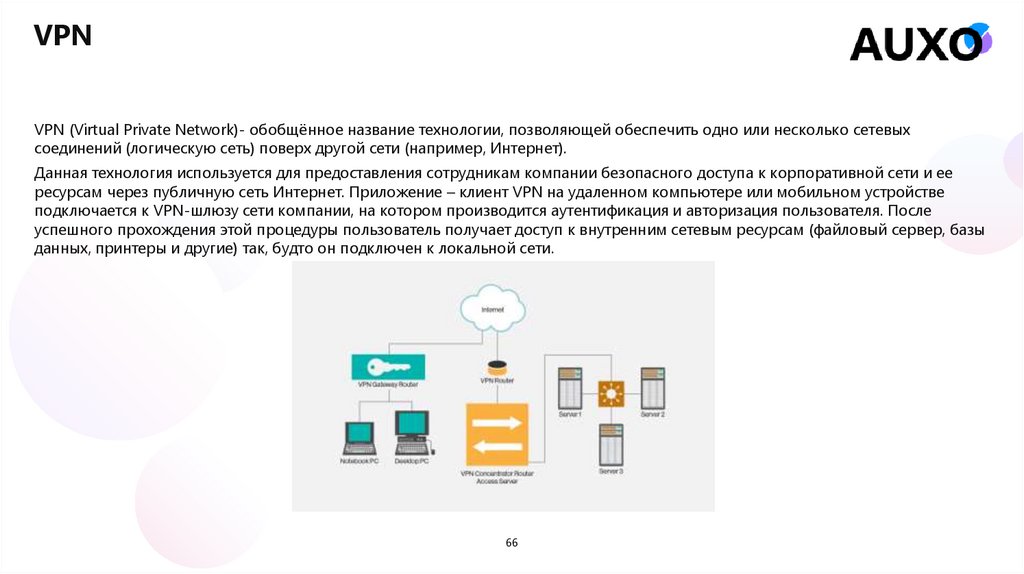

VPNVPN (Virtual Private Network)- обобщённое название технологии, позволяющей обеспечить одно или несколько сетевых

соединений (логическую сеть) поверх другой сети (например, Интернет).

Данная технология используется для предоставления сотрудникам компании безопасного доступа к корпоративной сети и ее

ресурсам через публичную сеть Интернет. Приложение – клиент VPN на удаленном компьютере или мобильном устройстве

подключается к VPN-шлюзу сети компании, на котором производится аутентификация и авторизация пользователя. После

успешного прохождения этой процедуры пользователь получает доступ к внутренним сетевым ресурсам (файловый сервер, базы

данных, принтеры и другие) так, будто он подключен к локальной сети.

66

60.

Switch, Router, Точка доступаСвитч — сетевой коммутатор,

Точки доступов — это устройство,

Роутер, или маршрутизатор, выполняет

обеспечивающий взаимодействие

которое принимает входящий

ту же задачу - объединяет

напрямую нескольких компьютеров в

интернет-трафик по кабелю и раздает

несколько компьютеров в одну сеть,

одном сегменте локальной сети

по беспроводному соединению.

у него так же есть порты для

посредством преимущественно

подключения устройств, но кроме

интерфейса Ethernet.

того он еще и обеспечивает доступ

в интернет.

Основное отличие роутера от свитча связано с функциональностью. Роутер самостоятельно определяет IPадреса, анализирует данные пакета, а свитч работает только с МАС-адресами. Устройства работают на разных уровнях:

Свитчи осуществляют "физическую" коммутацию, но не обеспечивают полноценную работу в сети, а роутер помимо физической

коммутации обеспечивает доп. сервисы, такие как dhcp, dns, vpn. Также в роутерах чаще всего ограниченное количество портов.

67

61.

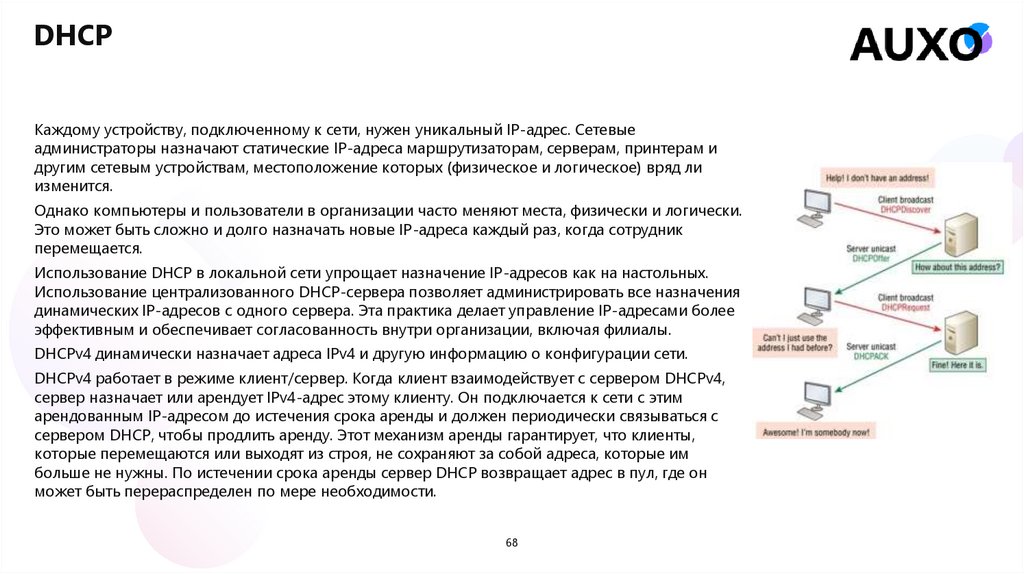

DHCPКаждому устройству, подключенному к сети, нужен уникальный IP-адрес. Сетевые

администраторы назначают статические IP-адреса маршрутизаторам, серверам, принтерам и

другим сетевым устройствам, местоположение которых (физическое и логическое) вряд ли

изменится.

Однако компьютеры и пользователи в организации часто меняют места, физически и логически.

Это может быть сложно и долго назначать новые IP-адреса каждый раз, когда сотрудник

перемещается.

Использование DHCP в локальной сети упрощает назначение IP-адресов как на настольных.

Использование централизованного DHCP-сервера позволяет администрировать все назначения

динамических IP-адресов с одного сервера. Эта практика делает управление IP-адресами более

эффективным и обеспечивает согласованность внутри организации, включая филиалы.

DHCPv4 динамически назначает адреса IPv4 и другую информацию о конфигурации сети.

DHCPv4 работает в режиме клиент/сервер. Когда клиент взаимодействует с сервером DHCPv4,

сервер назначает или арендует IPv4-адрес этому клиенту. Он подключается к сети с этим

арендованным IP-адресом до истечения срока аренды и должен периодически связываться с

сервером DHCP, чтобы продлить аренду. Этот механизм аренды гарантирует, что клиенты,

которые перемещаются или выходят из строя, не сохраняют за собой адреса, которые им

больше не нужны. По истечении срока аренды сервер DHCP возвращает адрес в пул, где он

может быть перераспределен по мере необходимости.

68

62.

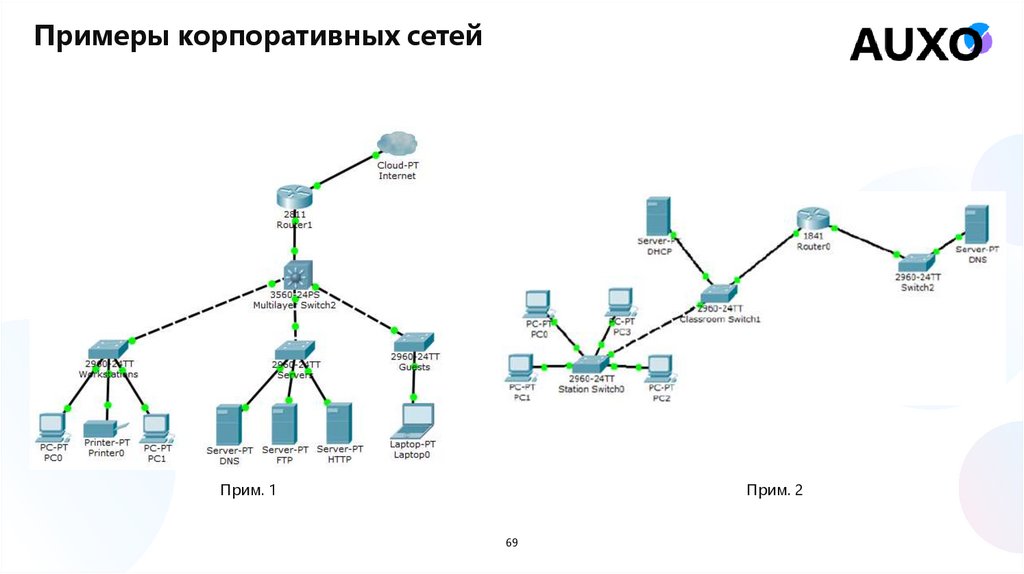

Примеры корпоративных сетейПрим. 1

Прим. 2

69

63.

Команды для диагностики сети64.

Команда ipconfigКоманда IPConfig предназначена для вывода информации о настройке

IP протокола.

Эта команда наиболее часто используется для отладки сетей в Windows. И дело

не только в объёме информации, которую она предоставляет, но и в том, что она

комбинируется с несколькими ключами для выполнения определённых команд.

При вводе без ключей IPCONFIG отражает все сетевые адаптеры на вашем

компьютере, а также то, как они работают.

• /all - Вывод подробных сведений для всех адаптеров;

• /release – Отправка сообщения DHCP-серверу для освобождения текущей

конфигурации DHCP и сброса параметров IP-адреса для всех адаптеров (если

не указан конкретный);

• /renew - Обновление конфигурации DHCP для всех адаптеров (если не указан

конкретный);

• /flushdns - Очистка и сбрасывание содержимого кэша DNS-клиента.

71

65.

Команда PingPING означает Packet InterNet Groper. Утилита или программа для определения того, доступен ли конкретный IPадрес/хост/сервер из вашей сети. Утилита Ping обычно используется для проверки сетевых ошибок и диагностики этой проблемы.

Механизм работы прост, он отправляет пакет на указанный IP-адрес/хост/адрес сервера, ожидает ответа от этого хоста и

измеряет время ответа.

Маленький пинг, или низкая латентность означает более отзывчивое соединение, особенно в приложениях, где время — это все

(например, онлайн-игры). Обычно пинг измеряется в миллисекундах (мс). Более высокая латентность означает, что у вас есть

определенные проблемы с вашей сетью. Хотя эта задержка сильно варьируется в зависимости от маршрутизации и вашего

местоположения.

TTL определяет максимальное количество хопов (hop, то есть прыжок,

участок между маршрутизаторами), которые пакет может пройти.

Наличие этого параметра не позволяет пакету бесконечно ходить по

сети.

Некоторые полезные ключи:

-n count - число посылаемых запросов;

-i TTL - задание срока жизни пакета;

-t - непрерывная отправка пакетов;

-l – изменение размера пакета.

72

66.

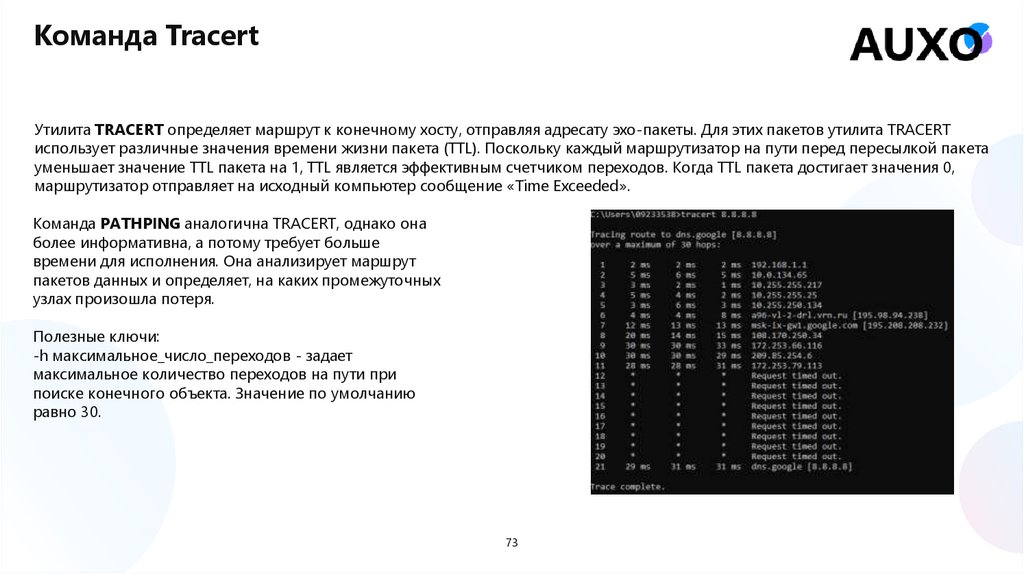

Команда TracertУтилита TRACERT определяет маршрут к конечному хосту, отправляя адресату эхо-пакеты. Для этих пакетов утилита TRACERT

использует различные значения времени жизни пакета (TTL). Поскольку каждый маршрутизатор на пути перед пересылкой пакета

уменьшает значение TTL пакета на 1, TTL является эффективным счетчиком переходов. Когда TTL пакета достигает значения 0,

маршрутизатор отправляет на исходный компьютер сообщение «Time Exceeded».

Команда PATHPING аналогична TRACERT, однако она

более информативна, а потому требует больше

времени для исполнения. Она анализирует маршрут

пакетов данных и определяет, на каких промежуточных

узлах произошла потеря.

Полезные ключи:

-h максимальное_число_переходов - задает

максимальное количество переходов на пути при

поиске конечного объекта. Значение по умолчанию

равно 30.

73

67.

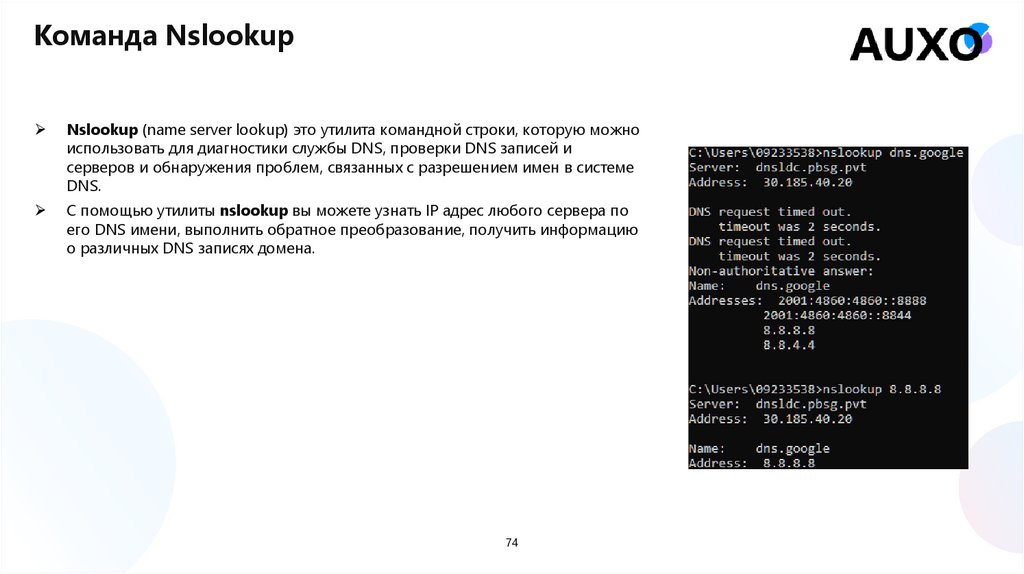

Команда NslookupNslookup (name server lookup) это утилита командной строки, которую можно

использовать для диагностики службы DNS, проверки DNS записей и

серверов и обнаружения проблем, связанных с разрешением имен в системе

DNS.

С помощью утилиты nslookup вы можете узнать IP адрес любого сервера по

его DNS имени, выполнить обратное преобразование, получить информацию

о различных DNS записях домена.

74

68.

2.Active Directory

69.

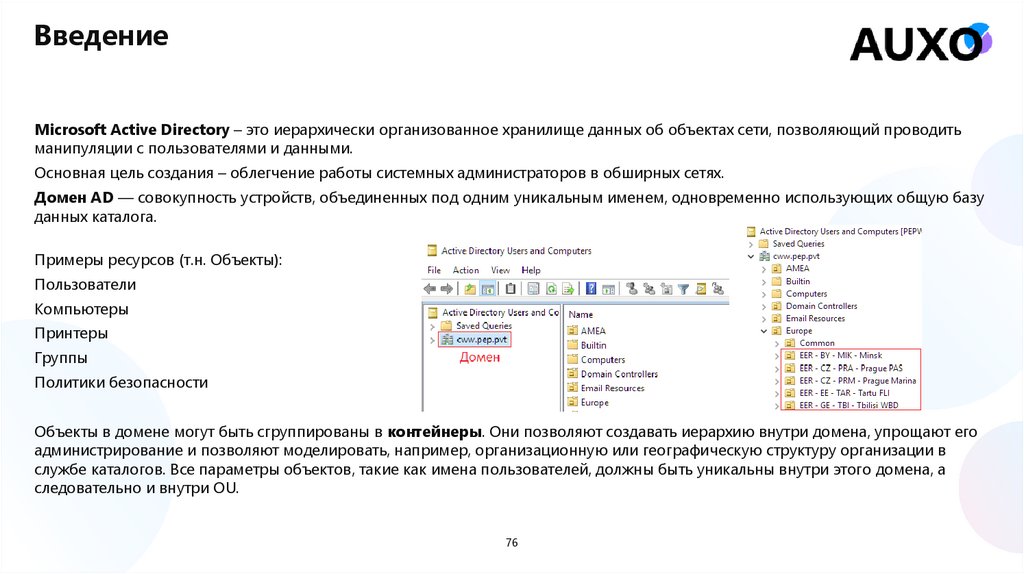

ВведениеMicrosoft Active Directory – это иерархически организованное хранилище данных об объектах сети, позволяющий проводить

манипуляции с пользователями и данными.

Основная цель создания – облегчение работы системных администраторов в обширных сетях.

Домен AD — совокупность устройств, объединенных под одним уникальным именем, одновременно использующих общую базу

данных каталога.

Примеры ресурсов (т.н. Объекты):

Пользователи

Компьютеры

Принтеры

Группы

Политики безопасности

Объекты в домене могут быть сгруппированы в контейнеры. Они позволяют создавать иерархию внутри домена, упрощают его

администрирование и позволяют моделировать, например, организационную или географическую структуру организации в

службе каталогов. Все параметры объектов, такие как имена пользователей, должны быть уникальны внутри этого домена, а

следовательно и внутри OU.

76

70.

Основные принципы работы ADАвторизация, с помощью которой появляется возможность воспользоваться ПК в сети просто введя личный пароль.

Защищенность. Active Directory содержит функции распознавания пользователя. Для любого объекта сети можно удаленно,

с одного устройства, выставить нужные права, которые будут зависеть от категорий и конкретных юзеров.

Администрирование сети из одной точки. Во время работы с Актив Директори сисадмину не требуется заново настраивать

все ПК, если нужно изменить права на доступ, например, к принтеру. Изменения проводятся удаленно и глобально.

Полная интеграция с DNS. С его помощью в AD не возникает путаниц, все устройства обозначаются точно так же, как и во

всемирной паутине.

Поиск производится по различным параметрам, например, имя компьютера, логин.

77

71.

Групповые политикиВ ActiveDirectory есть два вида общих субъектов безопасности: учетные записи пользователей и учетные

записи компьютеров. Группы используются для сбора учетных записей пользователей, компьютеров и других групп

в управляющие единицы. Работа с группами, а не с отдельными пользователями, упрощает обслуживание и администрирование

сети.

Групповые политики - это набор правил или настроек, в соответствии с которыми производится настройка рабочей среды.

Параметры групповых политик могут быть обязательными, то есть такими, которые пользователь не может изменить.

В реальности, большинство групповых политик изменяют параметры реестра.

Когда групповые политики

применяются к отдельному

домену, они также применяются к

подгруппам объектов, также

известные как контейнерные

объекты(OU).

78

72.

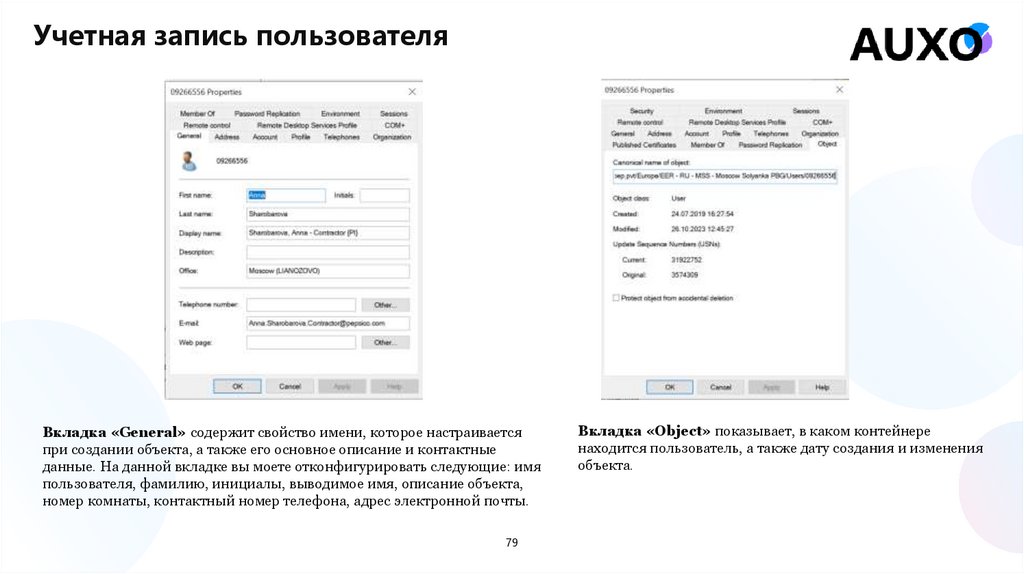

Учетная запись пользователяВкладка «General» содержит свойство имени, которое настраивается

при создании объекта, а также его основное описание и контактные

данные. На данной вкладке вы моете отконфигурировать следующие: имя

пользователя, фамилию, инициалы, выводимое имя, описание объекта,

номер комнаты, контактный номер телефона, адрес электронной почты.

79

Вкладка «Object» показывает, в каком контейнере

находится пользователь, а также дату создания и изменения

объекта.

73.

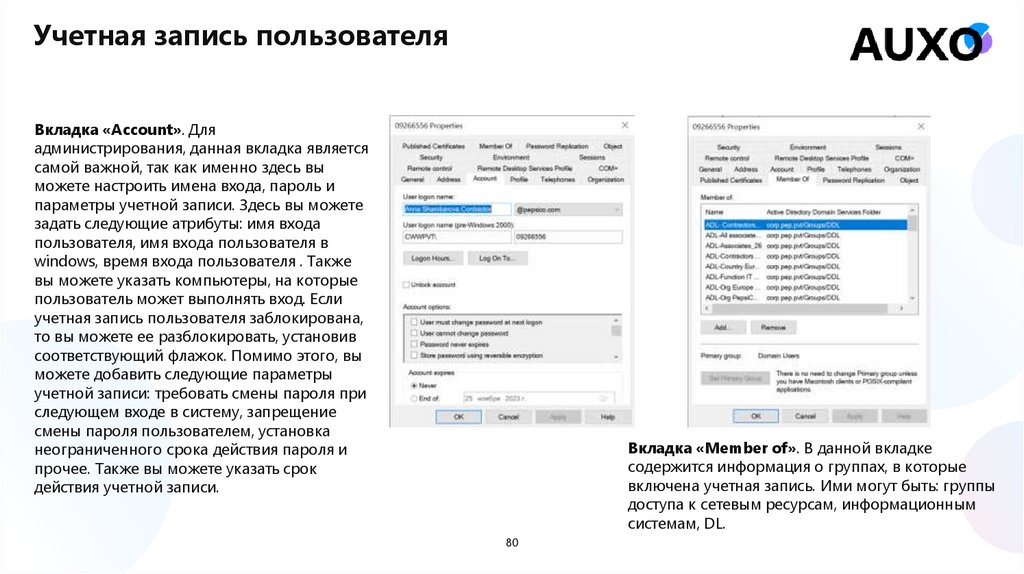

Учетная запись пользователяВкладка «Account». Для

администрирования, данная вкладка является

самой важной, так как именно здесь вы

можете настроить имена входа, пароль и

параметры учетной записи. Здесь вы можете

задать следующие атрибуты: имя входа

пользователя, имя входа пользователя в

windows, время входа пользователя . Также

вы можете указать компьютеры, на которые

пользователь может выполнять вход. Если

учетная запись пользователя заблокирована,

то вы можете ее разблокировать, установив

соответствующий флажок. Помимо этого, вы

можете добавить следующие параметры

учетной записи: требовать смены пароля при

следующем входе в систему, запрещение

смены пароля пользователем, установка

неограниченного срока действия пароля и

прочее. Также вы можете указать срок

действия учетной записи.

Вкладка «Member of». В данной вкладке

содержится информация о группах, в которые

включена учетная запись. Ими могут быть: группы

доступа к сетевым ресурсам, информационным

системам, DL.

80

74.

3. Браузер75.

Кэш браузераКэш — это специальное место на жестком диске компьютера, куда сохраняются ранее посещенные страницы, изображения и

любые другие данные с просмотренных интернет-страниц.

На практике это выглядит так: вы просматриваете различные сайты в сети. Когда какая-либо страница открывается в браузере

впервые, то вся информация со страницы (текст, графика, видео ролики) загружается с сервера, на котором располагается сайт.

Если владелец ресурса подключил кэширование, то после первого визита информация со страницы будет сохраняться на

жестком диске в специальной папке, которая и называется кэш. Когда вы посетите такой сайт еще раз, то браузер проверит

содержимое сайта и загрузит только новую информацию. Остальные данные для отображения страницы будут взяты именно из

кэша.

Зачем нужно чистить кэш:

Кэш — это место на жестком диске. Если кэш долго не чиститься и при этом посещается много сайтов, то кэш будет занимать

довольно много места — даже до нескольких гигабайт. Это может сказаться на скорости работы вашего компьютера;

Для корректной работы онлайн-сервисов и приложений.

Ctrl+f5 (обновление странички с очисткой для неё кэша).

82

76.

Cookie (куки)Куки — небольшой фрагмент данных, отправленный веб-сервером и хранимый на компьютере пользователя. Веб-клиент

(обычно веб-браузер) всякий раз при попытке открыть страницу соответствующего сайта пересылает этот фрагмент данных вебсерверу в составе HTTP-запроса.

Применяется для сохранения данных на стороне пользователя, на практике обычно используется для:

аутентификации пользователя;

хранения персональных предпочтений и настроек пользователя;

отслеживания состояния сеанса доступа пользователя;

сведения статистики о пользователях.

Вывод:

Кэш-память используется для хранения содержимого сайта для будущих целей. Файл cookie используется для хранения

пользовательских настроек.

Кэш может занимать много места, поскольку в нем хранится различное веб-содержимое. Напротив, cookie-файлы занимают

меньше места, поскольку в них хранятся текстовые файлы.

84

software

software