Similar presentations:

Введение в администрирование информационных систем

1.

ВВЕДЕНИЕ ВАДМИНИСТРИРОВАНИЕ

ИНФОРМАЦИОННЫХ СИСТЕМ

2.

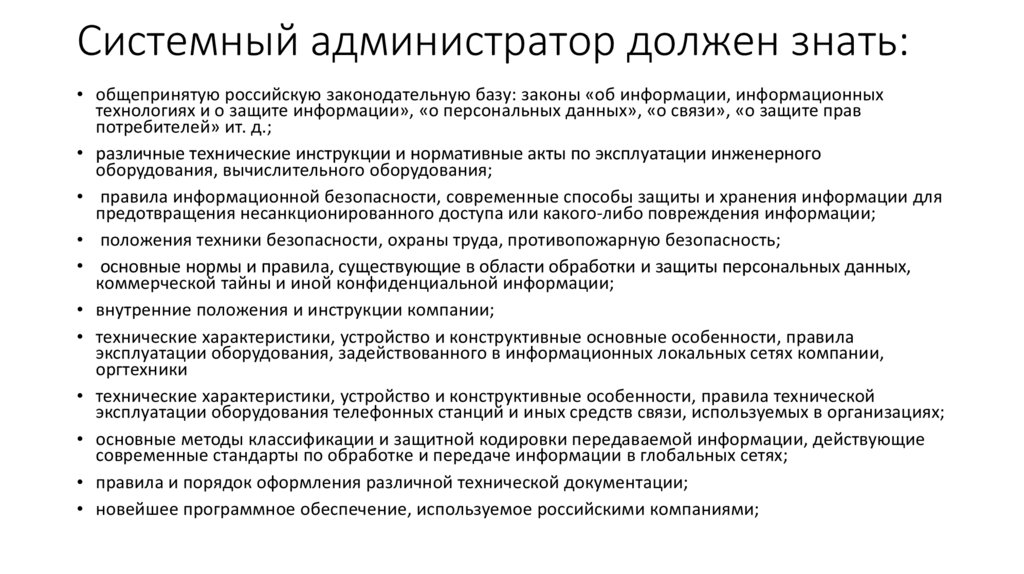

Системный администратор должен знать:• общепринятую российскую законодательную базу: законы «об информации, информационных

технологиях и о защите информации», «о персональных данных», «о связи», «о защите прав

потребителей» ит. д.;

• различные технические инструкции и нормативные акты по эксплуатации инженерного

оборудования, вычислительного оборудования;

• правила информационной безопасности, современные способы защиты и хранения информации для

предотвращения несанкционированного доступа или какого-либо повреждения информации;

• положения техники безопасности, охраны труда, противопожарную безопасность;

• основные нормы и правила, существующие в области обработки и защиты персональных данных,

коммерческой тайны и иной конфиденциальной информации;

• внутренние положения и инструкции компании;

• технические характеристики, устройство и конструктивные основные особенности, правила

эксплуатации оборудования, задействованного в информационных локальных сетях компании,

оргтехники

• технические характеристики, устройство и конструктивные особенности, правила технической

эксплуатации оборудования телефонных станций и иных средств связи, используемых в организациях;

• основные методы классификации и защитной кодировки передаваемой информации, действующие

современные стандарты по обработке и передаче информации в глобальных сетях;

• правила и порядок оформления различной технической документации;

• новейшее программное обеспечение, используемое российскими компаниями;

3.

Уметь:• налаживать локальную сетевую инфраструктуру организации;

• проводить диагностику и несложный ремонта аппаратного

обеспечения компании;

• вести необходимый учет и оформлять сопутствующую докум

4.

У администратора есть несколько «золотыхправил»:

• Никогда не проводить экспериментов на работающей системе. Если это все-таки необходимо,

сделать сначала полную резервную копию данных.

• Никогда не менять конфигурацию сервера (как аппаратную, так и программную), не сделав

предварительно полную резервную копию данных.

• Всегда документировать свои действия в журнале администратора. Если это возможно пользоваться встроенными в серверные ОС средствами аудита и журналирования.

• Если можно переложить часть работы на подчиненного, перекладывать. Но если не уверен, что

подчиненный справится с заданием должным образом, делать самостоятельно.

• Всегда соотносить назначаемые права с мерой ответственности, связанной с теми или иными

правами, т.е. пользователь, имеющий больше прав, берет на себя больше ответственности.

Администратор должен обладать полными правами на вверенную ему систему.

• При работе с ресурсами ИВС в качестве пользователя (например, при выполнении таких

действий, как редактирование документов, просмотр и отправка почтовых сообщений,

разработка ПО и т. п.) использовать учетную запись с обычными правами доступа, а не учетную

запись администратора.

• Регулярно менять пароль учетной записи администратора. Но не полагаться на свою память записывать пароль на бумаге и ограничить доступ посторонних лиц (сейф, от которого ключи

только у администратора и, может быть, его прямого начальника).

5.

Корпоративная информационная система иеё структура

• Корпоративная информационная система (КИС) - это

масштабируемая система, предназначенная для комплексной

автоматизации всех видов хозяйственной деятельности больших

и средних предприятий, в том числе корпораций, состоящих из

группы компаний, требующих единого управления

6.

Составные части информационной системы• Сервер

• Масштабируемость - возможность наращивания мощности ВУ

для пропорционального увеличения скорости и плотности

обработки запросов, а также объемов хранимой информации.

• Отказоустойчивость - возможность системы полностью

восстанавливать свою работоспособность при аппаратных сбоях и

высокая доступность - возможность системы продолжать

обслуживание запросов при аппаратных сбоях.

• Управляемость - возможность удаленного управления, сбора

сведений о работе подсистем сервера.

7.

Для обеспечения отказоустойчивости ивысокой доступности в современных серверах

используются следующие технологии и

компоненты:

• горячая замена компонент - позволяет менять компоненты

аппаратного обеспечения, не отключая электропитания от ВУ. Есть

решения для жестких дисков, источников питания, вентиляторов

и плат расширения;

• оперативная память (ОЗУ) с хранением избыточной информации;

• Массивы независимых резервных дисков. Применяются в

серверах для обеспечения отказоустойчивости внешней памяти

8.

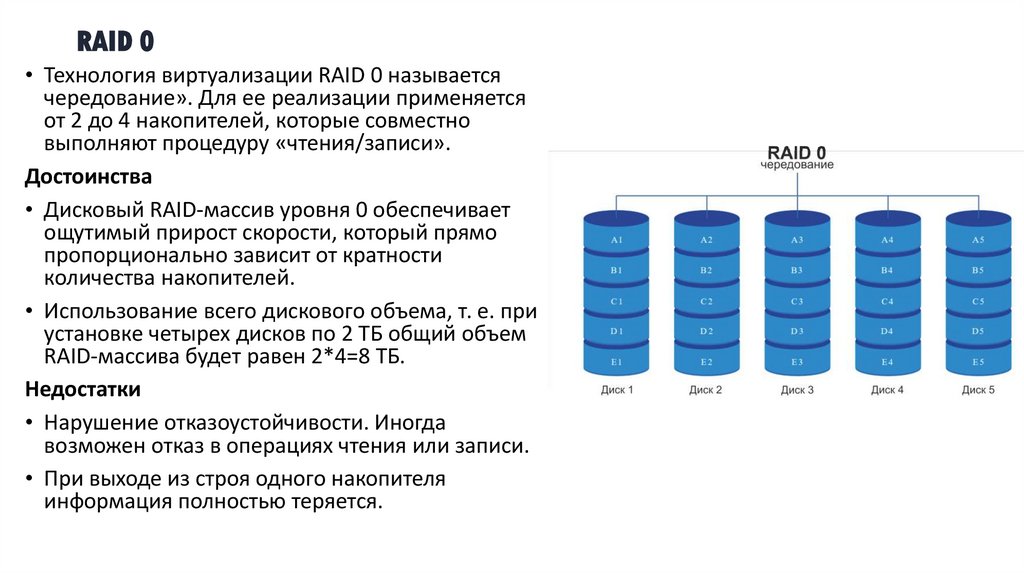

RAID 0• Технология виртуализации RAID 0 называется

чередование». Для ее реализации применяется

от 2 до 4 накопителей, которые совместно

выполняют процедуру «чтения/записи».

Достоинства

• Дисковый RAID-массив уровня 0 обеспечивает

ощутимый прирост скорости, который прямо

пропорционально зависит от кратности

количества накопителей.

• Использование всего дискового объема, т. е. при

установке четырех дисков по 2 ТБ общий объем

RAID-массива будет равен 2*4=8 ТБ.

Недостатки

• Нарушение отказоустойчивости. Иногда

возможен отказ в операциях чтения или записи.

• При выходе из строя одного накопителя

информация полностью теряется.

9.

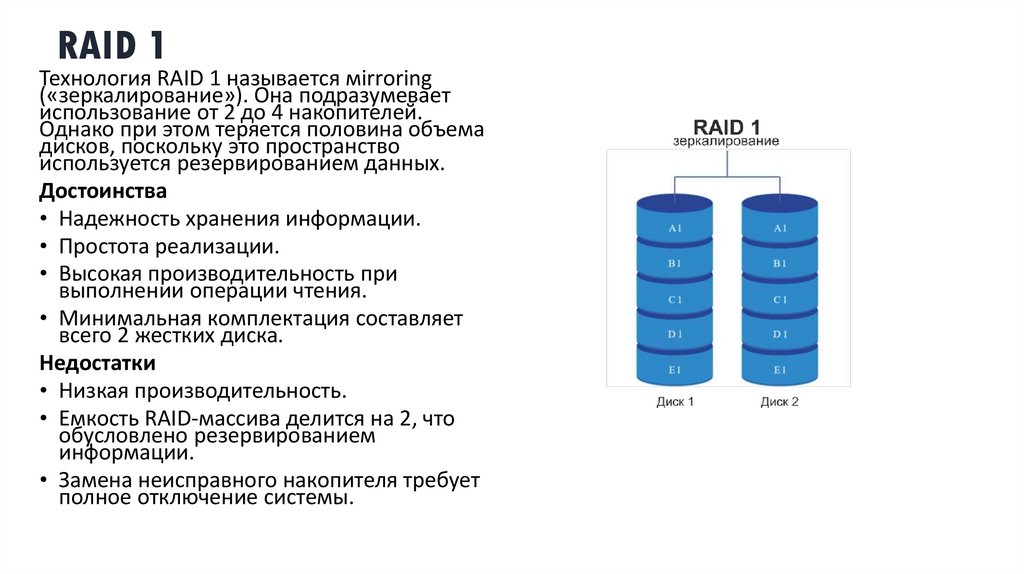

RAID 1Технология RAID 1 называется мirroring

(«зеркалирование»). Она подразумевает

использование от 2 до 4 накопителей.

Однако при этом теряется половина объема

дисков, поскольку это пространство

используется резервированием данных.

Достоинства

• Надежность хранения информации.

• Простота реализации.

• Высокая производительность при

выполнении операции чтения.

• Минимальная комплектация составляет

всего 2 жестких диска.

Недостатки

• Низкая производительность.

• Емкость RAID-массива делится на 2, что

обусловлено резервированием

информации.

• Замена неисправного накопителя требует

полное отключение системы.

10.

«RAID 2»• Данная конфигурация хранилища данных использует чередование дисков, в дополнение к

которому выделены некоторые отдельные диски, хранящие информацию о проверке и

исправлении ошибок. Но поскольку современные жесткие диски используют само

контролирующийся код Хемминга, то уровень «RAID 2» теперь считается устаревшим.

«RAID 3»

• Данный единый формат организации дискового массива использует чередование и выделяет

один диск, из доступного объединения накопителей, для хранения информации о четности,

которая ответственна за проверку целостности посредством определения, были ли данные

потеряны или перезаписаны при непосредственном перемещении из одного места

хранилища в другое или в момент передачи между компьютерами. Поскольку информация о

четности находится на отдельном диске, а операция ввода-вывода обращается ко всем

дискам одновременно, то при выполнении многочисленных небольших запросов

данных «RAID 3» не работает должным образом.

«RAID 4»

• Данная конфигурация массива «RAID» использует выделенный диск четности и

чередование на уровне блоков между несколькими дисками, что позволяет пользователям

осуществлять операции чтения записей с любого отдельного диска. Однако, поскольку все

записи должны идти на выделенный диск четности, производительность данного процесса

существенно снижена. Варианты «RAID 4», а также представленные ранее «RAID

3» и «RAID 2» в современных системах обычно не используются.

11.

RAID 5Технология RAID 5 («чередование с чётностью»)

считается наиболее распространенной и безопасной.

Для подобной конфигурации необходимо минимум 3

диска, а максимальное допустимое количество — 16.

Достоинства

• Увеличена скорость чтения за счет одновременной

обработки данных с нескольких независимых потоков

от дисков массива.

• Информация не «потеряется» при повреждении

одного накопителя.

• При замене неисправного диска происходит

автоматическое восстановление информации.

Недостатки

1. Иногда происходят отказы дисков.

2. Если объем поврежденного накопителя 4 ТБ и более,

при замене его на идентичный диск, восстановление

может занять более одного дня.

3. Если диск «чётности» вышел из строя при выполнении

процедуры восстановления, то информация будет

окончательно утеряна.

4. Минимальное количество накопителей — 3.

12.

RAID 6• Технология виртуализации 6 уровня («чередование с двойной чётностью») похожа на RAID 5. Отличие состоит в

записи информации для восстановления на два диска. Первый — блок «чётность данных» используются в

архитектуре RAID 5 для резервного хранения данных. Второй диск «чётности» дублирует работу первого. Его

работа основана на коде Рида-Соломона, поэтому диск часто имеет краткое обозначение — RS или Q.

Достоинства

• Высокая скорость считывания и записи данных.

• Поддержка двух, одновременно вышедших из строя накопителей.

Недостатки

• Время на операцию записи на 20% больше, чем для RAID 5.

• Минимальная вероятность отказа дисков.

• Восстановление после сбоя занимает много времени.

• Для реализации необходимо 4 накопителя.

13.

RAID 10• Технология виртуализации 10 — «гибрид» RAID

нулевого и первого уровней, сочетающая в себе

все их преимущества.

Достоинства

• Высокая скорость восстановления данных.

• Высокая надежность.

• Быстродействие.

Недостатки

• Дороговизна реализации.

• Емкость, уходящая на зеркалирование,

эквивалентна 50 % от всего объема дисков.

• Использование

• Гибридная технология RAID 10 используется в тех

же случаях, что и RAID 0 и RAID 1.

14.

Утилиты для созданияВ операционной системе Windows есть встроенная утилита для создания RAID. Однако она

поддерживает только RAID-массивы первого. Поэтому для более сложных операций, а также для

платформ на базе Unix/Linux требуется установка стороннего ПО.

MegaRAID Storage Manager (MSM)

• Бесплатное приложение от Microsoft, разработанное с целью обеспечения гибкого управления

RAID-системами в ОС Windows.

Установка

• Для инсталляции утилиты требуется ввести в терминале следующие команды:

• СentOS и Red Hat: yum install mdadm

• Ubuntu и Debian: apt-get install mdadm

informatics

informatics