Similar presentations:

Концепция построения системы безопасности предприятия. Глава 2

1.

Глава 2Концепция построения системы безопасности

предприятия

1. Общая характеристика организационных

методов защиты информации

2. Требования к построению систем

безопасности предприятия

3. Концептуальная модель информационной

безопасности

4. Виды объектов защиты

5. Классификация угроз информационной

безопасности и виды каналов утечки

информации на предприятии

6. Основные направления организационной

защиты информации на предприятии

2.

1. Общая характеристика организационных методовзащиты информации

Защита информации – это деятельность, направленная на

предотвращение утечки защищаемой информации,

несанкционированных и непреднамеренных воздействий на

защищаемую информацию.

Организационные методы защиты информации включают меры,

мероприятия и действия, которые должны осуществлять должностные

лица в процессе работы с информацией для обеспечения заданного

уровня её безопасности.

Организационная защита информации – это комплекс

направлений и методов управленческого, ограничительного и

технологического характера, определяющих основы и содержание

системы защиты, побуждающих персонал соблюдать правила защиты

конфиденциальной информации.

3.

2. Требования к построению систем безопасностипредприятия

При построении системы безопасности следует учитывать следующие

рекомендации:

Обеспечение безопасности не может быть одноразовым актом. Это

непрерывный процесс, заключающийся в обосновании и реализации

наиболее рациональных форм, методов, способов и путей создания,

совершенствования и развития системы безопасности, непрерывном

управлении ею, контроле, выявлении ее узких мест и потенциальных

угроз фирме.

Безопасность может быть обеспечена лишь при комплексном

использовании всего арсенала средств защиты и противодействия во

всех структурных элементах производственной системы и на всех этапах

технологического цикла. Наибольший эффект достигается тогда, когда

все используемые средства, методы и мероприятия объединяются в

единый целостный механизм – систему безопасности предприятия

(СБП).

Никакая СБП не может обеспечить требуемый уровень безопасности без

надлежащей подготовки персонала предприятия и пользователей,

соблюдения ими всех установленных правил, направленных на

обеспечение безопасности.

4.

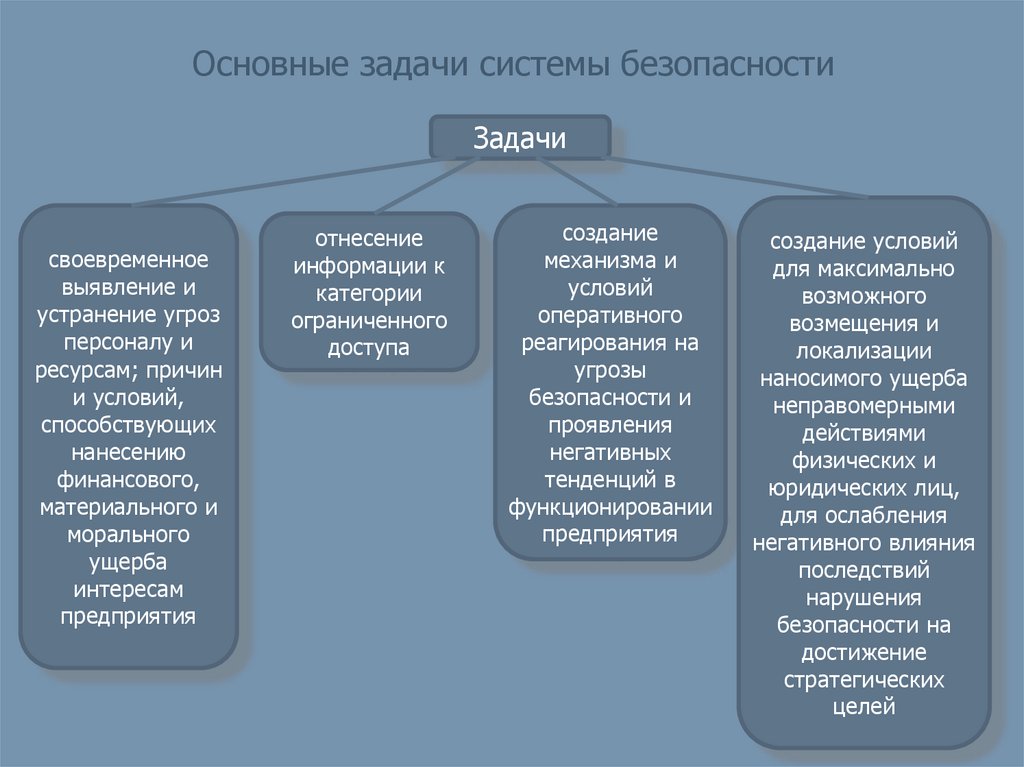

Основные задачи системы безопасностиЗадачи

своевременное

выявление и

устранение угроз

персоналу и

ресурсам; причин

и условий,

способствующих

нанесению

финансового,

материального и

морального

ущерба

интересам

предприятия

отнесение

информации к

категории

ограниченного

доступа

создание

механизма и

условий

оперативного

реагирования на

угрозы

безопасности и

проявления

негативных

тенденций в

функционировании

предприятия

создание условий

для максимально

возможного

возмещения и

локализации

наносимого ущерба

неправомерными

действиями

физических и

юридических лиц,

для ослабления

негативного влияния

последствий

нарушения

безопасности на

достижение

стратегических

целей

5.

Принципы организации и функционирования системыбезопасности

1. Комплексность

Предполагается

привлечение к разработке и

2. Своевременность

внедрению мер и средств

защиты специализированных

3. Непрерывность

организаций, имеющих

Обеспечение

безопасности

упреждающий

характер

мери

опыт

практической

работы

Предполагает

персонала,

материальных

и

4. Активность

обеспечения

безопасности.

Совершенствование.

государственную

лицензию

осуществление

мер

финансовых

ресурсов

Предлагаемые

меры

иотв

Своевременность

Предусматривает

на

право

оказания

услуг

обеспечения

безопасности

Защищать

интересы

возможных

угроз

всеми

средства

защиты

должны

5. Законность

предполагает

постановку

совершенствование

мери

этой

области.

Эксплуатация

на

основе

четкого

считается,

что

предприятия

необходимо

доступными

законными

реализоваться

на и с

задач

по комплексной

средств

защиты

на всех

основе

технических

средств

Предполагает

разработку

Предполагает

взаимодействия

информационную

и

сопоставимость

достаточной

степенью

средствами,

методами

и

современном

безопасности

науровне

ранних

6. Обоснованность

собственного

опыта,

реализация

мер

системы

безопасности

на

самостоятельное

заинтересованных

безопасность

возможного

необходимо

ущерба

и

настойчивости,

широко

мероприятиями,

а системы

также

развития

науки

идолжны

стадиях

разработки

появления

новых

безопасности

основе

федерального

функционирование

системы

подразделений

итехники,

служб,

обеспечивать

затрат

на

обеспечение

непрерывно,

используя

маневр

силами

обеспечение

безопасности

быть

обоснованными

с точки

безопасности

на единым

технических

средств

с и

7. Экономическая целесообразность

осуществляться

законодательства

иоснове

других

безопасности

по

сторонних

так

безопасности

как

злоумышленники

(критерий

средствами

обеспечения

информационных

ресурсов

в

зрения

анализа

изаданного

прогнозирования

учетом

изменений

вуровня

методах

профессионально

нормативных

актов

по

организационным,

специализированных

только

"эффективность

и

ищут

возможность,

–

безопасности

и и

течение

всего

их

обстановки,

угроз

и средствах

8. Специализация

подготовленными

безопасности.

функциональным

и

организаций

в разведки

этой

области,

стоимость")

как

бы

обойти

защитные

нестандартные

меры

жизненного

цикла,

на

всех

соответствовать

безопасности,

также

промышленного

шпионажа,

специалистами

службы

аметодологическим

такжемеры.

интеграцию

защиты.

технологических

этапах

их

требованиям

разработку

эффективных

нормативно-технических

безопасности,

9. Взаимодействие и координацияустановленным

принципам

сее

деятельности

с органами

обработки

использования,

ии

нормам.

мер

предупреждения

требований,

накопленного

функциональных

и

централизованным

государственного

во

всех

режимах

посягательств

на законные

отечественного

обслуживающих

10. Совершенствование

управлением

деятельностью

управления

ии

функционирования.

интересы.

зарубежного

опыта.

подразделений.

системы

безопасности.

правоохранительными

органами.

11. Централизация управления

6.

3. Концептуальная модель информационнойбезопасности И

Способы НСД

Цели угроз

• ознакомление

Угрозы

• модификация

• уничтожение • целостности

•конфиденциальности

• полноте

• доступности

Источники угроз

Защита И

Направления

защиты

• Правовое

• Организационное

• Программноаппаратное

Способы защиты

• упреждение

• предотвращение

• пресечение

• противодействие

защиты И

• конкуренты

• преступники

• коррупционеры

Рубеж

Угрозы И

И

Средства защиты

• физические

• программноаппаратные

• инженерно-тех.

• криптографические

Объект защиты

Сведения о

составе,

состоянии и

деятельности

предприятия

Источники И

• люди

• документы

• технические

носители

• технические

средства

• продукты

• публикации

• отходы

7.

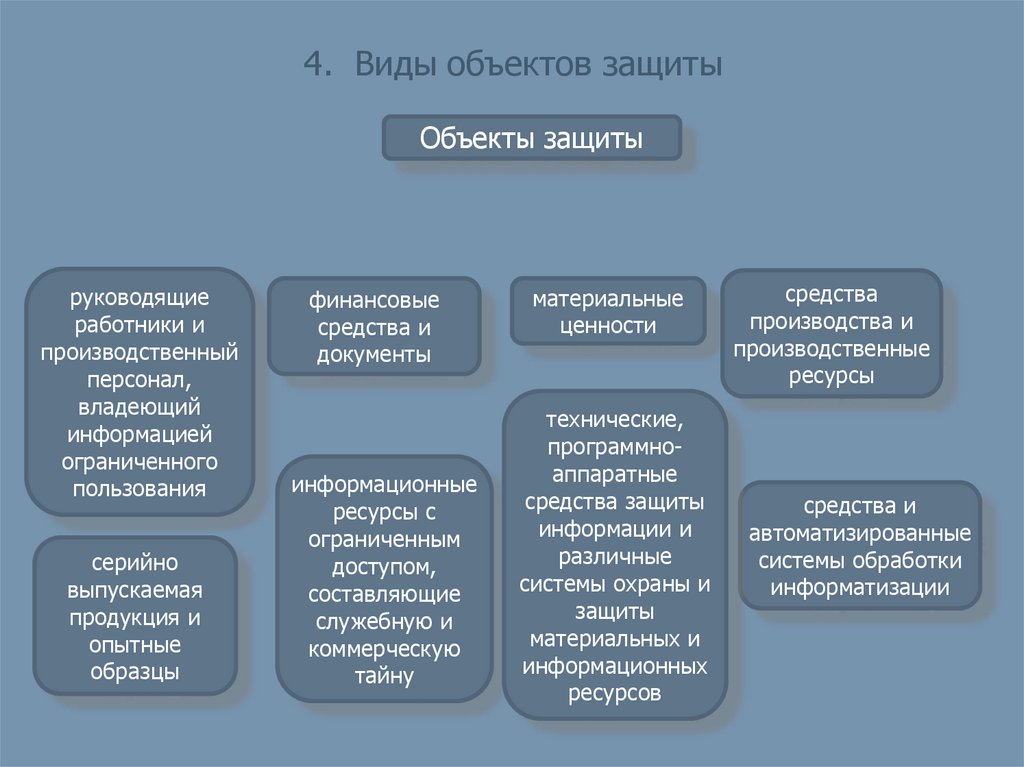

4. Виды объектов защитыОбъекты защиты

руководящие

работники и

производственный

персонал,

владеющий

информацией

ограниченного

пользования

серийно

выпускаемая

продукция и

опытные

образцы

финансовые

средства и

документы

информационные

ресурсы с

ограниченным

доступом,

составляющие

служебную и

коммерческую

тайну

материальные

ценности

технические,

программноаппаратные

средства защиты

информации и

различные

системы охраны и

защиты

материальных и

информационных

ресурсов

средства

производства и

производственные

ресурсы

средства и

автоматизированные

системы обработки

информатизации

8.

5. Классификация угроз информационной безопасности ивиды каналов утечки информации на предприятии

Под угрозой или опасностью утраты информации

понимается единичное или комплексное, реальное или

потенциальное, активное или пассивное проявление

неблагоприятных возможностей внешних или внутренних

источников угрозы создавать критические ситуации, события,

оказывать дестабилизирующее воздействие на защищаемую

информацию, документы и базы данных.

Риск угрозы любым информационным ресурсам создают

стихийные бедствия, экстремальные ситуации, аварии технических

средств и линий связи, другие объективные обстоятельства, а

также заинтересованные и незаинтересованные в возникновении

угрозы лица.

9.

Виды угроз информацииВиды угроз

информации

единичные

объективные

внутренние

реальные

комплексные

субъективные

внешние

потенциальные

НСД злоумышленника

уничтожение

искажение

подмена

10.

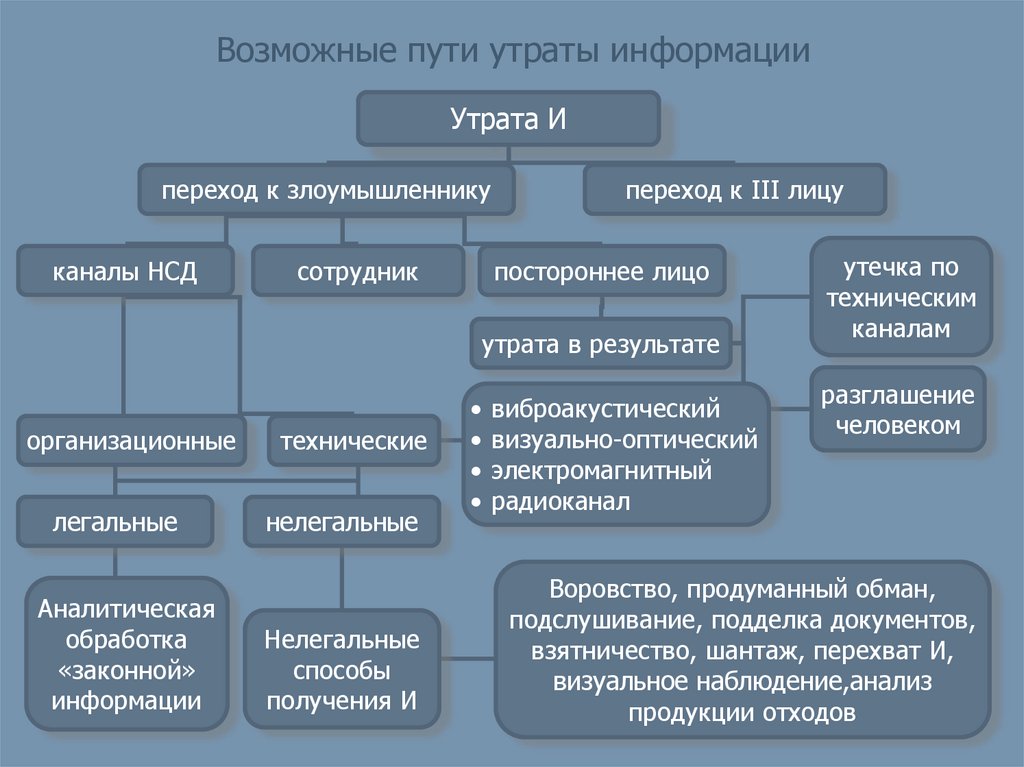

Возможные пути утраты информацииУтрата И

переход к злоумышленнику

каналы НСД

сотрудник

переход к III лицу

постороннее лицо

утрата в результате

организационные

технические

легальные

нелегальные

Аналитическая

обработка

«законной»

информации

Нелегальные

способы

получения И

• виброакустический

• визуально-оптический

• электромагнитный

• радиоканал

утечка по

техническим

каналам

разглашение

человеком

Воровство, продуманный обман,

подслушивание, подделка документов,

взятничество, шантаж, перехват И,

визуальное наблюдение,анализ

продукции отходов

11.

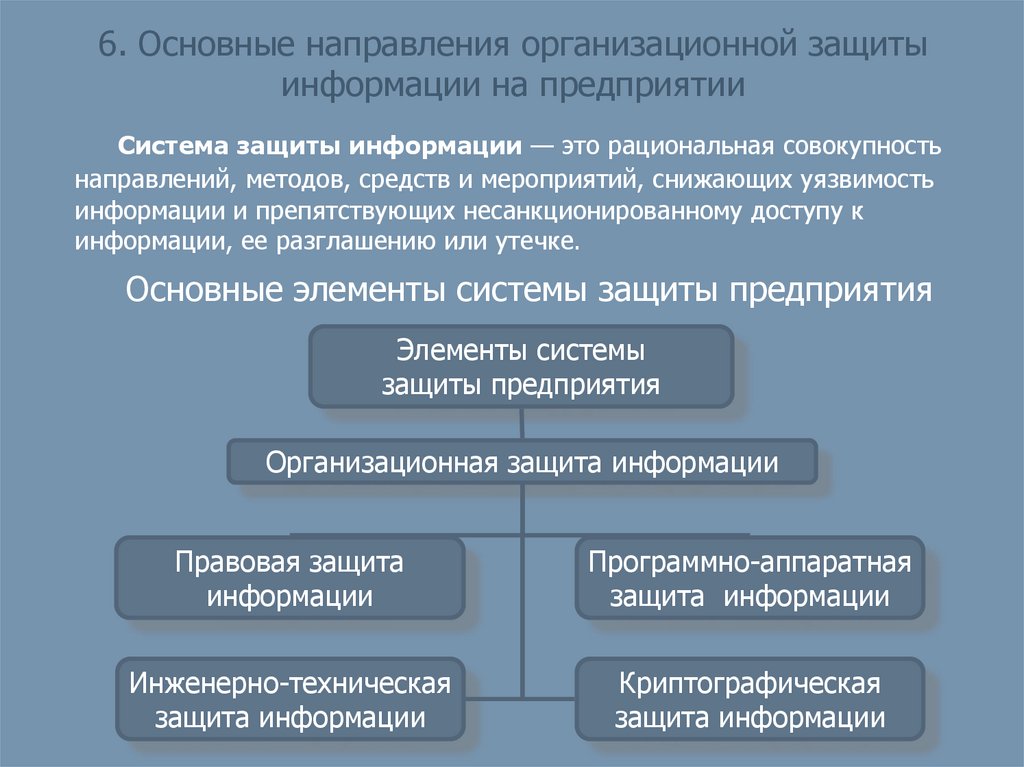

6. Основные направления организационной защитыинформации на предприятии

Система защиты информации — это рациональная совокупность

направлений, методов, средств и мероприятий, снижающих уязвимость

информации и препятствующих несанкционированному доступу к

информации, ее разглашению или утечке.

Основные элементы системы защиты предприятия

Элементы системы

защиты предприятия

Организационная защита информации

Правовая защита

информации

Программно-аппаратная

защита информации

Инженерно-техническая

защита информации

Криптографическая

защита информации

12.

Правовой элемент• наличие в организационных документах предприятия, правилах

внутреннего трудового распорядка, контрактах, заключаемых с

сотрудниками, в должностных и рабочих инструкциях

положений и обязательств по защите конфиденциальной

информации;

• формулирование и доведение до сведения всех сотрудников

предприятия (в том числе не связанных с конфиденциальной

информацией) положения о правовой ответственности за

разглашение конфиденциальной информации,

несанкционированное уничтожение или фальсификацию

документов;

• разъяснение лицам, принимаемым на работу, положения о

добровольности принимаемых ими на себя ограничений,

связанных с выполнением обязанностей по защите информации.

13.

Организационный элементпорядка защиты информации при проведении совещаний, заседаний,

приеме

посетителей,

работе с представителями

рекламных

• переговоров,

формирования

и организации

деятельности

службы безопасности;

средств

массовой информации;

• агентств,

составления

и регулярного

обновления перечня защищаемой информации

• оборудования

аттестации помещений

и рабочих

зон,защищаемых

выделенных бумажных,

для работы

предприятия,исоставления

и ведения перечня

описи

с конфиденциальной

лицензирования

технических систем и

машиночитаемых и информацией,

электронных документов

предприятия;

защиты

информации

и охраны,

сертификации

информационных

• средств

наличия

разрешительной

системы

разграничения

доступа

персонала к систем,

предназначенных

для обработки защищаемой информации;

защищаемой информации;

• • пропускного

режима

на территории,

в здании

и помещениях

предприятия,

использования

методов

отбора персонала

для

работы с защищаемой

идентификации

и посетителей;

информацией, персонала

методики обучения

и инструктирования сотрудников;

• • системы

охраны территории,

помещений,

оборудования,

и

формирования

направленийздания,

и методов

воспитательной

работы транспорта

с персоналом

персонала

предприятия;

и контроля

соблюдения сотрудниками порядка защиты информации;

• • действий

персонала

экстремальных

ситуациях;

технологии

защиты,в обработки

и хранения

бумажных, машиночитаемых и

• организационных

вопросовпредприятия

приобретения,

установки и эксплуатации

электронных документов

(делопроизводственной,

технических

средств защиты

информации

и охраны;

автоматизированной

и смешанной

технологий);

внемашинной технологии

защиты электронных

документов;

• организационных

вопросов

защиты персональных компьютеров,

сетей;

• информационных

порядка защиты систем,

ценной локальных

информации

предприятия от случайных или

умышленных

несанкционированных

действий

персонала;

• работы

по управлению

системой защиты

информации;

ведения всех

видов проведения

аналитической

работы; мероприятий по установлению

• • критериев

и порядка

оценочных

степени эффективности системы защиты информации.

14.

Инженерно-технический элемент• сооружения инженерной защиты от проникновения посторонних

лиц на территорию, в здание и помещения (заборы, решетки,

стальные двери, кодовые замки, идентификаторы, сейфы и др.);

• средства защиты технических каналов утечки информации,

возникающих при работе ЭВМ, средств связи, копировальных

аппаратов, принтеров, факсов и других приборов и офисного

оборудования, при проведении совещаний, заседаний, беседах с

посетителями и сотрудниками, диктовке документов и т.п.;

• средства защиты помещений от визуальных способов

технической разведки;

• средства обеспечения охраны территории, здания и помещений

(средства наблюдения, оповещения, охранной и пожарной

сигнализации);

• средства обнаружения приборов и устройств технической

разведки (подслушивающих и передающих устройств, тайно

установленной миниатюрной звукозаписывающей и

телевизионной аппаратуры и т.п.).

15.

Программно-аппаратный элемент• автономные программы, обеспечивающие защиту информации и

контроль степени ее защищенности;

• программы защиты информации, работающие в комплексе с

программами обработки информации;

• программы защиты информации, работающие в комплексе с

техническими (аппаратными) устройствами защиты информации

(прерывающими работу ЭВМ при нарушении системы доступа,

стирающие данные при несанкционированном входе в базу

данных и др.).

16.

Криптографический элемент• регламентацию использования различных криптографических

методов в ЭВМ и локальных сетях;

• определение условий и методов криптографирования текста

документа при передаче его по незащищенным каналам

почтовой, телеграфной, телетайпной, факсимильной и

электронной связи;

• регламентацию использования средств криптографирования

переговоров по незащищенным каналам телефонной и радио

связи;

• регламентацию доступа к базам данных, файлам, электронным

документам персональными паролями, идентифицирующими

командами и другими методами;

• регламентацию доступа персонала в выделенные помещение

с помощью идентифицирующих кодов, шифров.

17.

Контрольные вопросы1. Что включают организационные методы защиты

информации?

2. На что направлена деятельность по защите информации?

3. Какие задачи обеспечения информационной

безопасности решаются на организационном уровне?

4. Что такое система безопасности предприятия?

5. На основе каких принципов осуществляется

функционирование системы безопасности предприятия?

6. Каким требованиям должна удовлетворять система

безопасности предприятия?

7. Что является компонентами комплексной модели

информационной безопасности?

8. Перечислите виды объектов защиты.

9. Назовите возможные пути утраты информации.

10. Дайте характеристику основным элементы системы

защиты предприятия.

informatics

informatics