Similar presentations:

Техника безопасной работы в Интернете

1.

Техника безопаснойработы в Интернете

Выполнили:

Владимир Смирнов, Тимур Татьянчиков.

Академическая группа: ЭУ-123629

1

2.

Угрозы в интернетеНаиболее часто встречающиеся угрозы при работе в

Интернете:

Угроза заражения вредоносным программным

обеспечением (ПО).

Для распространения вредоносного ПО и проникновения в

компьютеры используется почта, компакт-диски, дискеты и

прочие сменные носители, или скачанные из сети Интернет

файлы;

Методы защиты от вредоносных программ:

•-Используйте современные операционные системы,

•-Работайте на своем компьютере,

•-Используйте внешние носители информации, такие как

флешка, диск или файл из интернета, только из

проверенных источников,

•-Не открывайте компьютерные файлы, полученные из

ненадёжных источников.

2

3.

Защита данных и конфеденциальностиМетоды защиты:

Управление, или оказание воздействия на элементы

защищаемой системы;

Маскировка, или преобразование данных, обычно –

криптографическими способами;

Регламентация, или разработка нормативно-правовых

актов и набора мер, направленных на то, чтобы побудить

пользователей, взаимодействующих с базами данных, к

должному поведению;

Принуждение, или создание таких условий, при которых

пользователь будет вынужден соблюдать правила

обращения с данными;

Побуждение, или создание условий, которые мотивируют

пользователей к должному поведению.

3

4.

Аутентификацияи

идентификация

Чтобы исключить неправомерный доступ к

информации применяют такие способы, как

идентификация и аутентификация.

Идентификация – это механизм присвоения

собственного уникального имени или образа

пользователю, который взаимодействует с

информацией.

Аутентификация – это система способов

проверки совпадения пользователя с тем

образом, которому разрешен допуск.

4

5.

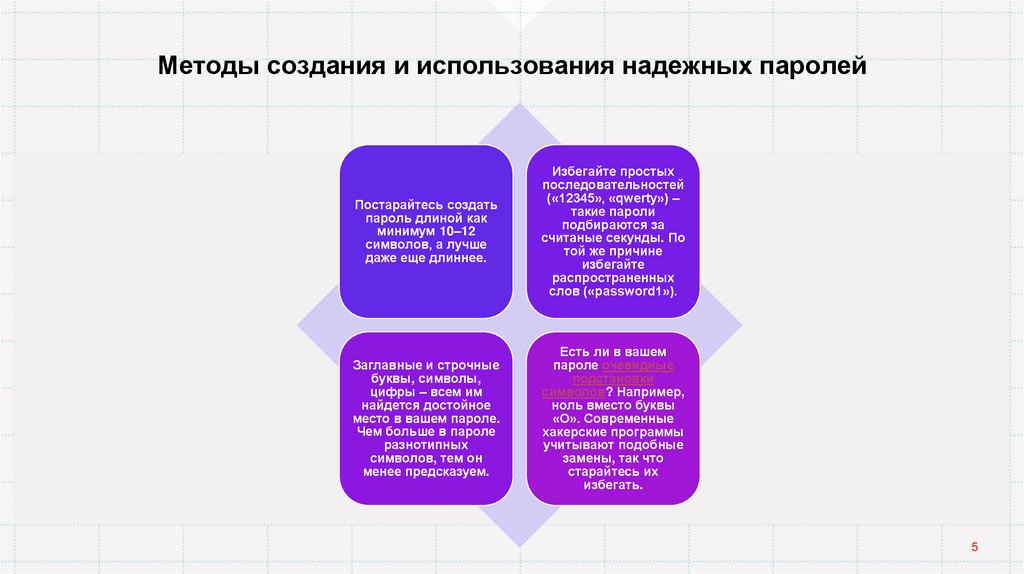

Методы создания и использования надежных паролейПостарайтесь создать

пароль длиной как

минимум 10–12

символов, а лучше

даже еще длиннее.

Избегайте простых

последовательностей

(«12345», «qwerty») –

такие пароли

подбираются за

считаные секунды. По

той же причине

избегайте

распространенных

слов («password1»).

Заглавные и строчные

буквы, символы,

цифры – всем им

найдется достойное

место в вашем пароле.

Чем больше в пароле

разнотипных

символов, тем он

менее предсказуем.

Есть ли в вашем

пароле очевидные

подстановки

символов? Например,

ноль вместо буквы

«О». Современные

хакерские программы

учитывают подобные

замены, так что

старайтесь их

избегать.

5

6.

Многофакторнаяаутентификация (MFA)

Многофакторная аутентификация (MFA) – это процесс входа в

систему, который состоит из нескольких шагов и требует от

пользователя указать больше информации, а не только

пароль.

Каковы преимущества многофакторной аутентификации?

Снижает риски для безопасности

Многофакторная аутентификация минимизирует риски,

связанные с человеческим фактором, неправильными

паролями и потерянными устройствами.

Обеспечивает реализацию цифровых инициатив

Организации могут с уверенностью предпринимать цифровые

инициативы. Предприятия используют многофакторную

аутентификацию для защиты данных организации и

пользователей, чтобы они могли безопасно осуществлять

онлайн-взаимодействие и транзакции.

6

7.

Методы защитыданных

Ниже будут перечислены другие методы защиты

данных:

Шифрование данных: Шифрование используется

для защиты данных во время их передачи или

хранения.

Антивирусное программное обеспечение:

Установка и регулярное обновление антивирусного

программного обеспечения помогает

обнаруживать и предотвращать вредоносные

программы, такие как вирусы, трояны и шпионское

ПО, которые могут попытаться получить

несанкционированный доступ к вашей

информации.

Брандмауэры: Брандмауэры являются

программными или аппаратными средствами,

которые контролируют и фильтруют трафик,

входящий и выходящий из сети.

Обновление программного обеспечения:

Регулярное обновление операционной системы и

приложений является важным для исправления

уязвимостей.

7

8.

Согласно отчету Norton, 87%потребителей подвергают свои

данные опасности при

использовании публичной сети

Wi-Fi. Незащищенная сеть, по

сути, является площадкой,

позволяющей легко находить

ничего не подозревающих жертв.

В числе «трофеев»

злоумышленников рискуют

оказаться не только фото, видео и

переписки, но и пароли,

реквизиты банковских карт и

другая конфиденциальная

информация.

8

9.

Используйте отдельный e-mail

Если вы часто перемещаетесь и пользуетесь интернетом в общественных местах, не

лишним будет зарегистрировать для этого отдельный электронный ящик, к которому не

будут привязаны важные аккаунты

Старайтесь пользоваться официальными сетями

Выбирайте Wi-Fi-сети заведений или компаний, где вы находитесь. Стоит с

осторожностью относиться к неизвестным незапароленным сетям с хорошим сигналом.

Это может быть уловкой хакеров, которые таким способом привлекают доверчивых

людей, побуждая их «поделиться» конфиденциальной информацией

Используйте VPN

VPN-подключение является самым надежным способом защиты при использовании

общедоступного Wi-Fi. Оно создает зашифрованный «туннель» для пользовательского

трафика, что существенно снижает риск перехвата и расшифровки информации.

9

10.

• ExpressVPNПримеры VPN

сервисов

• Private Internet Access

• CyberGhost

• NordVPN

• Surfshark

10

11.

Измените пароль администратора в своембеспроводном устройстве. Хакеру легко

выяснить, какой пароль устанавливается

по умолчанию производителем устройства,

и использовать этот пароль для доступа в

вашу беспроводную сеть.

Избегайте паролей, которые легко

подобрать или угадать (см. указания в

разделе, посвященном выбору паролей).

Как убедиться в

безопасности

публичных Wi-Fi

точек доступа

следуйте другим советам о том, как

защититься от вредоносных программ и

хакерских атак.

11

12.

Важностьобновления

программного

обеспечения и

антивирусной

защиты

Почему важны обновления программного

обеспечения?

Очень опасно считать, что обновления - это трата

времени или они не так важны или вообще

отключить их. Это ошибка, которая может вызвать

угрозы безопасности, например, дать доступ

злоумышленникам, к вашей личной информации и

спровоцировать кражу личных данных. Не говоря

уже об обновлении баз антивирусного ПО для

защиты вашего компьютера

12

13.

12

3

Сознательность и

осмотрительность: Будучи

осведомленными о

потенциальных угрозах и

рисках, мы должны быть

внимательными при

обращении с нашей

личной информацией.

Сильные пароли:

Использование надежных

паролей для всех наших

учетных записей является

важным принципом

безопасности.

Ограниченный доступ:

Необходимо ограничивать

доступ к нашей личной

информации только

необходимым лицам.

4

Шифрование данных:

Шифрование является

эффективным методом

защиты личной

информации

13

14.

Фишинговые атаки,вредоносные ссылки, и

другие виды

мошенничества

Фишинг:

Вид интернет-мошенничества, цель которого получение

доступа к конфиденциальным данным пользователя

(логинам и паролям). Пользователь думает, что переходит

на заявленный сайт, однако фактически его перенаправляют

на подставной сайт.

Фишинговая ссылка

Фишинговая ссылка – гиперссылка, которая маскирует

адрес вредоносного ресурса. После нажатия на нее

пользователь переходит на мошеннический сайт. Если

вовремя не остановить процесс и успеть ввести в

предложенную форму логин и пароль, номер карты, пин-код,

серию и номер паспорта или конфиденциальные служебные

данные, их используют в преступных целях.

14

15.

• Заключение• В ходе данного реферата мы рассмотрели важную тему техники

безопасной работы в Интернете. Безопасность в онлайн-среде

становится все более актуальной, поскольку мы все больше

зависим от цифровых технологий и передачи информации

через Интернет.

• Понимание и применение принципов безопасности помогут нам

защитить нашу личную информацию, конфиденциальные

данные и избежать попадания в ловушку мошенничества и

киберпреступности.

• Бдительность, осмотрительность и обновление знаний о

современных угрозах помогут нам избежать попадания в

ловушки мошенников и сохранить наши данные в безопасности.

15

16.

Спасибо завнимание!

16

internet

internet