Similar presentations:

Реализация алгоритмов стеганографии

1. «Реализация алгоритмов стеганографии»

Муниципальное автономное общеобразовательное учреждение«Средняя общеобразовательное школа №65 г. Улан-удэ имени Г.С.Асеева»

(МАОУ «СОШ №65 г.Улан-Удэ имени Г.С.Асеева»)

Направление: «----------------»

«Реализация алгоритмов стеганографии»

Выполнил:

Пахомов Илья Андреевич,

Ученик 11 А класса

МАОУ «СОШ №65 г. Улан-Удэ имени Г.С.Асеева»

Руководитель:

Сухарева Ирина Викторовна,

учитель информатики

г. Улан-Удэ, 2023

2.

Пояснительная запискаМой проект посвящен одной из актуальных проблем современного общества – защите информации.

Используя вычислительные средства, злоумышленники могут осуществить пользование и

распространение электронной информации. Таким образом, правообладателю наносится и материальный,

и моральный ущерб.

Одним из эффективных методов защиты авторства электронных документов является использование

цифровой стеганографии. Как наука, стеганография является актуальной областью для исследований с

точки зрения обеспечения безопасности информации, а также с точки зрения защиты персональных

данных и авторских прав.

В данном проекте также рассмотрена проблема выявления стеганографических вставок (СГВ),

получившая название стеганографического анализа или стегоанализа, которая является важной

составляющей построения комплексной системы защиты информации, так как решает сразу несколько

задач построения защищенных информационных систем. Прежде всего, стеганографические методы

передачи информации используются для скрытой передачи данных в различных файлах, обладающих

избыточностью. А обнаружение стеганографических вставок позволяет выявлять скрытые каналы

передачи информации.

Для работы была использована среда программирования Python IDE, язык программирования Python 3.10.

При реализации вышеупомянутых методов были использованы PNG изображения, а также фрэймворк

PyQt 5, библиотека для языка программирования Python NumPy.

3. Методы исследования: - обзор и анализ научных статьей, диссертаций, справочной литературы, практическая реализация алгоритмов

Объект исследования:Предмет исследования:

Алгоритмы

Вставка сообщения

стеганографии,

методом подмены младшего

стегоанализа

бита в изображение

Методы исследования:

- обзор и анализ научных статьей, диссертаций, справочной

литературы, практическая реализация алгоритмов

стеганографии и стегоанализа метода LSB-замены на

основе анализа битового нулевого слоя.

4.

Классификация проекта:по доминирующей деятельности – Прикладной практико-ориентированный, так как направлен получение конкретного

результата деятельности в виде комплекса программ;

по характеру контактов между участниками - межличностный, внутришкольный, он реализуется учителем и обучающимся

школы, его основным участником могут быть родители.

по продолжительности – долгосрочный: сентябрь 2021 – май 2023.

по характеру координации: открытый, с явной координацией.

Цели проекта:

практическая реализация методов компьютерной стеганографии;

демонстрация реализации метода стегоанализа.

Задачи работы:

Познавательные: собрать сведения об алгоритмах стеганографии, которые используются для работы с изображениями.

Практические: - исследовать и реализовать метод вставки младшего

бита для изображений;

- реализовать алгоритм стегоанализа метода LSB-замены на основе анализа битового нулевого слоя;

- создать комплекс программ для вставки скрытого текста в изображение, а также поиска наличия скрытых

данных в изображении.

5. Этапы проекта

ЭтапЦель

Направление

Период

1)Выбор области исследования

I

II

III

Выбор темы исследования

2)Выбор темы исследования

совместно с руководителем

1)Собрать основные сведения по

теме исследования

1)Знакомство и подбор

источников информации

2)Сформировать

источниковедческий обзор

2)Обработка информации

Систематизация собранного

материала

1)Оформление исследовательской

работы

Сентябрь-декабрь 2021г.

Январь-март 2022г.

Апрель-декабрь 2022г.

2)Создание презентации

3)Создание продукта

1)Автореферат

IV

V

VI

Подготовка к защите проекта

Защита проекта, представление

результата работы

Рефлексия

2)Презентация защиты

Январь-Апрель 2023г.

3)Оформление продукта

Публичное выступление

Май 2023г.

Оценка своей деятельности

2023г.

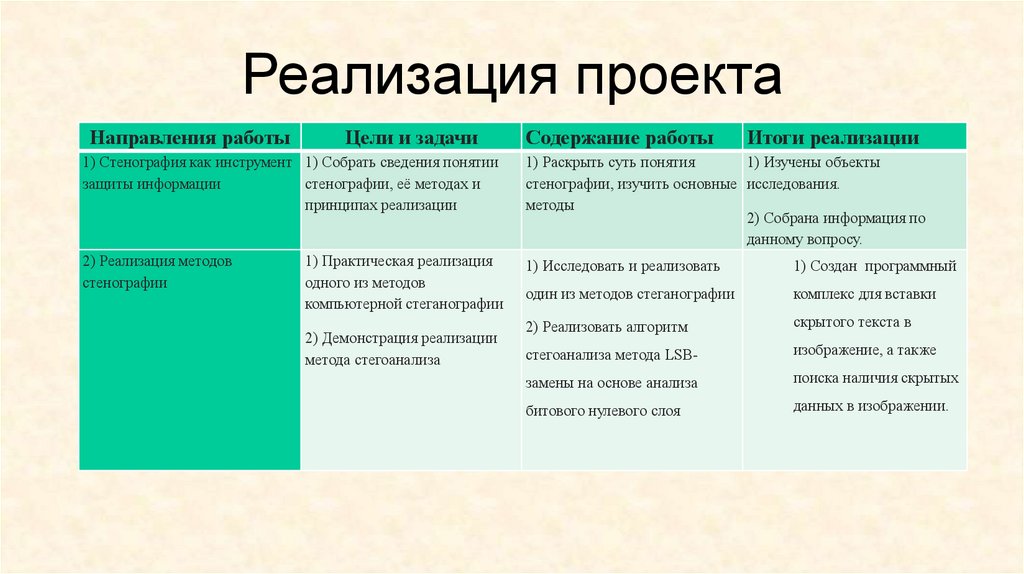

6. Реализация проекта

Направления работыЦели и задачи

Содержание работы

Итоги реализации

1) Стенография как инструмент 1) Собрать сведения понятии

защиты информации

стенографии, её методах и

принципах реализации

1) Раскрыть суть понятия

1) Изучены объекты

стенографии, изучить основные исследования.

методы

2) Собрана информация по

данному вопросу.

2) Реализация методов

стенографии

1) Исследовать и реализовать

1) Создан программный

один из методов стеганографии

комплекс для вставки

2) Реализовать алгоритм

скрытого текста в

стегоанализа метода LSB-

изображение, а также

замены на основе анализа

поиска наличия скрытых

битового нулевого слоя

данных в изображении.

1) Практическая реализация

одного из методов

компьютерной стеганографии

2) Демонстрация реализации

метода стегоанализа

7.

Стеганография – это метод организации связи,который собственно скрывает само наличие связи.

Классическая документальная стеганография

использует целый ряд методов сокрытия

информации в передаваемых и хранимых

документах.

Это невидимые чернила, микроточки, акростих,

трафареты.

Компьютерная стеганография изучает способы

сокрытия информации в компьютерных данных,

представляющих собой различные файлы,

программы, пакеты протоколов.

8.

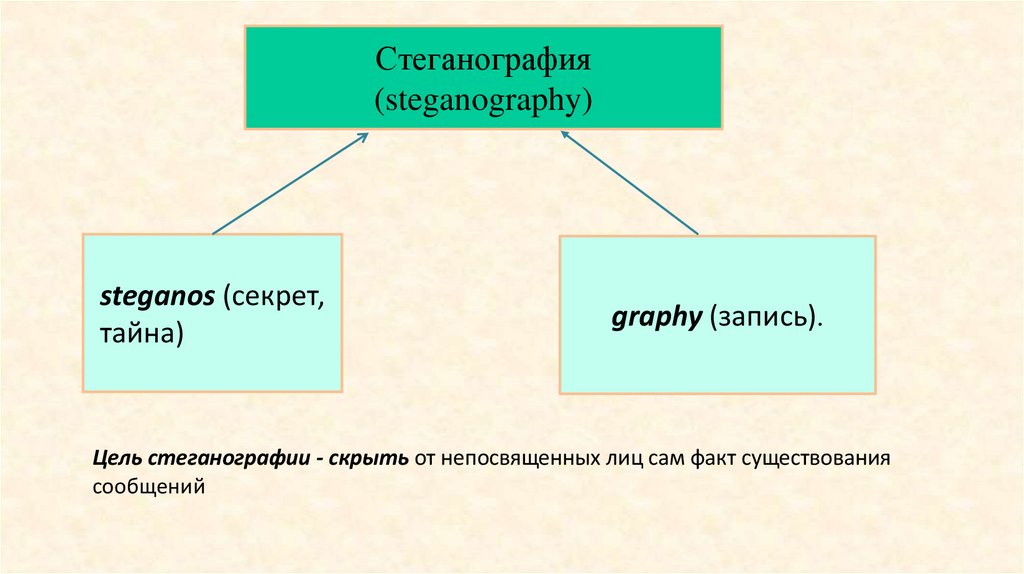

Стеганография(steganography)

steganos (секрет,

тайна)

graphy (запись).

Цель стеганографии - скрыть от непосвященных лиц сам факт существования

сообщений

9.

Принципы стеганографиифайлы, содержащие

оцифрованное изображение

или звук, могут быть до

некоторой степени

видоизменены без потери

функциональности

неспособность органов чувств

человека различить

незначительные изменения в

цвете изображения или качестве

звука

10.

Основы стеганографииМетоды скрытия должны

обеспечивать аутентичность

и целостность файла

Основные свойства открыто

передаваемого файла должны

сохраняться при внесении в него

секретного сообщения и ключа.

11.

Направления компьютернойстеганографии

Использование специальных

свойств компьютерных

форматов

Использование

избыточности аудио и

визуальной информации

12. Применение стеганографии

-защита конфиденциальной информации отНСД;

-преодоление систем мониторинга и

управления

сетевыми ресурсами;

-анализ контента, камуфлирование

программного

обеспечения;

-защита авторских прав.

13.

Структура файла PNGФормат PNG(Portable Network Graphics) был изобретен в 1995 году, чтобы стать

заменой GIF, а уже в 1996, с выходом версии 1.0, он был рекомендован W3C, в

качестве полноправного сетевого формата. На сегодняшний день PNG является

одним из основных форматов веб-графики.

Общее строение

Файл состоит из подписи и некоторого количества блоков («чанков», от англ.

chunks), каждый из которых несет в себе некоторую информацию.

14.

Подпись PNG-файла всегда одинакова, состоит из 8 байт.Чанки (от англ.Chunks) - это блоки данных, из которых состоит файл. Каждый чанк состоит из 4 секций.

Основные типы чанков:

IHDR — заголовок файла, содержит основную информацию о изображении. Обязан быть первым чанком.

PLTE — палитра, список цветов.

IDAT — содержит, собственно,

изображение. Рисунок можно разбить на несколько IDAT чанков, для потоковой

передачи. В каждом файле должен быть хотя бы один IDAT чанк.

IEND — завершающий чанк, обязан быть последним в файле.

15.

Метод замены наименее значащего битаПредставим пиксел тремя байтами в битовом виде:

Младшие биты ( выделены бледным, справа ) дают незначительный вклад в изображение по

сравнению со старшими. Замена одного или двух младших бит для человеческого глаза будет почти

незаметна.

Пусть необходимо в этом пикселе скрыть 6 бит – 101100. Разделим их на 3 пары и заместим этими

парами младшие биты в каждом канале.

Получили новый цвет, очень похожий на первоначальный:

6

16.

Особенности применения методаИсходное изображение в png формате

Срез младших бит изображения

Изображение в png формате после применения метода

Срез младших бит изображения

17.

ЗаключениеНесмотря на своё относительно недавнее формирование, стеганография хорошо зарекомендовала себя на поприще

сокрытия данных и защиты авторских прав. Она касается буквально каждой сферы жизни человека и используется

повсеместно. Стеганографические методы и подходы постоянно совершенствуются и дополняются, что

позиционирует их как одно из популярных направлений для развития и разработок в современной науке. В ходе

работы над проектом мною были сформулированы некоторые выводы относительно метода LSB-замены и его

выявления:

1. Основное направление развития статистических методов стегоанализа, связанное с увеличением

количества параметров, используемых для выделения изображений со СГВ, практически исчерпало себя.

Увеличение количества параметров в два раза приводит к незначительному повышению эффективности.

Поэтому нужно развивать алгоритмы, использующие не глобальные параметры изображения как целого, а

некоторые локальные характеристики областей, в которых может быть осуществлено встраивание.

2. Общие

методы

стегоанализа

специализированные

обладают

методы

стеганографического встраивания.

невысокой

стегоанализа,

эффективностью,

ориентированные

на

поэтому нужно

развивать

конкретные

алгоритмы

18.

1. Статистические методы стегоанализа позволяют только решать задачу установления факта присутствияСГВ. Для определения размера, положения и содержимого СГВ необходимо развитие алгоритмов

стегоанализа, основанных на анализе параметров изображения, используемых для встраивания. В случае

метода LSB-замены необходимо развивать методы анализа нулевого битового слоя и сравнительного

анализа нулевого и близлежащих битовых слоев. Для методов стеганографии, основанных на дискретном

косинусном преобразовании, необходимо проводить поиск и исследование коэффициентов преобразования,

используемых при встраивании сообщения.

2. Метод встраивания младшего бита позволяет вставлять сообщения относительно большого объема, но при

этом имеет низкий уровень скрытности сообщения.

В ходе работы над проектом был изучен и реализован метод вставки младшего бита в изображение, а также

разработан и протестирован программный комплекс, реализующий предложенные алгоритмы.

informatics

informatics