Similar presentations:

Stegano. Стеганография

1.

Stegano2.

Стеганография• Стеганография (от греч.

στεγανός «скрытый» +

γράφω «пишу»; букв.

«тайнопись») — способ

передачи или хранения

информации с учётом

сохранения в тайне

самого факта такой

передачи (хранения).

3.

Стеганография• Первое упоминание об

использовании

стенографических методов

встречается в

трактате Геродота «История»,

относящегося к 440 году

до н. э.

4.

Современная стеганография• Современная стеганография (понимаемая как

цифровая стеганография) делится на две

взаимосвязанные (но имеющие различные цели их

использования) части:

• 1) собственно стеганография;

• 2) цифровые водяные знаки.

5.

Современная стеганография• Цель использования стеганографии состоит в следующем:

погрузить дополнительное сообщение в ПО таким образом,

чтобы сам факт его присутствия в ПО нельзя (или достаточно

трудно) было бы обнаружить нелегитимным пользователям.

• Целью использования цифровых водяных знаков является:

погружение дополнительных сведений (обычно

идентификационного кода собственника) в ПО так, чтобы его

нельзя было бы удалить, не ухудшив существенно качество ПО.

6.

ПО• Неподвижные изображения;

• Подвижные изображения видео и аудиофайлы;

• Речь;

• Печатный смысловой текст;

• Графические представления текста и схем;

• Интернет — протоколы;

• Компьютерные программы.

7.

Вкладываемая информация• Изображения;

• Текстовые

сообщения

и данные;

• Речевые

сообщения.

8.

Цифровые водяные знаки• Важнейшим

применением ЦВЗ

является

обеспечение прав

собственности

на аудио, видео,

текстовые

объекты

и программные

коды.

9.

Цели использования стеганографии• Альтернатива криптографии (при ее запрещении или

ограничении уровня стойкости);

• Скрытие пользователей, нуждающихся в хранении или передаче

секретной информации;

• Передача секретной информации через транзитных

пользователей, не являющихся легитимными;

• Передача секретных сигналов и команд определенным

пользователям сети интернет;

• Отслеживание нелегитимных распространителей

конфиденциальной информации.

10.

Атаки на стеганографию• Обнаружение

стегосигналов;

• Нахождение объема

секретного вложения;

• Чтение стегосообщения;

11.

Виды заданий• Стеганография в изображениях

• Стеганография в аудиофайлах

• Стеганография в видеозаписях

• Стеганография в PDF-документах

• Сетевая стеганография (редко)

12.

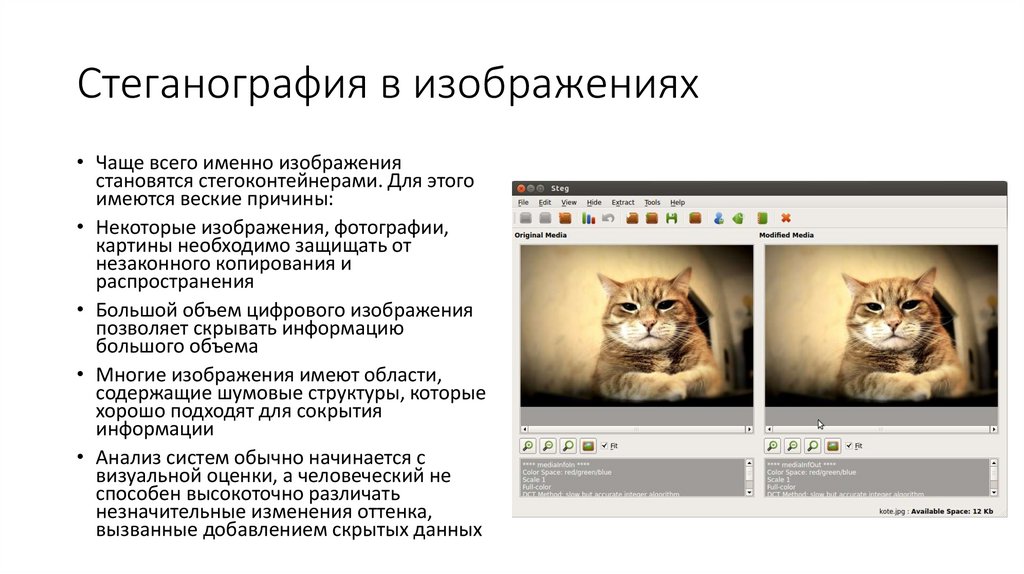

Стеганография в изображениях• Чаще всего именно изображения

становятся стегоконтейнерами. Для этого

имеются веские причины:

• Некоторые изображения, фотографии,

картины необходимо защищать от

незаконного копирования и

распространения

• Большой объем цифрового изображения

позволяет скрывать информацию

большого объема

• Многие изображения имеют области,

содержащие шумовые структуры, которые

хорошо подходят для сокрытия

информации

• Анализ систем обычно начинается с

визуальной оценки, а человеческий не

способен высокоточно различать

незначительные изменения оттенка,

вызванные добавлением скрытых данных

13.

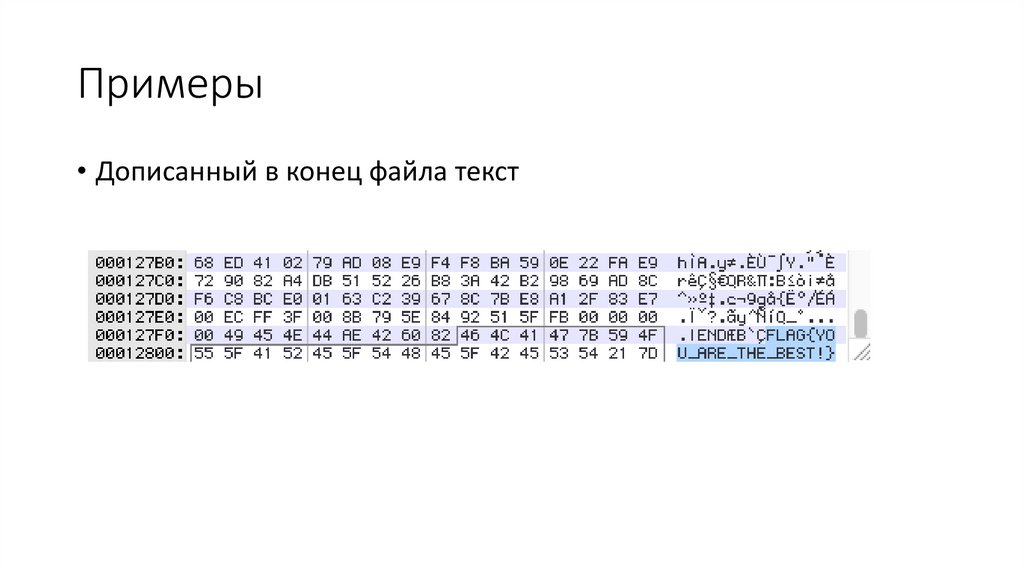

Примеры• Дописанный в конец файла текст

14.

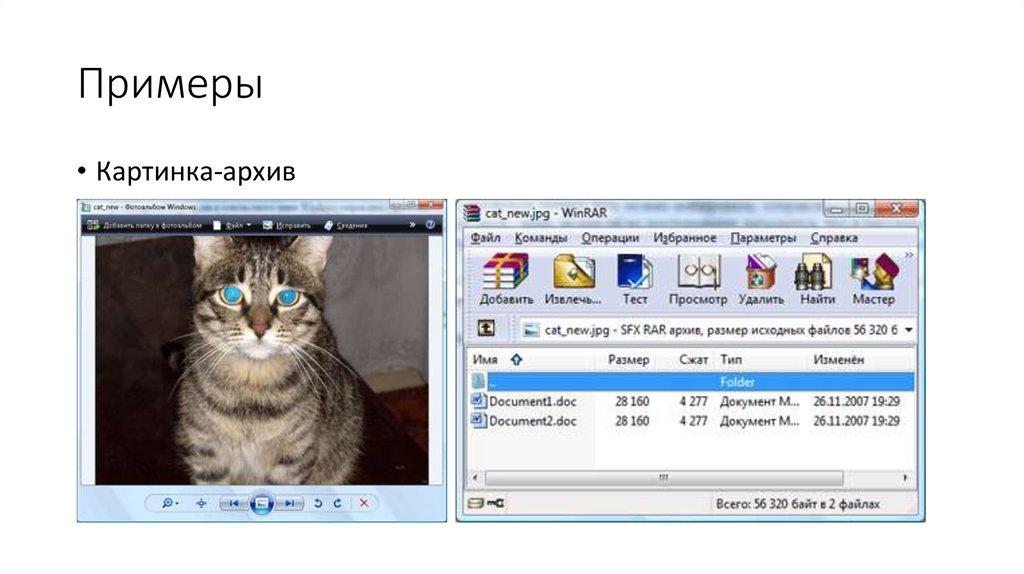

Примеры• Картинка-архив

15.

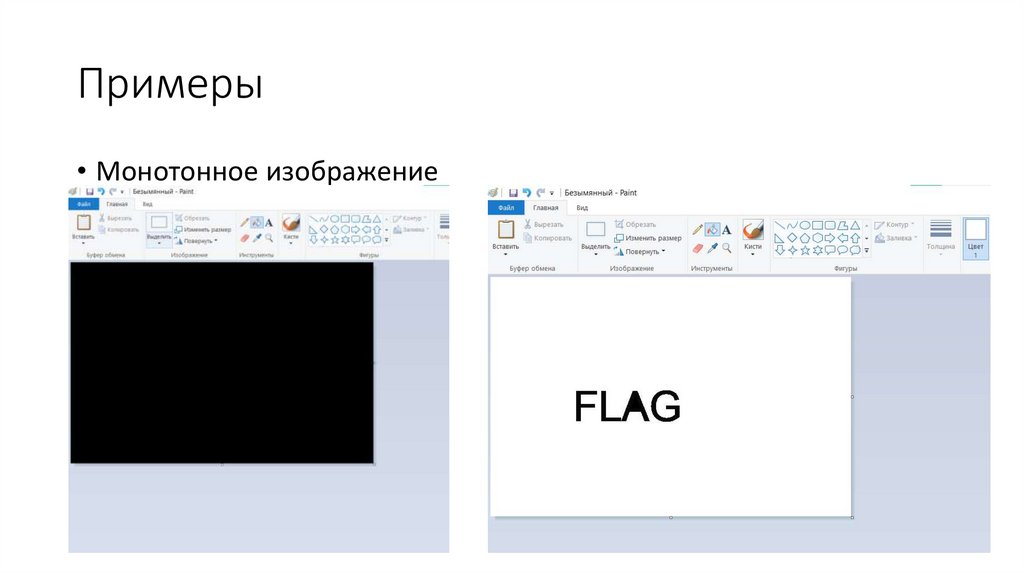

Примеры• Монотонное изображение

16.

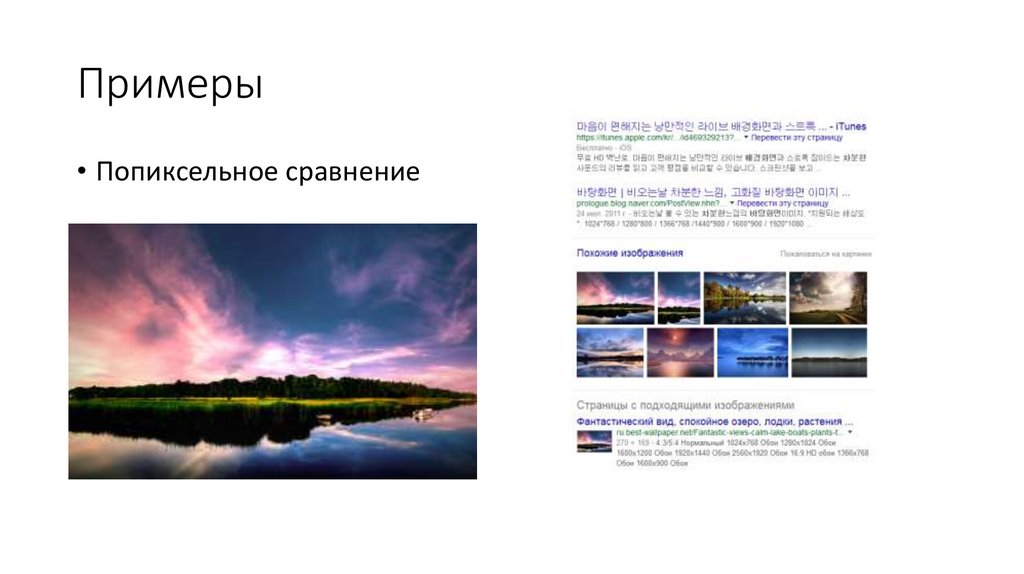

Примеры• Попиксельное сравнение

17.

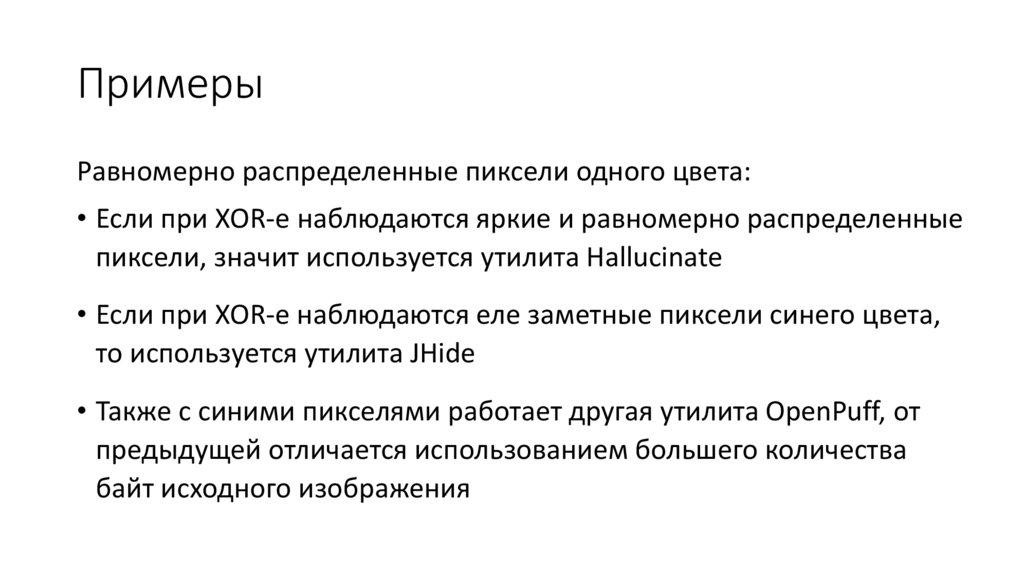

ПримерыРавномерно распределенные пиксели одного цвета:

• Если при XOR-е наблюдаются яркие и равномерно распределенные

пиксели, значит используется утилита Hallucinate

• Если при XOR-е наблюдаются еле заметные пиксели синего цвета,

то используется утилита JHide

• Также с синими пикселями работает другая утилита OpenPuff, от

предыдущей отличается использованием большего количества

байт исходного изображения

18.

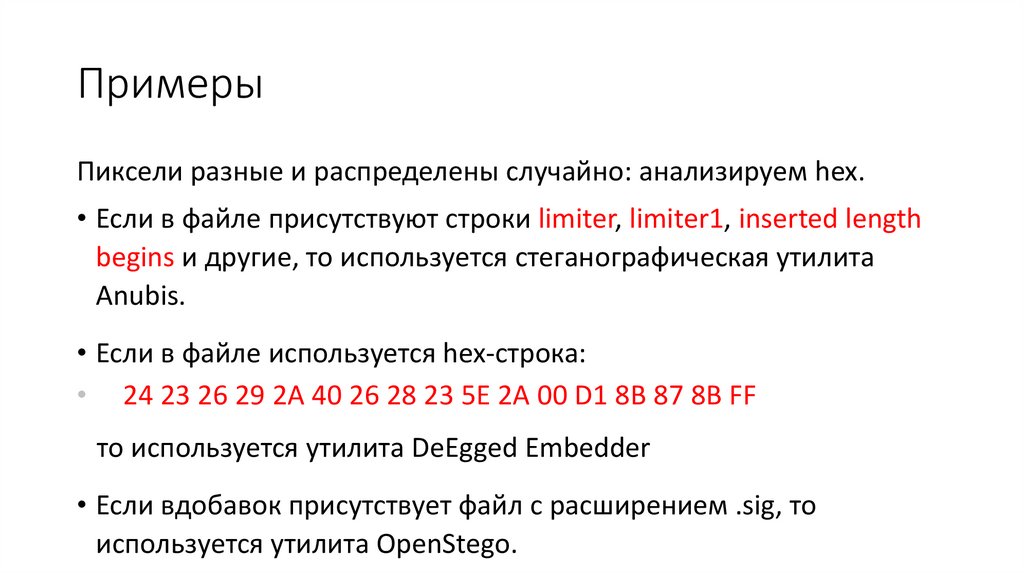

ПримерыПиксели разные и распределены случайно: анализируем hex.

• Если в файле присутствуют строки limiter, limiter1, inserted length

begins и другие, то используется стеганографическая утилита

Anubis.

• Если в файле используется hex-строка:

• 24 23 26 29 2A 40 26 28 23 5E 2A 00 D1 8B 87 8B FF

то используется утилита DeEgged Embedder

• Если вдобавок присутствует файл с расширением .sig, то

используется утилита OpenStego.

19.

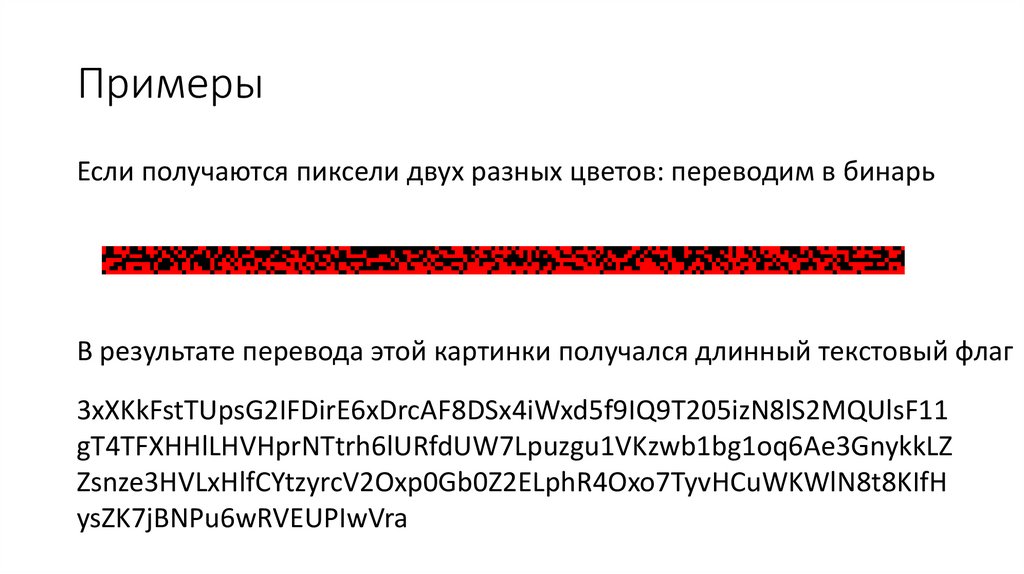

ПримерыЕсли получаются пиксели двух разных цветов: переводим в бинарь

В результате перевода этой картинки получался длинный текстовый флаг

3xXKkFstTUpsG2IFDirE6xDrcAF8DSx4iWxd5f9IQ9T205izN8lS2MQUlsF11

gT4TFXHHlLHVHprNTtrh6lURfdUW7Lpuzgu1VKzwb1bg1oq6Ae3GnykkLZ

Zsnze3HVLxHlfCYtzyrcV2Oxp0Gb0Z2ELphR4Oxo7TyvHCuWKWlN8t8KIfH

ysZK7jBNPu6wRVEUPIwVra

20.

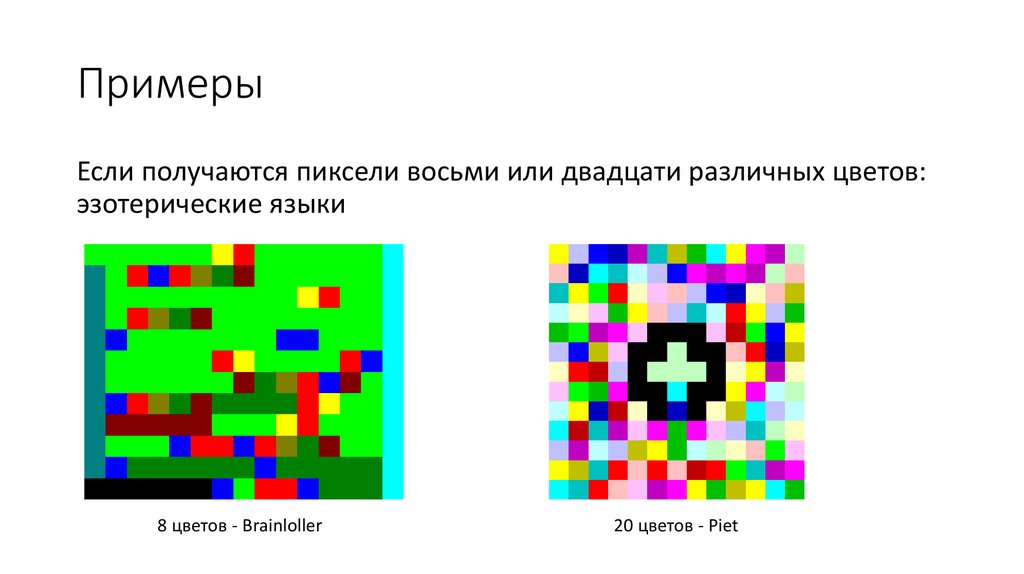

ПримерыЕсли получаются пиксели восьми или двадцати различных цветов:

эзотерические языки

8 цветов - Brainloller

20 цветов - Piet

21.

ПримерыБольшое количество разноцветных пикселей со схожими

параметрами

22.

ПримерыОбрезанное изображение

23.

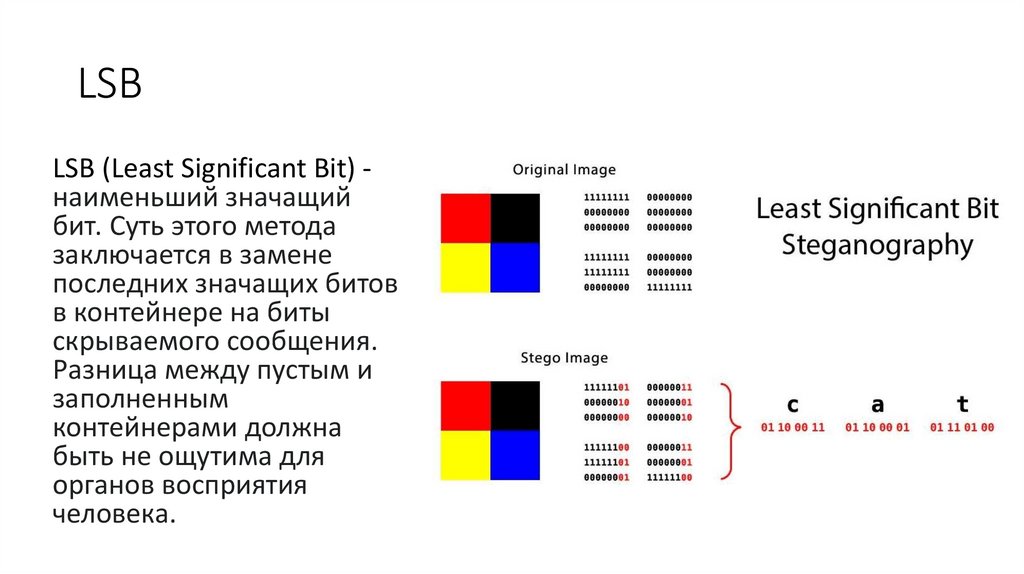

LSBLSB (Least Significant Bit) наименьший значащий

бит. Cуть этого метода

заключается в замене

последних значащих битов

в контейнере на биты

скрываемого сообщения.

Разница между пустым и

заполненным

контейнерами должна

быть не ощутима для

органов восприятия

человека.

24.

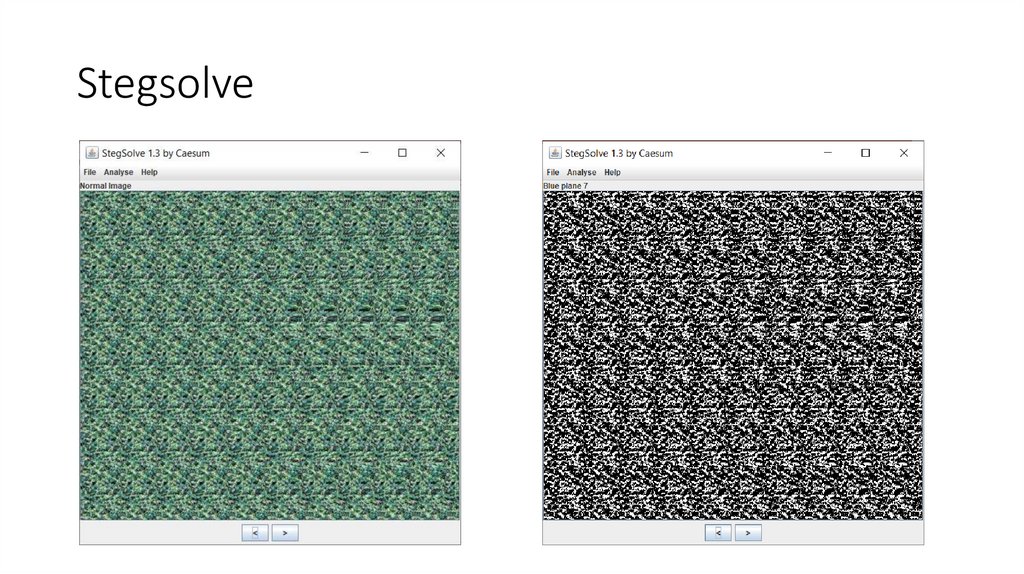

Stegsolve25.

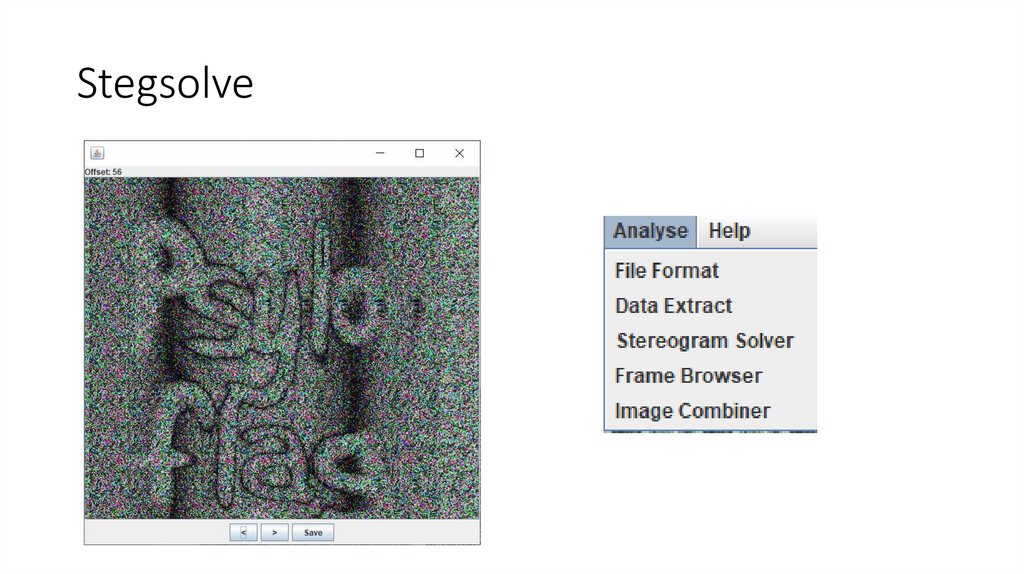

Stegsolve26.

Утилиты для изображений• Hex-редакторы: Hexed.it, Hexinator

• Python

• Для LSB – stegolsb на Python

• Мультитул – StegSolver (написан на Java)

• Также может пригодиться просмотр Exif тэгов (как с

метаданными для осинта)

27.

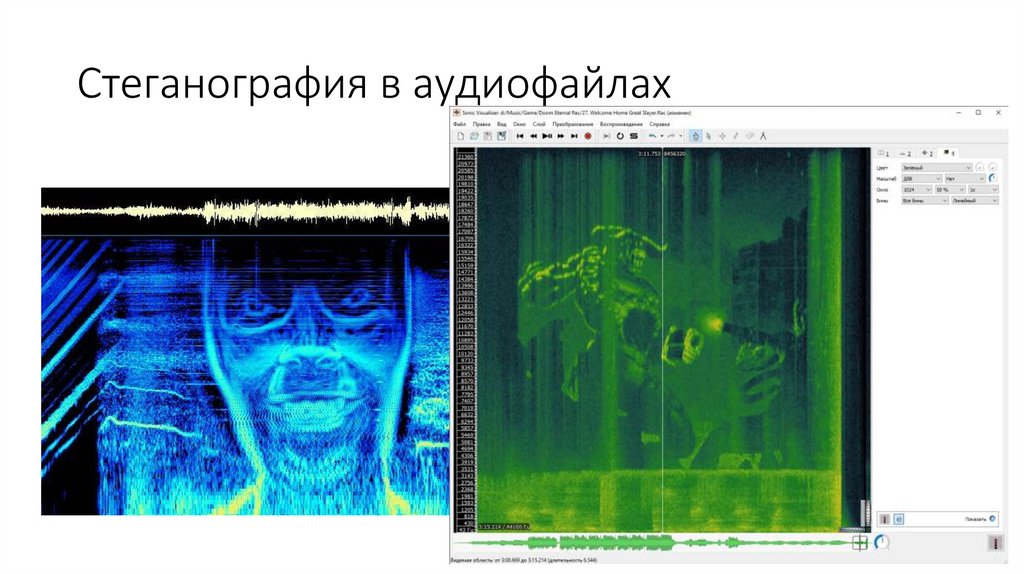

Стеганография в аудиофайлах28.

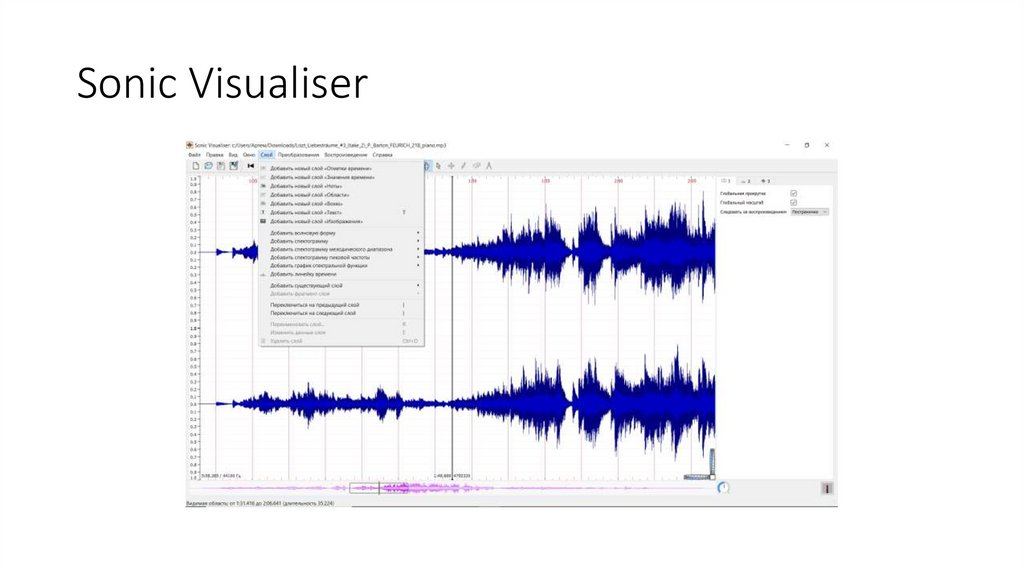

Sonic Visualiser29.

Стеганография видеозаписях30.

Стеганография в PDF-документах• PDFStreamDumper, PDFParser

• Hex-редакторы Hexed.it

• Архиваторы 7-zip, WinRar

informatics

informatics