Similar presentations:

Разработка комплексной системы обеспечения безопасности фирмы ООО «Весёлый купец»

1.

ФЕДЕРАЛЬНОЕ АГЕНТСТВО МОРСКОГО И РЕЧНОГО ТРАНСПОРТАФедеральное государственное бюджетное образовательное учреждение высшего образования

«Государственный университет морского и речного флота имени адмирала С.О. Макарова»

Кафедра комплексного обеспечения информационной безопасности

Выпускная квалификационная работа

на тему

Разработка комплексной системы обеспечения

безопасности фирмы ООО «Весёлый купец»

Выполнил студент 4 курса группы ИЗ-41 Жуков В.А

Научный руководитель старший преподаватель , Кардакова М.В

2.

Цели и задачи работыЦель данной работы: анализ состояния защищённости информации и

разработка комплексной системы обеспечения безопасности фирмы

ООО « Весёлый купец».

Задачи:

• Изучение основ информационной безопасности.

• Анализ объекта на наличие угроз и уязвимости безопасности.

• Выбор способов и средств для улучшения системы безопасности и

расчёт стоимости расходов.

2

3.

Информация как объект правовых отношенийИнформация – это совокупность

независимо от формы их представления

всевозможных

сведений

Информационная безопасность – это защищенность информации

и поддерживающей инфраструктуры от различных воздействий

Основная законодательная база в область информационной

безопасности:

• Конституция Российской Федерации

• 149-ФЗ «Об информации, информационных технологиях и о

защите информации»

• 152-ФЗ «О персональных данных»

• 98-ФЗ «О коммерческой тайне»

• 63-ФЗ «Об электронной подписи»

• Закон РФ «О государственной тайне»

3

4.

Классификация информации по доступу к нейИнформацию делят на 2 типа по доступу к ней:

• Открытая

• Ограниченного доступа

Ограниченного доступа так же делится на:

• Государственная тайна

• Конфиденциальная информация

Информация представляющая государственную тайну разделяют:

• Секретно

• Совершенно секретно

• Особой важности

4

5.

Угрозы и уязвимости в ИБУязвимость - потенциальная возможность нарушения

информационной безопасности. Разделяю на:

• Объективные

• Субъективные

• Случайные

Угроза – это потенциально возможное событие или

действие приводящие к нарушении целостности защиты

информации. Разделяют на:

• Угроза конфиденциальности

• Угрозы целостности

• Угрозы доступности

6.

Каналы утечки информацииУтечка информации – это неправомерное распространение

информации вне круга доверенных лиц или организаций, владеющих

информацией.

Каналы утечки информации – пути утечки информации из

системы

• Материально-вещественные

• Визуальные и визуально-оптические

• Технические

7.

Методы защиты информацииМетоды защиты информации – это совокупность различных мер

которые направлены на предотвращение различных вмешательств в

информационные ресурсы системы. Их подразделяют по способу

реализации:

• Программные средства защиты информации

• Аппаратные средства защиты информации

• Криптографические средства информации

• Физические средства защиты информации

• Организационные средства защиты информации

7

8.

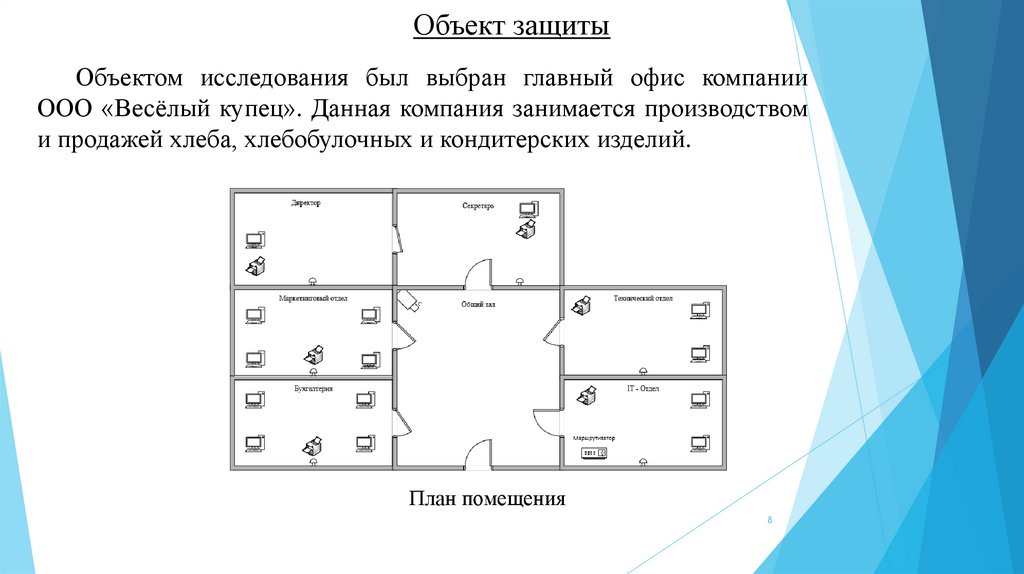

Объект защитыОбъектом исследования был выбран главный офис компании

ООО «Весёлый купец». Данная компания занимается производством

и продажей хлеба, хлебобулочных и кондитерских изделий.

План помещения

8

9.

Активы организацииИнформационный актив – это различная информация не зависимо

о её представления которая имеется в распоряжении организации и

имеет ценность для неё.

Основные активы компании:

• Персональные данные

• Данные об инвентаризации

• Чеки и данные о закупках и различного оборудования

• Бухгалтерская и налоговая отчётность

• Договоры аренды, данные о помещениях

• Лицензии на оказания услуг

• Маркетинговые данные

• Компьютерные средства

• Программные средства

9

10.

Уязвимости и угрозы.Основными угрозами и уязвимостями активов в данной компании

являются:

Уязвимости:

• Незащищённое хранение

• Отсутствие физической защиты здания, дверей и окон

• Отсутствие резервных копий

• Незащищённое хранение данных

• Плохой менеджмент паролей

• Отсутствие программой периодической замены

Угрозы:

• Хищение носителей, данных или документов

• Искажение данных

• Потеря данных

• Ошибка при использовании

10

11.

Результат анализа используемых методов исредств

В результате анализа методов и средств которые используются

для обеспечения ИБ были сделаны следующие выводы.

Физических средств защиты недостойно для предотвращения

несанкционированного доступа.

Аппаратные средства не используются

Программных средств защиты информации недостаточно для

комплексной защиты данных. Так же было обнаружено что

используется устаревшее ПО.

Организационных методов защиты информации недостаточно для

обеспечения комплексной защиты данных

11

12.

Предложения по улучшению системызащиты

Для комплексной защиты информационной безопасности

необходимо внести некоторые изменения:

Физические средства защиты информации

• Установка турникет с возможностью идентифицировать сотруника по карте, когда он проходит КПП;

• Смена замка на двери на более надёжный

• Установить больше видеокамер внутри помещений

• Сменить и приобрести дополнительный сейф

12

13.

Турникет KT02.9PERCo-WM02

ЭЛЬБОР 1.06.42 ГРАНИТ

13

14.

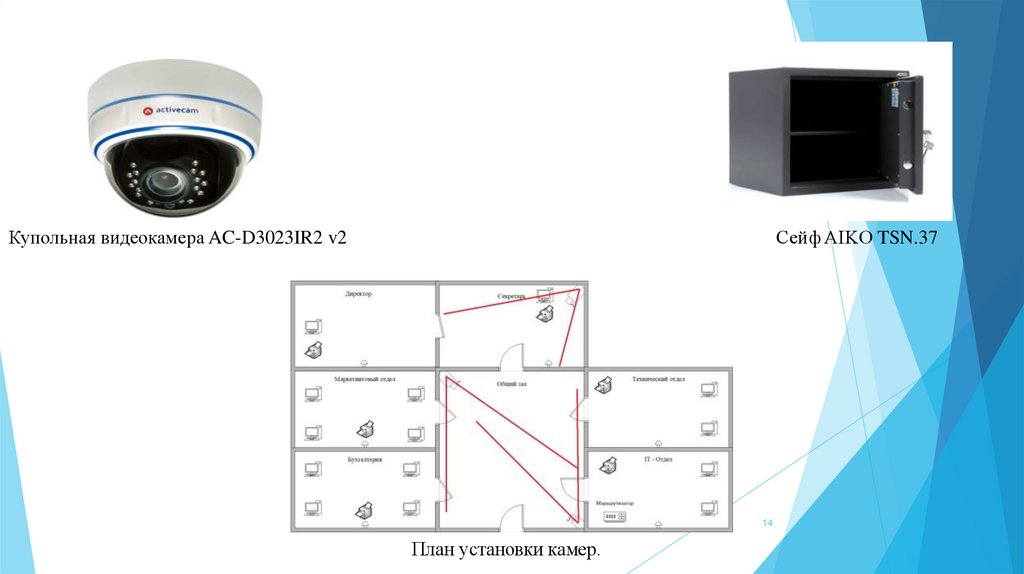

Купольная видеокамера AC-D3023IR2 v2Сейф AIKО TSN.37

14

План установки камер.

15.

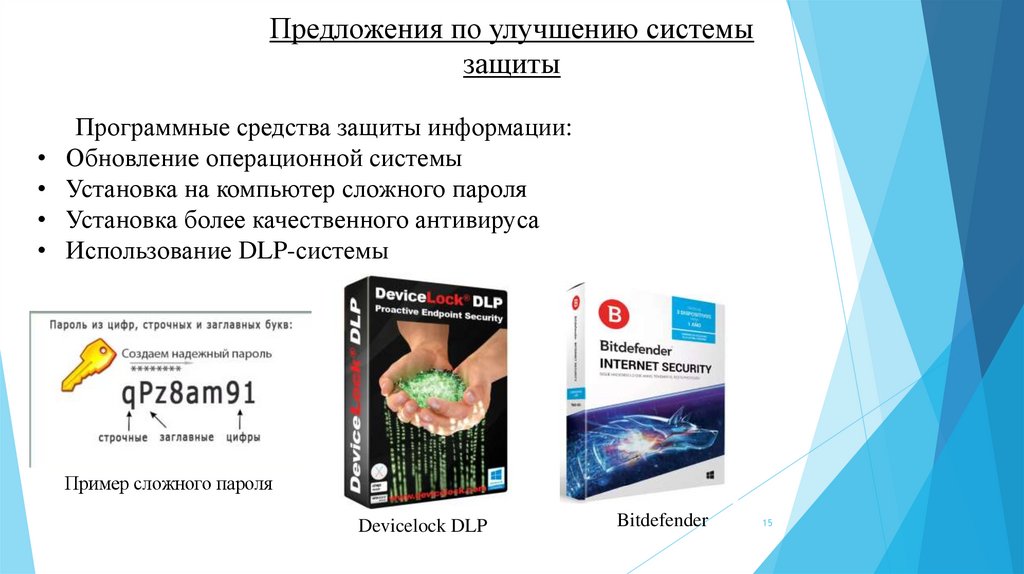

Предложения по улучшению системызащиты

Программные средства защиты информации:

Обновление операционной системы

Установка на компьютер сложного пароля

Установка более качественного антивируса

Использование DLP-системы

Пример сложного пароля

Devicelock DLP

Bitdefender

15

16.

Предложения по улучшению системызащиты

Аппаратные средства защиты информации:

• Установка шредера для уничтожения документов

• Установка резервного копирования

NETGEAR RN314

ГЕЛЕОС УД10-2

16

17.

Предложения по улучшению системызащиты

Организационные методы защиты информации:

• Определить сотрудников которые ответственные за безопасность

данных

• Организовать работу с персональными данными

• Организовать работу с персоналом (информирование или

переобучение)

17

18.

Итоговая стоимостьДля полного представления о процессе улучшения необходимо

предоставить стоимость всех улучшений. Итоговый подсчёт

стоимости улучшения системы защиты составляет 249458 рублей

Из которых:

• 5700 рублей ежемесячные затраты

• 27708 рублей ежегодные затраты

• 216050 рублей едино разовые затраты

• 11100 рублей затраты на установку необходимого оборудования

18

19.

ЗаключениеВ результате выполнения данной выпускной квалификационной

работе были выполнены следующие задачи:

• Изучены основы информационной безопасности

• Был проведён анализ состояния защищённости офиса ООО

«Весёлый Купец»

• Были предложены новые меры для обеспечения информационной

без-опасности

Предложенные средства устранят найденные уязвимости и

повысят уровень защищённости.

Все задачи, поставленные в работе были выполнены

19