Similar presentations:

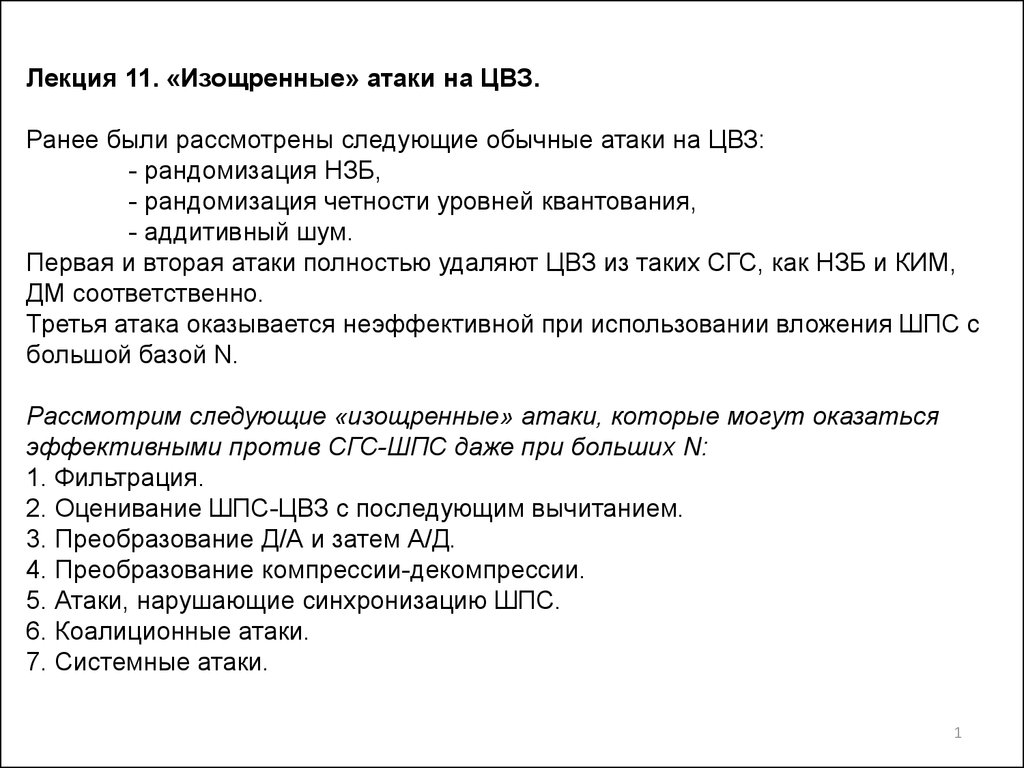

Лекция 11. «Изощренные» атаки на ЦВЗ

1. Лекция 11. «Изощренные» атаки на ЦВЗ. Ранее были рассмотрены следующие обычные атаки на ЦВЗ: - рандомизация НЗБ, - рандомизация четности уров

Лекция 11. «Изощренные» атаки на ЦВЗ.Ранее были рассмотрены следующие обычные атаки на ЦВЗ:

- рандомизация НЗБ,

- рандомизация четности уровней квантования,

- аддитивный шум.

Первая и вторая атаки полностью удаляют ЦВЗ из таких СГС, как НЗБ и КИМ,

ДМ соответственно.

Третья атака оказывается неэффективной при использовании вложения ШПС с

большой базой N.

Рассмотрим следующие «изощренные» атаки, которые могут оказаться

эффективными против СГС-ШПС даже при больших N:

1. Фильтрация.

2. Оценивание ШПС-ЦВЗ с последующим вычитанием.

3. Преобразование Д/А и затем А/Д.

4. Преобразование компрессии-декомпрессии.

5. Атаки, нарушающие синхронизацию ШПС.

6. Коалиционные атаки.

7. Системные атаки.

1

2. Рассмотрим поочередно эти атаки. 1. Фильтрация. (Предполагает значительное уменьшение амплитуды сигналов ШПС при сохранении хорошего каче

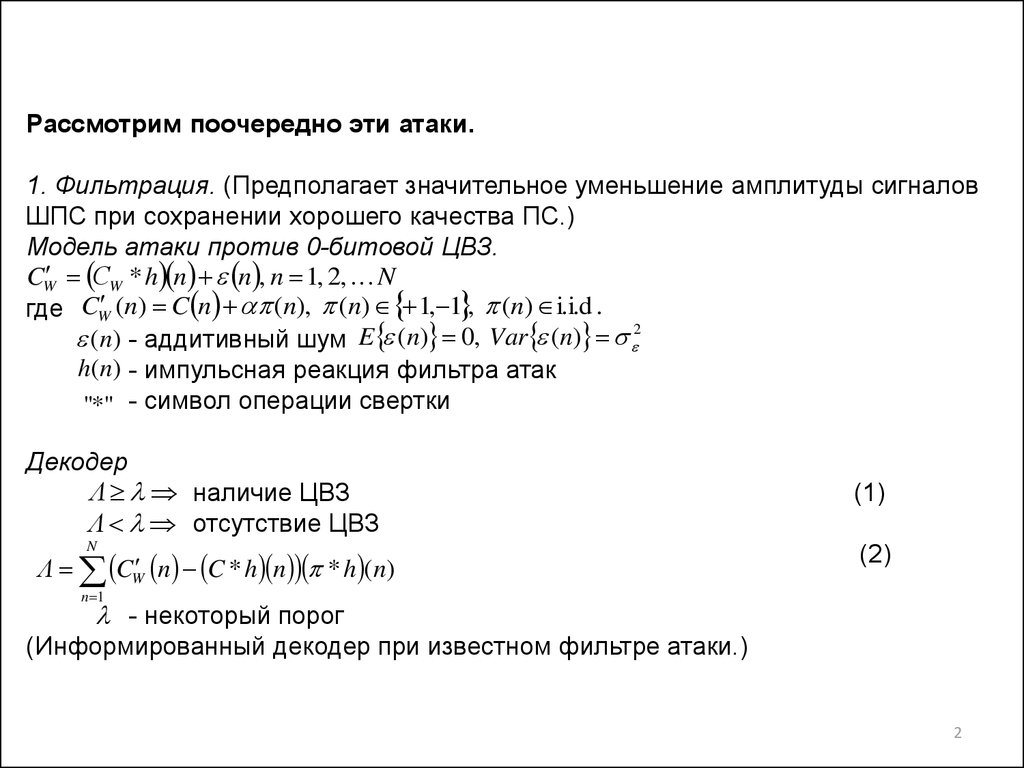

Рассмотрим поочередно эти атаки.1. Фильтрация. (Предполагает значительное уменьшение амплитуды сигналов

ШПС при сохранении хорошего качества ПС.)

Модель атаки против 0-битовой ЦВЗ.

CW СW * h n n , n 1, 2, N

где CW (n) C n (n), (n) 1, 1 , (n) i.i.d .

(n) - аддитивный шум E (n) 0, Var (n) 2

h(n) - импульсная реакция фильтра атак

"*" - символ операции свертки

Декодер

Λ наличие ЦВЗ

Λ отсутствие ЦВЗ

N

Λ CW n C * h n * h (n)

(1)

(2)

n 1

- некоторый порог

(Информированный декодер при известном фильтре атаки.)

2

3. Расчет вероятностей или . (3) где - частотный отклик фильтра атаки. Частный случай фильтра атаки, как идеального НЧ-фильтра: (4) где Оценка эффе

Расчет вероятностей Pmили Pfa.Pm 1 Q , Pfa Q ,

где

~

h

k

N

2

,

(3)

~

h

k

N

2

n 1

n 1

~

h k - частотный отклик фильтра атаки.

Частный случай фильтра атаки, как идеального НЧ-фильтра:

K

K

~

0, если h k N h

h k

2

2 ,

1, для других k

(4)

где K h : 0 K h N 1

Оценка эффективности атак с НЧ-фильтром [25]:

В этом случае для получения той же надежности, что и при атаке без фильтра

требуется увеличить величину базы ШПС N в

раз.

Замечание 1. Использование НЧ-фильтра допустимо с таким , при котором не

искажается ПС (это проверяется моделированием).

Замечание 2. Эффективность атаки фильтрацией может быть значительно

уменьшена, если ЦВЗ выбирается не как «белый» (i.i.d.), а как «окрашенный»

~

(hW k не равномерна). В свою очередь для окрашенной» ЦВЗ можно повысить

эффективность атаки фильтрацией, выбирая аддитивным шум атаки так же в

виде «окрашенного» шума.

3

4. Результаты моделирования атаки фильтрацией и аддитивным шумом: Таблица 1. Минимальное значение длинны ЦВЗ , которая обеспечивает при задан

Результаты моделирования атаки фильтрацией и аддитивным шумом:Изображение «Рыболовная шхуна»

Случай О

5 5 2,000

Случай А

N

38

Случай В

N

0,75 5 6

1,787

101

0,75

8

1,00 5 7

2,124

220

1,00

1,25 5 7

2,062

320

1,25

Случай С

N

11

2,006

124

12 7

2,159 87 1,00 12 17

2,087

169

16 7

1,927 82 1,25 16 22

1,942

175

6

N

1,796 68 0,75 8

Изображение «Лена»

Случай О

7 6 1,735

Случай А

N

29

Случай В

N

Случай С

N

N

0,75 7 8

1,653

89

0,75

12 9

1,796 70 0,75 12 15

1,738

102

1,00 7 9

1,817

190

1,00

17 9

1,792 77 1,00 17 22

1,755

143

1,25 4 9

1,755

281

1,25

22 9

1,691 73 1,25 22 29

1,798

156

3

Таблица 1. Минимальное значение длинны ЦВЗ N, которая обеспечивает Pm Pfa 10при

заданных параметрах и различных типах атак. Здесь

,

;

- отношение

где выбраны следующие случаи:

сигнал/шум после вложения и после атаки

О – без фильтрации

А – фильтрация ЦВЗ в виде БШ и аддитивного БШ

В – фильтрация ЦВЗ в виде ОШ и аддитивного БШ

С – фильтрация ЦВЗ в виде ОШ и аддитивного ОШ 2 2

n n

n12 n22

N

– параметр двумерного фильтра

1 21 2 2

2 2

h k

A

e

, A e

n 1

4

5. Замечание 1. Моделирование показало, что качество ПС остается удовлетворительным при . Замечание 2. Использование ЦВЗ в виде ОШ для защиты о

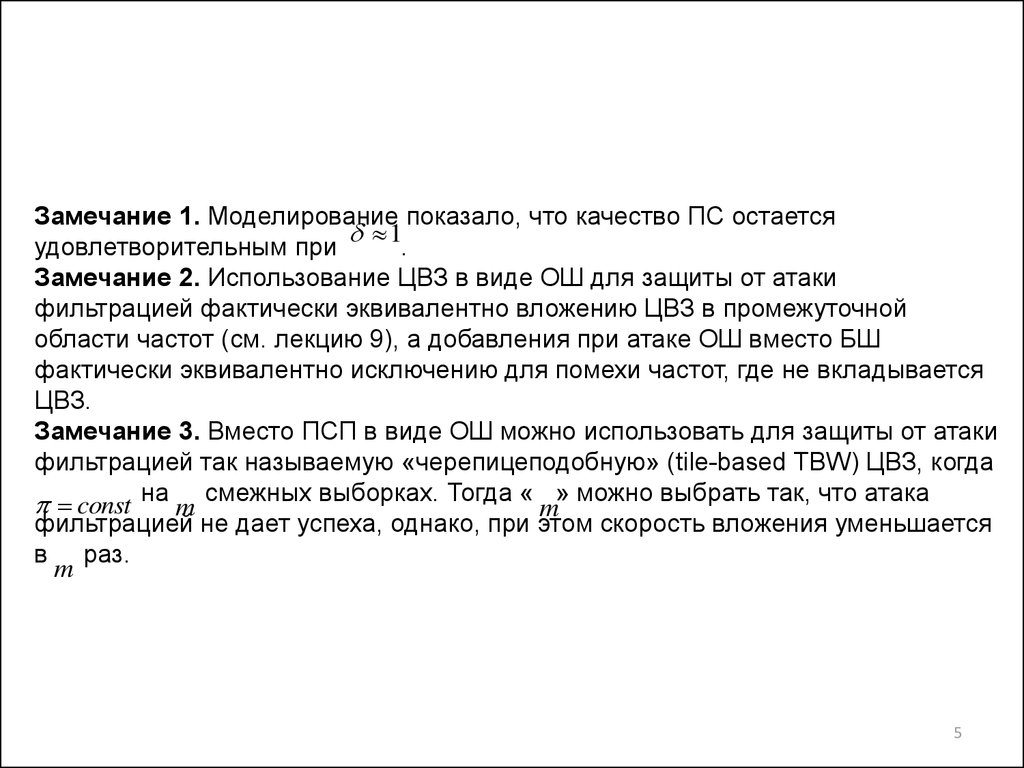

Замечание 1. Моделирование показало, что качество ПС остается1.

удовлетворительным при

Замечание 2. Использование ЦВЗ в виде ОШ для защиты от атаки

фильтрацией фактически эквивалентно вложению ЦВЗ в промежуточной

области частот (см. лекцию 9), а добавления при атаке ОШ вместо БШ

фактически эквивалентно исключению для помехи частот, где не вкладывается

ЦВЗ.

Замечание 3. Вместо ПСП в виде ОШ можно использовать для защиты от атаки

фильтрацией так называемую «черепицеподобную» (tile-based TBW) ЦВЗ, когда

const на m смежных выборках. Тогда « m» можно выбрать так, что атака

фильтрацией не дает успеха, однако, при этом скорость вложения уменьшается

в раз.

m

5

6. 2. Оценивание ШПС-ЦВЗ с последующим их вычитанием. Вложение ЦВЗ. (5) где – принимает одни и те же значения на « » отсчетах Атака оцениванием ЦВ

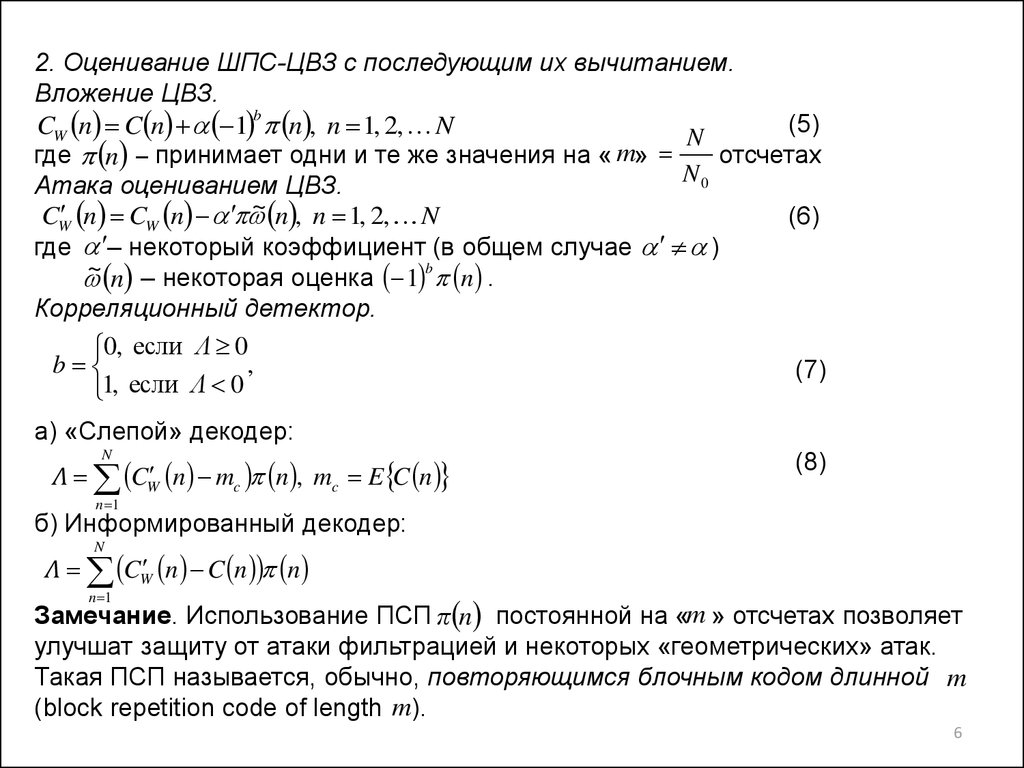

2. Оценивание ШПС-ЦВЗ с последующим их вычитанием.Вложение ЦВЗ.

b

(5)

CW n C n 1 n , n 1, 2, N

N

где n – принимает одни и те же значения на « m»

отсчетах

N

0

Атака оцениванием ЦВЗ.

~ n , n 1, 2, N

CW n CW n

(6)

где – некоторый коэффициент (в общем случае )

~ n – некоторая оценка 1 b n .

Корреляционный детектор.

0, если Λ 0

b

,

(7)

1

,

если

Λ

0

а) «Слепой» декодер:

N

Λ CW n mc n , mc E C n

(8)

n 1

б) Информированный декодер:

N

Λ CW n C n n

n 1

Замечание. Использование ПСП π n постоянной на «m » отсчетах позволяет

улучшат защиту от атаки фильтрацией и некоторых «геометрических» атак.

Такая ПСП называется, обычно, повторяющимся блочным кодом длинной m

(block repetition code of length m).

6

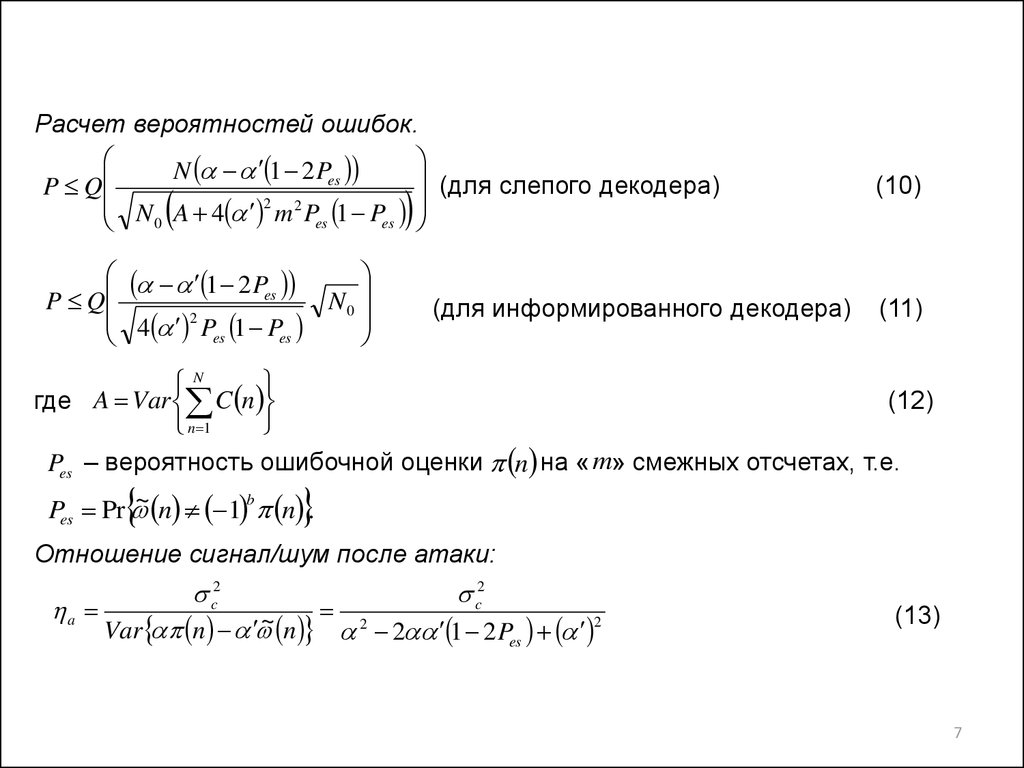

7. Расчет вероятностей ошибок. (для слепого декодера) (10) (для информированного декодера) (11) где (12) – вероятность ошибочной оценки на « » смежн

Расчет вероятностей ошибок.N 1 2 Pes

(для слепого декодера)

P Q

2

2

N

A

4

m

P

1

P

0

es

es

1 2 P

es

P Q

N0

2

4

P

1

P

es

es

(для информированного декодера)

(10)

(11)

N

где A Var C n

(12)

n 1

Pes – вероятность ошибочной оценки n на « m» смежных отсчетах, т.е.

~ n 1 b n .

Pes Pr

Отношение сигнал/шум после атаки:

a

c2

c2

2

~

Var n n 2 1 2 Pes 2

(13)

7

8. Если на « » смежных отсчетах, то (14) Если на интервале « » смежных отсчетов независимо, то (15) В общем случае (16) (Всегда предполагается, что нез

Если C n const на « m» смежных отсчетах, тоA m 2 c2

(14)

Если C n на интервале « m» смежных отсчетов независимо, то

(15)

A m c2

В общем случае

m c2 A m 2 c2

(16)

(Всегда предполагается, что C n независимо между блоками отсчетов

длиной m ).

Сравнение атаки оценивания с атакой аддитивным шумом.

(17)

CW n CW n n , Var n 2 , E n 0

2

2

N

N

(18)

P Q

, где A Var n

Ac A N 0

n 1

Оптимизация аддитивного шума для TBW: n для m смежных отсчетов.

Тогда

2N 2

P Q

(19)

2

2

Ac m N 0

Отношение сигнал/шум после атаки:

c2

a 2

2

(20)

8

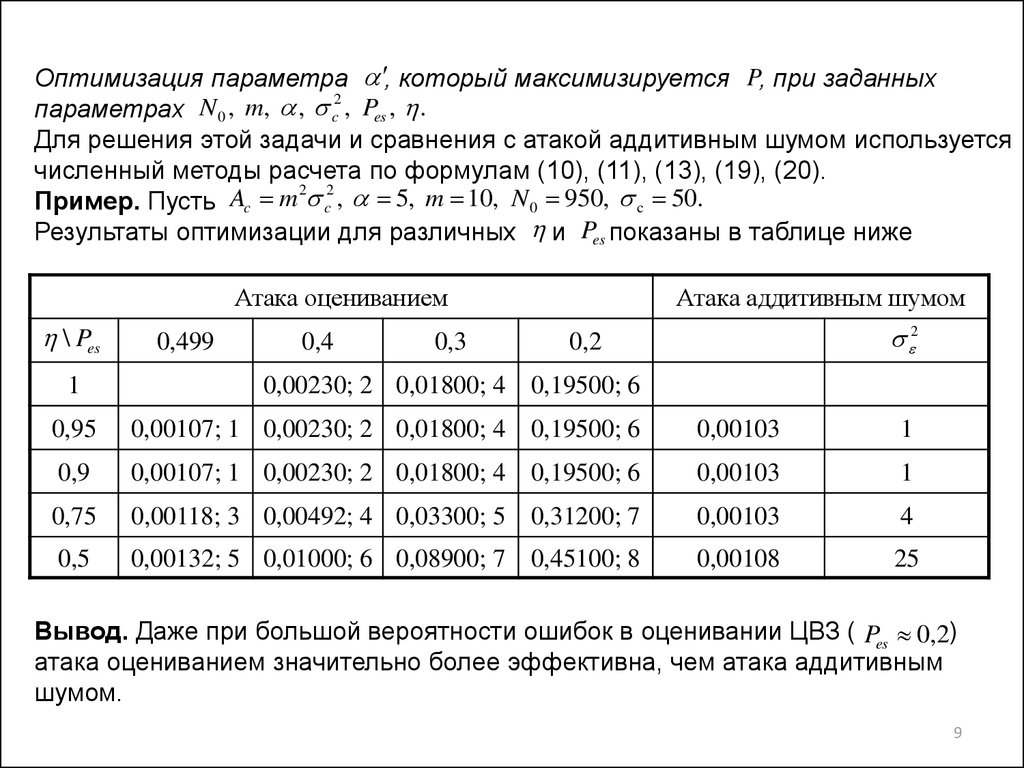

9. Оптимизация параметра , который максимизируется , при заданных параметрах Для решения этой задачи и сравнения с атакой аддитивным шумом ис

Оптимизация параметра , который максимизируется P, при заданных2

параметрах N 0 , m, , c , Pes , .

Для решения этой задачи и сравнения с атакой аддитивным шумом используется

численный методы расчета по формулам (10), (11), (13), (19), (20).

2 2

Пример. Пусть Ac m c , 5, m 10, N 0 950, c 50.

Результаты оптимизации для различных и Pes показаны в таблице ниже

Атака оцениванием

\ Pes

1

0,499

0,4

0,3

Атака аддитивным шумом

2

0,2

0,00230; 2 0,01800; 4 0,19500; 6

0,95

0,00107; 1 0,00230; 2 0,01800; 4 0,19500; 6

0,00103

1

0,9

0,00107; 1 0,00230; 2 0,01800; 4 0,19500; 6

0,00103

1

0,75

0,00118; 3 0,00492; 4 0,03300; 5 0,31200; 7

0,00103

4

0,5

0,00132; 5 0,01000; 6 0,08900; 7 0,45100; 8

0,00108

25

Вывод. Даже при большой вероятности ошибок в оценивании ЦВЗ ( Pes 0,2)

атака оцениванием значительно более эффективна, чем атака аддитивным

шумом.

9

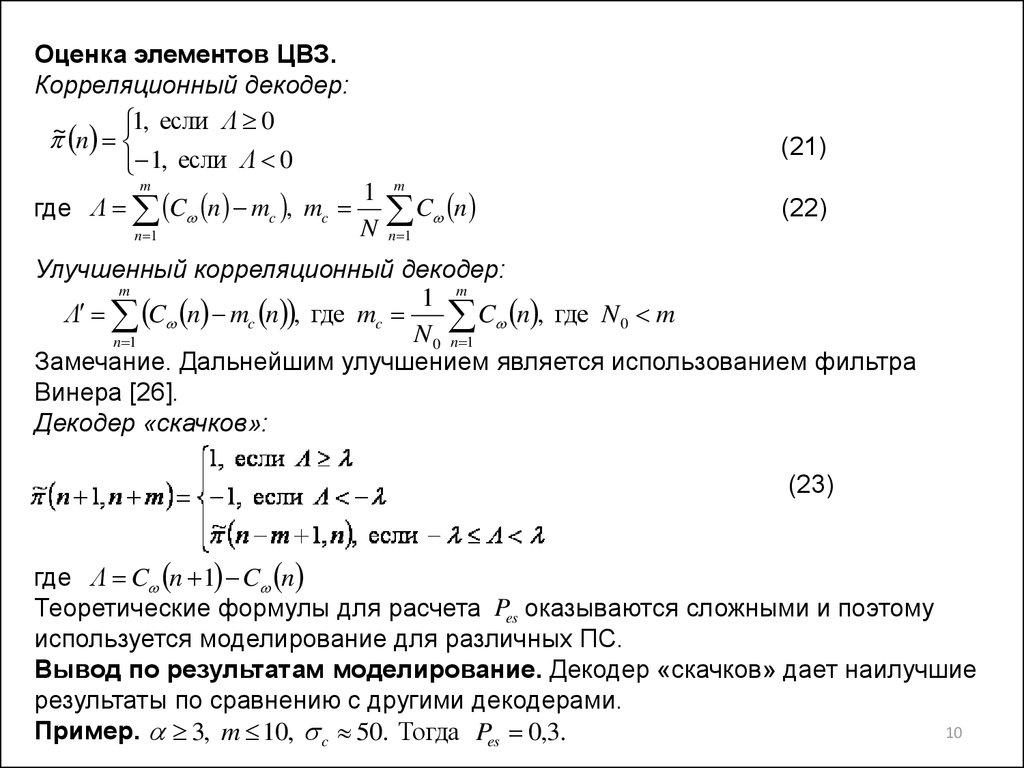

10. Оценка элементов ЦВЗ. Корреляционный декодер: (21) где (22) Улучшенный корреляционный декодер: Замечание. Дальнейшим улучшением является испо

Оценка элементов ЦВЗ.Корреляционный декодер:

1, если Λ 0

~

n

1, если Λ 0

m

1

где Λ C n mc , mc

N

n 1

(21)

m

C n

(22)

n 1

Улучшенный корреляционный декодер:

m

1 m

Λ C n mc n , где mc

C n , где N 0 m

N 0 n 1

n 1

Замечание. Дальнейшим улучшением является использованием фильтра

Винера [26].

Декодер «скачков»:

(23)

где Λ C n 1 C n

Теоретические формулы для расчета Pes оказываются сложными и поэтому

используется моделирование для различных ПС.

Вывод по результатам моделирование. Декодер «скачков» дает наилучшие

результаты по сравнению с другими декодерами.

10

Пример. 3, m 10, c 50. Тогда Pes 0,3.

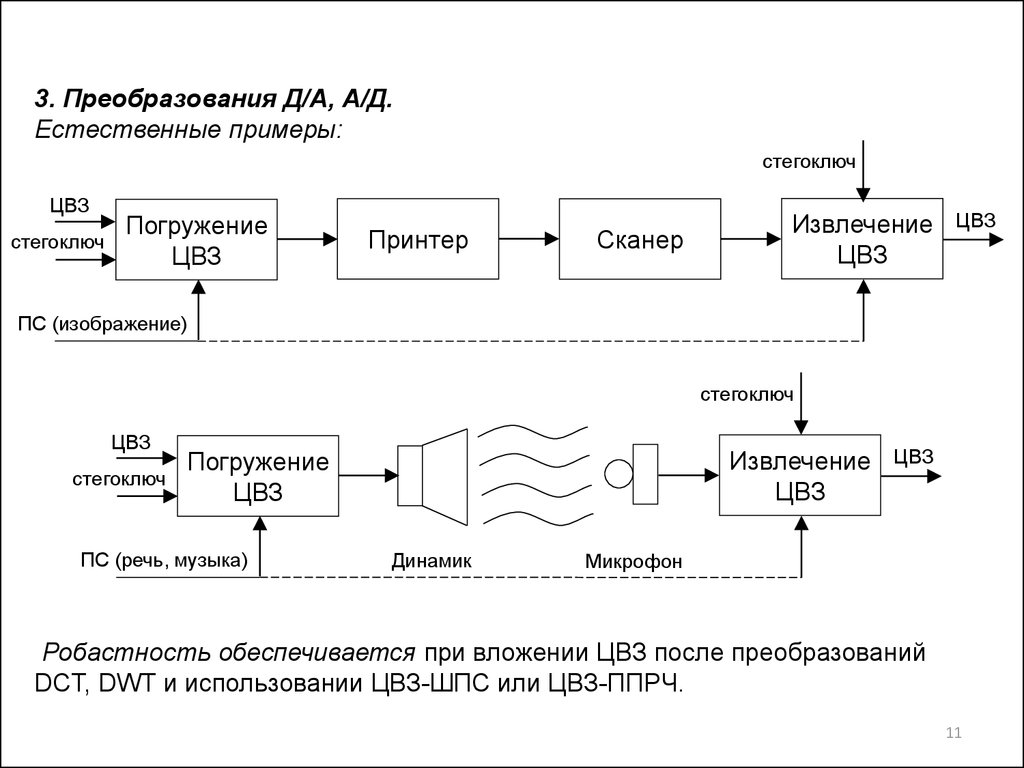

11.

3. Преобразования Д/А, А/Д.Естественные примеры:

стегоключ

ЦВЗ

стегоключ

Погружение

ЦВЗ

Принтер

Сканер

Извлечение

ЦВЗ

ЦВЗ

ПС (изображение)

стегоключ

ЦВЗ

стегоключ

Извлечение

ЦВЗ

Погружение

ЦВЗ

ПС (речь, музыка)

Динамик

ЦВЗ

Микрофон

Робастность обеспечивается при вложении ЦВЗ после преобразований

DCT, DWT и использовании ЦВЗ-ШПС или ЦВЗ-ППРЧ.

11

12.

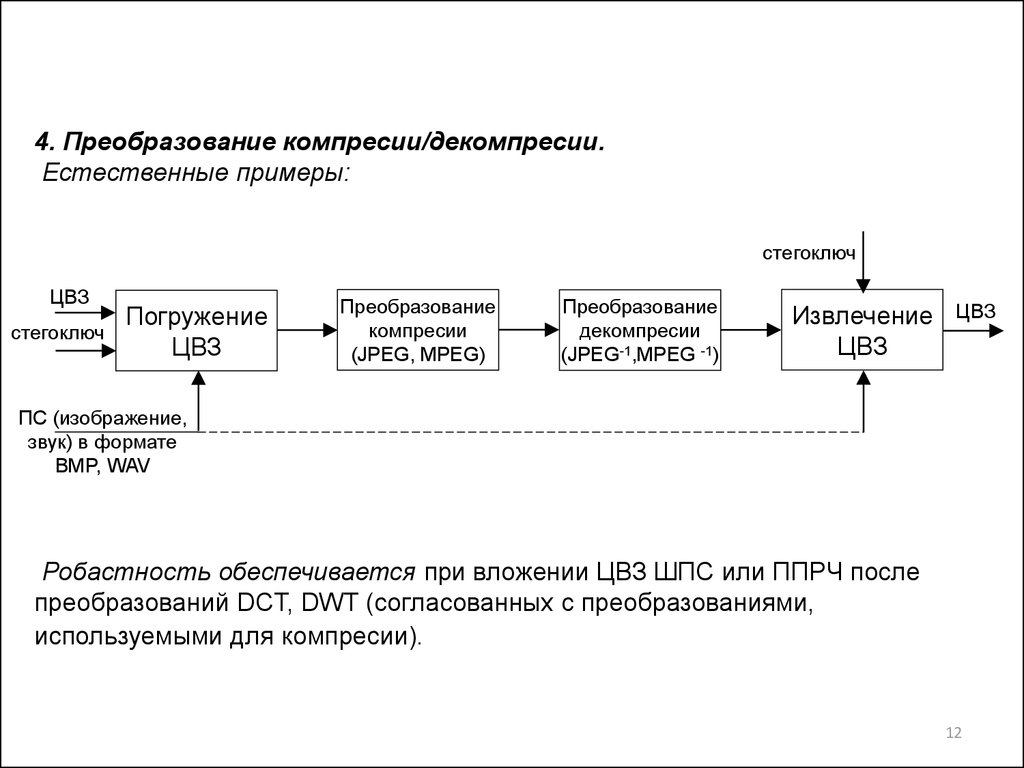

4. Преобразование компресии/декомпресии.Естественные примеры:

стегоключ

ЦВЗ

стегоключ

Погружение

ЦВЗ

Преобразование

компресии

(JPEG, MPEG)

Преобразование

декомпресии

(JPEG-1,MPEG -1)

Извлечение

ЦВЗ

ЦВЗ

ПС (изображение,

звук) в формате

BMP, WAV

Робастность обеспечивается при вложении ЦВЗ ШПС или ППРЧ после

преобразований DCT, DWT (согласованных с преобразованиями,

используемыми для компресии).

12

informatics

informatics