Similar presentations:

Информация и обеспечение ее безопасности. Каналы утечки информации

1. Тема Информация и обеспечение ее безопасности

занятие № 1Организация и обеспечение

безопасности

(Каналы утечки информации)

2. Цели занятия:

На базе знаний, полученных при изучениируководящих документов по организации и

обеспечению безопасности информации, иметь

представление и знать виды технических каналов

утечки информации, а также функциональные

каналы утечки информации и условия их

образования.

3. Вопросы:

1.2.

3.

Технические каналы утечки

информации.

Функциональные каналы утечки

информации и условия их

образования.

Специальные каналы утечки

информации и механизмы их

возникновения.

4. По физической природе сигналы

ЭлектрическимиЭлектромагнитными

Акустическими

и т. д

т.е. сигналами являются

электромагнитные, механические

и другие виды колебаний (волн),

причем информация содержится в

их изменяющихся параметрах.

5.

Под техническим каналом утечкиинформации (ТКУИ) понимают

совокупность объекта разведки,

технического средства разведки, с

помощью которого добывается

информация об этом объекте, и

физической среды, в которой

распространяется

информационный сигнал.

6.

Технические средства,непосредственно обрабатывающие

конфиденциальную, зашифрованную

информацию, называются

техническими средствами приема,

обработки, хранения и передачи

информации (ТСПИ).

К таким средствам относятся: электронновычислительная техника, режимные АТС, системы

оперативно-командной и громкоговорящей связи,

системы звукоусиления, звукового сопровождения

и звукозаписи и т.д.

7.

Под объектами ТСПИ понимаюттакие выделенные помещения, в

которых проводятся закрытые

мероприятия.

8.

Наряду с ТСПИ в помещенияхустанавливаются технические

системы не участвующие в обработке

зашифрованной информации, но

использующиеся совместно с ТСПИ и

находящиеся в зоне

электромагнитного поля, создаваемого

ними. Такие системы называются

вспомогательными средствами и

системами (ВТСС).

9.

ТЕХНИЧЕСКИЕ КАНАЛЫ УТЕЧКИ ИНФОРМАЦИИЭЛЕКТРОМАГНИТНЫЕ

Перехват побочных ЭМИ элементов ТСПИ

ЭЛЕКТРИЧЕСКИЕ

Перехват ЭМИ на частотах работы

ВЧ-генераторов в ТСПИ и ВТСС

Съем информационных сигналов путем

электрического подключения к соединительным

линиям с ТСПИ, ВТСС и с посторонних

проводников

Перехват ЭМИ на частотах

самовозбуждения УНЧ ТСПИ

Съем информационных сигналов с линий

электропитания ТСПИ

ПАРАМЕТРИЧЕСКИЕ

Перехват информации путем высокочастотного

облучения ТСПИ

ВИБРОАКУСТИЧЕСКИЕ

Воздушные

Электроакустический

Вибрационные

Лазерный

Съем информационных сигналов в цепях

заземления ТСПИ и ВТСС

Съем информации путем установки в ТСПИ

электронных устройств перехвата,

комплексированных с устройствами передачи по

радиоканалу (аппаратных закладок)

10.

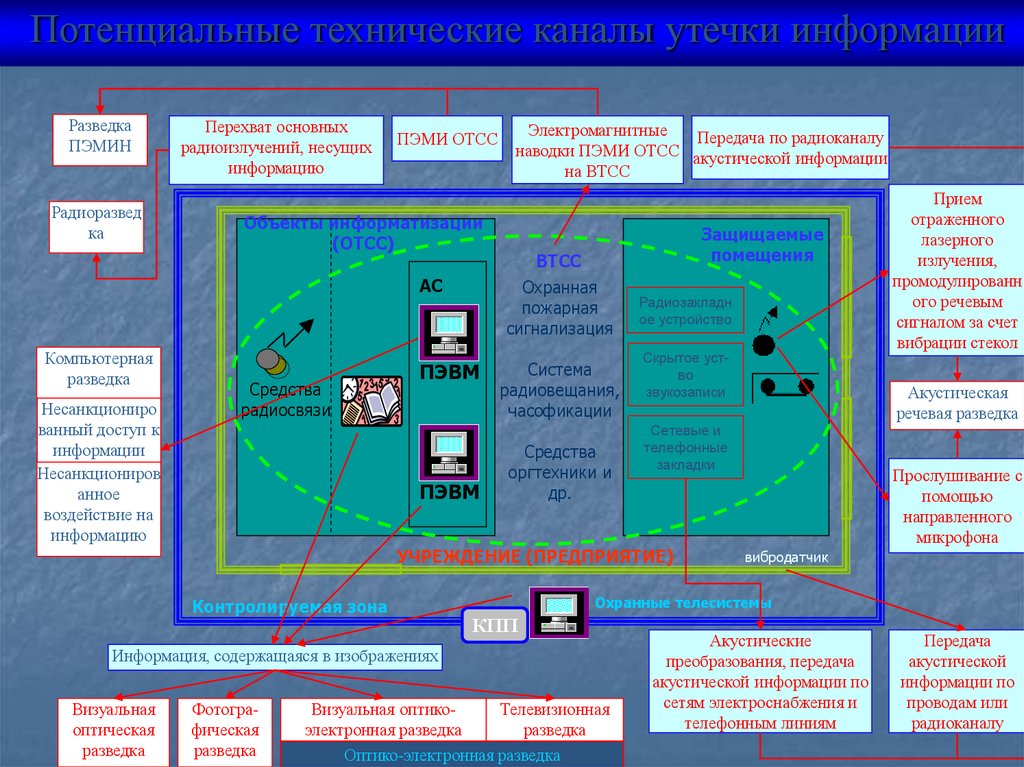

Потенциальные технические каналы утечки информацииРазведка

ПЭМИН

Радиоразвед

ка

Перехват основных

радиоизлучений, несущих

информацию

ПЭМИ ОТСС

Объекты информатизации

(ОТСС)

АС

Компьютерная

разведка

Несанкциониро

ванный доступ к

информации

Несанкциониров

анное

воздействие на

информацию

Электромагнитные

Передача по радиоканалу

наводки ПЭМИ ОТСС акустической информации

на ВТСС

Средства

радиосвязи

Защищаемые

помещения

ВТСС

Охранная

пожарная

сигнализация

ПЭВМ

ПЭВМ

Система

радиовещания,

часофикации

Средства

оргтехники и

др.

Радиозакладн

ое устройство

Скрытое уство

звукозаписи

Контролируемая зона

Фотографическая

разведка

Прослушивание с

помощью

направленного

микрофона

вибродатчик

Охранные телесистемы

КПП

Информация, содержащаяся в изображениях

Визуальная

оптическая

разведка

Акустическая

речевая разведка

Сетевые и

телефонные

закладки

УЧРЕЖДЕНИЕ (ПРЕДПРИЯТИЕ)

Прием

отраженного

лазерного

излучения,

промодулированн

ого речевым

сигналом за счет

вибрации стекол

Визуальная оптикоТелевизионная

электронная разведка

разведка

Оптико-электронная разведка

Акустические

преобразования, передача

акустической информации по

сетям электроснабжения и

телефонным линиям

Передача

акустической

информации по

проводам или

радиоканалу

11.

Каналы утечки информации из защищаемых помещенийОграждающие конструкции и

инженерные коммуникации

Стены,

окна,

двери

и др.

Системы

вентиляции, трубы

тепло и

водоснабжения и

др.

Технические средства

основные

Системы

звукоусиления

Системы

секретной

связи

Акустические и

виброакустические сигналы

Радиоизлучения

и сигналы от

«закладок»

вспомогательные

Городские

телефоны

Охранная и

пожарная

сигнализация

Системы

Системы

электропитания радиотрансляци

и заземления

оповещения и д

Побочные электромагнитные Электроакустическ

излучения и наводки

преобразования

Паразитная

генерация и

модуляция

Изменения тока

потребления

ВЧ навязывание

12.

Каналы утечки информации в средствах и системахинформатизации

Основные технические средства

Средства и

системы

информатизации

Средства

передачи и

обработки

информации

Системы

электропитания

и заземления

ПЭВМ и

др. СВТ

копир.

техника

ср-ва передачи

данных

ИВК

печат.

машинки

ТВ

«сети»

Побочные электромагнитные излучения

Вспомогательные технические средства

Изменения тока

потребления

Радиоизлучения и сигналы

от «закладок»

Линии

телефонной

связи

Другие линии

и проводники,

выходящие за

пределы КЗ

Наводки

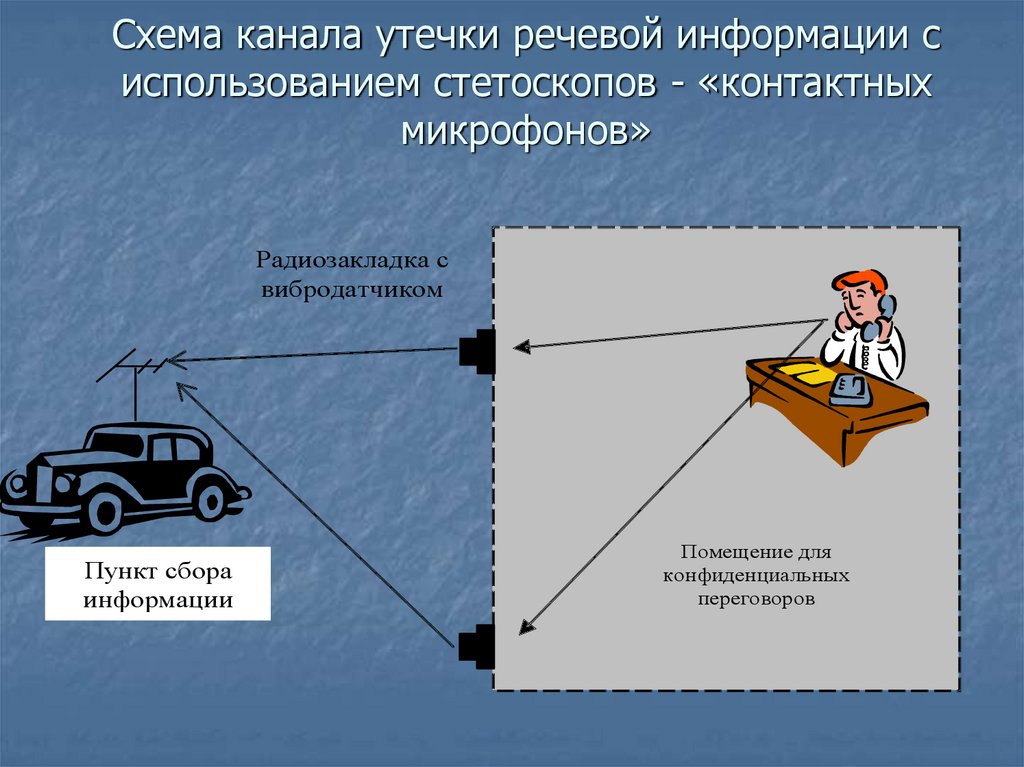

13. Схема канала утечки речевой информации с использованием стетоскопов - «контактных микрофонов»

Радиозакладка свибродатчиком

Пункт сбора

информации

Помещение для

конфиденциальных

переговоров

14. Схема применения лазерного детектора

1 – резонирующая перегородка(стекло);

2 – лазерный детектор

15. Простейший вариант прослушивания телефонных переговоров

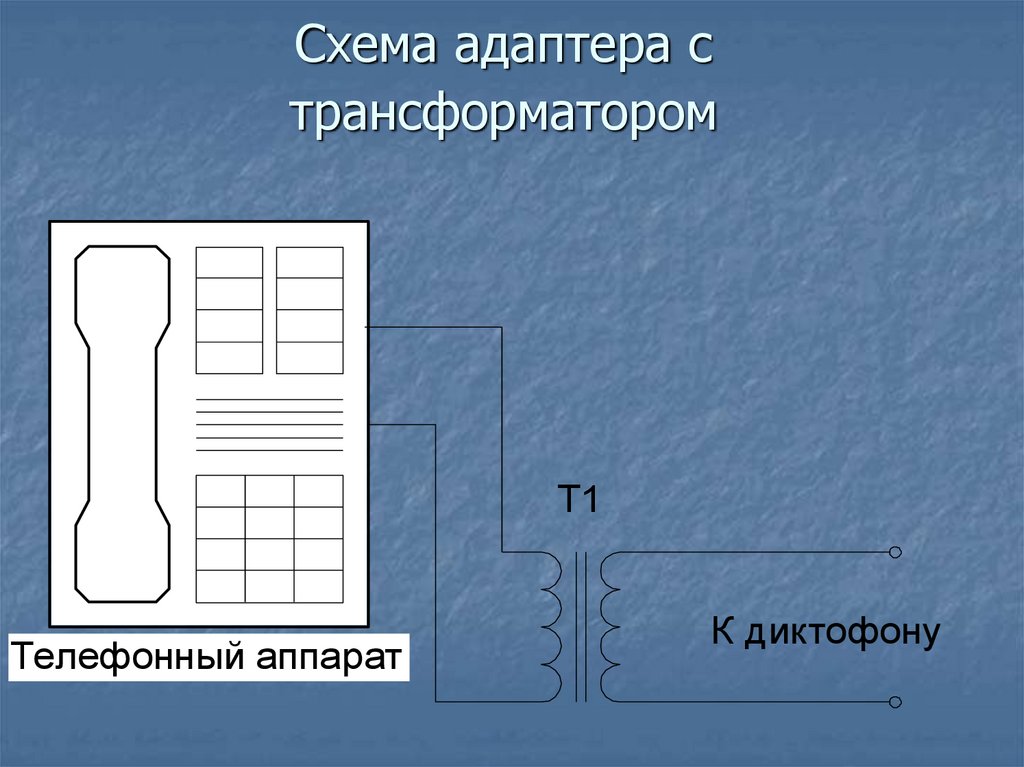

16. Схема адаптера с трансформатором

Т1Телефонный аппарат

К диктофону

17. Схема прослушивания с помощью радиомикрофона с питанием от телефонной линии:

Схема прослушивания с помощью радиомикрофона спитанием от телефонной линии

:

1 – микропередатчик;

2 – стационарный приемник и записывающая аппаратура;

3 – портативный приемник и записывающая аппаратура

18. Прослушивание с помощью кодового микрофонного усилителя

19. Способы перехвата информации с экрана компьютера:

1 – персональный компьютер;2 – телевизионный приемник;

3 – специальный приемник излучений

20.

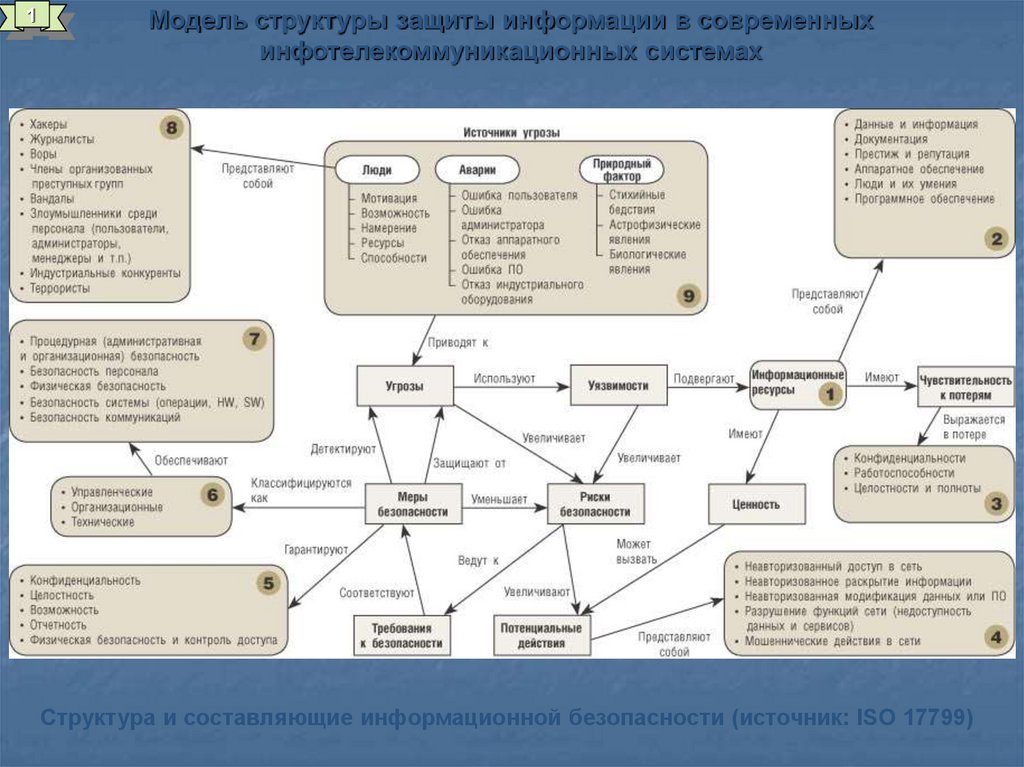

1Модель структуры защиты информации в современных

инфотелекоммуникационных системах

Структура и составляющие информационной безопасности (источник: ISO 17799)

21.

5Рассмотрим виды воздействия на

информацию на примере типовой схемы

сегмента корпоративной сети

Филиал

Web

сервер

Сервера

Роутер

МСЭ

Сеть

Рабочие станции

сервер

1. Блокирование

информации

22.

6Рассмотрим виды воздействия на

информацию на примере типовой схемы

сегмента корпоративной сети

Филиал

Web

сервер

Сервера

Роутер

МСЭ

Сеть

Рабочие станции

сервер

2. Нарушение целостности

23.

7Рассмотрим виды воздействия на

информацию на примере типовой схемы

сегмента корпоративной сети

Филиал

Web

сервер

Сервера

Роутер

МСЭ

Сеть

Рабочие станции

сервер

Конфиденциальная информация

Админ

************

Организация

3. Нарушение

конфиденциальности

24.

8Рассмотрим виды воздействия на

информацию на примере типовой схемы

сегмента корпоративной сети

Филиал

Web

сервер

Сервера

Роутер

МСЭ

Сеть

Рабочие станции

сервер

4. Несанкционированное

тиражирование

25.

12Управление рисками в обычной операционной

системе

Шифрование

memo

• Контроль доступа • Шифрование

• Аутентификация • Защита от вирусов

ИНФРАСТРУКТУРА БЕЗОПАСНОСТИ

26.

Нормативно-правовое обеспечение15

R is - 1 . d o c

С Т Р У К Т У РА

И Н Ф О Р М А Ц И О Н Н Ы Х

П РА В О В Ы Е Н О Р М Ы

Р Е С У Р С О В .

И Н Ф О Р М А Ц И Я ,

И Н Ф О Р М А Ц И О Н Н Ы Е Р Е С У Р С Ы

З а к о н Р Ф

“ О б и н ф о р м ац и и , и н ф о р м а ти з ац и и

и защ и те и н ф о р м ац и и ”

О т к р ы т а я

(о б щ е г о п о л ь зо в а н и я )

О х р а н я е м а я

(о г р а н и ч е н н о г о и с п о л ь зо в а н и я )

З а к о н Р Ф “ О ср е д с тв а х м а сс о в о й и н ф о р м а ц и и ”

У К Р Ф с т. 1 4 0 , 1 4 4, 2 3 7 , 2 4 2

К о н ф и д е н ц и а л ь н а я

У К

Р Ф

ст . 1 83 , 1 3 8

У К

Л и ч н о г о

х а р а к т е р а

(п е р с о н а л ь н ы е

д а н н ы е)

У К

Р Ф

С о д е р ж а щ а я

Г о с у д а р с т в е н н у ю т а й н у

З а к о н Р Ф

“ О б ав т о р с к о м п р а в е

и с м еж н ы х п р а в ах ”

У К

Р Ф

О б ъ е к т ы

п а т е н т н о г о п р а в а

(п р о м ы ш л ен н о й

со б ств ен н о сти

)

П р и м е ч

в е н н а я

м о ж е т

н о в л е н

а н и е :

и н ф о

н а н е с

и е м П

О с о б о е

р м а ц и я

т и у щ е р

р а в и т е л

п о л о ж е н и е за н и м а

о р га н о в ф е д е р а л ьн

б и х н о р м а л ьн о м у

ь с т в а Р Ф о т 3 н о я б

е т и н ф о р м а ц и я

о го го с у д а р с т в е

ф у н к ц и о н и р о в а

р я 1 9 9 4 го д а №

“ О го с у д а р с тв е н н о й т ай н е”

С о в е р ш е н н о

с е к р е т н а я

гл а в а 2 8

У К Р Ф с т. 1 8 3 ;

Г К Р Ф с т . 1 3 9 п .1

У К Р Ф ст . 14 7 , 1 8 0 ;

П а те н т н ы й зак о н Р Ф

З а к о н Р Ф

С е к р е т н а я

К о м м е р ч е с к а я т а й н а

Т о р г о в а я ,

б а н к о в с к а я ,

с т р а х о в а я

и т .п .

*

с т. 2 7 5 , 2 76

2 8 3, 2 8 4

С в я за н н а я с

п р о и зв о д с т в е н н о х о зя й с т в е н н о й

д е я т е л ь н о с т ь ю

с т. 1 5 5 , 1 3 7

О б ъ е к т ы

а в т о р с к о г о

п р а в а

и с м е ж н ы х

п р а в

Р Ф

О с о б о й

в а ж н о с т и

Д л я

с л у ж е б н о г о

п о л ь зо в а н и я

*

)

“ Н о у -Х а у ”

(б есп а тен тн ы е

тех н о л о ги и )

“Д

н н

н и

1 2

л я с л у ж е б н о го п о л ьзо в а н и я ” . В н а с т о я щ е е в р е м я - э т о с о б с т о го у п р а в л е н и я , н е к о н т р о л и р у е м о е р а с п р о с т р а н е н и е к о т о р о й

ю . Р е ж и м и с п о л ьзо в а н и я э т о й и н ф о р м а ц и и о п р е д е л е н П о с т а 3 3 .

27.

16Организационное обеспечение

Организация явного или скрытого контроля над

работой пользователя

Организация учета хранения, использования,

уничтожения документов и носителей информации

Организация охраны и надежного пропускного

режима

Мероприятия, осуществляемые при подборе и

подготовке персонала

Мероприятия по разработке правил доступа к

информации

Мероприятия при проектировании, разработке,

модификации программного обеспечения и

технических средств

28.

Лицензирование деятельности исертификация средств

17

Основные правила лицензирования и

сертификации

Лицензирование в области защиты информации является

обязательным

2.

Деятельность без лицензии запрещена

3.

Лицензии выдаются конкретным юридическим лицам,

зарегистрированным на территории Российской Федерации

4.

Лицензии выдаются только на основании результатов

экспертизы сертифицированных средств

5.

Передача лицензии запрещена

6.

Сертификация средств осуществляется на платной основе

7.

Отказ в выдаче лицензии и сертификата должен быть

мотивирован

8.

При ликвидации организации лицензия теряет силу

1.

29.

19Физическая защита

Применение технических средств охраны и

сооружений, предназначенных для создания

физических препятствий на путях проникновения в

систему

Периметровые и объектовые средства обнаружения

Средства сбора и отображения информации о

проникновении

Средства управления доступом

Технические средства наблюдения и предупреждения

Биометрические средства доступа

30.

20Техническое обеспечение

Технический канал утечки информации – совокупность физических

полей, несущих конфиденциальную информацию, конструктивных элементов

взаимодействия систем и технических средств нарушителя для регистрации и

снятия информации

акустический, виброакустический

по цепям заземления и за счет побочного ЭМИ и

наводок

электромагнитные, проводные и радиоканалы

утечка информации при воздействии физических

полей на вспомогательные технические средства и

системы

вторичные источники электропитания основных

технических средств

informatics

informatics