Similar presentations:

Хакерские утилиты

1.

2.

1)Перечислить типы сетевых червей2)Чем отличается червь от вируса?

3)Как называется устройство,

защищающее от сетевых червей?

4)Какой основной элемент был у ЭВМ

3го поколения?

5)Как называется диск, с которого

происходит загрузка операционной

системы?

3. Защита от троянских программ

4.

Троянские программыосуществляют

несанкционированные

пользователем действия по сбору и

передаче информации

злоумышленнику, позволяют

злоумышленнику незаметно для

пользователя использовать ресурсы

компьютера в своих целях

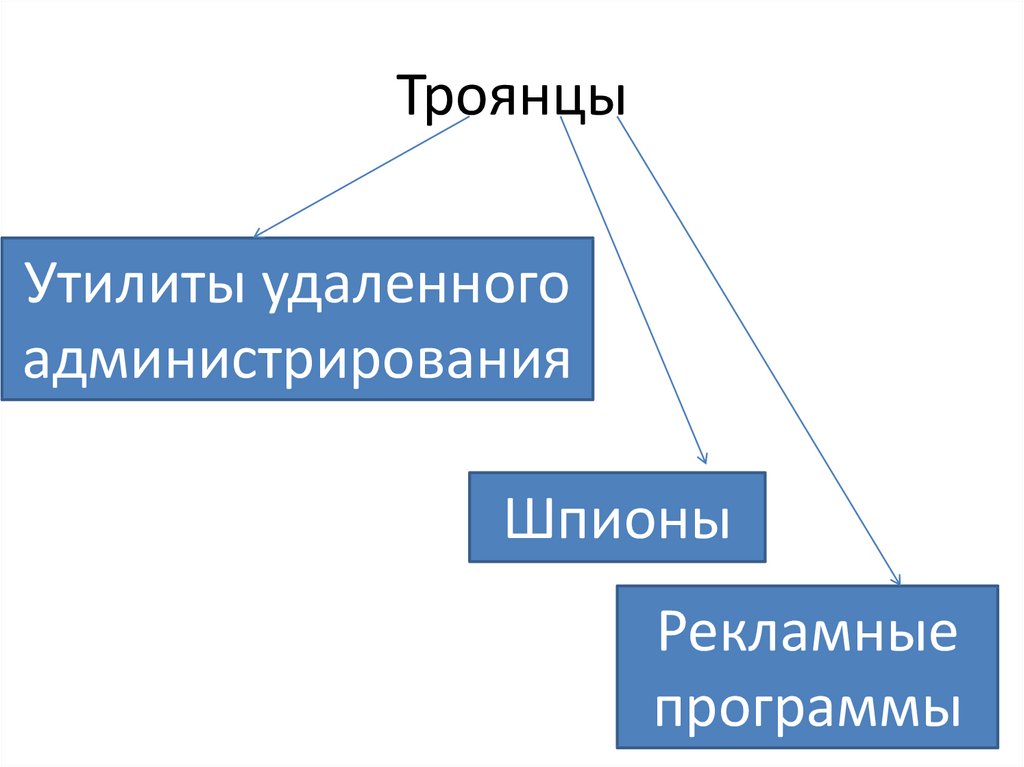

5. Троянцы

Утилиты удаленногоадминистрирования

Шпионы

Рекламные

программы

6.

Для защиты оттроянских программ в

антивирусы

встраивается

проактивная защита

7. Защита от хакерских утилит

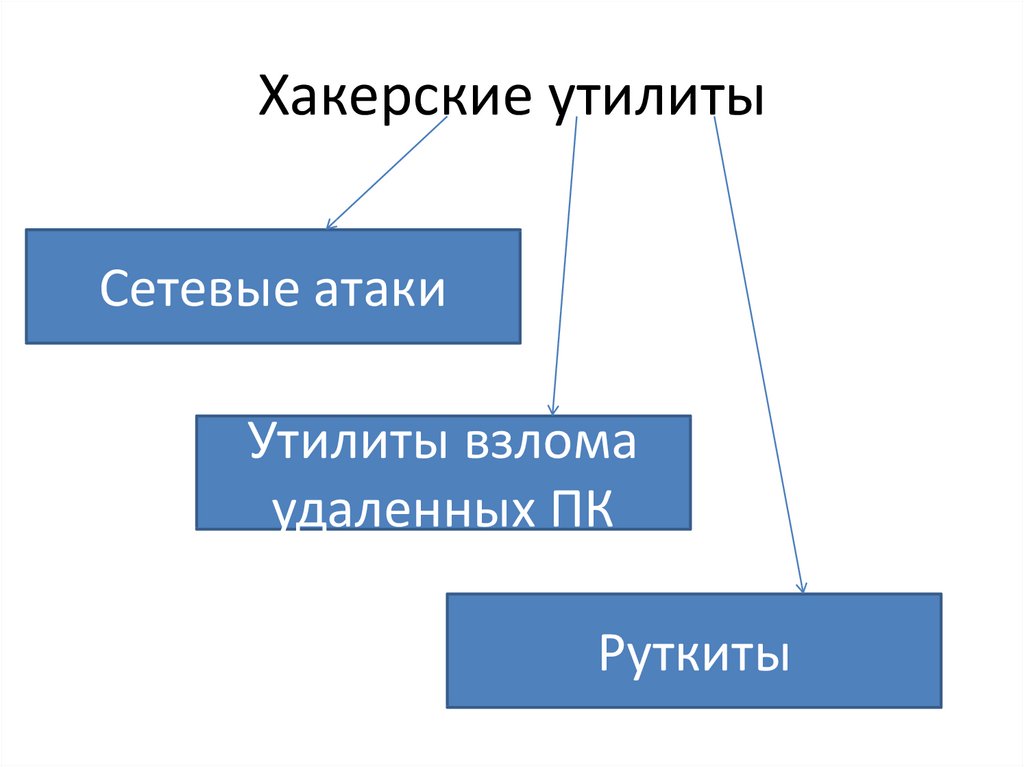

8. Хакерские утилиты

Сетевые атакиУтилиты взлома

удаленных ПК

Руткиты

9. Сетевые атаки

DoSDDoS

10. DoS

DoS-атаки реализуютатаку с одного

компьютера с ведома

пользователя

11. DDoS

Реализуютраспределенные атаки с

разных компьютеров,

причем без ведома

пользователей

informatics

informatics