Similar presentations:

Мониторинг сетей на основе протокола SNMP

1. Дипломная работа на тему: Мониторинг сетей на основе протокола SNMP

Выполнил: Политов Н.ВГруппа С-42

2. Введение

Начало 1980 года ознаменовалось резким ростом в области применения сетей. Как толькокомпании поняли, что сетевая технология обеспечивает им сокращение расходов и повышение

производительности, они начали устанавливать новые и расширять уже существующие сети

почти с такой же скоростью, с какой появлялись новые технологии сетей и изделия для них.

Характерным является то, что каждая новая технология сети требует свою собственную

группу экспертов для ее работы и поддержки.

SNMP (англ. Simple Network Management Protocol — простой протокол сетевого управления)

— стандартный интернет-протокол для управления устройствами в IP-сетях на основе

архитектур UDP/TCP. К поддерживающим SNMP устройствам относятся маршрутизаторы,

коммутаторы, серверы, рабочие станции, принтеры, модемные стойки и другие. Протокол

обычно используется в системах сетевого управления для контроля, подключенных к сети

устройств на предмет условий, которые требуют внимания администратора.

SNMP определен Инженерным советом интернета (IETF) как компонент TCP/IP. Он состоит

из набора стандартов для сетевого управления, включая протокол прикладного уровня, схему

баз данных и набор объектов данных.

3. Протокол SNMP

Всю необходимую информацию протокол SNMP получает из базыуправляющей информации (ManagementInformationBase, MIB). MIB

представляет собой базу данных стандартизированной структуры.

База данных имеет древовидную структуру, а все переменные

классифицированы по тематике. Каждое поддерево содержит

определенную тематическую подгруппу переменных. Наиболее

важные компоненты, отвечающие за работу сетевых узлов,

объединены в подгруппе MIB-II.

Существуют два типа MIB: стандартные и фирменные. Стандартные

MIB определены комиссией по деятельности Интернет (Internet

Activity Board, IAB), а фирменные – производителем устройства.

4. Мониторинг и анализ локальных сетей

Постоянный контроль за работой локальной сети, составляющей основу любойкорпоративной сети, необходим для поддержания ее в работоспособном состоянии.

Контроль – это необходимый первый этап, который должен выполняться при

управлении сетью.

Процесс контроля работы сети обычно делят на два этапа – мониторинг и анализ.

На этапе мониторинга выполняется более простая процедура – процедура сбора

первичных данных о работе сети: статистики о количестве циркулирующих в сети

кадров и пакетов различных протоколов, состоянии портов концентраторов,

коммутаторов и маршрутизаторов .

Далее выполняется этап анализа, под которым понимается более сложный и

интеллектуальный процесс осмысления собранной на этапе мониторинга

информации, сопоставления ее с данными, полученными ранее, и выработки

предположений о возможных причинах замедленной или ненадежной работы сети.

Задачи мониторинга решаются программными и аппаратными измерителями,

тестерами, сетевыми анализаторами, встроенными средствами мониторинга

коммуникационных устройств, а также агентами систем управления

5. Анализаторы протоколов

Анализатор протоколов представляет собой либоспециализированное устройство, либо персональный компьютер,

обычно переносной, класса Notebook, оснащенный специальной

сетевой картой и соответствующим программным обеспечением.

Применяемые сетевая карта и программное обеспечение должны

соответствовать технологии сети (Ethernet, Token Ring, FDDI, Fast

Ethernet). Анализатор подключается к сети точно так же, как и

обычный узел. Отличие состоит в том, что анализатор может

принимать все пакеты данных, передаваемые по сети, в то время как

обычная станция – только адресованные ей.

6. Сетевые анализаторы

Сетевые анализаторы представляют собой эталонныеизмерительные приборы для диагностики и сертификации кабелей и

кабельных систем. Они могут с высокой точностью измерить все

электрические параметры кабельных систем, а также работают на

более высоких уровнях стека протоколов. Сетевые анализаторы

генерируют синусоидальные сигналы в широком диапазоне частот,

что позволяет измерять на приемной паре амплитудно-частотную

характеристику и перекрестные наводки, затухание и суммарное

затухание. Сетевой анализатор представляет собой лабораторный

прибор больших размеров, достаточно сложный в обращении.

7. Безопасность в SNMPv3

Проблему решили следующим образом: для каждого сетевого устройствапароль преобразуется в некоторый уникальный ключ. Это обеспечивает

дополнительную безопасность т. к. даже в том случае, если ключ будет

перехвачен, злоумышленник получит доступ только к одному сетевому

устройству. Для шифрования пароля используется алгоритм MD5, но

разработчики видимо решили, что это не обеспечит достаточной

сохранности пароля и поэтому блок PDU дважды хэшируется при помощи

двух разных ключей, которые в свою очередь генерируются из закрытого

ключа. Позже, первые 12 октетов используются как код аутентификации

сообщения, который добавляется к сообщению. Такой же процесс

приходится производить на другой стороне, но только в обратном

порядке. Несмотря на всю сложность и энергоемкость процесса передачи

данных между сущностями SNMP, по мнению разработчиков, алгоритм

шифрования (DES) на самом деле не обеспечивает достаточной защиты

информации, поэтому в дальнейшем предполагается использовать другие

алгоритмы. Например, алгоритм Диффи-Хиллмана (Diffie-Hillman)

8.

Разработчиками предусмотрено 3 уровня безопасности:1. noAuthNoPriv – пароли передаются в открытом виде,

конфиденциальность данных отсутствует.

2. authNoPriv – аутентификация без конфиденциальности.

Большинство пользователейиспользует именно этот уровень т. к

уровень защищенности в нем уже достаточно высок, а сетевые

устройства не перегружаются шифрованием данных.

3. authPriv – аутентификация и шифрование. Максимальный уровень

защищенности.

9. Команды SNMP

10. Практическая часть Мониторинг коммутатора через протокол SNMP

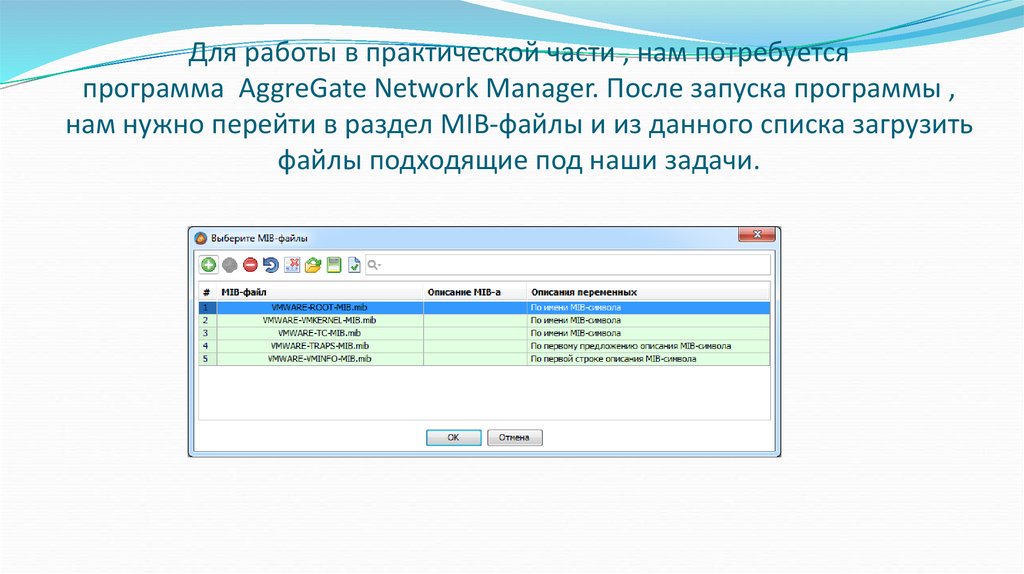

11. Для работы в практической части , нам потребуется программа AggreGate Network Manager. После запуска программы , нам нужно

Для работы в практической части , нам потребуетсяпрограмма AggreGate Network Manager. После запуска программы ,

нам нужно перейти в раздел MIB-файлы и из данного списка загрузить

файлы подходящие под наши задачи.

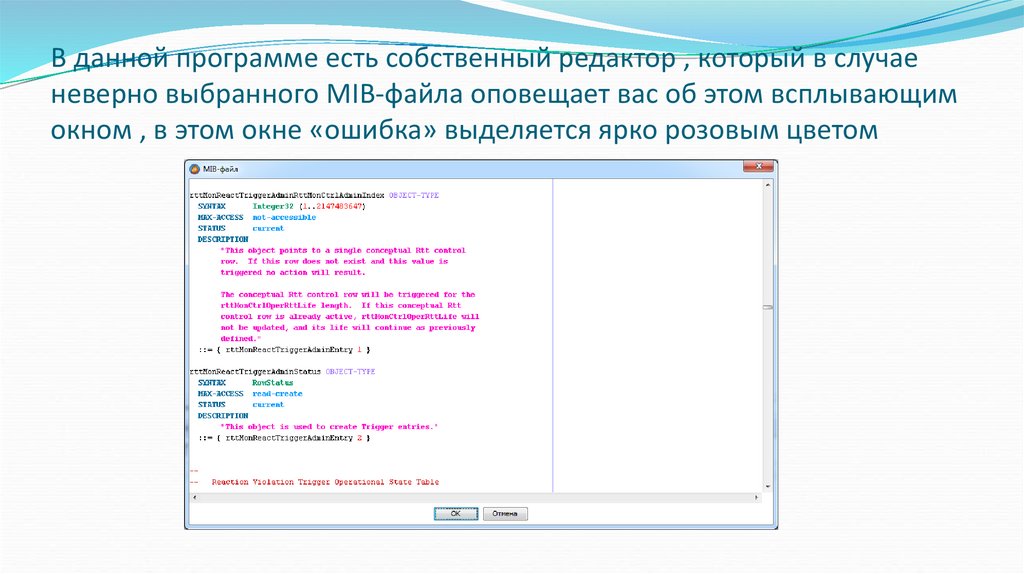

12. В данной программе есть собственный редактор , который в случае неверно выбранного MIB-файла оповещает вас об этом всплывающим

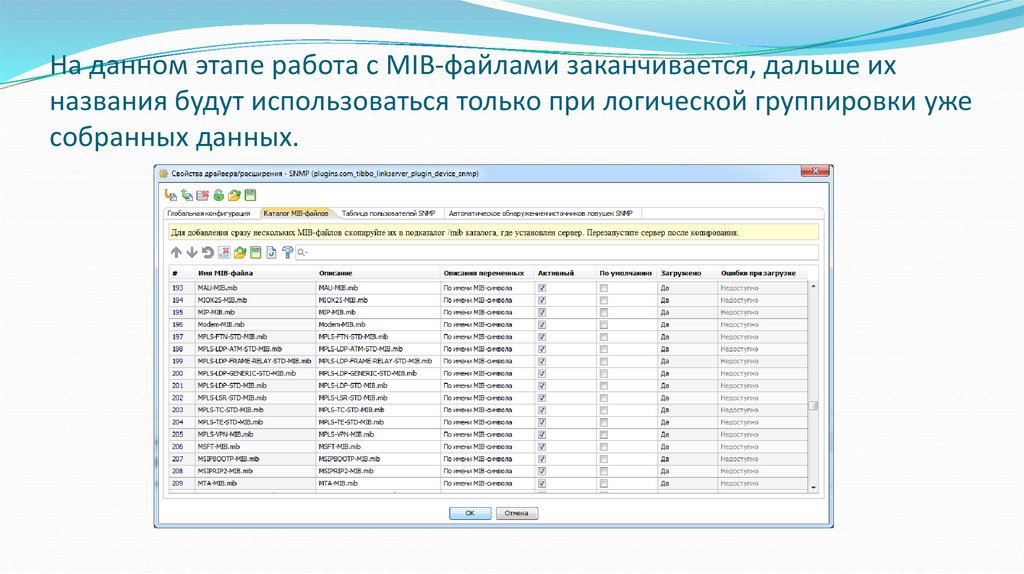

окном , в этом окне «ошибка» выделяется ярко розовым цветом13. На данном этапе работа с MIB-файлами заканчивается, дальше их названия будут использоваться только при логической группировки

ужесобранных данных.

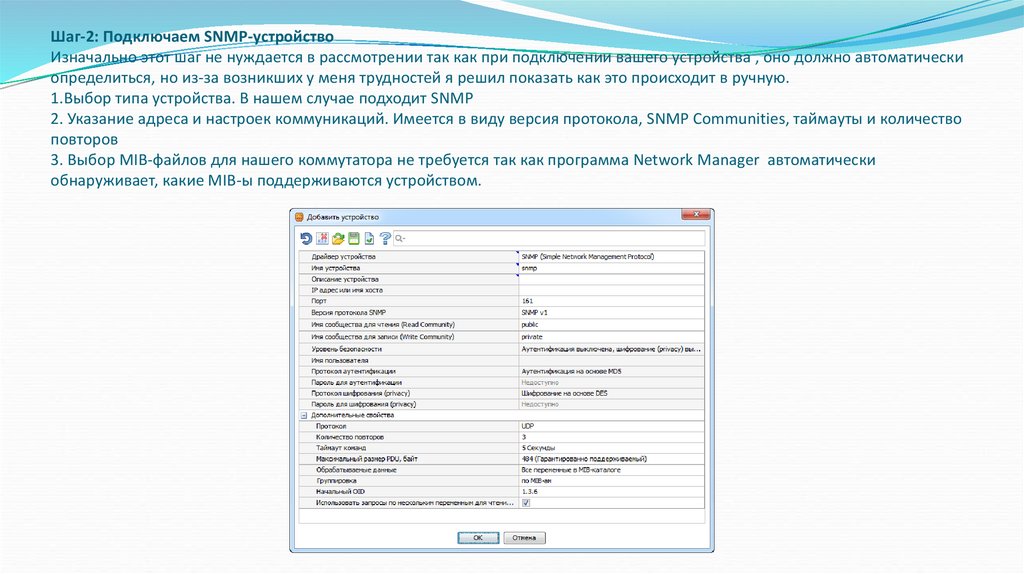

14. Шаг-2: Подключаем SNMP-устройство Изначально этот шаг не нуждается в рассмотрении так как при подключении вашего устройства ,

оно должно автоматическиопределиться, но из-за возникших у меня трудностей я решил показать как это происходит в ручную.

1.Выбор типа устройства. В нашем случае подходит SNMP

2. Указание адреса и настроек коммуникаций. Имеется в виду версия протокола, SNMP Communities, таймауты и количество

повторов

3. Выбор MIB-файлов для нашего коммутатора не требуется так как программа Network Manager автоматически

обнаруживает, какие MIB-ы поддерживаются устройством.

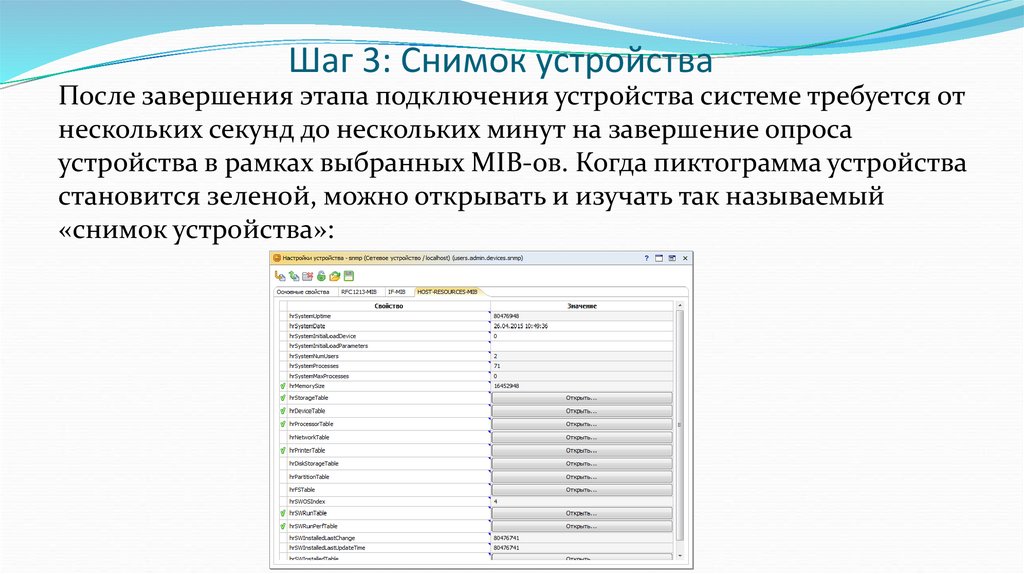

15. Шаг 3: Cнимок устройства

После завершения этапа подключения устройства системе требуется отнескольких секунд до нескольких минут на завершение опроса

устройства в рамках выбранных MIB-ов. Когда пиктограмма устройства

становится зеленой, можно открывать и изучать так называемый

«снимок устройства»:

16.

В этом снимке сосредоточена практически вся суть нашего подхода кработе с данными SNMP.

Полное перечитывание снимка устройсва происходит раз в сутки, но

для снижения нагрузки на сеть его можно вообще отключить.

Каждый новы снимок сохраняется в базу данных при перезапуске

нашей программы.

17.

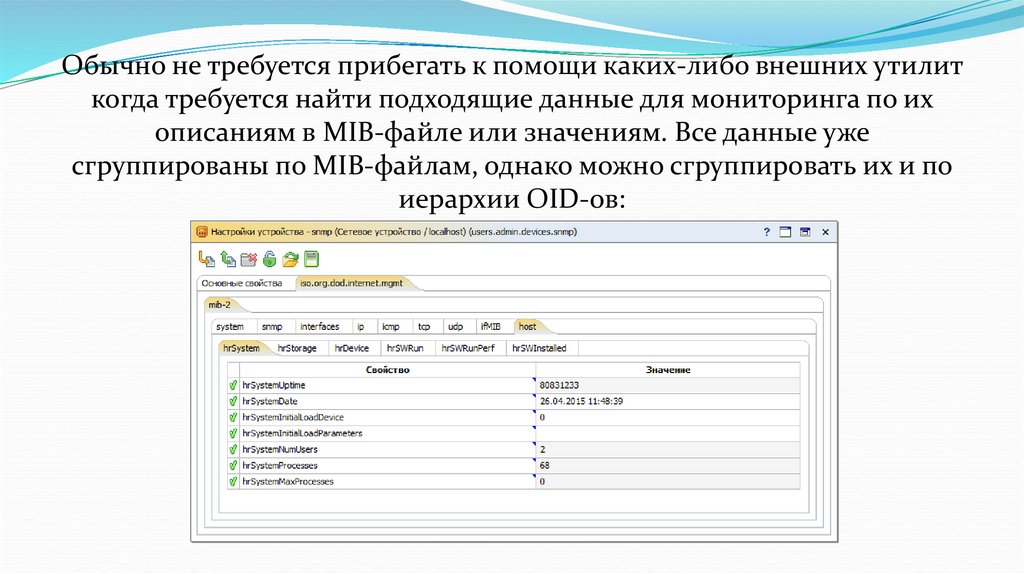

Обычно не требуется прибегать к помощи каких-либо внешних утилиткогда требуется найти подходящие данные для мониторинга по их

описаниям в MIB-файле или значениям. Все данные уже

сгруппированы по MIB-файлам, однако можно сгруппировать их и по

иерархии OID-ов:

18.

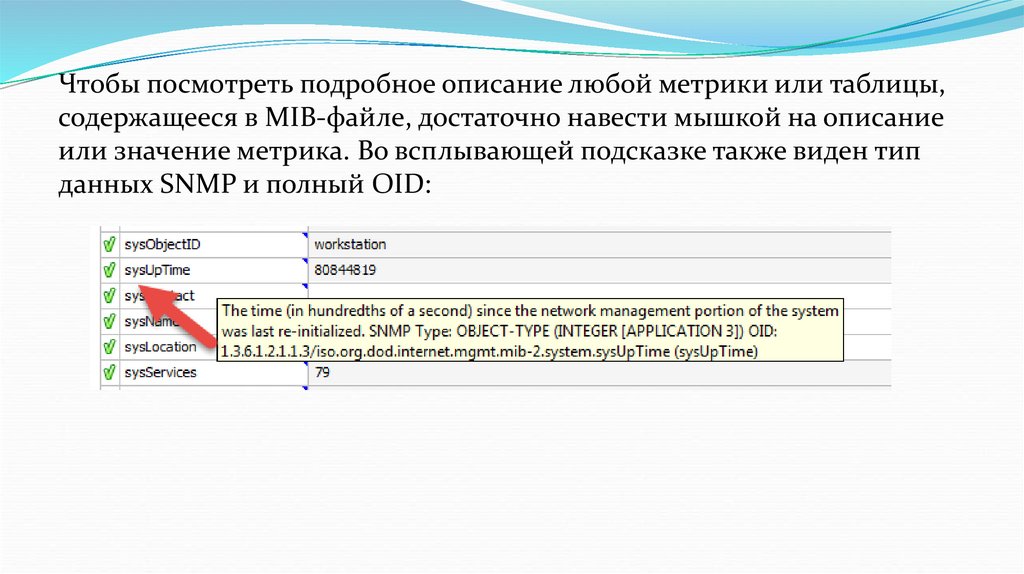

Чтобы посмотреть подробное описание любой метрики или таблицы,содержащееся в MIB-файле, достаточно навести мышкой на описание

или значение метрика. Во всплывающей подсказке также виден тип

данных SNMP и полный OID:

19.

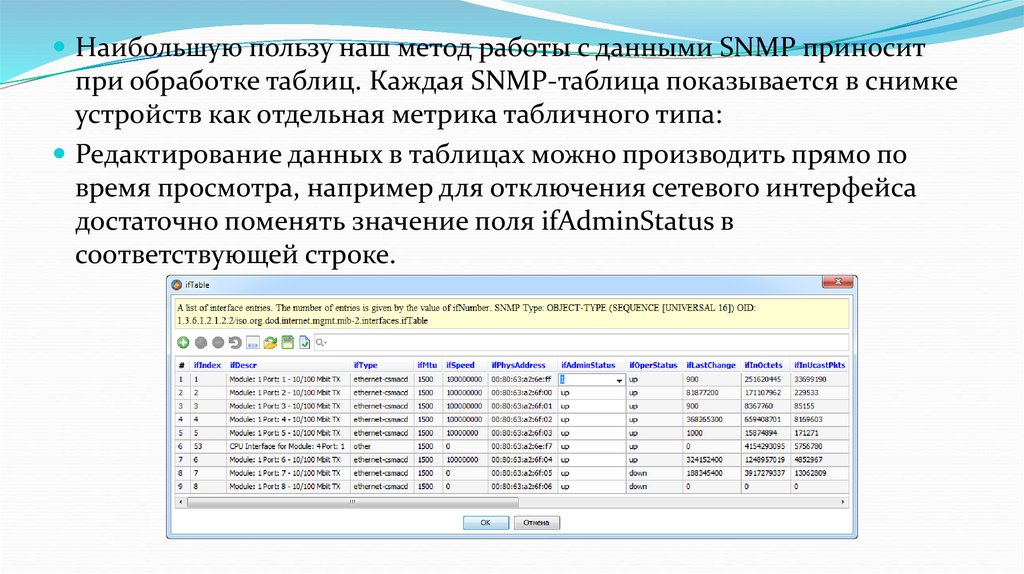

Наибольшую пользу наш метод работы с данными SNMP приноситпри обработке таблиц. Каждая SNMP-таблица показывается в снимке

устройств как отдельная метрика табличного типа:

Редактирование данных в таблицах можно производить прямо по

время просмотра, например для отключения сетевого интерфейса

достаточно поменять значение поля ifAdminStatus в

соответствующей строке.

20.

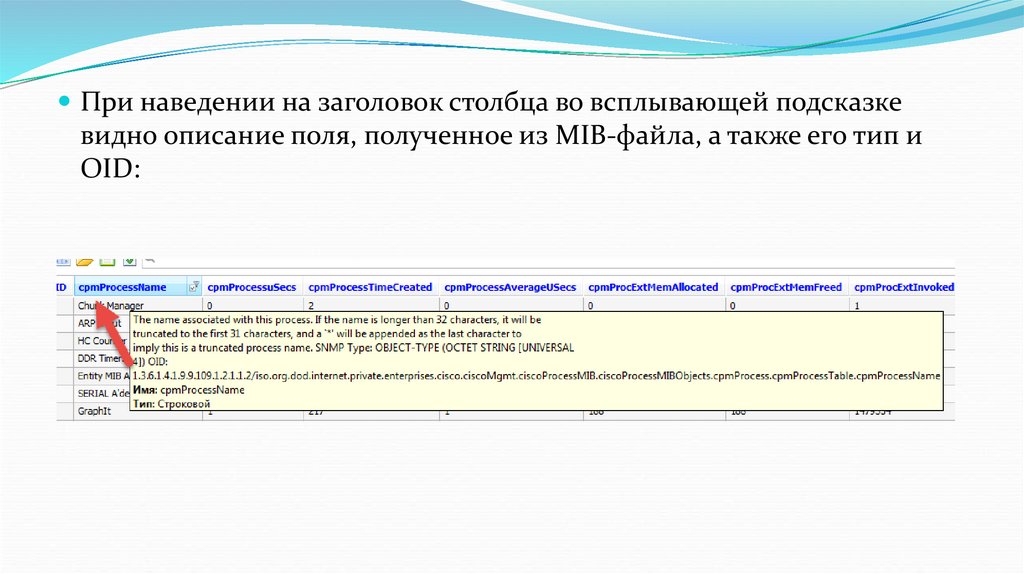

При наведении на заголовок столбца во всплывающей подсказкевидно описание поля, полученное из MIB-файла, а также его тип и

OID:

21. Переходим к обработке и визуализации данных

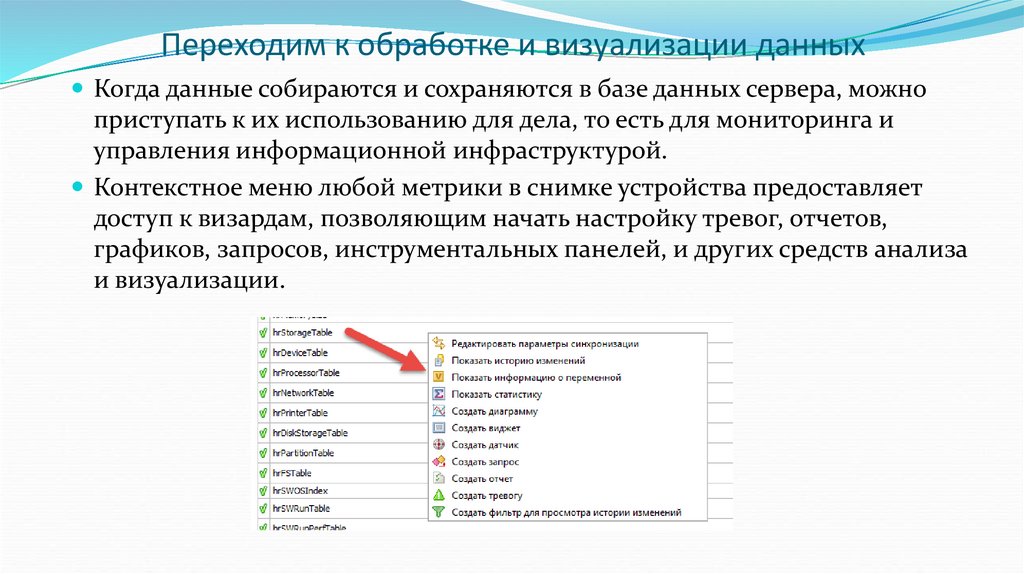

Когда данные собираются и сохраняются в базе данных сервера, можноприступать к их использованию для дела, то есть для мониторинга и

управления информационной инфраструктурой.

Контекстное меню любой метрики в снимке устройства предоставляет

доступ к визардам, позволяющим начать настройку тревог, отчетов,

графиков, запросов, инструментальных панелей, и других средств анализа

и визуализации.

22.

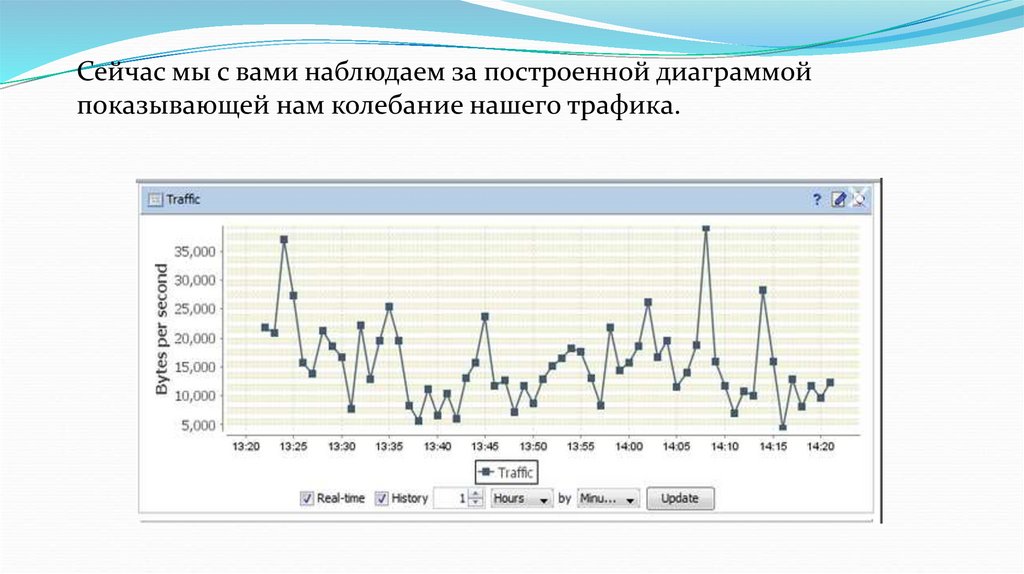

Сейчас мы с вами наблюдаем за построенной диаграммойпоказывающей нам колебание нашего трафика.

23.

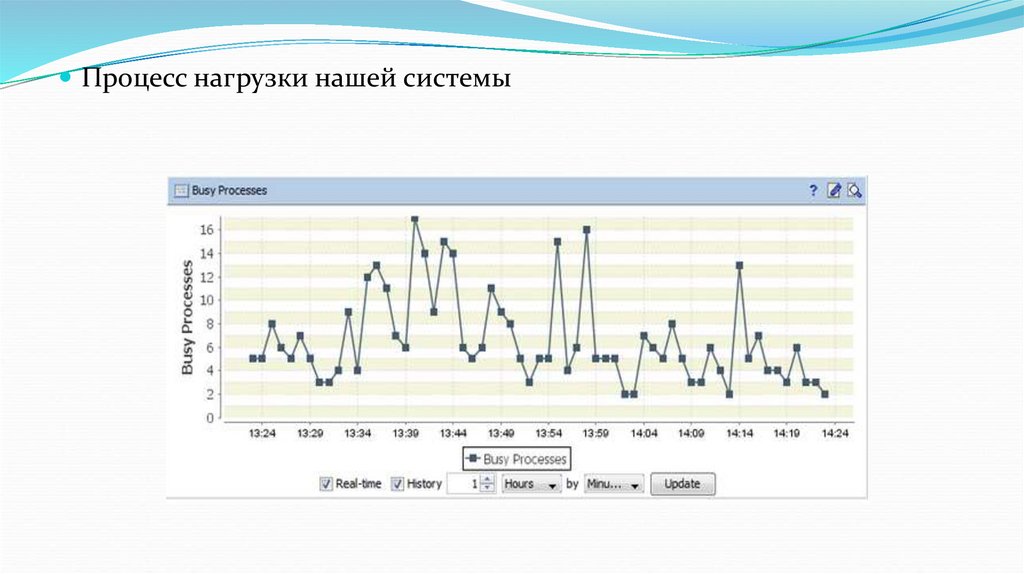

Процесс нагрузки нашей системы24.

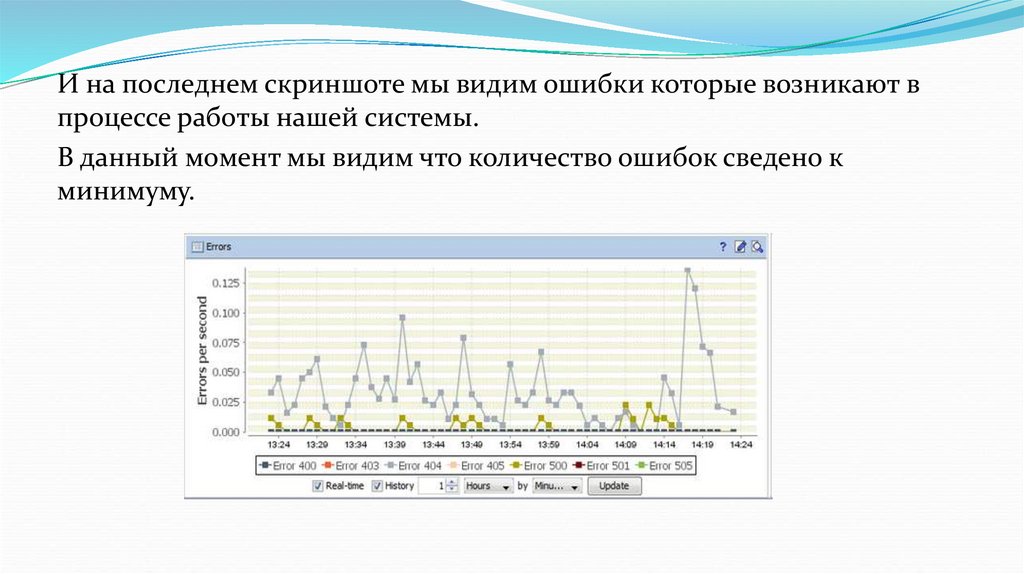

И на последнем скриншоте мы видим ошибки которые возникают впроцессе работы нашей системы.

В данный момент мы видим что количество ошибок сведено к

минимуму.

25.

Номера и назначения используемых портов26. Коды

27. ЗАКЛЮЧЕНИЕ

При выполнении поставленной задачи, данной выпускнойквалификационной работы, были приведены описание, мониторинга

сетей на основе протокола SNMP.

Основное внимание уделено следующим темам: «Мониторинг и

анализ локальных сетей», «Классификация средств мониторинга и

анализа», «Протокол SNMP». В практической чисти представлено

получение информации от коммутаторов с использованием

программных продуктов с открытым кодом.

Все поставленные задачи были выполнены. Материал данной

работы может быть применен в учебном процессе.

software

software