Similar presentations:

Дослідження структури мережі інформаційно-телекомунікаційної системи

1.

МЕТОДОЛОГІЧНІ ОСНОВИ ІНФОРМАЦІЙНОЇ БОРОТЬБИПрактичне заняття

Цілі, задачі та засоби інформаційної

боротьби

в

інформаційно-телекомунікаційних

системах

Заняття 5. Дослідження структури мережі інформаційноТема

1.

телекомунікаційної системи.

2.

ЦІЛЬОВА НАСТАНОВА:Засвоєння основних відомостей про засоби інформаційної боротьби в

інформаційно-телекомунікаційних

системах. Набуття практичних

навичок по застосуванню утиліт мережевого сканування.

ЛІТЕРАТУРА:

А.Г. Додонов, Д.В. Ландэ, В.В. Прищепа, В.Г. Путятин Конкурентная разведка в

компьютерных сетях. – К.: ИПРИ НАН Украины, 2013. – 250 с.

Конкурентная разведка в Интернет / Дудыхин В.В., Дудыхина О.В. – 2-е изд.

испр. и доп. – М: ООО «Издательство АСТ»: Издательство «НТ Пресс», 2004. –

229 с.

Антонюк А.О., Жора В.В. Теоретичні основи моделювання та аналізу систем

захисту інформації. – Ірпінь: Національний ун-тет ДПСУ, 2010 . – 310.

НАВЧАЛЬНІ ПИТАННЯ:

1.Ідентифікація активних вузлів.

2.Ідентифікація мережевих служб.

3.

Засоби для перевірки доступності вузла.ping – перевірка з’єднання у мережі. Використовує протокол

ICMP.

#ping 10.1.X.254

Основні опції утиліти ping:

-d: Режим налагодження;

-f: Лавинна розсилка (Flood ping). Доступна тільки root;

-i: Час очікування (Interval) між відправкою пакетів;

-n: Числове іменування вузлів мережі (Numeric output only);

-p: Шаблон (Pattern);

-v: Детальний висновок (Verbose output);

-b: Використання широкомовної адреси (Allow pinging a broadcast address);

-c: Кількість (count) відправляємих пакетів.

4.

Засоби для перевірки доступності вузлаNmap призначений для сканування мереж з будь-якою кількістю об'єктів,

визначення стану об'єктів скануємої мережі, а також портів і відповідних їм

служб. Для цього nmap використовує багато різних методів сканування,

таких, як:

• UDP connect (),

• TCP connect (),

• TCP SYN (напіввідкрите),

• FTP proxy (прорив через ftp),

• Reverse-ident,

• ICMP (ping),

• FIN-сканування,

• ACK-сканування,

• Xmas tree-сканування,

• SYN-сканування,

• NULL-сканування.

5.

Засоби для перевірки доступності вузлаfping – перевірка доступності декількох вузлів. Можна

вказувати перелік вузлів:

#fping 10.1.X.254 10.1.X.2 10.1.X.3

або перевіряти всі вузли в мережі:

#fping –g 10.1.X.0/24

Синтаксис утиліти fping:

fping [options] [targets ...]

Список найбільш використовуваних опцій утиліти fping:

-a: Показує доступні вузли мережі (show targets that are alive);

-b n: Кількість посилаються пакетів (за замовчуванням 56);

-B f: Встановлює фактор затримки;

-c n: Кількість пакетів посилаються, кожному вузлу мережі;

-e: Виводить час виконання (Round Trip Time);

-f file: Задає ім'я файлу зі списком тестованих вузлів мережі;

-g: Генерує список тестованих вузлів мережі;

-i n: Задає інтервал між посилаються пакетами (в мілісекундах);

-l: Задає опитування вузлів мережі в циклі (loop sending pings forever);

-p n: Задає інтервал між відправленням пакетів на узлел мережі;

-r n: Число спроб (за замовчуванням 3);

-s: Висновок фінальної статистики (print final stats);

-u: Показує недоступні вузли мережі (show targets that are unreachable).

6.

hping3 – утиліта, що призначена для генерації та аналізупакетів. Може використовуватись для перевірки доступності

вузла шляхом відправки пакету на заданий порт TCP та

очікування відповіді (SYN/ACK, RST).

Наприклад, для відправки

пакета на порт 80 виконати:

#hping3 -S 10.1.X.5 -p 80

Опції загального призначення

-h (--help): Виводить на екран коротку довідку про роботу з програмою;

-c (--count): Припинення роботи після передачі заданого числа пакетів;

--fast: Задає передачу пакетів з періодом 10 мсек;

--faster: Задає передачу пакетів з періодом 1 мксек;

--flood: Задає передачу пакетів з максимально можливою швидкістю без

очікування прийому відгуків;

Опції вибору протоколу

-0 (--rawip): Режим RAW IP, при якому hping3 буде передавати заголовки

IP з даними, зазначеними опцією --signature і / або --file;

-1 (--icmp): Режим ICMP - програма буде передавати пакети ICMP (за

замовчуванням Echo Request). Можливий вибір типу і коду ICMP за

допомогою опцій --icmptype і --icmpcode;

-2 (--udp): Режим UDP - hping3 буде передавати пакети UDP, адресовані

на порт 0. Для управління параметрами заголовків UDP служать опції -baseport, --destport, --keep;

7.

Опції IP-a (--spoof): Вказує в переданих пакетах підставний адресу відправника;

-t (--ttl): Задає час життя (TTL) генеруються пакетів (Ця опція дуже корисна

при спільному використанні з опціями --traceroute і --bind);

-f (--frag): Задає режим фрагментації пакетів, який може бути корисний для

тестування стека IP або перевірки МЕ;

Опції ICMP

-C (--icmptype): Задає тип ICMP (за замовчуванням - ICMP Echo Request);

-K (--icmpcode): Задає код ICMP (за замовчуванням - 0);

--icmp-ts: Ім'я користувача для --icmptype 13 (передача запитів ICMP

TimeStamp Request);

Опції TCP / UDP

-s (--baseport): Ця опція задає порт відправника;

-p (--destport): Ця опція задає порт одержувача;

-w (--win): Задає розмір вікна TCP (за замовчуванням - 64);

-F (--fin): Встановлює прапор TCP FIN;

-S (--syn): Встановлює прапор TCP SYN;

-R (--rst): Встановлює прапор TCP RST;

-P (--push): Встановлює прапор TCP PUSH;

-A (--ack): Встановлює прапор TCP ACK;

-U (--urg): Встановлює прапор TCP URG;

-X (--xmas): Встановлює прапор TCP Xmas;

-Y (--ymas): Встановлює прапор TCP Ymas

8.

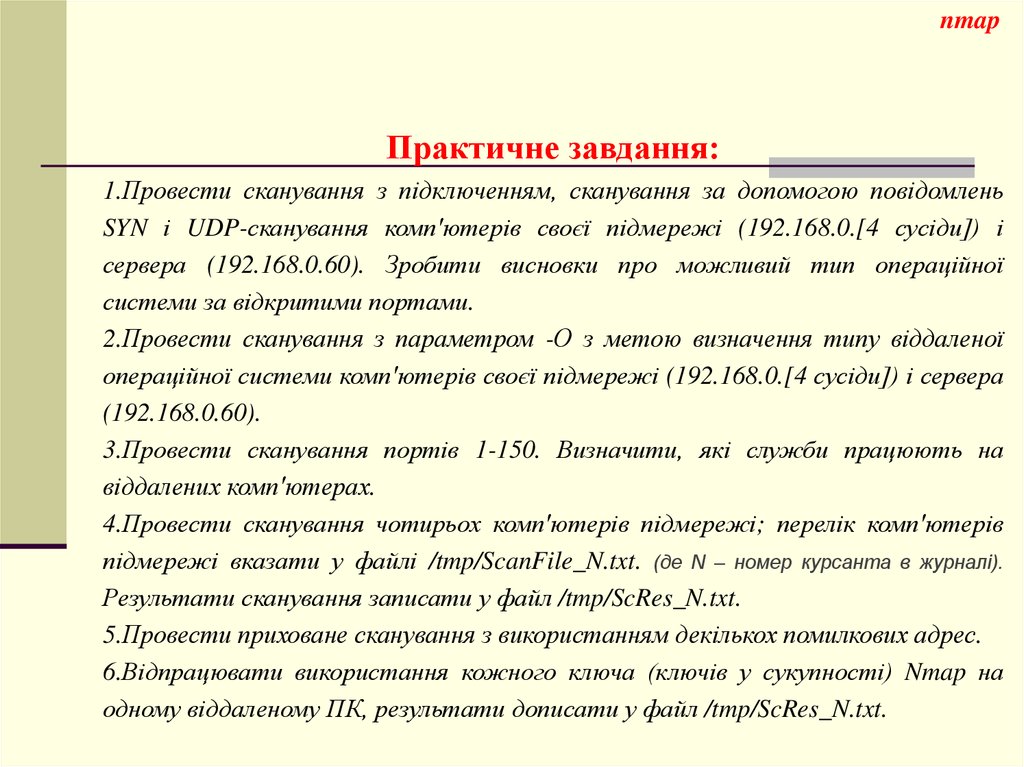

nmapПрактичне завдання:

1.Провести сканування з підключенням, сканування за допомогою повідомлень

SYN і UDP-сканування комп'ютерів своєї підмережі (192.168.0.[4 сусіди]) і

сервера (192.168.0.60). Зробити висновки про можливий тип операційної

системи за відкритими портами.

2.Провести сканування з параметром -О з метою визначення типу віддаленої

операційної системи комп'ютерів своєї підмережі (192.168.0.[4 сусіди]) і сервера

(192.168.0.60).

3.Провести сканування портів 1-150. Визначити, які служби працюють на

віддалених комп'ютерах.

4.Провести сканування чотирьох комп'ютерів підмережі; перелік комп'ютерів

підмережі вказати у файлі /tmp/ScanFile_N.txt. (де N – номер курсанта в журналі).

Результати сканування записати у файл /tmp/ScRes_N.txt.

5.Провести приховане сканування з використанням декількох помилкових адрес.

6.Відпрацювати використання кожного ключа (ключів у сукупності) Nmap на

одному віддаленому ПК, результати дописати у файл /tmp/ScRes_N.txt.

9.

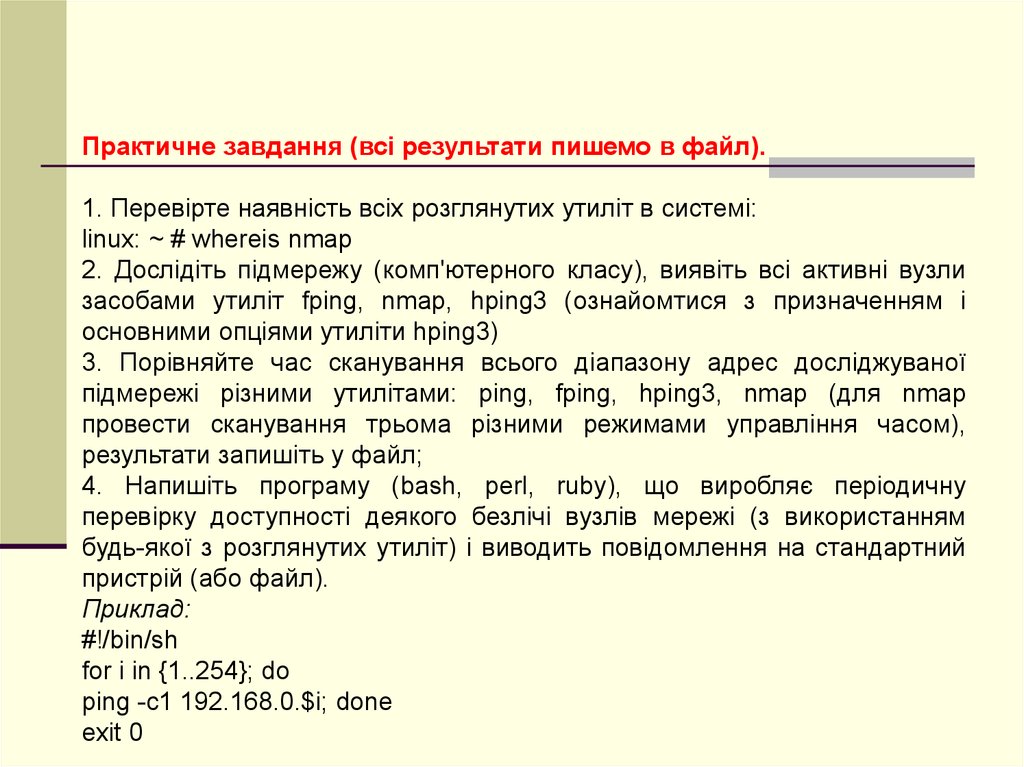

Практичне завдання (всі результати пишемо в файл).1. Перевірте наявність всіх розглянутих утиліт в системі:

linux: ~ # whereis nmap

2. Дослідіть підмережу (комп'ютерного класу), виявіть всі активні вузли

засобами утиліт fping, nmap, hping3 (ознайомтися з призначенням і

основними опціями утиліти hping3)

3. Порівняйте час сканування всього діапазону адрес досліджуваної

підмережі різними утилітами: ping, fping, hping3, nmap (для nmap

провести сканування трьома різними режимами управління часом),

результати запишіть у файл;

4. Напишіть програму (bash, perl, ruby), що виробляє періодичну

перевірку доступності деякого безлічі вузлів мережі (з використанням

будь-якої з розглянутих утиліт) і виводить повідомлення на стандартний

пристрій (або файл).

Приклад:

#!/bin/sh

for i in {1..254}; do

ping -c1 192.168.0.$i; done

exit 0

10.

ВідповідністьTCP

/

UDP-портів

прикладним

службам

регламентується IANA (Internet Assigned Numbers Authority), з

моменту прийняття в січні 2002 року RFC 3232

Номера

портів

Категория

Опис

Общеизвестные порты

Номери портів призначені IANA і на більшості систем можуть

бути використані виключно процесами системи (або користувача

root).

0 — 1023

1024 —

49151

49152 —

65535

Зарегистрированные

порты

Динамически

используемые порты.

Номери портів включені в каталог IANA і на більшості систем

можуть бути використані процесами звичайних користувачів або

програмами, запущеними звичайними користувачами.

Призначені для тимчасового використання в якості клієнтських

портів, портів, використовуваних за погодженням для приватних

служб. Ці порти не можуть бути зареєстровані.

11.

2.Ідентифікація мережевих службДля ідентифікації версій прикладних служб і мережевих додатків вузла

застосовуються такі основні методи:

1. Аналіз банерів служб;

2. Дослідження засобами команд прикладної служби;

3. Дослідження особливостей роботи служб прикладного рівня ISO OSI;

4. Евристичні методи.

12.

telnet, netcatЗбір банерів (banner grabbing) - один з класичних методів services

fingerprinting (метод «зняття відбитків пальців» мережевих сервісів). Він

полягає в опитуванні відкритих в системі сервісів і аналізу повертаємих

ними стандартних запрошень (банерів). Дуже часто стандартні запрошення

містять інформацію про службу і її версії, іноді надають додаткову

можливість для визначення версії ОС.

Так, наприклад, запрошення ftp-сервісу proftpd (Debian GNU / Linux) містить

наступну інформацію:

linux: ~ $ telnet 192.168.0.15 21

Trying 192.168.0.15 ...

Connected to localhost. Escape character is '^]'.

220 ProFTPD 1.3.3d Server (Debian)

421 Login timeout (300 seconds): closing control connection Connection closed

by foreign host.

13.

Збір банерівlinux: ~ $ nc www.vlsu.ru 22

SSH-1.99-OpenSSH_5.1p1 Debian-5 linux: ~ $ nc www.bash.org.ru 22

SSH-2.0-OpenSSH_5.1p1 Debian-5

14.

Типові завдання по застосуванню nmap1. Scan a Single Host or an IP Address

Scan a Single IP Address:

$ nmap 192.168.1.1

Scan a Host Name:

$ nmap server.shellhacks.com

Increase Verbosity Level:

$ nmap -v server.shellhacks.com$ nmap -vv server.shellhacks.com

2. Scan Multiply IP Addresses

Scan Multiple IP Addresses:

$ nmap 192.168.1.1 192.168.1.2 192.168.1.3$ namp 192.168.1.1,2,3

Scan a Subnet:

$ nmap 192.168.1.0/24$ nmap 192.168.1.*

Scan a Range of IP Addresses (192.168.1.0 – 192.168.1.200):

$ nmap 192.168.1.0-200

3. Scan Network for Active Computers

Cool Tip: Scan the network with the ping command only! Discover all the active

computers in your LAN! Scan for Active Hosts on a network:

$ nmap -sn 192.168.1.0/24

15.

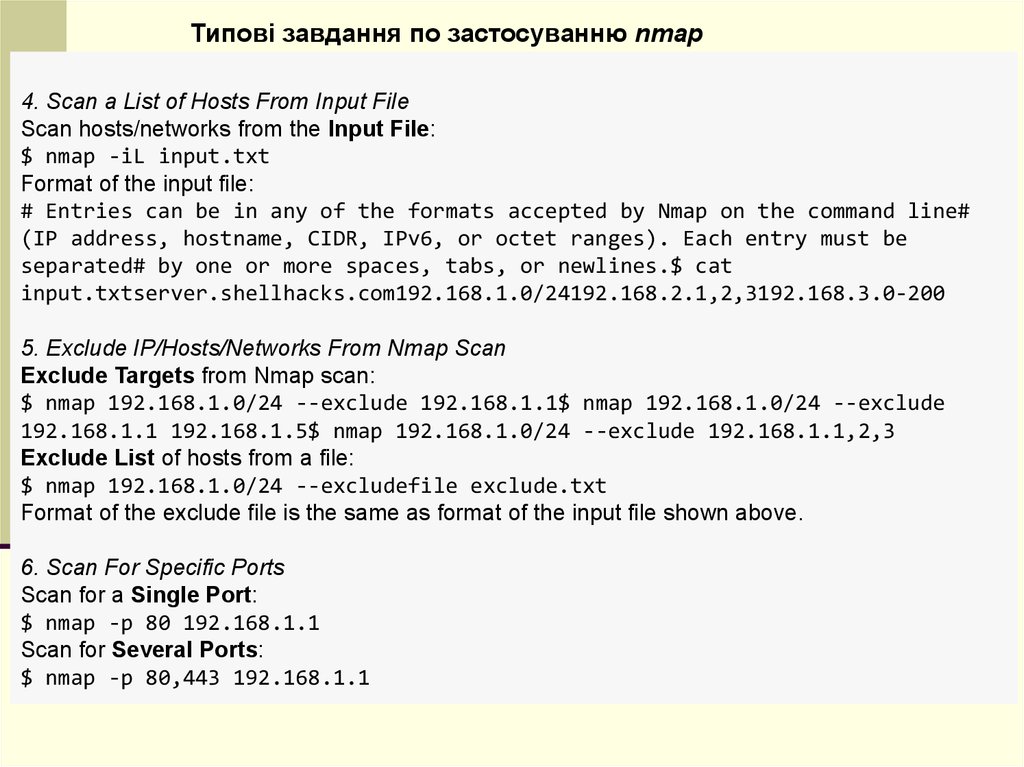

Типові завдання по застосуванню nmap4. Scan a List of Hosts From Input File

Scan hosts/networks from the Input File:

$ nmap -iL input.txt

Format of the input file:

# Entries can be in any of the formats accepted by Nmap on the command line#

(IP address, hostname, CIDR, IPv6, or octet ranges). Each entry must be

separated# by one or more spaces, tabs, or newlines.$ cat

input.txtserver.shellhacks.com192.168.1.0/24192.168.2.1,2,3192.168.3.0-200

5. Exclude IP/Hosts/Networks From Nmap Scan

Exclude Targets from Nmap scan:

$ nmap 192.168.1.0/24 --exclude 192.168.1.1$ nmap 192.168.1.0/24 --exclude

192.168.1.1 192.168.1.5$ nmap 192.168.1.0/24 --exclude 192.168.1.1,2,3

Exclude List of hosts from a file:

$ nmap 192.168.1.0/24 --excludefile exclude.txt

Format of the exclude file is the same as format of the input file shown above.

6. Scan For Specific Ports

Scan for a Single Port:

$ nmap -p 80 192.168.1.1

Scan for Several Ports:

$ nmap -p 80,443 192.168.1.1

16.

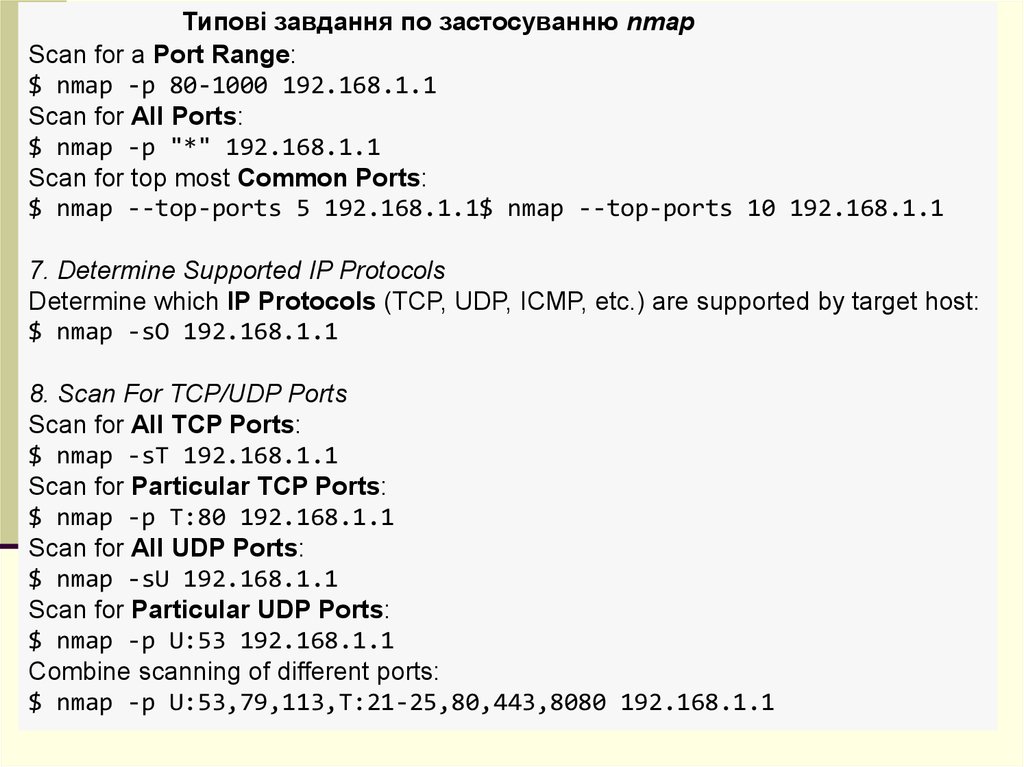

Типові завдання по застосуванню nmapScan for a Port Range:

$ nmap -p 80-1000 192.168.1.1

Scan for All Ports:

$ nmap -p "*" 192.168.1.1

Scan for top most Common Ports:

$ nmap --top-ports 5 192.168.1.1$ nmap --top-ports 10 192.168.1.1

7. Determine Supported IP Protocols

Determine which IP Protocols (TCP, UDP, ICMP, etc.) are supported by target host:

$ nmap -sO 192.168.1.1

8. Scan For TCP/UDP Ports

Scan for All TCP Ports:

$ nmap -sT 192.168.1.1

Scan for Particular TCP Ports:

$ nmap -p T:80 192.168.1.1

Scan for All UDP Ports:

$ nmap -sU 192.168.1.1

Scan for Particular UDP Ports:

$ nmap -p U:53 192.168.1.1

Combine scanning of different ports:

$ nmap -p U:53,79,113,T:21-25,80,443,8080 192.168.1.1

17.

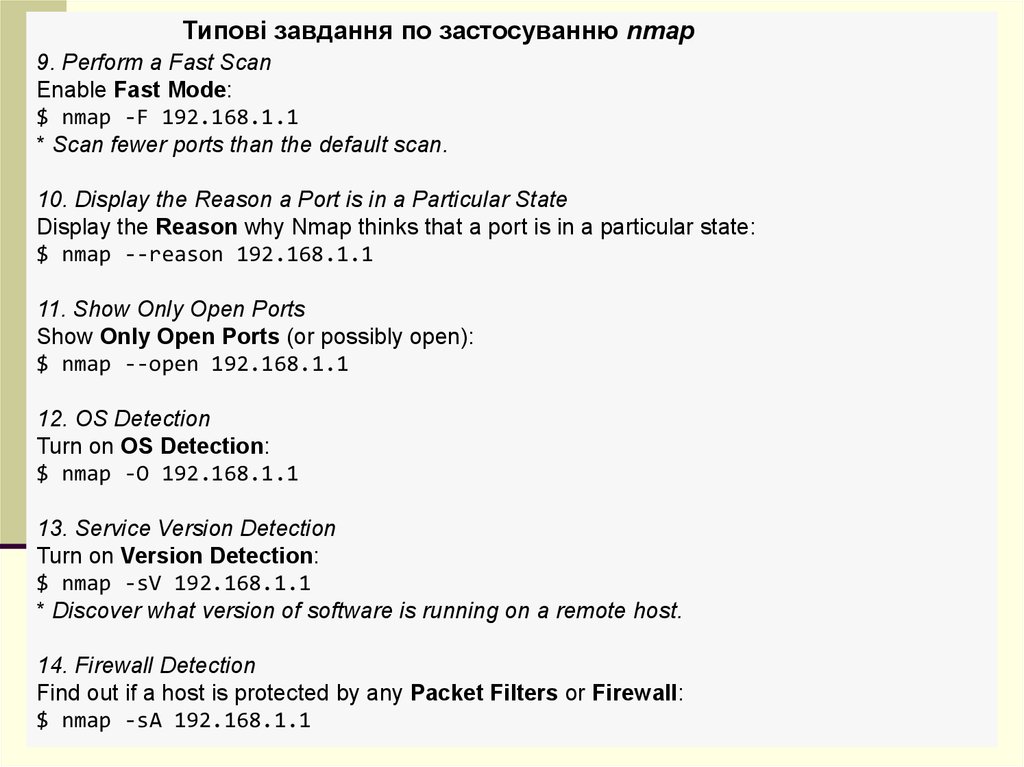

Типові завдання по застосуванню nmap9. Perform a Fast Scan

Enable Fast Mode:

$ nmap -F 192.168.1.1

* Scan fewer ports than the default scan.

10. Display the Reason a Port is in a Particular State

Display the Reason why Nmap thinks that a port is in a particular state:

$ nmap --reason 192.168.1.1

11. Show Only Open Ports

Show Only Open Ports (or possibly open):

$ nmap --open 192.168.1.1

12. OS Detection

Turn on OS Detection:

$ nmap -O 192.168.1.1

13. Service Version Detection

Turn on Version Detection:

$ nmap -sV 192.168.1.1

* Discover what version of software is running on a remote host.

14. Firewall Detection

Find out if a host is protected by any Packet Filters or Firewall:

$ nmap -sA 192.168.1.1

18.

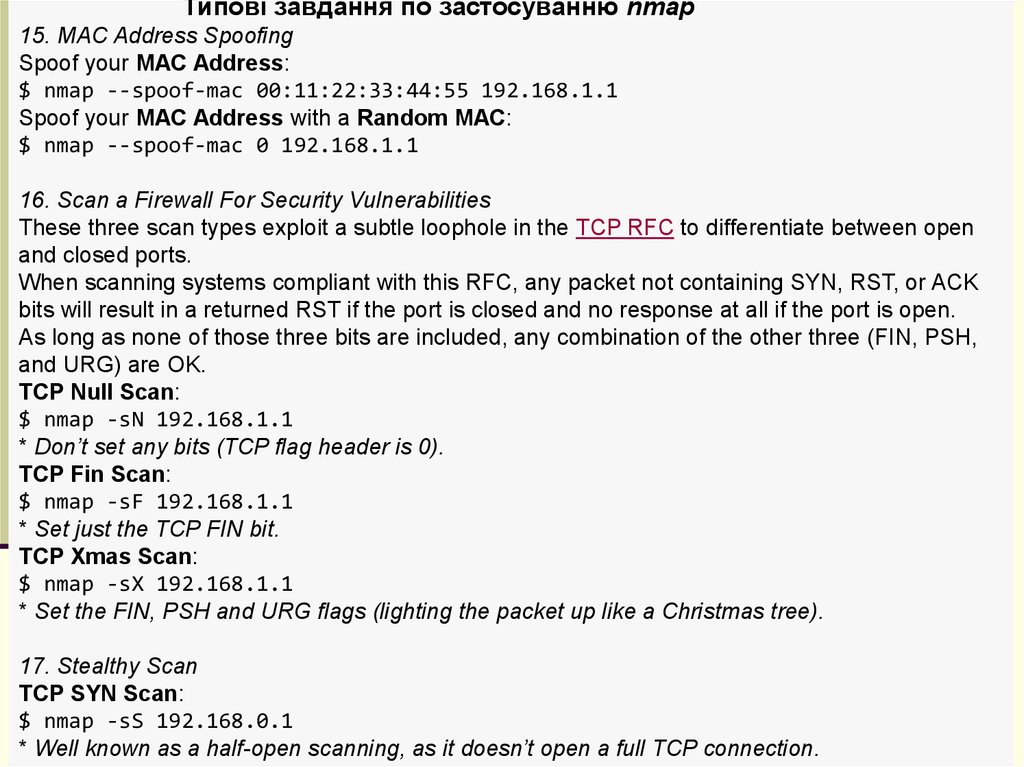

Типові завдання по застосуванню nmap15. MAC Address Spoofing

Spoof your MAC Address:

$ nmap --spoof-mac 00:11:22:33:44:55 192.168.1.1

Spoof your MAC Address with a Random MAC:

$ nmap --spoof-mac 0 192.168.1.1

16. Scan a Firewall For Security Vulnerabilities

These three scan types exploit a subtle loophole in the TCP RFC to differentiate between open

and closed ports.

When scanning systems compliant with this RFC, any packet not containing SYN, RST, or ACK

bits will result in a returned RST if the port is closed and no response at all if the port is open.

As long as none of those three bits are included, any combination of the other three (FIN, PSH,

and URG) are OK.

TCP Null Scan:

$ nmap -sN 192.168.1.1

* Don’t set any bits (TCP flag header is 0).

TCP Fin Scan:

$ nmap -sF 192.168.1.1

* Set just the TCP FIN bit.

TCP Xmas Scan:

$ nmap -sX 192.168.1.1

* Set the FIN, PSH and URG flags (lighting the packet up like a Christmas tree).

17. Stealthy Scan

TCP SYN Scan:

$ nmap -sS 192.168.0.1

* Well known as a half-open scanning, as it doesn’t open a full TCP connection.

19.

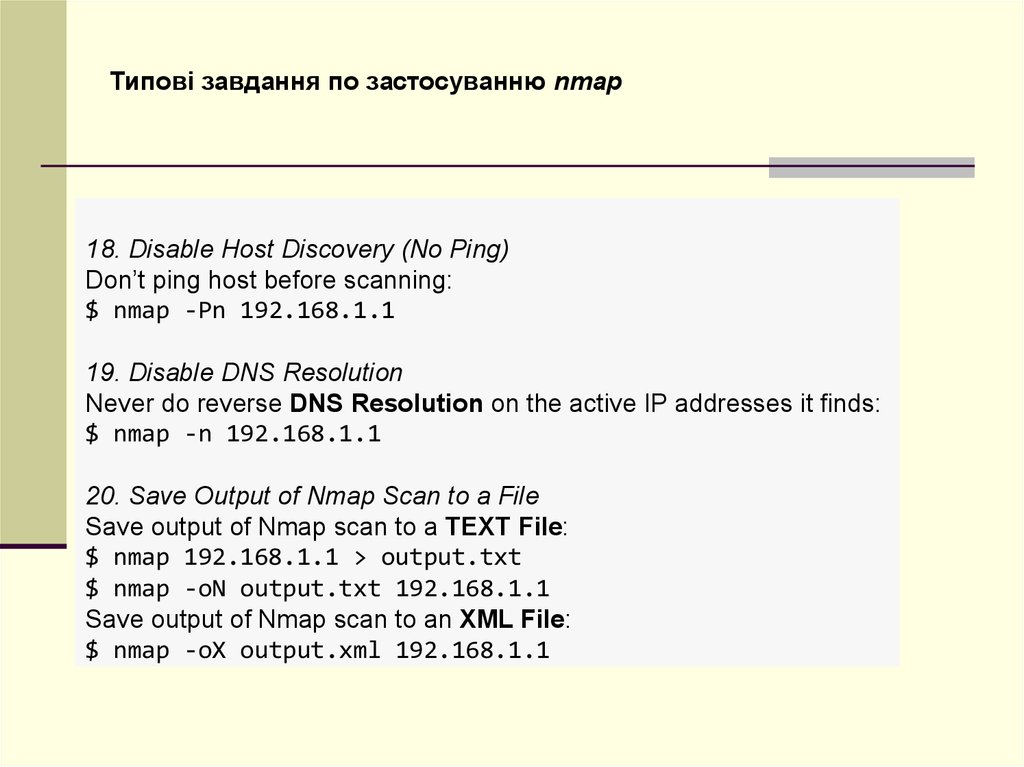

Типові завдання по застосуванню nmap18. Disable Host Discovery (No Ping)

Don’t ping host before scanning:

$ nmap -Pn 192.168.1.1

19. Disable DNS Resolution

Never do reverse DNS Resolution on the active IP addresses it finds:

$ nmap -n 192.168.1.1

20. Save Output of Nmap Scan to a File

Save output of Nmap scan to a TEXT File:

$ nmap 192.168.1.1 > output.txt

$ nmap -oN output.txt 192.168.1.1

Save output of Nmap scan to an XML File:

$ nmap -oX output.xml 192.168.1.1

20.

Індивідуальне практичне завданняУсі пункти завдань виконуються на ОС Linux UBUNTU за допомогою утиліти nmap. Адреси

мережі аудиторії і цільових хостів будуть надані викладачем.

1.Отримайте список відкритих портів (TCP і UDP) машини, за якою виконується практичне

завдання (localhost). Скористайтеся декількома методами сканування. Порівняйте

результати.

2. Визначте операційну систему цієї ж машини.

3. Упізнайте адреси активних хостів в мережі класу(без сканування портів).

4. Проскануйте хост № N (де N – номер курсанта в журналі), різними методами. Порівняйте

результати.

5. Для чотирьох хостів (по 2 зліва та справа від робочого місця), заданих викладачем,

виконайте наступні дії:

a. Визначте, чи захищений хост міжмережевим екраном.

b. Визначте підтримувані протоколи.

c. Виберіть оптимальний метод сканування портів, щоб уникнути виявлення. Визначте

відкриті і фільтровані порти і по можливості версії служб.

d. Визначте операційну систему.

21.

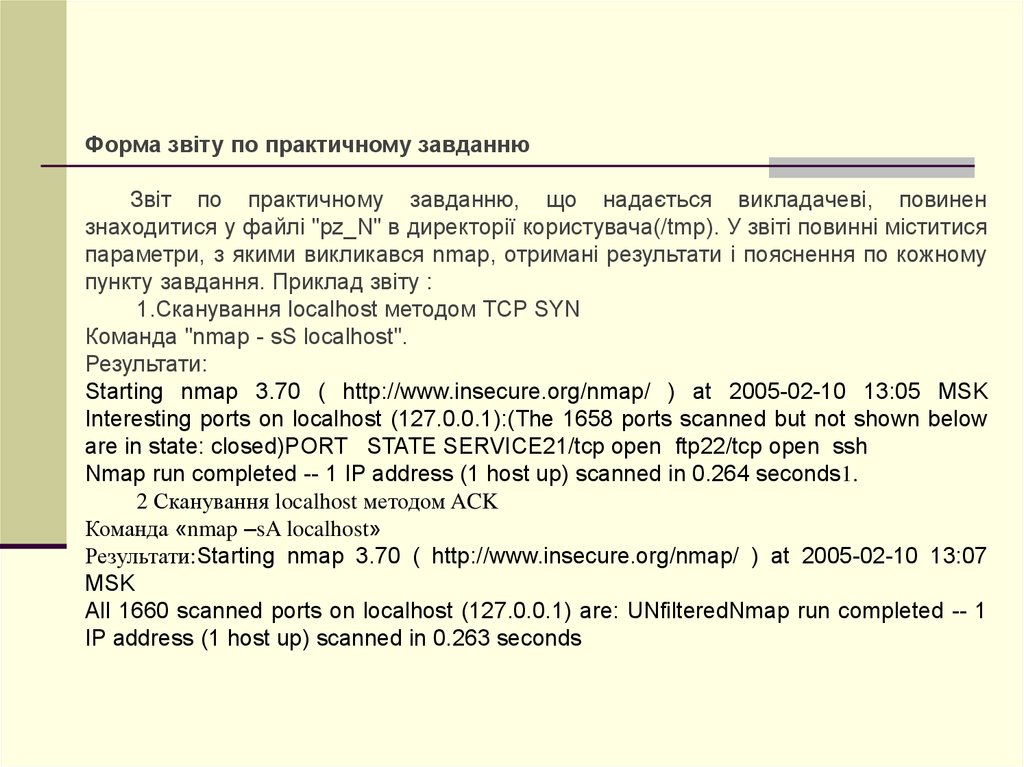

Форма звіту по практичному завданнюЗвіт по практичному завданню, що надається викладачеві, повинен

знаходитися у файлі "pz_N" в директорії користувача(/tmp). У звіті повинні міститися

параметри, з якими викликався nmap, отримані результати і пояснення по кожному

пункту завдання. Приклад звіту :

1.Сканування localhost методом TCP SYN

Команда "nmap - sS localhost".

Результати:

Starting nmap 3.70 ( http://www.insecure.org/nmap/ ) at 2005-02-10 13:05 MSK

Interesting ports on localhost (127.0.0.1):(The 1658 ports scanned but not shown below

are in state: closed)PORT STATE SERVICE21/tcp open ftp22/tcp open ssh

Nmap run completed -- 1 IP address (1 host up) scanned in 0.264 seconds1.

2 Сканування localhost методом ACK

Команда «nmap –sA localhost»

Результати:Starting nmap 3.70 ( http://www.insecure.org/nmap/ ) at 2005-02-10 13:07

MSK

All 1660 scanned ports on localhost (127.0.0.1) are: UNfilteredNmap run completed -- 1

IP address (1 host up) scanned in 0.263 seconds

informatics

informatics