Similar presentations:

Обязанности по обеспечению безопасности информационных технологий

1.

2.

Проблема человеческого фактора1

«Дырки в голове пользователя» - не менее серьезная

проблема, чем «дырки в программном обеспечении».

Пользователь АС является важнейшим

ресурсом автоматизированной системы, который:

- реализует критичные функции;

- настраивает программное обеспечение;

- хранит пароли;

- управляет безопасностью ИТ.

информационным

Система безопасности ИТ должна обеспечить защиту АС от

нарушений со стороны конечных пользователей, обслуживающего

персонала, сетевых и системных администраторов, администраторов

безопасности и руководителей.

3.

Ответственность за безопасностьинформационных технологий

2

Стандарт ISO 27002

Каждый сотрудник ОБЯЗАН:

- хранить конфиденциальные (защищаемые организацией)

сведения, ставшие ему известными в силу производственной

(служебной) необходимости;

- во время работы в организации и в течении

3-х лет после увольнения не раскрывать (не

передавать) посторонним лицам ставшие ему

известными конфиденциальные сведения;

4.

Ответственность за безопасностьинформационных технологий

3

- не использовать ставшие ему

известными или разработанные им

конфиденциальные сведения иначе,

- соблюдать требования и

как в интересах организации;

правила

обеспечения

безопасности информации в

организации;

- в случае прекращения работы в организации, сразу же

возвратить все документы ( в т.ч. электронные), носители

информации и другие материалы, содержание которых

отнесено к конфиденциальной информации, полученные в

ходе выполнения своих служебных обязанностей;

5.

Общие правила обеспечения безопасности информационныхтехнологий при работе с ресурсами АС

4

Каждый сотрудник, участвующий в рамках своих функциональных

обязанностей в процессах автоматизированной обработки информации

и имеющий доступ к аппаратным средствам, программному

обеспечению и данным автоматизированной системы, несет

персональную ответственность за свои действия и ОБЯЗАН:

1. Производить обработку защищаемой

информации в подсистемах АС в строгом

соответствии

с

утвержденными

технологическими инструкциями;

2. Строго соблюдать установленные

правила

обеспечения

безопасности

информации

при

работе

с

программными

и

техническими

средствами АС;

6.

Общие правила обеспечения безопасности информационныхтехнологий при работе с ресурсами АС

5

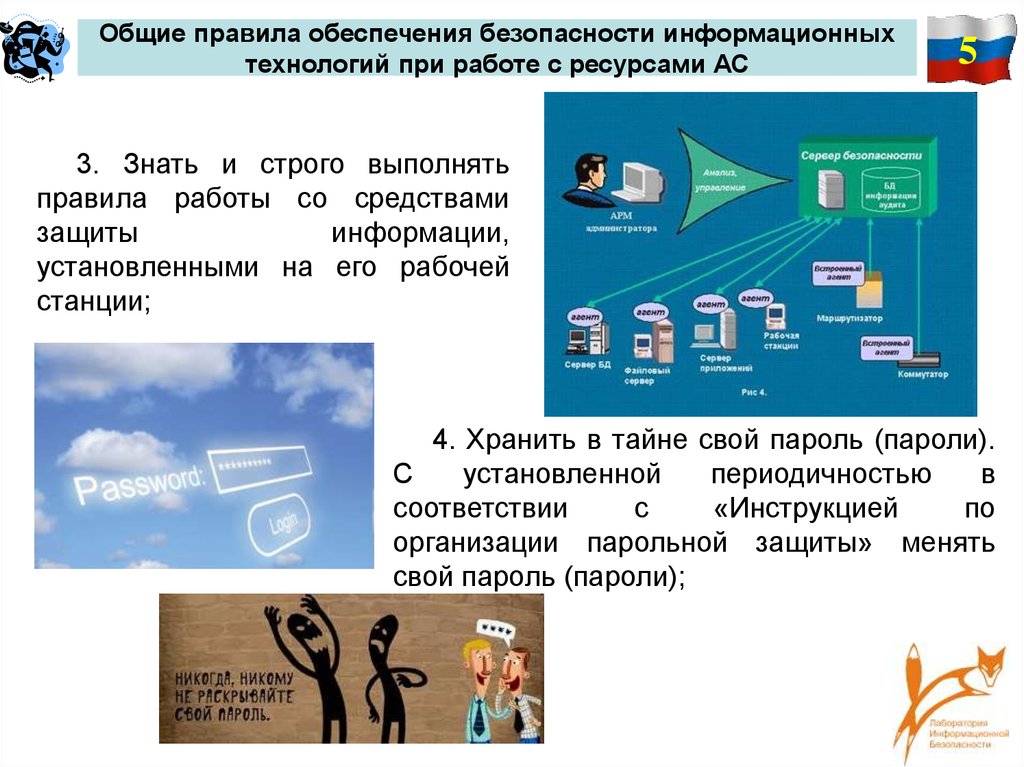

3. Знать и строго выполнять

правила работы со средствами

защиты

информации,

установленными на его рабочей

станции;

4. Хранить в тайне свой пароль (пароли).

С

установленной

периодичностью

в

соответствии

с

«Инструкцией

по

организации парольной защиты» менять

свой пароль (пароли);

7.

Общие правила обеспечения безопасности информационныхтехнологий при работе с ресурсами АС

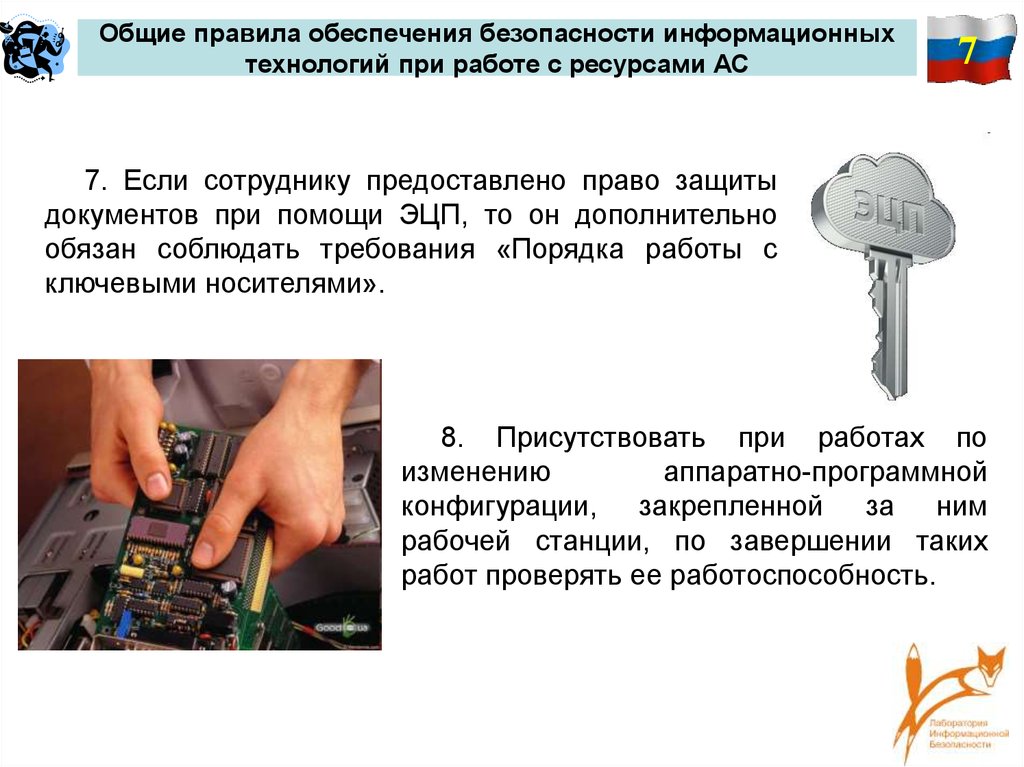

5. Передавать для хранения установленным

порядком

свое

индивидуальное

устройство

идентификации (iButton, Smart Card, eToken и т.п.),

другие реквизиты разграничения доступа и носители

ключевой информации только руководителю своего

подразделения

или

ответственному

за

информационную

безопасность

(в

пенале,

опечатанном своей личной печатью);

6. Надежно хранить и никому не

передавать личную печать и использовать

ее только для опечатывания пенала с

реквизитами

доступа

и

носителями

ключевой информации;

6

8.

Общие правила обеспечения безопасности информационныхтехнологий при работе с ресурсами АС

7

7. Если сотруднику предоставлено право защиты

документов при помощи ЭЦП, то он дополнительно

обязан соблюдать требования «Порядка работы с

ключевыми носителями».

8. Присутствовать при работах по

изменению

аппаратно-программной

конфигурации, закрепленной за ним

рабочей станции, по завершении таких

работ проверять ее работоспособность.

9.

Общие правила обеспечения безопасности информационныхтехнологий при работе с ресурсами АС

8

Категорически ЗАПРЕЩАЕТСЯ:

1. Использовать компоненты программного

и аппаратного обеспечения не по назначению

(в неслужебных целях).

2.

Самовольно

вносить

какие-либо

изменения

в

конфигурацию

аппаратнопрограммных средств рабочей станции.

10.

Общие правила обеспечения безопасности информационныхтехнологий при работе с ресурсами АС

3.

Осуществлять

обработку

конфиденциальной

информации

в

присутствии

посторонних

(не

допущенных к данной информации) лиц.

4.

Записывать

и

хранить

конфиденциальную информацию на

неучтенных носителях.

9

11.

Общие правила обеспечения безопасности информационныхтехнологий при работе с ресурсами АС

10

5. Оставлять включенной без присмотра

свою рабочую станцию, не активизировав

средства защиты от НСД (блокировка экрана и

клавиатуры).

6.

Передавать

кому-либо

свой

персональный ключевой носитель (iButton,

Smart

Card,

eToken

и

т.п.),

кроме

ответственного

за

информационную

безопасность

или

руководителя

своего

подразделения.

12.

Общие правила обеспечения безопасности информационныхтехнологий при работе с ресурсами АС

11

7. Использовать свои ключи ЭЦП для

формирования электронной цифровой подписи

любых

электронных

документов,

кроме

электронных документов, регламентированных

технологическим процессом на его рабочем

месте

8. Оставлять без личного присмотра на

рабочем месте или где бы то ни было свое

персональное устройство идентификации,

носители ключевой информации, носители и

распечатки,

содержащие

сведения

ограниченного распространения.

13.

Обязанности ответственного за обеспечениебезопасности информации

12

Ответственный за обеспечение

безопасности информации

ОБЯЗАН:

1. Знать перечень установленных в его

подразделении компьютеров и перечень

задач, решаемых с их использованием

2. Обеспечивать постоянный контроль за

выполнением мероприятий по обеспечению

безопасной автоматизированной обработки

информации

14.

Обязанности ответственного за обеспечениебезопасности информации

13

3. Контролировать целостность печатей

(пломб)

на

устройствах

защищенных

компьютеров

4.

Немедленно

сообщать

об

обнаруженных

фактах

(попытках)

несанкционированного

доступа

к

информации и техническим средствам,

и принимать необходимые меры по

пресечению нарушений

15.

Обязанности ответственного за обеспечениебезопасности информации

14

5.

Обеспечивать

соблюдение

порядка

проведения

работ

по

установке и модернизации аппаратных

и программных средств, при их

техническом обслуживании и отправке

в ремонт и лично присутствовать при

выполнении данных работ

6. Вести «Журнал учета нештатных

ситуаций,

фактов

вскрытия

и

опечатывания

ПЭВМ,

выполнения

профилактических работ, установки и

модификации аппаратных и программных

средств»

16.

Обязанности ответственного за обеспечениебезопасности информации

15

7. Хранить формуляры защищенных

рабочих станций, вести учет изменений их

аппаратно-программной конфигурации

8. Проводить работу по выявлению

возможных

каналов

неправомерного

вмешательства в процесс функционирования

АС и осуществления НСД к информации и

техническим средствам ПЭВМ.

17.

Обязанности ответственного за обеспечениебезопасности информации

16

9. Осуществлять контроль за порядком

учета, создания, хранения и использования

резервных

копий

массивов

данных,

докуметов.

10.

Инструктировать

сотрудников

подразделения по вопросам обеспечения

безопасности информации и правилам работы

с используемыми СЗИ.

18.

Права ответственного за обеспечениебезопасности информации

17

Ответственный за обеспечение

безопасности информации

ИМЕЕТ ПРАВО:

1. Требовать от соблюдения установленных

технологий

обработки

информации

и

выполнения инструкций по обеспечению

безопасности информации в АС.

2. Инициировать проведение служебных

расследований

по

фактам

нарушения

установленных

требований

обеспечения

безопасности ИТ, НСД, утраты, порчи

защищаемой информации и технических

компонентов АС.

19.

Права ответственного за обеспечениебезопасности информации

18

3.

Обращаться

к

руководителю

подразделения с требованием прекращения

работы

на

рабочих

станциях

при

несоблюдении

установленной

технологии

обработки информации и невыполнении

требований по безопасности ИТ.

4. Подавать свои предложения по

совершенствованию

организационных,

технологических

и

технических

мер

защиты на своем участке работы

5. Обращаться в подразделение

обеспечения безопасности ИТ за

необходимой

технической

и

методологической помощью в своей

работе.

20.

Порядок работы с носителями ключевой информации19

Этапы жизненного цикла ключей:

1. Генерация ключей

2. Использование ключей

3. Хранение ключей

4. Передача ключей

5. Уничтожение ключей

6. Обновление ключей

Ошибки в технологиях распространения ключей, небрежное

хранение становятся причиной того, что злоумышленник получает

доступ к строго конфиденциальной информации и может

подделать электронную подпись владельца

21.

Порядок работы с носителями ключевой информации20

Чтобы избежать всевозможных ошибок, в организации должна быть

разработана «Политика безопасности при работе с носителями

ключевой информации», которая должна содержать ответы на

основные вопросы:

- кто должен формировать ключи для пользователей;

- где должны храниться ключи;

- должен ли владелец ключей иметь лицензию на деятельность по

техническому обслуживанию шифровальных средств;

- как восстановить зашифрованную информацию при потере ключа;

- кто должен изготовлять ключевые носители;

- как должны уничтожаться ключевые носители;

- кто должен уничтожать ключевые носители и т.д.

22.

Контрольные вопросы?

Контрольные вопросы:

1. Что представляет из себя пользователь АС и какие функции он

реализует?

2. Требования обязательства сотрудника по конфиденциальности.

3.

Расскажите

функциональные

обязанности

сотрудника,

принимающего участие в процессах автоматизированной обработки

информации.

4. Что категорически запрещается сотруднику, принимающему

участие в процессах автоматизированной обработки информации?

5. Назовите обязанности ответственного за обеспечение

безопасности информации.

6. Назовите права ответственного за обеспечение безопасности

информации.

7. Ответы на какие основные вопросы должна содержать «Политика

безопасности при работе с носителями ключевой информации»?

informatics

informatics