Similar presentations:

Защита программных продуктов алгоритмическим методом

1. Проект «Защита программных продуктов алгоритмическим методом»

ПРОЕКТ«ЗАЩИТА ПРОГРАММНЫХ

ПРОДУКТОВ

АЛГОРИТМИЧЕСКИМ МЕТОДОМ»

Выполнил:

Чеботарёв Н.с

группа МИФ-ИВМ-11

2. Концептуальная стадия

КОНЦЕПТУАЛЬНАЯ СТАДИЯ3. Противоречие

ПРОТИВОРЕЧИЕ• Противоречие заключается в следующем:

• Создание новых и модифицирование старых

алгоритмов приводит к потери времени и ресурсов

• Большое количество алгоритмов увеличивает время на

поиски проблемы

• Обратный программный инжиниринг так или иначе

раскрывает алгоритмы защиты

4. Формулирование проблемы

ФОРМУЛИРОВАНИЕПРОБЛЕМЫ

Проблема связана с возможностью внедрения в тело

программных средств на этапе их разработки (или

модификации в ходе авторского сопровождения) так

называемых программных закладок или

преобразование кода программы таким образом, что

он становится технически сложным для анализа и

модификации и экономически нецелесообразным

5. Проблематика круга участников

ПРОБЛЕМАТИКА КРУГАУЧАСТНИКОВ

• Создание новых способов

затруднительной задачей.

защиты

становится

• Коммерческие организации и авторы программных

продуктов требуют более надёжные методы защиты

для своих разработок.

• Устаревшие методы защиты не сохраняют ПП от

взлома или расшифровки.

6. Определение цели

ОПРЕДЕЛЕНИЕ ЦЕЛИ• Цель проекта состоит в создание нового метода

защиты информации который не будет опираться на

основы старых

7. Критерии эффективности проекта

КРИТЕРИИ ЭФФЕКТИВНОСТИПРОЕКТА

Критериями эффективности проекта выступают

Новый метод защиты информации

Положительные результаты и эффективность

применения на практике.

8. Стадия моделирования

СТАДИЯ МОДЕЛИРОВАНИЯ9. Построение моделей

ПОСТРОЕНИЕ МОДЕЛЕЙ• Модель А

Преобразование и доработка основных методов

защиты информации,

10. Построение моделей

ПОСТРОЕНИЕ МОДЕЛЕЙ• Модель Б

Модифицирование Программно-аппаратных средств

11. Построение моделей

ПОСТРОЕНИЕ МОДЕЛЕЙ• Модель В

Создание надёжного программного средства защиты

информации которое можно использовать на долгое

время

12. Оптимизация моделей

ОПТИМИЗАЦИЯ МОДЕЛЕЙМодель А

Модель Б

Модель В

Ингерентность

(согласованнос

ть со средой)

2

2

2

Простота

модели

2

1

2

Адекватность

(адекватность

цели и

критериям)

1

0

2

Шкала: 0 - 2

13. Выбор модели

ВЫБОР МОДЕЛИ• Оптимальным вариантом в заданных условиях

является модель В. Данная модель менее затратна,

и в то же время выполнима.

14. Стадия конструирования

СТАДИЯ КОНСТРУИРОВАНИЯ15. Декомпозиция

ДЕКОМПОЗИЦИЯМодель в включает в себя:

Набор разработчиков

Сбор актуальных данных о методах

защиты

Разработка нового метода защиты

Тестирование

Апробация.

16. Агрегирование

АГРЕГИРОВАНИЕ• Организация и разработка нового метода защиты

взаимосвязаны

между

собой

и

должны

осуществляться

одновременно,

далее

осуществляется тестирование и апробация, в

случаи положительных показателей в отличии от

старых методов защиты мы имеем

финальный

продукт.

17. Построение программы

ПОСТРОЕНИЕ ПРОГРАММЫМероприятия

Сроки/этапы

Организация

• подбор

персонала

обеспечение

На начальном этапе

материальнотехнической базы

Разработка

Этап

создание/разработка

Ответственные лица

Руководители

Программисты

Апробирование

тестирование

экспертиза

выбор экспертов

На промежуточном этапе

проведение

экспертизы

внесение корректив

Готовый продукт

На конечном этапе

Руководители

разработчики

Руководители

разработчики

Заказчики

и

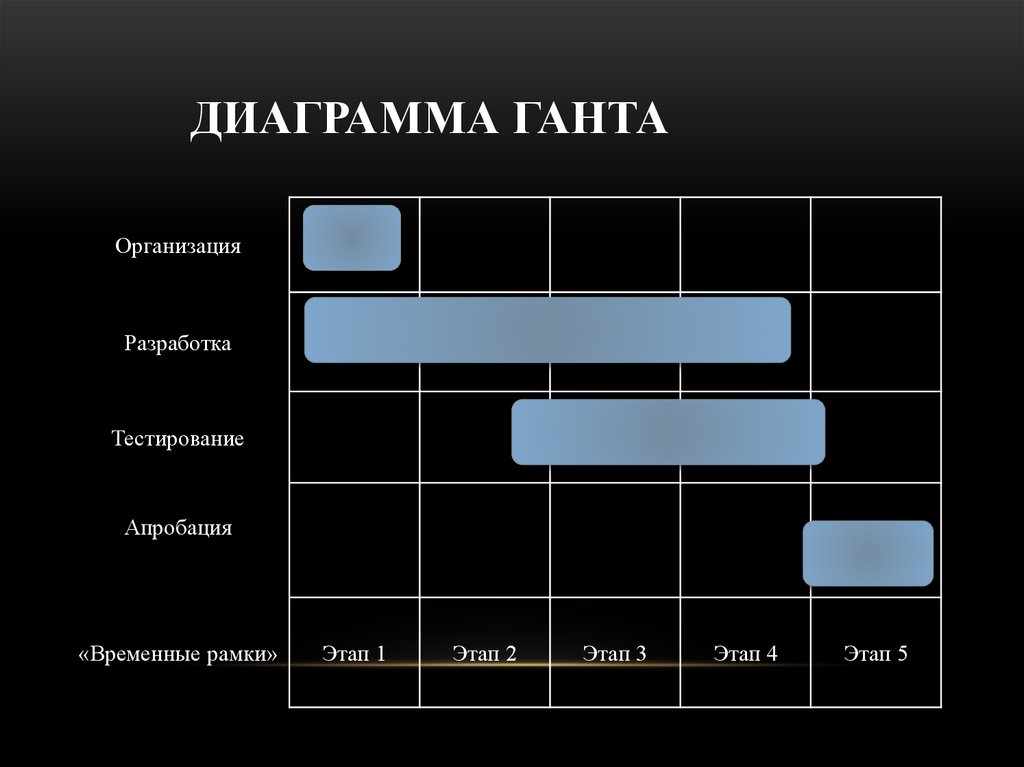

18. Диаграмма Ганта

ДИАГРАММА ГАНТАОрганизация

Разработка

Тестирование

Апробация

«Временные рамки»

Этап 1

Этап 2

Этап 3

Этап 4

Этап 5

software

software