Similar presentations:

Вредоносные программы, термины, определения, классификация

1. Методы и средства антивирусной защиты

Лекция 2. Вредоносные программы, термины,определения, классификация

2. Литература

Климентьев К.Е. Компьютерныевирусы и антивирусы взгляд

программиста

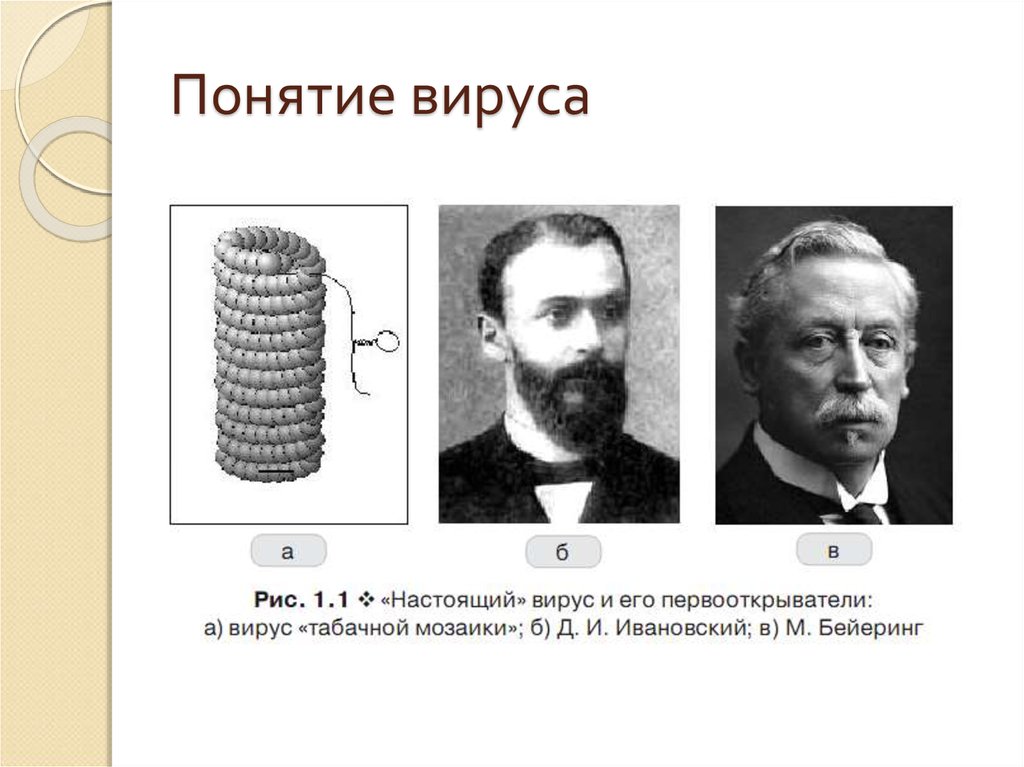

3. Понятие вируса

Если углубиться в историю происхожденияслова «вирус», то можно отметить, что

«настоящие» болезнетворные вирусы, то есть

сложные молекулы, паразитирующие на живых

клетках растений и организмов, получили свое

наименование в соответствии с латинским

словом virus, которое дословно переводится как

«яд». Этот термин принадлежит голландцу

Мартину Бейерингу, который в самом конце XIX

века в научной дискуссии с первооткрывателем

вирусов русским ученым Д. И. Ивановским

отстаивал гипотезу, что обнаруженные

незадолго до этого странные микроскопические

объекты являются ядовиты.

4. Понятие вируса

Ивановский же считал, что они «живые» ипоэтому представляют собой не

«вещества», но «существа». В настоящее

время признано, что вирусы и не

«вещества», и не «существа». Это

автономные «обломки» и «испорченные

детали» наследственного аппарата клеток,

способные внедряться в живую клетку и

«перепрограммировать» ее таким образом,

чтобы она воспроизводила не себя, а все

новые и новые «обломки» и «детали».

5. Понятие вируса

6. Понятие вируса

Таким образом, в понятии «вирус»главным сейчас считается не ядовитость

и вредоносность, а способность к

самовоспроизведению.

Итак, компьютерный вирус – это:

программа, способная к

несанкционированному созданию своих

функционально идентичных копий.

7. Понятие вируса

Во-первых, основным определяющимпризнаком вируса является умение

воспроизводиться, генерировать себе

подобные объекты.

Именно эту часть определения имел в

виду в середине 80-х годов

американский математик Ф. Коэн,

впервые в истории произнеся слова

«компьютерный вирус».

8. Понятие вируса

Во-вторых, понятие «функциональнойидентичности» копий вируса введено в

определение ввиду того, что существует

класс так называемых полиморфных

вирусов, два различных экземпляра

которых внешне могут не иметь ничего

общего, но выполняют одни и те же

действия в соответствии с одним и тем же

алгоритмом. Таким образом, полиморфные

вирусы идентичны только с точки зрения

выполняемых ими функций.

9. Понятие вируса

Наконец, понятие«несанкционированный» означает, что

вышеупомянутое создание своих копий

происходит вне зависимости от желания

пользователя.

Любая уважающая себя операционная

система (например, MS-DOS) тоже

способна копировать самое себя, но

вирусом не является, поскольку процесс

этот происходит с ведома человека.

10. Вредоносная программа

Вредоносная программа — этопрограммное обеспечение (ПО),

специально созданное для того, чтобы

причинять ущерб отдельному

компьютеру или компьютерной сети.

11. Вредоносная программа

К вредоносному ПО относятсяклассические файловые вирусы.

троянские программы (в т. ч.

мошеннические и банковские),

бэкдоры,

сетевые черви.

12. Вредоносная программа

Так исторически сложилось, что термином"компьютерный вирус" часто называют

любую вредоносную программу. Это

обусловлено в первую очередь тем, что

первые широко известные вредоносные

программы были именно вирусами и в

течение следующих десятилетий число

вирусов значительно превышало

количество всех остальных вредоносных

программ вместе взятых. Однако в

последнее время наметились тенденции к

появлению новых, невирусных технологий,

которые используют вредоносные

программы.

13. Вредоносная программа

При этом доля истинных вирусов в общемчисле инцидентов с вредоносными

программами за последние годы

значительно сократилась. На сегодняшний

день вредоносные программы - это уже

большей частью именно не вирусы, хотя

такие термины как "заражение вирусом",

"вирусный инцидент" применяются по

отношению ко всем вредоносным

программам повсеместно. Поэтому далее в

этом курсе, если не оговорено иначе, под

термином "вирус" будет также пониматься

и вредоносная программа

14. Вирусы

Компьютерный вирус - это программа,способная создавать свои дубликаты (не

обязательно совпадающие с

оригиналом) и внедрять их в

вычислительные сети и/или файлы,

системные области компьютера и

прочие выполняемые объекты. При этом

дубликаты сохраняют способность к

дальнейшему распространению.

15. Вирусы

Условно жизненный цикл любогокомпьютерного вируса можно

разделить на пять стадий:

Проникновение на чужой компьютер

Активация

Поиск объектов для заражения

Подготовка копий

Внедрение копий

16. Вирусы

Путями проникновения вируса могутслужить как мобильные носители, так и

сетевые соединения - фактически, все

каналы, по которым можно скопировать

файл. Однако в отличие от червей, вирусы

не используют сетевые ресурсы заражение вирусом возможно, только если

пользователь сам каким-либо образом его

активировал. Например, скопировал или

получил по почте зараженный файл и сам

его запустил или просто открыл.

17. Вирусы

После проникновения следуетактивация вируса. Это может

происходить несколькими путями и в

соответствии с выбранным методом

вирусы делятся на такие виды:

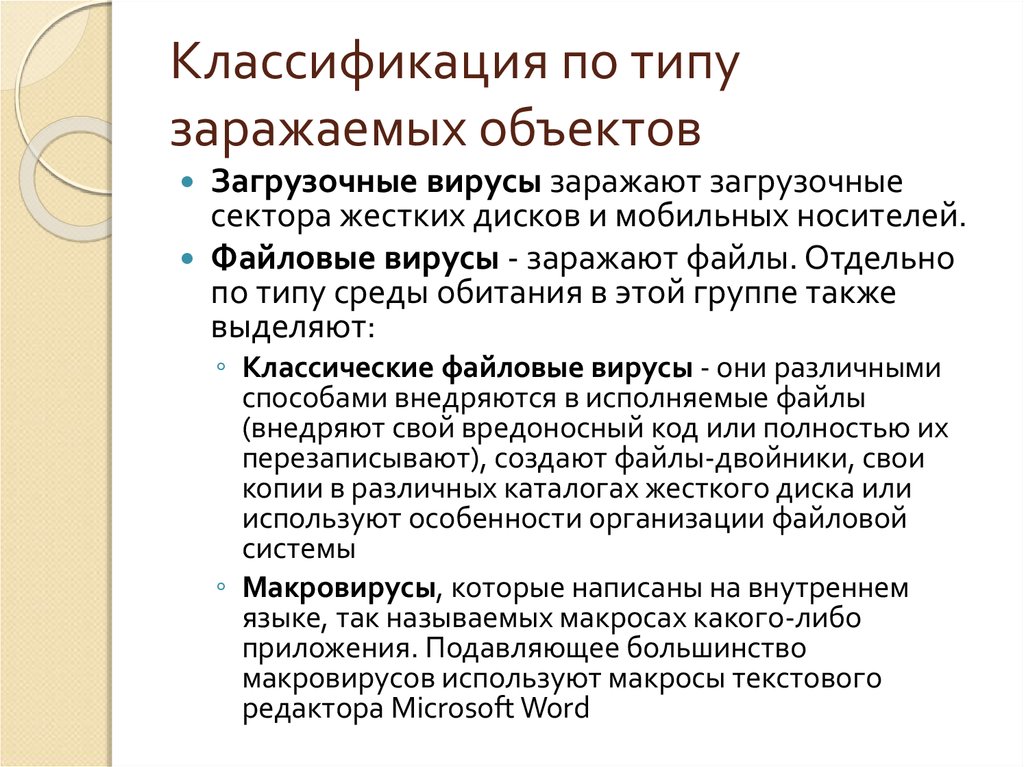

18. Классификация по типу заражаемых объектов

Загрузочные вирусы заражают загрузочныесектора жестких дисков и мобильных носителей.

Файловые вирусы - заражают файлы. Отдельно

по типу среды обитания в этой группе также

выделяют:

◦ Классические файловые вирусы - они различными

способами внедряются в исполняемые файлы

(внедряют свой вредоносный код или полностью их

перезаписывают), создают файлы-двойники, свои

копии в различных каталогах жесткого диска или

используют особенности организации файловой

системы

◦ Макровирусы, которые написаны на внутреннем

языке, так называемых макросах какого-либо

приложения. Подавляющее большинство

макровирусов используют макросы текстового

редактора Microsoft Word

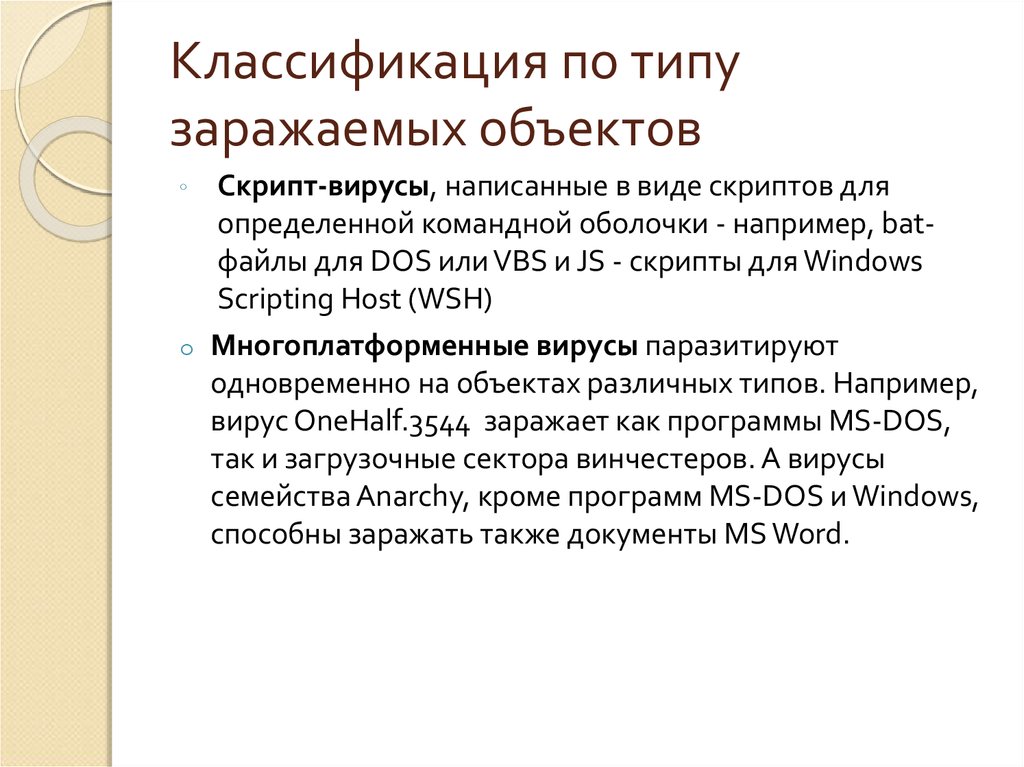

19. Классификация по типу заражаемых объектов

◦Скрипт-вирусы, написанные в виде скриптов для

определенной командной оболочки - например, batфайлы для DOS или VBS и JS - скрипты для Windows

Scripting Host (WSH)

o Многоплатформенные вирусы паразитируют

одновременно на объектах различных типов. Например,

вирус OneHalf.3544 заражает как программы MS-DOS,

так и загрузочные сектора винчестеров. А вирусы

семейства Anarchy, кроме программ MS-DOS и Windows,

способны заражать также документы MS Word.

20. Вирусы

Дополнительным отличием вирусов от другихвредоносных программ служит их жесткая

привязанность к операционной системе или

программной оболочке, для которой каждый

конкретный вирус был написан. Это означает,

что вирус для Microsoft Windows не будет

работать и заражать файлы на компьютере с

другой установленной операционной системой,

например Unix. Точно также макровирус для

Microsoft Word 2003 скорее всего не будет

работать в приложении Microsoft Excel 97.

21. Классификация по способу организации программного кода

Этот таксономический признак позволяетвыделять незашифрованные,

зашифрованные и полиморфные вирусы .

Незашифрованные вирусы представляют

собой простые программы, код которых не

подвергается никакой дополнительной

обработке. Такие вирусы (например,

Vienna.648) легко обнаруживать в

программах, исследовать при помощи

дизассемблеров и декомпиляторов и

удалять.

22. Классификация по способу организации программного кода

Код зашифрованных вирусов , как правило,подвергается некоторым видоизменениям.

Вирус заражает жертвы своей зашифрованной

копией, а после старта расшифровывает ее в

памяти ЭВМ. При обнаружении, изучении и

удалении таких вирусов возникают трудности,

так как вирусологу необходимо как минимум

выполнить обратную операцию – расшифровку

кода. Обычно зашифровка вирусов

сопровождается использованием в коде

специальных антиотладочных приемов. Пример

такого вируса – Sayha.Diehard

23. Классификация по способу организации программного кода

Полиморфные вирусы – эторазновидность зашифрованных вирусов,

которые меняют свой двоичный образ от

экземпляра к экземпляру. Например,

полиморфными являются все вирусы

семейства OneHalf. Частным случаем

полиморфных являются метаморфные

вирусы , которые не шифруют двоичный

образ своего тела, а просто переставляют

местами его команды и заменяют их

аналогами, выполняющими те же

действия. Пример: Win32.ZMyst

24. Классификация по принципам активации

По этому признаку вирусы целесообразноразделить на резидентные и нерезидентные.

Резидентные вирусы постоянно находятся в

памяти компьютера в активном состоянии,

отслеживают попытки обращения к жертвам со

стороны других программ и операционной

системы и только тогда заражают их.

Например, исполнимые программы заражаются

в момент запуска, завершения работы или

копирования их файлов, а загрузочные сектора

– в момент обращения к дискетам. Примерами

подобных вирусов являются все те же

OneHalf.3544 (в среде MS-DOS) и Win9X.CIH (в

среде Windows 95/98/ME).

25. Классификация по принципам активации

Нерезидентные вирусы запускаются вмомент старта зараженных носителей,

время их активности ограничено.

Например, вирус Vienna.648 «бодрствует»

только несколько мгновений сразу после

запуска зараженной им программы, но за

это время успевает найти на диске

множество новых жертв и прикрепиться к

ним, а потом передает управление своему

носителю и «засыпает» до следующего

запуска.

26. Черви

В отличие от вирусов черви - это вполнесамостоятельные программы. Главной

их особенностью также является

способность к саморазмножению,

однако при этом они способны к

самостоятельному распространению с

использованием сетевых каналов. Для

подчеркивания этого свойства иногда

используют термин "сетевой червь".

27. Черви

Червь (сетевой червь) - это вредоноснаяпрограмма, распространяющаяся по

сетевым каналам и способная к

самостоятельному преодолению систем

защиты компьютерных сетей, а также к

созданию и дальнейшему

распространению своих копий, не

обязательно совпадающих с

оригиналом.

28. Черви

В зависимости от способа проникновения в системучерви делятся на типы:

Сетевые черви используют для распространения

локальные сети и Интернет

Почтовые черви - распространяются с помощью

почтовых программ

IM-черви используют системы мгновенного

обмена сообщениями. IM (от англ. Instant

Messenger - мгновенный обмен сообщениями) программы обмена сообщениями через Интернет

в режиме реального времени. Сообщения могут

содержать наряду с текстом картинки, звуковые

файлы, видео. К IM-клиентам относятся такие

программы как ICQ, MSN Messenger, Skype

29. Черви

IRC-черви распространяются по каналам IRC. IRC (отангл. Internet Relay Chat - ретранслируемый интернетчат) - система обмена сообщениями в режиме реального

времени. Создана в 1988 году финским студентом Ярко

Ойкариненом (Jarkko Oikarinen). На сегодняшний день

самый популярный IRC-клиент - это mIRC.

P2P-черви - при помощи пиринговых файлообменных

сетей. P2P (от англ. peer-to-peer - равный с равным) - это

одноранговые (их иногда называют также пиринговыми)

компьютерные сети, то есть такие, где отсутствуют

выделенные сервера, а все входящие в нее компьютеры

выступают в двух ролях - и клиентом, и сервером. Такие

сети в основном используются для организации обмена

файлами, обычно музыкой и фильмами, а также для

решения особо сложных математических задач,

требующих много ресурсов. Наиболее известные

пиринговые сети - это eDonkey и Gnutella

30. Черви

После проникновения на компьютер,червь должен активироваться - иными

словами запуститься.

По методу активации все черви можно

разделить на две большие группы - на

тех, которые требуют активного

участия пользователя и тех, кто его не

требует.

31. Черви

На практике это означает, что бывают черви,которым необходимо, чтобы владелец компьютера

обратил на них внимание и запустил зараженный

файл, но встречаются и такие, которые делают это

сами, например, используя ошибки в настройке или

бреши в системе безопасности операционной

системы. Отличительная особенность червей из

первой группы - это использование обманных

методов. Это проявляется, например, когда

получатель инфицированного файла вводится в

заблуждение текстом письма и добровольно

открывает вложение с почтовым червем, тем самым

его активируя. В последнее время наметилась

тенденция к совмещению этих двух технологий такие черви наиболее опасны и часто вызывают

глобальные эпидемии.

32. Трояны

Трояны или программы класса троянскийконь, в отличие от вирусов и червей, не

обязаны уметь размножаться. Это

программы, написанные только с одной

целью - нанести ущерб целевому

компьютеру путем выполнения

несанкционированных пользователем

действий: кражи, порчи или удаления

конфиденциальных данных, нарушения

работоспособности компьютера или

использования его ресурсов в

неблаговидных целях.

33. Трояны

Троян (троянский конь) - программа,основной целью которой является

вредоносное воздействие по

отношению к компьютерной системе.

34. Трояны

Название «троянские» восходит к эпизоду вИлиаде, рассказывающем о «Троянском коне» —

дарёном деревянном коне, использованном для

проникновения в Трою, что и стало причиной

падения Трои. В Коне, подаренном в знак лжеперемирия, прятались воины Одиссея, ночью

выбравшиеся из Коня и открывшие ворота

основным силам антитроянской армии. Больша́я

часть троянских программ действует подобным

образом — маскируется под безвредные или

полезные программы, чтобы пользователь запустил

их на своем компьютере. Считается, что первым

этот термин в контексте компьютерной

безопасности употребил в своём отчёте «Computer

Security Technology Planning Study» Дэниэл Эдвардс,

сотрудник АНБ.

35. Трояны

Некоторые трояны способны ксамостоятельному преодолению систем

защиты компьютерной системы, с целью

проникновения в нее. Однако в

большинстве случаев они проникают на

компьютеры вместе с вирусом либо червем

- то есть такие трояны можно

рассматривать как дополнительную

вредоносную нагрузку, но не как

самостоятельную программу. Нередко

пользователи сами загружают троянские

программы из Интернет.

36. Трояны

Следовательно, жизненный циклтроянов состоит всего из трех стадий:

Проникновение в систему

Активация

Выполнение вредоносных действий

37. Трояны

Как уже говорилось выше, проникать в системутрояны могут двумя путями - самостоятельно и

в кооперации с вирусом или сетевым червем. В

первом случае обычно используется

маскировка, когда троян выдает себя за

полезное приложение, которое пользователь

самостоятельно копирует себе на диск

(например, загружает из Интернет) и запускает.

При этом программа действительно может быть

полезна, однако наряду с основными

функциями она может выполнять действия,

свойственные трояну.

38. Трояны

После проникновения на компьютер,трояну необходима активация и здесь

он похож на червя - либо требует

активных действий от пользователя или

же через уязвимости в программном

обеспечении самостоятельно заражает

систему.

39. Трояны

Поскольку главная цель написаниятроянов - это производство

несанкционированных действий, они

классифицируются по типу вредоносной

нагрузки:

40. Трояны

Клавиатурные шпионы, постояннонаходясь в оперативной памяти,

записывают все данные, поступающие

от клавиатуры с целью последующей

их передачи своему автору.

Похитители паролей предназначены

для кражи паролей путем поиска на

зараженном компьютере специальных

файлов, которые их содержат.

41. Трояны

Утилиты скрытого удаленного управления это трояны, которые обеспечиваютнесанкционированный удаленный контроль

над инфицированным компьютером.

Перечень действий, которые позволяет

выполнять тот или иной троян, определяется

его функциональностью, заложенной

автором. Обычно это возможность скрыто

загружать, отсылать, запускать или

уничтожать файлы. Такие трояны могут быть

использованы как для получения

конфиденциальной информации, так и для

запуска вирусов, уничтожения данных.

42. Трояны

Анонимные SMTP-сервера и проксисервера - такие трояны на зараженномкомпьютере организовывают

несанкционированную отправку

электронной почты, что часто

используется для рассылки спама.

Утилиты дозвона в скрытом от

пользователя режиме инициируют

подключение к платным сервисам

Интернет.

43. Трояны

Модификаторы настроек браузера меняютстартовую страницу в браузере, страницу

поиска или еще какие-либо настройки,

открывают дополнительные окна, имитируют

нажатия на рекламные баннеры и т. п.

Логические бомбы характеризуются

способностью при срабатывании заложенных

в них условий (в конкретный день, время

суток, определенное действие пользователя

или команды извне) выполнять какое-либо

действие, например, удаление файлов.

44. Бэкдор

Бэкдор, backdoor (от англ. back door —задняя дверь, в русском языке кроме

подходящего по смыслу слова «люк» есть

словосочетание «чёрный ход», полностью

аналогичное по первичному смыслу

англоязычному backdoor) — дефект

алгоритма, который намеренно

встраивается в него разработчиком и

позволяет получить тайный доступ к

данным или удалённому управлению

компьютером[1].

45. Бэкдор

Основное назначение бэкдора —скрытное и быстрое получение доступа

к данным, чаще всего зашифрованным.

Например, бэкдор может быть встроен в

алгоритм шифрования для

последующей прослушки защищённого

канала злоумышленником.

46. Другие вредоносные программы

Кроме вирусов, червей и трояновсуществует еще множество других

вредоносных программ, для которых

нельзя привести общий критерий.

Однако среди них можно выделить

небольшие группы. Это в первую

очередь:

47. Другие вредоносные программы

Условно опасные программы, то естьтакие, о которых нельзя однозначно

сказать, что они вредоносны. Такие

программы обычно становятся

опасными только при определенных

условиях или действиях пользователя. К

ним относятся:

48. Другие вредоносные программы

Riskware - вполне легальные программы,которые сами по себе не опасны, но

обладают функционалом, позволяющим

злоумышленнику использовать их с

вредоносными целями. К riskware относятся

обычные утилиты удаленного управления,

которыми часто пользуются

администраторы больших сетей, клиенты

IRC, программы для загрузки файлов из

Интернет, утилиты восстановления забытых

паролей и другие.

49. Другие вредоносные программы

Рекламные утилиты (adware- условно-бесплатныепрограммы, которые в качестве платы за свое

использование демонстрируют пользователю

рекламу, чаще всего в виде графических баннеров.

После официальной оплаты и регистрации обычно

показ рекламы заканчивается и программы

начинают работать в обычном режиме. Проблема

adware кроется в механизмах, которые

используются для загрузки рекламы на компьютер.

Кроме того, что для этих целей часто используются

программы сторонних и не всегда проверенных

производителей, даже после регистрации такие

модули могут автоматически не удаляться и

продолжать свою работу в скрытом режиме. Однако

среди adware-программ есть и вполне

заслуживающие доверия - например, клиент ICQ.

50. Другие вредоносные программы

Pornware - к этому классу относятся утилиты, такили иначе связанные с показом пользователям

информации порнографического характера. На

сегодняшний день это программы, которые

самостоятельно дозваниваются до

порнографических телефонных служб, загружают

из Интернет порнографические материалы или

утилиты, предлагающие услуги по поиску и показу

такой информации. Отметим, что к вредоносным

программам относятся только те утилиты класса

pornware, которые устанавливаются на компьютер

пользователя несанкционированно - через

уязвимость в операционной системы или браузера

или при помощи троянов. Обычно это делается с

целью насильственного показа рекламы платных

порнографических сайтов или служб.

51. Другие вредоносные программы

Хакерские утилиты - К этому виду программотносятся программы скрытия кода

зараженных файлов от антивирусной

проверки (шифровальщики файлов),

автоматизации создания сетевых червей,

компьютерных вирусов и троянских программ

(конструкторы вирусов), наборы программ,

которые используют хакеры для скрытного

взятия под контроль взломанной системы

(RootKit) и другие подобные утилиты. То есть

такие специфические программы, которые

обычно используют только хакеры.

52. Другие вредоносные программы

Злые шутки - программы, которыенамеренно вводят пользователя в

заблуждение путем показа

уведомлений, например,

форматировании диска или

обнаружении вирусов, хотя на самом

деле ничего не происходит. Текст таких

сообщений целиком и полностью

отражает фантазию автора.

informatics

informatics