Similar presentations:

Kontrol_funkcionirovaniya_kompleksnoj_sistemy_zashity_informacii

1.

Контрольфункционирования

комплексной системы

защиты информации (КСЗИ)

Контроль является ключевой функцией управления, обеспечивающей

обратную связь для достижения поставленных целей в КСЗИ.

2.

Этапы процесса контроля01

02

03

Формулирование цели

Формирование стандартов

Разработка критериев оценки

Четкое определение задач контроля.

Установление эталонных показателей.

Определение метрик для анализа.

04

05

Проведение сравнительного анализа

Корректировка деятельности

Сопоставление с установленными стандартами.

Внесение изменений на основе анализа.

3.

Требования и цели контроляОсновные требования

Общие цели

• Уменьшение отклонений от норм

• Снижение неопределенности

• Предотвращение кризисов

Комплексность

Своевременность

Стандартизация

Объективность

Экономичность

4.

Современные виды контроляМониторинг

Контроллинг

Непрерывное поступление

Оценка экономической

информации.

эффективности.

5.

Виды контроля функционированияКСЗИ

Внешний контроль

Осуществляется государственными органами и аудиторскими

организациями.

Внутренний контроль

Проводится службой безопасности и подразделением защиты

информации предприятия.

6.

Внешний контроль: Государственная тайна и персональные данныеГосударственная тайна

Персональные данные

Межведомственный и ведомственный

контроль федеральными органами

исполнительной власти.

Контроль уполномоченными органами без

ознакомления с самими данными.

7.

Внутренний контроль: Виды ипериодичность

Осуществляется в отношении всех видов информации с ограниченным

доступом.

1

2

3

Текущий (постоянный)

Периодический (плановый)

Внезапный

8.

Цель контрольных мероприятий вКСЗИ

Установление соответствия мер защиты

требованиям законодательства, выявление

каналов утечки и НСД, выработка рекомендаций по

их закрытию.

9.

Основные задачи контроляОценка деятельности

Руководство и координация работ по защите информации.

Выявление каналов утечки

Анализ возможностей злоумышленников.

Пресечение нарушений

Выявление и остановка работ с нарушениями.

Анализ причин

Выработка рекомендаций по устранению недостатков.

Информирование руководства

Подготовка предложений по совершенствованию защиты.

10.

Принципы системы контроля защиты информации1

2

Полномочия

Независимость

Наделение органов контроля необходимыми

полномочиями.

Независимость органов контроля от должностных лиц.

3

Законность

4

Системность

Соблюдение законодательства в работе органов контроля. Регулярность и системность проведения контроля.

5

6

Объективность

Экономическая целесообразность

Объективный анализ нарушений и причин.

Оптимальное сочетание результативности и затрат.

11.

Виды Контроля Эффективности ЗащитыОрганизационный Контроль

Технический Контроль

Проверка полноты и обоснованности мероприятий по

Проводится с использованием средств для получения

защите требованиям руководящих документов.

объективной информации о состоянии защиты

объектов.

12.

Виды КонтроляЭффективности Защиты

1

Организационный Контроль

Проверка полноты и обоснованности мероприятий по защите

согласно руководящим документам.

2

Технический Контроль

Контроль эффективности защиты с использованием специальных

средств для получения объективной информации.

13.

Методы Технического КонтроляИнструментальный

Инструментально-расчетный

Расчетный

Использование измерительных средств

Измерения вблизи объекта с

Математическая оценка эффективности

и моделирование реальных условий

последующим пересчетом результатов

защиты на основе условий размещения и

работы разведки.

для предполагаемого места разведки.

возможностей разведки.

14.

Виды Технического КонтроляКомплексный Контроль

По всем каналам утечки

информации, с оценкой

эффективности во взаимосвязи

результатов.

Целевой Контроль

Проверка по одному из каналов

утечки информации, характерных

для контролируемого средства.

Выборочный Контроль

Проверка технических средств с

наибольшей вероятностью утечки

информации.

15.

Что проверяет Органы ВластиПерсонал и Подразделения

Наличие должностных лиц, подразделений по защите

информации и уровень их подготовки.

Документация

Наличие и полнота руководства по технической защите

информации и внутренних документов.

Физическая Защита

Обеспечение пропускного режима, охраны территории и помещений.

Доступ к Информации

Организация доступа персонала к защищаемым

информационным ресурсам.

16.

Контроль в ОбороннойПромышленности

Перечень Работ

Технические Задания

Соответствие работ по

Наличие разделов по защите

оборонной тематике

сведений и требований в ТЗ на

требованиям защиты от

разработку.

технических разведок.

Инструкции

Полнота отработки инструкций по технической защите информации

для всех этапов.

17.

Проверки ИнформационныхСистем

Категорирование и Классификация

Правильность категорирования объектов и классификации систем по

секретности.

Аттестаты и Сертификаты

Наличие аттестатов соответствия и сертификатов на средства защиты.

Доступ Персонала

Организация доступа обслуживающего персонала к защищаемым ресурсам.

Размещение Средств

Правильность размещения технических средств и трасс прокладки цепей.

18.

Контроль Систем Связи иУправления

1

Требования к Сетям

Выполнение требований при присоединении ведомственной

сети к сетям общего пользования.

2

Оценка Разведдоступности

Полнота оценки разведдоступности каналов связи и анализ

передаваемой информации.

3

Аппаратура Защиты

Наличие, правильность установки и работоспособность

аппаратуры технической защиты.

19.

Анализ и ИспользованиеРезультатов Контрольных

Мероприятий

Периодичность проверок организаций определяется грифом секретности

информации или категорией образцов вооружения и военной техники.

Это обеспечивает адекватный уровень защиты.

20.

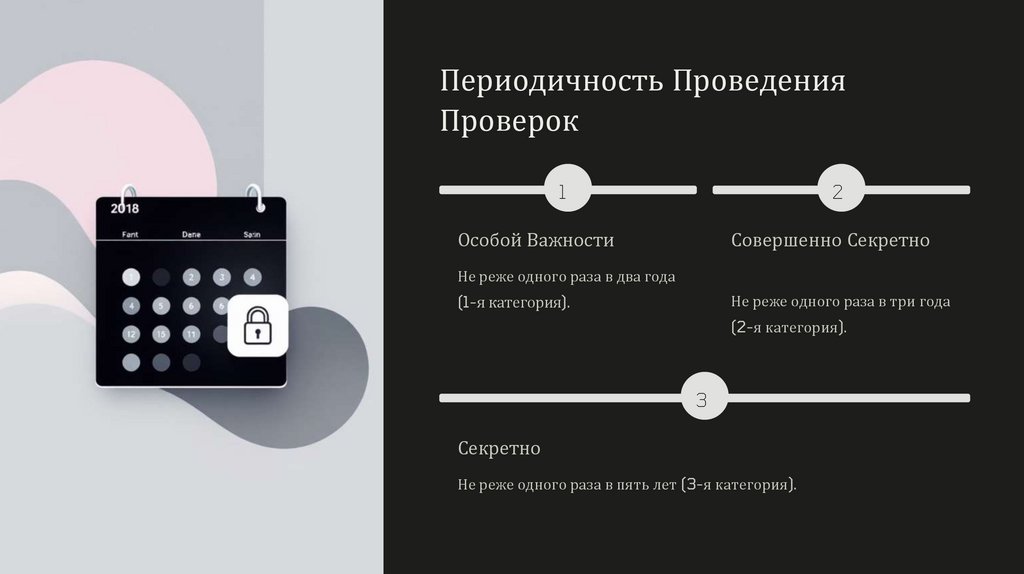

Периодичность ПроведенияПроверок

1

2

Особой Важности

Совершенно Секретно

Не реже одного раза в два года

Не реже одного раза в три года

(1-я категория).

(2-я категория).

3

Секретно

Не реже одного раза в пять лет (3-я категория).

21.

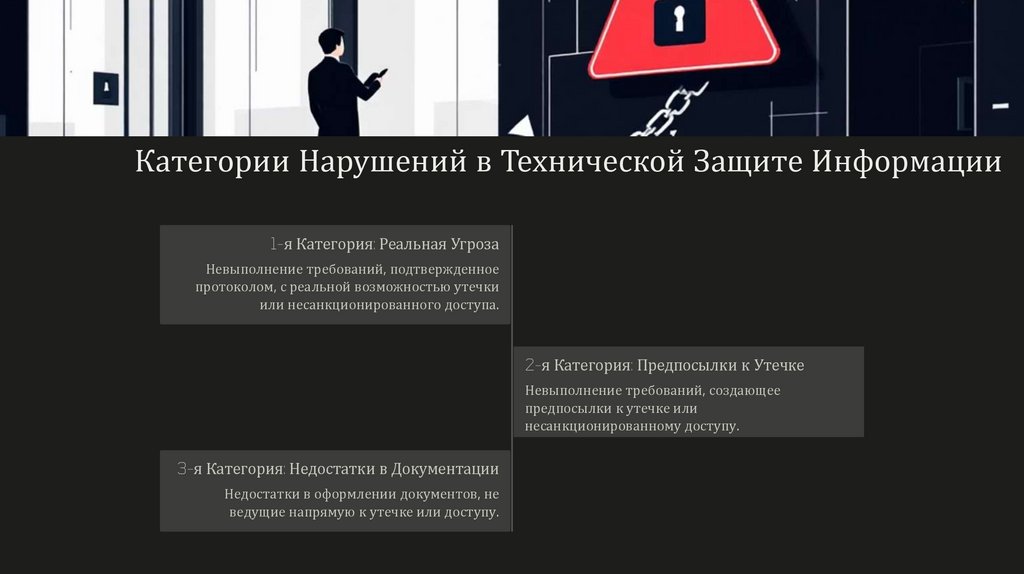

Категории Нарушений в Технической Защите Информации1-я Категория: Реальная Угроза

Невыполнение требований, подтвержденное

протоколом, с реальной возможностью утечки

или несанкционированного доступа.

2-я Категория: Предпосылки к Утечке

Невыполнение требований, создающее

предпосылки к утечке или

несанкционированному доступу.

3-я Категория: Недостатки в Документации

Недостатки в оформлении документов, не

ведущие напрямую к утечке или доступу.