Similar presentations:

Структуры и алгоритмы компьютерной обработки данных

1. Структуры и алгоритмы компьютерной обработки данных

Специальность«Математическое обеспечение и администрирование

информационных систем»

2 курс

52 часа лекций

54 часов лабораторных работ,

курсовая работа, экзамен

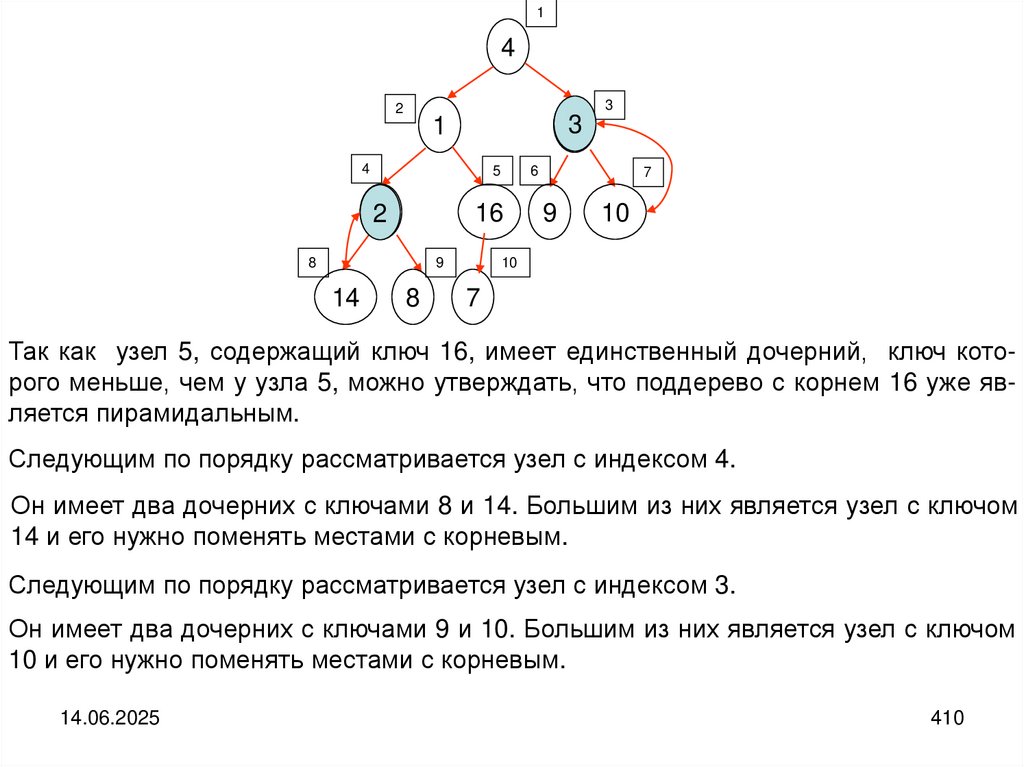

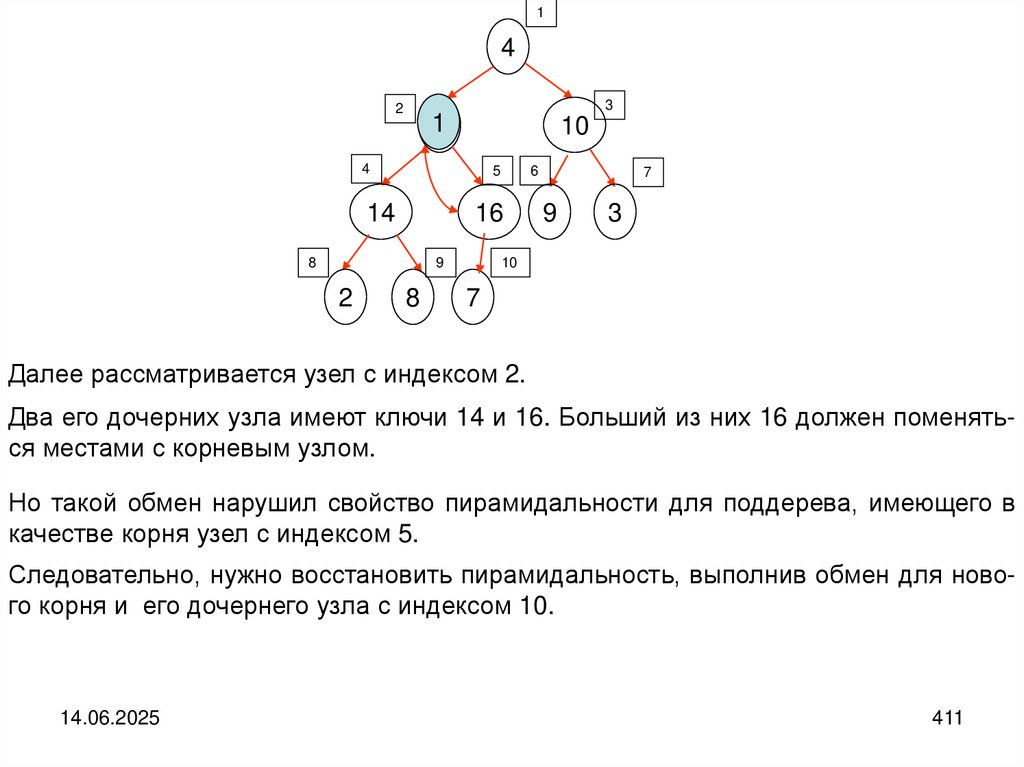

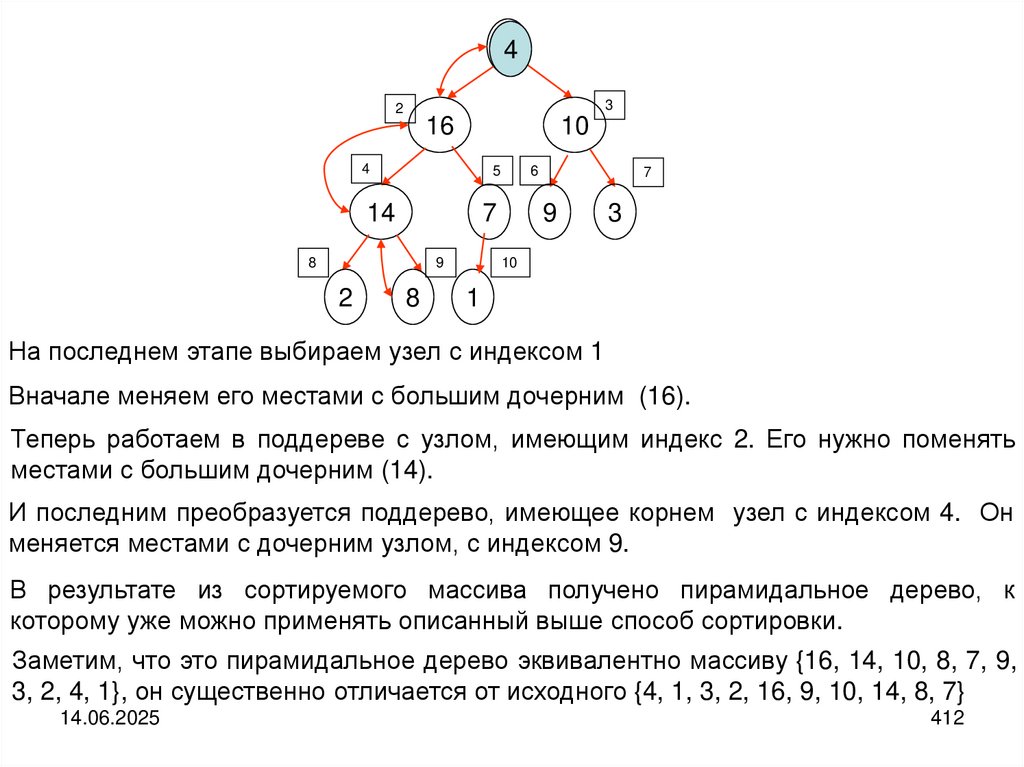

14.06.2025

1

2. Литература:

Д. Кнут. Искусство программирования для ЭВМ. Т. 1-3, М.: Мир, 1978, 1995, 2006 и др..Н. Вирт. Алгоритмы и структуры данных. М.: Мир, 1989.

Л.Н. Королев, А.И. Миков. Информатика. Введение в компьютерные науки. М.: Высшая

школа, 2003.

Дж. Бакнелл. Фундаментальные алгоритмы и структуры данных в Delphi. СПб.: Питер,

2006.

Дж. Макконел. Основы современых алгоритмов. Москва, Техносфера, 2004.

А. Ахо, Д.Хопкрофт, Д. Ульман. Структуры данных и алгоритмы. Москва, Вильямс,

2003.

Т. Кормен, Ч. Лейзерсон, Р. Ривест, К. Штайн. Алгоритмы. Построение и анализ. 3-е

издание. М: Изд. Дом «Вильямс», 2013.

Р. Стивенс. Алгоритмы. Теория и практическое применение. М.: Эксмо, 2020.

14.06.2025

2

3. Концепция типа данных

Данные, которые должны обрабатываться на компьютере являютсяабстракцией, отображением некоторого фрагмента реального мира. А

именно того фрагмента, который является предметной областью решаемой

задачи. Для ее решения вначале строится информационная, а в общем случае математическая модель изучаемой предметной области и выбирается

существующий или строится новый алгоритм решения задачи.

Информация всегда материализуется, представляется в форме сообщения. Сообщение в общем случае представляет собой некоторый зарегистрированный физический сигнал. Сигнал — это изменение во времени или

пространстве некоторого объекта, в частности, параметра некоторой

физической величины, например индукции магнитного поля (при хранении

информации, точнее сообщения на магнитных носителях) или уровня напряжения в электрической цепи (в микросхемах процессора или оперативной

памяти).

Дискретное сообщение — это последовательность знаков (значений сигнала) из некоторого конечного алфавита (конечного набора значений параметра сигнала), в частности, для компьютера это последовательность

знаков двоичного алфавита, то есть последовательность битов.

14.06.2025

3

4.

Компьютерные данные это дискретные сообщения, которые представлены вформе, используемой в компьютере, понятной компьютеру. Для процессора

компьютера любые данные представляют собой неструктурированную

последовательность битов (иногда используют термин поток битов).

Конкретная интерпретация этой последовательности зависит от программы, от

формы представления и структуры данных, которые выбраны программистом. Это выбор, в конечном счёте, зависит от решаемой задачи и удобства выполнения действий над данными.

К данным в программах относятся:

Непосредственные значения это неизменные объекты программы, которые

представляют сами себя: числа (25, 1.34E-20), символы (‘A’, ‘!’) , строки (‘Введите

элементы матрицы’);

Константы – это имена, закрепляемые за некоторыми значениями (const

pi=3.1415926).

Переменные это объекты, которые могут принимать значение, сохранять его

без изменения, и изменять его при выполнении определенных действий (var

k:integer, x:real, a:array[1..3,1..5]).

Значения выражений и функций. Выражения и функции– это записанные

определённым способом правила вычисления значений: k*x+ sqrt(x). Функции

имеют имена, выражения имен не имеют.

14.06.2025

4

5.

Для отображения особенностей представления в компьютере данных различнойприроды в информатике, в компьютерных дисциплинах используется важнейшая

концепция типа данных.

Тип данных представляет собой важнейшую характеристику,

которая определяет:

множество допустимых значений;

множество операций, которые могут выполняться над значением;

структуру значения (скаляр, вектор и т.д.);

способ машинного представления значения.

Основные принципы концепции типа данных

в языках программирования:

Тип константы, переменной, функции или выражения может быть определен

по внешнему виду (по изображению) или по описанию без выполнения какихлибо вычислений.

Любая операция или функция требует аргументов и возвращает результат

вполне определенного типа. Типы аргументов и результатов операций

определяется по вполне определенным правилам языка.

14.06.2025

5

6.

Обобщением рассмотренных понятий в современных языках программированияявляется понятие объекта, который представляется как объединение в целое

данных и действий над ними.

Самостоятельными объектами объявляются непосредственные значения,

различные структуры из таких значений (списки, множества и т.д), функции,

библиотеки функций,

программные модули и любые другие программные

конструкции. Абсолютно всё в языке программирования объявляется объектами.

В ряде языков принципиально меняется понятие переменной, точнее это понятие

вообще отменяется. Понятие имени остаётся, но имя просто закрепляется за

объектом, причём некоторые объекты могут менять значение, а другие не могут.

14.06.2025

6

7.

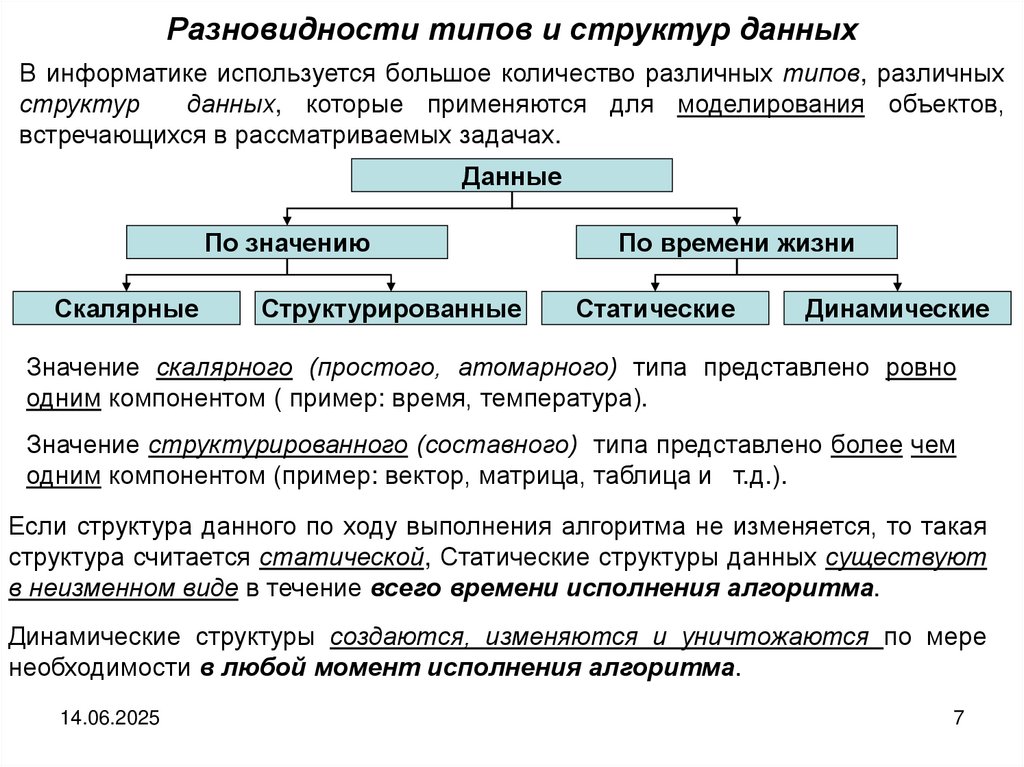

Разновидности типов и структур данныхВ информатике используется большое количество различных типов, различных

структур

данных, которые применяются для моделирования объектов,

встречающихся в рассматриваемых задачах.

Данные

По значению

Скалярные

Структурированные

По времени жизни

Статические

Динамические

Значение скалярного (простого, атомарного) типа представлено ровно

одним компонентом ( пример: время, температура).

Значение структурированного (составного) типа представлено более чем

одним компонентом (пример: вектор, матрица, таблица и т.д.).

Если структура данного по ходу выполнения алгоритма не изменяется, то такая

структура считается статической, Статические структуры данных существуют

в неизменном виде в течение всего времени исполнения алгоритма.

Динамические структуры создаются, изменяются и уничтожаются по мере

необходимости в любой момент исполнения алгоритма.

14.06.2025

7

8.

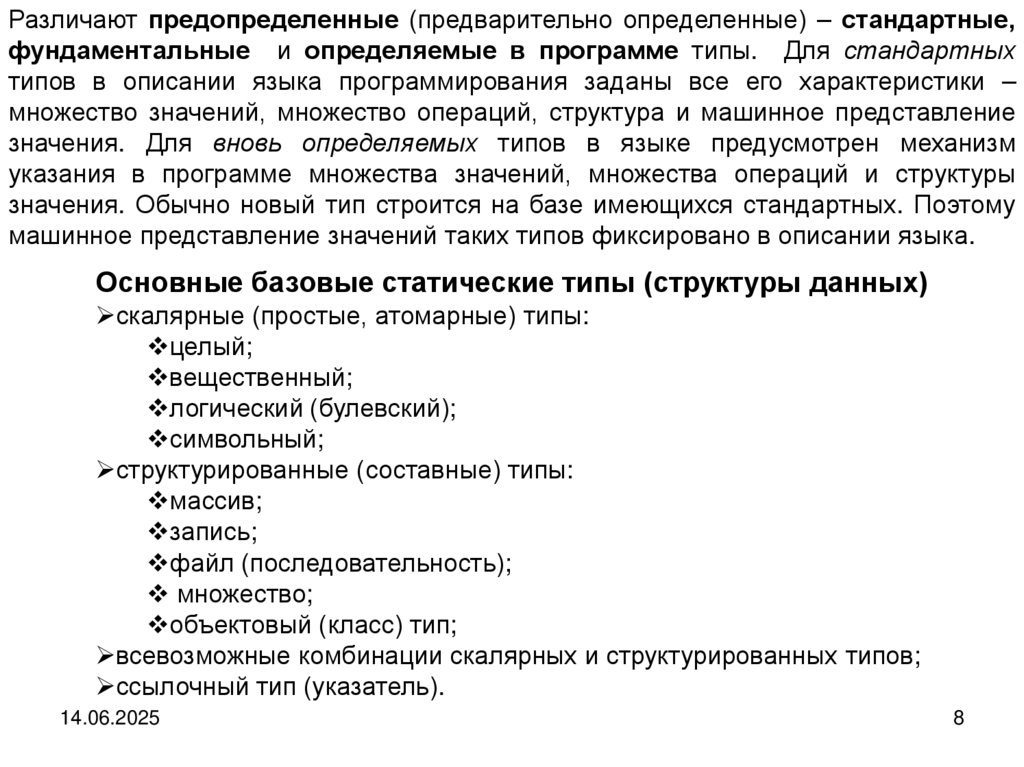

Различают предопределенные (предварительно определенные) – стандартные,фундаментальные и определяемые в программе типы. Для стандартных

типов в описании языка программирования заданы все его характеристики –

множество значений, множество операций, структура и машинное представление

значения. Для вновь определяемых типов в языке предусмотрен механизм

указания в программе множества значений, множества операций и структуры

значения. Обычно новый тип строится на базе имеющихся стандартных. Поэтому

машинное представление значений таких типов фиксировано в описании языка.

Основные базовые статические типы (структуры данных)

скалярные (простые, атомарные) типы:

целый;

вещественный;

логический (булевский);

символьный;

структурированные (составные) типы:

массив;

запись;

файл (последовательность);

множество;

объектовый (класс) тип;

всевозможные комбинации скалярных и структурированных типов;

ссылочный тип (указатель).

14.06.2025

8

9.

Наиболее часто используемые предопределенные скалярные типы: целый(integer), вещественный (real), символьный (char), логический (boolean).

Тип integer (int)

Целочисленные точные значения. Примеры: 73, -98, 5, 19674.

Машинное представление: формат с фиксированной точкой. Диапазон значений

определяется длиной поля. Операции: +, -, *, div, mod,=, <, и т.д.

Тип real (float)

Нецелые приближенные значения. Примеры: 0.195, -91.84, 5.0

Машинное представление: формат с плавающей точкой. Диапазон и точность

значений определяется длиной поля. Операции: +, -, *, /, =, <, и т.д.

Тип char

Одиночные символы текстов. Примеры: ‘a’, ‘!’, ‘5’.

Машинное представление: формат ASCII. Множество значений определяется

кодовой таблицей и возможностями клавиатуры. Операции: +, =, <, и т.д.

Тип boolean (bool)

Два логических значения false и true. Причем, false<true.

Машинное представление ─ нулевое и единичное значение бита: false

кодируется 0, true ─ 1. Операции: , , , =, < и т.д.

14.06.2025

9

10.

Различают дискретные и непрерывные скалярные типы. Множествозначений дискретного типа конечное или счетное. Множество значений

непрерывного типа более чем счетное. К дискретным стандартным типам

относятся целый, символьный и логический. К непрерывным стандартным типам относится вещественный.

Основные механизмы построения новых скалярных дискретных типов:

перечисление, ограничение. В определении перечисляемых типов

фиксируется список всех возможных значений, множество операций

определяется в языке заранее. В определении ограниченных типов в

качестве множества допустимых значений фиксируется подмножество

множества значений некоторого дискретного типа, который в этом случае

называется базовым типом по отношению к определяемому.

14.06.2025

10

11.

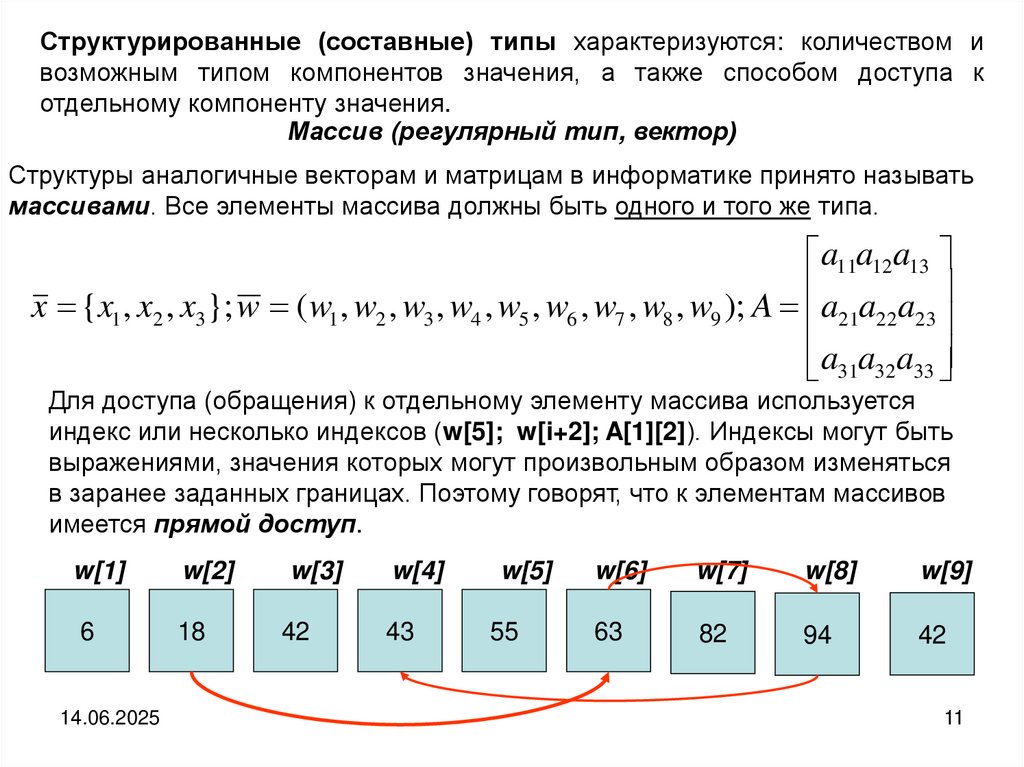

Структурированные (составные) типы характеризуются: количеством ивозможным типом компонентов значения, а также способом доступа к

отдельному компоненту значения.

Массив (регулярный тип, вектор)

Структуры аналогичные векторам и матрицам в информатике принято называть

массивами. Все элементы массива должны быть одного и того же типа.

a11a12a13

x {x1 , x2 , x3}; w ( w1 , w2 , w3 , w4 , w5 , w6 , w7 , w8 , w9 ); A a21a22a23

a31a32a33

Для доступа (обращения) к отдельному элементу массива используется

индекс или несколько индексов (w[5]; w[i+2]; A[1][2]). Индексы могут быть

выражениями, значения которых могут произвольным образом изменяться

в заранее заданных границах. Поэтому говорят, что к элементам массивов

имеется прямой доступ.

w[1]

w[2]

w[3]

w[4]

w[5]

w[6]

w[7]

w[8]

w[9]

6

18

42

43

55

63

82

94

42

14.06.2025

11

12.

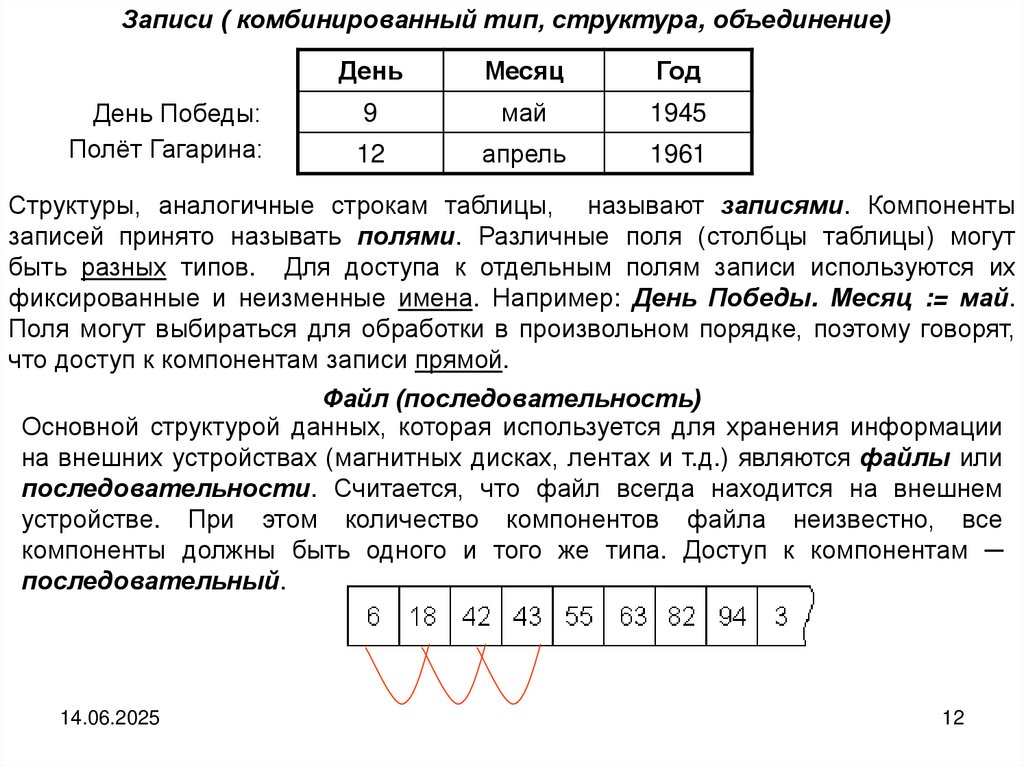

Записи ( комбинированный тип, структура, объединение)День Победы:

Полёт Гагарина:

День

Месяц

Год

9

май

1945

12

апрель

1961

Структуры, аналогичные строкам таблицы, называют записями. Компоненты

записей принято называть полями. Различные поля (столбцы таблицы) могут

быть разных типов. Для доступа к отдельным полям записи используются их

фиксированные и неизменные имена. Например: День Победы. Месяц := май.

Поля могут выбираться для обработки в произвольном порядке, поэтому говорят,

что доступ к компонентам записи прямой.

Файл (последовательность)

Основной структурой данных, которая используется для хранения информации

на внешних устройствах (магнитных дисках, лентах и т.д.) являются файлы или

последовательности. Считается, что файл всегда находится на внешнем

устройстве. При этом количество компонентов файла неизвестно, все

компоненты должны быть одного и того же типа. Доступ к компонентам ─

последовательный.

14.06.2025

12

13.

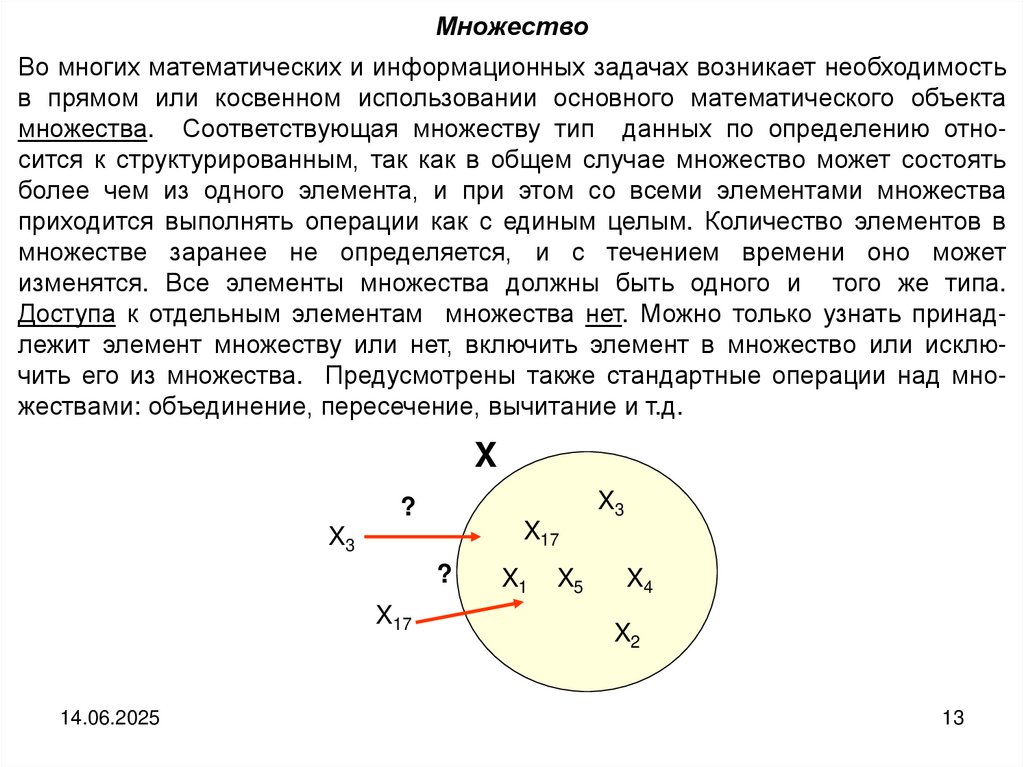

МножествоВо многих математических и информационных задачах возникает необходимость

в прямом или косвенном использовании основного математического объекта

множества. Соответствующая множеству тип данных по определению относится к структурированным, так как в общем случае множество может состоять

более чем из одного элемента, и при этом со всеми элементами множества

приходится выполнять операции как с единым целым. Количество элементов в

множестве заранее не определяется, и с течением времени оно может

изменятся. Все элементы множества должны быть одного и того же типа.

Доступа к отдельным элементам множества нет. Можно только узнать принадлежит элемент множеству или нет, включить элемент в множество или исключить его из множества. Предусмотрены также стандартные операции над множествами: объединение, пересечение, вычитание и т.д.

X

X3

?

X17

X3

?

X17

14.06.2025

X1

X5

X4

X2

13

14.

В современных языках программирования используются более мощные повозможностям составные типы. Так, в язык Python включены списки, кортежи и

словари.

Списки в языке Python – это изменяемая последовательность объектов

произвольных типов. Например, L= [123, ‘орех’, 1.17] # список из трех объектов

Кортежи в языке Python – это неизменяемая последовательность объектов

произвольных типов. Например, L= (123, ‘орех’, 1.17) # кортеж из трех объектов

Словарь языка Python представляет собой неупорядоченный набор объектов,

доступ

к

которым

осуществляется

по

их

именам

(ключам).

Например: D={‘food’: ‘cutlet’, ‘quantity’: 4, ‘color’: ‘brown’} # словарь из трёх объектов

14.06.2025

14

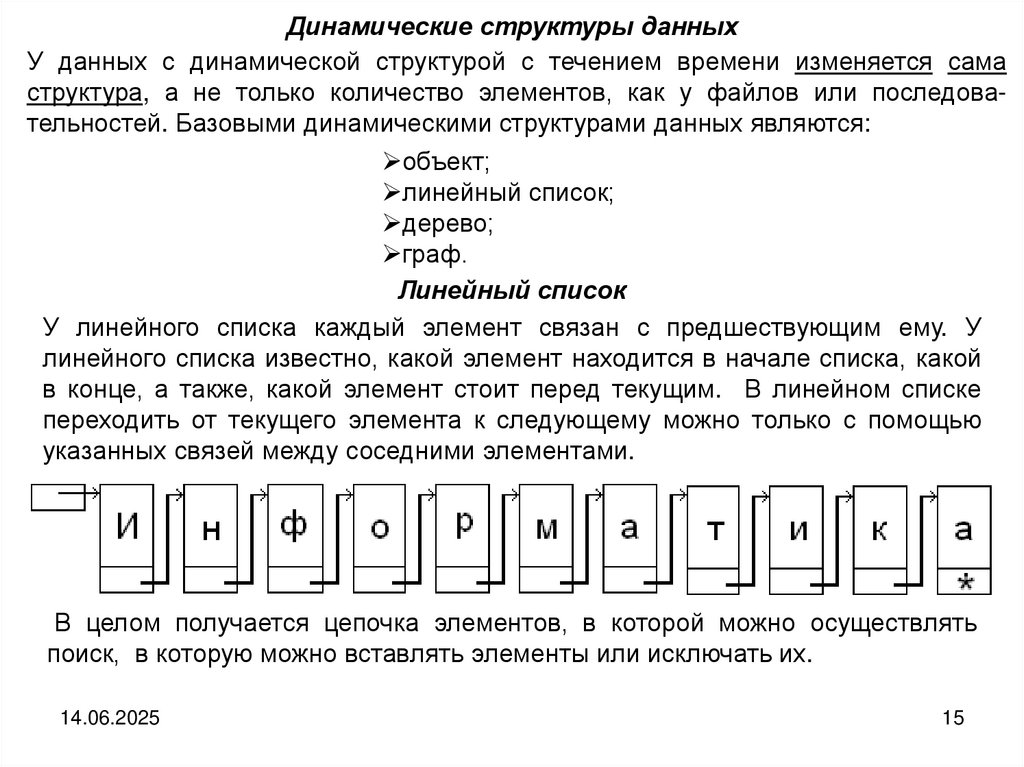

15.

Динамические структуры данныхУ данных с динамической структурой с течением времени изменяется сама

структура, а не только количество элементов, как у файлов или последовательностей. Базовыми динамическими структурами данных являются:

объект;

линейный список;

дерево;

граф.

Линейный список

У линейного списка каждый элемент связан с предшествующим ему. У

линейного списка известно, какой элемент находится в начале списка, какой

в конце, а также, какой элемент стоит перед текущим. В линейном списке

переходить от текущего элемента к следующему можно только с помощью

указанных связей между соседними элементами.

В целом получается цепочка элементов, в которой можно осуществлять

поиск, в которую можно вставлять элементы или исключать их.

14.06.2025

15

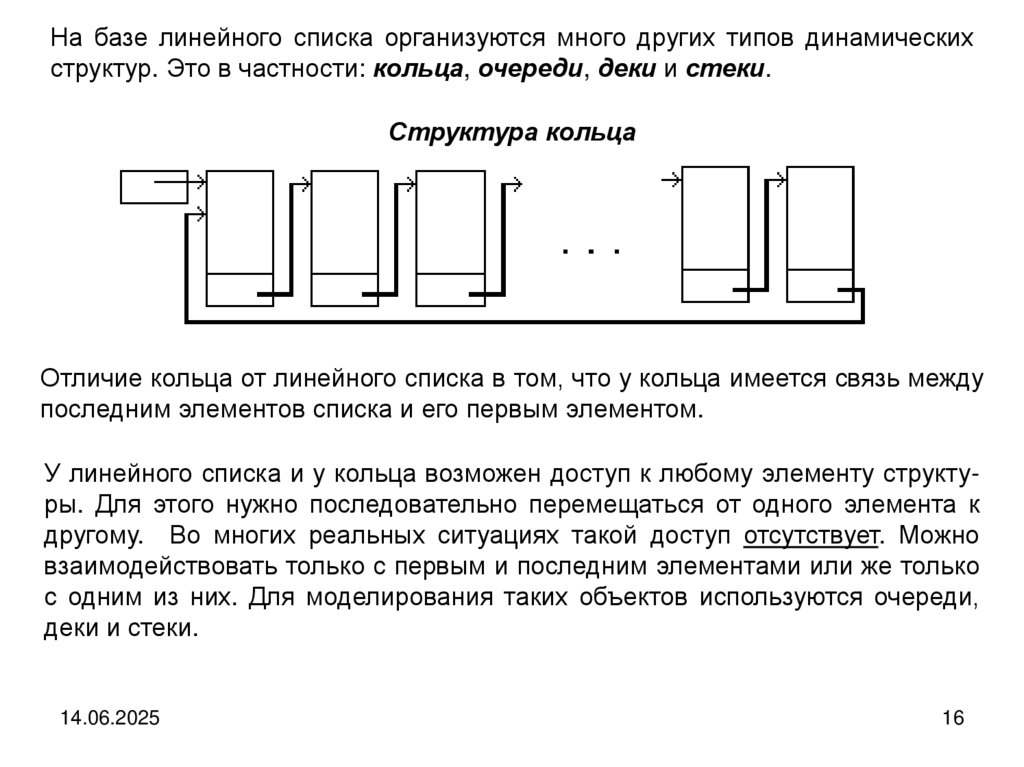

16.

На базе линейного списка организуются много других типов динамическихструктур. Это в частности: кольца, очереди, деки и стеки.

Структура кольца

Отличие кольца от линейного списка в том, что у кольца имеется связь между

последним элементов списка и его первым элементом.

У линейного списка и у кольца возможен доступ к любому элементу структуры. Для этого нужно последовательно перемещаться от одного элемента к

другому. Во многих реальных ситуациях такой доступ отсутствует. Можно

взаимодействовать только с первым и последним элементами или же только

с одним из них. Для моделирования таких объектов используются очереди,

деки и стеки.

14.06.2025

16

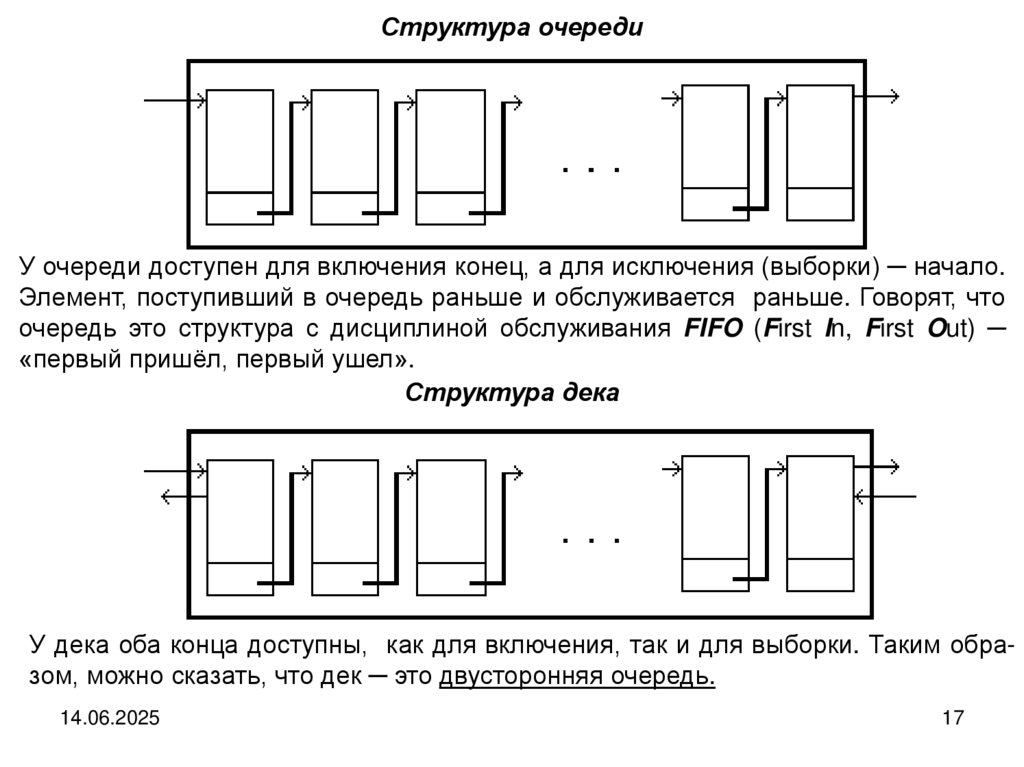

17.

Структура очередиУ очереди доступен для включения конец, а для исключения (выборки) ─ начало.

Элемент, поступивший в очередь раньше и обслуживается раньше. Говорят, что

очередь это структура с дисциплиной обслуживания FIFO (First In, First Out) ─

«первый пришёл, первый ушел».

Структура дека

У дека оба конца доступны, как для включения, так и для выборки. Таким образом, можно сказать, что дек ─ это двусторонняя очередь.

14.06.2025

17

18.

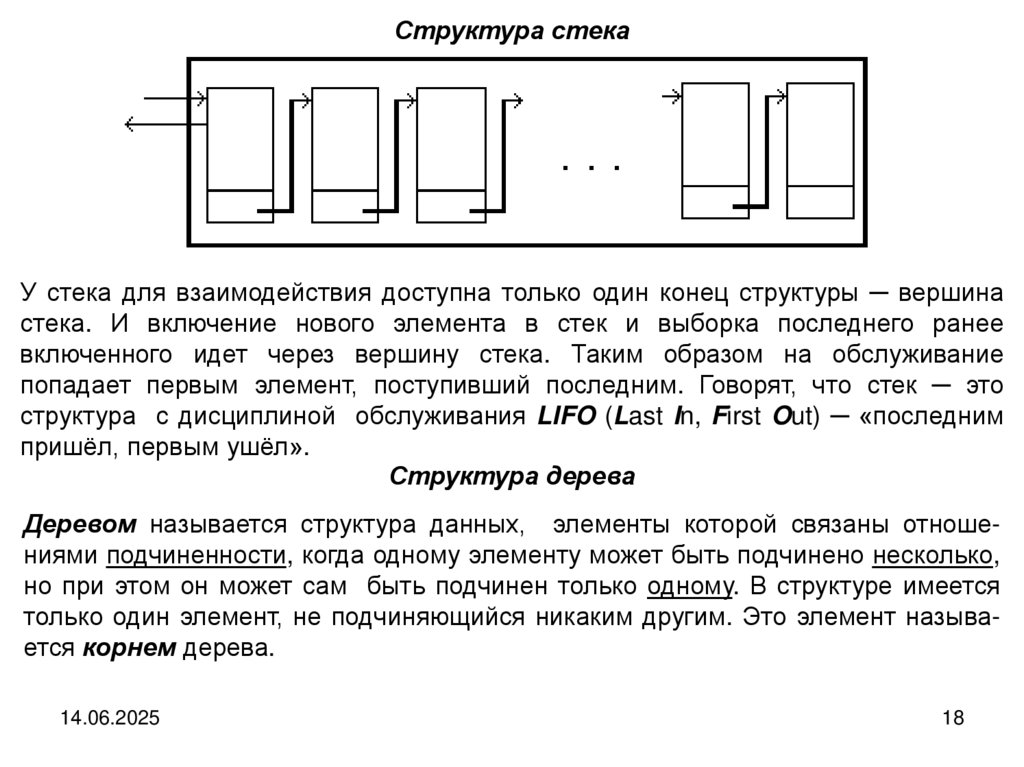

Структура стекаУ стека для взаимодействия доступна только один конец структуры ─ вершина

стека. И включение нового элемента в стек и выборка последнего ранее

включенного идет через вершину стека. Таким образом на обслуживание

попадает первым элемент, поступивший последним. Говорят, что стек ─ это

структура с дисциплиной обслуживания LIFO (Last In, First Out) ─ «последним

пришёл, первым ушёл».

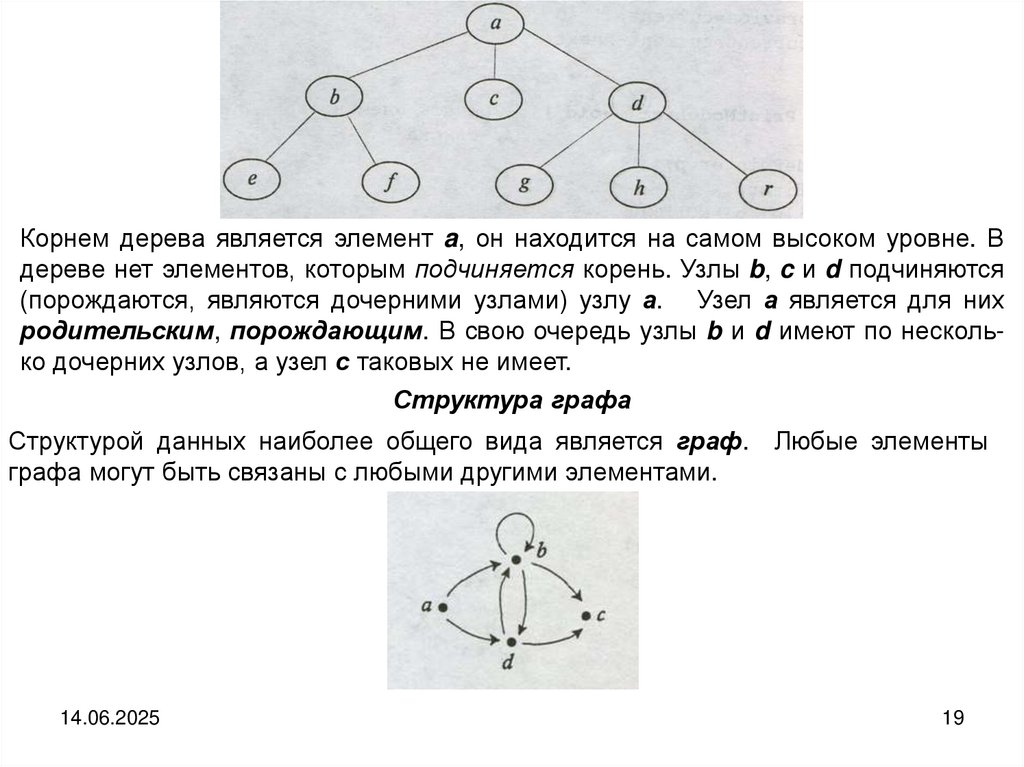

Структура дерева

Деревом называется структура данных, элементы которой связаны отношениями подчиненности, когда одному элементу может быть подчинено несколько,

но при этом он может сам быть подчинен только одному. В структуре имеется

только один элемент, не подчиняющийся никаким другим. Это элемент называется корнем дерева.

14.06.2025

18

19.

Корнем дерева является элемент a, он находится на самом высоком уровне. Вдереве нет элементов, которым подчиняется корень. Узлы b, c и d подчиняются

(порождаются, являются дочерними узлами) узлу а. Узел а является для них

родительским, порождающим. В свою очередь узлы b и d имеют по несколько дочерних узлов, а узел с таковых не имеет.

Структура графа

Структурой данных наиболее общего вида является граф. Любые элементы

графа могут быть связаны с любыми другими элементами.

14.06.2025

19

20.

Основные операции над статическими структурами данных :присваивание

сравнение

Основные операции над динамическими структурами данных :

создание структуры

включение нового элемента

уничтожение структуры

исключение элемента

полный перебор структуры

поиск элемента

упорядочение (сортировка) структуры.

Существенным моментом эффективного решения задачи с

помощью компьютера является адекватный выбор структуры

данных, разработка нового или выбор существующего алгоритма

ее решения, реализация этого алгоритма в виде правильной

программы.

14.06.2025

20

21.

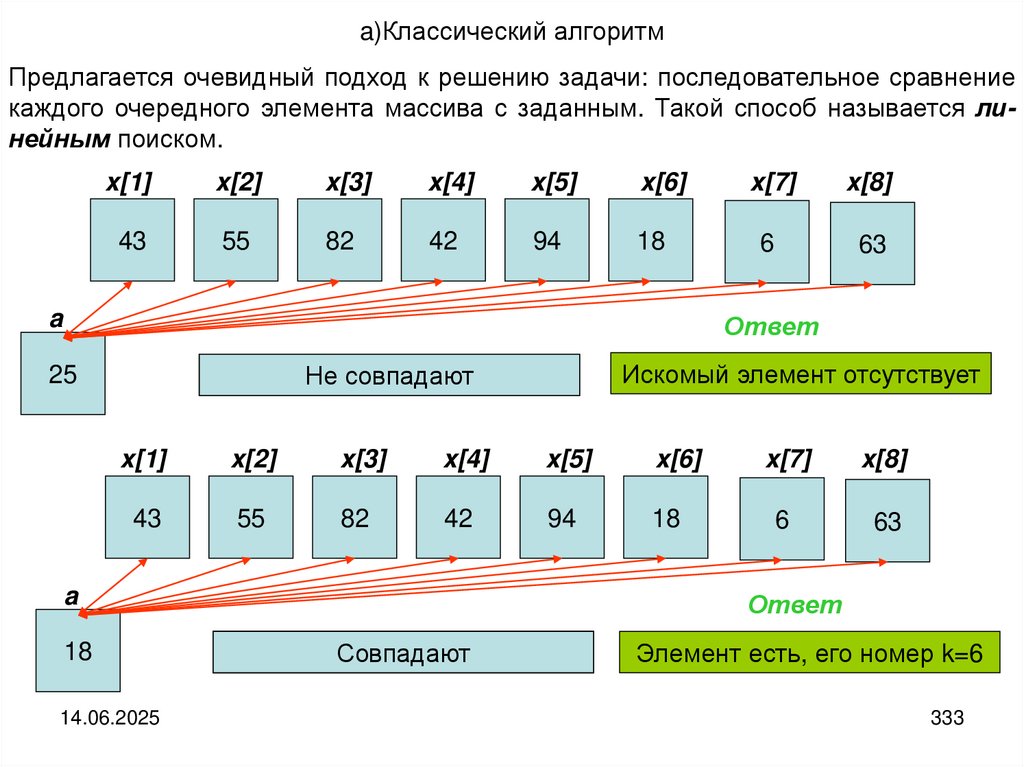

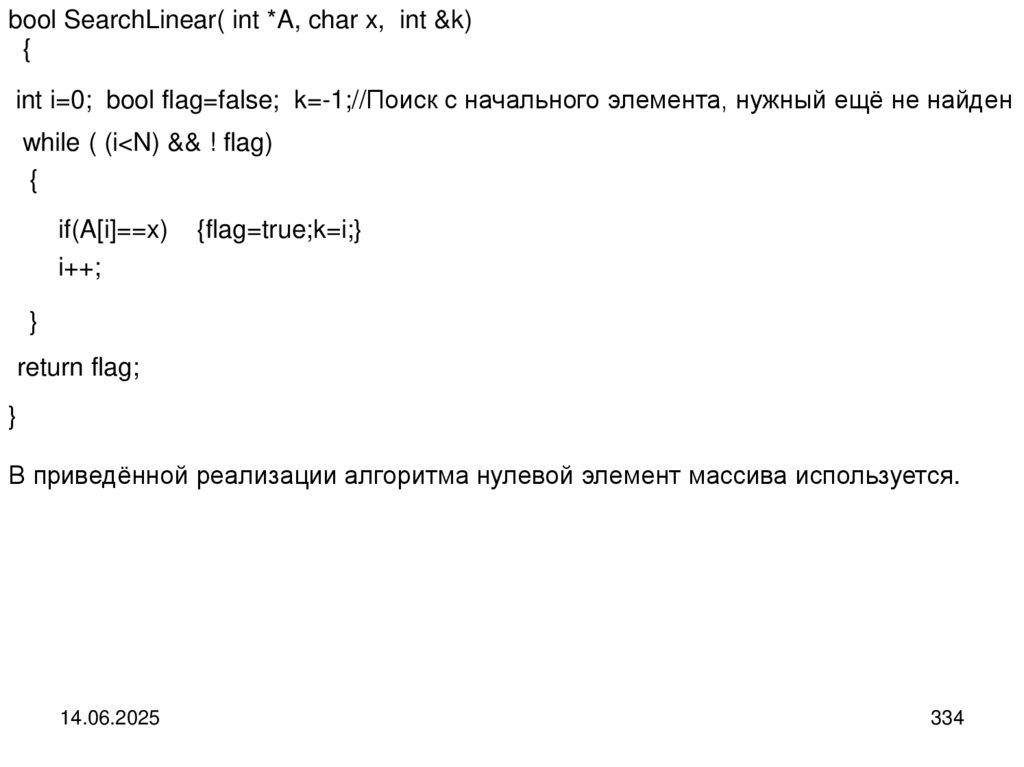

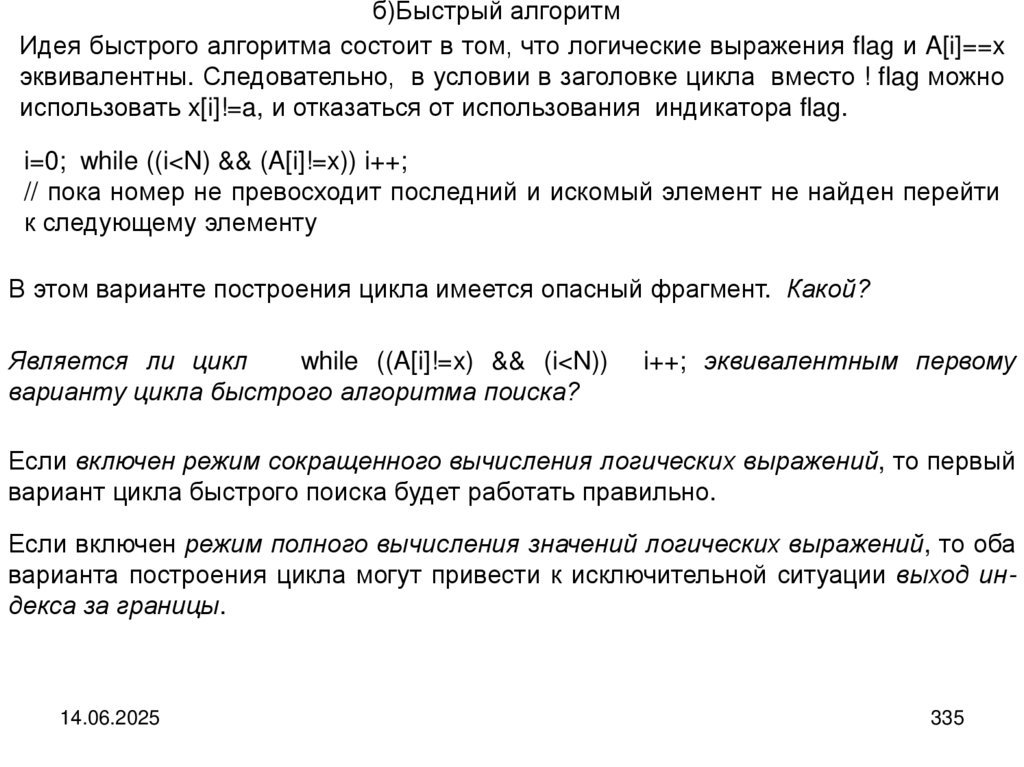

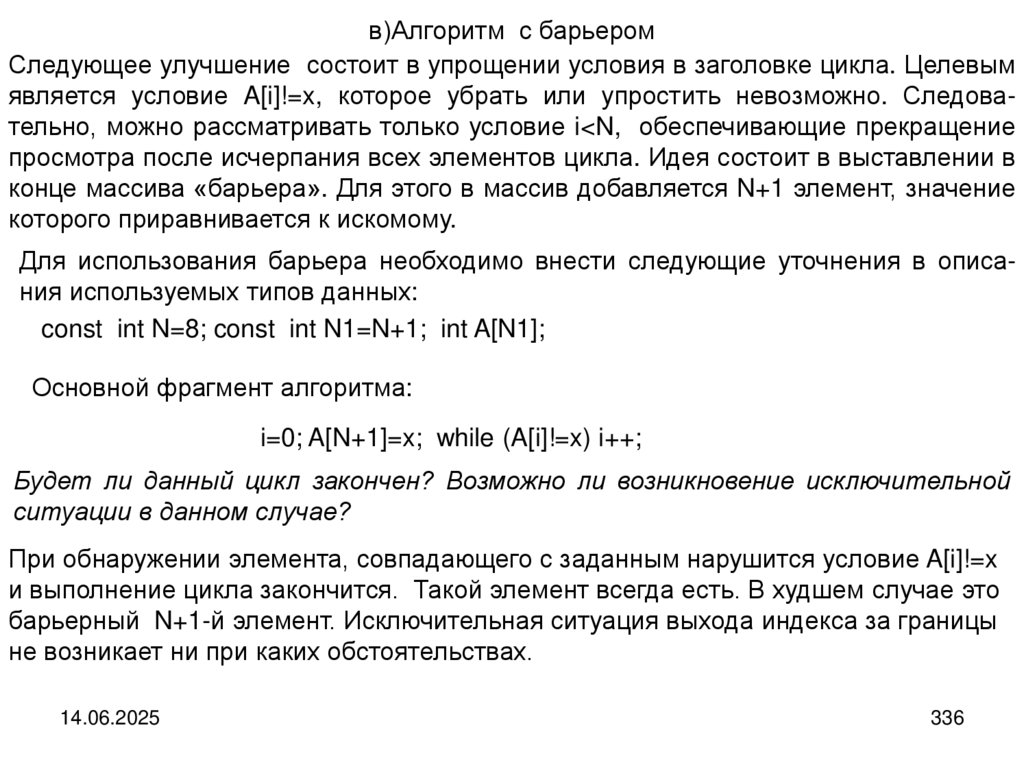

Эффективность алгоритмовВ курсе информатики рассматривались несколько различных алгоритмов

решения одной и той же задачи поиска. При этом, вообще говоря,

бездоказательно, только на основе внешнего вида алгоритмов

утверждалось, что, например, быстрый алгоритм и алгоритм с барьером

лучше, эффективнее, чем классический алгоритм.

В связи с этим возникает ряд вопросов. Что понимать под

эффективностью алгоритма? Как можно выяснить, какой алгоритм лучше,

эффективнее, а какой хуже? Вообще, как можно сравнивать алгоритмы

между собой?

В настоящее время алгоритмы принято сравнивать друг с другом по двум

критериям — затраченному на выполнение алгоритма времени и

потребовавшийся для этого выполнения объём памяти. Первый критерий

связан с временной эффективностью алгоритма, а второй — с

объёмной эффективностью или эффективностью по памяти.

14.06.2025

21

22.

При сравнении нескольких алгоритмов решения одной и той же задачи покритерию временной эффективности лучшим считается тот алгоритм, на

выполнение которого одним и тем же исполнителем на одном и том же

наборе исходных данных требуется меньшее время.

Аналогичным образом по критерию объёмной эффективности лучшим

является тот алгоритм, на выполнение которого одним и тем же

исполнителем на одном и том же наборе исходных данных потребовался

меньший объём памяти.

Временная и объёмная эффективности довольно сложным образом

связаны и с самим алгоритмом и друг с другом.

14.06.2025

22

23.

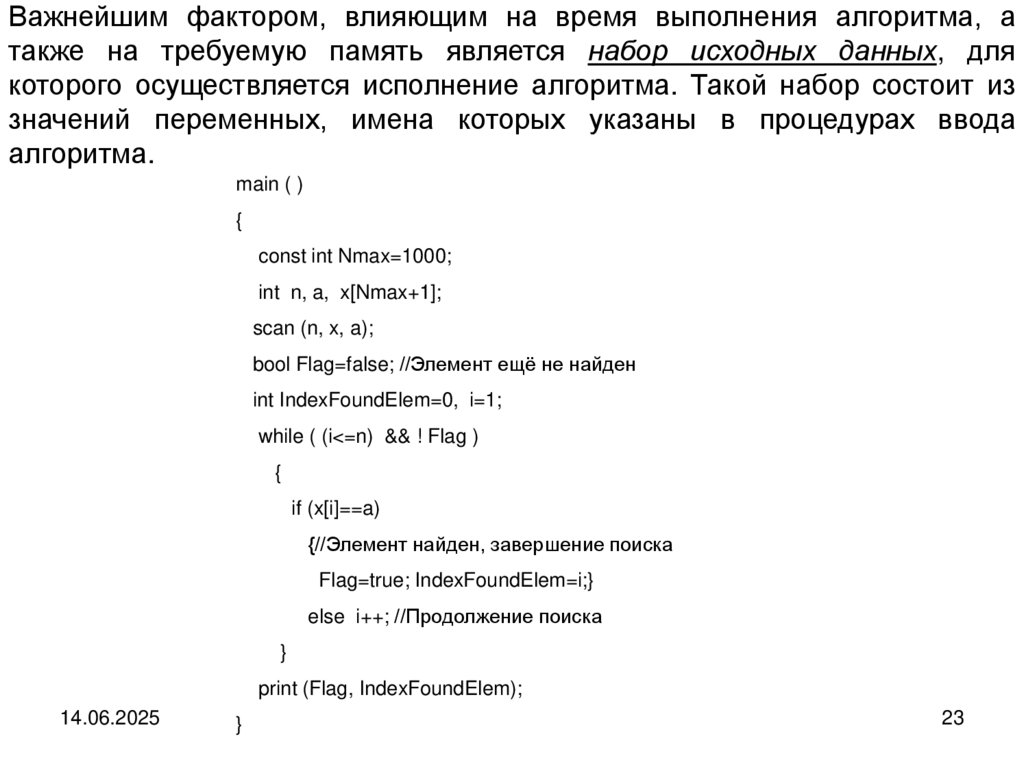

Важнейшим фактором, влияющим на время выполнения алгоритма, атакже на требуемую память является набор исходных данных, для

которого осуществляется исполнение алгоритма. Такой набор состоит из

значений переменных, имена которых указаны в процедурах ввода

алгоритма.

main ( )

{

const int Nmax=1000;

int n, a, x[Nmax+1];

scan (n, x, a);

bool Flag=false; //Элемент ещё не найден

int IndexFoundElem=0, i=1;

while ( (i<=n) && ! Flag )

{

if (x[i]==a)

{//Элемент найден, завершение поиска

Flag=true; IndexFoundElem=i;}

else i++; //Продолжение поиска

}

print (Flag, IndexFoundElem);

14.06.2025

}

23

24.

Набор входных данных (n, x, a) алгоритма линейного поиска включает всебя: значение переменной n, которое определяет фактическую размерность массива x, значения всех его элементов и искомое значение a.

Выберем в качестве тестового набор (n 8, x (43, 55, 82, 43, 94, 18, 6,

63), а=25). В результате получим, что элемент, совпадающий с a=25, в

рассматриваемом массиве отсутствует и для получения результата

потребовалось просмотреть все элементы массива и выполнить 8

итераций цикла.

Выберем в качестве тестового набор (n 8, x (43, 55, 82, 43, 94, 18, 6,

63), а=18). В результате получим, что элемент, совпадающий с a=18

имеется, значение IndexFoundElement=6, и получения результата потребовалось 6 итераций цикла, а следовательно, он получен за меньшее

время.

Для набора (n 2, x (14, 69), a=12) требуется меньше места в памяти,

чем для только что рассмотренных.

Таким образом, понятия временной и объемной эффективности алгоритма

необходимо точно определять.

14.06.2025

24

25.

Пусть DA — множество допустимых для данного алгоритма A наборовисходных данных. Конкретный набор исходных данных d DA, для которого осуществляется фактическое исполнение алгоритма, принято для

краткости называть входом алгоритма, экземпляром задачи или конкретной проблемой.

Для алгоритмов поиска множество входов

представляет собой

совокупность допустимых наборов исходных данных (n, x, a).

Допустимость набора определяется смыслом, входящих в набор величин,

и их использованием в алгоритме решения задачи.

Так для переменной n, определяющей размерность вектора x, допустимы

только целые положительные значения. Элементы массива x и искомое

значение a не могут быть вещественными, поскольку для вещественного

типа некорректно сравнение на равенство. Но в отличие от n они могут

быть равными нулю и отрицательными.

14.06.2025

25

26.

Примеры входов алгоритмов поиска:d1=(n 8, x (55, 43, 82, 43, 94, 18, 6, 63), a 25)

d2=(n 8, x (55, 43, 82, 43, 94, 18, 6, 63), a 18)

d3= (n 2, x (14, 69), a 12)

Определение временной эффективности

Фактически затраченное на выполнение алгоритма время, которое

определяет его временную эффективность, существенно зависит от

конкретного исполнителя, например, от модели компьютера, от его

возможностей, скоростей выполнения различных действий и т.д.

Чтобы при анализе алгоритма отделить его собственные свойства от

неодинаковых свойств различных исполнителей для сравнения между

собой алгоритмов используется не время как таковое в секундах, минутах

или часах, а общее количество действий, которые должны быть

осуществлены при исполнении алгоритма. Однако остается зависимость

от набора действий, доступных исполнителю, которую необходимо

учитывать специальным образом.

14.06.2025

26

27.

Пусть имеется несколько алгоритмов решения одной и той же задачи идля их выполнения используется один и тот же вход . Тогда более

эффективным по времени считается тот алгоритм, при исполнении

которого для получения результата требуется выполнить меньше

действий.

К отдельным действиям алгоритма при таком подсчёте относятся:

арифметические операции (+, –, , /), операции сравнения (=, , >, < , , ),

логические операции ( , , ), а также присваивание и некоторые другие

действия. А вот действия, связанные с организацией обмена (ввода или

вывода данных), как правило, не учитываются.

Таким образом, для улучшения алгоритма, для повышения его

временной эффективности следует каким-либо образом уменьшить

общее количество действий, связанных с его исполнением, но при этом

правильность результата не должна пострадать.

Описанный подход позволяет в основном исключить влияние

индивидуальных особенностей исполнителя на сравнение алгоритмов и

принимать во внимание только важнейшие особенности самих алгоритмов.

14.06.2025

27

28.

В связи с тем, что временная эффективность алгоритма и количестводействий в нём связаны друг с другом противоположной зависимостью,

пользоваться характеристикой эффективность не совсем удобно.

Поэтому на практике для анализа алгоритмов применяют другую

характеристику, которая называется трудоёмкостью алгоритма.

Трудоёмкостью алгоритма A называется характеристика, численно

равная

количеству действий, которые потребуется выполнить для

получения результа во время исполнения алгоритма A на некотором его

входе .d DA

Трудоёмкость обратна эффективности: чем больше операций приходится

выполнять для получения результата, тем выше трудоёмкость алгоритма,

и тем менее он эффективен по времени

Поскольку на различных входах

трудоёмкость одного и того же

алгоритма различна, естественно ввести в рассмотрение функцию

трудоёмкости, отражающую эту зависимость

14.06.2025

28

29.

Функция трудоёмкости T (d ) представляет собой отображение множесAтва допустимых наборов данных

DA на множество целых положительных

чисел N, которое для каждого конкретного входа d D определяет

A

трудоёмкость алгоритма A.

Таким образом, можно утверждать, что вход алгоритма d является

аргументом, а сам алгоритм A определяет вид функциональной зависимости для функции трудоёмкости T

. A (d )

В качестве характерного примера определения вида функции

трудоёмкости, рассмотрим алгоритм накопления суммы. В соответствии с

приведёнными выше указаниями для определения трудоёмкости

требуется подсчитать только количество действий из фрагмента

алгоритма, в который не входят описания и операции обмена:

S=0.0; i=1; while (i<=n) {a=1.0/(i*i+1.0); S=+a; i++; }

14.06.2025

29

30.

Этот фрагмент содержит:1. два действия присваивания на этапе инициализации (S=0.0 и i=1);

2. одну операцию сравнения, входящую в условие повторения i<=n;

3. три арифметические

a=1.0/(i*i+1.0);

операции

и

присваивание

в

операторе

4. одну арифметическую операцию и присваивание в операторе S=+a;

5. одну арифметическую операцию и присваивание в операторе i++;

Суммарное количество перечисленных в пунктах 1–5 действий равно

одиннадцати.

Но девять действий пунктов 2–5 (определение значения условия

повторения и действия, входящие в тело цикла) выполняются на каждой

итерации цикла, а количество итераций равно n.

Получаем, что функция трудоёмкости алгоритма равна T ( d ) 9n 2

14.06.2025

30

31.

В рассматриваемом случае любой вход алгоритма состоит из однойпеременной n: d=(n), значение которой определяет количество слагаемых

в сумме. Естественно, что она же и оказалась аргументом функции

трудоёмкости T ( d ) T ( n )

14.06.2025

31

32.

Для решения одной и той же задачи можно построить алгоритмы разнойтрудоёмкости.

Пример: оценка сложности алгоритма вычисления значения полинома в точке.

Алгоритм, использующий прямое вычисление p(x)=anxn+an-1xn-1+…+a1x1+a0.

Для вычисления anxn требуется n умножений.

Для вычисления всех слагаемых нужно 1+2+3+…+n =n(n+1)/2 умножений.

Для вычисления окончательного значения еще n сложений.

Обще количество операции n(n+1)/2+n =O(n2).

Алгоритм, использующий схему Горнера, например, для полинома 4 степени:

p(x)=(((a4x+a3)x+a2)x+a1)+a0 требует 4 сложения и 4 умножения.

В общем случае по методу индукции получим n умножений и n сложений, или

всего 2n операций.

Таким образом сложность алгоритма порядка O(n). Класс сложности также

полиномиальный.

14.06.2025

32

33.

Не для всех алгоритмов функция трудоёмкости является непрерывнойфункцией своих аргументов. Так в ветвлении

if (a[1]>a[2]) {c=a[1]; a[1]=a[2]; a[2]=c;}

функция трудоёмкости T(d)=4 в случае выполнения условия a[1]>a[2], а

при его невыполнении T(d)=1.

Конечно, можно записать такую функцию в традиционном для кусочнонепрерывных функций виде:

4, a1 a2

T (d )

1, a1 a2

Но это более или менее приемлемый способ для двух-трёх ветвей, а при

наличии большого их количества работать с функцией в таком виде

становится очень неудобно.

14.06.2025

33

34.

Причём, в подавляющем большинстве случаев точное распределениезначений функции по ветвям не представляет интереса. Как правило,

важно знать наименьшее и наибольшее количество операций, которые

придётся выполнить для получения результата.

При этом наименьшее значение считается лучшим случаем

и

обозначается TA (d ),

а наибольшее считается худшим случаем и

обозначается TA (d )

С использованием введённых обозначений для предыдущего алгоритма

получим: TA (d ) =1 и TA (d ) =4.

Вместе с тем существуют

алгоритмы, для которых рассчитать функцию

трудоёмкости описанным способом вообще невозможно. Поэтому место точного

расчёта количества операций используется приближённая оценка, приближённый

вид функции при дополнительном условии, выражающемся в том, что аргумент

функции стремится к бесконечности. В этом случае говорят о сложности

алгоритма, а не о функции трудоёмкости.

14.06.2025

34

35.

Используем теперь введенные понятия для анализа алгоритмаопределения максимального элемента, основная часть которого имеет

вид:

MaxElem=a[1]; i=2; while (i<=n) { if (a[i]>MaxElem) MaxElem=a[i]; i++;}

При подсчёте количества действий, выполняемых на одной итерации

цикла, возникает осложнение, связанное с тем, что внутри цикла имеется

ветвление Неравенство a[i]>MaxElem удовлетворяется для одних

элементов массива и не удовлетворяется для других.

Следовательно, сколько именно раз окажется выполненным оператор

MaxElem=a[i] существенно зависит от исходного массива a.

Получается, что в этом алгоритме невозможно в принципе определить вид

обычной функции трудоёмкости.

Но зато очень просто определить лучший и худший случаи. А именно: в

лучшем случае оператор MaxElem=a[i] не выполнится ни разу, а в худшем

случае этот оператор будет выполняться каждый раз, для каждого

очередного элемента массива.

14.06.2025

35

36.

В лучшем случае на каждой итерации выполняется всего четыре действия(i<=n, a[i]>MaxElem, i++), следовательно, функция трудоёмкости лучшего

случая имеет вид TA (d )=4n+2

Худший случай возникает, когда каждый следующий элемент массива

оказывается больше предыдущего, то есть исходный массив упорядочен

по возрастанию значений его элементов. Именно в этой ситуации

неравенство a[i]>MaxElem

удовлетворяется каждым следующим

элементом массива и, следовательно, на каждой итерации

цикла

добавляется ещё одно действие MaxElem=a[1]. Отсюда функция

трудоёмкости худшего случая имеет вид TA (d ) =5n+2

Аналогичные ситуации возникают и для функции объёма памяти и из тех

же самых соображений приходится рассматривать наименьший и

наибольший объём памяти, который потребуется алгоритму, и обсуждать

функцию объёма памяти лучшего и худшего случаев.

При анализе алгоритмов обычно интересуются самым плохим вариантом

— худшим случаем, в котором для получения результата требуется

выполнить максимально возможное количество действий, или выделить

максимально возможный объём памяти.

14.06.2025

36

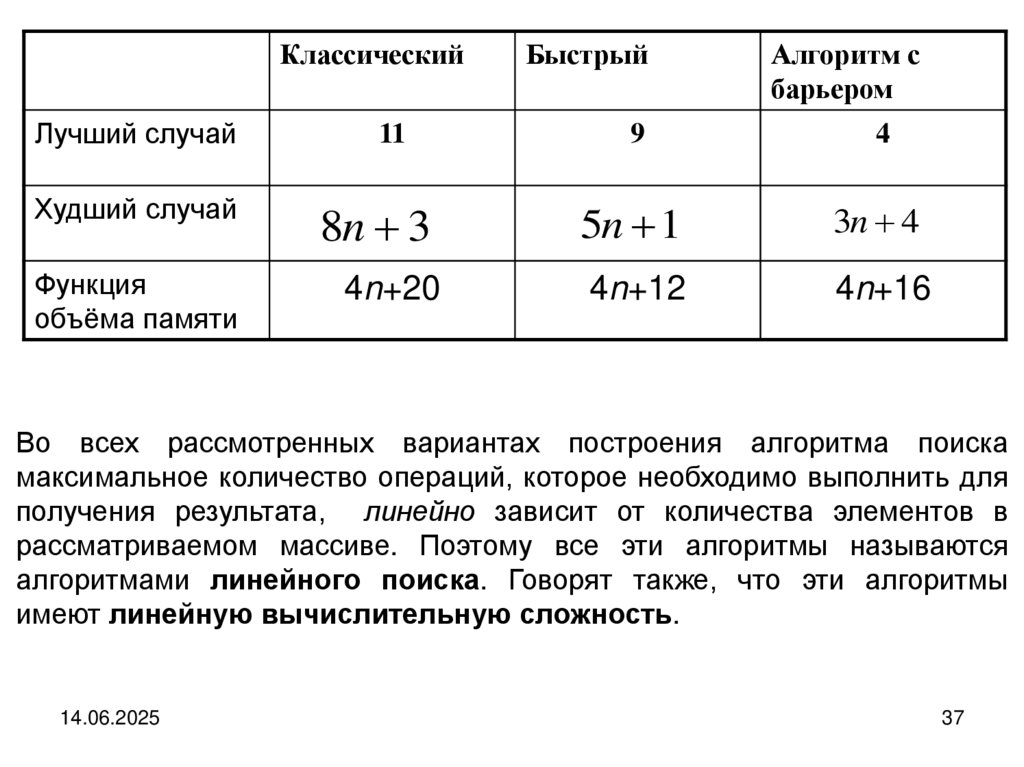

37.

КлассическийБыстрый

Алгоритм с

барьером

Лучший случай

11

9

4

Худший случай

8n 3

5n 1

3n 4

Функция

объёма памяти

4n+20

4n+12

4n+16

Во всех рассмотренных вариантах построения алгоритма поиска

максимальное количество операций, которое необходимо выполнить для

получения результата, линейно зависит от количества элементов в

рассматриваемом массиве. Поэтому все эти алгоритмы называются

алгоритмами линейного поиска. Говорят также, что эти алгоритмы

имеют линейную вычислительную сложность.

14.06.2025

37

38.

Найдём, например, трудоёмкость худшего случая для классическогоалгоритма, если на его вход подается массив с размерностью, скажем,

n=10. По второй строке таблицы находим, что трудоёмкость классического

алгоритма в этом случае равна 83.

Теперь найдем трудоёмкость худшего случая алгоритма с барьером для

массива из 20 элементов (то есть для n=20). По этой же таблице получаем,

что трудоёмкость в этом случае равна 84.

Другими словами, получается, что не для любых входов алгоритм с

барьером лучше, чем классический.

Для того чтобы результат сравнения оказался корректным у всех

неодинаковых входов, которые используются для выбора лучшего и

худшего случаев функции трудоёмкости алгоритма, должно быть нечто

общее, чтобы разница, например, в количестве элементов в массиве не

повлияла на значение функции.

Корректно выбирать лучший и худший случай только на всех входах с

одинаковым характерным размером. Для примеров с массивами это

означает, что при выборе лучшего и худшего случаев в качестве исходных

могут выбираться любые массивы, но с одной и той же размерностью n.

14.06.2025

38

39.

Функция трудоёмкости лучшего случая TA ( d ), d DnA представляетсобой минимальное значение функции трудоёмкости по всем возможным

входам с одной и той же длиной n : TA (d ) min TA (d )

d DnA

Функция трудоёмкости худшего случая TA ( D ), d DnA представляет

собой максимальное значение функции трудоёмкости по всем возможным

входам с одной и той же длиной n: TA (d ) max TA (d )

d DnA

Точно также с помощью выбора соответственно минимального и

максимального значений функции объёма памяти по всем возможным

входам с одной и той же длиной n вводятся функция объёма памяти

лучшего случая VA (d ) min VA (d ) и функция объёма памяти худшего

случая VA (d ) max VA (d ) d DnA

d DnA

Заметим, что практический интерес, в основном, представляют функции

худшего случая, поскольку именно они даёт верхнюю границу количества

операций и объёмов памяти, которые потребуются для алгоритма: меньше

может быть, но больше — никогда.

14.06.2025

39

40.

Вычислительная сложность алгоритмов и задачОдним из существенных моментов решения задачи на компьютере

является определение необходимых для выполнения программы, которая

реализует её решение, аппаратных и программных ресурсов. Нехватка

любого из необходимых ресурсов может сделать невозможным

выполнение такой программы

Вычислительными ресурсами называются любые компоненты

компьютера: процессоры, оперативная память, дисковые накопители,

дисплеи, принтеры, линии связи и т.д., а также программы и данные,

которые выделяются, расходуются или занимаются программой в

процессе её выполнения.

Требования алгоритмов и программ к таким компонентам, как принтер,

сканер, микрофон, звуковые колонки и т.д., а также программные ресурсы

операционной системы и стандартных библиотек обычно не обсуждаются,

и под вычислительными ресурсами понимают только запросы к времени

выполнения и памяти.

Потребности задач в ресурсах компьютера определяются

потребности в них алгоритмов и программ решения этих задач.

14.06.2025

через

40

41.

Самый существенный вычислительный ресурс — процессорное время невсегда может быть выделен выполняющейся программе в необходимом

количестве, прежде всего потому, что неудачно разработанная программа

может занять процессор не только на несколько часов, но и на несколько

тысяч лет и даже более, что физически невозможно осуществить

Необходимо учитывать, что в целом ряде проблемных областей время

выполнения программы является критически значимым фактором. Это, в

основном, системы реального времени (бортовые авиационные и

космические, оборонные системы, системы управления технологическими

процессами — выплавкой стали, химическим производством и т.д.), в

которых несвоевременное получение результатов выполнения программы,

осуществляющей управление системой, может привести к самым тяжёлым

последствиям, вплоть до физической потери объекта управления. Для

таких программ доступ к процессору должен быть предоставлен

мгновенно, как только он потребуется, и на всё необходимое для

выполнения программы время.

14.06.2025

41

42.

Вместе с тем совершенно некорректно говорить об общей эффективностипрограммы, учитывая только временные требования, поскольку они

сложным образом связаны с требованиями к памяти. Причём требования к

памяти, также как и потребности в процессорном времени могут оказаться

неудовлетворёнными как из-за их физической нехватки в компьютере, так

и из-за плохой организации программы.

Определение требований алгоритма или его программной реализации к

вычислительным ресурсам, особенно к процессорному времени и объёму

памяти является необходимым этапом в разработке и реализации

алгоритмов.

Умение

определять требования алгоритма к ресурсам позволяет

разобраться с ещё одной проблемой. Если для решения одной и той же

задачи построено несколько различных алгоритмов, то закономерно

возникает вопрос: какой из них лучше?

Более эффективным логично считать алгоритм,

наименьшую память и выполняющийся быстрее всех.

14.06.2025

занимающий

42

43.

В определении трудоёмкости фигурирует ещё одно понятие «количестводействий», которое, вообще говоря, необходимо обсуждать отдельно,

уточняя, о каких именно действиях идёт речь.

Дело в том, что различные исполнители алгоритмов обладают разными

наборами доступных им действий — разными системами команд. Кроме

того, различные исполнители одно и то же действие выполняют за разное

физическое время.

14.06.2025

43

44.

В общем случае потребности во времени и в памяти существеннымобразом зависят от возможностей исполнителя алгоритма, от того какие

действия ему доступны, как много времени он затрачивает на их

выполнение, и какой объём памяти ему для этого требуется.

Поэтому вначале необходимо определить вычислительные возможности

исполнителя, и только после этого искать обсуждаемые функции.

Моделью вычислений называется множество операций, входящих в

систему команд исполнителя алгоритмов, для каждой из которых известны

временные и объёмные расходы на выполнение.

Выше была использована модель вычислений, ориентированная на язык

программирования высокого уровня. В этой модели к отдельным

действиям во время подсчёта их количества относятся различные

операции, которые допускаются к использованию в программах

конкретным языком программирования, причём фрагменты текста

программ, связанные с организацией обмена данными, не учитываются.

Для краткости такую модель будем называть языковой моделью

вычислений.

14.06.2025

44

45.

Языковая модель вычислений предполагает, что программа выполняетсяна однопроцессорном, одноядерном компьютере фон Неймановской

архитектуры. Это означает, что все действия выполняются строго

последовательно.

В теоретических построениях, если это не оговорено явно, в качестве

модели вычислений используется детерминированная машина Тьюринга,

которая

выполняет

все

действия

программы

также

строго

последовательно.

Вычислительной сложностью называется характеристика алгоритма,

которая задаётся парой функций,

определяющих зависимости

трудоёмкости и объёма памяти от характерного размера входа алгоритма.

Изучение зависимости вычислительной сложности от характерного

размера входа алгоритма является предметом теории вычислительной

сложности. В этой теории ищется ответ на один из важнейших вопросов

разработки алгоритмов: «Как изменяется время исполнения алгоритма и

объём требуемой памяти в зависимости от размера входа?».

14.06.2025

45

46.

В настоящее время основными задачами, решаемыми в теории сложностивычислений, являются:

практическое получение явного вида функций трудоёмкости и объёма

памяти конкретных алгоритмов и программ;

асимптотический анализ вычислительной сложности алгоритмов при

неограниченном возрастании размеров их входов;

классификация алгоритмов и задач по классам сложности;

получение нижних оценок, которые задают минимально возможное

время получения решения анализируемых задач на компьютере.

14.06.2025

46

47.

Асимптотическая сложность алгоритмовНа практике выявлена общая закономерность анализа вычислительной

сложности алгоритмов: несмотря на то, что функции трудоёмкости и

объёма памяти в ряде случаев могут быть определены точно, усилия на их

нахождение не всегда оправдываются.

Кропотливая работа по анализу текста алгоритма может оказаться

проведённой впустую, так как при больших размерах входа вклад

постоянных множителей и слагаемых низших порядков становится весьма

малым, и, следовательно, можно ограничиться только рассмотрением

старшего члена полиномиального выражения функции трудоёмкости или

объёма памяти.

Точный вид функций вычислительной сложности приходится отыскивать

только в тех случаях, когда необходимо надёжно прогнозировать время

выполнения реальных программ на реальных входах, а также сравнивать

эффективности алгоритмов при относительно малых размерах входа. В

подавляющем большинстве остальных случаев можно ограничиться

только приближенной оценкой этих функций.

14.06.2025

47

48.

Способы получения приближенных оценок, которые обеспечиваютвозможность проведения упрощённого обсуждения вычислительной

сложности алгоритмов, рассматриваются в теории асимптотического

анализа алгоритмов.

Асимптота — (от др. греч. ἀσύμπτωτος) прямая, неограниченно

приближающаяся, но не касающаяся кривой, которая имеет уходящую на

бесконечность ветвь.

В асимптотическом анализе сложности алгоритмов ищется оценка порядка

роста функций вычислительной сложности при неограниченном

увеличении характерного размера входа n.

Здесь термин «оценка» подразумевает приближённость получаемых

результатов, а «порядок роста» — скорость увеличения значений функции

при увеличении размера входа.

Причём эта скорость не определяется, как в стандартном математическом

анализе с помощью нахождений производной.

В асимптотическом анализе сравнивают исследуемую функцию с

некоторой

стандартной

элементарной

функцией,

которая

рассматривается как образец скорости роста. Это гораздо проще и

нагляднее, чем вычисление производной и её дальнейший анализ.

14.06.2025

48

49.

Например, говорят:«растёт не быстрее, чем n2», «имеет порядок роста 2n»Приближённые оценки порядков роста функций трудоёмкости и объёма

памяти при неограниченном увеличении характерного размера входа

называются асимптотической сложностью, или более кратко

сложностью алгоритма.

Таким образом, когда говорят «сложность алгоритма» обычно

подразумевается не «вычислительная сложность», представленная

функциями трудоёмкости и объёма памяти, а «асимптотическая

сложность», то есть приближённая оценка порядка роста этих функций.

Асимптотическая сложность является:

приближенной оценкой увеличения значений функций трудоёмкости и

объёма памяти при увеличении размера входа алгоритма;

эти оценки справедливы только в области больших значений аргумента.

Практический смысл использования асимптотической сложности состоит в

том, что находить такие оценки значительно проще, чем определять

точный вид функции трудоёмкости и объёма памяти.

14.06.2025

49

50.

Кроме того, алгоритм с меньшей асимптотической сложностью обычноявляется более эффективным для всех входных данных, за исключением,

возможно, данных с малым характерным размером входа. Это позволяет

не только характеризовать алгоритмы с позиции достаточности ресурсов,

но и сравнивать их между собой с точки зрения эффективности.

Асимптотические обозначения

В асимптотическом анализе сложности алгоритмов используются

стандартные обозначения, принятые в математическом асимптотическом

анализе. Исходными в этом анализе являются довольно простые

математические понятия мажоранты и миноранты.

Мажоранта F1 и миноранта F2 для множества функций

14.06.2025

{ 1 ( x ), 2 ( x ), 3 ( x )}

50

51.

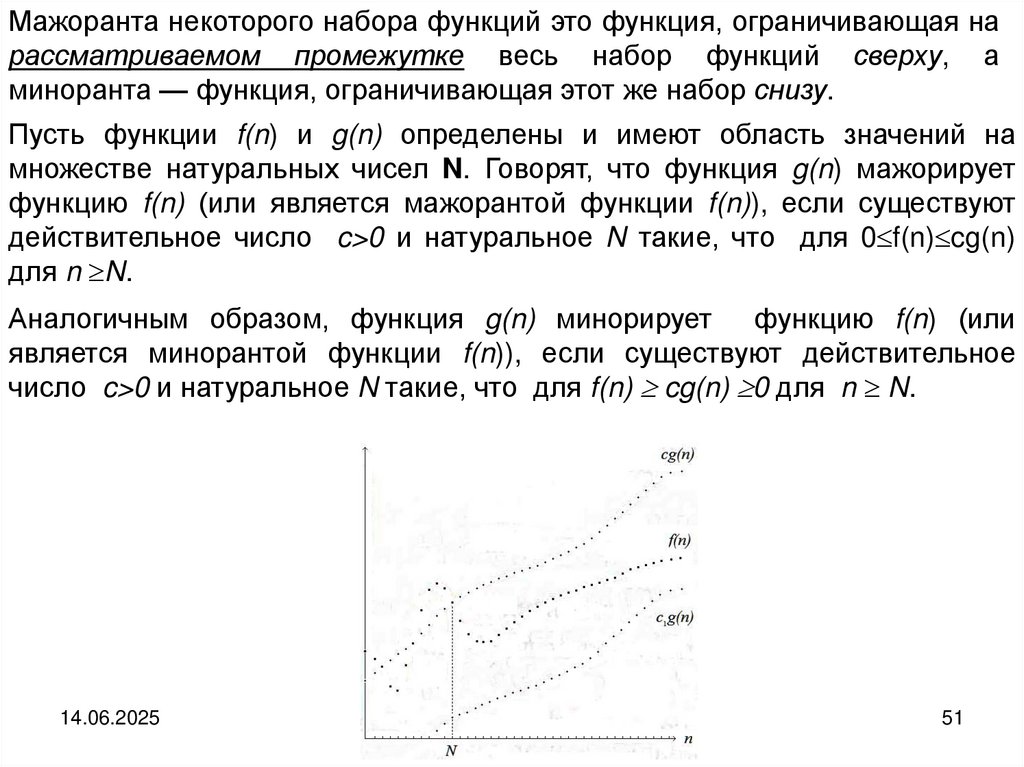

Мажоранта некоторого набора функций это функция, ограничивающая нарассматриваемом промежутке весь набор функций сверху, а

миноранта — функция, ограничивающая этот же набор снизу.

Пусть функции f(n) и g(n) определены и имеют область значений на

множестве натуральных чисел N. Говорят, что функция g(n) мажорирует

функцию f(n) (или является мажорантой функции f(n)), если существуют

действительное число c>0 и натуральное N такие, что для 0 f(n) cg(n)

для n N.

Аналогичным образом, функция g(n) минорирует функцию f(n) (или

является минорантой функции f(n)), если существуют действительное

число c>0 и натуральное N такие, что для f(n) cg(n) 0 для n N.

14.06.2025

51

52.

С понятием мажоранты тесно связано одно из основных асимптотическихпонятий O(g(n)), которое читается так: «O большое от g(n) ».

Запись f(n)=O(g(n)) означает, что функция cg(n) является мажорантой для

функции f(n). Обычно для краткости говорят, что мажорантой является

функция g(n), а не cg(n).

В асимптотическом анализе алгоритмов обозначение « O большое»

используется для сравнения поведения функций трудоёмкости и объёма

памяти с некоторыми стандартными функциями при больших значениях

аргумента, точнее при n ∞.

Отметим, что:

умноженная на константу с мажорирующая функция g(n) не обязана

быть больше функции f(n) для всех натуральных n. Достаточно, чтобы

нашлось некоторое целое число N, после которого выполняется f(n)<cg(n).

значение константы с может выбираться достаточно произвольным

образом, главное, что бы нашлось хотя бы одно такое значение, для

которого неравенство 0 f(n) cg(n) удовлетворяется для всех достаточно

больших n.

14.06.2025

52

53.

если существует хотя бы одна константа с, для которой выполненоосновное требование определения, то таких констант найдется

бесконечно много, причём от выбора константы зависит граничное

значение N.

С математической точки зрения определение означает, что f ( n ) O ( g ( n ))

является несимметричным отношением функций f(n) и g(n), которое

можно считать аналогом отношения a<b действительных чисел a и b.

С точки зрения асимптотического анализа сложности алгоритмов можно

считать, что обозначение f ( n ) O ( g ( n )) является краткой формальной

записью следующих эквивалентных утверждений:

для всех достаточно больших значений аргумента функция f(n) меньше,

чем функция g(n), умноженная на некоторое число c;

f(n) растёт со скоростью, имеющей порядок g(n) ;

f(n) растёт со скоростью не превышающей g(n).

14.06.2025

53

54.

Для полного понимания рассматриваемого обозначения необходимоуточнить один важный момент: в асимптотических обозначениях отдельно

взятая запись вида O(g(n)) обозначает множество функций, для которых

g(n) является мажорантой, то есть множество функций, которые растут

медленнее, чем g(n) с точностью до постоянного множителя.

Такая запись может означать ещё и какую-либо неопределённую функцию,

про которую известно только то, что она принадлежит множеству O(g(n))

Запись вида

f(n)=O(g(n)) указывает, что конкретная функция f(n)

принадлежит

указанному

множеству

G(g(n)).

В

стандартных

математических обозначениях этот факт записывается так: f ( n ) O ( g ( n ))

При рассмотрении асимптотики функций трудоёмкости используется

следующая терминология:

запись вида T(n)=O(g(n)) означает, что мажоранта g(n) представляет

собой верхнюю асимптотическую оценку;

про отдельно взятую запись вида O(g(n)) говорят: «O большое от g(n)

является временно́й асимптотической сложностью», при этом

прилагательное «асимптотический» чаще всего опускают и говорят

«временна́я сложность» алгоритма.

14.06.2025

54

55.

С практической точки зрения, найденная для некоторого алгоритмаасимптотическая оценка O(g(n)) сложности обеспечивает уверенность в

том, что ни при каких обстоятельствах даже в наихудшем случае время

выполнения или объём памяти этого алгоритма не окажется больше, чем

c(g(n)).

Из сказанного следует, что O(g(n)) является приближённой оценкой

функции трудоёмкости или объёма памяти худшего случая.

В точки зрения техники проведения анализа асимптотическая оценка

исключает из рассмотрения в функции трудоёмкости или объёма памяти

различные коэффициенты и все члены младших порядков, оставляя

только старший член.

14.06.2025

55

56.

На практике довольно часто возникает необходимость в нахождении нетолько верхних, но и нижних оценок сложности, которые должны

определять минимально необходимую потребность в процессорном

времени и объёме памяти.

Для этого в асимптотическом анализе используется связанное с

минорантой понятие «Омега большое».

Отношение f ( n ) ( g ( n )) указывает, что g(n) это нижняя асимптотическая граница роста функции f(n), и при этом определяет множество

функций, которые растут быстрее, чем g(n) c точностью до постоянного

множителя.

С математической точки зрения f ( n ) ( g ( n )) является несимметричным отношением функций f(n) и g(n), которое является аналогом

отношения a>b для вещественных чисел a и b.

С практической точки зрения, найденная для некоторого алгоритма

асимптотическая оценка Ω(g(n)) обеспечивает уверенность в том, что ни

при каких обстоятельствах, даже в лучшем случае время выполнения или

объём памяти этого алгоритма не окажется меньше, чем cg(n).

Таким образом, эта оценка является приближением для функции

трудоёмкости или объёма памяти лучшего случая .

14.06.2025

56

57.

Особенности использования асимптотических обозначенийВсе асимптотические обозначения имеют некоторые особенности в их

толковании и использовании. Эти особенности одинаковы для всех

обозначений, поэтому обсудим их только на примере обозначения O(g(n))

Итак, O(g(n)) является:

указанием, на то, что g(n) это мажоранта для некоторого множества

функций;

определяет верхнюю асимптотическую оценку границы роста сложности;

обозначает множество функций ограниченных сверху функцией g(n) ;

обозначает некоторую неопределённую функцию из этого множества.

Запись T(n)=O(g(n)) показывает, что:

функция g(n) является мажорантой для конкретной функции T(n);

функция T(n) имеет скорость роста не больше, чем функция g(n);

функция T(n) принадлежит множеству O(g(n)).

14.06.2025

57

58.

Для всех асимптотических обозначений записи вида T(n)=O(g(n)) иT(n) O(g(n)) являются эквивалентными.

Толкование O(g(n)) как некоторой неопределённой функции позволяет

включать это обозначение в выражения.

Например, в математических справочниках можно встретить выражения

для приближённого вычисления n!, которые называют формулами

Стирлинга: ln n! n ln n n O (ln n )

В этой формуле, как и во всех аналогичных ситуациях, применение

асимптотического обозначения имеет следующий смысл.

Любое асимптотическое обозначение, включённое в некоторое

выражение, следует рассматривать, как некоторую функцию, которая

принадлежит соответствующему множеству, причём имя и точный вид её

не имеет никакого значения.

Поэтому, например, в приведённом варианте формулы Стирлинга O(lg n)

следует понимать, как прибавляемую к n ln(n)-n некоторую функцию f(n),

относительно которой известно только то, что она не превышает ln(n) при

n ∞.

ln n! n ln n n f ( n ) f (n ) O (ln n )

14.06.2025

58

59.

Получение верхних асимптотических оценокПрактическое определение верхних асимптотических оценок опирается на

ряд математических свойств отношения O(g(n)):

Отношение «O большое»:

транзитивно, то есть, из

f(n)=O(h(n));

f(n)=O(g(n)) и g(n)=O(h(n)) следует, что

рефлексивно, то есть f(n)=O(f(n));

несимметрично, так как если f(n)=O(g(n)), то g(n)=Ω(f(n)).

замкнуто относительно операций сложения и умножения на скаляр.

Если f1(n)=O(g(n)) и f2(n)=O(g(n)), то f1(n)+f2(n)=O(g(n)) и сf1(n)=O(g(n)), для

любого с>0.

Последнее свойство означает, что любые линейные комбинации функций,

которые имеют порядок роста не больший, чем g(n), имеют тот же самый

порядок роста.

14.06.2025

59

60.

Для основных элементарных функций, которые используются васимптотическом анализе сложности в качестве образцов скорости роста,

доказаны следующие утверждения:

Если числа a>1 и b>1, то log a n O(log b n ) и log b n O(log a n )

Это позволяет в асимптотической оценке сложностей вообще не

указывать основание у логарифмов: можно выбрать любое большее

единицы основание, оценка от этого не измениться.

Для любого основания a>1, log a n O ( n )

Если n>1, и для целых показателей степеней r и s выполнено

неравенство r s, то nr=O(ns). Например, n2=O(n3). Это свойство, вместе со

свойством замкнутости позволяет утверждать, что любой полином

мажорируется его старшим членом. Точнее: пусть имеется полином

k

k

k 1

p

(

n

)

O

(

n

)

,

тогда

pk (n ) ak n ak 1n ... a1n a0

k

Для a>1 n O (a )

n

Для a>0 a

n

O(n!)

Для n>0 n! O(n )

n

14.06.2025

60

61.

Перечисленные свойства дают возможность сформулировать простыеправила, с помощью которых находятся верхние асимптотические оценки

алгоритмов.

Правило 1. Не содержащие вызовов подпрограмм линейные участки

алгоритмов и участки с ветвлениями всегда определяют некоторое

конечное количество действий, поэтому их асимптотическая сложность

O(1).

Запись O(1) означает, что мажорантой является функция g(n)=1.

Константа c, на которую в соответствии с определением требуется

умножить эту функцию, может быть выбрана как угодно большой, такой

большой, чтобы её значение превысило любое количество действий

любого линейного участка или участка с ветвлением, поэтому для всех

таких алгоритмов O(1) является верхней оценкой сложности.

Правило 2. Асимптотическая сложность правильно построенных простых

циклов с параметром и их аналогов в других формах записи операторов

циклов есть O(n).

Оборот «правильно построенный цикл» подразумевает, что при записи

оператора цикла не нарушены синтаксические правила языка, а также

обеспечена завершаемость цикла.

14.06.2025

61

62.

Правило 3. Асимптотическая сложность правильно построенных кратныхциклов с параметром и их аналогов в других формах записи оператора

цикла есть O(nk) , где k — кратность цикла.

Например, опираясь только на тот факт, что в алгоритме нахождения

суммы матриц потребовалось построить двойной цикл, можно сразу

записать, что асимптотическая сложность этого алгоритма O(n2), а для

алгоритма умножения матриц эта сложность равна O(n3).

Сказанное относится только к циклам, для которых известно точное, либо

максимально возможное количество итераций. Для более сложных

вариантов построения цикла, как, например, в алгоритме решения задачи

о

накоплении

сумм с

бесконечным

количеством

слагаемых,

асимптотический анализ сложности проводится с привлечением

соответствующих задаче математических методов.

14.06.2025

62

63.

Правило 4. Получение асимптотических оценокподпрограмм, полученных разбиением на подзадачи.

для

рекурсивных

Довольно часто при решении задачи осуществляется её разделение на

несколько подзадач, с соответствующим уменьшением характерного

размера входа для каждой из подзадач. С применением этого способа в

его простейшем варианте построен, например, алгоритм бинарного

поиска, в котором область поиска на каждом шаге сужается в два раза.

Для определённости будем считать, что исходная задача разбивается на

a 1 подзадач, и при этом характерный размер входа каждой из подзадач

уменьшается в c>1 раз.

В этом случае может быть сформулировано рекуррентное уравнение вида

T (n) aT (n / c) bn k

В уравнении учтено, что при рекурсивном разбиении на a подзадач в

подпрограмме возникает столько же рекурсивных вызовов, причём у

каждого из них размер входа уменьшается в c раз.

Кроме того, само разбиение потребовало

некоторого количество

дополнительных действий, которые учтены с помощью слагаемого bnk.

14.06.2025

63

64.

Пусть r=ac-k, доказано, чтоуравнения имеет вид:

решение обсуждаемого рекуррентного

T(n)=O(nk), если r<1;

T(n)=O(nk logcn) , если r=1;

T (n ) O(n

logc a

) , если r>1

Например, для алгоритма бинарного поиска имеем: деление на

подзадачи не выполнялось, следовательно, a=1; характерный размер

входа уменьшен в два раза — c=2; дополнительные действия равны

некоторой константе b и от n не зависят, поэтому k=0. Для найденных

значений коэффициентов параметр r=ac-k=1, поэтому сразу же получаем

T(n)=O(log n).

14.06.2025

64

65.

Пример оценки сложности алгоритмов. Задача сложения матрицi=1;

while (i<=n)

{j=1;

while (j <=m) {c[i][j]=a[i][j]+b[i][j]; j++;}

i++;}

Подсчёт с помощью нахождения функции трудоёмкости

До внешнего цикла одно присваивание. Во внешнем цикле: одно сравнение, одно

сложение и два присваивания ─ 4 n. Во внутреннем цикле: одно сравнение, два

сложения и два присваивания ─ 5 n m. Таким образом общее количество

операций P равно P=5 n m+4 n+1. Пусть N=max(n,m) – интегральный аргумент

функции сложности. Тогда количество операций имеет порядок О(N2). Таким

образом алгоритм имеет полиномиальную сложность, относится к классу

сложности P.

Асимптотическая оценка по правилу 3: правильный цикл кратности 2 ─ оценка

сложности O(N2).

14.06.2025

65

66.

Классификация функций вычислительной сложностиОписанные способы определения функций трудоёмкости и объёма памяти

дают возможность определить вычислительную сложность большинства

алгоритмов, программ и подпрограмм.

В рассмотренных примерах были получены различные виды функций

трудоёмкости:

логарифмическая в алгоритме бинарного поиска;

линейная в алгоритме классического линейного поиска;

квадратичная в алгоритме сложения матриц;

кубическая в алгоритме умножения матриц;

алгоритмы с показательной функцией.

Чтобы определить, какой вид функции может привести к принципиальной

нехватке ресурсов, целесообразно хотя бы приблизительно оценить

требуемое процессорное время в зависимости от характерных размеров

входов.

14.06.2025

66

67.

Шкала оценок асимптотических сложностейПеречисленные правила и примеры их применения показывают, что в

процессе анализа алгоритмов получается довольно много схожих и даже

одинаковых оценок, которые тесно связаны со структурой изучаемого

алгоритма.

Это наблюдение позволяет выбрать типичные результаты анализа в

качестве своеобразных образцов скоростей роста для исследуемых

алгоритмов.

1. log a N, a>1

2. N

3. N log a N, a>1

4. Nk, k≥1

5. aN, a>1

6. N!

7. NN

Если уровни этой шкалы соотнести с введенными выше полиномиальным

и экспоненциальным классами сложностей алгоритмов, легко обнаружить,

что алгоритмы с оценками уровней 2–4 относятся к полиномиальному

классу P, а алгоритмы 5-го уровня — к экспоненциальному классу EXP

14.06.2025

67

68.

Сложность алгоритмов с логарифмическими оценками O(log n) возрастаетзначительно медленнее, чем у любого алгоритма класса P, следовательно,

такие алгоритмы обладают очень низкими требованиями к ресурсам и

имеют очень хорошие вычислительные свойства.

Сложность алгоритмов с оценками O(n!) и O(nn) увеличивается

значительно быстрее, чем даже у алгоритмов класса EXP. Поэтому,

алгоритмы с такими оценками на практике почти не применимы, они имеют

в основном теоретический интерес.

Замечания к использованию асимптотических оценок

Пользуясь легко определяемыми асимптотическими оценками для

сравнения алгоритмов с точки зрения их эффективности, необходимо

проявлять осторожность и всегда помнить о том, что эти оценки

справедливы только для больших значений характерных размеров входов.

Если алгоритмы планируется сравнивать и для малых размеров входов,

то для определения более эффективного алгоритма необходимо

учитывать ещё и существование мультипликативной константы c, на

которую при формировании неравенства T(n)<cg(n) умножается

мажорирующая функция g(n)

14.06.2025

68

69.

Если например, сравнивать два алгоритма решения одной и той жезадачи, A1 с оценкой O(n2) и A2 с оценкой O(n3), то с точки зрения

асимптотической теории алгоритм A1 эффективнее алгоритма A2, так как

для любых констант c1 и c2 подбором N можно добиться выполнения

неравенства c1n2<c2n3 , например, достаточно взять очевидное решение

этого неравенства N>c1/c2.

С другой стороны, если, предположим c1=1000000, а с2=100, то с2n3<c1n2

вплоть до достаточно большого размера входа n=10000.

Пусть теперь алгоритм A2 имеет

оценку O(2n) с той

же самой

мультипликативной константой c2. Тогда с22n<c1n2 вплоть до n=22. То есть

алгоритм с экспоненциальной сложностью окажется для этих входов

эффективнее, чем алгоритм с квадратичной сложность!

Следовательно, общий вывод о большей эффективности алгоритма без

учёта требования больших значений размера входа оказался ошибочным.

Значение мультипликативной константы может оказаться настолько

большим, что при малых размерах входов её роль перевесит роль

мажорирующей функции.

14.06.2025

69

70.

Кроме игнорирования роли мультипликативной константы при оценкесложности достаточно часто ограничиваются только получением

временны́х оценок, забывая о том, что существуют ещё и объёмные

оценки. Известны примеры, когда эффективные с временно́й точки зрения

алгоритмы требуют таких больших объёмов оперативной памяти, что этот

фактор полностью уничтожает преимущество от выигрыша во времени,

поскольку для хранения данных приходится использовать очень

медленную внешнюю память.

Таким образом, важно помнить, о том, что вычислительная сложность

требует нахождения оценки не только для функции трудоёмкости, но и

функции объёма памяти

Если создаваемая программа будет использоваться для единичных

расчетов, то стоимость и время написания и отладки программы окажется

преобладающим фактором. В этом случае более медленный, но более

простой в реализации алгоритм может оказаться в целом эффективнее,

чем более быстрый, но требующий огромных вложений в его создание.

И, наконец, имеется особый класс численных алгоритмов, связанный с

научно-техническими

расчётами,

в

которых

кроме

временно́й

эффективности необходимо учитывать достигаемую точность расчётов и

устойчивость алгоритмов к различного рода погрешностям данных

14.06.2025

70

71.

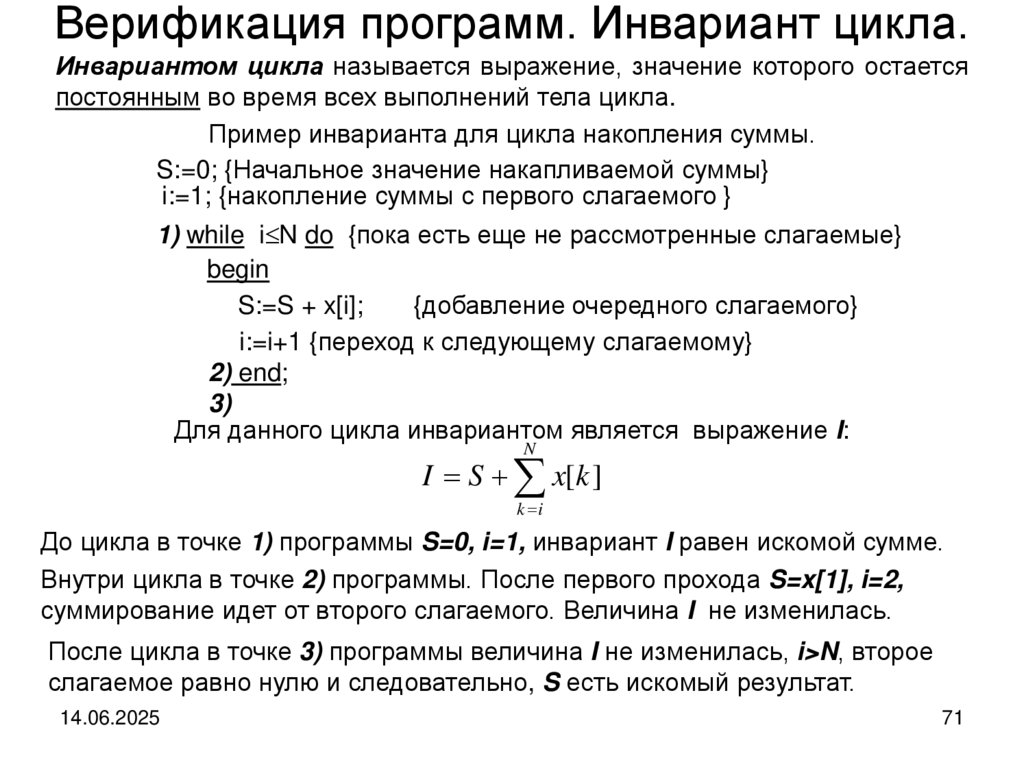

Верификация программ. Инвариант цикла.Инвариантом цикла называется выражение, значение которого остается

постоянным во время всех выполнений тела цикла.

Пример инварианта для цикла накопления суммы.

S:=0; {Начальное значение накапливаемой суммы}

i:=1; {накопление суммы с первого слагаемого }

1) while i N do {пока есть еще не рассмотренные слагаемые}

begin

S:=S + x[i];

{добавление очередного слагаемого}

i:=i+1 {переход к следующему слагаемому}

2) end;

3)

Для данного цикла инвариантом является выражение I:

N

I S x[k ]

k i

До цикла в точке 1) программы S=0, i=1, инвариант I равен искомой сумме.

Внутри цикла в точке 2) программы. После первого прохода S=x[1], i=2,

суммирование идет от второго слагаемого. Величина I не изменилась.

После цикла в точке 3) программы величина I не изменилась, i>N, второе

слагаемое равно нулю и следовательно, S есть искомый результат.

14.06.2025

71

72.

Для одного и того же цикла можно построить несколько инвариантов.Желательно подобрать такой инвариант, который связан с конечной целью

выполнения цикла.

Если такой инвариант существует и, кроме того, показано, что цикл

выполняется конечное число раз, то можно утверждать, что алгоритм

правильный и результаты его выполнения являются верными искомыми

результатами. Такие рассуждения называются верификацией алгоритма

В стандартных операторах цикла while B do S требование конечности

означает, что после конечного количества проходов по циклу условие B

должно стать ложным. Для доказательства оканчиваемости с циклом обычно

связывается некоторая ограниченная целочисленная убывающая функции

или последовательность, элементы которой зависят от переменных

программы, и показывается, 1) что ее начальное значение или начальный

элемент положительны и при этом B=true; 2) при каждом выполнении цикла

значение функции уменьшается (происходит переход к следующему элементу

последовательности); 3) при достижении конечного значения (элемента

последовательности) (обычно 0 или -1) условие В=false

В нашем случае, в качестве такой последовательности можно взять bi=N-i+1

Имеем: 1) b1=N>0; i N = true; 2) при увеличении i bi уменьшается; 3) при

i=N+1, bi=0 и i N = false.

14.06.2025

72

73.

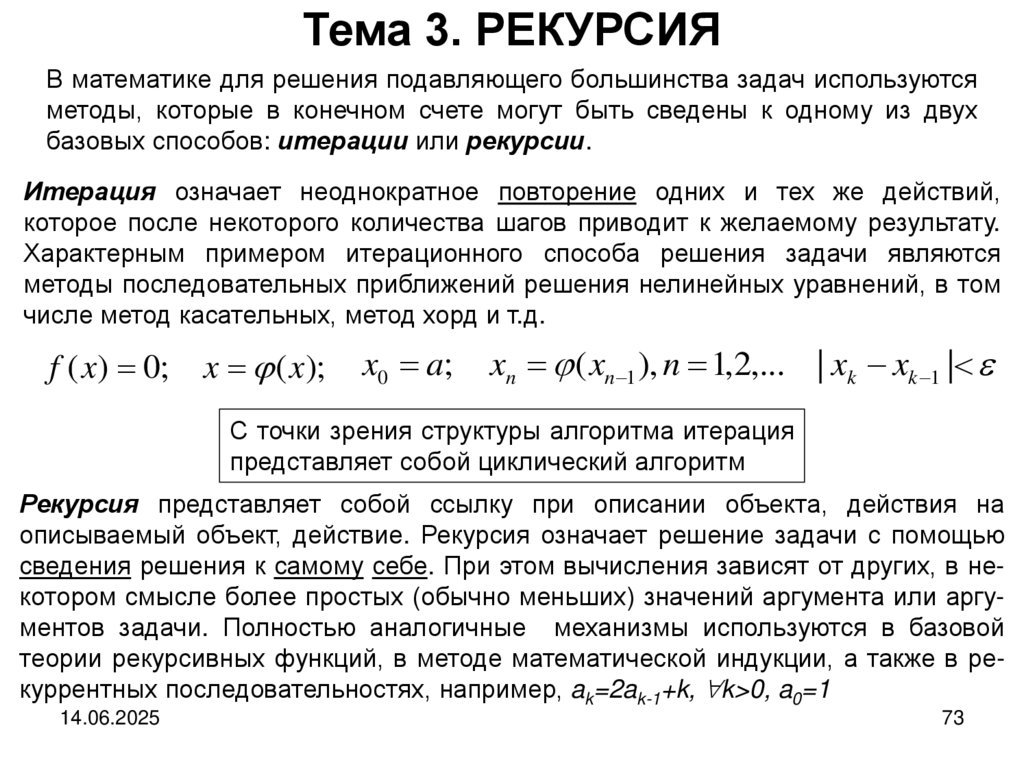

Тема 3. РЕКУРСИЯВ математике для решения подавляющего большинства задач используются

методы, которые в конечном счете могут быть сведены к одному из двух

базовых способов: итерации или рекурсии.

Итерация означает неоднократное повторение одних и тех же действий,

которое после некоторого количества шагов приводит к желаемому результату.

Характерным примером итерационного способа решения задачи являются

методы последовательных приближений решения нелинейных уравнений, в том

числе метод касательных, метод хорд и т.д.

f ( x ) 0;

x (x );

x0 a;

xn ( xn 1 ), n 1,2,... | xk xk 1 |

С точки зрения структуры алгоритма итерация

представляет собой циклический алгоритм

Рекурсия представляет собой ссылку при описании объекта, действия на

описываемый объект, действие. Рекурсия означает решение задачи с помощью

сведения решения к самому себе. При этом вычисления зависят от других, в некотором смысле более простых (обычно меньших) значений аргумента или аргументов задачи. Полностью аналогичные механизмы используются в базовой

теории рекурсивных функций, в методе математической индукции, а также в рекуррентных последовательностях, например, ak=2ak-1+k, k>0, a0=1

14.06.2025

73

74.

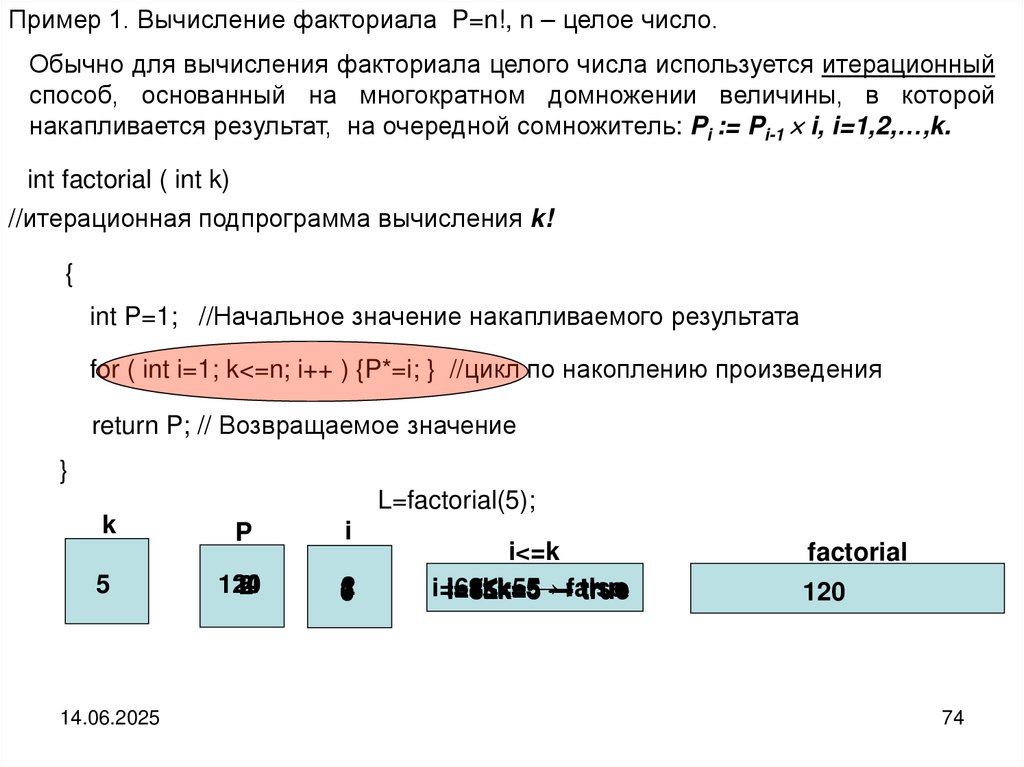

Пример 1. Вычисление факториала P=n!, n – целое число.Обычно для вычисления факториала целого числа используется итерационный

способ, основанный на многократном домножении величины, в которой

накапливается результат, на очередной сомножитель: Pi := Pi-1 i, i=1,2,…,k.

int factorial ( int k)

//итерационная подпрограмма вычисления k!

{

int P=1; //Начальное значение накапливаемого результата

for ( int i=1; k<=n; i++ ) {P*=i; } //цикл по накоплению произведения

return P; // Возвращаемое значение

}

L=factorial(5);

k

5

14.06.2025

P

i

24

120

16

2

2

1

4

5

3

6

i<=k

i=6≤k=5

i=1≤k=5

true

i=2≤k=5

i=4≤k=5

i=5≤k=5

i=3≤k=5→→false

factorial

120

74

75.

def ft(n):p=1

for i in range(2, n+1):

p*=i

return p

14.06.2025

75

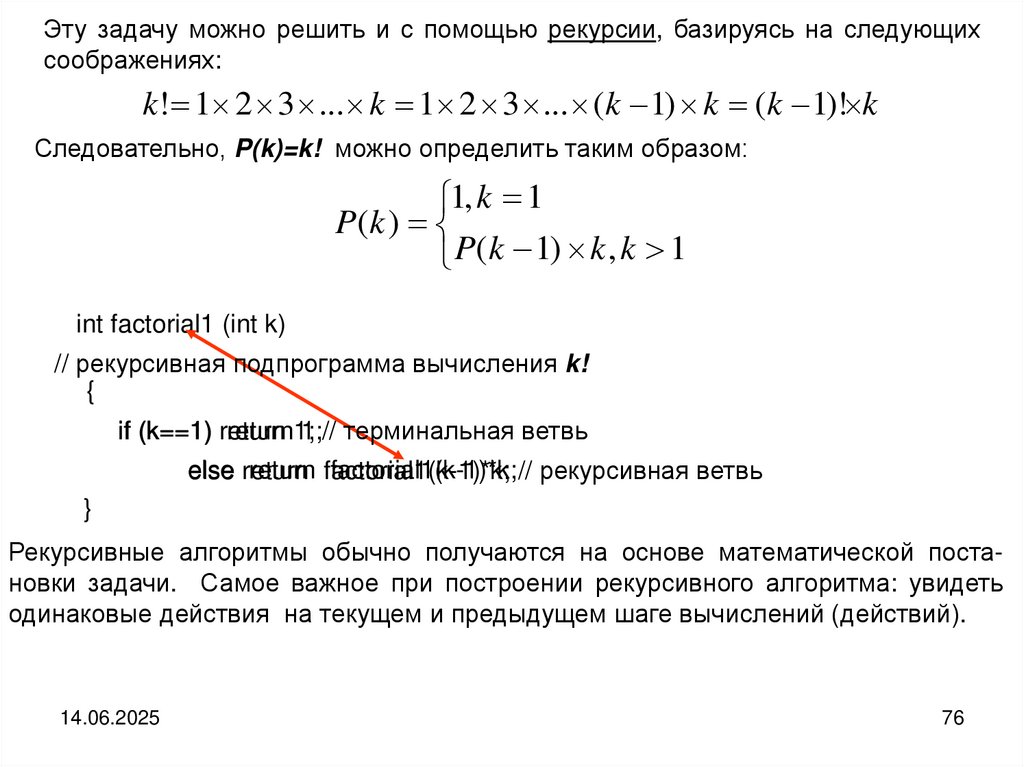

76.

Эту задачу можно решить и с помощью рекурсии, базируясь на следующихсоображениях:

k! 1 2 3 ... k 1 2 3 ... (k 1) k (k 1)! k

Следовательно, P(k)=k! можно определить таким образом:

1, k 1

P(k )

P(k 1) k , k 1

int factorial1 (int k)

// рекурсивная подпрограмма вычисления k!

{

return1;

1;// терминальная ветвь

if (k==1) return

else return

return factorial1(k-1)*k;

factorial1(k-1)*k; // рекурсивная ветвь

}

Рекурсивные алгоритмы обычно получаются на основе математической постановки задачи. Самое важное при построении рекурсивного алгоритма: увидеть

одинаковые действия на текущем и предыдущем шаге вычислений (действий).

14.06.2025

76

77.

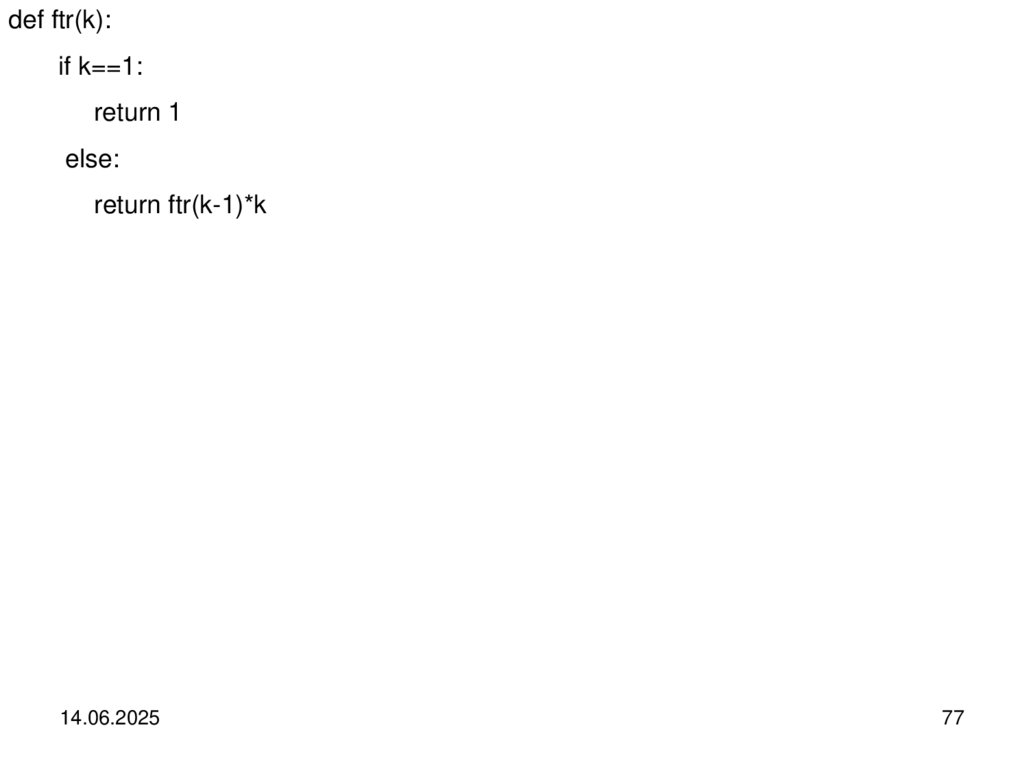

def ftr(k):if k==1:

return 1

else:

return ftr(k-1)*k

14.06.2025

77

78.

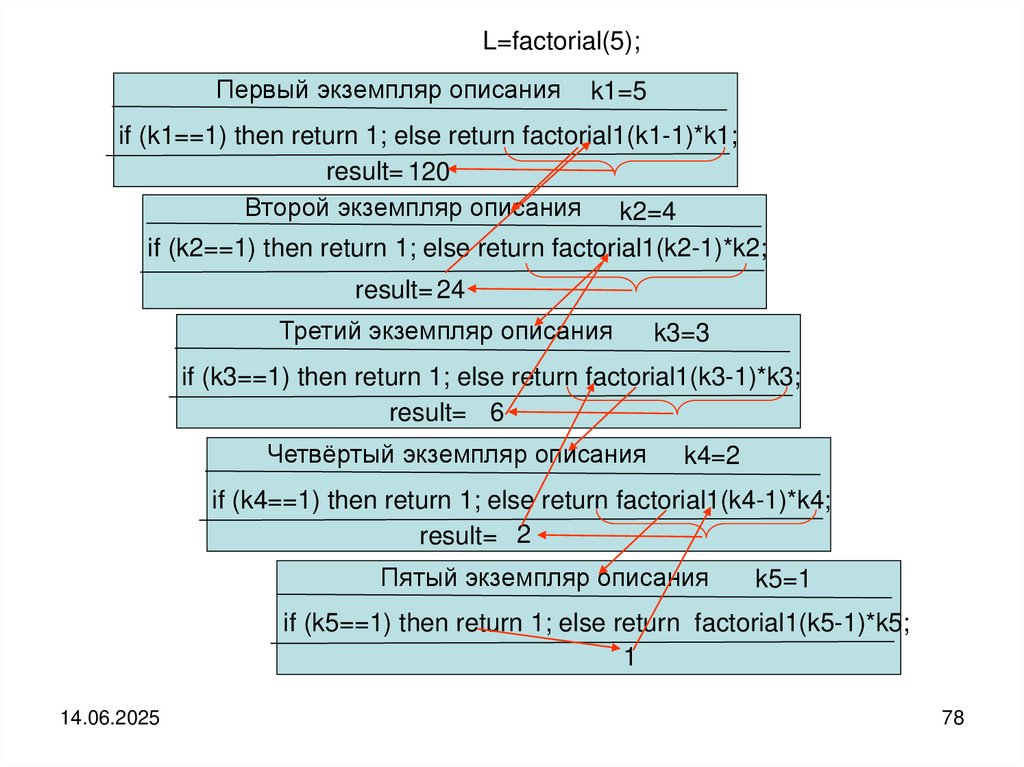

L=factorial(5);Первый экземпляр описания

k1=5

if (k1==1) then return 1; else return factorial1(k1-1)*k1;

result= 120

Второй экземпляр описания k2=4

if (k2==1) then return 1; else return factorial1(k2-1)*k2;

result= 24

Третий экземпляр описания

k3=3

if (k3==1) then return 1; else return factorial1(k3-1)*k3;

result= 6

Четвёртый экземпляр описания

k4=2

if (k4==1) then return 1; else return factorial1(k4-1)*k4;

result= 2

Пятый экземпляр описания

k5=1

if (k5==1) then return 1; else return factorial1(k5-1)*k5;

1

14.06.2025

78

79.

Исполнитель рекурсивного алгоритма сводит неизвестное к другому неизвестному,накапливая информацию (прямой ход) и откладывая фактические вычисления до

момента, когда выполнится условие, позволяющие напрямую вычислить искомое

значение. Затем выполняется обратный ход рекурсии.

Основные достоинства рекурсии:

простота математической формулировки;

простота алгоритма и его реализации

Основные недостатки рекурсии:

дополнительные расходы оперативной памяти;

дополнительные временные расходы;

возможен переход сложности в класс EXP.

14.06.2025

79

80.

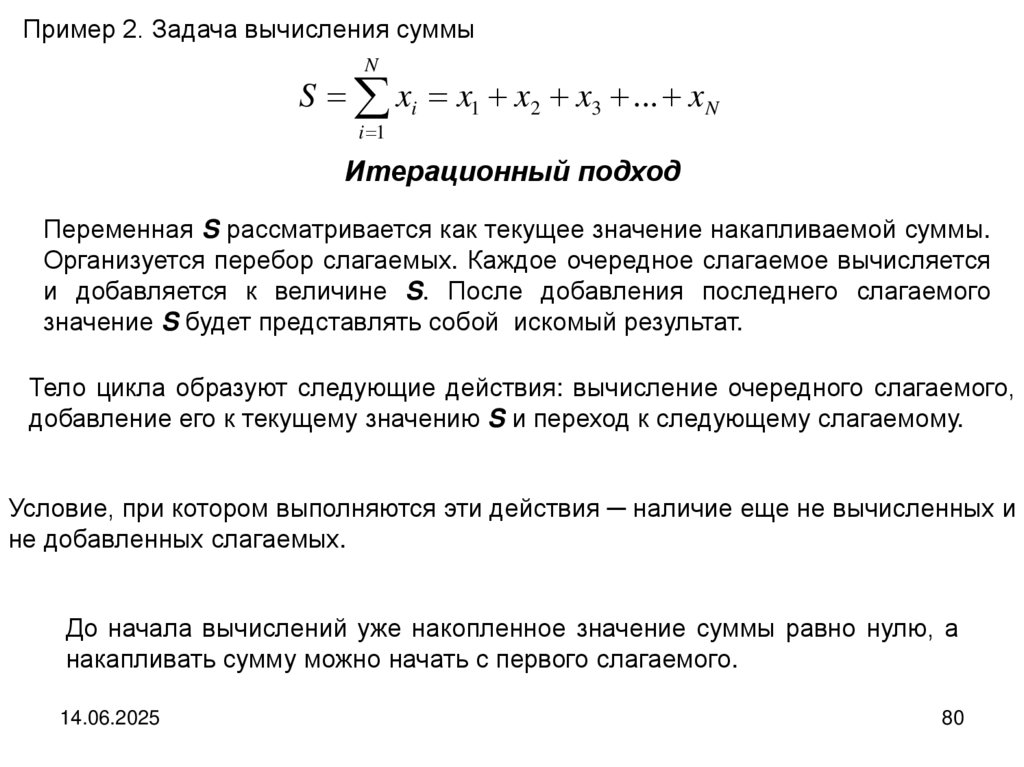

Пример 2. Задача вычисления суммыN

S xi x1 x2 x3 ... x N

i 1

Итерационный подход

Переменная S рассматривается как текущее значение накапливаемой суммы.

Организуется перебор слагаемых. Каждое очередное слагаемое вычисляется

и добавляется к величине S. После добавления последнего слагаемого

значение S будет представлять собой искомый результат.

Тело цикла образуют следующие действия: вычисление очередного слагаемого,

добавление его к текущему значению S и переход к следующему слагаемому.

Условие, при котором выполняются эти действия ─ наличие еще не вычисленных и

не добавленных слагаемых.

До начала вычислений уже накопленное значение суммы равно нулю, а

накапливать сумму можно начать с первого слагаемого.

14.06.2025

80

81.

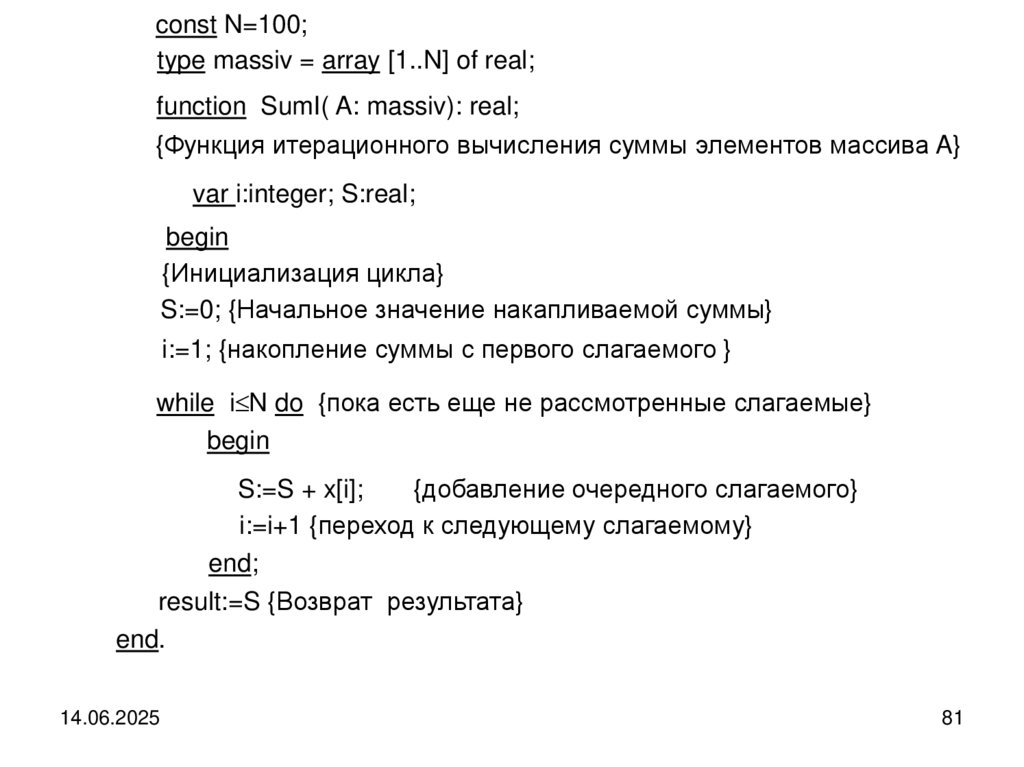

const N=100;type massiv = array [1..N] of real;

function SumI( A: massiv): real;

{Функция итерационного вычисления суммы элементов массива A}

var i:integer; S:real;

begin

{Инициализация цикла}

S:=0; {Начальное значение накапливаемой суммы}

i:=1; {накопление суммы с первого слагаемого }

while i N do {пока есть еще не рассмотренные слагаемые}

begin

S:=S + x[i];

{добавление очередного слагаемого}

i:=i+1 {переход к следующему слагаемому}

end;

result:=S {Возврат результата}

end.

14.06.2025

81

82.

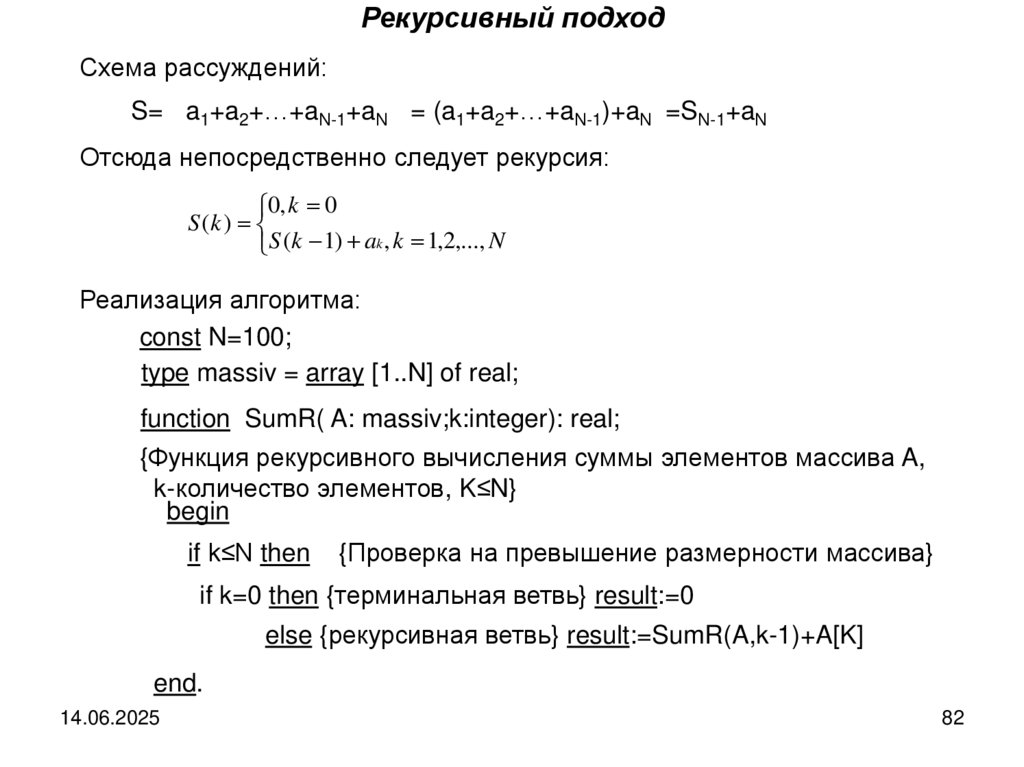

Рекурсивный подходСхема рассуждений:

S= a1+a2+…+aN-1+aN = (a1+a2+…+aN-1)+aN =SN-1+aN

Отсюда непосредственно следует рекурсия:

0, k 0

S (k )

S (k 1) ak , k 1,2,..., N

Реализация алгоритма:

const N=100;

type massiv = array [1..N] of real;

function SumR( A: massiv;k:integer): real;

{Функция рекурсивного вычисления суммы элементов массива A,

k-количество элементов, K≤N}

begin

if k≤N then

{Проверка на превышение размерности массива}

if k=0 then {терминальная ветвь} result:=0

else {рекурсивная ветвь} result:=SumR(A,k-1)+A[K]

end.

14.06.2025

82

83.

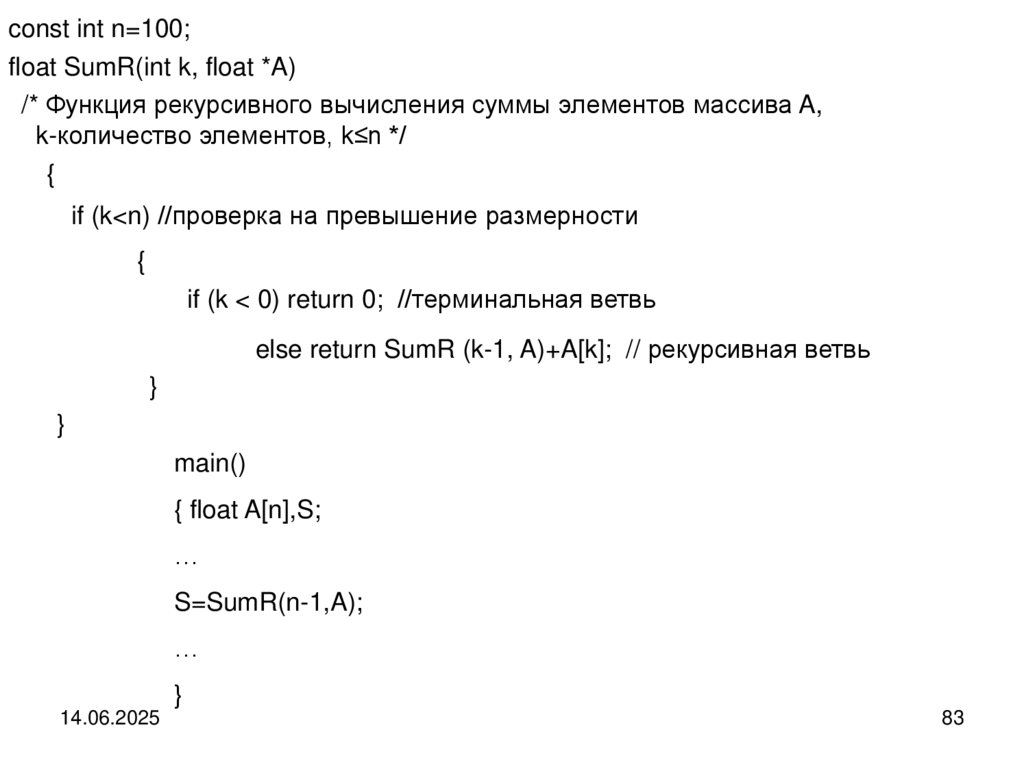

const int n=100;float SumR(int k, float *A)

/* Функция рекурсивного вычисления суммы элементов массива A,

k-количество элементов, k≤n */

{

if (k<n) //проверка на превышение размерности

{

if (k < 0) return 0; //терминальная ветвь

else return SumR (k-1, A)+A[k]; // рекурсивная ветвь

}

}

main()

{ float A[n],S;

…

S=SumR(n-1,A);

…

}

14.06.2025

83

84.

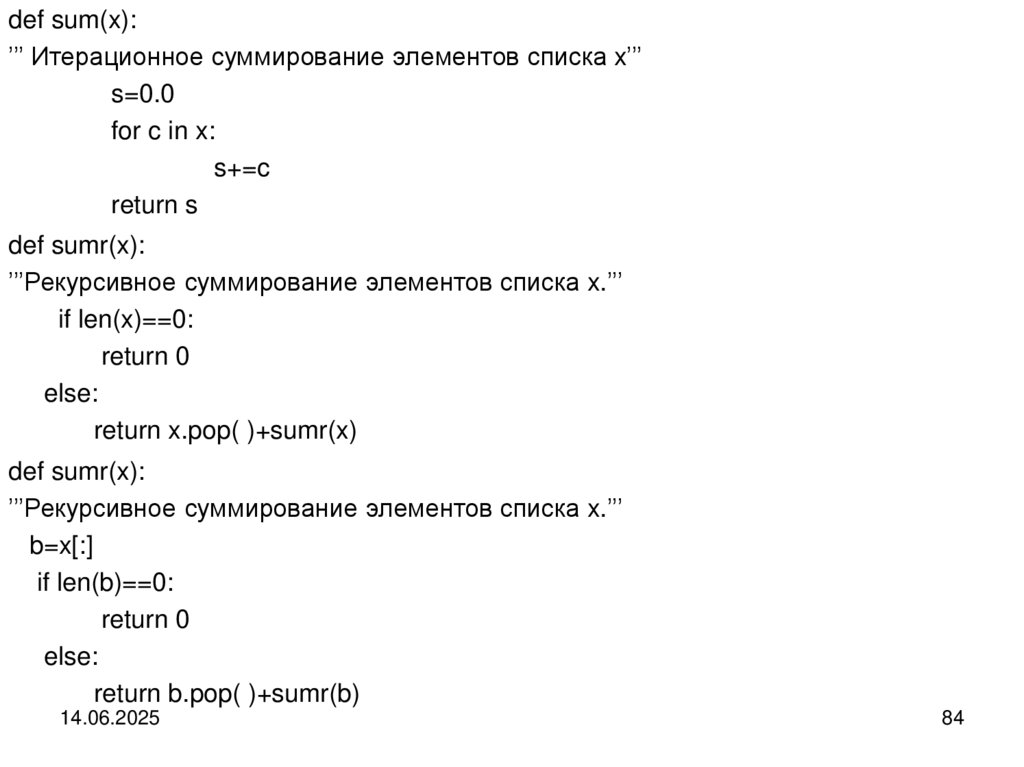

def sum(x):’’’ Итерационное суммирование элементов списка x’’’

s=0.0

for c in x:

s+=c

return s

def sumr(x):

’’’Рекурсивное суммирование элементов списка x.’’’

if len(x)==0:

return 0

else:

return x.pop( )+sumr(x)

def sumr(x):

’’’Рекурсивное суммирование элементов списка x.’’’

b=x[:]

if len(b)==0:

return 0

else:

return b.pop( )+sumr(b)

14.06.2025

84

85.

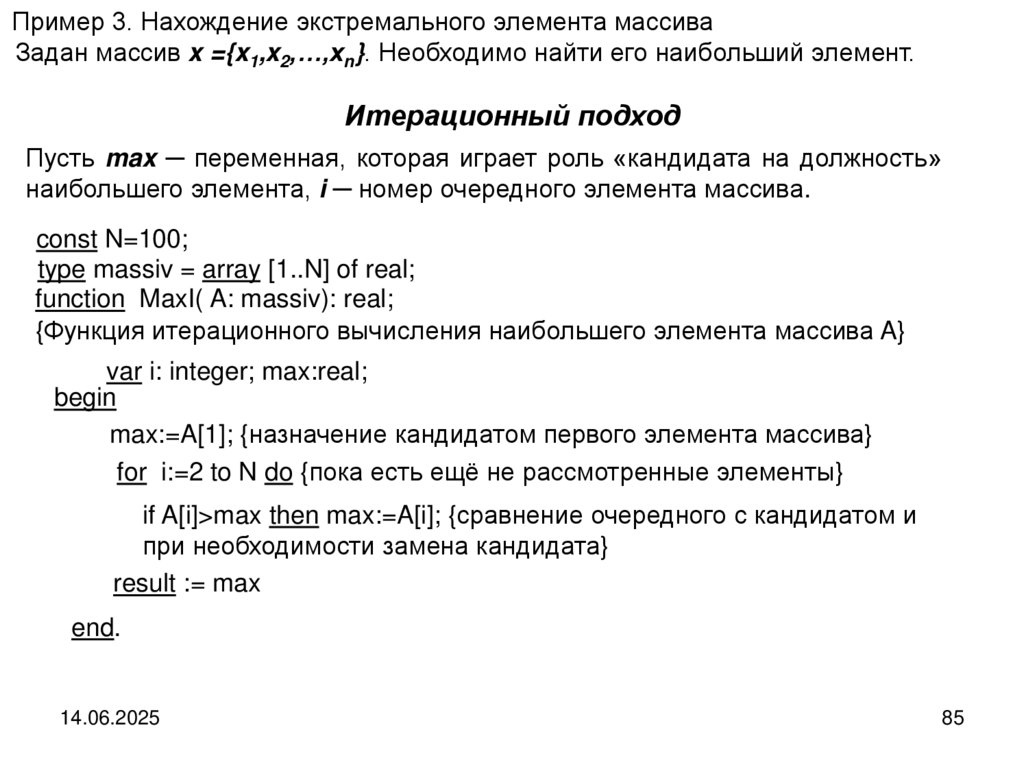

Пример 3. Нахождение экстремального элемента массиваЗадан массив x ={x1,x2,…,xn}. Необходимо найти его наибольший элемент.

Итерационный подход

Пусть max ─ переменная, которая играет роль «кандидата на должность»

наибольшего элемента, i ─ номер очередного элемента массива.

const N=100;

type massiv = array [1..N] of real;

function MaxI( A: massiv): real;

{Функция итерационного вычисления наибольшего элемента массива A}

var i: integer; max:real;

begin

max:=A[1]; {назначение кандидатом первого элемента массива}

for i:=2 to N do {пока есть ещё не рассмотренные элементы}

if A[i]>max then max:=A[i]; {сравнение очередного с кандидатом и

при необходимости замена кандидата}

result := max

end.

14.06.2025

85

86.

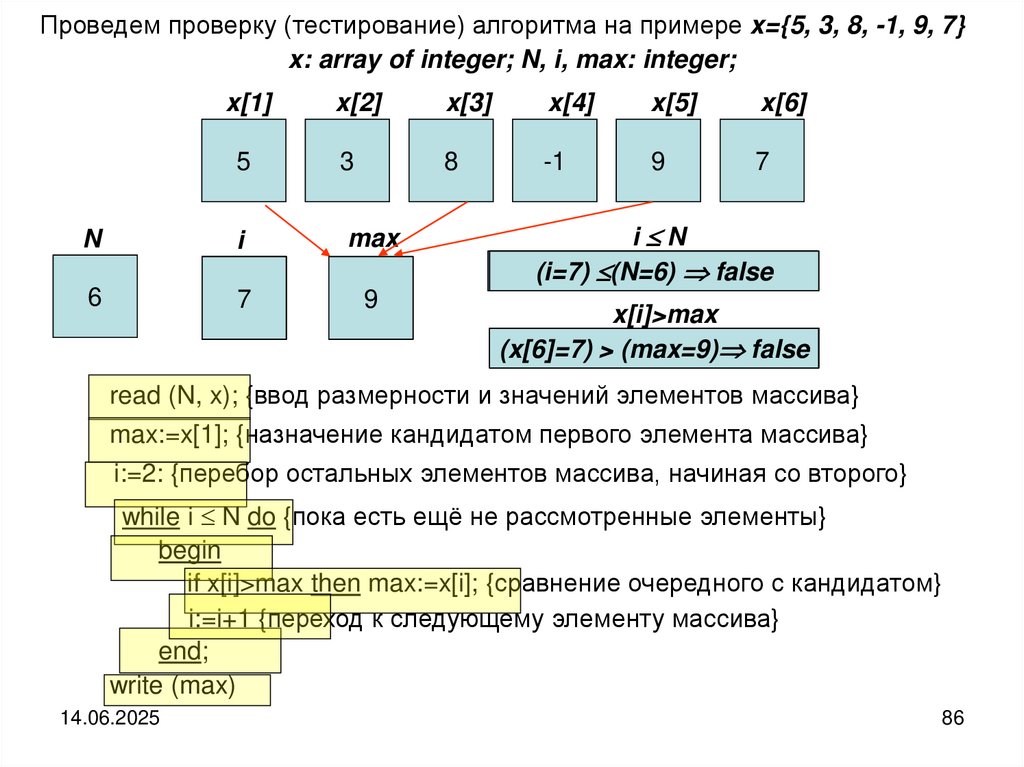

Проведем проверку (тестирование) алгоритма на примере x={5, 3, 8, -1, 9, 7}x: array of integer; N, i, max: integer;

x[1]

x[2]

x[3]

x[4]

x[5]

x[6]

5

3

8

-1

9

7

N

i

max

6

2

3

4

5

6

7

5

8

9

i N

(i=7)

(i=2)

(i=3)

(i=4) (N=6)

(i=5)

(i=6)

(N=6)

false

true

x[i]>max

(x[4]=-1)

(x[2]=3)

(x[3]=8) >> (max=9)

(x[5]=9)

(max=5)

(max=8)

(max=5)

false

false

true

(x[6]=7)

read (N, x); {ввод размерности и значений элементов массива}

max:=x[1]; {назначение кандидатом первого элемента массива}

i:=2: {перебор остальных элементов массива, начиная со второго}

while i N do {пока есть ещё не рассмотренные элементы}

begin

if x[i]>max then max:=x[i]; {сравнение очередного с кандидатом}

i:=i+1 {переход к следующему элементу массива}

end;

write (max)

14.06.2025

86

87.

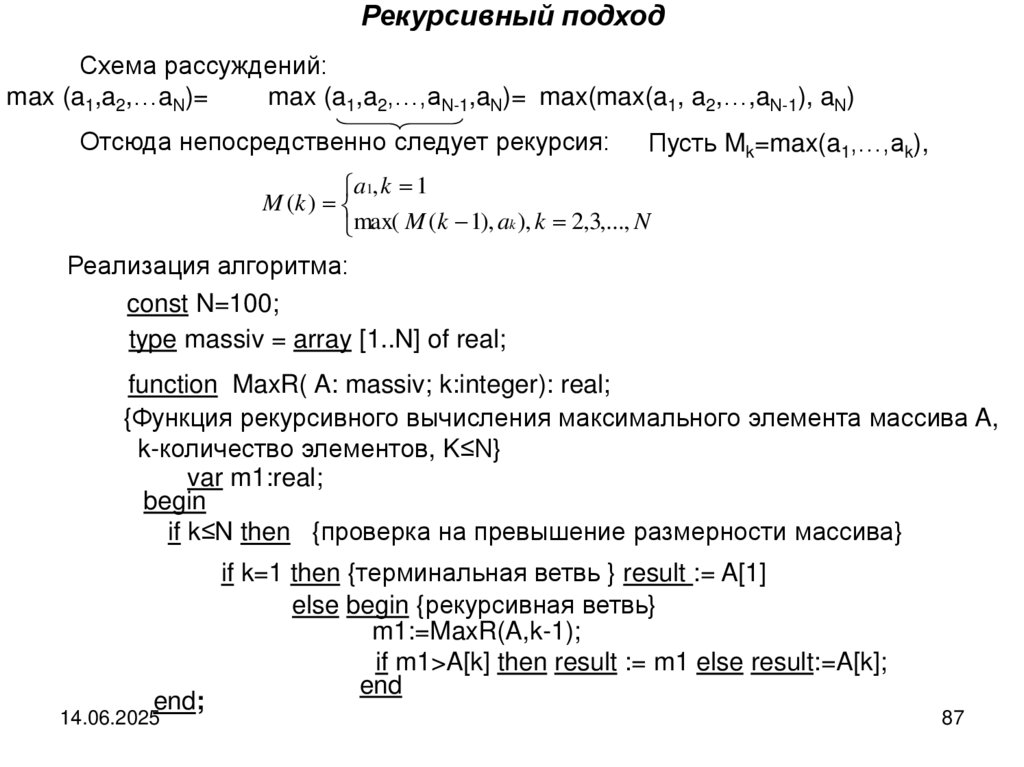

Рекурсивный подходСхема рассуждений:

max (a1,a2,…aN)=

max (a1,a2,…,aN-1,aN)= max(max(a1, a2,…,aN-1), aN)

Отсюда непосредственно следует рекурсия:

Пусть Mk=max(a1,…,ak),

a1, k 1

M (k )

max( M (k 1), ak ), k 2,3,..., N

Реализация алгоритма:

const N=100;

type massiv = array [1..N] of real;

function MaxR( A: massiv; k:integer): real;

{Функция рекурсивного вычисления максимального элемента массива A,

k-количество элементов, K≤N}

var m1:real;

begin

if k≤N then {проверка на превышение размерности массива}

end;

14.06.2025

if k=1 then {терминальная ветвь } result := A[1]

else begin {рекурсивная ветвь}

m1:=MaxR(A,k-1);

if m1>A[k] then result := m1 else result:=A[k];

end

87

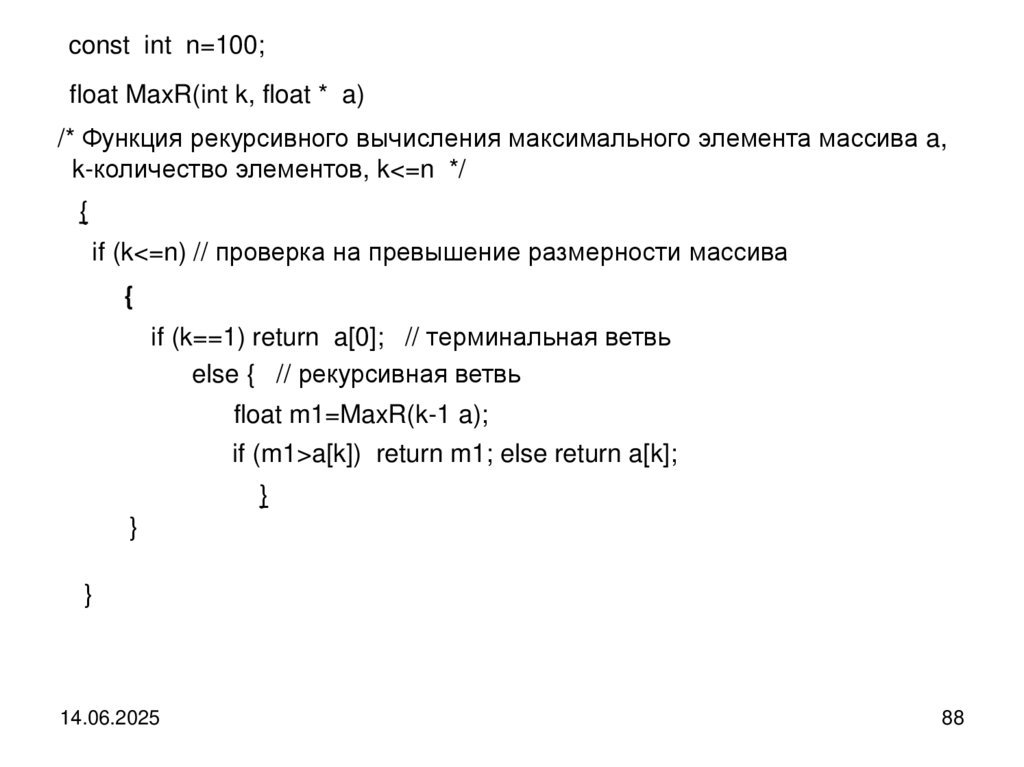

88.

const int n=100;float MaxR(int k, float * a)

/* Функция рекурсивного вычисления максимального элемента массива a,

k-количество элементов, k<=n */

{

if (k<=n) // проверка на превышение размерности массива

{

if (k==1) return a[0]; // терминальная ветвь

else { // рекурсивная ветвь

float m1=MaxR(k-1 a);

if (m1>a[k]) return m1; else return a[k];

}

}

}

14.06.2025

88

89.

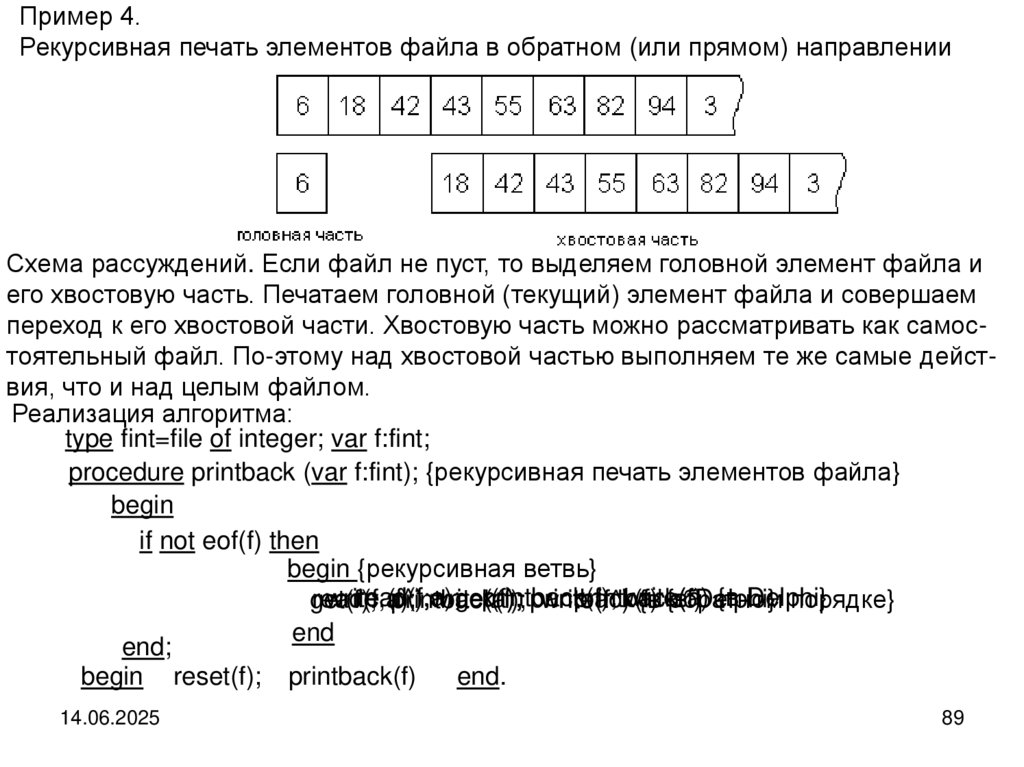

Пример 4.Рекурсивная печать элементов файла в обратном (или прямом) направлении

Схема рассуждений. Если файл не пуст, то выделяем головной элемент файла и

его хвостовую часть. Печатаем головной (текущий) элемент файла и совершаем

переход к его хвостовой части. Хвостовую часть можно рассматривать как самостоятельный файл. По-этому над хвостовой частью выполняем те же самые действия, что и над целым файлом.

Реализация алгоритма:

type fint=file of integer; var f:fint;

procedure printback (var f:fint); {рекурсивная печать элементов файла}

begin

if not eof(f) then

begin {рекурсивная ветвь}

read(f,a);

printback(f);

write(a)

{в Delphi}

write

(f^);

get(f);

printback(f)

read(f,a);

write(a);

printback(f)

Delphi}

get(f);

printback(f);

write(f^)

{в {в

обратном

порядке}

end

end;

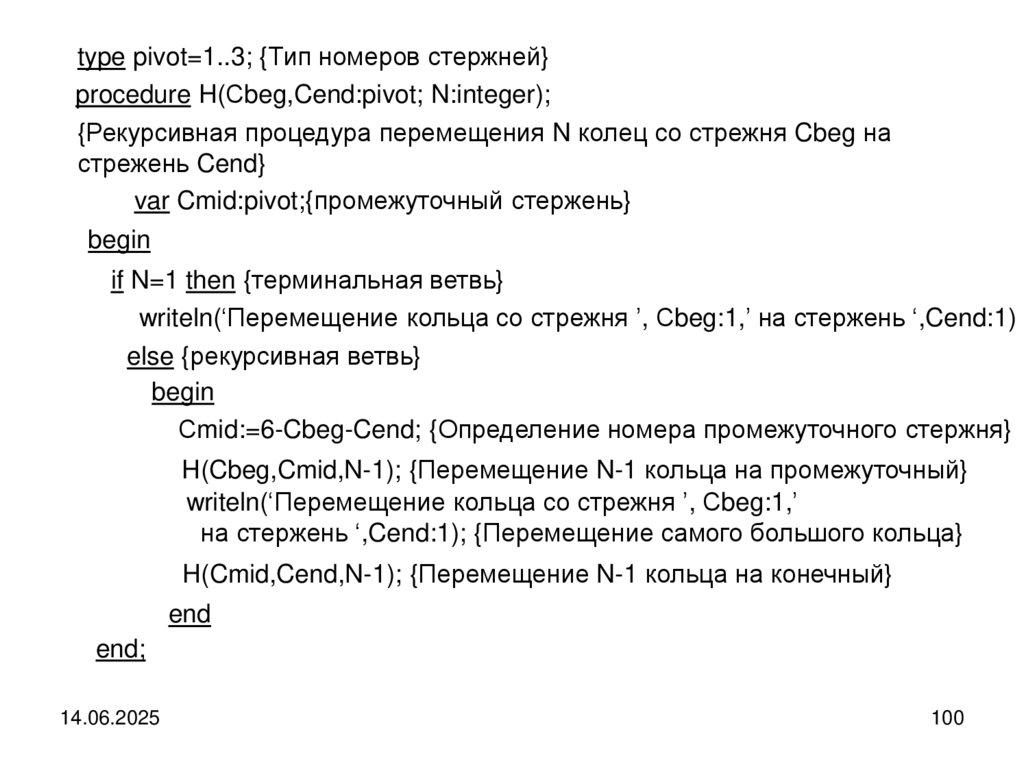

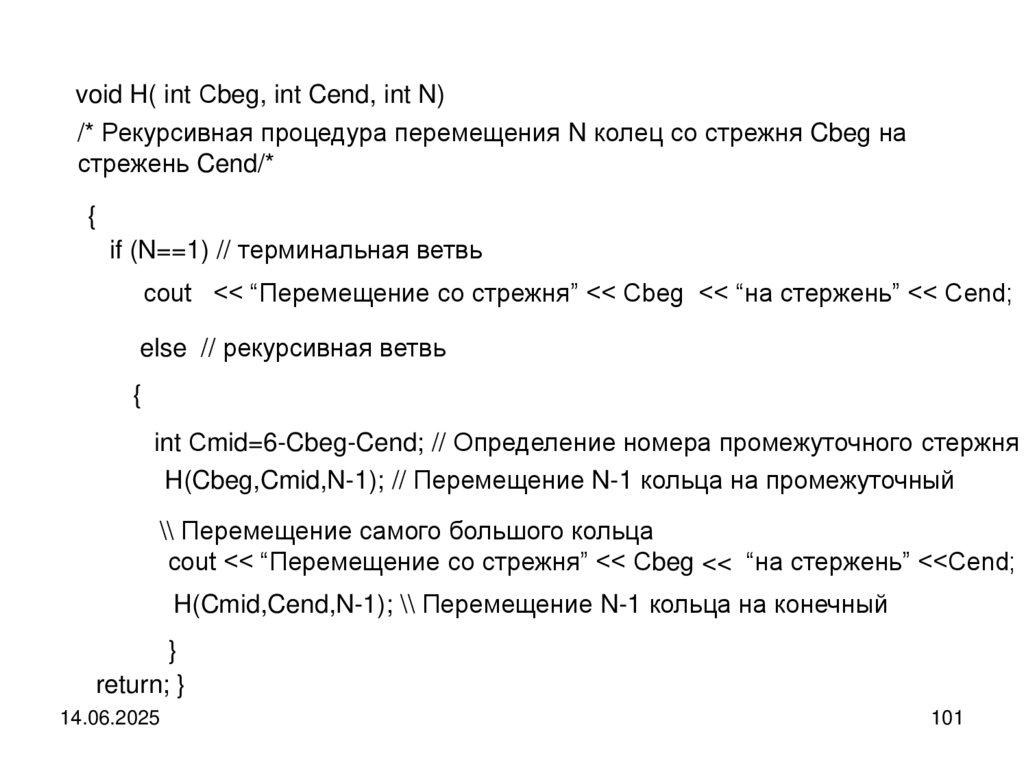

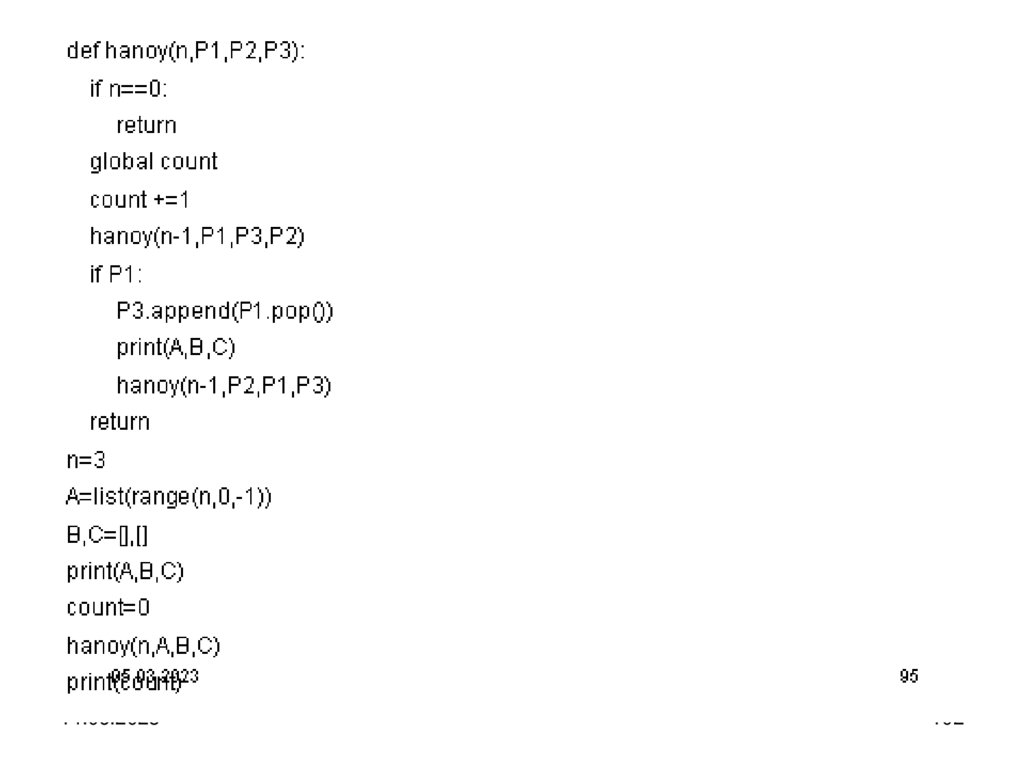

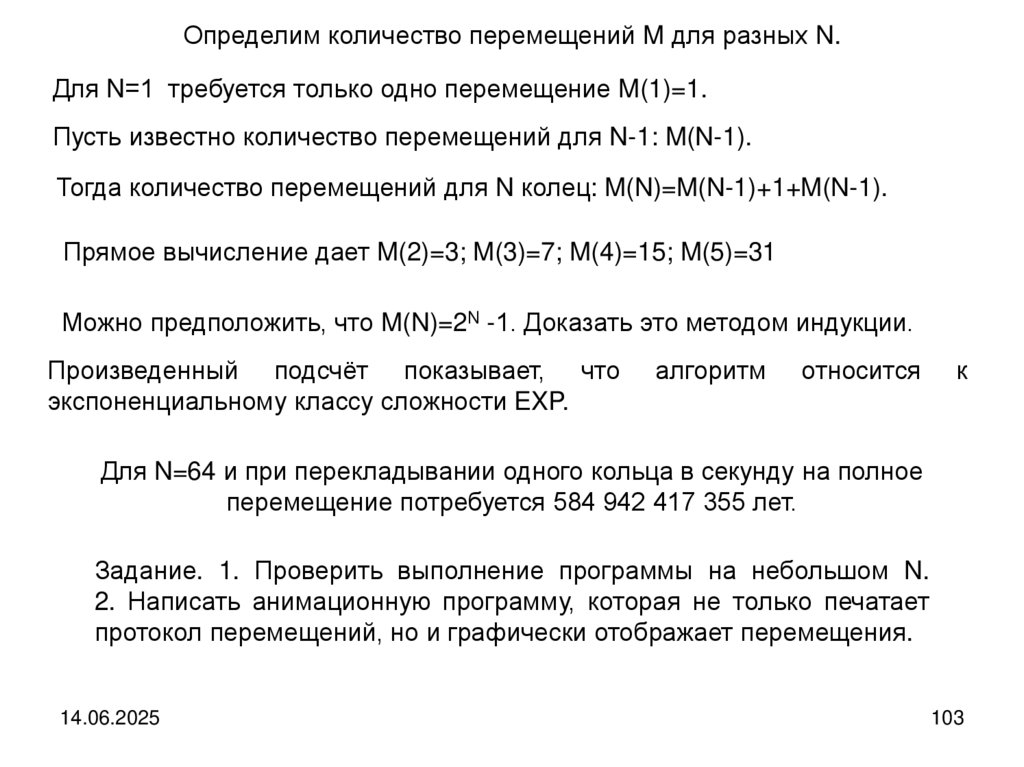

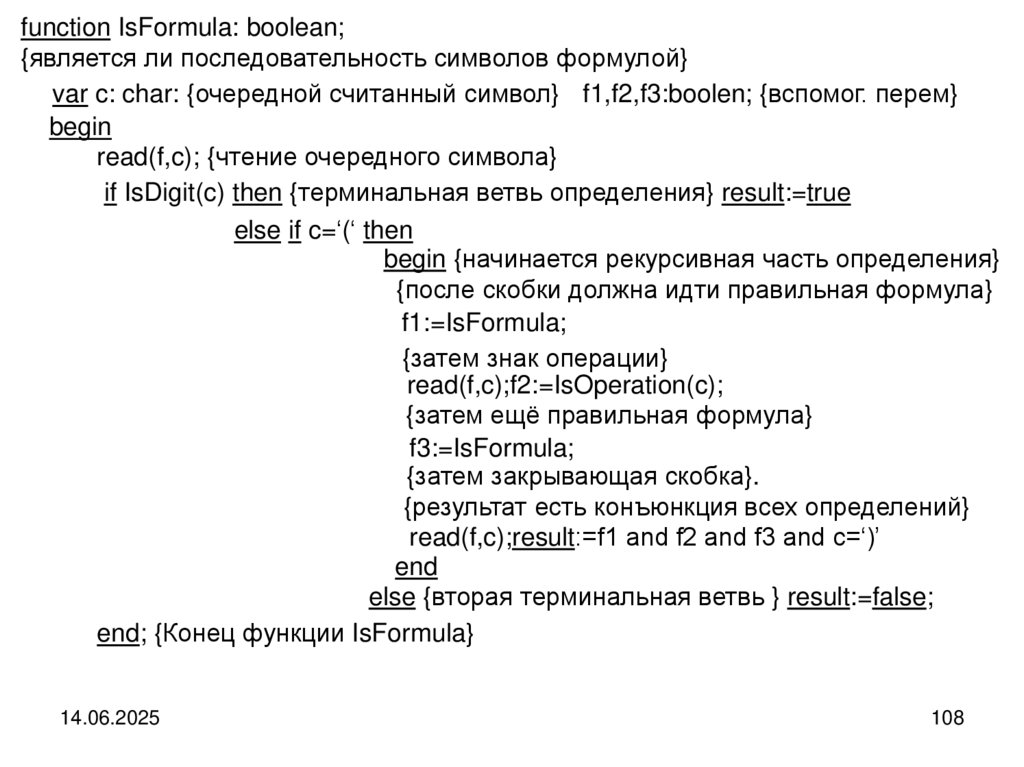

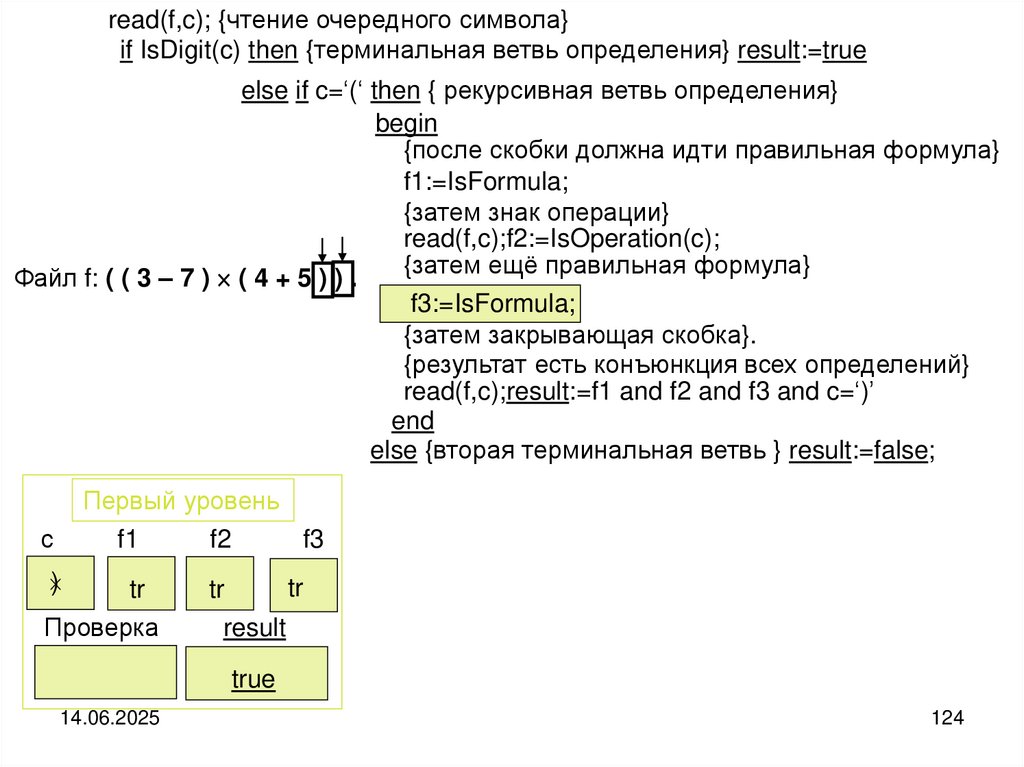

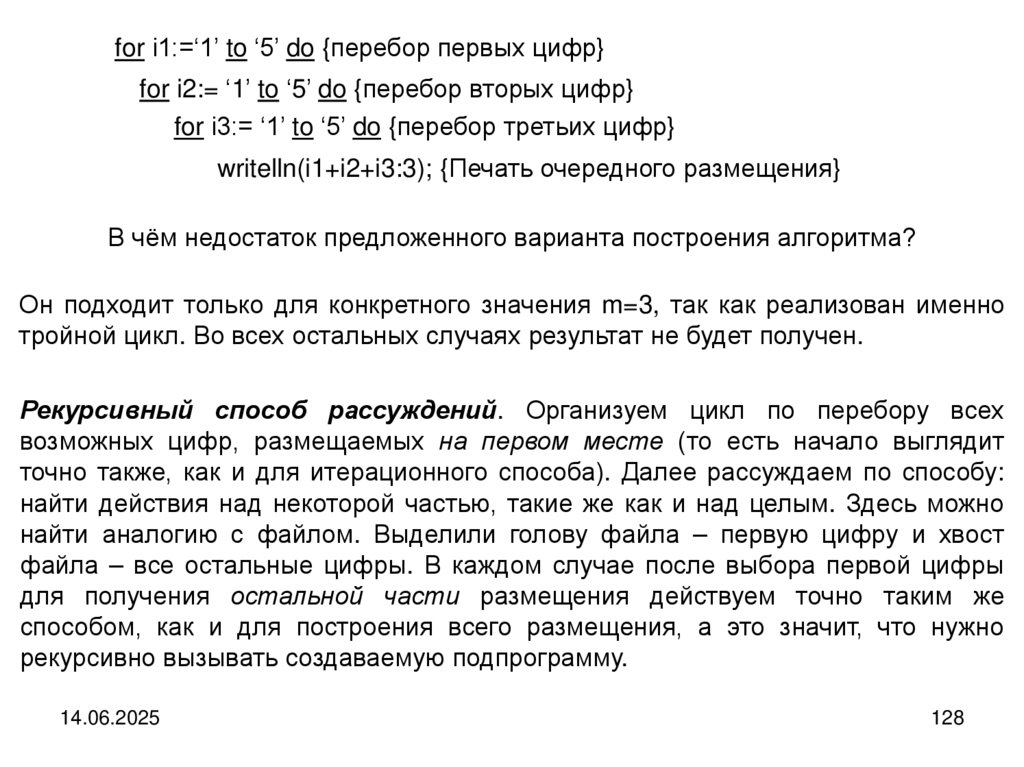

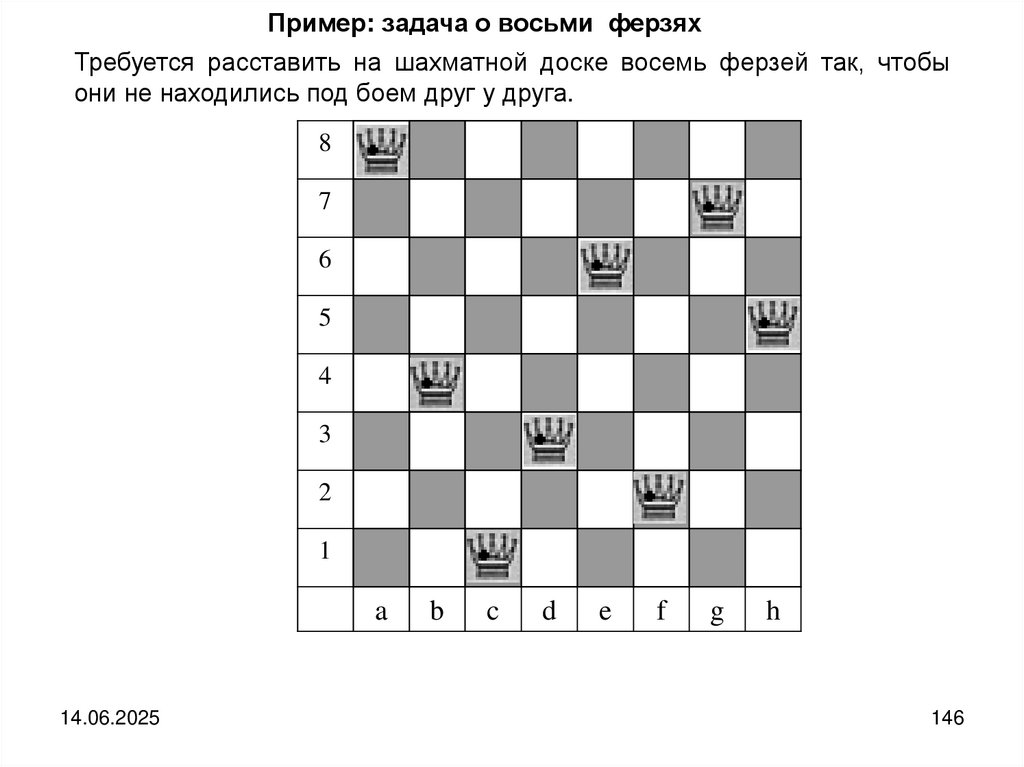

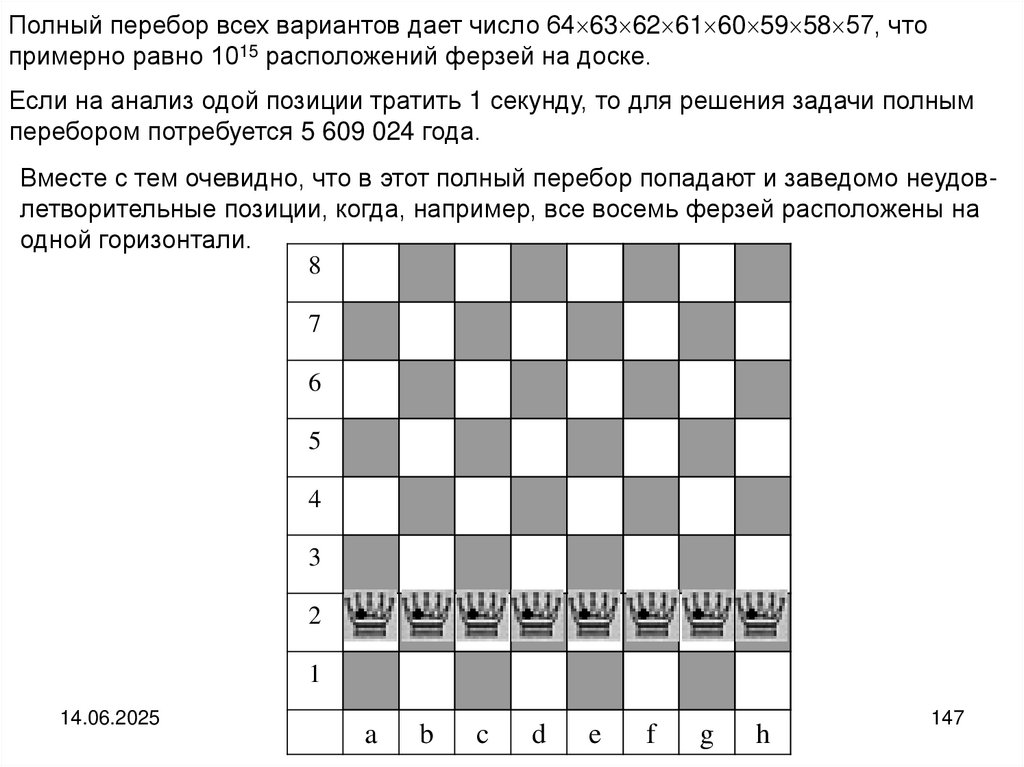

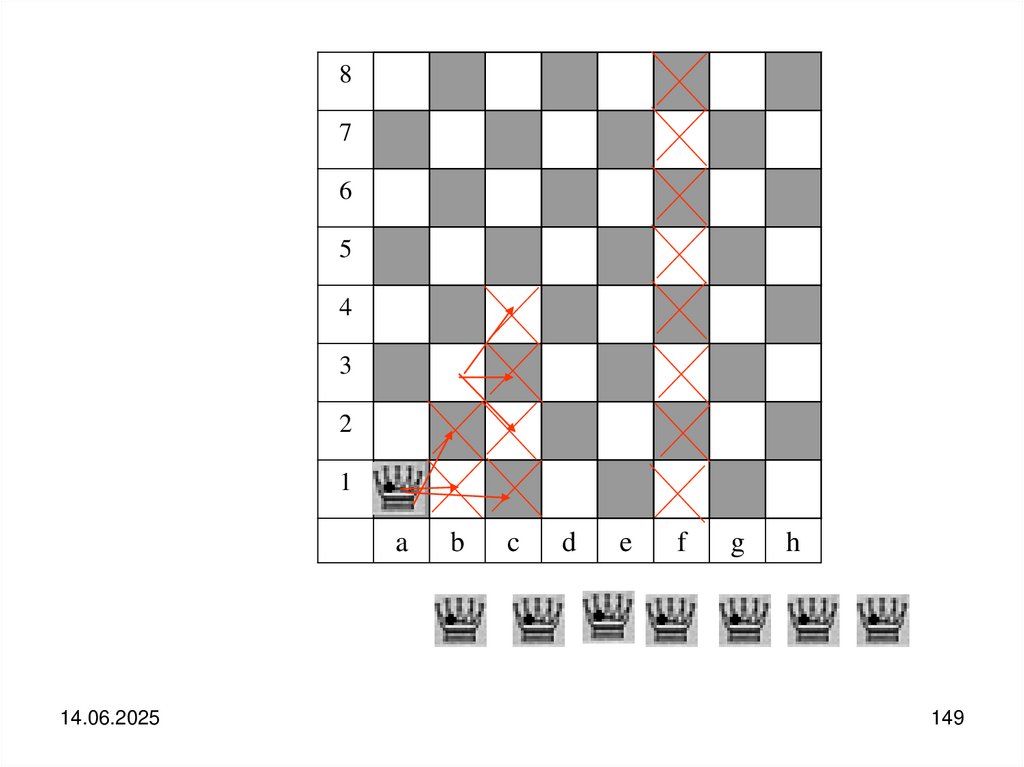

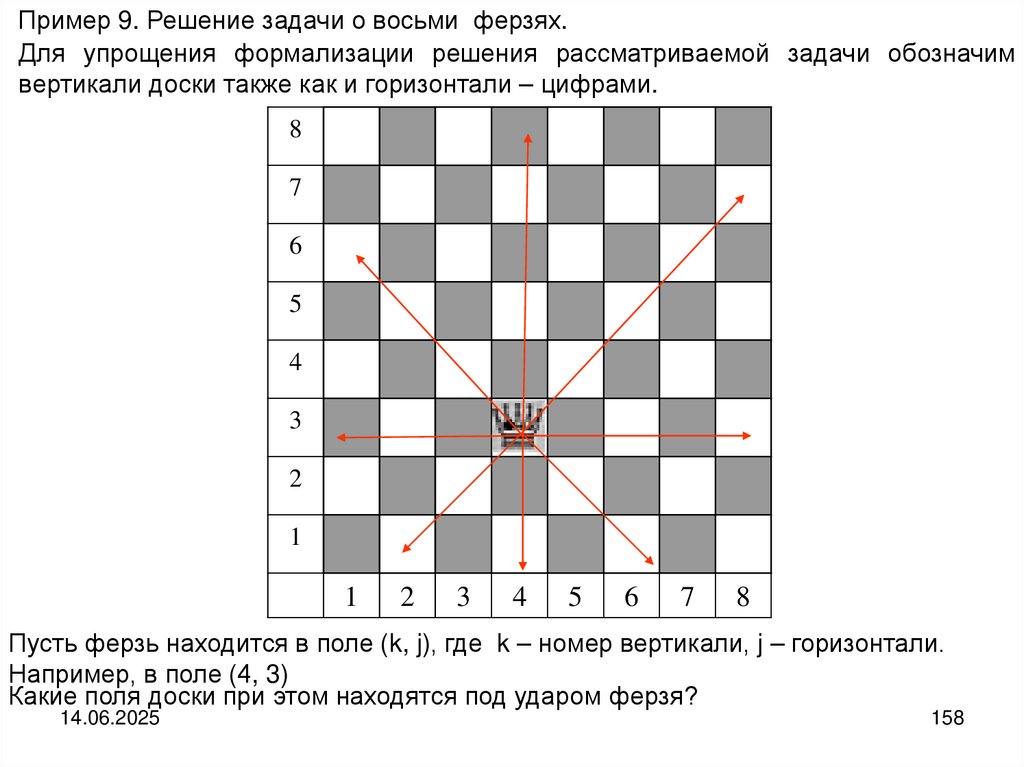

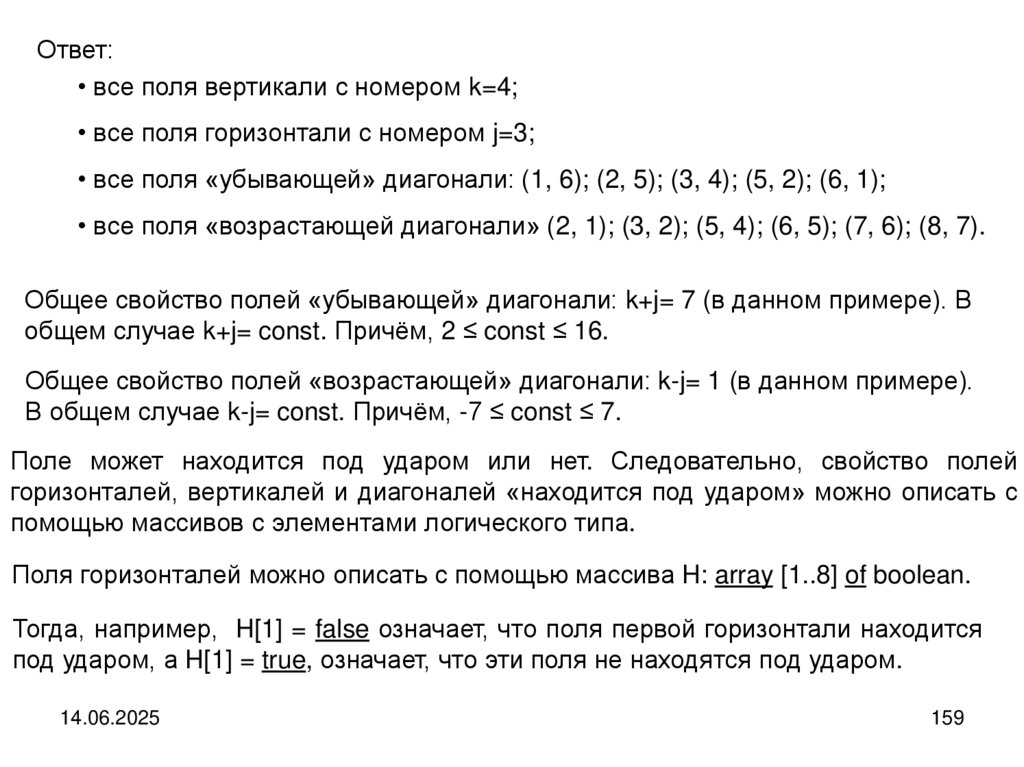

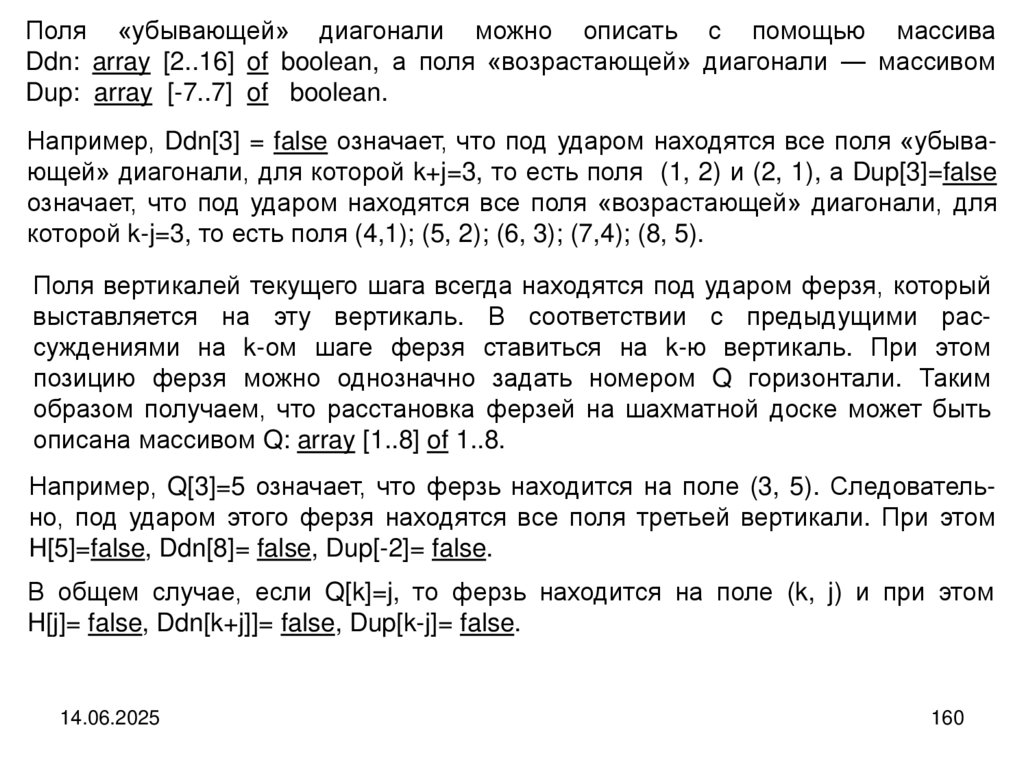

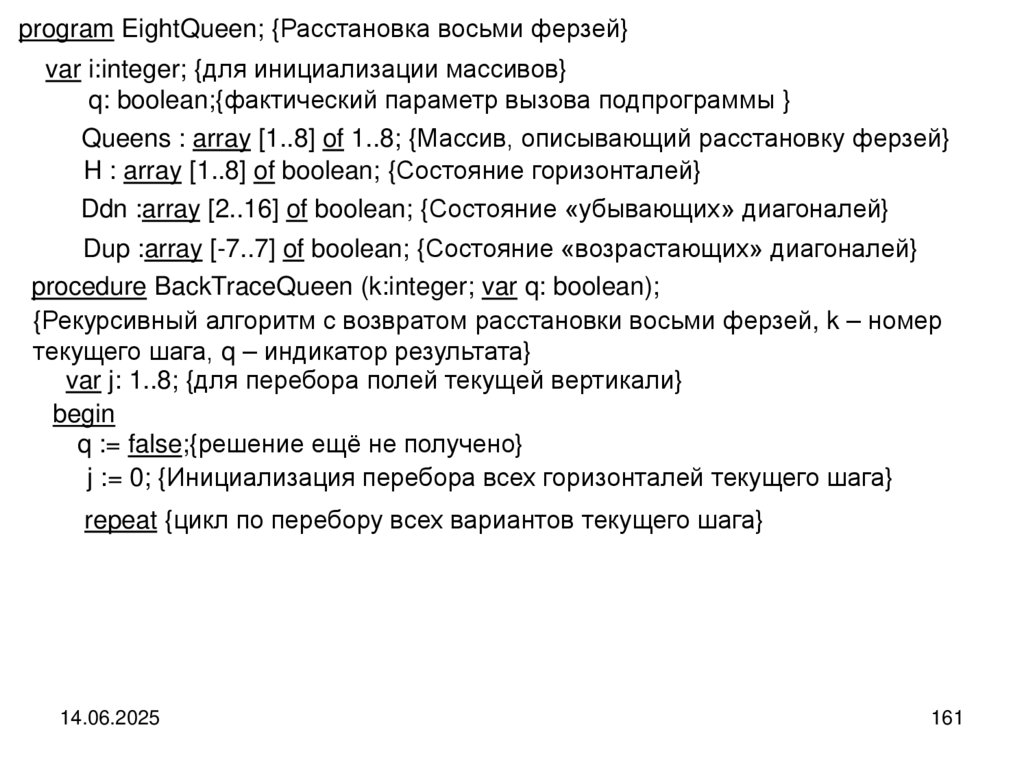

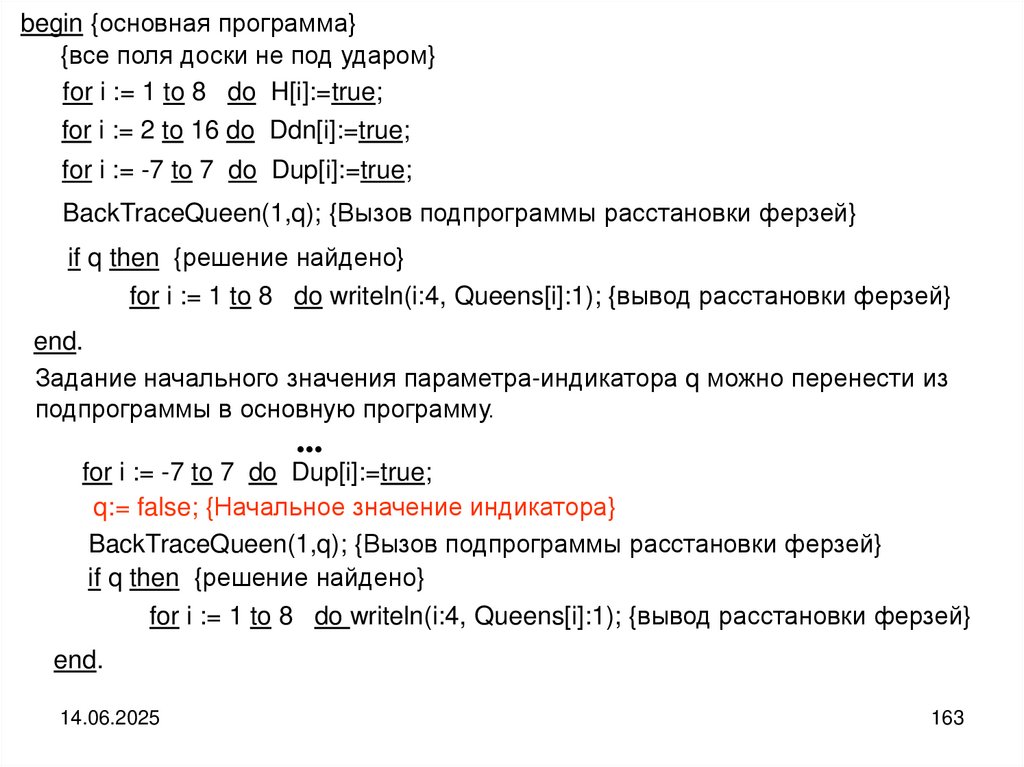

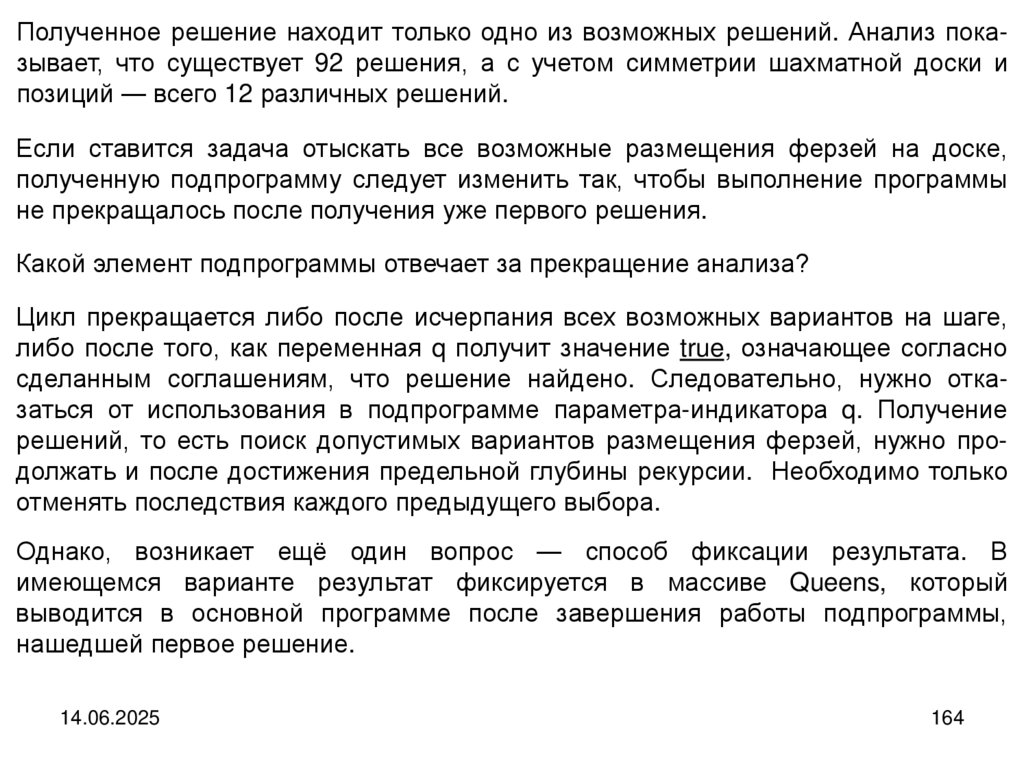

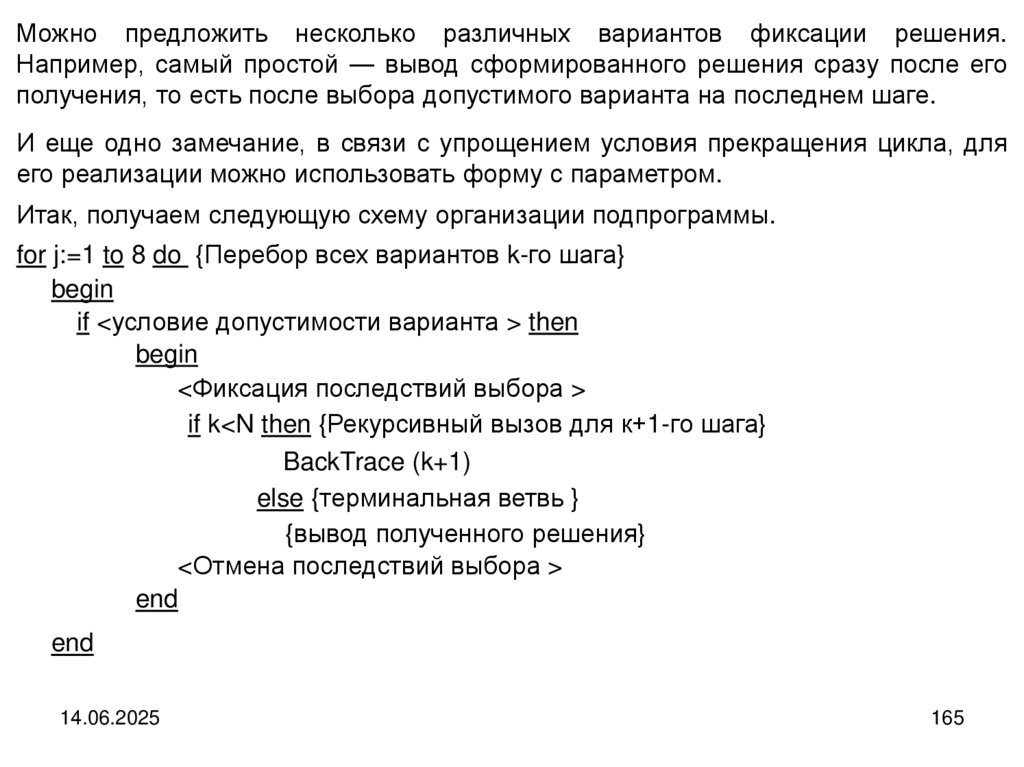

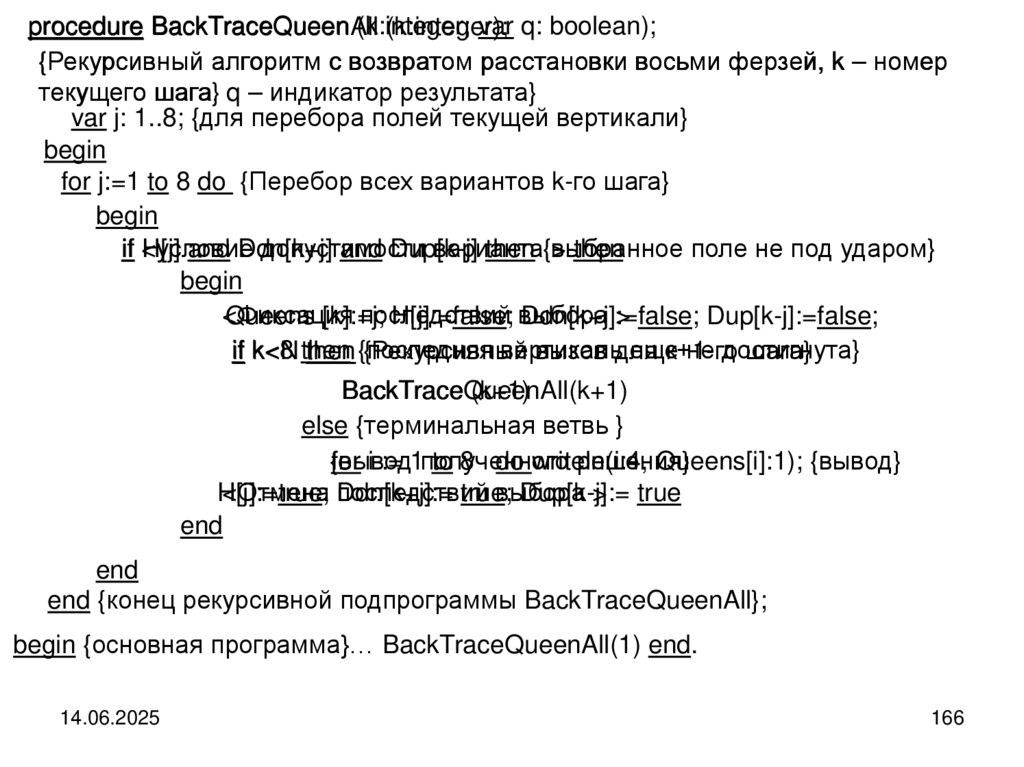

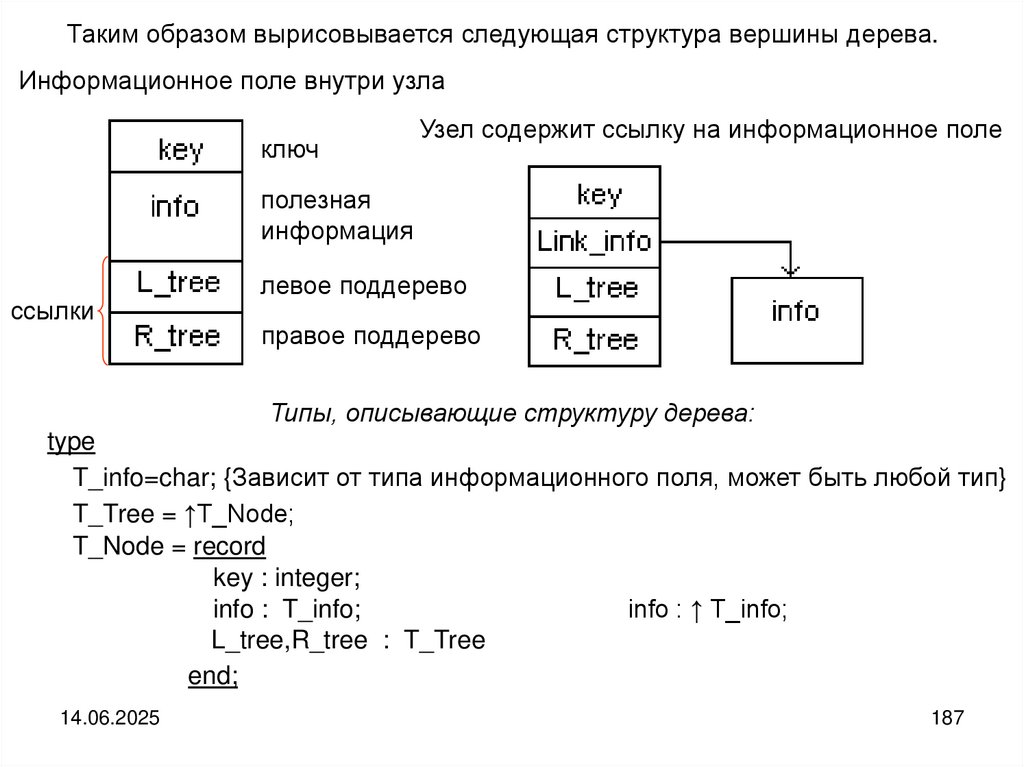

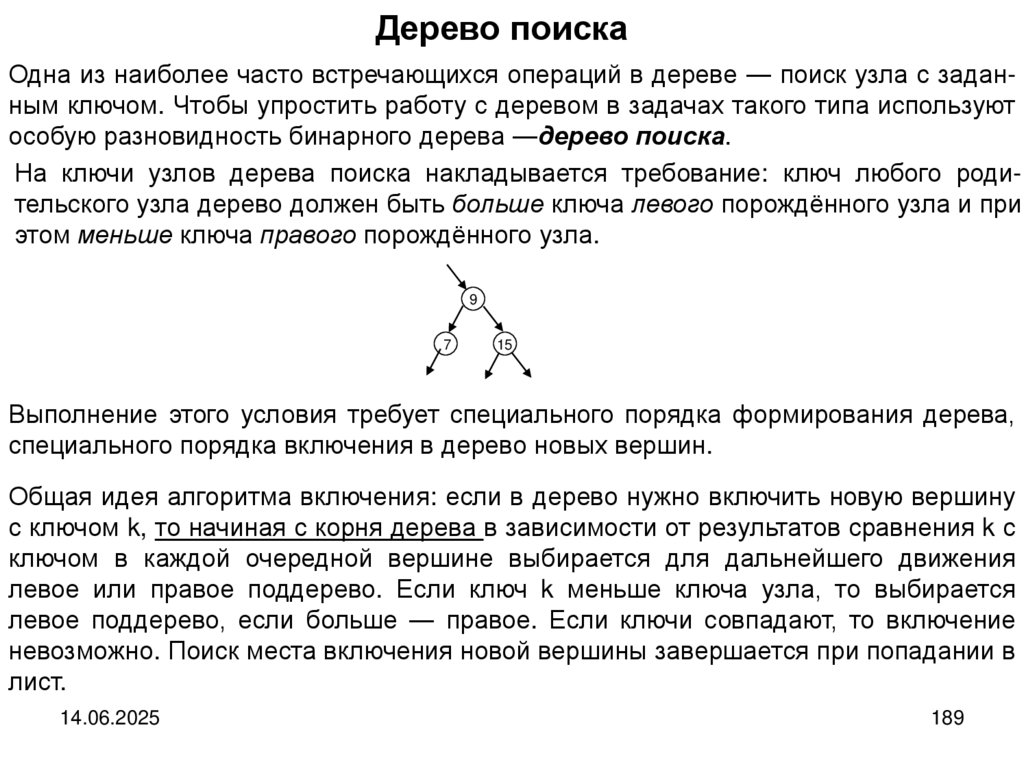

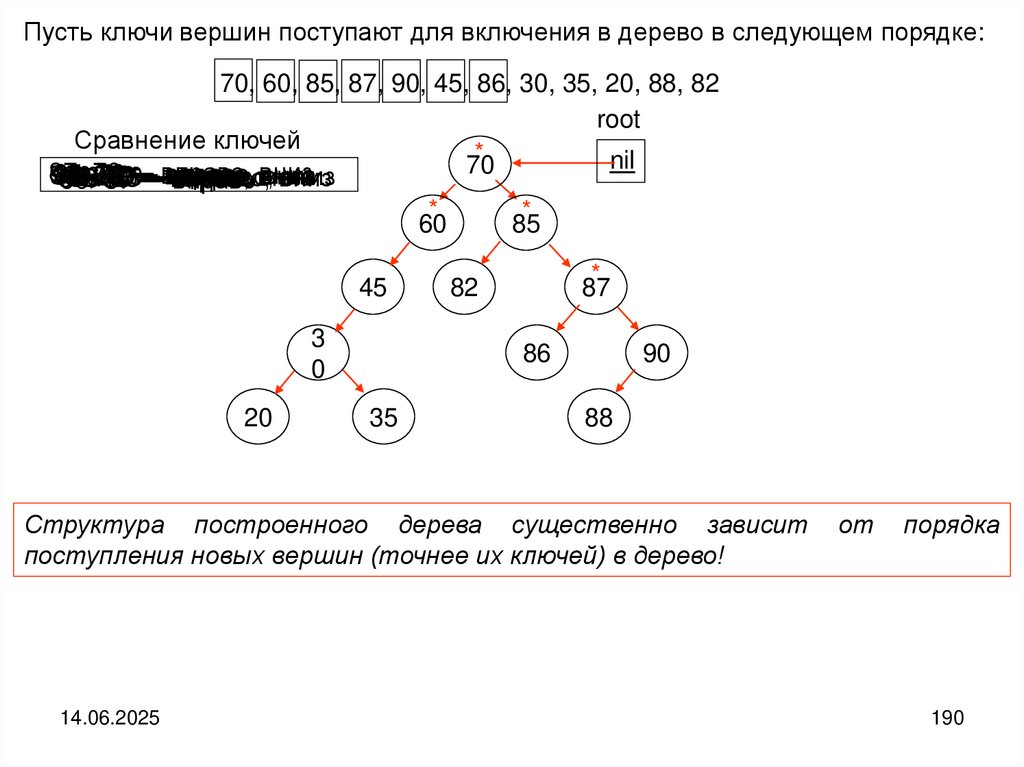

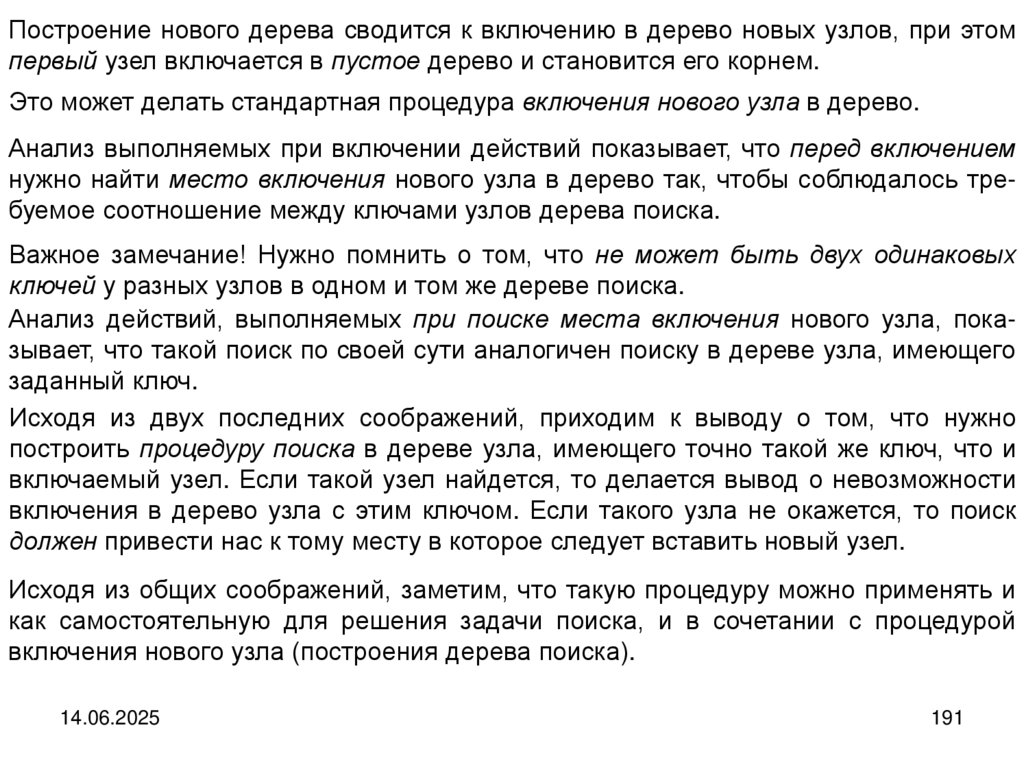

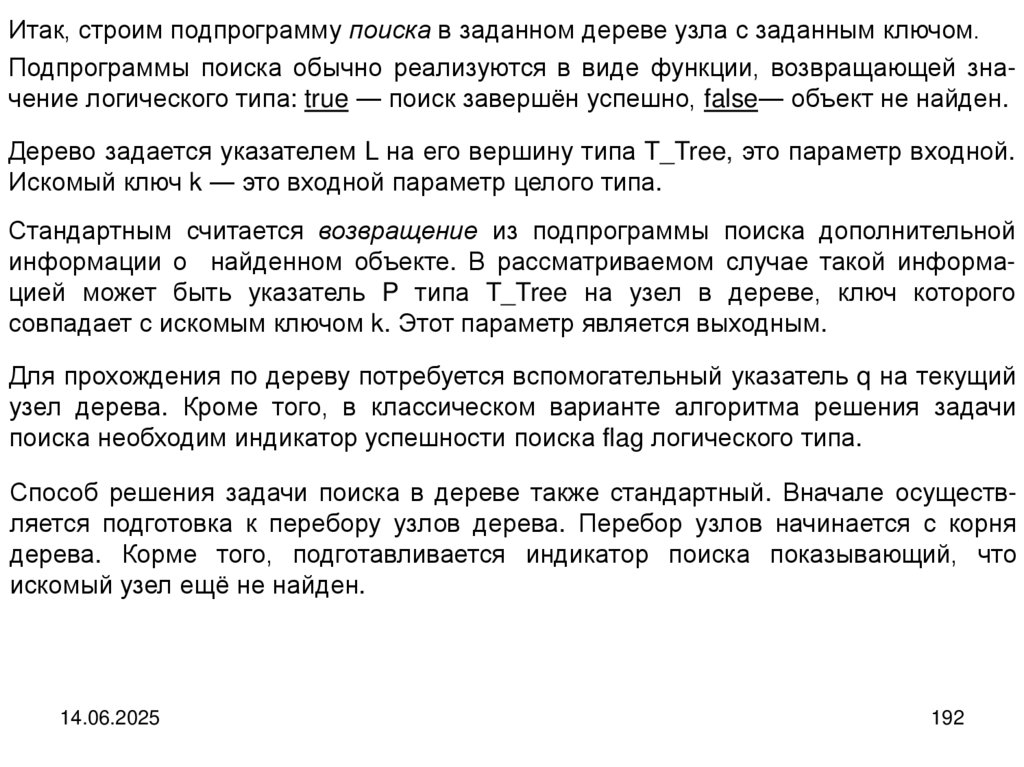

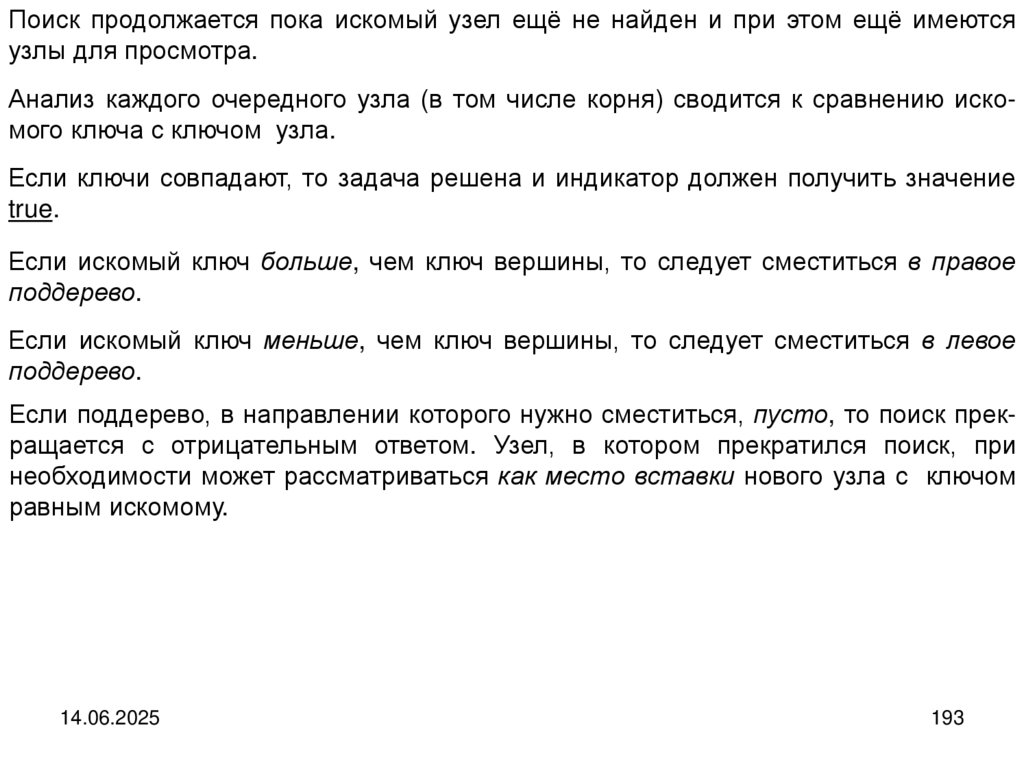

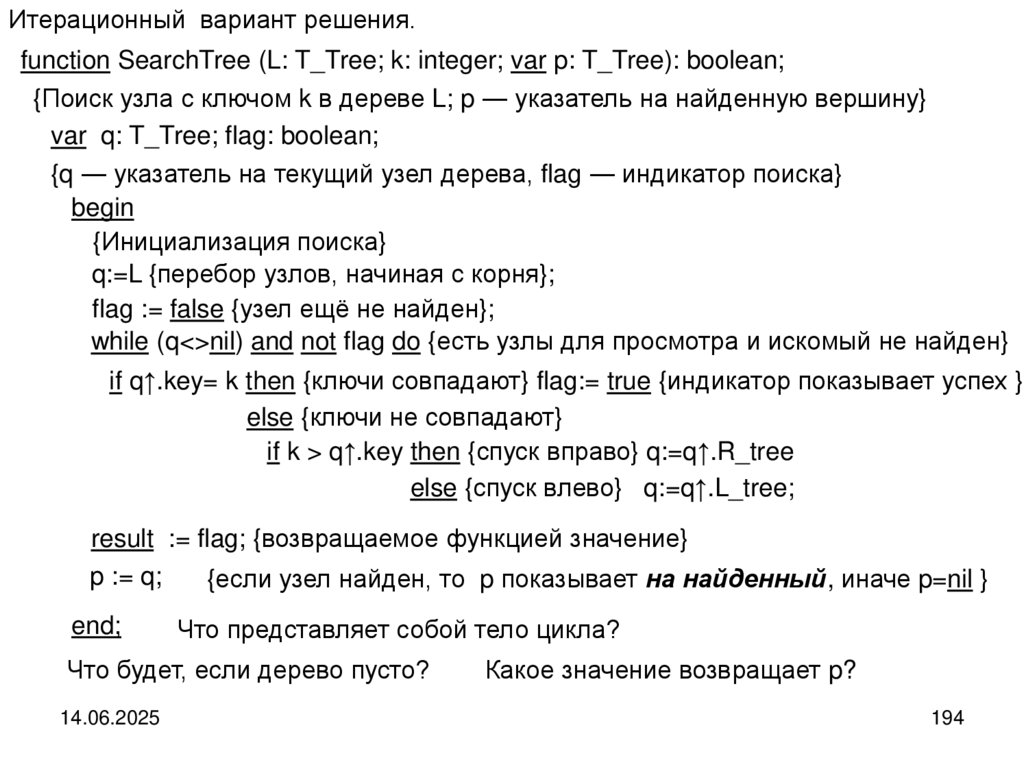

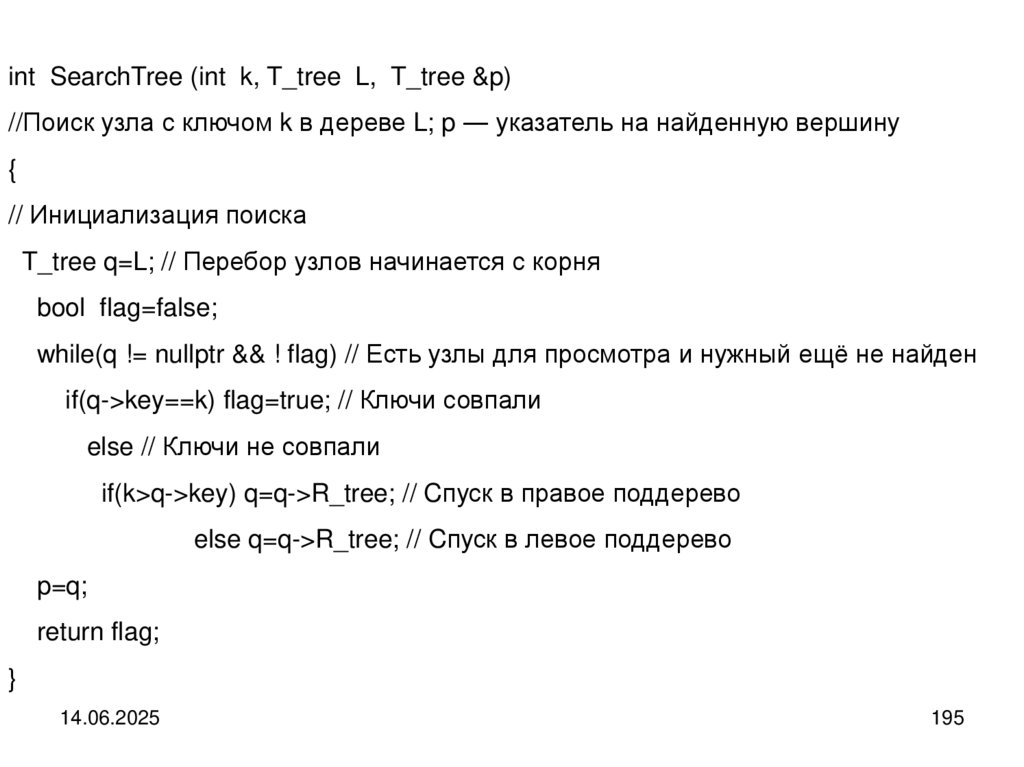

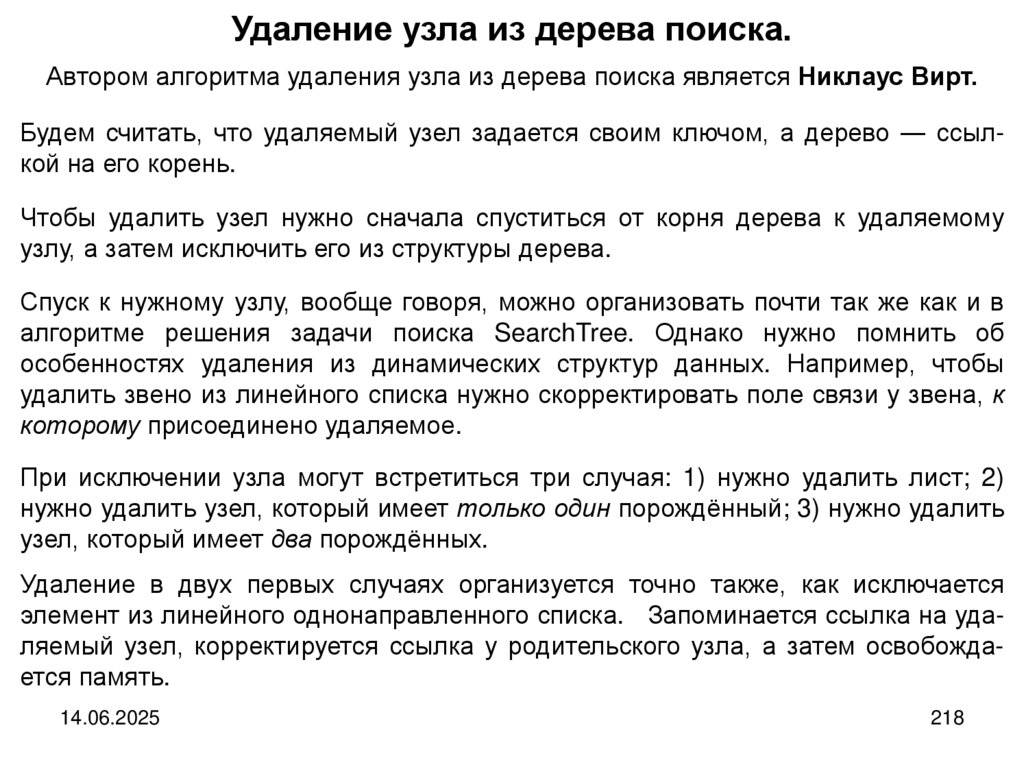

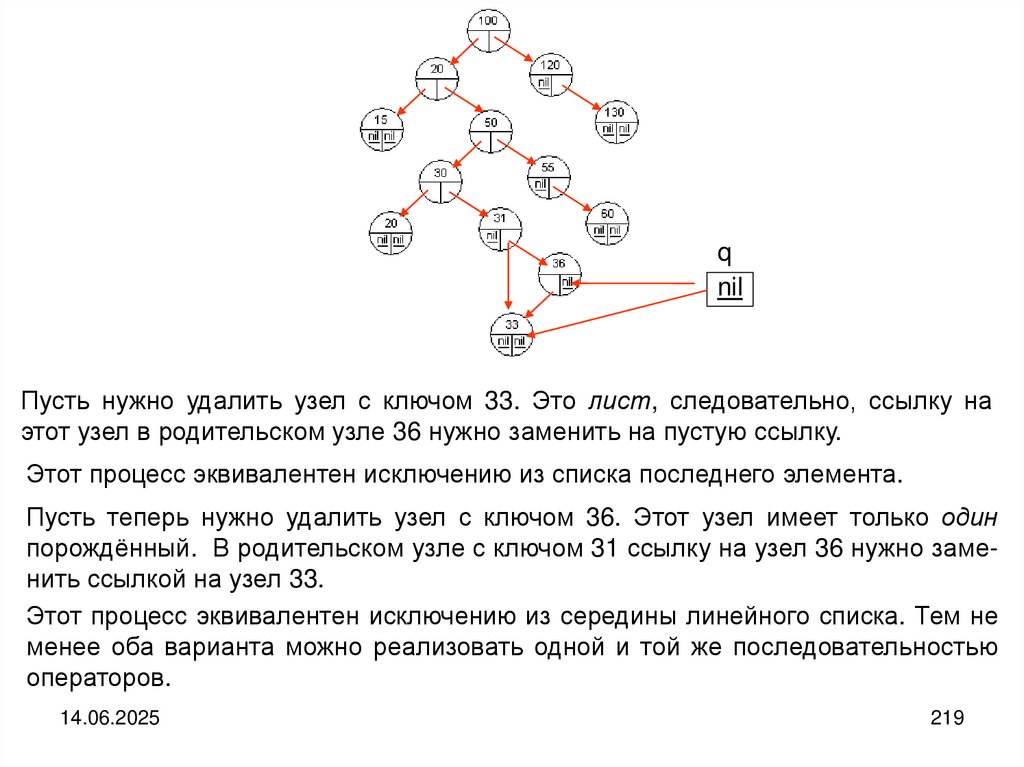

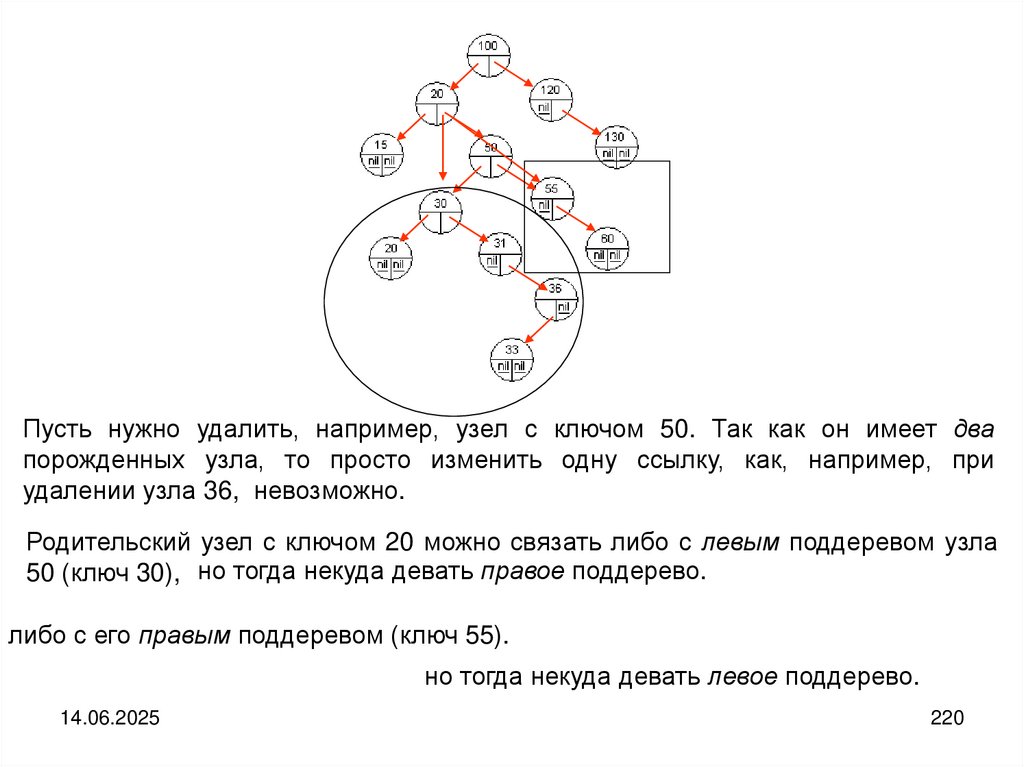

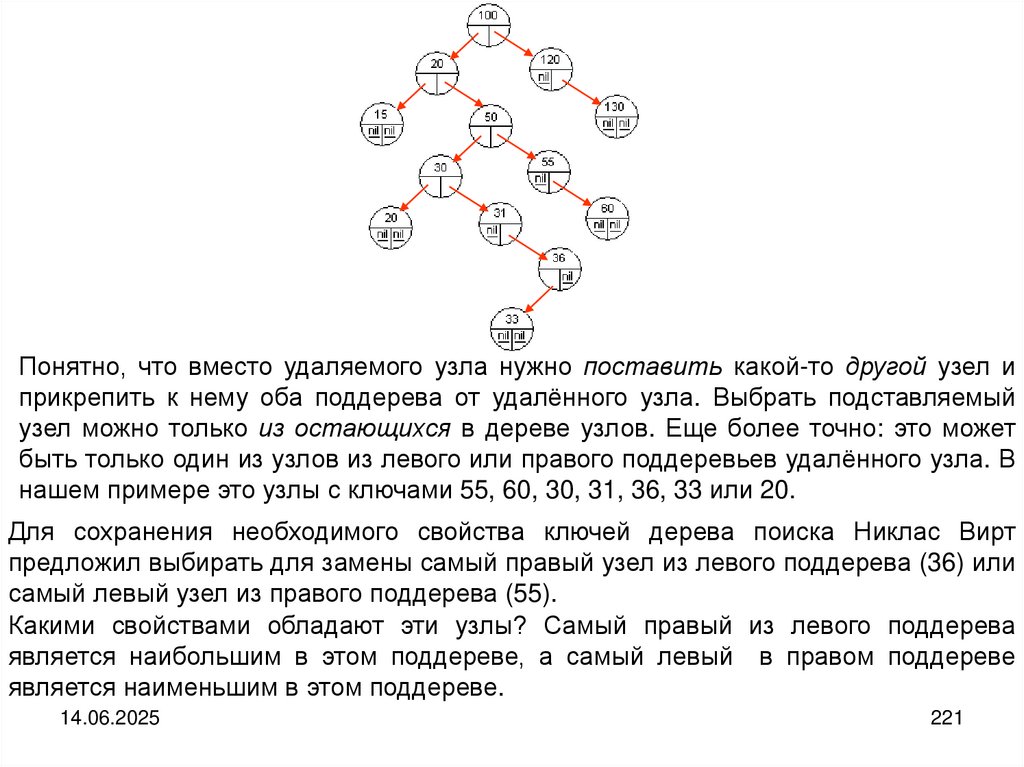

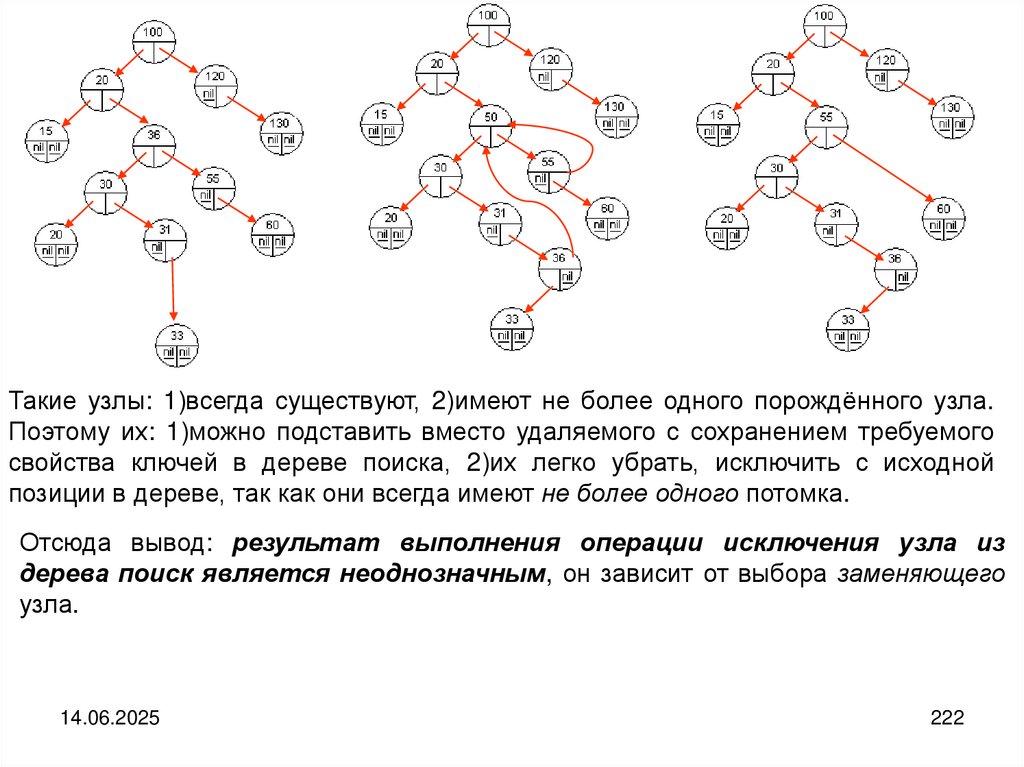

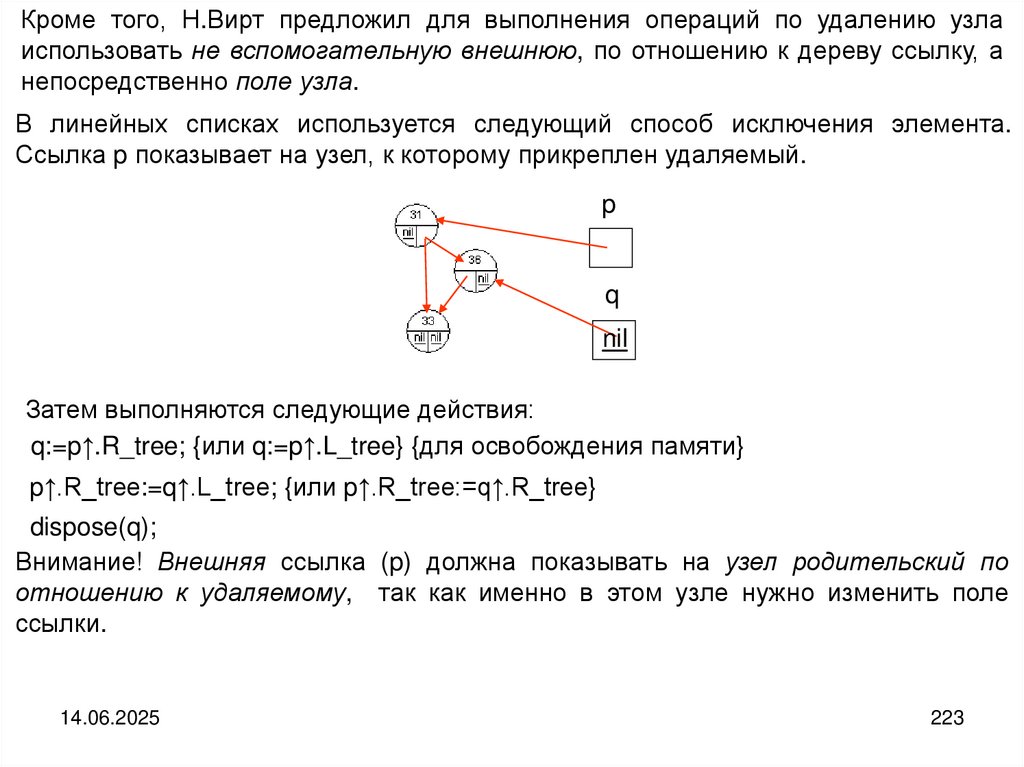

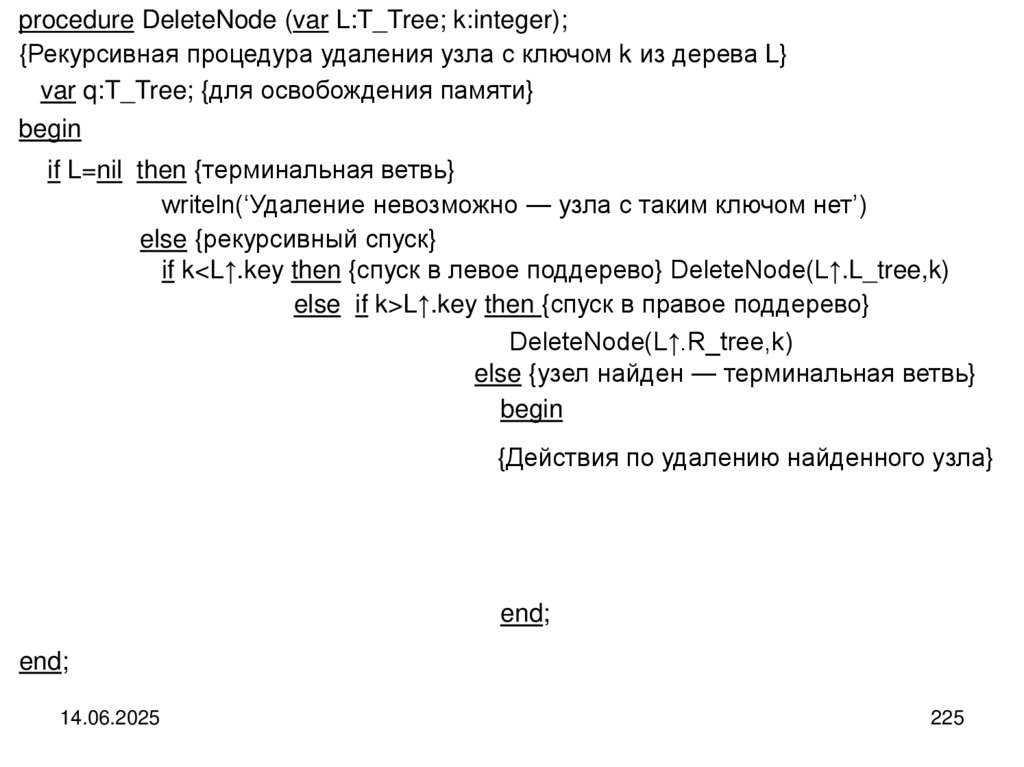

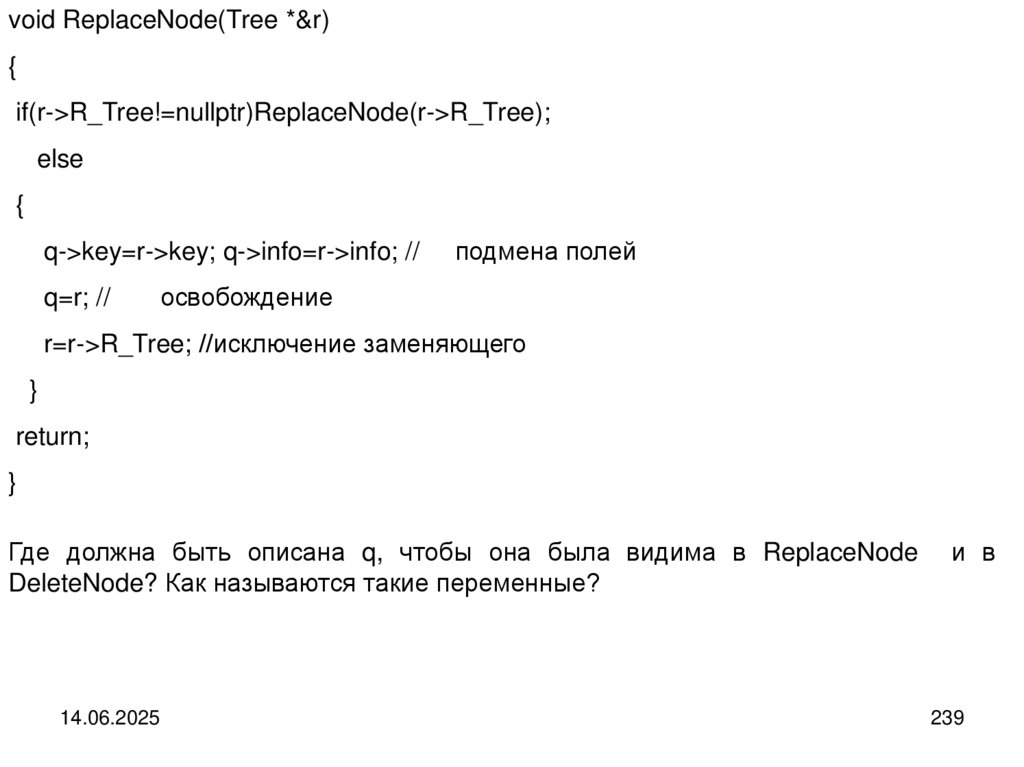

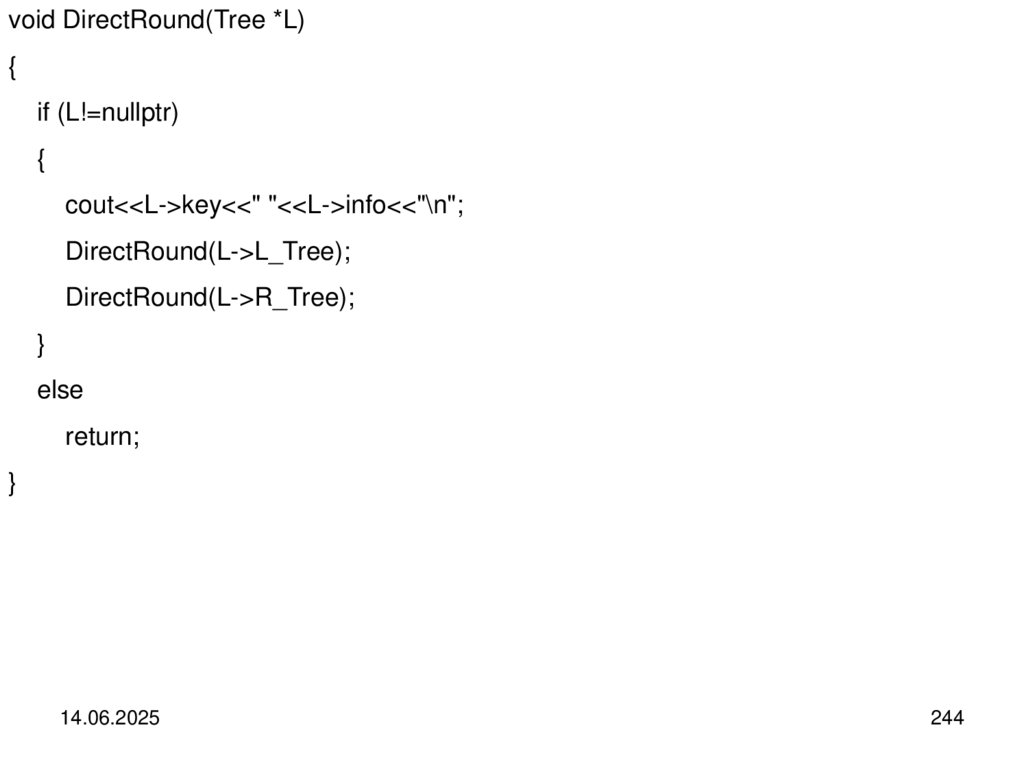

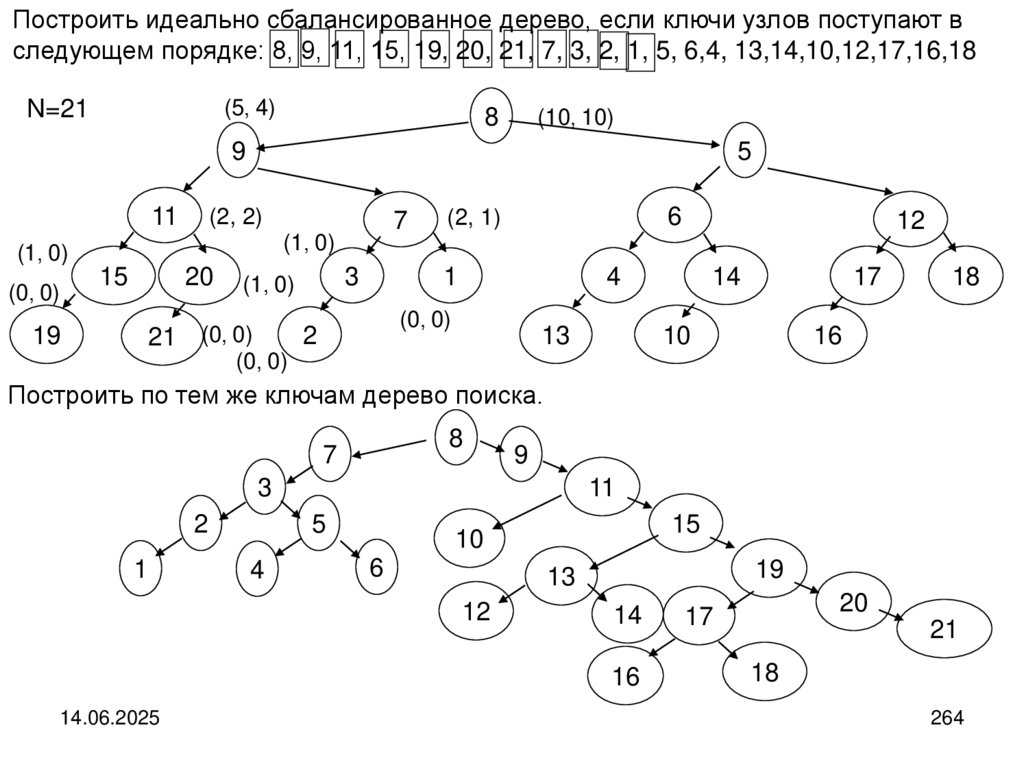

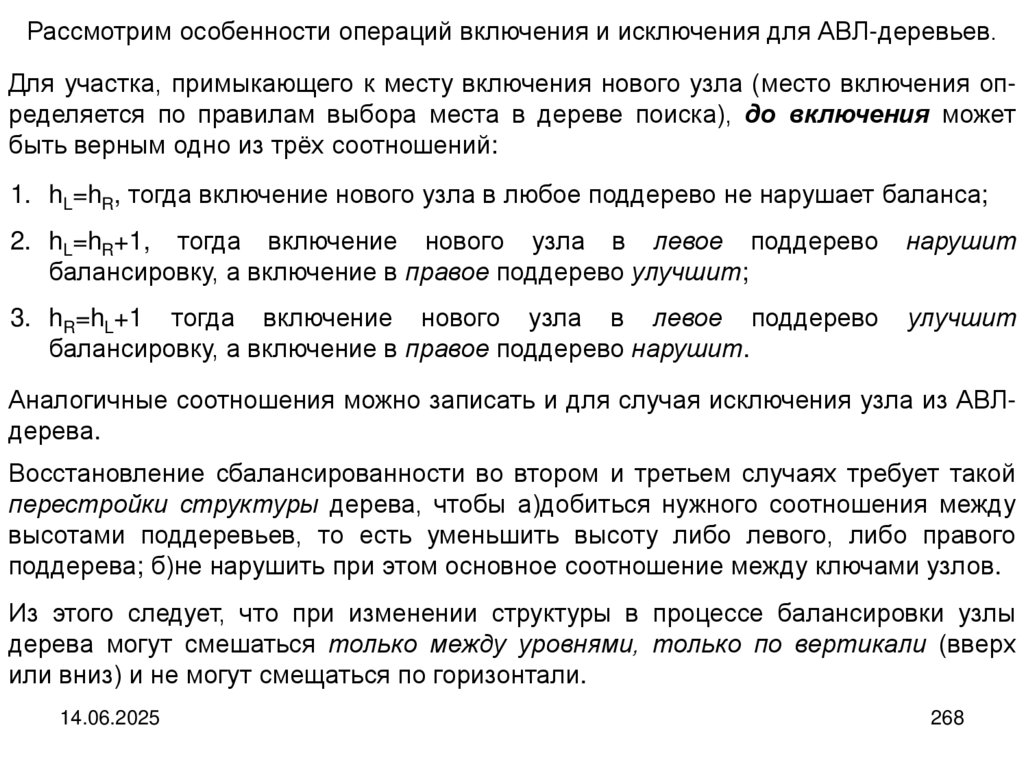

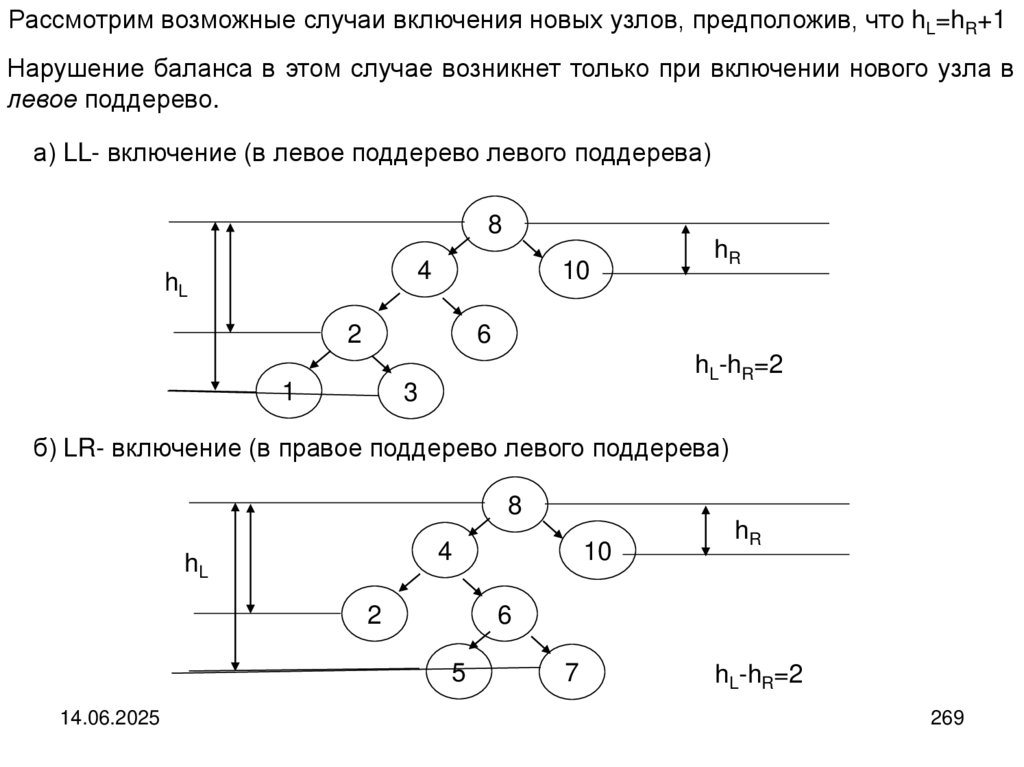

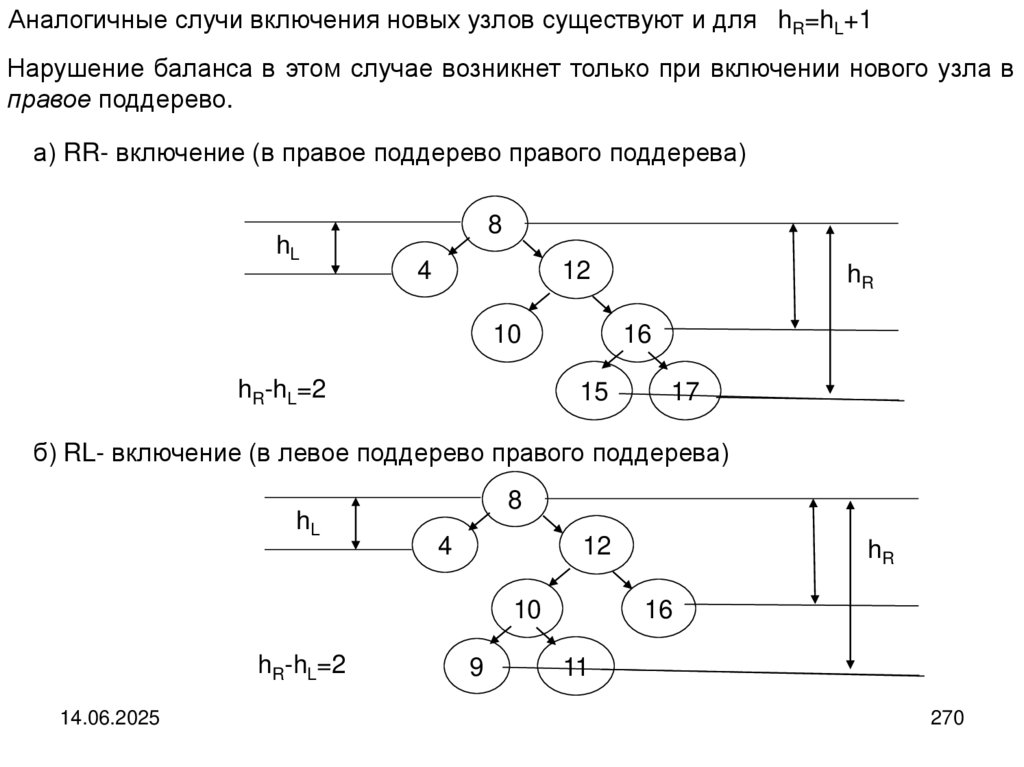

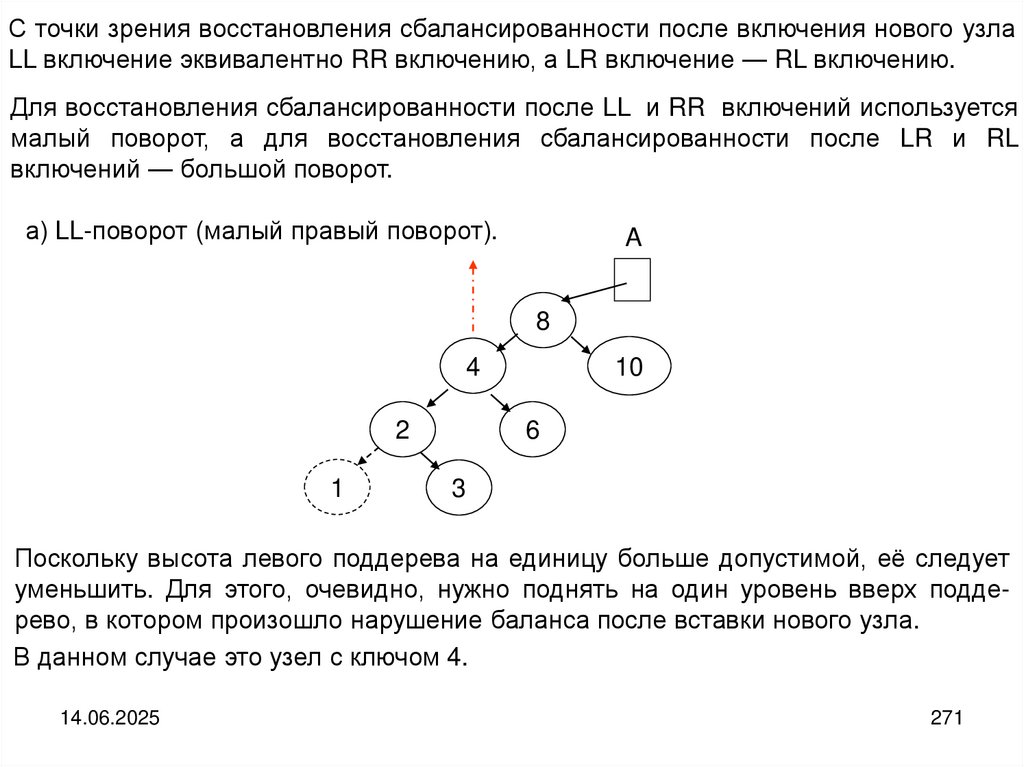

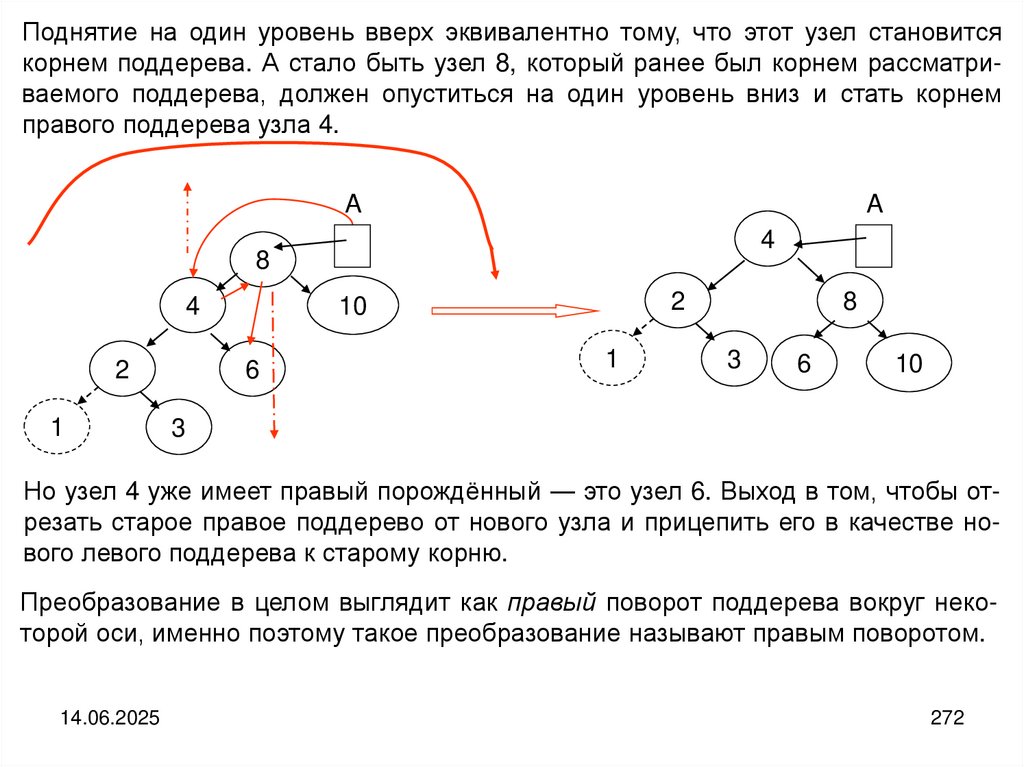

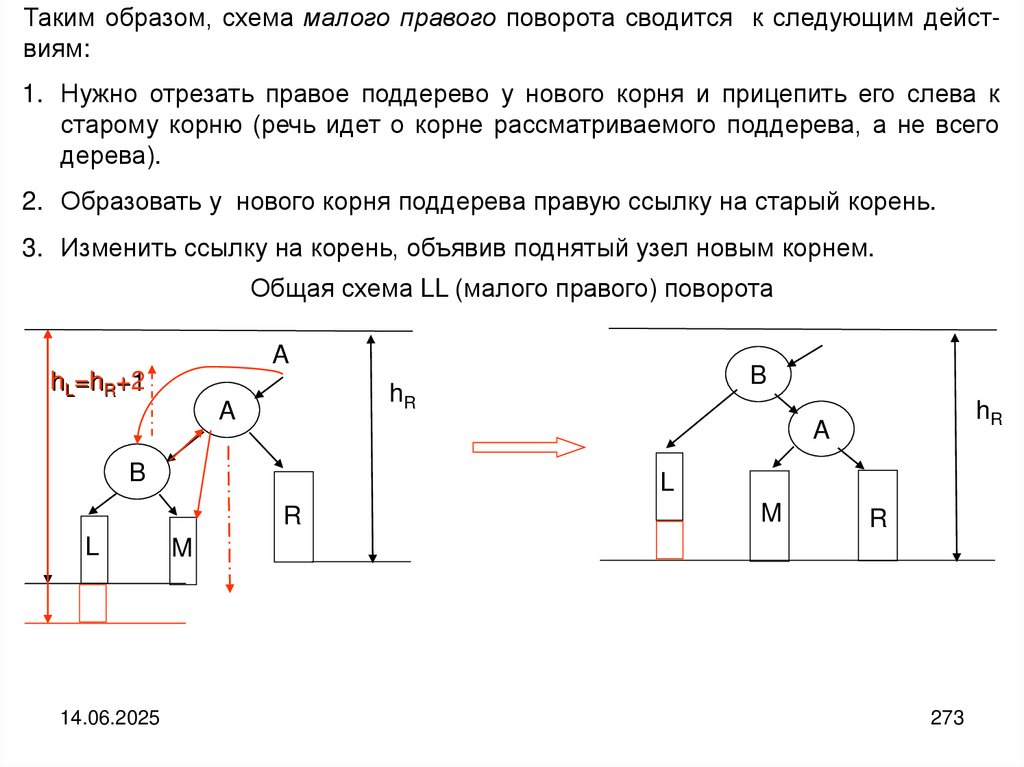

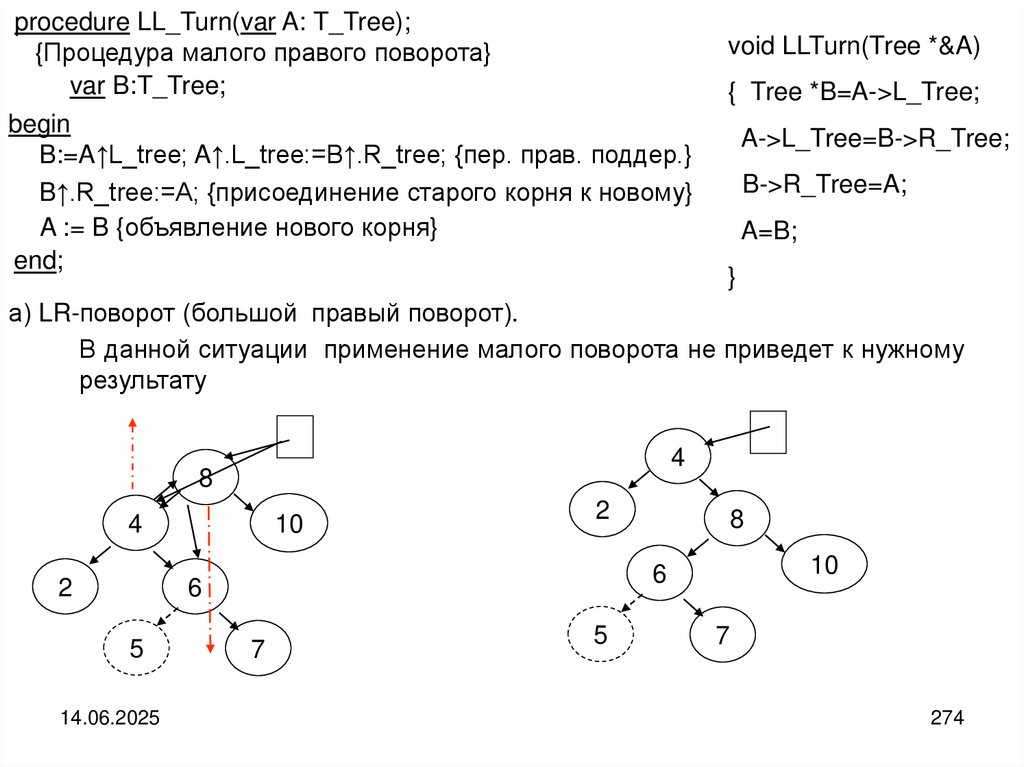

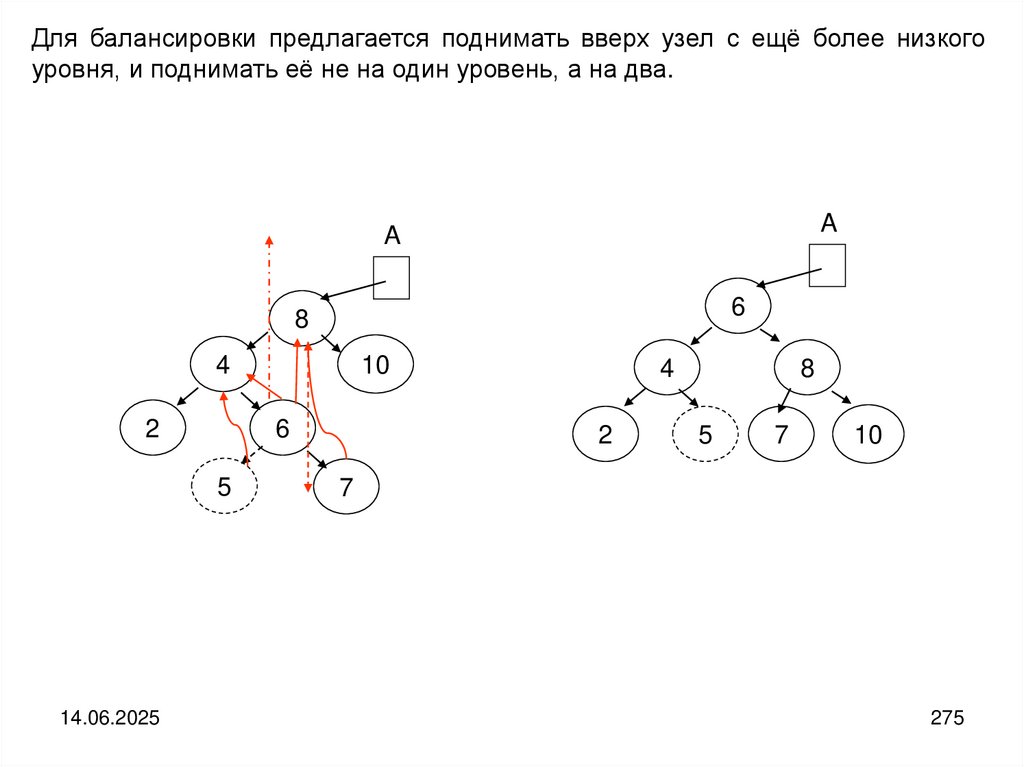

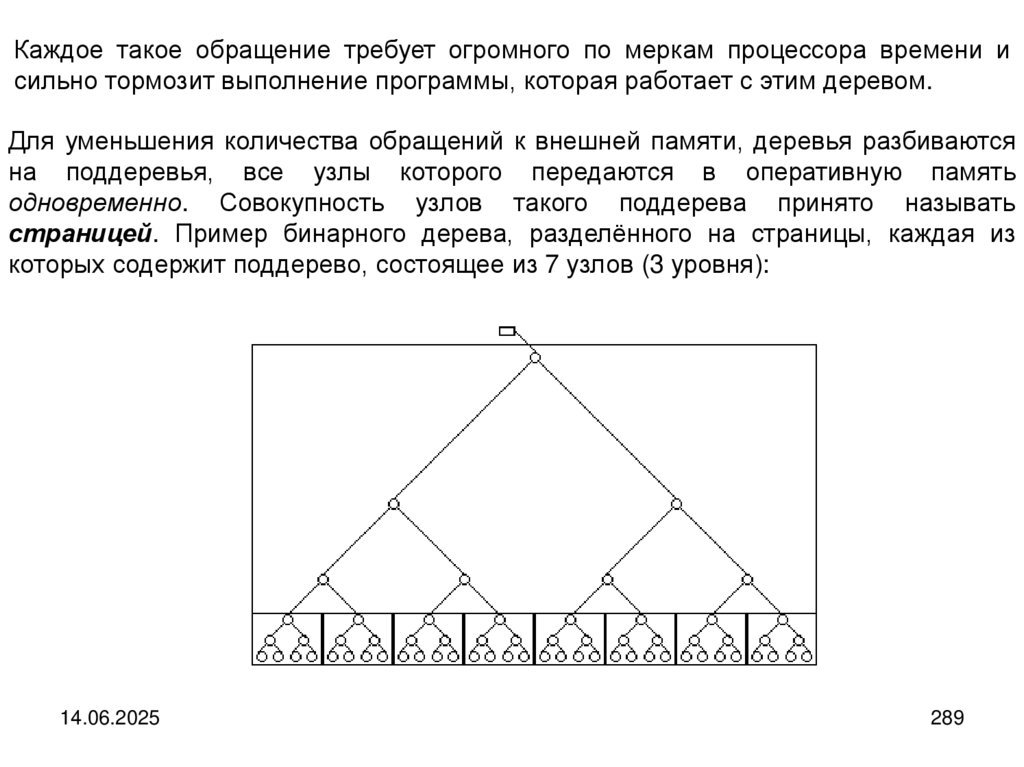

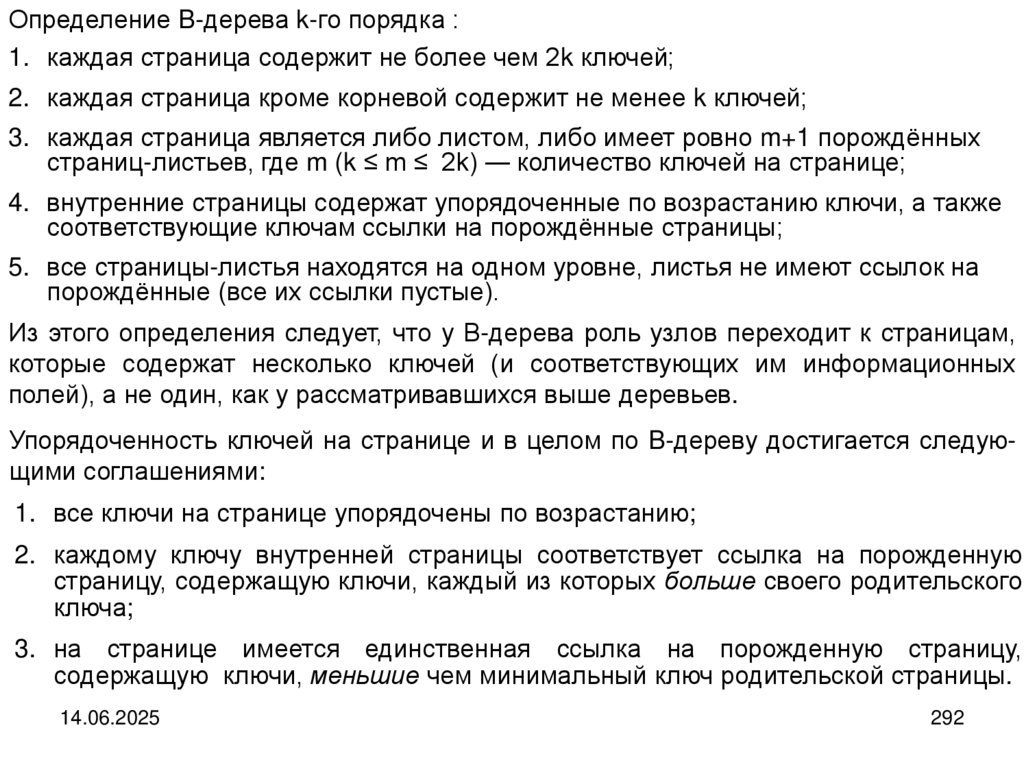

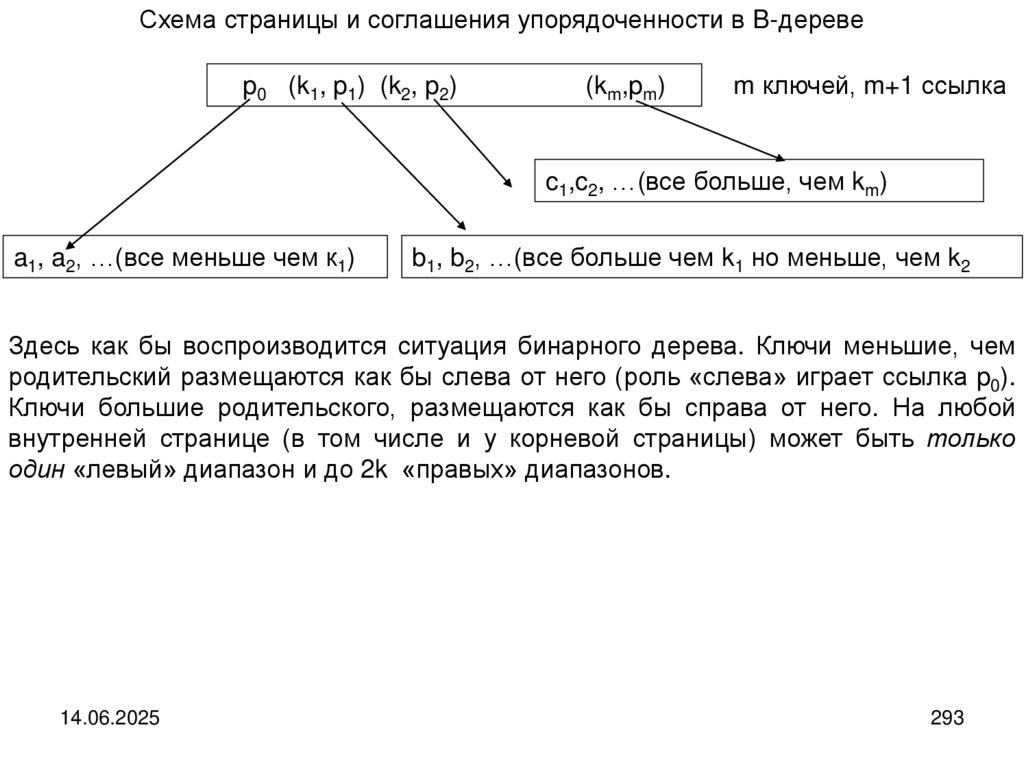

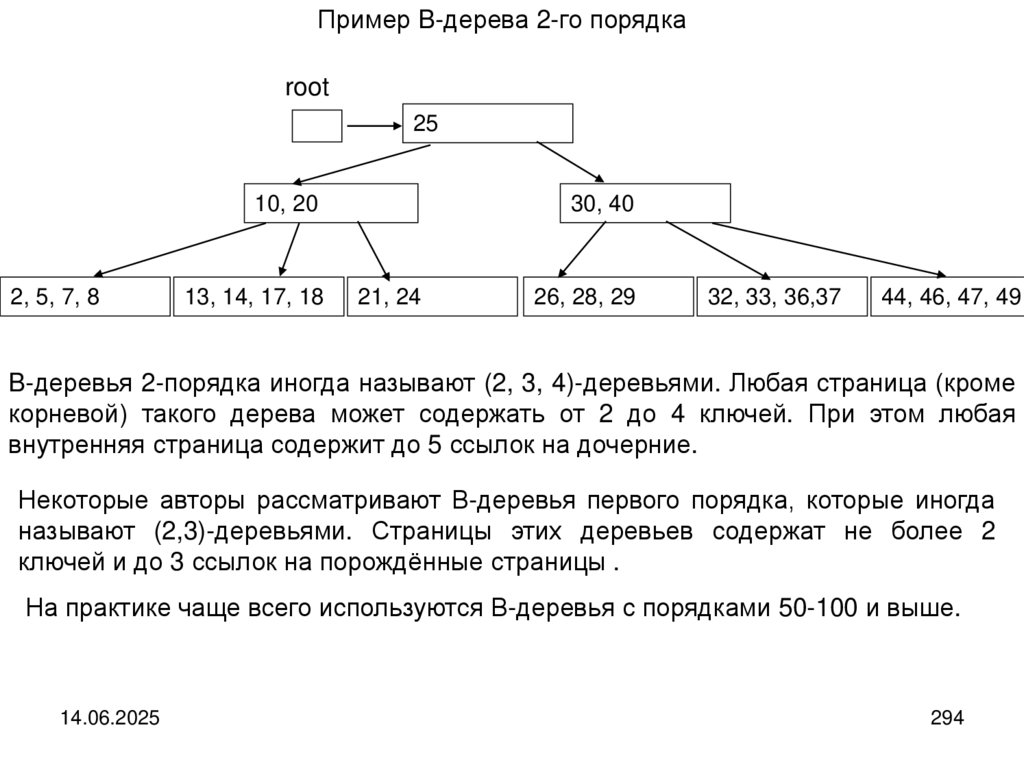

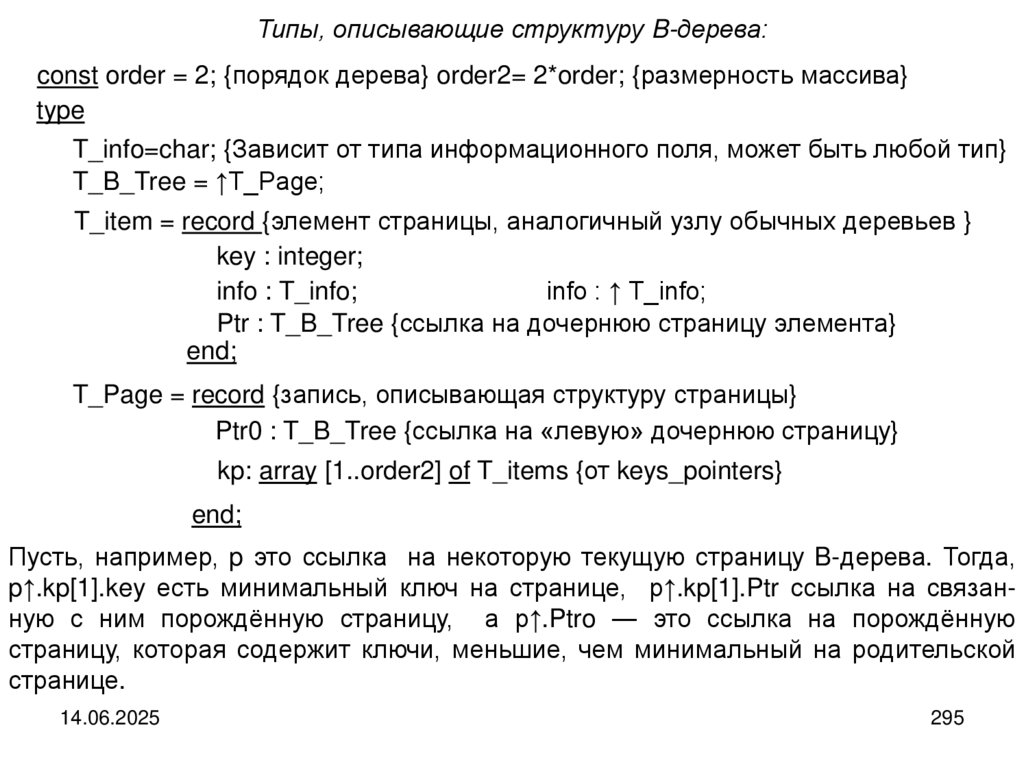

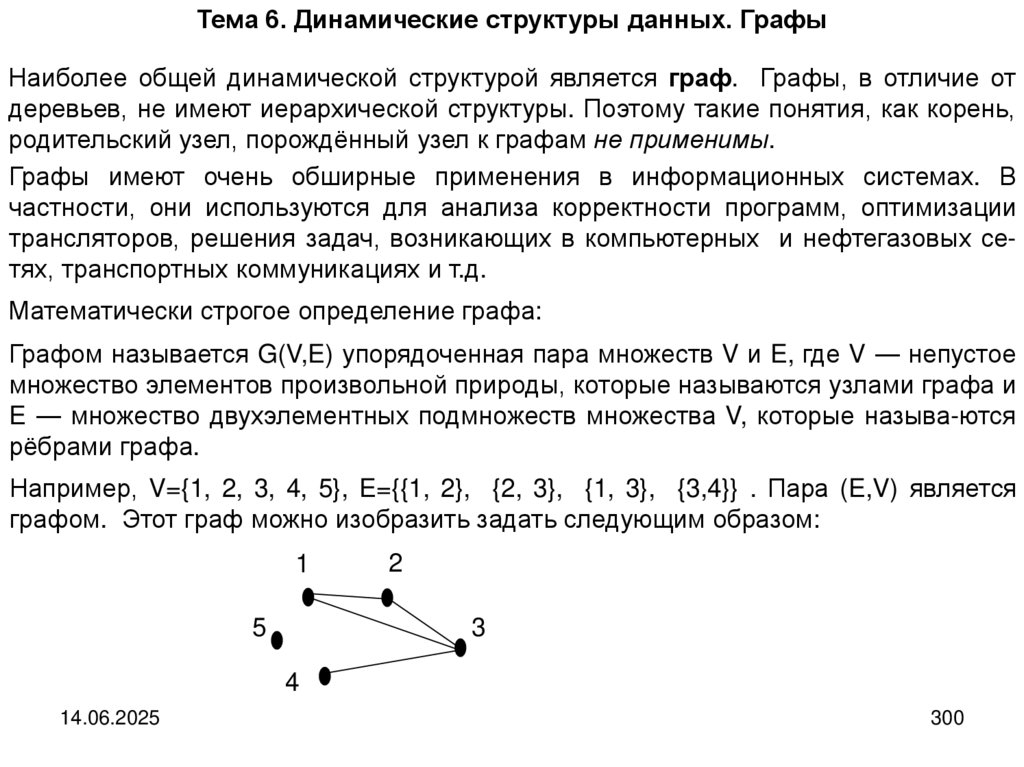

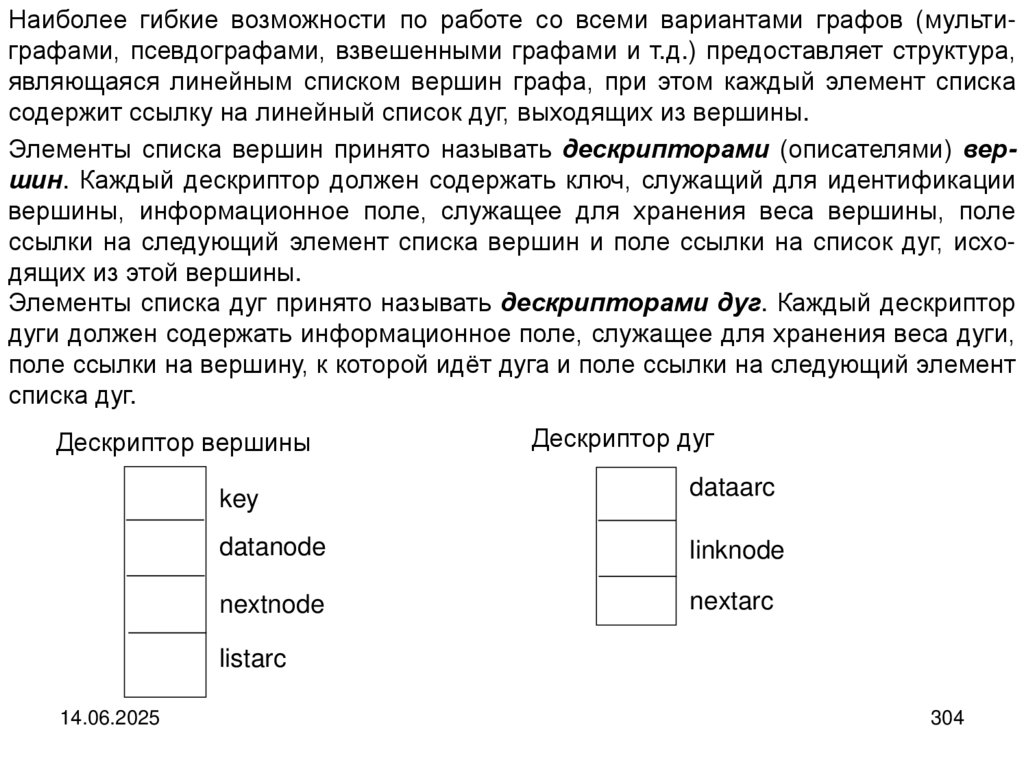

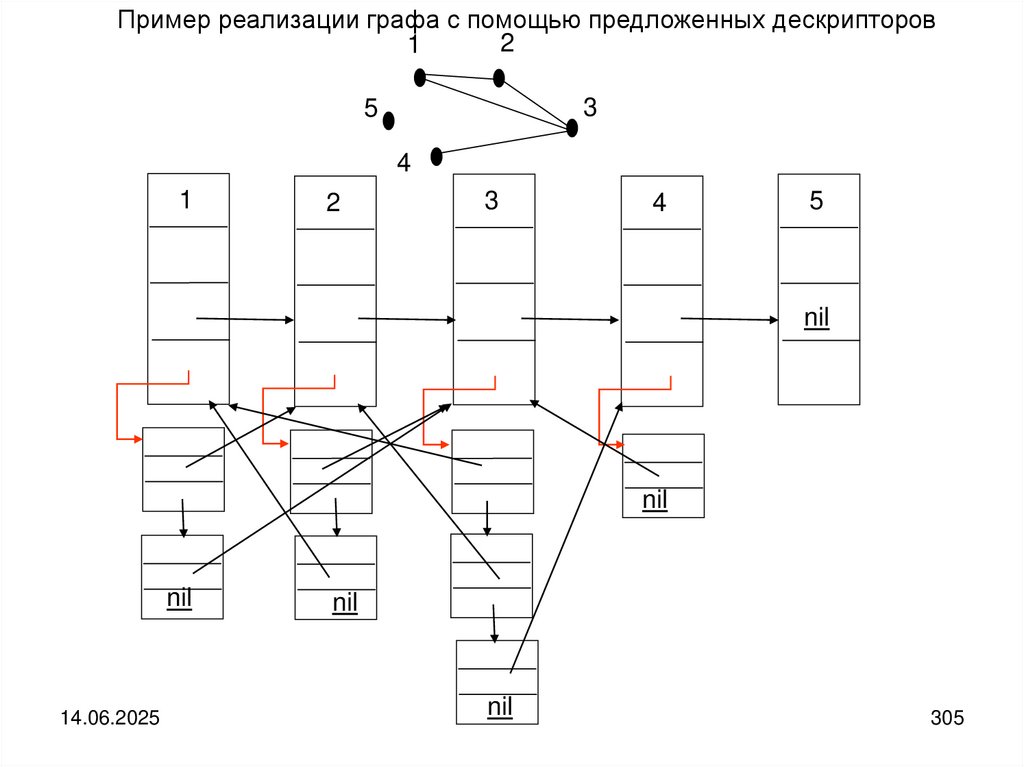

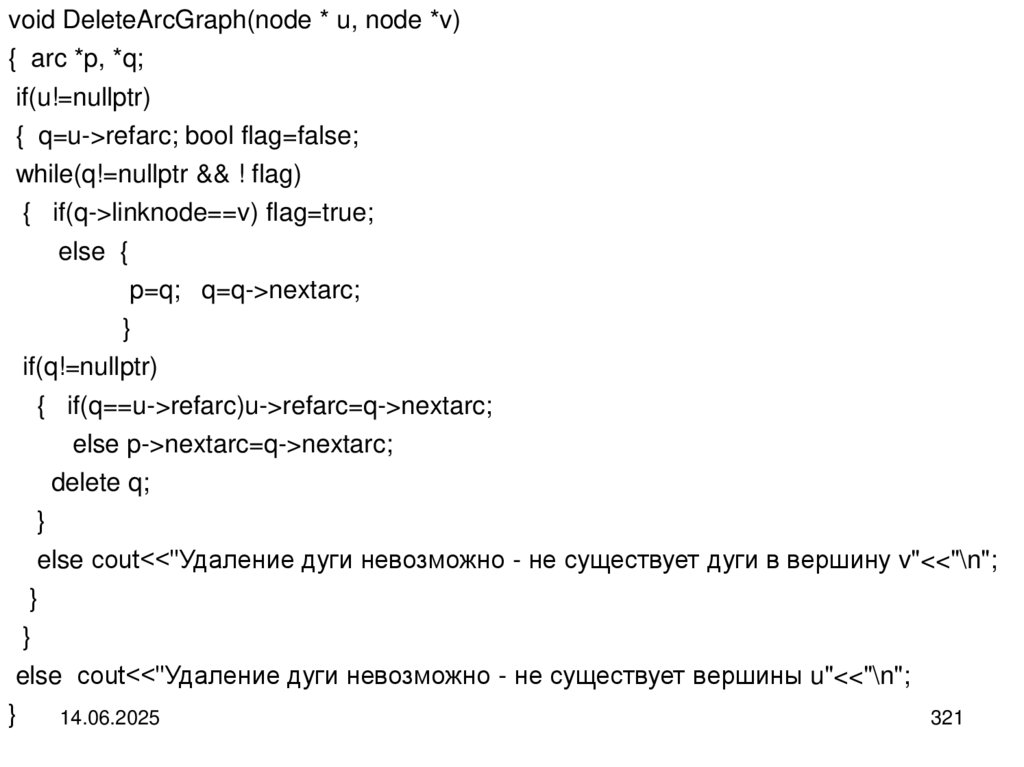

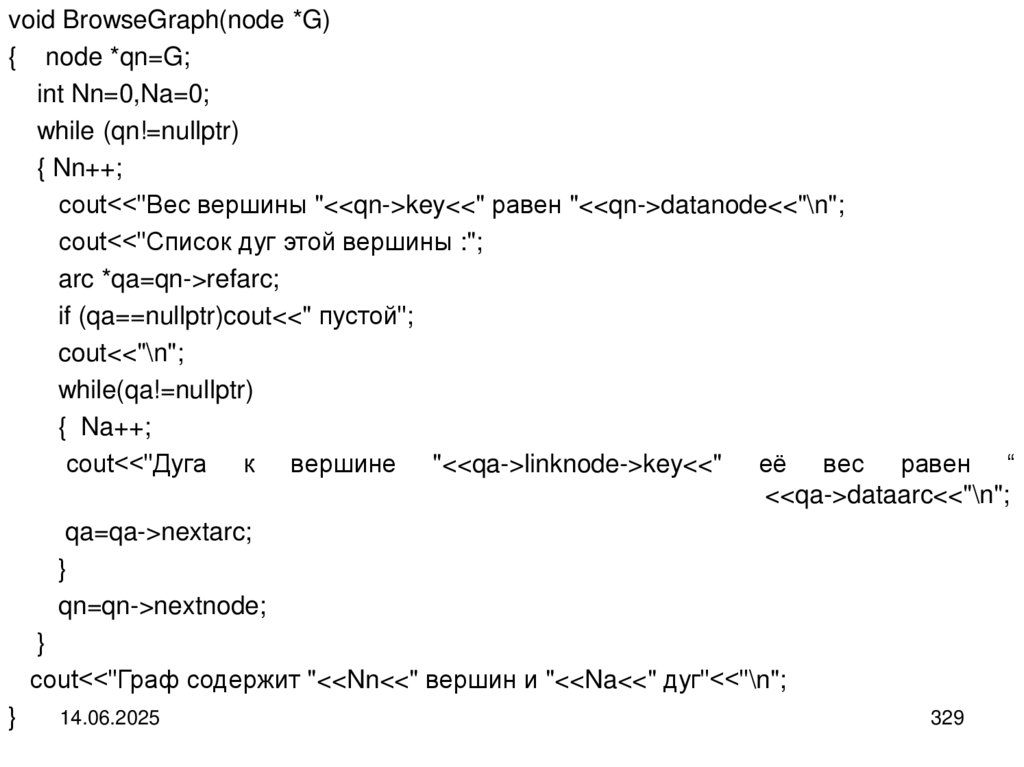

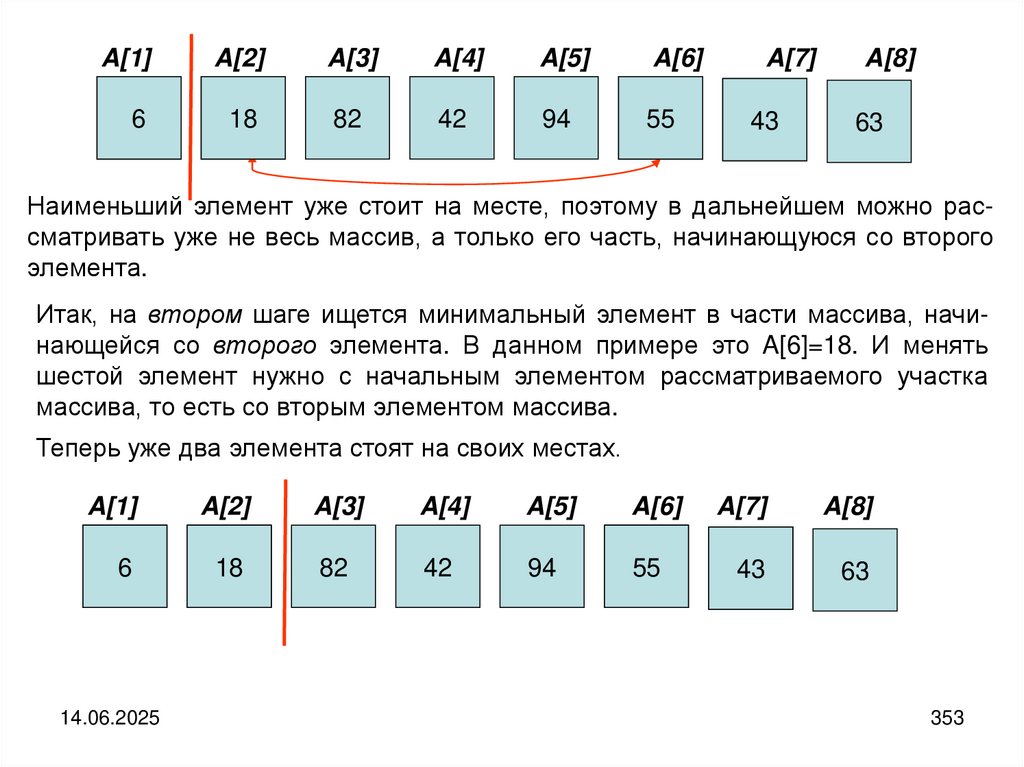

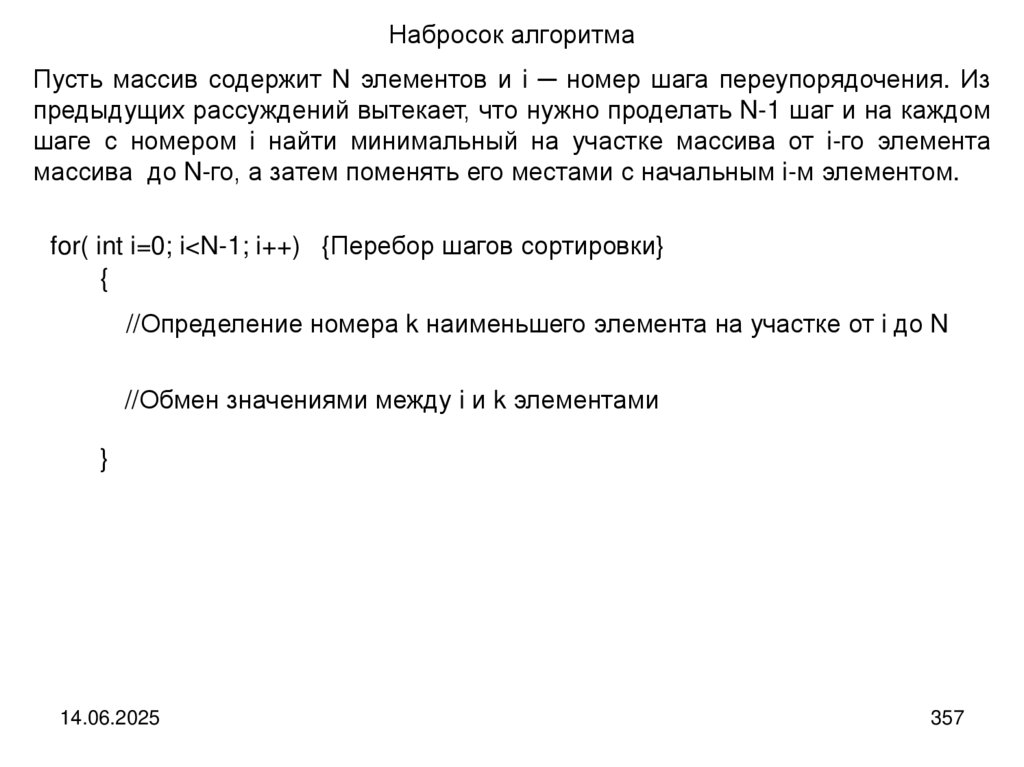

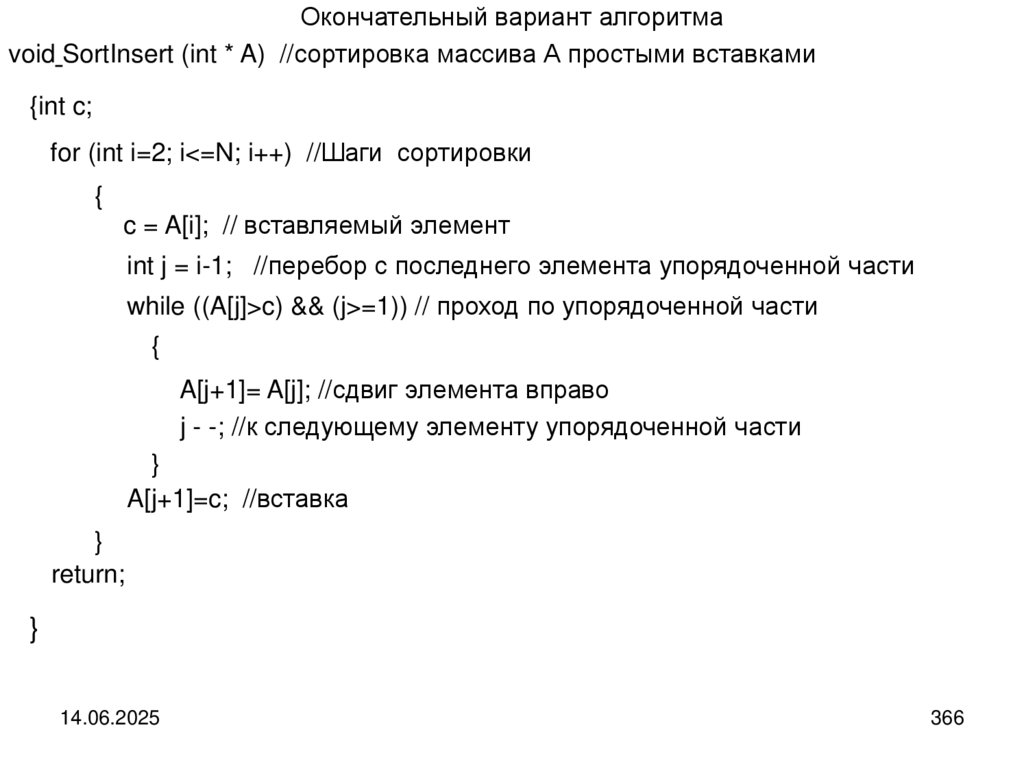

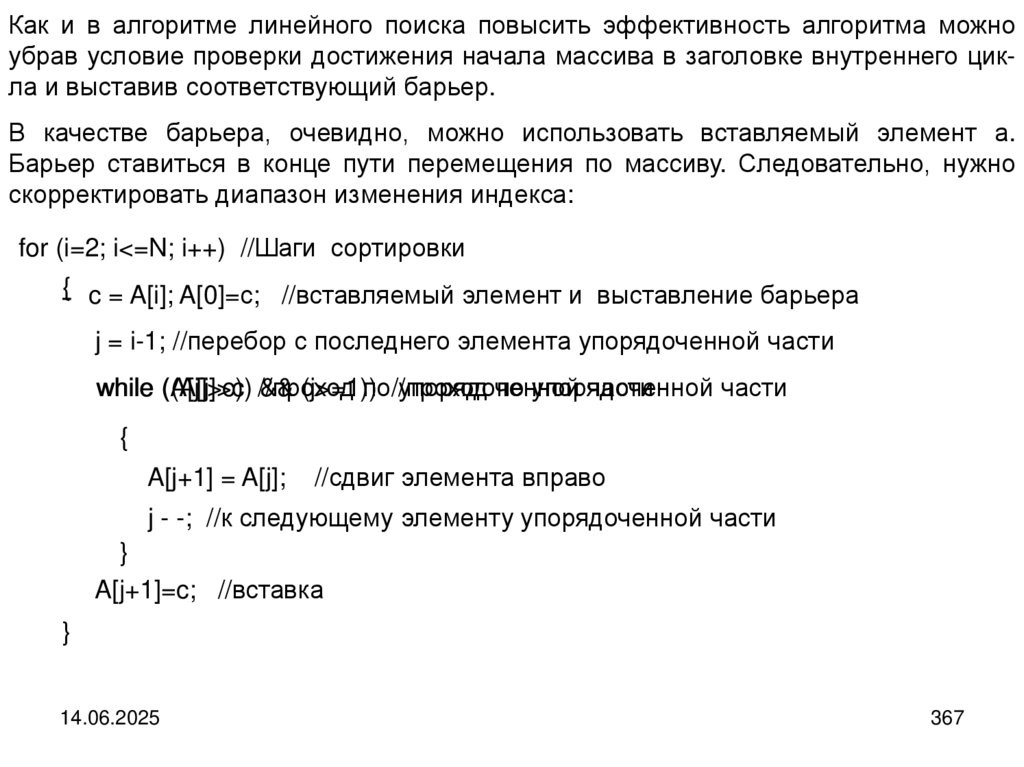

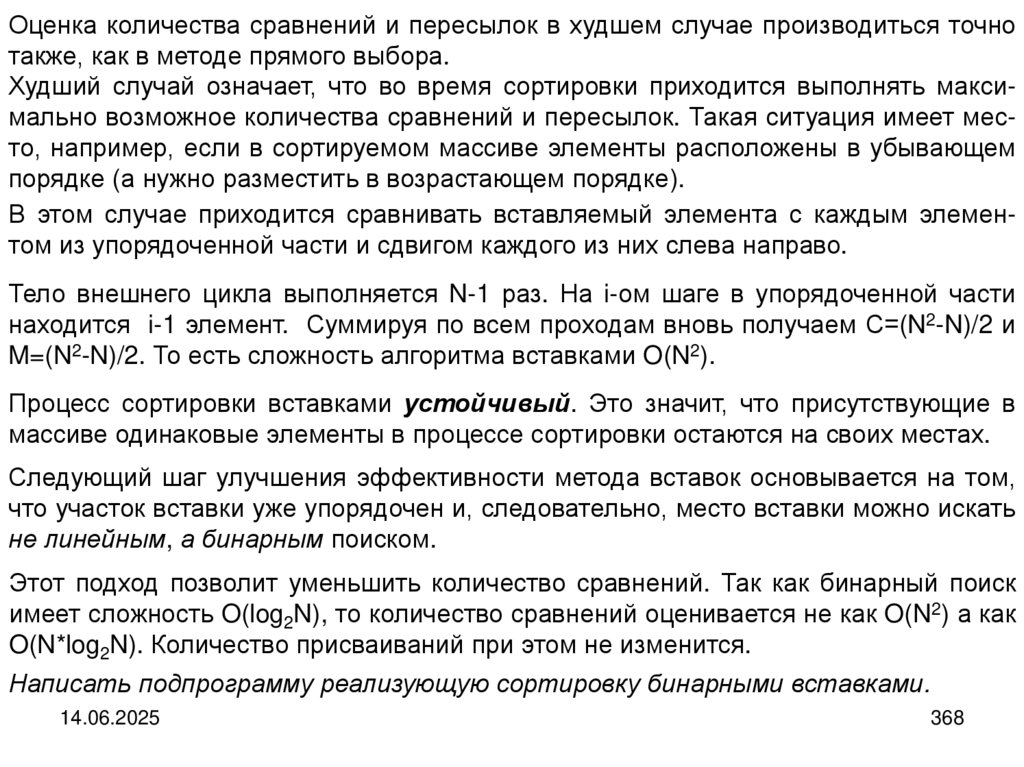

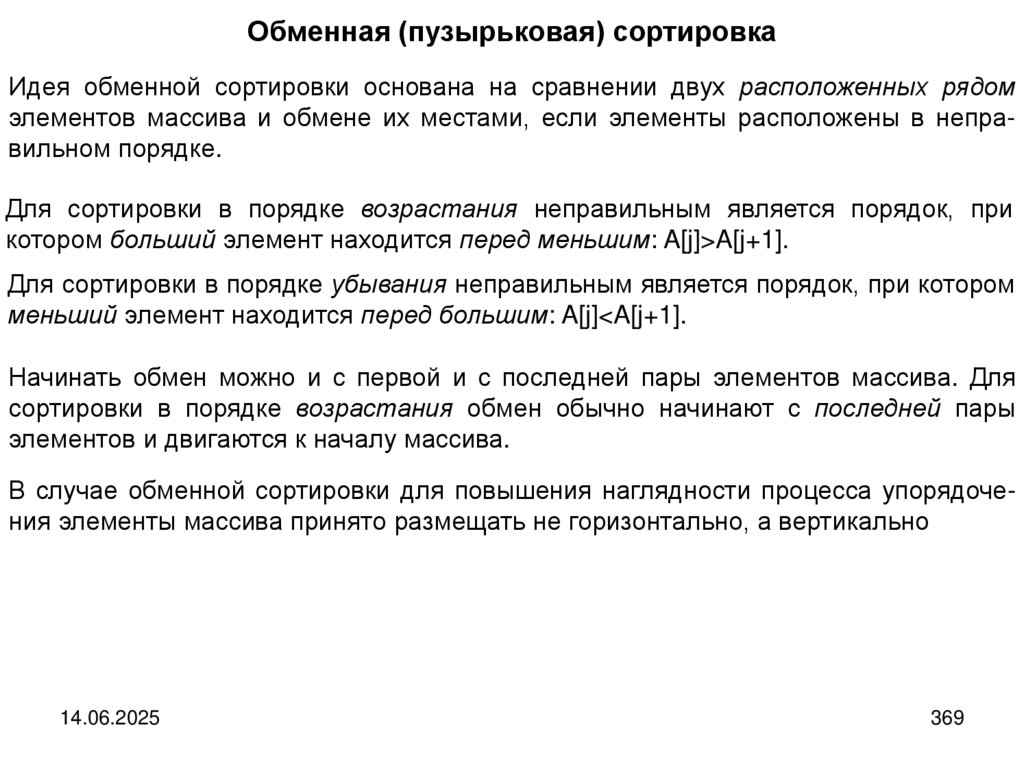

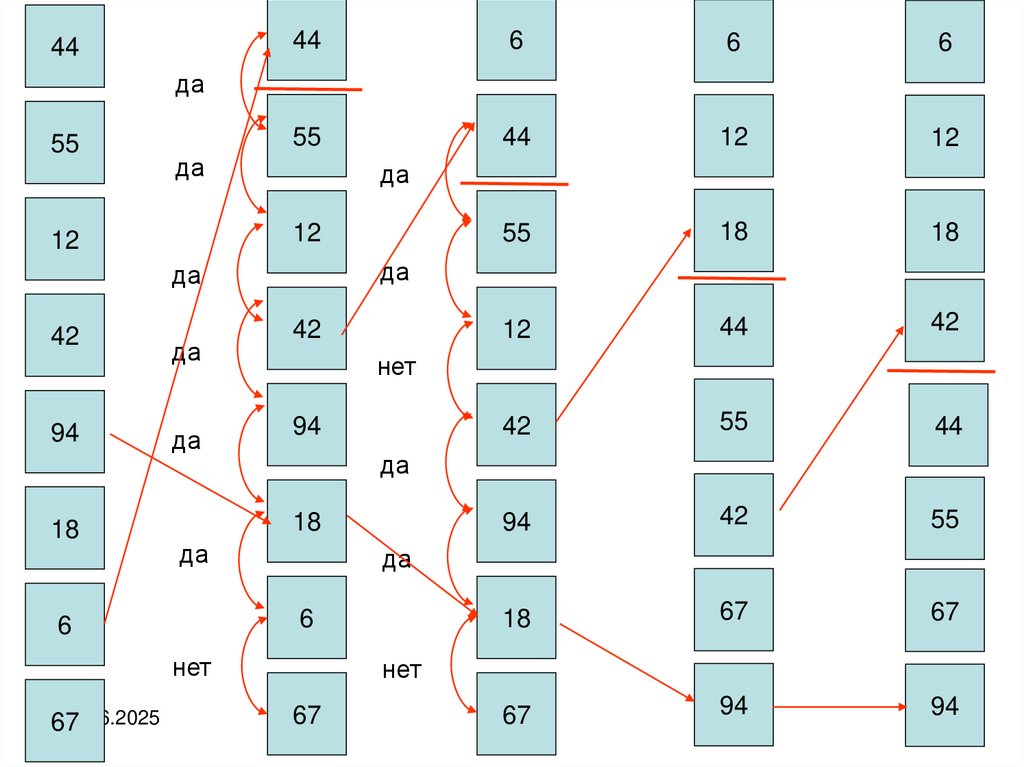

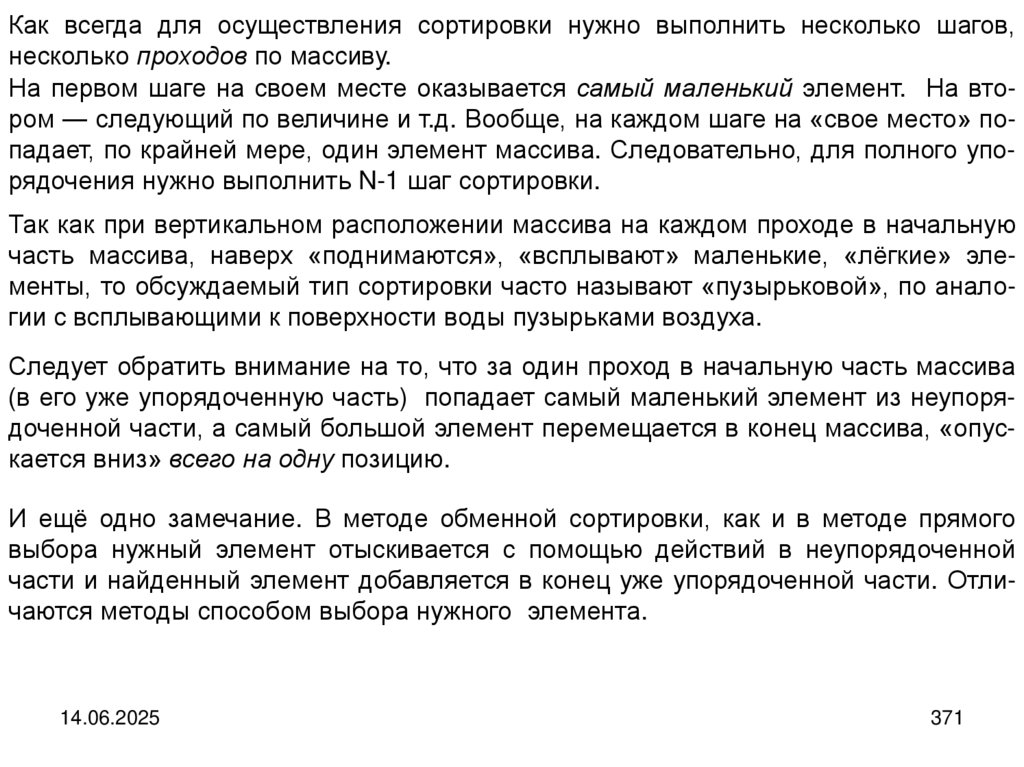

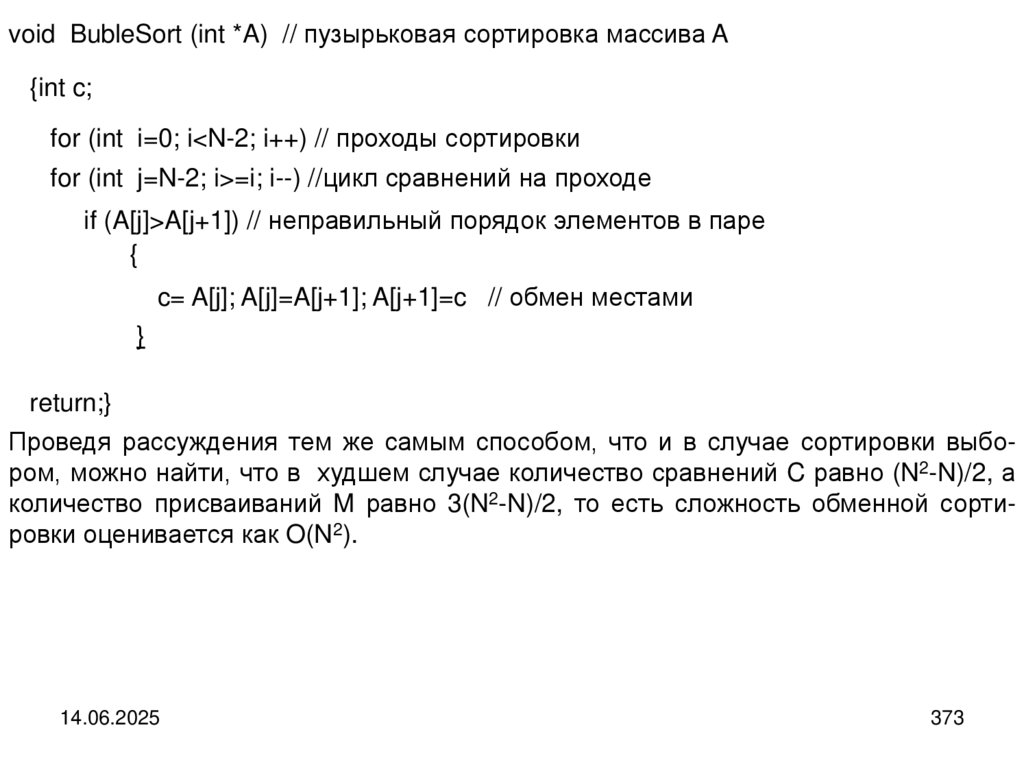

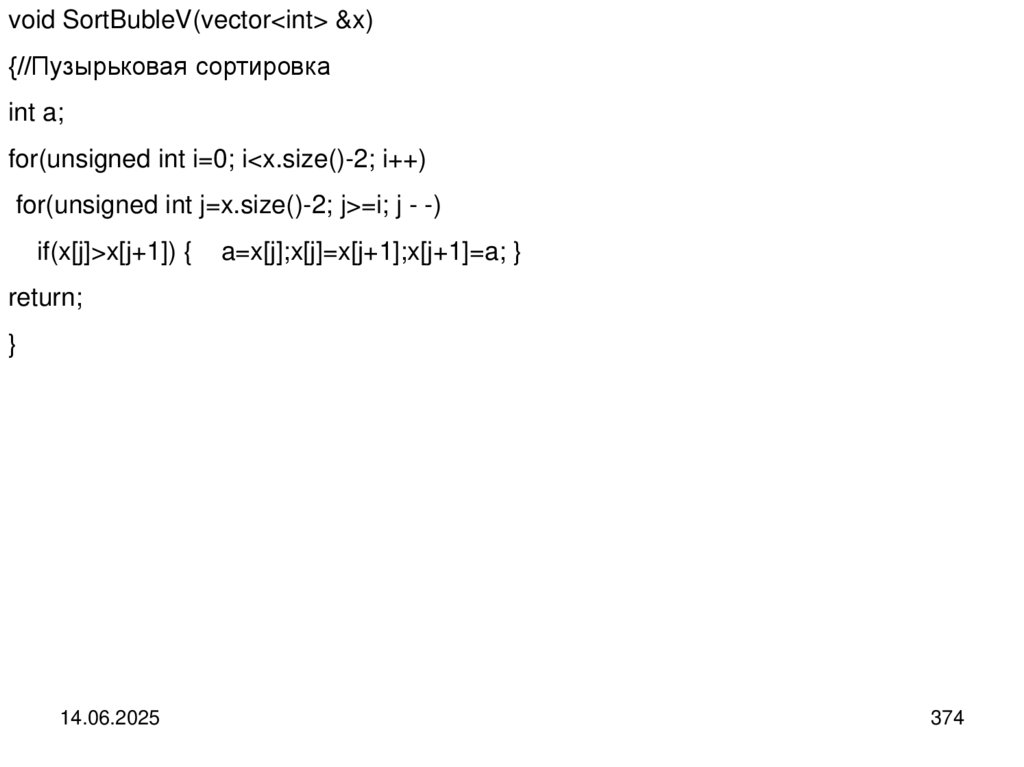

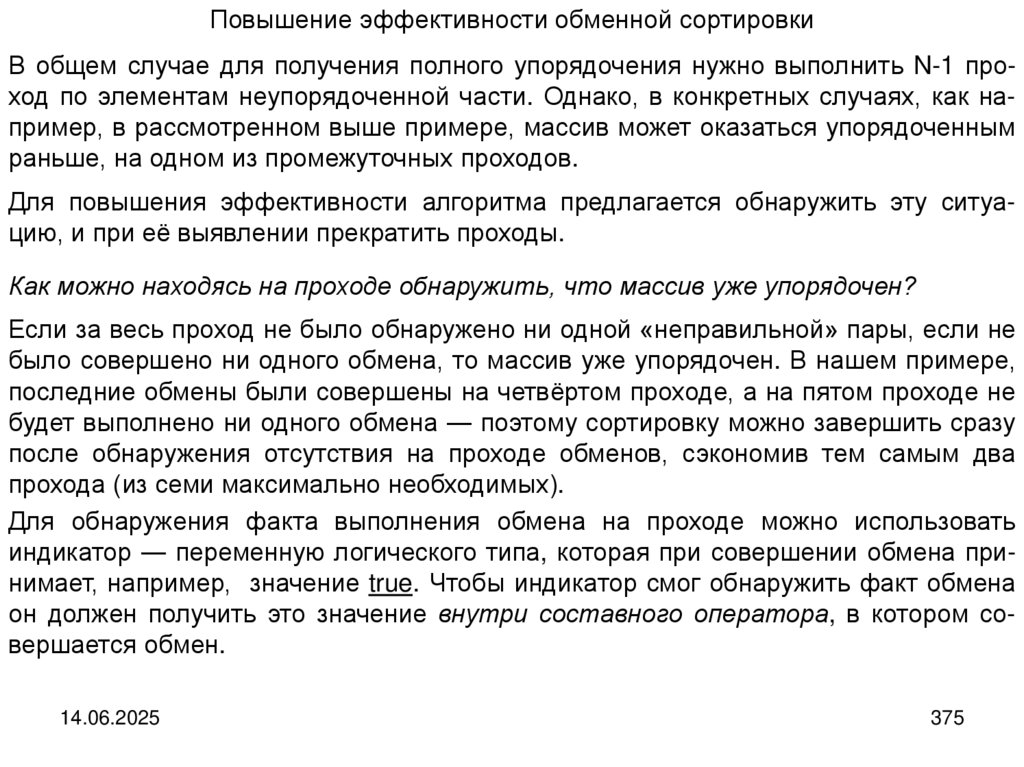

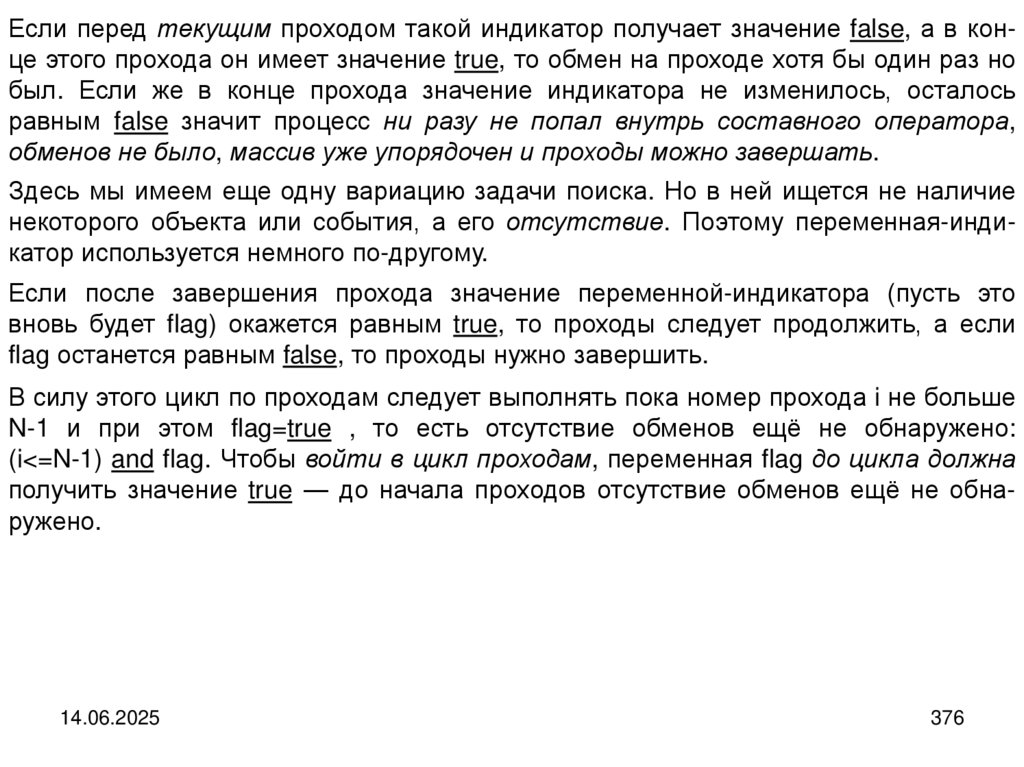

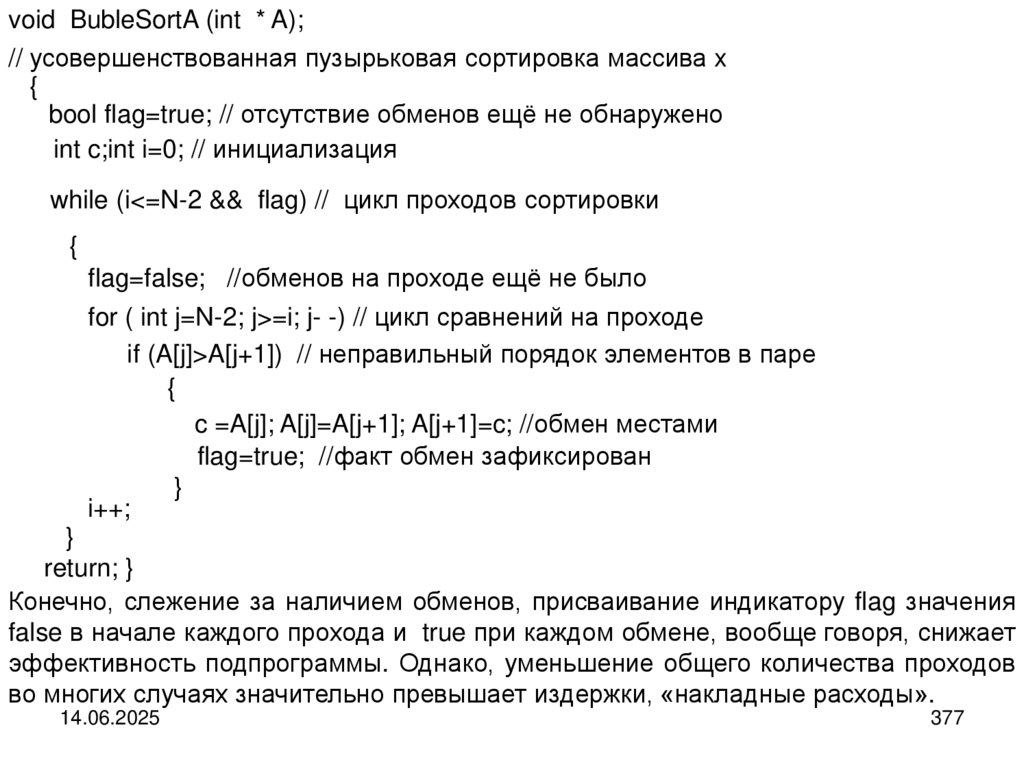

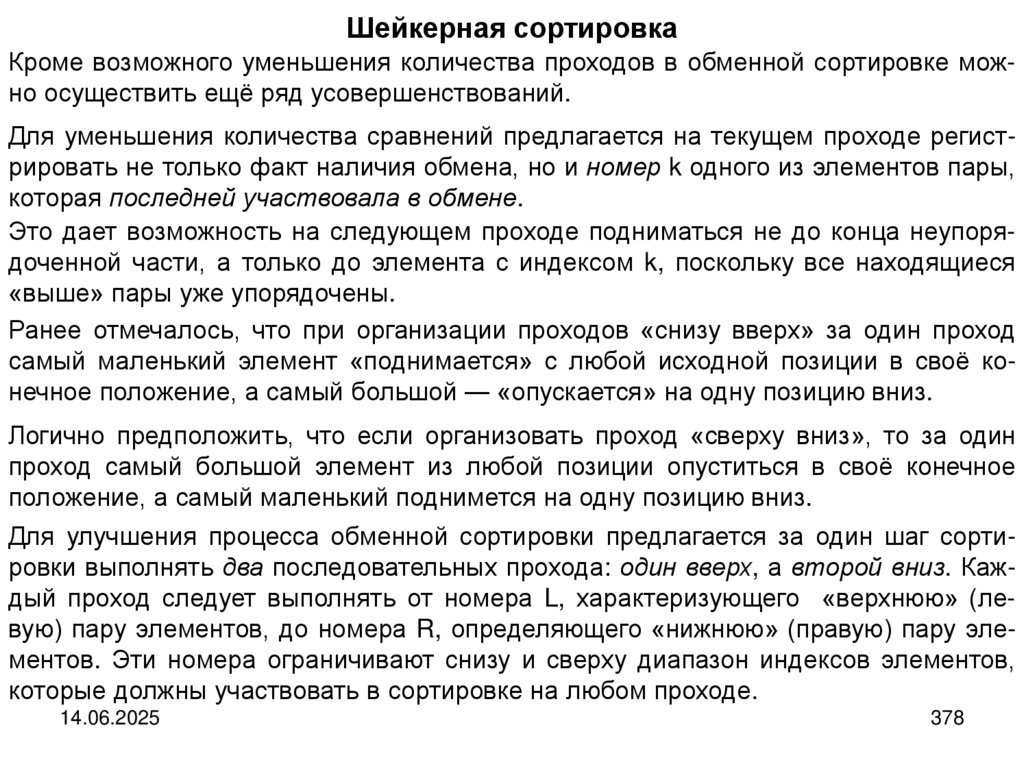

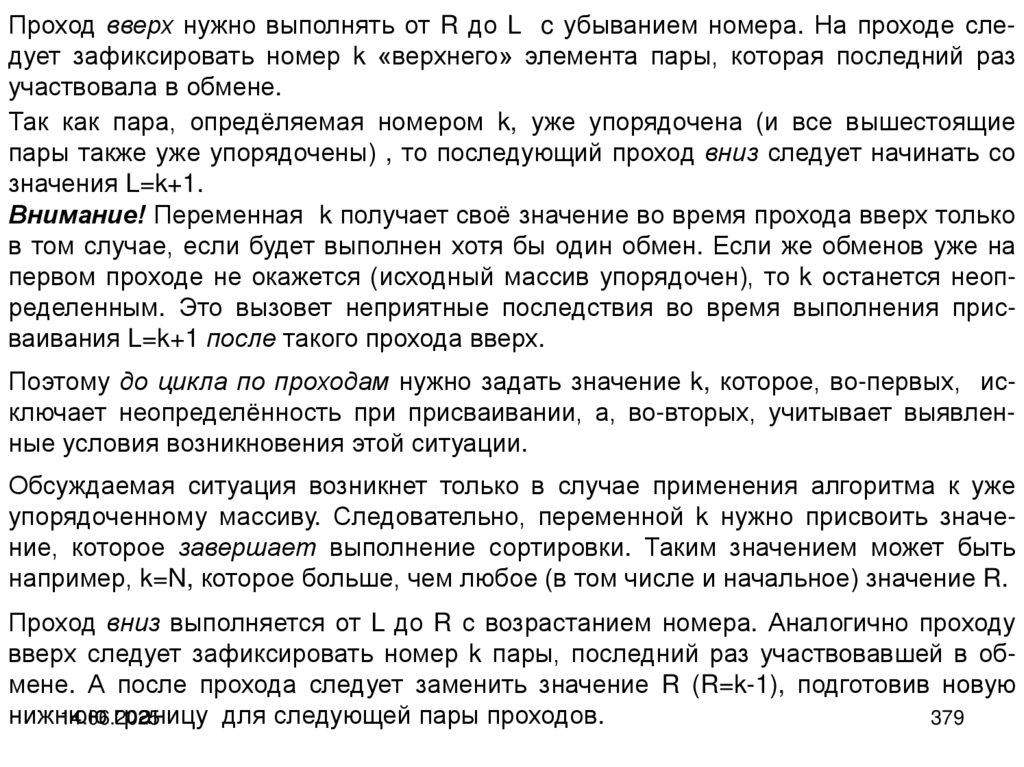

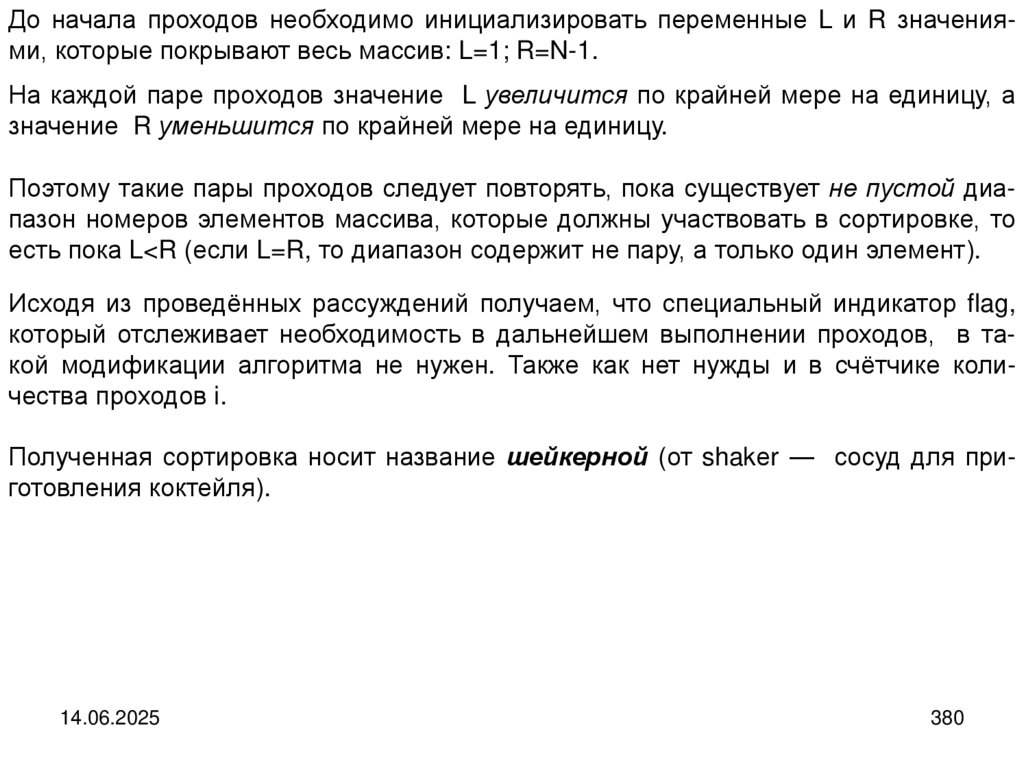

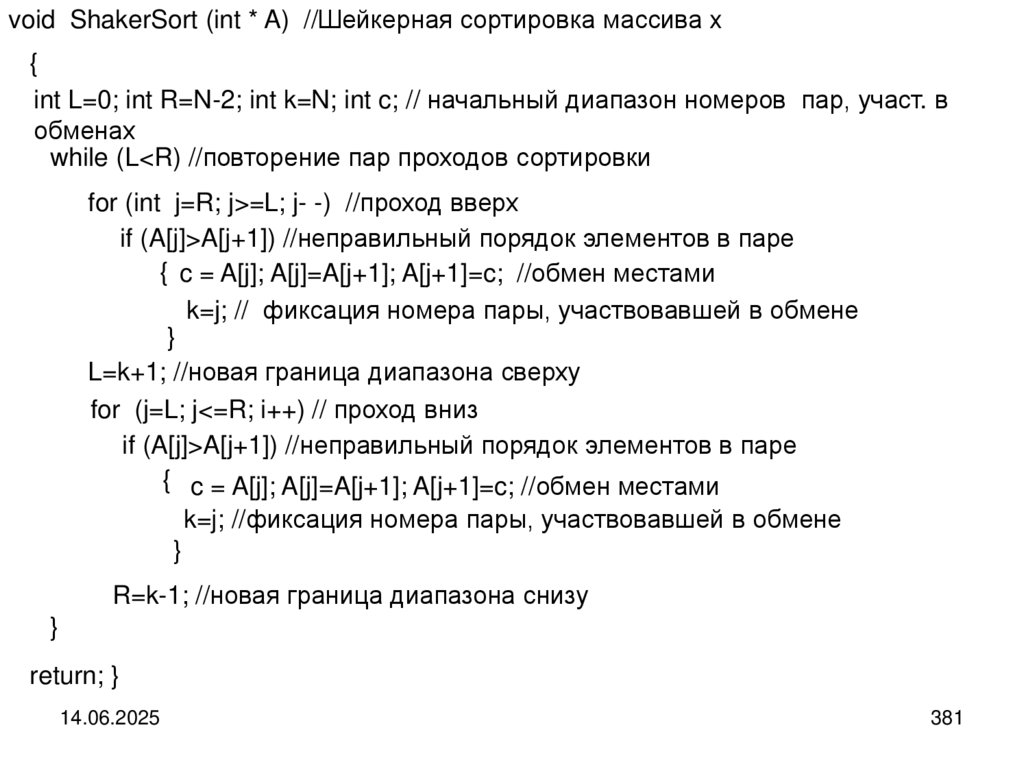

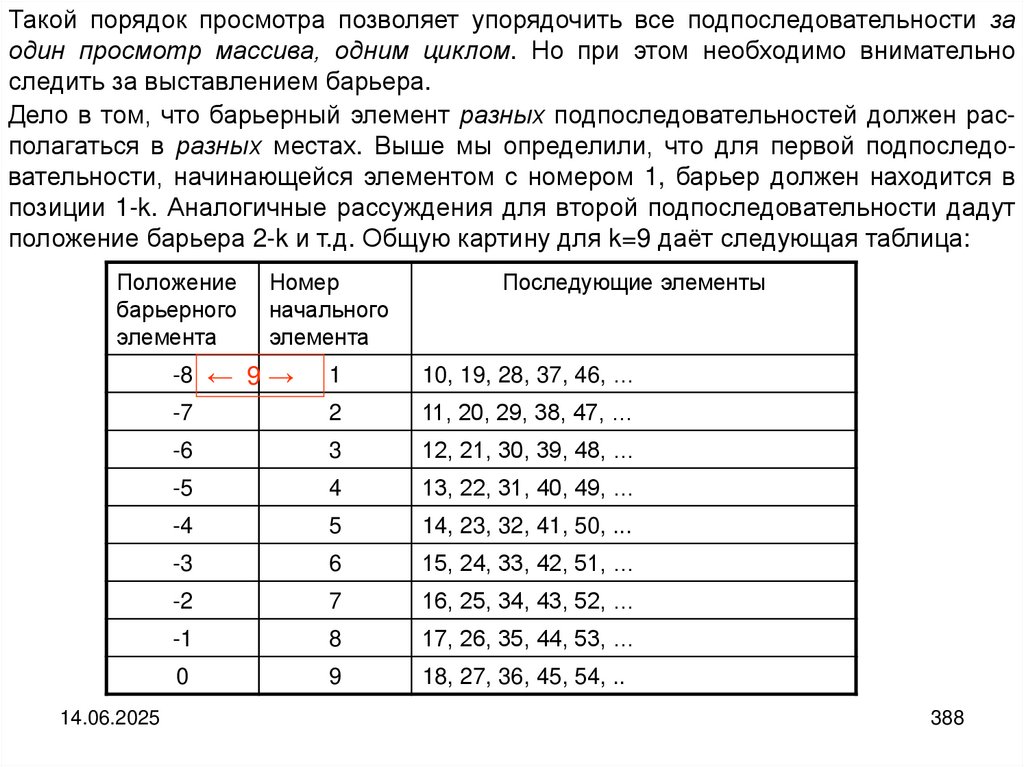

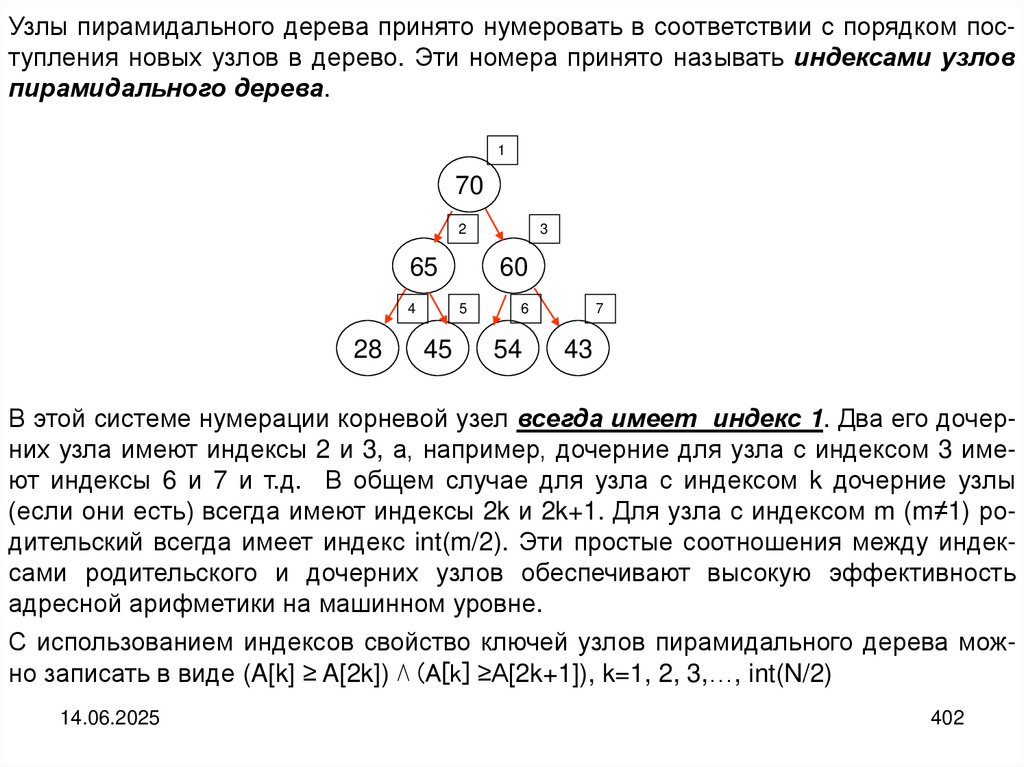

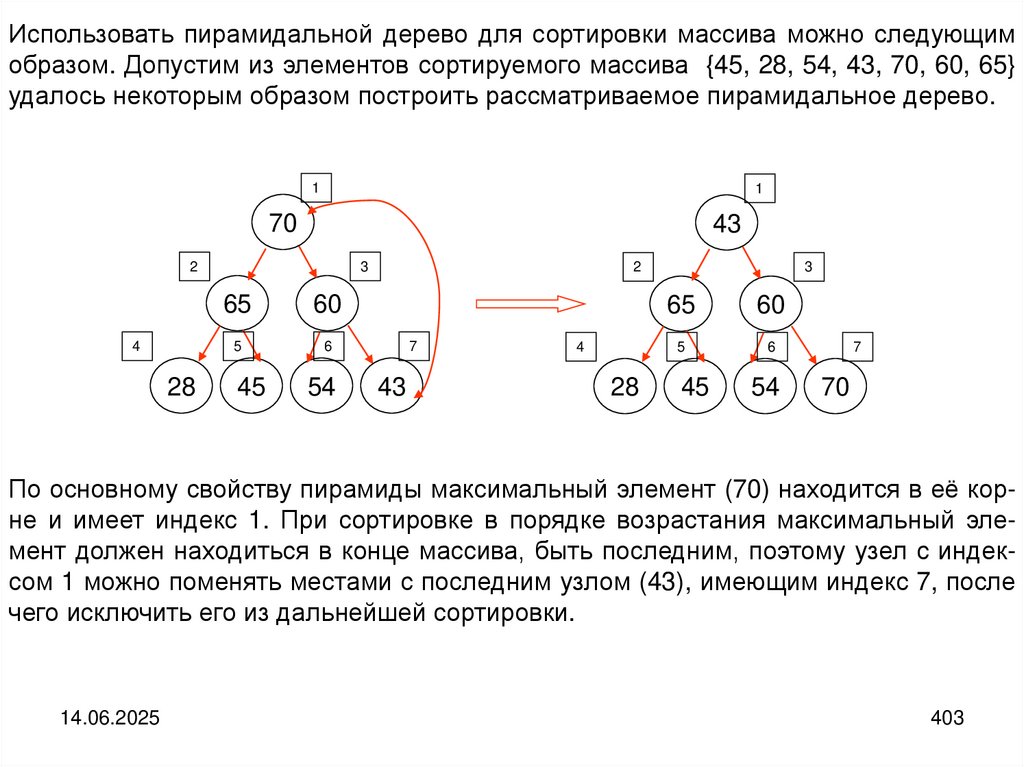

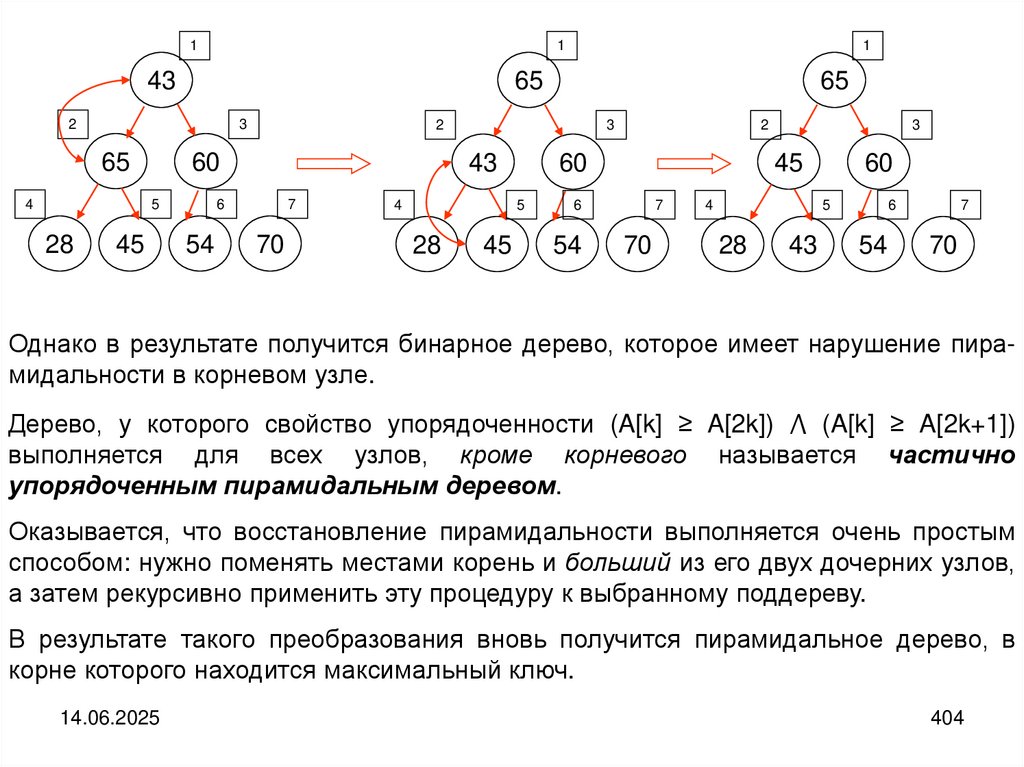

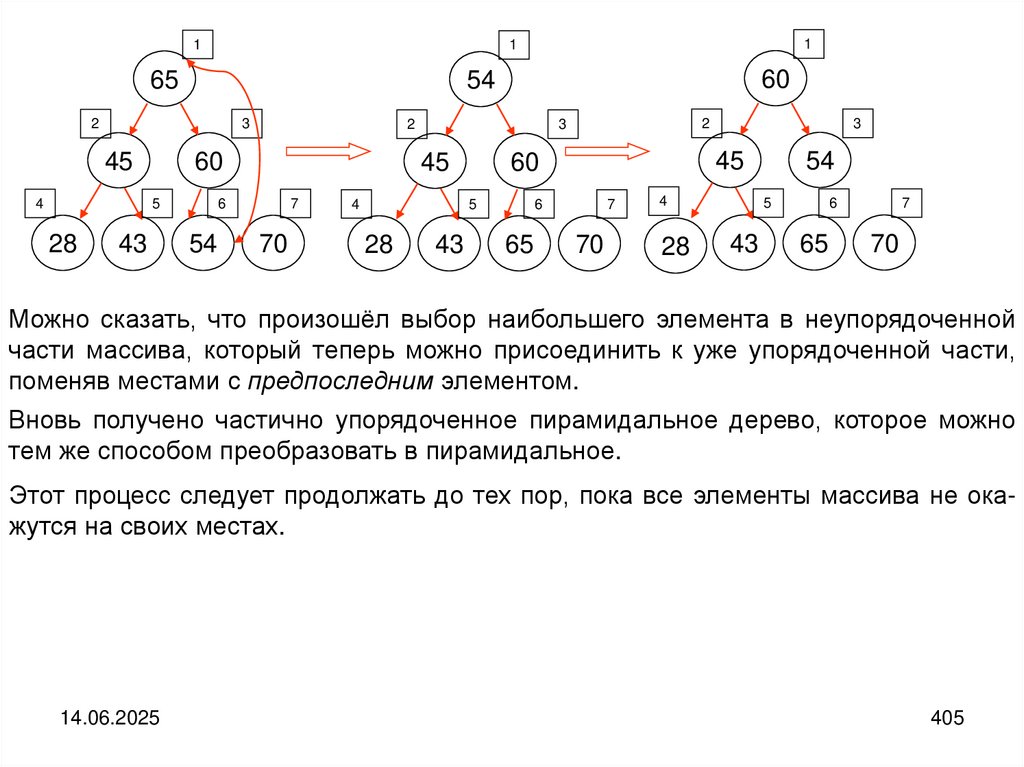

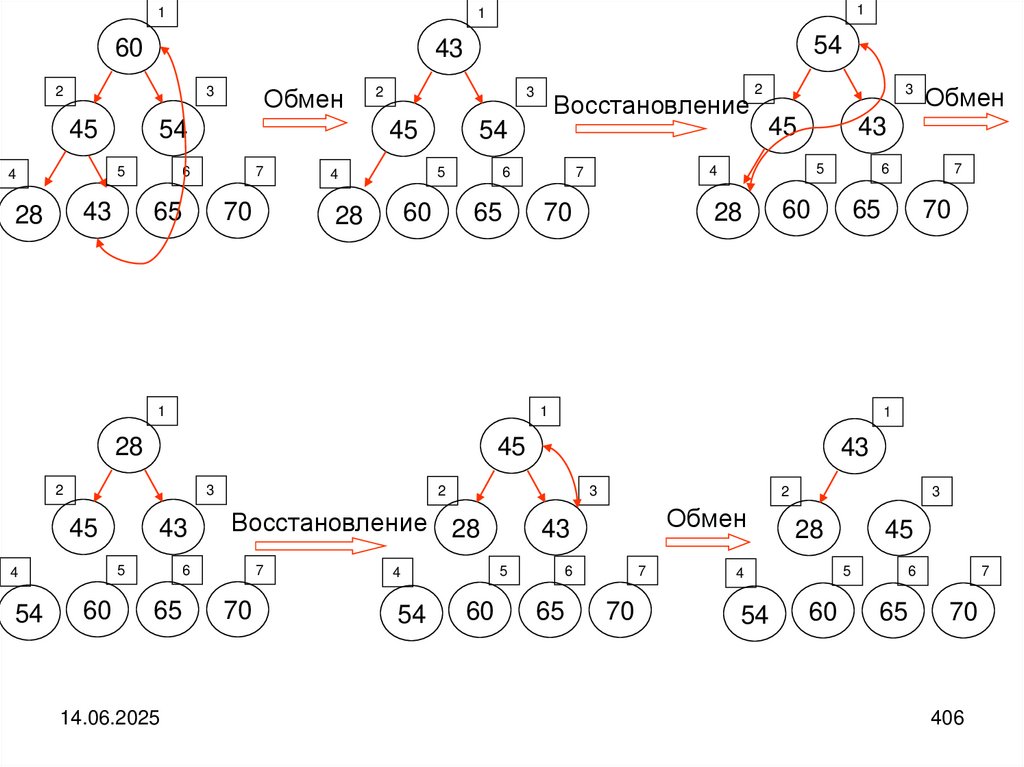

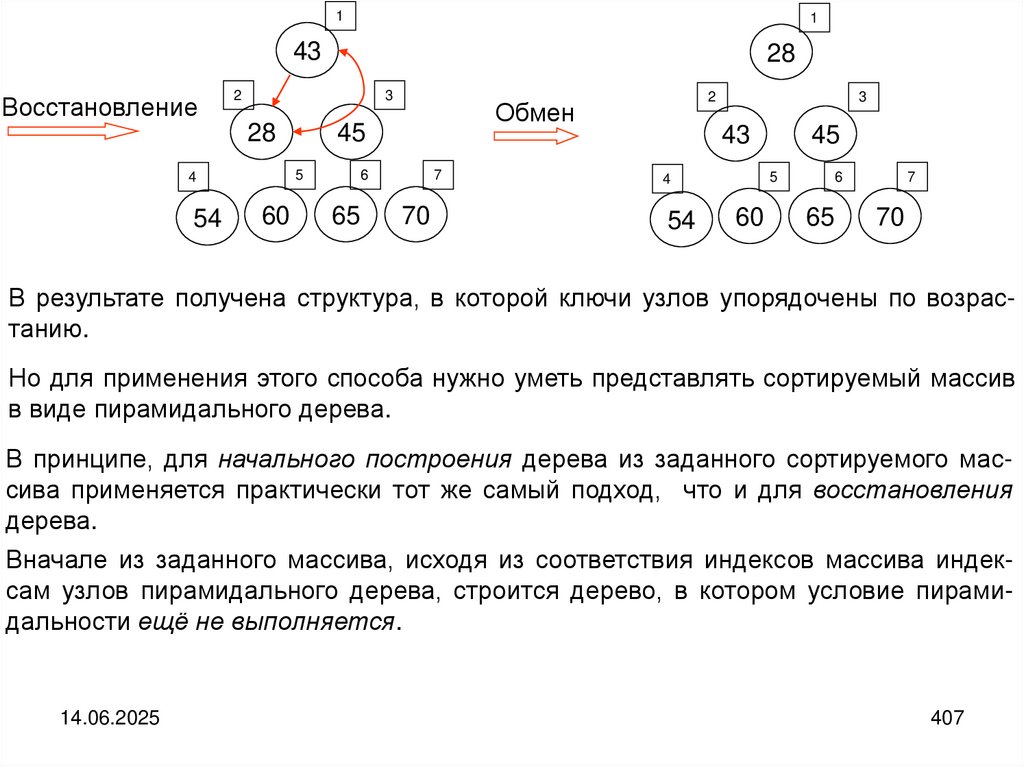

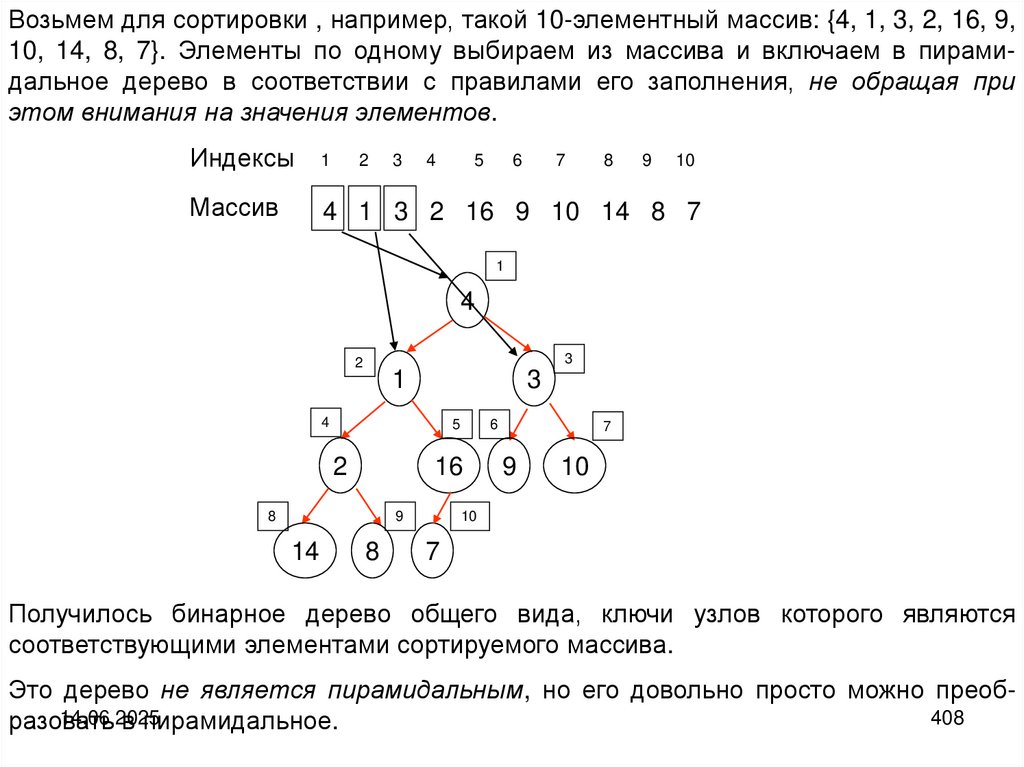

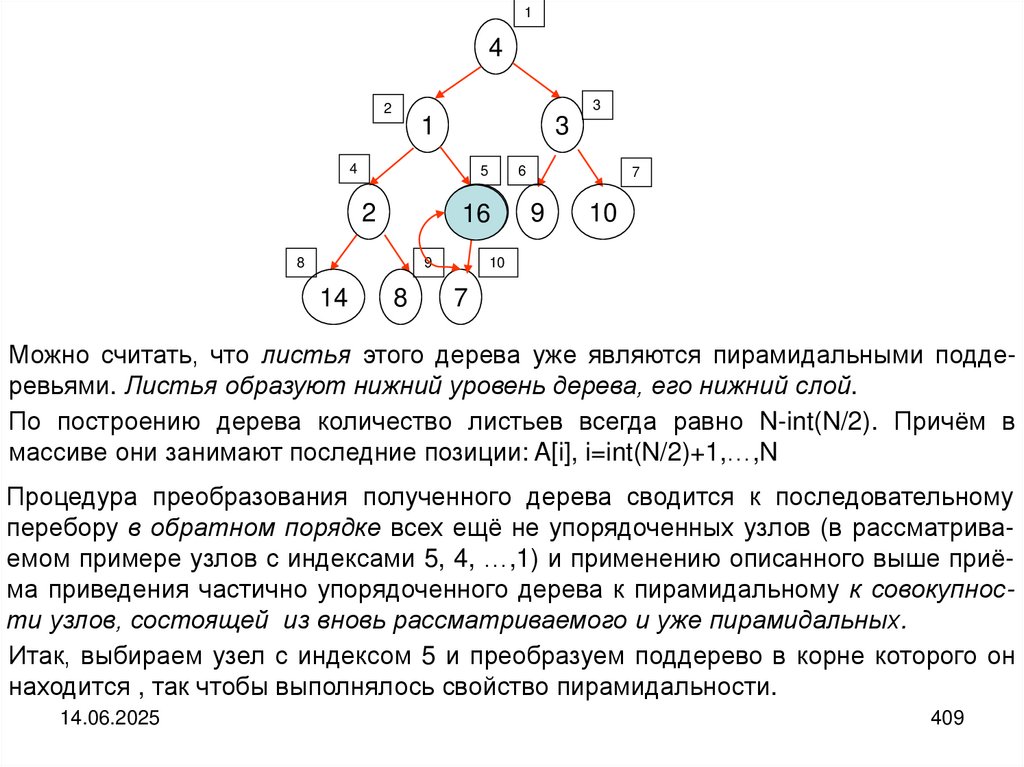

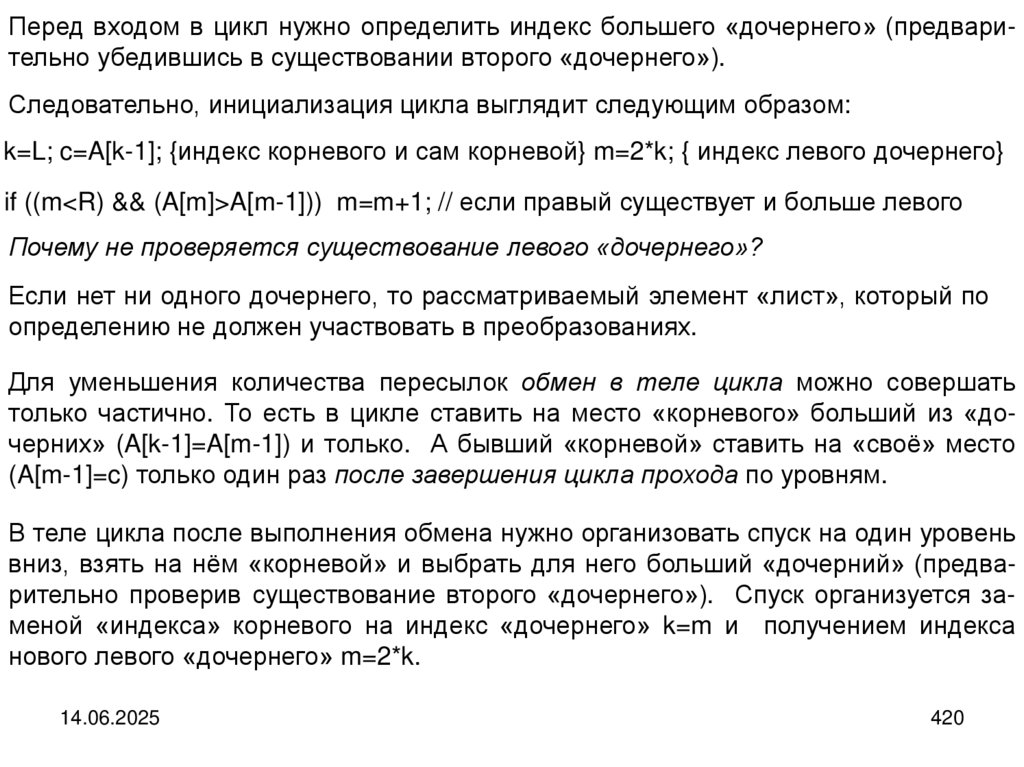

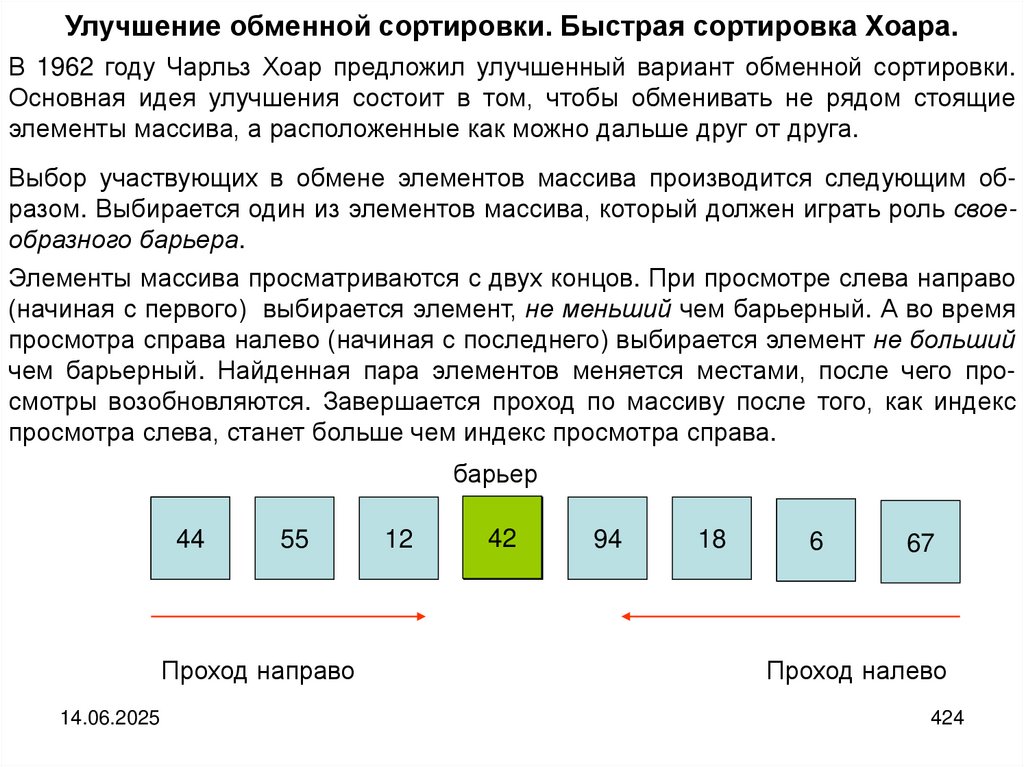

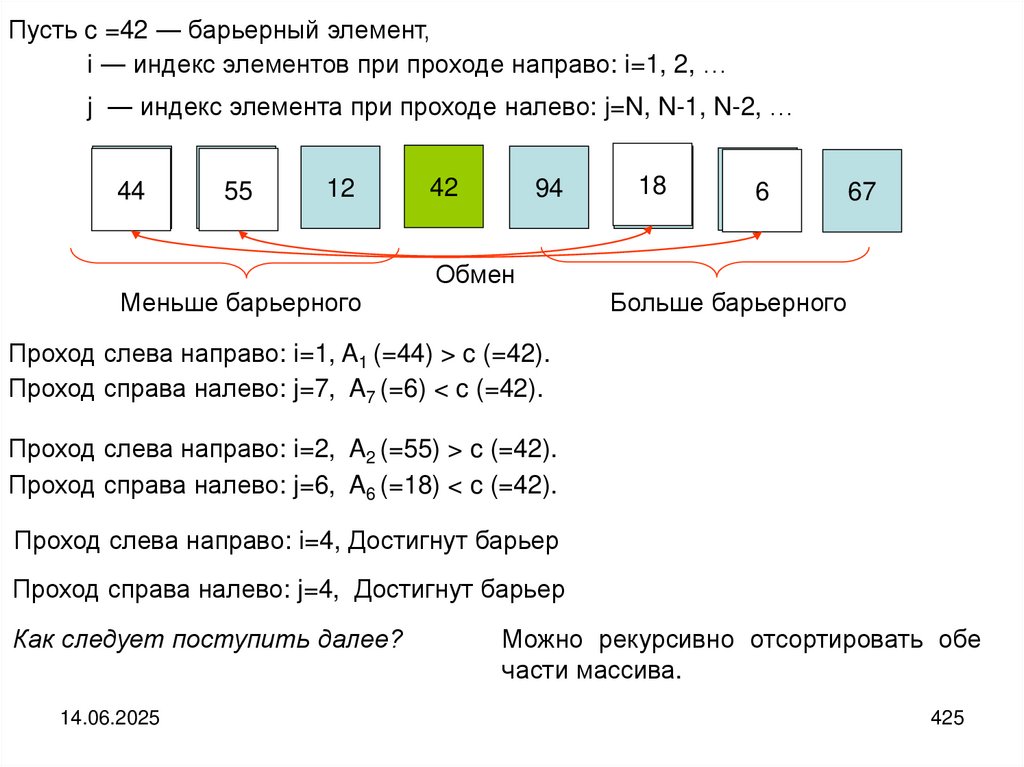

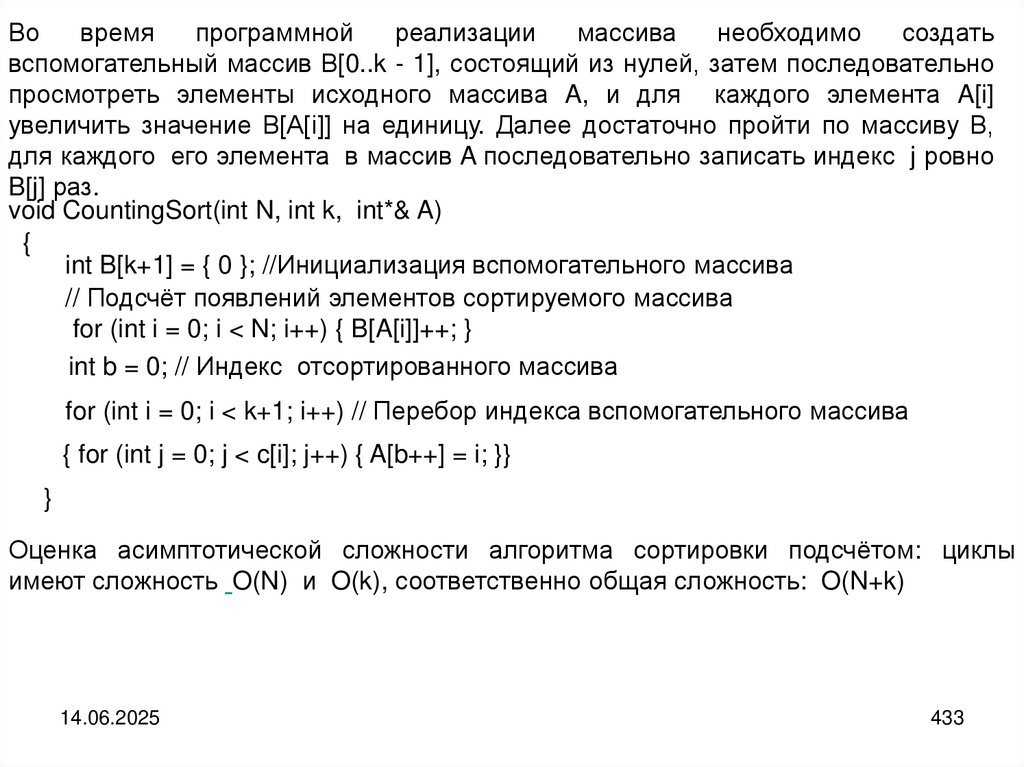

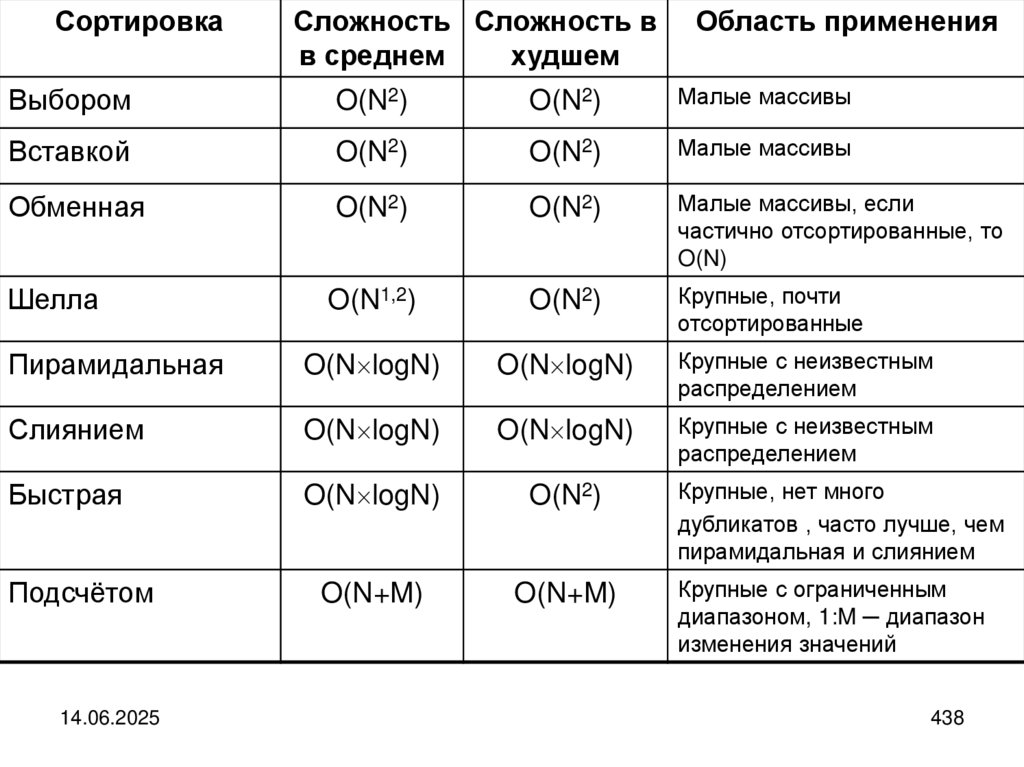

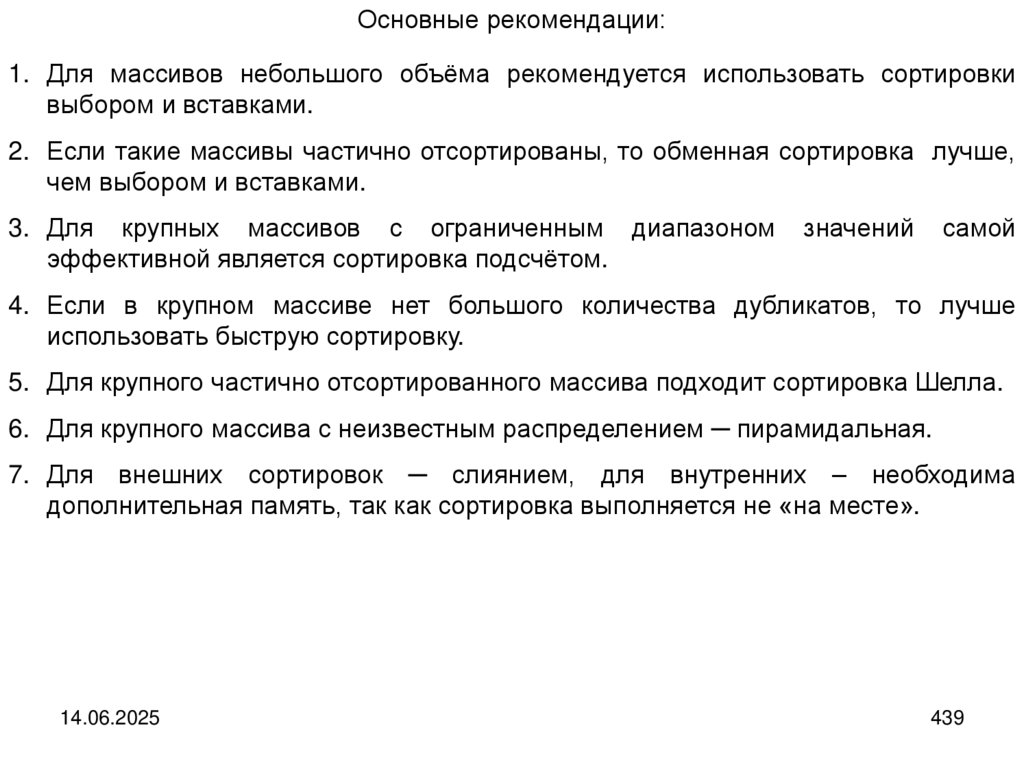

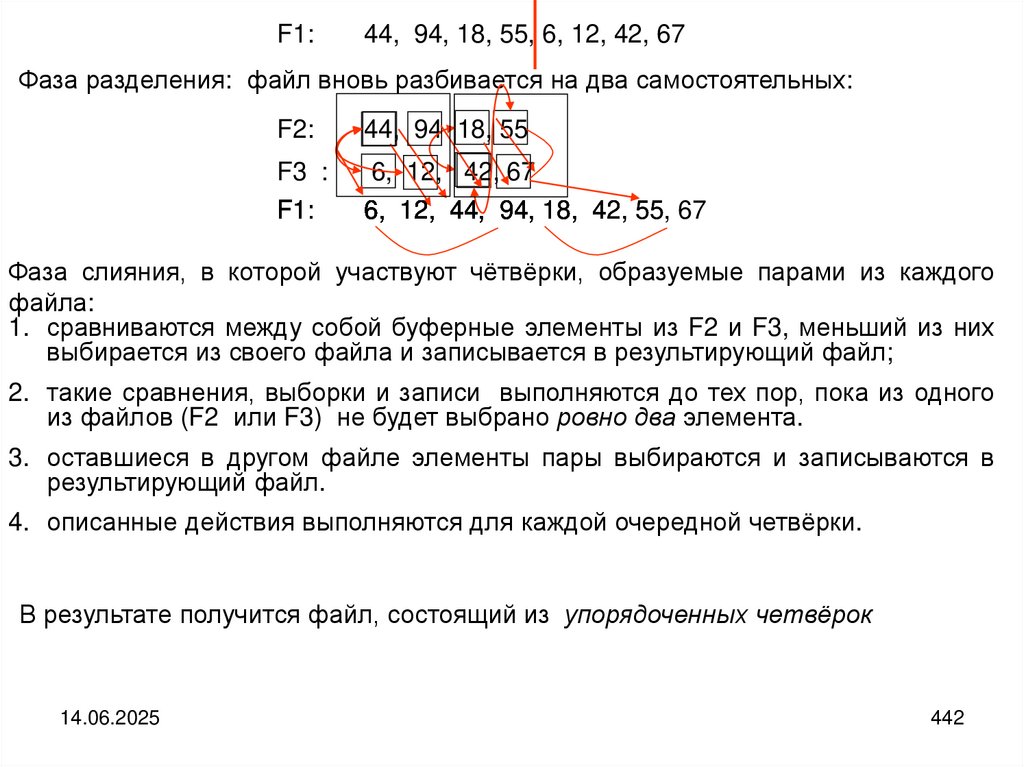

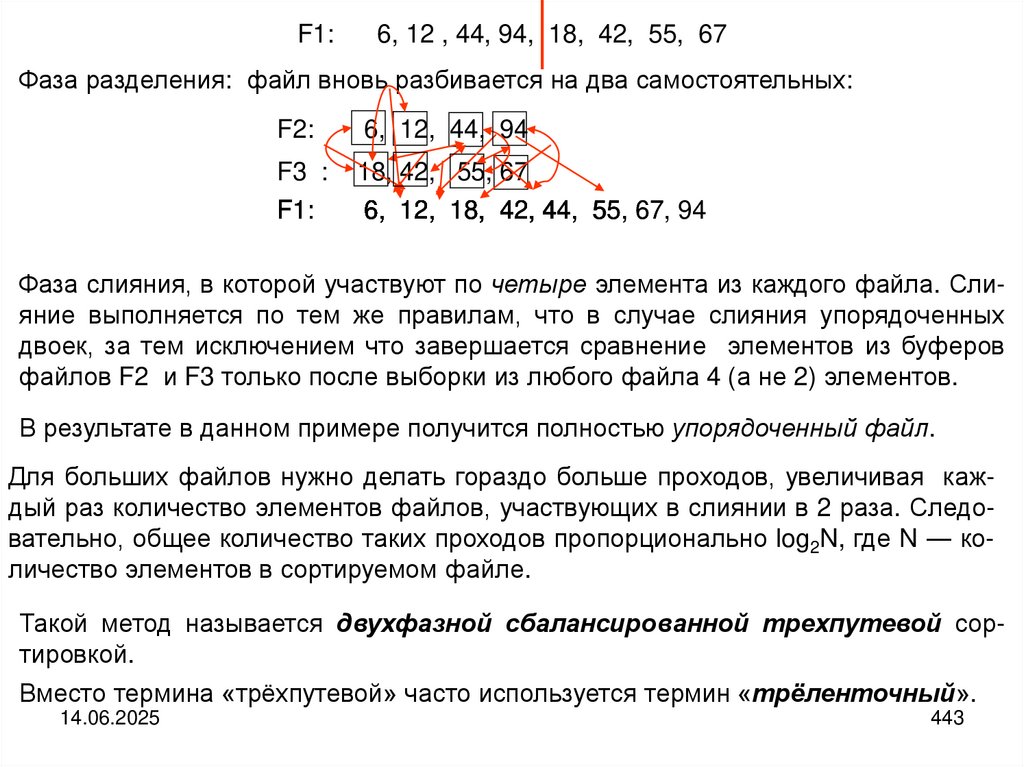

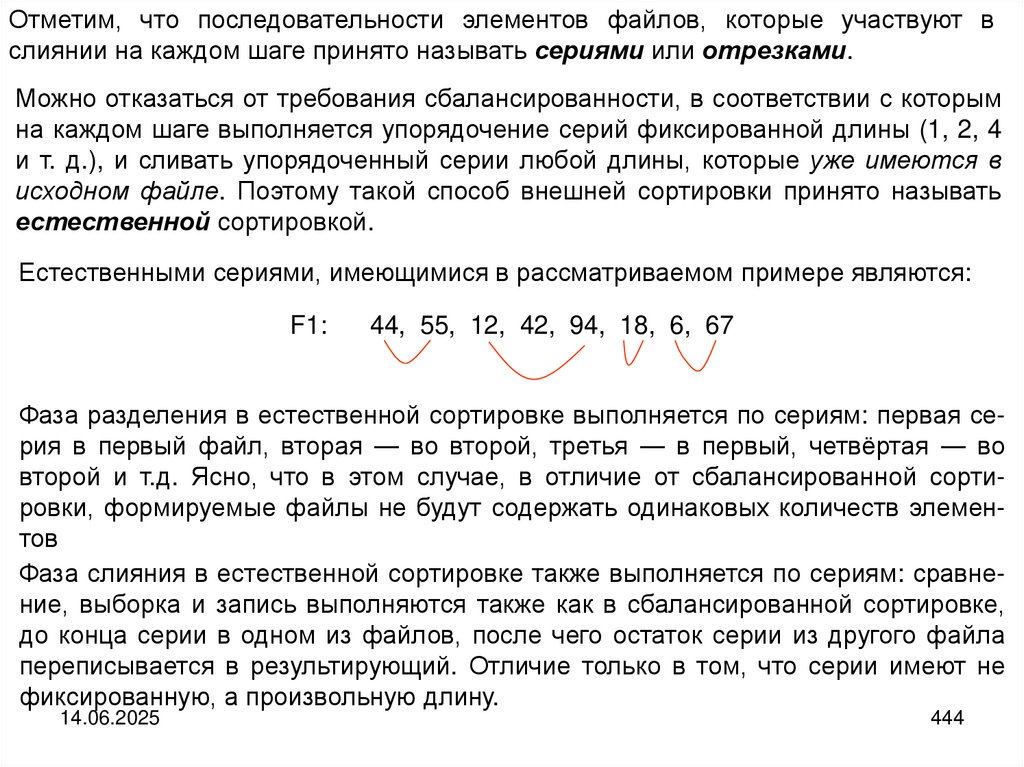

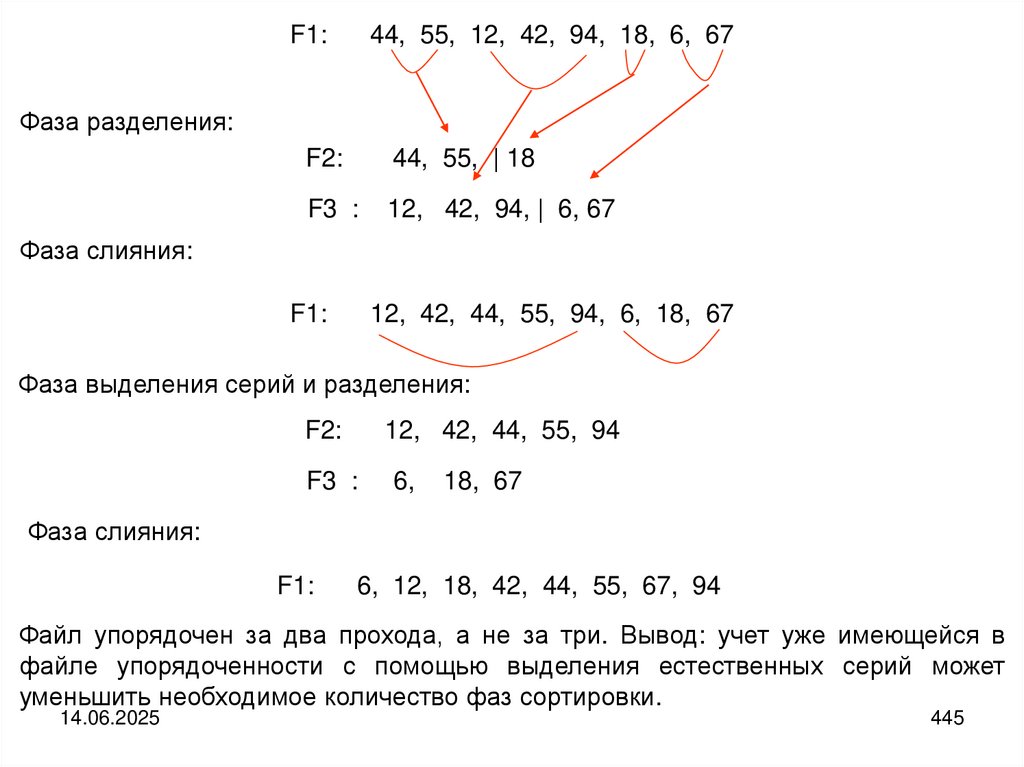

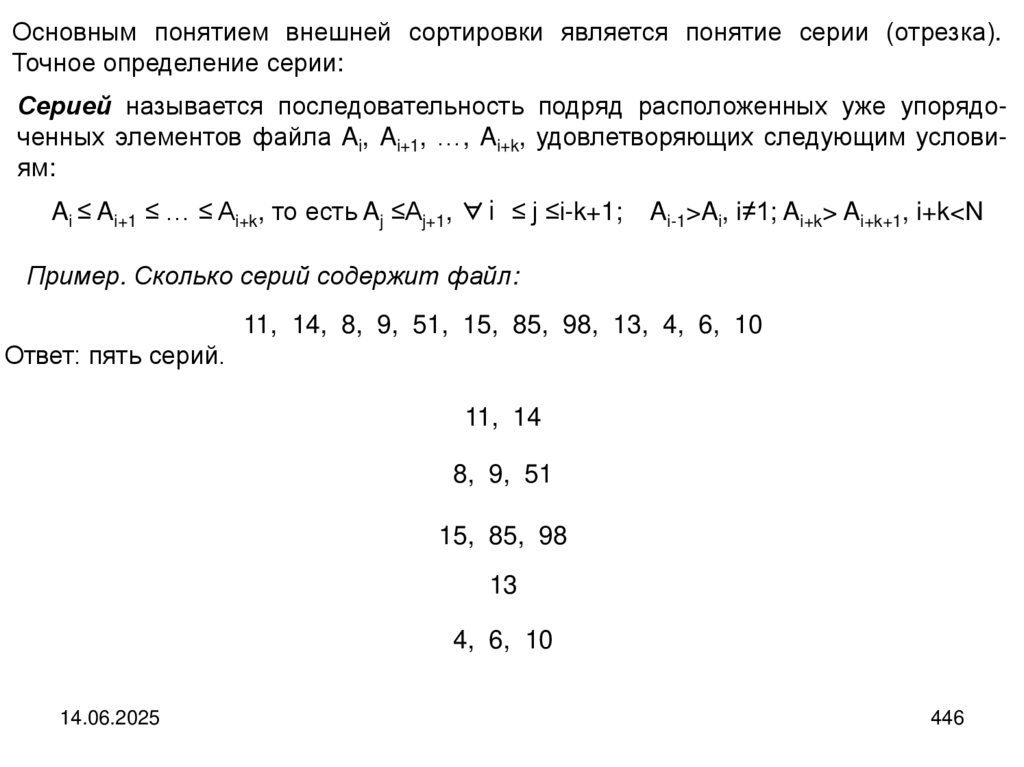

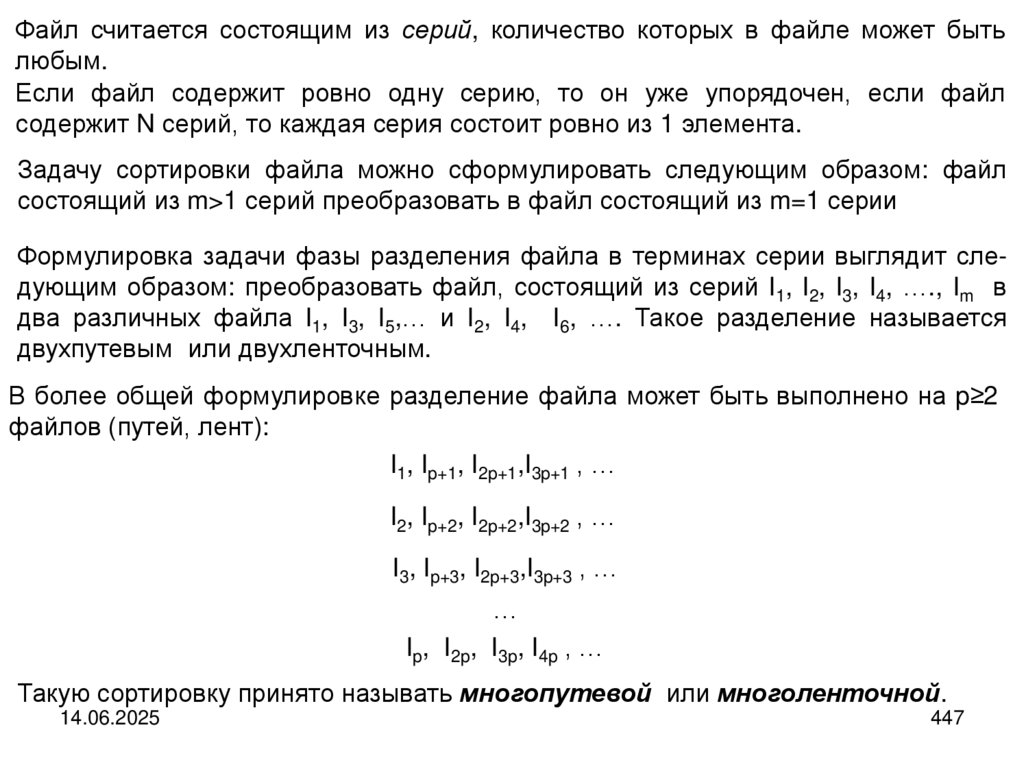

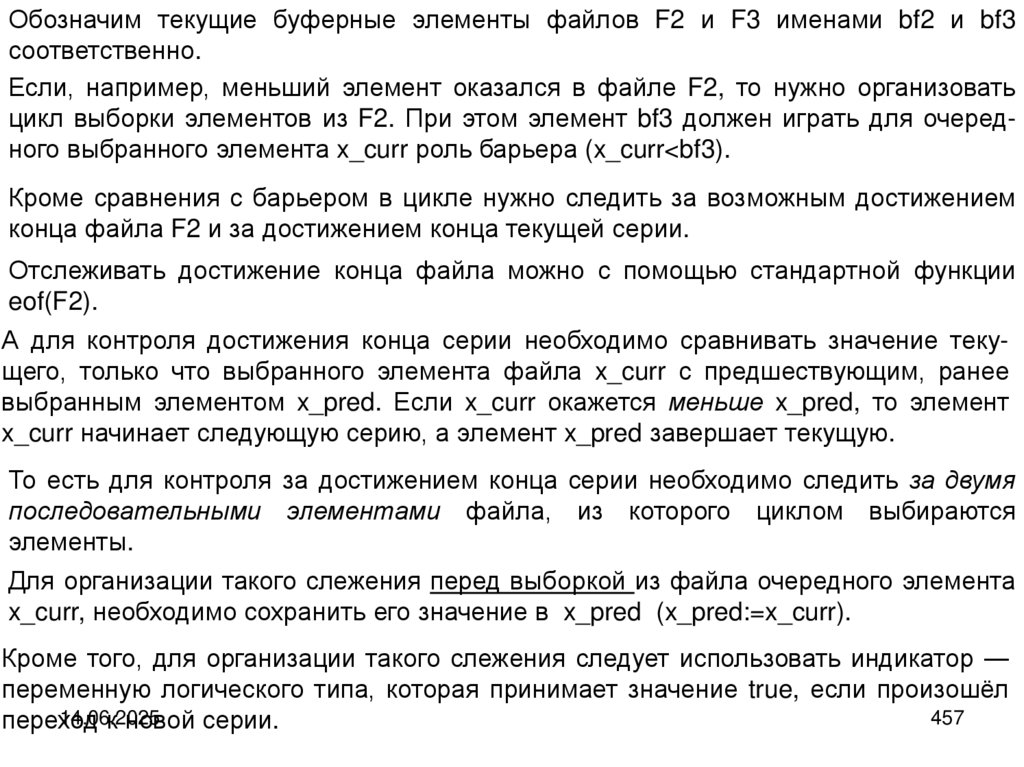

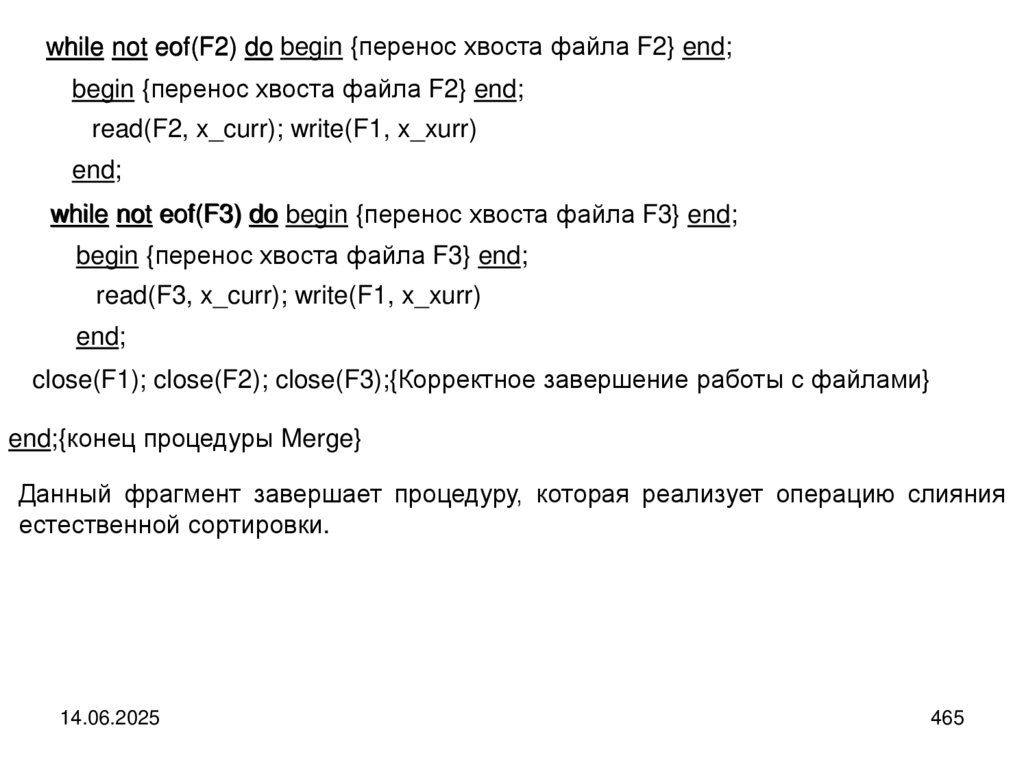

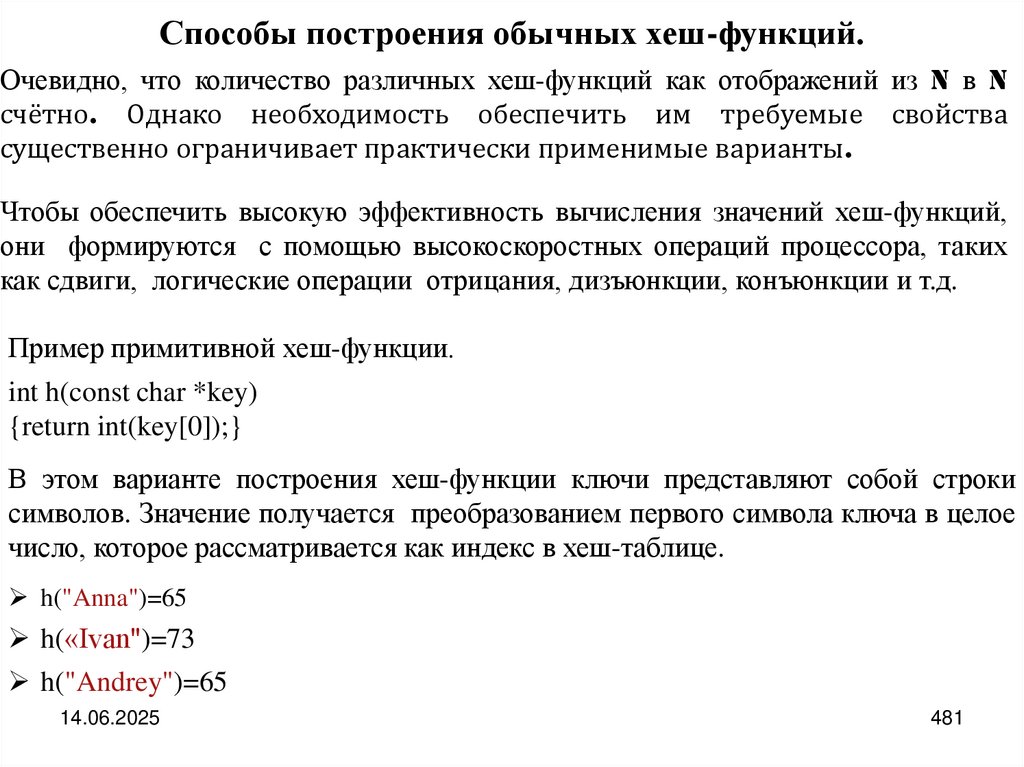

begin reset(f); printback(f)