Similar presentations:

Вопросы обеспечения безопасности критической информационной инфраструктуры

1.

2.

Тема презентации:Вопросы обеспечения безопасности критической

информационной инфраструктуры

Студент: Сеидов Кямран

Дисциплина: Правовые аспекты информационной безопасности

Группа: M364r7

Презентация предоставляется преподавателю: Əliyev Əli

3.

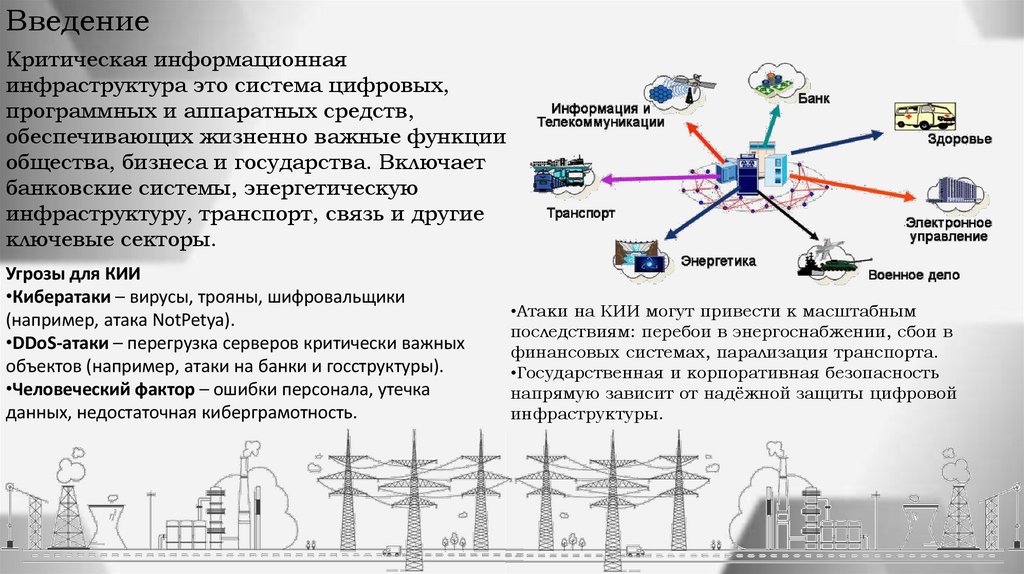

ВведениеКритическая информационная

инфраструктура это система цифровых,

программных и аппаратных средств,

обеспечивающих жизненно важные функции

общества, бизнеса и государства. Включает

банковские системы, энергетическую

инфраструктуру, транспорт, связь и другие

ключевые секторы.

Угрозы для КИИ

•Кибератаки – вирусы, трояны, шифровальщики

(например, атака NotPetya).

•DDoS-атаки – перегрузка серверов критически важных

объектов (например, атаки на банки и госструктуры).

•Человеческий фактор – ошибки персонала, утечка

данных, недостаточная киберграмотность.

•Атаки на КИИ могут привести к масштабным

последствиям: перебои в энергоснабжении, сбои в

финансовых системах, парализация транспорта.

•Государственная и корпоративная безопасность

напрямую зависит от надёжной защиты цифровой

инфраструктуры.

4.

Примеры известных атак на КИИ5.

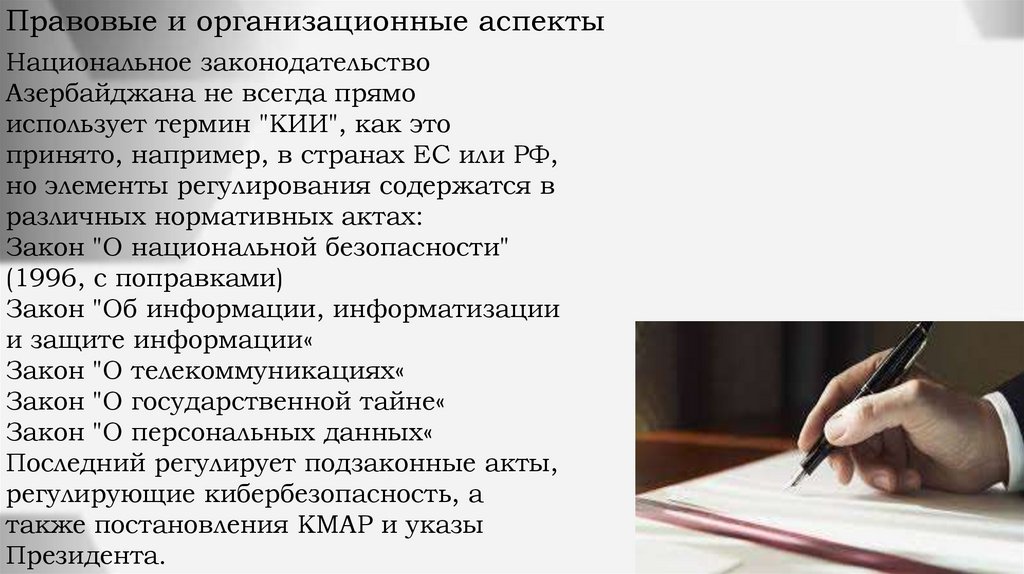

Правовые и организационные аспектыНациональное законодательство

Азербайджана не всегда прямо

использует термин "КИИ", как это

принято, например, в странах ЕС или РФ,

но элементы регулирования содержатся в

различных нормативных актах:

Закон "О национальной безопасности"

(1996, с поправками)

Закон "Об информации, информатизации

и защите информации«

Закон "О телекоммуникациях«

Закон "О государственной тайне«

Закон "О персональных данных«

Последний регулирует подзаконные акты,

регулирующие кибербезопасность, а

также постановления КМАР и указы

Президента.

6.

Правовые и организационные аспектыКибербезопасность и защита КИИ.

Ключевые положения:

В Азербайджане действует Центр реагирования на

компьютерные инциденты (CERT AZ) при Министерстве

цифрового развития и транспорта. Законодательно

организации, работающие в стратегически важных

отраслях, обязаны обеспечивать защиту своих ИТ-систем,

включая:

Энергетику, Телекоммуникации, Банковский сектор,

Транспорт, Здравоохранение, Установлены меры

ответственности за несанкционированный доступ,

разрушение, модификацию и блокировку

информационных систем, в том числе КИИ

(Уголовный кодекс, ст. 271–273).

7.

Критические ресурсы инфраструктуры•Аппаратное обеспечение – серверы, дата-центры, хранилища данных.

•Программное обеспечение – операционные системы, базы данных, системы управления.

•Сетевые технологии – маршрутизаторы, сетевые протоколы, облачные сервисы.

Ключевые факторы критичности

•Взаимосвязь между системами – сбой одной инфраструктуры может повлиять на другие.

•Последствия отказа – финансовые потери, угрозы безопасности, нарушение работы служб.

•Частота атак – объекты, подвергающиеся кибератакам чаще других, требуют усиленной защиты.

8.

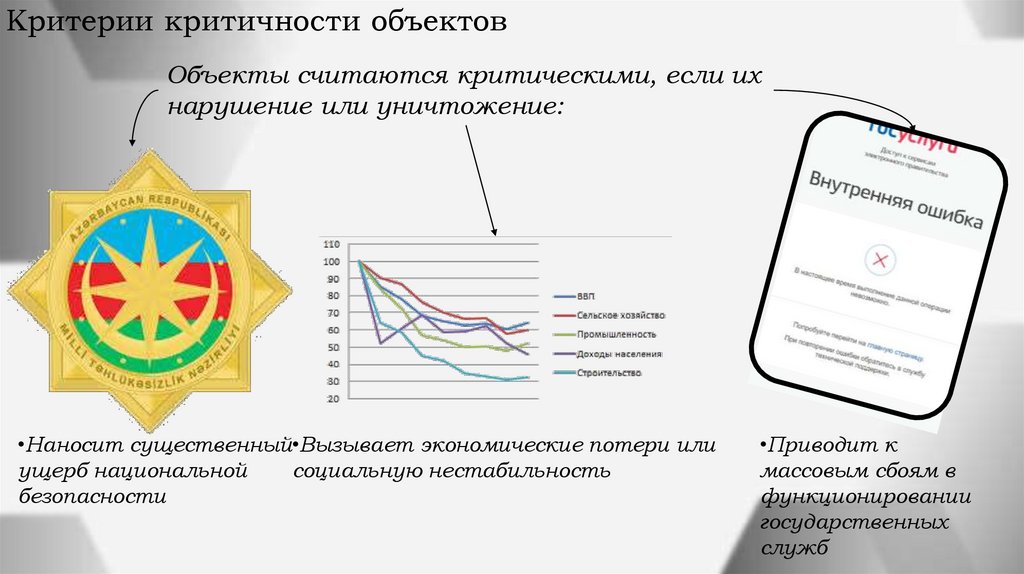

Критерии критичности объектовОбъекты считаются критическими, если их

нарушение или уничтожение:

•Наносит существенный•Вызывает экономические потери или

ущерб национальной

социальную нестабильность

безопасности

•Приводит к

массовым сбоям в

функционировании

государственных

служб

9.

Минимальные требования безопасностиВ 2023 году ЦБА получил поручение разработать

минимальные требования по обеспечению

информационной безопасности, по итогу они звучат

следующим образом:

Категоризация объектов КИИ – определение уровня

критичности инфраструктуры.

Мониторинг и реагирование на угрозы – создание

центров реагирования на киберинциденты.

Обязательное внедрение стандартов безопасности –

соответствие международным нормам (ISO/IEC 27001).

Разработка политики информационной безопасности –

каждая организация обязана иметь четко

сформулированные правила защиты данных.

Защита данных и сетей – использование шифрования,

VPN, многофакторной аутентификации.

Обучение персонала – повышение киберустойчивости

сотрудников.

10.

Минимальные требования безопасностиОсновные нормативные документы:

•AZS ISO/IEC 17788:2022 – стандарт облачных

технологий и их безопасности.

•AZS 420-2010 – включает требования к

информационной безопасности.

•AZS 421-2010 – регулирует защиту данных при

передаче информации.

•AZS 423-2010 – определяет стандарты

безопасности локальных сетей.

•AZS ГОСТ Р 52438-2013 – устанавливает

требования к геоинформационным системам.

11.

Средства защиты критической инфраструктурыТехнические меры защиты

Системы обнаружения и предотвращения вторжений (IDS/IPS) – мониторинг сетевого трафика и

блокировка подозрительных действий.

Антивирусные решения и анализ угроз – использование современных антивирусов и AI-аналитики

для выявления вредоносного ПО.

Защита сетей и шифрование данных – применение VPN, TLS и протоколов шифрования для

безопасного обмена данными.

Резервное копирование – регулярное создание бэкапов для быстрого восстановления критических

данных.

Административные меры защиты

Политики безопасности организаций – разработка строгих правил и инструкций по киберзащите.

Контроль доступа и многофакторная аутентификация (MFA) – ограничение привилегий пользователей

и защита учетных записей.

Обучение персонала – повышение киберграмотности сотрудников критической инфраструктуры.

Оперативные меры реагирования

Центры реагирования на киберугрозы (CERT, SOC) – круглосуточный мониторинг и расследование

инцидентов.

Инцидент-менеджмент – быстрая нейтрализация атак, восстановление систем и анализ

последствий.

Планирование устойчивости инфраструктуры – разработка сценариев реагирования и минимизация

рисков.

12.

Перспективы развития защиты критической инфраструктурыТренды в кибербезопасности

Искусственный интеллект (AI) в анализе угроз – автоматическое выявление и

нейтрализация атак.

Квантовое шифрование – передовые методы защиты данных от взлома.

Автоматизация реагирования на инциденты – внедрение решений для мгновенного

блокирования угроз.

Усиление международного сотрудничества – обмен информацией и совместные

расследования. Переход к Zero Trust – концепция, при которой никто не получает

автоматического доверия в системе.

Будущие изменения в

законодательстве

Стандарты кибербезопасности –

ужесточение требований к защите

данных. Государственная стратегия –

долгосрочные планы по усилению защиты

критической инфраструктуры.

Обязательная сертификация безопасности

– компании должны подтверждать

соответствие высоким требованиям

защиты.

13.

ЗаключениеЗащита критической информационной инфраструктуры (КИИ) играет

стратегическую роль в безопасности государства, бизнеса и общества.

Киберугрозы продолжают эволюционировать, требуя новых методов защиты

и реагирования. Национальные и международные законодательные

инициативы создают основу для эффективного управления

кибербезопасностью. Организации должны применять комплексный подход,

включающий технические, административные и оперативные меры

защиты.

Безопасность КИИ — это не

просто защита отдельных

систем, а комплексный процесс,

включающий постоянное

развитие технологий,

стратегическое планирование и

международное

взаимодействие.

informatics

informatics