Similar presentations:

Методы и средства защиты информации. Раздел I. Информационная безопасность

1.

ОП.08 МЕТОДЫ И СРЕДСТВАЗАЩИТЫ ИНФОРМАЦИИ

Раздел I. Информационная безопасность

Тема 1.1. Современная ситуация в области информационной

безопасности

Тема 1.2. Категории информационной безопасности

Тема 1.3. Абстрактные модели защиты информации

Тема 1.4. Обзор наиболее распространенных методов взлома

Преподаватель: Батюшкина Т.Ю.

2.

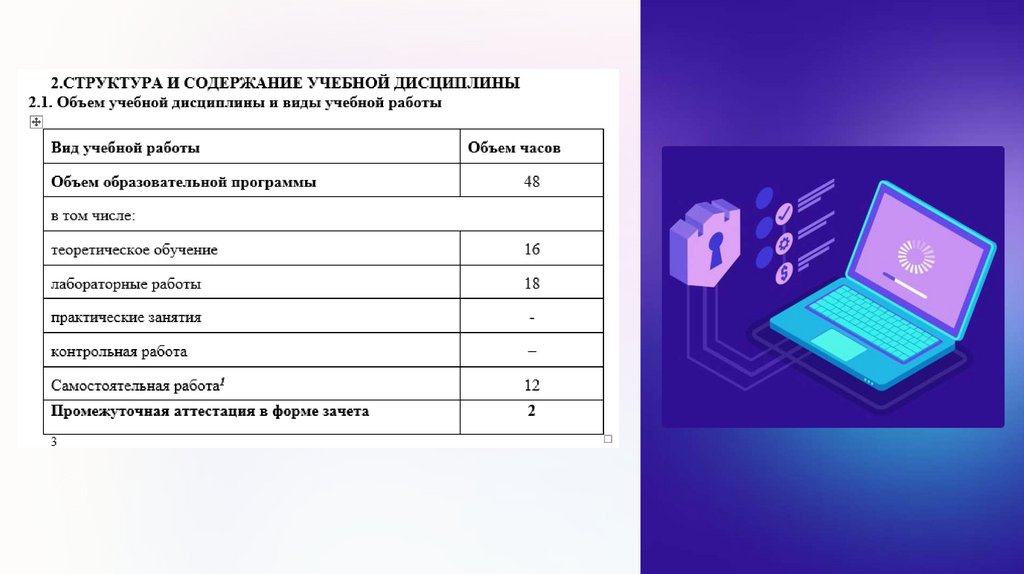

Учебная дисциплина ОП.13. Методы и средства защитыинформации является вариативной частью образовательной

программы в соответствии с ФГОС по специальности

09.02.07 «Информационные системы и программирование»,

утвержденной Приказом Министерства образования и науки

РФ (Приказ МОН РФ № 1547 от 09.12.2016 г. (ред. 01.09.2022

г.)), в соответствии с Приказом Минпросвещения России

№464 от 03.07.2024 г.

Формируемые компетенции:

ОК 01. Выбирать способы решения задач профессиональной

деятельности, применительно к различным контекстам.

ОК 02. Использовать современные средства поиска, анализа и

интерпретации информации и информационные технологии

для выполнения задач профессиональной деятельности.

ОК 04. Эффективно взаимодействовать и работать в

коллективе и команде.

3.

4.

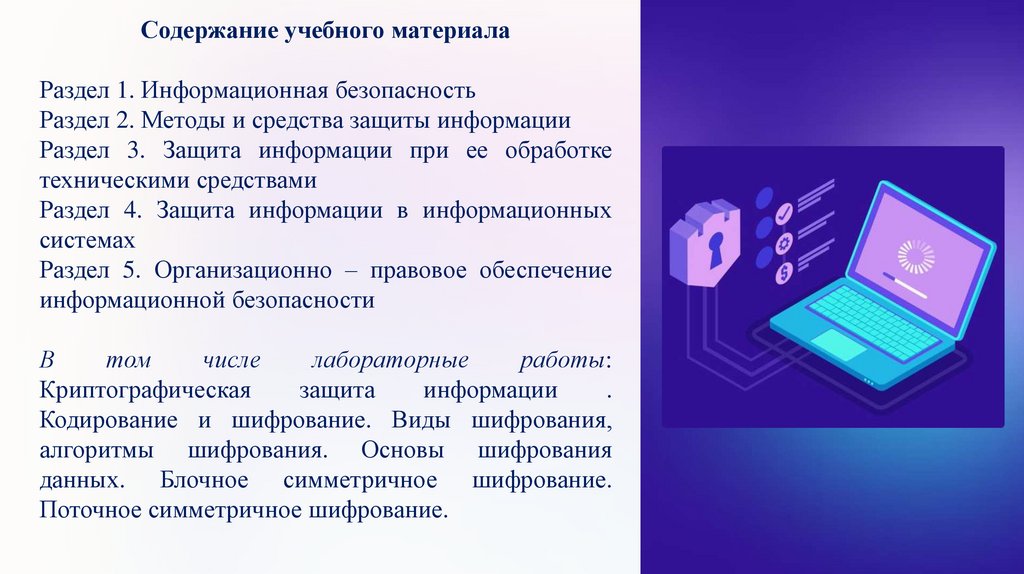

Содержание учебного материалаРаздел 1. Информационная безопасность

Раздел 2. Методы и средства защиты информации

Раздел 3. Защита информации при ее обработке

техническими средствами

Раздел 4. Защита информации в информационных

системах

Раздел 5. Организационно – правовое обеспечение

информационной безопасности

В

том

числе

лабораторные

работы:

Криптографическая

защита

информации

.

Кодирование и шифрование. Виды шифрования,

алгоритмы шифрования. Основы шифрования

данных. Блочное симметричное шифрование.

Поточное симметричное шифрование.

5.

Информация – это сведения об объектах и явлениях окружающей среды, их параметрах,свойствах и состояниях, которые уменьшают недостаток знаний о них.

Термин «информация» происходит от латинского слова «informatio», что означает

«разъяснения», и, по сути, предполагает наличие некоторого диалога между

отправителями и получателями информации.

Те предметы или устройства, от которых человек может получить информацию,

называют источниками информации.

Те предметы или устройства, которые могут получать информацию, называют

приёмниками информации.

А сама информация передается по каналу связи с помощью сигналов: механических,

электрических, тепловых…

6.

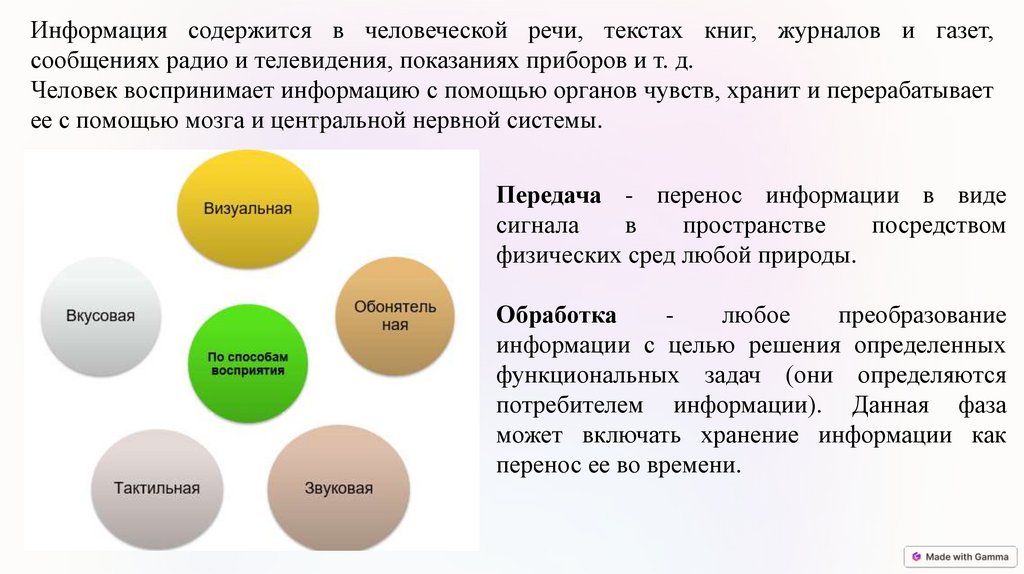

Информация содержится в человеческой речи, текстах книг, журналов и газет,сообщениях радио и телевидения, показаниях приборов и т. д.

Человек воспринимает информацию с помощью органов чувств, хранит и перерабатывает

ее с помощью мозга и центральной нервной системы.

Передача - перенос информации в виде

сигнала

в

пространстве

посредством

физических сред любой природы.

Обработка

любое

преобразование

информации с целью решения определенных

функциональных задач (они определяются

потребителем информации). Данная фаза

может включать хранение информации как

перенос ее во времени.

7.

Виды и свойства информации8.

Понятие информационной безопасностиИнформационная среда – это совокупность условий, средств и методов на базе

компьютерных

систем,

предназначенных

для

создания

и

использования

информационных ресурсов.

Информационная угроза – это совокупность факторов, представляющих опасность для

функционирования информационной среды.

Информационная безопасность - защищённость информации и поддерживающей

инфраструктуры от случайных или преднамеренных воздействий естественного или

искусственного характера, способных нанести ущерб владельцам или пользователям

информации и поддерживающей инфраструктуры.

Защита информации - деятельность по предотвращению утечки защищаемой

информации, несанкционированных и непреднамеренных воздействий на защищаемую

информацию, то есть процесс, направленный на достижение этого состояния.

9.

Угроза (безопасности информации) – совокупность условий ифакторов, создающих потенциальную или реально существующую

опасность нарушения безопасности информации.

Источник угрозы безопасности информации – субъект (физическое

лицо, материальный объект или физическое явление), являющийся

непосредственной причиной возникновения угрозы безопасности

информации

Уязвимость

(информационной

системы)

–

свойство

информационной

системы,

обуславливающее

возможность

реализации угроз безопасности обрабатываемой в ней информации.

10.

Инф ормационная безопасностьВ широком смысле информационная безопасность представляет

собой совокупность средств и методов защиты информации и

поддерживающей её инфраструктуры от преднамеренного или

случайного воздействия, в обоих случаях владелец (государство,

бизнес, физические лица) данных несёт те или иные убытки. Её

ключевыми принципами являются:

• целостность

информационных

данных

–

сохранность

изначального вида и структуры в процессе хранения и передачи, это

означает, что изменять или удалять информацию может только её

владелец или лица с официальным доступом;

• конфиденциальность данных – информация доступна только тем

пользователям, которые прошли идентификацию и включены в

данную информационную систему;

• доступность – информация, которая находится в свободном доступе,

должна

предоставляться

пользователям,

обладающим

соответствующими правами, беспрепятственно и своевременно;

• достоверность – принадлежность информации конкретному

владельцу, который в свою очередь является её источником

11.

Под безопасностью информации понимается такое еёсостояние, при котором исключена возможность внешнего или

внутреннего влияния на целостность данных и доступа лицам,

не имеющим соответствующих прав. Чем больше цифровые

технологии становятся частью нашей жизни, чем сложнее их

система, тем больше они уязвимы.

На сегодняшний день существует множество видов угроз

информационной безопасности, которые классифицируются по

различным признакам:

• по источнику угроз (внутренние и внешние);

• по характеру нарушения (конфиденциальность данных, сбой

IT-систем, дезинформация);

• по фактору возникновения (естественные – стихийные

бедствия, пожар, наводнения; человеческие мотивы);

• по мотивации (злонамеренные и незлонамеренные);

• по размерам ущерба (незначительные, значительные,

критичные);

• по степени воздействия (пассивные – без изменения данных,

активные – с изменением информации, структуры или

системы);

• по

объекты

воздействия

(нацеленные

на

всю

информационную систему или на отдельные компоненты).

12.

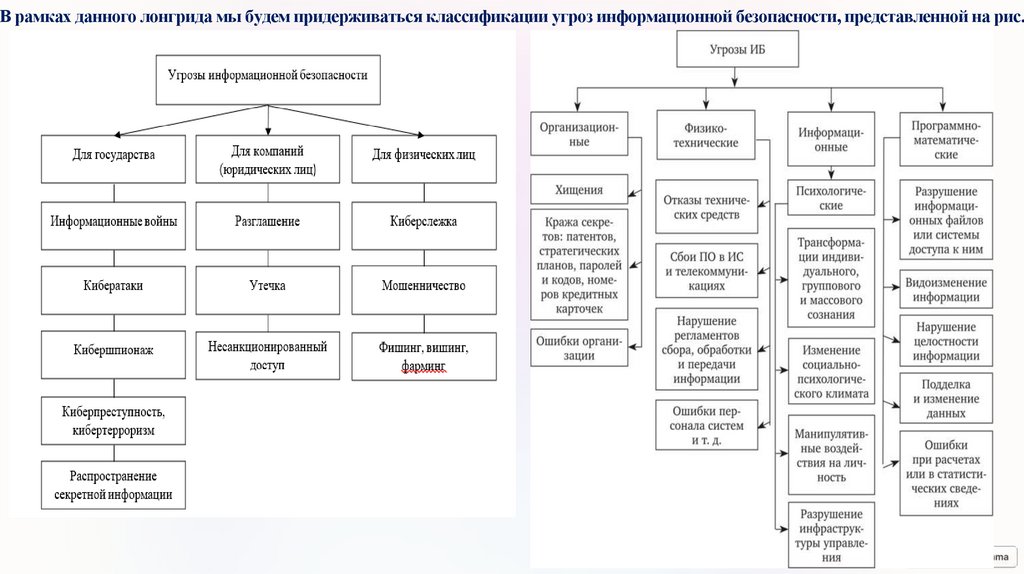

В рамках данного лонгрида мы будем придерживаться классификации угроз информационной безопасности, представленной на рис.13.

• Разглашение информации – умышленное (реже – неосторожное)распространение, предоставление, передача, пересылка, публикация (в

СМИ, на сторонних сайтах, порталах и в соцсетях) информации, которая

привела к ознакомлению с ней лиц, не допущенных к сведениям лиц.

(Причинами утечки и разглашения информации чаще всего является

слабая организация мероприятий по обеспечению её сохранности,

недостаточная осведомлённость сотрудниками правил защиты данных,

использование устаревшего технического обеспечения, слабый контроль

за соблюдением правил безопасности).

• Утечка конфиденциальной информации представляет собой

бесконтрольный выход данных за пределы той или иной

информационной системы или круга лиц, которым они были доверены.

Она может быть следствием злонамеренного и случайного разглашения, и

осуществляться через программно-технические средства или инсайдеров.

• Несанкционированный доступ – наиболее распространённый вид

угроз, который заключается в преднамеренном и противоправном

доступе к информации, с целью получения данных, нарушения

целостности, уничтожения или сбоя систем. Данный вид угроз

реализуется с помощью выведывания, подслушивания, наблюдения,

хищения, копирования, подделки, подключения, перехвата, а также

сетевых атак (DoS, вирусы, черви, трояны).

14.

В настоящее время физические лица также подвергаются информационнымугрозам. GPS-навигаторы, мобильные телефоны, компьютеры, социальные сети с

одной стороны облегчают жизнь людей, а с другой активизируют действия

сталкеров (сталкинг – навязчивое преследование, кибреслежка со стороны одного

лица или группы, по сути, это форма домогательства и запугивания).

Противоправные действия могут включать угрозы, клевету, шантаж, хищение

конфиденциальной информации и дальнейшее распространение в онлайн-среде.

Сегодня широкое распространение имеет мошенничество в отношении частных

лиц, с применением информационных технологий, например, фишинг (перехват

паролей, вредоносные ссылки, раскрытие персональных данных), вишинг (кража

данных через звонки на смартфоны), смишинг (вредоносные ссылки через смс и

мессенджеры), DoS-атаки, фарминг (неочевидное перенаправление на

небезопасные сайты), Trojan-Banker (кража данных онлайн-банка и банковских

карт).

Подводя итог, отметим, что тотальная цифровизация государства, производства,

бизнеса и общества привела к возникновению многочисленных угроз, связанных с

уничтожением и неправомерным использованием информации. В этой связи

деятельность в области информационной безопасности становится как никогда

актуальной, и требует разработки средств и методов защиты данных и

инфраструктуры от преднамеренного или случайного воздействия.

15.

Угрозы информационной безопасности связаны с противоправными действиями, направленными наобъекты информационной инфраструктуры страны, а именно – на программно-аппаратные, сетевые и

информационные компоненты, которые поддерживают функциональность значимых сфер государства:

интернет, информационное пространство, телекоммуникационные сети, компьютерные системы и

программы, процессоры и системы управления, по причине их уязвимости.

Основные угрозы информационной безопасности государства: информационные войны, кибератаки,

кибершпионаж, киберпреступность, кибертерроризм, распространение секретной информации

(действие инсайдеров):

• информационные войны – действия, целью которых является создание информационного

превосходства, воздействия на противника с помощью вмешательства в информационные процессы,

деятельность местных СМИ, психологических кампаний в соцсетях, формирования выгодного

общественного мнения (например, «Арабская весна», где прослеживались признаки

информационного воздействия на массы, в том числе с помощью современных методов

коммуникации);

• кибератаки – представляют собой наступательные спецоперации с целью физического воздействия

(уничтожение, искажение, фальсификация) на информацию или информационно-технологическую

инфраструктуру, которые могут варьироваться от отключения сетей и «отказа в доступе», до атак на

ключевые системы и сети, выводя их из строя (например, кибератака на британский парламент, целью

которой было получить доступ к электронной почте парламентариев и сотрудников);

16.

• кибершпионаж – воздействие на программы, системы и компьютерные сети сцелью получения доступа к военной, оборонной, дипломатической или

экономической информации (например, вывод из строя около тысячи ядерных

центрифуг в Иране с помощью компьютерного вируса «Stuxnet);

• киберпреступность – противозаконные действия, связанные с использованием

компьютерных систем, в целях получения личной и финансовой выгоды

(прибыли), в том числе кража персональных данных, интеллектуальной

собственности и мошенничество (например, вирус «WannaCry», который

затронул 150 стран, в том числе и Россию, предположительно созданный

киберподразделением северокорейской разведки);

• кибертерроризм – компьютерная атака, нацеленная на запугивание и

принуждение (правительства или граждан) совершить те или иные политические

действия (например, запрещённые террористические группировки активно

используют интернет в своих противоправных действиях, в том числе для атак и

пропаганды экстремистских идей);

• распространение секретной информации – действия инсайдеров, которые

используют свой доступ к секретным данным и осуществляют их передачу

государству-противнику, хакерам, террористам или другим лицам, исходя из

своих мотивов и убеждений (например, утечка секретных данных США,

предоставленных военнослужащим Б. Мэннингом организации «Wikileaks»).

17.

Защита информации может быть определена как деятельность,направленная на

предотвращение

утечки защищаемой

информации, несанкционированных и непреднамеренных воздействий на

защищаемую информацию.

Выделяются следующие направления защиты информации:

- правовая защита информации – защита информации правовыми

методами, включающая в себя разработку законодательных и нормативных

правовых документов (актов), регулирующих отношения субъектов по

защите информации, применение этих документов (актов), а также надзор и

контроль за их исполнением;

- техническая защита информации – защита информации,

заключающаяся в обеспечении некриптографическими методами

безопасности информации (данных), подлежащей (подлежащих) защите в

соответствии с действующим законодательством, с применением

технических, программных и программно-технических средств;

- криптографическая защита информации – защита информации с

помощью ее криптографического преобразования;

- физическая защита информации – защита информации путем

применения организационных мероприятий и совокупности средств,

создающих препятствия для проникновения или доступа неуполномоченных

физических лиц к объекту защиты.

18.

Угрозы безопасности информации1. Виды угроз:

Утечка информации;

Блокирование информации;

Нарушение целостности информации;

2. Дополнительные виды угроз:

Модификация информации;

Искажение информации;

Подделка информации;

Уничтожение информации;

3. Факторы угроз безопасности информации:

Побочное электромагнитное излучение (ПЭМИ);

Побочная электромагнитная наводка (ПЭМН);

Несанкционированный доступ (НСД);

Специальное электронное закладное устройство (аппаратная закладка);

Внешнее воздействие на информационный ресурс.

19.

Угрозы безопасности инф ормации3. Факторы угроз безопасности информации:

несанкционированный доступ - получение защищаемой информации

заинтересованным субъектом с нарушением установленных правовыми

документами или собственником (владельцем) информации прав или

правил доступа к защищаемой информации;

разглашение защищаемой информации - несанкционированное

доведение защищаемой информации до потребителей, не имеющих прав

доступа к этой информации;

преобразование информации - изменения информации в результате

операций, предписанных информационной системой или технологией;

внешнее воздействие на информационный ресурс – воздействие

внешних факторов: природных катаклизмов, стихийных бедствий:

наводнений, пожаров, ураганов и т.д.

20.

Классификация угроз по функциональному назначению:Факторы угроз безопасности информации:

Пассивные угрозы направлены в основном на несанкционированное

использование информационных ресурсов ИС, не оказывая при этом

влияния на ее функционирование. Например, несанкционированный

доступ к базам данных, прослушивание каналов связи и т.д.

Активные угрозы имеют целью нарушение нормального

функционирования ИС путем целенаправленного воздействия на ее

компоненты. К активным угрозам относятся, например, вывод из строя

компьютера или его операционной системы, искажение сведений в БнД,

разрушение ПО компьютеров, нарушение работы линий связи и т.д.

Источником активных угроз могут быть действия взломщиков,

вредоносные программы и т.п.

21.

Умышленные угрозы подразделяются также на внутренние(возникающие внутри управляемой организации) и внешние:

Внутренние угрозы чаще всего определяются социальной

напряженностью и тяжелым моральным климатом.

Внешние угрозы могут определяться злонамеренными действиями

конкурентов, экономическими условиями и другими причинами

(например, стихийными бедствиями). По данным зарубежных

источников, получил широкое распространение промышленный

шпионаж — это наносящие ущерб владельцу коммерческой тайны

незаконные сбор, присвоение и передача сведений, составляющих

коммерческую тайну, лицом, не уполномоченным на это ее владельцем.

22.

4.Основные угрозы безопасности информации и нормального

функционирования

• утечка конфиденциальной информации;

• компрометация информации;

• несанкционированное использование информационных ресурсов;

• ошибочное использование информационных ресурсов;

• несанкционированный обмен информацией между абонентами;

• отказ от информации;

• нарушение информационного обслуживания;

• незаконное использование привилегий.

Утечка конфиденциальной информации — это бесконтрольный выход

конфиденциальной информации за пределы ИС или круга лиц, которым

она была доверена по службе или стала известна в процессе работы. Эта

утечка может быть следствием:

• разглашения конфиденциальной информации;

• ухода информации по различным, главным образом техническим,

каналам;

• несанкционированного доступа к конфиденциальной информации

различными способами.

23.

Несанкционированный доступ — это противоправное преднамеренноеовладение конфиденциальной информацией лицом, не имеющим права

доступа к охраняемым сведениям.

Наиболее

распространенными путями

несанкционированного

доступа

к информации являются:

• перехват электронных излучений;

• принудительное электромагнитное облучение (подсветка) линий связи с

целью получения паразитной модуляции несущей;

• применение подслушивающих устройств (закладок);

• дистанционное фотографирование;

• перехват акустических излучений и восстановление текста принтера;

• копирование носителей информации с преодолением мер защиты

• маскировка под зарегистрированного пользователя;

• маскировка под запросы системы;

• использование программных ловушек;

и.т.д.

24.

Вирус — программа, которая может заражать другие программы путемвключения в них модифицированной копии, обладающей способностью к

дальнейшему размножению.

Считается, что вирус характеризуется двумя основными особенностями:

• способностью к саморазмножению;

• способностью к вмешательству в вычислительный процесс (т. е. к

получению возможности управления).

Вредоносные программы:

• Логические бомбы, как вытекает из названия, используются для

искажения или уничтожения информации, реже с их помощью

совершаются кража или мошенничество.

• Троянский конь — программа, выполняющая в дополнение к основным,

т. е. запроектированным и документированным действиям, действия

дополнительные, не описанные в документации.

• Червь — программа, распространяющаяся через сеть и не оставляющая

своей копии на магнитном носителе. Червь использует механизмы

поддержки сети для определения узла, который может быть заражен.

• Захватчик паролей — это программы, специально предназначенные

для воровства паролей.

25.

Информационные ресурсы и их правовой режимИнформационные ресурсы

Конфиденциальная информация

Правовой режим

Инф ормационны е ресурсы это отдельные документы и

массивы документов, документы

и массивы документов в

информационных системах

(библиотеках, архивах, фондах,

банках данных, других

информационных системах).

Организационно

упорядоченная совокупность

документов и информационных

технологий, реализующих

информационные процессы,

составляют информационную

систему.

Конф иденциальная

инф ормация - это

документированная информация,

доступ к которой ограничивается

в соответствии с

законодательством Российской

Федерации.

Инф ормационны е ресурсы

являются объектами отношений

физических, юридических лиц и

государства, составляют

информационные ресурсы

России и защищаются законом.

Правовой режим

инф ормационных ресурсов

определяется нормами,

устанавливающими порядок:

документ ирования информации,

право собст венност и на

документ ы и массивы

документ ов, кат егорию

информации по уровню дост упа

к ней, порядок правовой защит ы

информации.

26.

Документирование информации1

Обязательное условие

Документирование информации является обязательным условием включения информации в

информационные ресурсы. Документирование информации осуществляется в порядке,

устанавливаемом органами государственной власти, ответственными за организацию

делопроизводства, стандартизацию документов и их массивов, безопасность Российской

Федерации.

2

Юридическая сила

Документ, полученный из автоматизированной информационной системы, приобретает

юридическую силу после его подписания должностным лицом в порядке, установленном

законодательством Российской Федерации.

Документированная информация (документ) - зафиксированная на материальном носителе

информация с реквизитами, позволяющими ее идентифицировать;

3

Реквизиты документа

Любая документированная информация имеет следующие реквизиты: наименование документа,

гриф секретности или конфиденциальности (если таковые имеются), регистрационный номер,

дату создания и регистрации, автора и (или) исполнителя, срок действия грифа секретности

или конфиденциальности, если таковые имеются, атрибуты учреждения.

4

Формы документации

Документированная информация может быть представлена в виде справок, решений, приказов,

распоряжений, заданий, отчетов, ведомостей, инструкций, комментариев, писем и записок,

телеграмм, чеков, статей и др. Все эти виды документов могут отличаться по форме. Обычно в

служебном и секретном делопроизводстве эти формы стандартизованы.

27.

Документированная информация, представляемая в обязательном порядке ворганы государственной власти и организации юридическими лицами

независимо от их организационно-правовой формы и форм собственности, а

также гражданами формирует информационные ресурсы, находящиеся в

совместном владении государства и субъектов, представляющих эту

информацию.

Информационные ресурсы могут быть товаром, за исключением случаев,

предусмотренных законодательством Российской Федерации.

Собственник информационных ресурсов имеет право:

• назначить

лицо,

осуществляющее

хозяйственное

ведение

информационными ресурсами или оперативное управление ими;

• устанавливать в пределах своей компетенции режим и правила обработки,

защиты информационных ресурсов и доступа к ним;

• определять условия распоряжения документами при

их

копировании и распространении.

Таким образом, наличие права собственности на информацию как результат

интеллектуальной деятельности определяет правовую целесообразность защиты

информационных ресурсов.

28.

Право собственности на средства обработки информации не создает правасобственности на информационные ресурсы, принадлежащие другим

собственникам.

Защите подлежит любая официальная документированная информация,

неправомерное обращение с которой может нанести ущерб ее собственнику,

владельцу, пользователю и иному лицу.

В соответствии с интересами обеспечения национальной безопасности и

степенью ценности для государства, а также правовыми, экономическими и

другими интересами информационные ресурсы могут быть открытыми, то

есть общедоступными (используемыми в работе без специального

разрешения, публикуемыми в средствах массовой информации,

оглашаемыми в выступлениях и т. п.), и ограниченного доступа и

использования, то есть содержащими сведения, составляющие тот или иной

вид тайны и подлежащие защите, охране, наблюдению

Виды документированной информации с ограниченным доступом:

государственная тайна

конфиденциальная.

29.

Конфиденциальная информация и её защита⮚ Коммерческая тайна.

⮚ Служебная тайна.

⮚ Профессиональные тайны.

⮚ Государственная тайна.

30.

Коммерческая тайнаКоммерческая (служебная) тайна негосударственной

организации

сведения,

не

являющиеся

государственными секретами, которые связаны с

производственной, управленческой, финансовой или

иной деятельностью организации и распространение

которых может нанести ущерб её интересам.

Собственник коммерческой информации на основании

совокупности перечисленных критериев определяет её

ценность для своей хозяйственной деятельности и

принимает соответствующее оперативное решение

31.

Профессиональные тайныВ

соответствии

с

действующим

законодательством

к

профессиональной тайне относится информация, связанная со

служебной деятельностью медицинских работников, нотариусов,

адвокатов, частных детективов, священнослужителей, работников банков, ЗАГСов, учреждений страхования. В качестве субъекта

профессиональной тайны может выступать как юридическое, так и

физическое лицо.

Профессиональная тайна - информация,

защита которой от несанкционированного

распространения является обязанностью

субъекта в силу выполняемых им

профессиональных функций

32.

Профессиональные тайныбанковская тайна. Понятие банковской тайны, в соответствии

со ст. 857 ГК РФ, охватывает сведения о банковском счёте,

вкладе, операциях по счёту, а также сведения о клиентах банка.

Банковская тайна защищает конфиденциальную

информацию клиента или коммерческую

информацию корреспондента.

Банк России не вправе разглашать сведения о счетах, вкладах, а также

сведения о конкретных сделках и об операциях из отчетов кредитных

организаций, полученные им в результате исполнения лицензионных,

надзорных и контрольных функций, за исключением случаев,

предусмотренных федеральными законами.

33.

Профессиональные тайнынотариальная тайна.

Тайна является специфическим правилом нотариальных

действий. В соответствии со ст. 5 Основ законодательства РФ о

нотариате нотариусу при исполнении служебных обязанностей,

а также лицам, работающим в нотариальной конторе,

запрещается разглашать сведения, оглашать документы,

которые стали им известны в связи с совершением

нотариальных действий, в том числе и после сложения

полномочий или увольнения, за исключением случаев,

предусмотренных

Основами.

Обязанность

хранить

профессиональную тайну включена в текст присяги нотариуса.

34.

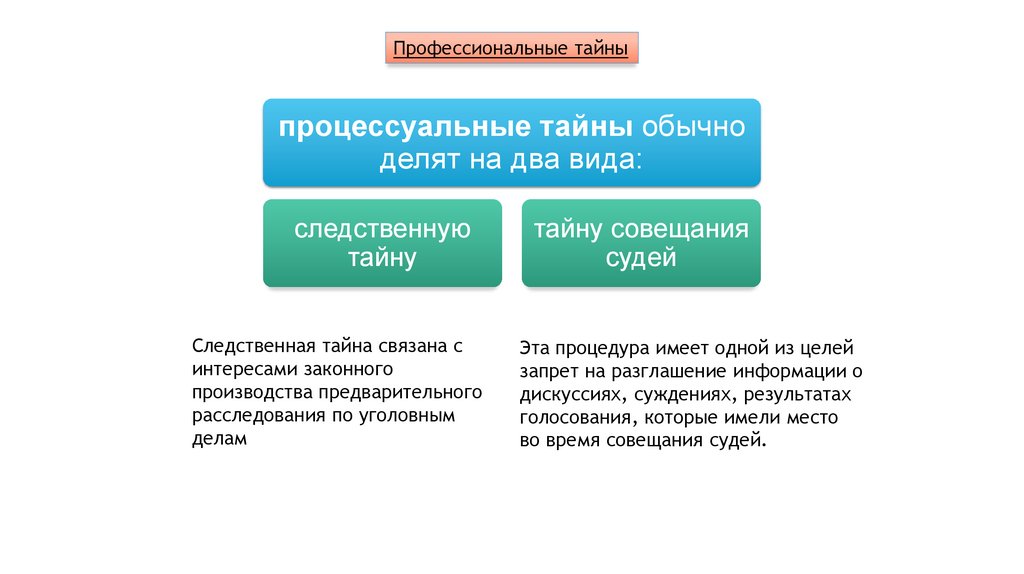

Профессиональные тайныпроцессуальные тайны обычно

делят на два вида:

следственную

тайну

Следственная тайна связана с

интересами законного

производства предварительного

расследования по уголовным

делам

тайну совещания

судей

Эта процедура имеет одной из целей

запрет на разглашение информации о

дискуссиях, суждениях, результатах

голосования, которые имели место

во время совещания судей.

35.

Профессиональные тайныврачебная тайна.

Согласно ст. 61 Основ законодательства РФ об охране здоровья

граждан информация о факте обращения за медицинской помощью,

состоянии здоровья гражданина, диагнозе его заболевания и иные

сведения, полученные при его обследовании и лечении, составляют

врачебную тайну.

Гражданину

должна

быть

подтверждена

конфиденциальности передаваемых им сведений.

гарантия

36.

Профессиональные тайныадвокатская тайна.

В соответствии с ФЗ «Об адвокатской деятельности и

адвокатуре в Российской Федерации» адвокат, помощник

адвоката и стажер адвоката не вправе разглашать сведения,

сообщенные доверителем в связи с оказанием ему

юридической помощи. Причем доверительные сведения,

полученные адвокатом, могут быть как в виде документов, так

и в устном виде. Законом установлены гарантии

независимости адвоката. В частности, адвокат не может быть

допрошен в качестве свидетеля об обстоятельствах, которые

стали ему известны в связи с исполнением им обязанностей

защитника или представителя

37.

Профессиональные тайнытайна страхования.

Институт страховой тайны во многих отношениях схож с

институтом банковской тайны. Тайну страхования, в соответствии

со ст. 946 ГК РФ, составляют полученные страховщиком в

результате своей профессиональной деятельности сведения о

страхователе, застрахованном лице и выгодоприобретателе,

состоянии их здоровья, а также об имущественном положении

этих лиц. За нарушение тайны страхования страховщик в

зависимости от рода нарушенных прав и характера нарушения

несет

ответственность

в

соответствии

с

правилами,

предусмотренными ст. 139 или ст. 150 ГК РФ.

38.

Профессиональные тайнытайна связи.

ФЗ «О связи» в части защиты информации регулирует

общественные отношения, связанные с обеспечением

невозможности

противоправного

ознакомления

с

сообщениями, передаваемыми любыми субъектами физическими

или

юридическими лицами - по средствам связи. При такой

постановке вопроса тайна связи становится инструментом

обеспечения

сохранности

конфиденциальной

информации.

39.

Профессиональные тайнытайна усыновления.

Институт тайны усыновления связан с интересами охраны семейной

жизни и выражается в установлении гражданской и уголовной

ответственности за разглашение тайны усыновления (удочерения).

Согласно ст. 155 УК РФ тайна усыновления может быть двух

разновидностей. Первой обладают лица, которые обязаны хранить

факт усыновления как служебную или профессиональную тайну

(судьи, работники местных администраций, органов опеки и

попечительства и прочие лица, указанные в ч. 1 ст. 139 СК РФ). Второй

- все другие лица, если установлены их корыстные или иные

низменные побуждения при разглашении тайны усыновления без

согласия обоих усыновителей.

40.

Профессиональные тайнытайна исповеди.

Обеспечение тайны исповеди является внутренним

делом священника; юридической ответственности за

её разглашение он не несет. Согласно ч. 2 ст. 51

Конституции РФ и ч. 7 ст. 3 ФЗ «О свободе совести и

религиозных объединениях» священнослужитель не

может быть привлечен к ответственности за отказ от

дачи показаний по обстоятельствам, которые стали

ему известны из исповеди.

41.

Защита государственной тайныПравовой институт государственной тайны имеет три составляющие:

сведения, относимые к определенному типу тайны (а также

принципы и критерии, по которым сведения классифицируются как

тайна);

▪ режим секретности (конфиденциальности) - механизм

ограничения доступа к указанным сведениям, т.е. механизм их

защиты;

▪ санкции за неправомерное получение и (или) распространение этих

сведений.

▪

Государственная тайна - защищаемые государством сведения в

области его военной, внешнеполитической, экономической,

разведывательной, контрразведывательной и оперативно-розыскной

деятельности, распространение которых может нанести ущерб

безопасности Российской Федерации.

42.

К сведениям особой важности относят такие сведения, распространениекоторых может нанести ущерб интересам Российской Федерации в одной

или нескольких областях.

К совершенно секретным сведениям относят такие сведения,

распространение которых может нанести ущерб интересам министерства

(ведомства) или отраслям экономики Российской Федерации в одной или

нескольких областях.

К секретным сведениям относят все иные из числа сведений,

составляющих государственную тайну. Ущерб может быть нанесен

интересам предприятия, учреждения или организации.

43.

Задание для самостоятельной работы:1. Пройти тест №1 в SDO.S-VFU.RU.

ВОПРОСЫ ДЛЯ ТЕКУЩЕГО КОНТРОЛЯ ЗНАНИЙ

1. Дайте определение понятия «информация, защита информации,

информационные ресурсы».

2. Дайте определение понятия «информационная безопасность».

2. Почему ведется документирование информации.

3. Раскрыть суть понятий: Коммерческая тайна. Служебная тайна.

Профессиональные тайны. Государственная тайна

4. Дайте определение понятия «угрозы безопасности информации».

5. На какие факторы подразделяются угрозы безопасности?

6. Перечислить основные угрозы безопасности информации.

informatics

informatics