Similar presentations:

Настройка базового РРР с аутентификацией. Отладка базового РРР

1.

Настройка базового РРР саутентификацией. Отладка

базового РРР.

2.

Протокол РРР:• Протокол РРР-двухточечный протокол

канального уровня (Data Link) сетевой модели

OSI. Обычно используется для установления

прямой связи между двумя узлами сети. Он

может обеспечить аутентификацию

соединения, шифрование и сжатие данных.

• Протокол Point-to-Point Protocol (PPP) в

настоящее время поддерживает два

протокола аутентификации: Password

Authentication Protocol (PAP) и Challenge

Handshake Authentication Protocol (CHAP).

3.

Протоколы аутентификации РАР:• Суть работы протокола РАР довольно проста. В процессе

аутентификации участвуют две стороны - проверяемая и

проверяющая. Протокол РАР использует для

аутентификации передачу проверяемой стороной

идентификатора и пароля в виде открытого текста. Если

проверяющая сторона обнаруживает совпадение

идентификатора и пароля с записью, имеющейся у него

в базе данных легальных пользователей, то процесс

аутентификации считается успешно завершенным,

после чего проверяемой стороне посылается

соответствующее сообщение. В качестве стороны, чья

подлинность проверяется, как правило, выступает

удаленный пользователь, а в качестве проверяющей

стороны - сервер удаленного доступа.

4.

Как и в большинстве типов аутентификации, PAPподдерживает двунаправленную (два пути) и

однонаправленную (один путь) аутентификацию.

• При однонаправленной аутентификации только

сторона, принимающая вызов (NAS),

аутентифицирует удалённую сторону (клиент).

Удаленный клиент не аутентифицирует сервер.

• Двунаправленная аутентификация в протоколе

РАР предполагает, что оба маршрутизатора

проходят аутентификацию и сами её

осуществляют. При этом команды РАРаутентификации являются зеркальным

отражением друг друга. 4

5.

6.

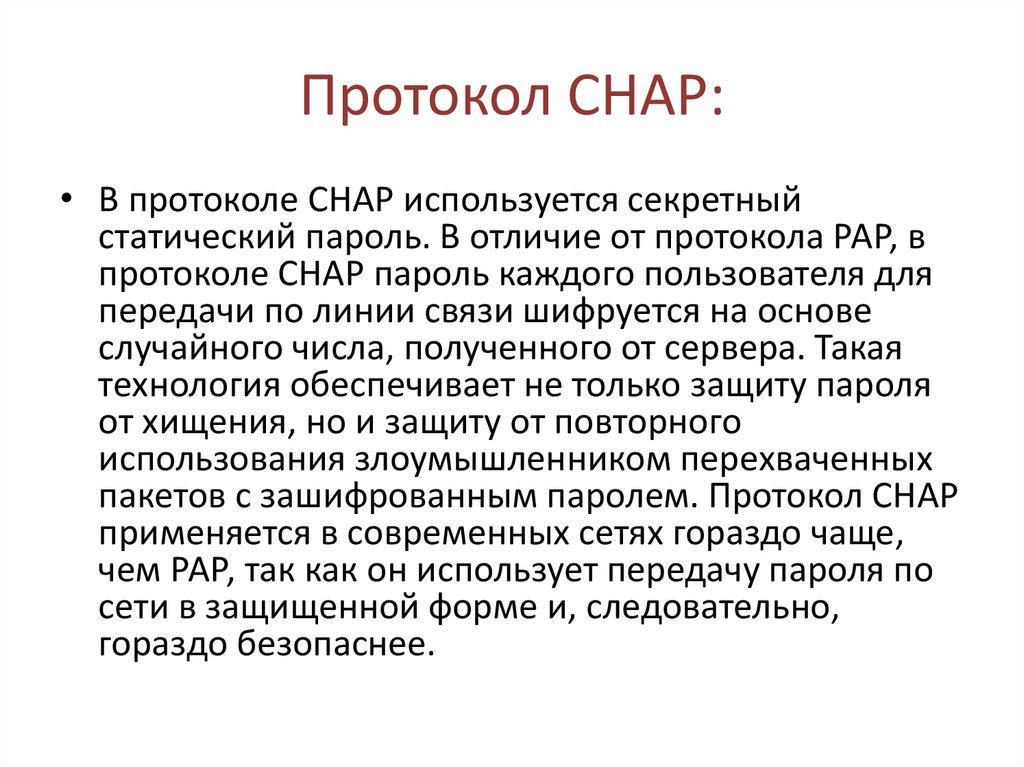

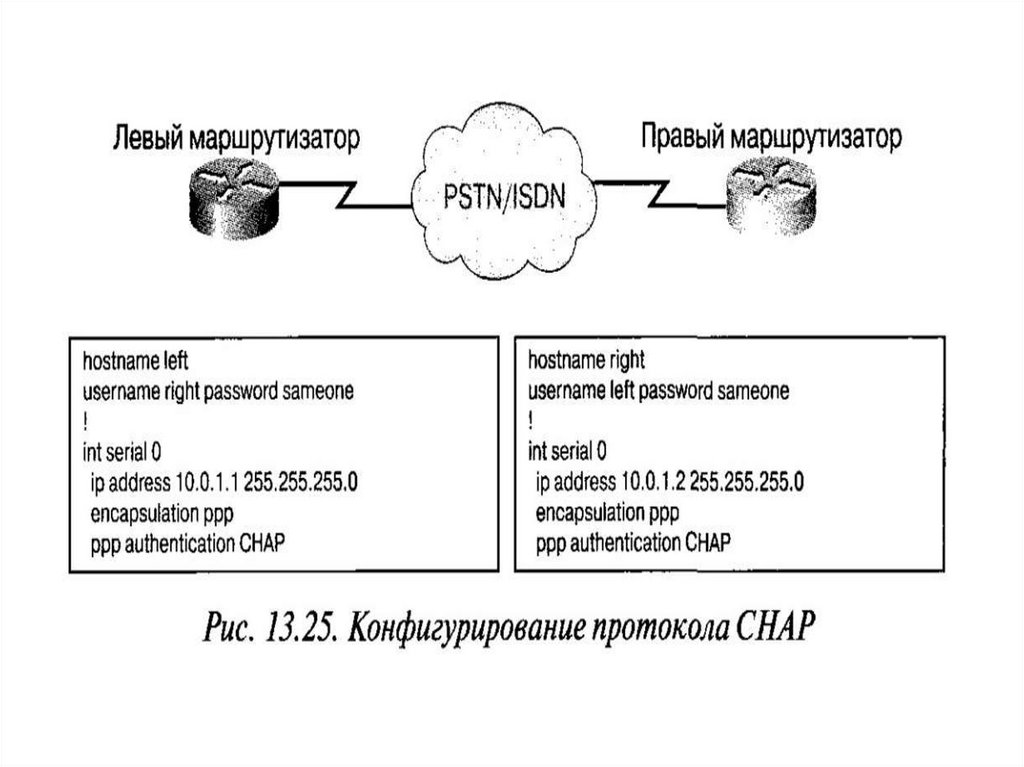

Протокол СНАР:• В протоколе CHAP используется секретный

статический пароль. В отличие от протокола РАР, в

протоколе CHAP пароль каждого пользователя для

передачи по линии связи шифруется на основе

случайного числа, полученного от сервера. Такая

технология обеспечивает не только защиту пароля

от хищения, но и защиту от повторного

использования злоумышленником перехваченных

пакетов с зашифрованным паролем. Протокол CHAP

применяется в современных сетях гораздо чаще,

чем РАР, так как он использует передачу пароля по

сети в защищенной форме и, следовательно,

гораздо безопаснее.

7.

8.

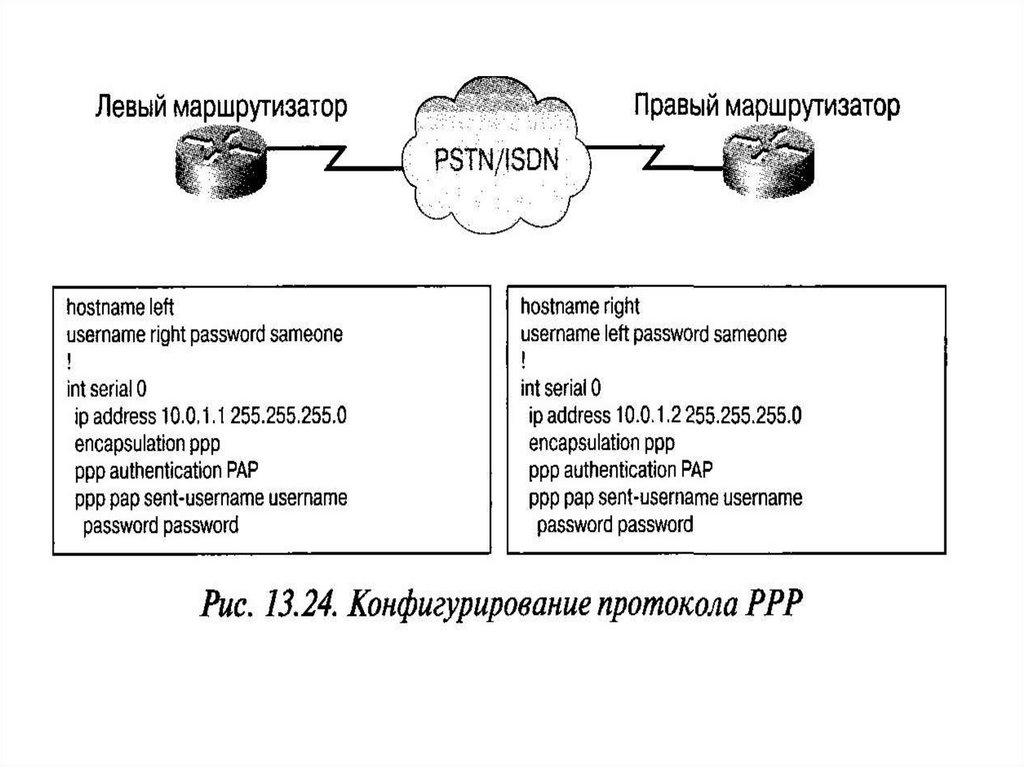

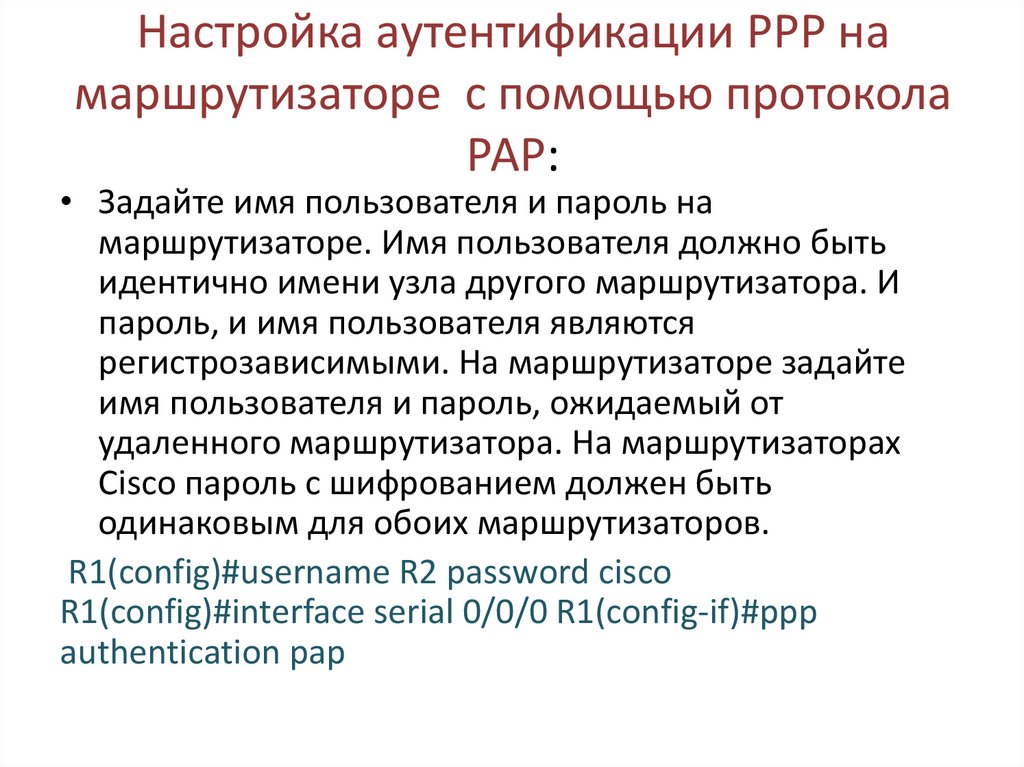

Настройка аутентификации РРР намаршрутизаторе с помощью протокола

РАР:

• Задайте имя пользователя и пароль на

маршрутизаторе. Имя пользователя должно быть

идентично имени узла другого маршрутизатора. И

пароль, и имя пользователя являются

регистрозависимыми. На маршрутизаторе задайте

имя пользователя и пароль, ожидаемый от

удаленного маршрутизатора. На маршрутизаторах

Cisco пароль с шифрованием должен быть

одинаковым для обоих маршрутизаторов.

R1(config)#username R2 password cisco

R1(config)#interface serial 0/0/0 R1(config-if)#ppp

authentication pap

9.

• В ПО Cisco IOS версии 11.1 или позднее на интерфейсенеобходимо включать РАР, поскольку он отключен по

умолчанию. В строке режима конфигурации интерфейса

включите РАР на интерфейсе.

R1(config-if)#ppp pap sent-username R1 password cisco

• Проверьте функционирование последовательного

соединения путем отправки эхо-запроса

последовательному интерфейсу маршрутизатора.

R1#ping 192.168.15.2 Type escape sequence to abort.

Sending 5, 100-byte ICMP Echos to 192.168.15.2, timeout is 2

seconds: ..... Success rate is 0 percent (0/5)

10.

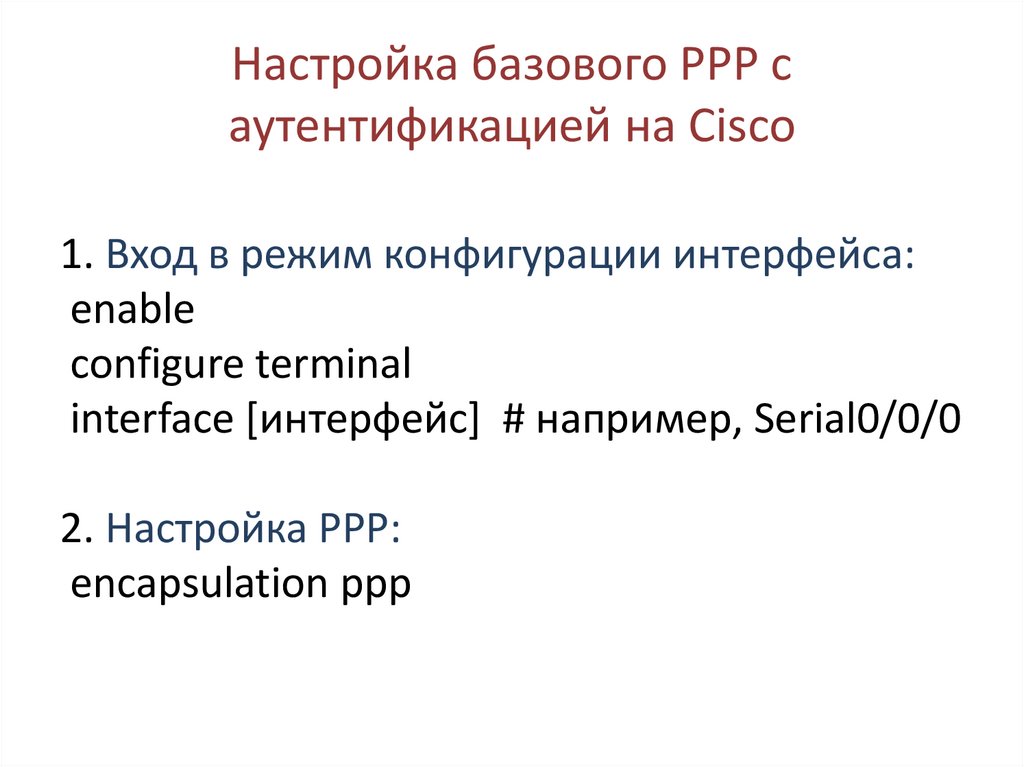

Настройка базового PPP саутентификацией на Cisco

1. Вход в режим конфигурации интерфейса:

enable

configure terminal

interface [интерфейс] # например, Serial0/0/0

2. Настройка PPP:

encapsulation ppp

11.

3. Настройка аутентификации (например,CHAP):

ppp chap hostname [имя_пользователя]

ppp chap password [пароль]

4. (Опционально) Настройка аутентификации

PAP:

ppp pap sent-username [имя_пользователя]

password [пароль]

12.

Отладка базового PPP1. Проверка состояния интерфейса:

show ip interface brief

• Используйте команды, такие как show ip

interface brief, чтобы проверить статус

интерфейса и убедиться, что он активен.

13.

2. Проверка состояния PPP:show ppp multilink

show pppoe session

• Команды show ppp multilink и show

interfaces могут предоставить информацию

о работе PPP и статистику ошибок.

• Логи могут помочь выявить проблемы,

такие как неверные параметры

аутентификации или сбои в установлении

соединения.

14.

3. Просмотр журналов ошибок:debug ppp negotiation

debug ppp authentication

• Команды вроде debug ppp negotiation и

debug ppp authentication позволяют

отслеживать процесс установки соединения

и аутентификации в реальном времени.

4. Проверка статистики PPP:

show interfaces [интерфейс]

15.

Ссылки:• https://studfile.net/preview/8544970/page:184/

• https://studfile.net/preview/16435825/page:2/

• https://studfile.net/preview/16435825/page:3/

• https://libr.aues.kz/facultet/fit/kt/38/umm/kt_1.pdf

internet

internet