Similar presentations:

Средства организации VPN

1.

Тема 3.2. Средства организацииVPN

2.

VPNVPN – Virtual Private Network – виртуальная частная

сеть. Это совокупность технологий, позволяющих

обеспечить одно или несколько сетевых соединений

(логическую сеть) поверх другой сети (например,

Интернет).

3.

Функции, назначение, принциппостроения

Нужен для:

Удаленной работы;

Подключения к корпоративной сети;

Изоляции отделов или систем;

Защищенной передачи данных.

4.

Функции, назначение, принциппостроения

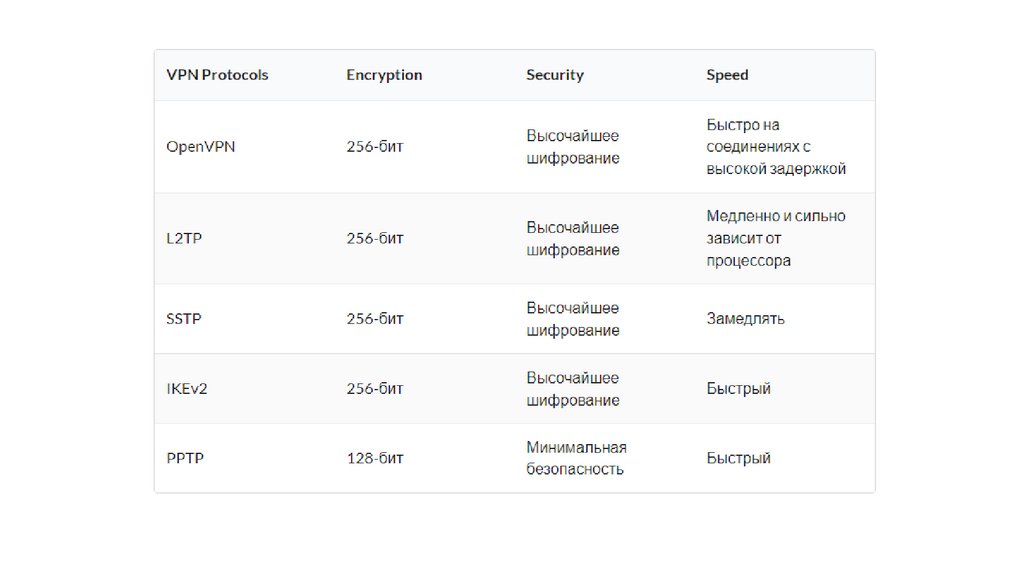

Основные протоколы, которые используются в VPN:

OpenVPN - это протокол VPN с открытым исходным кодом. Использует 256-битное OpenSSL-шифрование. Ради более высокого

уровня безопасности соединения OpenVPN может использовать шифры AES, Camellia, 3DES, CAST-128 или Blowfish.

Одним из старейших протоколов VPN является протокол туннелирования Точка-точка (PPTP). PPTP использует два соединения —

одно для управления, другое для инкапсуляции данных.

SSTP(Secure Socket Tunneling Protocol). С точки зрения производительности SSTP работает быстро, стабильно и безопасно. Всё

шифрование данных осуществляется протоколом SSL.

Internet Protocol Security (IPsec) — это набор протоколов для обеспечения защиты данных, передаваемых по IP-сети. В отличие от

SSL, который работает на прикладном уровне, IPsec работает на сетевом уровне и может использоваться нативно со многими

операционными системами, что позволяет использовать его без сторонних приложений. IPsec шифрует весь IP-пакет, используя

authentication header (AH), который ставит цифровую подпись на каждом пакете и encapsulating security protocol (ESP), который

обеспечивает конфиденциальность, целостность и аутентификацию пакета при передаче.

Layer 2 Tunneling Protocol (L2TP) был предложен в качестве обновления протоколов L2F и PPTP. Поскольку L2TP сам по себе не

обеспечивает шифрование или аутентификацию, часто с ним используется Ipsec. L2TP/IPsec может использовать шифрование 3DES

или AES, хотя, учитывая, что 3DES в настоящее время считается слабым шифром, он используется редко.

Internet Key Exchange version 2 (IKEv2) является протоколом Ipsec. Изначально предназначался просто как протокол туннелирования.

Поэтому он также использует IPSec для шифрования. IKEv2/IPsec может использовать ряд различных криптографических

алгоритмов, включая AES, Blowfish и Camellia, в том числе с 256-битными ключами.

5.

6.

Криптошлюз/Криптомаршрутизатор

Критошлюз(криптомаршрутизатор) – программный или аппаратно-программный комплекс,

работающий на основе технологии VPN (Virtual Private Network – «виртуальная частная

сеть») и обеспечивающий шифрование информационных сетевых потоков между

объектами, отдаленными друг от друга. Существует 2 вида:

Программные криптошлюзы. То есть в качестве шлюза используется программа,

устанавливаемая на сервере и на клиентских устройствах. Преимущества: быстрое

развертывание, ниже стоимость. Недостаток: шифрование задействует ресурсы сервера

или ПК, поэтому предельная скорость передачи данных зависит от их

производительности.

Аппаратные криптошлюзы. Чаще всего представлены как криптомаршрутизатор. Это ПК,

на котором установлен дистрибутив криптошлюза. Преимущества: минимальная

задержка в передаче пакетов, более гибкие настройки соединения. Недостатки: выше

стоимость.

7.

Основные функции криптошлюзовОбеспечение целостности и шифрование передаваемых IP-пакетов между

подключенными ПК, серверами.

Сокрытие структуры внутренней сети, где установлен шлюз. Это делает

невозможным дистанционную проверку IT-структуры на потенциальные

уязвимости.

Обеспечение контролируемого доступа на защищенный ресурс (сервер, сайт,

ПК). То есть через аутентификацию пользователей.

Журналирование данных. Не обязательная функция, но позволяет

своевременно выявить попытки модификации передаваемых IP-пакетов и

принять соответствующие меры (смена авторизационных данных, переход на

резервный файловый сервер).

internet

internet