Similar presentations:

Разработка сканера портов

1.

Разработка сканера портовВоронова Мария Владимировна, студент ВятГУ. Киров

Введение

У любого хоста или сервера,

подключенного к сети, имеется IP-адрес,

который служит идентификатором

устройства в сети. На этих устройствах,

чаще всего, запущено множество сетевых

приложений. Вопрос: как обратиться к

приложению, зная лишь сетевой адрес

хоста, на котором оно запущено? Суть

ответа на вопрос заключается в том, что

сетевые приложения имеют свой

идентификатор - порт. Зная адрес хоста или

сервера и порт - можно обратиться к

конкретному устройству и к конкретному

запущенному приложению на нём. Таким

образом, порт - идентификатор активного

процесса на хосте или сервере.

Методы исследования

Для разработки сканера портов

необходимо:

Результаты исследований, их

обсуждение

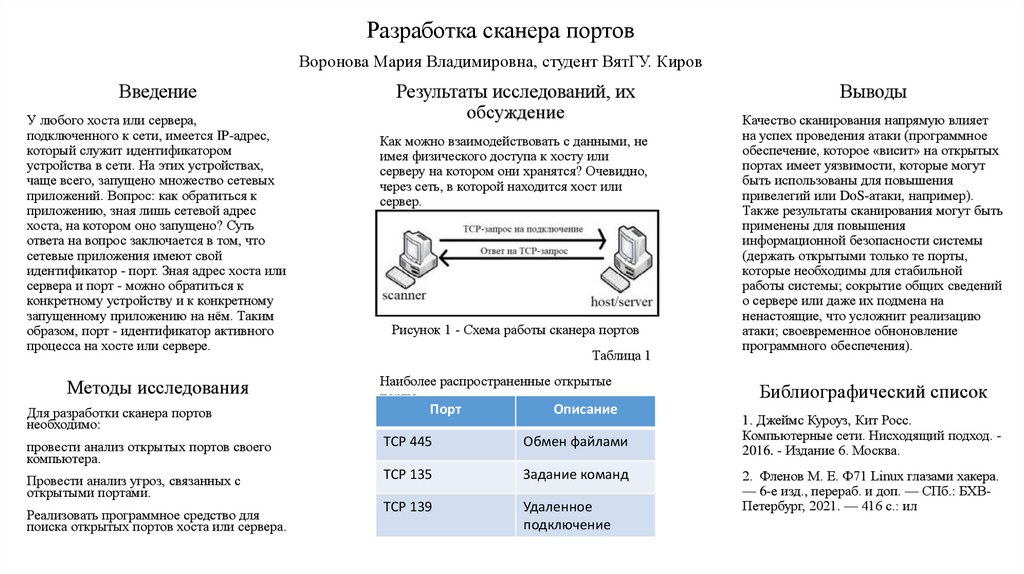

Как можно взаимодействовать с данными, не

имея физического доступа к хосту или

серверу на котором они хранятся? Очевидно,

через сеть, в которой находится хост или

сервер.

Рисунок 1 - Схема работы сканера портов

Таблица 1

Наиболее распространенные открытые

порты

Порт

Описание

провести анализ открытых портов своего

компьютера.

TCP 445

Обмен файлами

Провести анализ угроз, связанных с

открытыми портами.

TCP 135

Задание команд

Реализовать программное средство для

поиска открытых портов хоста или сервера.

TCP 139

Удаленное

подключение

Выводы

Качество сканирования напрямую влияет

на успех проведения атаки (программное

обеспечение, которое «висит» на открытых

портах имеет уязвимости, которые могут

быть использованы для повышения

привелегий или DoS-атаки, например).

Также результаты сканирования могут быть

применены для повышения

информационной безопасности системы

(держать открытыми только те порты,

которые необходимы для стабильной

работы системы; сокрытие общих сведений

о сервере или даже их подмена на

ненастоящие, что усложнит реализацию

атаки; своевременное обноновление

программного обеспечения).

Библиографический список

1. Джеймс Куроуз, Кит Росс.

Компьютерные сети. Нисходящий подход. 2016. - Издание 6. Москва.

2. Фленов М. Е. Ф71 Linux глазами хакера.

— 6-е изд., перераб. и доп. — СПб.: БХВПетербург, 2021. — 416 с.: ил

internet

internet