Similar presentations:

Организационно - правовые основы расследования преступлений в сфере компьютерной информации (тема № 1)

1.

МИНИСТЕРСТВО ВНУТРЕННИХ ДЕЛ РОССИЙСКОЙ ФЕДЕРАЦИИФЕДЕРАЛЬНОЕ ГОСУДАРСТВЕННОЕ КАЗЕННОЕ

ОБРАЗОВАТЕЛЬНОЕ УЧРЕЖДЕНИЕ ВЫСШЕГО ОБРАЗОВАНИЯ

ВОЛГОГРАДСКАЯ АКАДЕМИЯ

Кафедра предварительного расследования УНК по ПС в ОВД

Мультимедийная презентация к лекции

по учебной дисциплине

«Расследование преступлений в сфере компьютерной информации»

Тема № 1. «Организационно-правовые основы расследования

преступлений в сфере компьютерной информации»

Автор : А.А. Коловоротный

2. План лекции

1. Нормативные правовые акты и понятийный аппарат, используемыеследователем при расследовании преступлений в сфере компьютерной

информации

2. Правовая основа организации и деятельности правоохранительных

органов при расследовании неправомерного доступа к компьютерной

информации.

3. Правовая основа организации и деятельности правоохранительных

органов при расследовании создания, использования и

распространения вредоносных компьютерных программ.

4. Правовая основа организации и деятельности правоохранительных

органов при расследовании нарушений правил эксплуатации средств

хранения, обработки или передачи компьютерной информации и

информационно-телекоммуникационных сетей.

Слайд 2

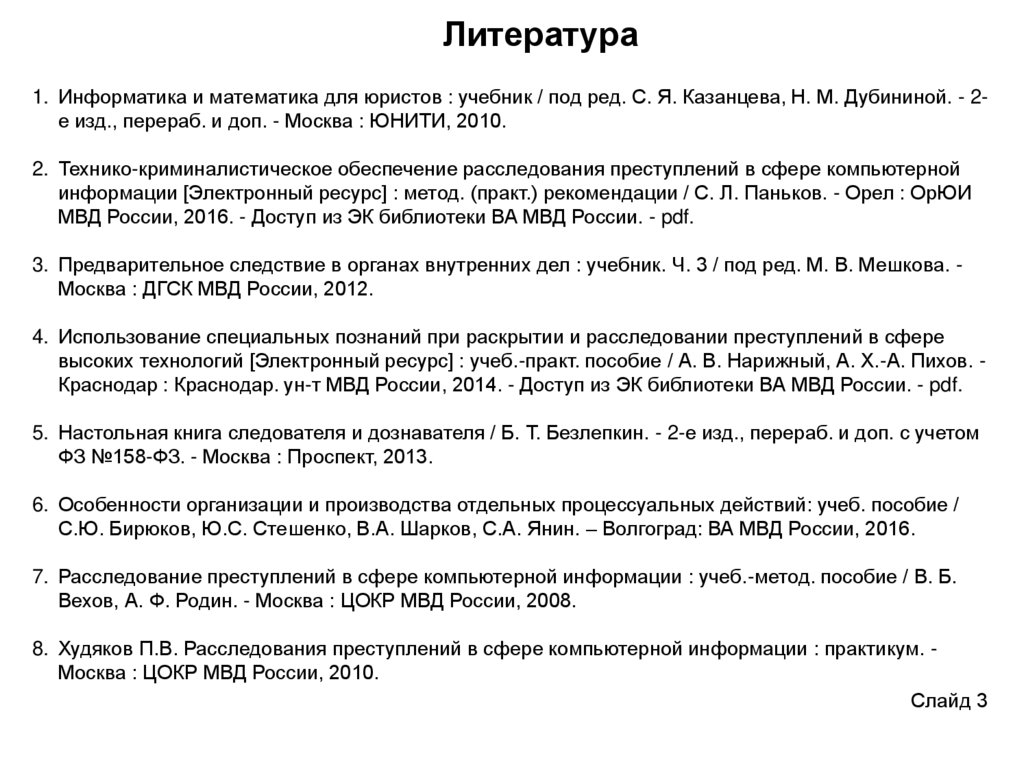

3. Литература

1. Информатика и математика для юристов : учебник / под ред. С. Я. Казанцева, Н. М. Дубининой. - 2е изд., перераб. и доп. - Москва : ЮНИТИ, 2010.2. Технико-криминалистическое обеспечение расследования преступлений в сфере компьютерной

информации [Электронный ресурс] : метод. (практ.) рекомендации / С. Л. Паньков. - Орел : ОрЮИ

МВД России, 2016. - Доступ из ЭК библиотеки ВА МВД России. - pdf.

3. Предварительное следствие в органах внутренних дел : учебник. Ч. 3 / под ред. М. В. Мешкова. Москва : ДГСК МВД России, 2012.

4. Использование специальных познаний при раскрытии и расследовании преступлений в сфере

высоких технологий [Электронный ресурс] : учеб.-практ. пособие / А. В. Нарижный, А. Х.-А. Пихов. Краснодар : Краснодар. ун-т МВД России, 2014. - Доступ из ЭК библиотеки ВА МВД России. - pdf.

5. Настольная книга следователя и дознавателя / Б. Т. Безлепкин. - 2-е изд., перераб. и доп. с учетом

ФЗ №158-ФЗ. - Москва : Проспект, 2013.

6. Особенности организации и производства отдельных процессуальных действий: учеб. пособие /

С.Ю. Бирюков, Ю.С. Стешенко, В.А. Шарков, С.А. Янин. – Волгоград: ВА МВД России, 2016.

7. Расследование преступлений в сфере компьютерной информации : учеб.-метод. пособие / В. Б.

Вехов, А. Ф. Родин. - Москва : ЦОКР МВД России, 2008.

8. Худяков П.В. Расследования преступлений в сфере компьютерной информации : практикум. Москва : ЦОКР МВД России, 2010.

Слайд 3

4. Нормативные правовые акты

1.Конституция РФ.

2.

Уголовный кодекс РФ.

3.

Уголовно-процессуальный кодекс РФ.

4.

Федеральный закон РФ от 27 июля 2006 г. № 149-ФЗ «Об информации, информационных технологиях и о

защите информации».

5.

Федеральный закон РФ от 7 июля 2003 г. № 126-ФЗ «О связи».

6.

Указ Президента РФ от 6 марта 1997 г. № 188 «Об утверждении перечня сведений конфиденциального

характера».

7.

Указ Президента РФ от 15 января 2013 г. № 31с «О создании государственной системы обнаружения,

предупреждения и ликвидации последствий компьютерных атак на информационные ресурсы Российской

Федерации».

8.

Постановление Правительства РФ от 21 апреля 2005 г. № 241 «О мерах по организации оказания

универсальных услуг связи».

9.

Приказ МВД РФ от 29 июня 2005 г. № 511 «Вопросы организации производства судебных экспертиз в

экспертно-криминалистических подразделениях органов внутренних дел Российской Федерации».

10. Приказ МВД РФ № 786, Минюста РФ № 310, ФСБ РФ № 470, ФСО РФ № 454, ФСКН РФ № 333, ФТС РФ №

971 от 6 октября 2006 г. «Об утверждении Инструкции по организации информационного обеспечения

сотрудничества по линии Интерпола».

Слайд 4

5. Базовые понятия:

1. Информация – это сведения (сообщения, данные) независимо от формы их представления (статья 2ФЗ «Об информации, информационных технологиях и о защите информации»). Практически все

авторы, пытавшиеся дать определение, отмечали, что термин «информация» обладает широчайшим

смысловым полем, во многом смысловой аспект отражает сущность тех наук, в рамках которых

исследуется это понятие. С учетом специфики предмета криминалистки информация представляет

содержание результата процесса отражения, при котором один объект (отражаемый), взаимодействуя с

другим объектом или субъектом (отражающим), вызывает изменения в его состоянии и тем самым

передает ему часть сведений о собственном содержании.

2. Компьютерная информация – это сведения (сообщения, данные), представленные в форме

электрических сигналов, независимо от средств их хранения, обработки и передачи (примечание к

статье 272 УК РФ). С учетом данного определения сферу компьютерной информации можно

представить как систему, элементами которой являются: компьютерная информация, аппаратнопрограммные средства хранения, обработки или передачи компьютерной информации;

информационно-телекоммуникационные сети.

3. Электронно-цифровой след – это любая криминалистически значимая информация (сведения,

сообщения, данные), зафиксированная в электронно-цифровой форме с помощью электромагнитных

взаимодействий либо передающаяся по каналам связи посредством электромагнитных сигналов (Вехов

В.Б.).

4. Информационно-телекоммуникационная сеть – технологическая система, предназначенная для

передачи по линиям связи информации, доступ к которой осуществляется с использованием средств

вычислительной техники (статья 2 ФЗ «Об информации, информационных технологиях и о защите

информации»). Каждая сеть имеет аппаратно-программный и информационный элементы (ярко

выражено в глобальной сети).

Слайд 5

6. 2. Организационно-правовые основы расследования неправомерного доступа к компьютерной информации

Статья 272 ч. 1 УК РФ – Неправомерный доступ к охраняемой законом компьютернойинформации, если это деяние повлекло уничтожение, блокирование, модификацию либо

копирование компьютерной информации.

Под компьютерной информацией понимаются сведения (сообщения, данные),

представленные в форме электрических сигналов, независимо от средств их хранения,

обработки и передачи (примечание к ст. 272 УК РФ).

Доступ к информации - возможность получения информации и ее использования

(п. 6 ст. 2 Федерального закона от 27.07.2006 N 149-ФЗ «Об информации,

информационных технологиях и о защите информации»).

Под охраняемой законом понимается информация, для которой законом установлен

специальный режим ее правовой защиты (например, государственная, служебная и

коммерческая тайна, персональные данные и т.д.).

Неправомерным считается доступ к конфиденциальной информации или информации,

составляющей государственную тайну, лица, не обладающего необходимыми полномочиями

(без согласия собственника или его законного представителя), при условии обеспечения

специальных средств ее защиты.

Слайд 6

7.

Неправомерный доступ к компьютерной информации - это незаконное либо неразрешенное собственником или иным ее законным владельцем использование возможности

получения компьютерной информации. При этом под доступом понимается проникновение в ее

источник с использованием средств (вещественных и интеллектуальных) компьютерной

техники, позволяющее использовать полученную информацию (копировать, модифицировать,

блокировать либо уничтожать ее).

Состав данного преступления носит материальный характер и предполагает обязательное

наступление одного из последствий:

а) уничтожение информации - это приведение информации или ее части в непригодное

для использования состояние независимо от возможности ее восстановления.

б) блокирование информации - результат воздействия на компьютерную информацию или

технику, последствием которого является невозможность в течение некоторого времени или

постоянно осуществлять требуемые операции над компьютерной информацией полностью или

в требуемом режиме.

в) модификация информации - внесение изменений в компьютерную информацию (или ее

параметры).

г) копирование информации - создание копии имеющейся информации на другом

носителе, то есть перенос информации на обособленный носитель при сохранении неизменной

первоначальной информации, воспроизведение информации в любой материальной форме.

Слайд 7

8. 3. Организационно-правовые основы расследования создания, использования и распространения вредоносных компьютерных программ

Статья 273 ч. 1 УК РФ – Создание, распространение или использованиекомпьютерных программ либо иной компьютерной информации, заведомо

предназначенных для несанкционированного уничтожения, блокирования,

модификации, копирования компьютерной информации или нейтрализации

средств защиты компьютерной информации

Под компьютерными программами по смыслу данной статьи УК РФ в

основном понимаются программы, известные как компьютерные вирусы

(черви, троянские кони и др.).

Слайд 8

9. Создание программ представляет собой деятельность, направленную на разработку, подготовку программ, способных по своему

функционалу несанкционированно уничтожать, блокировать,модифицировать, копировать компьютерную информацию или

нейтрализовать средства защиты компьютерной информации.

Под распространением таких программ понимается предоставление

доступа к ним любому постороннему лицу любым из возможных способов,

включая продажу, прокат, бесплатную рассылку по электронной сети, то

есть любые действия по предоставлению доступа к программе сетевым

или иным способом.

Использование программы - это работа с программой, применение

ее по назначению и иные действия по введению ее в хозяйственный

оборот в изначальной или модифицированной форме. Под

использованием вредоносных программ понимается их применение

(любым лицом), при котором активизируются их вредные свойства.

Слайд 9

10. 4. Организационно-правовые основы расследования нарушений правил эксплуатации средств хранения, обработки или передачи

компьютерной информации и информационнотелекоммуникационных сетейВ соответствии со ст. 274 УК РФ уголовная ответственность наступает за «Нарушение правил

эксплуатации средств хранения, обработки или передачи охраняемой компьютерной информации

либо информационно-телекоммуникационных сетей и оконечного оборудования, а также правил

доступа к информационно-телекоммуникационным сетям, повлекшее уничтожение, блокирование,

модификацию либо копирование компьютерной информации, причинившее крупный ущерб».

Данная норма является бланкетной и отсылает к конкретным инструкциям и правилам,

устанавливающим порядок работы со средствами хранения, обработки или передачи охраняемой

компьютерной информации, информационно-телекоммуникационными сетями и оконечным

оборудованием в ведомстве или организации.

Правила доступа и эксплуатации, относящиеся к обработке информации, содержатся в

различных положениях, инструкциях, уставах, приказах, ГОСТах, проектной документации на

соответствующую автоматизированную информационную систему, договорах, соглашениях и иных

официальных документах.

Информационно-телекоммуникационные сети: «технологическая система, предназначенная для

передачи по линиям связи информации, доступ к которой осуществляется с использованием средств

вычислительной техники».

Слайд 10

law

law