Similar presentations:

Вирусы и средства борьбы с ними

1.

Вирусы и средства борьбы сними

2.

Понятие вредоносного ПО. Ссылки• https://ru.malwarebytes.com/malware/

• https://www.mcafee.com/ruru/antivirus/malware.html

• https://www.kaspersky.ru/resourcecenter/threats/computer-viruses-andmalware-facts-and-faqs

• https://www.avast.ru/c-malware

3.

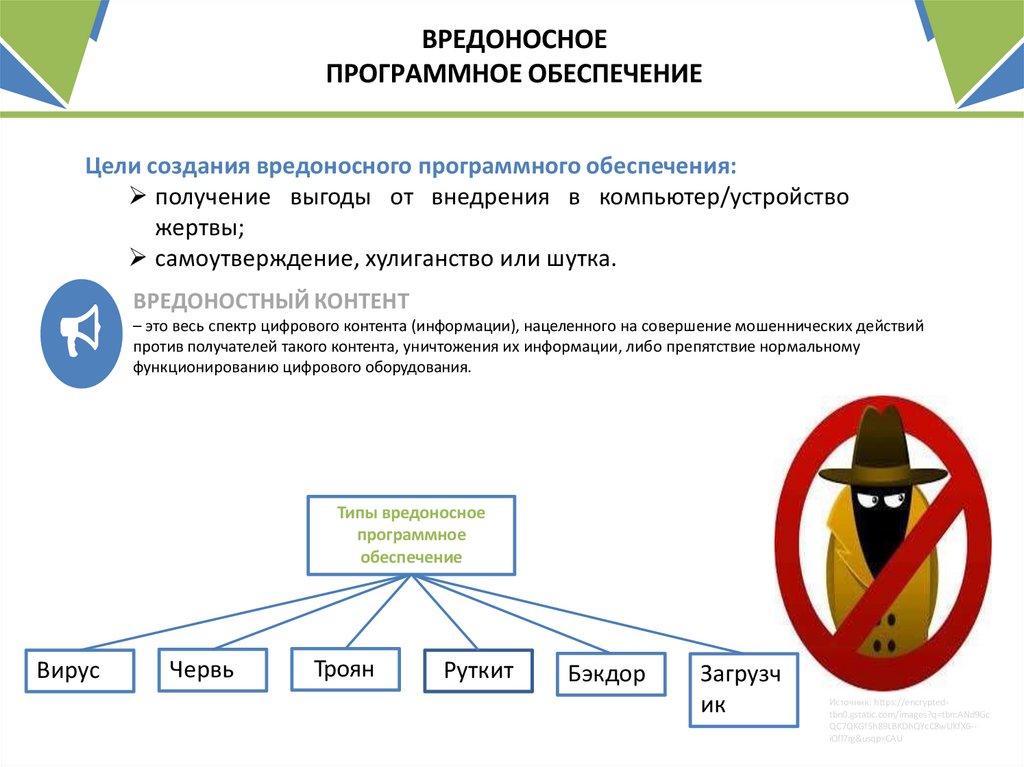

ВРЕДОНОСНОЕПРОГРАММНОЕ ОБЕСПЕЧЕНИЕ

Цели создания вредоносного программного обеспечения:

получение выгоды от внедрения в компьютер/устройство

жертвы;

самоутверждение, хулиганство или шутка.

ВРЕДОНОСТНЫЙ КОНТЕНТ

– это весь спектр цифрового контента (информации), нацеленного на совершение мошеннических действий

против получателей такого контента, уничтожения их информации, либо препятствие нормальному

функционированию цифрового оборудования.

Типы вредоносное

программное

обеспечение

Вирус

Червь

Троян

Руткит

Бэкдор

Загрузч

ик

Источник: https://encryptedtbn0.gstatic.com/images?q=tbn:ANd9Gc

QC7QKGf5h89LBKDhQYcC8wUKfX6-iOfl7rg&usqp=CAU

4.

ВРЕДОНОСНОЕПРОГРАММНОЕ ОБЕСПЕЧЕНИЕ

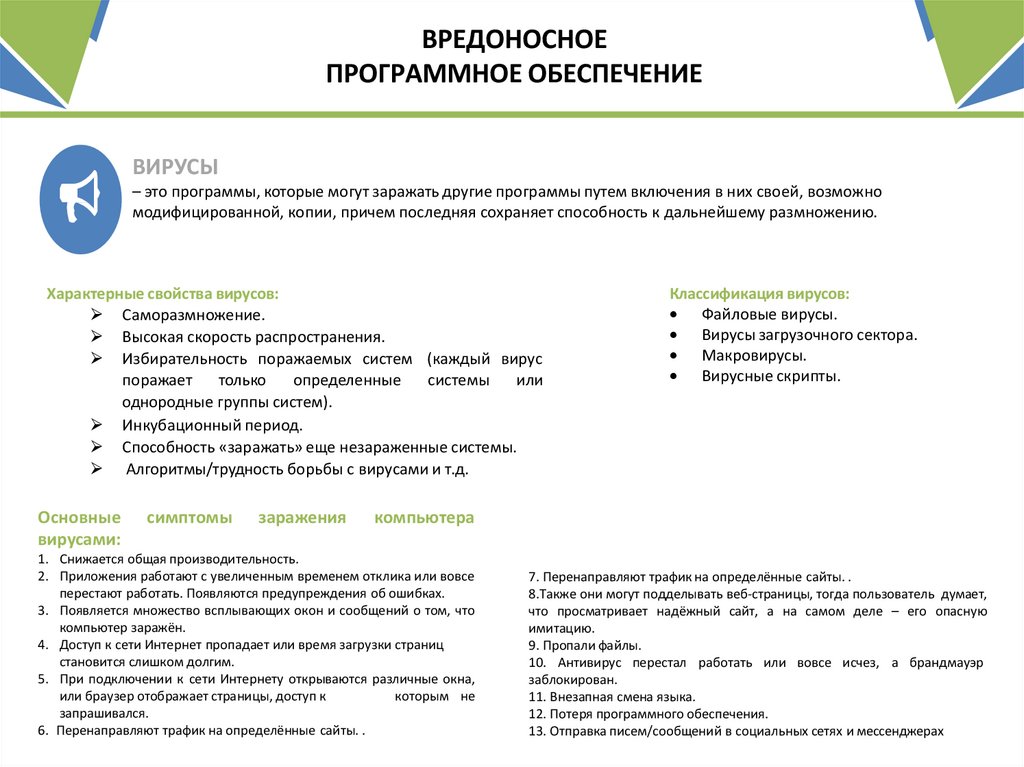

ВИРУСЫ

– это программы, которые могут заражать другие программы путем включения в них своей, возможно

модифицированной, копии, причем последняя сохраняет способность к дальнейшему размножению.

Характерные свойства вирусов:

Саморазмножение.

Высокая скорость распространения.

Избирательность поражаемых систем (каждый вирус

поражает

только

определенные

системы

или

однородные группы систем).

Инкубационный период.

Способность «заражать» еще незараженные системы.

Алгоритмы/трудность борьбы с вирусами и т.д.

Основные

вирусами:

симптомы

заражения

Классификация вирусов:

Файловые вирусы.

Вирусы загрузочного сектора.

Макровирусы.

Вирусные скрипты.

компьютера

1. Снижается общая производительность.

2. Приложения работают с увеличенным временем отклика или вовсе

перестают работать. Появляются предупреждения об ошибках.

3. Появляется множество всплывающих окон и сообщений о том, что

компьютер заражён.

4. Доступ к сети Интернет пропадает или время загрузки страниц

становится слишком долгим.

5. При подключении к сети Интернету открываются различные окна,

или браузер отображает страницы, доступ к

которым не

запрашивался.

6. Перенаправляют трафик на определённые сайты. .

7. Перенаправляют трафик на определённые сайты. .

8.Также они могут подделывать веб-страницы, тогда пользователь думает,

что просматривает надёжный сайт, а на самом деле – его опасную

имитацию.

9. Пропали файлы.

10. Антивирус перестал работать или вовсе исчез, а брандмауэр

заблокирован.

11. Внезапная смена языка.

12. Потеря программного обеспечения.

13. Отправка писем/сообщений в социальных сетях и мессенджерах

5.

ВРЕДОНОСНОЕПРОГРАММНОЕ ОБЕСПЕЧЕНИЕ

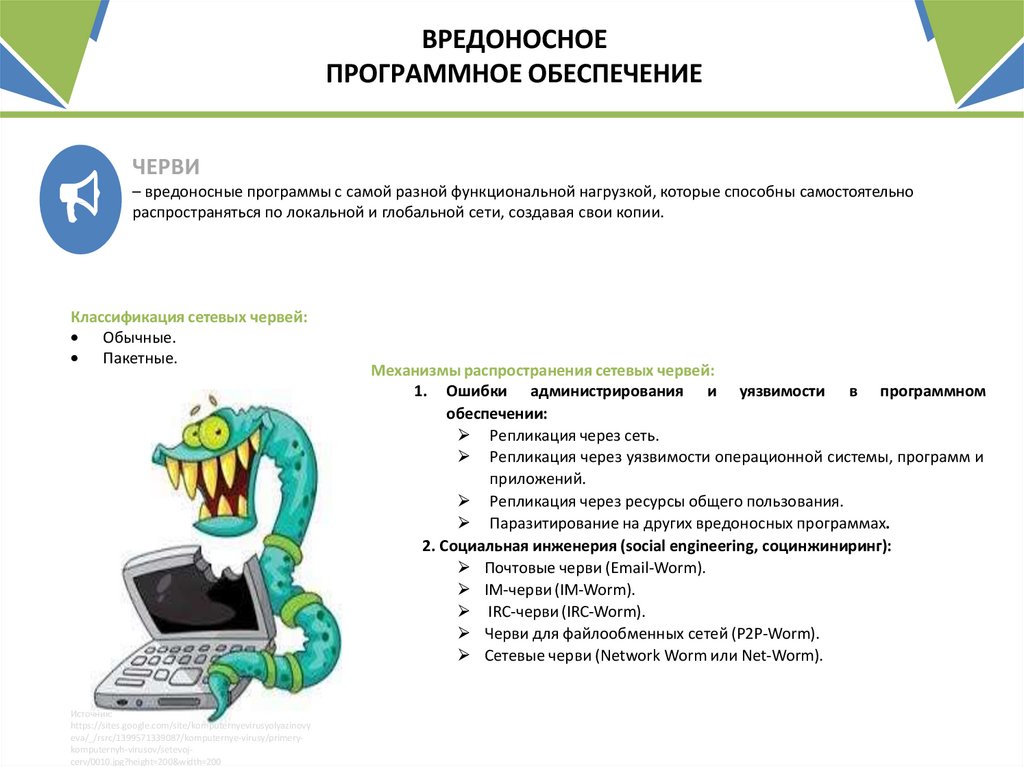

ЧЕРВИ

– вредоносные программы с самой разной функциональной нагрузкой, которые способны самостоятельно

распространяться по локальной и глобальной сети, создавая свои копии.

Классификация сетевых червей:

Обычные.

Пакетные.

Источник:

https://sites.google.com/site/komputernyevirusyolyazinovy

eva/_/rsrc/1399571339087/komputernye-virusy/primerykomputernyh-virusov/setevojcerv/0010.jpg?height=200&width=200

Механизмы распространения сетевых червей:

1. Ошибки администрирования и уязвимости в программном

обеспечении:

Репликация через сеть.

Репликация через уязвимости операционной системы, программ и

приложений.

Репликация через ресурсы общего пользования.

Паразитирование на других вредоносных программах.

2. Социальная инженерия (social engineering, социнжиниринг):

Почтовые черви (Email-Worm).

IM-черви (IM-Worm).

IRC-черви (IRC-Worm).

Черви для файлообменных сетей (Р2Р-Worm).

Сетевые черви (Network Worm или Net-Worm).

6.

ВРЕДОНОСНОЕПРОГРАММНОЕ ОБЕСПЕЧЕНИЕ

ТРОЯНЫ (ТРОЯНСКИЕ КОНИ)

Классификация троянский программ:

RAT (Remote Access /

Administration Tool).

Вымогатели.

Шифровальщики.

Загрузчики.

Дезактиваторы систем защиты.

Банкеры.

DDoS-трояны.

Основные симптомы заражения компьютера

трояном:

1) Компьютер работает не так как обычно –

наблюдается несанкционированные

пользователем действия и увеличенное

время отклика.

2) Всплывающие окна появляются даже

тогда, когда нет подклю чения к сети

Интернет.

!!! ИНСТРУКЦИЯ ПО ОБНАРУЖЕНИЮ ТРОЯНА

https://ru.wikihow.com/%D0%BE%D0%BF%D1%80%D0%B5%D

0%B4%D0%B5%D0%BB%D0%B8%D1%82%D1%8C,%D1%87%D1%82%D0%BE%D0%BA%D0%BE%D0%BC%D0%BF%D1%8C%D1%8E%D1%82%

D0%B5%D1%80%D0%B7%D0%B0%D1%80%D0%B0%D0%B6%D0%B5%D0%BD%D1%82%D1%80%D0%BE%D1%8F%D0%BD%D0%BE%D0%BC

Источник: https://encrypted-tbn0.gstatic.com/images?q=tbn:ANd9GcRFsygiCtS2fTxBpFM_uUNezWb4luc9lcD3ZT4J71jDg590FyRk8gmoKwtFgGpzFk9M5s&u

sqp=CAU

– широкий класс вредоносных объектов разнообразного назначения.

7.

ВРЕДОНОСНОЕПРОГРАММНОЕ ОБЕСПЕЧЕНИЕ

РУТКИТЫ (Rootkit)

– это вредоносное программное обеспечение, которое предоставляет злоумышленникам права

администратора на зараженном компьютере.

Руткиты используются для:

Повышение уровня привилегий на целевом

компьютере или ресурсе.

Сокрытие других вредоносных программ,

которые используются для атак, в том числе

централизованных, на другие системы.

Предоставление владельцу постоянного

полного доступа, в основном через бэкдоры.

Методы распостраения руткитов:

Программное обеспечение.

USB-накопители.

Симптомы заражения Rootkit:

1) Антивирусная защита перестает работать.

2)Изменение параметров Windows без каких-либо явных

действий со стороны пользователя.

3) Неоправданная загрузка процессора.

4) Уменьшение производительности.

Источник: https://softlist.com.ua/upload/medialibrary/fea/rootkit_art_so_01.png

8.

ВРЕДОНОСНОЕПРОГРАММНОЕ ОБЕСПЕЧЕНИЕ

БЭКДОР (RAT, remote administration tool, средство удаленного администрирования)

- приложение, которое позволяет системному администратору или злоумышленнику управлять целевой

системой на расстоянии.

Симптомы заражения бэкдором:

- Увеличение исходящего интернет-трафика.

-Сигналы брандмауэров о попытках неизвестных

приложений открыть интернет-соединения.

Типы ПО

«Бэкдор»

По месту

встраивания

По

функциональнос

ти

Программн

ые

FinSpy

аппаратным

и

Tixanbot

Briba

Источник: https://www.eset.com/fileadmin/_processed_/3/c/csm_backdoor_e58962472

9.

ВРЕДОНОСНОЕПРОГРАММНОЕ ОБЕСПЕЧЕНИЕ

ЗАГРУЗЧИК (или downloader)

- программный код, используемый для дальнейшей загрузки и установки полной версии вредносного

программного обеспечения.

Основной

симптом

заражения

загрузочным вирусом:

- Компьютер зависает сразу после

прохождения тестов BIOS. При этом

форматирование жесткого диска и

переустановка операционной системы

не помогают.

Источник: https://kamerata.org/wpcontent/uploads/2020/05/vebinar-zaschita-informacii-otnesankcionirovannogo-dostupa-komp-yuternayabezopasnost-i-ee-osobennosti-pri-rabote-nezryachih-islabovidyaschih-pol-zovateley-1.jpg

10.

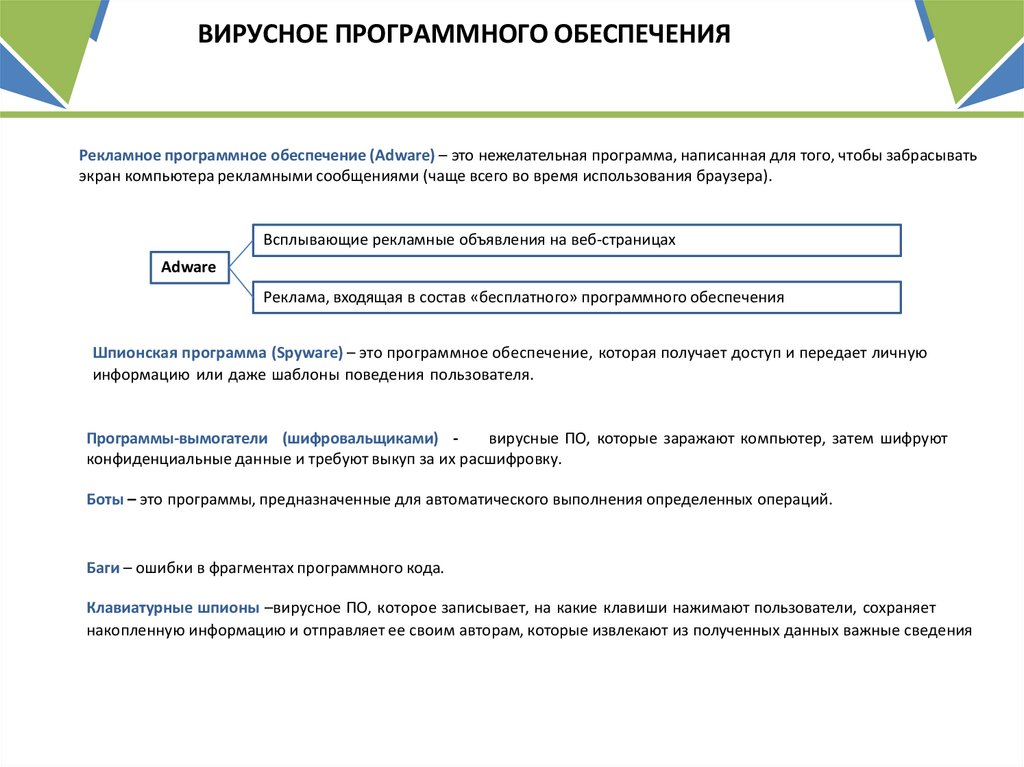

ВИРУСНОЕ ПРОГРАММНОГО ОБЕСПЕЧЕНИЯРекламное программное обеспечение (Adware) – это нежелательная программа, написанная для того, чтобы забрасывать

экран компьютера рекламными сообщениями (чаще всего во время использования браузера).

Всплывающие рекламные объявления на веб-страницах

Adware

Реклама, входящая в состав «бесплатного» программного обеспечения

Шпионская программа (Spyware) – это программное обеспечение, которая получает доступ и передает личную

информацию или даже шаблоны поведения пользователя.

Программы-вымогатели (шифровальщиками) вирусные ПО, которые заражают компьютер, затем шифруют

конфиденциальные данные и требуют выкуп за их расшифровку.

Боты – это программы, предназначенные для автоматического выполнения определенных операций.

Баги – ошибки в фрагментах программного кода.

Клавиатурные шпионы –вирусное ПО, которое записывает, на какие клавиши нажимают пользователи, сохраняет

накопленную информацию и отправляет ее своим авторам, которые извлекают из полученных данных важные сведения

11.

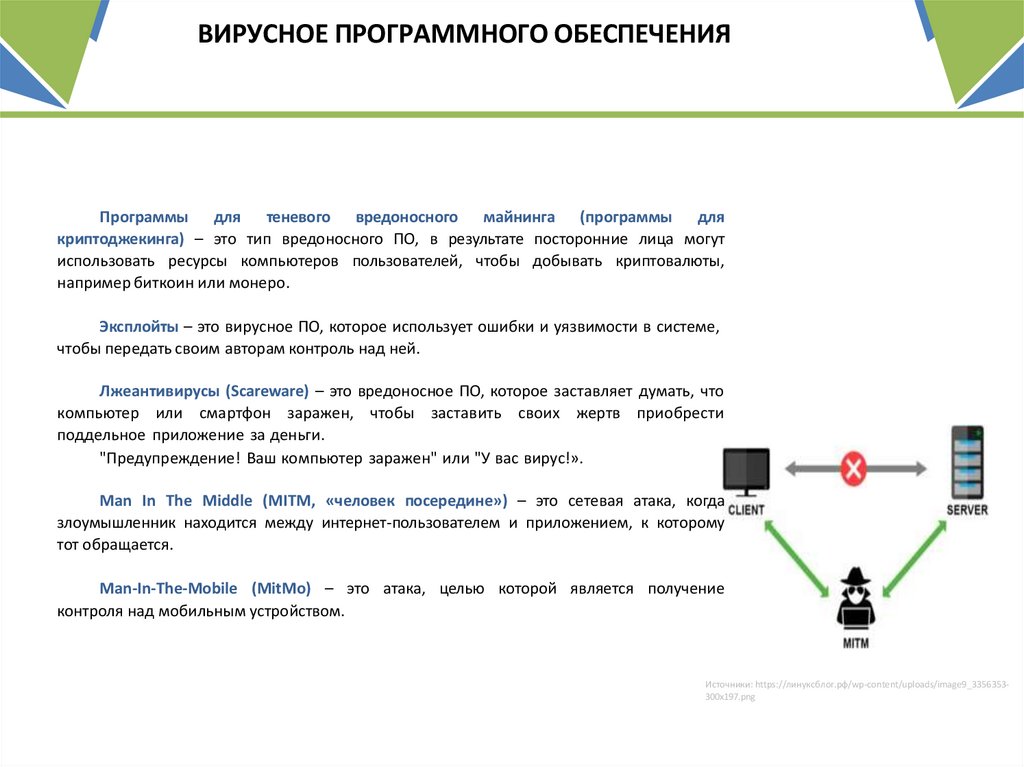

ВИРУСНОЕ ПРОГРАММНОГО ОБЕСПЕЧЕНИЯПрограммы для теневого вредоносного майнинга (программы для

криптоджекинга) – это тип вредоносного ПО, в результате посторонние лица могут

использовать ресурсы компьютеров пользователей, чтобы добывать криптовалюты,

например биткоин или монеро.

Эксплойты – это вирусное ПО, которое использует ошибки и уязвимости в системе,

чтобы передать своим авторам контроль над ней.

Лжеантивирусы (Scareware) – это вредоносное ПО, которое заставляет думать, что

компьютер или смартфон заражен, чтобы заставить своих жертв приобрести

поддельное приложение за деньги.

"Предупреждение! Ваш компьютер заражен" или "У вас вирус!».

Man In The Middle (MITM, «человек посередине») – это сетевая атака, когда

злоумышленник находится между интернет-пользователем и приложением, к которому

тот обращается.

Man-In-The-Mobile (MitMo) – это атака, целью которой является получение

контроля над мобильным устройством.

Источники: https://линуксблог.рф/wp-content/uploads/image9_3356353300x197.png

informatics

informatics