Similar presentations:

Основы модели OSI и топологии сети

1.

Основы модели OSI и топологии сети:что такое сеть и как она работает?

2.

Жили были две сети3.

И хотели они дружить110010111110110101011100101

-+-++++--+-++---++-+-++--+

4.

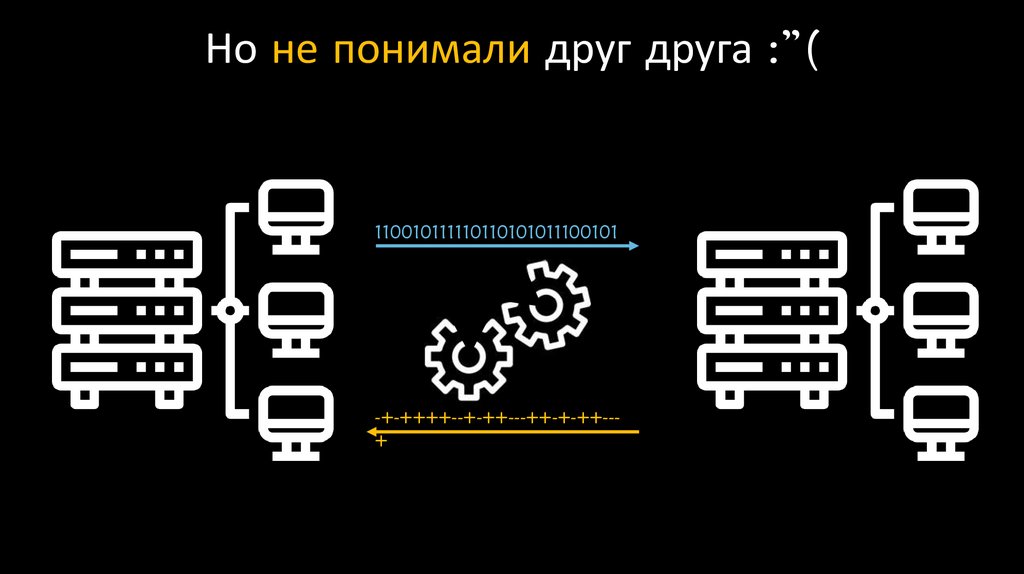

Но не понимали друг друга :”(110010111110110101011100101

-+-++++--+-++---++-+-++--+

5.

Модель OSI научила их и все остальные сетипонимать друг друга

Open System Interconnection – модель

взаимодействия открытых систем

В ней прописаны все сетевые стандарты –

единый язык для сетевого оборудования

Используется как справочная система

для создания сетевого оборудования

6.

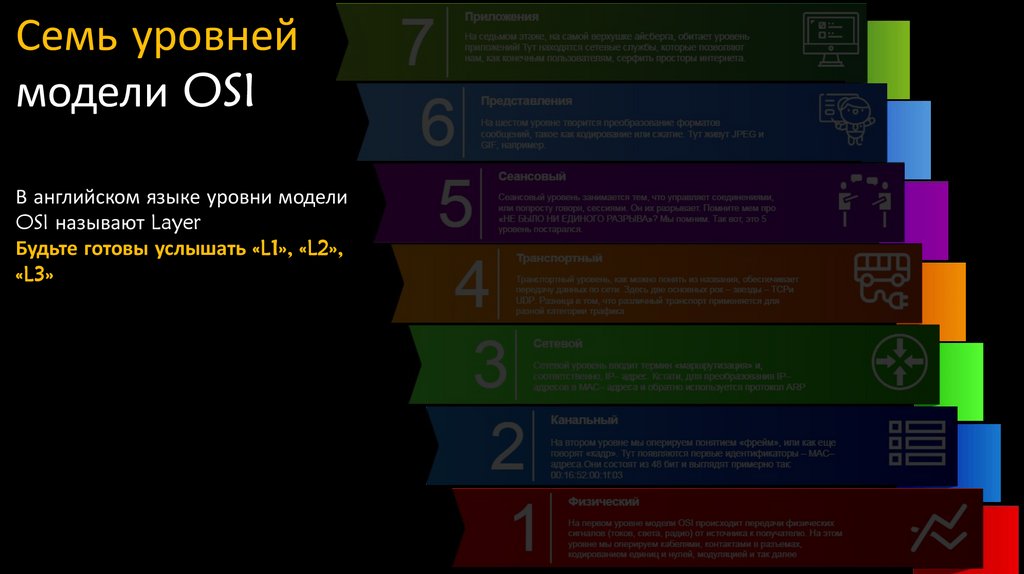

Семь уровнеймодели OSI

В английском языке уровни модели

OSI называют Layer

Будьте готовы услышать «L1», «L2»,

«L3»

7.

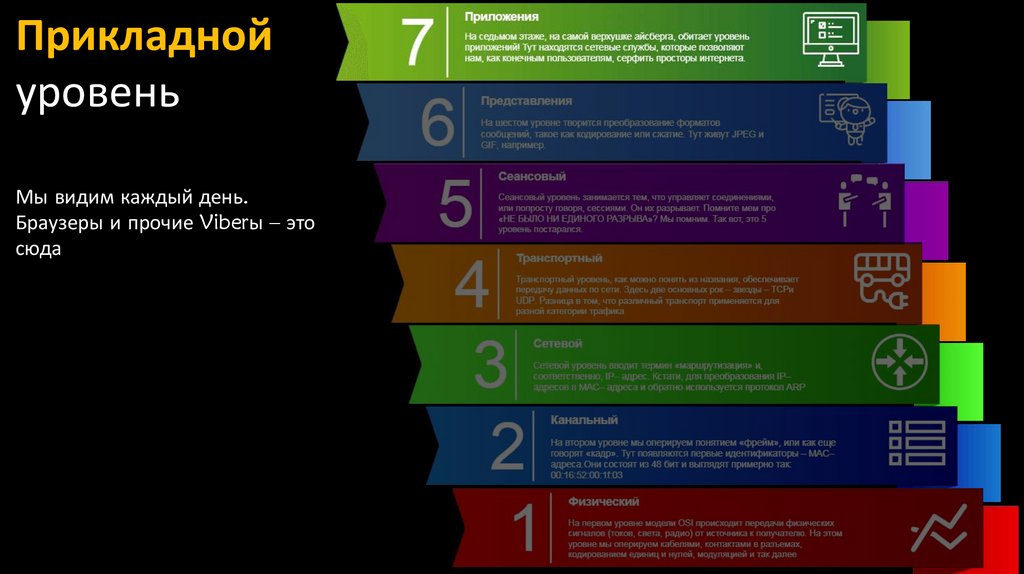

Прикладнойуровень

Мы видим каждый день.

Браузеры и прочие Viberы – это

сюда

8.

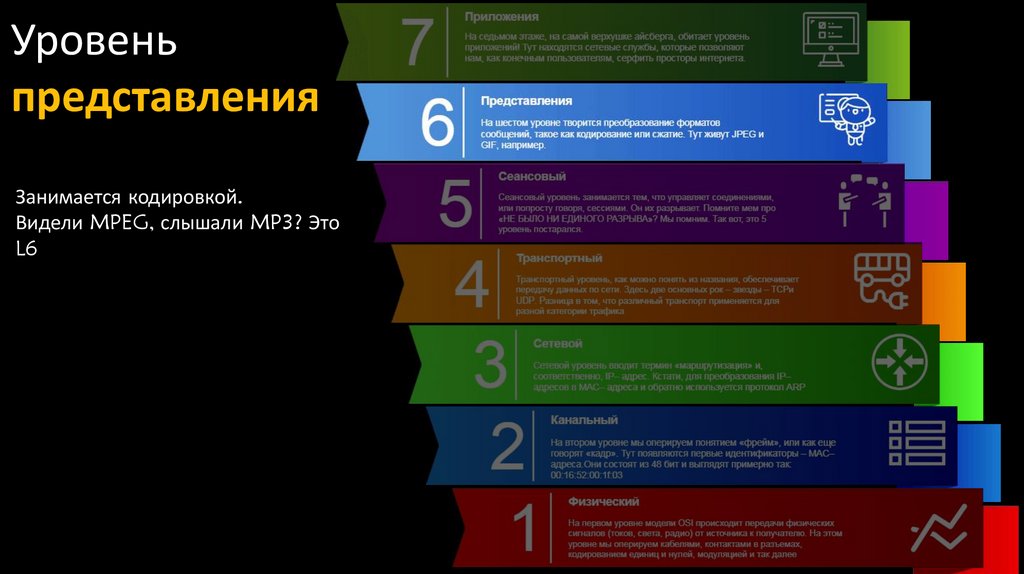

Уровеньпредставления

Занимается кодировкой.

Видели MPEG, слышали MP3? Это

L6

9.

Сеансовыйуровень

Отвечает за то, что бы

«НЕ БЫЛО НИ ЕДИНОГО РАЗРЫВА!»

10.

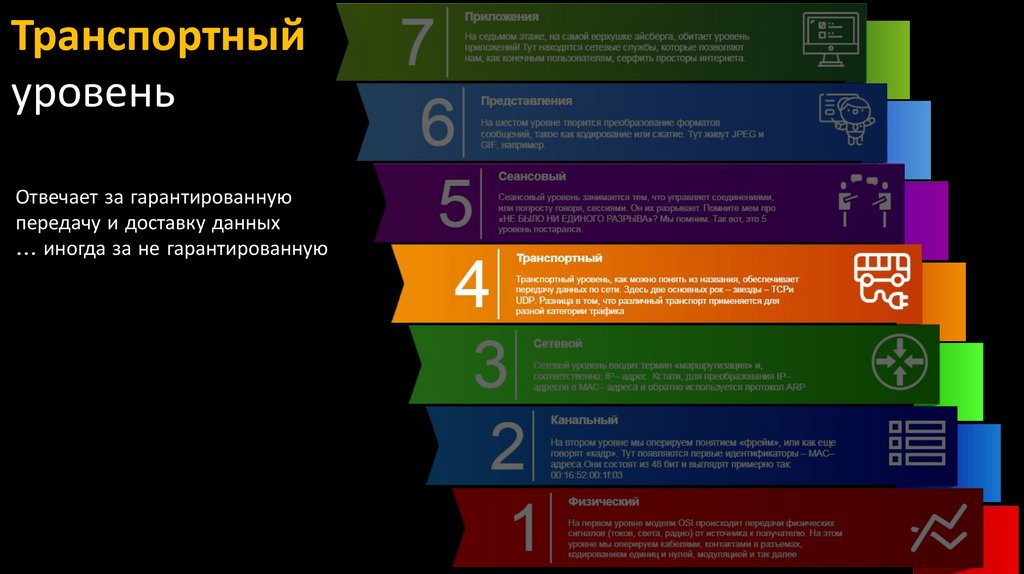

Транспортныйуровень

Отвечает за гарантированную

передачу и доставку данных

… иногда за не гарантированную

11.

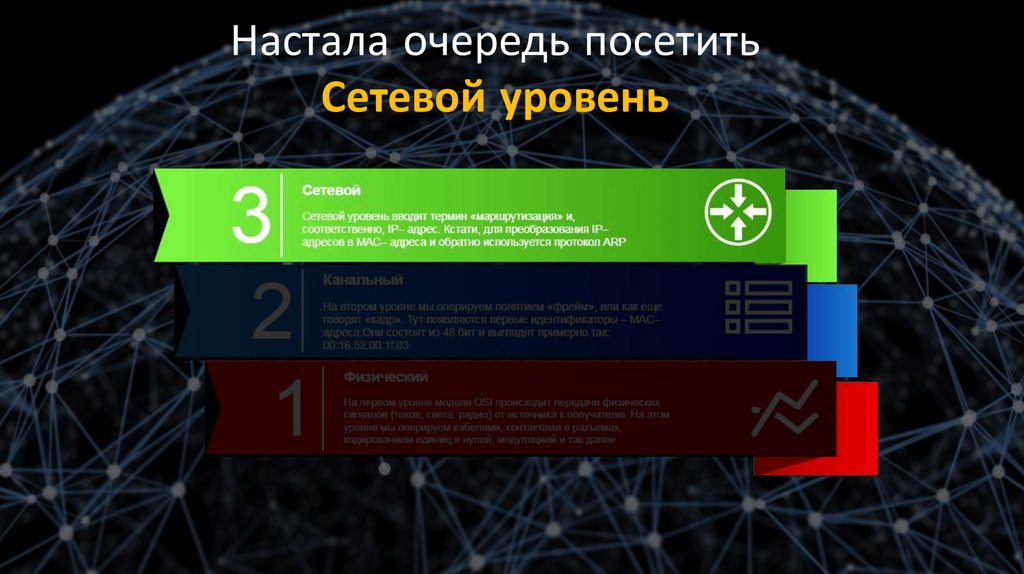

Сетевойуровень

Находит наиболее оптимальный

маршрут для траффика

Позволил появиться интернету

12.

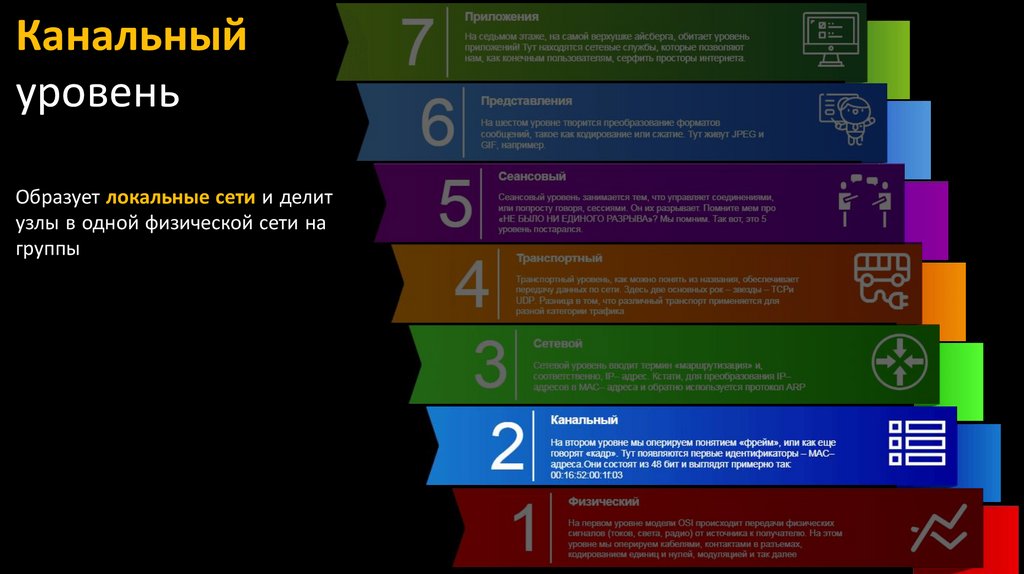

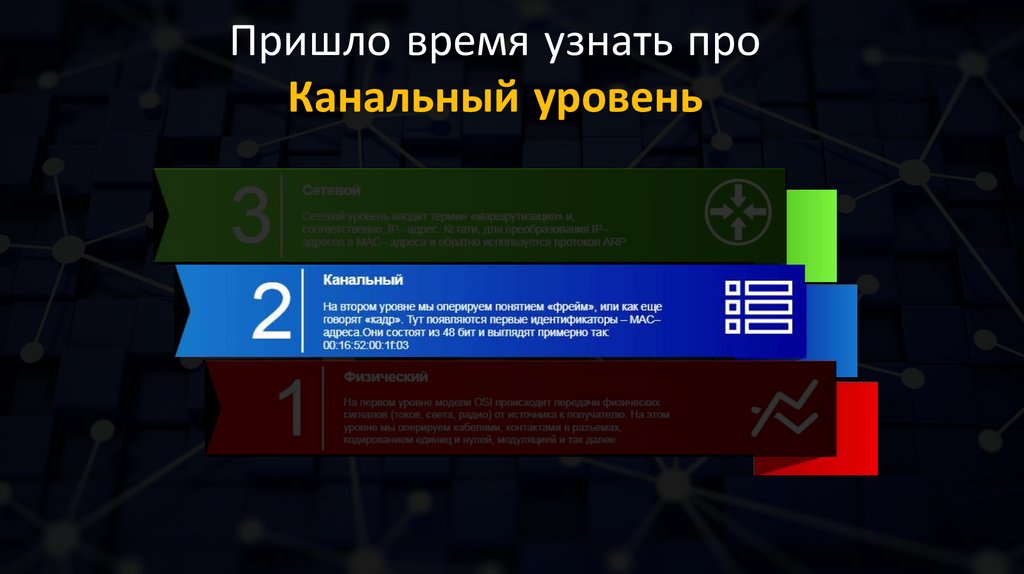

Канальныйуровень

Образует локальные сети и делит

узлы в одной физической сети на

группы

13.

Физическийуровень

Передает посредством сигнала

бинарный код – 0 и 1.

Этими двумя символами

закодирована вся передаваемая

информация

14.

Техническая поддержка работает нанижних 3 уровнях

15.

Нужно разобраться, чтотакое сеть и интернет?

16.

Разберем схему подключения к интернетуПрофессор будет помогать Вам

17.

Для работы в интернете мы используем компьютерМногие пользователи используют телефоны и другие устройства. Главное,

что они что то используют

18.

Компьютер подключают к роутеруИногда для подключения используют беспроводной способ

А иногда роутер отсутствует и кабель провайдера

включают сразу в компьютер

19.

Роутер подключается к оборудованию провайдера,которое называется узлом доступа

Узел доступа обычно находится на станции провайдера

Но иногда узел доступа находится на техническом этаже

20.

Узлы доступа подключаются к узлу агрегациипровайдера

Узел агрегации

Узел агрегации находится на станции провайдера

21.

Узлы агрегации становятся все крупнее22.

Связь между самымикрупными узлами сети и

есть интернет

23.

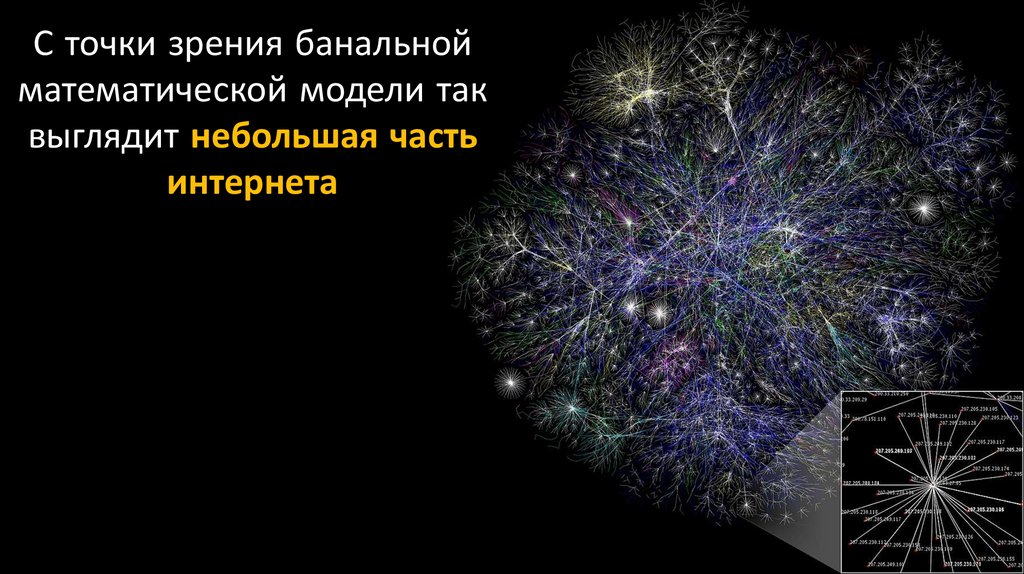

С точки зрения банальнойматематической модели так

выглядит небольшая часть

интернета

24.

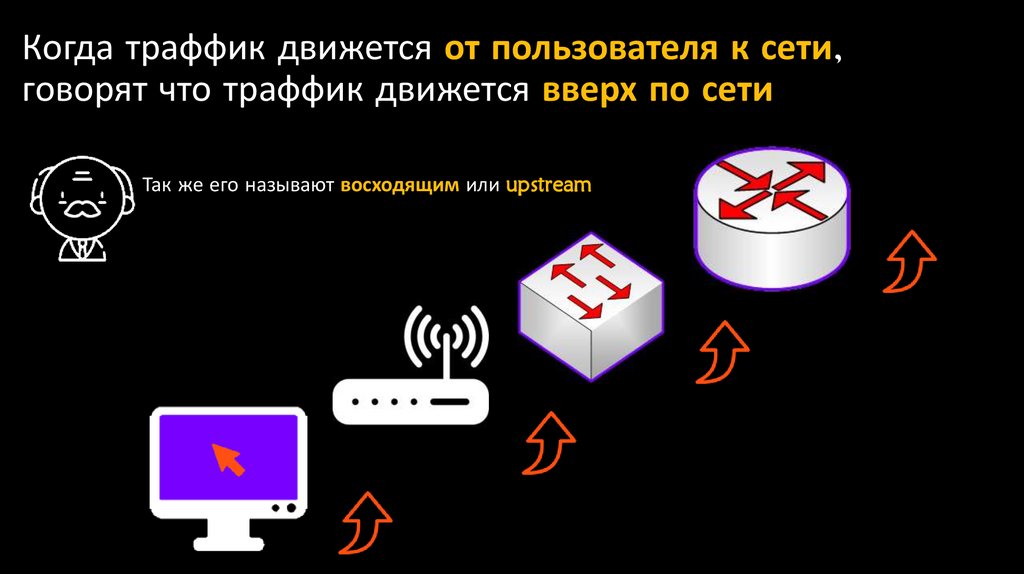

Когда траффик движется от пользователя к сети,говорят что траффик движется вверх по сети

Так же его называют восходящим или upstream

25.

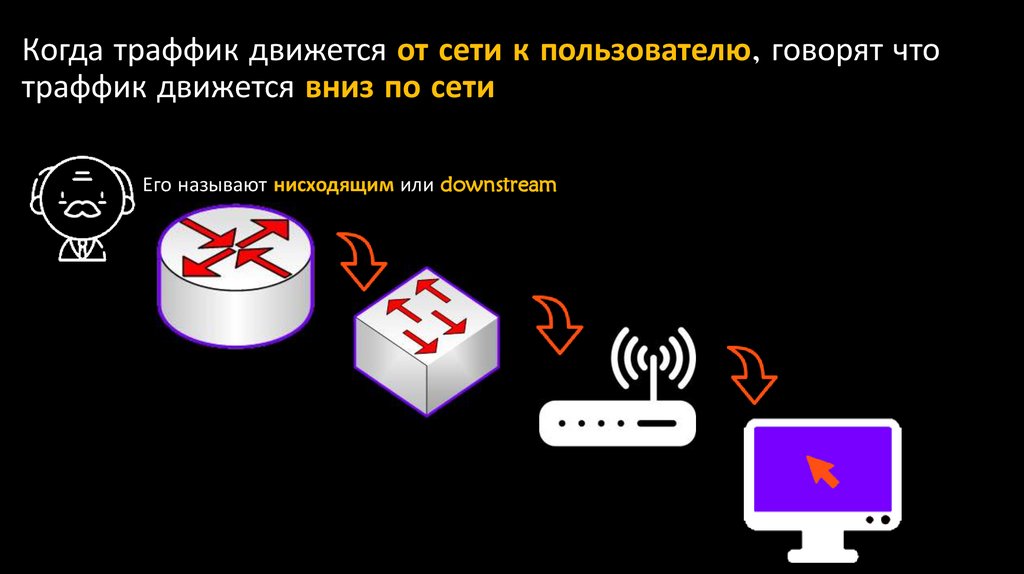

Когда траффик движется от сети к пользователю, говорят чтотраффик движется вниз по сети

Его называют нисходящим или downstream

26.

Участок сети, соединяющий роутер и узел доступаназывают последней милей

Участок от компьютера до роутера – последним дюймом

27.

Мы начинаем изучатьФизический уровень

28.

Для подключения оборудования к сети обычноиспользуют провод

Провода оканчиваются коннекторами определенной

формы, которые включаются в разъемы подходящей

формы.

Разъемы называют портами, а по

правильному это физический

интерфейс

По проводам и физическим

интерфейсам передается сигнал

29.

Что бы понять подключено ли к сети оборудованиеесть индикатор – его называют Link

Link должен гореть

Иногда этот индикатор отвечает за передачу данных – в

этом случае он очень быстро мигает

30.

Сигнал передается в виде 0 и 1 – их называютбитами

Англ. Bit – минимальная единица хранения информации

Скорость в тарифных планах указывают в битах

31.

Группу из 8 бит принято называть байтомАнгл. Byte – это 28 = 256 вариантов

Обычно байтами измеряют количество информации

32.

Биты и байты слишком малы, поэтому используютпроизводные величины

Измерять что то битами – все равно что измерять вес в граммах

а рост в миллиметрах

1 байт

= 8 бит

1 мегабайт

= 1024 килобайта

1 килобайт

1 гигабайт

1 терабайт

1 петабайт

= 1024 байта

(210) байта

= 1024 мегабайта

(230) байта

20

(2 ) байта

= 1024 гигабайта (240) байта

= 1024 терабайта

50

(2 ) байта

33.

При передаче сигнал со временем ослабевает – этоназывают затуханием

Англ. Attenuation – так его называют узлы доступа

На затухание влияет длина линии и ее качество

Измеряется в децибелах (dB)

34.

Кроме сигнала в передаче всегда есть шум. Сигналдолжен быть отличим на фоне шума

Англ. Signal to Noise Ratio Margin, часто сокращают до Margin

Зависит от качества линии

Измеряется в децибелах (dB)

35.

На этом слайде подведены итоги L1Все устройства на планете соединены физически, иначе они не в сети интернет

На L1 передается только сигнал, никаких услуг и данных тут еще нет

Параметры линии, такие как затухание и соотношение сигнал\шум показывают качество

передачи сигнала

L1 – первое, на что стоит обратить внимание при диагностике

К устройствам L1 относятся: модем, PLC-адаптер, репитер, провода, коннекторы и.т.д

36.

Пришло время узнать проКанальный уровень

37.

На канальном уровне работу выполняеткоммутатор

На схемах его изображают таким символом -> а

иногда называют свитчем (switch)

Передаются на канальном уровне кадры, еще их

называют фреймами (frame)

38.

Устройства на L2 работают в режиме мостаили bridge

Мост объединяет узлы в одну локальную сеть, после чего они общаются

напрямую

39.

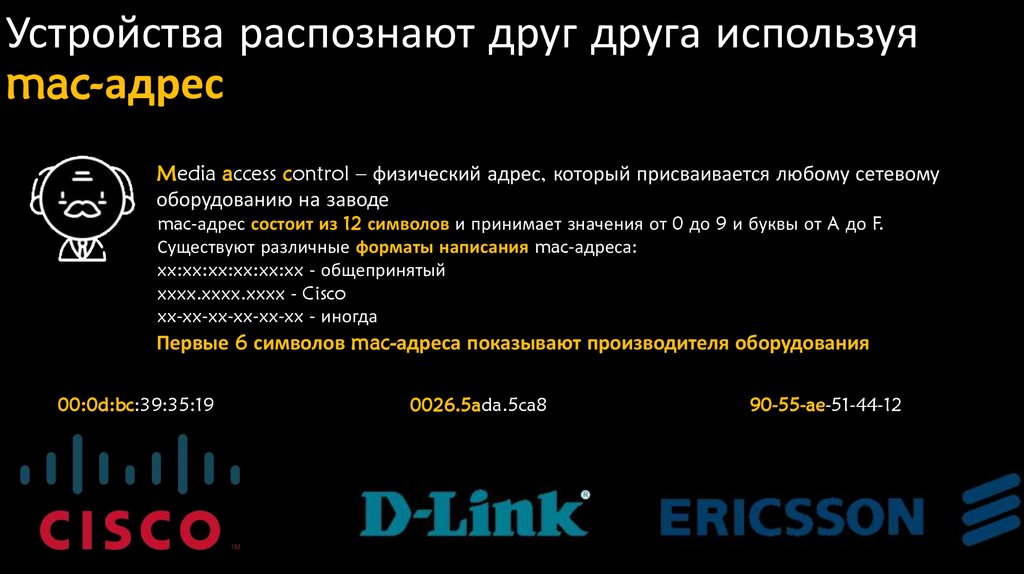

Устройства распознают друг друга используяmac-адрес

Media access control – физический адрес, который присваивается любому сетевому

оборудованию на заводе

mac-адрес состоит из 12 символов и принимает значения от 0 до 9 и буквы от A до F.

Существуют различные форматы написания mac-адреса:

xx:xx:xx:xx:xx:xx - общепринятый

xxxx.xxxx.xxxx - Cisco

xx-xx-xx-xx-xx-xx - иногда

Первые 6 символов mac-адреса показывают производителя оборудования

00:0d:bc:39:35:19

0026.5ada.5ca8

90-55-ae-51-44-12

40.

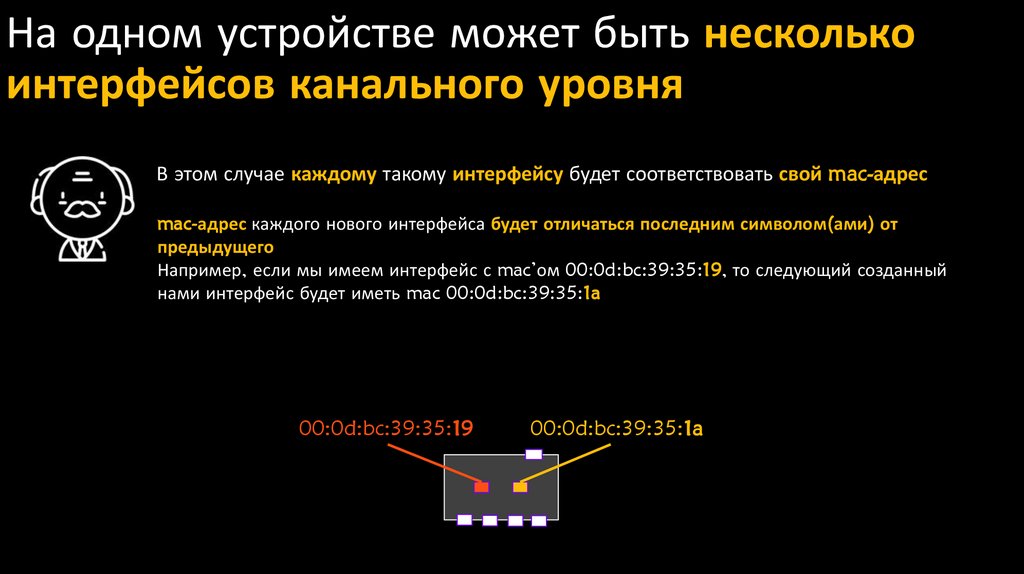

На одном устройстве может быть несколькоинтерфейсов канального уровня

В этом случае каждому такому интерфейсу будет соответствовать свой mac-адрес

mac-адрес каждого нового интерфейса будет отличаться последним символом(ами) от

предыдущего

Например, если мы имеем интерфейс с mac’ом 00:0d:bc:39:35:19, то следующий созданный

нами интерфейс будет иметь mac 00:0d:bc:39:35:1a

00:0d:bc:39:35:19

00:0d:bc:39:35:1a

41.

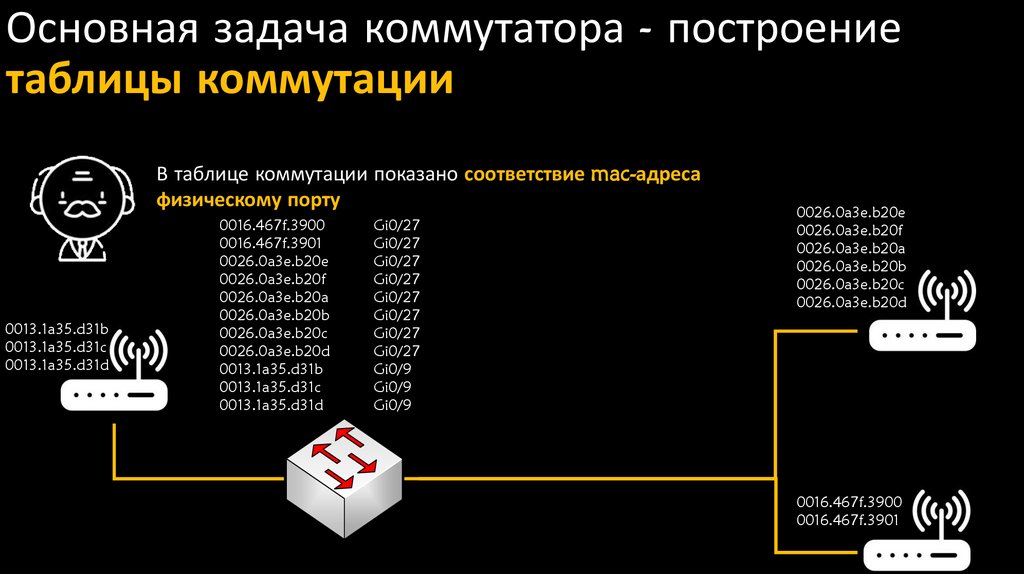

Основная задача коммутатора - построениетаблицы коммутации

В таблице коммутации показано соответствие mac-адреса

физическому порту

0013.1a35.d31b

0013.1a35.d31c

0013.1a35.d31d

0016.467f.3900

0016.467f.3901

0026.0a3e.b20e

0026.0a3e.b20f

0026.0a3e.b20a

0026.0a3e.b20b

0026.0a3e.b20c

0026.0a3e.b20d

0013.1a35.d31b

0013.1a35.d31c

0013.1a35.d31d

Gi0/27

Gi0/27

Gi0/27

Gi0/27

Gi0/27

Gi0/27

Gi0/27

Gi0/27

Gi0/9

Gi0/9

Gi0/9

0026.0a3e.b20e

0026.0a3e.b20f

0026.0a3e.b20a

0026.0a3e.b20b

0026.0a3e.b20c

0026.0a3e.b20d

Отправлю со 2го порта

0016.467f.3900

0016.467f.3901

42.

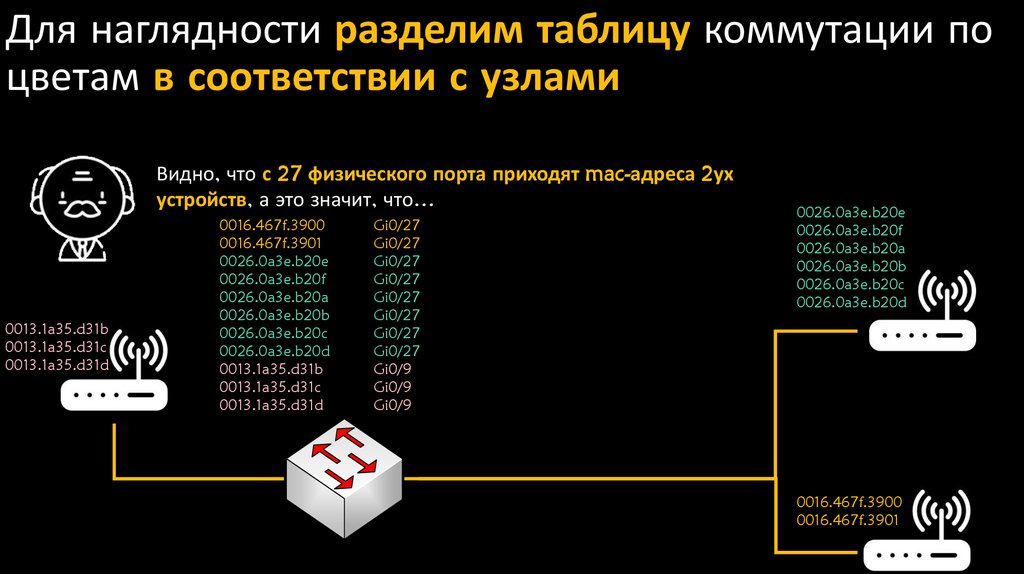

Для наглядности разделим таблицу коммутации поцветам в соответствии с узлами

Видно, что с 27 физического порта приходят mac-адреса 2ух

устройств, а это значит, что…

0013.1a35.d31b

0013.1a35.d31c

0013.1a35.d31d

0016.467f.3900

0016.467f.3901

0026.0a3e.b20e

0026.0a3e.b20f

0026.0a3e.b20a

0026.0a3e.b20b

0026.0a3e.b20c

0026.0a3e.b20d

0013.1a35.d31b

0013.1a35.d31c

0013.1a35.d31d

Gi0/27

Gi0/27

Gi0/27

Gi0/27

Gi0/27

Gi0/27

Gi0/27

Gi0/27

Gi0/9

Gi0/9

Gi0/9

0026.0a3e.b20e

0026.0a3e.b20f

0026.0a3e.b20a

0026.0a3e.b20b

0026.0a3e.b20c

0026.0a3e.b20d

Отправлю со 2го порта

0016.467f.3900

0016.467f.3901

43.

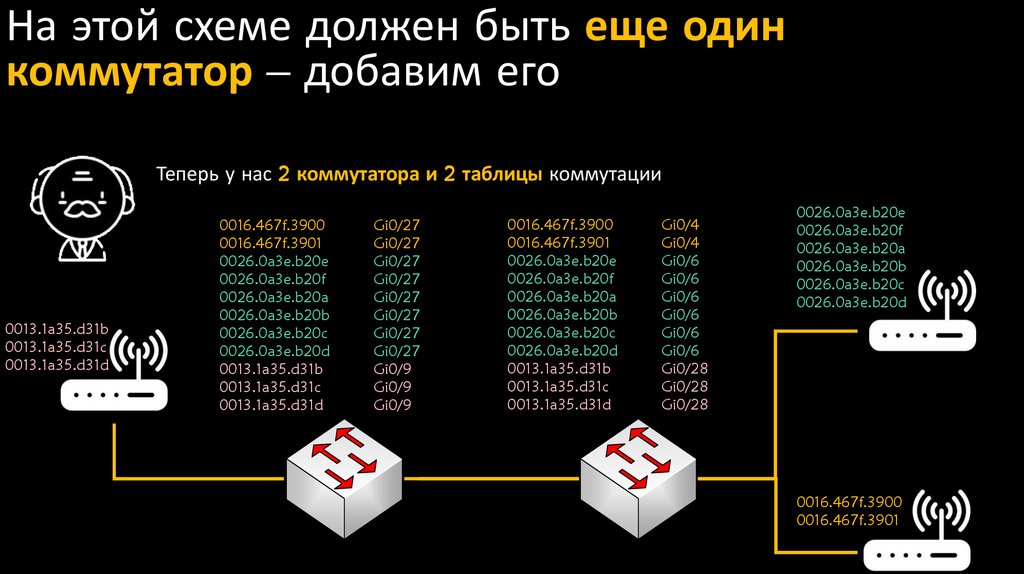

На этой схеме должен быть еще одинкоммутатор – добавим его

Теперь у нас 2 коммутатора и 2 таблицы коммутации

0013.1a35.d31b

0013.1a35.d31c

0013.1a35.d31d

0016.467f.3900

0016.467f.3901

0026.0a3e.b20e

0026.0a3e.b20f

0026.0a3e.b20a

0026.0a3e.b20b

0026.0a3e.b20c

0026.0a3e.b20d

0013.1a35.d31b

0013.1a35.d31c

0013.1a35.d31d

Gi0/27

Gi0/27

Gi0/27

Gi0/27

Gi0/27

Gi0/27

Gi0/27

Gi0/27

Gi0/9

Gi0/9

Gi0/9

0016.467f.3900

0016.467f.3901

0026.0a3e.b20e

0026.0a3e.b20f

0026.0a3e.b20a

0026.0a3e.b20b

0026.0a3e.b20c

0026.0a3e.b20d

0013.1a35.d31b

0013.1a35.d31c

0013.1a35.d31d

Gi0/4

Gi0/4

Gi0/6

Gi0/6

Gi0/6

Gi0/6

Gi0/6

Gi0/6

Gi0/28

Gi0/28

Gi0/28

0026.0a3e.b20e

0026.0a3e.b20f

0026.0a3e.b20a

0026.0a3e.b20b

0026.0a3e.b20c

0026.0a3e.b20d

Отправлю со 2го порта

0016.467f.3900

0016.467f.3901

44.

Передадим сообщение от 0013.1a35.d31dпользователю с 0026.0a3e.b20d

В соответствии с таблицей коммутации

левый коммутатор отправит данные с 27го порта,

0016.467f.3900

правый0016.467f.3900

в свою очередьGi0/27

с 6го

0013.1a35.d31b

0013.1a35.d31c

0013.1a35.d31d

0016.467f.3901

0026.0a3e.b20e

0026.0a3e.b20f

0026.0a3e.b20a

0026.0a3e.b20b

0026.0a3e.b20c

0026.0a3e.b20d

0013.1a35.d31b

0013.1a35.d31c

0013.1a35.d31d

Gi0/27

Gi0/27

Gi0/27

Gi0/27

Gi0/27

Gi0/27

Gi0/27

Gi0/9

Gi0/9

Gi0/9

0016.467f.3901

0026.0a3e.b20e

0026.0a3e.b20f

0026.0a3e.b20a

0026.0a3e.b20b

0026.0a3e.b20c

0026.0a3e.b20d

0013.1a35.d31b

0013.1a35.d31c

0013.1a35.d31d

Gi0/4

Gi0/4

Gi0/6

Gi0/6

Gi0/6

Gi0/6

Gi0/6

Gi0/6

Gi0/28

Gi0/28

Gi0/28

0026.0a3e.b20e

0026.0a3e.b20f

0026.0a3e.b20a

0026.0a3e.b20b

0026.0a3e.b20c

0026.0a3e.b20d

Отправлю со 2го порта

0016.467f.3900

0016.467f.3901

45.

Vlan на канальном уровне позволяет делитьфизические сети на логические локальные

Virtual Local Area Network – виртуальная локальная сеть

Обозначается числом от 1 до 4095

В рамках работы в технической поддержке можно сказать, что vlan

обозначает услугу

Vlan можно рассматривать как логический линк

46.

Мы объединяем все машины в сети на физическомуровне

47.

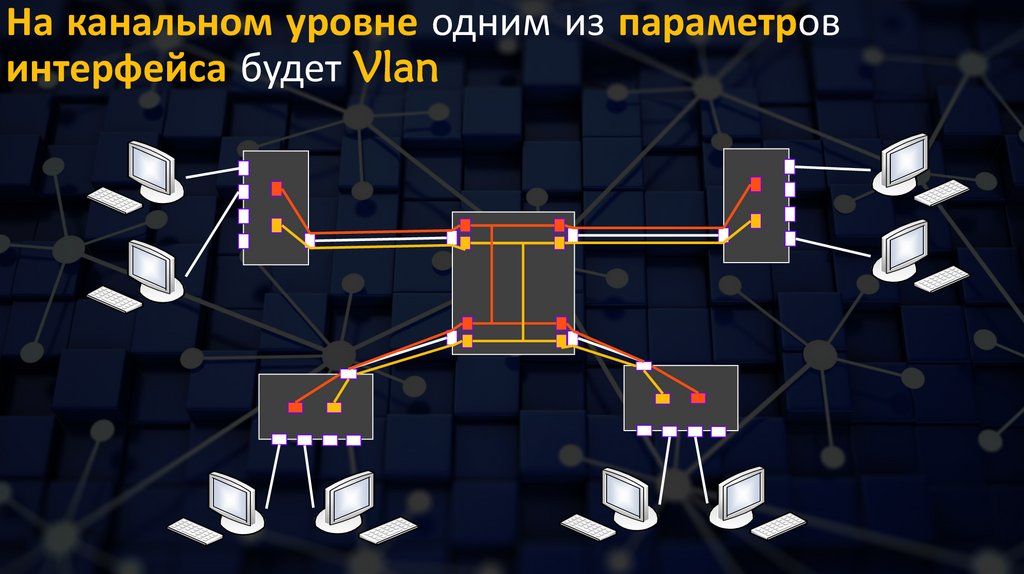

На канальном уровне одним из параметровинтерфейса будет Vlan

48.

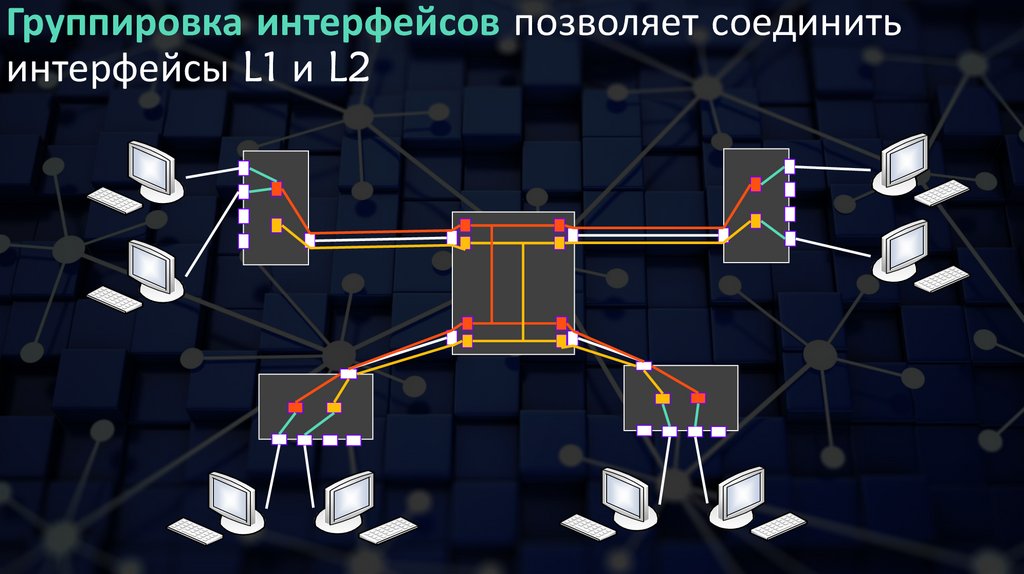

Группировка интерфейсов позволяет соединитьинтерфейсы L1 и L2

49.

С этого момента у нас есть две сети.Их разделяют два Vlan

50.

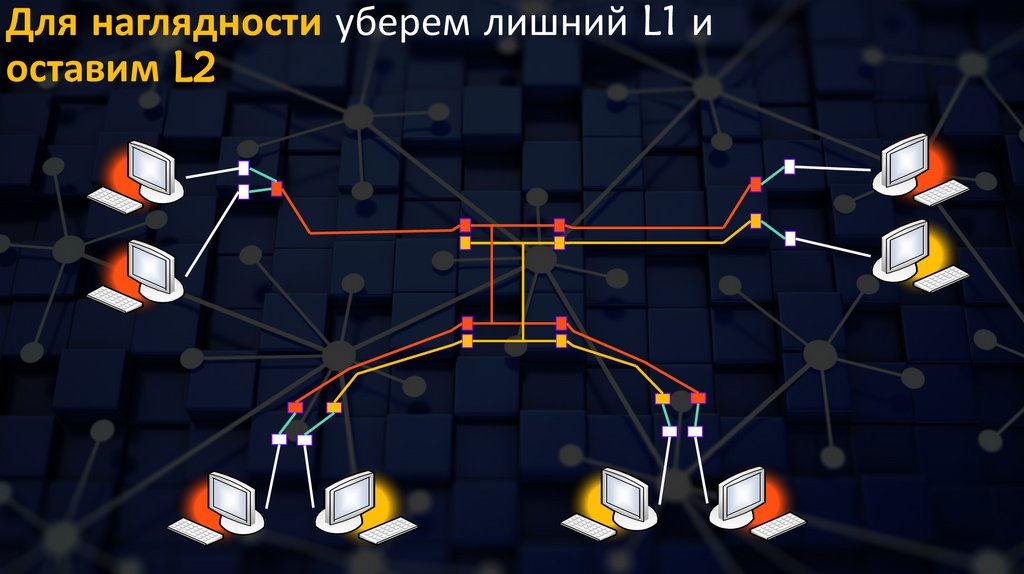

Для наглядности уберем лишний L1 иоставим L2

51.

Так будет выглядеть таблица коммутации сточки зрения 3 vlan

Интерфейсы – владельцы mac-адресов, видят другие устройства только в своем Vlan

На сети траффик должен принадлежать какому то Vlan, а значит

все mac-адреса находятся в каком то Vlan

417

417

417

417

246

246

246

246

524

524

524

0016.467f.3900

0013.1a35.d31c

0026.0a3e.b20a

0013.1a35.d31b

0026.0a3e.b20f

0016.467f.3901

0026.0a3e.b20e

0026.0a3e.b20c

0026.0a3e.b20d

0026.0a3e.b20b

0013.1a35.d31d

Gi0/17

Gi0/9

Gi0/19

Gi0/9

Gi0/19

Gi0/17

Gi0/19

Gi0/19

Gi0/19

Gi0/19

Gi0/9

417

417

417

417

246

246

246

246

524

524

524

0016.467f.3900

0013.1a35.d31c

0026.0a3e.b20a

0013.1a35.d31b

0026.0a3e.b20f

0016.467f.3901

0026.0a3e.b20e

0026.0a3e.b20c

0026.0a3e.b20d

0026.0a3e.b20b

0013.1a35.d31d

Gi0/17

Gi0/9

Gi0/19

Gi0/9

Gi0/19

Gi0/17

Gi0/19

Gi0/19

Gi0/19

Gi0/19

Gi0/9

417

417

417

417

246

246

246

246

524

524

524

0016.467f.3900

0013.1a35.d31c

0026.0a3e.b20a

0013.1a35.d31b

0026.0a3e.b20f

0016.467f.3901

0026.0a3e.b20e

0026.0a3e.b20c

0026.0a3e.b20d

0026.0a3e.b20b

0013.1a35.d31d

Gi0/17

Gi0/9

Gi0/19

Gi0/9

Gi0/19

Gi0/17

Gi0/19

Gi0/19

Gi0/19

Gi0/19

Gi0/9

52.

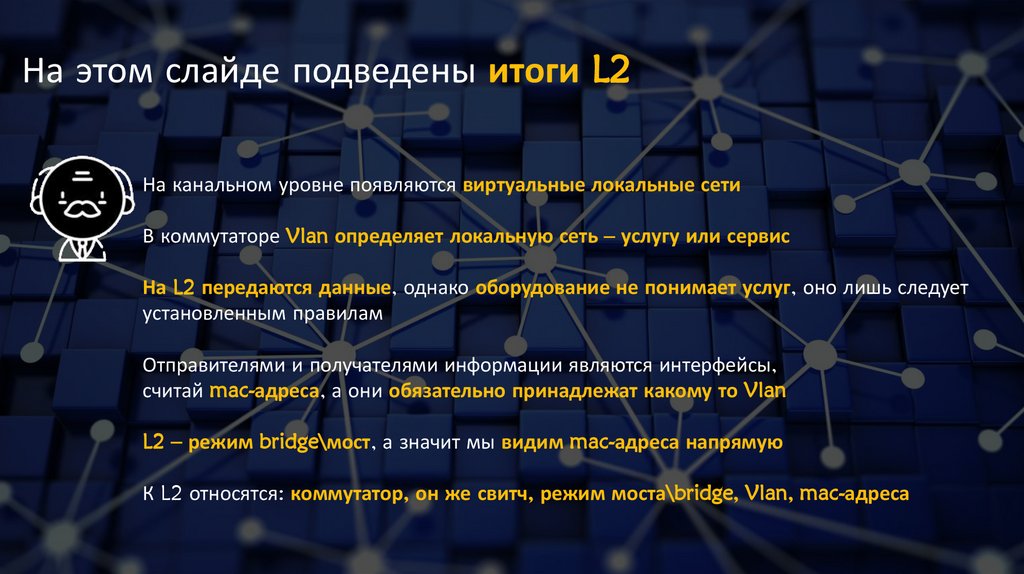

На этом слайде подведены итоги L2На канальном уровне появляются виртуальные локальные сети

В коммутаторе Vlan определяет локальную сеть – услугу или сервис

На L2 передаются данные, однако оборудование не понимает услуг, оно лишь следует

установленным правилам

Отправителями и получателями информации являются интерфейсы,

считай mac-адреса, а они обязательно принадлежат какому то Vlan

L2 – режим bridge\мост, а значит мы видим mac-адреса напрямую

К L2 относятся: коммутатор, он же свитч, режим моста\bridge, Vlan, mac-адреса

53.

Настала очередь посетитьСетевой уровень

54.

На сетевом уровне работу выполняетмаршрутизатор

На схемах его изображают таким символом -> а

иногда называют роутером (router)

Передаются на сетевом уровне пакеты

55.

Устройства на L3 работают в режимемаршрутизатора или router

Роутер находится на границе локальных сетей, он связывает сети

При этом мы не видим, что находится за роутером

Любая сеть со всех сторон окружена роутерами

56.

На этой схеме три сетиВверху находится первая домашняя сеть

Внизу видна вторая домашняя сеть

Справа находится сеть провайдера

57.

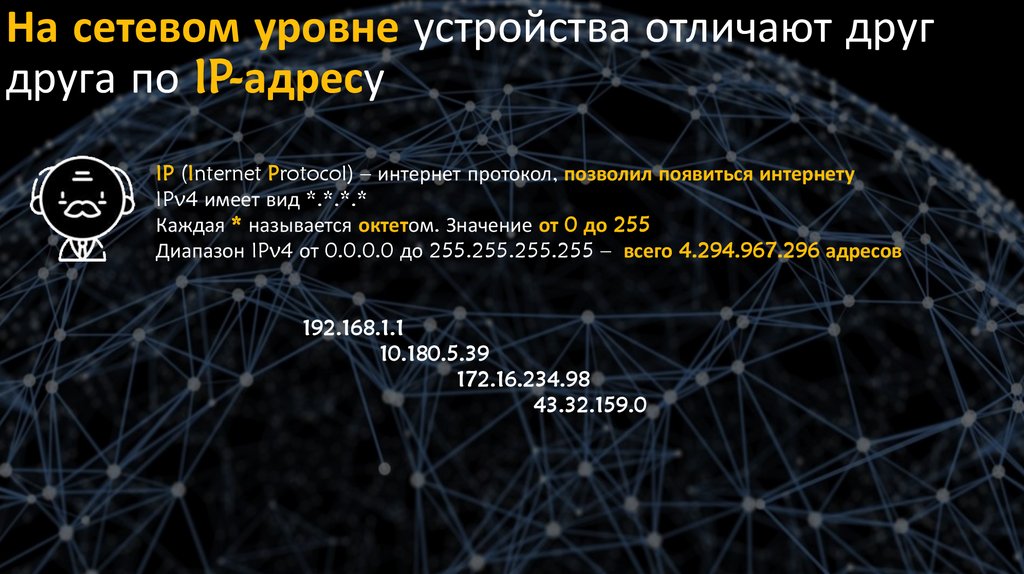

На сетевом уровне устройства отличают другдруга по IP-адресу

IP (Internet Protocol) – интернет протокол, позволил появиться интернету

IPv4 имеет вид *.*.*.*

Каждая * называется октетом. Значение от 0 до 255

Диапазон IPv4 от 0.0.0.0 до 255.255.255.255 – всего 4.294.967.296 адресов

192.168.1.1

10.180.5.39

172.16.234.98

43.32.159.0

58.

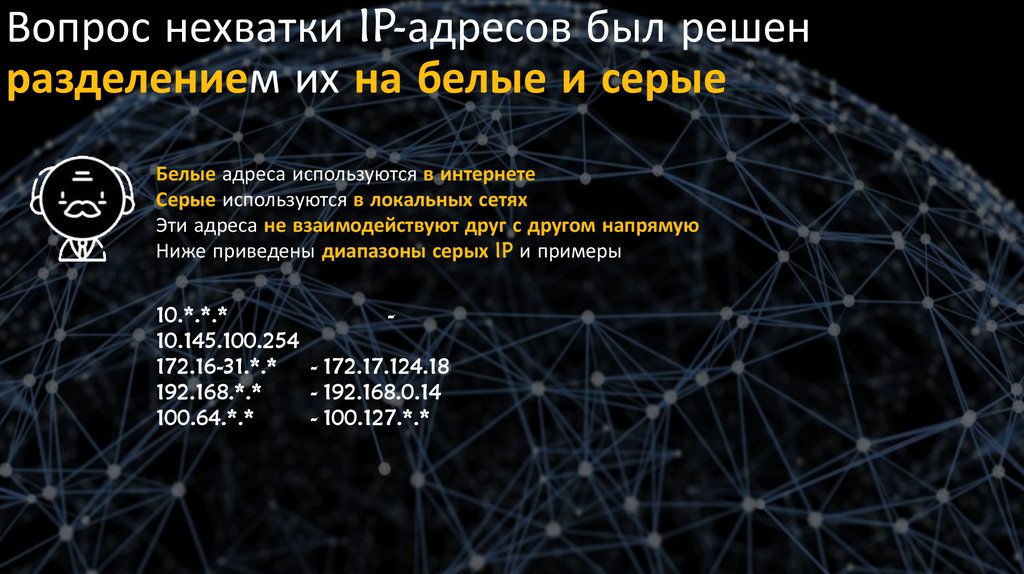

Вопрос нехватки IP-адресов был решенразделением их на белые и серые

Белые адреса используются в интернете

Серые используются в локальных сетях

Эти адреса не взаимодействуют друг с другом напрямую

Ниже приведены диапазоны серых IP и примеры

10.*.*.*

10.145.100.254

172.16-31.*.*

- 172.17.124.18

192.168.*.*

- 192.168.0.14

100.64.*.*

- 100.127.*.*

59.

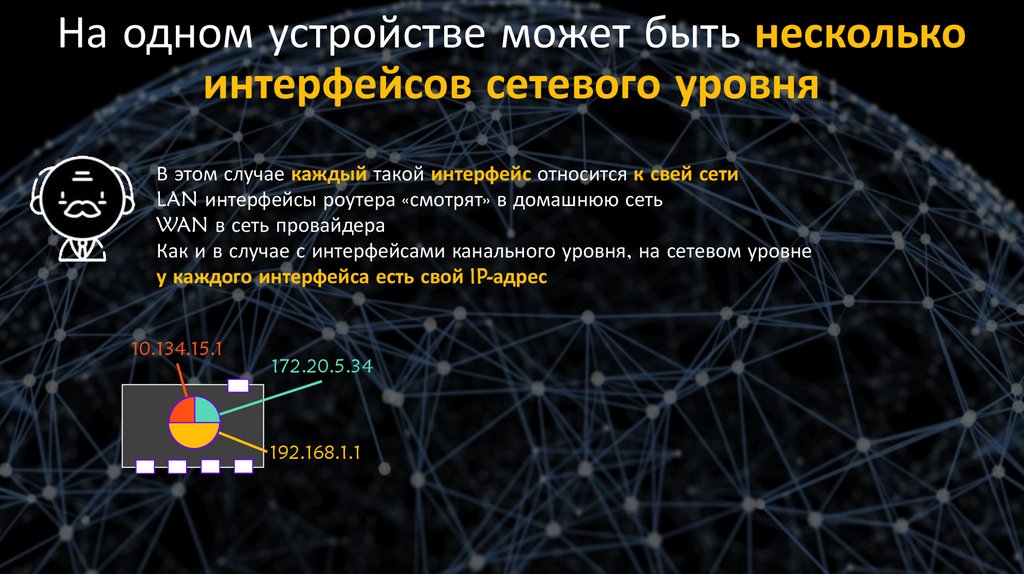

На одном устройстве может быть несколькоинтерфейсов сетевого уровня

В этом случае каждый такой интерфейс относится к свей сети

LAN интерфейсы роутера «смотрят» в домашнюю сеть

WAN в сеть провайдера

Как и в случае с интерфейсами канального уровня, на сетевом уровне

у каждого интерфейса есть свой IP-адрес

10.134.15.1

172.20.5.34

192.168.1.1

60.

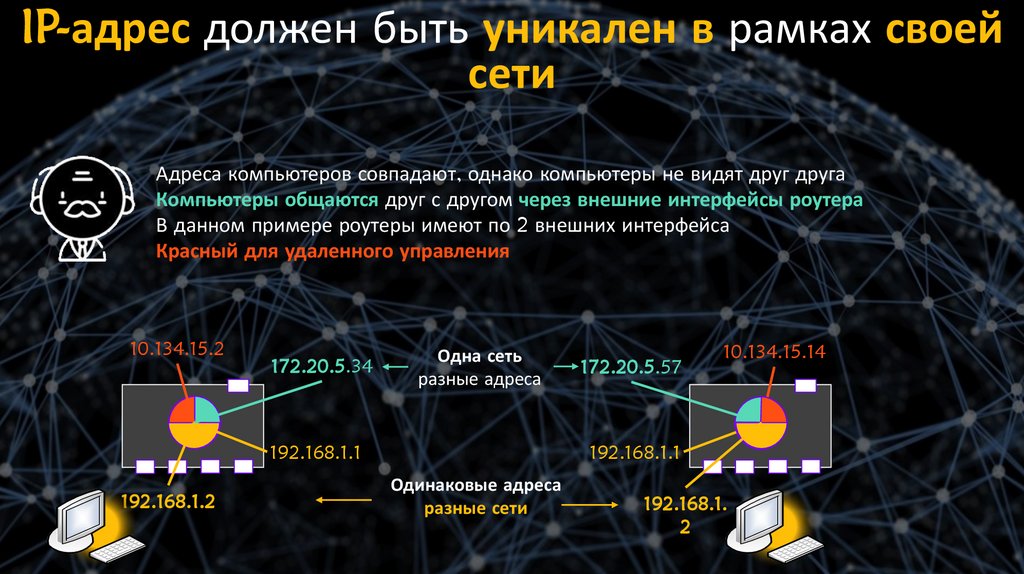

IP-адрес должен быть уникален в рамках своейсети

Адреса компьютеров совпадают, однако компьютеры не видят друг друга

Компьютеры общаются друг с другом через внешние интерфейсы роутера

В данном примере роутеры имеют по 2 внешних интерфейса

Красный для удаленного управления

10.134.15.2

172.20.5.34

Одна сеть

разные адреса

192.168.1.1

192.168.1.2

172.20.5.57

10.134.15.14

192.168.1.1

Одинаковые адреса

разные сети

192.168.1.

2

61.

В каждом роутере есть DHCP - он отвечает заналичие IP-адреса и работает в LAN

Dynamic Host Configuration Protocol – протокол динамической конфигурации хостов

Наличие DHCP рассматривается отдельно для каждого интерфейса роутера

Если DHCP есть – интерфейс раздает адреса в свою сеть

Если DHCP нет – интерфейс сам запрашивает адреса из сети

62.

Первый шаг работы DHCP – обнаружениеУстройство делает широковещательный запрос в сеть. Устройство ищет

DHCP серверы

Этот шаг будет пропущен, если у устройства уже есть реквизиты L3, тогда

устройство перейдет к шагу 3

Discover – есть в этой сети

DHCP сервер?

Discover – есть в этой сети

DHCP сервер?

Discover – есть в этой сети

DHCP сервер?

63.

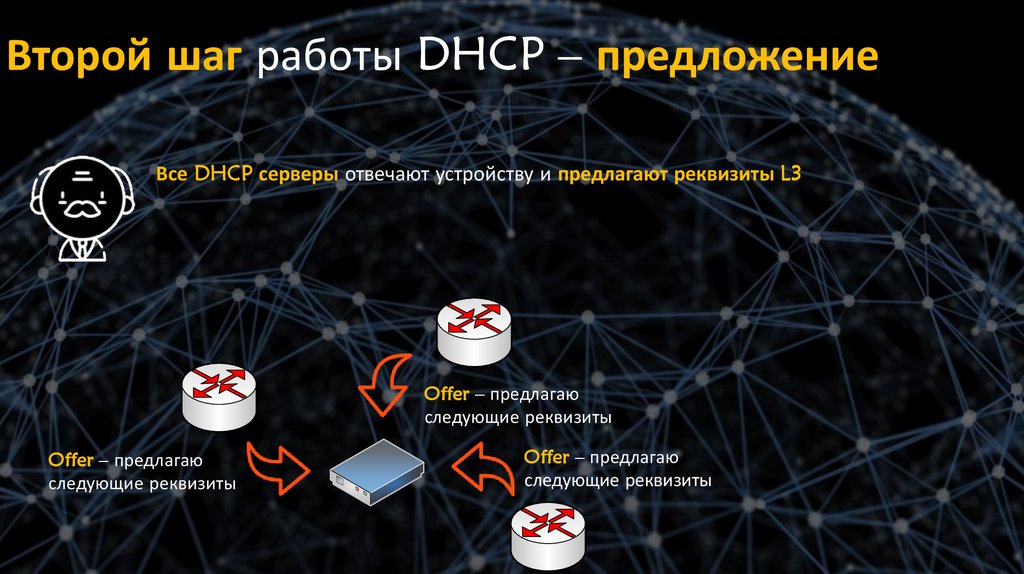

Второй шаг работы DHCP – предложениеВсе DHCP серверы отвечают устройству и предлагают реквизиты L3

Offer – предлагаю

следующие реквизиты

Offer – предлагаю

следующие реквизиты

Offer – предлагаю

следующие реквизиты

64.

Третий шаг работы DHCP – запросУстройство выбирает конфигурацию из предложенных

Как правило выбирается сервер, ответивший первым

Отправляет новый широковещательный запрос/ответ в сеть

Request – данная конфигурация меня устраивает. Я

хочу использовать ее

Request – работаю с

другим DHCP

Request – работаю с

другим DHCP

65.

Четвертый шаг работы DHCP – подтверждениеУстройство делает широковещательный запрос в сеть. Устройство ищет

DHCP серверы

Этот шаг будет пропущен, если у устройства уже есть реквизиты L3, тогда

устройство перейдет к шагу 3

Ack – подтверждаю, что данная конфигурация предоставлена

66.

Все внешние ресурсы имеют уникальные,белые IP-адреса

Всем ресурсам, таким как yandex, youtube, amazon и любым другим

выделяются IP-адреса на стадии их регистрации

Обращение к ресурсам происходит именно по IP-адресам

Однако люди для удобства используют доменные имена (yandex)

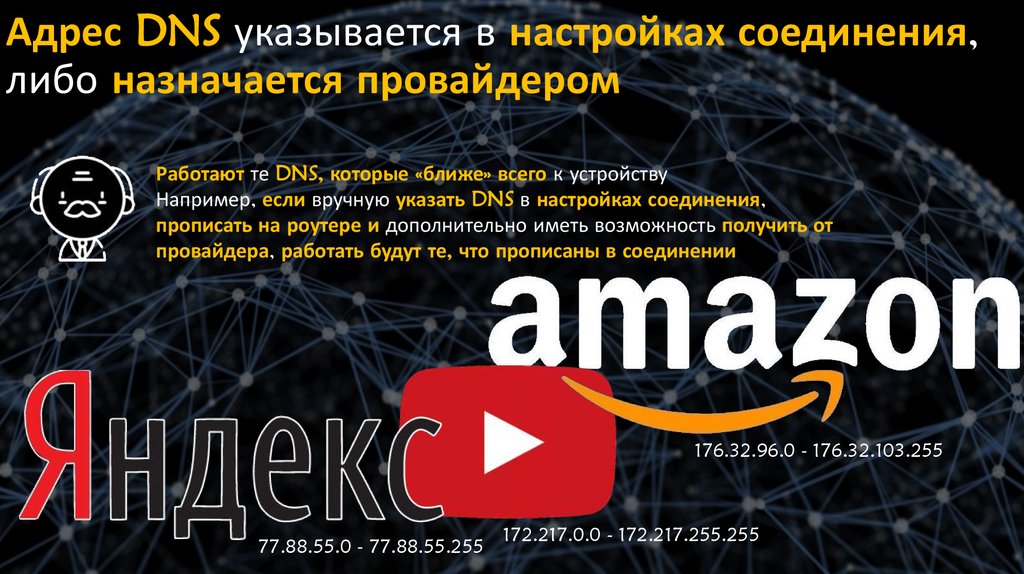

176.32.96.0 - 176.32.103.255

77.88.55.0 - 77.88.55.255

172.217.0.0 - 172.217.255.255

67.

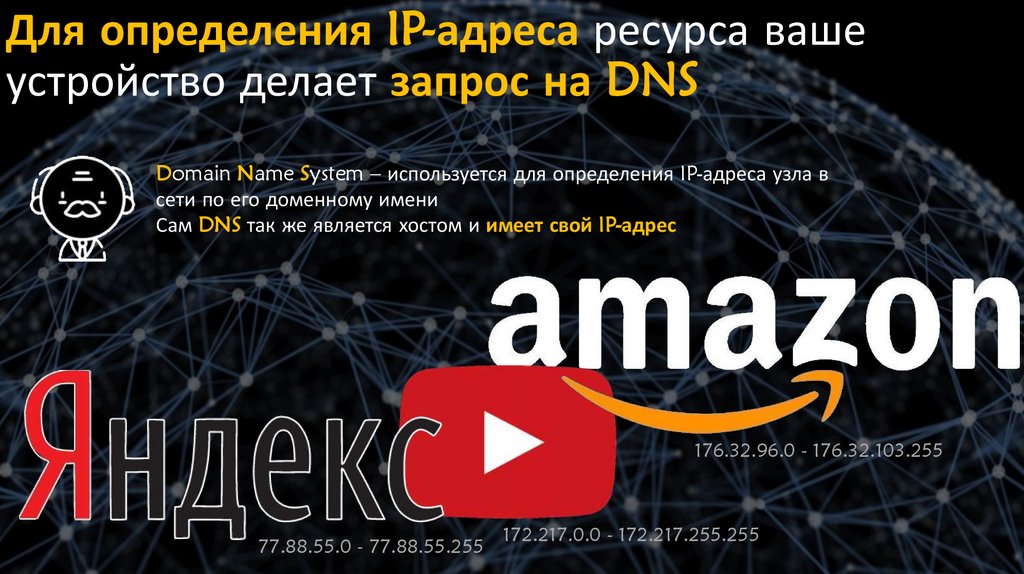

Для определения IP-адреса ресурса вашеустройство делает запрос на DNS

Domain Name System – используется для определения IP-адреса узла в

сети по его доменному имени

Сам DNS так же является хостом и имеет свой IP-адрес

176.32.96.0 - 176.32.103.255

77.88.55.0 - 77.88.55.255

172.217.0.0 - 172.217.255.255

68.

Адрес DNS указывается в настройках соединения,либо назначается провайдером

Работают те DNS, которые «ближе» всего к устройству

Например, если вручную указать DNS в настройках соединения,

прописать на роутере и дополнительно иметь возможность получить от

провайдера, работать будут те, что прописаны в соединении

176.32.96.0 - 176.32.103.255

77.88.55.0 - 77.88.55.255

172.217.0.0 - 172.217.255.255

69.

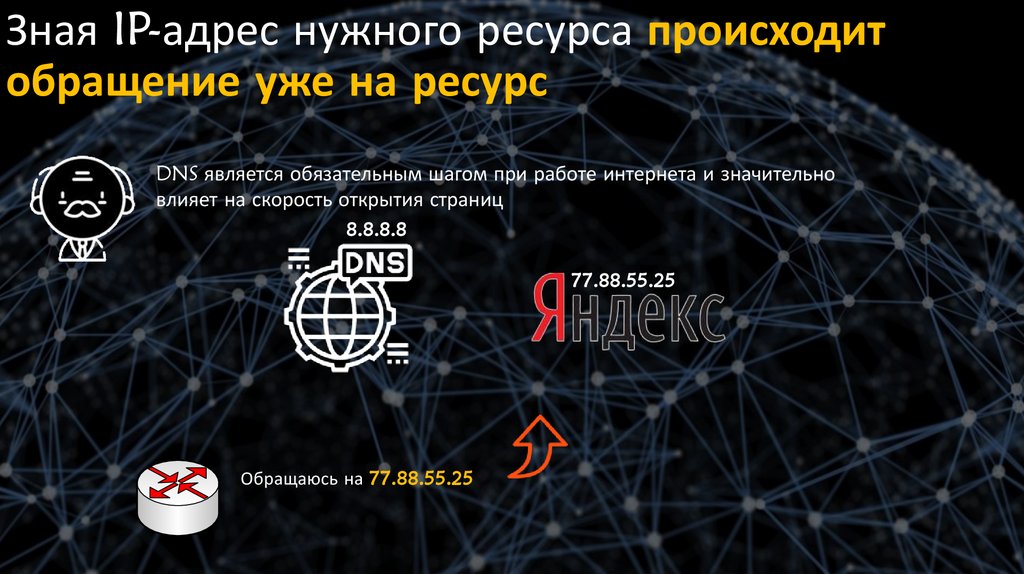

При обращении по доменному имени сначала нужновыяснить IP-адрес запрашиваемого хоста

Поэтому первым шагом устройство обратится к DNS, что бы узнать IPадрес запрашиваемого узла

8.8.8.8

Мне нужно узнать

IP-адрес Yandex.ru?

70.

После обработки запроса DNS предоставит IPзапрашиваемого ресурса

Если нагрузка на DNS большая, то и запрос он будет обрабатывать дольше.

Если прописан не верный DNS – запрос обработан не будет

8.8.8.8

IP-адрес Yandex.ru

77.88.55.25

71.

Зная IP-адрес нужного ресурса происходитобращение уже на ресурс

DNS является обязательным шагом при работе интернета и значительно

влияет на скорость открытия страниц

8.8.8.8

77.88.55.25

Обращаюсь на 77.88.55.25

72.

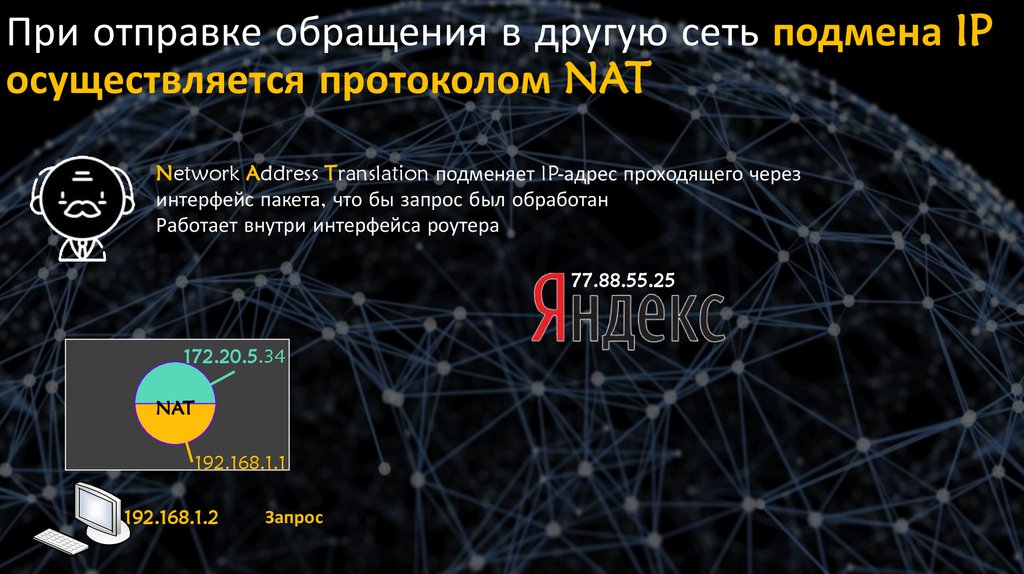

Ранее упоминалось, что серые и белые адресане могут общаться напрямую

Решением стал протокол NAT

77.88.55.25

192.168.1.2

73.

При отправке обращения в другую сеть подмена IPосуществляется протоколом NAT

Network Address Translation подменяет IP-адрес проходящего через

интерфейс пакета, что бы запрос был обработан

Работает внутри интерфейса роутера

77.88.55.25

172.20.5.34

NAT

192.168.1.1

192.168.1.2

Запрос

74.

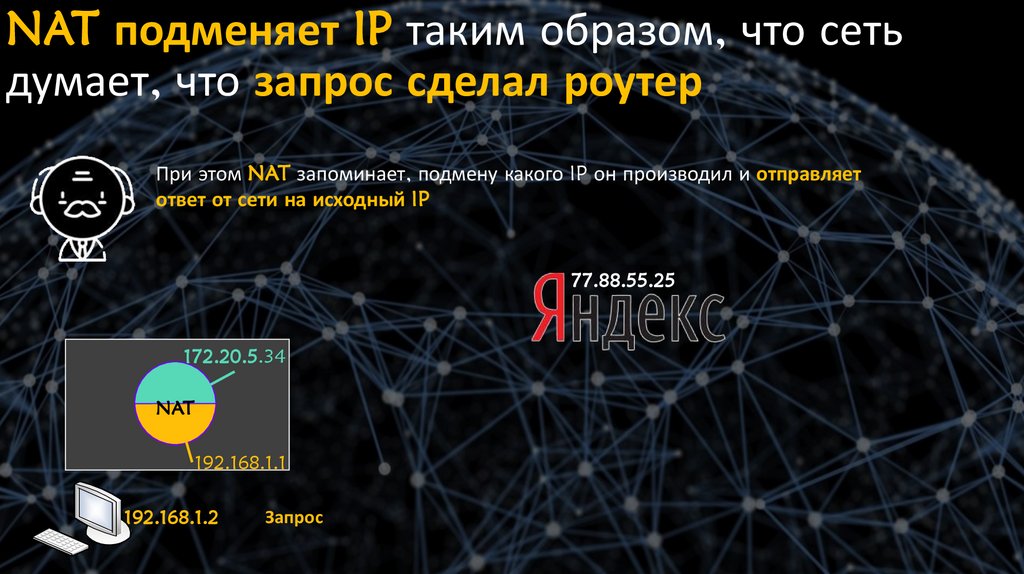

NAT подменяет IP таким образом, что сетьдумает, что запрос сделал роутер

При этом NAT запоминает, подмену какого IP он производил и отправляет

ответ от сети на исходный IP

77.88.55.25

172.20.5.34

NAT

192.168.1.1

192.168.1.2

Запрос

75.

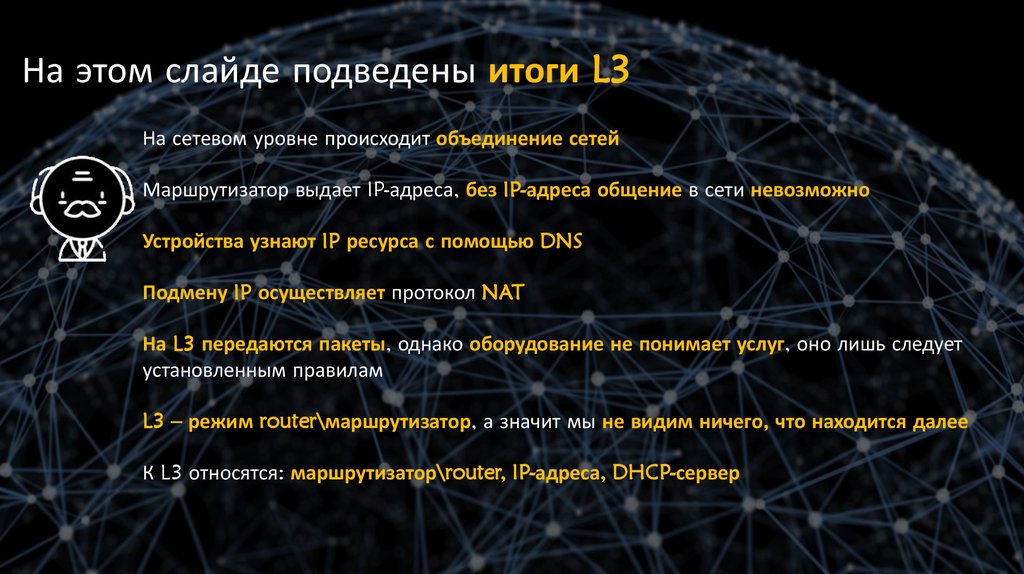

На этом слайде подведены итоги L3На сетевом уровне происходит объединение сетей

Маршрутизатор выдает IP-адреса, без IP-адреса общение в сети невозможно

Устройства узнают IP ресурса с помощью DNS

Подмену IP осуществляет протокол NAT

На L3 передаются пакеты, однако оборудование не понимает услуг, оно лишь следует

установленным правилам

L3 – режим router\маршрутизатор, а значит мы не видим ничего, что находится далее

К L3 относятся: маршрутизатор\router, IP-адреса, DHCP-сервер

76.

Термин CPE отвязывает устройство отуровня модели OSI

Customer Premises Equipment - оборудование доступа Клиента

Устройства на сети работают сразу на нескольких уровнях

Интерфейсы L3

Интерфейсы L2

Интерфейсы L1

internet

internet