Similar presentations:

Организационное и правовое обеспечение информационной безопасности

1. Организационное и правовое обеспечение информационной безопасности

Докладчик:Малинский Станислав Вальтерович,

доцент кафедры ВССиИБ

2. Тема 1. Информационная безопасность: сущность и содержание

Информация - один из наиболее важных ресурсов современности.Информация

— это любые сведения, которые воспринимаются

живыми организмами, электронными устройствами и другими

системами, об окружающем мире, процессах, предметах и

явлениях.

Информация

— это набор символов и знаков, который имеет смысл

и понятен для компьютера

Информация

- сведения о лицах, предметах, фактах, событиях,

явлениях и процессах независимо от формы их представления

(ГОСТ Р 50922-96 )

Информация

- Сведения (сообщения, данные) независимо от

формы их представления (ГОСТ Р 50922-2006. Защита информации.

Основные термины и определения)

3. Виды информации

Графическая. Информация, представленные в виде схем,эскизов, изображений, графиков, диаграмм, символов.

Акустическая. Информация, носителями которой являются

акустические сигналы.

Текстовая. Информация, представленная в форме

письменного текста.

Числовая. Информация представленная числами в конкретной

системе счисления

Видео-. Изображение, зафиксированное на магнитной ленте,

кинопленке, фотоснимке или оптическом диске, с которых оно

может быть воспроизведено

Тактильная. Информация, воспринимаемая человеком с

помощью кожи (пальцев).

Органолептическая. Информация, которую человек получает

с помощью органов чувств.

Практически 90% информации человек получает при помощи

4. Свойства информации

Достоверность. Человек принимает решение на основании некойинформации. Если она достоверна (соответствует действительности),

решение, скорее всего, будет правильным. Если ложна, то — ошибочным.

Недостоверная информация, которая возникает в результате

преднамеренного искажения действительности, — дезинформация.

Полнота. Информация считается полной, когда ее объема хватает для

принятия верного решения.

Актуальность. У информации есть свой срок годности — она может

устаревать.

Объективность. Информация должна отражать реалии окружающего

мира и не зависеть от чьего-то мнения или способа ее фиксации.

Точность. Чем ближе информация к реальности, тем она точнее.

Ценность или полезность. Этот параметр зависит от нужд и

интересов получателя информации.

5. Информационная безопасность в системе национальной безопасности

Важнейшим условием функционирования и развитиячеловеческого общества является обеспечение безопасности.

Выстроив базовые потребности человека в определенной

иерархии, ученый поместил потребность в безопасности на

второе место (Пирамида потребностей Маслоу).

Традиционное определение термина «безопасность» состояние защищенности жизненно важных интересов личности,

общества и государства.

Безопасность - отсутствие недопустимого риска связанного с

возможностью нанесения ущерба (ГОСТ 1.1-2002)

Безопасность информации - состояние защищенности

информации [данных], при котором обеспечены ее [их]

конфиденциальность, доступность и целостность.

(ГОСТ Р 53114-2008 )

6. Информационная безопасность в системе национальной безопасности

Закон РФ «О безопасности», 1992 г. Безопасность - это«состояние защищенности жизненно важных интересов личности,

общества и государства.

Концепция национальной безопасности РФ от 12 декабря 1997

года. Все объекты безопасности – личность, общество и

государство – равны.

Указ Президента РФ от 12 мая 2009 г. № 537 «О Стратегии

национальной безопасности РФ до 2020 года»

Национальная безопасность - состояние защищенности личности,

общества и государства от внутренних и внешних угроз, которое

позволяет обеспечить конституционные права, свободы, достойные

качество и уровень жизни граждан, суверенитет, территориальную

целостность и устойчивое развитие РФ, оборону и безопасность

государства»

7. Информационная безопасность в системе национальной безопасности

Понятие информационная безопасность получило нормативноезакрепление в российском правовом поле еще в 1992 году в

Законе РФ «О безопасности».

В декабре 2017 года в России принята новая редакция Доктрины

информационной безопасности. В этом документе

Информационная безопасность определена как состояние

защищенности национальных интересов в информационной

сфере.

Под национальными интересами в данном случае понимается

совокупность интересов общества, личности и государства,

каждая группа интересов необходима для стабильного

функционирования социума.

8. Понятия: информационная безопасность, компьютерная безопасность

Информационная безопасностьСостояние защищенности интересов организации в условиях угроз в

информационной сфере (ГОСТ Р 53114-2008 )

Свойство информации сохранять конфиденциальность, целостность

и доступность (ГОСТ Р ИСО/МЭК 17799:2005 )

Состояние защищенности объекта информатизации, при котором

обеспечивается безопасность информации и автоматизированных

средств ее обработки (Рекомендации по станд. Р 50.1.056-2005 )

Компьютерная безопасность

раздел информационной безопасности, характеризующий

невозможность возникновения ущерба компьютера, превышающего

величину приемлемого ущерба для него от всех выявленных и

изученных источников его отказов в определённых условиях работы и

на заданном интервале времени

меры безопасности, применяемые для защиты вычислительных

устройств (компьютеры, смартфоны и др.), а также

компьютерных сетей.

9. Понятия: кибербезопасность, защита информации

Кибербезопасностьраздел информационной безопасности, в рамках которого изучают

процессы формирования, функционирования и эволюции

киберобъектов, для выявления источников киберопасности,

образующихся при этом, определение их характеристик, а также их

классификацию и формирование нормативных документов, выполнение

которых должно гарантировать защиту киберобъектов от всех

выявленных и изученных источников киберопасности.

процесс использования мер безопасности для обеспечения

конфиденциальности, целостности и доступности данных.

Защита информации

Деятельность, направленная на предотвращение утечки защищаемой

информации, несанкционированных и непреднамеренных

воздействий на защищаемую информацию (ГОСТ Р 50922-96 )

10. Основные угрозы информационной безопасности

Основные угрозы (по направлению угроз):Угрозы конфиденциальности. Информация становится известной тому,

кто не располагает полномочиями доступа к ней

Угрозы целостности. угрозы, связанные с вероятностью модификации

той или иной информации, хранящейся в информационной системе

Угрозы доступности. создание таких условий, при которых доступ к

услуге или информации будет либо заблокирован, либо возможен за

время, которое не обеспечит выполнение тех или иных бизнес-целей.

Свойства информации:

Конфиденциальность - Обеспечение доступа к информации только

авторизованным пользователям.

Целостность - Обеспечение достоверности и полноты информации и

методов ее обработки.

Доступность - Обеспечение доступа к информации и связанным с ней

активам авторизованных пользователей по мере необходимости.

11. Основные угрозы информационной безопасности

Основные угрозы (по расположению источника угроз):Внутренние

Внешние

(источники угроз располагаются внутри системы)

(источники угроз находятся вне системы)

Основные угрозы (по размерам наносимого ущерба):

Общие

(нанесение ущерба объекту безопасности в целом, причинение

значительного ущерба);

Локальные

(причинение вреда отдельным частям объекта безопасности);

Частные

(причинение вреда отдельным свойствам элементов объекта

безопасности).

Основные угрозы (по природе возникновения):

Естественные

(объективные) — вызванные воздействием на информационную

среду объективных физических процессов или стихийных природных явлений;

Искусственные

(субъективные) — вызванные воздействием на

информационную сферу человеком.

12. Уровни обеспечения информационной безопасности

Правовой; обеспечивает соответствие государственным стандартам в сфере защитыОрганизационный; позволяет создать регламент работы пользователей с

Программно-технический; условно разделяют на физический, аппаратный,

информации и включает авторское право, указы, патенты и должностные инструкции.

Грамотно выстроенная система защиты не нарушает права пользователей и нормы

обработки данных.

конфиденциальной информацией, подобрать кадры, организовать работу с

документацией и физическими носителями данных.

программный и математический подуровни.

физический – создание преград вокруг защищаемого объекта: охранные системы,

зашумление, укрепление архитектурных конструкций;

аппаратный – установка технических средств: специальные компьютеры, системы

контроля сотрудников, защиты серверов и корпоративных сетей;

программный – установка программной оболочки системы защиты, внедрение правила

разграничения доступа и тестирование работы;

математический – внедрение криптографических и стенографических методов защиты

данных для безопасной передачи по корпоративной или глобальной сети.

13. Основные задачи информационной безопасности

Защита государственной тайны, т. е. секретной и другойконфиденциальной информации, являющейся собственностью

государства, от всех видов несанкционированного доступа,

манипулирования и уничтожения;

Защита прав граждан на владение, распоряжение и управление

принадлежащей им информацией .

Защита прав предпринимателей при осуществлении ими

коммерческой деятельности .

Защита конституционных прав граждан на тайну переписки,

переговоров, личную тайну

14. Основные свойства системы информационной безопасности

Целостность. Под целостностью понимается устойчивость баз данных, иныхинформационных массивов к случайному или намеренному разрушению,

внесению несанкционированных изменений.

Доступность. Свойство, которое позволяет осуществлять доступ

авторизированных субъектов к данным, представляющим для них интерес, или

обмениваться этими данными.

Конфиденциальность. Конфиденциальность означает свойство информации

быть доступной тем пользователям: субъектам и процессам, которым допуск

разрешен изначально.

Разные свойства ИБ имеют разную ценность для пользователей, отсюда –

две крайние категории при разработке концепций защиты данных.

Для компаний или организаций, связанных с государственной тайной,

ключевым параметром станет конфиденциальность,

для публичных сервисов или образовательных учреждений наиболее важный

параметр – доступность.

15. Тема 2. Государственная политика в сфере обеспечения ИБ

Государственная информационная политика — комплексполитических, правовых, экономических, социально-культурных

и организационных мероприятий государства, направленный на

обеспечение конституционного права граждан на доступ к

информации.

Различают два аспекта государственной информационной

политики:

технологический (регулирование процесса развития

компонентов информационной среды) и

содержательный (приоритеты коммуникационной деятельности

участников общественно-политического процесса).

16. Объекты государственной информационной политики

печатные средства массовой информации (газеты, журналы,книгоиздание);

электронные средства массовой информации (телевидение, радио,

Интернет);

средства связи;

информационное право;

информационная безопасность.

Информационную политику можно рассматривать как инструмент политического

воздействия и средство достижения политических целей: субъекты

информационной политики способны с помощью информации оказывать

воздействие на сознание, психику людей, их поведение и деятельность как в

интересах государства и гражданского общества, так и в собственных

интересах.

17. Основные принципы государственной политики обеспечения ИБ

соблюдение Конституции РФ, законодательства РФ, общепризнанныхпринципов и норм международного права при осуществлении деятельности

по обеспечению информационной безопасности РФ;

открытость в реализации функций федеральных органов государственной

власти, органов государственной власти субъектов РФ и общественных

объединений, предусматривающая информирование общества об их

деятельности с учетом ограничений, установленных законодательством РФ;

правовое равенство всех участников процесса информационного

взаимодействия вне зависимости от их политического, социального и

экономического статуса;

приоритетное развитие отечественных современных информационных и

телекоммуникационных технологий, производство технических и программных

средств.

18. Деятельность государства по обеспечению ИБ

проводит объективный и всесторонний анализ и прогнозирование угроз ИБ РФ,разрабатывает меры по ее обеспечению;

организует работу законодательных и исполнительных органов государственной

власти РФ по реализации комплекса мер, направленных на предотвращение,

отражение и нейтрализацию угроз ИБ РФ;

поддерживает деятельность общественных объединений, направленную на

объективное информирование населения о социально значимых явлениях

общественной жизни, защиту общества от искаженной и недостоверной

информации;

осуществляет контроль за разработкой, созданием, развитием, использованием,

экспортом и импортом средств защиты информации;

проводит необходимую протекционистскую политику в отношении производителей

средств информатизации и защиты информации на территории РФ;

способствует предоставлению физическим и юридическим лицам доступа к

мировым информационным ресурсам, глобальным информационным сетям;

формулирует и реализует государственную информационную политику РФ;

организует разработку федеральной программы обеспечения ИБ РФ;

способствует интернационализации глобальных информационных сетей

и систем, а также вхождению России в мировое информационное

сообщество на условиях равноправного партнерства.

19. Принципы правового обеспечения по обеспечению ИБ

Соблюдение принципа законности требует от федеральных органовгосударственной власти и органов государственной власти субъектов РФ

при решении возникающих в информационной сфере конфликтов

неукоснительно руководствоваться законодательными и иными

нормативными правовыми актами, регулирующими отношения в этой

сфере.

Соблюдение принципа баланса интересов граждан, общества и

государства в информационной сфере предполагает законодательное

закрепление приоритета этих интересов в различных областях

жизнедеятельности общества, а также использование форм

общественного контроля деятельности федеральных органов

государственной власти и органов государственной власти субъектов РФ.

Реализация гарантий конституционных прав и свобод человека и

гражданина, касающихся деятельности в информационной

сфере, является важнейшей задачей государства в области

информационной безопасности.

20. Тема 3. Основные законы, регламентирующие организационно-правовую базу в области ИБ

Доктрина информационной безопасности РоссийскойФедерации

Федеральный закон № 149-ФЗ "Об информации,

информационных технологиях и защите информации"

Федеральный закон № 152-ФЗ "О персональных данных"

Федеральный закон N 187-ФЗ "О безопасности

критической информационной инфраструктуры

Российской Федерации"

Федеральный закон N 98-ФЗ "О коммерческой тайне"

21. Доктрина информационной безопасности РФ

Доктрина утверждена Указом Президента РФ от 05.12.2016 № 646 иопубликована 6 декабря 2016

Угрозы ИБ подразделяются на следующие виды:

угрозы конституционным правам и свободам человека и

гражданина в области духовной жизни и информационной

деятельности;

угрозы информационному обеспечению государственной

политики РФ;

угрозы развитию отечественной индустрии информации, включая

индустрию средств информатизации, телекоммуникации и связи,

обеспечению потребностей внутреннего рынка в ее продукции и

выходу этой продукции на мировой рынок;

угрозы безопасности информационных и телекоммуникационных

средств и систем, как уже развернутых, так и создаваемых на

территории РФ.

22. Доктрина информационной безопасности РФ

Угрозы конституционным правам и свободам человека и гражданина вобласти духовной жизни и информационной деятельности :

принятие федеральными органами государственной власти, органами

государственной власти субъектов РФ нормативных правовых актов, ущемляющих

конституционные права и свободы граждан в области духовной жизни и

информационной деятельности;

создание монополий на формирование, получение и распространение информации

в РФ;

противодействие реализации гражданами своих конституционных прав на личную и

семейную тайну, тайну переписки, телефонных переговоров и иных сообщений;

неправомерное ограничение доступа граждан к открытым информационным

ресурсам федеральных органов государственной власти;

снижение духовного, нравственного и творческого потенциала

населения России;

манипулирование информацией (дезинформация, сокрытие или

искажение информации).

23. Доктрина информационной безопасности РФ

Угрозы информационному обеспечению государственной политикиРоссийской Федерации :

монополизация информационного рынка России, его отдельных секторов

отечественными и зарубежными информационными структурами;

блокирование деятельности государственных средств массовой

информации по информированию российской и зарубежной аудитории;

низкая эффективность информационного обеспечения государственной

политики Российской Федерации вследствие дефицита

квалифицированных кадров, отсутствия системы формирования и

реализации государственной информационной политики.

24. Доктрина информационной безопасности РФ

Угрозы развитию отечественной индустрии информации :противодействие доступу РФ к новейшим информационным технологиям,

взаимовыгодному и равноправному участию российских производителей в

мировом разделении труда в индустрии информационных услуг, средств

информатизации, телекоммуникации и связи, информационных продуктов;

закупка органами государственной власти импортных средств

информатизации, телекоммуникации и связи при наличии отечественных

аналогов, не уступающих по своим характеристикам зарубежным

образцам;

вытеснение с отечественного рынка российских производителей средств

информатизации, телекоммуникации и связи;

увеличение оттока за рубеж специалистов и правообладателей

интеллектуальной собственности.

25. Доктрина информационной безопасности РФ

Угрозы безопасности информационных и телекоммуникационных средств исистем :

противоправные сбор и использование информации;

внедрение в аппаратные и программные изделия компонентов, реализующих

функции, не предусмотренные документацией на эти изделия;

разработка и распространение программ, нарушающих нормальное

функционирование информационных систем;

воздействие на парольно-ключевые системы защиты автоматизированных систем

обработки и передачи информации;

компрометация ключей и средств криптографической защиты информации;

утечка информации по техническим каналам;

уничтожение, повреждение, разрушение носителей информации;

перехват информации в сетях передачи данных;

несанкционированный доступ к информации, находящейся в банках

и базах данных.

26. Доктрина информационной безопасности РФ

Источники угроз информационной безопасности Российской Федерацииподразделяются на внешние и внутренние.

К внешним источникам относятся:

деятельность иностранных разведывательных и информационных

структур, направленная против интересов РФ в информационной сфере;

стремление ряда стран к доминированию и ущемлению интересов РФ в

мировом информационном пространстве;

обострение международной конкуренции за обладание

информационными технологиями и ресурсами;

деятельность международных террористических организаций;

деятельность космических, воздушных, морских и наземных технических

и иных средств (видов) разведки иностранных государств;

разработка рядом государств концепций информационных войн,

предусматривающих создание средств опасного воздействия на

информационные сферы других стран мира.

27. Доктрина информационной безопасности РФ

К внутренним источникам угроз информационной безопасности РФотносятся:

критическое состояние отечественных отраслей промышленности;

недостаточная координация деятельности федеральных органов

государственной власти, органов государственной власти субъектов РФ;

недостаточная разработанность нормативной правовой базы, регулирующей

отношения в информационной сфере;

неразвитость институтов гражданского общества и недостаточный

государственный контроль за развитием информационного рынка РФ;

недостаточное финансирование мероприятий по обеспечению

информационной безопасности РФ;

недостаточная экономическая мощь государства;

снижение эффективности системы образования, недостаточное количество

квалифицированных кадров в области обеспечения ИБ;

недостаточная активность федеральных органов государственной

власти, органов государственной власти субъектов РФ

28. Доктрина информационной безопасности РФ

Основные принципы Государственной политики обеспеченияинформационной безопасности Российской Федерации

соблюдение Конституции РФ, законодательства РФ, общепризнанных

принципов и норм международного права при осуществлении

деятельности по обеспечению информационной безопасности РФ;

открытость в реализации функций федеральных органов государственной

власти, органов государственной власти субъектов РФ и общественных

объединений, предусматривающая информирование общества об их

деятельности с учетом ограничений, установленных законодательством РФ;

правовое равенство всех участников процесса информационного

взаимодействия вне зависимости от их политического, социального и

экономического статуса;

приоритетное развитие отечественных современных

информационных и телекоммуникационных технологий.

29. ФЗ № 149-ФЗ «Об информации, информационных технологиях и защите информации»

Определяет и закрепляет права на защиту информации и информационнуюбезопасность граждан и организаций в ЭВМ и в информационных системах, а также

вопросы информационной безопасности граждан, организаций, общества и

государства.

информационные технологии - процессы, методы поиска, сбора, хранения, обработки,

предоставления, распространения информации и способы осуществления таких

процессов и методов;

информационная система - совокупность содержащейся в базах данных информации

и обеспечивающих ее обработку информационных технологий и технических средств;

обладатель информации - лицо, самостоятельно создавшее информацию либо

получившее на основании закона или договора право разрешать или ограничивать

доступ к информации, определяемой по каким-либо признакам;

доступ к информации - возможность получения информации и ее использования;

конфиденциальность информации - обязательное для выполнения лицом, получившим

доступ к определенной информации, требование не передавать такую информацию

третьим лицам без согласия ее обладателя;

предоставление информации - действия, направленные на получение информации

определенным кругом лиц или передачу информации определенному кругу лиц;

распространение информации - действия, направленные на получение информации

неопределенным кругом лиц или передачу информации неопределенному кругу лиц;

30. ФЗ № 149-ФЗ «Об информации, информационных технологиях и защите информации»

Статья 3. Принципы правового регулирования отношений в сфере информации,информационных технологий и защиты информации

свобода поиска, получения, передачи, производства и распространения

информации любым законным способом;

установление ограничений доступа к информации только федеральными

законами;

открытость информации о деятельности государственных органов и

органов местного самоуправления и свободный доступ к такой

информации, кроме случаев, установленных федеральными законами;

равноправие языков народов РФ при создании информационных систем и

их эксплуатации;

обеспечение безопасности РФ при создании информационных систем, их

эксплуатации и защите содержащейся в них информации;

достоверность информации и своевременность ее предоставления;

неприкосновенность частной жизни, недопустимость сбора,

хранения, использования и распространения информации о

частной жизни лица без его согласия;

31. ФЗ № 149-ФЗ «Об информации, информационных технологиях и защите информации»

Статья 6. Обладатель информацииОбладатель информации вправе:

разрешать или ограничивать доступ к информации, определять порядок и

условия такого доступа;

использовать информацию, в том числе распространять ее, по своему

усмотрению;

передавать информацию другим лицам по договору или на ином

установленном законом основании;

защищать установленными законом способами свои права в случае

незаконного получения информации или ее незаконного использования

иными лицами;

осуществлять иные действия с информацией или разрешать

осуществление таких действий.

32. ФЗ № 149-ФЗ «Об информации, информационных технологиях и защите информации»

Статья 6. Обладатель информацииОбладатель информации обязан:

соблюдать права и законные интересы иных лиц;

принимать меры по защите информации;

ограничивать доступ к информации, если такая обязанность установлена

федеральными законами.

33. ФЗ № 152-ФЗ «О персональных данных»

ФЗ № 152-ФЗ «О персональных данных»В США и странах ЕС за последние 20 лет было принято свыше 25 национальных нормативных

специализированных актов по вопросам защиты персональных данных.

Статья 3. Основные понятия, используемые в настоящем ФЗ

персональные данные - любая информация, относящаяся к прямо или косвенно

определенному или определяемому физическому лицу (субъекту персональных

данных);

оператор - государственный орган, муниципальный орган, юридическое или

физическое лицо, самостоятельно или совместно с другими лицами организующие

и (или) осуществляющие обработку персональных данных;

обработка персональных данных - любое действие или совокупность действий,

совершаемых с использованием средств автоматизации или без использования

таких средств с персональными данными;

автоматизированная обработка персональных данных - обработка персональных

данных с помощью средств вычислительной техники;

распространение персональных данных - действия, направленные на раскрытие

персональных данных неопределенному кругу лиц;

предоставление персональных данных - действия, направленные на раскрытие

персональных данных определенному лицу или определенному кругу лиц;

уничтожение персональных данных - действия, в результате которых становится

невозможным восстановить содержание персональных данных в информационной

системе персональных данных;

34. ФЗ № 152-ФЗ «О персональных данных»

ФЗ № 152-ФЗ «О персональных данных»Статья 9. Согласие субъекта персональных данных на обработку его

персональных данных

Субъект персональных данных принимает решение о предоставлении его

персональных данных и дает согласие на их обработку ;

Согласие на обработку персональных данных может быть отозвано субъектом

персональных данных ;

Обязанность предоставить доказательство получения согласия субъекта

персональных данных на обработку его персональных данных.

Согласие в письменной форме субъекта персональных данных на обработку его

персональных данных должно включать в себя

Ф.И.О., адрес субъекта персональных данных или его представителя ;

Наименование или Ф.И.О. и адрес оператора ;

Цель обработки персональных данных ;

Перечень персональных данных, на обработку которых дается согласие субъекта

персональных данных ;

Перечень действий с персональными данными, на совершение которых дается

согласие ;

Срок, в течение которого действует согласие субъекта персональных данных ;

Подпись субъекта персональных данных.

35. ФЗ N 187-ФЗ "О безопасности критической информационной инфраструктуры РФ"

ФЗ N 187-ФЗ "О безопасности критическойинформационной инфраструктуры РФ"

Принят Гос. Думой 12 июля 2017 года. Одобрен Советом Федерации 19 июля 2017 года.

Статья 2. Основные понятия, используемые в настоящем Федеральном законе

безопасность критической информационной инфраструктуры - состояние

защищенности критической информационной инфраструктуры, обеспечивающее ее

устойчивое функционирование при проведении в отношении ее компьютерных атак;

значимый объект критической информационной инфраструктуры - объект критической

информационной инфраструктуры (КИИ), которому присвоена одна из категорий

значимости и который включен в реестр значимых объектов КИИ;

критическая информационная инфраструктура - объекты КИИ, а также сети

электросвязи, используемые для организации взаимодействия таких объектов;

объекты критической информационной инфраструктуры - информационные системы,,

автоматизированные системы управления субъектов КИИ;

субъекты критической информационной инфраструктуры - государственные органы,

учреждения, российские юридические лица и (или) индивидуальные предприниматели,

которым на праве собственности принадлежат информационные системы,

информационно-телекоммуникационные сети, автоматизированные системы

управления и пр.

36. ФЗ N 187-ФЗ "О безопасности критической информационной инфраструктуры РФ"

ФЗ N 187-ФЗ "О безопасности критическойинформационной инфраструктуры РФ"

Статья 4. Принципы обеспечения безопасности критической информационной

инфраструктуры

законность;

непрерывность и комплексность обеспечения безопасности критической

информационной инфраструктуры, достигаемые в том числе за счет

взаимодействия уполномоченных федеральных органов исполнительной

власти и субъектов критической информационной инфраструктуры;

приоритет предотвращения компьютерных атак.

37. ФЗ N 187-ФЗ "О безопасности критической информационной инфраструктуры РФ"

ФЗ N 187-ФЗ "О безопасности критическойинформационной инфраструктуры РФ"

Статья 6. Полномочия Президента РФ и органов государственной власти РФ

Президент РФ определяет:

основные направления государственной политики в области обеспечения

безопасности критической информационной инфраструктуры;

Правительство РФ устанавливает:

порядок осуществления государственного контроля в области обеспечения

безопасности значимых объектов критической информационной

инфраструктуры

Федеральный орган исполнительной власти:

утверждает порядок ведения реестра значимых объектов

критической информационной инфраструктуры

38. ФЗ N 187-ФЗ "О безопасности критической информационной инфраструктуры РФ"

ФЗ N 187-ФЗ "О безопасности критическойинформационной инфраструктуры РФ"

Статья 7. Категорирование объектов критической информационной

инфраструктуры

Категорирование осуществляется исходя из:

социальной значимости

политической значимости

экономической значимости

экологической значимости

значимости объекта критической информационной инфраструктуры для

обеспечения обороны страны, безопасности государства и правопорядка

Устанавливаются три категории значимости объектов критической

информационной инфраструктуры - первая, вторая и третья.

39. ФЗ N 187-ФЗ "О безопасности критической информационной инфраструктуры РФ"

ФЗ N 187-ФЗ "О безопасности критическойинформационной инфраструктуры РФ"

Статья 10. Система безопасности значимого объекта критической

информационной инфраструктуры

Основные задачи системы безопасности значимого объекта критической

информационной инфраструктуры :

предотвращение неправомерного доступа к информации, обрабатываемой значимым

объектом критической информационной инфраструктуры

недопущение воздействия на технические средства обработки информации, в

результате которого может быть нарушено и (или) прекращено функционирование

значимого объекта критической информационной инфраструктуры

восстановление функционирования значимого объекта критической информационной

инфраструктуры

непрерывное взаимодействие с государственной системой обнаружения,

предупреждения и ликвидации последствий компьютерных атак на

информационные ресурсы Российской Федерации.

40. ФЗ N 98-ФЗ "О коммерческой тайне"

ФЗ N 98-ФЗ "О коммерческой тайне"Статья 3. Основные понятия, используемые в настоящем Федеральном законе

коммерческая тайна - конфиденциальность информации, позволяющая ее

обладателю при существующих или возможных обстоятельствах увеличить доходы,

избежать неоправданных расходов, сохранить положение на рынке товаров, работ,

услуг или получить иную коммерческую выгоду;

информация, составляющая коммерческую тайну, - научно-техническая,

технологическая, производственная, финансово-экономическая или иная

информация, которая имеет действительную или потенциальную коммерческую

ценность в силу неизвестности ее третьим лицам;

режим коммерческой тайны - правовые, организационные, технические и иные

принимаемые обладателем информации, составляющей коммерческую тайну,

меры по охране ее конфиденциальности;

обладатель информации, составляющей коммерческую тайну, - лицо, которое

владеет информацией, составляющей коммерческую тайну, на законном

основании, ограничило доступ к этой информации и установило в

отношении ее режим коммерческой тайны;

41. ФЗ N 98-ФЗ "О коммерческой тайне"

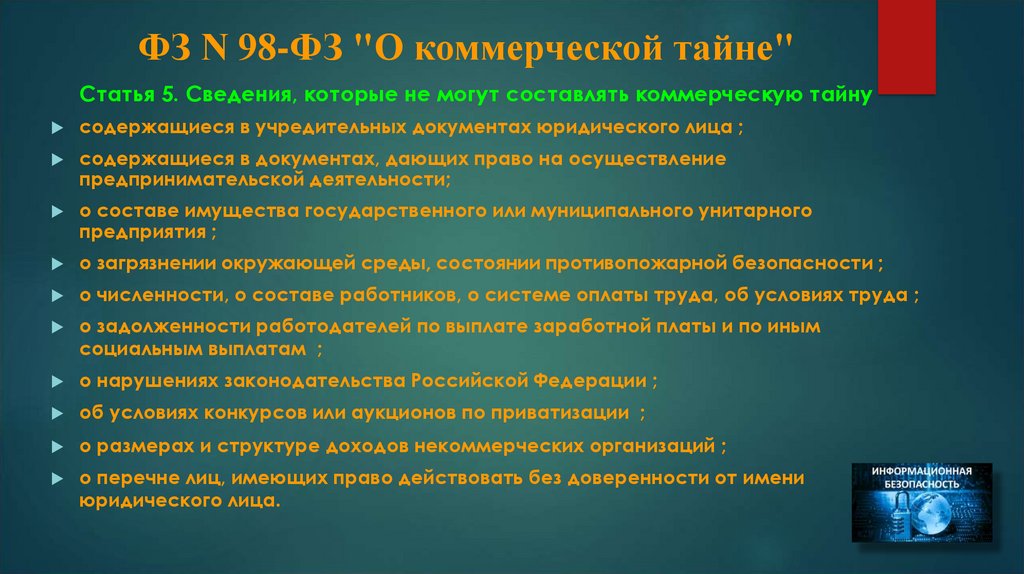

ФЗ N 98-ФЗ "О коммерческой тайне"Статья 5. Сведения, которые не могут составлять коммерческую тайну

содержащиеся в учредительных документах юридического лица ;

содержащиеся в документах, дающих право на осуществление

предпринимательской деятельности;

о составе имущества государственного или муниципального унитарного

предприятия ;

о загрязнении окружающей среды, состоянии противопожарной безопасности ;

о численности, о составе работников, о системе оплаты труда, об условиях труда ;

о задолженности работодателей по выплате заработной платы и по иным

социальным выплатам ;

о нарушениях законодательства Российской Федерации ;

об условиях конкурсов или аукционов по приватизации ;

о размерах и структуре доходов некоммерческих организаций ;

о перечне лиц, имеющих право действовать без доверенности от имени

юридического лица.

42. ФЗ N 98-ФЗ "О коммерческой тайне"

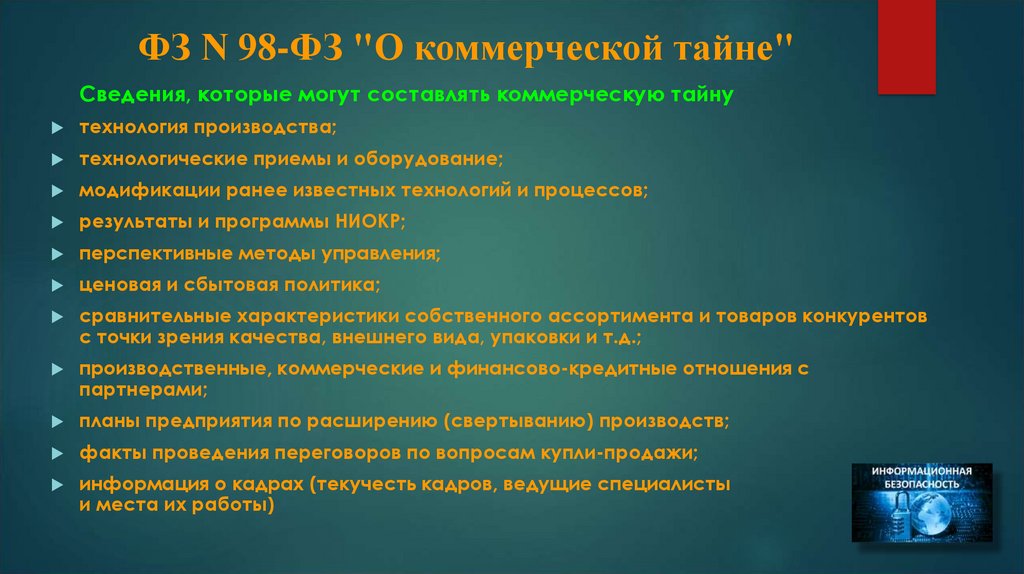

ФЗ N 98-ФЗ "О коммерческой тайне"Сведения, которые могут составлять коммерческую тайну

технология производства;

технологические приемы и оборудование;

модификации ранее известных технологий и процессов;

результаты и программы НИОКР;

перспективные методы управления;

ценовая и сбытовая политика;

сравнительные характеристики собственного ассортимента и товаров конкурентов

с точки зрения качества, внешнего вида, упаковки и т.д.;

производственные, коммерческие и финансово-кредитные отношения с

партнерами;

планы предприятия по расширению (свертыванию) производств;

факты проведения переговоров по вопросам купли-продажи;

информация о кадрах (текучесть кадров, ведущие специалисты

и места их работы)

43. Тема 4. Основные задачи обеспечения ИБ

Методы обеспечения информационной безопасности:организационно-технические,

экономические,

правовые.

Информационная безопасность – это всегда комплексная

система, все составляющие которой призваны не допустить

утечки конфиденциальных сведений по техническим каналам,

а также воспрепятствовать стороннему доступу к носителям

информации

44. Организационно-технические методы обеспечения информационной безопасности (ИБ)

система обеспечения информационной безопасности: комплексмероприятий (внутренние правила работы с данными, регламент

передачи сведений, доступ к ним и пр.) и технических средств,

разработка (создание новых), эксплуатация и усовершенствование

уже имеющихся средств защиты информации;

перманентный контроль над действенностью принимаемых мер в

области обеспечения информационной безопасности.

Последний пункт особенно важен.

Без методики оценки очень трудно определить эффективность ИБ.

Если эффективность падает, необходимо срочно вносить

коррективы

45. Организационная защита информации

Организационная защита информации состоит в своде правил,составленных на основе правовых актов РФ, призванных

предотвратить неправомерное овладение конфиденциальными

данными.

Организационный метод обеспечения информационной

безопасности имеет следующие составляющие:

создание режима охраны информации;

разработка правил взаимоотношений между сотрудниками;

регламентация работы с документами;

правила использования технических средств в рамках

существующего правового поля РФ;

аналитическая работа по оценке угроз информационной

безопасности.

46. Обязанности руководства организации по обеспечению ИБ

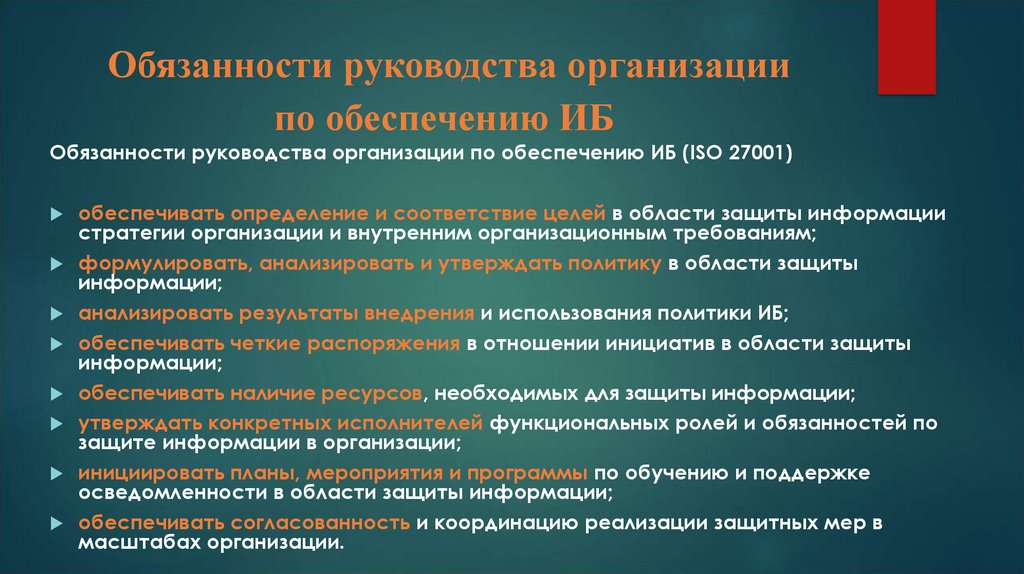

Обязанности руководства организациипо обеспечению ИБ

Обязанности руководства организации по обеспечению ИБ (ISO 27001)

обеспечивать определение и соответствие целей в области защиты информации

стратегии организации и внутренним организационным требованиям;

формулировать, анализировать и утверждать политику в области защиты

информации;

анализировать результаты внедрения и использования политики ИБ;

обеспечивать четкие распоряжения в отношении инициатив в области защиты

информации;

обеспечивать наличие ресурсов, необходимых для защиты информации;

утверждать конкретных исполнителей функциональных ролей и обязанностей по

защите информации в организации;

инициировать планы, мероприятия и программы по обучению и поддержке

осведомленности в области защиты информации;

обеспечивать согласованность и координацию реализации защитных мер в

масштабах организации.

47. Экономические методы обеспечения информационной безопасности (ИБ)

составление программ по обеспечению информационнойбезопасности ;

определение источников их финансового обеспечения ;

разработка порядка финансирования ;

создание механизма страхования информационных рисков .

Основное правило – стоимость системы информационной

безопасности не должна быть выше, чем стоимость защищаемых

сведений.

Необходимо защищать заранее определенную информацию,

а не всю подряд (последнее нецелесообразно с экономической

точки зрения).

48. Правовые методы обеспечения информационной безопасности (ИБ)

лицензирования деятельности в части обеспечения информационнойбезопасности;

сертификации технических средств информационной защиты;

аттестации объектов информатизации согласно соответствию

нормам информационной безопасности РФ.

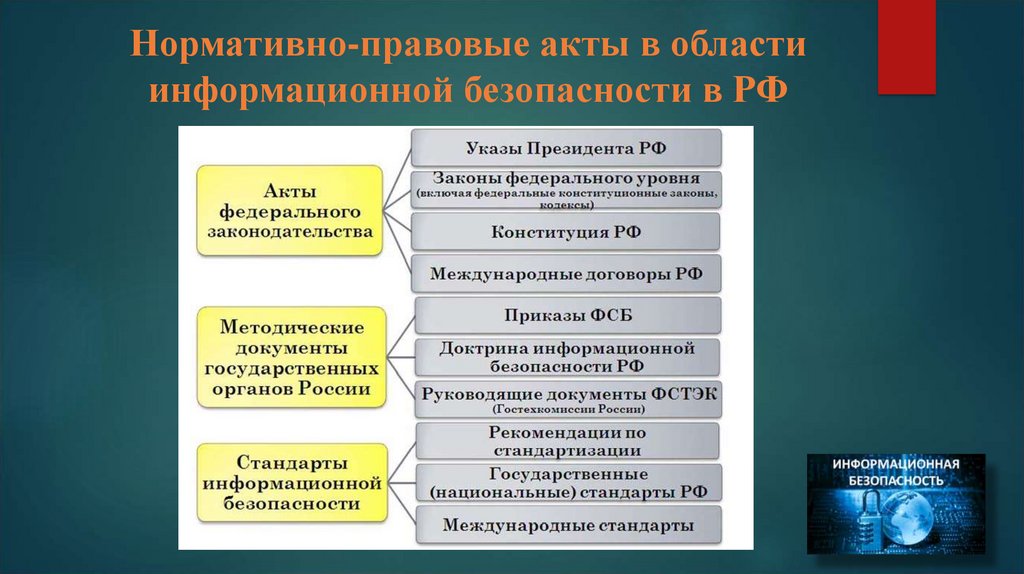

49. Нормативно-правовые акты в области информационной безопасности в РФ

50. Стандарты в области информационной безопасности в РФ

51. Электронная подпись

Электронная подпись – это реквизит документа, позволяющийподтвердить принадлежность ЭЦП ее владельцу, а также

зафиксировать состояние информации/данных (наличие, либо

отсутствие изменений) в электронном документе с момента его

подписания

Электронная подпись — это информация в электронном виде, которая

формируется при помощи уникальной комбинации символов и

придает электронному документу юридическую силу. Электронная

подпись обеспечивает конфиденциальность подписанной

информации, определяет автора документа и позволяет

контролировать изменения, внесенные в документ.

1 июля 2013 года утратил силу Федеральный закон от 10.01.02

№ 1-ФЗ «Об электронной цифровой подписи» и вместо него начал

действовать Федеральный закон от 06.04.11 №63-ФЗ «Об электронной

подписи».

52. Электронная подпись

Вместо одной электронной цифровой подписи (ЭЦП) новый закон ввелтри вида электронной подписи (ЭП):

простая (ПЭП),

усиленная неквалифицированная (НЭП),

усиленная квалифицированная (КЭП).

Простая подпись подтверждает подписание электронного документа

определенным лицом, однако не гарантирует неизменность файла после

подписания (п. 2 ст. 5 63-ФЗ). Такая электронная подпись создается

с помощью одноразовых паролей или других средств. Например,

простая ЭП — это одноразовый пароль, который банк отправляет вам

в смс. Простую электронную подпись легко «получить» и применять:

записываться к врачу, вставать в очередь на получение документов и т.д.

53. Электронная подпись

Неквалифицированная электронная подпись позволяет определить авторадокумента и проверить, были ли внесены в файл какие-либо изменения после

его отправки. Подписанный с ее помощью документ заменяет бумажный

документ только в случаях, оговоренных законом, или по согласию сторон.

Удостоверяющий центр (УЦ) не обязан дополнительно подтверждать

неквалифицированную подпись (как это происходит в случае

с квалифицированной).

Неквалифицированную подпись может выдать и аккредитованный,

и неаккредитованный УЦ

Квалифицированная электронная подпись (КЭП) – самая широко применяемая

и регулируемая из всех трех видов подписи по федеральному закону № 63-ФЗ.

Документ, подписанный с помощью сертификата КЭП, приравнивается

к документу, который собственноручно подписан физическим лицом

или уполномоченным представителем юридического лица. Именно КЭП

открывает владельцу максимум возможностей для работы на электронных

торговых площадках и информационных ресурсах.

Выдать КЭП может только аккредитованный УЦ.

54. Электронная подпись

Чтобы получить сертификат КЭП, нужно предоставить оригиналыили заверенные копии документов:

паспорт будущего владельца;

заявление на выпуск сертификата электронной подписи;

номера СНИЛС и ИНН.

Так, например, удостоверяющий центр СКБ Контур выпускает сертификаты

квалифицированных электронных подписей для работы на:

электронных торговых площадках и в Единой информационной системе

закупок (ЕИС);

портале Госуслуг (ЕСИА Госуслуги);

электронного документооборота с Федеральной таможенной службой (ФТС);

дистанционного получения выписок из ЕГРН, оформления сделок куплипродажи недвижимости в Росреестре;

сдачи регламентной отчетности в Национальный союз страховщиков и пр.

55. Тема 5. Угрозы информационной безопасности

Основные угрозы (по направлению угроз):Угрозы конфиденциальности. Информация становится известной тому,

кто не располагает полномочиями доступа к ней

Угрозы целостности. угрозы, связанные с вероятностью модификации

той или иной информации, хранящейся в информационной системе

Угрозы доступности . создание таких условий, при которых доступ к

услуге или информации будет либо заблокирован, либо возможен за

время, которое не обеспечит выполнение тех или иных бизнес-целей.

56. Основные угрозы информационной безопасности

Основные угрозы (по расположению источника угроз):Внутренние

Внешние

(источники угроз располагаются внутри системы)

(источники угроз находятся вне системы)

Основные угрозы (по размерам наносимого ущерба):

Общие

(нанесение ущерба объекту безопасности в целом, причинение

значительного ущерба);

Локальные

(причинение вреда отдельным частям объекта безопасности);

Частные

(причинение вреда отдельным свойствам элементов объекта

безопасности).

Основные угрозы (по природе возникновения):

Естественные

(объективные) — вызванные воздействием на информационную

среду объективных физических процессов или стихийных природных явлений;

Искусственные

(субъективные) — вызванные воздействием на

информационную сферу человеком.

57. Классификация атак на компьютерную систему

По характеру воздействия:Пассивное воздействие на распределённую вычислительную систему (РВС)

представляет собой воздействие, не оказывающее прямого влияния на работу

системы, но в то же время способное нарушить её политику безопасности

Активное воздействие на РВС — воздействие, оказывающее прямое влияние на

работу самой системы (нарушение работоспособности, изменение

конфигурации и т. д.), которое нарушает политику безопасности, принятую в ней.

По цели воздействия:

Нарушение функционирования системы (доступа к системе)

Нарушение целостности информационных ресурсов (ИР)

Нарушение конфиденциальности ИР

По наличию обратной связи с атакуемым объектом:

С обратной связью;

Без обратной связи (однонаправленная атака)

58. Классификация атак на компьютерную систему

По условию начала осуществления воздействия:атака по запросу от атакуемого объекта

атака по наступлению ожидаемого события на атакуемом объекте

безусловная атака.

По расположению субъекта атаки относительно атакуемого

объекта:

межсегментное

Внутрисегментное

Хост — компьютер, являющийся элементом сети.

Сегмент сети — объединение хостов на физическом уровне.

59. Классификация вредоносных программ

Вредоносная программа - программа, предназначенная для осуществлениянесанкционированного доступа и (или) воздействия на информацию или

ресурсы информационной системы (ГОСТ Р 53113.1-2008 )

60. Классификация вредоносных программ

По вредоносной нагрузке:Помехи в работе заражённого компьютера: начиная от открытия-закрытия

поддона CD-ROM и заканчивая уничтожением данных и поломкой аппаратного

обеспечения (Stuxnet, Win32.CIH).

Инсталляция другого вредоносного ПО (Dropper – загрузка из тела программы,

Downloader – загрузка из сети).

Кража, мошенничество, вымогательство и шпионаж за пользователем (Ransomware

– вымогательство, Spyware – шпионаж, Keylogger – регистрирует нажатие клавиш и

пр.)

Прочая незаконная деятельность (Backdoor - несанкционированный доступ к

ресурсам компьютера или третьим ресурсам, доступным через него; организация

на компьютере общедоступных прокси-серверов; накрутка электронных

голосований и пр.)

Менее опасные в зависимости от конкретной ситуации ПО (Adware-программное

обеспечение, показывающее рекламу; Spyware – занимается сбором малоценной

информации, например, конфигурации компьютера)

61. Классификация вредоносных программ

По методу размножения:Эксплойт: теоретически безобидный набор данных, некорректно

воспринимаемый программой, работающей с такими данными. Вред

наносит не сам файл, а неадекватное поведение ПО с ошибкой,

приводящее к уязвимости.

Логическая бомба - вредоносная часть компьютерной программы

(полезной или нет), срабатывающая при определённом условии.

Троянская программа - не имеет собственного механизма размножения и

устанавливается «в придачу» к полезной.

Компьютерный вирус - размножается в пределах компьютера и через

сменные диски. Размножение через сеть возможно, если пользователь сам

выложит заражённый файл в сеть.

Сетевой червь - способен самостоятельно размножаться по сети. Делятся

на IRC-, почтовые, размножающиеся с помощью эксплойтов и т. д.

62. Антивирусное программное обеспечение

Антивирусная программа – специализированная программа дляобнаружения компьютерных вирусов, а также нежелательных

(считающихся вредоносными) программ и восстановления заражённых

(модифицированных) такими программами файлов и профилактики —

предотвращения заражения (модификации) файлов или операционной

системы вредоносным кодом.

63. Классификация антивирусных программ

По исполнению (средствам блокирования):Программные

Программно-аппаратные

По признаку размещения в оперативной памяти:

Резидентные (начинают свою работу при запуске операционной

системы, постоянно находятся в памяти компьютера и осуществляют

автоматическую проверку файлов);

Нерезидентные (запускаются по требованию пользователя или в

соответствии с заданным для них расписанием).

64. Классификация антивирусных программ

По виду (способу) защиты от вирусов :Программы-детекторы, или сканеры, находят вирусы в оперативной памяти, на

внутренних и (или) внешних носителях, выводя сообщение при обнаружении вируса

Программы-доктора, находят зараженные файлы и «лечат» их. Среди этого вида

программ существуют полифаги, которые способны удалять разнообразные виды

вирусов, самые известные из антивирусов-полифагов Doctor Web, Kaspersky Antivirus

Программы-вакцины (иммунизаторы) выполняют иммунизацию системы (файлов,

каталогов) блокируя действие вирусов

Программы-ревизоры являются наиболее надежными в плане защиты от вирусов.

Ревизоры запоминают исходное состояние программ, каталогов, системных

областей диска до момента инфицирования компьютера, затем сравнивают

текущее состояние с первоначальным.

Программы-мониторы начинают свою работу при запуске операционной системы,

постоянно находятся в памяти компьютера и осуществляют автоматическую

проверку файлов по принципу «здесь и сейчас»;

Программы-фильтры (сторожа) обнаруживают вирус на ранней стадии, пока он не

начал размножаться. Программы-сторожа — небольшие резидентные программы,

целью которых является обнаружение действий, характерных для вирусов

65. Типы средств антивирусной защиты (ФСТЭК России)

тип «А» — средства антивирусной защиты (компоненты средствантивирусной защиты), предназначенные для централизованного

администрирования средствами антивирусной защиты,

установленными на компонентах информационных систем

(серверах, автоматизированных рабочих местах);

тип «Б» — средства антивирусной защиты (компоненты средств

антивирусной защиты), предназначенные для применения на

серверах информационных систем;

тип «В» — средства антивирусной защиты (компоненты средств

антивирусной защиты), предназначенные для применения на

автоматизированных рабочих местах информационных систем;

тип «Г» — средства антивирусной защиты (компоненты средств

антивирусной защиты), предназначенные для применения на

автономных автоматизированных рабочих местах.

66. Уровни обеспечения информационной безопасности

Правовой; обеспечивает соответствие государственным стандартам в сфере защитыОрганизационный; позволяет создать регламент работы пользователей с

Программно-технический; условно разделяют на физический, аппаратный,

информации и включает авторское право, указы, патенты и должностные инструкции.

Грамотно выстроенная система защиты не нарушает права пользователей и нормы

обработки данных.

конфиденциальной информацией, подобрать кадры, организовать работу с

документацией и физическими носителями данных.

программный и математический подуровни.

физический – создание преград вокруг защищаемого объекта: охранные системы,

зашумление, укрепление архитектурных конструкций;

аппаратный – установка технических средств: специальные компьютеры, системы

контроля сотрудников, защиты серверов и корпоративных сетей;

программный – установка программной оболочки системы защиты, внедрение правила

разграничения доступа и тестирование работы;

математический – внедрение криптографических и стенографических методов защиты

данных для безопасной передачи по корпоративной или глобальной сети.

67. Тема 6. Формирование нормативно-правовой базы обеспечения информационной безопасности

Силы обеспечения информационной безопасностиПрезидент РФ определяет в своих ежегодных посланиях Федеральному

Собранию приоритетные направления государственной политики в области

обеспечения информационной безопасности РФ, утверждает руководящие

документы официального характера, в которых формулируются базовые

положения по ее укреплению.

Федеральное собрание разрабатывает и принимает на основе Конституции

РФ законодательную базу в области обеспечения информационной

безопасности.

Правительство

РФ

в

пределах

своих

полномочий

и

с

учетом

сформулированных в ежегодных посланиях Президента РФ Федеральному

Собранию

реализует

приоритетные

направления

по

обеспечению

информационной безопасности: разрабатывает федеральные целевые

программы и выделяет необходимые финансовые средства для их

реализации

68. Силы обеспечения информационной безопасности

Совет Безопасности РФ проводит работу по выявлению и оценке угрозинформационной безопасности РФ, оперативно подготавливает проекты

решений Президента РФ по предотвращению таких угроз, разрабатывает

предложения в области обеспечения информационной безопасности РФ

Федеральные органы исполнительной власти обеспечивают исполнение

законодательства РФ, решений Президента РФ, Правительства РФ в

области информационной безопасности

ФСБ России действует на основе ФЗ от 03.04.1995 № 40-ФЗ "О Федеральной

службе безопасности" и является федеральным органом исполнительной

власти, в пределах своих полномочий осуществляющим государственное

управление в области информационной безопасности РФ и

непосредственно реализующим основные направления деятельности

органов федеральной службы безопасности, определенные

законодательством РФ

69. Силы обеспечения информационной безопасности

ФСО России является федеральным органом исполнительной власти,осуществляющим на основании ФЗ от 27.05.1996 № 57-ФЗ "О государственной

охране" функции по выработке государственной политики, нормативноправовому регулированию, контролю и надзору в сфере президентской,

правительственной и иных видов специальной связи и информации

Минобороны России в рамках, определяемых Положением о Министерстве

обороны РФ, утвержденным Указом Президента РФ от 16.08.2004 № 1082

"Вопросы Министерства обороны Российской Федерации":

- организует деятельность по обеспечению информационной безопасности,

защите государственной тайны в Вооруженных Силах;

- осуществляет разведывательную деятельность в интересах обороны и в

пределах своей компетенции — в интересах безопасности Российской

Федерации;

70. Силы обеспечения информационной безопасности

МВД России в рамках законодательства, в том числе Положения оМинистерстве внутренних дел Российской Федерации, утвержденного

Указом Президента РФ от 19.07.2004 № 927 "Вопросы Министерства

внутренних дел Российской Федерации", в пределах своих полномочий

обеспечивает:

- защиту прав и свобод человека и гражданина в информационной сфере;

- защиту сведений, составляющих государственную и иную охраняемую

законом тайну в системе МВД России и пр.

Минкомсвязи России является федеральным органом исполнительной

власти, осуществляющим функции по выработке и реализации

государственной политики и нормативно-правовому регулированию в

сфере обработки персональных данных, а также информационных

технологий

71. Силы обеспечения информационной безопасности

Роскомнадзор (Федеральная служба по надзору в сфере связи,информационных технологий и массовых коммуникаций) является

федеральным органом исполнительной власти, осуществляющим функции

по контролю и надзору за соответствием обработки персональных данных

требованиям законодательства РФ в области персональных данных, а также

по защите прав субъектов персональных данных.

ФСТЭК России (Федеральная служба по техническому и экспортному

контролю) является федеральным органом исполнительной власти,

осуществляющим реализацию государственной политики, организацию

межведомственной координации и взаимодействия, специальные и

контрольные функции в области государственной безопасности по

вопросам:

- обеспечения безопасности информации в системах информационной и

телекоммуникационной инфраструктуры

- обеспечения защиты информации, содержащей сведения, составляющие

государственную тайну, иной информации с ограниченным доступом

72. Силы обеспечения информационной безопасности

Органы судебной власти осуществляют правосудие по делам опреступлениях, связанных с посягательствами на законные интересы

личности, общества и государства в информационной сфере

Межведомственные и государственные комиссии по различным аспектам

обеспечения информационной безопасности создаются Президентом РФ и

Правительством РФ.

Органы власти субъектов РФ в пределах предметов ведения

разрабатывают и принимают нормативные правовые акты в области

обеспечения информационной безопасности.

Органы местного самоуправления обеспечивают соблюдение

законодательства РФ в области обеспечения информационной

безопасности Российской Федерации.

law

law