Similar presentations:

Канальний рівень

1. Канальний рівень

2.

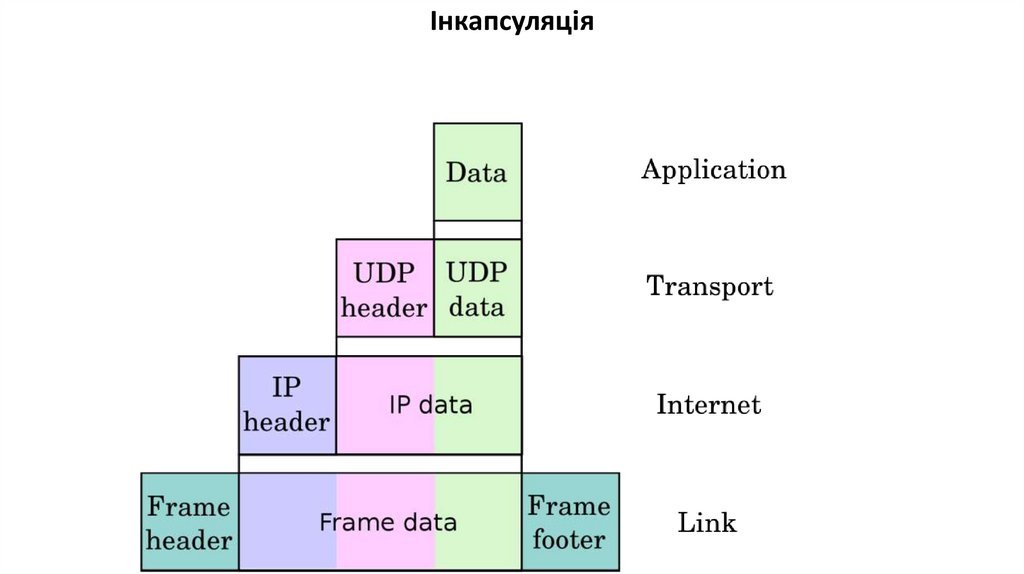

Інкапсуляція3.

Канальний рівеньКана́льний рівень (англ. Data Link layer) — рівень мережної

моделі OSI, призначений для передачі даних між вузлами,

що перебувають в одному сегменті локальної мережі.

Також може використовуватися для виявлення і, можливо,

виправлення помилок, що виникли на фізичному рівні.

Прикладами протоколів, що працюють на канальному рівні,

є: Ethernet для локальних мереж (багатовузловий), Point-toPoint Protocol (PPP), HDLC і ADCCP для підключень точкаточка.

Канальний рівень відповідає за доставку кадрів між

пристроями, підключеними до одного мережевого

сегмента. Кадри канального рівня не перетинають кордонів

мережевого сегмента. Функції міжмережевої маршрутизації

і глобальної адресації здійснюються на вищих рівнях моделі

OSI, що дозволяє протоколам канального рівня

зосередитися на локальній доставці й адресації.

4.

Канальний рівеньЗаголовок кадру містить апаратні адреси відправника

та одержувача, що дозволяє визначити, який пристрій

відправив кадр і який пристрій має отримати та

обробити його. На відміну від ієрархічних і

маршрутизованих адрес, апаратні адреси однорівневі.

Це означає, що жодна частина адреси не може

вказувати на належність до якоїсь логічної або фізичної

групи.

Коли пристрої намагаються використовувати

середовище одночасно, виникають колізії. Протоколи

канального рівня виявляють такі випадки і

забезпечують механізми для зменшення їх кількості

або ж їх запобігання.

Багато протоколів канального рівня не мають

підтвердження про прийом кадру, деякі протоколи

навіть не мають контрольної суми для перевірки

цілісності кадру. У таких випадках протоколи вищого

рівня мають забезпечувати управління потоком даних,

контроль помилок, підтвердження доставки та

ретрансляцію втрачених даних.

На цьому рівні працюють комутатори, мости.

5.

Канальний рівеньОтримання доступу до середовища передачі. Забезпечення доступу — найважливіша функція канального рівня. Вона

потрібна завжди, за винятком випадків, коли реалізована повнозв'язна топологія (наприклад, два комп'ютери,

з'єднаних через кросовер, або комп'ютер зі світчем у повнодуплексному режимі).

Виділення меж кадру. Ця задача також вирішується завжди. Серед можливих рішень цієї задачі — резервування

певної послідовності, яка позначає початок або кінець кадру.

Апаратна адресація (або адресація канального рівня). Потрібна в тому випадку, коли кадр можуть отримати відразу

декілька адресатів. У локальних мережах апаратні адреси (MAC-адреси) застосовуються завжди. також Shortest Path

Bridging (MAC-in-MAC) IEEE 802.1aq.

Забезпечення достовірності прийнятих даних. Під час передачі кадру є ймовірність, що дані можуть бути спотворені.

Важливо це виявити і не намагатися обробити кадр, який містить помилку. Зазвичай на канальному рівні

використовуються алгоритми контрольних сум, що дають високу гарантію виявлення помилок.

Адресація протоколу верхнього рівня. У процесі декапсуляціі вказівка формату вкладеного PDU істотно спрощує

обробку інформації, тому найчастіше вказується протокол, що знаходиться в полі даних, за винятком тих випадків, коли

в полі даних знаходиться один-єдиний протокол.

6.

MAC-media access controlПровідні мережі

Бездротові мережі

CSMA/CD

CSMA/CA

Token Ring

CDMA

Token Bus

OFDMA

Token Passing

R-Aloha

Управління доступом до середовища (Media Access Control,

або MAC) - нижній підрівень канального (другого) рівня

моделі OSI, відповідно до стандартів IEEE 802.MAC є одним

із розширень моделі OSI. IEEE поділяє канальний рівень на

два рівні:

• рівень управління доступом до середовища (MAC)

• рівень управління логічним зв'язком (LLC)

Таким чином, MAC виступає як інтерфейс між підрівнем LLC

і фізичним (першим) рівнем. MAC забезпечує адресацію та

механізми управління доступом до каналів, що дозволяє

декільком терміналам або точкам доступу спілкуватися між

собою в багатоточковій мережі (наприклад, локальної або

міської обчислювальної мережі), і емулює повнодуплексний

логічний канал зв'язку в багатоточковій мережі.

7.

LLC-Logical Link ControlLogical link control (LLC) - підрівень керування логічним

зв'язком - за стандартом IEEE 802 - верхній підрівень

канального рівня моделі OSI , здійснює:

Управління передачею даних;

Забезпечує перевірку і правильність передачі

інформації по з'єднанню.

Згідно зі стандартом 802.2 рівень керування логічним

каналом LLC надає верхнім рівням три типи процедур:

LLC1 - процедура без встановлення з'єднання і без

підтвердження;

LLC2 - процедура з встановленням з'єднання і

підтвердженням;

LLC3 — процедура без встановлення з'єднання, але з

підтвердженням.

8.

MAC-адресаMAC-адреса (від англ. Media Access Control —

управління доступом до посередників) — це

унікальний ідентифікатор, що зіставляється з

різними типами устаткування для

комп'ютерних мереж. Більшість мережевих

протоколів канального рівня використовують

один з трьох просторів MAC-адрес, керованих

IEEE: MAC-48, EUI-48 і EUI-64. Адреси в

кожному з просторів теоретично мають бути

глобально унікальними. Не всі протоколи

використовують MAC-адреси, і не всі

протоколи, що використовують MAC-адреси,

потребують подібної унікальності цих адрес.

Зазвичай він записується як шість

шістнадцяткових чисел, розділених

двокрапкою: 00:AB:CD:EF:11:22, хоча деякі

виробники обладнання віддають перевагу

запису виду 00 -AB-CD-EF-11-22 і навіть

00ab.cdef.1122.

Зверніть увагу, що MAC адреса-це адреса

інтерфейсу.

9.

MAC-адреса структураАдреса складається з частини ідентифікатора

виробника(OUI) та ідентифікатора, що присвоюється

виробником. Призначенням ідентифікаторів OUI

(Organizationally Unique Identifier) займається організація

IEEE. Насправді, його довжина може бути не тільки 3 байти

(24 біти), а 28 або 36 біт, з яких формуються блоки (MAC

Address Block, МА) адрес типів Large (MA-L), Medium (MAM) та Small (MA-S) відповідно. Розмір блоку, що видається,

в такому випадку, складе 24, 20, 12 біт або 16 млн, 1 млн, 4

тис. штук адрес. На даний момент розподілено близько 38

тисяч блоків, їх можна переглянути численними онлайнінструментами, наприклад, у IEEE або Wireshark.

Блоки МА не надаються безкоштовно, їх можна придбати за

розумні гроші (без абонентської плати) за $3000, $1800 або

$755 відповідно. Цікаво, що за додаткові гроші (на рік)

можна придбати «приховування» публічної інформації про

виділений блок.

На даний момент розподілено приблизно півтрильйона

адрес, або лише 0.73% від усього обсягу. До вичерпання

MAC адрес ще дуже, дуже далеко.

10.

MAC-адресаІснує 3 рівні MAC-адресації:

MAC-адреса — унікальний ідентифікатор, що зіставляється з різними типами устаткування для комп'ютерних мереж.

Протоколи сімейства IEEE 802 використовують 48-бітну схему адресації MAC-рівня.

MAC-адреса пристрою глобально унікальна, зазвичай зашивається в апаратуру

У широкомовних мережах (таких, як мережі на основі Ethernet) MAC-адреса дозволяє однозначно ідентифікувати кожен

вузол мережі і доставляти дані тільки цьому вузлу. Таким чином, MAC-адреси формують основу мереж на канальному

рівні, яку використовують протоколи більш високого (мережевого) рівня. Для перетворення MAC-адрес в адреси

мережевого рівня і назад застосовуються спеціальні протоколи (наприклад, ARP і RARP в мережах TCP/IP).

Адреси типу MAC-48 найбільш поширені; вони використовуються в таких технологіях, як Ethernet, Token ring, FDDI та ін.

Вони складаються з 48 біт, таким чином, адресний простір MAC-48 налічує 2 48 {\displaystyle 2^{48}} {\displaystyle 2^{48}}

(або 281 474 976 710 656) адрес. Згідно з підрахунками IEEE, цього запасу адрес вистачить щонайменше до 2100 року.

EUI-48 відрізняється від MAC-48 лише семантично: в той час як MAC-48 використовується для мережевого устаткування,

EUI-48 застосовується для інших типів апаратного та програмного забезпечення.

11.

Широкомовна MAC адресаШирокомовна MAC адреса-це спеціальна адреса що

використовуується в межах широкомовного

домену. Зазвичай, використовується при роботі

протоколів DHCP та ARP.

12.

Комутатор-мережевий пристрій канального рівняМере́жевий комута́тор (англ. network switch) або світч (від

англ. switch — «перемикач») — пристрій, призначений для

з'єднання декількох вузлів комп'ютерної мережі в межах

одного сегмента.

На відміну від концентратора, що поширює трафік від

одного під'єднаного пристрою до всіх інших, комутатор

передає дані лише безпосередньо отримувачу. Це підвищує

продуктивність і безпеку мережі, рятуючи інші сегменти

мережі від необхідності (і можливості) обробляти дані, які

їм не призначалися.

Комутатор працює на канальному рівні моделі OSI, і тому в

загальному випадку може тільки поєднувати вузли однієї

мережі по їхніх MAC-адресах. Для з'єднання декількох

мереж на основі мережного рівня служать маршрутизатори

чи L3 комутатори.

13.

Таблиця MAC адресаціїКомутатор зберігає в пам'яті таблицю, у якій вказуються відповідні MAC-адреси вузла

порту комутатора. При включенні комутатора ця таблиця порожня, і він працює в режимі

навчання. У цьому режимі дані, що поступають на який-небудь порт передаються на всі

інші порти комутатора. При цьому комутатор аналізує кадри й, визначивши MAC-адресу

хоста-відправника, заносить його в таблицю. Згодом, якщо на один з портів комутатора

надійде кадр, призначений для хоста, MAC-адреса якого вже є в таблиці, то цей кадр буде

переданий тільки через порт, зазначений у таблиці. Якщо MAC-адреса хоста-отримувача

ще не відома, то кадр буде продубльований на всі інтерфейси. Згодом комутатор будує

повну таблицю для всіх своїх портів, і в результаті трафік локалізується.

14.

Sticky MAC addressProcedure

1.Run system-view

2.The system view is displayed.

3.Run interface interface-type interface-number

4.The interface view is displayed.

5.Run port-security enable

6.Port security is enabled.

7.By default, port security is disabled on an interface.

8.Run port-security mac-address sticky

9.The sticky MAC address function is enabled on the

interface.

10.By default, the sticky MAC address function is disabled on

an interface.

11.Run port-security max-mac-num max-number

12.The maximum number of sticky MAC addresses is set.

13.By default, an interface enabled with the sticky MAC

address function can learn only one sticky MAC address

14.Run port-security protect-action { protect | restrict |

shutdown

Ви можете налаштувати port security та встановити

максимальну кількість безпечних MAC-адрес, які вивчаются

інтерфейсом у мережах, що вимагають високого рівня

безпеки доступу. Port security дозволяє комутатору

перетворювати MAC-адреси, отримані інтерфейсом, у

захищені MAC-адреси та припиняти вивчення нових MACадрес після досягнення максимальної кількості вивчених

MAC-адрес. Після port security комутатор може спілкуватися

лише з пристроями з вивченими MAC-адресами. Якщо

інтерфейс отримує пакети з неіснуючою вихідною MACадресою після того, як кількість захищених MAC-адрес

досягне межі, комутатор вважає, що пакети надіслано від

неавторизованого користувача, і виконує налаштовану дію

на інтерфейсі.

15.

Широкомовний доменШирокомовний домен — це область мережі, в якій

відбувається обмін широкомовними повідомленнями, і

пристрої можуть надсилати одне одному повідомлення

безпосередньо без участі маршрутизатора.

Зазвичай широкомовний домен обмежується роутером

котрий відкидує кадри, що не адресовані безпосередньо

йому.

16.

VLANVLAN (англ. Virtual Local Area Network — віртуальна

локальна комп'ютерна мережа) — є групою хостів з

загальним набором вимог, що взаємодіють так, ніби вони

прикріплені до одного домену, незалежно від їх фізичного

розташування. VLAN має ті самі атрибути, як і фізична

локальна мережа, але дозволяє кінцевим станціям бути

згрупованими разом, навіть якщо вони не перебувають на

одному мережевому комутаторі. Реконфігурація мережі

може бути зроблена за допомогою програмного

забезпечення замість фізичного переміщення пристроїв.

Щоб фізично копіювати функції VLAN, необхідно встановити

окремий, паралельний збір мережевих кабелів і

комутаторів, які зберігаються окремо від первинної мережі.

Однак на відміну від фізичної відділеної мережі, VLAN

ділить пропускну здатність; дві окремих одно- гігабітних

віртуальних мережі які використовують одно-гігабітний

зв'язок мають знижену пропускну здатність.

17.

VLAN інтерфейсVLAN інтерфейс, відомий як SVI (Switch

Virtual Interface) або RVI (Routed VLAN

Interface) - це віртуальний інтерфейс на L3

комутаторі. Він забезпечує маршрутизацію і

часто служить стандартним шлюзом для

локального сегмента мережі.

18.

Access portAccess port — порт, що належить одному VLAN'у і передає

нетегований трафік. За специфікацією Cisco, access порт

може належати лише одному VLAN'у, за замовчуванням це

перший (нетегований) VLAN. Будь-який кадр, який

проходить через access порт, позначається номером, що

належить цьому VLAN.

19.

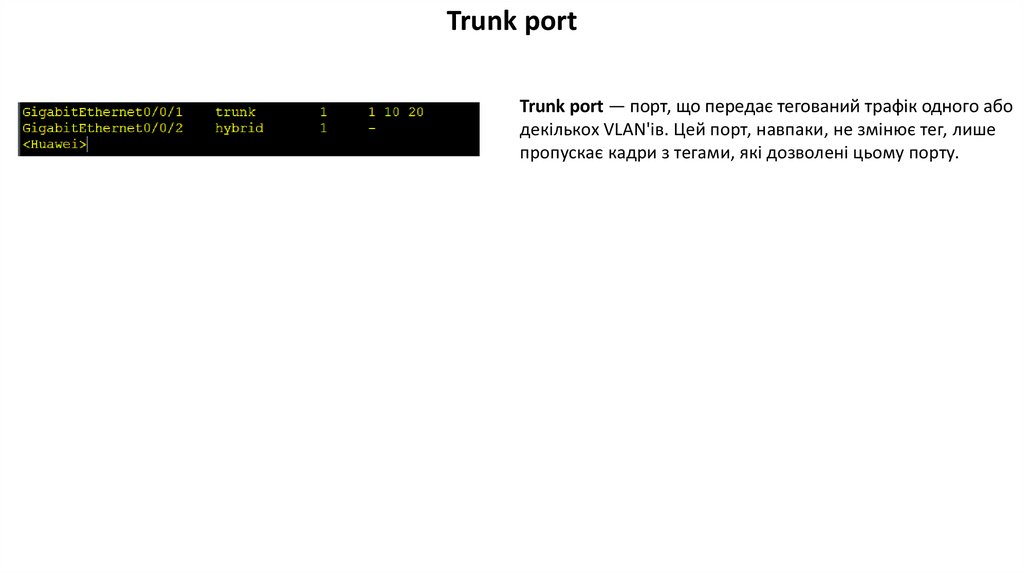

Trunk portTrunk port — порт, що передає тегований трафік одного або

декількох VLAN'ів. Цей порт, навпаки, не змінює тег, лише

пропускає кадри з тегами, які дозволені цьому порту.

20.

Native VLANNative VLAN - це поняття у стандарті 802.1Q, яке означає

VLAN на комутаторі, де всі кадри йдуть без тэга, тобто.

трафік передається нетегованим. За промовчанням це VLAN

1. У деяких моделях комутаторів, наприклад, Huawei,

можна змінити, вказавши інший VLAN як native. Якщо

комутатор отримує нетеговані кадри на транковому порту,

він автоматично зараховує їх до Native VLAN. І так само

кадри, що генеруються з нерозподілених портів, при

попаданні в транк-порт зараховуються до Native VLAN.

Трафік, який належить іншим VLANам, тегується із

зазначенням відповідного VLAN ID усередині тега.

21.

Hyprid portHybrid port - це особливий тип інтерфейсу 2-го рівня.

Подібно до інтерфейсу типу trunk, інтерфейс hybrid може

передавати дані з декількох VLAN а також визначити

наявність vlan тега всередині кадру.

22.

Переваги VLAN• логічний розподіл комутатора на кілька ізольованих підмереж

• влаштування такого поділу на мережі з двома або більше комутаторами без вимоги проведення додаткових кабелів.

• асиметричні VLAN. У цьому випадку порт (не trunk, по кабелю рухаються кадри без тега 802.1Q) підключений до однієї

внутрішньої VLAN комутатора по вхідних кадрах (вона називається PVID), і до більш ніж однієї внутрішньої VLAN

комутатора за вихідними кадрами. При цьому може бути не підключено вихідні кадри до PVID VLAN.

• через попередній пункт реалізується більш високорівнева абстракція — Promiscuous/Community/Isolated порти. У

цьому випадку використовується логічне вкладення кількох вторинних VLAN в одну первинну.

• Promiscuous порт (порт на первинній VLAN) може спілкуватися з будь-яким Promiscuous/Community/Isolated портом як

у первинної, і будь-який вкладеної у ній вторинної VLAN.

• Community порт (порт на вторинній VLAN) може спілкуватися з будь-яким Promiscuous портом, а також з будь-яким

Community портом в межах своєї вторинної VLAN.

• Isolated порт (теж порт на вторинній VLAN, але це спеціальна isolated VLAN, яка може бути тільки одна в даній

первинній VLAN) може спілкуватися тільки з Promiscous портами, і не може спілкуватися навіть з іншими Isolated

портами (функціонал «всі клієнти бачать сервер і не бачать один одного», часто використовується в «гостяних» Wi-Fi

мережах).

• дворівневе вкладення VLAN міток у кадр, а також трансляція значень міток «на льоту». Ця технологія називається QinQ,

і підтримується не у всіх пристроях з підтримкою VLAN

23.

STPSpanning Tree Protocol (STP, протокол остовного дерева) канальний протокол. Основним завданням STP є усунення

петель у топології довільної мережі Ethernet, у якій є один

або більше мережевих мостів, пов'язаних надмірними

з'єднаннями. STP вирішує це завдання, автоматично

блокуючи з'єднання, які на даний момент для повної

зв'язності комутаторів є надмірними.

Необхідність усунення топологічних петель у мережі

Ethernet випливає з того, що їх наявність у реальній мережі

Ethernet з комутатором з високою ймовірністю призводить

до нескінченних повторів передачі одних і тих же кадрів

Ethernet одним і більше комутатором, через що пропускна

здатність мережі виявляється майже повністю зайнятою

цими марними повторами. ; в цих умовах, хоча формально

мережа може продовжувати працювати, на практиці її

продуктивність стає настільки низькою, що може бути

повною відмовою мережі.

STP відноситься до другого рівня моделі OSI. Протокол

описаний у стандарті IEEE 802.1D, виробленому робочою

групою IEEE 802.1 з міжмережевої взаємодії. Заснований на

однойменному алгоритмі, який розробила Раддя Перлман

(Radia Perlman).

24.

STP принцип дії1. Обирається один кореневий міст (Root Bridge).

2. Далі кожен комутатор прораховує найкоротший шлях до

кореневого. Відповідний порт називається кореневим

портом (англ. Root Port). Будь-який некореневий

комутатор може мати лише один кореневий порт.

3. Після цього для кожного сегмента мережі, до якого

приєднано більш ніж один міст (або кілька портів

одного мосту), прораховується найкоротший шлях до

кореневого мосту (порту). Міст, через який проходить

цей шлях, стає призначеним для цієї мережі (англ.

Designated Bridge), а відповідний порт – призначеним

портом (англ. Designated port).

4. Далі у всіх сегментах, з якими з'єднано більше одного

порту мосту, всі мости блокують всі порти, що не є

кореневими та призначеними. У результаті виходить

деревоподібна структура (математичний граф) з

вершиною як кореневого комутатора.

25.

STP алгоритм роботи1. Після включення комутаторів до мережі за замовчуванням кожен комутатор вважає себе кореневим (root).

2. Кожен комутатор починає посилати по всіх портах конфігураційні Hello BPDU пакети раз на 2 секунди.

3. Якщо міст отримує BPDU з ідентифікатором моста (Bridge ID) меншим, ніж власний, він припиняє генерувати свої BPDU

і починає ретранслювати BPDU з цим ідентифікатором. Таким чином, врешті-решт у цій мережі Ethernet залишається

лише один міст, який продовжує генерувати та передавати власні BPDU.

4. Він стає кореневим мостом (root bridge).

5. Інші мости ретранслюють BPDU кореневого мосту, додаючи в них власний ідентифікатор та збільшуючи лічильник

вартості шляху (path cost).

6. Для кожного сегмента мережі, до якого приєднано два і більше портів мостів, відбувається визначення designated port

- порту, через який BPDU, що надходять від кореневого мосту, потрапляють у цей сегмент.

7. Після цього всі порти в сегментах, яких приєднано 2 і більше портів моста, блокуються за винятком root port і

designated port.

8. Кореневий міст продовжує посилати свої Hello BPDU раз на 2 секунди

26.

STP стани портів• Root Port – кореневий порт комутатора. При виборі

кореневого комутатора також визначається кореневий

порт. Це порт, через який підключений кореневий

комутатор.

• Designated Port – призначений порт сегмента. Для

кожного сегмента мережі має бути порт, який відповідає

за підключення даного сегмента до мережі. Умовно

кажучи, під сегментом мережі може матися на увазі

кабель, який здійснює підключення даного сегмента.

• Nondesignated Port – непризначений порт сегмента. Nondesignated Port (непризначений) — порт, який не є

кореневим або призначеним. Передача кадрів даних

через порт заборонена.

• Disabled Port — порт, який знаходиться у вимкненому

стані.

27.

STP еволюціяРозвитком STP стали такі протоколи як

• RSTP-Rapid STP є значним удосконаленням STP. Насамперед необхідно відзначити зменшення часу збіжності та вищу

стійкість. Чималою мірою це досягнуто за рахунок ідей, використаних Cisco Systems як пропрієтарні розширення STP.

RSTP описаний у стандарті IEEE 802.1w (згодом включений до 802.1D-2004). Rapid STP сумісний з STP — якщо якийсь

пристрій використовує STP, то RSTP теж використовуватиме STP з цим пристроєм, але у цьому режимі може бути, що

наявність RSTP інших пристроях не дає переваг проти STP.

• MSTP-Протокол і алгоритм множинного охоплюючого дерева (MSTP) забезпечує як просте, так і повне підключення,

призначене для будь-якої даної віртуальної локальної мережі (VLAN) по всій мостовій локальній мережі. MSTP

використовує BPDU для обміну інформацією між пристроями, сумісними з опорним деревом, щоб запобігти

зацикленню в кожному MSTI (Multi Spanning Tree Instance) і в CIST (Common and Internal Spanning Tree), вибираючи

активні та заблоковані шляхи. Це робиться так само, як і в STP, без необхідності вручну вмикати резервні посилання та

позбавлятися від небезпеки циклу перемикання. Більше того, MSTP дозволяє кадрам/пакетам, призначеним різним

VLAN, слідувати за окремими шляхами, кожен з яких ґрунтується на незалежному MSTI, в межах регіонів MST, що

складаються з локальних мереж і/або мостів MST. Ці регіони та інші мости та локальні мережі з’єднані в єдине

загальне обтяжне дерево (CST).

28.

Функціонування мережіРозглянемо приклад функціонування

мережі с 2 VLAN 10, та VLAN 20.

На комутаторі 3го рівня створено

інтерфейси VLANif 10 (192.168.10.1/24) та

VLANif 20 (192.168.20.1/24)

29.

В якості адреси відправника вказується MAC адреса інтерфейса мережевої плати PC1 а в якості MAC адреси призначеннявикористовується широкомовна MAC адреса.

30.

Наступні захоплення кадрів були виконані на цьому сегменті мережі.31.

Також, ми побачимо 802.1q тег VLAN. В данному випадку це VLAN 10.32.

Зверніть увагу, що при взаємодії між мережами IP адреси призначення та відправника зберіглись без змін, проте L2адреса відправника, змінилась на L2 адресу інтерфейса комутатора, що підключений до цього сегменту.

33.

Також змінюється 802.1q тег VLAN.34.

В більшості випадків хости працюють лише з нетегованими кадрами Ethernet.35.

ARP протоколARP (англ. Address Resolution Protocol - протокол визначення

адреси) - протокол у комп'ютерних мережах, призначений

для визначення MAC-адреси іншого комп'ютера за відомою

IP-адресою. Найбільшого поширення ARP отримав завдяки

повсюдності мереж IP, побудованих поверх Ethernet,

оскільки вони практично завжди використовується ARP. У

сімействі протоколів IPv6 ARP немає, його функції

покладено на ICMPv6.

36.

ARP принцип роботиARP-request

ARP-reply

1. Вузол, якому потрібно виконати відображення IP адреси

на апаратну адресу (Ethernet hardware address, MACадреса), формує запит ARP з адресою IP одержувача,

вкладає його в кадр протоколу канального рівня і

розсилає його широкомовно.

2. Всі вузли сегмента локальної мережі отримують запит

ARP і порівнюють зазначену там IP адресу з власним.

3. У разі збігу власної IP адреси з отриманим в запиті ARP,

вузол формує відповідь ARP, в якому вказує і свою IP

адресу, і свою апаратну адресу, і відправляє його вже

адресно на апаратну адресу відправника запиту ARP.

Перетворення адрес виконується шляхом пошуку в таблиці

відповідності адрес IP і MAC. Ця таблиця, звана таблицею

ARP, зберігається у пам'яті операційної системи та містить

записи кожного відомого їй вузла мережі. У двох стовпцях

містяться адреси IP та Ethernet (MAC). Якщо потрібно

перетворити IP-адресу в MAC, то в таблиці ARP шукається

запис з відповідною адресою IP.

37.

EtherChannel чи Ether trunkLink aggregation (агрегування каналів) - технології об'єднання

декількох паралельних каналів передачі даних в мережах

Ethernet в один логічний, що дозволяють збільшити

пропускну здатність та підвищити надійність. У різних

конкретних реалізаціях агрегування застосовуються інші

назви: транкінг портів (англ. port trunking), зв'язування

каналів (link bundling), склеювання адаптерів (NIC bonding),

сполучення адаптерів (NIC teaming).

38.

EtherChannel чи Ether trunkМережа часто охоплює декілька комутаторів. Trunk-порти

зазвичай використовуються для з’єднання комутаторів разом.

Існують дві проблеми з використанням лише одного фізичного

порту для магістрального підключення:

1. Порт представляє єдину точку відмови. Якщо порт

виходить з ладу, з’єднання з магістральною лінії втрачено;

2. Порт являє собою вузьке місце для трафіку. Усі інші порти

комутатора використовуватимуть цей порт для зв’язку

через магістральне з’єднання.

39.

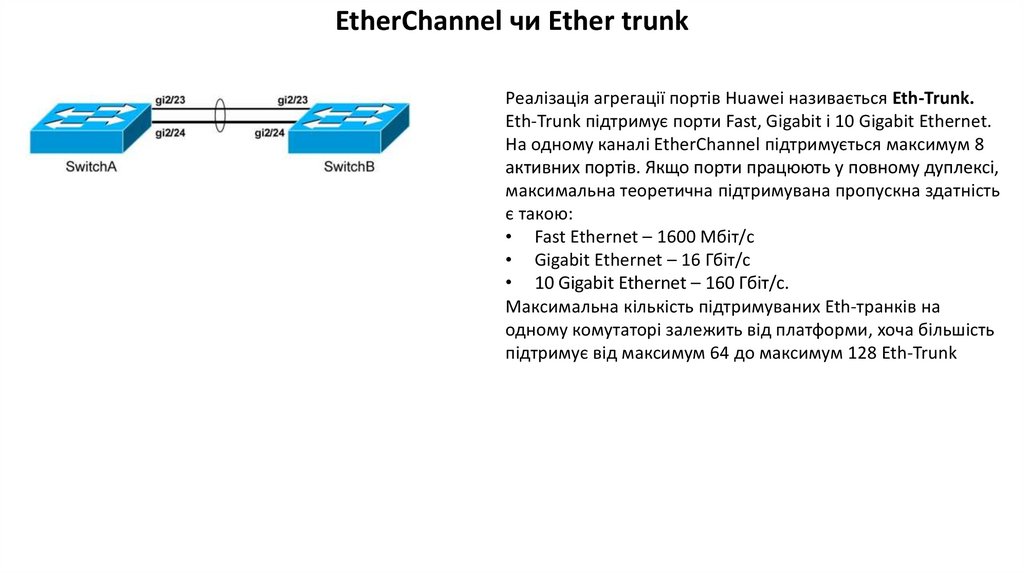

EtherChannel чи Ether trunkРеалізація агрегації портів Huawei називається Eth-Trunk.

Eth-Trunk підтримує порти Fast, Gigabit і 10 Gigabit Ethernet.

На одному каналі EtherChannel підтримується максимум 8

активних портів. Якщо порти працюють у повному дуплексі,

максимальна теоретична підтримувана пропускна здатність

є такою:

• Fast Ethernet – 1600 Мбіт/с

• Gigabit Ethernet – 16 Гбіт/с

• 10 Gigabit Ethernet – 160 Гбіт/с.

Максимальна кількість підтримуваних Eth-транків на

одному комутаторі залежить від платформи, хоча більшість

підтримує від максимум 64 до максимум 128 Eth-Trunk

40.

#interface Eth-Trunk1

port link-type trunk

port trunk allow-pass vlan 10 20

load-balance src-dst-mac

#

interface GigabitEthernet0/0/1

eth-trunk 1

#

interface GigabitEthernet0/0/2

eth-trunk 1

#

interface GigabitEthernet0/0/3

eth-trunk 1

#

Щоб EtherChannel став активним, усі порти в пакеті мають

бути налаштовані однаково, незалежно від того, чи

використовується EtherChannel з Acess ports абоTrunk ports.

Налаштування портів, які мають бути ідентичними,

включають:

1. Налаштування швидкості

2. Налаштування дуплексу

3. Налаштування STP

4. Членство в VLAN (для портів доступу)

5. Native VLAN (для Trunk портів)

6. Дозволені мережі VLAN (для Trunk портів)

7. Протокол інкапсуляції транкінгу (для Trunk портів), якщо

ви використовуєте комутатор Cisco, будьте обережні,

необхідно змінити інкапсуляцію на dot1Q.

41.

Для тих хто хоче знати більше1.

2.

3.

4.

5.

6.

Протоколи агрегації портів. LACP,наприклад.

SUB інтерфейси. Використання в сценаріях Router on a stick

RSTP, MSTP.

MUX VLAN.

VOICE VLAN.

QinQ

internet

internet