Similar presentations:

Информационная безопасность

1.

Министерство образования Калининградской областигосударственное бюджетное учреждение Калининградской области

профессиональная образовательная организация

«Колледж мехатроники и пищевой индустрии»

ИНДИВИДУАЛЬНЫЙ ПРОЕКТ

ПО УЧЕБНОЙ ДИСЦИПЛИНЕ « Информатика »

Тема: Информационная безопасность.

Выполнил студент группы ТО-19,

Иванов Денис Игоревич

Специальность/профессия:

ТЕХНИЧЕСКОЕ

ОБСЛУЖИВАНИЕ И РЕМОНТ АВТОМОБИЛЬНОГО

ТРАНСПОРТА

Руководитель проекта, преподаватель:

Попова Нина Юрьевна

___________________________________

(подпись)

«_____»

____________________20____г.

г. Светлый

2020 г.

2.

3.

План работы.1. Данные об ущербе от кибератак.

2. Анализ полученных данных.

3. Виды информационных атак.

4. Вредоносное ПО.

4.1. Вирусы:

История вирусов

Типы вирусов

4.2. Сетевые черви.

Червь Морриса

Типы заражения.

4.3. Признаки заражения.

Антивирусное ПО:

История антивирусов Классификация антивирусных программ

Методы защиты от вирусов

5. Рекомендации пользователям.

Заключение.

Список литературы.

4.

Вступление!Широкое распространение вычислительной техники как средства обработки информации

привело к информатизации общества и появлению принципиально новых информационных

технологий. Сейчас благополучие и безопасность общества зависят от правильного

использования информации, её защиты и конфиденциальности.

Под информационной безопасностью понимается защищенность информационной системы от

случайного или преднамеренного вмешательства, наносящего ущерб владельцам или

пользователям информации.

Использование компьютеров и интернета привело к непрерывной передаче данных с разных

частей света. Люди прибегли к использованию интернета, как способу хранения, передачи и

систематизации информации из-за следующих аспектов: доступность, целостность,

конфиденциальность.

Современная информационная система представляет собой сложную структуру, которая

состоит из огромного числа компонентов различной степени автономности. Они связаны между

собой и обмениваются данными.

Практически любой из этих компонентов может подвергнуться внешнему воздействию или

выйти из строя.

Компоненты автоматизированной информационной системы можно разбить на

следующие группы:

• программное обеспечение;

• панные хранимые на магнитных носителях(Винчестеры, дискеты, флешки, и т.д.);

• персонал работающий с компьютерами;

• аппаратура (компьютеры, сервера, процессоры, мониторы, и т.д.).

5.

Согласно результатам исследования, каждую секунду 18 пользователейстарше восемнадцати лет становятся жертвами киберпреступности,

ежедневно это более полутора миллионов жертв киберпреступности в

мире. Средний ущерб от кибератаки на одного среднестатистического

пользователя составляет $197. Цель работы- определить общую

осведомленность пользователей о киберугрозах в сети, наиболее

популярные типы кибератак, а также влияние новых технологий на

информационную безопасность пользователей.

Столкновение с киберпреступностью

В

России

Число киберпреступлений за 12 месяцев

Пользователи старше 10 лет, когда-либо

сталкивавшиеся с кибер

преступлениями

Пользователи старше 18 лет,

столкнувшиеся с киберпреступлениями

за последние 12 месяцев.

31,4м

Уровень знаний о кибербезопасности

В мире

по 24

страна

м

556м

92%

67%

76%

46%

В

России

Пользователи старше 18-ти лет, не

понимающие риска киберугроз и правил

онлайн -безопасности

Пользователи старше 18-ти лет, считающие,

что до тех пор пока их компьютер не

сломается или станет работать медленнее,

трудно узнать, стали ли они жертвами

киберпреступления.

Пользователи старше 18-ти лет, не знающие

о том. Что вредоносные программы могут

работать незаметно для пользователя

В мире

по 24

страна

м

24%

28%

64%

49%

40%

40%

6.

Таким образом можно прийти к выводу, что проблема компьютерной грамотности и онлайн - безопасности являетсядовольно актуальной. Ведь большинство пользователей не прибегают к мерам предостороженности пока их устройства не

начнут тормозить или сломаются. А общий ущерб от киберпреступности велик и продолжает расти по сей день.

Проблема защиты ресурсов информационно-коммуникационных систем и сетей (ИКСМ), становится еще более актуальной

в связи с развитием и распространением глобальных вычислительных сетей, территориально распределенных

информационных комплексов и систем с удаленным управлением доступом к информационным ресурсам.

Весомым аргументом для повышения внимания к вопросам безопасности ИКСМ является бурное развитие программноаппаратных методов и средств, способных скрытно существовать в системе и осуществлять потенциально любые

несанкционированные действия (процессы), что препятствует нормальной работе пользователя и самой системы и

непосредственно наносит вред свойствам информации (конфиденциальности, доступности, целостности).

Несмотря на разработку специальных программно-аппаратных средств защиты от воздействия угроз информационным

ресурсам автоматизированных систем, количество новых методов реализации атак постоянно растет. Указанный влияние

может быть реализовано технически или организационно, только в том случае, когда известна информация о принципах

функционирования ИКСМ, ее структуру, программное обеспечение и т.д.

В настоящее время существует несколько классических определений понятия "атака" (вторжение, нападение) на

информационную систему и ее ресурсы. Данный срок может определяться, как процедура вторжения, что приводит к

нарушению политики безопасности или действие (процесс), что приводит к нарушению целостности, конфиденциальности

и доступности информации системы. Однако, более распространенная трактовка, непосредственно связано с термином

«уязвимость», или «возможность реализации угрозы».

Под атакой (attack, intrusion) на информационную систему, будем понимать действия (процессы) или последовательность

связанных между собой действий нарушителя, которые приводят к реализации угроз информационным ресурсам ИКСМ,

путем использования уязвимостей этой информационной системы.

Базовыми причинами нарушения функционирования информационной системы является сбои и отказы в работе

информационной системы, которые частично или полностью препятствуют функционированию ИКСМ, возможностям

доступа к информационным ресурсам и услугам системы. Кроме того, сбои и отказы в работе является одной из основных

причин потери данных.

Существуют различные методы классификации атак. Например, деление на пассивные и активные, внешние и внутренние

атаки, умышленные и неумышленные.

7.

Однако, в данной статье, приведем более характерные типы атак на информационныесистемы и проведем их краткое описание реализации и определим характерные

признаки:

Удаленное проникновение (remote penetration). Тип информационных атак, которые позволяют реализовать удаленное

управление компьютером пользователя информационных ресурсов системы по сети на базе удаленного доступа. Примером

такой программы является NetBus или BackOrifice.

Локальное проникновение (local penetration). Атака, приводящая к получению несанкционированного доступа к узлу ИКСМ,

на котором она запущена. Примером такой программы является GetAdmin.

Удаленная отказ в обслуживании (remote denial of service). Атаки, которые позволяют нарушить функционирование

информационной системы по условиям реализации ее услуг или имеют возможность котрольованного перезагрузки системы

путем удаленного доступа. Примером такой атаки является Teardrop или trin00.

Локальная отказ в обслуживании (local denial of service). Атаки, позволяющие нарушить функционирование системы или

перезагрузить систему, на которой они реализуются. В качестве примера такой атаки, можно привести использование

несанкционированных апплетов, которые загружают центральный процессор бесконечным циклом, что делает невозможным

обработку запросов других приложений.

Сетевые сканеры (network scanners). Программы, которые анализируют топологию сети и обнаруживают сервисы,

доступные для атаки. Примером такой программы можно назвать систему nmap.

Сканеры уязвимостей (vulnerability scanners). Программы, осуществляющие поиск уязвимостей на узлах сети, могут быть

использованы для реализации атак.Примеры: система SATAN или Shadow Security Scanner.

Взломщики паролей (password crackers). Программы, которые подбирают пароли авторизованных пользователей

информационных ресурсов системы и ее услуг. Примером взломщика паролей может служить несанкционированное

программное обеспечение: L0phtCrack для Windows или Crack для Unix.

Анализаторы протоколов (sniffers). Программы, которые "прослушивают" сетевой трафик. С помощью этих программ

можно автоматически найти такую информацию, как идентификаторы и пароли пользователей, информацию о кредитных

картах и т.д.Анализатором протоколов можно назвать программные продукты: Microsoft Network Monitor, NetXRay компании

Network Associates или LanExplorer.

8.

Термин вирус появился аж в 1945 году - Вице-адмирал ВМФ СШАГрейс Муррей Хоппер, руководившая информационным отделом

военно-морского штаба, столкнулась с тем, что электронносчетные машины (прототипы современных компьютеров) начали

давать сбой. Причиной стал мотылек, случайно залетевший

внутрь одного из реле.

Адмирал назвала эту проблему жуком (bug), используя термин,

физиков США и Великобритании с конца XIX века (он обозначал

любого рода неполадку в электрических устройствах).

Первым действующим вирусом можно назвать игру Darwin,

которую изобрели в 1961 году сотрудники компании Bell Telephone

Laboratories. Программы, написанные на ассемблере (тогда

языков высокого уровня еще не было) и называемые

«организмами», загружались в оперативную память компьютера и

сражались за ресурсы. Они захватывали "жизненное"

пространство, пытаясь уничтожить противника.

За этим процессом наблюдало приложение-«судья»,

определявшее правила борьбы соперников. Программист,

программа которого захватывала всю память компьютера,

побеждал. По словам создателей, это был всего лишь

эксперимент. В 1970 году в майском номере журнала Venture был

опубликован фантастический рассказ Грегори Бенфорда, в

котором было произведено одно из первых описаний вирусных и

антивирусных программ Virus и Vaccine.

Через два года в фантастическом романе «Когда Харли был год»

Дэвида Герролда были описаны программы, захватывающие

системы подобно компьютерным червям. Термин «червь» был

впервые использован в романе Джона Браннера «На шоковой

волне», опубликованном в 1975 году. Термин «компьютерный

вирус» был впервые использован в 1973 году в фантастическом

фильме Westworld. Данное словосочетание употреблялось в

значении — «вредоносная программа, внедрившаяся в

компьютерную систему».

9.

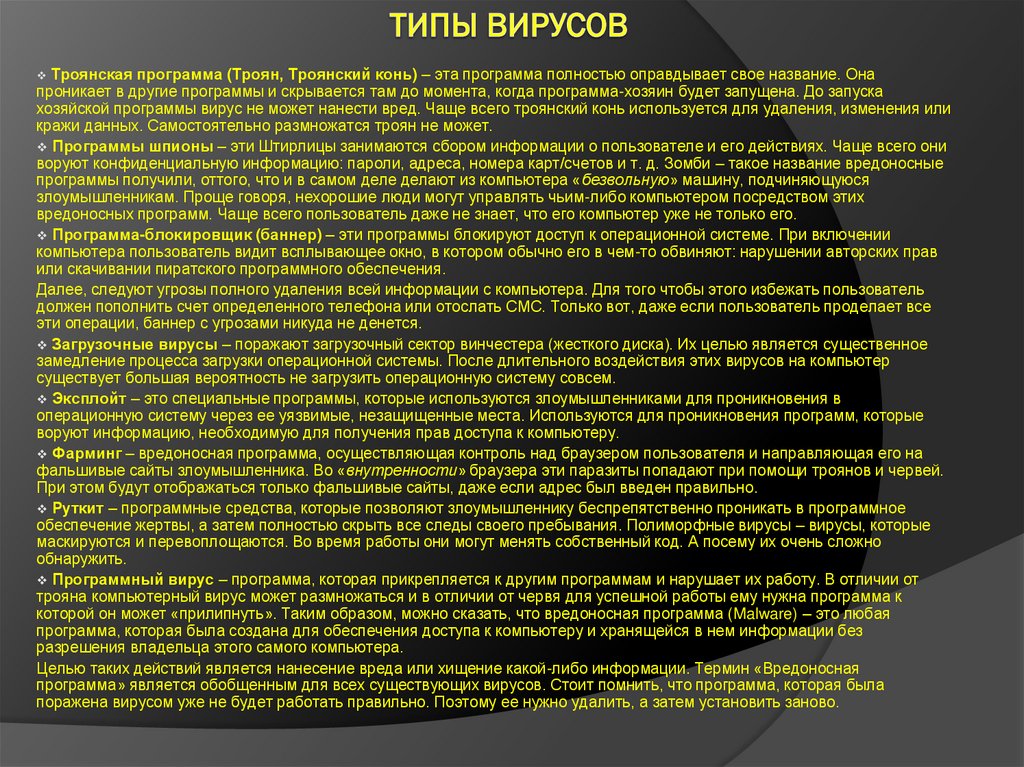

Троянская программа (Троян, Троянский конь) – эта программа полностью оправдывает свое название. Онапроникает в другие программы и скрывается там до момента, когда программа-хозяин будет запущена. До запуска

хозяйской программы вирус не может нанести вред. Чаще всего троянский конь используется для удаления, изменения или

кражи данных. Самостоятельно размножатся троян не может.

Программы шпионы – эти Штирлицы занимаются сбором информации о пользователе и его действиях. Чаще всего они

воруют конфиденциальную информацию: пароли, адреса, номера карт/счетов и т. д. Зомби – такое название вредоносные

программы получили, оттого, что и в самом деле делают из компьютера «безвольную» машину, подчиняющуюся

злоумышленникам. Проще говоря, нехорошие люди могут управлять чьим-либо компьютером посредством этих

вредоносных программ. Чаще всего пользователь даже не знает, что его компьютер уже не только его.

Программа-блокировщик (баннер) – эти программы блокируют доступ к операционной системе. При включении

компьютера пользователь видит всплывающее окно, в котором обычно его в чем-то обвиняют: нарушении авторских прав

или скачивании пиратского программного обеспечения.

Далее, следуют угрозы полного удаления всей информации с компьютера. Для того чтобы этого избежать пользователь

должен пополнить счет определенного телефона или отослать СМС. Только вот, даже если пользователь проделает все

эти операции, баннер с угрозами никуда не денется.

Загрузочные вирусы – поражают загрузочный сектор винчестера (жесткого диска). Их целью является существенное

замедление процесса загрузки операционной системы. После длительного воздействия этих вирусов на компьютер

существует большая вероятность не загрузить операционную систему совсем.

Эксплойт – это специальные программы, которые используются злоумышленниками для проникновения в

операционную систему через ее уязвимые, незащищенные места. Используются для проникновения программ, которые

воруют информацию, необходимую для получения прав доступа к компьютеру.

Фарминг – вредоносная программа, осуществляющая контроль над браузером пользователя и направляющая его на

фальшивые сайты злоумышленника. Во «внутренности» браузера эти паразиты попадают при помощи троянов и червей.

При этом будут отображаться только фальшивые сайты, даже если адрес был введен правильно.

Руткит – программные средства, которые позволяют злоумышленнику беспрепятственно проникать в программное

обеспечение жертвы, а затем полностью скрыть все следы своего пребывания. Полиморфные вирусы – вирусы, которые

маскируются и перевоплощаются. Во время работы они могут менять собственный код. А посему их очень сложно

обнаружить.

Программный вирус – программа, которая прикрепляется к другим программам и нарушает их работу. В отличии от

трояна компьютерный вирус может размножаться и в отличии от червя для успешной работы ему нужна программа к

которой он может «прилипнуть». Таким образом, можно сказать, что вредоносная программа (Malware) – это любая

программа, которая была создана для обеспечения доступа к компьютеру и хранящейся в нем информации без

разрешения владельца этого самого компьютера.

Целью таких действий является нанесение вреда или хищение какой-либо информации. Термин «Вредоносная

программа» является обобщенным для всех существующих вирусов. Стоит помнить, что программа, которая была

поражена вирусом уже не будет работать правильно. Поэтому ее нужно удалить, а затем установить заново.

10.

Сетевой червь — разновидность вредоносной программы, самостоятельнораспространяющейся через локальные и глобальные (Интернет)

компьютерные сети.

11.

Червь Морриса«Червь Морриса» был первым в истории развития

вычислительной техники образцом вредоносного

программного обеспечения, который использовал

механизмы автоматического распространения по

сети. Для этого использовалось несколько

уязвимостей сетевых сервисов, а так же некоторые

слабые места компьютерных систем,

обусловленные недостаточным вниманием к

вопросам безопасности в то время.

По словам Роберта Морриса, червь был создан в

исследовательских целях. Его код не содержал в

себе никакой «полезной» нагрузки (деструктивных

функций). Тем не менее, из-за допущенных ошибок

в алгоритмах работы, распространение червя

спровоцировало так называемый «отказ в

обслуживании», когда ЭВМ были заняты

выполнением многочисленных копий червя и

переставали реагировать на команды операторов.

«Червь Морриса» практически парализовал работу

компьютеров в сети ARPANET на срок до пяти суток.

Оценка простоя — минимум 8 миллионов часов и

свыше 1 миллиона часов временных затрат на

восстановление работоспособности систем. Общие

убытки в денежном эквиваленте оценивались в 98

миллионов долларов, они складывались их прямых

и косвенных потерь

Структурно червь состоял из трех частей —

«головы» и двух «хвостов». «Голова» представляла

собой исходный текст на языке C (99 строк) и

компилировалась непосредственно на удаленной

машине. «Хвосты» были идентичными, с точки

зрения исходного кода и алгоритмов, бинарными

файлами, но скомпилированными под разные типы

архитектур.

12.

Типы заражения червейЧервь мессенджера. Он распространяется в популярных программах, созданных для общения, таких

как ICQ или Skype. Контакт-листы получают сообщение, содержащее ссылку на файл с копией червя,

который активируется после загрузки и запуска зараженного файла.

Почтовый червь. Проникает на компьютер посредством почтовой рассылки. Обычно это письмо,

содержащее ссылку на файл или сам зараженный файл. После того, как вы или запустите

прикрепленный файл, или перейдете по ссылке и скачаете его, червь начинает свою вредоносную

деятельность. Затем он ищет другие почтовые адреса и начинает производить рассылку зараженных

писем уже по ним.

Сетевой червь. Распространяется главным образом через компьютерные сети. От других типов червей

такой отличается тем, что ищет в локальной сети устройства, которые используют уязвимые программы.

После обнаружения таковых, он посылает в сеть сформированный пакет, который содержит или весь

код червя, или его часть. Если в сети есть незащищенная машина, то она принимает этот пакет и

заражается. Проникнув в компьютер, червь копирует недостающую часть своего кода и становится

полностью активен.

Червь чата. Для распространения он использует интернет-чаты – системы для общения между собой в

реальном времени. Такой червь публикует в чате ссылку на файл со своей копией, либо же сам файл.

Заражение происходит после скачивания файла.

Червь файлообменника. Для внедрения в файлообменную сеть, червь должен скопировать себя в

каталог файлов на компьютере пользователя. Сеть файлообменника отображает всю информацию о

данном файле, поэтому пользователь легко может найти его в системе, загрузить и открыть, после чего

заражение неминуемо. Более продвинутые и сложные типы червей могут имитировать сетевой протокол

определенной сети – они также положительно реагируют на запросы и предлагают зараженные файлы

для загрузки.

Другие черви. Сюда можно отнести вредоносное ПО, которое способно распространяться через

сетевые ресурсы. Оно может использовать функции операционной системы для поиска доступных

сетевых папок, после чего подключается к устройствам в глобальной сети и пытается открыть их диски

на полный доступ. Главное отличие от сетевых червей - пользователь непременно должен открыть файл

с копией вируса. Также существуют черви, которые не обладают ни одним из вышеперечисленных

признаков, и могут распространяться посредством мобильных телефонов, поражая их.

13.

Признаки зараженияАвтоматическое открытие окон с незнакомым содержимым при запуске компьютера;

Появление новых неизвестных процессов в выводе диспетчера задач (например, окне

«Процессы» диспетчера задач Windows);

Появление в ветках реестра, отвечающих за автозапуск, новых записей;

Запрет на изменение настроек компьютера в учётной записи администратора;

Невозможность запустить исполняемый файл (выдаётся сообщение об ошибке);

Появление всплывающих окон или системных сообщений с непривычным текстом, в том

числе содержащих неизвестные веб-адреса и названия;

Перезапуск компьютера во время старта какой-либо программы;

Случайное и/или беспорядочное отключение компьютера;

Случайное аварийное завершение программ;

Снижение производительности при достаточном объёме памяти, вплоть до «зависаний»

вкупе с аномальным перегреванием системного блока;

Появление неизвестных файлов и каталогов в файловой системе ОС, которые обычно

выдают ошибку удаления;

Шифрование или повреждение пользовательских файлов;

Неизвестные изменения в содержимом системных файлов при открытии их в текстовом

редакторе;

Быстрая утечка памяти на жёстком диске.

14.

История антивирусовПервый антивирус в современном понимании этого термина, то есть резидентный, «защищающий» от

вирусных атак, появился в 1985 году. Программа DRPROTECT создана усилиями Джи Вонг (Gee Wong).

Разработка блокировала все операции (запись, форматирование), выполняемые через BIOS. В случае

выявления такой операции программа требовала рестарта системы.

Антивирусные программы до начала 90-х годов представляли собой, по сути, набор из нескольких

десятков сигнатур (образцов вирусного кода), которые хранились в теле программы. Предполагалась

также процедура поиска этих сигнатур в файлах. Причем зачастую эти сигнатуры разработчики даже не

шифровали. Получалось так, что порой один антивирус легко мог «найти вирус» в другом. Усложнение

ситуации с вирусами повлекло за собой и усложнение программ, которые были призваны бороться с

ними. Как это обычно бывает, совсем скоро инициатива по разработке и впоследствии продаже

антивирусных программ перешла к большим компаниям, состоящим, естественно, более чем из одного

программиста-энтузиаста. С гордостью стоит отметить, что в развитии этой индустрии одну из ведущих

ролей сыграли программисты из России.

В 1992 году появилась программа MtE — генератор полиморфного (постоянно меняющегося) кода,

которым мог воспользоваться не только опытный, но и любой начинающий программист. Полиморфные

вирусы стали появляться каждый день, а всевозможные дополнительные способы борьбы, такие как

усложнение алгоритмических языков сверки кода, — перестали работать. Спасло ситуацию только

появление эмулятора кода. Система «снимала» зашифрованную часть полиморфного вируса и

добиралась до постоянного тела вируса. Первой антивирусной программой с эмулятором стал AVP

Евгения Касперского.

Помимо эмулятора кода, позволившего антивирусам подстроиться под стремительно набиравшую

обороты «индустрию вирусов», примерно в то же время появились такие системы защиты, как

криптоанализ, статистический анализ, эвристический анализатор и поведенческий блокиратор.

Расписывать, в чем заключается их суть, мы не будем, отметим только, что на их принципах, заданных

уже более 15 лет назад, антивирусы большей частью «выезжают» до сих пор.

15.

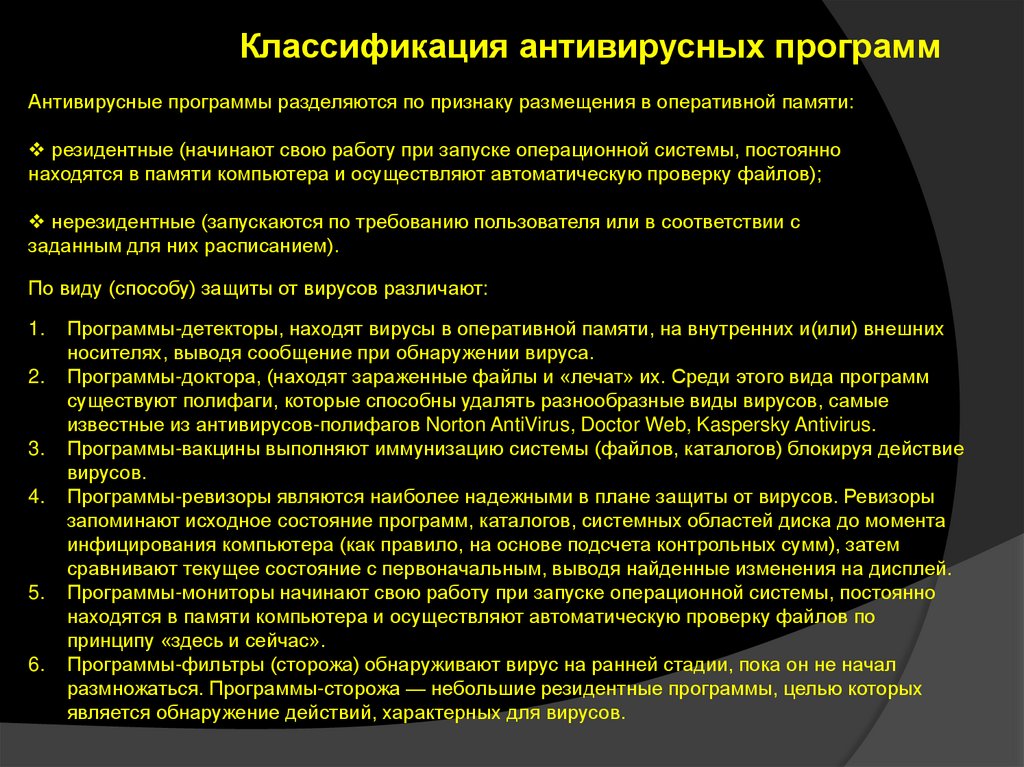

Классификация антивирусных программАнтивирусные программы разделяются по признаку размещения в оперативной памяти:

резидентные (начинают свою работу при запуске операционной системы, постоянно

находятся в памяти компьютера и осуществляют автоматическую проверку файлов);

нерезидентные (запускаются по требованию пользователя или в соответствии с

заданным для них расписанием).

По виду (способу) защиты от вирусов различают:

1.

2.

3.

4.

5.

6.

Программы-детекторы, находят вирусы в оперативной памяти, на внутренних и(или) внешних

носителях, выводя сообщение при обнаружении вируса.

Программы-доктора, (находят зараженные файлы и «лечат» их. Среди этого вида программ

существуют полифаги, которые способны удалять разнообразные виды вирусов, самые

известные из антивирусов-полифагов Norton AntiVirus, Doctor Web, Kaspersky Antivirus.

Программы-вакцины выполняют иммунизацию системы (файлов, каталогов) блокируя действие

вирусов.

Программы-ревизоры являются наиболее надежными в плане защиты от вирусов. Ревизоры

запоминают исходное состояние программ, каталогов, системных областей диска до момента

инфицирования компьютера (как правило, на основе подсчета контрольных сумм), затем

сравнивают текущее состояние с первоначальным, выводя найденные изменения на дисплей.

Программы-мониторы начинают свою работу при запуске операционной системы, постоянно

находятся в памяти компьютера и осуществляют автоматическую проверку файлов по

принципу «здесь и сейчас».

Программы-фильтры (сторожа) обнаруживают вирус на ранней стадии, пока он не начал

размножаться. Программы-сторожа — небольшие резидентные программы, целью которых

является обнаружение действий, характерных для вирусов.

16.

17.

Методы защиты от вирусовДля защиты от вирусов используют три группы методов:

1.

Методы, основанные на анализе содержимого файлов (как файлов данных, так и файлов с кодами команд). К

этой группе относятся сканирование сигнатур вирусов, а также проверка целостности и сканирование

подозрительных команд.

2.

Методы, основанные на отслеживании поведения программ при их выполнении. Эти методы заключаются в

протоколировании всех событий, угрожающих безопасности системы и происходящих либо при реальном

выполнении проверяемого кода, либо при его программной эмуляции.

3.

Методы регламентации порядка работы с файлами и программами. Эти методы относятся к

административным мерам обеспечения безопасности.

Метод сканирования сигнатур основан на поиске в файлах уникальной последовательности байтов —

сигнатуры, характерной для определенного вируса. Для каждого вновь обнаруженного вируса

специалистами антивирусной лаборатории выполняется анализ кода, на основании которого определяется

его сигнатура. Полученный кодовый фрагмент помещают в специальную базу данных вирусных сигнатур, с

которой работает антивирусная программа.

Достоинством данного метода является относительно низкая доля ложных срабатываний, а главным

недостатком — принципиальная невозможность обнаружения в системе нового вируса, для которого

отсутствует сигнатура в базе данных антивирусной программы, поэтому требуется своевременная

актуализация базы данных сигнатур].

Метод контроля целостности основывается на том, что любое неожиданное и беспричинное изменение

данных на диске является подозрительным событием, требующим особого внимания антивирусной системы.

Вирус обязательно оставляет свидетельства своего пребывания (изменение данных существующих

(особенно системных или исполняемых) файлов, появление новых исполняемых файлов и т. д.).

18.

Факт изменения данных — нарушение целостности — легко устанавливается путем сравнения контрольной суммы(дайджеста), заранее подсчитанной для исходного состояния тестируемого кода, и контрольной суммы (дайджеста)

текущего состояния тестируемого кода. Если они не совпадают, значит, целостность нарушена и имеются все основания

провести для этого кода дополнительную проверку, например, путем сканирования вирусных сигнатур.

Указанный метод работает быстрее метода сканирования сигнатур, поскольку подсчет контрольных сумм требует меньше

вычислений, чем операции побайтового сравнения кодовых фрагментов, кроме того он позволяет обнаруживать следы

деятельности любых, в том числе неизвестных, вирусов, для которых в базе данных еще нет сигнатур.

Метод сканирования подозрительных команд основан на выявлении в сканируемом файле некоторого числа

подозрительных команд и(или) признаков подозрительных кодовых последовательностей (например, команда

форматирования жесткого диска или функция внедрения в выполняющийся процесс или исполняемый код). После этого

делается предположение о вредоносной сущности файла и предпринимаются дополнительные действия по его проверке.

Этот метод обладает хорошим быстродействием, но довольно часто он не способен выявлять новые вирусы.

Метод отслеживания поведения программ принципиально отличается от методов сканирования содержимого файлов,

упомянутых ранее. Этот метод основан на анализе поведения запущенных программ, сравнимый с поимкой преступника

«за руку» на месте преступления. Антивирусные средства данного типа часто требуют активного участия пользователя,

призванного принимать решения в ответ на многочисленные предупреждения системы, значительная часть которых может

оказаться впоследствии ложными тревогами.

Частота ложных срабатываний (подозрение на вирус для безвредного файла или пропуск вредоносного файла) при

превышении определенного порога делает этот метод неэффективным, а пользователь может перестать реагировать на

предупреждения или выбрать оптимистическую стратегию (разрешать все действия всем запускаемым программам или

отключить данную функцию антивирусного средства).

При использовании антивирусных систем, анализирующих поведение программ, всегда существует риск выполнения

команд вирусного кода, способных нанести ущерб защищаемому компьютеру или сети. Для устранения подобного

недостатка позднее был разработан метод эмуляции (имитации), позволяющий запускать тестируемую программу в

искусственно созданной (виртуальной) среде, которую часто называют песочницей (sandbox), без опасности повреждения

информационного окружения. Использование методов анализа поведения программ показало их высокую эффективность

при обнаружении как известных, так и неизвестных вредоносных программ.

19.

РекомендацииДля минимизации рисков потери или

хищения информации пользователям

рекомендуется:

1.

2.

3.

4.

5.

6.

7.

Использовать в работе только

лицензионные версии операционных

систем и прикладного программного

обеспечения;

Применять и своевременно обновлять

средства антивирусной защиты;

Своевременно устанавливать

обновления безопасности для

используемого ПО;

Использовать надежный пароль и

менять его время от времени

Не разрешать программному

обеспечению «запоминать» логин и

пароль в общедоступных местах;

После завершения работы необходимо

выходить из учетной записи;

Не передавать пароль третьим лицам,

даже своим коллегам.

20.

ЗаключениеИнформация - это ресурс. Потеря конфиденциальной информации приносит моральный или

материальный ущерб. Условия, способствующие неправомерному овладению конфиденциальной

информацией, сводятся к ее разглашению, утечке и несанкционированному доступу к ее

источникам. В современных условиях безопасность информационных ресурсов может быть

обеспечена только комплексной системной защиты информации.

Комплексная система защиты информации должна быть: непрерывной, плановой,

целенаправленной, конкретной, активной, надежной и др. Система защиты информации должна

опираться на систему видов собственного обеспечения, способного реализовать ее

функционирование не только в повседневных условиях, но и критических ситуациях.

Многообразие условий, способствующих неправомерному овладению конфиденциальной

информацией, вызывает необходимость использования не менее многообразных способов, сил и

средств для обеспечения информационной безопасности,

Способы обеспечения информационной безопасности должны быть ориентированы на

упреждающий характер действий, направляемых на заблаговременные меры предупреждения

возможных угроз коммерческим секретам.

Обеспечение информационной безопасности достигается организационными, организационнотехническими и техническими мероприятиями, каждое из которых обеспечивается специфическими

силами, средствами и мерами, обладающими соответствующими характеристиками.

Список литературы

1.

2.

3.

«Введение в информационную безопасность автоматизированных систем» В. В.

Бондарев

«Информационная безопасность: защита и нападение» А. А. Бирюков

«Основы информационной безопасности» С. А. Нестеров

informatics

informatics