Similar presentations:

Понятие и виды компьютерных сетей

1.

Понятие и виды компьютерных сетей2.

Компьютерная сеть (Computer Network) – этомножество компьютеров, соединенных линиями

связи и работающих под управлением специального

программного обеспечения. Под линией связи

обычно понимают совокупность технических

устройств, и физической среды, обеспечивающих

передачу сигналов от передатчика к приемнику.

Хост, рабочая станция – сетевой компьютер

Се́рвер (англ. server от англ. to serve — служить, мн. ч.

се́рверы) — специализированный компьютер и/или

специализированное оборудование для выполнения

на нём сервисного программного обеспечения (в том

числе серверов тех или иных задач).

3.

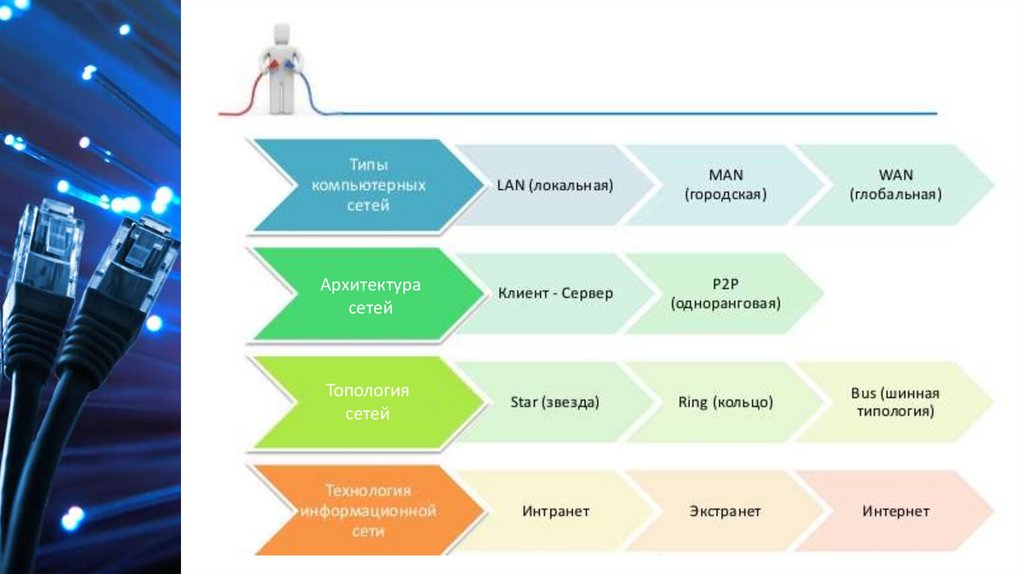

Архитектурасетей

Топология

сетей

4.

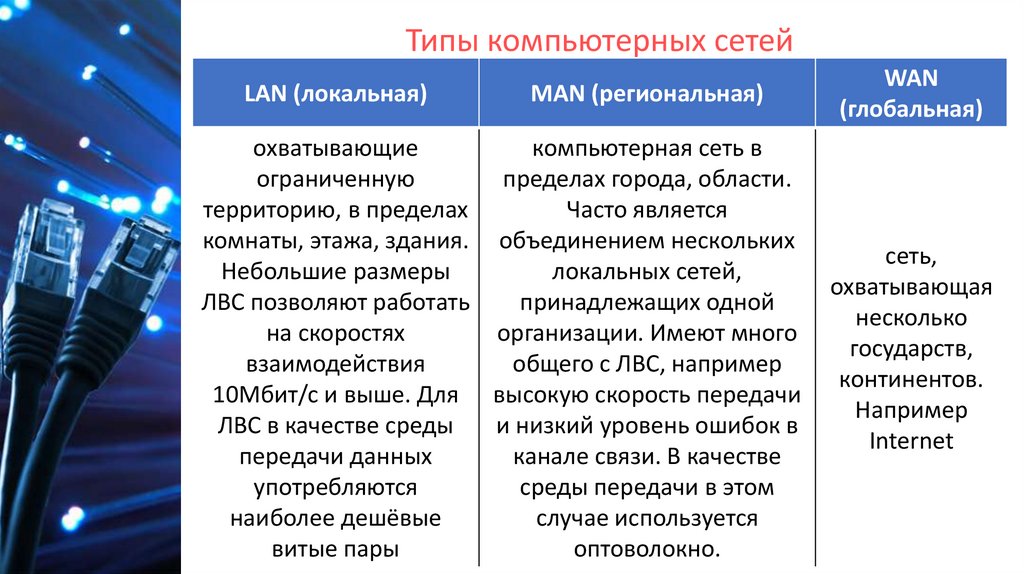

Типы компьютерных сетейLAN (локальная)

MAN (региональная)

охватывающие

компьютерная сеть в

ограниченную

пределах города, области.

территорию, в пределах

Часто является

комнаты, этажа, здания. объединением нескольких

Небольшие размеры

локальных сетей,

ЛВС позволяют работать

принадлежащих одной

на скоростях

организации. Имеют много

взаимодействия

общего с ЛВС, например

10Мбит/c и выше. Для высокую скорость передачи

ЛВС в качестве среды

и низкий уровень ошибок в

передачи данных

канале связи. В качестве

употребляются

среды передачи в этом

наиболее дешёвые

случае используется

витые пары

оптоволокно.

WAN

(глобальная)

сеть,

охватывающая

несколько

государств,

континентов.

Например

Internet

5.

Топология – (от греч. τόπος, - место) физическоерасположение компьютеров сети относительно друг

друга и способ соединения их каналами связи.

6.

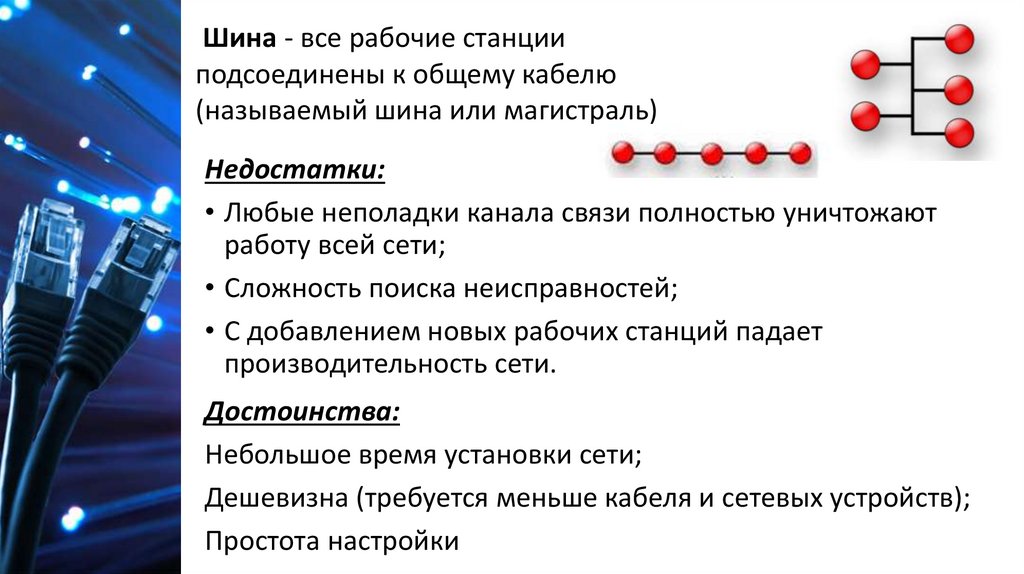

Шина - все рабочие станцииподсоединены к общему кабелю

(называемый шина или магистраль)

Недостатки:

• Любые неполадки канала связи полностью уничтожают

работу всей сети;

• Сложность поиска неисправностей;

• С добавлением новых рабочих станций падает

производительность сети.

Достоинства:

Небольшое время установки сети;

Дешевизна (требуется меньше кабеля и сетевых устройств);

Простота настройки

7.

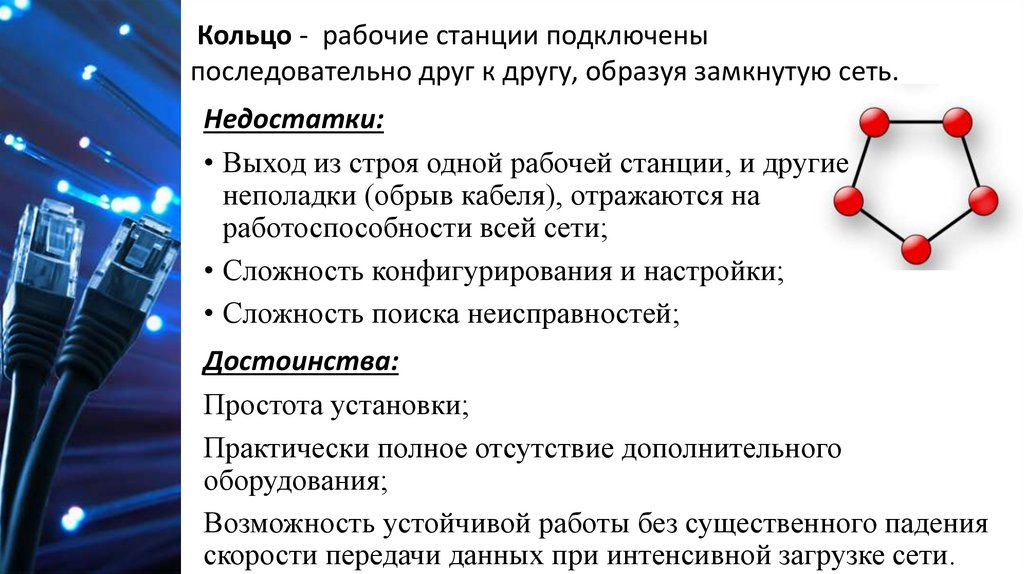

Кольцо - рабочие станции подключеныпоследовательно друг к другу, образуя замкнутую сеть.

Недостатки:

• Выход из строя одной рабочей станции, и другие

неполадки (обрыв кабеля), отражаются на

работоспособности всей сети;

• Сложность конфигурирования и настройки;

• Сложность поиска неисправностей;

Достоинства:

Простота установки;

Практически полное отсутствие дополнительного

оборудования;

Возможность устойчивой работы без существенного падения

скорости передачи данных при интенсивной загрузке сети.

8.

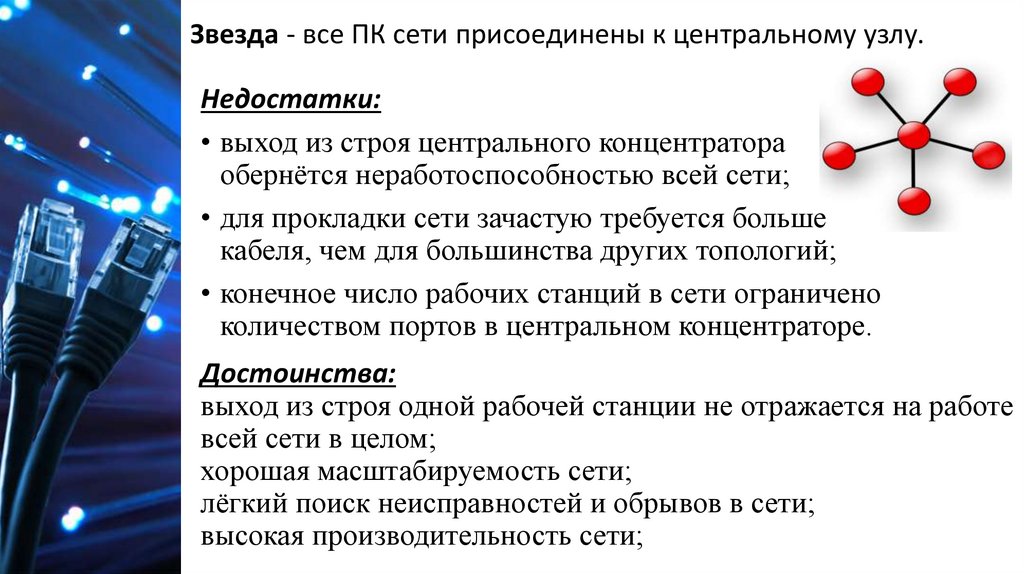

Звезда - все ПК сети присоединены к центральному узлу.Недостатки:

• выход из строя центрального концентратора

обернётся неработоспособностью всей сети;

• для прокладки сети зачастую требуется больше

кабеля, чем для большинства других топологий;

• конечное число рабочих станций в сети ограничено

количеством портов в центральном концентраторе.

Достоинства:

выход из строя одной рабочей станции не отражается на работе

всей сети в целом;

хорошая масштабируемость сети;

лёгкий поиск неисправностей и обрывов в сети;

высокая производительность сети;

9.

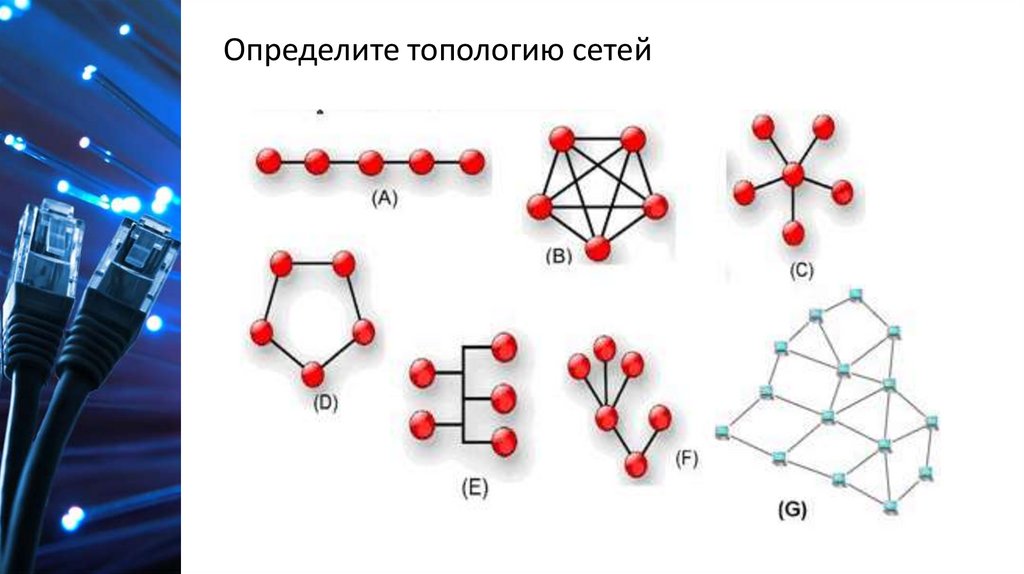

Смешанная - объединение нескольких топологий.Достоинства и недостатки: зависят от

составляющих ее видов топологий.

10.

Определите топологию сетей11.

Сетевое оборудование12.

Аппаратура для построения сетей• Сетевые карты (сетевые адаптеры)

• Сетевые кабели

o коаксиальный

изоляция

проводник

проводник (медь)

o «витая пара»

оболочка (стекло)

o оптоволоконный

оболочка

(пластик)

основное

волокно (стекло)

13.

Аппаратура для построения сетей• Хабы (концентраторы) – дублируют полученные

данные на все порты.

• Свитчи (коммутирующие хабы, коммутаторы) –

передают полученные данные только адресату.

14.

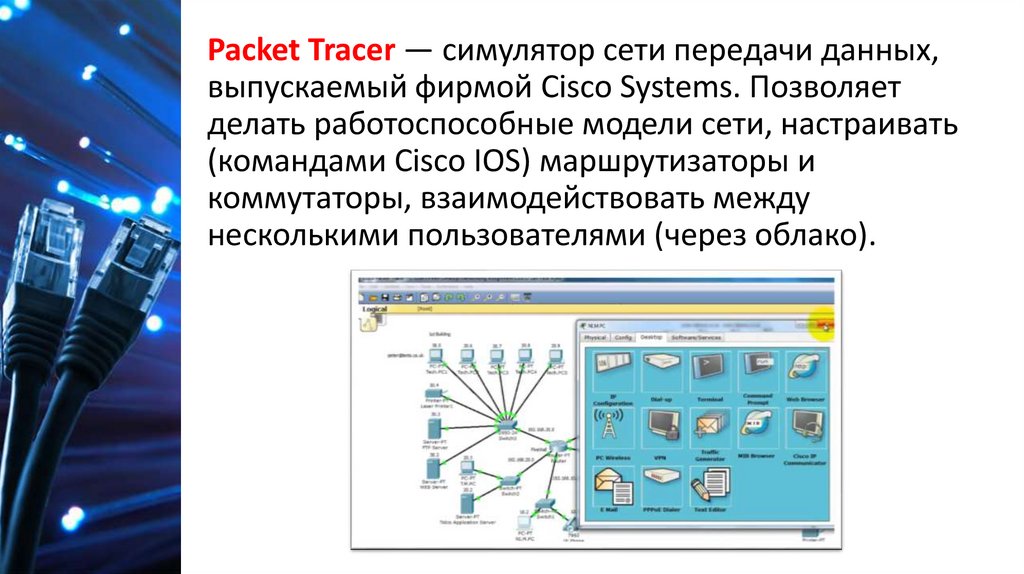

Packet Tracer — симулятор сети передачи данных,выпускаемый фирмой Cisco Systems. Позволяет

делать работоспособные модели сети, настраивать

(командами Cisco IOS) маршрутизаторы и

коммутаторы, взаимодействовать между

несколькими пользователями (через облако).

15.

Условные обозначения16.

Оборудование17.

Активное сетевое оборудованиесетевой адаптер — плата, которая устанавливается в

компьютер и обеспечивает его подсоединение к

ЛВС;

репитер — прибор, как правило, с двумя портами,

предназначенный для повторения сигнала с целью

увеличения длины сетевого сегмента;

концентратор (активный хаб) — прибор с 4-32

портами, применяемый для объединения

пользователей в сеть;

18.

коммутатор (свитч) — прибор с несколькими (4-32)портами, обычно используемый для объединения

нескольких рабочих групп ЛВС (иначе называется

многопортовый мост);

маршрутизатор (роутер) — используется для

объединения нескольких рабочих групп ЛВС,

позволяет осуществлять фильтрацию сетевого

трафика, разбирая сетевые (IP) адреса;

ретранслятор - для создания усовершенствованной

беспроводной сети с большей площадью покрытия и

представляет собой альтернативу проводной сети.

19.

медиаконвертер — прибор, как правило, с двумяпортами, обычно используемый для

преобразования среды передачи данных (коаксиалвитая пара, витая пара-оптоволокно);

сетевой трансивер — прибор, как правило, с двумя

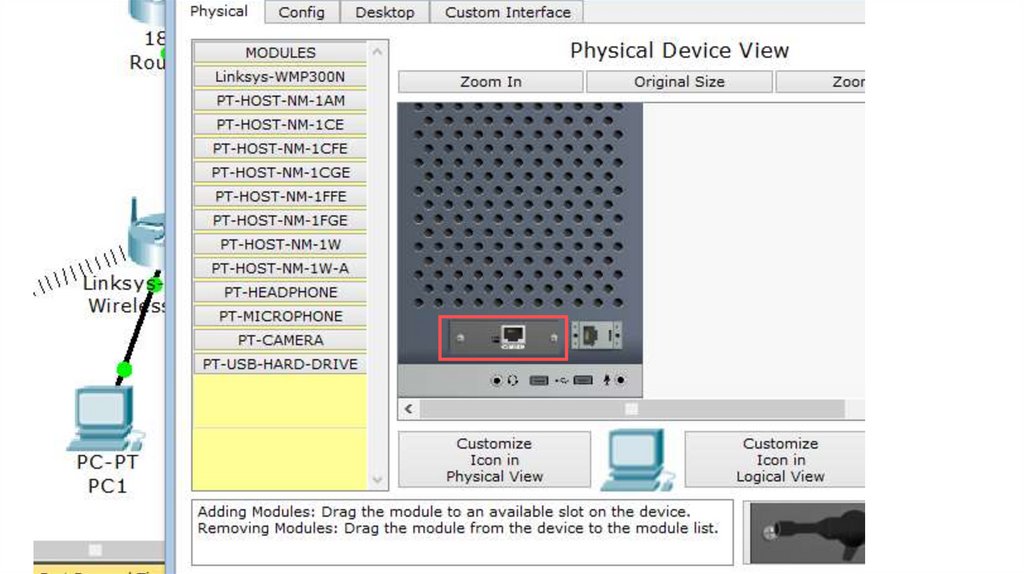

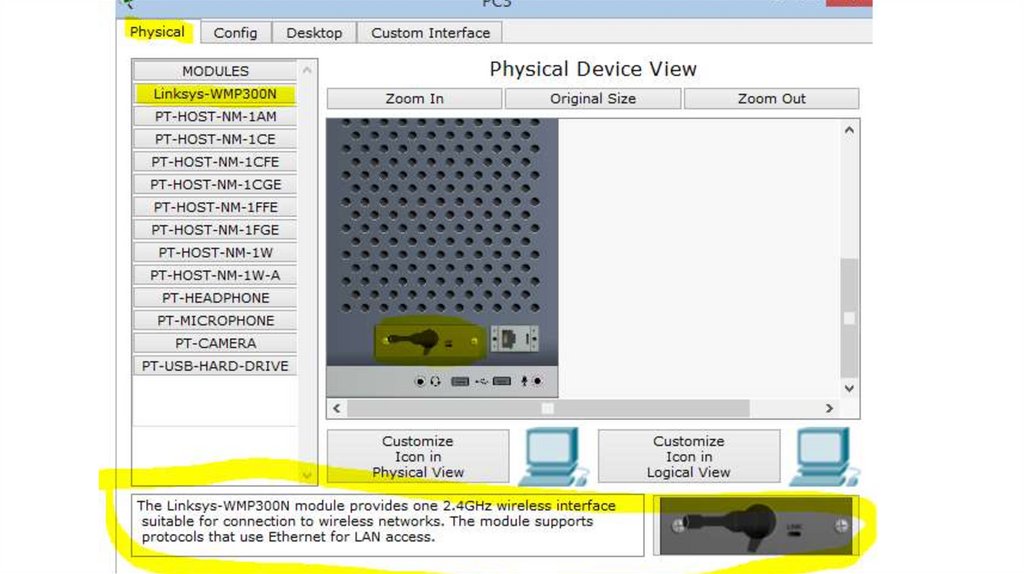

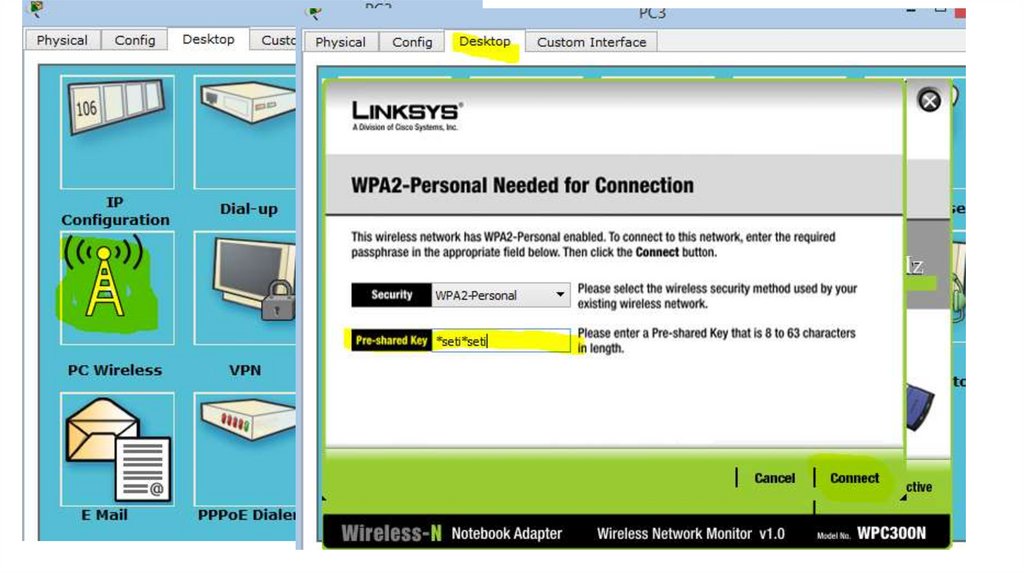

портами, обычно используемый для

преобразования интерфейса передачи данных

20.

21.

Пассивное сетевое оборудованиеОборудование, не получающее питание от

электрической сети или других источников, и

выполняющее функции распределения или

снижения уровня сигналов. Например, кабельная

система: кабель (коаксиальный и витая пара),

вилка/розетка (RG58, RJ45, RJ11, GG45), патч-панель,

балун для коаксиальных кабелей (RG-58) и т. д.

Также, к пассивному оборудованию иногда относят

оборудование трассы для кабелей: кабельные лотки,

монтажные шкафы и стойки,

телекоммуникационные шкафы.

22.

23.

Кабель24.

Оптоволоконный кабель – самая современная средапередачи данных. Он содержит несколько гибких

стеклянных световодов, защищенных мощной

пластиковой изоляцией. Скорость передачи данных

по оптоволокну крайне высока, а кабель абсолютно

не подвержен помехам. Расстояние между

системами, соединенными оптоволокном, может

достигать 100 километров.

Различают два основных типа оптоволоконного

кабеля – одномодовый и многомодовый. Основные

различия между этими типами связаны с разным

режимам прохождения световых лучей в кабеле.

25.

26.

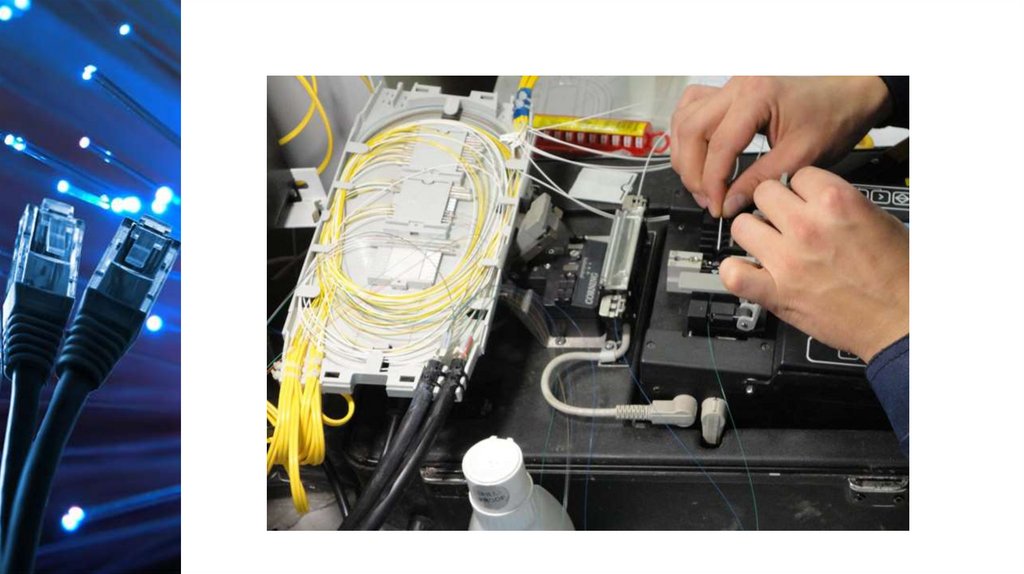

Для обжима оптоволоконного кабеля используетсямножество разъемов и коннекторов разной

конструкции и надежности, среди которых

наибольшую популярность получили SC, ST, FC, LC,

MU, F-3000, E-2000, FJ

27.

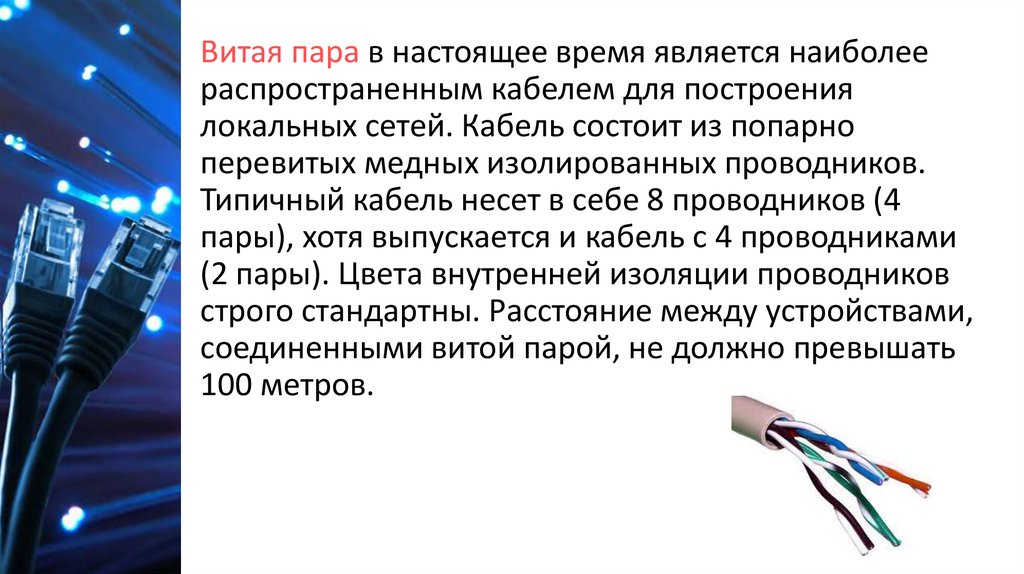

Витая пара в настоящее время является наиболеераспространенным кабелем для построения

локальных сетей. Кабель состоит из попарно

перевитых медных изолированных проводников.

Типичный кабель несет в себе 8 проводников (4

пары), хотя выпускается и кабель с 4 проводниками

(2 пары). Цвета внутренней изоляции проводников

строго стандартны. Расстояние между устройствами,

соединенными витой парой, не должно превышать

100 метров.

28.

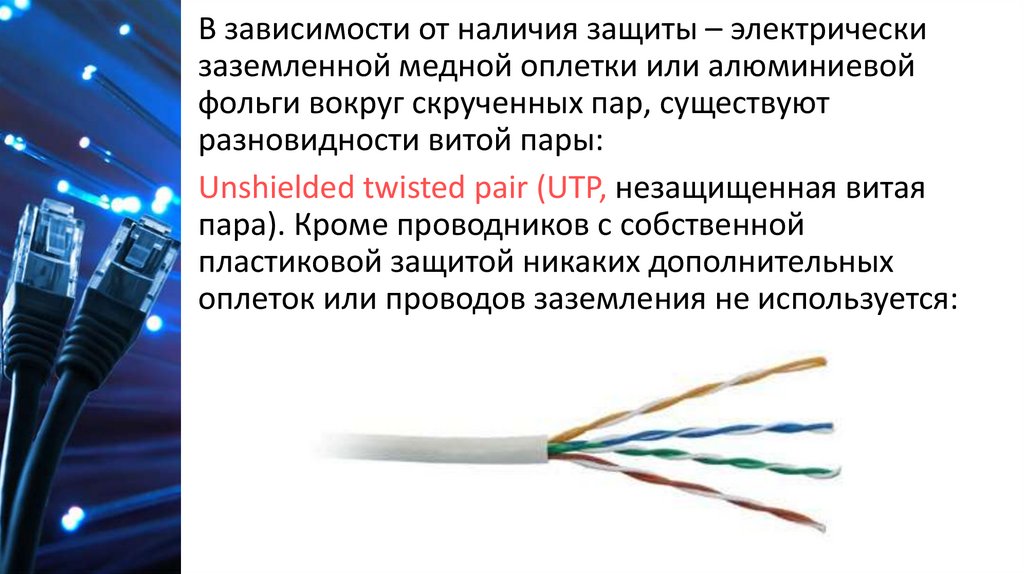

В зависимости от наличия защиты – электрическизаземленной медной оплетки или алюминиевой

фольги вокруг скрученных пар, существуют

разновидности витой пары:

Unshielded twisted pair (UTP, незащищенная витая

пара). Кроме проводников с собственной

пластиковой защитой никаких дополнительных

оплеток или проводов заземления не используется:

29.

Foiled twisted pair (F/UTP, фольгированная витаяпара). Все пары проводников этого кабеля имеют

общий экран из фольги:

Shielded twisted pair (STP, защищенная витая пара). В

кабеле этого типа каждая пара имеет свою

собственную экранирующую оплетку, а также

присутствует общий для всех сеточный экран:

30.

Screened Foiled twisted pair (S/FTP, фольгированнаяэкранированная витая пара). Каждая пара этого

кабеля находится в собственной оплетке из фольги, и

все пары помещены в медный экран:

Screened Foiled Unshielded twisted pair (SF/UTP,

незащищенная экранированная витая пара).

Характеризуется двойным экраном из медной

оплетки и оплетки из фольги:

31.

Схемы обжима витой пары32.

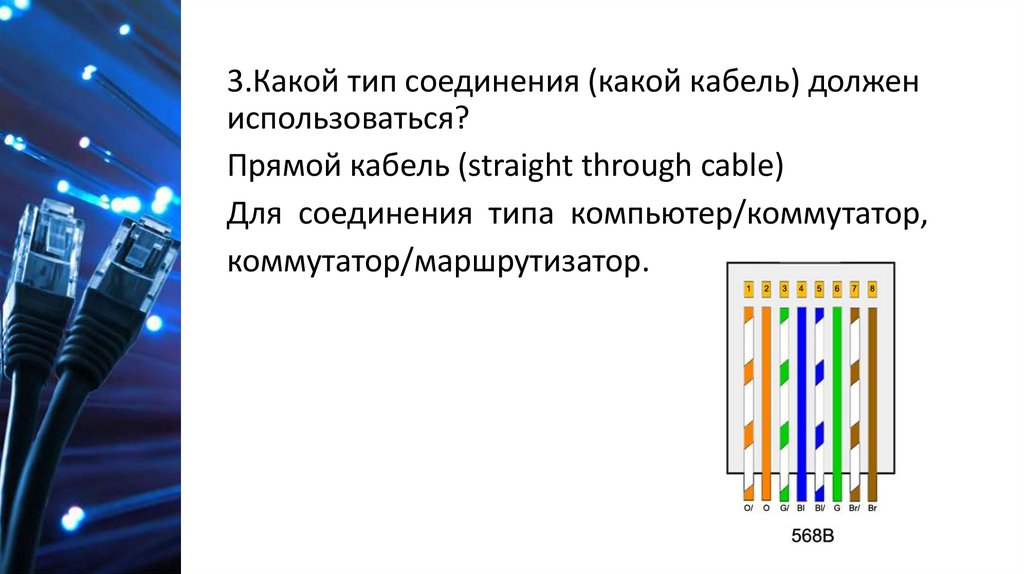

Схемы обжима витой пары1. Прямой кабель (straight through cable)

Для соединения типа компьютер/коммутатор,

коммутатор/маршрутизатор.

Важно! Укладку всегда начинаем с первого контакта к

восьмому.

33.

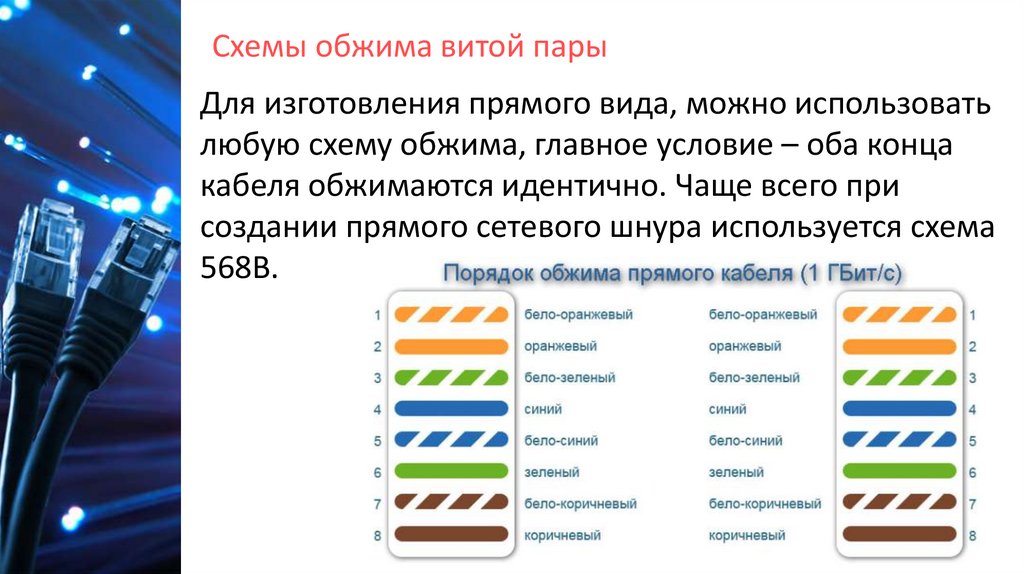

Схемы обжима витой парыДля изготовления прямого вида, можно использовать

любую схему обжима, главное условие – оба конца

кабеля обжимаются идентично. Чаще всего при

создании прямого сетевого шнура используется схема

568В.

34.

35.

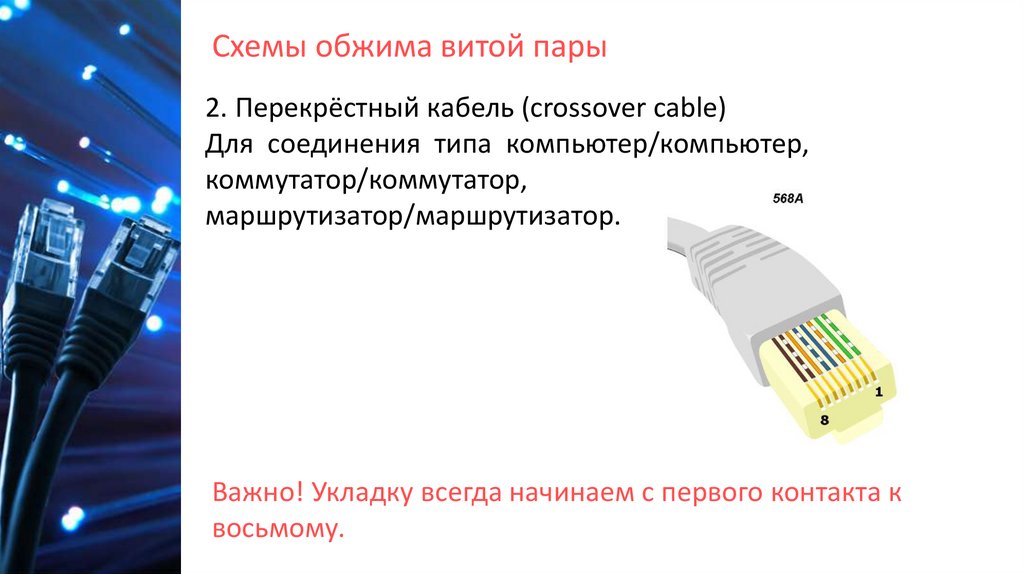

Схемы обжима витой пары2. Перекрёстный кабель (crossover cable)

Для соединения типа компьютер/компьютер,

коммутатор/коммутатор,

маршрутизатор/маршрутизатор.

Важно! Укладку всегда начинаем с первого контакта к

восьмому.

36.

Схемы обжима витой парыДля кроссоверного (соединение двух ПК

напрямую):

Т.е. одна вилка - такая же, как в прямом, а во

второй - небольшие замены, см.цвета.

37.

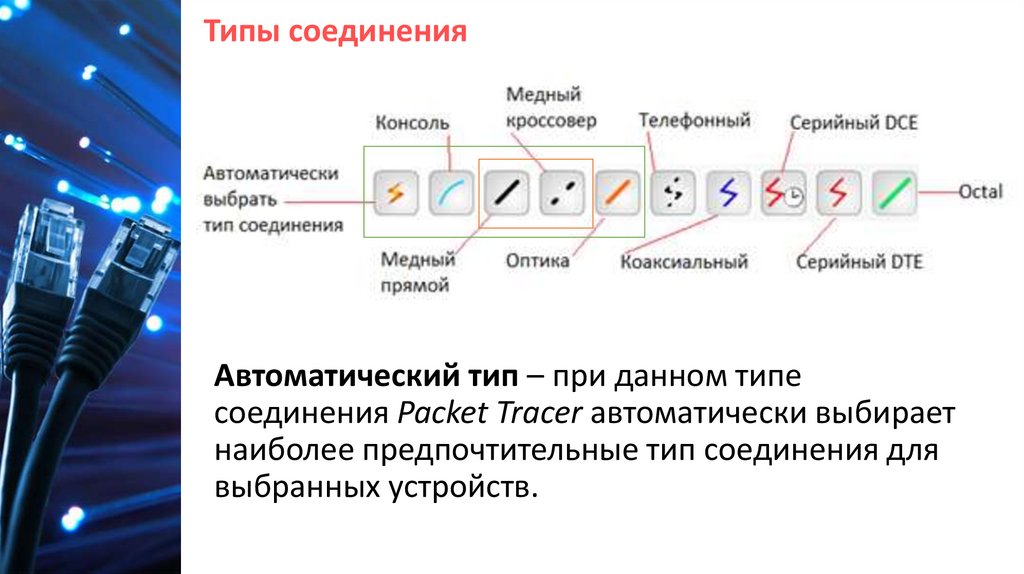

Типы соединенияАвтоматический тип – при данном типе

соединения Packet Tracer автоматически выбирает

наиболее предпочтительные тип соединения для

выбранных устройств.

38.

Типы соединенияКонсоль – консольные соединение.

Консольное соединение может быть

выполнено между ПК и

маршрутизаторами или коммутаторами.

39.

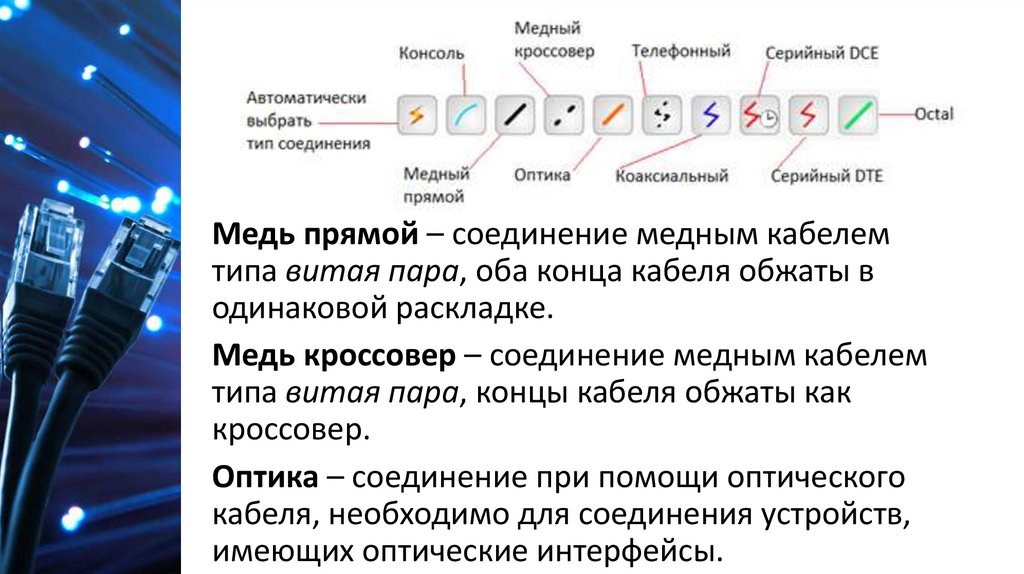

Медь прямой – соединение медным кабелемтипа витая пара, оба конца кабеля обжаты в

одинаковой раскладке.

Медь кроссовер – соединение медным кабелем

типа витая пара, концы кабеля обжаты как

кроссовер.

Оптика – соединение при помощи оптического

кабеля, необходимо для соединения устройств,

имеющих оптические интерфейсы.

40.

Сетевые средства Windows41.

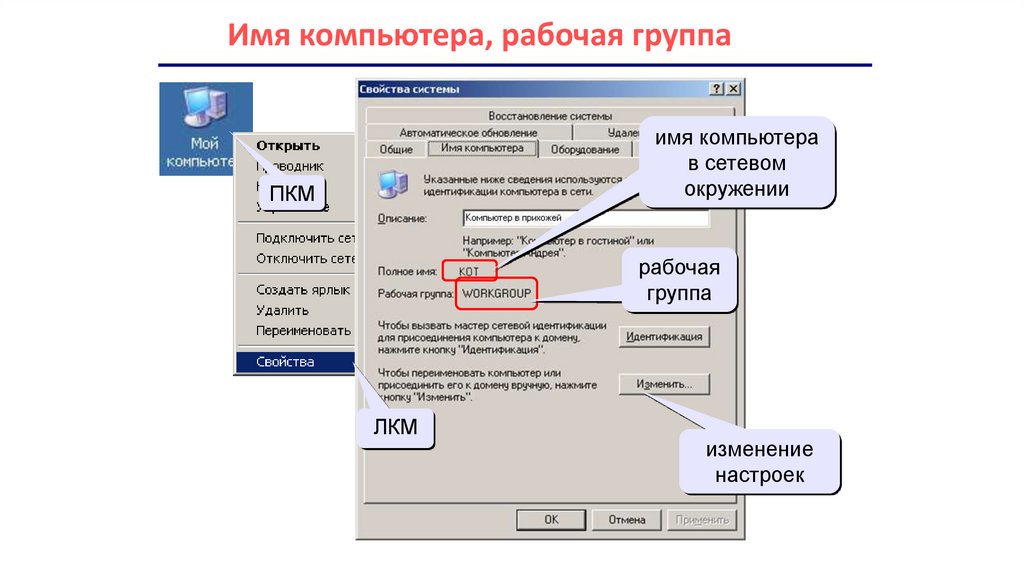

Имя компьютера, рабочая группаимя компьютера

в сетевом

окружении

ПКМ

рабочая

группа

ЛКМ

изменение

настроек

42.

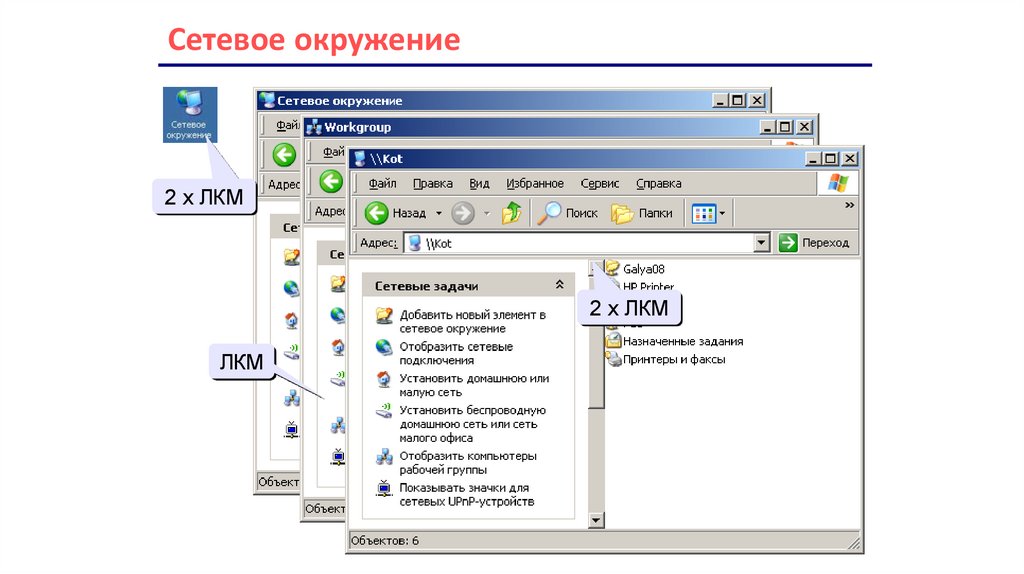

Сетевое окружение2 x ЛКМ

2 x ЛКМ

ЛКМ

имя

ресурса

имя

компьютера

43.

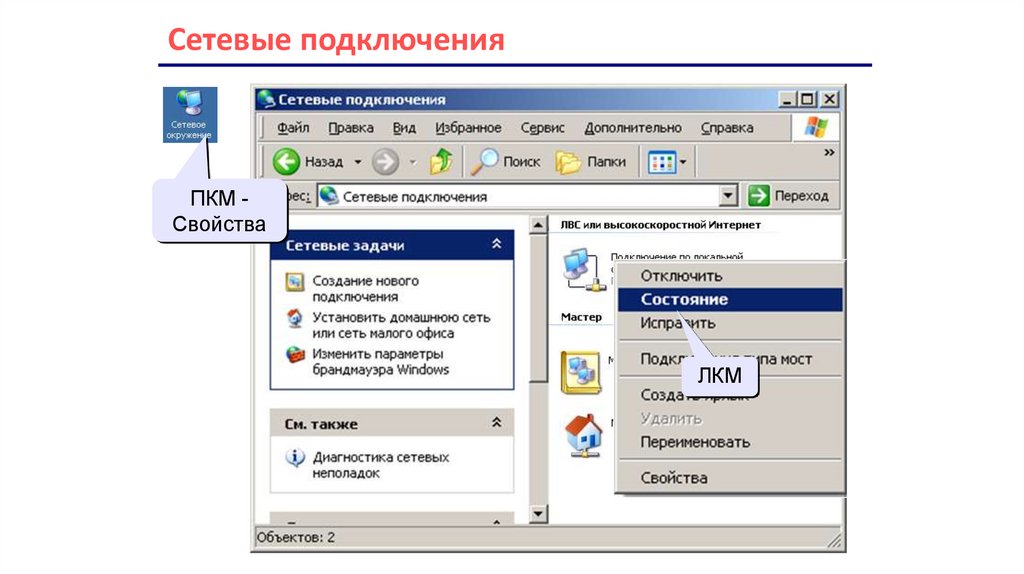

Сетевые подключенияПКМ Свойства

ПКМ

ЛКМ

44.

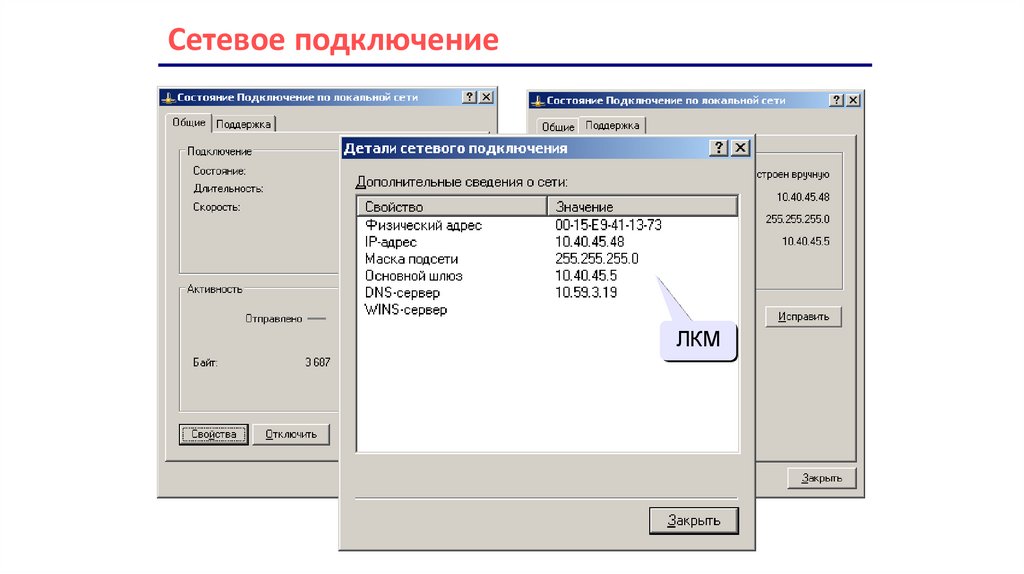

Сетевое подключениеЛКМ

45.

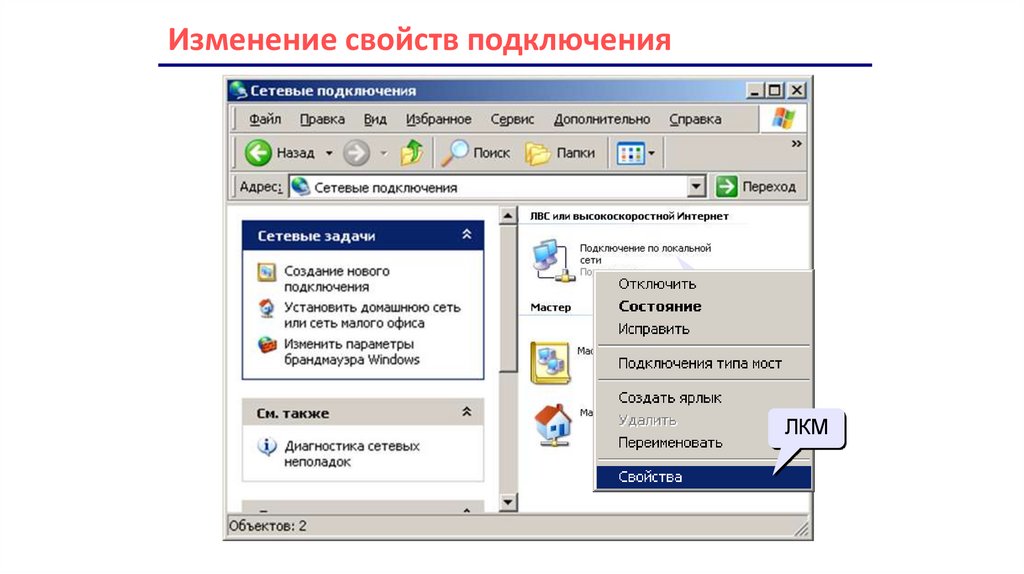

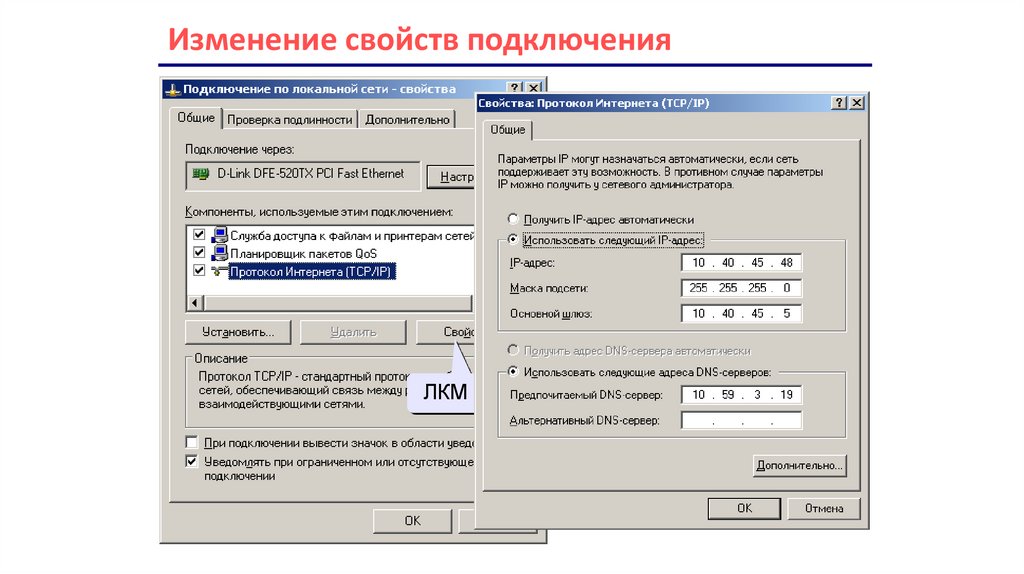

Изменение свойств подключенияПКМ

ЛКМ

46.

Изменение свойств подключенияЛКМ

47.

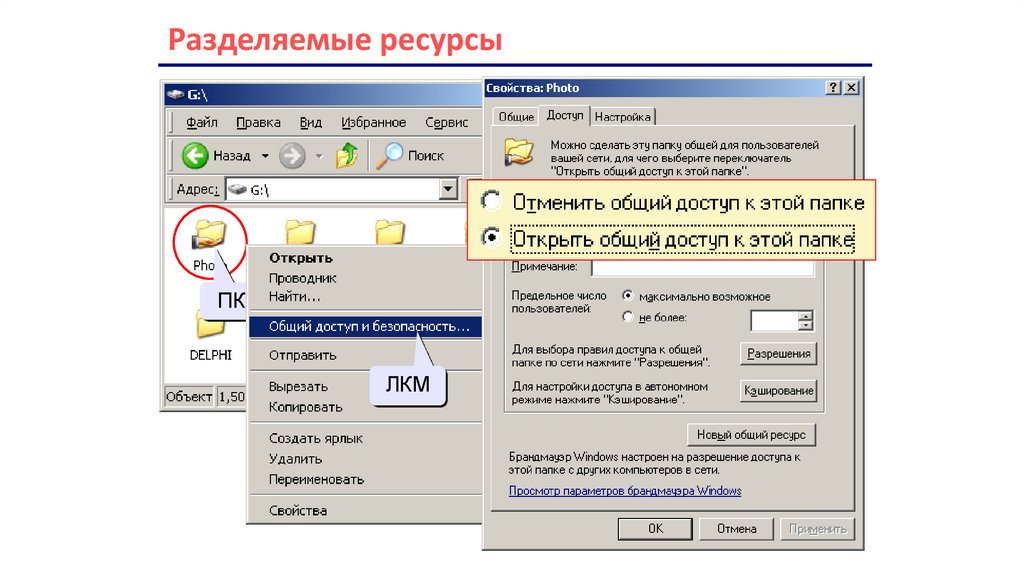

Разделяемые ресурсыПКМ

ЛКМ

48.

Сетевой дискПКМ

ЛКМ

ЛКМ

49.

Режим командной строкиПуск – Выполнить

Выход:

exit

50.

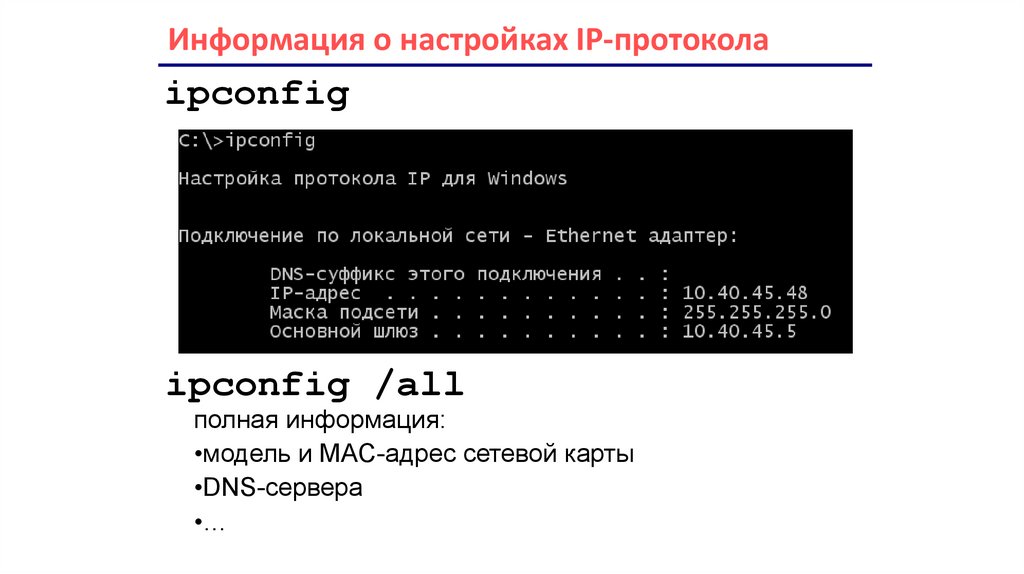

Информация о настройках IP-протоколаipconfig

ipconfig /all

полная информация:

•модель и MAC-адрес сетевой карты

•DNS-сервера

•…

51.

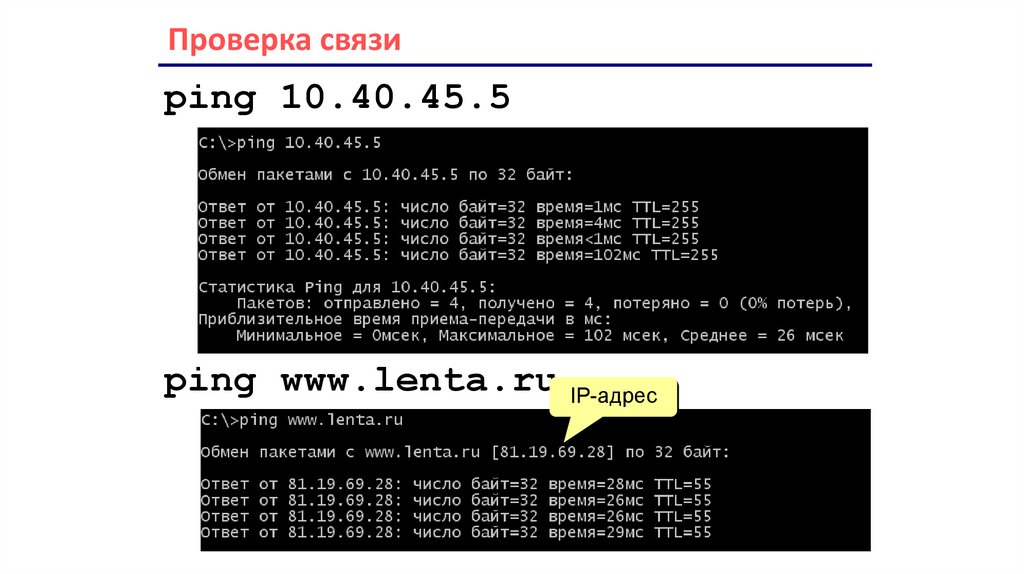

Проверка связиping 10.40.45.5

ping www.lenta.ru

IP-адрес

52.

Маршрут пакетовtrace route – трассировка маршрута

tracert

www.lenta.ru

53.

Из истории…1960-е: ARPANET (Advanced Research Projects Agency Network)

• разное аппаратное и программное обеспечение

• при подключении не требуются переделки

• нет единого центра живучесть

• пакетная передача данных

1969 г.: первый обмен данными (Калифорнийский

университет и Стэнфордский исследовательский

институте, 640 км)

1971 г.: электронная почта, Р. Томлисон, @

1974 г.: протоколы семейства TCP/IP

1984 г.: DNS – система доменных имён

1990 г.: Релком – первый провайдер в СССР

54.

Из истории…1991 г.: WWW = World Wide Web – система

обмена данными в виде гипертекста.

1994 г.: заказ пиццы Pizza Hut с доставкой

1995 г.: Интернет-магазины (Amazon)

2001 г.: Википедия

2013 г.: 39% жителей Земли используют

Интернет

147 млн сайтов

Т. Бернес-Ли

55.

IP адресация в локальных и глобальных сетях56.

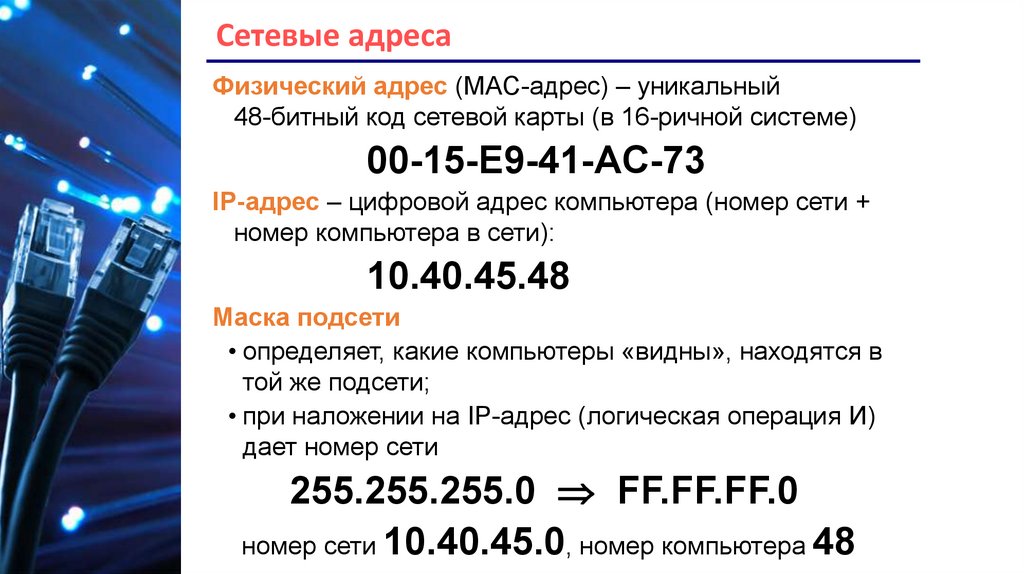

Сетевые адресаФизический адрес (MAC-адрес) – уникальный

48-битный код сетевой карты (в 16-ричной системе)

00-15-E9-41-AC-73

IP-адрес – цифровой адрес компьютера (номер сети +

номер компьютера в сети):

10.40.45.48

Маска подсети

• определяет, какие компьютеры «видны», находятся в

той же подсети;

• при наложении на IP-адрес (логическая операция И)

дает номер сети

255.255.255.0 FF.FF.FF.0

номер сети 10.40.45.0, номер компьютера 48

57.

Сетевые адресаШлюз – адрес компьютера, через который идут пакеты

в другие сети (в Интернет):

10.40.45.5

DNS-сервер – адрес компьютера, куда идут запросы на

преобразование доменного адреса в IP-адрес:

10.59.3.19

WINS-сервер – адрес компьютера, куда идут запросы на

преобразование сетевого имени компьютера в

IP-адрес.

58.

Любойкомпьютер,

работающий

в

сети,

имеет

три

уникальных параметра:

• MAK адрес сетевой карты;

• Имя компьютера в сетевом окружении;

• IP адрес.

Все

три

параметра

используются

при

организации

межсетевого взаимодействия.

IP адрес определяет два параметра: координаты сети в

которой

находится

компьютер

компьютера в данной сети .

и

координаты

самого

59.

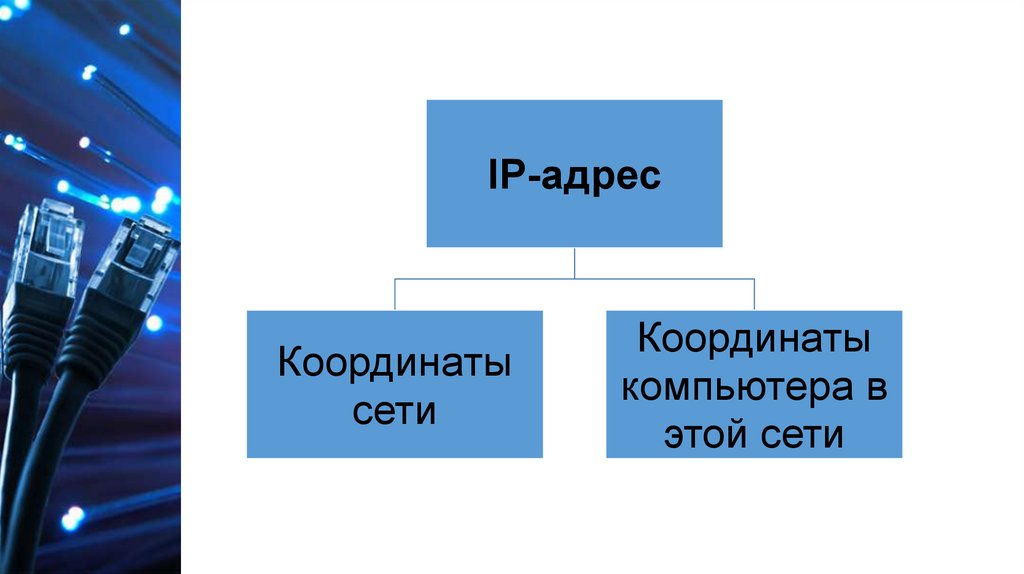

IP-адресКоординаты

сети

Координаты

компьютера в

этой сети

60.

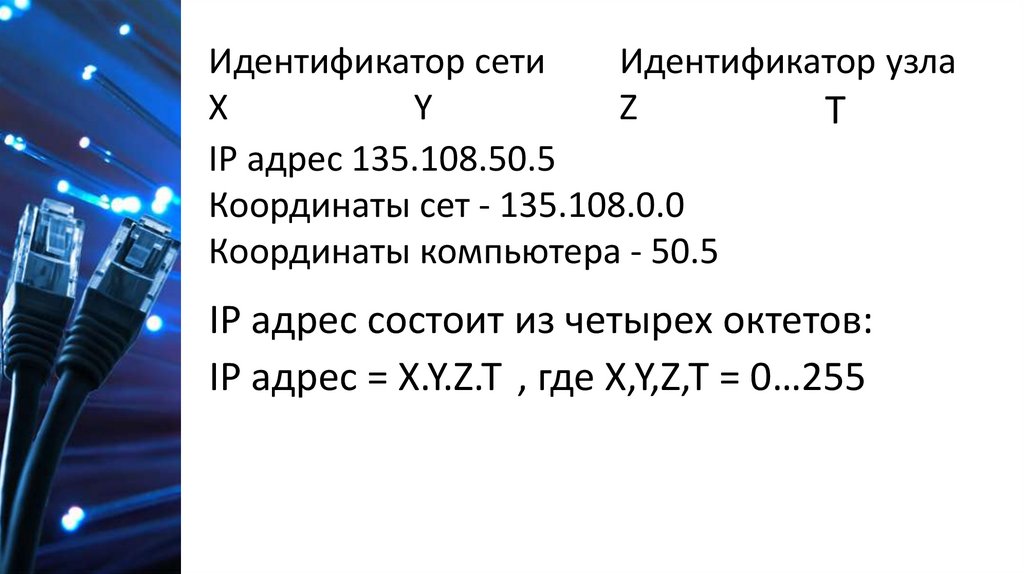

Идентификатор сетиИдентификатор узла

X

Y

Z

T

IP адрес 135.108.50.5

Координаты сет - 135.108.0.0

Координаты компьютера - 50.5

IP адрес состоит из четырех октетов:

IP адрес = X.Y.Z.T , где X,Y,Z,T = 0…255

61.

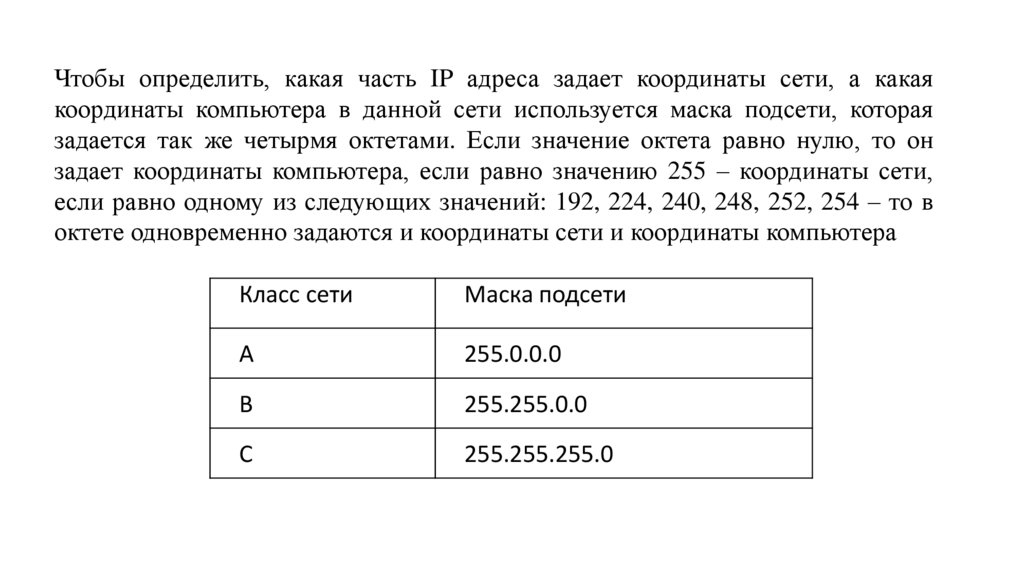

Чтобы определить, какая часть IP адреса задает координаты сети, а какаякоординаты компьютера в данной сети используется маска подсети, которая

задается так же четырмя октетами. Если значение октета равно нулю, то он

задает координаты компьютера, если равно значению 255 – координаты сети,

если равно одному из следующих значений: 192, 224, 240, 248, 252, 254 – то в

октете одновременно задаются и координаты сети и координаты компьютера

Класс сети

Маска подсети

A

255.0.0.0

B

255.255.0.0

C

255.255.255.0

62.

Классы IP-адресовВсе пространство IP адресов (протокол TCP/IP четвертой версии задает около 3

млд. 800 млн. IP адресов) разбито на пять классов, характеристики которых

приведены в таблице 5.3.3. Принадлежность к классу определяется по значению

первого октета.

Класс сети

Координаты сети

Координаты компьютера

1 октет

A

B

C

D

E

X

X.Y

X.Y.Z

X.Y.Z

X.Y.Z

Y.Z.T

Z.T

T

T

T

1-126

128-191

192-223

224-239

240-247

63.

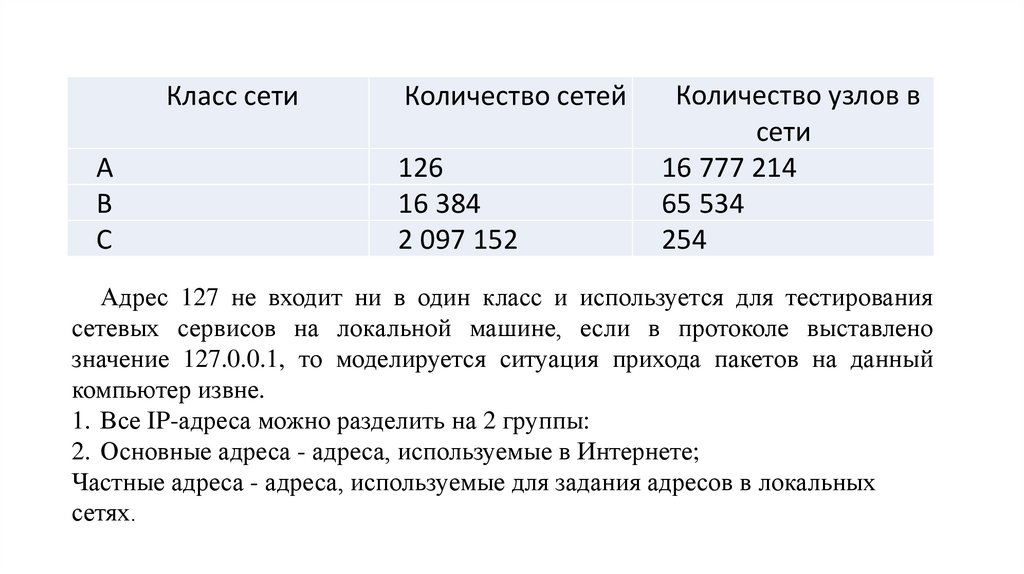

Класс сетиA

B

C

Количество сетей

126

16 384

2 097 152

Количество узлов в

сети

16 777 214

65 534

254

Адрес 127 не входит ни в один класс и используется для тестирования

сетевых сервисов на локальной машине, если в протоколе выставлено

значение 127.0.0.1, то моделируется ситуация прихода пакетов на данный

компьютер извне.

1. Все IP-адреса можно разделить на 2 группы:

2. Основные адреса - адреса, используемые в Интернете;

Частные адреса - адреса, используемые для задания адресов в локальных

сетях.

64.

Корректные идентификаторы узлов в основной адресацииКласс адресов

Начало диапазона

Конец диапазона

Класс А

Класс В

Класс С

X.0.0.1

X.Y.0.1

X.Y.Z.1

X.255.255.254

X.Y.255.254

X.Y.Z.254

Зарезервированные диапазоны узлов в частной адресации

Класс адресов

Начало диапазона

Конец диапазона

Класс А

Класс В

Класс С

10.0.0.1

172.16.0.1

192.168.0.1

10.255.255.254

172.31.255.254

192.168.255.254

65.

Адрес 192.168.X.Y является исключением класса С и имеет маску 255.255.0.0,При установки маски 255.255.255.0, мы получаем 255 подсетей, например

192.168.0.0 – одна сеть, а 192.168.0.1 – другая сеть.

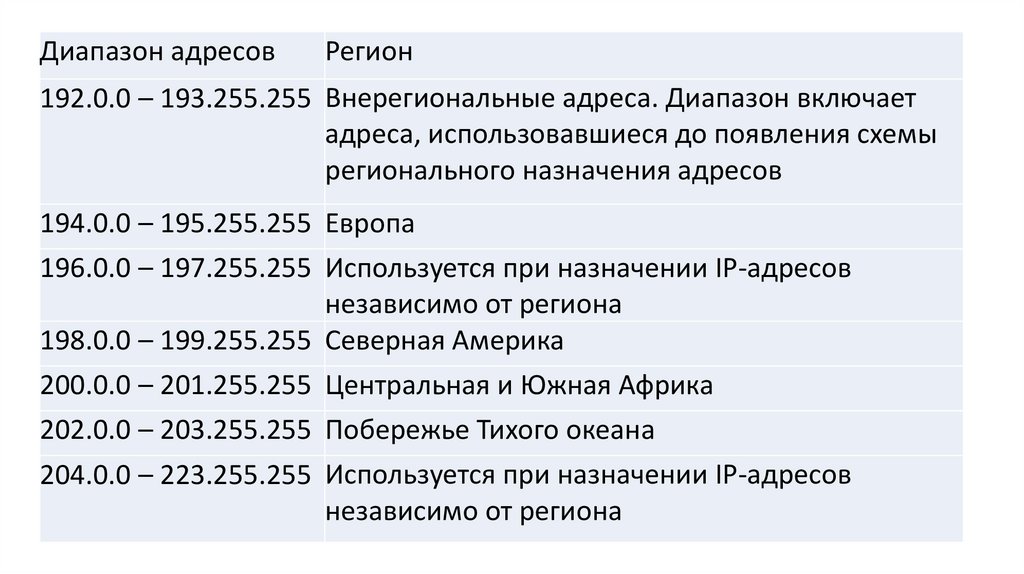

Распределение адресов ведется с привязкой к регионам. Пример такого

распределения показан в таблице

66.

Диапазон адресовРегион

192.0.0 – 193.255.255 Внерегиональные адреса. Диапазон включает

адреса, использовавшиеся до появления схемы

регионального назначения адресов

194.0.0 – 195.255.255 Европа

196.0.0 – 197.255.255 Используется при назначении IP-адресов

независимо от региона

198.0.0 – 199.255.255 Северная Америка

200.0.0 – 201.255.255 Центральная и Южная Африка

202.0.0 – 203.255.255 Побережье Тихого океана

204.0.0 – 223.255.255 Используется при назначении IP-адресов

независимо от региона

67.

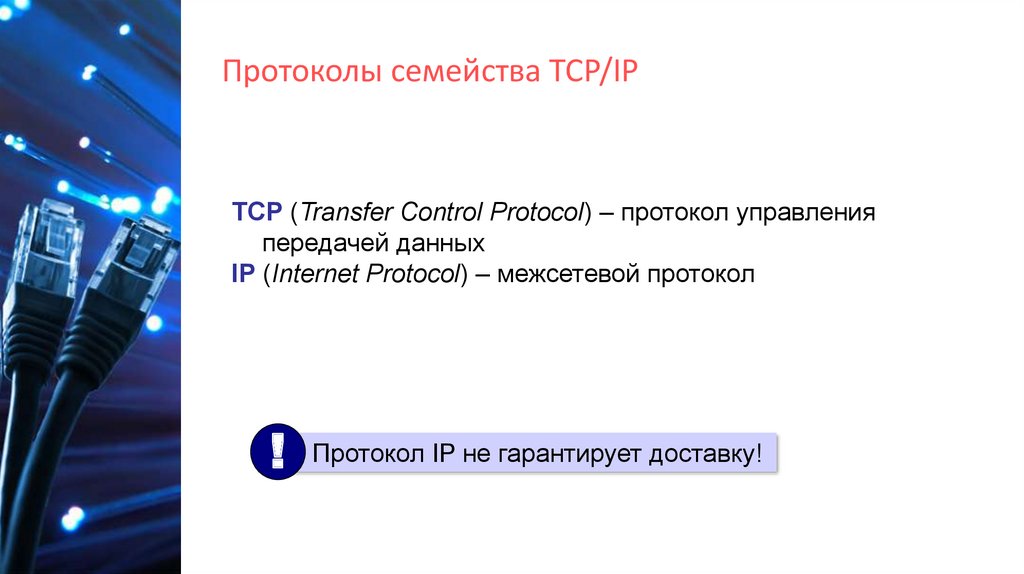

Протоколы семейства TCP/IPTCP (Transfer Control Protocol) – протокол управления

передачей данных

IP (Internet Protocol) – межсетевой протокол

!

Протокол IP не гарантирует доставку!

68.

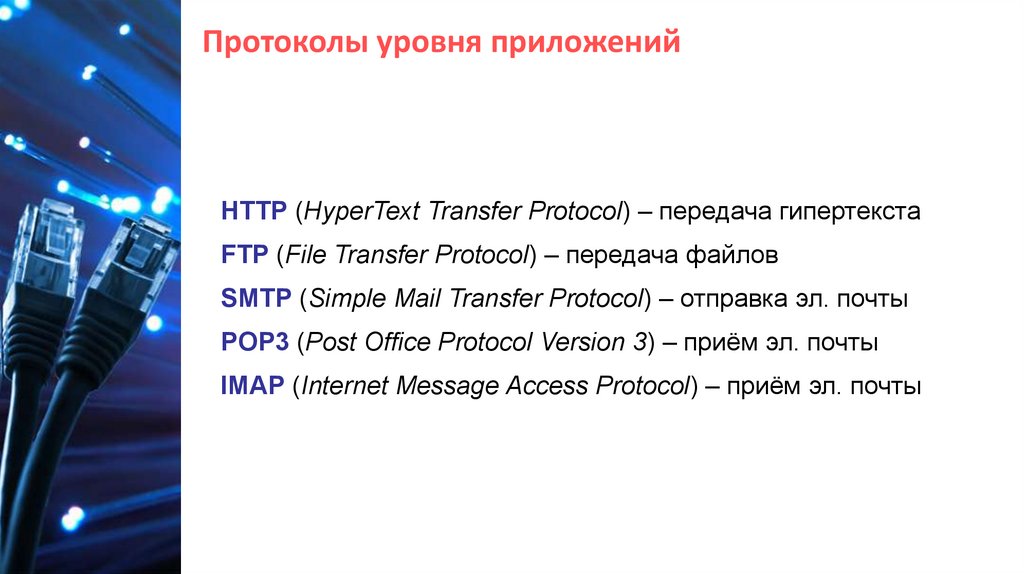

Протоколы уровня приложенийHTTP (HyperText Transfer Protocol) – передача гипертекста

FTP (File Transfer Protocol) – передача файлов

SMTP (Simple Mail Transfer Protocol) – отправка эл. почты

POP3 (Post Office Protocol Version 3) – приём эл. почты

IMAP (Internet Message Access Protocol) – приём эл. почты

69.

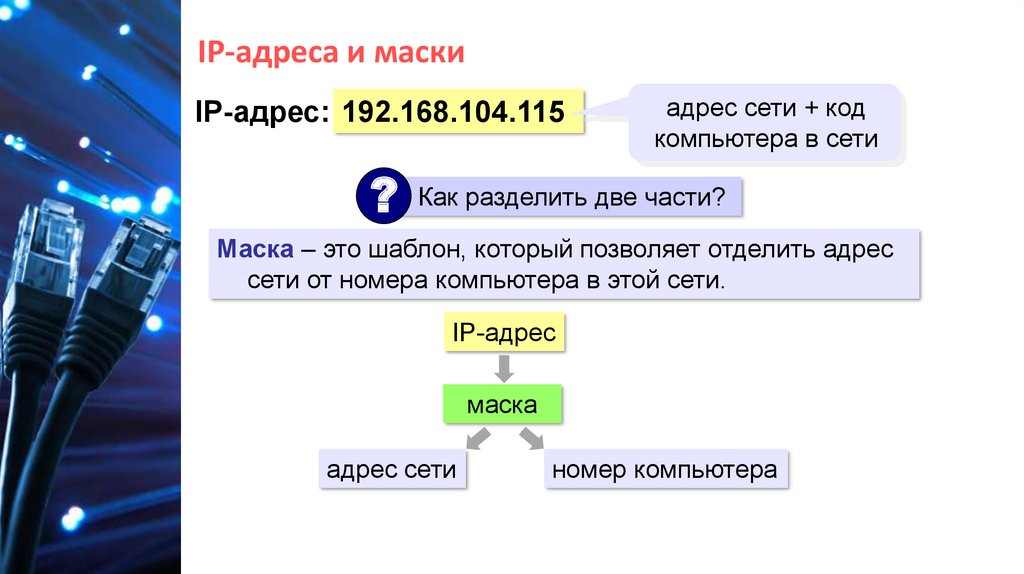

IP-адреса и маскиIP-адрес: 192.168.104.115

?

адрес сети + код

компьютера в сети

Как разделить две части?

Маска – это шаблон, который позволяет отделить адрес

сети от номера компьютера в этой сети.

IP-адрес

маска

адрес сети

номер компьютера

70.

Маски для разделения IP-адреса192 . 168 . 104 . 115

255.255.255. 0

11……………….11 00..002 111111112

FF16

адрес сети

192.168.104.0

!

000000002

код компьютера

115

Маска в двоичном коде всегда имеет структуру

«все единицы – все нули»: 11…1100…00

71.

Маски для разделения IP-адресаПоследнее ненулевое число маски:

111111112 = 255

111111102 = 254

111111002 = 252

111110002 = 248

111100002 = 240

111000002 = 224

110000002 = 192

100000002 = 128

000000002 = 0

72.

Маски для разделения IP-адресаКакие из последовательностей могут быть масками:

255.255.255.122

255.255.255.128

255.255.128.255

255.255.128.128

255.255.156.0

255.255.128.0

255.255.255.192

255.255.255.102

255.255.224.192

255.255.248.0

73.

Ситуация 1 – домашняя сеть из 2 ПК74.

У вас дома есть два персональныхкомпьютера, которые необходимо

объединить в сеть

Ответить на вопросы:

1. Какое нужно оборудование?

2. Какой тип соединения (какой кабель) должен

использоваться?

75.

Ситуация 1 - У вас дома есть два персональныхкомпьютера, которые необходимо объединить в сеть

1. Какое нужно оборудование?

2. Какой тип соединения (схема) используется?

568А

76.

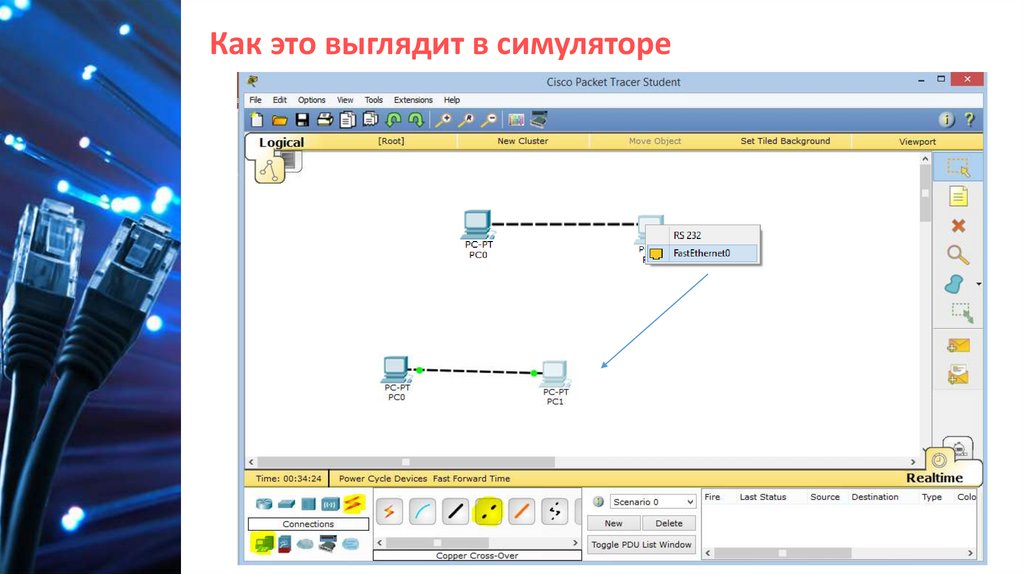

Как это выглядит в симуляторе77.

Достаточно ли этого?Нет, нужно выполнить настройки

78.

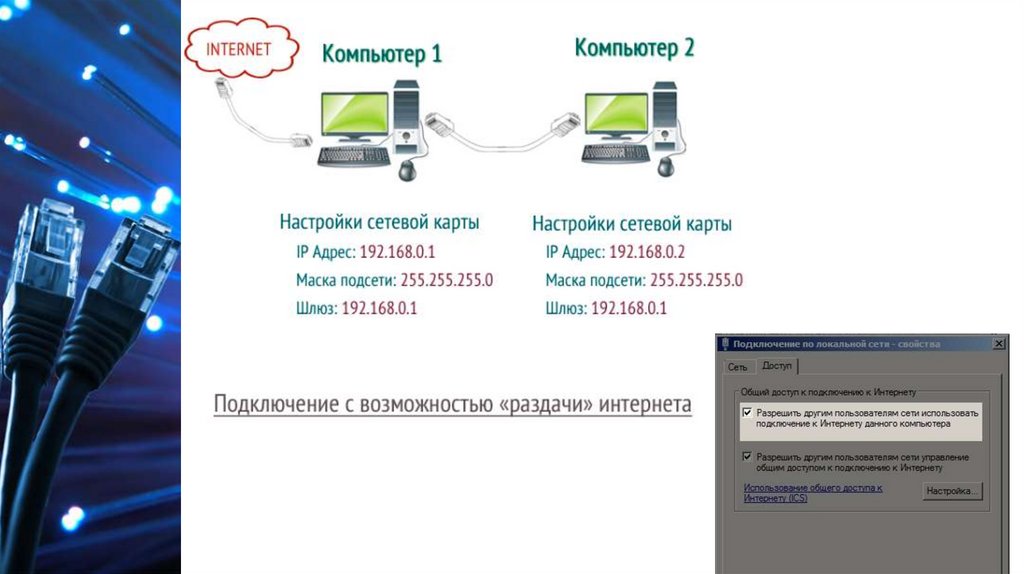

79.

Как это выглядит в симуляторе80.

Как проверить что все работает?Проверить это можно с помощью пинга.

Откройте командную строку на втором компьютере

(Win+R — cmd) и введите в ней следующее:

ping 192.168.0.1

81.

Как это выглядит в симуляторе82.

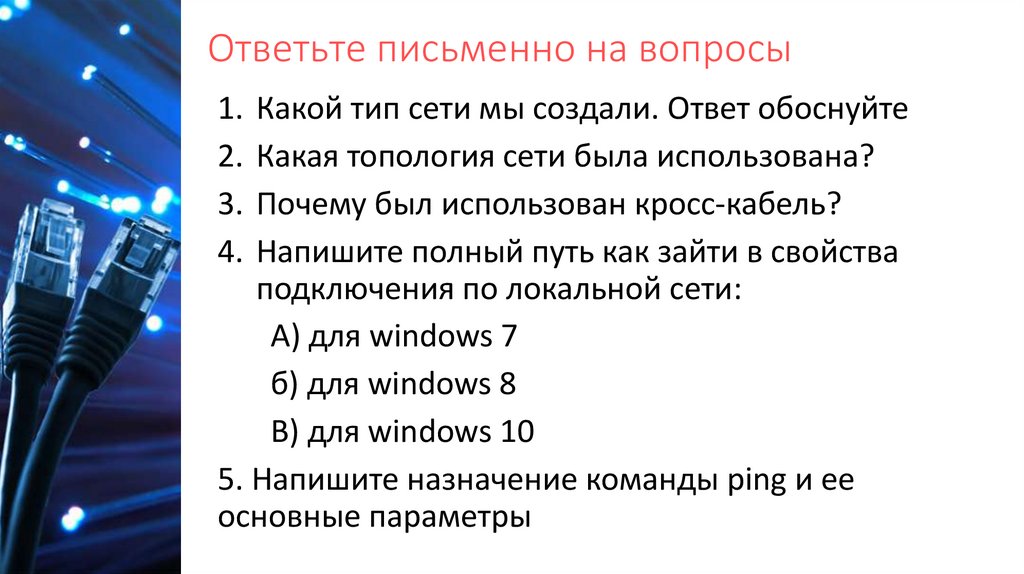

Ответьте письменно на вопросы1.

2.

3.

4.

Какой тип сети мы создали. Ответ обоснуйте

Какая топология сети была использована?

Почему был использован кросс-кабель?

Напишите полный путь как зайти в свойства

подключения по локальной сети:

А) для windows 7

б) для windows 8

В) для windows 10

5. Напишите назначение команды ping и ее

основные параметры

83.

Ситуация 2 - Создаем сеть из 3 ПК84.

Вы работаете в маленькой фирме. Ввашем офисе есть три персональных

компьютера, которые необходимо

объединить в сеть

Ответить на вопросы:

1. Какие варианты создания сети существуют?

2. Какое нужно оборудование?

3. Какой тип соединения (какой кабель) должен

использоваться?

85.

1. Какие варианты создания сети существуют?А) Установка коммутатора или концентратора –

позволяет иметь доступ в Интернет каждому из

компьютеров без включения в сеть второго.

Поскольку Ip-адрес (идентификационный реквизит

компьютера в сети) присваивается непосредственно

роутеру, то у вас будет один тариф на

предоставление Интернет-услуг, а Интернетом

можно пользоваться сразу двумя и более

компьютерами.

Б) Wi-fi технология – беспроводное подключение к

сети. Возможно при использовании специального

комплекта оборудования и его настройки.

86.

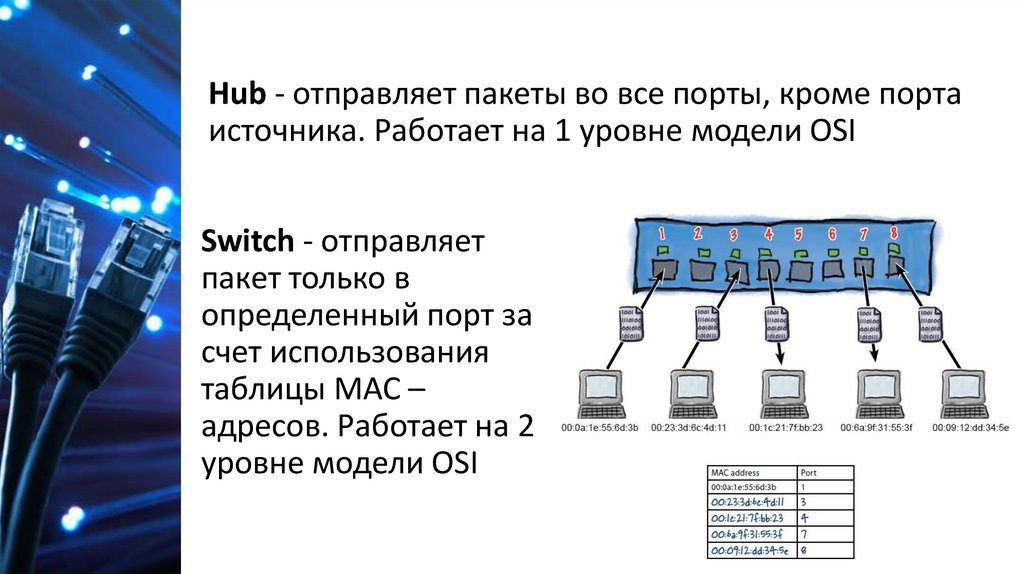

2. Какое нужно оборудование?Hub или Switch ??

87.

3.Какой тип соединения (какой кабель) должениспользоваться?

Прямой кабель (straight through cable)

Для соединения типа компьютер/коммутатор,

коммутатор/маршрутизатор.

88.

Hub - отправляет пакеты во все порты, кроме портаисточника. Работает на 1 уровне модели OSI

Switch - отправляет

пакет только в

определенный порт за

счет использования

таблицы MAC –

адресов. Работает на 2

уровне модели OSI

89.

Модель OSI90.

Сетевая модель — это схема, определяющая общиепринципы работы сетевых протоколов и способы их

взаимодействия друг с другом для осуществления

передачи данных по сети.

Наибольшее

распространение

получила эталонная

модель

взаимодействия

открытых систем

(Open System

Interconnection

Reference Model, OSI)

91.

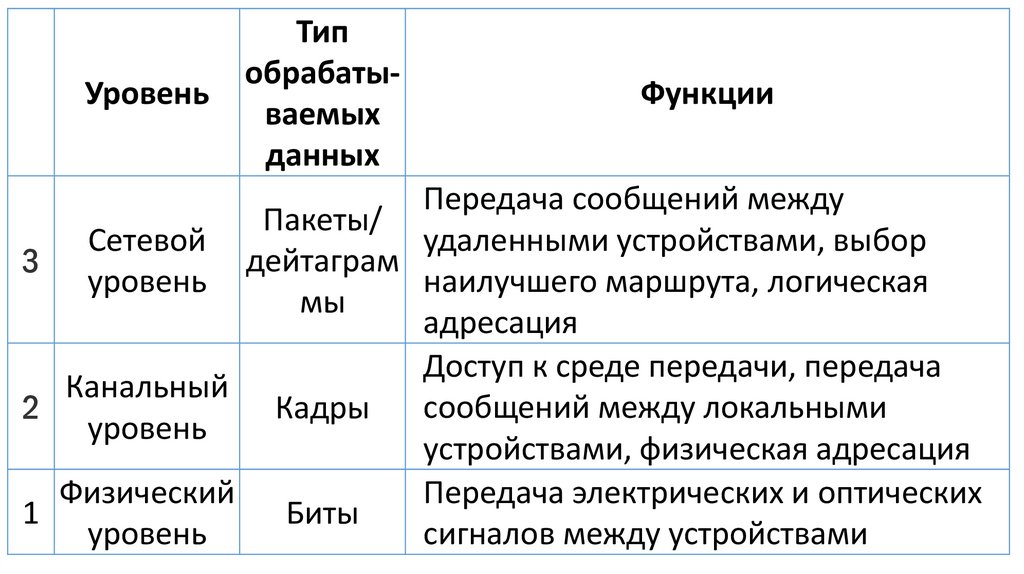

УровеньТип

обрабатываемых

данных

Функции

Передача сообщений между

Пакеты/

Сетевой

удаленными устройствами, выбор

дейтаграм

3

наилучшего маршрута, логическая

уровень

мы

адресация

Доступ к среде передачи, передача

Канальный

сообщений между локальными

Кадры

2

уровень

устройствами, физическая адресация

Физический

Передача электрических и оптических

1

Биты

уровень

сигналов между устройствами

92.

УровеньТип

обрабатываемых данных

Функции

Установление, управление и

Сеансовый Пользовательзавершение сессий между

5

уровень

ские данные

приложениями

Адресация процессов,

Транспорт- Сегменты/

сегментация/ повторная сборка

4

ный уровень дейтаграммы данных, управление потоком,

надежная доставка

93.

Типобрабатывае

Уровень

Функции

мых данных

Уровень

Пользователь Предоставление сервисов для

7

приложений ские данные сетевых приложений

Уровень

Пользователь Общий формат представления

6 представские данные данных, сжатие и шифрование

лений

94.

95.

Ответьте письменно на вопросы1.Опишите недостатки использования

для передачи пакетов

концентратора

2.Опишите процесс подключения к

интернету 2-х и более компьютеров

в одном офисе без создания

локальной сети (путем создания

сетевого моста)

96.

Начальная настройка коммутатора97.

Типы соединенияКонсоль – консольное соединение.

Консольное соединение может быть

выполнено между ПК и

маршрутизаторами или коммутаторами.

98.

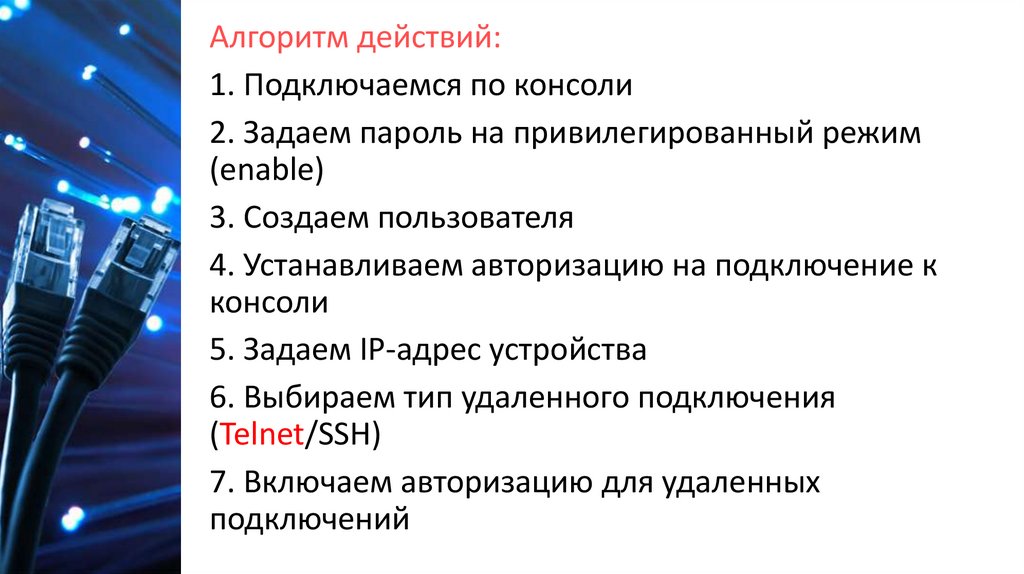

Алгоритм действий:1. Подключаемся по консоли

2. Задаем пароль на привилегированный режим

(enable)

3. Создаем пользователя

4. Устанавливаем авторизацию на подключение к

консоли

5. Задаем IP-адрес устройства

6. Выбираем тип удаленного подключения

(Telnet/SSH)

7. Включаем авторизацию для удаленных

подключений

99.

Начальная настройка коммутатора100.

Начальная настройка коммутатора101.

12

3

102.

103.

show run – просмотр текущей конфигурациикоммутатора

conf t – режим глобального конфигурирования

Enable password 123123 – установка пароля

для привилегированного режима (пароль

будет храниться в незашифрованном

формате!!)

service password-encryption – шифрование

пароля

104.

username admin – создание пользователя сименем admin

Switch(config)#username admin

Switch(config)#username admin ?

password Specify the password for the user –

создание пароля

privilege Set user privilege level – привилегии

или права пользователя (0-15)

105.

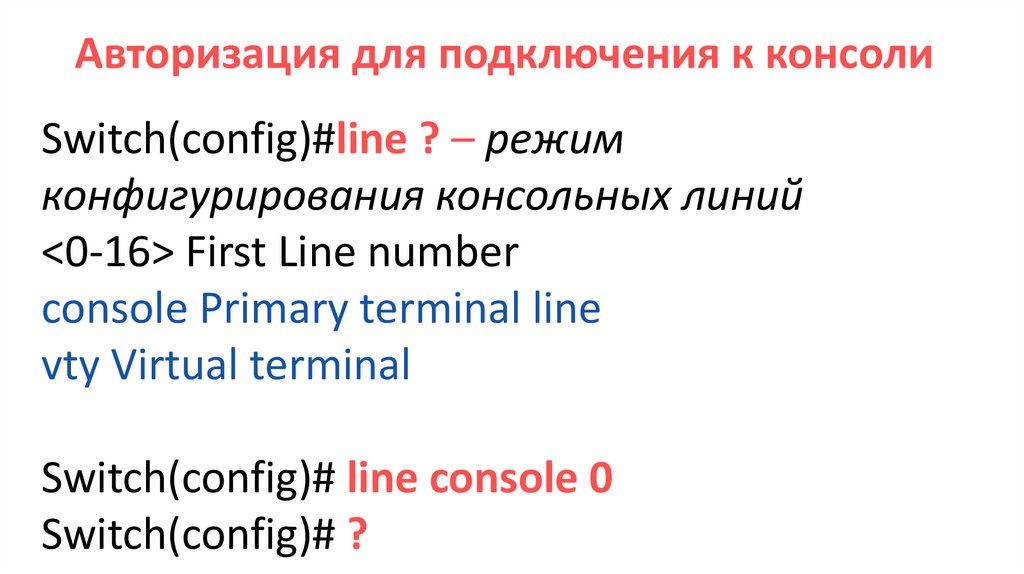

Авторизация для подключения к консолиSwitch(config)#line ? – режим

конфигурирования консольных линий

<0-16> First Line number

console Primary terminal line

vty Virtual terminal

Switch(config)# line console 0

Switch(config)# ?

106.

Авторизация для подключения к консолиSwitch(config)#line ? – режим

конфигурирования консольных линий

<0-16> First Line number

console Primary terminal line

vty Virtual terminal

Switch(config-line)#line console 0

Switch(config-line)#login local

Switch(config-line)#end

107.

Коммутаторнастраивается

только на

логических

интерфейсах !!!

108.

Настройка IP адресаSwitch#conf t

Enter configuration commands, one per line. End with

CNTL/Z.

Switch(config)#interface Vlan1

Switch(config-if)#ip address 192.168.0.1 255.255.255.0

Switch(config-if)#no shutdown

Switch(config-if)#

%LINK-5-CHANGED: Interface Vlan1, changed state to up

Switch(config-if)#exit

Switch(config)#

109.

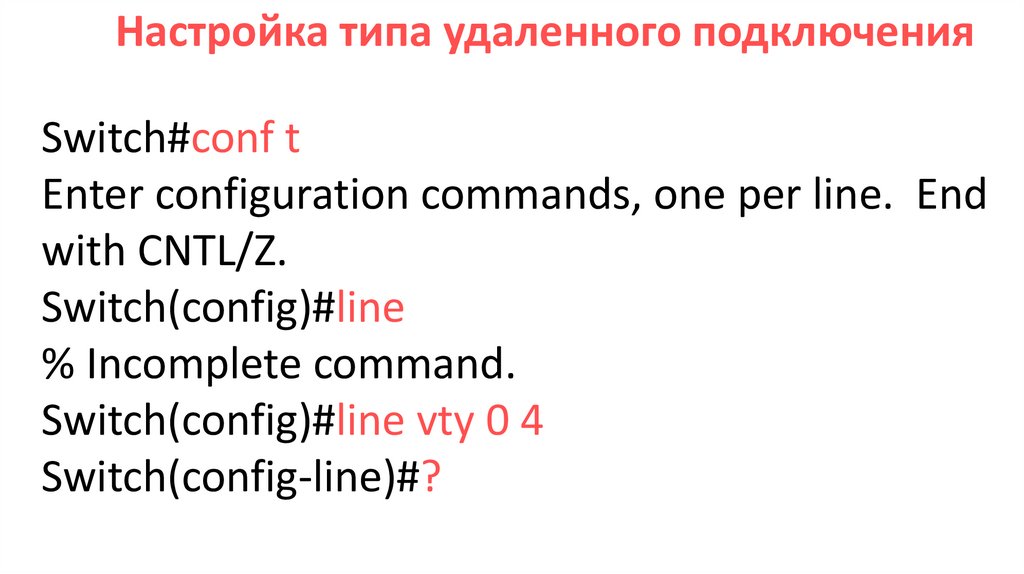

Настройка типа удаленного подключенияSwitch#conf t

Enter configuration commands, one per line. End

with CNTL/Z.

Switch(config)#line

% Incomplete command.

Switch(config)#line vty 0 4

Switch(config-line)#?

110.

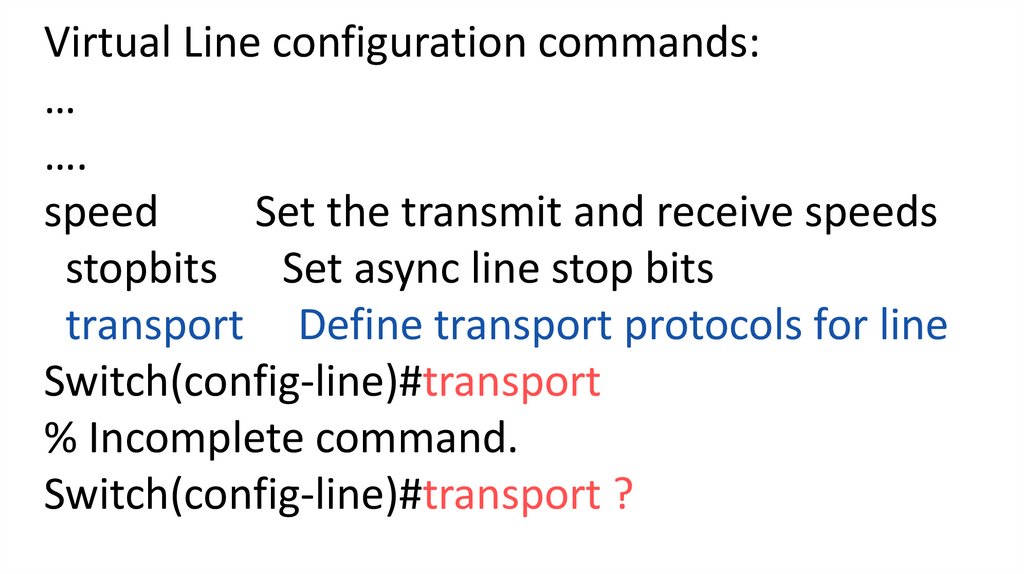

Virtual Line configuration commands:…

….

speed

Set the transmit and receive speeds

stopbits Set async line stop bits

transport Define transport protocols for line

Switch(config-line)#transport

% Incomplete command.

Switch(config-line)#transport ?

111.

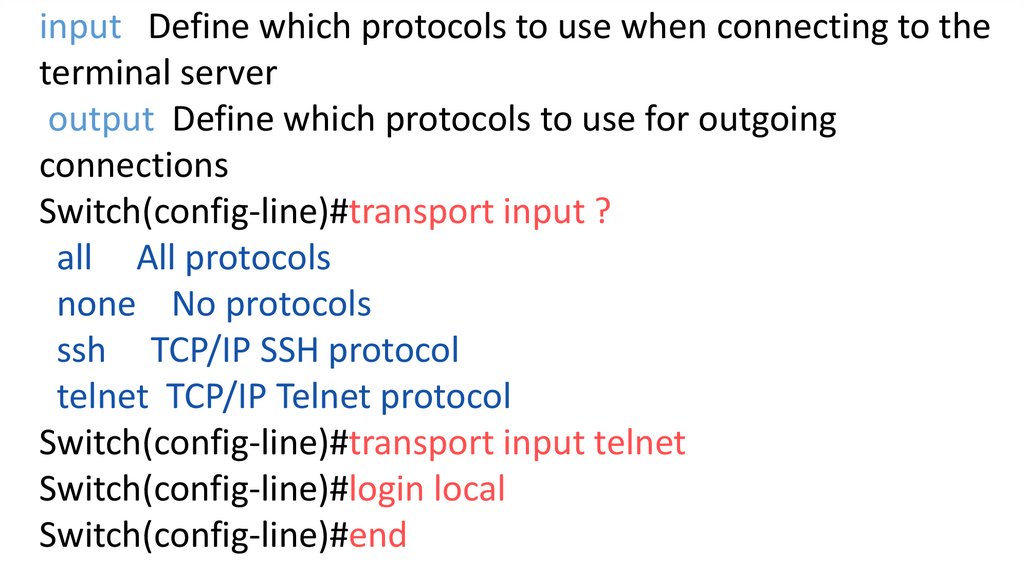

input Define which protocols to use when connecting to theterminal server

output Define which protocols to use for outgoing

connections

Switch(config-line)#transport input ?

all All protocols

none No protocols

ssh TCP/IP SSH protocol

telnet TCP/IP Telnet protocol

Switch(config-line)#transport input telnet

Switch(config-line)#login local

Switch(config-line)#end

112.

Write memory – сохранить/записать конфигурацию113.

Самостоятельная (Домашняя) работаОпишите процесс подключения к интернету 2-х и

более компьютеров в одном офисе без создания

локальной сети (путем создания сетевого моста)

114.

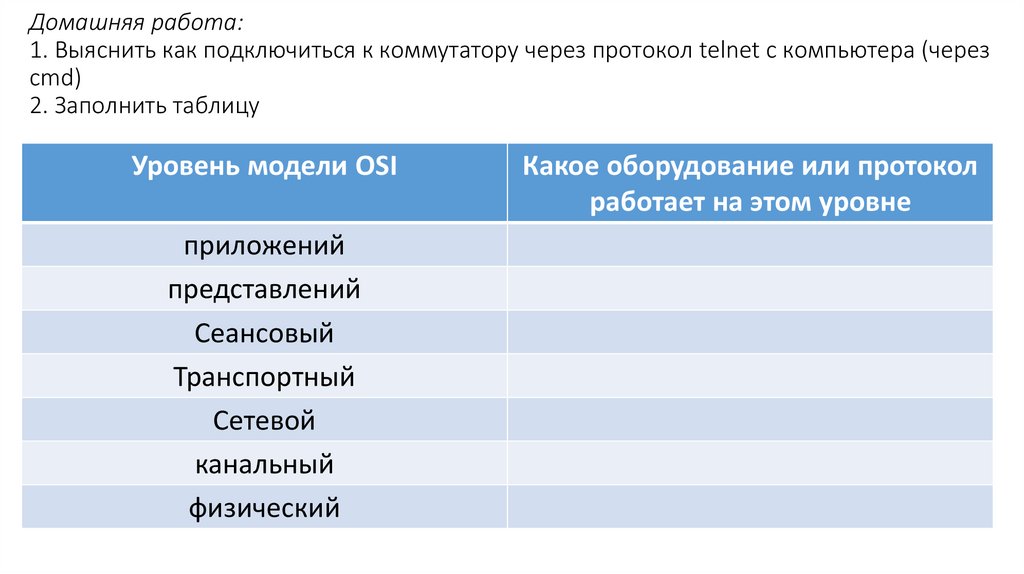

Домашняя работа:1. Выяснить как подключиться к коммутатору через протокол telnet с компьютера (через

cmd)

2. Заполнить таблицу

Уровень модели OSI

приложений

представлений

Сеансовый

Транспортный

Сетевой

канальный

физический

Какое оборудование или протокол

работает на этом уровне

115.

Ситуация 3 – Виртуальные сети116.

Вы работаете в небольшой фирме. В вашем офисномздании есть два отдела: бухгалтерия и склад. В

бухгалтерии много конфиденциальной информации,

поэтому сотрудники склада не должны иметь доступ

к компьютерам. Ваша задача обеспечить единую

локальную сеть в фирме, но с условием обеспечения

конфиденциальности данных

Ответить на вопросы:

1. Какие варианты создания сети существуют?

2. Какое нужно оборудование?

3. Какой тип соединения (какой кабель) должен

использоваться?

117.

VLAN (Virtual Local Area Network) —виртуальная локальная компьютерная

сеть из группы хостов с общим набором

требований. VLAN позволяют хостам

группироваться или дистанцироваться между

собой. Устройства, в пределах

одной VLAN могут общаться, а узлы,

находящиеся в разных VLAN'ах, невидимы

друг для друга.

118.

Зачем нужны Vlan?1. Гибкое разделение устройств на группы

Как правило, одному VLAN соответствует одна

подсеть. Устройства, находящиеся в разных

VLAN, будут находиться в разных подсетях. Но

в то же время VLAN не привязан к

местоположению устройств и поэтому

устройства, находящиеся на расстоянии друг от

друга, все равно могут быть в одном VLAN

независимо от местоположения

119.

2. Уменьшение количества широковещательноготрафика в сети

Каждый VLAN — это отдельный широковещательный

домен. Например, коммутатор — это устройство 2

уровня модели OSI. Все порты на коммутаторе с

лишь одним VLAN находятся в одном

широковещательном домене. Создание

дополнительных VLAN на коммутаторе означает

разбиение коммутатора на несколько

широковещательных доменов. Если один и тот же

VLAN настроен на разных коммутаторах, то порты

разных коммутаторов будут образовывать один

широковещательный домен.

120.

3. Увеличение безопасности и управляемостисети

Когда сеть разбита на VLAN, упрощается

задача применения политик и правил

безопасности. С VLAN политики можно

применять к целым подсетям, а не к

отдельному устройству.

121.

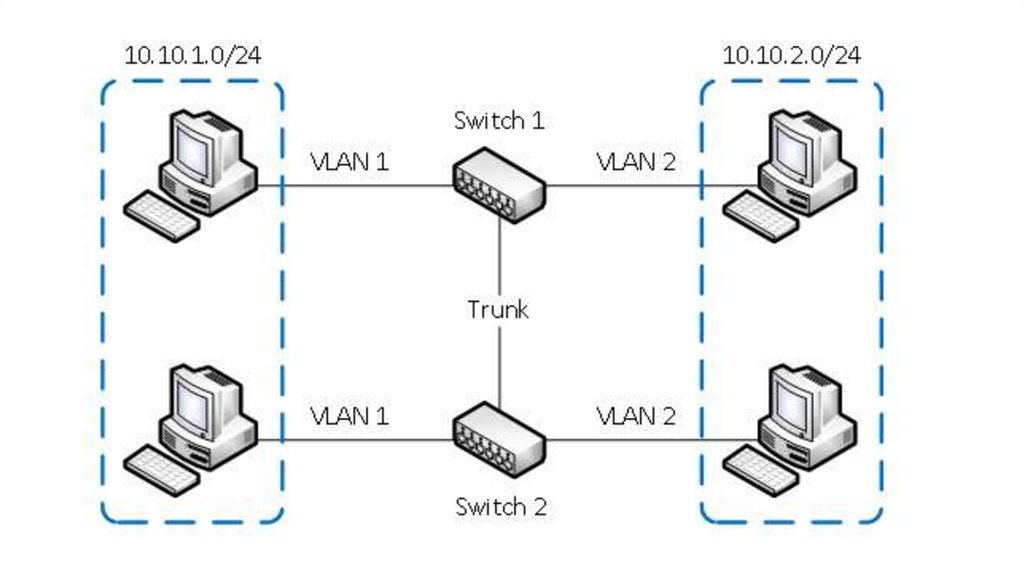

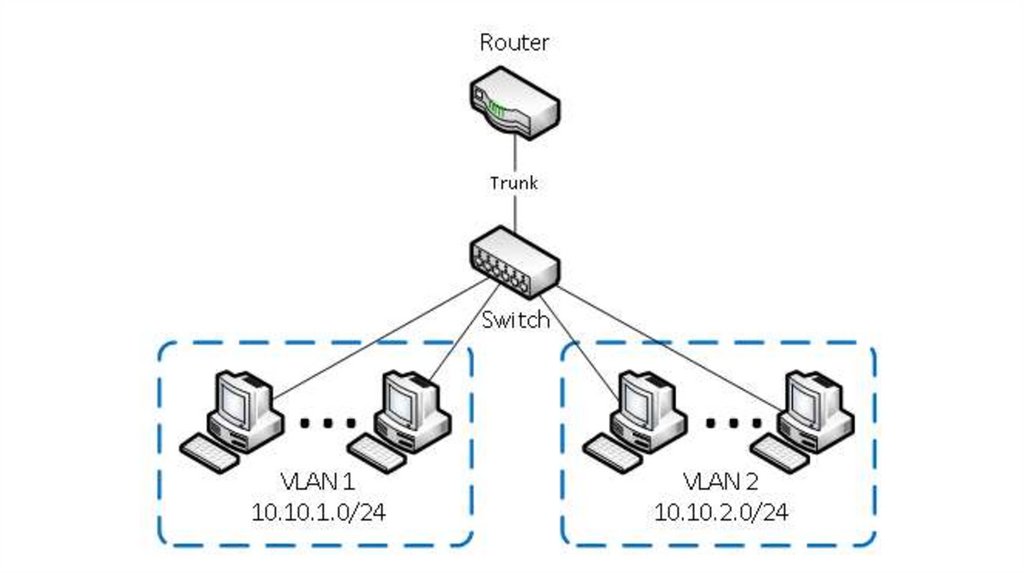

Примеры использования VLANОбъединение в единую сеть компьютеров,

подключенных к разным коммутаторам.

Допустим, у вас есть компьютеры, которые

подключены к разным свитчам, но их нужно

объединить в одну сеть. Одни компьютеры мы

объединим в виртуальную локальную сеть VLAN 1, а

другие — в сеть VLAN 2.

Благодаря функции VLAN компьютеры в каждой

виртуальной сети будут работать, словно

подключены к одному и тому же свитчу.

Компьютеры из разных виртуальных сетей VLAN

1 и VLAN 2 будут невидимы друг для друга.

122.

123.

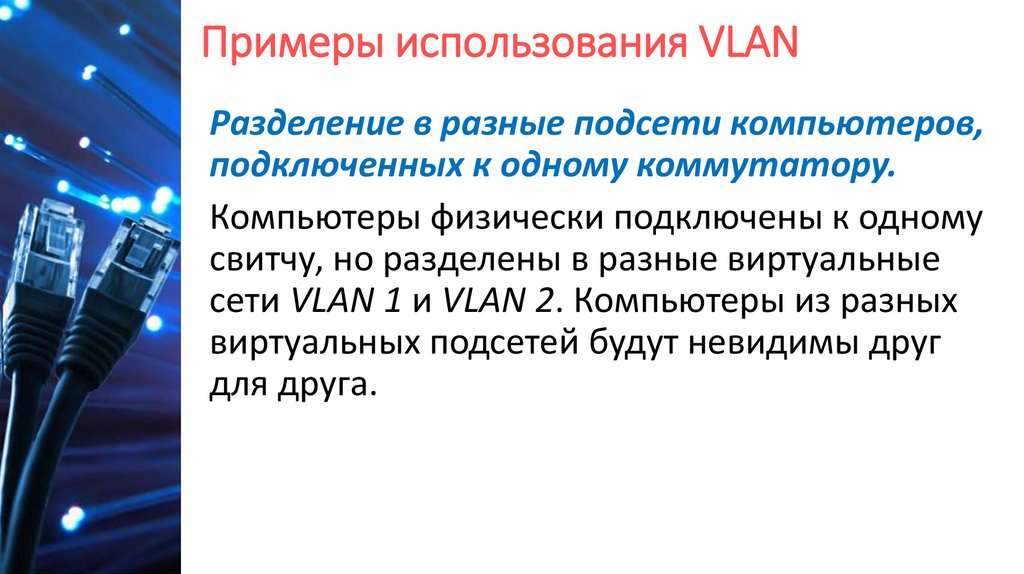

Примеры использования VLANРазделение в разные подсети компьютеров,

подключенных к одному коммутатору.

Компьютеры физически подключены к одному

свитчу, но разделены в разные виртуальные

сети VLAN 1 и VLAN 2. Компьютеры из разных

виртуальных подсетей будут невидимы друг

для друга.

124.

125.

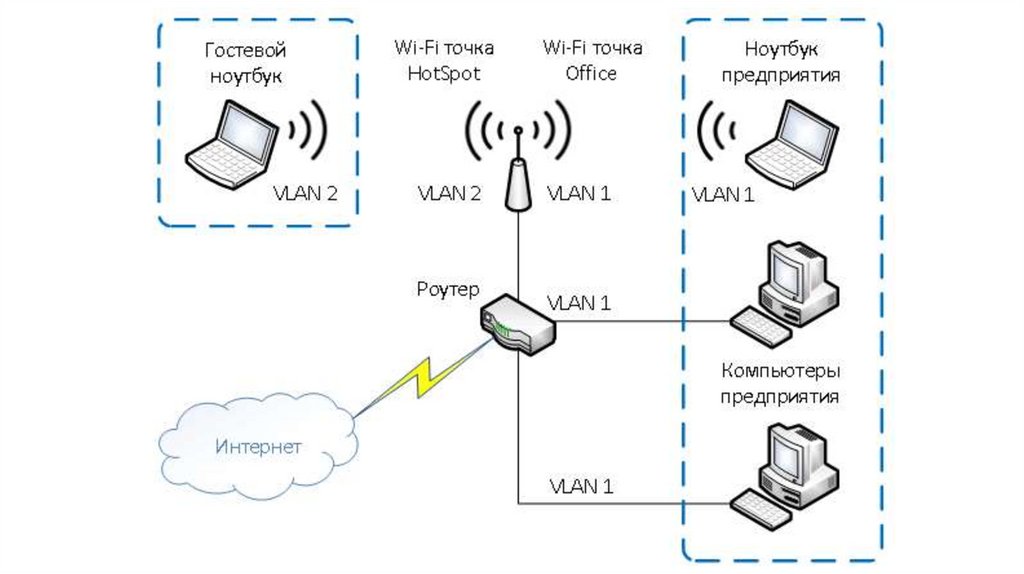

Примеры использования VLANРазделение гостевой Wi-Fi сети и Wi-Fi сети

предприятия.

К роутеру подключена физически одна Wi-Fi точка доступа.

На точке созданы две виртуальные Wi-Fi точки с

названиями HotSpot и Office. К HotSpot будут подключаться

по Wi-Fi гостевые ноутбуки для доступа к интернету, а

к Office — ноутбуки предприятия. В целях безопасности

необходимо, чтобы гостевые ноутбуки не имели доступ к

сети предприятия. Для этого компьютеры предприятия и

виртуальная Wi-Fi точка Office объединены в виртуальную

локальную сеть VLAN 1, а гостевые ноутбуки будут

находиться в виртуальной сети VLAN 2. Гостевые ноутбуки из

сети VLAN 2 не будут иметь доступ к сети предприятия VLAN

1.

126.

127.

128.

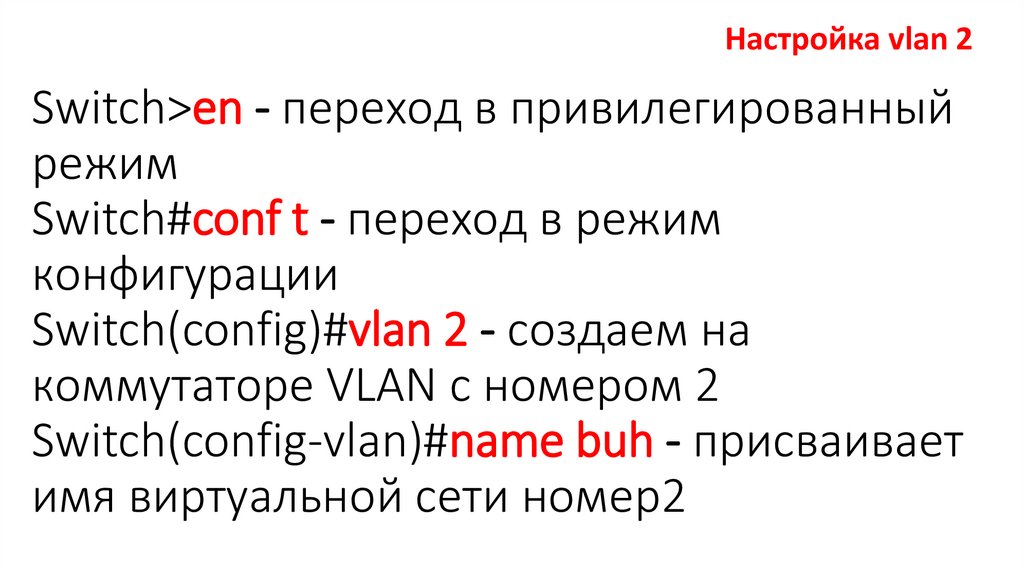

Настройка vlan 2Switch>en - переход в привилегированный

режим

Switch#conf t - переход в режим

конфигурации

Switch(config)#vlan 2 - создаем на

коммутаторе VLAN с номером 2

Switch(config-vlan)#name buh - присваивает

имя виртуальной сети номер2

129.

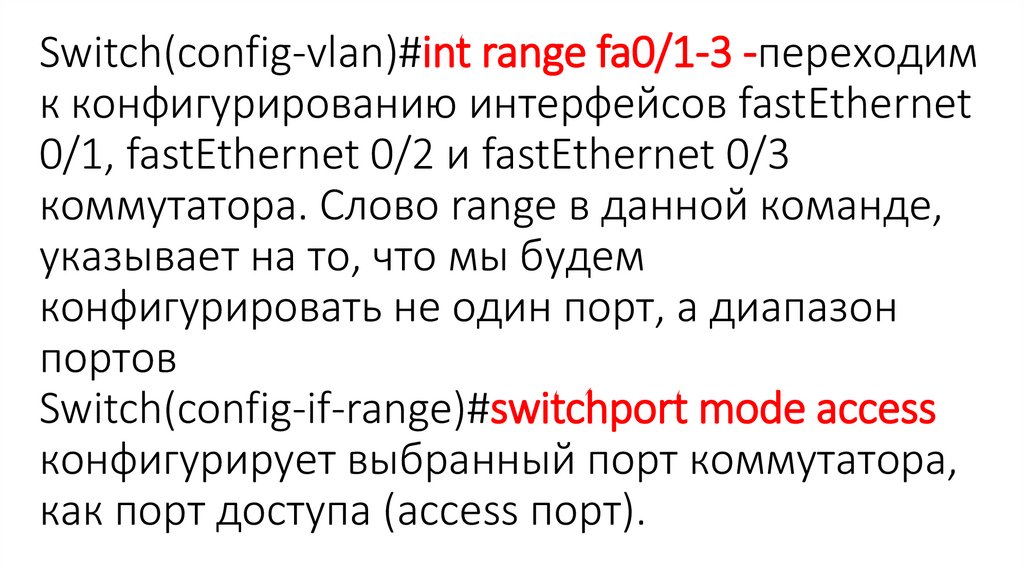

Switch(config-vlan)#int range fa0/1-3 -переходимк конфигурированию интерфейсов fastEthernet

0/1, fastEthernet 0/2 и fastEthernet 0/3

коммутатора. Слово range в данной команде,

указывает на то, что мы будем

конфигурировать не один порт, а диапазон

портов

Switch(config-if-range)#switchport mode access

конфигурирует выбранный порт коммутатора,

как порт доступа (access порт).

130.

Типы портов:● Access Port - для

подключения конечных

устройств (например ПК)

● Trunk Port - для соединений

между коммутаторами

131.

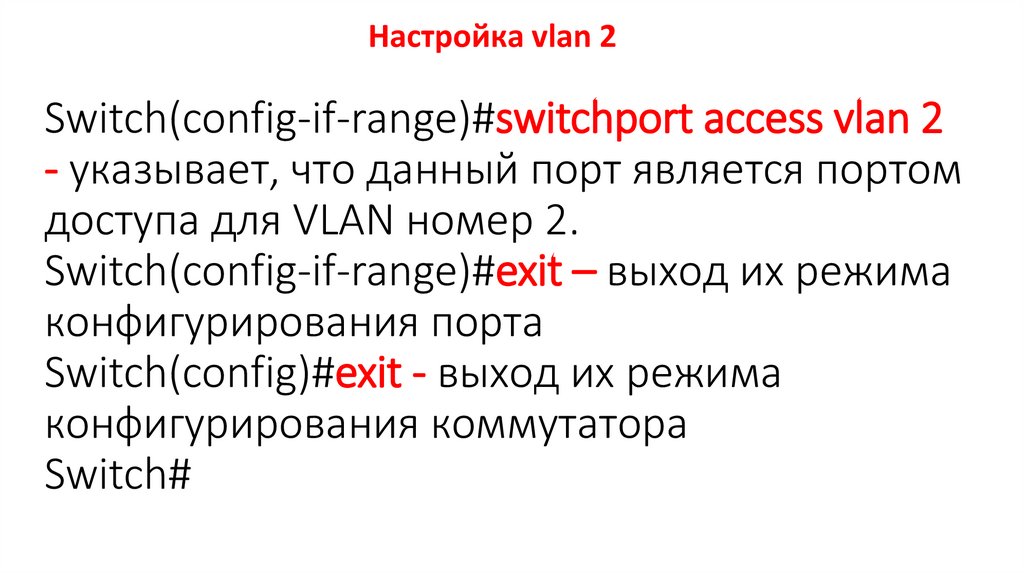

Настройка vlan 2Switch(config-if-range)#switchport access vlan 2

- указывает, что данный порт является портом

доступа для VLAN номер 2.

Switch(config-if-range)#exit – выход их режима

конфигурирования порта

Switch(config)#exit - выход их режима

конфигурирования коммутатора

Switch#

132.

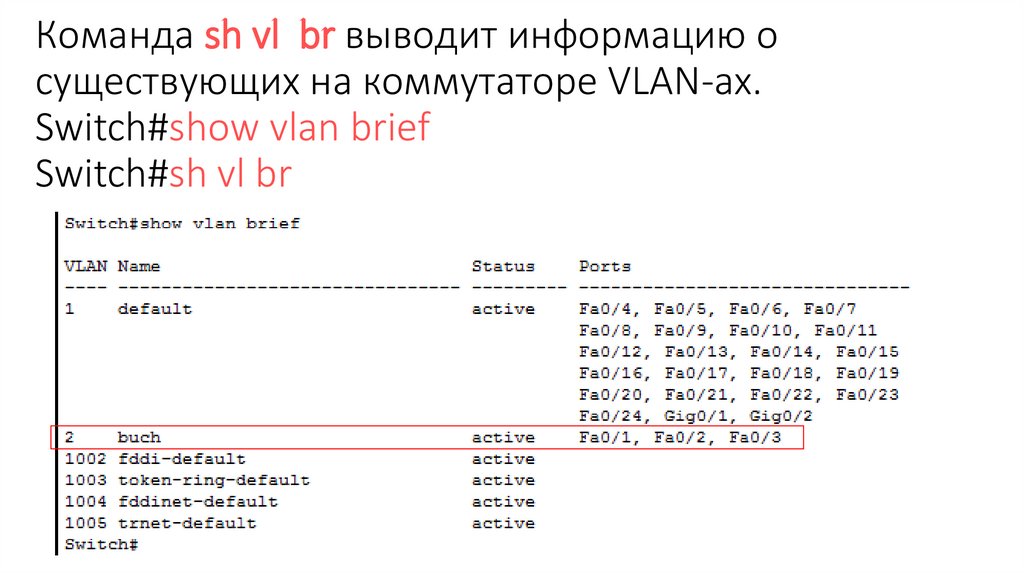

Команда sh vl br выводит информацию осуществующих на коммутаторе VLAN-ах.

Switch#show vlan brief

Switch#sh vl br

133.

номера VLAN , название VLAN , состояние VLAN ,порты, принадлежащие к данному VLAN.

! Запишите в память коммутатора изменения

Switch#write memory

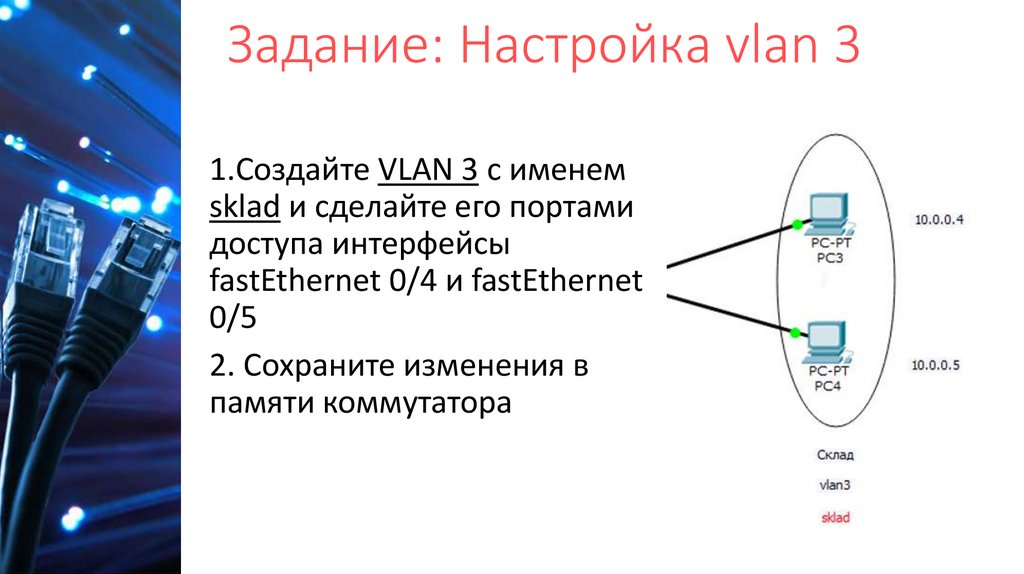

134.

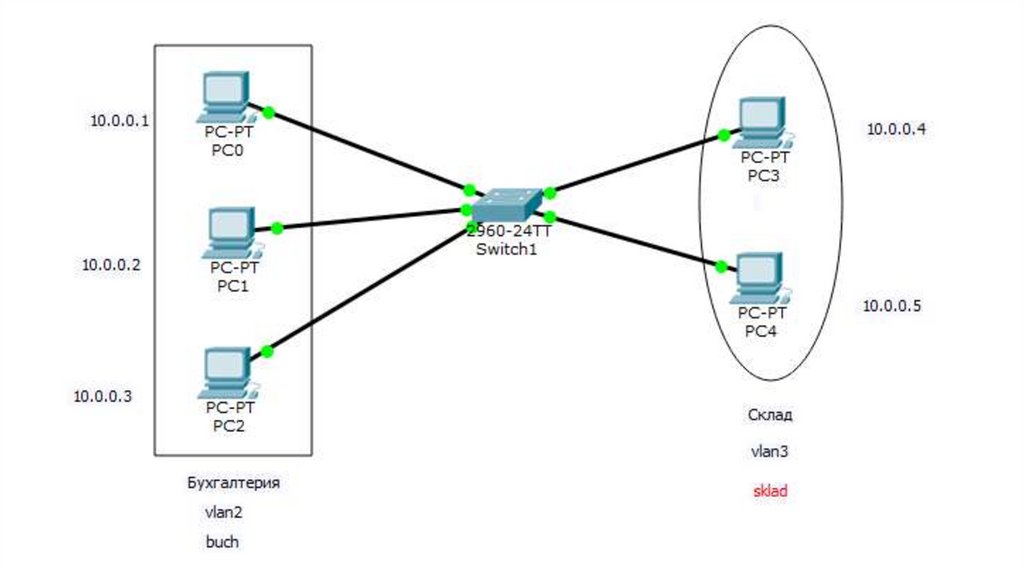

Задание: Настройка vlan 31.Создайте VLAN 3 с именем

sklad и сделайте его портами

доступа интерфейсы

fastEthernet 0/4 и fastEthernet

0/5

2. Сохраните изменения в

памяти коммутатора

135.

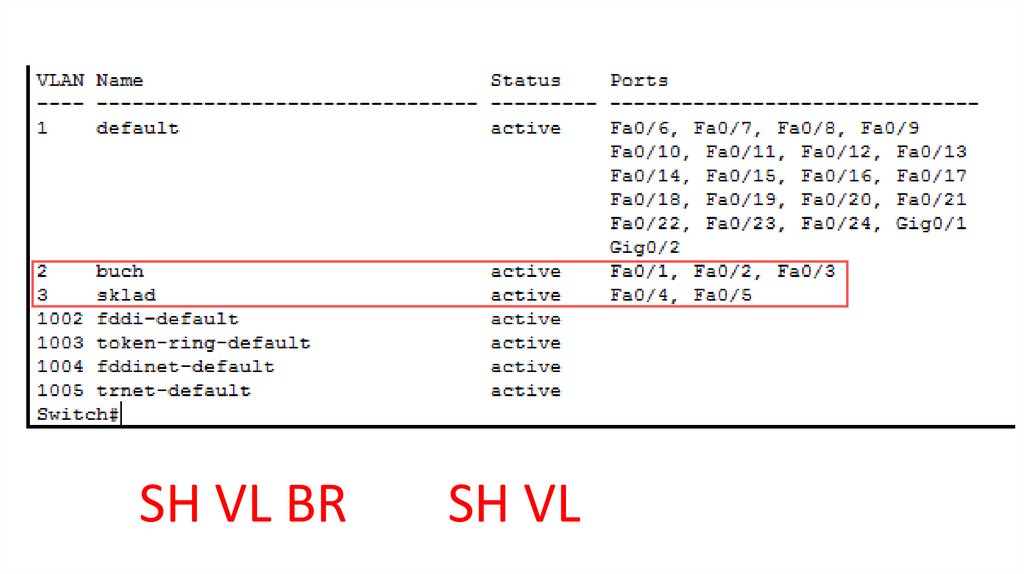

Switch#conf tEnter configuration commands, one per line. End with CNTL/Z.

Switch(config)#vlan 3

Switch(config-vlan)#name sklad

Switch(config-vlan)#int range fa0/4-5

Switch(config-if-range)#switch mode access

Switch(config-if-range)#switch access vlan 3

Switch(config-if-range)#exit

Switch(config)#exit

Switch#

%SYS-5-CONFIG_I: Configured from console by console

Switch#write memory

Building configuration...

[OK]

136.

SH VL BRSH VL

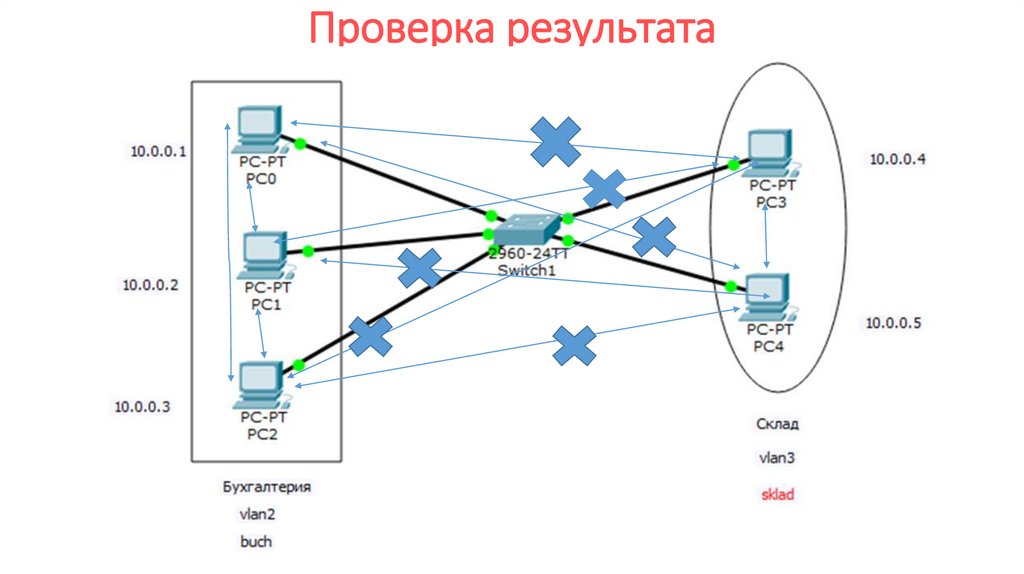

137.

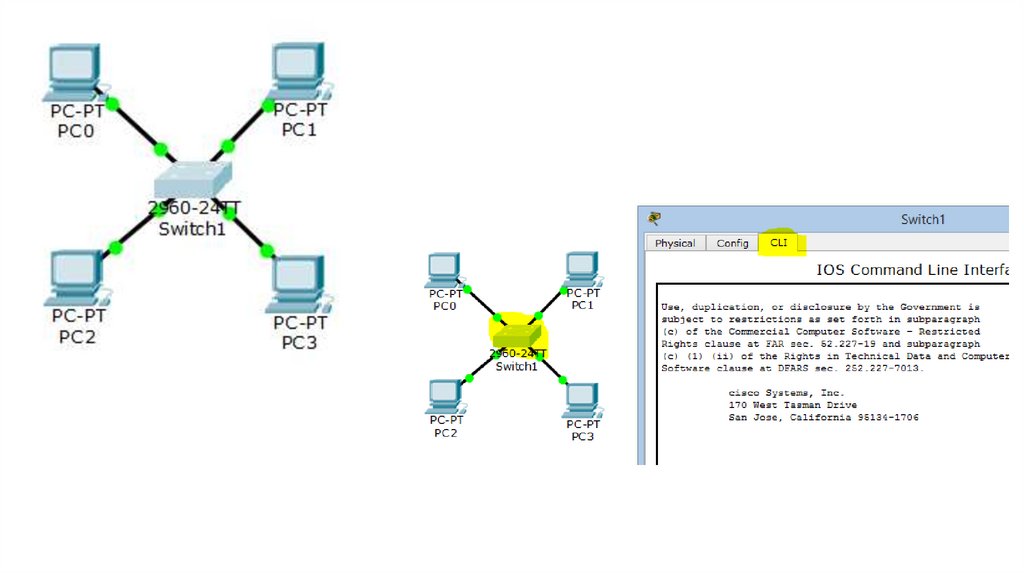

Проверка результатаРезультат положителен, если в пределах своей VLAN компьютеры

доступны, а компьютеры из разных VLAN не доступны. У нас все

пять компьютеров находятся в одной локальной сети 10.0.0.0/8,

но они находятся в разных виртуальных локальных сетях.

138.

Проверка результата139.

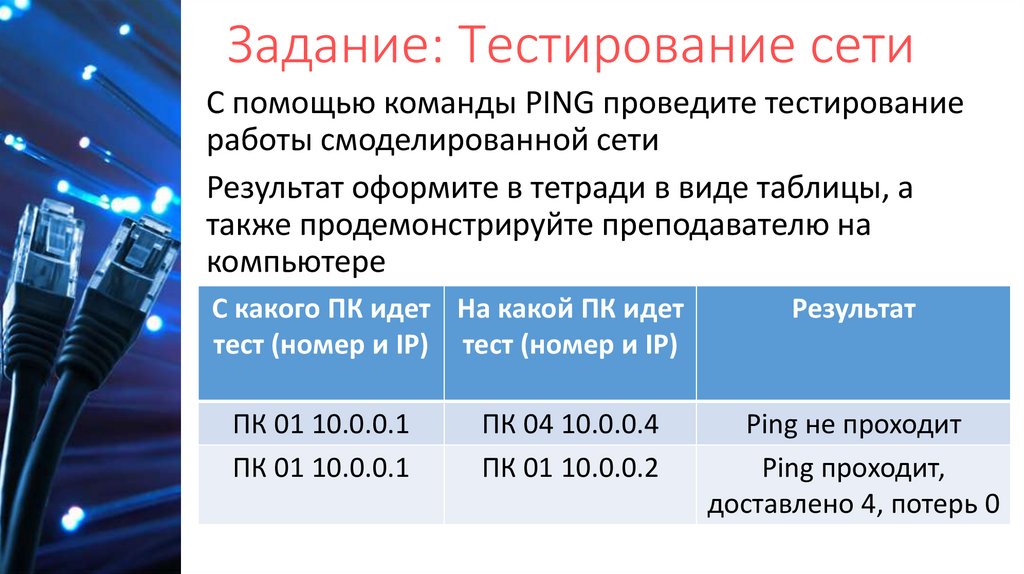

Задание: Тестирование сетиС помощью команды PING проведите тестирование

работы смоделированной сети

Результат оформите в тетради в виде таблицы, а

также продемонстрируйте преподавателю на

компьютере

С какого ПК идет На какой ПК идет

тест (номер и IP) тест (номер и IP)

ПК 01 10.0.0.1

ПК 01 10.0.0.1

ПК 04 10.0.0.4

ПК 01 10.0.0.2

Результат

Ping не проходит

Ping проходит,

доставлено 4, потерь 0

140.

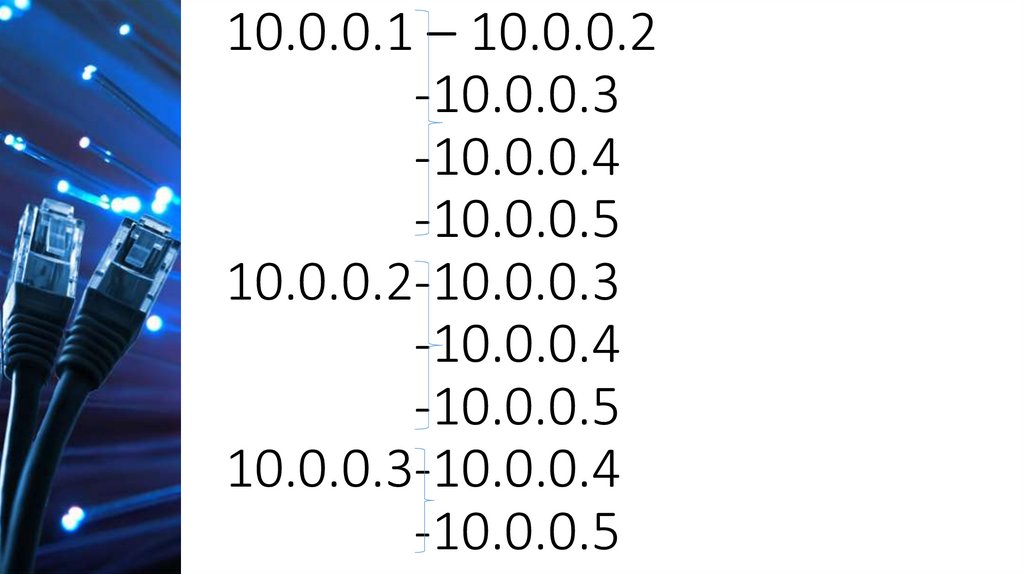

10.0.0.1 – 10.0.0.210.0.0.1-10.0.0.3

10.0.0.1-10.0.0.4

10.0.0.1-10.0.0.5

10.0.0.2-10.0.0.3

10.0.0.2-10.0.0.4

10.0.0.2-10.0.0.5

10.0.0.3-10.0.0.4

10.0.0.3-10.0.0.5

141.

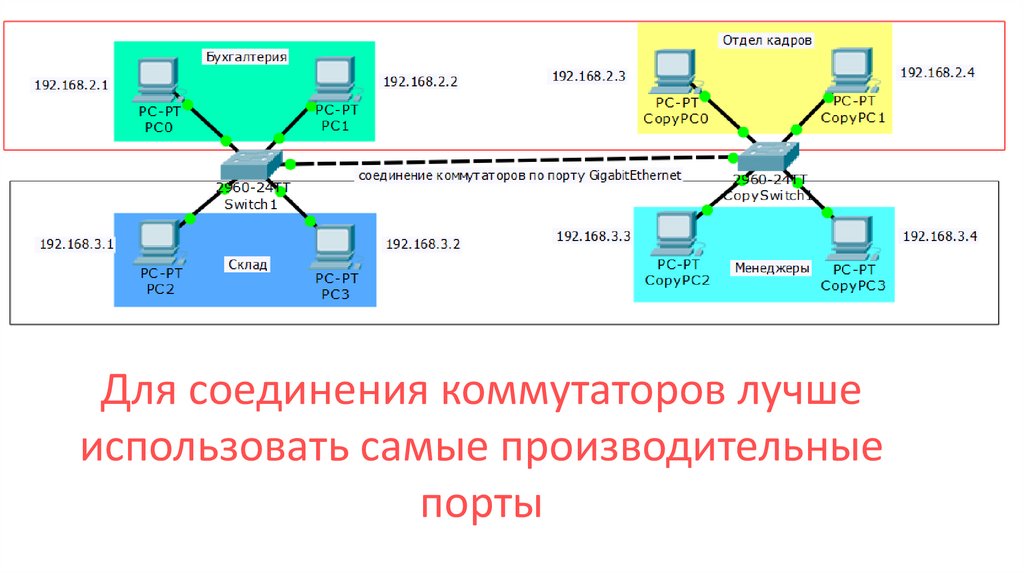

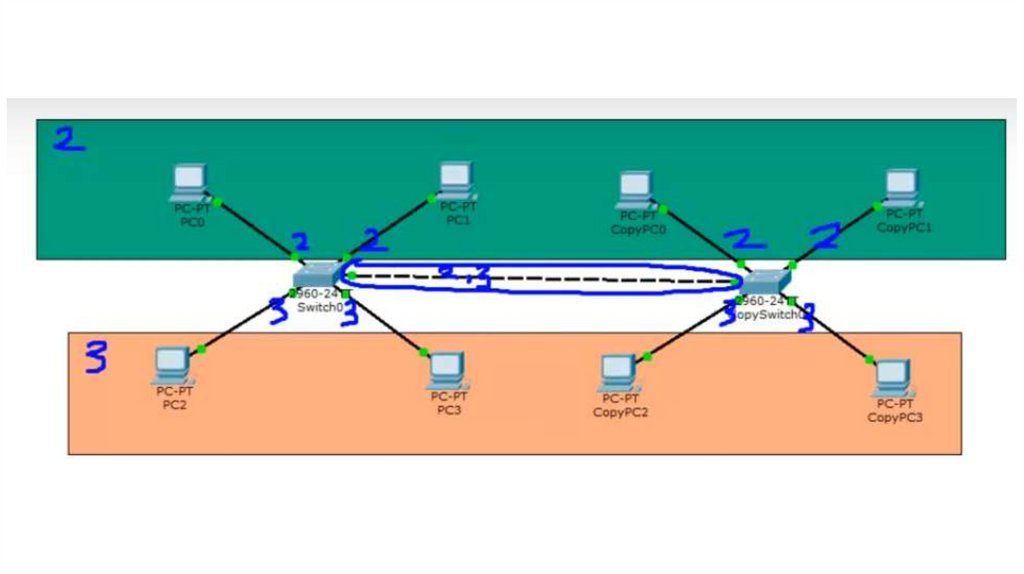

Ваша фирма стала расширяться. В ней теперь 4отдела: бухгалтерия, склад, офис менеджеров, отдел

кадров. Взаимодействие по сети должно

осуществляться между бухгалтерией и отделом

кадров, складом и менеджерами. Должна быть

обеспечена конфиденциальность данных.

Бухгалтерия

Склад

Отдел кадров

Менеджеры

2 этаж

1 этаж

142.

143.

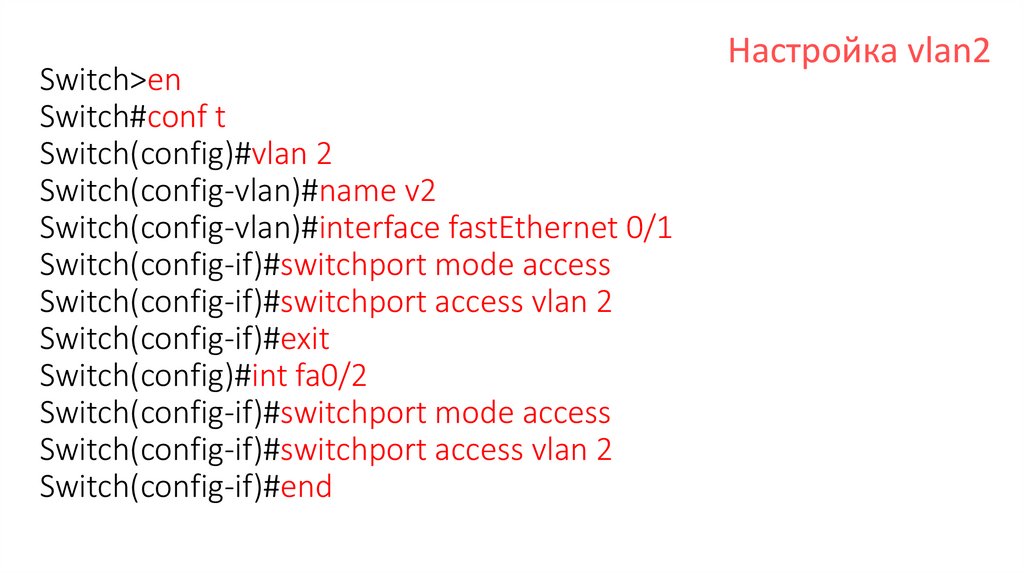

Switch>enSwitch#conf t

Switch(config)#vlan 2

Switch(config-vlan)#name v2

Switch(config-vlan)#interface fastEthernet 0/1

Switch(config-if)#switchport mode access

Switch(config-if)#switchport access vlan 2

Switch(config-if)#exit

Switch(config)#int fa0/2

Switch(config-if)#switchport mode access

Switch(config-if)#switchport access vlan 2

Switch(config-if)#end

Настройка vlan2

144.

Switch#conf tSwitch(config)#vlan 3

Switch(config-vlan)#name v3

Switch(config-vlan)#int fa0/3

Switch(config-if)#switchport mode access

Switch(config-if)#switchport access vlan 3

Switch(config-if)#end

Switch#

Switch#conf t

Switch(config)#vlan 3

Switch(config-vlan)#int fa0/4

Switch(config-if)#switchport mode access

Switch(config-if)#switchport access vlan 3

Switch(config-if)#end

Настройка vlan3

145.

Просмотр конфигурации vlanSwitch#sh vl br

146.

147.

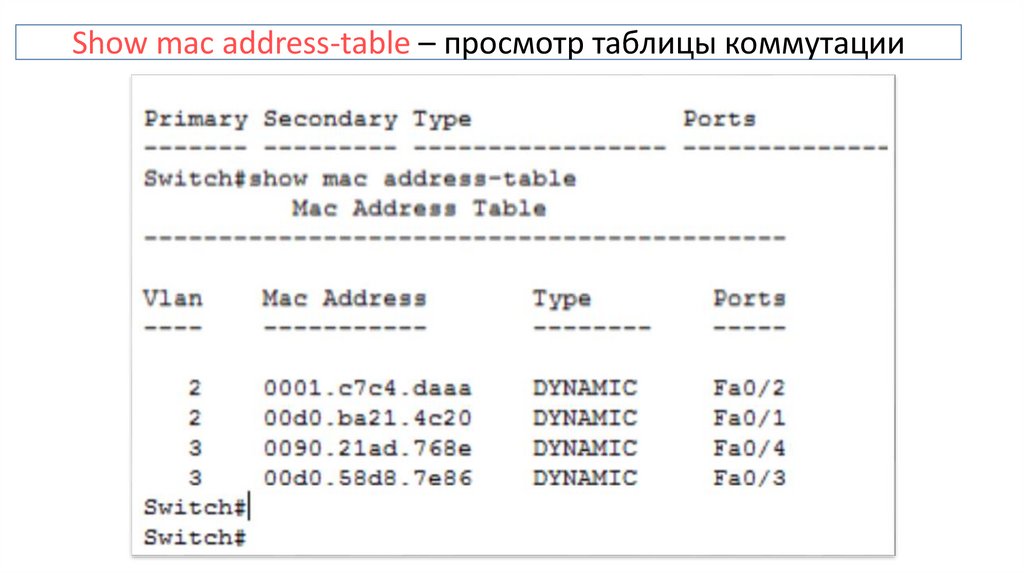

Show mac address-table – просмотр таблицы коммутации148.

Для соединения коммутаторов лучшеиспользовать самые производительные

порты

149.

Fast Ethernet — общееназвание для набора

стандартов передачи данных в

компьютерных сетях по

технологии Ethernet со

скоростью до 100 Мбит/с

150.

Gigabit Ethernet (GbE) —термин, описывающий набор

технологий для передачи

пакетов Ethernet со скоростью

1 Гбит / с. Он определен в

документе IEEE 802.3-2005.

151.

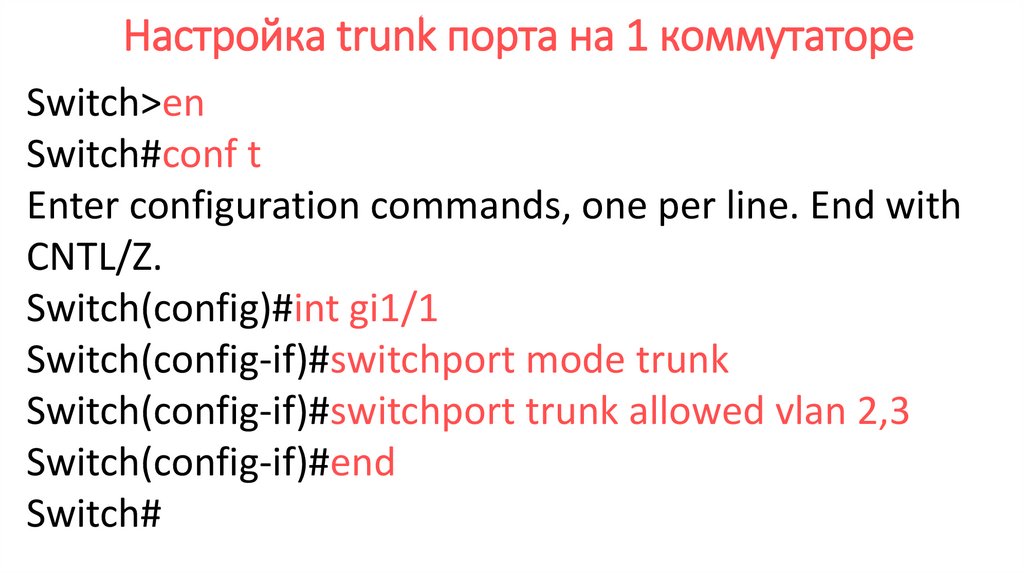

Настройка trunk порта на 1 коммутатореSwitch>en

Switch#conf t

Enter configuration commands, one per line. End with

CNTL/Z.

Switch(config)#int gi1/1

Switch(config-if)#switchport mode trunk

Switch(config-if)#switchport trunk allowed vlan 2,3

Switch(config-if)#end

Switch#

152.

Настройка trunk порта на 2 коммутатореSwitch>en

Switch#conf t

Enter configuration commands, one per line. End with

CNTL/Z.

Switch(config)#int gi1/1

Switch(config-if)#switchport mode trunk

Switch(config-if)#switchport trunk allowed vlan 2,3

Switch(config-if)#end

Switch#

153.

154.

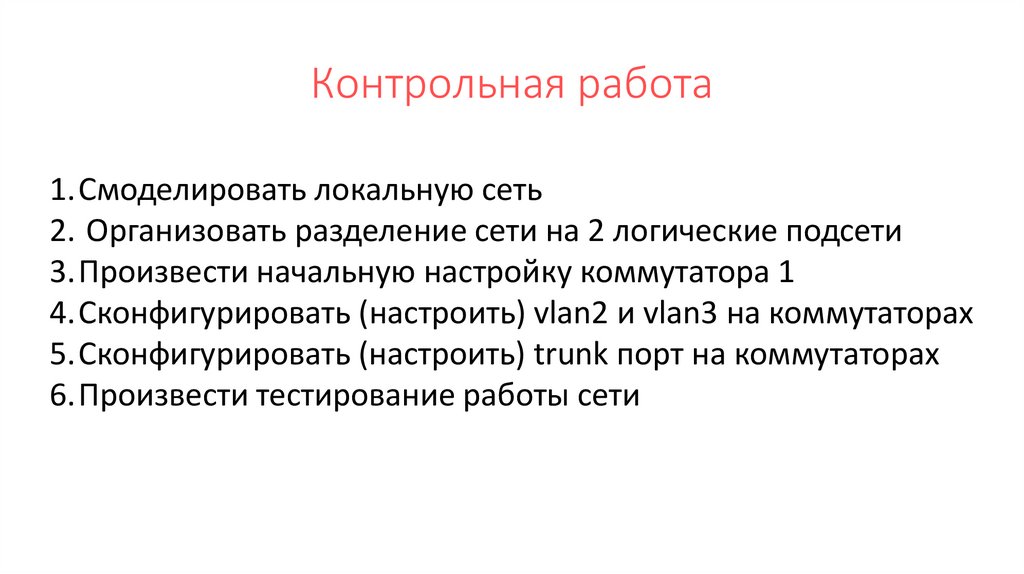

Контрольная работа1.Смоделировать локальную сеть

2. Организовать разделение сети на 2 логические подсети

3.Произвести начальную настройку коммутатора 1

4.Сконфигурировать (настроить) vlan2 и vlan3 на коммутаторах

5.Сконфигурировать (настроить) trunk порт на коммутаторах

6.Произвести тестирование работы сети

155.

Контрольнаяработа

156.

Беспроводные сети157.

Wi-Fi — торговая марка Wi-Fi Alliance длябеспроводных сетей на базе стандарта IEEE 802.11.

Под аббревиатурой Wi-Fi (первое время ошибочно

считалось, что пошло от английского словосочетания

Wireless Fidelity[1], которое можно дословно

перевести как «беспроводное качество» или

«беспроводная точность».) в настоящее время

развивается целое семейство стандартов передачи

цифровых потоков данных по радиоканалам.

158.

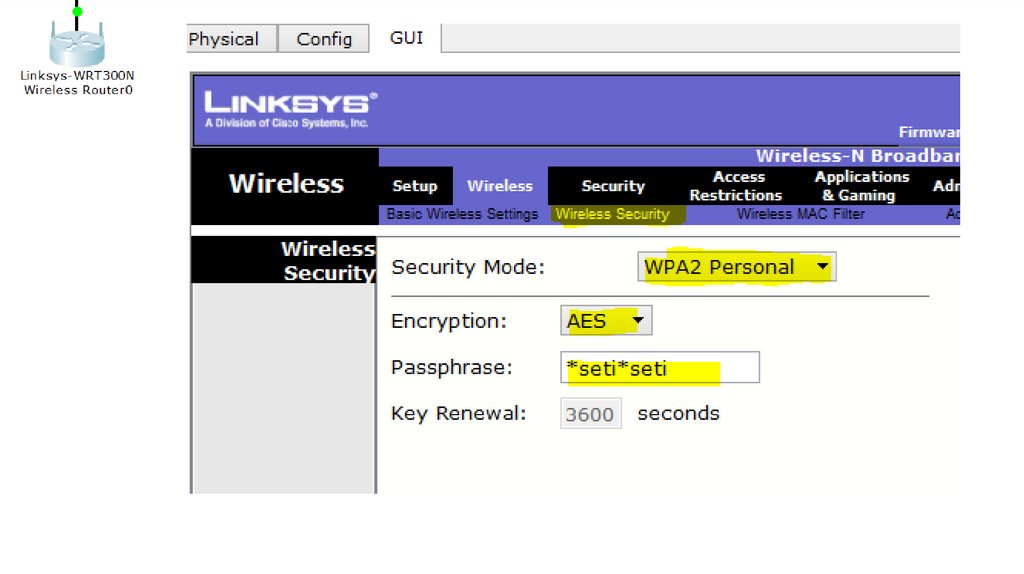

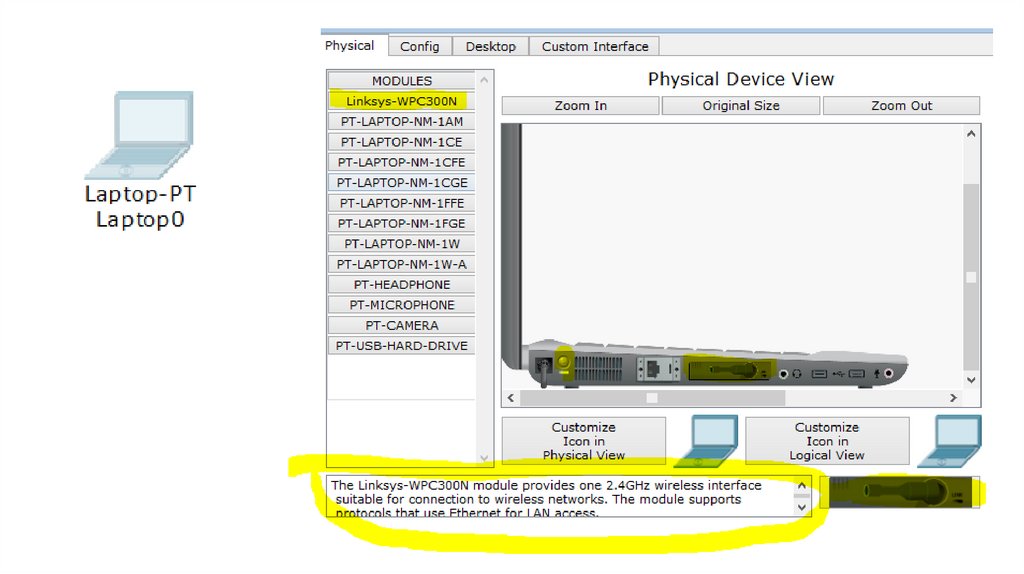

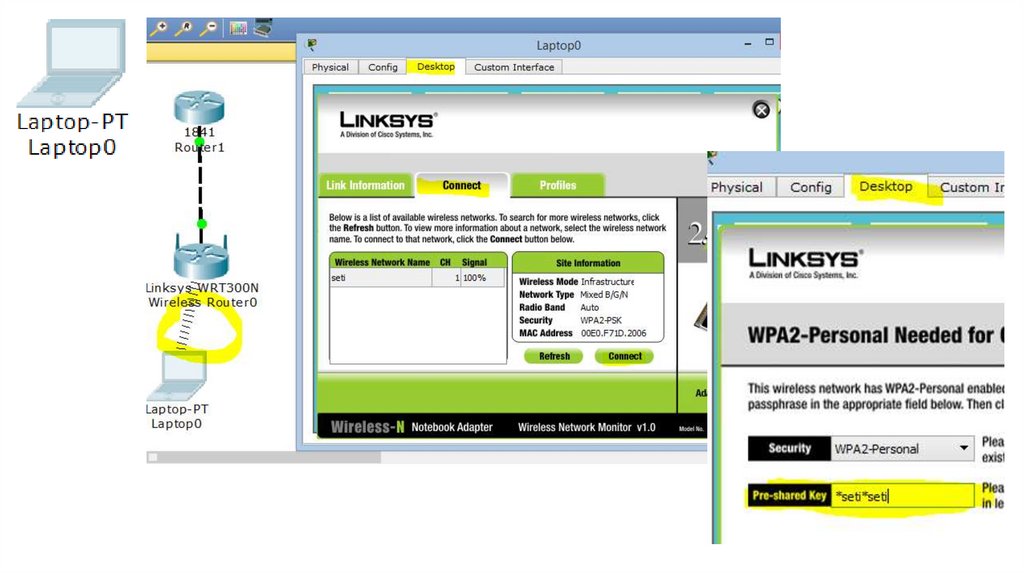

Создание новой беспроводной сети начинаетсянепосредственно с конфигурации точки доступа беспроводного маршрутизатора (роутера)

подключения к ней компьютеров и другого

беспроводного оборудования.

Классический способ настройки такой: вначале

производится подключение к точке доступа

оборудования, а затем нужно задать вручную имя

беспроводной сети и ключ безопасности.

159.

Ключ безопасности беспроводной сети уникальный код (пароль), которыйзакрывает доступ к вашей сети. При этом важен не

столько сам ключ, сколько тип шифрования. Дело в

том, что вся информация, которая протекает между

роутером и ПК шифруется. И если вы ввели

неправильный ключ, то ваше устройство просто не

сможет раскодировать ее. Это сделано для

повышения безопасности.

На сегодняшний распространено три типа

шифрования Wi-Fi подключений: WPA, WPA2, WEP.

160.

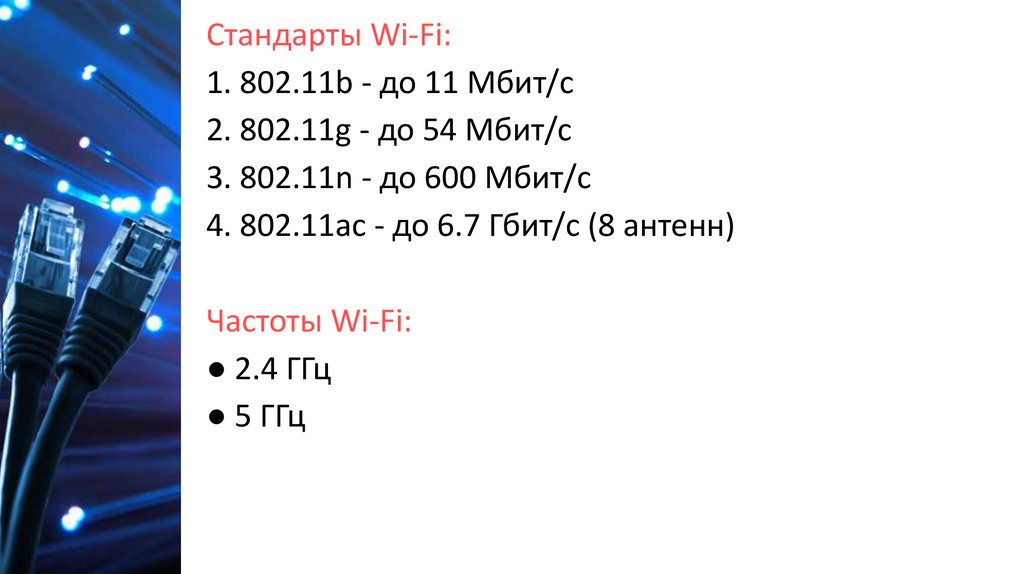

Стандарты Wi-Fi:1. 802.11b - до 11 Мбит/с

2. 802.11g - до 54 Мбит/с

3. 802.11n - до 600 Мбит/с

4. 802.11ac - до 6.7 Гбит/с (8 антенн)

Частоты Wi-Fi:

● 2.4 ГГц

● 5 ГГц

161.

Способы использования Wi-Fi:1. Wi-Fi мост

2. Wi-Fi роутер

3. Wi-Fi точка доступа

162.

В отделе менеджеров решили сделать капитальныйремонт, поэтому сотрудники на время ремонта были

переведены в удаленный офис. Задача: обеспечить

временную связь (сеть) между главным и удаленным

офисом

Бухгалтерия

Склад

Отдел кадров

Менеджеры

2 этаж

1 этаж

163.

В отделе менеджеров решили сделать капитальныйремонт, поэтому сотрудники на время ремонта были

переведены в другой офис. Задача: обеспечить

временную связь (сеть)

Ответить на вопросы:

1. Какие варианты создания сети существуют?

2. Какое нужно оборудование?

3. Какой тип соединения (какой кабель) должен

использоваться?

164.

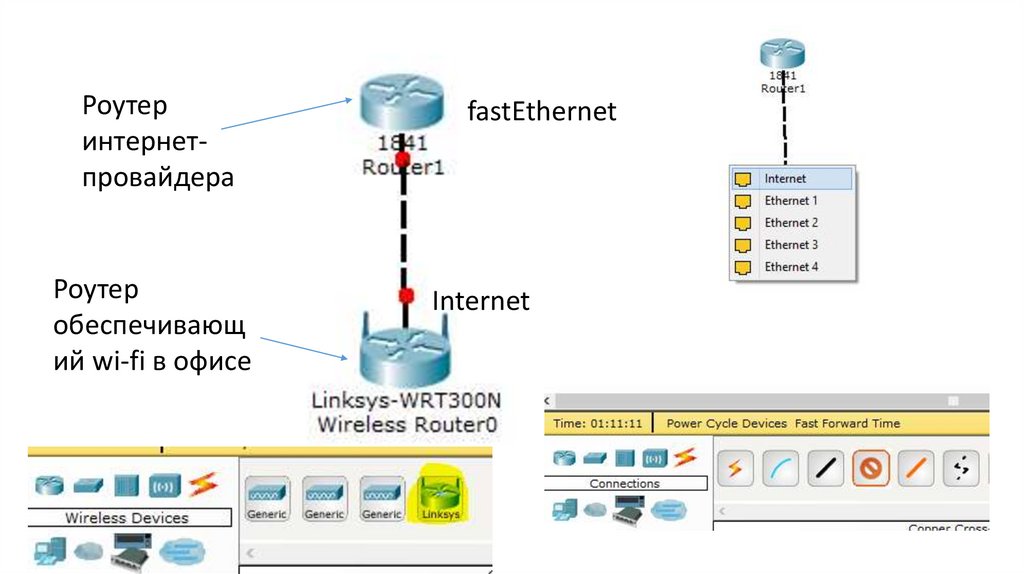

Роутеринтернетпровайдера

Роутер

обеспечивающ

ий wi-fi в офисе

fastEthernet

Internet

165.

Router>enRouter#conf t

Router(config)#int fa0/0

Router(config-if)#ip address 210.210.0.1

255.255.255.252

Router(config-if)#no shutdown

Router(config)#exit

Router#

Router#write memory

166.

167.

168.

169.

170.

171.

IpconfigPing 192.168.0.1

Ping 210.210.0.1

internet

internet