Similar presentations:

Выпускная квалификационная работа. Тема «Организация безопасности беспроводной сети стандарта WI-FI»

1.

МИНИСТЕРСТВО ОБРАЗОВАНИЯ МОСКОВСКОЙ ОБЛАСТИГосударственное бюджетное профессиональное образовательное учреждение

Московской области

«Дмитровский техникум»

Выпускная квалификационная работа

На тему

«Организация безопасности беспроводной сети стандарта WI-FI с

открытым и закрытым сегментом для защиты объектов культуры

и туризма»

Выполнил студент: IV курса, группы 43 ССА, Монахов Михаил Витальевич

Научный руководитель проекта: Ковалев Илья Алексеевич

2.

АКТУАЛЬНОСТЬ И ЗАДАЧИРАБОТЫ

• изучение различных технологий защиты сети, их недостатков и достоинств;

• описание

наиболее

распространенных

способов

взлома

беспроводных

сетей

закрытого типа;

• изучение способов перехвата сетевого трафика и подключения к сети;

• установка наиболее оптимальной технологии защиты сети;

• создание базы рекомендаций для каждого нового пользователя сети;

• проведение анализа алгоритмов аутентификации в системах WI-FI и алгоритмов

шифрования.

3.

Понятие и

принцип работы

беспроводной

сети

Угрозы

беспроводных

технологий

Выбор и анализ

объекта

культуры

КЛЮЧЕВЫЕ

ЭЛЕМЕНТЫ

4.

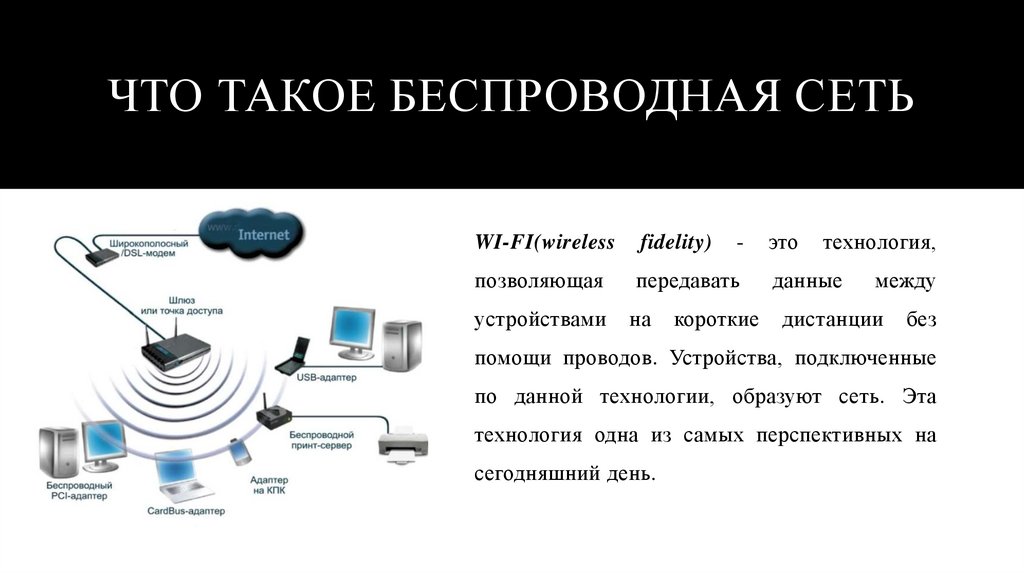

ЧТО ТАКОЕ БЕСПРОВОДНАЯ СЕТЬWI-FI(wireless

fidelity)

позволяющая

передавать

устройствами

на

-

короткие

это

технология,

данные

между

дистанции

без

помощи проводов. Устройства, подключенные

по данной технологии, образуют сеть. Эта

технология одна из самых перспективных на

сегодняшний день.

5.

ПРИНЦИП РАБОТЫБЕСПРОВОДНОЙ СЕТИ

Принцип работы WI - FI базируется на использовании радиоволн, а сам обмен данными

напоминает переговоры по радиосвязи. Обычно схема беспроводной сети содержит не менее

одной точки доступа и не менее одного клиента.

Также возможно подключение двух клиентов, когда точка доступа не используется, а

клиенты соединяются посредством сетевых адаптеров «напрямую». Адаптеры на каждом

компьютере преобразуют цифровые данные в радиосигналы, которые передаются на другие

сетевые устройства. Они же преобразуют входящие радиосигналы от внешних сетевых

устройств в цифровые данные.

6.

«человек посередине»;

ddos-атаки;

ложная точка доступа;

атака на сетевое оборудование.

Каждый из этих типов может применяться хакерами в определенных условиях с разными целями.

УГРОЗЫ БЕСПРОВОДНЫХ СЕТЕЙ

Существенные проблемы безопасности

Различают несколько основных видов атак,

беспроводных сетей, несмотря на их

которые угрожают безопасности беспроводных

существенные плюсы, являются одним из

компьютерных сетей:

основных их недостатков. Это связано с

• «человек посередине»;

тем, что для взлома проводной сети

• ddos-атаки;

злоумышленнику необходим

• ложная точка доступа;

непосредственный доступ к кабелю,

• атака на сетевое оборудование.

получить который намного сложнее, чем

Каждый из этих типов может применяться

перехватить радиосигнал при помощи

хакерами в определенных условиях с разными

специальных устройств.

целями.

7.

Основные рекомендации по защите беспроводных сетей:обеспечение физической защиты сетевого устройства.

РЕКОМЕНДАЦИИ ПО БЕЗОПАСНОСТИ

Обеспечение безопасности беспроводных сетей — достаточно сложная задача.

Затруднения вызваны невозможностью физически изолировать злоумышленников от сети или

отследить их местоположение. В то же время следуя простым рекомендациям, можно значительно повысить

уровень защищенности и свести к минимуму риски атак.

Основные рекомендации по защите беспроводных сетей

• обеспечение физической защиты сетевого устройства;

• смена логина и пароля по умолчанию;

• применение фильтрации по MAC - адресам;

• использование эффективных протоколов безопасности беспроводных сетей;

• ограничение радиуса действия сети;

• запрет доступа к настройкам роутера через WI - FI.

8.

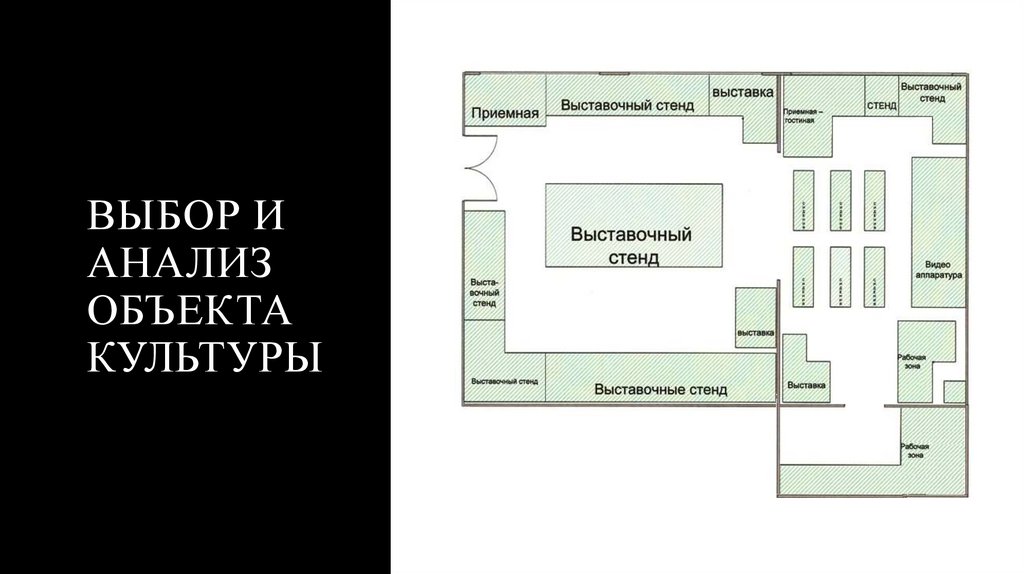

ВЫБОР ИАНАЛИЗ

ОБЪЕКТА

КУЛЬТУРЫ

9.

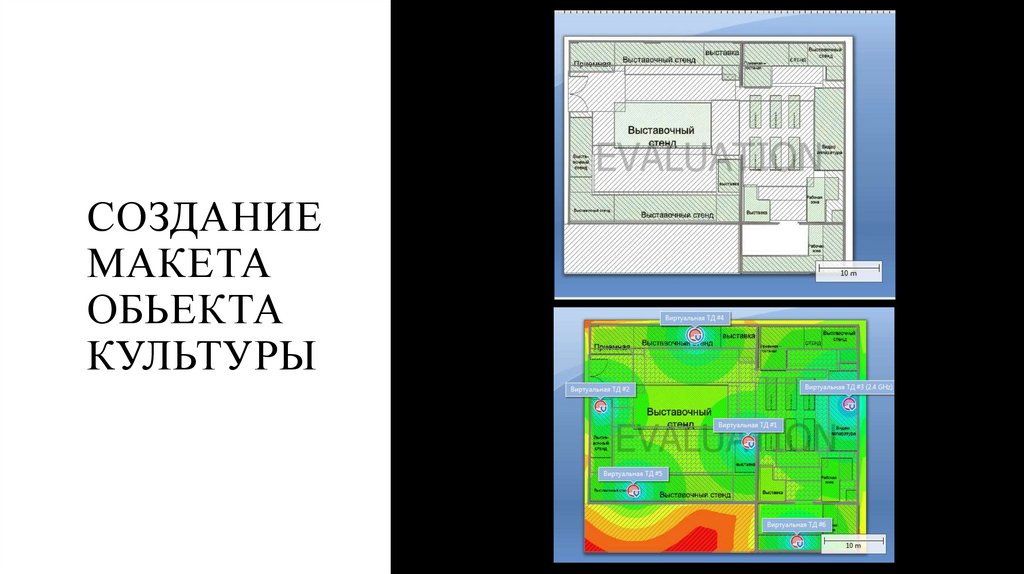

СОЗДАНИЕМАКЕТА

ОБЬЕКТА

КУЛЬТУРЫ

10.

РАЗВЕРТЫВАНИЕ БЕСПРОВОДНОЙСЕТИ

11.

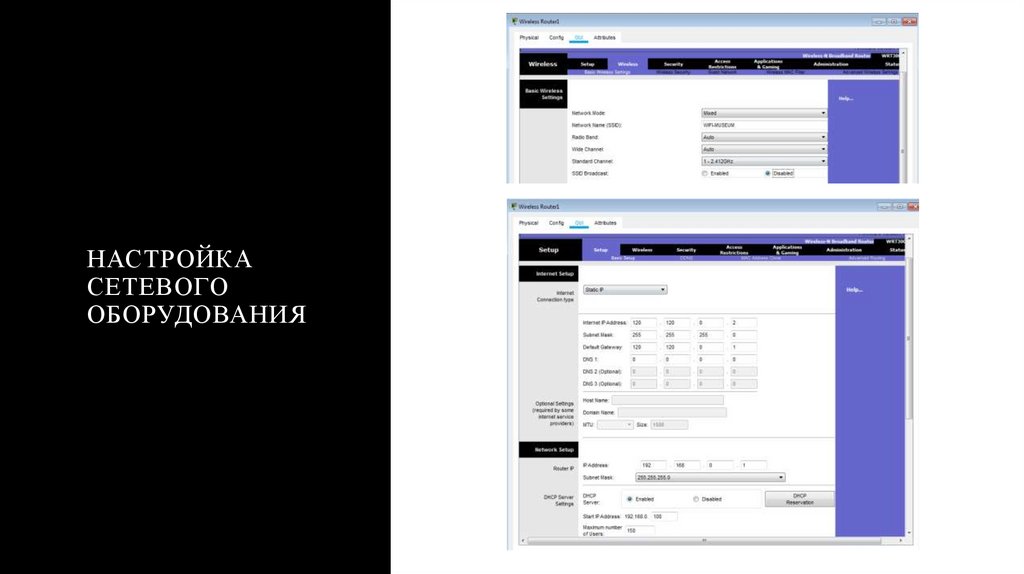

НАСТРОЙКАСЕТЕВОГО

ОБОРУДОВАНИЯ

12.

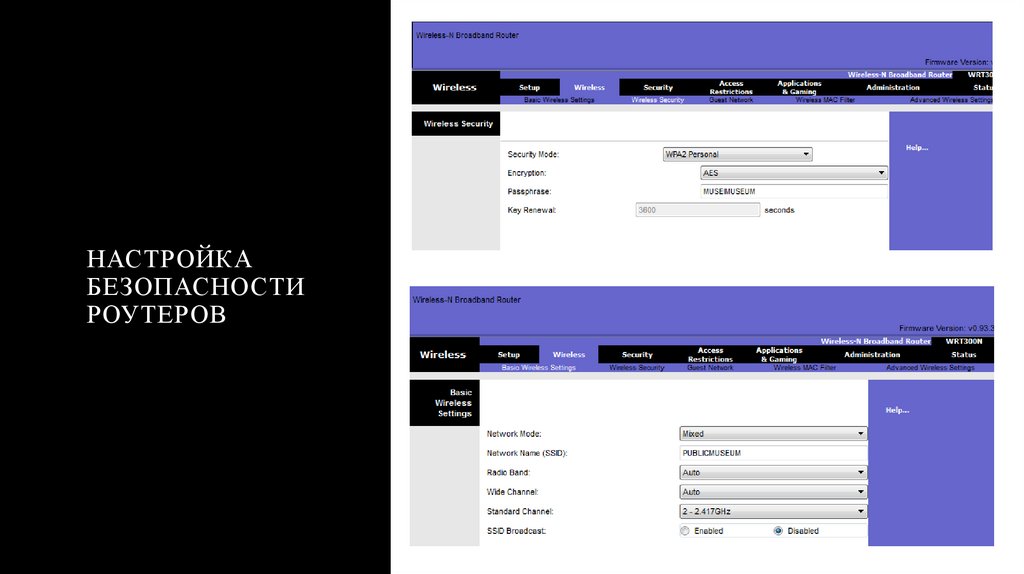

НАСТРОЙКАБЕЗОПАСНОСТИ

РОУТЕРОВ

13.

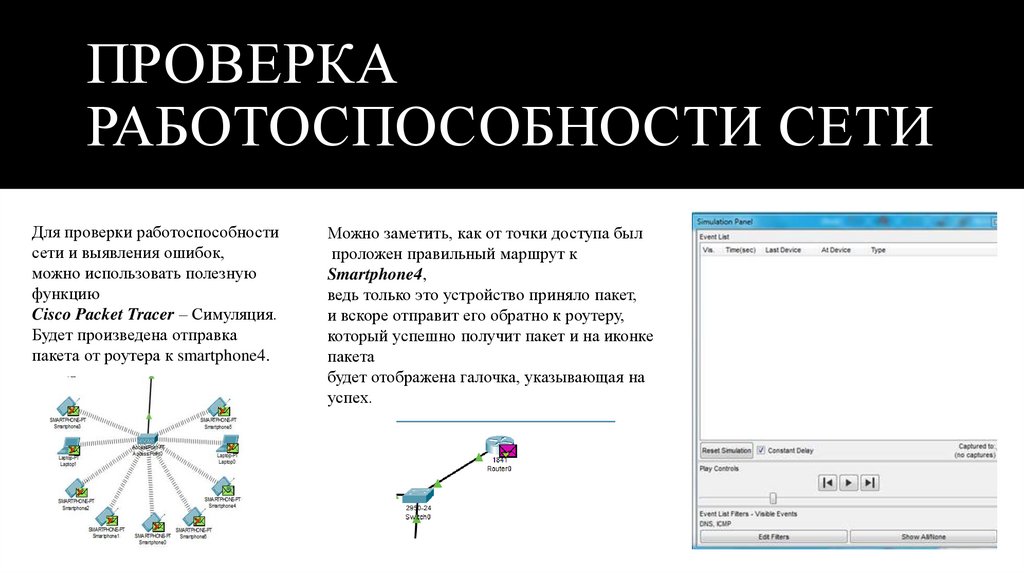

ПРОВЕРКАРАБОТОСПОСОБНОСТИ СЕТИ

Для проверки работоспособности

сети и выявления ошибок,

можно использовать полезную

функцию

Cisco Packet Tracer – Симуляция.

Будет произведена отправка

пакета от роутера к smartphone4.

Можно заметить, как от точки доступа был

проложен правильный маршрут к

Smartphone4,

ведь только это устройство приняло пакет,

и вскоре отправит его обратно к роутеру,

который успешно получит пакет и на иконке

пакета

будет отображена галочка, указывающая на

успех.

14.

Спасибо завнимание

internet

internet informatics

informatics